Authentifizierung mit Azure Active Directory

Hinweis:

Diese Funktion ist nur für in Azure gehostete VDAs verfügbar.

-

Je nach Ihren Anforderungen können Sie zwei Arten von Linux-VDAs in Azure bereitstellen:

- Azure AD DS-verbundene VMs. Die VMs sind mit einer von Azure Active Directory (AAD) Domain Services (DS) verwalteten Domäne verbunden. Benutzer verwenden ihre Domänenanmeldeinformationen, um sich bei den VMs anzumelden.

-

Nicht-domänenverbundene VMs. Die VMs integrieren sich in den AAD-Identitätsdienst, um die Benutzerauthentifizierung bereitzustellen. Benutzer verwenden ihre AAD-Anmeldeinformationen, um sich bei den VMs anzumelden.

- Weitere Informationen zu AAD DS und AAD finden Sie in diesem Microsoft-Artikel.

Dieser Artikel zeigt Ihnen, wie Sie den AAD-Identitätsdienst auf nicht-domänenverbundenen VDAs aktivieren und konfigurieren.

Unterstützte Distributionen

- Ubuntu 24.04, 22.04, 20.04

- RHEL 8.10, 8.8

- SUSE 15.6

Weitere Informationen finden Sie in diesem Microsoft-Artikel.

Schritt 1: Erstellen einer Vorlagen-VM im Azure-Portal

Erstellen Sie eine Vorlagen-VM und installieren Sie die Azure CLI auf der VM.

-

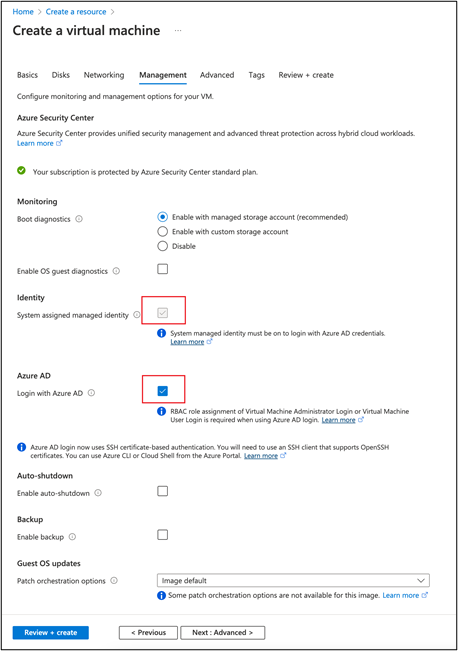

Erstellen Sie im Azure-Portal eine Vorlagen-VM. Stellen Sie sicher, dass Sie auf der Registerkarte Verwaltung die Option Anmeldung mit Azure AD auswählen, bevor Sie auf Überprüfen + erstellen klicken.

-

Installieren Sie die Azure CLI auf der Vorlagen-VM. Weitere Informationen finden Sie in diesem Microsoft-Artikel.

Schritt 2: Vorbereiten eines Masterimages auf der Vorlagen-VM

Um ein Masterimage vorzubereiten, folgen Sie Schritt 3: Vorbereiten eines Masterimages in Verwenden von MCS zum Erstellen von Linux-VMs in Azure.

Schritt 3: Festlegen des nicht-domänenverbundenen Modus für die Vorlagen-VM

Nachdem Sie ein Masterimage erstellt haben, führen Sie die folgenden Schritte aus, um die VM in den nicht-domänenverbundenen Modus zu versetzen:

-

Führen Sie das folgende Skript über die Eingabeaufforderung aus.

Modify /var/xdl/mcs/mcs_util.sh <!--NeedCopy--> -

Suchen Sie

function read_non_domain_joined_info()und ändern Sie dann den Wert vonNonDomainJoinedin2. Ein Beispiel finden Sie im folgenden Codeblock.function read_non_domain_joined_info() { log "Debug: Enter read_non_domain_joined_info" # check if websocket enabled TrustIdentity=`cat ${id_disk_mnt_point}${ad_info_file_path} | grep '\[TrustIdentity\]' | sed 's/\s//g'` if [ "$TrustIdentity" == "[TrustIdentity]" ]; then NonDomainJoined=2 fi ... } <!--NeedCopy-->-

- Speichern Sie die Änderung.

-

-

Fahren Sie die Vorlagen-VM herunter.

Schritt 4: Erstellen der Linux-VMs aus der Vorlagen-VM

Nachdem Sie die nicht-domänenverbundene Vorlagen-VM vorbereitet haben, führen Sie die folgenden Schritte aus, um VMs zu erstellen:

-

Melden Sie sich bei Citrix Cloud an.

-

Doppelklicken Sie auf Citrix DaaS™, und greifen Sie dann auf die Verwaltungskonsole für die vollständige Konfiguration zu.

-

Wählen Sie unter Maschinenkataloge die Verwendung von Machine Creation Services, um die Linux-VMs aus der Vorlagen-VM zu erstellen. Weitere Informationen finden Sie im Citrix DaaS-Artikel Nicht-domänenverbunden.

Schritt 5: Zuweisen von AAD-Benutzerkonten zu den Linux-VMs

Nachdem Sie die nicht-domänenverbundenen VMs erstellt haben, weisen Sie ihnen AAD-Benutzerkonten zu.

Um AAD-Benutzerkonten einer VM zuzuweisen, führen Sie die folgenden Schritte aus:

- Greifen Sie über ein Administratorkonto auf die VM zu.

-

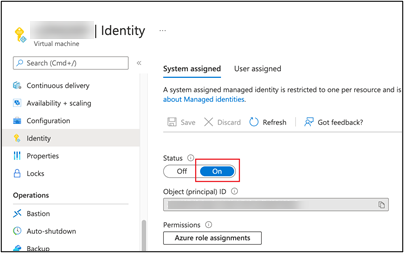

Aktivieren Sie auf der Registerkarte Identität > Systemzugewiesen die Option Systemidentität.

-

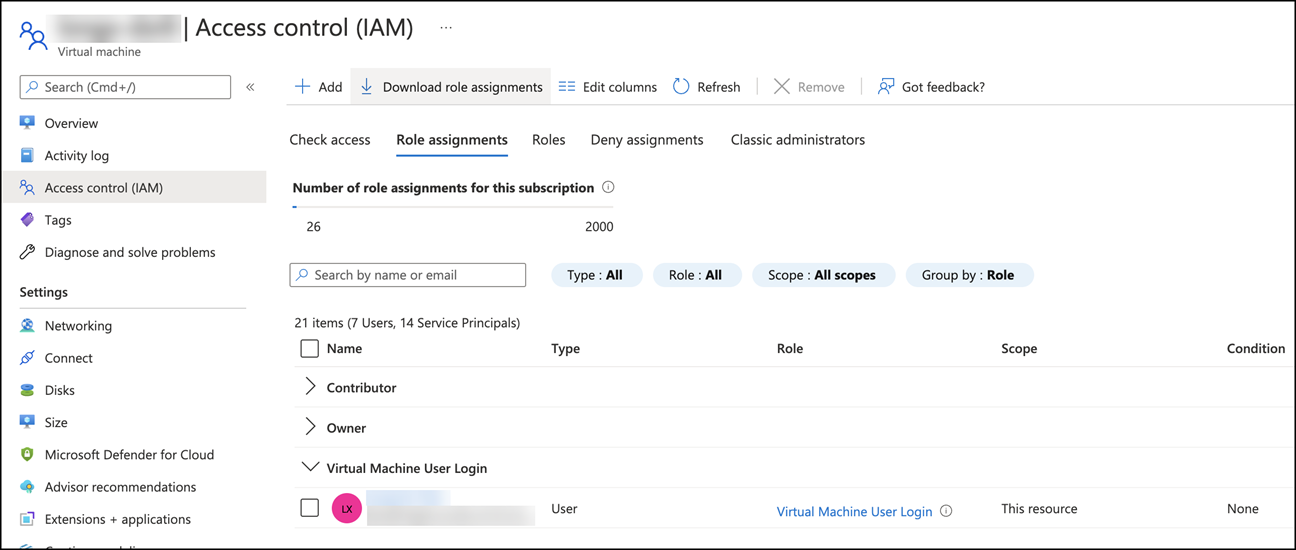

Suchen Sie auf der Registerkarte Zugriffssteuerung (IAM) > Rollenzuweisungen den Bereich Anmeldung von VM-Benutzern und fügen Sie dann die AAD-Benutzerkonten nach Bedarf hinzu.

Anmelden bei nicht-domänenverbundenen VDAs

Endbenutzer in Ihrer Organisation können sich auf zwei Arten bei einem nicht-domänenverbundenen VDA anmelden. Die detaillierten Schritte sind wie folgt:

- Starten Sie die Workspace-App und melden Sie sich dann beim Workspace an, indem Sie den AAD-Benutzernamen und das Kennwort eingeben. Die Workspace-Seite wird angezeigt.

-

Doppelklicken Sie auf einen nicht-domänenverbundenen Desktop. Die AAD-ANMELDESEITE wird angezeigt.

Die Seite variiert je nach dem auf dem VDA eingestellten Anmeldemodus: Gerätecode oder AAD-Konto/Kennwort. Standardmäßig authentifizieren Linux-VDAs AAD-Benutzer im Gerätecode-Anmeldemodus wie folgt. Als Administrator können Sie den Anmeldemodus bei Bedarf auf AAD-Konto/Kennwort ändern. Detaillierte Schritte finden Sie im folgenden Abschnitt.

- Melden Sie sich basierend auf den Anweisungen auf dem Bildschirm auf eine der folgenden Arten bei der Desktopsitzung an:

- Scannen Sie den QR-Code und geben Sie den Code ein.

- Geben Sie den AAD-Benutzernamen und das Kennwort ein.

Wechseln zum Anmeldemodus AAD-Konto/Kennwort

Standardmäßig authentifizieren Linux-VDAs AAD-Benutzer mit Gerätecodes. Details finden Sie in diesem Microsoft-Artikel. Um den Anmeldemodus auf AAD-Konto/Kennwort zu ändern, führen Sie die folgenden Schritte aus:

Führen Sie den folgenden Befehl auf dem VDA aus, suchen Sie den Schlüssel AADAcctPwdAuthEnable und ändern Sie seinen Wert in 0x00000001.

/opt/Citrix/VDA/bin/ctxreg create -k "HKLM\System\CurrentControlSet\Services\CitrixBrokerAgent\WebSocket" -t "REG_DWORD" -v "AADAcctPwdAuthEnable" -d "0x00000001" --force

<!--NeedCopy-->

Hinweis:

Dieser Ansatz funktioniert nicht mit Microsoft-Konten oder Konten, bei denen die Zwei-Faktor-Authentifizierung aktiviert ist.

In diesem Artikel

- Unterstützte Distributionen

- Schritt 1: Erstellen einer Vorlagen-VM im Azure-Portal

- Schritt 2: Vorbereiten eines Masterimages auf der Vorlagen-VM

- Schritt 3: Festlegen des nicht-domänenverbundenen Modus für die Vorlagen-VM

- Schritt 4: Erstellen der Linux-VMs aus der Vorlagen-VM

- Schritt 5: Zuweisen von AAD-Benutzerkonten zu den Linux-VMs

- Anmelden bei nicht-domänenverbundenen VDAs