准备注册设备和交付资源

重要:

在继续操作之前,请务必完成 Onboarding and resource setup 中描述的所有任务。

及时向用户告知即将发生的变化。请参阅 Welcome to your Citrix User Adoption Kit。

Citrix Endpoint Management 支持各种注册选项。本文介绍了启用所有受支持设备注册所需的基本设置。下图总结了基本设置。

有关受支持设备的列表,请参阅 Supported device operating systems。

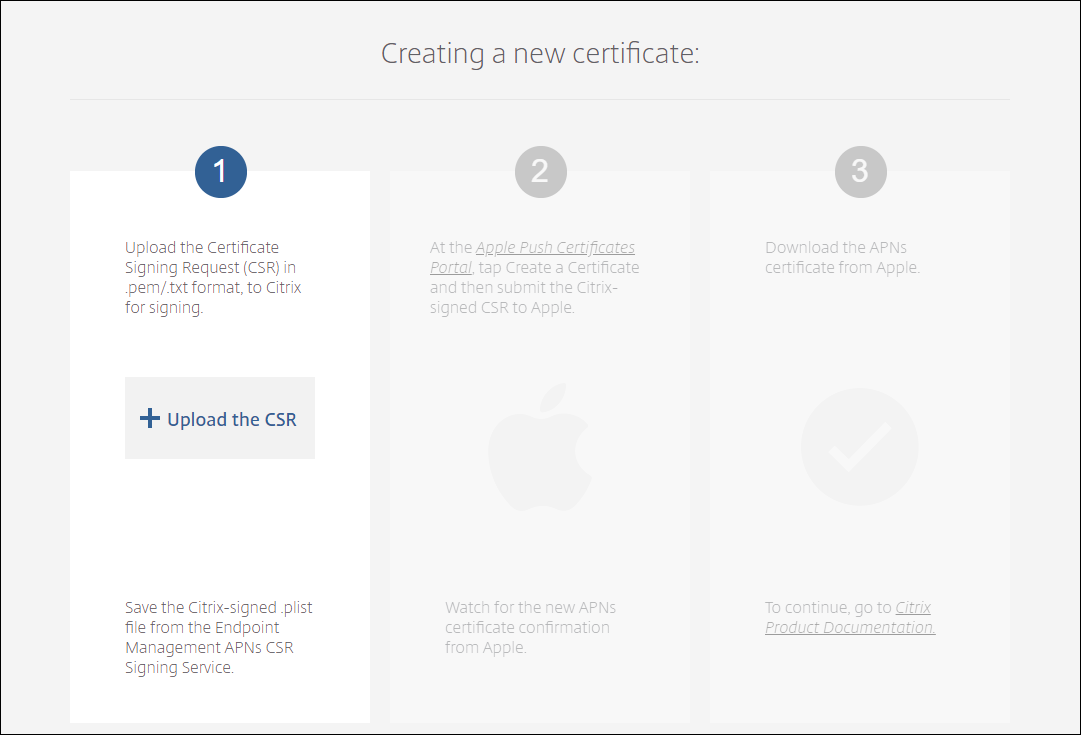

为 iOS 设备设置 Apple Push Notification service (APNs) 证书

重要:

Apple 对 APNs 旧版二进制协议的支持将于 2021 年 3 月 31 日结束。Apple 建议您改用基于 HTTP/2 的 APNs 提供程序 API。从版本 20.1.0 开始,Citrix Endpoint Management 支持基于 HTTP/2 的 API。有关详细信息,请参阅 https://developer.apple.com/ 中的新闻更新“Apple Push Notification Service Update”。有关检查与 APNs 连接的帮助,请参阅 Connectivity checks。

Citrix Endpoint Management 需要 Apple 提供的 Apple Push Notification service (APNs) 证书才能注册和管理 iOS 设备。Citrix Endpoint Management 还需要 APNs 证书才能用于 Citrix Secure Mail for iOS 推送通知。

-

要从 Apple 获取证书,需要 Apple ID 和开发者帐户。有关详细信息,请参阅 Apple Developer Program 网站。

-

要获取 APNs 证书并将其导入 Citrix Endpoint Management,请参阅 APNs certificates。

-

有关 Citrix Endpoint Management 和 APNs 的详细信息,请参阅 Push Notifications for Citrix Secure Mail for iOS。

为 Android 设备设置 Firebase Cloud Messaging (FCM)

Firebase Cloud Messaging (FCM) 控制 Android 设备连接到 Citrix Endpoint Management 服务的方式和时间。任何安全操作或部署命令都会触发推送通知。该通知会提示用户重新连接到 Citrix Endpoint Management。

-

FCM 设置要求您配置 Google 帐户。要创建 Google Play 凭据,请参阅 Manage your developer account information。您还可以使用 Google Play 添加、购买和批准应用程序以部署到设备上的 Android Enterprise 工作区。您可以使用 Google Play 部署您的专用 Android 应用程序、公共应用程序和第三方应用程序。

-

要设置 FCM,请参阅 Firebase Cloud Messaging。

设置 Citrix Endpoint Management AutoDiscovery 服务

AutoDiscovery 服务通过基于电子邮件的 URL 发现简化了用户的注册过程。AutoDiscovery 服务还提供注册验证、证书锁定等功能以及为 Citrix Workspace 客户带来的其他优势。该服务托管在 Citrix Cloud 中,是许多 Citrix Endpoint Management 部署的重要组成部分。

借助 AutoDiscovery 服务,用户可以:

- 使用其公司网络凭据注册设备。

- 无需输入有关 Citrix Endpoint Management 服务器地址的详细信息。

- 以用户主体名称 (UPN) 格式输入其用户名。例如,

user@mycompany.com。

我们建议您将 AutoDiscovery 服务用于高安全性环境。AutoDiscovery 服务支持公钥证书锁定,可防止中间人攻击。证书锁定可确保 Citrix 客户端与 Citrix Endpoint Management 通信时使用企业签名的证书。要为您的 Citrix Endpoint Management 站点配置证书锁定,请联系 Citrix 支持。有关证书锁定的信息,请参阅 Certificate pinning。

要访问 AutoDiscovery 服务,请导航到 https://adsui.cloud.com(商业)。

先决条件

- Citrix Cloud 中的新 AutoDiscovery 服务需要最新版本的 Citrix Secure Hub:

- 对于 iOS,Citrix Secure Hub 版本 21.6.0 或更高版本

-

对于 Android,Citrix Secure Hub 版本 21.8.5 或更高版本

运行早期版本 Citrix Secure Hub 的设备可能会遇到服务中断。

-

要访问新的 AutoDiscovery 服务,您必须拥有具有完全访问权限的 Citrix Cloud 管理员帐户。AutoDiscovery 服务不支持具有自定义访问权限的管理员帐户。如果您没有帐户,请参阅 Sign-up for Citrix Cloud。

Citrix 已将所有现有 AutoDiscovery 记录迁移到 Citrix Cloud,且服务未中断。迁移的记录不会自动显示在新控制台中。您必须在新 AutoDiscovery 服务中回收域以证明所有权。有关详细信息,请参阅 CTX312339。

- 在开始将 AutoDiscovery 服务用于 Citrix Endpoint Management 部署之前,请验证并声明您的域。您最多可以声明 10 个域。该声明会将已验证的域与 AutoDiscovery 服务关联。要声明 10 个以上的域,请提交 SRE 票证或联系 Citrix 技术支持。

- 使用 MAM Port 设置而不是 NetScaler Gateway FQDN 将 MAM 流量定向到您的数据中心。如果您输入完全限定域名以及 NetScaler Gateway 的端口,客户端设备将使用 MAM Port 设置中的配置。

- 如果广告拦截器阻止站点打开,请确保为整个网站禁用广告拦截器。

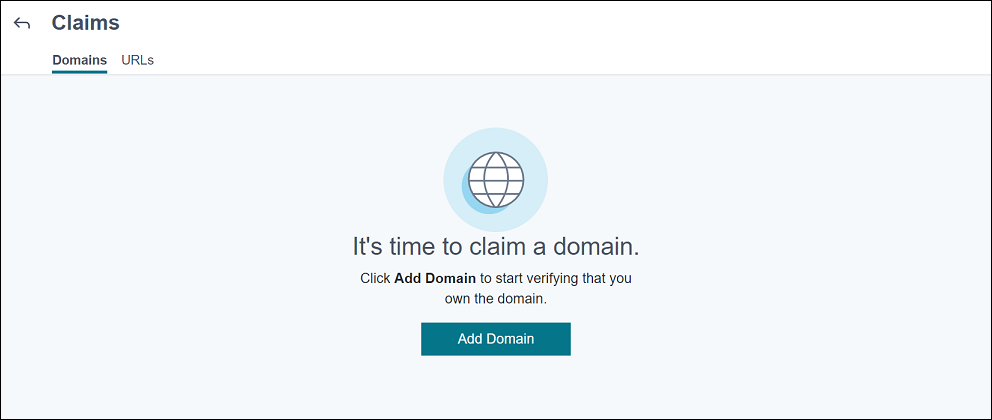

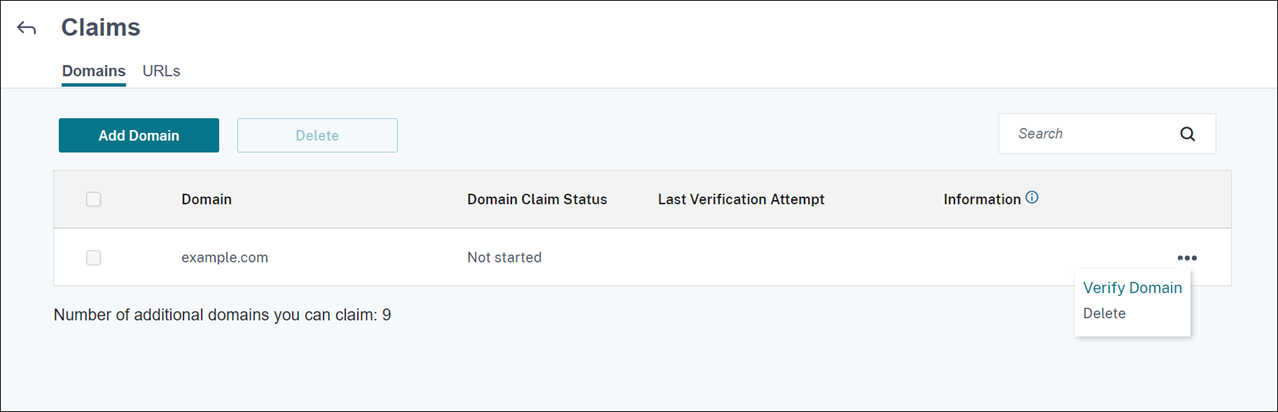

声明域

-

在声明 > 域选项卡上,单击添加域。

-

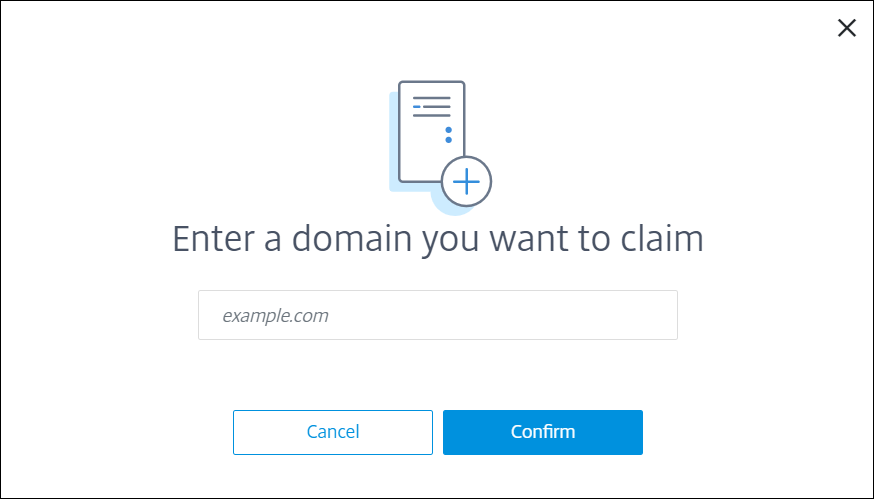

在显示的对话框中,输入您的 Citrix Endpoint Management 环境的域名,然后单击确认。您的域将显示在声明 > 域中。

-

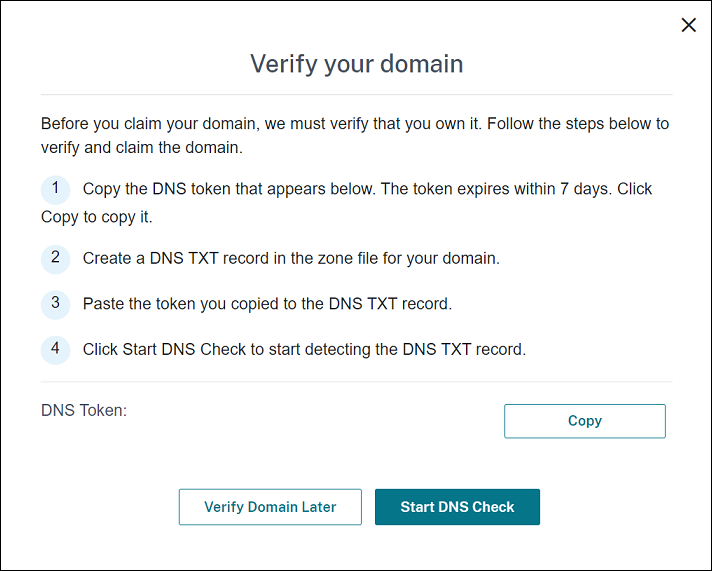

在您添加的域上,单击省略号菜单并选择验证域以开始验证过程。此时将显示验证您的域页面。

-

在验证您的域页面上,按照说明验证您拥有该域。

-

单击复制以将 DNS 令牌复制到剪贴板。

-

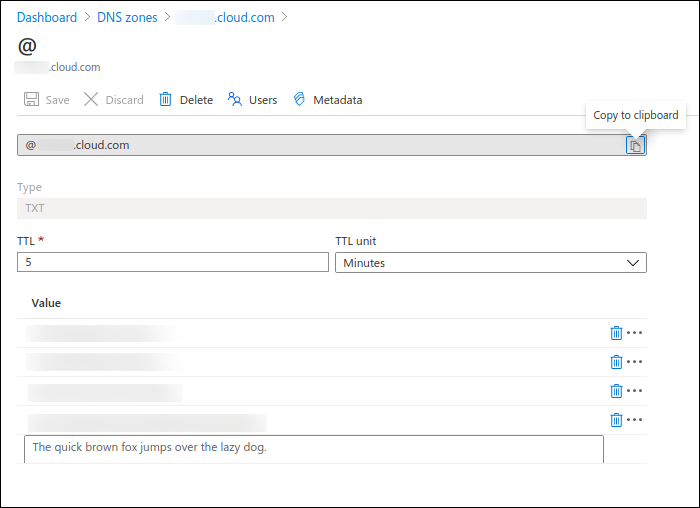

在域的区域文件中创建 DNS TXT 记录。为此,请转到您的域托管提供商门户并添加您复制的 DNS 令牌。

以下屏幕截图显示了域托管提供商门户。您的门户可能有所不同。

-

在 Citrix Cloud 中,在验证您的域页面上,单击开始 DNS 检查以开始检测您的 DNS TXT 记录。如果您想稍后验证域,请单击稍后验证域。

验证过程通常需要大约一个小时。但是,可能需要长达两天才能返回响应。在状态检查期间,您可以注销并再次登录。

配置完成后,您的域的状态将从待处理更改为已验证。

-

-

声明域后,提供有关 AutoDiscovery 服务的信息。单击您添加的域上的省略号菜单,然后单击添加 Citrix Endpoint Management 信息。此时将显示AutoDiscovery 服务信息页面。

-

输入以下信息,然后单击保存。

-

Citrix Endpoint Management Server FQDN: 输入 Citrix Endpoint Management 服务器的完全限定域名。例如:

example.xm.cloud.com。此设置用于 MDM 和 MAM 流量控制。 -

NetScaler Gateway FQDN: 输入 NetScaler Gateway 的完全限定域名,格式为 FQDN 或 FQDN:port。例如:

example.com。此设置用于将 MAM 流量定向到您的数据中心。对于仅 MDM 部署,请将此字段留空。注意:

Citrix 建议您使用 MAM Port 设置而不是 NetScaler Gateway FQDN 来控制 MAM 流量。如果您输入完全限定域名以及 NetScaler Gateway 的端口,客户端设备将使用 MAM Port 设置中的配置。

-

实例名称: 输入您之前配置的 Citrix Endpoint Management 服务器的实例名称。如果您不确定实例名称,请保留默认值 zdm。

-

MDM 端口: 输入用于 MDM 控制流量和 MDM 注册的端口。对于基于云的服务,默认值为 443。

-

MAM 端口: 输入用于 MAM 控制流量、MAM 注册、iOS 注册和应用程序枚举的端口。对于基于云的服务,默认值为 8443。

-

请求 Windows 设备的 AutoDiscovery

如果您计划注册 Windows 设备,请执行以下操作:

-

联系 Citrix 支持并创建支持请求以启用 Windows AutoDiscovery。

-

获取

enterpriseenrollment.mycompany.com的公共签名非通配符 SSL 证书。mycompany.com部分是用户用于注册的帐户所在的域。将 .pfx 格式的 SSL 证书及其密码附加到上一步中创建的支持请求。要使用多个域注册 Windows 设备,您还可以使用具有以下结构的多域证书:

- 具有指定其服务主域的 CN 的 SubjectDN(例如,enterpriseenrollment.mycompany1.com)。

- 其余域的相应 SAN(例如,enterpriseenrollment.mycompany2.com、enterpriseenrollment.mycompany3.com 等)。

-

在 DNS 中创建规范名称 (CNAME) 记录,并将 SSL 证书的地址 (enterpriseenrollment.mycompany.com) 映射到 autodisc.xm.cloud.com。

当 Windows 设备用户使用 UPN 注册时,Citrix 注册服务器将:

- 提供您的 Citrix Endpoint Management 服务器的详细信息。

- 指示设备从 Citrix Endpoint Management 请求有效证书。

此时,您可以注册所有受支持的设备。转到下一节,准备向设备交付资源。

与 Azure AD Conditional Access 集成

您可以配置 Citrix Endpoint Management 以将 Azure AD Conditional Access 支持应用于 Office 365 应用程序。此功能允许您在部署 Office 365 应用程序时向设备用户部署零信任方法。您可以使用设备状态、风险评分、位置和设备保护来应用自动化操作并定义对托管 Android Enterprise 和 iOS 设备上的 Office 365 应用程序的访问。

要强制执行 Azure AD 设备合规性,您必须为单个 Office 365 应用程序配置 Conditional Access 策略。您可以限制用户对非托管和不合规设备上的特定 Office 365 应用程序的访问,并且仅允许对托管和合规设备上的单个应用程序的访问。

先决条件

- 对于此集成,您必须拥有有效的 Azure AD 高级订阅,包括 Intune 和 Microsoft Office 365 许可证。

- Citrix Secure Hub 版本 21.4.0 及更高版本

- 在 Citrix Cloud 中将 Azure AD 配置为身份提供程序 (IdP),然后将 Citrix 身份设置为 Citrix Endpoint Management 的 IdP 类型。有关信息,请参阅 Authentication with Azure Active Directory through Citrix Cloud。

- 同意 Citrix 多租户 AAD 应用程序,以允许移动应用程序使用 AAD 客户端应用程序进行身份验证。仅当 Azure 全局管理员将用户可以注册应用程序的值设置为否时才需要。在 Azure 门户中的 Azure Active Directory > 用户 > 用户设置下配置此设置。要提供同意,请参阅 Configure Citrix Endpoint Management for Azure AD Compliance Management。

- 在开始 Azure AD 设备注册过程之前,请在设备上安装 Microsoft Authenticator 应用程序。

- 对于 Android Enterprise 平台,将 Web 浏览器应用程序配置为所需的公共应用商店应用程序。

- 在 Azure AD 控制台中禁用安全默认值设置。当您开始 Azure AD 配置时,您将使用更精细的 Azure AD Conditional Access 策略替换安全默认值。有关安全默认值的详细信息,请参阅 Microsoft documentation。

通过 Azure AD Conditional Access 策略配置设备合规性

通过 Azure AD Conditional Access 策略配置设备合规性的常规步骤如下:

-

Citrix Endpoint Management 配置:

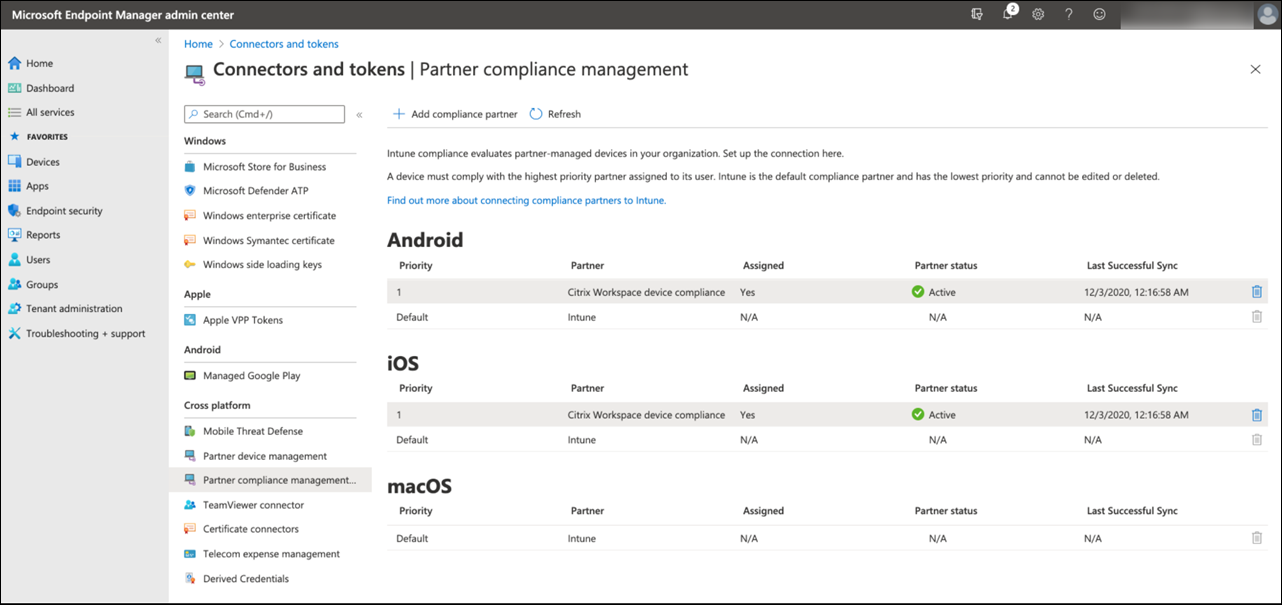

- 在 Microsoft Endpoint Manager 管理中心,将 Citrix Workspace device compliance 添加为每个设备平台的合规性合作伙伴并分配用户组。

- 在 Citrix Endpoint Management 中,从 Microsoft Endpoint Manager 管理中心同步信息。

-

Azure AD 配置: 在 Azure AD 门户中,为单个 Office 365 应用程序设置 Conditional Access 策略。

- Citrix Endpoint Management 配置: 配置 Office 365 应用程序的 Conditional Access 策略后,将 Microsoft Authenticator 应用程序和 Office 365 应用程序添加为 Citrix Endpoint Management 中的公共应用商店应用程序。将这些公共应用程序分配给交付组并将其设置为所需应用程序。

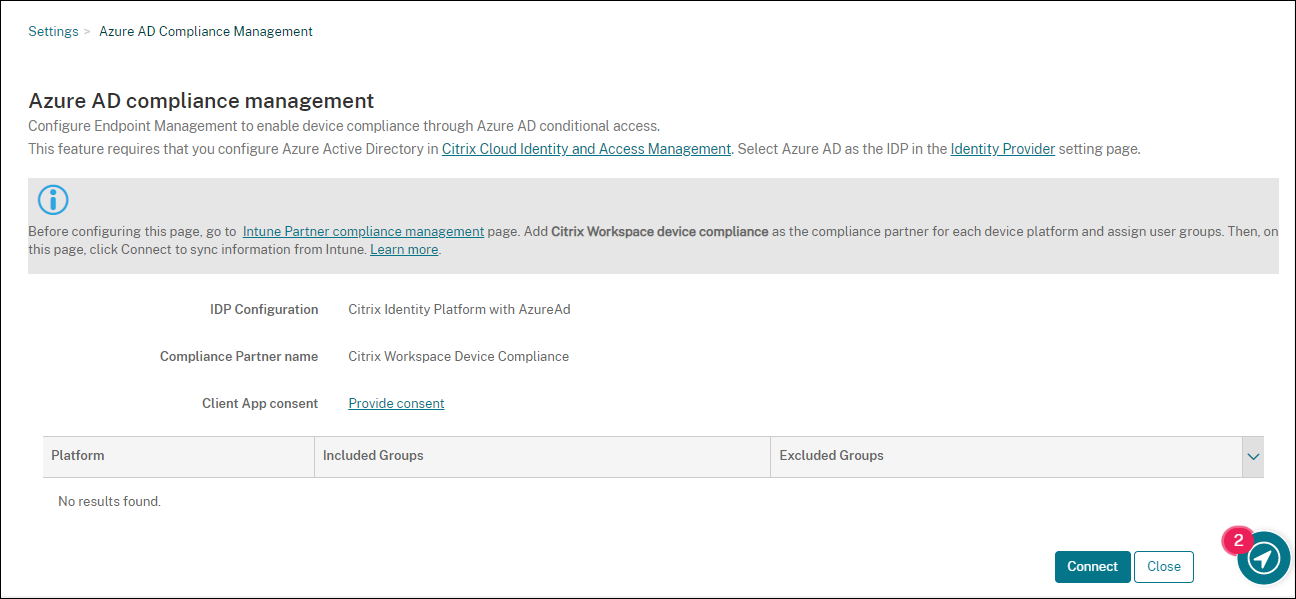

配置 Citrix Endpoint Management 以进行 Azure AD 合规性管理

-

登录到 Microsoft Endpoint Manager admin center 并导航到租户管理 > 连接器和令牌 > 设备合规性管理。单击添加合规性合作伙伴,然后选择 Citrix Workspace device compliance 作为每个设备平台的合规性合作伙伴。然后分配用户组。

- 在 Citrix Endpoint Management 中,转到设置 > Azure AD 合规性管理。

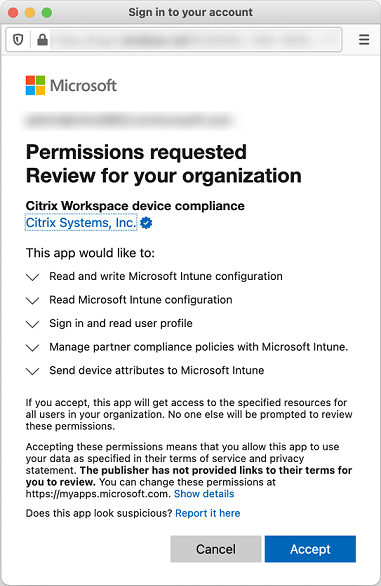

- (可选)设置全局同意,以便用户无需在每台设备上提供同意。在客户端应用程序同意旁边,单击提供同意。输入您的全局管理员 Azure AD 凭据,然后按照提示为客户端应用程序提供全局同意。

-

单击连接以从 Microsoft Endpoint Manager 管理中心同步信息。

对话框会提示您接受此配置的权限。单击接受。配置完成后,同步的设备平台将显示在列表中。

在 Azure AD 中配置 Conditional Access 策略

在 Azure AD 门户中,为 Office 365 应用程序配置 Conditional Access 策略以强制执行设备合规性。转到设备 > Conditional Access > 策略 > 新策略。有关详细信息,请参阅 Microsoft documentation。

要为 Intune 托管应用程序配置设备合规性:

- Configure Intune managed apps for delivery to devices

- Require approved client apps

- Require app protection policy and an approved client app for cloud app access

在 Citrix Endpoint Management 中配置应用程序

配置 Office 365 应用程序的 Conditional Access 策略后,将 Microsoft Authenticator 应用程序和 Office 365 应用程序添加为 Citrix Endpoint Management 中的公共应用商店应用程序。将这些公共应用程序分配给交付组并将其设置为所需应用程序。有关信息,请参阅 Add a public app store app。

用户身份验证工作流

- 使用本地 Active Directory (AD) 注册设备并随后使用 Microsoft Azure Active Directory (AAD) 与 Citrix 身份提供程序集成的用户无需重新注册。您可以将帐户从本地 Active Directory 同步到 Microsoft Azure Active Directory。有关详细信息,请参阅 Prepare your Active Directory and Azure AD。

- Citrix Endpoint Management 将 Microsoft Authenticator 和配置的 Office 365 应用程序作为所需应用程序推送到设备。如果您将 Web 浏览器应用程序配置为 Android 平台所需的公共应用商店应用程序,Citrix Endpoint Management 也会将其推送到用户设备。

- Citrix Secure Hub 自动安装并显示通过 Citrix Endpoint Management 管理的所有应用程序。

- 当用户尝试登录任何可用的 Office 365 应用程序时,设备会提示用户点击Azure AD 注册链接以开始注册过程。

- 用户点击注册链接后,Microsoft Authenticator 应用程序将打开。用户输入 Azure AD 凭据并同意设备注册条款。然后 Microsoft Authenticator 应用程序关闭,Citrix Secure Hub 重新打开。

-

Citrix Secure Hub 显示一条消息,指示 Azure AD 设备注册已完成。用户现在可以使用 Microsoft 应用程序访问其云资源。

注册完成后,Azure AD 会在控制台中将设备标记为已管理且合规。

默认设备策略和移动生产力应用程序

如果您从 Citrix Endpoint Management 19.5.0 或更高版本开始加入,我们将预配置一些设备策略和移动生产力应用程序。该配置使您能够:

- 立即向设备部署基本功能

- 从推荐的安全工作区基线配置开始

对于 Android、Android Enterprise、iOS、macOS 和 Windows Desktop/Tablet 平台,您的站点具有以下预配置的设备策略:

-

密码设备策略: 密码设备策略处于启用状态,所有默认密码设置均已启用。

-

应用程序清单设备策略: 应用程序清单设备策略处于启用状态。

-

限制设备策略: 限制设备策略处于启用状态,所有默认限制设置均已启用。

这些策略位于 AllUsers 交付组中,该交付组包含所有 Active Directory 和本地用户。我们建议您仅将 AllUsers 交付组用于初始测试。然后,创建您的交付组并禁用 AllUsers 交付组。您可以在交付组中重用预配置的设备策略和应用程序。

所有 Citrix Endpoint Management 设备策略都记录在 Device policies 下。该文章包含有关如何使用控制台编辑设备策略的信息。有关一些常用设备策略的信息,请参阅 Device policies and Use Case Behavior。

对于 iOS 和 Android 平台,您的站点具有以下预配置的移动生产力应用程序:

- Citrix Secure Mail

- Citrix Secure Web

- Citrix Files

这些应用程序位于 AllUsers 交付组中。

有关详细信息,请参阅 About mobile productivity apps。

继续您的 Citrix Endpoint Management 配置

完成设备注册的基本设置后,您配置 Citrix Endpoint Management 的方式会因用例而异。例如:

- 您的安全要求是什么?您希望如何平衡这些要求与用户体验?

- 您支持哪些设备平台?

- 用户拥有自己的设备还是使用公司拥有的设备?

- 您希望将哪些设备策略推送到设备?

- 您为用户提供哪些类型的应用程序?

本节通过引导您阅读本文档集中的文章,帮助您浏览众多配置选项。

在第三方站点中完成配置时,请记下信息及其位置,以便在配置 Citrix Endpoint Management 控制台设置时参考。

-

安全和身份验证。Citrix Endpoint Management 使用证书创建安全连接并对用户进行身份验证。Citrix 为您的 Citrix Endpoint Management 实例提供通配符证书。

-

有关身份验证组件和按安全级别推荐的配置的讨论,请参阅“高级概念”文章:Authentication。另请参阅 Security and user experience。

-

有关 Citrix Endpoint Management 操作期间使用的身份验证组件的概述,请参阅 Certificates and authentication。

-

您可以从以下身份验证类型中进行选择。配置身份验证包括 Citrix Endpoint Management 和 NetScaler Gateway 控制台中的任务。

-

要向用户交付证书,请配置:

-

设备注册安全模式。设备注册安全模式指定用户在 Citrix Endpoint Management 中注册设备所需的凭据类型和注册步骤。有关信息,请参阅 Configure enrollment security modes。

-

要允许用户使用 Azure Active Directory 凭据进行身份验证,请参阅 Authenticate with Azure Active Directory through Citrix Cloud。

-

-

设备注册

- 有可用于注册大量设备的程序:

-

要注册 Android 设备,请创建 Android Enterprise 管理员帐户。请参阅 Android Enterprise。或者,请参阅 Legacy Android Enterprise for Google Workspace Customers。

- 您可以使用注册邀请或发送通知进行注册。

- 有关注册的详细信息,请参阅 Device management 和该节点下的文章。

-

设备策略和管理

-

设备 (MDM) 策略。所有 Citrix Endpoint Management 设备策略都记录在 Device policies 下。有关一些常用设备策略的信息,请参阅 Device Policies and Use Case Behavior。

-

客户端属性。客户端属性包含直接提供给用户设备上的 Citrix Secure Hub 的信息。请参阅 Client properties 和 Citrix Endpoint Management client properties。

-

交付组。有关与交付组相关的示例用例,请参阅 User Communities 和 Add a delivery group。

-

-

准备部署应用程序

-

有关 Citrix Endpoint Management 支持的应用程序的信息,请参阅 Add apps。

-

您可以使用 Apple Volume Purchase 管理 iOS 应用程序许可。有关详细信息,请参阅 Apple Volume Purchase。

-

您可以使用 Citrix Endpoint Management 部署通过 Apple Volume Purchase 获取的 iBooks。请参阅 Add media。

-

Citrix 提供移动生产力应用程序,包括 Citrix Secure Mail 和 Citrix Secure Web。请参阅 About mobile productivity apps。

-

作为 Citrix Secure Mail 的替代方案,您可以将本机邮件交付到设备。请参阅:

-

要允许用户安全地将文档和数据传输到 Microsoft Office 365 应用程序,请参阅 Allowing Secure Interaction with Office 365 Apps 和 Office device policy。

-

有关应用程序策略的常规信息,请参阅 App Policies and Use Case Scenario。

-

MDX Toolkit 是一种应用程序包装技术,可用于准备企业应用程序以通过 Citrix Endpoint Management 进行安全部署。MAM SDK 取代了 MDX Toolkit。MDX Toolkit 计划于 2023 年 7 月达到 EOL。

有关 MAM SDK 的信息,请参阅 MAM SDK overview。

-

有关应用程序的详细信息,请参阅 Add apps 下的其他文章。

-

-

Citrix Endpoint Management 中的基于角色的访问控制 (RBAC) 功能允许您将预定义角色或权限集分配给用户和组。这些权限控制用户对系统功能的访问级别。有关信息,请参阅 Configure roles with RBAC。

-

您可以在 Citrix Endpoint Management 中创建自动化操作,以指定针对事件、特定设置或用户设备上应用程序的存在所要采取的操作。有关信息,请参阅 Automated actions。