Referenzarchitekturen für die On-Premises-StoreFront-Authentifizierung für Citrix DaaS™

Es gibt verschiedene Gründe, Citrix StoreFront in einem Kundendatenzentrum zu hosten, anstatt die Citrix Workspace™-Plattform zu verwenden. Angesichts der Komplexität einiger Umgebungen ist es notwendig zu verstehen, wie Citrix Cloud™-Komponenten mit StoreFront und Active Directory interagieren, wenn StoreFront das primäre Benutzer-Frontend für den Dienst ist.

-

Obwohl Citrix Workspace die Anforderungen für die meisten Anwendungsfälle von Citrix DaaS (ehemals Citrix Virtual Apps and Desktops™ Service) erfüllen kann, gibt es einige Anwendungsfälle und Anforderungen, bei denen StoreFront im Rechenzentrum oder an den Ressourcenstandorten des Kunden gehostet werden muss.

-

Gründe für die Beibehaltung von On-Premises-StoreFront™

- Unterstützung der Local Host Cache-Funktionalität in Cloud Connectors

- Die Verwendung der Smartcard-Authentifizierung wird in Citrix Workspace nicht unterstützt

- Nicht-Standard-Store-Konfigurationen (Änderungen an web.config)

- Hosting mehrerer Store-Konfigurationen für interne und externe Benutzer

Dieser Artikel beschreibt übergeordnete Architekturen und wie die Komponenten mit verschiedenen Authentifizierungsszenarien interagieren, die von Active Directory-Designs unterstützt werden. Cloud Connectors treten einer der Domänen bei und ermöglichen Citrix DaaS, Active Directory-Benutzer und -Gruppen der Domäne oder vertrauenswürdiger Domänen zuzuweisen. Die Cloud Connectors fungieren auch als Delivery Controller und STA-Server für StoreFront- und Citrix Gateway-Komponenten.

Dieser Artikel geht davon aus, dass StoreFront- und Gateway-Komponenten in jedem Rechenzentrum zusammen gehostet werden.

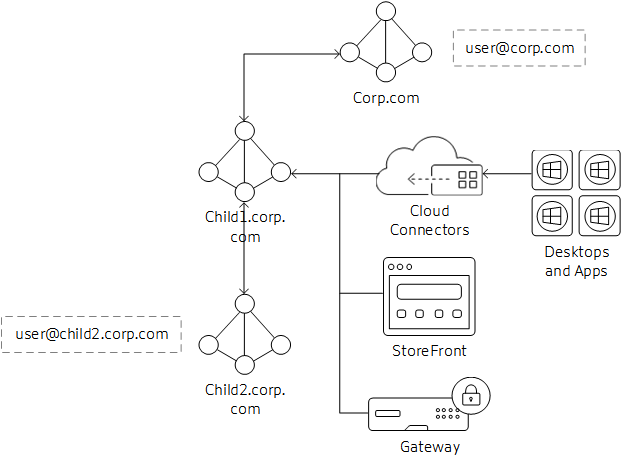

Übergeordnete und untergeordnete Domänen als Ressourcendomänen

In diesem Szenario fungiert die untergeordnete Domäne als Ressourcendomäne für Virtual Desktop Agents (VDAs) und StoreFront-Instanzen. Die übergeordnete Domäne enthält die Benutzer, die auf die Ressourcen in der untergeordneten Domäne zugreifen werden.

- Cloud Connectors sind nur der untergeordneten Domäne beigetreten. Die bidirektionale transitive Vertrauensstellung zwischen untergeordneter und übergeordneter Domäne ermöglicht den Cloud Connectors die Kommunikation mit dem Global Catalog in der übergeordneten Domäne.

- StoreFront ist der untergeordneten Domäne beigetreten. Die Store-Authentifizierung ist für Benutzername/Passwort und Pass-Through von Citrix Gateway konfiguriert. Die Benutzername/Passwort-Authentifizierung ist so konfiguriert, dass sie jeder Domäne vertraut.

- Das Citrix Gateway-Authentifizierungsprofil ist für die übergeordnete Domäne so konfiguriert, dass UPN als primäre Anmeldemethode verwendet wird. Wenn Benutzer aus der untergeordneten Domäne authentifiziert werden müssen, müssen das LDAP-Authentifizierungsprofil und die Richtlinie für die untergeordnete Domäne ebenfalls an den Gateway-vServer gebunden werden.

- Bearbeiten Sie die Citrix Gateway Session OS- und Web-Profile und lassen Sie die Einstellung für Veröffentlichte Anwendungen/Single Sign-On-Domäne leer (möglicherweise muss die Überschreibungseinstellung festgelegt werden).

Verbindungs-Workflow

- User@corp.com meldet sich bei Citrix Gateway an. Das Gateway sucht den Benutzer über das Authentifizierungsprofil und gleicht die Richtlinienaktion ab.

- Die Anmeldeinformationen werden an StoreFront weitergeleitet. StoreFront akzeptiert die Anmeldeinformationen und leitet sie an die Cloud Connectors (die als Delivery Controller fungieren) weiter.

- Cloud Connectors suchen die von Citrix Cloud benötigten Benutzerobjektdetails.

- Cloud Connectors übergeben Identitätsinformationen an Citrix Cloud, und Identitätstoken authentifizieren den Benutzer und listen die dem Benutzer zugewiesenen Ressourcen auf.

- Cloud Connectors geben zugewiesene Ressourcen zur Benutzeraufzählung an StoreFront zurück.

- Wenn der Benutzer eine Anwendung oder einen Desktop startet, generiert Citrix Gateway eine STA-Ticketanforderung unter Verwendung der konfigurierten Cloud Connectors.

- Citrix Cloud Broker verwalten die Sitzungen zwischen den Cloud Connectors der Ressourcendomäne und den in diesem Ressourcenstandort registrierten VDAs.

- Die Sitzung wird zwischen Client, Citrix Gateway und aufgelöstem VDA hergestellt.

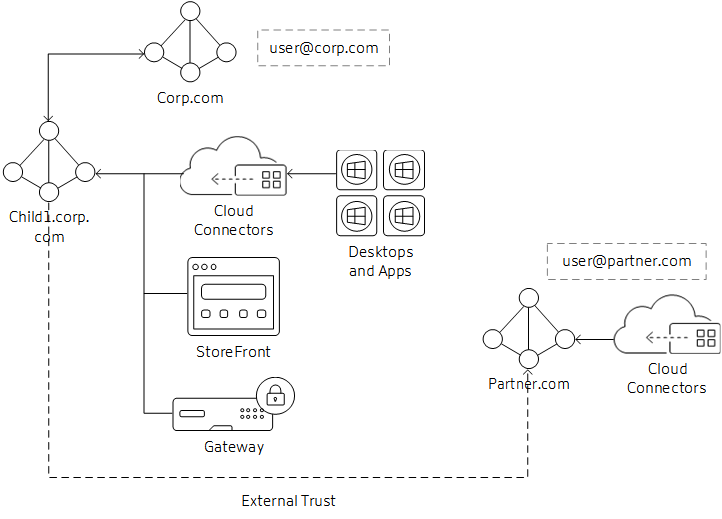

Externe vertrauenswürdige Domänen zur Ressourcendomäne

In diesem Szenario benötigt der Geschäftspartner Zugriff auf Ressourcen, die für Unternehmensbenutzer veröffentlicht wurden. Die Unternehmensdomäne ist corp.com und die Partnerdomäne ist partner.com.

- Die Unternehmensdomäne verfügt über eine ausgehende externe Vertrauensstellung zur Partnerdomäne. Benutzer aus der Partnerdomäne können sich an Ressourcen authentifizieren, die der Unternehmensdomäne beigetreten sind.

- Der Citrix Cloud-Kunde benötigt zwei Ressourcenstandorte: einen für corp.com Cloud Connectors und einen zweiten für partner.com Cloud Connectors. Die partner.com Cloud Connectors werden nur für Authentifizierungs- und Identitätsaufrufe an die Domäne benötigt; sie werden nicht für das Brokering von VDAs oder Sitzungen verwendet.

- StoreFront ist der corp.com-Domäne beigetreten. Cloud Connectors in der corp.com-Domäne werden als Delivery Controller in der Store-Konfiguration verwendet. Die Store-Authentifizierung ist für Benutzername/Passwort und Pass-Through von Citrix Gateway konfiguriert. Die Benutzername/Passwort-Authentifizierung ist so konfiguriert, dass sie jeder Domäne vertraut.

- Das Citrix Gateway-Authentifizierungsprofil ist für die corp.com-Domäne so konfiguriert, dass UPN als primäre Anmeldemethode verwendet wird. Konfigurieren Sie ein zweites Profil und eine Richtlinie für die partner.com-Domäne, um UPN zu verwenden, und binden Sie es an denselben Gateway-vServer wie die corp.com-Domäne.

- Bearbeiten Sie die Citrix Gateway Session OS- und Web-Profile und lassen Sie die Einstellung für Veröffentlichte Anwendungen/Single Sign-On-Domäne leer (möglicherweise muss die Überschreibungseinstellung festgelegt werden).

Hinweis:

Abhängig vom Standort der externen vertrauenswürdigen Domäne können externe Domänenbenutzer längere Startzeiten als Benutzer der Ressourcen- oder übergeordneten Domäne erfahren.

Verbindungs-Workflow

- User@partner.com meldet sich bei Citrix Gateway an. Das Gateway sucht den Benutzer über das Authentifizierungsprofil, das der UPN-Suche entspricht, und gleicht die Richtlinienaktion ab.

- Die Anmeldeinformationen werden an StoreFront weitergeleitet. StoreFront akzeptiert die Anmeldeinformationen und leitet sie an die Cloud Connectors (die als Delivery Controller fungieren) weiter.

- Cloud Connectors führen die Suche nach den von Citrix Cloud benötigten Benutzerobjektdetails durch.

- Cloud Connectors übergeben Identitätsinformationen an Citrix Cloud, und Identitätstoken authentifizieren den Benutzer und listen die dem Benutzer zugewiesenen Ressourcen auf.

- Cloud Connectors geben zugewiesene Ressourcen zur Benutzeraufzählung an StoreFront zurück.

- Wenn der Benutzer eine Anwendung oder einen Desktop startet, generiert Citrix Gateway eine STA-Ticketanforderung unter Verwendung der konfigurierten Cloud Connectors, in diesem Fall von child1.corp.com.

- Citrix Cloud Broker verwalten die Sitzungen zwischen den Cloud Connectors der Ressourcendomäne und den in diesem Ressourcenstandort registrierten VDAs.

- Die Sitzung wird zwischen Client, Citrix Gateway und aufgelöstem VDA hergestellt.

Gesamtstrukturvertrauensstellung / Shortcut-Vertrauensstellung zu Ressourcendomänen

Gesamtstruktur- und Shortcut-Vertrauensdomänen werden nur unterstützt, wenn sie als externe Domänenvertrauensstellung zur Ressourcendomäne behandelt werden. Für Gesamtstrukturvertrauensstellungen können Sie die gleichen Schritte befolgen, die im Abschnitt Externe vertrauenswürdige Domänen zur Ressourcendomäne beschrieben sind. Dieser Abschnitt kann sich in Zukunft ändern, abhängig von der Unterstützbarkeit nativer Gesamtstrukturvertrauensstellungen zwischen Benutzer- und Ressourcendomänen/-gesamtstrukturen.