Was ist neu

Ein Ziel von Citrix ist es, Citrix Analytics-Kunden neue Funktionen und Produktaktualisierungen zur Verfügung zu stellen, sobald diese verfügbar sind. Neue Versionen bieten mehr Wert, daher gibt es keinen Grund, Aktualisierungen zu verzögern.

Für Sie, den Kunden, ist dieser Prozess transparent. Erste Aktualisierungen werden nur auf internen Citrix-Sites angewendet und dann schrittweise auf Kundenumgebungen übertragen. Die inkrementelle Bereitstellung von Aktualisierungen in Wellen trägt dazu bei, die Produktqualität sicherzustellen und die Verfügbarkeit zu maximieren.

15. April 2024

Neuer Executive Summary-Bericht

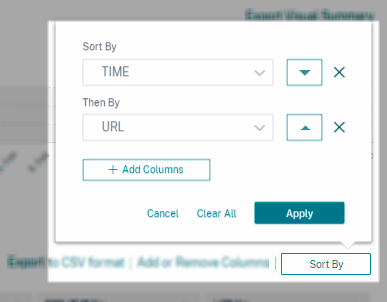

Sie haben jetzt die Möglichkeit, mehrere Berichte zu einem einzigen Executive-Bericht zusammenzufassen, der für den erforderlichen Zeitraum geplant werden kann. Mit dieser neuen Funktion stellen Sie Ihrem Publikum nur die notwendigen grafischen Informationen zur Verfügung. Weitere Informationen finden Sie unter Executive Summary-Bericht.

29. Januar 2024

Aktualisierungen des Felds “Workspace App-Status”

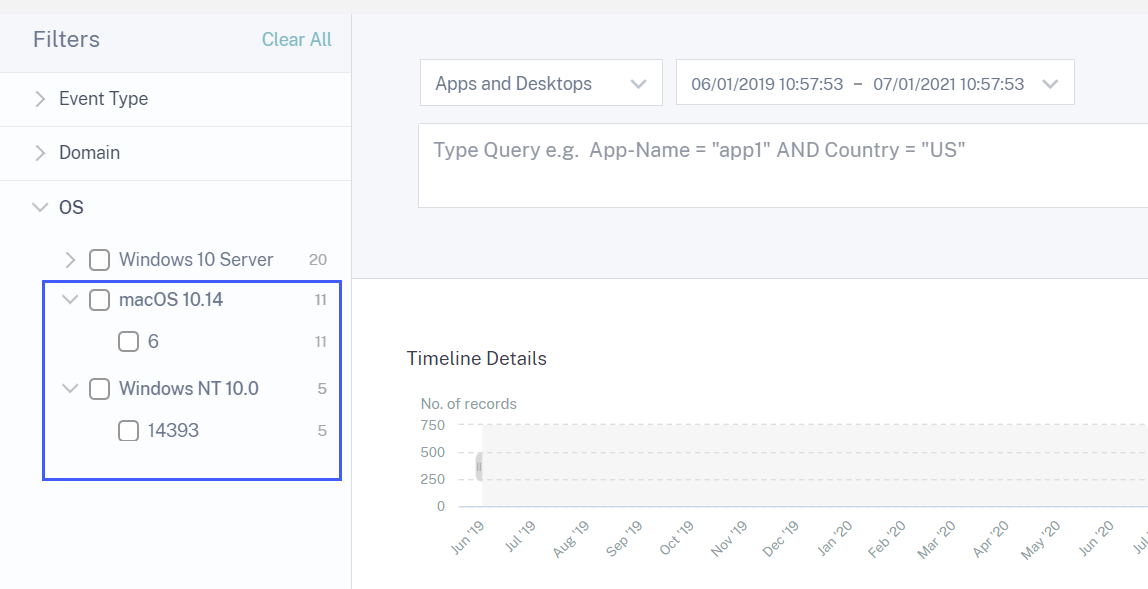

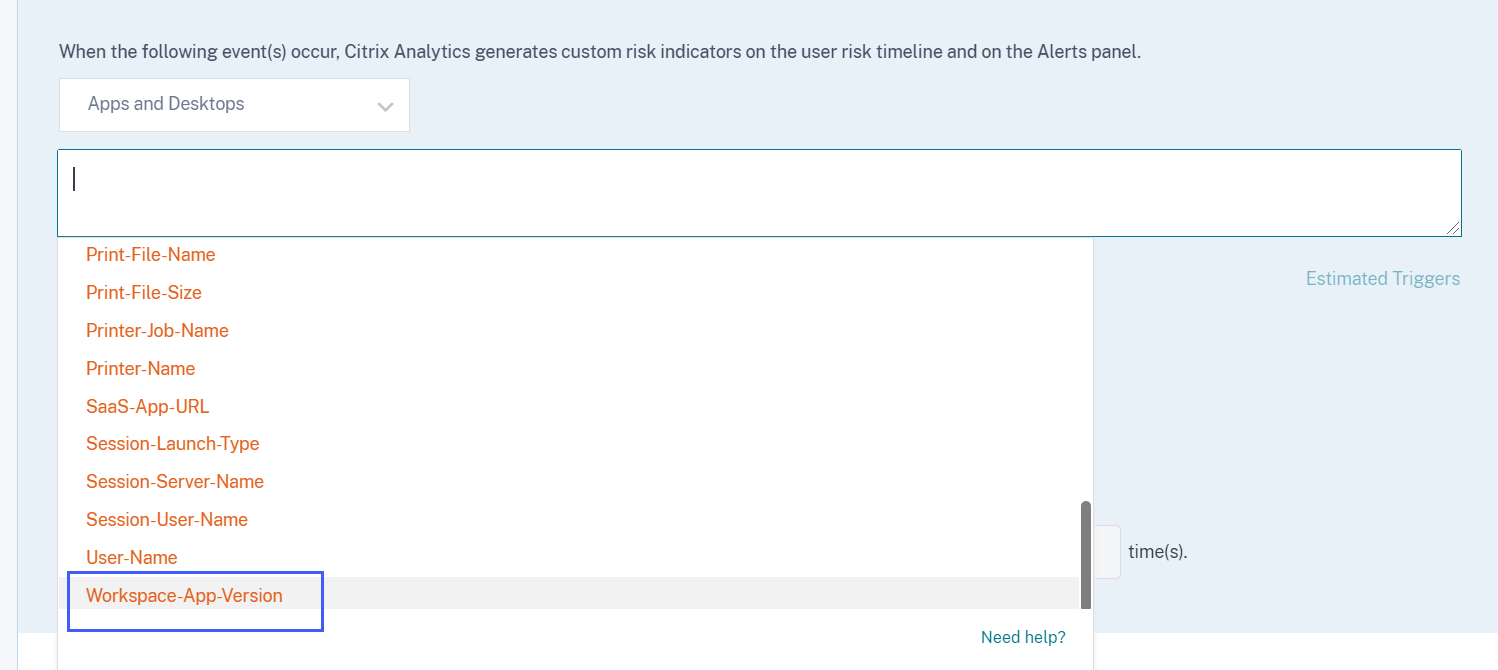

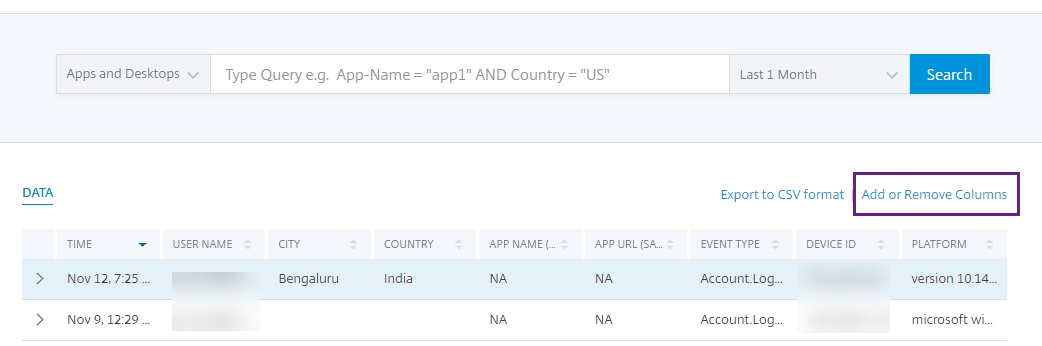

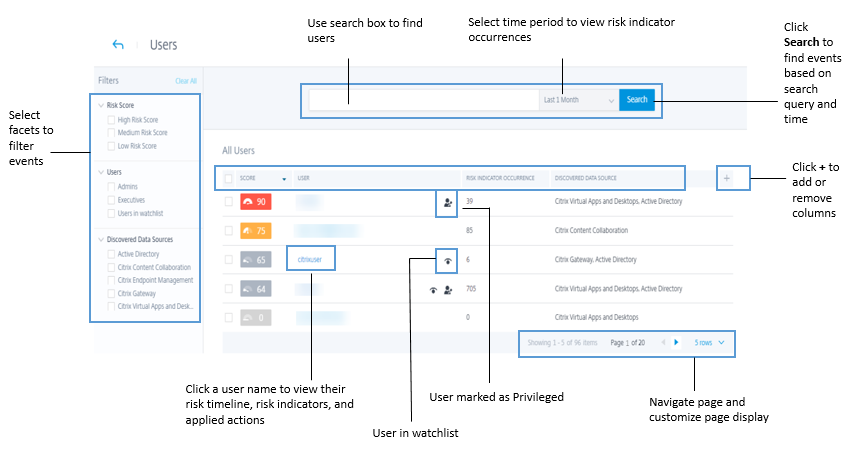

- Self-Service Search: Sie können jetzt Abfragen durchführen, um den Support-Status einer Workspace App-Version zu ermitteln, indem Sie das neu eingeführte Feld Workspace App-Status für die Datenquelle Citrix Apps and Desktops verwenden.

- Benutzer: Die Spalte Workspace App-Status wurde entfernt.

Weitere Informationen finden Sie unter Self-Service Search für Apps und Desktops.

25. Januar 2024

Inkonsistenzen in der CAS-Benutzeroberfläche werden optimiert

Die folgenden Probleme wurden in der Funktion Self-Service Search für die Datenquelle Apps und Desktops behoben:

- Ereignisse, die zuvor innerhalb einer Sitzung nicht in der richtigen Reihenfolge angezeigt wurden, erscheinen jetzt korrekt.

- Die Standardspalten wurden aktualisiert.

24. Januar 2024

Verbesserte Benutzerprofilereignisse in SIEM-Umgebungen

Die in Ihre SIEM-Umgebungen exportierten Benutzerprofilereignisse umfassen jetzt:

- IP-Adressinformationen

- Standortinformationen für Citrix Virtual Apps and Desktops™ und Citrix DaaS (ehemals Citrix Virtual Apps and Desktops Service)

Diese neuen Verbesserungen ermöglichen es Ihnen, die IP-Adresse des Clients zu identifizieren, die für den Zugriff auf die Daten Ihrer Organisation verwendet wurde, und Benutzerstandortinformationen sowohl von Citrix Virtual Apps and Desktops als auch von Citrix DaaS zu sammeln.

Weitere Informationen finden Sie unter Risikoeinblicke-Daten für SIEM.

01. Dezember 2023

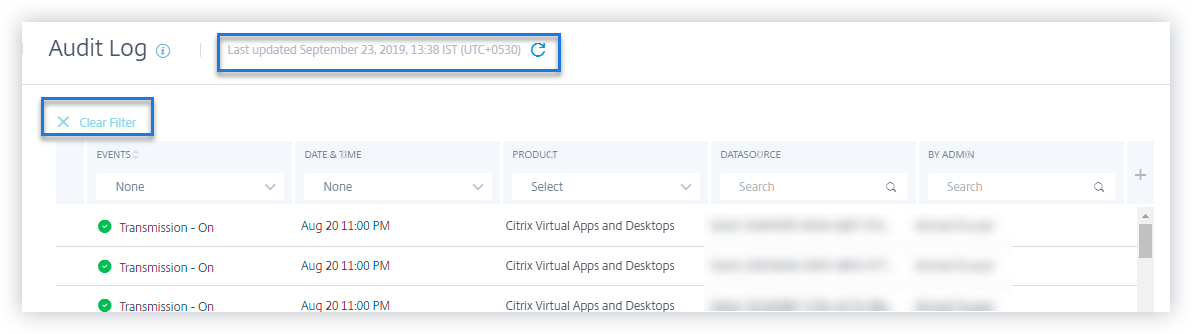

Admin-E-Mail-Einstellungen-Seite für wöchentliche E-Mails und SIEM-Benachrichtigungen

Die neue Funktion Admin-E-Mail-Einstellungen ermöglicht es Ihnen, benutzerdefinierte Verteilerlistenempfänger für Systembenachrichtigungen zu konfigurieren. Diese Verbesserung stellt sicher, dass Administratoren nur die für sie relevanten Systembenachrichtigungen erhalten.

Weitere Informationen finden Sie unter Admin-E-Mail-Einstellungen.

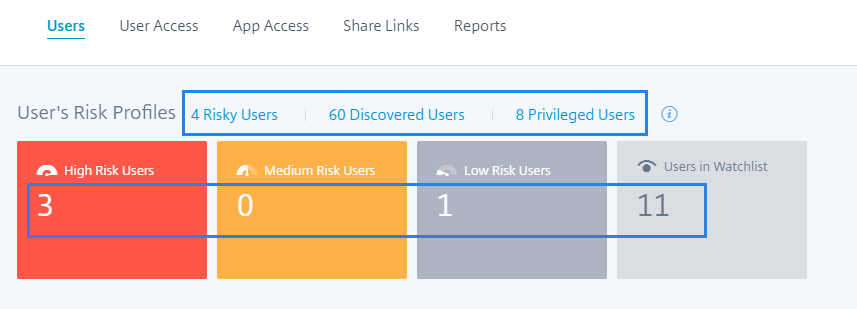

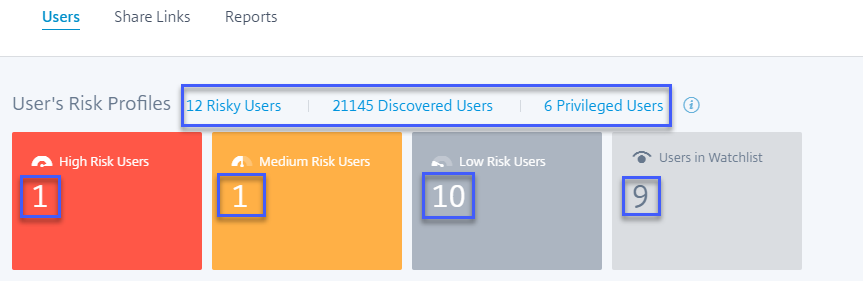

Benutzer-Dashboard – Neuer Zeitfilter für die Anzahl aktiver Benutzer und aktualisierter Übersichtsabschnitt

Der neue Zeitfilter im Benutzer-Dashboard ermöglicht es Ihnen, die Gesamtzahl der aktiven Benutzer in Ihrer Organisation für einen bestimmten Zeitraum anzuzeigen und zu ändern, unter Berücksichtigung der Datenquellen, für die Sie Citrix Analytics aktiviert haben.

Der erweiterte Übersichts-Abschnitt im Benutzer-Dashboard zeigt die Gesamtzahl der Benutzer in Ihrer Organisation sowie die Anzahl der aktiven und inaktiven Benutzer an, die derzeit angemeldet sind.

Weitere Informationen finden Sie unter Benutzer-Dashboard.

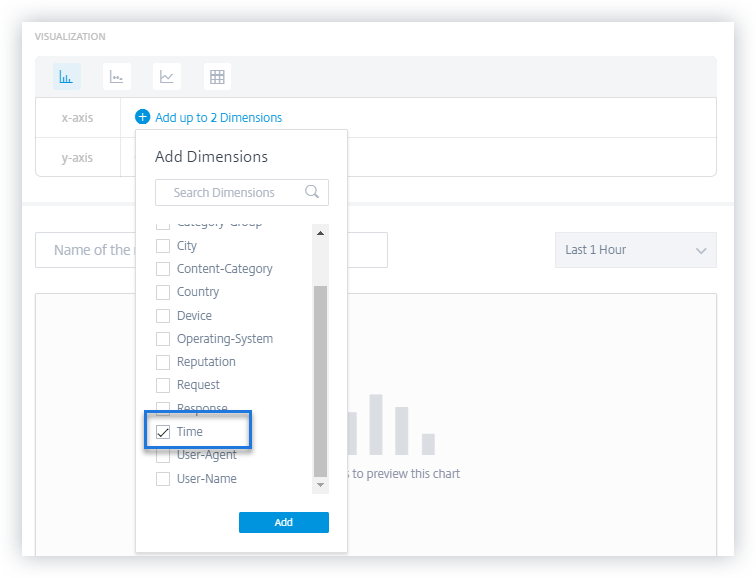

Verbesserte benutzerdefinierte Berichte

- Sie können jetzt benutzerdefinierte Berichte mit den in Citrix Analytics for Security verfügbaren Ereignissen und Einblicken erstellen und planen. Benutzerdefinierte Berichte helfen Ihnen, Informationen von spezifischem Interesse zu extrahieren und die Daten grafisch zu organisieren.

- Sie können jetzt die erweiterten Funktionen der benutzerdefinierten Berichts-Plattform nutzen, die Self-Service Search-Abfrage-basierte Berichte, Vorlagen, bessere Visualisierungen, Abdeckung aller Datenquellen und Metriken, Planung von Berichten und den Export von PDFs umfassen.

Weitere Informationen finden Sie unter Benutzerdefinierte Berichte.

30. November 2023

Entfernung aller ShareFile-Funktionen in Citrix Analytics

Die folgenden ShareFile-Erkennungsfunktionen wurden entfernt:

- Freigabelinks

- Zugehörige Risikoindikatoren

- Richtlinien mit ihren Vorkommen

- Content Collaboration-Datenexportkonfigurationen

- Content Collaboration-Berichte

- Content Collaboration-Datenquelle in der Suche

- Content Collaboration-Gespeicherte Suchen

- Content Collaboration-Datenquelle.

Die Entfernung dieser Funktionen kann zu einer vorübergehenden Inkonsistenz bei Risikobewertung und Benutzer-Timelines führen. Alle anderen Citrix Analytics-Funktionen bleiben unverändert.

Erfahren Sie, wie ShareFile den Zugriff auf Sicherheitskontrollen direkt von ShareFile.com vereinfacht.

22. September 2023

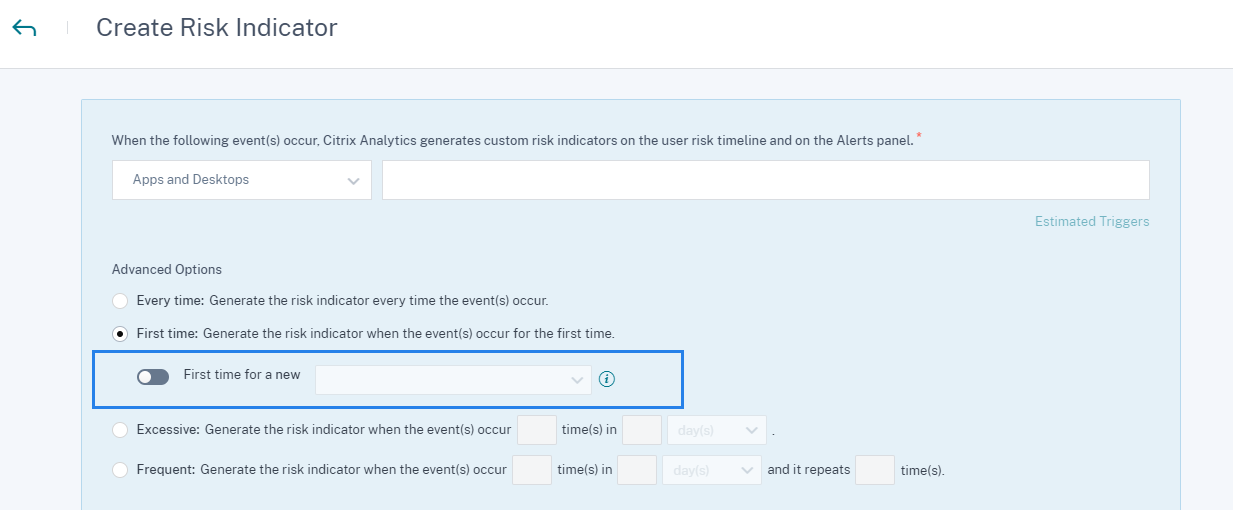

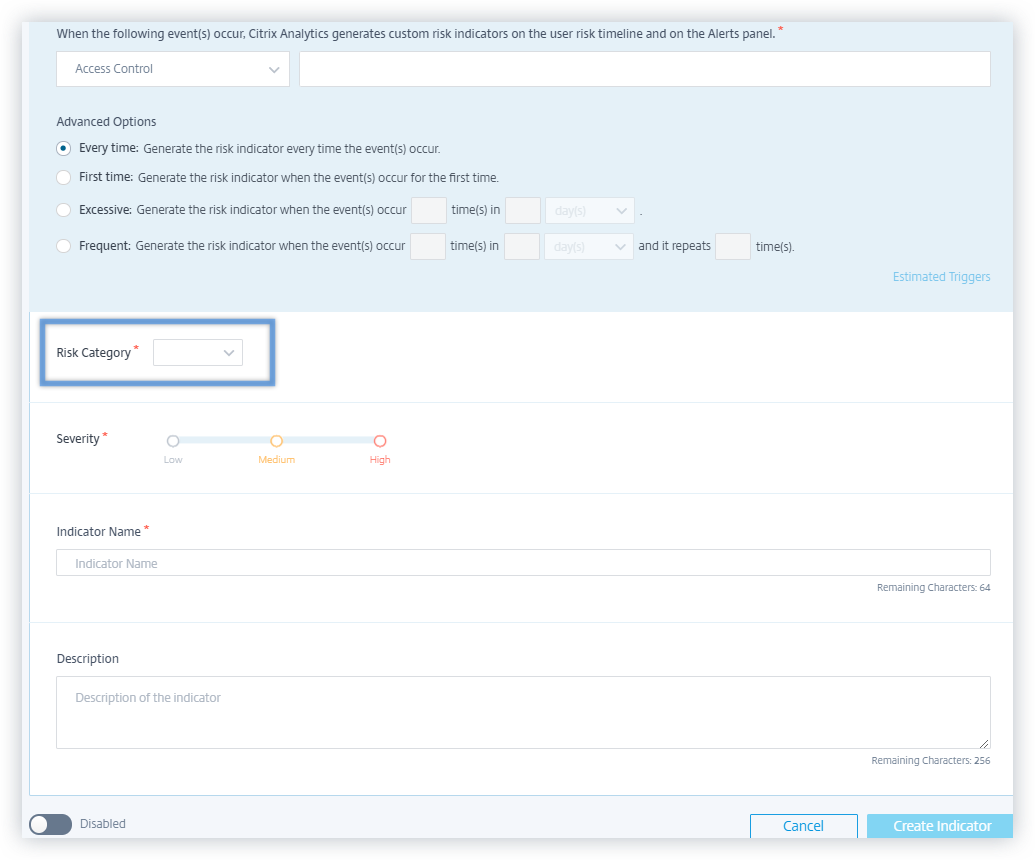

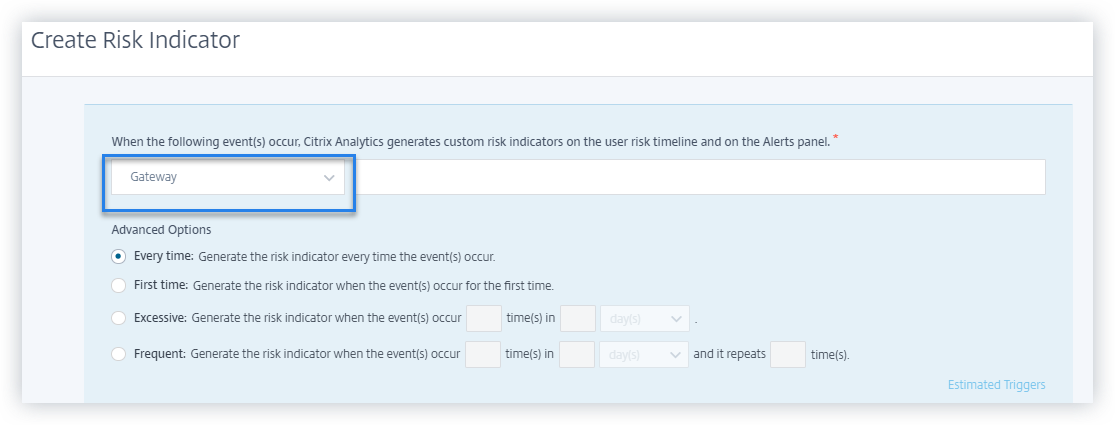

Citrix Secure Browser-Datenquelle im benutzerdefinierten Indikator

Sie können jetzt Risikoindikatoren für die Citrix Secure Browser-Datenquelle erstellen, um die Aktivitäten eines Benutzers im Secure Browser zu verfolgen. Weitere Informationen finden Sie unter Benutzerdefinierte Indikatoren.

Verbesserung der wöchentlichen E-Mail mit SIEM-Datenexport

Die wöchentliche E-Mail wurde verbessert, um tiefere Einblicke in die Sicherheitslage Ihrer Organisation zu geben, indem der SIEM-Datenexport aktiviert wird. Sie können jetzt weitere Datenquellen integrieren und aktivieren, um eine breite Palette von Ereignissen rund um Ihre Benutzer zu entdecken. Die wöchentliche E-Mail enthält die folgenden neuen Ergänzungen:

- Der Datenzusammenfassungsabschnitt zeigt den Status des Datenverbrauchs in der SIEM-Umgebung.

- Empfehlungen für Datenexporte basierend auf dem Status des Datenexportverbrauchs.

Weitere Informationen finden Sie unter Wöchentliche E-Mail-Benachrichtigung.

Verbrauch der Benachrichtigungseinstellungen des benutzerdefinierten Administrators in E-Mails

Citrix Analytics for Security berücksichtigt jetzt die Benachrichtigungseinstellungen, die von benutzerdefinierten Administratoren in Citrix Cloud festgelegt wurden. Diese Verbesserung bietet benutzerdefinierten Administratoren mehr Flexibilität bei der Verwaltung ihrer Benachrichtigungseinstellungen. Diese Präferenz wird auch beim Senden von Benachrichtigungs-E-Mails wie wöchentlichen E-Mails, “Administratoren benachrichtigen”-Aktions-E-Mails und Warnungen für Datenexporte genutzt.

Weitere Informationen finden Sie unter Administratorrollen für Security Analytics verwalten.

04. Juli 2023

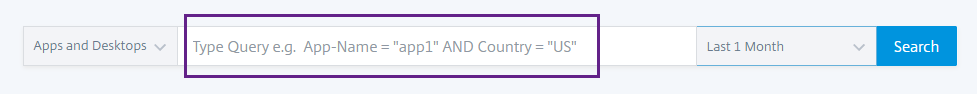

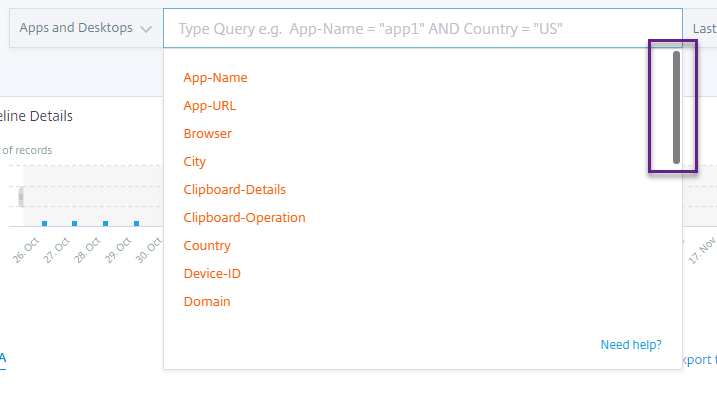

Unterstützung des OR-Operators in Self-Service Search und benutzerdefiniertem Indikator

Der OR-Operator ist jetzt in den Funktionen Self-Service Search und Benutzerdefinierter Risikoindikator verfügbar. Sie können den OR-Operator in Suchansichten wie Self-Service Search- und benutzerdefinierten Indikatorabfragen verwenden.

Weitere Informationen finden Sie unter Unterstützte Operatoren in Suchabfragen.

15. Juni 2023

VDA-Zwischenablage-Telemetrie aktivieren

Ein Ereignis namens VDA.Clipboard wird ausgelöst, wenn Sie eine Zwischenablageoperation in Citrix Apps und Desktops initiieren. Diese Zwischenablageprotokolle liefern wichtige Informationen wie den VDA-Namen, die Größe der Zwischenablage, den Typ des Zwischenablageformats, die Client-IP, die Zwischenablageoperation, die Richtung der Zwischenablageoperation und ob die Zwischenablageoperation zugelassen wurde. Die VDA-Zwischenablage-Ereignisattribute sind auch in den Workflows für Self-Service Search und benutzerdefinierte Risikoindikatoren verfügbar.

- Self-Service Search: Sie können Berichte generieren, Abfragen speichern und die VDA.Clipboard-Ereignisse zusammen mit allen Attributdetails überprüfen.

- Benutzerdefinierte Risikoindikatoren: Attribute für die VDA-Zwischenablage-Ereignisse sind im Workflow für benutzerdefinierte Indikatoren verfügbar. Sie können diese Ereignis-Schlüssel/Wert-Paare verwenden, um benutzerdefinierte Indikatorauslöser zu konfigurieren und automatisierte Richtlinien mit Aktionen einzurichten.

Sie können die Richtlinie Metadatenerfassung für die Zwischenablage zur Sicherheitsüberwachung verwenden, um die Zwischenablage-Telemetrie und die Übertragung von Zwischenablageprotokollen an Citrix Analytics for Security zu aktivieren. Standardmäßig ist diese Richtlinie aktiviert. Um sie zu deaktivieren, navigieren Sie zur Richtlinienseite und deaktivieren Sie sie, um die Datenerfassung von den VDAs zu stoppen.

Weitere Informationen finden Sie unter Zwischenablage-Telemetrie für Citrix DaaS aktivieren.

14. Juni 2023

Verfügbarkeit von Session Recording App-Lebenszyklus- und Registrierungsereignissen in Citrix Analytics for Security

Die folgenden App-Lebenszyklus- und Registrierungs-Ereignisse von Session Recording sind jetzt in Citrix Analytics for Security verfügbar:

- Citrix.EventMonitor.RegistryChange

- Citrix.EventMonitor.SessionLaunch

- Citrix.EventMonitor.SessionEnd

- Citrix.EventMonitor.Clipboard

- Citrix.EventMonitor.FileTransfer

Sie können diese Ereignisse anzeigen, benutzerdefinierte Indikatoren erstellen und diese Ereignisse in Ihre SIEM-Umgebungen exportieren.

Weitere Informationen finden Sie unter Ereignistypen und unterstützte Felder.

08. Juni 2023

Behobene Probleme

-

Einige Sitzungsanmeldeereignisse, die an Citrix Analytics for Security gesendet werden, haben keinen Benutzernamen. Dies führt dazu, dass die Spalte “Benutzername” für einige Ereignisse auf der Self-Service Search- und der Access Assurance User Logons-Seite als NA angezeigt wird. Manchmal führt dies auch dazu, dass die Anzahl der eindeutigen Benutzer null ist, obwohl die Gesamtzahl der Anmeldungen im Access Assurance IP Registering Organizations-Diagramm nicht null ist, wenn die Daten für einen kleinen Zeitraum wie Letzte 1 Stunde oder Letzter 1 Tag angezeigt werden. Dieses Problem ist jetzt behoben. [CAS-70954]

-

In der Self-Service Search für Apps und Desktops wird für Session.Logon- und Session.end-Benutzerereignisse die Dimension “App-Name” in Suchabfragen mit Delivery Group-Namen anstelle des Namens der gestarteten Anwendung oder des Desktops gefüllt, was für Administratoren irreführend sein kann. Die Dimension “App-Name” ist nützlicher für Abfragen zu App.Start/App.End-Ereignissen, da sie auf die gestarteten Anwendungen verweist. Weitere Details finden Sie unter Self-Service Search für Apps und Desktops. Dieses Problem ist jetzt behoben. [CAS-67968]

-

Wenn Ihre Organisation in Citrix Cloud in der Home-Region Asia Pacific South integriert ist, sind die Content Collaboration-Ereignisse in Ihren Citrix Analytics-Mandanten nicht sichtbar. Dieses Problem ist jetzt behoben. [CAS-62317]

-

Einige Versionen der Citrix Workspace-App und des Citrix Receiver-Clients senden keine spezifischen Ereignisse an Citrix Analytics. Daher kann Citrix Analytics keine Einblicke liefern und keine Risikoindikatoren für diese Ereignisse generieren. Dieses Problem ist jetzt behoben. Weitere Informationen finden Sie unter Prüfung 6: Werden die Virtual Apps and Desktops-Ereignisse an Analytics übertragen?. [CAS-16151]

29. Mai 2023

Citrix Analytics Add-On für Splunk jetzt auf der Splunk Cloud Platform verfügbar

Die Splunk-Integration für Citrix Analytics nutzt das Citrix Analytics Add-On für Splunk, um sich mit der Analyseumgebung zu verbinden und geschäftskritische Daten in Ihre Splunk-Umgebung zu bringen.

Zuvor wurde das Add-On von Splunk nur für die Installation auf der Splunk Enterprise-Ebene geprüft, und die Kunden waren für die Konfiguration des Add-Ons in ihrer lokalen Splunk-Umgebung verantwortlich. Mit der neuesten Version 2.1.2 verfügt das Add-On über die zusätzliche Splunk-Plattformkompatibilität mit Splunk Cloud. Kunden, die klassische Instanzen mit IDM oder Victoria-Instanzen verwenden, können diese Plattformkompatibilitätsverbesserung nutzen. Jetzt haben Kunden die Flexibilität, zwischen Splunk Enterprise oder Splunk Cloud zu wählen, wenn sie die Bereitstellung unseres Add-Ons zur Erleichterung der Splunk-Integration in Betracht ziehen.

Weitere Informationen finden Sie unter Splunk-Integration.

Session Recording-Ereignisse in SIEM

Die Session Recording-Ereignisse können jetzt in Form von Risikoeinblicke-Ereignissen und Datenquellen-Ereignissen für Apps und Desktops in SIEM exportiert werden. Die neu hinzugefügten Ereignistypen finden Sie in der Phase “Datenereignisse für den Export” auf der Seite Datenexporte.

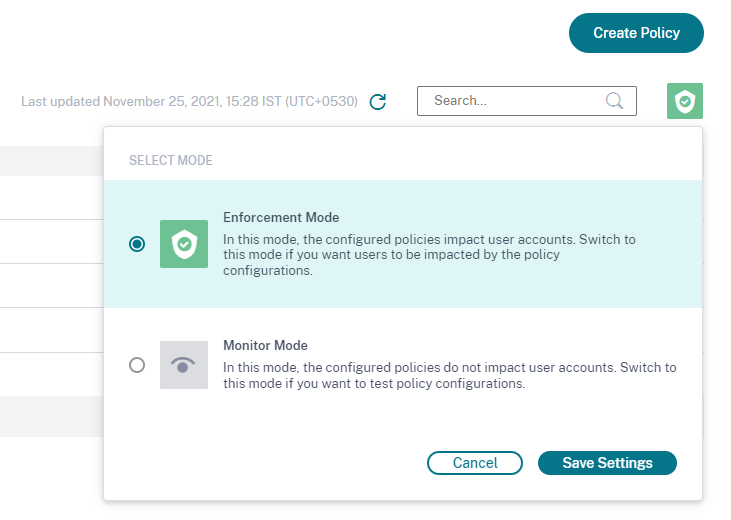

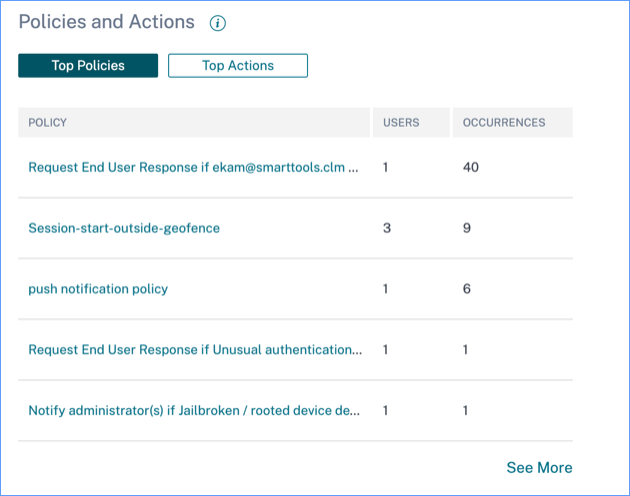

Weitere Informationen finden Sie unter Richtlinien und Aktionen.

24. Mai 2023

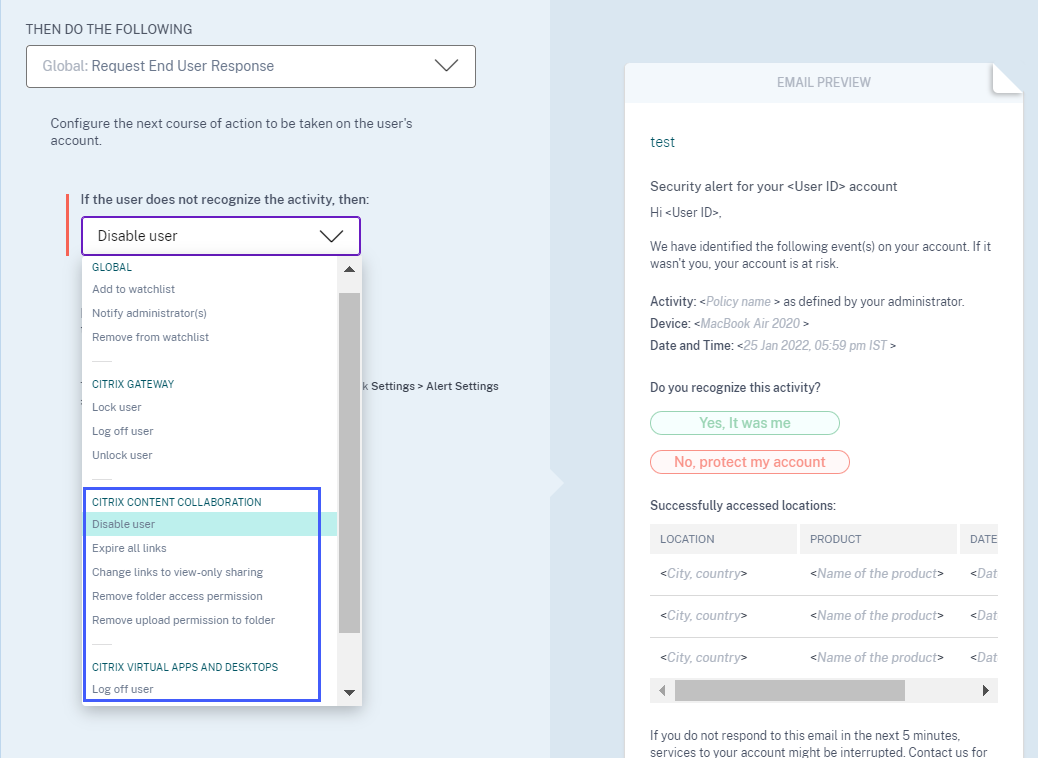

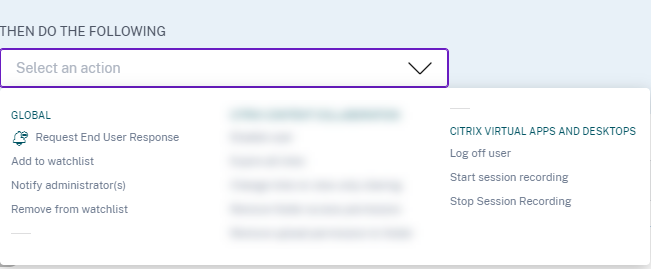

Globale Aktion “Endbenutzer benachrichtigen”

Die Funktion Richtlinien und Aktionen in Citrix Analytics unterstützt jetzt die globale Aktion Endbenutzer benachrichtigen, die mit integrierten oder benutzerdefinierten Risikoindikator-Auslösern kombiniert werden kann. Administratoren können Richtlinien mit der Aktion Endbenutzer benachrichtigen erstellen, die E-Mail-Benachrichtigungen nur für Endbenutzer generiert. Diese Aktion kann für verschiedene Compliance-Anwendungsfälle verwendet werden, z. B. um Benutzer über die Nutzung nicht genehmigter Anwendungen zu informieren oder vor verdächtigem Verhalten auf ihren Citrix-Konten zu warnen, ohne störende Maßnahmen zu ergreifen. Administratoren können den E-Mail-Nachrichtentext und die Betreffzeile je nach Szenario anpassen.

Weitere Informationen finden Sie unter Endbenutzer benachrichtigen.

04. Mai 2023

Testereignisgenerierung

Die Funktion Testereignisgenerierung wurde entwickelt, um Kunden beim schnellen Testen ihrer Citrix Analytics - SIEM-Pipeline zu unterstützen. Zuvor musste der Administrator, wenn er diese Integration testen wollte, auf die Integration der Datenquelle und die Benutzeraktivität warten, um zu überprüfen, ob die Ereignisse von Citrix Analytics generiert und somit von seiner SIEM-Umgebung empfangen wurden. Dies ist nicht mehr notwendig. Man kann einfach auf die Schaltfläche Testdaten senden klicken, um ein Dummy-Ereignis in die SIEM-Umgebung zu senden und die bereitgestellte Abfrage verwenden, um zu überprüfen, ob die Citrix Analytics SIEM-Integration wie erwartet eingerichtet ist. Dies kann auch für Administratoren funktionieren, die versuchen, einen unterbrochenen Datenfluss zu debuggen, da es helfen kann, den Fehlerpunkt zu isolieren.

Weitere Informationen finden Sie unter Testereignisgenerierung.

SIEM-E-Mail-Benachrichtigungsgenerierung

Die Funktion zur Generierung von SIEM-E-Mail-Benachrichtigungen hebt die Fehlerbehebung bei Datenexporten auf ein neues Maß an Einfachheit. Citrix Analytics sendet Systembenachrichtigungen für Aktivitäten, die zu einer Unterbrechung des SIEM-Datenflusses führen oder darauf hinweisen können. Die E-Mail wird an Citrix Cloud-Administratoren, Security-Volladministratoren, Security-Nur-Lese-Administratoren sowie Security- und Performance-Nur-Lese-Administratoren verteilt. Die folgenden Arten von Benachrichtigungen werden gesendet:

-

SIEM-Datenexport-Benachrichtigung – Kennwort wurde zurückgesetzt

Diese E-Mail wird ausgelöst, wenn das Kontokennwort von der Seite “Datenexporte” zurückgesetzt wird. Wenn dies nur über die Citrix Analytics for Security-GUI erfolgt, kann dies zu einer Unterbrechung des Datenflusses führen. Diese Benachrichtigung enthält die Uhrzeit, zu der das Kennwort zurückgesetzt wurde, und erleichtert somit die Wiederherstellung eines erfolgreichen Datenflusses erheblich.

-

SIEM-Datenexport-Benachrichtigung – Datenfluss gestoppt

Diese E-Mail wird ausgelöst, wenn der Kunde eine Unterbrechung des Datenflusses erlebt hat

-

Mehr als 24 Stunden – Kritische Zeit, um schnell wieder einen erfolgreichen Datenfluss herzustellen, indem die hilfreichen Fehlerbehebungstipps in der Benachrichtigung oder die Registerkarte Datenexport-Zusammenfassung mit dem Kurzanleitung verwendet werden.

-

Mehr als 7 Tage – Die Kafka-Aufbewahrungsrichtlinie für das Thema jedes Kunden beträgt sieben Tage, was bedeutet, dass einige sicherheitsrelevante Daten möglicherweise abgelaufen sind. Es ist unerlässlich, die Fehlerbehebungstools zu verwenden, um den Datenfluss zu SIEM wiederherzustellen.

-

Mehr als 30 Tage – Dies bedeutet, dass der Kunde unter sicherheitsrelevanten Daten gelitten hat und sofortige Aufmerksamkeit auf die Wiederherstellung des Datenflusses von Citrix Analytics zur SIEM-Umgebung richten muss.

Weitere Informationen finden Sie unter SIEM-E-Mail-Benachrichtigungsgenerierung.

13. April 2023

Behobenes Problem

Windows Citrix Workspace™ App sendet einen leeren Dateinamen, Pfad und Format-Eigenschaft ab Citrix Workspace App Version 2203 und späteren Versionen. Infolgedessen zeigt Citrix Analytics for Security GUI NA-Werte für die Spalten “Download File Name”, “Download File Path” und “Download File Format” an. Dieses Problem ist jetzt behoben. [CAS-73498]

31. März 2023

Session Recording-Ereignisse in Citrix Analytics for Security

In Citrix Apps und Desktops wurden zwei neue Ereignistypen hinzugefügt, um Session Recording-basierte Ereignisse zu identifizieren und zu bewerten.

- Citrix.EventMonitor.RDPConnection

- Citrix.EventMonitor.UserAccountModification

Administratoren können jetzt potenzielle Sicherheitsrisiken leicht identifizieren und bewerten. Sie können diese Ereignisse verwenden, um Informationen zu wichtigen Daten wie Prozess-IDs, Ziel-IP-Adressen und Beschreibungen von Benutzerkontooperationen zu sammeln. Zusätzlich sind diese Ereignisse auch auf der Seite Benutzerdefinierte Risikoindikatoren und der Seite Self-Service Search zu finden.

- Self-Service Search: Sie können diese Ereignisse zusammen mit ihren Attributdetails anzeigen.

- Benutzerdefinierte Risikoindikatoren: Sie können jeden benutzerdefinierten Indikator mit diesen Ereignistypen konfigurieren. Weitere Informationen finden Sie unter Ereignistypen und unterstützte Felder.

App Protection-Ereignisse in Self-Service Search

Ein neues Ereignis namens AppProtection.ScreenCapture wird ausgelöst, wenn Sie versuchen, einen Screenshot zu erstellen, während Sie sich in einer geschützten Sitzung unter der Datenquelle Citrix Apps und Desktops befinden. Die AppProtection.ScreenCapture-Ereignisse sind auch auf den Seiten Self-Service Search und Datenexporte verfügbar.

- Self-Service Search: Sie können die AppProtection.ScreenCapture-Ergebnisse zusammen mit allen Attributdetails anzeigen.

- Datenexporte: Sie können den Ereignistyp AppProtection.ScreenCapture im Abschnitt “Datenexporte” anzeigen. Navigieren Sie zu Einstellungen > Datenexporte > Konfiguration > Datenereignisse für den Export > wählen Sie Apps und Desktops aus der Kategorie “Datenquellenereignisse (Optional)”.

Sie können auch ein neues Attribut namens App Protection-Richtlinien für das Ereignis Session.Logon anzeigen.

Weitere Informationen finden Sie unter Ereignistypen und unterstützte Felder.

30. März 2023

Unterstützung für benutzerdefinierte Rollen

Ein Administrator kann für benutzerdefinierte Rollen mithilfe von Gruppen in Ihrem Active Directory oder Azure Active Directory hinzugefügt werden oder indem eine Okta-Integration für Citrix Analytics for Security eingerichtet wird. Diese Integration ermöglicht einen optimierten Ansatz zur Verwaltung von Dienstzugriffsberechtigungen für alle Gruppenadministratoren.

Nachdem ein Administrator erfolgreich zu Active Directory oder Azure Active Directory hinzugefügt wurde, kann der Administrator Gruppen erstellen und einer bestimmten Gruppe eine benutzerdefinierte Rolle zuweisen. Individuelle Berechtigungen haben Vorrang vor Gruppenberechtigungen, wenn ein Administrator Mitglied beider ist.

Weitere Informationen finden Sie unter Unterstützung für benutzerdefinierte Rollen.

Fehlerbehebungspanel für die SIEM-Benutzeroberfläche

Die Benutzeroberfläche für Datenexporte wurde mit den folgenden Änderungen verbessert:

-

Zusammenfassungs-Registerkarte: Die Zusammenfassungs-Registerkarte beschreibt die SIEM-Ereignismetrik, den Onboarding-Status der Datenquelle und den Datenverbrauchsstatus in den folgenden Szenarien:

- Verfügbare Daten in Citrix Analytics: Bietet den Onboarding-Status für die verschiedenen Datenquellen.

- Verfügbare Ereignisse für den SIEM-Verbrauch: Bietet die Anzahl der Einblicke, die an Ihre SIEM-Umgebung gesendet werden.

- Datenverbrauch durch SIEM: Bietet den Datenverbrauchsstatus.

-

Konfigurations-Registerkarte: Die Konfigurations-Registerkarte enthält Informationen zu Ihrer Kontoeinrichtung, der SIEM-Umgebungseinrichtung und der Auswahl der Datenereignisse.

-

Kurzanleitung zum Datenexport: Administratoren können jetzt die Kurzanleitung nutzen, die die Einrichtung und Wartung von SIEM-Integrationen vereinfacht. Der Link Kurzanleitung zum Datenexport ist sowohl über die Registerkarten Zusammenfassung als auch Konfiguration zugänglich.

Weitere Informationen finden Sie unter Fehlerbehebung bei Datenexporten.

24. März 2023

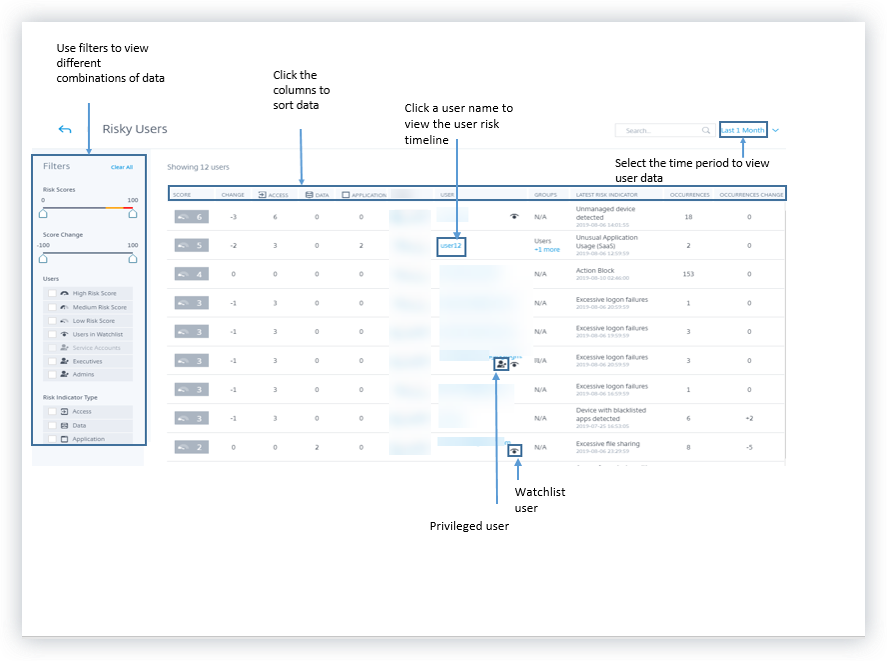

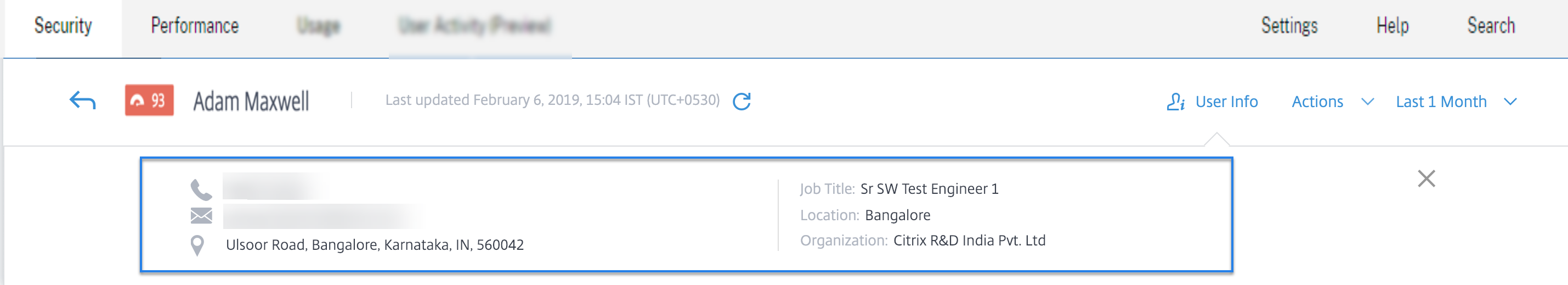

Änderung der Benutzerprofilansicht

Benutzerprofildaten bezüglich Anwendungen, Standorten, Geräten und ShareFile-Datennutzung sind auf der Seite Benutzerinformationen in der Benutzer-Timeline nicht verfügbar. Die folgenden Benutzerinformationen, die aus Active Directory stammen, sind weiterhin verfügbar:

- Berufsbezeichnung

- Adresse

- Telefon

- Standort

- Organisation

Es gibt keine Änderungen an den Benutzerprofildaten, die an SIEM exportiert werden. Weitere Informationen finden Sie unter Benutzerprofil.

Entfernung dynamischer Auto-Vorschläge aus allen Suchansichten

Die Auto-Vorschlagsfunktion für Dimensionen basierend auf den historischen Daten des Mandanten ist jetzt für die folgenden Seiten veraltet:

- Self-Service Search

- Benutzerdefinierter Risikoindikator

Statische Vorschläge für Dimensionen wie Event-Type und Clipboard-Operations sind jedoch weiterhin im Suchfeld verfügbar.

Weitere Informationen finden Sie unter Self-Service Search verwenden.

21. März 2023

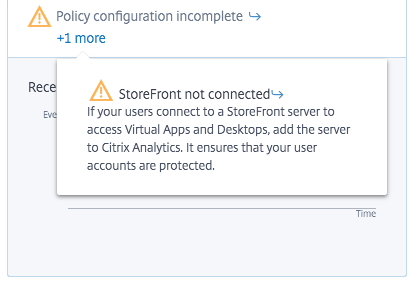

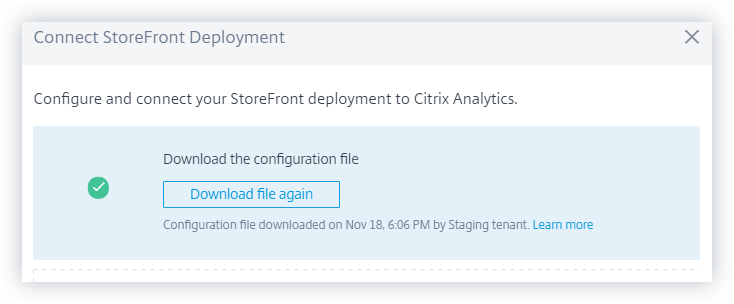

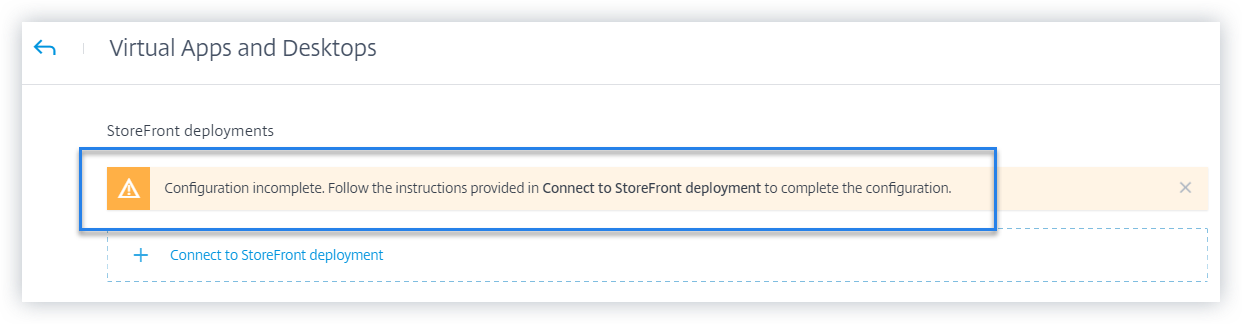

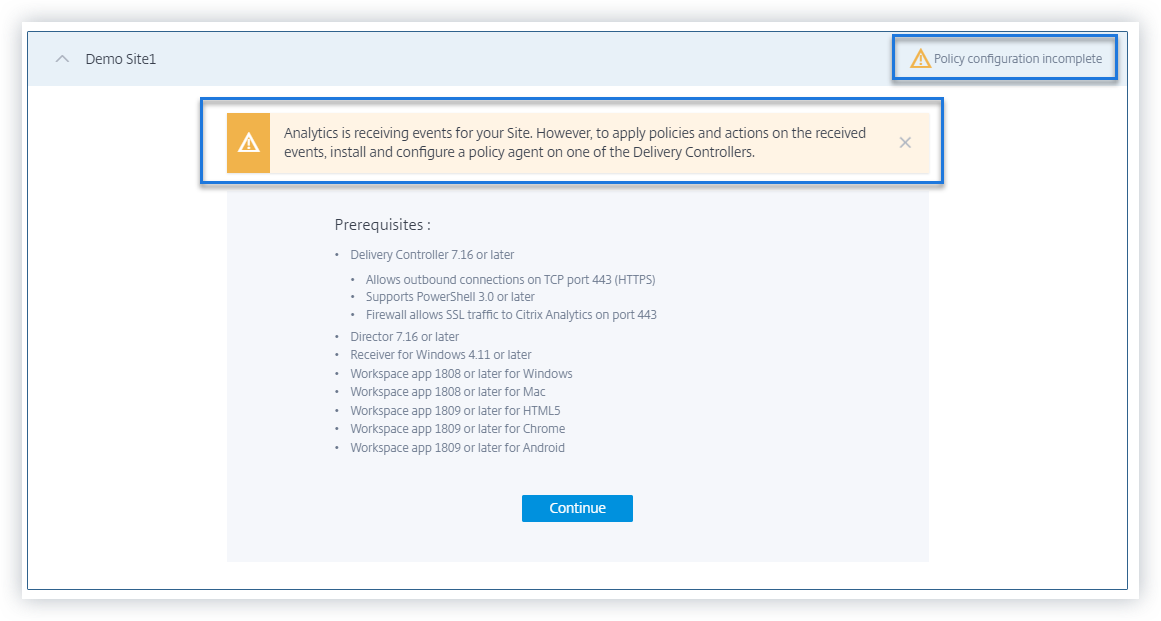

Empfehlungspanel zur Unterstützung des Onboardings von lokalen StoreFront™-Datenquellen

Ein neues Empfehlungen-Panel wurde auf der Seite Datenquellen eingeführt. Das Empfehlungen-Panel auf der Seite Datenquellen informiert den Benutzer über die Bedeutung des Onboardings von lokalen StoreFront-Datenquellen. Es hilft dem Benutzer, die lokalen StoreFront-Datenquellen einfach zu integrieren und bietet auch eine Option für den Benutzer, das Onboarding aller verfügbaren Datenquellen zu überprüfen und sicherzustellen.

Weitere Details finden Sie unter Verbindung zu einer StoreFront-Bereitstellung herstellen.

23. Februar 2023

Behobene Probleme

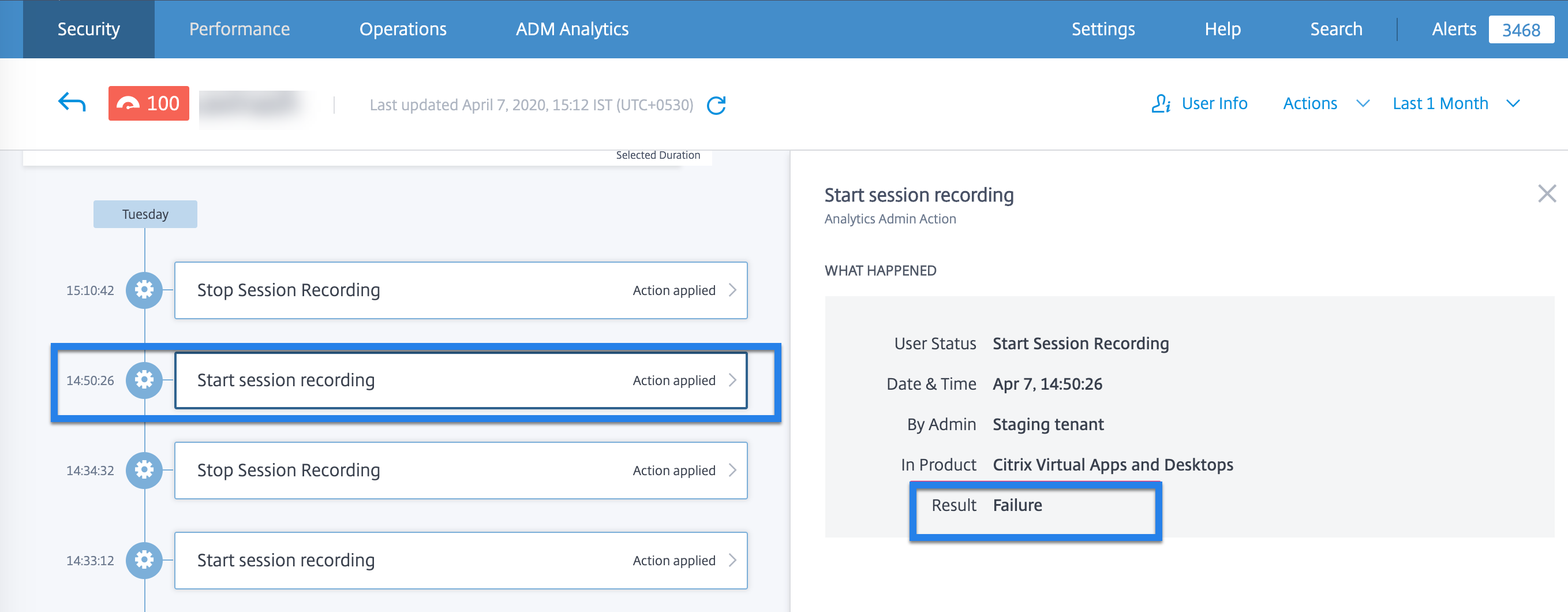

Die Aktionen schlagen bei lokalen Citrix Apps und Desktop-Bereitstellungen fehl, bei denen die Citrix Apps und Desktop-Version > 1912 ist. Dieses Problem wurde sowohl bei manuellen als auch bei richtlinienbasierten Aktionen beobachtet. Dieses Problem ist jetzt behoben. [CAS-69098]

Die Self-Service Search für Apps und Desktops-Seite zeigt mehrere App-Start- und App-End-Ereignisse an, obwohl virtuelle Apps nur einmal gestartet werden. Dieses Problem tritt bei Citrix Workspace-App für Linux-Client-Versionen auf. Dieses Problem ist jetzt behoben. [CAS-36236]

Benutzerereignisse vom Secure Private Access-Dienst nach dem 4. April 2022 bis Ende Mai 2022 sind möglicherweise in Ihren Citrix Analytics-Mandanten nicht verfügbar. Dieses Problem ist jetzt behoben. [CAS-66897]

22. Februar 2023

Verbesserung der wöchentlichen E-Mail-Benachrichtigungen

Citrix Analytics sendet wöchentliche E-Mail-Benachrichtigungen, die Ihnen helfen, die Sicherheitsrisiken Ihrer Organisation zusammenzufassen. Die wöchentlichen E-Mail-Benachrichtigungen wurden mit den folgenden Aktualisierungen verbessert:

- Bietet eine Ansicht der Benutzer-Risikoverteilung – insgesamt entdeckte Benutzer, Anzahl der riskanten und nicht-riskanten Benutzer für eine Woche

- Gesamtzahl der verarbeiteten Ereignisse für eine Woche

- Gesamtzahl der ausgelösten Indikatoren für eine Woche

- Gesamtzahl der durchgeführten Aktionen für eine Woche

- Gesamtzahl der Datenquellen, die für die Datenverarbeitung aktiviert sind

Weitere Details finden Sie unter Wöchentliche E-Mail-Benachrichtigung.

Feld “Download File Format” für den Ereignistyp “App.SaaS.File.Download” hinzugefügt

Auf der Self-Service Search-Seite für die Datenquelle “Apps und Desktops” wurde ein neues Feld Download File Format für den Ereignistyp “App.SaaS.File.Download” hinzugefügt. Mit dieser Änderung können Sie jetzt benutzerdefinierte Risikoindikatoren für das Feld Download File Format konfigurieren und das Feld auch als Teil des Exports im CSV-Format exportieren.

Weitere Informationen finden Sie unter Self-Service Search für Apps und Desktops.

Änderung in Browser-abgeleiteten Feldern

Zuvor enthielt die Self-Service Search-Seite die Felder Browser, Browser Major Version und Browser Minor Version, um die Browsernamen und -versionen darzustellen. Um jedoch Klarheit und Genauigkeit zu gewährleisten, sind diese drei Felder jetzt veraltet und wurden durch Browser Name und Browser Version in Self-Service Search, der benutzerdefinierten Indikatorvorlage und dem CSV-Download für die Datenquelle “Apps und Desktops” ersetzt.

Weitere Informationen finden Sie unter Self-Service Search für Apps und Desktops.

16. Februar 2023

Behobenes Problem

Wöchentliche E-Mails sind für einige EU- und APS-Kunden betroffen, wenn der Status der Benutzernamenmaskierung für einen Mandanten abgerufen wird. Infolgedessen erhalten die Administratoren aufgrund der Ausnahme 10 identische wöchentliche E-Mails. Sobald die Ausnahme auftrat, erhielten nachfolgende Mandanten die wöchentliche E-Mail nicht. Dieses Problem wurde jetzt behoben. [CAS-76138]

03. Februar 2023

Analytics-Unterstützung für den Citrix Secure Private Access™-Dienst in den Regionen Europäische Union und Asien-Pazifik Süd verfügbar

Citrix Analytics for Security verarbeitet jetzt Benutzerereignisse von Citrix Secure Private Access, das in der Region Europäische Union und der Region Asien-Pazifik Süd verfügbar ist. Wenn Ihre Organisation in Citrix Cloud aus der Region Europäische Union oder der Region Asien-Pazifik Süd integriert ist, können Sie die Risikoeinblicke der Benutzer anzeigen, die den Secure Private Access-Dienst verwenden.

Weitere Informationen finden Sie unter Datenquellen.

11. Januar 2023

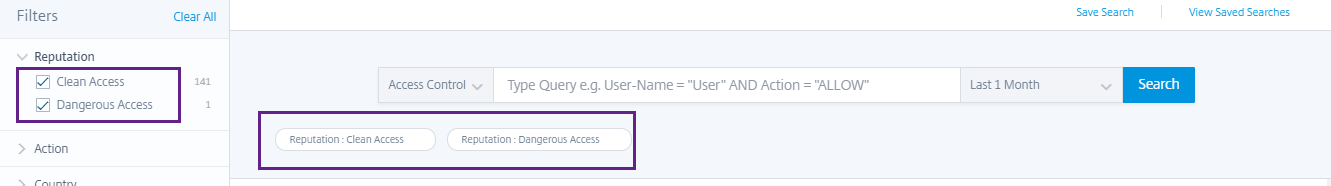

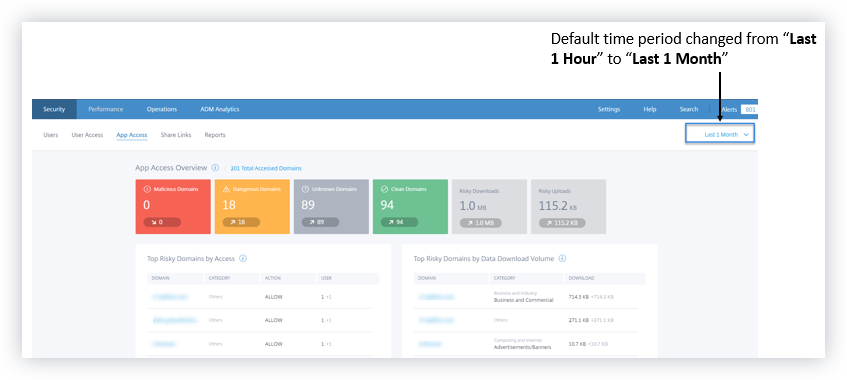

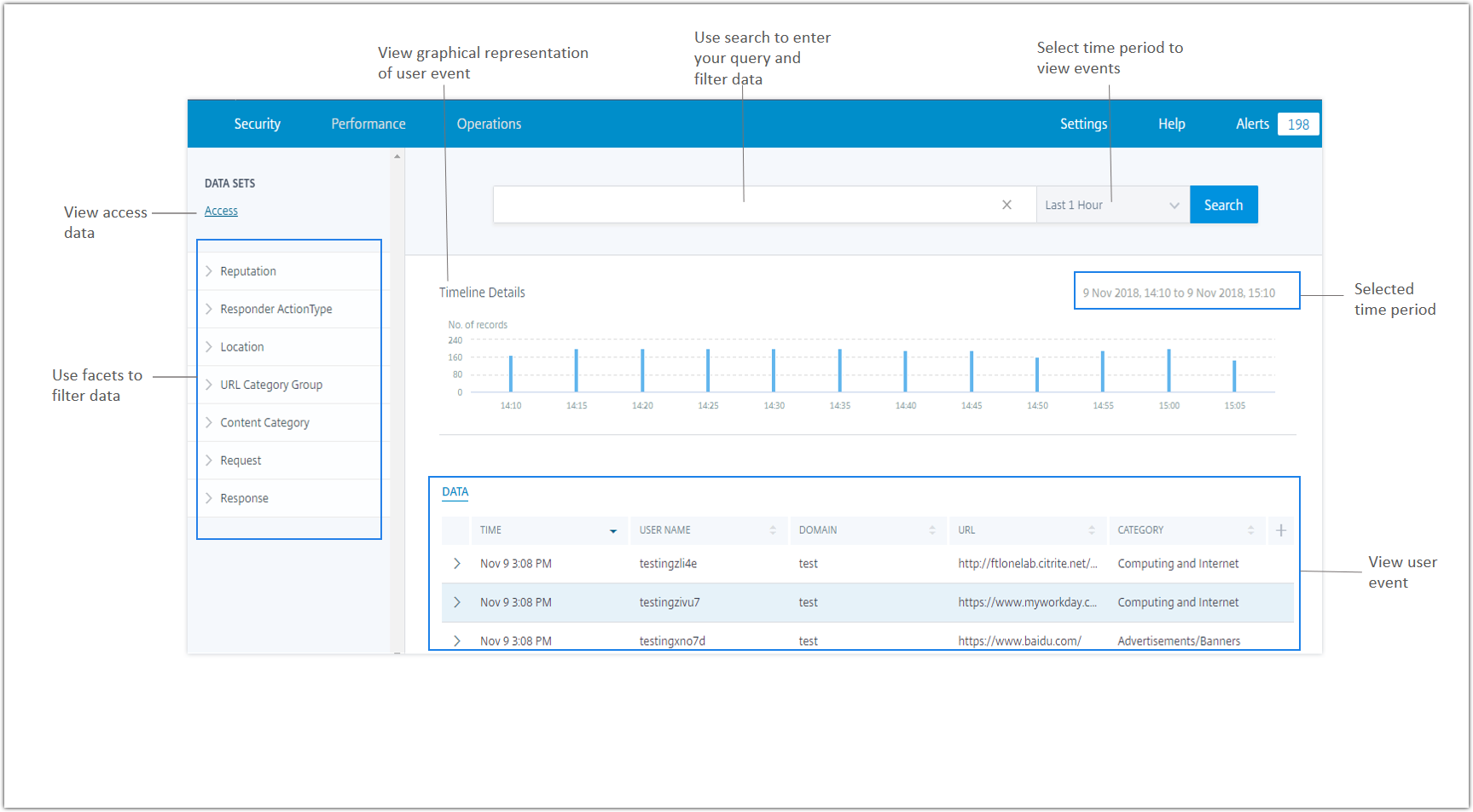

Entfernung der Webfilterungsfunktion aus Secure Private Access

Die Webfilterungsfunktion wurde aus der Kategorie Secure Private Access entfernt. Die folgenden Funktionen in Citrix Analytics for Security sind aufgrund der Veralterung der kategoriebasierten Webfilterung durch Secure Private Access betroffen:

-

Datenfelder wie Category-Group, Category und Reputation von URLs sind auf dem Citrix Analytics for Security-Dashboard nicht mehr verfügbar.

-

Der Risikoindikator für den Zugriff auf riskante Websites, der auf denselben Daten basiert, ist ebenfalls veraltet und wird für Kunden nicht mehr ausgelöst.

-

Alle vorhandenen benutzerdefinierten Risikoindikatoren, die die Datenfelder (Category-Group, Category und Reputation von URLs) und die zugehörigen Richtlinien verwenden, werden nicht mehr ausgelöst.

-

Die Registerkarten Benutzerzugriff und App-Zugriff.

-

Die SIEM-Exporte enthalten weiterhin die Attribute urlcategory, urlcategorygroup und urlcategoryreputation für einige Zeit mit den folgenden Dummy-Werten:

- 99999 für Kategorie und Kategoriegruppe

- 0 für Reputation

Weitere Informationen finden Sie unter Self-Service Search für Secure Private Access.

27. Dezember 2022

Änderung der Datenquellen-Dropdown-Liste für Self-Service Search

Die Datenquellenliste wurde geändert, um standardmäßig Sitzungen anstelle von Apps und Desktops auf der Self-Service Search-Seite anzuzeigen. Außerdem wurde der Abschnitt “Leistung” nach oben verschoben, gefolgt vom Abschnitt “Sicherheit”, da die Leistungsdatenquellen nicht sichtbar waren.

Weitere Informationen finden Sie unter Self-Service Search.

13. Dezember 2022

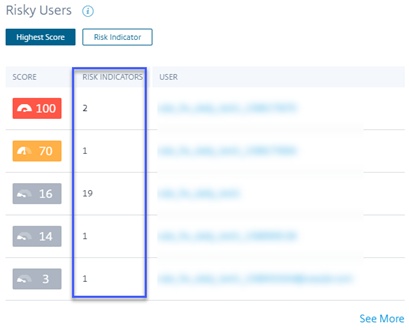

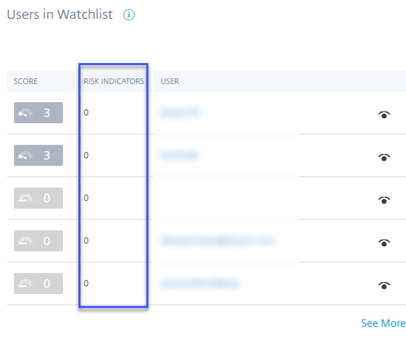

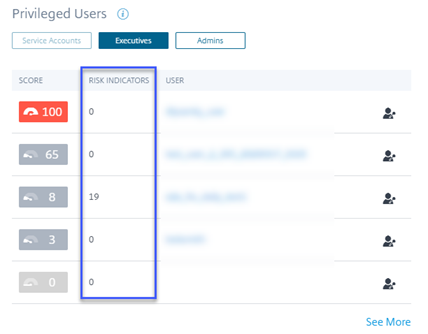

Verbesserung des Benutzer-Dashboards

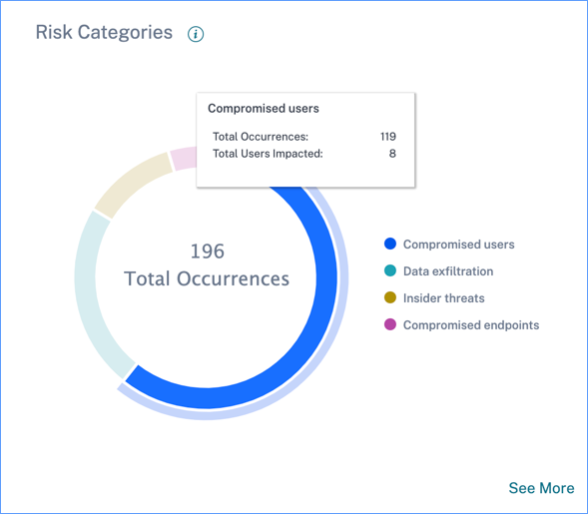

Das Benutzer-Dashboard wurde mit Zusammenfassungen und Diagrammen überarbeitet, um Administratoren bei der Überwachung der Sicherheitslage der Organisation zu helfen. Die Ansicht bietet nicht nur Details zu entdeckten Benutzern, ausgelösten Risikoindikatoren und angewendeten Aktionen, sondern auch eine zeitbasierte Trendlinie kritischer Metriken für eine bessere Risikobewertung. Administratoren können Daten von Interesse detailliert untersuchen und mit dem richtigen Kontext zu relevanten Dashboards navigieren, um eine schnellere Risikoanalyse zu ermöglichen.

Weitere Informationen finden Sie unter Benutzer-Dashboard.

05. Dezember 2022

Access Assurance-Dashboard – Anmeldenetzwerk

Der Abschnitt “Anmeldenetzwerk” wurde neu hinzugefügt und bietet die folgenden Benutzerdetails:

-

Die Organisationen, die mit den IP-Adressen verbunden sind, von denen sich die Benutzer angemeldet haben.

-

Die gesamte eindeutige öffentliche und private Subnetzmaske, von der sich die Benutzer angemeldet haben.

-

Die Details, dass der Benutzer sich über Proxys und private VPN-Dienste angemeldet hat.

Mithilfe dieser zusätzlichen Details kann ein Administrator die Benutzeranmeldedaten überprüfen und sicherstellen, dass die Benutzeranmeldung den Sicherheitserwartungen der Organisation entspricht.

Weitere Details finden Sie unter Access Assurance-Dashboard.

18. November 2022

Behobenes Problem

- Die Geofence-Indikatoren, die fälschlicherweise ohne Quellereignisse ausgelöst wurden, wurden behoben. [CAS-73222]

08. November 2022

Aktionen umbenennen

Einige der in Citrix Analytics for Security verwendeten Aktionen wurden umbenannt, um mehr Klarheit zu schaffen. Diese Aktionen sind:

- Admins benachrichtigen – Administrator(en) benachrichtigen

- Benutzer sperren – Benutzerkonto sperren

- Benutzer abmelden – Aktive Sitzungen abmelden

- Benutzer entsperren – Benutzerkonto entsperren

- Benutzer deaktivieren – Benutzerkonto deaktivieren

Weitere Informationen finden Sie unter Was sind die Aktionen?

Behobene Probleme

-

Wenn Sie eine Option aus dem Dropdown-Menü für Zeitachsenaktionen auswählen, können Sie keine manuelle Aktion auslösen, da die Schaltflächen “Löschen” und “Anwenden” nicht sichtbar sind. Dieser Zustand tritt in der neuesten Firefox-Version auf. Dieses Problem ist jetzt behoben. [CAS-72051]

-

Die Kategorien HardDrive, harddrive und HDD wurden für das Feld “Download-Device-Type” in Self-Service Search für die Datenquelle “Apps und Desktops” zu einer einzigen Kategorie als Hard Disk Drive zusammengefasst. [CAS-67188]

-

Manchmal werden doppelte Benachrichtigungen von Microsoft Graph mit derselben Warnungs-ID empfangen, was zur Erstellung doppelter Risikoereignisse führt. Ein Deduplizierungsmechanismus wurde in den Anwendungen implementiert, um dieses Problem zu verhindern. [CAS-66731]

19. Oktober 2022

Auswahl und Export von Datenquellenereignissen

Sie können jetzt den neuen Workflow für den Datenereignisexport nutzen, um Datenquellenereignisse zusätzlich zu den maschinell generierten Risikoereignissen und den zugehörigen Daten zu exportieren.

Dies ermöglicht Sicherheits- und Security Operations (SOC)-Administratoren:

-

Daten aus Citrix Analytics mit anderen Datenquellenereignissen zu korrelieren, die in Sicherheitsinformations- und Ereignismanagement-Systemen (SIEMs) aggregiert werden

-

Zu steuern, welche Datenereignisse zur Speicherkostenoptimierung an SIEMs fließen

Die Datenereignisse werden an Ihre bestehenden SIEM-Integrationen und Datenkonnektoren geliefert und entsprechen dem, was in unserer Self-Service-Ereignissuchansicht verfügbar ist.

Weitere Informationen finden Sie unter Datenereignisse, die von Citrix Analytics for Security an Ihren SIEM-Dienst exportiert werden.

18. Oktober 2022

Administrator darf dynamische Sitzungsaufzeichnungsaktion auf Citrix DaaS™-Sites ausführen

Administratoren können jetzt dynamische Sitzungsaufzeichnungsaktionen auf Citrix DaaS-Sites ausführen und die virtuellen Sitzungen von Benutzern dynamisch aufzeichnen. Sie können die Aktion mit einer Richtlinie konfigurieren, um die Aufzeichnung von Benutzersitzungen automatisch zu starten, falls eine riskante Aktivität eines bestimmten Benutzers von Citrix Analytics for Security erkannt wird.

Weitere Informationen finden Sie unter Was sind die Aktionen?

14. Oktober 2022

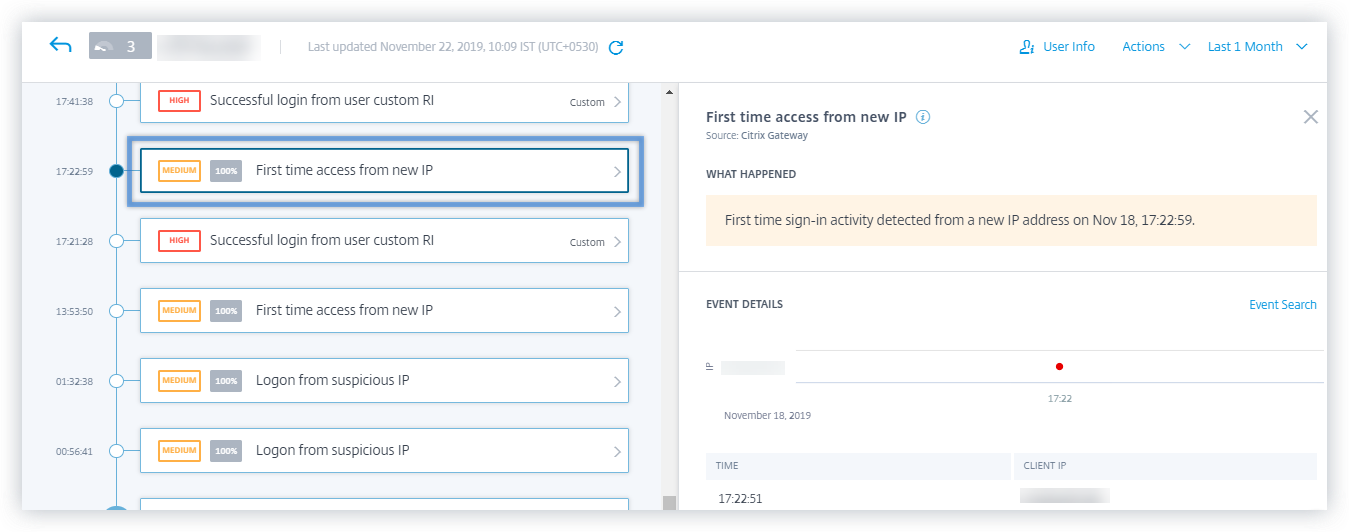

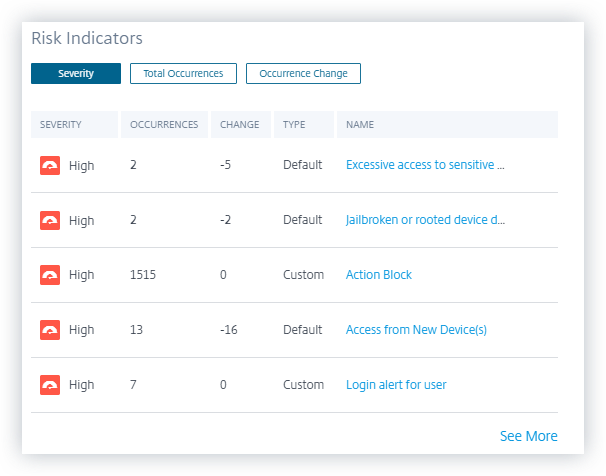

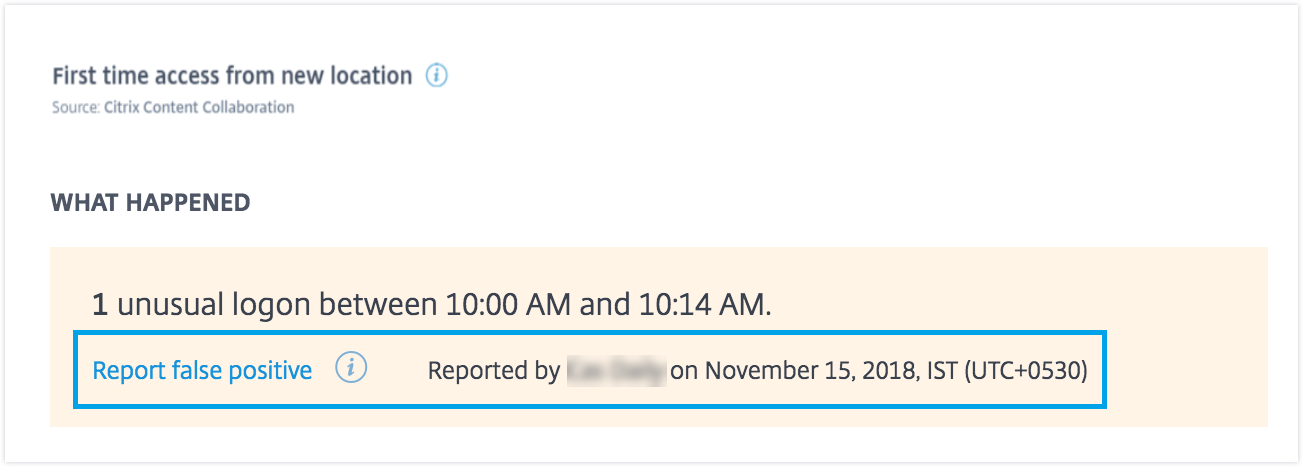

Feedback zu Benutzer-Risikoindikatoren geben

Citrix Analytics for Security-Administratoren können Benutzer-Risikoindikatoren als hilfreich oder nicht hilfreich melden, indem sie Feedback im Detailbereich der Indikatoren geben. Diese Funktion ermöglicht es Administratoren, Fehlalarme zu melden, das Rauschen bei häufig ausgelösten Indikatoren zu reduzieren und zusätzlichen Kontext mit anderen Administratoren zu teilen. Als zusätzliches Ergebnis wird der unhilfreiche Risikoindikator aus der Benutzer-Timeline ausgeblendet und die Risikobewertung des Benutzers neu kalibriert.

Weitere Informationen finden Sie unter Feedback zu Benutzer-Risikoindikatoren geben.

26. September 2022

Access Assurance zur Unterstützung der Geofence-Blockierungsliste

Die Registerkarten Sicherer und Riskanter Standort wurden unter den Geofence-Einstellungen hinzugefügt.

- Geofencing für sichere Standorte hilft, den Zugriff außerhalb eines definierten Geofence-Bereichs zu identifizieren und einzuschränken.

- Geofencing für riskante Standorte hilft, riskanten Benutzerzugriff gemäß dem bekannten Verhalten der Organisation zu erkennen und einzugrenzen.

Sowohl sichere als auch riskante Geofencing-Funktionen werden durch eigene vorkonfigurierte benutzerdefinierte Risikoindikatoren unterstützt.

Weitere Informationen finden Sie unter Geofencing aktivieren.

Behobene Probleme

-

Citrix Cloud API zur Anzeige des Kundennamens im E-Mail-Text. Die E-Mail verwendet jetzt den Spitznamen, um den Kundennamen im an die Administratoren gesendeten E-Mail-Text anzuzeigen. [CAS-65350]

-

Die Datenquellenkarte von Citrix Gateway ist sowohl für Citrix Analytics for Security als auch für Citrix Analytics for Performance™ üblich. Die Datenverarbeitung rief ständig den Citrix Analytics for Security-Endpunkt auf und war für Kunden, die nur eine Citrix Analytics for Performance-Berechtigung hatten, unterbrochen. [CAS-70817]

-

Wenn mehr als eine Berechtigungsnachricht gleichzeitig von Citrix Cloud empfangen wird, entsteht eine Race Condition beim Aktualisieren des Redis-Caches. In einem solchen Szenario wird eine Berechtigungsnachricht im Cache aktualisiert und die restlichen gehen verloren. Dieses Problem wurde nun behoben, um alle Berechtigungsnachrichten im Cache zu aktualisieren. [CAS-70823]

13. September 2022

Verbesserung des Sharelink-Dashboards

Das Sharelink-Dashboard wurde mit einer Zusammenfassungs- und Detailansicht überarbeitet. Die Zusammenfassungsansicht besteht aus den aktivsten Freigaben und den riskantesten Freigaben. Die Detailansicht bietet dem Administrator weitere Informationen durch die Einführung von Attributen wie “Erstellt von”, “Aktivitätsanzahl”, “Authentifizierungstyp”, “Berechtigung”, “Freigabetyp” und “Inhalt”. Der Administrator kann bei Bedarf weitere Details untersuchen und filtern sowie den Zeitraum ändern/angeben, um die gewünschten Daten anzuzeigen.

Weitere Informationen finden Sie unter Share Links-Dashboard.

09. September 2022

Verbesserung des Impossible Travel RI

Die Impossible Travel-Risikoindikatoren wurden verbessert, um die registrierende Organisation und den Routing-Typ von Client-IP-Adressen zu melden. Diese neuen Felder sind sowohl in den Detailansichten der Benutzer-Timeline-Indikatoren als auch in den an SIEM gesendeten Indikatordetails verfügbar.

Weitere Informationen zu den Standardrichtlinien finden Sie in den folgenden Artikeln:

19. August 2022

VDA-Drucktelemetrie aktivieren

Ein Ereignis namens VDA.Print wird ausgelöst, wenn ein Druckauftrag in Citrix Apps und Desktops initiiert wird. Die VDA-Druckereignisse sind auch auf den Seiten Self-Service Search und Benutzerdefinierte Risikoindikatoren verfügbar.

- Self-Service Search: Sie können die VDA.Print-Ergebnisse zusammen mit allen Attributdetails anzeigen.

- Benutzerdefinierte Risikoindikatoren: Neue Ereignisse werden für die VDA-Drucktelemetrie über EventHub bereitgestellt und sind auch innerhalb des benutzerdefinierten Indikators verfügbar. Sie können diese Ereignis-Schlüssel/Wert-Paare verwenden, um benutzerdefinierte Indikatorauslöser zu konfigurieren.

Um die Drucktelemetrie und die Übertragung von Druckprotokollen an Citrix Analytics for Security zu aktivieren, müssen Sie Registrierungsschlüssel erstellen und Ihren VDA konfigurieren. Diese Druckprotokolle liefern wichtige Informationen über Druckaktivitäten wie Druckernamen, Druckdateinamen und die Gesamtzahl der gedruckten Kopien. Als Sicherheitsadministrator können Sie diese Protokolle verwenden, um das Risiko zu analysieren und Ihre Benutzer zu untersuchen.

Weitere Informationen finden Sie unter Drucktelemetrie für Citrix DaaS aktivieren.

18. August 2022

Behobenes Problem

- In der Self-Service Search für Apps und Desktops und auf der Seite “Benutzeranmeldungen” unter dem Access Assurance Location-Dashboard wurde der Wert der Workspace-App-Version in der heruntergeladenen CSV-Datei als NA (nicht verfügbar) angezeigt, obwohl er in der Seitenansicht verfügbar war. Dieses Problem ist jetzt behoben. [CAS-70361]

17. August 2022

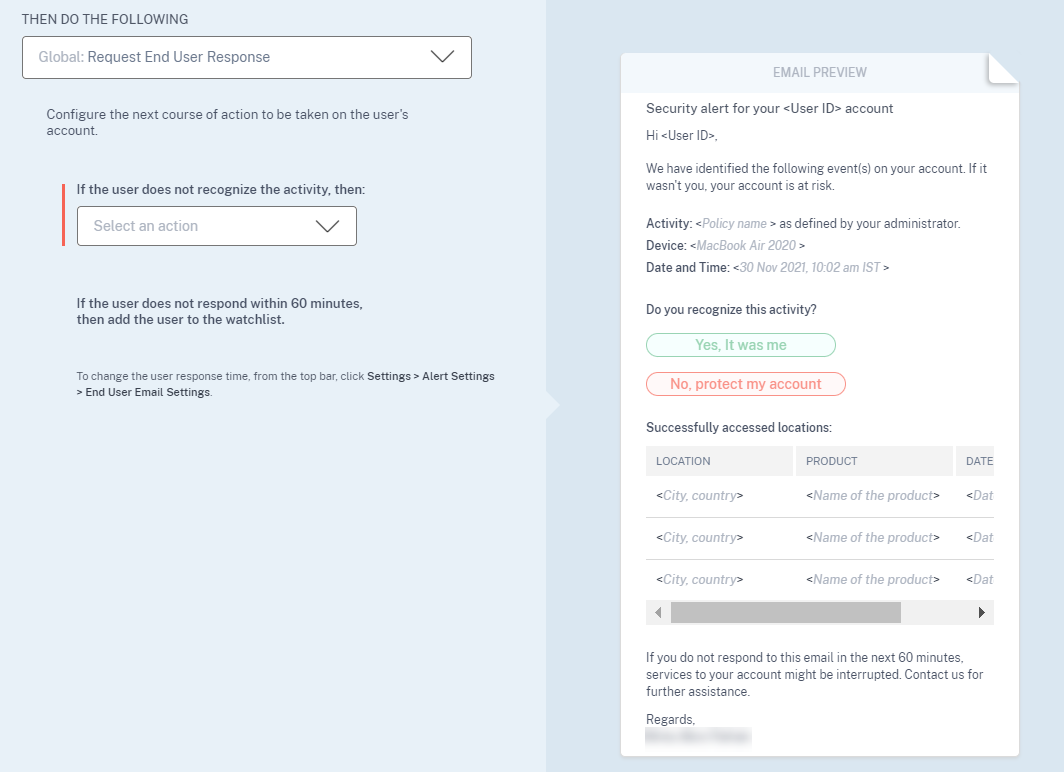

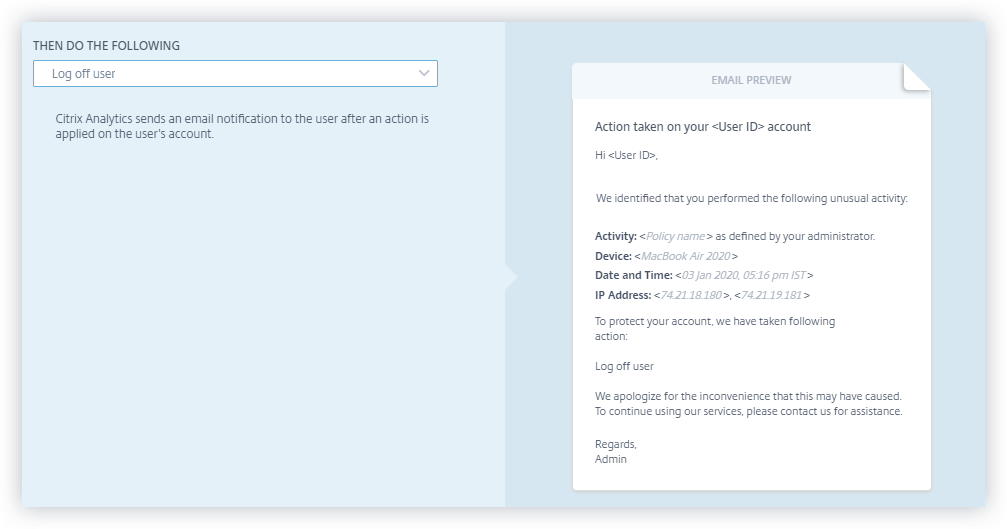

Anpassung der Endbenutzer-E-Mail pro Richtlinie

Sie können jetzt den Inhalt der an Endbenutzer gesendeten E-Mail pro Richtlinie anpassen. Insbesondere wenn Sie eine Richtlinie mit der Aktion “Endbenutzerantwort anfordern” oder einer störenden Aktion auf dem Benutzerkonto (wie “Benutzer abmelden” und “Benutzer sperren”) erstellen, ist der E-Mail-Inhalt, der an Endbenutzer gesendet wird, wenn die Richtlinie angewendet wird, anpassbar.

Weitere Informationen zum Anpassen der Endbenutzer-E-Mail pro Richtlinie finden Sie unter Richtlinien und Aktionen.

11. August 2022

Neue Fragen zu Access Assurance – Geolocation wurden unter dem Artikel FAQ hinzugefügt. Weitere Details finden Sie unter FAQ.

Behobenes Problem

- Die Schaltfläche Alle Benachrichtigungen anzeigen leitete den Administrator zu

https://citrix.cloud.com/notificationsweiter, einem wöchentlichen E-Mail-Link, der einen Tippfehler enthielt. [CAS-69236]

17. Juni 2022

Datenverarbeitung ist standardmäßig für neue kostenpflichtige Berechtigungen aktiviert

Zuvor mussten Kunden mit einer neuen kostenpflichtigen Berechtigung für Citrix Analytics for Security die Datenverarbeitung in der Site-Karte bestimmter Datenquellen aktivieren, um mit der Verarbeitung von Daten für diese Datenquellen zu beginnen.

Mit dieser Version wird bei der Bereitstellung der neuen kostenpflichtigen Berechtigung für Citrix Analytics for Security die Datenverarbeitung standardmäßig für die folgenden Citrix Cloud-Dienste aktiviert:

- Citrix Secure Private Access

- Citrix Content Collaboration™

- Citrix DaaS

Weitere Informationen finden Sie unter Erste Schritte.

09. Juni 2022

Behobenes Problem

- Microsoft Graph-Risikoindikatoren, die von Azure AD Identity Protection und Microsoft Defender for Endpoint generiert werden, können in Security Analytics mehrfach angezeigt werden. Dieses Problem ist jetzt behoben. [CAS-66593, CAS-66731]

02. Juni 2022

Behobene Probleme

-

In der Self-Service Search für Richtlinien wurden beim Auswählen der Dimension Policy-Name in Ihrer Suchabfrage zum Filtern von Ereignissen eine Liste ungültiger Richtlinien zusammen mit den gültigen Richtlinien für Security Analytics vorgeschlagen. [CAS-66838]

-

Die Download-Dateigröße von File.Download-Ereignissen von Windows Citrix Receiver wurde in der Self-Service Search falsch angezeigt. Dieses Problem trat auf, weil der tatsächliche Wert in KBs angegeben war und die Benutzeroberfläche den Wert als Bytes behandelte, was zu falschen Werten für die Benutzer führte. [CAS-67105]

24. Mai 2022

Einführung von Impossible Travel-Risikoindikatoren für Content Collaboration, Citrix DaaS und Citrix Virtual Apps and Desktops sowie Gateway-Datenquellen

Wenn sich der Benutzer von zwei Standorten anmeldet, die zu weit voneinander entfernt sind, um innerhalb der verstrichenen Zeit zu reisen, erkennt Citrix Analytics diese Aktivität als Impossible Travel-Szenario und löst den Risikoindikator Impossible Travel aus. Weitere Informationen zu den Impossible Travel-Risikoindikatoren finden Sie in den folgenden Artikeln:

-

Citrix Content Collaboration-Risikoindikatoren

-

Citrix Virtual Apps and Desktops- und Citrix DaaS-Risikoindikatoren

17. Mai 2022

Virtual Apps and Desktops wird in Apps und Desktops umbenannt

Auf den Security Analytics-Dashboards und -Berichten sowie in den von Security Analytics an Ihren SIEM-Dienst gesendeten Daten wurden alle Virtual Apps and Desktops-Bezeichnungen in Apps und Desktops aktualisiert, um sie an den umbenannten Produktnamen anzupassen.

Zum Beispiel wurden auf der Seite “Datenquellen” die Bezeichnungen “Virtual Apps and Desktops” in “Apps und Desktops” umbenannt.

Die Bezeichnung “Apps und Desktops” repräsentiert sowohl Citrix On-Premises Citrix Virtual Apps and Desktops als auch Citrix DaaS (ehemals Citrix Virtual Apps and Desktops Service) in Ihrer Organisation.

Behobene Probleme

Citrix Analytics erkennt die Citrix DaaS Cloud Monitor- oder Director-Sites, die mit Ihrem Citrix Cloud-Konto verknüpft sind, nicht automatisch. [CAS-66801]

05. April 2022

Was ist neu

Secure Workspace Access wird in Secure Private Access umbenannt

Auf den Analytics-Dashboards und -Berichten wurden alle Bezeichnungen für Secure Workspace Access in Secure Private Access aktualisiert, um sie an den umbenannten Produktnamen anzupassen.

Zum Beispiel wurden auf der Seite Datenquellen und der Seite Self-Service Search die Bezeichnungen Secure Workspace Access in Secure Private Access umbenannt.

21. März 2022

Behobenes Problem

-

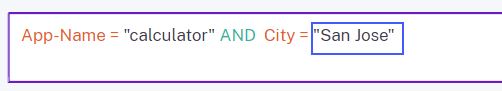

Auf der Seite Risikoindikator erstellen funktionieren Auto-Vorschläge für Dimensionen und Operatoren nicht, wenn die vorherige Bedingung Ihrer Suchabfrage einen Dimensionswert enthält, der durch ein Leerzeichen getrennt ist.

Zum Beispiel funktionieren in der folgenden Abfrage Auto-Vorschläge nicht mehr, nachdem Sie die Stadt als

San Joseausgewählt haben. Dieses Problem ist jetzt behoben. [CAS-64126]

10. März 2022

Was ist neu

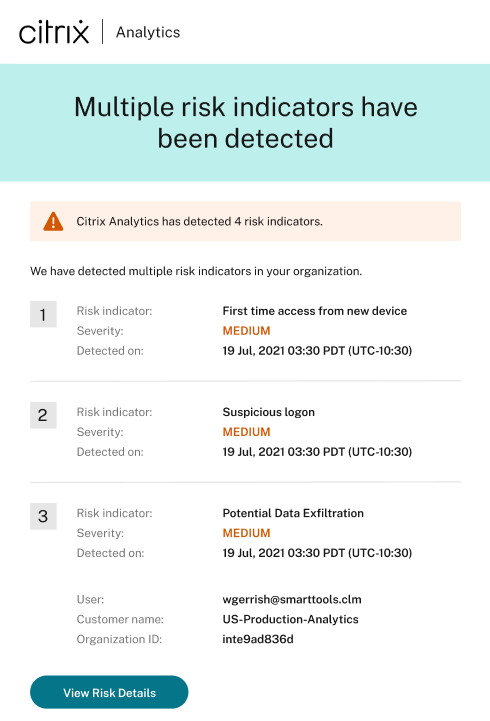

Verbesserungen der E-Mail-Benachrichtigung für Administratoren

-

Die E-Mail-Benachrichtigung für die Aktion Administrator(en) benachrichtigen enthält jetzt die Details der mehreren Risikoindikatoren, die mit einer ausgelösten Richtlinie verbunden sind.

-

Sie können den Namen, den Schweregrad und das Auslösedatum jedes Risikoindikators anzeigen, der mit der Richtlinie verbunden ist.

-

Klicken Sie auf Risikodetails anzeigen, um die Benutzer-Timeline-Seite in Citrix Analytics zu öffnen und den neuesten Risikoindikator anzuzeigen, der die Richtlinie ausgelöst hat. Auf der Benutzer-Timeline-Seite können Sie auch alle für den Benutzer ausgelösten Risikoindikatoren anzeigen.

Weitere Informationen zur Aktion Administrator(en) benachrichtigen finden Sie unter Richtlinien und Aktionen.

Behobenes Problem

Citrix Analytics empfängt keine Benutzerereignisse von der Secure Workspace Access-Datenquelle. Daher werden die Benutzerereignisse auf der entsprechenden Self-Service Search-Seite nicht angezeigt. Außerdem können Sie keine benutzerdefinierten Risikoindikatoren für die Secure Workspace Access-Datenquelle erstellen. [CAS-64619]

03. März 2022

Was ist neu

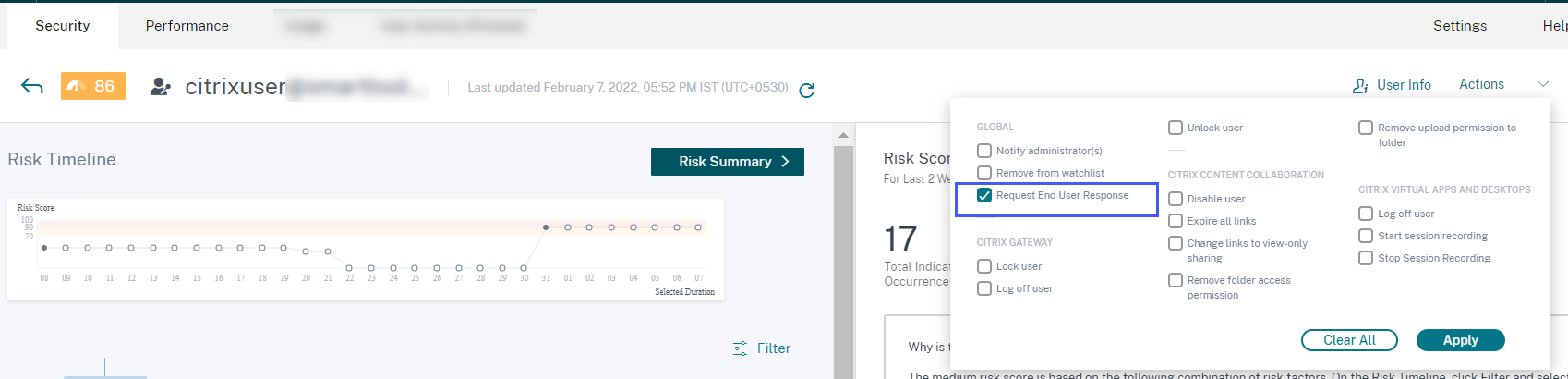

Endbenutzerantwort manuell anwenden

Zuvor konnten Sie die Aktion Endbenutzerantwort anfordern auf einem Benutzerkonto nur durch Erstellen einer Richtlinie anwenden. Mit dieser Version können Sie die Aktion aus der Liste Aktionen auf der Benutzer-Timeline auswählen und diese Aktion manuell auf einen Risikoindikator anwenden.

Weitere Informationen zur Aktion und zur manuellen Anwendung von Aktionen finden Sie unter Richtlinien und Aktionen.

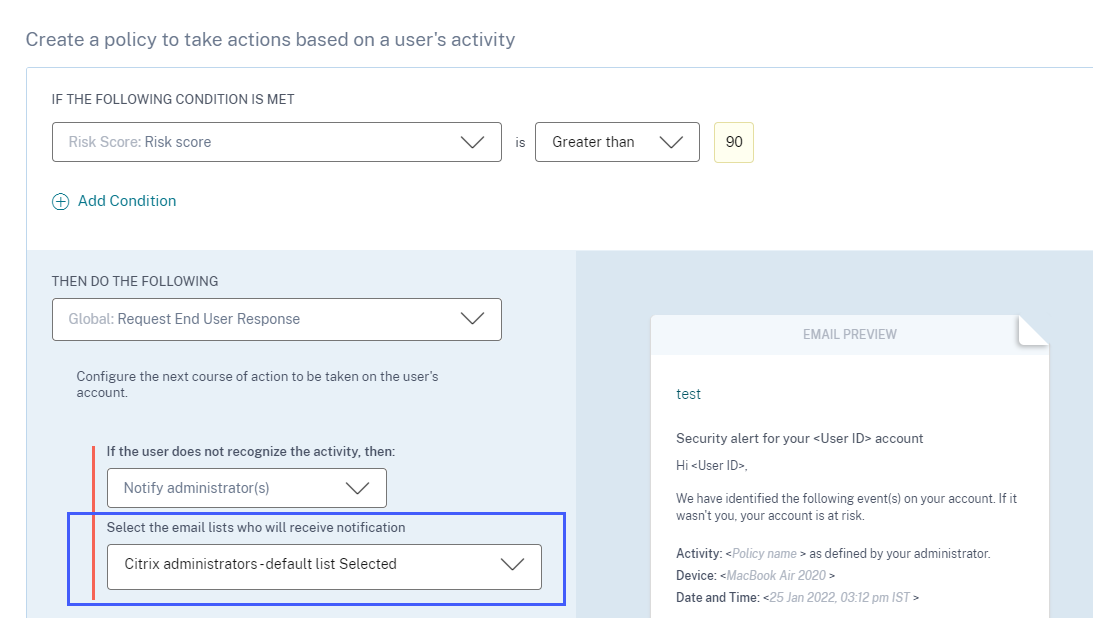

Verbesserungen der Endbenutzerantwort für Richtlinien

Wenn Sie eine Richtlinie mit der Aktion Endbenutzerantwort anfordern erstellen, sehen Sie die folgenden Verbesserungen:

-

Nachdem Sie Administrator(en) benachrichtigen als nächste Aktion ausgewählt haben, können Sie jetzt die Standard- und die erstellten E-Mail-Verteilerlisten anzeigen, aus denen Sie auswählen können.

-

Sie können jetzt eine der Aktionen von Citrix Content Collaboration oder Citrix Virtual Apps and Desktops und Citrix DaaS als nächste Aktion auswählen. Zuvor konnten Sie nur eine der globalen Aktionen oder die Citrix Gateway-Aktionen auswählen.

Weitere Informationen zur Aktion finden Sie unter Richtlinien und Aktionen.

23. Februar 2022

Was ist neu

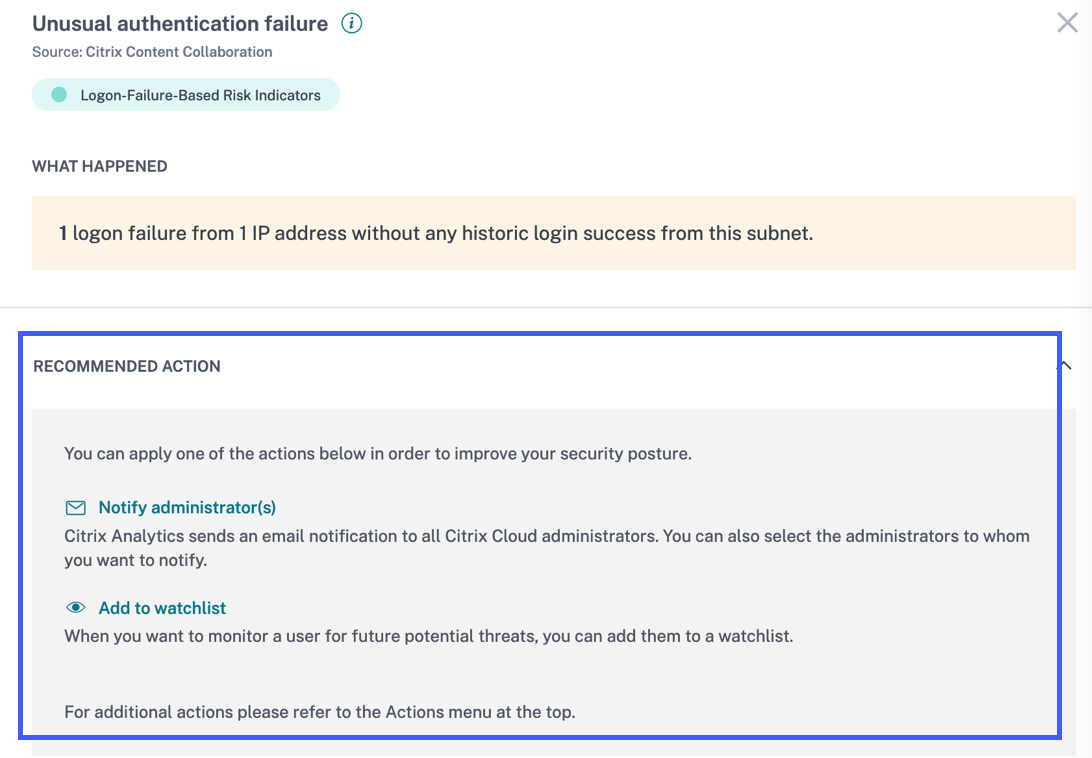

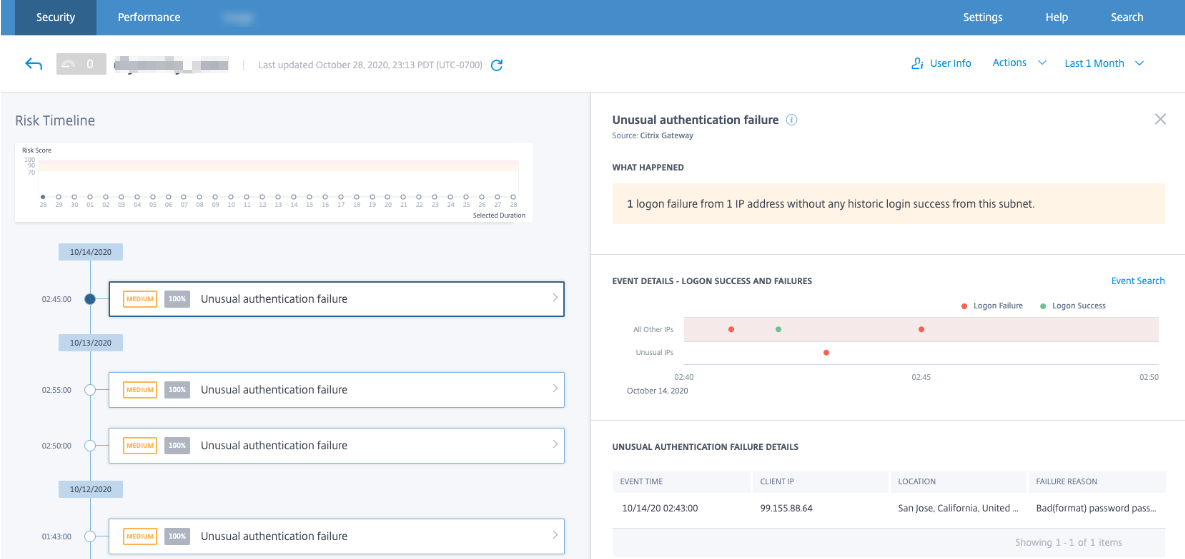

Empfohlene Aktionen für einen Risikoindikator

Citrix Analytics schlägt Ihnen vor, Aktionen wie Administrator(en) benachrichtigen, Zur Beobachtungsliste hinzufügen und Eine Richtlinie erstellen anzuwenden, wenn die folgenden Risikoindikatoren für einen Benutzer ausgelöst werden:

-

Ungewöhnlicher Authentifizierungsfehler (Content Collaboration-Datenquelle)

-

Ungewöhnlicher Authentifizierungsfehler (Gateway-Datenquelle)

-

Verdächtige Anmeldung (Citrix Virtual Apps and Desktops- und Citrix DaaS-Datenquelle)

Wenn Sie zur Benutzer-Timeline gehen und den Risikoindikator auswählen, können Sie alle vorgeschlagenen Aktionen im Abschnitt EMPFOHLENE AKTION anzeigen.

Zum Beispiel können Sie im Risikoindikator “Ungewöhnlicher Authentifizierungsfehler” die folgenden empfohlenen Aktionen anzeigen:

Diese Funktion bietet eine Anleitung zur Auswahl einer Aktion, die Sie je nach Schwere des vom Benutzer ausgehenden Risikos ergreifen können. Sie können jedoch auch eine geeignete Aktion ergreifen, die außerhalb der empfohlenen Liste liegt und von Ihrer Risikoanalyse abhängt.

Behobenes Problem

- Wenn Ihre Organisation in Citrix Cloud in der Home-Region Asia Pacific South integriert ist, empfängt Citrix Analytics möglicherweise keine Benutzerereignisse von der Authentifizierungsdatenquelle. Daher werden die Benutzerereignisse auf der entsprechenden Self-Service Search-Seite möglicherweise nicht angezeigt. Dieses Problem ist behoben. [CAS-62300]

17. Februar 2022

Was ist neu

Verbesserte Datenerfassung und Berichterstellung für die Datenquelle Citrix Virtual Apps and Desktops und Citrix DaaS

Mit dieser Version sehen Sie die folgenden Änderungen:

-

Verbesserungen bei der Datenerfassung, Korrelation und Berichterstellung von Ereignissen von Citrix Workspace-App-Clients und dem Citrix Monitor-Dienst.

-

Verbesserungen bei der Qualität der von Benutzern und Client-Versionen empfangenen Ereignisse, die für die Self-Service Search, benutzerdefinierte Risikoindikatoren und die allgemeine Risikoerkennung verwendet werden können.

Unterstützung für kontextbezogene Vorlagen für Sitzungsereignisse und App-Ereignisse in Content Collaboration

Auf der Self-Service Search-Seite können Sie jetzt die Details nur der relevanten Felder anzeigen, die mit den Datei-, Ordner-, Sitzungs-, Freigabe- und Benutzerereignissen verbunden sind. Die nicht anwendbaren Felder für die Ereignisse wurden entfernt.

Zum Beispiel können Sie die folgenden Details der File.Copy-Ereignisse anzeigen:

-

Datei-ID

-

Datei-Kopie-ID

-

Dateipfad

-

Ziel-Dateipfad

-

Stream-ID

-

Zonen-ID

Diese Details helfen Ihnen bei der Risikoanalyse und -untersuchung eines Benutzerkontos, das mit einem riskanten Verhalten verbunden ist. Sie können die spezifischen Attribute eines Ereignisses, das riskant erscheint, detailliert untersuchen.

Weitere Informationen zu den Feldern finden Sie unter Self-Service Search für Content Collaboration.

10. Februar 2022

Was ist neu

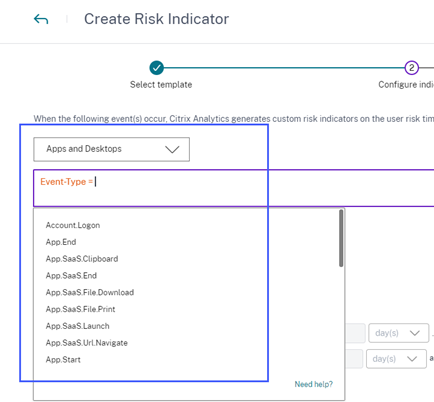

Automatisch vorgeschlagene Werte für die Dimensionen im benutzerdefinierten Risikoindikator

Auf der Seite für benutzerdefinierte Risikoindikatoren werden, wenn Sie eine Dimension und einen gültigen Operator in der Bedingungsleiste auswählen, die Werte für die Dimension automatisch angezeigt. Wählen Sie einen Wert aus der automatisch vorgeschlagenen Liste oder geben Sie einen Wert manuell ein, je nach Ihren Anwendungsfällen. Wenn Sie einen Wert eingeben, werden die übereinstimmenden Werte, die in den Datensätzen verfügbar sind, automatisch vorgeschlagen.

Die Liste der für eine Dimension vorgeschlagenen Werte ist entweder vordefiniert (bekannte Werte) in der Datenbank oder basiert auf historischen Ereignissen.

Wenn Sie beispielsweise die Dimension Event-Type und den Zuweisungsoperator auswählen, werden die bekannten Werte automatisch vorgeschlagen. Sie können einen Wert je nach Ihren Anforderungen auswählen.

Weitere Informationen finden Sie unter Benutzerdefinierte Risikoindikatoren.

09. Februar 2022

Was ist neu

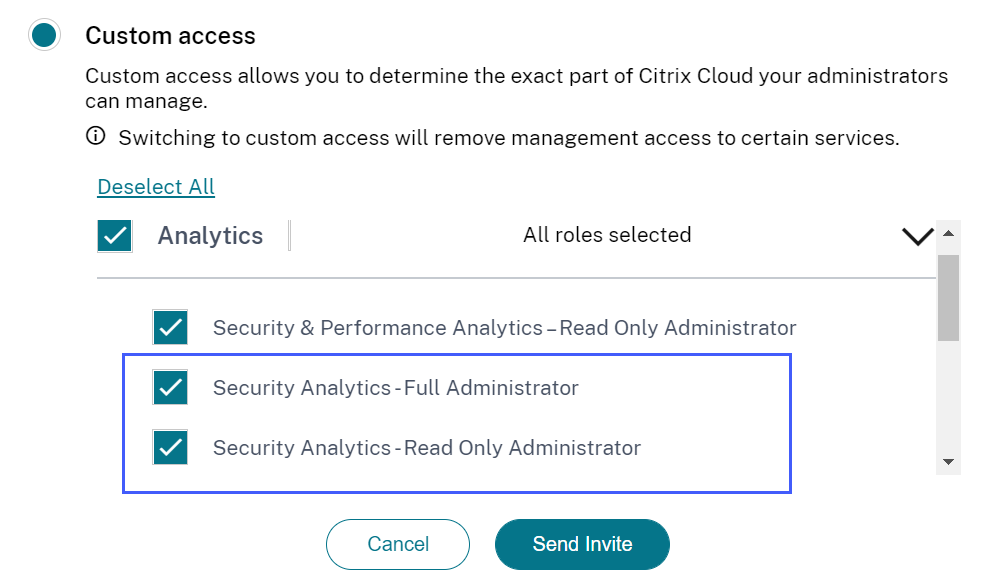

Neue benutzerdefinierte Rollen für Administratoren

Als Citrix Cloud-Administrator mit vollständigen Zugriffsrechten können Sie andere Administratoren einladen, Security Analytics in Ihrer Organisation zu verwalten. Sie können den eingeladenen Administratoren jetzt die folgenden benutzerdefinierten Rollen zuweisen:

-

Security Analytics – Volladministrator

-

Security Analytics – Nur-Lese-Administrator

Mithilfe der benutzerdefinierten Rolle können Sie Ihren Administratoren entweder Nur-Lese- oder vollständige Zugriffsrechte gewähren und ihnen die Verwaltung der verschiedenen Funktionen von Security Analytics ermöglichen.

Weitere Informationen zu den Zugriffsrechten für diese benutzerdefinierten Rollen finden Sie unter Administratorrollen für Security Analytics verwalten.

Unterstützung für E-Mail-Benachrichtigungen für benutzerdefinierte Zugriffsadministratoren

Wenn Sie ein Citrix Cloud-Administrator mit benutzerdefinierten Zugriffsrechten (Nur-Lese- oder Vollzugriff) zur Verwaltung von Security Analytics sind, erhalten Sie jetzt die folgenden Benachrichtigungen:

-

Wöchentliche Benachrichtigungen über die in Ihrer Organisation erkannten Sicherheitsrisiken. Weitere Informationen finden Sie unter Wöchentliche E-Mail-Benachrichtigung.

-

Benachrichtigungen über die Risikoindikatoren, wenn die Aktion Administrator(en) benachrichtigen manuell angewendet oder durch eine Richtlinie ausgelöst wird. Weitere Informationen finden Sie unter Richtlinien und Aktionen.

28. Januar 2022

Was ist neu

Einführung von Risikoindikatoren für verdächtige Anmeldungen für Content Collaboration- und Gateway-Datenquellen

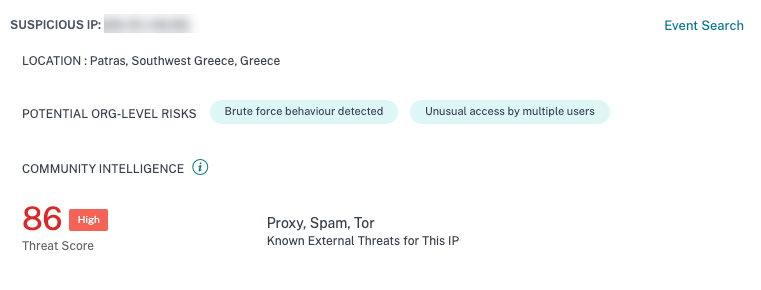

Citrix Analytics for Security erkennt jetzt Benutzeranmeldungen, die aufgrund mehrerer kontextbezogener Faktoren verdächtig sind, wie zum Beispiel:

-

Der Standort wird in Bezug auf den Benutzer und die Organisationshistorie als ungewöhnlich angesehen

-

Das Gerät wird in Bezug auf den Benutzer und die Organisationshistorie als ungewöhnlich angesehen

-

Das Netzwerk wird in Bezug auf den Benutzer und die Organisationshistorie als ungewöhnlich angesehen

-

Die IP-Adresse wird aufgrund von IP-Bedrohungsdaten als verdächtig angesehen

Wenn sich ein Benutzer aus einem verdächtigen Kontext basierend auf der Kombination dieser Faktoren anmeldet, wird der Risikoindikator ausgelöst.

Dieser Risikoindikator ersetzt den Risikoindikator “Zugriff von einem ungewöhnlichen Standort”, der mit den Datenquellen Citrix Content Collaboration und Citrix Gateway verbunden ist. Alle bestehenden Richtlinien, die auf dem Risikoindikator “Zugriff von einem ungewöhnlichen Standort” basieren, werden automatisch mit dem neuen Risikoindikator “Verdächtige Anmeldung” verknüpft.

Weitere Informationen zu den Risikoindikatoren finden Sie unter Verdächtige Anmeldung – Content Collaboration und Verdächtige Anmeldung – Gateway.

Weitere Informationen zum Schema der Risikoindikatoren finden Sie unter Citrix Analytics-Datenformat für SIEM.

20. Januar 2022

Was ist neu

Microsoft Azure Active Directory-Integration

Sie können jetzt Ihr Azure Active Directory mit Citrix Analytics for Security verbinden, um:

-

Die Benutzerdetails und Benutzergruppen aus der Domäne Ihrer Organisation in Citrix Analytics for Security zu importieren.

-

Die Benutzerprofile mit zusätzlichen Details wie Berufsbezeichnung, Organisation, Bürostandort, E-Mail und Kontaktdaten anzureichern, die Ihnen bei der Risikoanalyse und -untersuchung helfen.

Weitere Informationen finden Sie unter Azure Active Directory-Integration.

18. Januar 2022

Was ist neu

Unterstützung für die Freigabelink-Aktionen bei allen Content Collaboration-Risikoindikatoren

Zuvor konnten Sie die Freigabelink-Aktionen – Alle Links ablaufen lassen und Link auf Nur-Lese-Freigabe ändern – auf die folgenden Freigabelink-basierten Risikoindikatoren anwenden, die mit dem Content Collaboration-Dienst verbunden sind:

-

Anonymer sensibler Freigabelink-Download

-

Exzessive Freigabelink-Downloads

-

Exzessive Dateifreigabe

Mit dieser Version können Sie die Freigabelink-Aktionen jetzt auf die folgenden benutzerbasierten Risikoindikatoren anwenden, die mit dem Content Collaboration-Dienst verbunden sind:

-

Zugriff von einem ungewöhnlichen Standort

-

Exzessiver Zugriff auf sensible Dateien

-

Exzessive Datei-Uploads

-

Exzessive Datei-Downloads

-

Exzessives Löschen von Dateien oder Ordnern

-

Malware-Dateien erkannt

-

Ransomware-Aktivität vermutet

-

Ungewöhnliche Authentifizierungsfehler

Sie können die Freigabelink-Aktionen auch auf die benutzerdefinierten Risikoindikatoren anwenden, die mit dem Content Collaboration-Dienst verbunden sind.

Weitere Informationen zu den Aktionen und den Risikoindikatoren finden Sie in den folgenden Artikeln:

-

Content Collaboration-Risikoindikatoren

Integration mit SIEM ist jetzt allgemein verfügbar

Sie können Citrix Analytics for Security mit Ihren Security Information and Event Management (SIEM)-Diensten integrieren und die Benutzerdaten aus der Citrix IT-Umgebung in Ihr SIEM exportieren. Die Integration hilft Ihnen, die aus verschiedenen Quellen gesammelten Daten zu korrelieren und einen ganzheitlichen Überblick über die Sicherheit Ihrer Organisation zu erhalten.

Derzeit können Sie Citrix Analytics for Security mit den folgenden Diensten integrieren:

-

Splunk

-

Microsoft Sentinel

-

Elasticsearch

-

Andere SIEM-Dienste mithilfe von Kafka- oder Logstash-basierten Datenkonnektoren

Weitere Informationen finden Sie unter Security Information and Event Management (SIEM)-Integration.

23. Dezember 2021

Was ist neu

Verbesserungen der Freigabelink-Risikoindikatoren

Folgende Verbesserungen wurden vorgenommen:

-

Sie können jetzt eine Richtlinie mit dem Risikoindikator Anonymer sensibler Freigabelink-Download erstellen.

-

Der Risikoindikator Anonymer sensibler Freigabe-Download wurde in Anonymer sensibler Freigabelink-Download umbenannt, um ihn als Freigabelink-Risikoindikator zu kennzeichnen.

-

Der Risikoindikator Exzessive Downloads wurde in Exzessive Freigabelink-Downloads umbenannt, um ihn als Freigabelink-Risikoindikator zu kennzeichnen und ihn vom benutzerbasierten Risikoindikator Exzessive Datei-Downloads zu unterscheiden.

Weitere Informationen finden Sie unter Citrix Freigabelink-Risikoindikatoren.

21. Dezember 2021

Was ist neu

Benachrichtigungen über Risikoindikatoren an Ihre Nicht-Citrix Cloud-Administratoren senden

Sie können jetzt die Nicht-Citrix Cloud-Administratoren in Ihrer Organisation mit der Aktion Administrator(en) benachrichtigen benachrichtigen.

Um diese Administratoren zu benachrichtigen, erstellen Sie eine E-Mail-Verteilerliste. Wählen Sie die Administratoren in der E-Mail-Verteilerliste entweder aus den externen Domänen, die mit Citrix Cloud verbunden sind, oder direkt über deren E-Mail-Adressen aus. Wenn Sie die Aktion Administrator(en) benachrichtigen anwenden, wählen Sie die E-Mail-Verteilerliste aus, die die Nicht-Citrix Cloud-Administratoren enthält.

Weitere Informationen finden Sie unter E-Mail-Verteilerliste.

20. Dezember 2021

Was ist neu

Benutzerantwort-Benachrichtigungen an Ihre Content Collaboration-Benutzer senden

Zusätzlich zu Ihren Active Directory-Benutzern können Sie die Aktion Endbenutzerantwort anfordern jetzt auch auf Ihre Content Collaboration-Benutzer anwenden.

Diese Aktion sendet E-Mail-Benachrichtigungen an die Benutzer, wenn Citrix Analytics ungewöhnliche Aktivitäten in ihren Citrix-Konten erkennt. Weitere Informationen zur Aktion Endbenutzerantwort anfordern finden Sie unter Richtlinien und Aktionen.

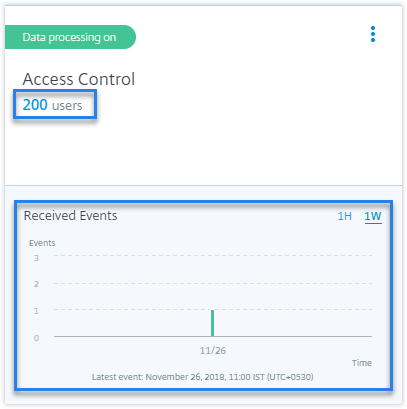

Access Control wird in Secure Workspace Access umbenannt

Auf den Security Analytics-Dashboards und -Berichten wurden alle Bezeichnungen für Access Control in Secure Workspace Access aktualisiert, um sie an den umbenannten Produktnamen anzupassen.

Zum Beispiel wurden auf der Seite Datenquellen, der Seite Self-Service Search und der Seite Richtlinien die Bezeichnungen für Access Control in Secure Workspace Access umbenannt.

Behobenes Problem

- Für die Datenquelle “Apps und Desktops” werden beim Herunterladen des Suchberichts als CSV-Datei einige Feldwerte in der CSV-Datei als nicht verfügbar (N/A) angezeigt, obwohl ihre Werte verfügbar sind. Zum Beispiel werden die Werte der Felder wie

Download File Name,Session Launch TypeundWorkspace App Versionauf der Seite Self-Service Search angezeigt, aber in der heruntergeladenen CSV-Datei sehen Sie diese Werte als nicht verfügbar (N/A). Dieses Problem ist jetzt behoben. [CAS-62299]

09. Dezember 2021

Was ist neu

Erstellen Sie Ihre benutzerdefinierten Risikoindikatoren einfach mit Vorlagen

Sie können jetzt eine Vorlage basierend auf Ihrem Anwendungsfall auswählen und einen benutzerdefinierten Risikoindikator erstellen. Die Vorlagen leiten Sie an, indem sie vordefinierte Abfragen und Parameter bereitstellen. Dies erleichtert Ihnen die Erstellung eines benutzerdefinierten Risikoindikators.

Weitere Informationen finden Sie unter Benutzerdefinierte Risikoindikatoren.

07. Dezember 2021

Behobenes Problem

- Auf Citrix Analytics for Security erhalten Sie keine Ereignisse von Benutzern, die den Citrix Secure Browser verwenden, der im September 2021 veröffentlicht wurde. Das Problem besteht darin, dass die Richtlinie Hostname-Tracking im Citrix Secure Browser nach der Veröffentlichung im September 2021 nicht sichtbar ist und daher nicht aktiviert werden kann, um sie in Citrix Analytics for Security zu integrieren. Dieses Problem ist jetzt behoben. [CAS-62254]

02. Dezember 2021

Was ist neu

Risikoindikator “Malware-Dateien erkannt”

Sie können jetzt eine Warnung erhalten, wenn ein Benutzer eine infizierte Datei in Content Collaboration hochlädt.

Der Risikoindikator erkennt eine Datei, die mit Malware wie Trojanern, Viren oder anderen bösartigen Bedrohungen infiziert ist. Er bietet Einblicke in die Details der bösartigen Datei, wie den Dateibesitzer, den Virusnamen und den Dateispeicherort.

Der mit dem Risikoindikator Malware-Dateien erkannt verbundene Risikofaktor ist der dateibasierte Risikoindikator.

Weitere Informationen zum Risikoindikator und den anwendbaren Aktionen finden Sie unter Risikoindikator “Malware-Dateien erkannt”.

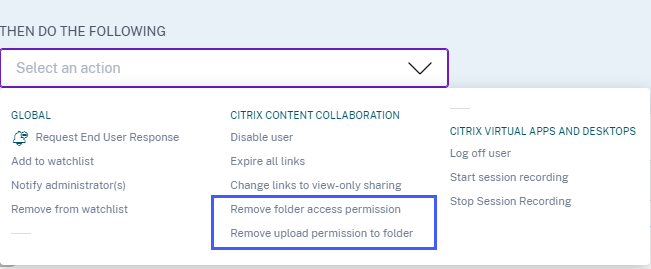

Neue Aktionen für die Content Collaboration-Datenquelle

Sie können die folgenden Aktionen anwenden, wenn der Risikoindikator Malware-Dateien erkannt für einen Benutzer ausgelöst wird:

-

Ordnerzugriffsberechtigung entfernen. Sie können die Zugriffsberechtigung des Benutzers blockieren, der die infizierte Datei hochlädt. Der Benutzer kann nicht auf den Ordner zugreifen, in den die infizierte Datei hochgeladen wurde.

-

Upload-Berechtigung für Ordner entfernen. Sie können die Upload-Berechtigung des Benutzers blockieren, der die infizierte Datei hochlädt. Der Benutzer kann keine Datei in den Ordner hochladen, in den die infizierte Datei hochgeladen wurde.

Weitere Informationen zu den Aktionen für Content Collaboration finden Sie unter Richtlinien und Aktionen.

29. November 2021

Was ist neu

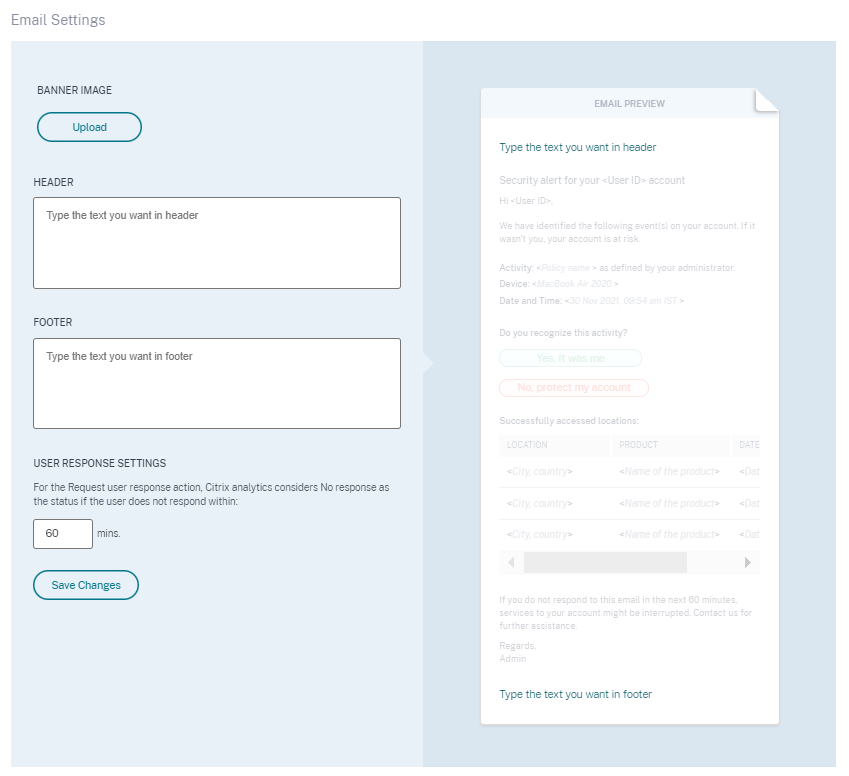

Verbesserungen der E-Mail-Einstellungen für Benutzerbenachrichtigungen

Als Administrator können Sie jetzt ein Bannerbild, einen Header und einen Footer-Text in die E-Mail-Vorlage für Benutzerantworten einfügen. Diese Felder erhöhen die Legitimität Ihrer E-Mail und erhöhen somit die Aufmerksamkeit und die Antworten der Benutzer auf Ihre E-Mail.

Weitere Informationen finden Sie unter E-Mail-Einstellungen für Endbenutzer.

26. November 2021

Was ist neu

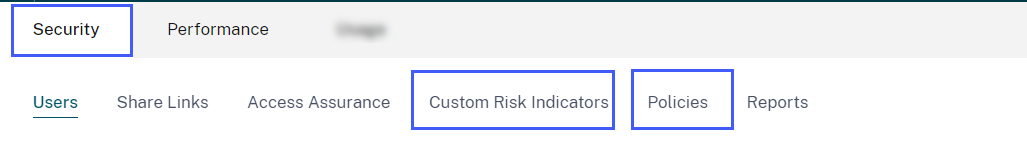

Änderungen im Menü für benutzerdefinierte Risikoindikatoren und Richtlinien

Die Navigationslinks der folgenden Funktionen wurden aktualisiert:

-

Benutzerdefinierte Risikoindikatoren: Verwenden Sie diese Funktion, indem Sie auf Sicherheit > Benutzerdefinierte Risikoindikatoren klicken.

-

Richtlinien: Verwenden Sie diese Funktion, indem Sie auf Sicherheit > Richtlinien klicken.

25. November 2021

Was ist neu

Verbesserungen der Integration von Security Information and Event Management (SIEM)

Hinweis

Diese Integration befindet sich in der Vorschauphase.

Sie können Citrix Analytics for Security jetzt mit den folgenden SIEM-Diensten integrieren:

-

Microsoft Sentinel

-

Elasticsearch mit Visualisierungsdiensten wie Kibana und SIEM-Diensten wie LogRythm

-

Alle anderen SIEM-Dienste, die die Logstash-Datenerfassungs-Engine verwenden

Je nach Ihren Geschäftsanforderungen importieren Sie die Benutzerdaten von Citrix Analytics for Security in Ihren SIEM-Dienst. Diese Integration ermöglicht es Ihren Security Operations-Teams, Daten aus verschiedenen Protokollen innerhalb der SIEM-Dienste in Ihrer Organisation zu korrelieren, zu analysieren und zu durchsuchen, um Sicherheitsrisiken zu identifizieren und schnell zu beheben.

Weitere Informationen finden Sie unter Security Information and Event Management (SIEM)-Integration.

09. November 2021

Behobenes Problem

- Bei einigen Mandanten funktionieren die Benutzerrichtlinien nicht. Dieses Problem trat auf, wenn die Warnungen für die virtuellen Apps leere Zeichenfolgenwerte für die Domänen hatten. Dieses Problem ist jetzt behoben. [CAS-60920]

02. November 2021

Was ist neu

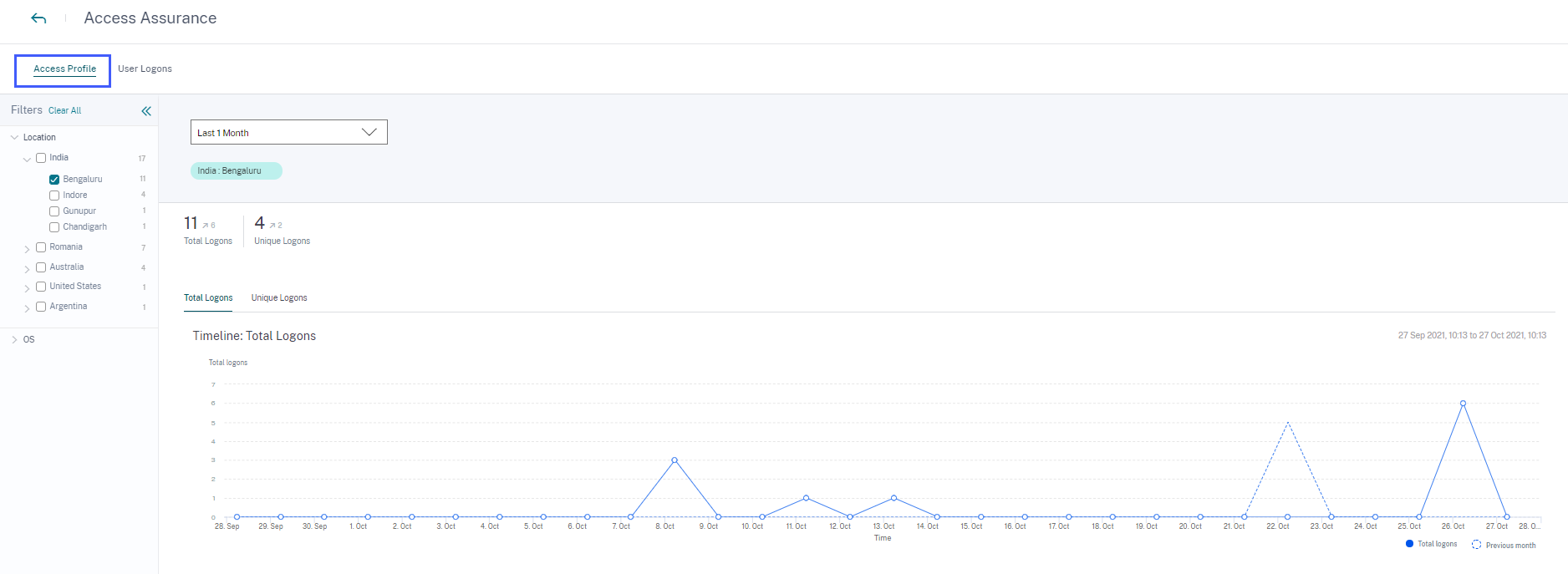

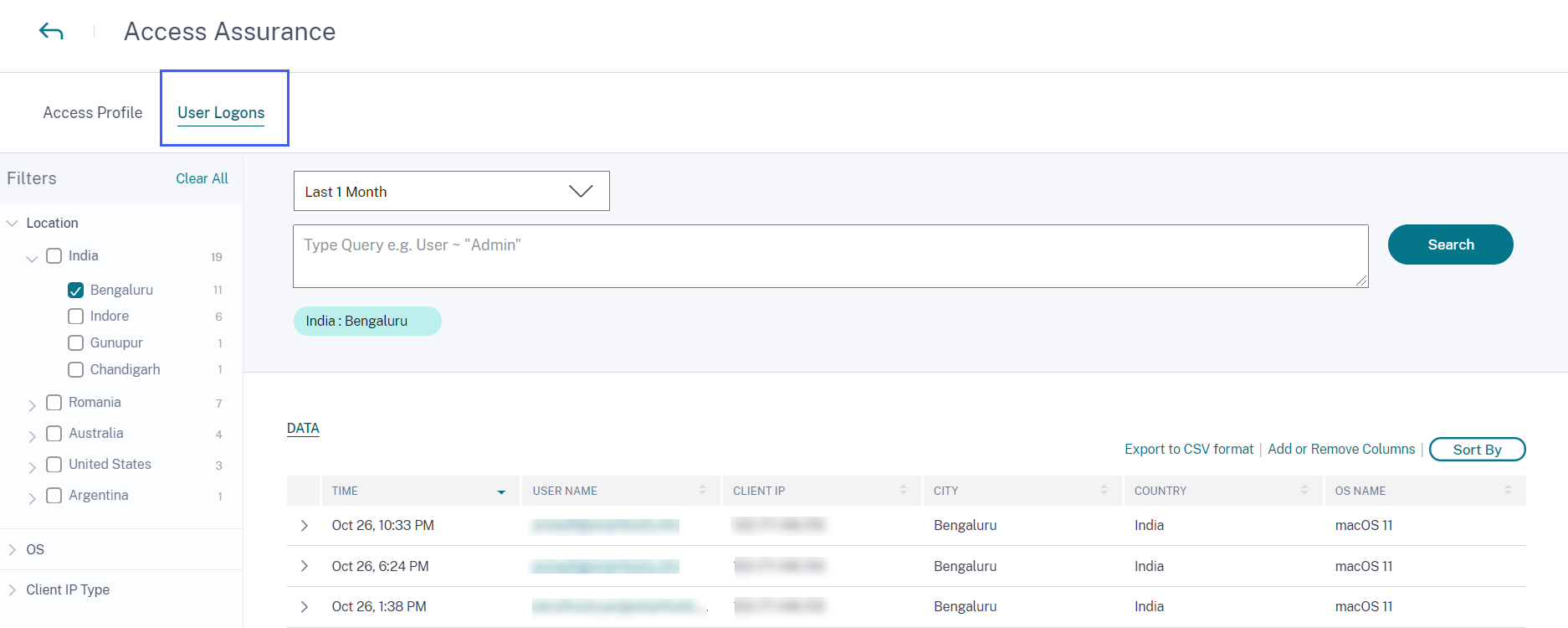

Zugriffs-Profile und Anmeldedetails der Citrix Virtual Apps and Desktops- und Citrix DaaS-Benutzer anzeigen

Auf dem Dashboard Access Assurance Location können Sie die Zugriffsprofile und die Anmeldedetails der Benutzer anzeigen, die sich bei virtuellen Apps und virtuellen Desktops angemeldet haben. Diese Informationen helfen Ihnen bei der Bedrohungsuntersuchung und -analyse.

-

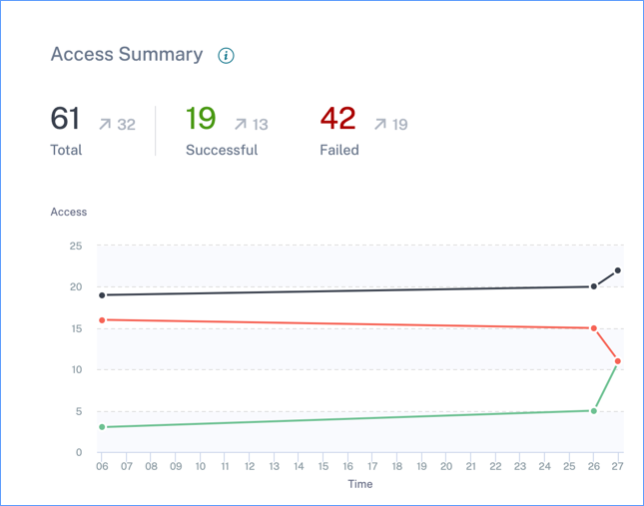

Die Seite Zugriffsprofil bietet eine Zusammenfassung der Benutzerzugriffe von den ausgewählten Standorten. Sie können die Trendanalyse und die Top-Zugriffsereignisse der gesamten Benutzer und der eindeutigen Benutzeranmeldungen anzeigen.

-

Die Seite Benutzeranmeldungen bietet die Details der Benutzeranmeldungen bei virtuellen Apps und virtuellen Desktops von den ausgewählten Standorten.

Weitere Informationen finden Sie unter Access Assurance Location-Dashboard.

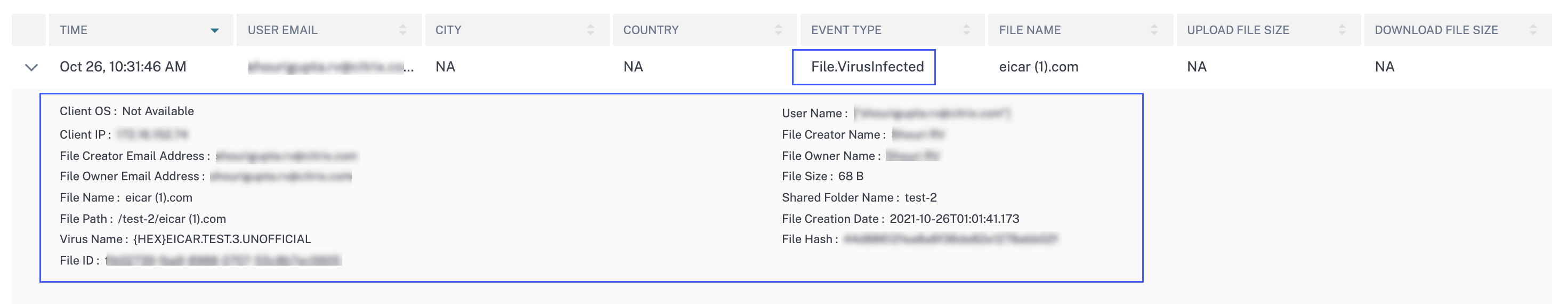

Malware-Protokolle auf der Self-Service Search-Seite für Content Collaboration anzeigen

Auf der Self-Service-Seite für Content Collaboration können Sie jetzt das Malware-Ereignis File.VirusInfected und die zugehörigen Protokolle anzeigen. Dieses Ereignis wird ausgelöst, wenn ein Content Collaboration-Benutzer eine Datei hochlädt, die mit Malware infiziert ist.

Weitere Informationen finden Sie unter Self-Service Search für Content Collaboration

Behobenes Problem

- Einige Content Collaboration-Benutzer werden bei der Verarbeitung der Ereignisse in Citrix Analytics fälschlicherweise als Nicht-Mitarbeiter eingestuft. Daher werden die Benutzer nicht als entdeckte Benutzer identifiziert. Dieses Problem ist jetzt behoben. [CAS-59608]

20. Oktober 2021

Was ist neu

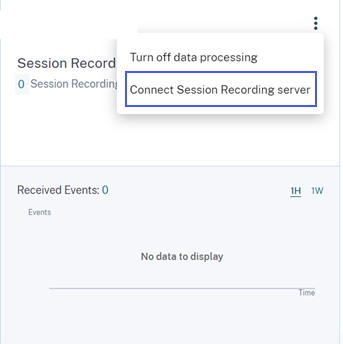

Session Recording-Serverintegration

Für Ihre Citrix Virtual Apps and Desktops- und Citrix DaaS-Bereitstellung können Sie jetzt Ihre Session Recording-Server so konfigurieren, dass sie die Benutzerereignisse an Citrix Analytics for Security senden. Diese Benutzerereignisse werden verarbeitet, um umsetzbare Einblicke in das Benutzerverhalten zu liefern.

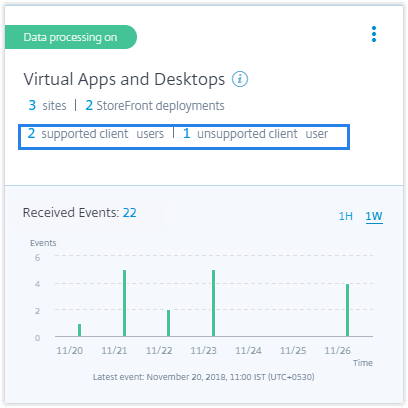

Gehen Sie auf der Seite Datenquellen > Sicherheit zur Site-Karte Virtual Apps and Desktops. Klicken Sie auf der Site-Karte Session Recording auf die vertikalen Auslassungspunkte (⋮) und wählen Sie dann Session Recording-Server verbinden.

Weitere Informationen finden Sie unter Verbindung zu einer Session Recording-Bereitstellung herstellen.

19. Oktober 2021

Was ist neu

Verbesserungen der E-Mail-Vorlage für Administratorbenachrichtigungen

Die E-Mail-Benachrichtigung, die ein Administrator nach dem Anwenden der Aktion Administrator(en) benachrichtigen erhält, wurde verbessert, um bessere Einblicke in die riskanten Benutzerereignisse zu geben.

-

Die Benachrichtigung enthält jetzt detaillierte Informationen über den ausgelösten Risikoindikator oder die angewendete Richtlinie. Zum Beispiel können Sie den Schweregrad und die Auslösezeit der Standard- und benutzerdefinierten Risikoindikatoren anzeigen. Die Inhaltsstruktur wurde für eine bessere Lesbarkeit verbessert.

-

Die Administratoren können jetzt direkt aus der E-Mail-Benachrichtigung auf die Benutzer-Timeline zugreifen und Details zu den riskanten Ereignissen anzeigen.

-

Eine Feedback-Option wurde in die Benachrichtigung aufgenommen. Diese Option hilft, die Antworten der Administratoren zu sammeln und den Inhalt der Benachrichtigung basierend auf den Antworten kontinuierlich zu verbessern.

Weitere Informationen zur Aktion Administrator(en) benachrichtigen finden Sie unter Richtlinien und Aktionen.

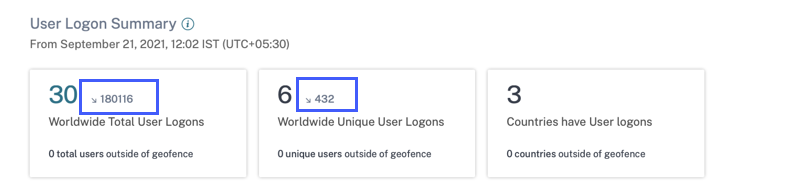

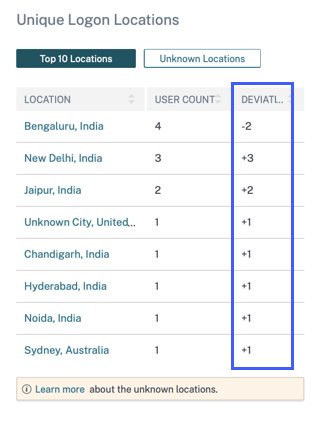

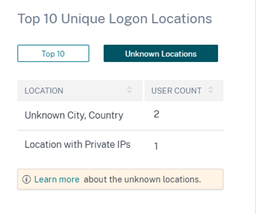

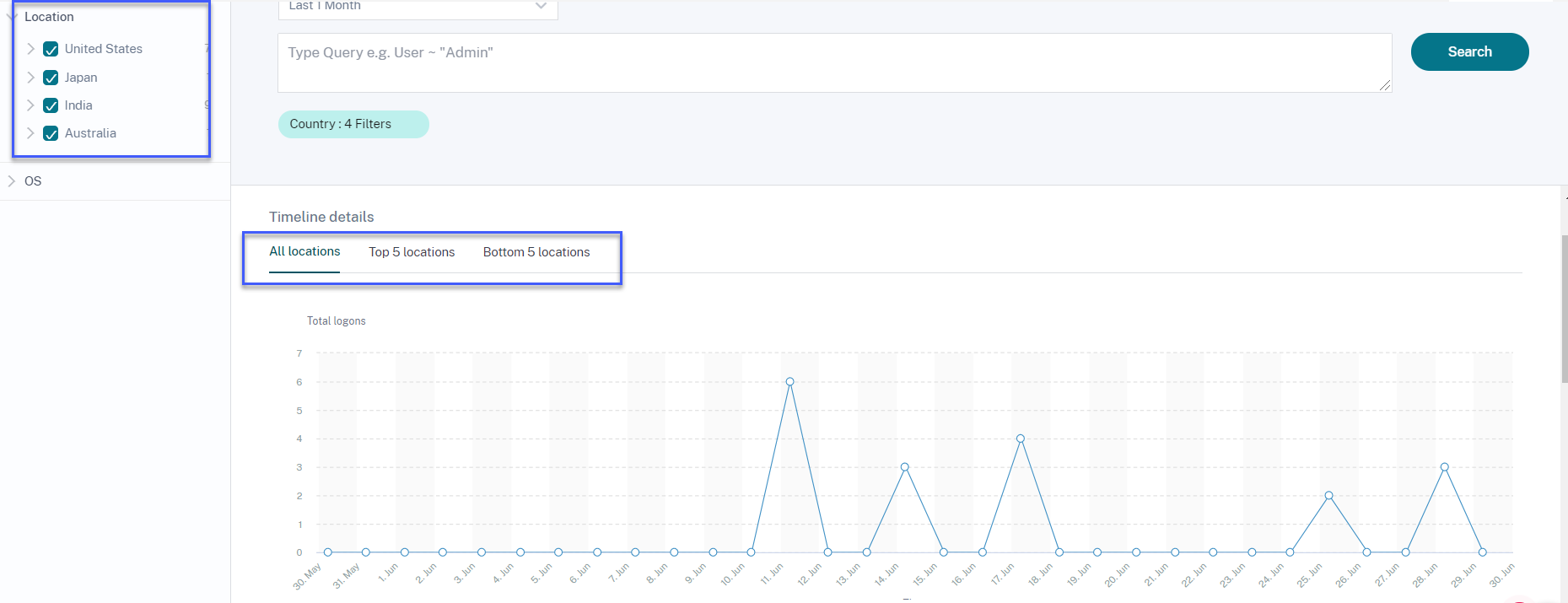

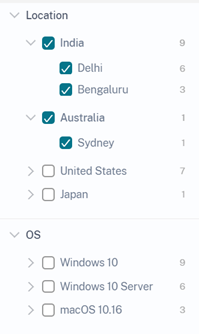

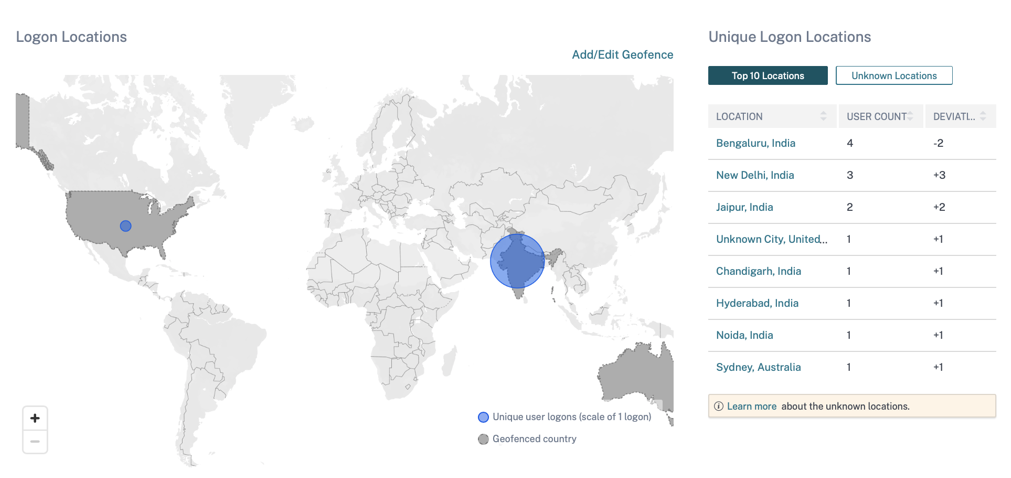

Verbesserungen der Benutzeranmeldezusammenfassung

-

Sie können jetzt den Aufwärts- oder Abwärtstrend der Benutzeranmeldungen für die weltweiten Gesamtanmeldungen und die weltweiten eindeutigen Benutzeranmeldungen anzeigen.

-

Die Spalte ABWEICHUNG in der Tabelle Eindeutige Anmeldeorte zeigt die Aufwärts- oder Abwärtsänderung der eindeutigen Benutzeranmeldungen für einen bestimmten Standort an.

Diese Metriken helfen Ihnen zu verstehen, wie sich die Benutzeranmeldungen (positiv oder negativ) im Vergleich zum vorherigen Zeitraum geändert haben. Sie bieten Einblicke in die Benutzerinteraktionen mit Ihren Citrix Virtual Apps and Desktops- und Citrix DaaS-Bereitstellungen.

Weitere Informationen finden Sie unter Access Assurance Location-Dashboard.

Behobenes Problem

- Auf dem Access Assurance Location-Dashboard zeigen die Benutzeranmeldezusammenfassungs-Karten die Benutzeranmeldemetriken (weltweite Gesamtanmeldungen, weltweite eindeutige Benutzeranmeldungen und Länder mit Benutzeranmeldungen) nicht an, wenn sich keine Benutzer von außerhalb der Geofence-Bereiche anmelden. Dieses Problem ist jetzt behoben. [CAS-59595]

01. Oktober 2021

Was ist neu

Audit-Protokolle in der Self-Service Search für Content Collaboration anzeigen

In der Self-Service Search für Content Collaboration können Sie jetzt die Audit-Protokolle anzeigen. Diese Protokolle geben Einblicke in die Berechtigungen und Aktionen, die von den Content Collaboration-Administratoren auf die Benutzerkonten angewendet wurden. Anhand dieser Daten können Sie überprüfen, ob die Content Collaboration-Administratoren gültige Aktionen auf ihren Benutzerkonten vorgenommen haben. Als Sicherheitsadministrator hilft Ihnen dies bei der Risikoanalyse und -untersuchung.

Weitere Informationen zu Audit-Protokollen finden Sie unter Self-Service Search für Content Collaboration.

Behobenes Problem

Administratoren, die sich über Azure AD bei Citrix Cloud anmelden, können nicht auf den Citrix Analytics-Dienst zugreifen, wenn die vorherige abgelaufene Sitzungs-ID zusammen mit der neuen Sitzungs-ID vorliegt. Dieses Problem ist jetzt behoben. [CAS-59385]

29. September 2021

Was ist neu

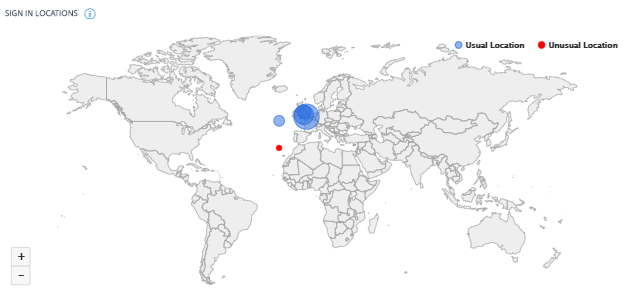

Access Assurance Location-Dashboard ist jetzt allgemein verfügbar

Das Dashboard bietet einen Überblick über die Standorte, von denen sich die Citrix Virtual Apps and Desktops- und Citrix DaaS-Benutzer für einen ausgewählten Zeitraum angemeldet haben. Citrix Analytics empfängt diese Benutzeranmeldeereignisse von der Citrix Workspace-App, die auf den Geräten der Benutzer installiert ist.

Um das Dashboard anzuzeigen, klicken Sie auf Sicherheit > Access Assurance. Wählen Sie den Zeitraum aus, für den Sie die Standortdetails anzeigen möchten.

Weitere Informationen finden Sie unter Access Assurance Location-Dashboard.

15. September 2021

Was ist neu

Verbesserungen des benutzerdefinierten Risikoindikators

-

Wenn ein benutzerdefinierter Risikoindikator ausgelöst wird, wird er sofort auf der Benutzer-Timeline angezeigt. Die Risikozusammenfassung und die Risikobewertung des Benutzers werden jedoch nach einigen Minuten (ca. 15-20 Minuten) aktualisiert.

-

Wenn Sie Attribute wie Bedingung, Risikokategorie, Schweregrad und Name eines vorhandenen benutzerdefinierten Risikoindikators ändern, können Sie auf der Benutzer-Timeline weiterhin die früheren Vorkommen des benutzerdefinierten Risikoindikators (mit den alten Attributen) anzeigen, die für den Benutzer ausgelöst wurden.

-

Wenn Sie einen benutzerdefinierten Risikoindikator löschen, können Sie auf der Benutzer-Timeline weiterhin die früheren Vorkommen des benutzerdefinierten Risikoindikators anzeigen, die für den Benutzer ausgelöst wurden.

Weitere Informationen finden Sie unter Benutzerdefinierte Risikoindikatoren.

14. September 2021

Was ist neu

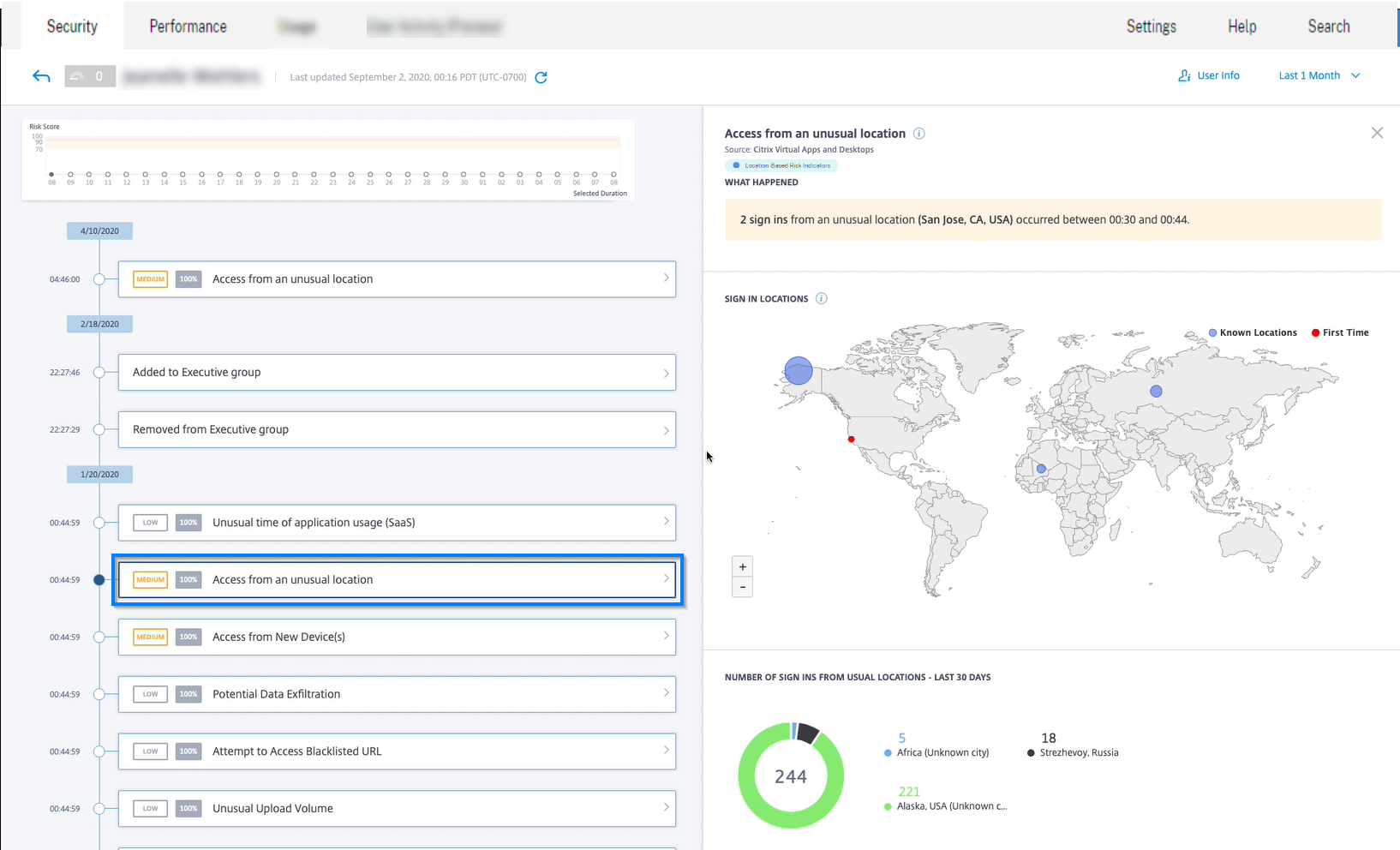

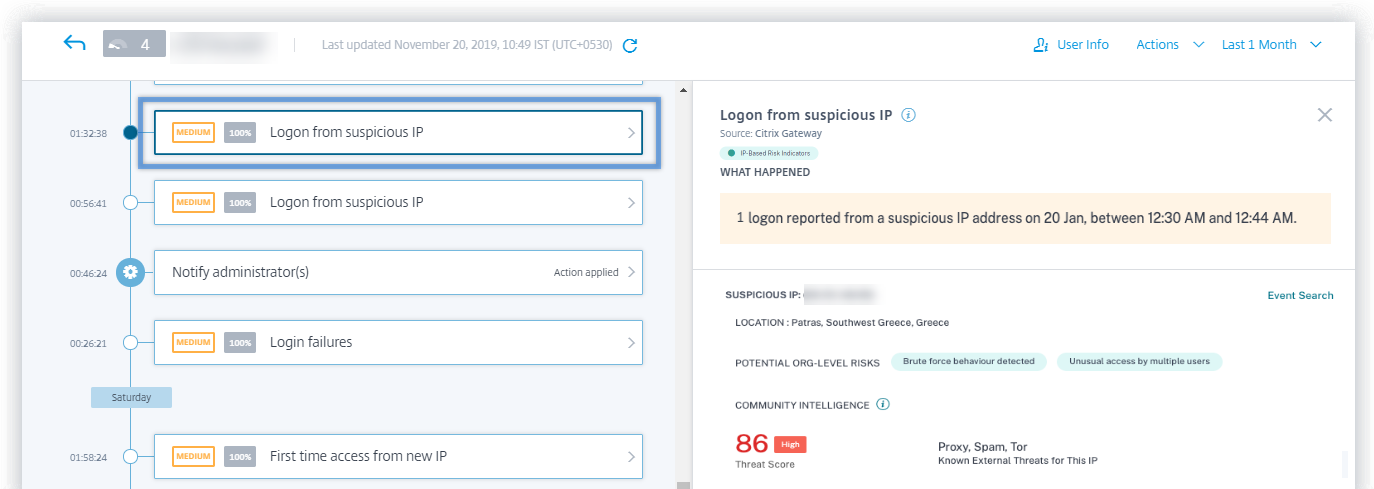

Einführung des Risikoindikators “Verdächtige Anmeldung”

Citrix Analytics for Security erkennt jetzt Benutzeranmeldungen, die aufgrund mehrerer kontextbezogener Faktoren verdächtig sind, wie zum Beispiel:

-

Der Standort wird in Bezug auf den Benutzer und die Organisationshistorie als ungewöhnlich angesehen

-

Das Gerät wird in Bezug auf den Benutzer und die Organisationshistorie als ungewöhnlich angesehen

-

Das Netzwerk wird in Bezug auf den Benutzer und die Organisationshistorie als ungewöhnlich angesehen

-

Die IP-Adresse wird aufgrund von IP-Bedrohungsdaten als verdächtig angesehen

Wenn sich ein Citrix Virtual Apps and Desktops- und Citrix DaaS-Benutzer aus einem verdächtigen Kontext basierend auf der Kombination dieser Faktoren anmeldet, wird der Risikoindikator ausgelöst.

Dieser Risikoindikator ersetzt den Risikoindikator Zugriff von einem ungewöhnlichen Standort, der mit der Datenquelle Citrix Virtual Apps and Desktops verbunden ist. Alle bestehenden Richtlinien, die auf dem Risikoindikator Zugriff von einem ungewöhnlichen Standort basieren, werden automatisch mit dem neuen Risikoindikator Verdächtige Anmeldung verknüpft.

Weitere Informationen zum Risikoindikator finden Sie unter Citrix Virtual Apps and Desktops- und Citrix DaaS-Risikoindikatoren.

Verbesserungen der SIEM-Nachrichten

Citrix Analytics for Security sendet jetzt die Schema-Details des Risikoindikators Verdächtige Anmeldung an Ihren SIEM-Dienst. Sie können das Schema der Indikatorzusammenfassung und die Ereignisdetails des Risikoindikators Verdächtige Anmeldung anzeigen. Weitere Informationen finden Sie unter Citrix Analytics-Datenformat für SIEM.

Behobenes Problem

- Für die Self-Service Search von Apps und Desktops fehlt der Client-IP-Wert in der heruntergeladenen CSV-Datei. Dieses Problem ist jetzt behoben. [CAS-58426]

19. August 2021

Was ist neu

Einführung der Citrix Analytics App für Splunk

Hinweis

Die App befindet sich in der Vorschauphase.

Die Citrix Analytics App für Splunk ermöglicht es Ihnen, die von Citrix Analytics for Security gesammelten Daten in Form von aufschlussreichen Dashboards in Ihrem Splunk anzuzeigen. Die Dashboards bieten Einblicke in die riskanten Ereignisse Ihrer Benutzer. Sie können die Citrix Analytics-Daten auch mit Protokollen korrelieren, die aus verschiedenen anderen Datenquellen gesammelt wurden. Die Korrelation hilft Ihnen, Beziehungen zwischen Ereignissen zu finden und rechtzeitig Maßnahmen zu ergreifen, um Ihre IT-Umgebung zu schützen.

Um die App herunterzuladen, gehen Sie zu Splunkbase. Installieren Sie die App auf Ihrem Splunk-Suchkopf.

Weitere Informationen finden Sie unter Citrix Analytics App für Splunk.

Benutzerdefiniertes Risikoindikator-Schema für SIEM

In Ihrem SIEM-Dienst können Sie jetzt das Schema der für Citrix Virtual Apps and Desktops und Citrix DaaS erstellten benutzerdefinierten Risikoindikatoren anzeigen. Diese Daten helfen Ihnen, Einblicke in die Sicherheitsrisikoposition Ihrer Organisation zu gewinnen.

Weitere Informationen zum Schema der benutzerdefinierten Risikoindikatoren finden Sie unter Citrix Analytics-Datenformat für SIEM.

Unterstützung für Citrix Director als Datenquelle

Sie können jetzt Ihre lokalen Sites im Citrix Director so konfigurieren, dass Ereignisse an Security Analytics gesendet werden. Diese Ereignisse werden verwendet, um die mit Security Analytics verbundenen Benutzer zu ermitteln und die auf den Geräten der Benutzer installierten Workspace-App-Versionen zu bestimmen.

Standardmäßig ist die Datenverarbeitung nach der Erkennung der Sites aktiviert. Auf der Karte Überwachung können Sie alle verbundenen Sites anzeigen.

Weitere Informationen zum Konfigurieren Ihrer Sites im Director finden Sie unter Citrix Virtual Apps and Desktops- und Citrix DaaS-Datenquelle.

Unterstützung für Geofence im Access Assurance Location-Dashboard

Sie können jetzt die Geofence-Einstellungen im Dashboard verwenden, um die Geofence-Bereiche auszuwählen und zu aktivieren. Nach der Aktivierung des Geofence zeigt die Karte die Geofence-Bereiche (Länder) und die Benutzeranmeldungen von außerhalb und innerhalb des Geofence an. Diese Funktion verwendet den Risikoindikator CVAD-Sitzung außerhalb des Geofence gestartet, um die Benutzeranmeldungen zu überwachen.

Weitere Informationen finden Sie unter Access Assurance Location-Dashboard.

Workspace-App-Status auf der Benutzerseite

Auf der Seite Benutzer können Sie jetzt den Status der Citrix Workspace-App-Clients anzeigen, die von Citrix Analytics unterstützt werden. Die Seite zeigt den folgenden Status an:

- Unterstützt

- Teilweise unterstützt

- Nicht unterstützt

- Nicht verfügbar

- Inaktiv

Der Status hilft Ihnen, nicht unterstützte Client-Versionen zu identifizieren, die von den Benutzern verwendet werden, und den Benutzern zu empfehlen, ihre Clients auf eine unterstützte Version zu aktualisieren. Eine unterstützte Client-Version sendet die Benutzerereignisse an Citrix Analytics.

Hinweis

Um den Status der Citrix Workspace-App anzuzeigen, müssen Sie Ihre Citrix Director-Datenquelle integrieren. Andernfalls wird der Status für jeden Citrix Virtual Apps and Desktops- und Citrix DaaS-Benutzer als Inaktiv angezeigt.

Weitere Informationen finden Sie unter Benutzer-Dashboard.

Unterstützung für den IS EMPTY-Operator

Beim Erstellen eines benutzerdefinierten Risikoindikators können Sie jetzt den Operator IS EMPTY in Ihrer Bedingung verwenden, um nach Null- oder leeren Dimensionen zu suchen.

Hinweis

Der Operator funktioniert nur für String-Dimensionen wie App-Name, Browser und Land.

Weitere Informationen finden Sie unter Benutzerdefinierte Risikoindikatoren.

Verbesserte Risikobewertung

Auf der Benutzer-Timeline können Sie jetzt die Risikozusammenfassung eines Benutzers anzeigen. Die Risikozusammenfassung enthält Informationen zu den Risikofaktoren, die mit Benutzerereignissen verbunden sind. Der Risikofaktor hilft Ihnen, die Art der Anomalien in den Benutzerereignissen zu identifizieren und bestimmt auch die Risikobewertung. Die folgenden Risikofaktoren sind:

-

Gerätebasierte Risikoindikatoren

-

Standortbasierte Risikoindikatoren

-

IP-basierte Risikoindikatoren

-

Anmeldefehlerbasierte Risikoindikatoren

-

Datenbasierte Risikoindikatoren

-

Dateibasierte Risikoindikatoren

-

Benutzerdefinierte Risikoindikatoren

-

Andere Risikoindikatoren

Auf der Benutzer-Timeline können Sie jetzt den Filter anwenden, um die Benutzerereignisse basierend auf den Risikofaktoren anzuzeigen.

Weitere Informationen finden Sie in den folgenden Themen:

29. Juli 2021

Veraltete Funktion

Veraltete Aktionen im Zusammenhang mit Citrix Endpoint Management™

Die folgenden Aktionen wurden aus der Citrix Endpoint Management-Datenquelle entfernt. Sie können diese Aktionen nicht mehr auf die Risikoindikatoren anwenden oder Richtlinien mit diesen Aktionen erstellen.

-

Gerät sperren

-

Endpoint Management-Administrator benachrichtigen

-

Benutzer benachrichtigen

-

Gerät widerrufen

-

Gerät löschen

Wenn diese Aktionen in Ihren bestehenden Richtlinien bereits verwendet werden, werden sie automatisch durch die Aktion Zur Beobachtungsliste hinzufügen ersetzt. Und Sie können solche Benutzer von der Beobachtungsliste aus überwachen.

14. Juli 2021

Was ist neu

Unterstützung für den IS NOT EMPTY-Operator