Arquitecturas de referencia de autenticación de StoreFront local para Citrix DaaS™

Existen varias razones para alojar Citrix StoreFront en un centro de datos del cliente en lugar de usar la plataforma Citrix Workspace™. Dada la complejidad de algunos entornos, es necesario comprender cómo interactúan los componentes de Citrix Cloud™ con StoreFront y Active Directory cuando StoreFront es la interfaz de usuario principal del servicio.

-

Aunque Citrix Workspace puede satisfacer los requisitos de la mayoría de los casos de uso de Citrix DaaS (anteriormente el servicio Citrix Virtual Apps and Desktops™), existen algunos casos de uso y requisitos que necesitarán que StoreFront se aloje en el centro de datos del cliente o en las ubicaciones de recursos.

-

Razones para mantener StoreFront™ local

- Admite la funcionalidad de Local Host Cache en Cloud Connectors.

- El uso de la autenticación con tarjeta inteligente no es compatible con Citrix Workspace.

- Configuraciones de almacén no predeterminadas (cambios en web.config).

- Alojamiento de múltiples configuraciones de almacén para usuarios internos y externos.

Este artículo describe arquitecturas de alto nivel y cómo los componentes interactúan con varios escenarios de autenticación compatibles con los diseños de Active Directory. Los Cloud Connectors se unirán a uno de los dominios y permitirán que Citrix DaaS asigne usuarios y grupos de Active Directory del dominio o de dominios de confianza. Los Cloud Connectors también actuarán como Delivery Controllers y servidores STA para los componentes de StoreFront y Citrix Gateway.

Este artículo asume que los componentes de StoreFront y Gateway están alojados juntos en cada centro de datos.

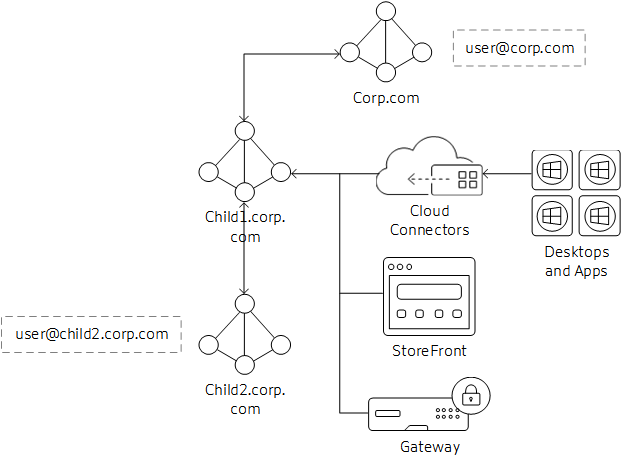

Dominios primarios-secundarios como dominios de recursos

En este escenario, el dominio secundario actúa como dominio de recursos para los Virtual Desktop Agents (VDA) y las instancias de StoreFront. El dominio primario contiene los usuarios que accederán a los recursos del dominio secundario.

- Los Cloud Connectors solo están unidos al dominio secundario. La confianza transitiva bidireccional entre el dominio secundario y el primario permite que los Cloud Connectors se comuniquen con el Catálogo Global del dominio primario.

- StoreFront está unido al dominio secundario. La autenticación del almacén está configurada para Nombre de usuario/Contraseña y Pass-through desde Citrix Gateway. La autenticación de Nombre de usuario/Contraseña está configurada para confiar en cualquier dominio.

- El perfil de autenticación de Citrix Gateway está configurado para que el dominio primario use UPN como método de inicio de sesión principal. Si hay usuarios que necesitan autenticarse desde el dominio secundario, el perfil y la política de autenticación LDAP para el dominio secundario también deben vincularse al vServer de Gateway.

- Modifica los perfiles de SO y Web de la sesión de Citrix Gateway y deja en blanco la configuración de Aplicaciones publicadas/Dominio de inicio de sesión único (es posible que debas establecer la configuración de anulación).

Flujo de trabajo de conexión

- User@corp.com inicia sesión en Citrix Gateway. Gateway busca al usuario a través del perfil de autenticación y coincide con la acción de la política.

- Las credenciales se pasan a StoreFront. StoreFront acepta las credenciales y las pasa a los Cloud Connectors (que actúan como Delivery Controllers).

- Los Cloud Connectors buscan los detalles del objeto de usuario necesarios para Citrix Cloud.

- Los Cloud Connectors pasan la información de identidad a Citrix Cloud y los tokens de identidad autentican al usuario y enumeran los recursos asignados al usuario.

- Los Cloud Connectors devuelven los recursos asignados a StoreFront para la enumeración de usuarios.

- Cuando el usuario inicia una aplicación o un escritorio, Citrix Gateway genera una solicitud de ticket STA usando los Cloud Connectors configurados.

- Los brokers de Citrix Cloud gestionan las sesiones entre los Cloud Connectors del dominio de recursos y los VDA registrados en esa ubicación de recursos.

- La sesión se establece entre el cliente, Citrix Gateway y el VDA resuelto.

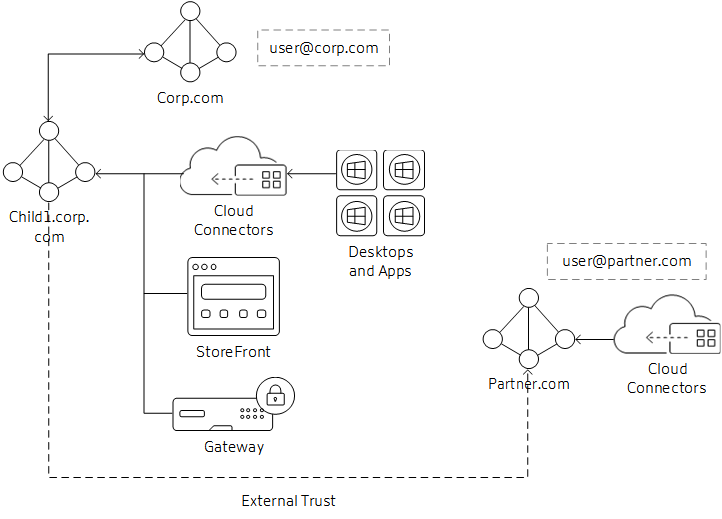

Dominios de confianza externos a dominios de recursos

En este escenario, el socio comercial necesita acceso a los recursos publicados para los usuarios corporativos. El dominio corporativo es corp.com y el dominio del socio es partner.com.

- El dominio corporativo tiene una confianza externa saliente hacia el dominio del socio. Los usuarios del dominio del socio pueden autenticarse en los recursos unidos al dominio corporativo.

- El cliente de Citrix Cloud necesita dos ubicaciones de recursos: una para los Cloud Connectors de corp.com y la segunda para los Cloud Connectors de partner.com. Los Cloud Connectors de partner.com solo son necesarios para las llamadas de autenticación e identidad al dominio; no se usarán para la intermediación de VDA o sesiones.

- StoreFront está unido al dominio corp.com. Los Cloud Connectors del dominio corp.com se usan como Delivery Controllers en la configuración del almacén. La autenticación del almacén está configurada para Nombre de usuario/Contraseña y Pass-through desde Citrix Gateway. La autenticación de Nombre de usuario/Contraseña está configurada para confiar en cualquier dominio.

- El perfil de autenticación de Citrix Gateway está configurado para que el dominio corp.com use UPN como método de inicio de sesión principal. Configura un segundo perfil y política para el dominio partner.com para que use UPN y vincúlalo al mismo vServer de Gateway que el dominio corp.com.

- Modifica los perfiles de SO y Web de la sesión de Citrix Gateway y deja en blanco la configuración de Aplicaciones publicadas/Dominio de inicio de sesión único (es posible que debas establecer la configuración de anulación).

Nota:

Dependiendo de la ubicación del dominio de confianza externo, los usuarios del dominio externo pueden experimentar tiempos de inicio más largos que los usuarios del dominio de recursos o del dominio primario.

Flujo de trabajo de conexión

- User@partner.com inicia sesión en Citrix Gateway. Gateway busca al usuario a través del perfil de autenticación que coincide con la búsqueda de UPN y coincide con la acción de la política.

- Las credenciales se pasan a StoreFront. StoreFront acepta las credenciales y las pasa a los Cloud Connectors (que actúan como Delivery Controllers).

- Los Cloud Connectors realizan la búsqueda de los detalles del objeto de usuario necesarios para Citrix Cloud.

- Los Cloud Connectors pasan la información de identidad a Citrix Cloud y los tokens de identidad autentican al usuario y enumeran los recursos asignados al usuario.

- Los Cloud Connectors devuelven los recursos asignados a StoreFront para la enumeración de usuarios.

- Cuando el usuario inicia una aplicación o un escritorio, Citrix Gateway genera una solicitud de ticket STA usando los Cloud Connectors configurados, en este caso desde child1.corp.com.

- Los brokers de Citrix Cloud gestionan las sesiones entre los Cloud Connectors del dominio de recursos y los VDA registrados en esa ubicación de recursos.

- La sesión se establece entre el cliente, Citrix Gateway y el VDA resuelto.

Confianza de bosque / Confianza de acceso directo a dominios de recursos

Los dominios de confianza de bosque y de acceso directo solo son compatibles si se tratan como una relación de confianza de dominio externo con el dominio de recursos. Para las confianzas de bosque, puedes seguir los mismos pasos que se describen en la sección Dominios de confianza externos a dominios de recursos. Esta sección puede cambiar en el futuro dependiendo de la compatibilidad de las confianzas de bosque nativas entre dominios/bosques de usuario y de recursos.