Configurar un servidor PingFederate local como proveedor SAML para Workspaces y Citrix Cloud™

Este artículo fue redactado en colaboración entre ingenieros de Citrix® y Ping, y ha sido revisado por ambas partes para garantizar la precisión técnica en el momento de su redacción. Consulta la documentación de Ping para obtener instrucciones sobre cómo aprovisionar, configurar y licenciar un servidor PingFederate local para usarlo como proveedor SAML, ya que esto está fuera del alcance de este artículo.

-

Este documento se redactó utilizando las versiones 11.3 y 12 de PingFederate.

-

Requisitos previos

-

Este artículo aborda específicamente la configuración de SAML y garantiza que se cumplan las siguientes condiciones.

- Ya has aprovisionado un servidor PingFederate local en tu organización y has obtenido la licencia necesaria. Para obtener más información, consulta Instalación de PingFederate.

- Debes haber instalado una versión compatible de Java en el servidor PingFederate. Consulta la documentación de Ping Identity para conocer las versiones de Java compatibles. Para obtener más información, consulta Requisito de Java para PingFederate.

- Has configurado las reglas de red y firewall necesarias para permitir que Citrix Cloud y Workspace redirijan al servidor PingFederate local durante el proceso de inicio de sesión SAML de la consola de administración de Workspace/Citrix Cloud. Para obtener más información, consulta Requisitos de red de PingFederate.

- Has importado un certificado x509 firmado públicamente en tu servidor PingFederate que puede actuar como certificado de servidor para el servidor PingFederate.

- Has importado un certificado x509 firmado públicamente en tu servidor PingFederate que puede actuar como certificado de firma SAML para el IdP. Este certificado debe cargarse en Citrix Cloud durante el proceso de conexión SAML.

- Has conectado tu Active Directory local a PingFederate. Para obtener más información, consulta Almacén de datos LDAP de PingFederate

Nota:

Al configurar PingFederate para usarlo con Citrix Cloud y Workspace, consulta la documentación de PingFederate para comprender qué hacen las configuraciones SAML individuales y para complementar las instrucciones proporcionadas aquí.

Configurar una conexión de Active Directory a tu dominio de AD mediante un almacén de datos en PingFederate

-

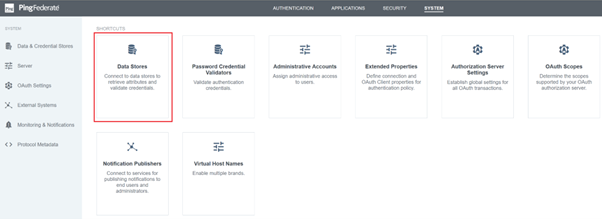

Configura una conexión de Active Directory en Almacenes de datos.

-

Selecciona el tipo Directorio (LDAP).

-

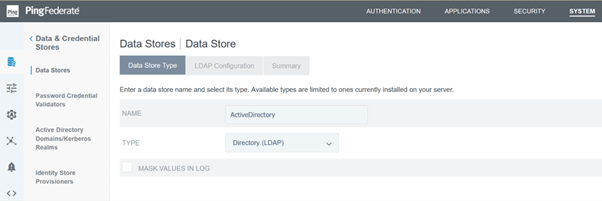

Configura tus controladores de dominio para conexiones LDAPS y agrega tu lista de FQDN de controladores de dominio en el campo de nombres de host. Luego, haz clic en Probar conexión.

-

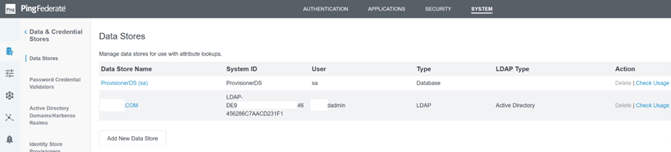

Una vez configurada, la conexión de Active Directory debería parecerse al siguiente ejemplo:

Cargar el certificado de firma SAML de Citrix Cloud

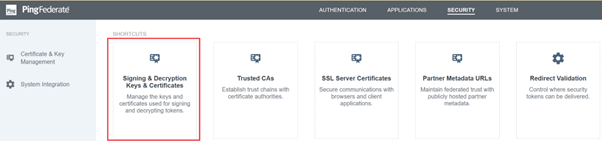

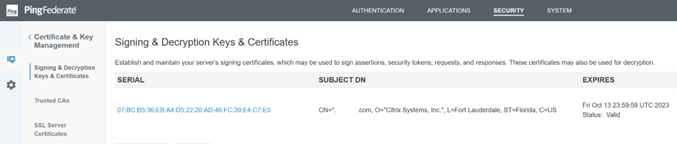

- Haz clic en la ficha Seguridad.

-

Carga el certificado de firma SAML que deseas que use PingFederate en Claves y certificados de firma y descifrado.

Nota:

El certificado utilizado es un certificado Digicert

pingfederateserver.domain.comfirmado públicamente en este ejemplo. -

Carga cualquier certificado de CA utilizado para firmar el certificado de firma SAML de tu servidor PingFederate.

Nota:

El certificado del servidor PingFederate y el certificado de firma SAML pueden ser el mismo certificado SSL o puedes usar diferentes certificados SSL. Debes proporcionar una copia del certificado de firma SAML a Citrix Cloud cuando configures la conexión SAML.

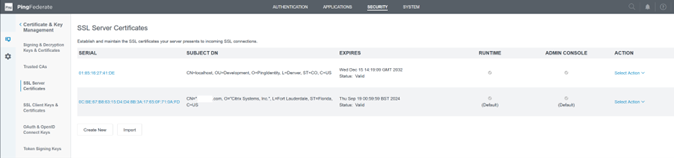

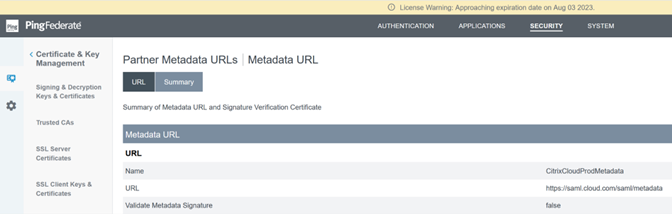

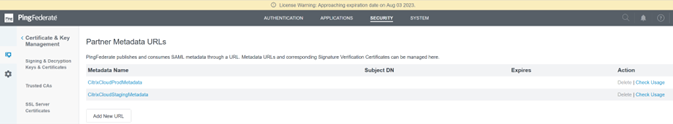

Cargar los metadatos de Citrix Cloud

-

Proporciona un nombre para los metadatos de Citrix Cloud e introduce la URL de metadatos correspondiente a la región de Citrix Cloud donde se encuentra tu inquilino de Citrix Cloud.

- https://saml.cloud.com/saml/metadata - Comercial UE, EE. UU. y APS

- https://saml.citrixcloud.jp/saml/metadata - Japón

- https://saml.cloud.us/saml/metadata - Gubernamental

-

Una vez configurada, la configuración de metadatos de Citrix Cloud debería parecerse al siguiente ejemplo.

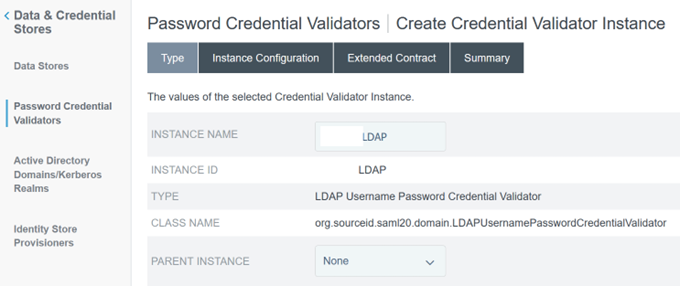

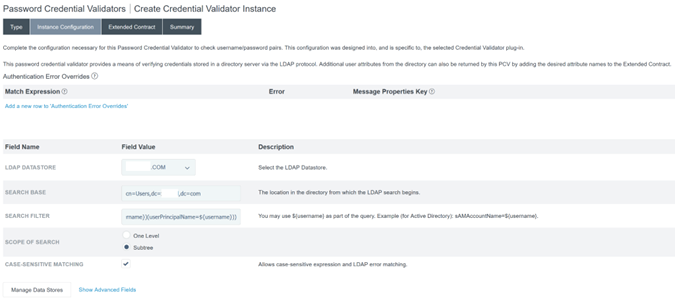

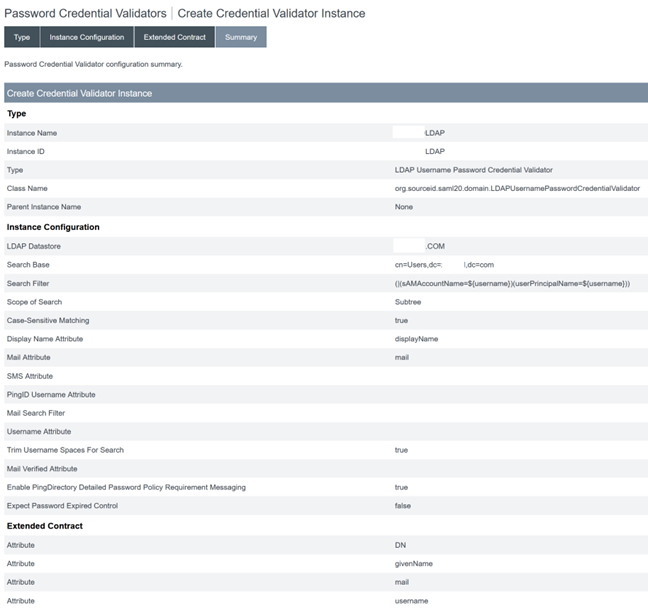

Configurar un validador de credenciales de contraseña en PingFederate

- Para obtener más información, consulta [Validador de credenciales de contraseña de PingFederate](https://docs.pingidentity.com/r/en-us/pingfederate-120/help_passwordcredentialvalidatortasklet_passwordcredentialvalidatormgmtstate)

- 1. Configura el tipo de validador de credenciales de contraseña como nombre de usuario y contraseña LDAP.

-

Configura la Configuración de instancia. Selecciona la conexión de dominio de AD y el almacén de datos que configuraste anteriormente Configurar una conexión de Active Directory a tu dominio de AD mediante un almacén de datos en PingFederate. Introduce un filtro LDAP adecuado como se muestra en el ejemplo.

(((sAMAccountName=${username})(userPrincipalName=${username}))

Nota:

El filtro de ejemplo admite los formatos de nombre de usuario de AD

sAMAccountNameyuserPrincipalName, lo que permite a los usuarios finales iniciar sesión en Workspace o Citrix Cloud utilizando cualquiera de estos formatos.-

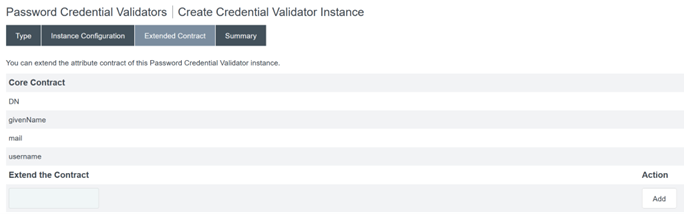

- Configura el Contrato extendido.

-

-

El resumen del Validador de credenciales de contraseña debería parecerse a este ejemplo.

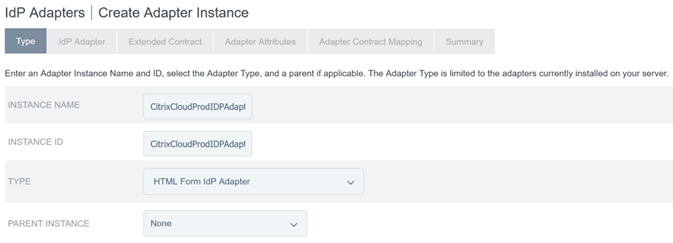

Configura el adaptador de IdP en PingFederate

Para obtener más información, consulta adaptador de formulario HTML de PingFederate

-

Crea un nuevo adaptador de IdP de tipo Adaptador de IdP de formulario HTML.

-

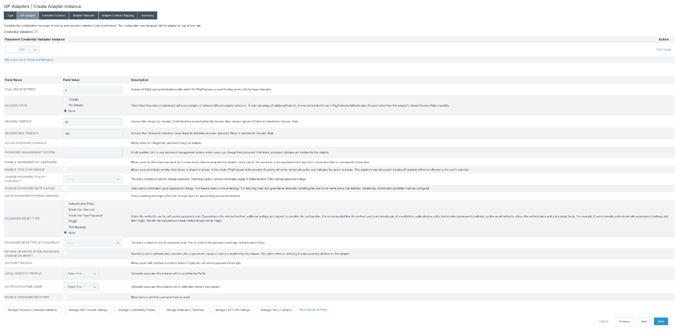

Selecciona el Validador de credenciales de contraseña existente que configuraste anteriormente y configura el adaptador de IdP. Para obtener más información, consulta Configurar un validador de credenciales de contraseña en PingFederate.

-

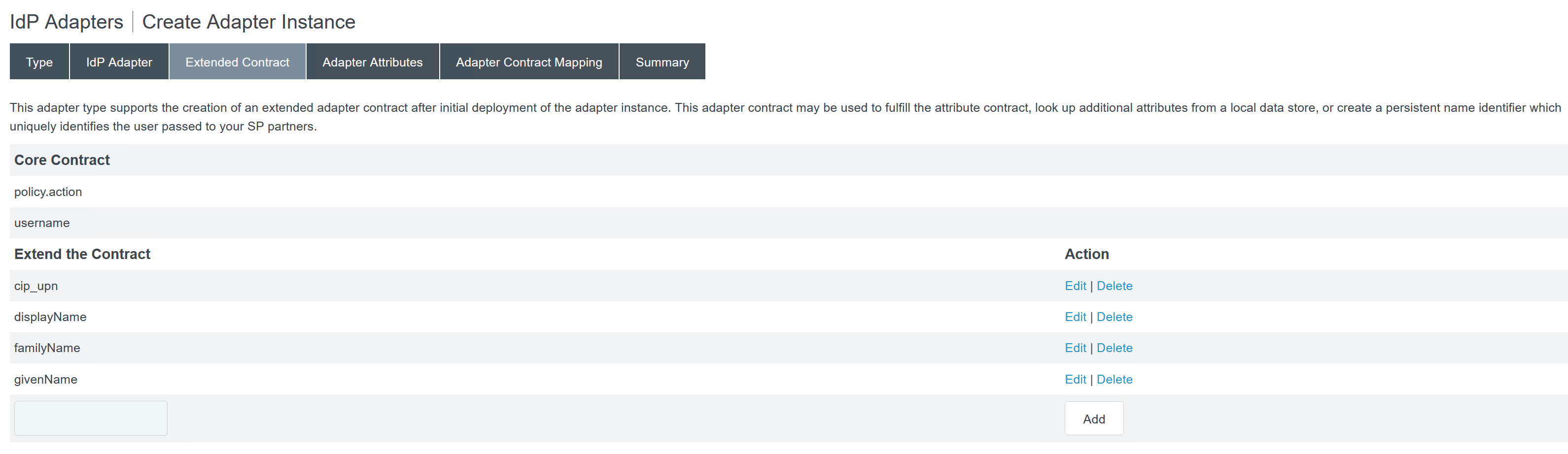

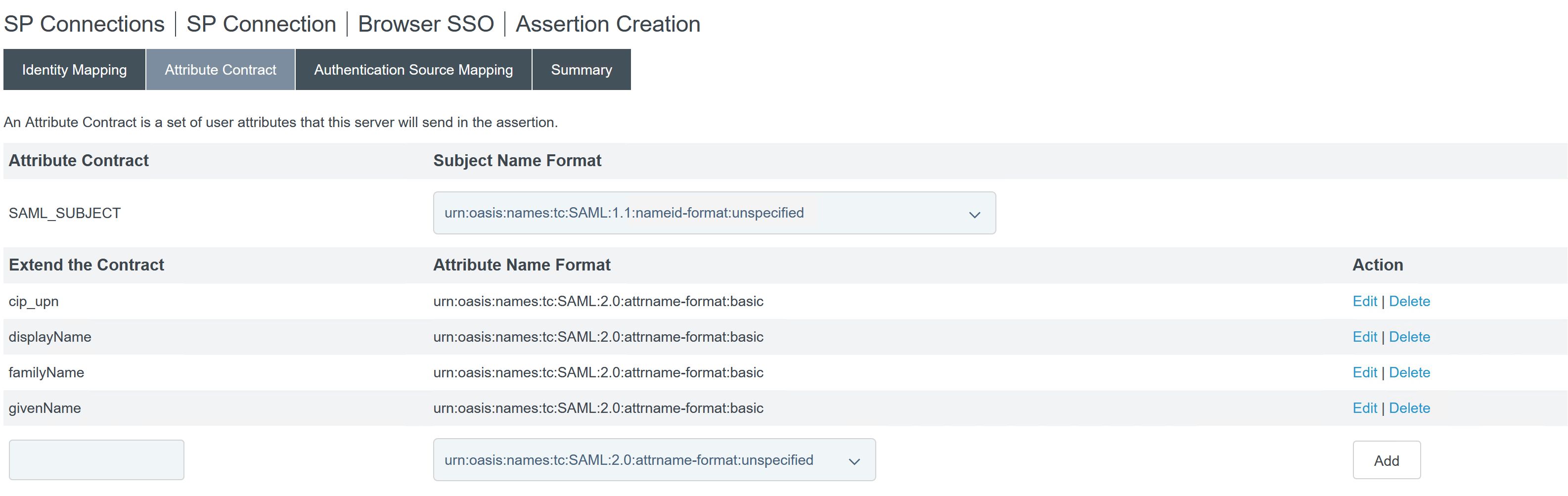

Configura el Contrato extendido con los atributos SAML que se pasan a Citrix Cloud o Workspaces durante el inicio de sesión SAML.

-

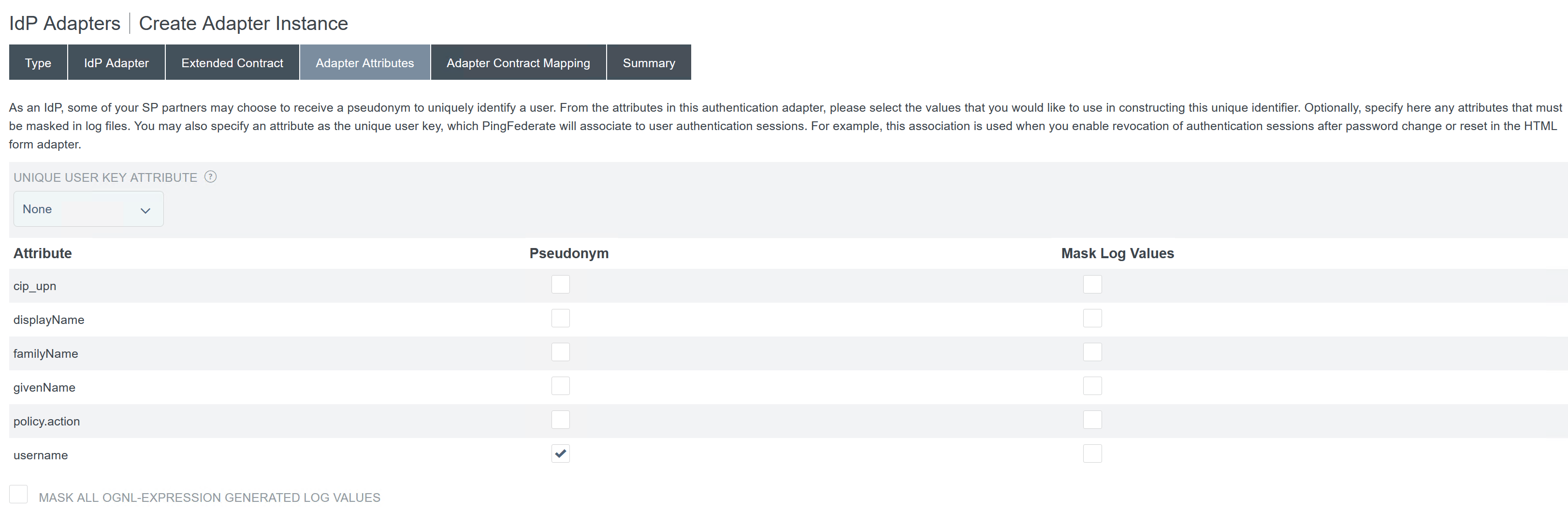

Configura los Atributos del adaptador.

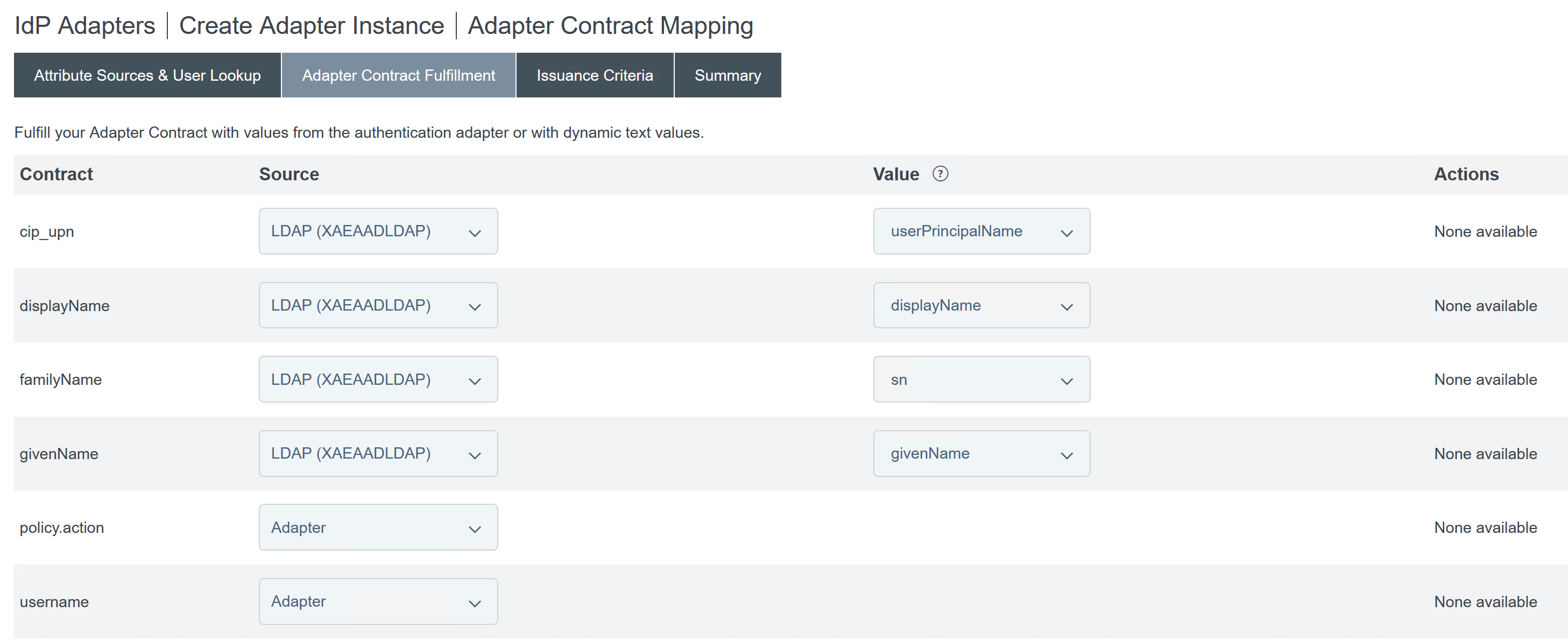

- Configura la Asignación de contratos del adaptador, donde los atributos SAML se asignan a los atributos de usuario LDAP de las identidades de AD. Haz clic en Configurar el contrato del adaptador.

-

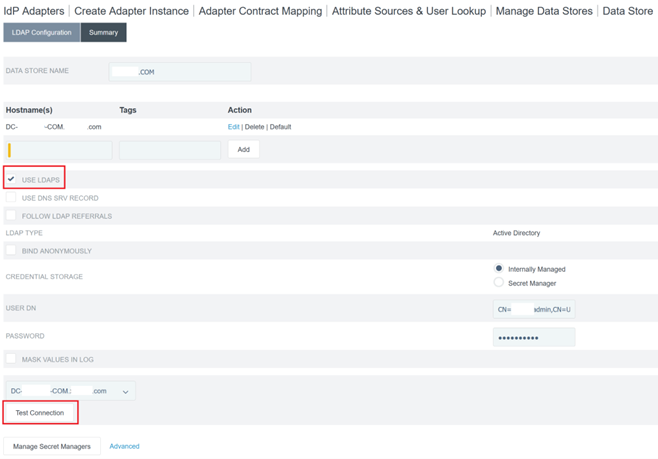

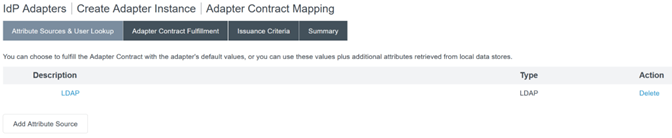

Configura Orígenes de atributos y búsqueda de usuarios.

-

Configura el Cumplimiento del contrato del adaptador. Selecciona LDAP y el nombre de tu almacén de datos de Active Directory como origen de los datos de atributos de usuario. El valor es el atributo de Active Directory para el usuario, como

objectGUIDoobjectSid.

Configuración de la conexión del proveedor de servicios (aplicación SAML) para Citrix Cloud o Workspaces

La configuración de ejemplo de PingFederate que se proporciona a continuación asume los siguientes requisitos de autenticación SAML en tu organización.

- Las solicitudes de autenticación SAML enviadas desde la consola de administración de Workspace/Citrix Cloud DEBEN estar firmadas.

- Se usarán enlaces SAML HTTP POST para las solicitudes de SSO y SLO.

- El cierre de sesión único (SLO) es un requisito en tu organización. Cuando un usuario final cierra sesión en Workspace o en la consola de administración de Citrix Cloud, se envía una solicitud SAML SLO desde Citrix Cloud al proveedor SAML (IdP) para cerrar la sesión del usuario.

-

PingFederate requiere solicitudes HTTP POST firmadas para iniciar el cierre de sesión. El proveedor SAML requiere solicitudes SLO firmadas.

Para obtener más información, consulta Administración de SP de PingFederate

Procedimiento

-

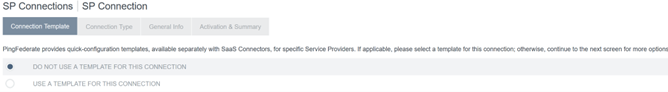

Configura la Plantilla de conexión.

-

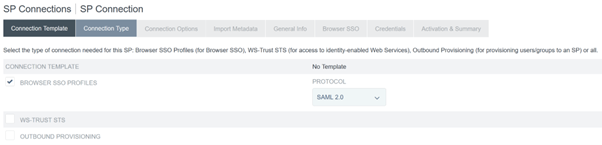

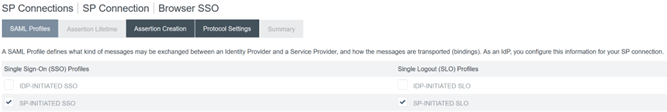

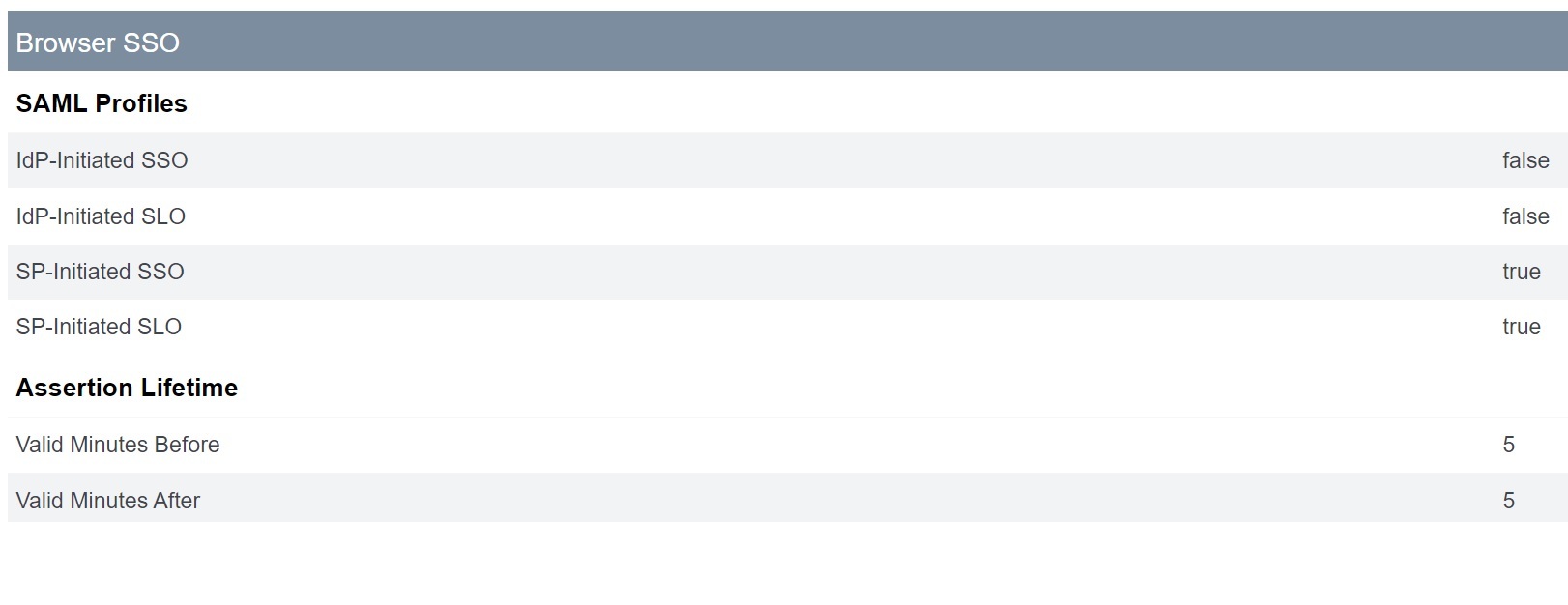

Configura el Tipo de conexión y selecciona Perfiles de SSO del navegador y SAML 2.0.

-

Configura las Opciones de conexión.

-

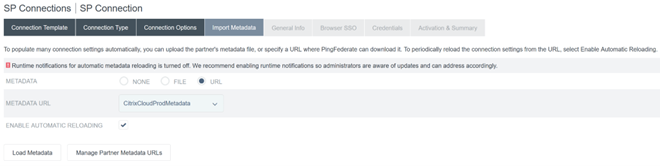

Importa los metadatos de Citrix Cloud. Selecciona URL y la URL

CitrixCloudProdMetadataque creaste anteriormente y haz clic en Cargar metadatos.

-

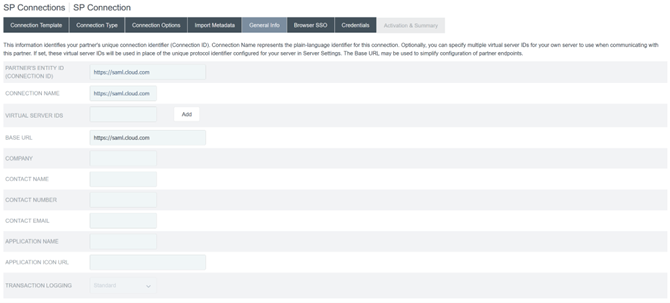

Configura la Información general. Establece el ID de entidad de conexión del proveedor de servicios, la URL base y el nombre de conexión en el punto de conexión SAML de Citrix Cloud para tu región de cliente de Citrix Cloud.

- https://saml.cloud.com - Comercial UE, EE. UU. y APS

- https://saml.citrixcloud.jp - Japón

- https://saml.cloud.us - Gubernamental

-

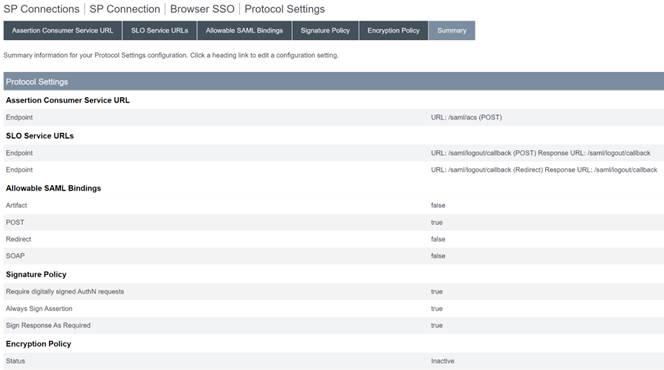

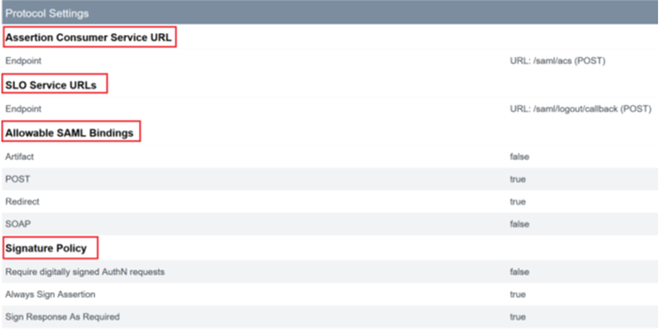

Configura los Ajustes de protocolo.

-

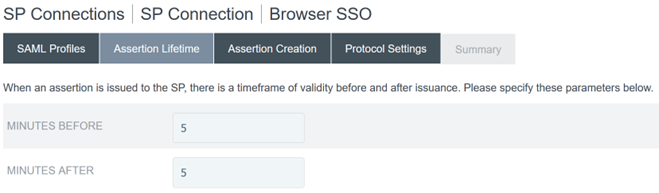

Usa la configuración predeterminada de Vida útil de la aserción.

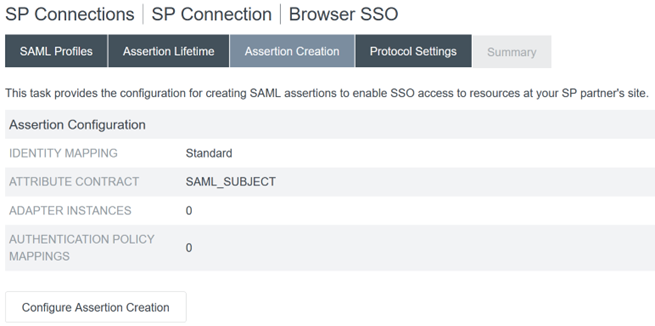

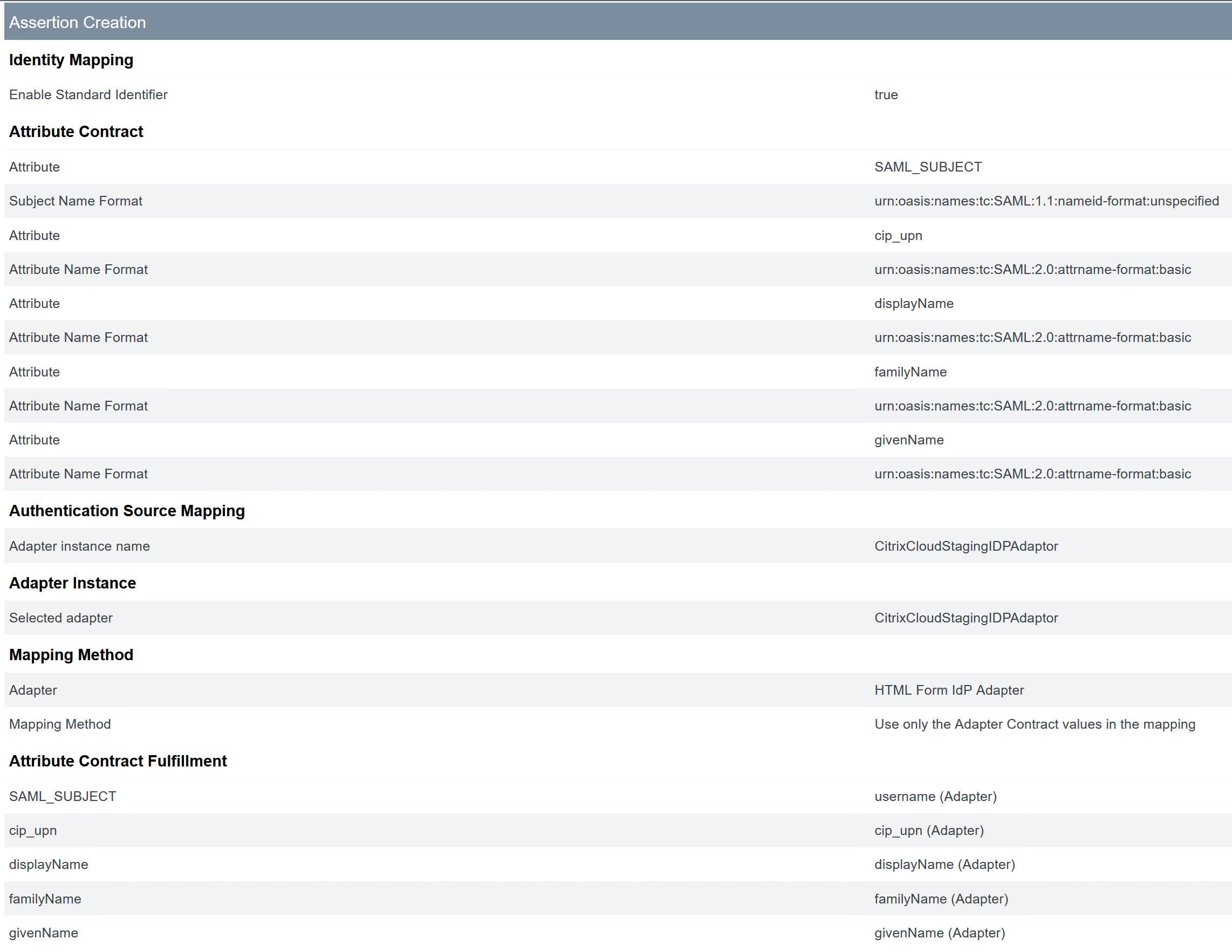

- Configura la creación de aserciones SAML.

-

Haz clic en Configurar creación de aserciones.

-

Selecciona Estándar.

-

-

Configura el Contrato de atributos.

-

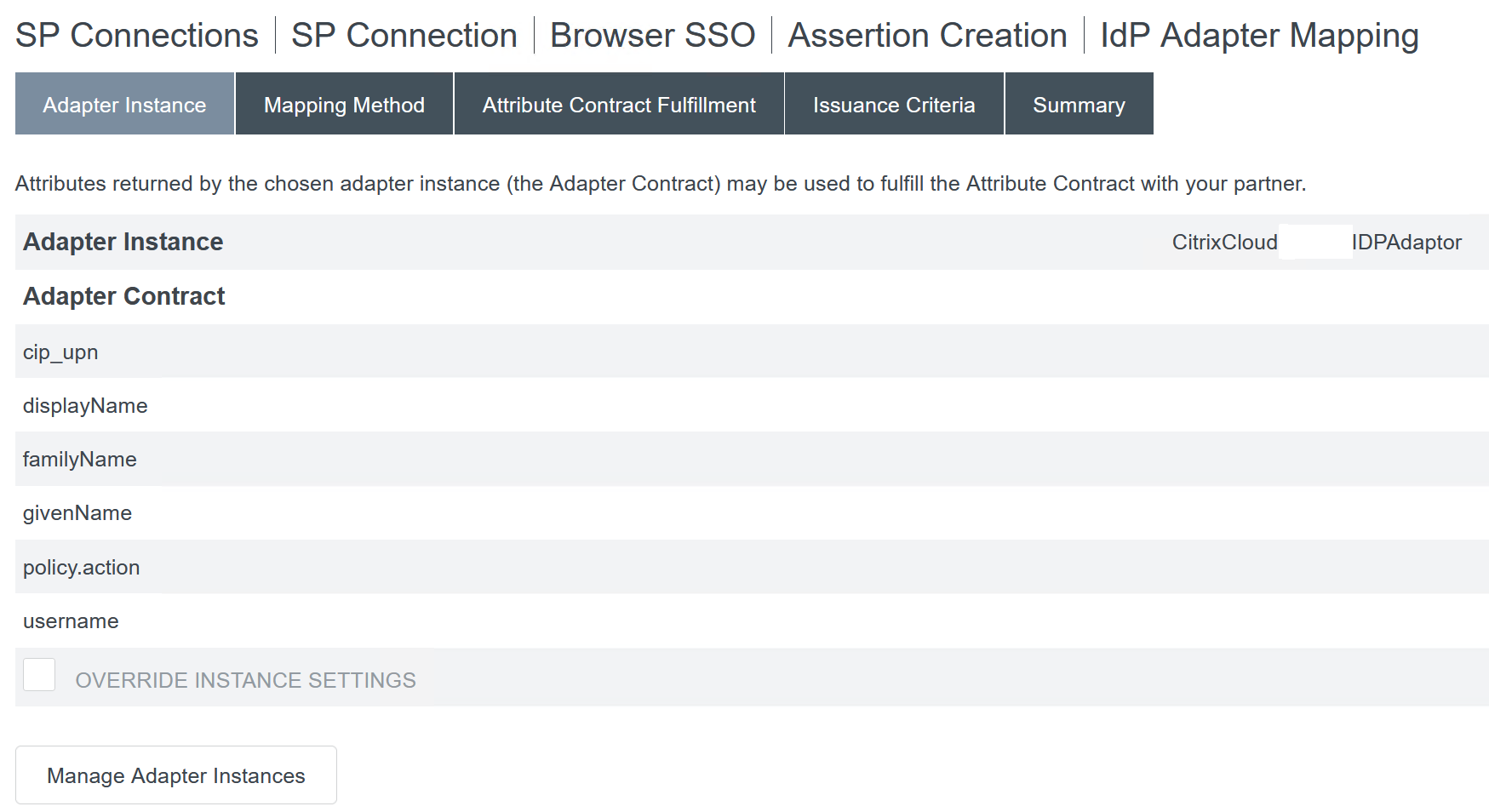

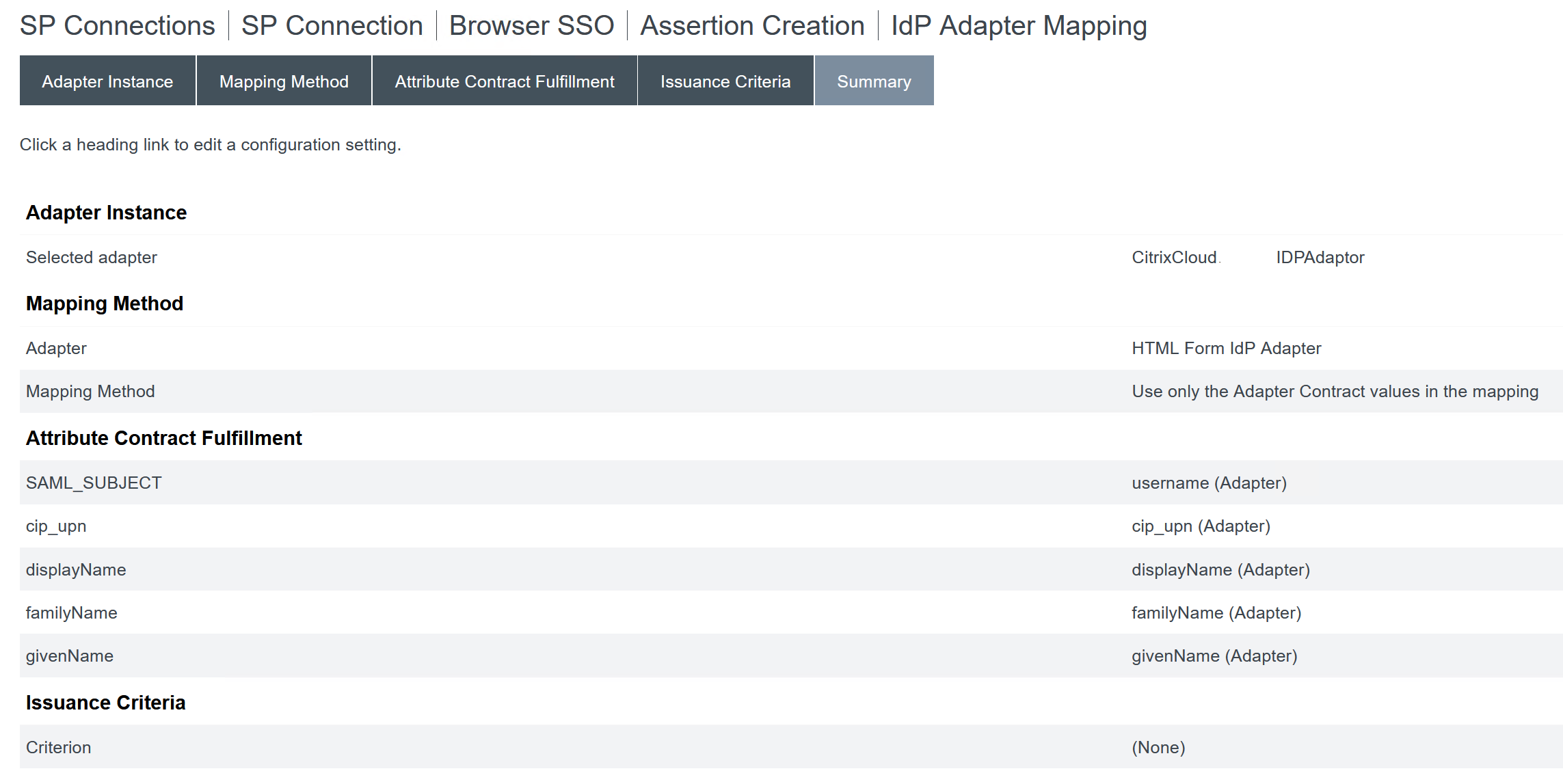

Configura la instancia del adaptador.

-

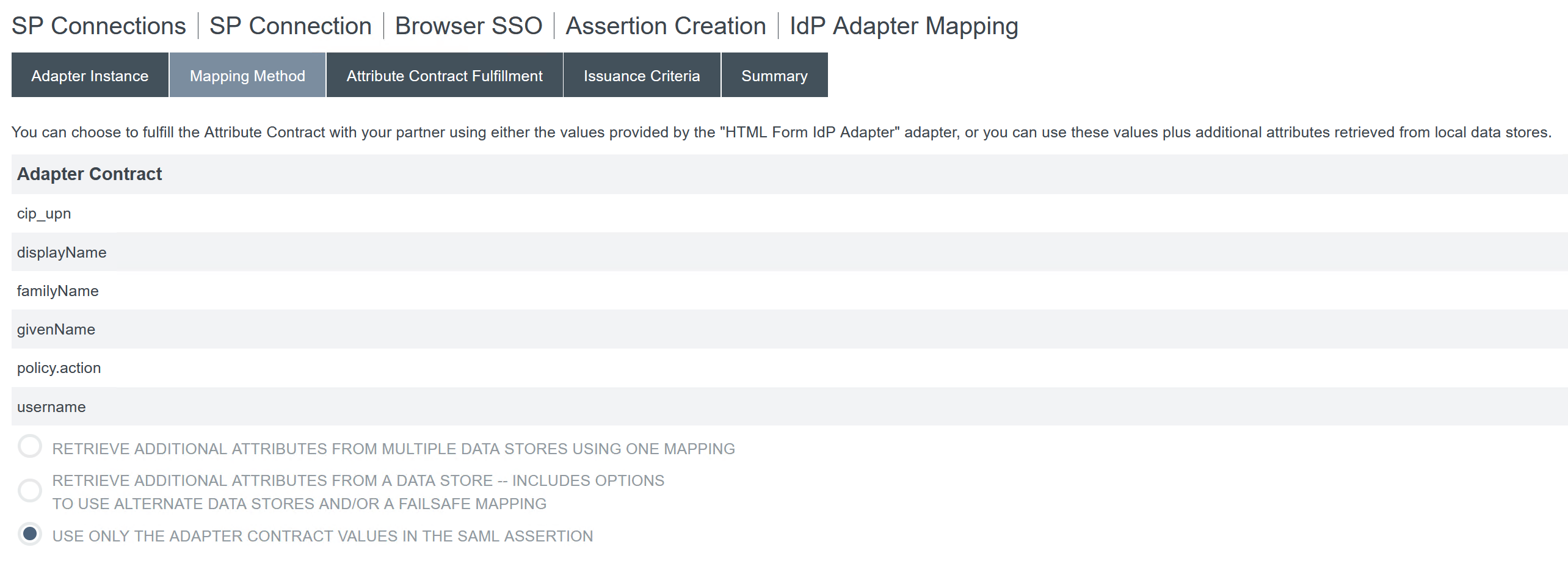

Configura el método de asignación.

-

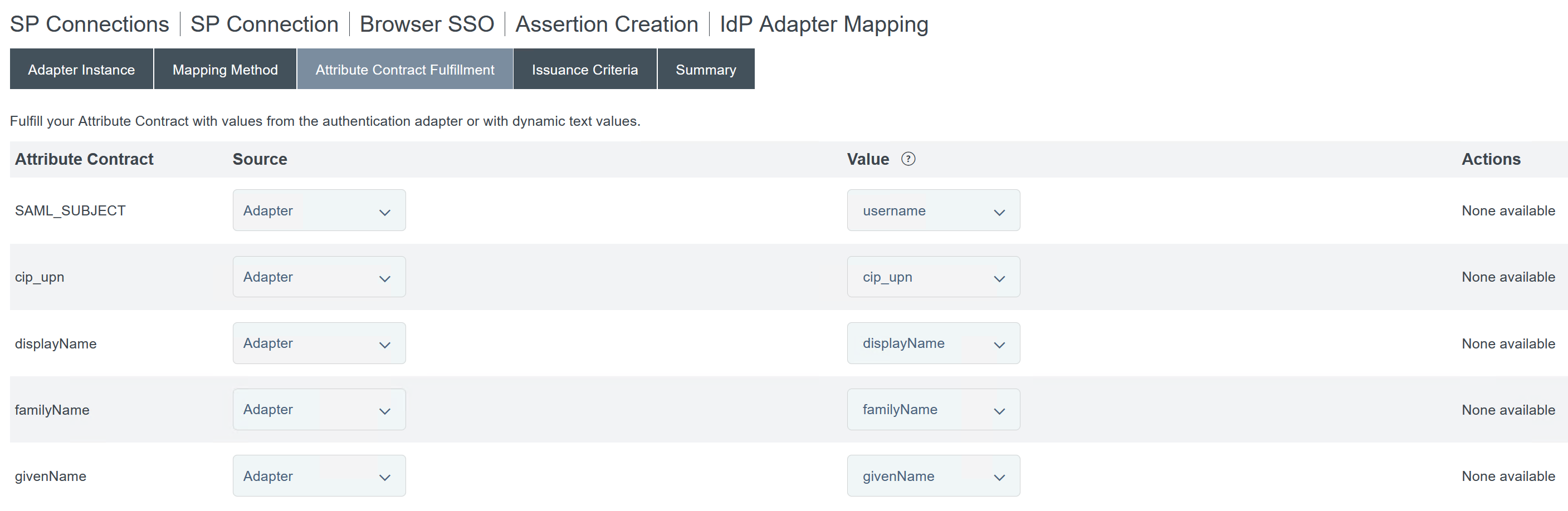

Configura el cumplimiento del contrato de atributos.

-

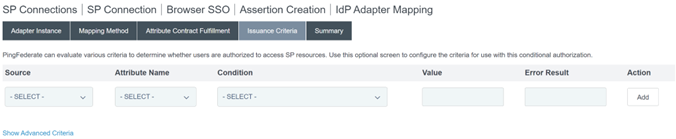

Configura los criterios de emisión con los valores predeterminados y sin condiciones.

-

La asignación del adaptador de IDP completada aparece de la siguiente manera:

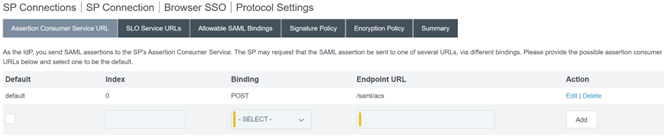

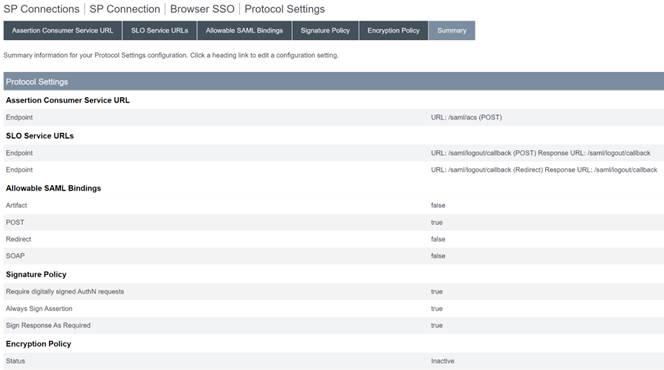

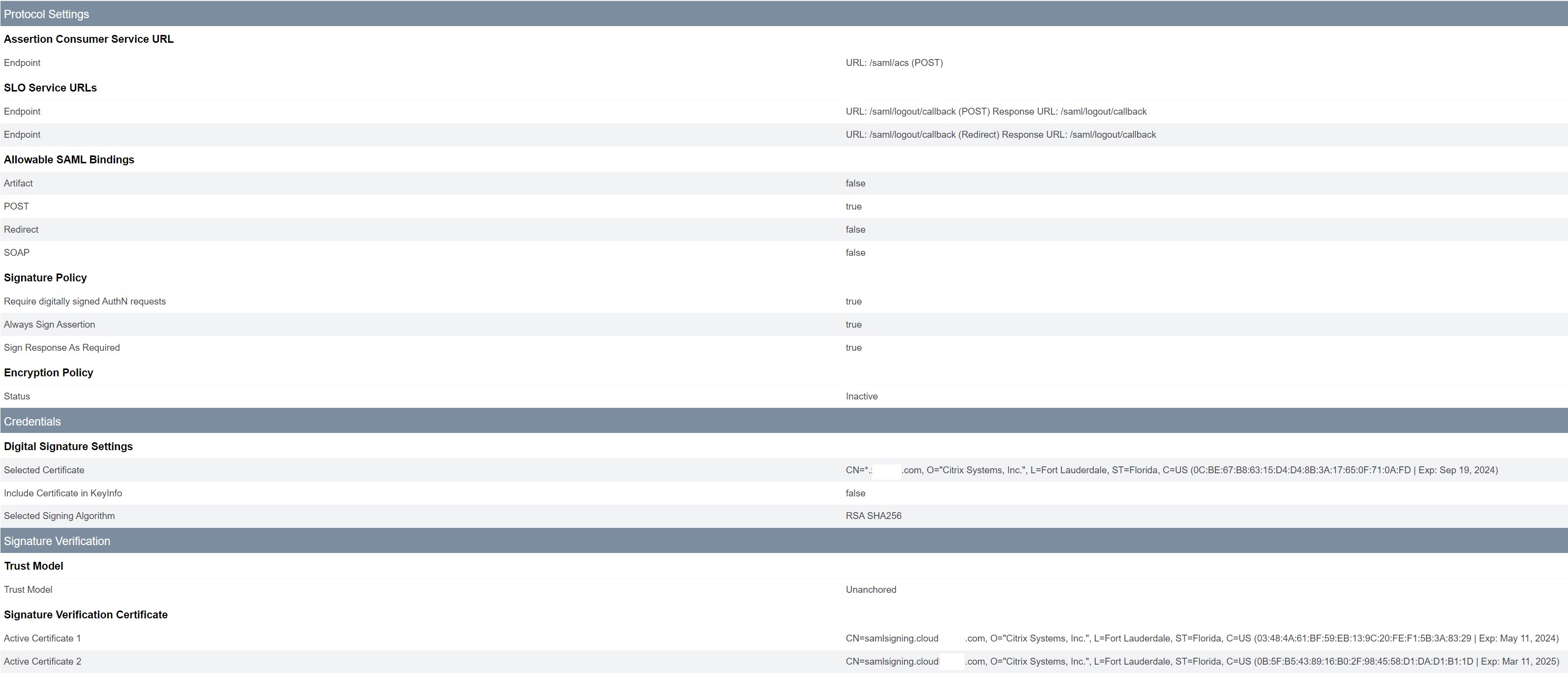

- Configura los ajustes de protocolo. Las rutas SAML requeridas por Citrix Cloud se agregarán a la URL base de tu servidor PingFederate. Es posible anular la URL base introduciendo una ruta completa en el campo de URL del punto final, pero esto suele ser innecesario y no deseable.

URL base: https://youpingfederateserver.domain.com

-

Configura la URL del servicio de consumidor de aserciones, que agrega la ruta SAML a la URL base del servidor PingFederate. EndpointURL:

/saml/acs

-

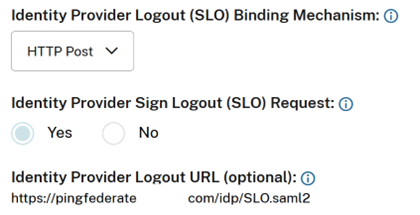

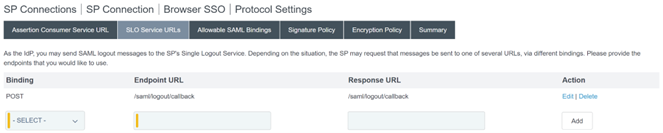

Configura la URL del servicio SLO. EndpointURL:

/saml/logout/callback

Importante:

La conexión SAML de Citrix Cloud requiere que se configure una URL de cierre de sesión de PingFederate para que coincida con esta si deseas realizar un SLO al cerrar sesión en Workspace o Citrix Cloud. Si no configuras la URL de cierre de sesión dentro de tu conexión SAML, los usuarios finales solo cerrarán sesión en Workspace, pero no en PingFederate.

-

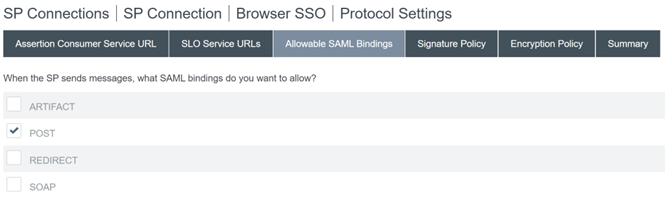

Configura los enlaces SAML permitidos.

-

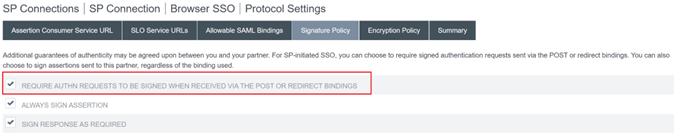

Configura la política de firma.

Importante:

Los ajustes de firma SAML deben configurarse de forma coherente en ambos lados de la conexión SAML. Workspace o Citrix Cloud (SP) deben configurarse para enviar solicitudes SSO y SLO firmadas.

-

PingFederate (IDP) debe configurarse para aplicar la ejecución de solicitudes firmadas utilizando el certificado de verificación de firma SAML de Citrix Cloud.

-

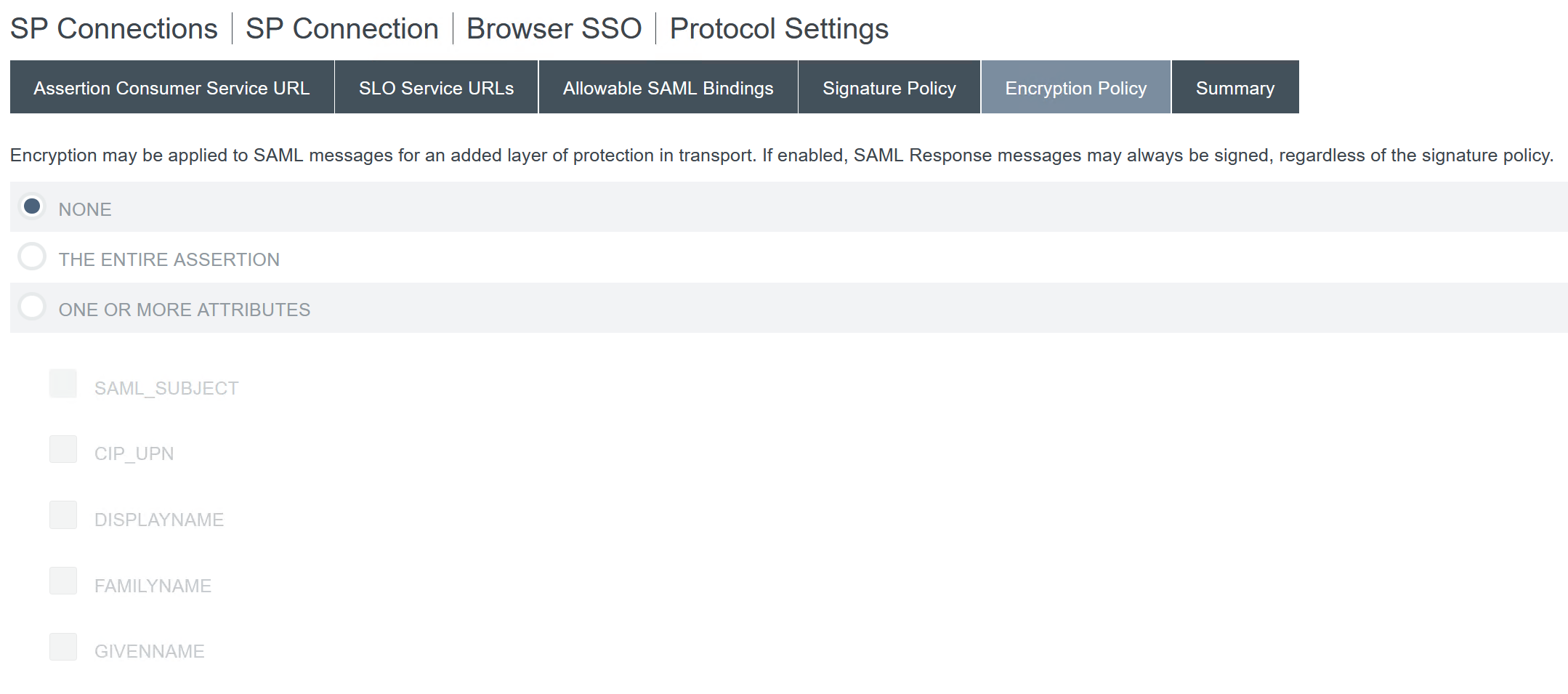

Configura la política de cifrado.

Nota:

Se recomienda establecer el cifrado en NINGUNO durante la configuración y las pruebas iniciales para que puedas depurar cualquier problema con atributos SAML faltantes o incorrectos en la aserción. Si necesitas aserciones cifradas, se recomienda que habilites el cifrado después de comprobar que el inicio de sesión en Workspace o Citrix Cloud es correcto y que todos los recursos se han enumerado y se pueden iniciar correctamente. La depuración de problemas con SAML mientras el cifrado está habilitado será imposible si no puedes ver el contenido de texto sin formato de la aserción SAML.

-

Revisa la ficha Resumen.

-

Revisa la conexión del proveedor de servicios (SP) de Citrix Cloud. Una vez configurada la conexión SP de Citrix Cloud, debería verse como este ejemplo:

Consejo útil:

Usa la página de activación y resumen de la conexión SP para revisar tu aplicación SAML y para fines de depuración, ya que permite realizar cambios de configuración de forma rápida y sencilla. La página de activación y resumen de la conexión SP te permite navegar a cualquiera de las subsecciones de configuración SAML haciendo clic en el título de esa sección. Haz clic en cualquiera de los títulos resaltados en rojo para actualizar estos ajustes.

-

-

La conexión SP de Citrix Cloud completada debería aparecer en la lista de esta manera.

-

Es posible exportar la conexión SP en forma de archivo XML. Citrix recomienda hacer una copia de seguridad de tu conexión SP una vez que la hayas probado con Citrix Cloud y Workspace.

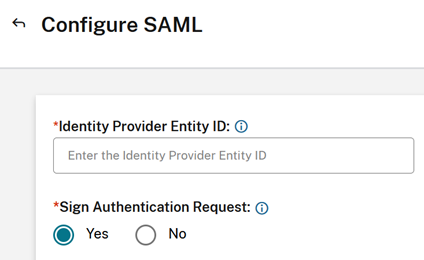

Configura la conexión SAML de Citrix Cloud

Todos los flujos de inicio de sesión de Citrix deben ser iniciados por el proveedor de servicios utilizando una URL de Workspace o una URL GO de Citrix Cloud.

Usa los valores predeterminados recomendados para la conexión SAML dentro de Administración de identidades y accesos → Autenticación → Agregar un proveedor de identidades → SAML.

| En este campo de Citrix Cloud | Introduce este valor |

|---|---|

| ID de entidad |

https://yourpingfedbaseurl.domain.com, donde yourpingfedbaseurl.domain.com es el dominio de tu servidor PingFederate. |

| Firmar solicitud de autenticación | Sí |

| URL del servicio SSO |

https://yourpingfedbaseurl.domain.com/idp/SSO.saml2 donde yourpingfedbaseurl.domain.com es el dominio de tu servidor PingFederate. |

| Mecanismo de enlace SSO | HTTP Post |

| Respuesta SAML | Firmar respuesta o aserción |

| Contexto de autenticación | Sin especificar, Exacto |

| URL de cierre de sesión |

https://yourpingfedbaseurl.domain.com/idp/SLO.saml2 donde yourpingfedbaseurl.domain.com es el dominio de tu servidor PingFederate. |

| Firmar solicitud de cierre de sesión | Sí |

| Mecanismo de enlace SLO | HTTP Post |

Importante:

- El uso del punto final SSO iniciado por IDP de PingFederate incorrecto

https://yourpingfederateserver.domain.com/idp/startSSO.ping?PartnerSpId=https://saml.cloud.comno es compatible. Citrix Cloud y Workspace no admiten SSO iniciado por IDP.- El siguiente extracto se toma de la documentación de PingFederate: Esta es la ruta utilizada para iniciar una transacción de inicio de sesión único (SSO) iniciada por IdP no solicitada durante la cual se envía una respuesta SAML que contiene una aserción a un proveedor de servicios (SP).

- Se sabe que el uso del punto final SAML incorrecto causa fallos en el inicio de sesión SAML y el siguiente error dentro de la plataforma de autenticación de Citrix Cloud.

ExceptionMessage=An IdP-initiated SAML response from YourSAMLApp was received unexpectedly.

En este artículo

- Requisitos previos

- Configurar una conexión de Active Directory a tu dominio de AD mediante un almacén de datos en PingFederate

- Cargar el certificado de firma SAML de Citrix Cloud

- Cargar los metadatos de Citrix Cloud

- Configurar un validador de credenciales de contraseña en PingFederate

- Configura el adaptador de IdP en PingFederate

- Configuración de la conexión del proveedor de servicios (aplicación SAML) para Citrix Cloud o Workspaces

- Configura la conexión SAML de Citrix Cloud