Configurar Okta como proveedor SAML para la autenticación de Workspace

Este artículo describe los pasos necesarios para configurar una aplicación SAML de Okta y la conexión entre Citrix Cloud™ y tu proveedor SAML. Algunos de estos pasos describen acciones que realizas en la consola de administración de tu proveedor SAML.

-

Requisitos previos

-

Antes de completar las tareas de este artículo, asegúrate de cumplir los siguientes requisitos previos:

- El servicio de asistencia de Citrix ha habilitado la función SendNameIDPolicyInSAMLRequest en Citrix Cloud. Esta función se habilita previa solicitud. Para obtener más información sobre estas funciones, consulta Funciones de la nube necesarias para SAML con Okta.

- Tienes una organización de Okta que utiliza uno de los siguientes dominios de Okta:

- okta.com

- okta-eu.com

- oktapreview.com

-

- Has sincronizado tu Active Directory (AD) con tu organización de Okta.

- Firmar solicitudes de autenticación está habilitado en tu organización de Okta.

-

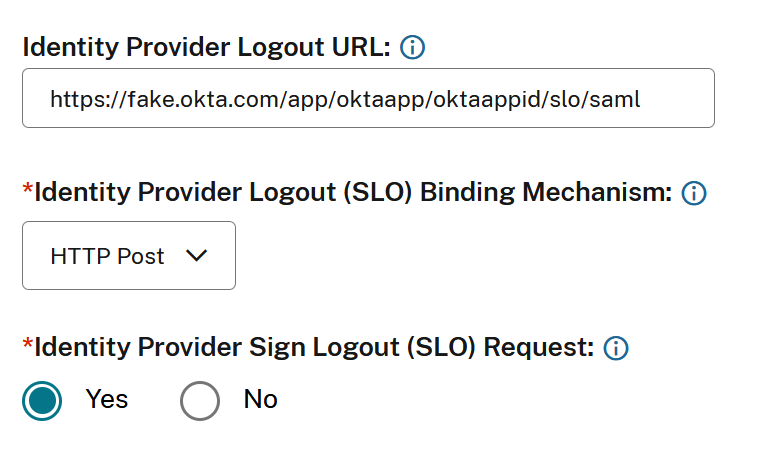

Cierre de sesión único del proveedor de identidades (SLO) está configurado tanto en Citrix Cloud como en las aplicaciones SAML de Okta. Cuando SLO está configurado y el usuario final cierra sesión en Citrix Workspace™, también cierra sesión en Okta y en todos los demás proveedores de servicios que comparten la aplicación SAML de Okta.

- Firmar solicitudes de cierre de sesión del proveedor de identidades (SLO) está habilitado en Citrix Cloud.

- Enlace de cierre de sesión del proveedor de identidades (SLO) es HTTPPost en Citrix Cloud.

Funciones de la nube necesarias para SAML con Okta

Antes de completar las tareas de este artículo, debes ponerte en contacto con el servicio de asistencia de Citrix para habilitar la función SendNameIDPolicyInSAMLRequest. Esta función permite a Citrix Cloud proporcionar la política NameID como No especificado en la solicitud SAML a tu proveedor SAML. Esta función está habilitada solo para su uso con Okta.

- Puedes solicitar estas funciones iniciando sesión en tu cuenta de Citrix y abriendo un caso a través del [sitio web de asistencia de Citrix](https://support.citrix.com/case/manage#/open-cases).

Requisitos

Este artículo incluye una tarea en la que crearás una aplicación SAML en la consola de administración de Okta. Esta aplicación requiere un certificado de firma SAML para tu región de Citrix Cloud.

Puedes extraer este certificado de los metadatos SAML de Citrix Cloud para tu región utilizando una herramienta de extracción como la que se encuentra en https://www.rcfed.com/SAMLWSFed/MetadataCertificateExtract. Citrix recomienda adquirir el certificado SAML de Citrix Cloud de antemano para que puedas proporcionarlo cuando sea necesario.

-

Los pasos de esta sección describen cómo adquirir el certificado de firma utilizando la herramienta de extracción en https://www.rcfed.com/SAMLWSFed/MetadataCertificateExtract.

-

Para adquirir los metadatos de Citrix Cloud para tu región:

-

En la herramienta de extracción de tu elección, introduce la URL de metadatos para tu región de Citrix Cloud:

- Para las regiones de la Unión Europea, Estados Unidos y Asia Pacífico-Sur, introduce

https://saml.cloud.com/saml/metadata. - Para la región de Japón, introduce

https://saml.citrixcloud.jp/saml/metadata. - Para la región de Citrix Cloud Government, introduce

https://saml.cloud.us/saml/metadata.

- Para las regiones de la Unión Europea, Estados Unidos y Asia Pacífico-Sur, introduce

- Haz clic en Cargar. El certificado extraído aparece debajo de la URL que introdujiste.

- Haz clic en Descargar para descargar el certificado en formato PEM.

Sincronizar cuentas con el agente AD de Okta

Para usar Okta como proveedor SAML, primero debes integrar tu AD local con Okta. Para ello, instala el agente AD de Okta en tu dominio y agrega tu AD a tu organización de Okta. Para obtener orientación sobre cómo implementar el agente AD de Okta, consulta Introducción a la integración de Active Directory en el sitio web de Okta.

Posteriormente, importa tus usuarios y grupos de AD a Okta. Al importar, incluye los siguientes valores asociados a tus cuentas de AD:

- Email

- SID

- UPN

- OID

- Para sincronizar tus usuarios y grupos de AD con tu organización de Okta:

- Instala y configura el agente AD de Okta. Para obtener instrucciones completas, consulta los siguientes artículos en el sitio web de Okta: - Instalar el agente de Okta Active Directory - Configurar la importación de Active Directory y la configuración de la cuenta - Configurar los ajustes de aprovisionamiento de Active Directory

- Agrega tus usuarios y grupos de AD a Okta realizando una importación manual o una importación automatizada. Para obtener más información sobre los métodos y las instrucciones de importación de Okta, consulta Administrar usuarios y grupos de Active Directory en el sitio web de Okta.

Configurar una aplicación SAML de Okta para la autenticación de Workspace

- 1. Inicia sesión en tu organización de Okta con una cuenta de administrador que tenga permisos para agregar y configurar aplicaciones SAML.

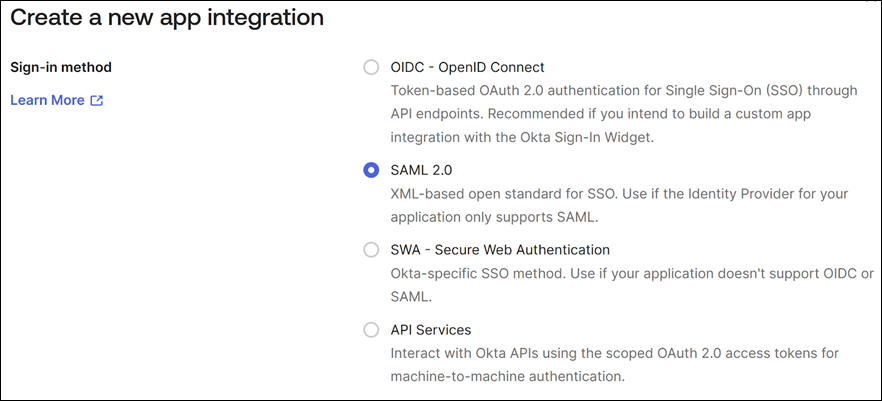

- 1. En la consola de administración, selecciona **Aplicaciones > Aplicaciones > Crear integración de aplicaciones** y, a continuación, selecciona **SAML 2.0**. Selecciona **Siguiente**.

-

-

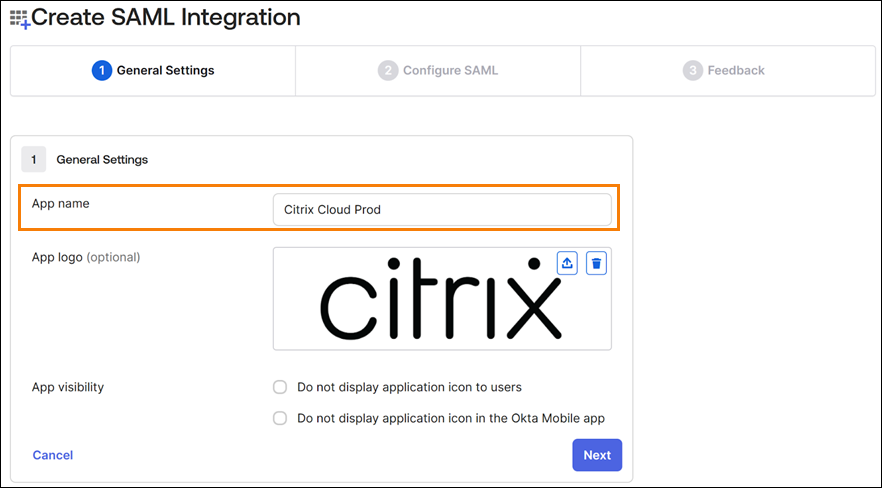

En Nombre de la aplicación, introduce un nombre descriptivo para la aplicación. Selecciona Siguiente.

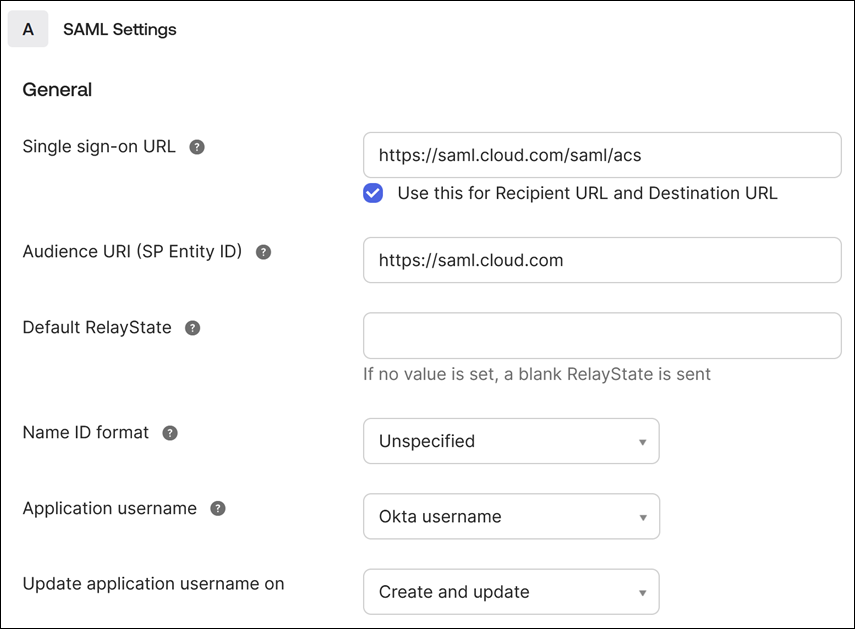

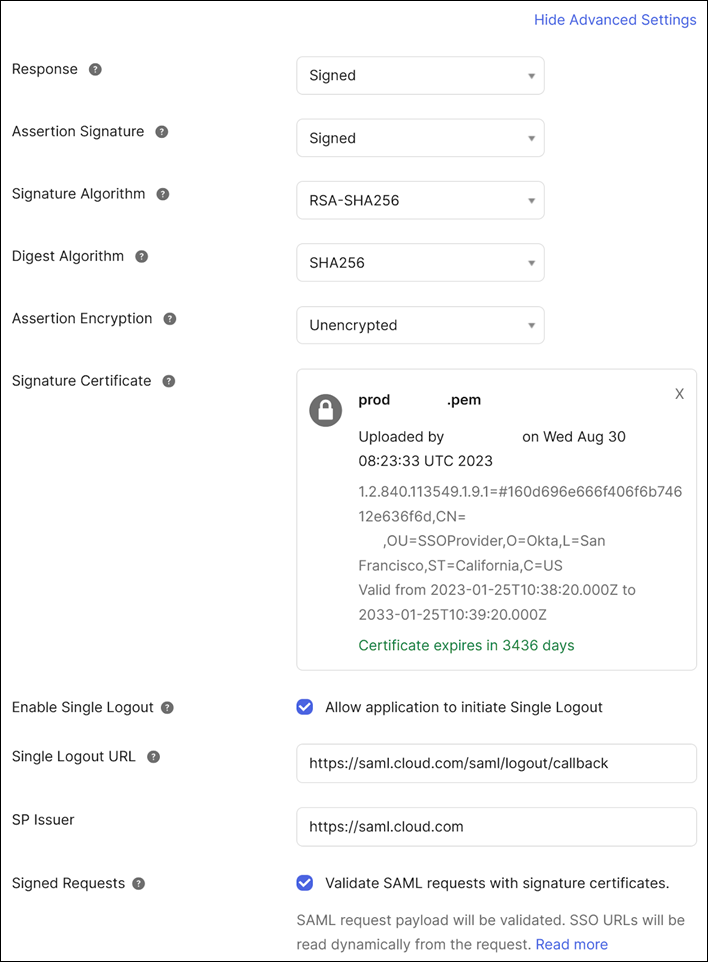

-  - 1. En la sección **Configuración de SAML**, configura la conexión del proveedor de servicios (SP) de Citrix Cloud: 1. En **URL de inicio de sesión único**, introduce la URL que corresponde a la región de Citrix Cloud de tu cliente de Citrix Cloud: - Si tu ID de cliente está en las regiones de la Unión Europea, Estados Unidos o Asia Pacífico-Sur, introduce `https://saml.cloud.com/saml/acs`. - Si tu ID de cliente está en la región de Japón, introduce `https://saml.citrixcloud.jp/saml/acs`. - Si tu ID de cliente está en la región de Citrix Cloud Government, introduce `https://saml.cloud.us/saml/acs`. 1. Selecciona **Usar esto para URL de destinatario y destino**. 1. En **URI de audiencia (ID de entidad de SP)**, introduce la URL que corresponde a la región de Citrix Cloud de tu cliente de Citrix Cloud: - Si tu ID de cliente está en las regiones de la Unión Europea, Estados Unidos o Asia Pacífico-Sur, introduce `https://saml.cloud.com`. - Si tu ID de cliente está en la región de Japón, introduce `https://saml.citrixcloud.jp`. - Si tu ID de cliente está en la región de Citrix Cloud Government, introduce `https://saml.cloud.us`. 1. En **Formato de ID de nombre**, selecciona **Sin especificar**. La política de NameID que Citrix Cloud envía dentro de la solicitud SAML debe coincidir con el formato de NameID especificado dentro de la aplicación SAML de Okta. Si estos elementos no coinciden, habilitar **Firmar solicitud de autenticación** resultará en un error de Okta. 1. En **Nombre de usuario de la aplicación**, selecciona **Nombre de usuario de Okta**. Como ejemplo de esta configuración, la siguiente imagen ilustra la configuración correcta para las regiones de EE. UU., UE y Asia Pacífico-Sur:  > **Importante:** > > La configuración de **ID de nombre** debe establecerse como **Sin especificar**. Usar un valor diferente para esta configuración hará que el inicio de sesión SAML falle.- Haz clic en Mostrar configuración avanzada y configura los siguientes ajustes:

- En Respuesta, selecciona Firmado.

- En Firma de aserción, selecciona Firmado.

- En Algoritmo de firma, selecciona RSA-SHA256.

- En Cifrado de aserción, selecciona Sin cifrar.

- En Certificado de firma, carga el certificado de firma SAML para tu región de Citrix Cloud en formato PEM. Para obtener instrucciones sobre cómo adquirir el certificado de firma SAML, consulta Requisitos en este artículo.

- En Habilitar cierre de sesión único, selecciona Permitir que la aplicación inicie el cierre de sesión único.

- En URL de cierre de sesión único, introduce la URL que corresponde a tu región de Citrix Cloud:

- Para las regiones de la Unión Europea, Estados Unidos y Asia Pacífico-Sur, introduce

https://saml.cloud.com/saml/logout/callback. - Para la región de Japón, introduce

https://saml.citrixcloud.jp/saml/saml/logout/callback. - Para Citrix Cloud Government, introduce

https://saml.cloud.us/saml/logout/callback.

- Para las regiones de la Unión Europea, Estados Unidos y Asia Pacífico-Sur, introduce

- En Emisor de SP, introduce el valor que introdujiste anteriormente en URI de audiencia (ID de entidad de SP) (Paso 4c de esta tarea).

-

En Solicitudes firmadas, selecciona Validar solicitudes SAML con certificados de firma.

La siguiente imagen ilustra la configuración correcta para las regiones de EE. UU., UE y Asia Pacífico-Sur:

-

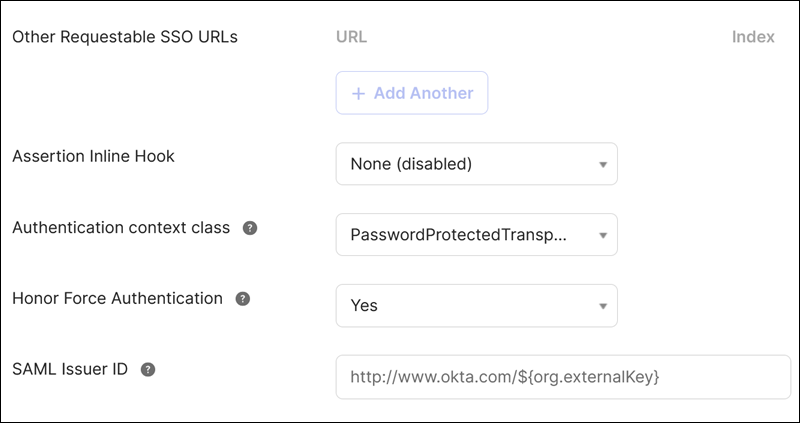

Para el resto de la configuración avanzada, acepta los valores predeterminados.

- Haz clic en Mostrar configuración avanzada y configura los siguientes ajustes:

-

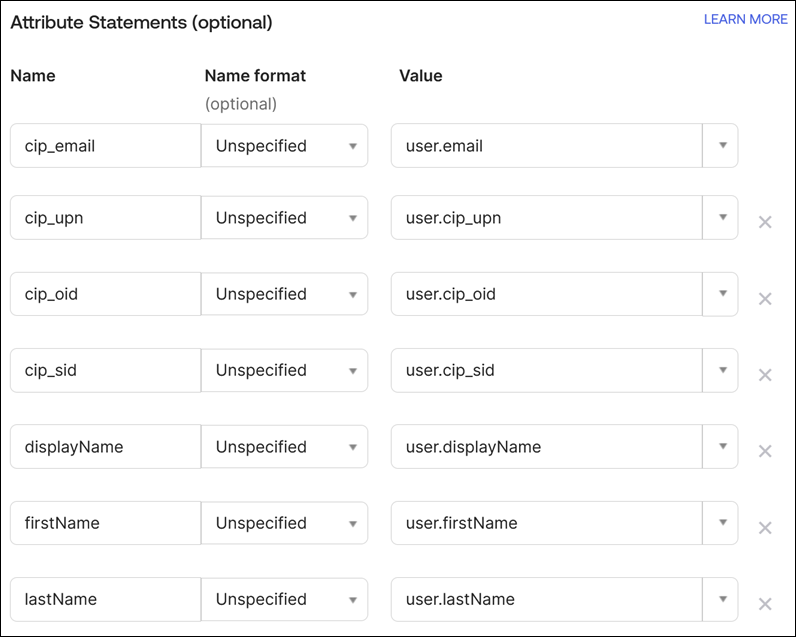

En Declaraciones de atributos (opcional), introduce los valores para Nombre, Formato de nombre y Valor como se muestra en la siguiente tabla:

| Nombre | Formato de nombre | Valor |

|---|---|---|

| cip_upn | Sin especificar | user.cip_upn |

| displayName | Sin especificar | user.displayName |

| firstName | Sin especificar | user.givenName |

| lastName | Sin especificar | user.familyName |

-

Selecciona Siguiente. Aparece la declaración de configuración de Okta.

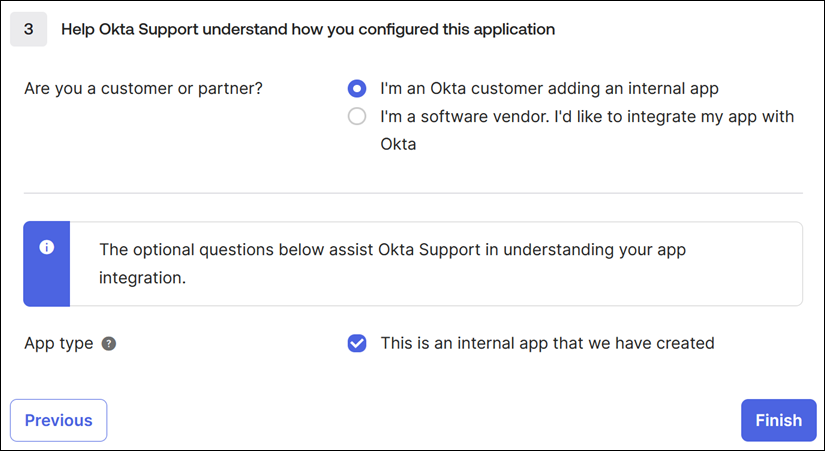

- En ¿Eres cliente o socio?, selecciona Soy un cliente de Okta que agrega una aplicación interna.

- En Tipo de aplicación, selecciona Esta es una aplicación interna que hemos creado.

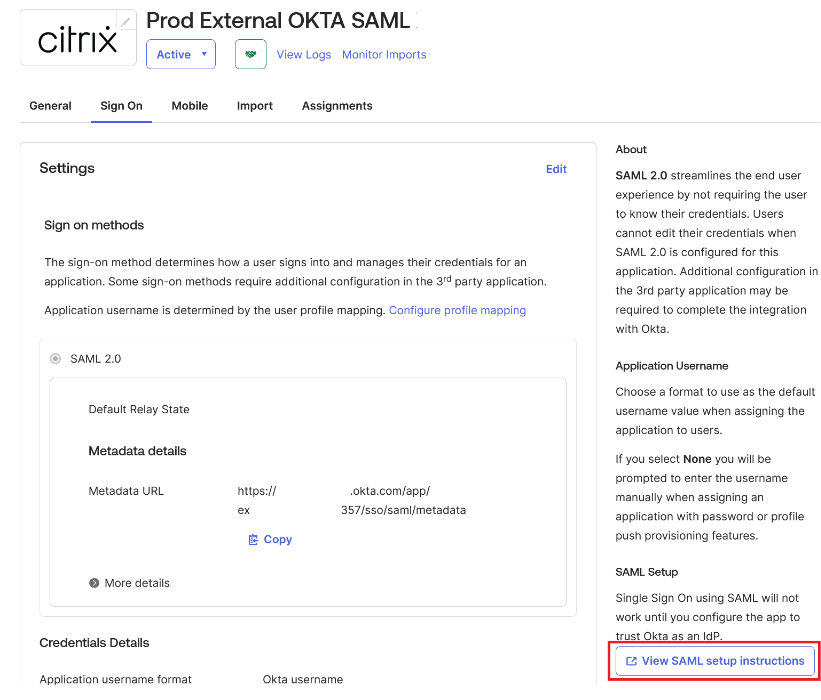

- Selecciona Finalizar para guardar tu configuración. Aparece la página de perfil de tu aplicación SAML y muestra el contenido de la ficha Inicio de sesión.

Después de la configuración, selecciona la ficha Asignaciones y asigna usuarios y grupos a la aplicación SAML.

Configura la conexión SAML de Citrix Cloud

Todos los flujos de inicio de sesión de Citrix deben ser iniciados por el proveedor de servicios utilizando una URL de Workspace o una URL de Citrix Cloud GO.

Usa los valores predeterminados recomendados para la conexión SAML dentro de Administración de identidades y accesos → Autenticación → Agregar un proveedor de identidades → SAML.

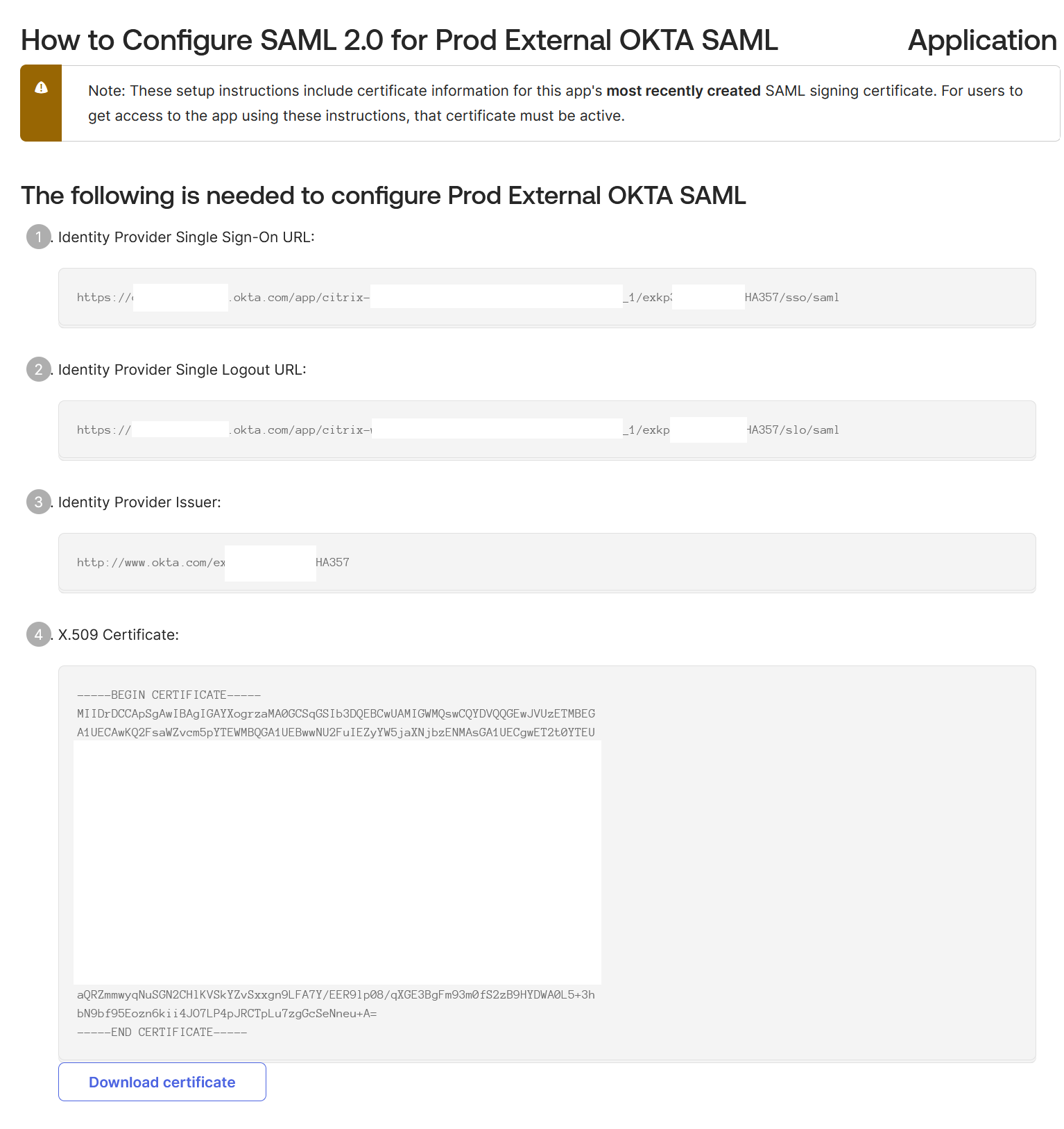

Obtén los puntos de conexión SAML de la aplicación SAML de Okta para introducirlos en Citrix Cloud desde tu portal de Okta.

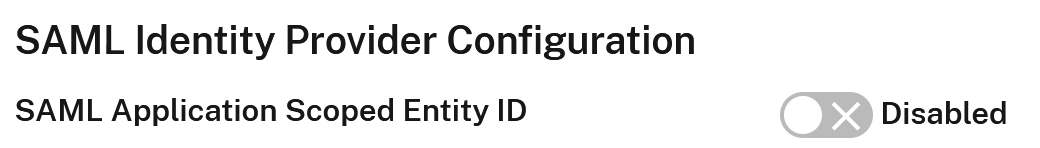

Importante:

Okta no requiere un ID de entidad con ámbito. Este documento asume que el ID de entidad con ámbito está deshabilitado. Consulta la documentación de Citrix sobre el ID de entidad con ámbito para obtener una explicación de qué es un ID de entidad con ámbito y cuándo es necesario. Usa la configuración predeterminada de conexión SAML de Citrix Cloud y deja el ID de entidad con ámbito deshabilitado.

| En este campo de Citrix Cloud | Introduce este valor |

|---|---|

| ID de entidad | http://www.okta.com/<oktaSAMLappID> |

| Firmar solicitud de autenticación | Sí |

| URL del servicio SSO | https://<youroktatenant>.okta.com/app/<oktatenantname>_<samlappname>/<samlappID>/sso/saml |

| Mecanismo de enlace SSO | HTTP Post |

| Respuesta SAML | Firmar respuesta o aserción |

| Contexto de autenticación | Sin especificar, Exacto |

| URL de cierre de sesión | https://<youroktatenant>.okta.com/app/<oktatenantname>_<samlappname>/<samlappID>/slo/saml |

| Firmar solicitud de cierre de sesión | Sí |

| Mecanismo de enlace SLO | HTTP Post |