Inicio de sesión único para la aplicación Citrix Workspace mediante Microsoft Azure como IdP

Puedes configurar el inicio de sesión único (SSO) de Security Assertion Markup Language (SAML) para dispositivos ChromeOS. Usa Microsoft Entra ID (anteriormente conocido como Azure Active Directory) como IdP de SAML y Google Admin como proveedor de servicios (SP).

Puedes configurar esta función solo para usuarios administrados. Hemos agregado máquinas virtuales de Citrix al Active Directory (AD) local que se crean en Azure, como caso de uso. Si tienes máquinas virtuales basadas en AD locales en Azure y usuarios de Microsoft Entra ID, sigue este artículo.

Requisitos previos

Los siguientes requisitos previos requieren privilegios de administrador:

-

Active Directory (AD)

-

Instala y configura un controlador de dominio activo en tu configuración. Para obtener más información, consulta Instalar AD DS mediante el Administrador del servidor. Para instalar los Servicios de dominio de Active Directory mediante el Administrador del servidor, sigue los pasos del 1 al 19.

-

Entidad de certificación (CA)

-

Instala la CA. Para obtener más información, consulta Instalar la entidad de certificación.

-

Una entidad de certificación se puede instalar y configurar en cualquiera de las siguientes máquinas:

- una máquina nueva dedicada

- una máquina CA existente

- una instalación de este componente de entidad de certificación en Citrix Cloud Connector

- la máquina de Active Directory

-

-

Citrix Cloud y Citrix Cloud Connector

Si eres nuevo en Citrix Cloud, define una ubicación de recursos y ten los conectores configurados. Se recomienda tener al menos dos conectores en la nube implementados en entornos de producción. Para obtener información sobre cómo instalar Citrix Cloud Connector, consulta Instalación de Cloud Connector.

-

Cuenta de administrador global en el portal de Azure

Debes ser administrador global en Microsoft Entra ID. Este privilegio te ayuda a configurar Citrix Cloud para usar Entra ID como IdP. Para obtener información sobre los permisos que Citrix Cloud solicita al conectarse y usar Entra ID, consulta Permisos de Azure Active Directory para Citrix Cloud.

-

Federated Authentication Service (opcional).

Para obtener más información, consulta Habilitar el inicio de sesión único para espacios de trabajo con Citrix Federated Authentication Service.

-

Cuenta de administrador global en la consola de administración de Google

-

Aplicación Citrix Workspace

Para empezar

Para empezar, haz lo siguiente:

-

Une todas las máquinas al dominio antes de configurar el software o los roles instalados en ellas.

-

Instala el software Citrix Cloud Connector en la máquina correspondiente, pero no configures nada todavía.

-

Instala Citrix FAS en la máquina correspondiente, pero no configures nada todavía.

Cómo configurar Citrix Cloud para usar Azure AD como IdP

Nota:

Asegúrate de cumplir todos los requisitos previos.

-

Para conectar Entra ID a Citrix Cloud, consulta Conectar Azure Active Directory a Citrix Cloud.

-

Para agregar administradores a Citrix Cloud desde Entra ID, consulta Agregar administradores a Citrix Cloud desde Azure AD.

-

Para iniciar sesión en Citrix Cloud mediante Entra ID, consulta Iniciar sesión en Citrix Cloud mediante Azure AD.

-

- Para habilitar las funciones avanzadas de Entra ID, consulta Habilitar las funciones avanzadas de Azure AD.

-

Para volver a conectarte a Entra ID para la aplicación actualizada, consulta Volver a conectarse a Azure AD para la aplicación actualizada.

-

Para volver a conectar Entra ID, consulta Volver a conectarse a Azure AD para la aplicación actualizada.

-

Para sincronizar cuentas con Entra ID Connect, consulta Sincronizar cuentas.

Se recomienda sincronizar tus cuentas de AD locales con Entra ID.

Nota:

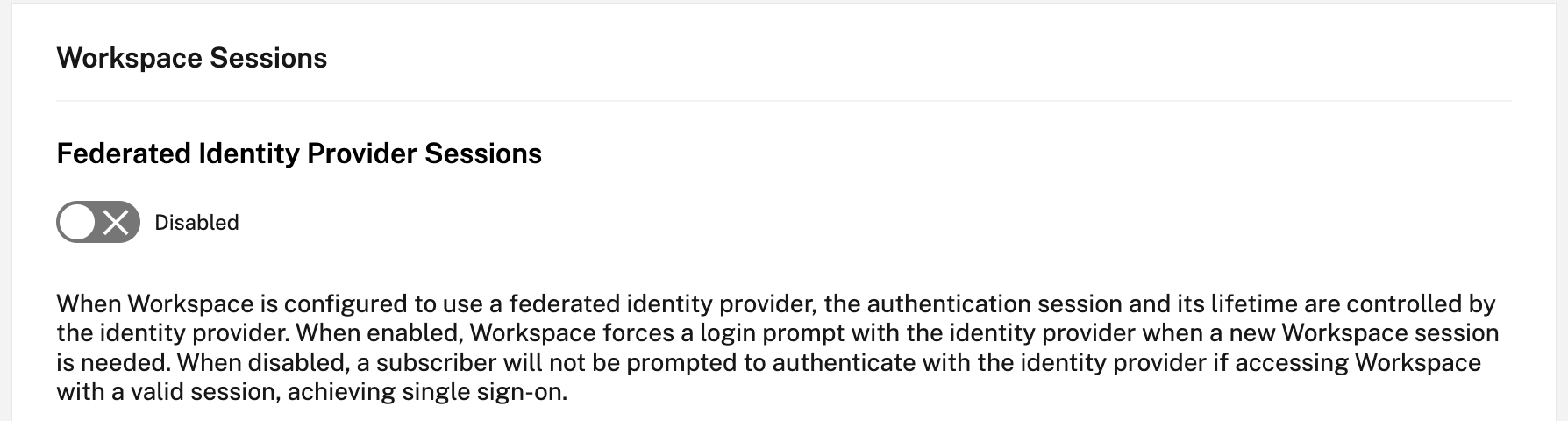

Deshabilita la solicitud de inicio de sesión para las sesiones del proveedor de identidades federadas en la configuración de Citrix Workspace.

Configurar el SSO y el aprovisionamiento de usuarios entre Microsoft Azure y ChromeOS en el portal de Azure

Después de configurar el aprovisionamiento de SSO entre un inquilino de Microsoft Entra ID y Google para ChromeOS, los usuarios finales pueden iniciar sesión en una página de autenticación de Azure en lugar de la pantalla de inicio de sesión de Google en sus dispositivos ChromeOS.

Para obtener más información, consulta:

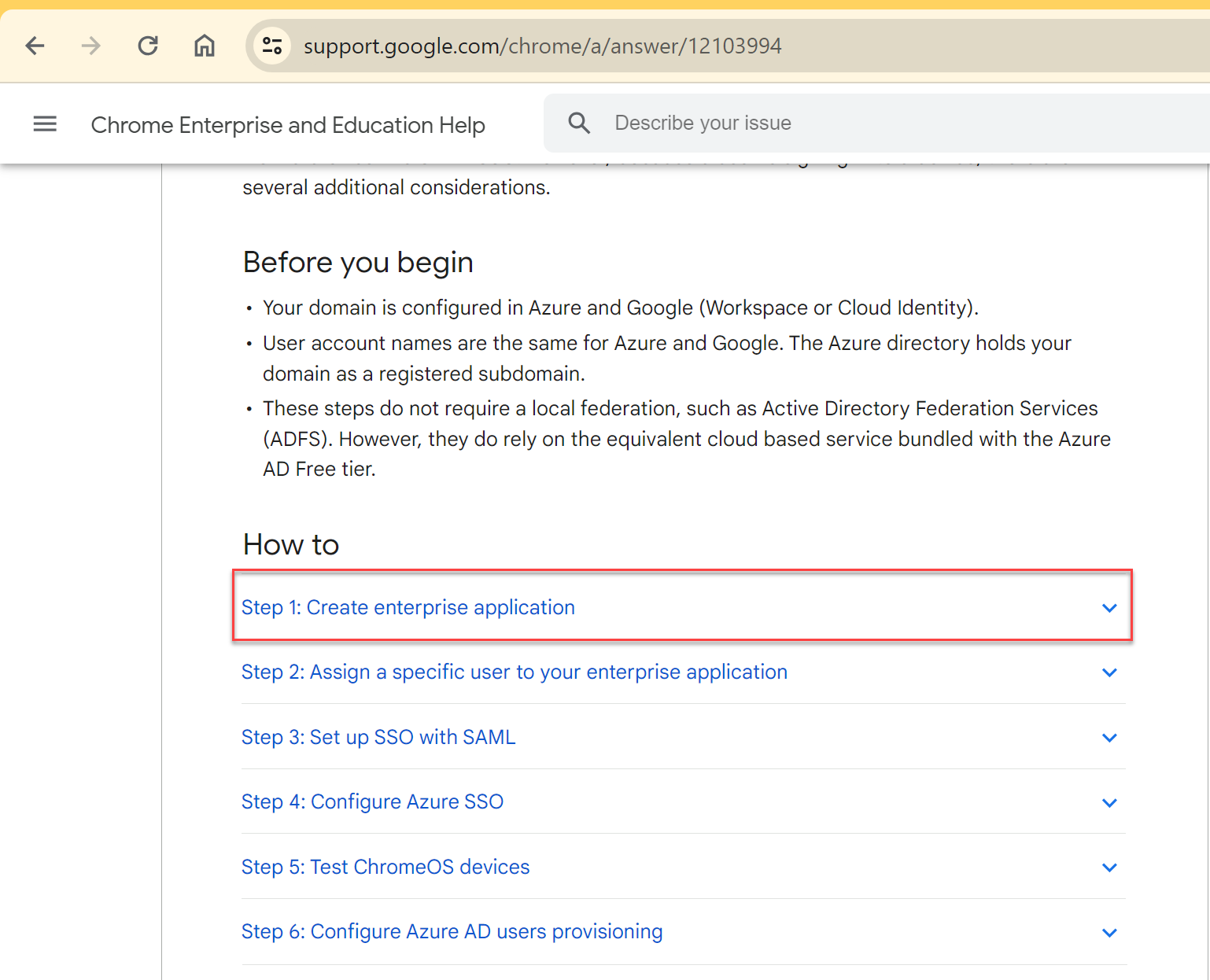

- El artículo de Google Configurar el SSO y el aprovisionamiento de usuarios entre Microsoft Azure y ChromeOS.

y

- El tutorial de Microsoft Integración de SSO de Microsoft Entra ID con Google Cloud / G Suite Connector de Microsoft.

Para configurar el SSO en el portal de Azure:

- Crea una aplicación empresarial en el portal de Microsoft Entra ID. Para obtener más información, consulta el paso 1 del artículo de Google Configurar el SSO y el aprovisionamiento de usuarios entre Microsoft Azure y ChromeOS.

-

Asigna un usuario o varios usuarios a la aplicación empresarial que creaste en el paso 1. Para obtener más información, consulta el paso 2 del artículo de Google Configurar el SSO y el aprovisionamiento de usuarios entre Microsoft Azure y ChromeOS.

-

Configura el SSO con SAML. Para obtener más información, consulta el paso 3 del artículo de Google Configurar el SSO y el aprovisionamiento de usuarios entre Microsoft Azure y ChromeOS.

Nota:

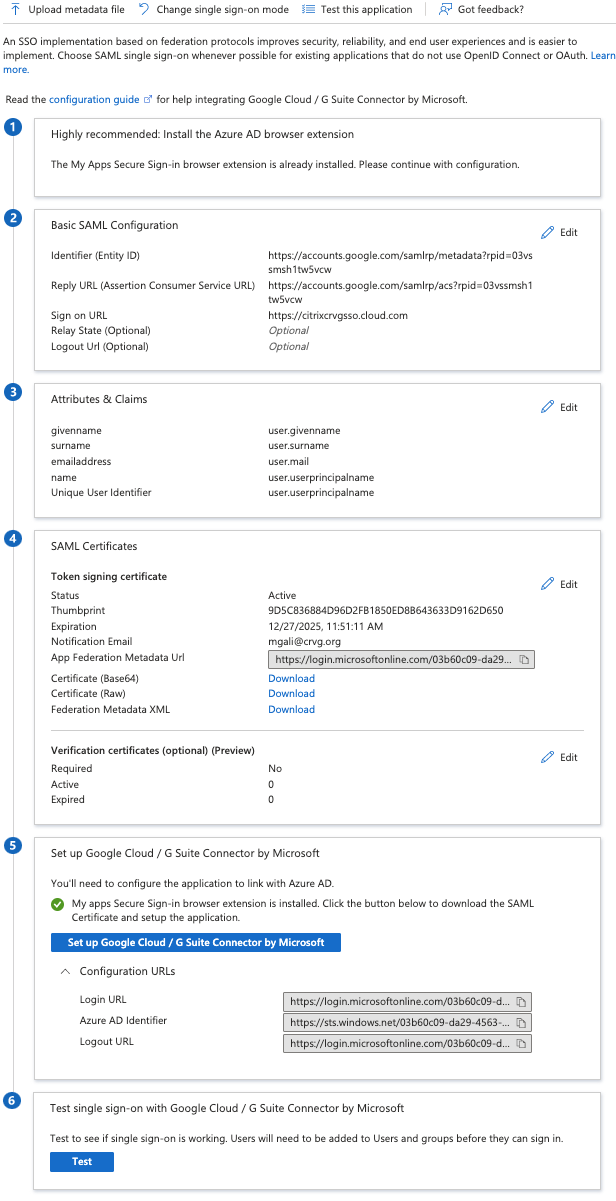

Se recomienda cambiar la configuración básica de SAML después de crear la política de SAML en la política de Google Admin.

Después de configurar las URL en el portal de Azure para el inicio de sesión único basado en SAML, la aplicación aparece de la siguiente manera.

-

-

Punto de control de validación

-

Cuando introduces la URL de la tienda, debe aparecer la página de inicio de sesión del IdP de Azure. Si no tienes éxito, revisa los pasos de Configurar el SSO y el aprovisionamiento de usuarios entre Microsoft Azure y ChromeOS en el portal de Azure.

-

Configurar el perfil de SSO de SAML con la consola de administración de Google

-

Agrega el dominio, los usuarios y crea una OU. Para obtener más información, consulta Una guía completa de las unidades organizativas de Google.

- Crea el perfil de SSO de SAML con Microsoft Entra ID como IdP. Para obtener más información, consulta Configuración del inicio de sesión único (SSO) de SAML para usuarios de Azure AD.

Punto de control de validación

Con el Chromebook, debes poder iniciar sesión en la aplicación Citrix Workspace con las credenciales de Azure. Cuando introduzcas la URL de la tienda en el navegador, debes poder iniciar sesión.

Configura el SSO para la aplicación Citrix Workspace para ChromeOS mediante la extensión de Chrome de SSO de SAML

Para configurar el SSO mediante la extensión SAML, haz lo siguiente:

-

Instala y configura el SSO de SAML para la extensión de la aplicación de Chrome en dispositivos Chrome.

Para instalar la extensión, haz clic en SSO de SAML para aplicaciones de Chrome.

-

La extensión recupera las cookies SAML del navegador y las proporciona a la aplicación Citrix Workspace para ChromeOS.

-

Configura la extensión con la siguiente política para permitir que la aplicación Citrix Workspace obtenga cookies SAML. Los siguientes son los datos JSON:

{ "whitelist": { "Value": [ { "appId": "haiffjcadagjlijoggckpgfnoeiflnem", "domain": "login.microsoftonline.com" } ] } } <!--NeedCopy-->

Punto de control de validación

Cuando inicies la aplicación Citrix Workspace con el almacén de IdP de Azure y la extensión SSO, tu inicio de sesión en la aplicación Citrix Workspace debe ser correcto.

-

Implementar FAS para lograr el SSO en aplicaciones y escritorios virtuales

Para lograr el SSO en aplicaciones y escritorios virtuales, puedes implementar un Servicio de autenticación federada (FAS).

Nota:

Sin FAS, se te pedirá el nombre de usuario y la contraseña de Active Directory. Para obtener más información, consulta Habilitar el inicio de sesión único para espacios de trabajo con Citrix Federated Authentication Service.

Compatibilidad con el inicio de sesión único de Entra ID para VDA con credenciales de Azure AD

Anteriormente, se pedían credenciales a los usuarios al iniciar sesiones HDX con VDA unidos a Microsoft Entra ID porque no había compatibilidad con el SSO para VDA con credenciales de Entra ID. Esto planteaba desafíos para los usuarios que migraban de Active Directory tradicional a Azure AD como su proveedor de identidades principal.

- A partir de la versión 2511, la aplicación Citrix Workspace para ChromeOS ahora proporciona una experiencia de inicio de sesión único (SSO) sin interrupciones para VDA con credenciales de Entra ID. Esta función elimina la necesidad de que los usuarios introduzcan credenciales al iniciar sesiones HDX con VDA unidos a Microsoft Entra ID, lo que proporciona una experiencia de autenticación optimizada.

Con esta función, los usuarios que han adoptado VDA unidos a Entra ID ahora pueden disfrutar de una autenticación sin interrupciones sin introducir credenciales manualmente para cada inicio de VDA.

Nota:

Esta función está habilitada de forma predeterminada.

Aplicabilidad

Esta función se aplica a los inicios de sesiones de aplicaciones y escritorios con VDA unidos a Entra ID puros e híbridos de la versión 2507 o superior con las versiones de SO especificadas.

Requisitos del sistema

Virtual Delivery Agent (VDA):

- Versión: 2507

- Tipo: Sesión única o multisesión

Identidad de la máquina VDA:

- Unido a Microsoft Entra ID

- Unido a Microsoft Entra ID híbrido

SO del host de sesión:

- Windows 11 24H2 con la vista previa de la actualización acumulativa de 2025-08 para Windows 11 versión 24H2 - KB5068221 (compilación de SO 26100.6588 o superior)

- SO de servidor - Compilación de vista previa 27924 o superior

Para obtener más información sobre el SSO de Entra ID, consulta Inicio de sesión único de Microsoft Entra ID en la documentación de Citrix DaaS.

Limitaciones conocidas de la función

La aplicación Citrix Workspace para ChromeOS no es compatible con el SSO para inicios híbridos desde el navegador porque carece de soporte ICA en memoria.

Cómo configurar

Política de administración de Google

Para dispositivos y usuarios administrados, los administradores pueden deshabilitar la función mediante la Política de administración de Google de la siguiente manera:

- Inicia sesión en la Política de administración de Google.

- Ve a Administración de dispositivos > Administración de Chrome > Configuración de usuario.

-

Agrega las siguientes cadenas JSON al archivo

policy.txten la claveengine_settings.Nota:

También puedes aplicar esta configuración a lo siguiente:

- Dispositivo > Chrome > Aplicaciones y extensiones > Usuarios y navegadores > Buscar la extensión > Política para extensiones.

- Dispositivo > Chrome > Aplicaciones y extensiones > Kioscos > Buscar la extensión > Política para extensiones.

- Dispositivo > Chrome > Aplicaciones y extensiones > Sesiones de invitado administradas > Buscar la extensión > Política para extensiones.

-

Asegúrate de establecer el atributo

enableAADSSOenfalse. El siguiente es un ejemplo de datos JSON:{ "settings": { "Value": { "settings_version": "1.0", "engine_settings": { "features": { "enableAADSSO”: false } } } } } <!--NeedCopy--> - Guarda los cambios.

Solución de problemas

Este artículo se centra en los registros que debes recopilar cuando el SSO falla y los usuarios reciben credenciales inesperadas después de que se inicia su sesión.

Requisitos previos

-

Cloud Broker - 126

-

VDA - 2507

-

Aplicación Citrix Workspace para ChromeOS - 2509

-

Aplicación Citrix Workspace para ChromeOS: establece el atributo enableAADSSO en true a partir de la aplicación Citrix Workspace para ChromeOS 2509 y versiones posteriores.

Registros para solucionar problemas de la configuración de compatibilidad de inicio de sesión único de Entra ID para VDA con credenciales de Azure AD

Este artículo describe los registros que puedes recopilar cuando el SSO falla y los usuarios reciben credenciales inesperadas después de que se inicia la sesión.

Para recopilar registros:

- Recopila los registros básicos de la aplicación Citrix Workspace. Para obtener más información, consulta Cómo recopilar registros.

-

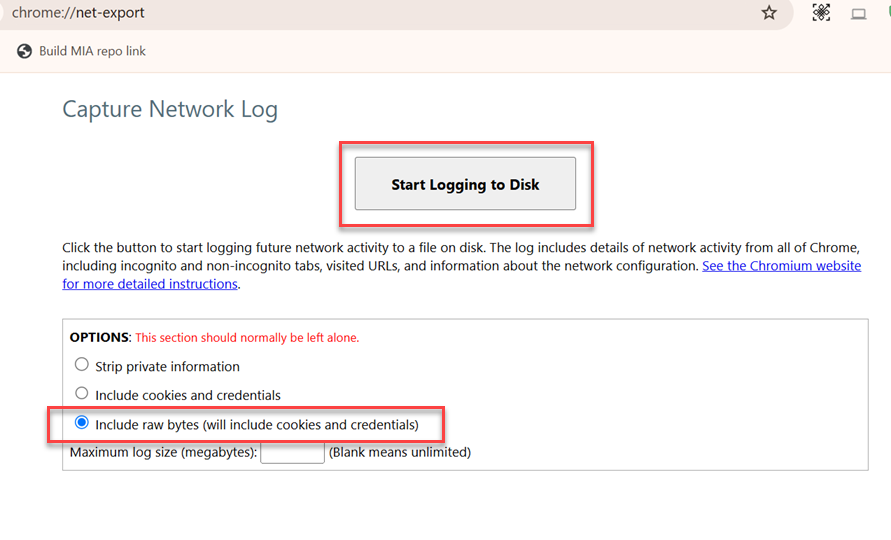

Recopila los seguimientos de red para el estado de obtención de tokens de MSAL:

i. Abre el navegador Chrome y navega a

chrome://net-export/. ii. Selecciona Iniciar registro en disco y la opción Incluir bytes sin procesar (incluirá cookies y credenciales) como se muestra en la siguiente captura de pantalla. Selecciona la ubicación del archivo.

iii. Inicia una sesión de la aplicación Citrix Workspace para ChromeOS para reproducir el problema y recopilar los seguimientos. Selecciona Detener registro en

chrome://net-export/. - Recopila los seguimientos de Citrix Diagnostic Facility (CDF) del VDA para todos los módulos y el seguimiento de inicio. Sigue los pasos para recopilar un seguimiento CDF al iniciar el sistema, ya que el SSO puede fallar incluso con una negociación de capacidades exitosa desde la aplicación Citrix Workspace.

Limitaciones conocidas

-

La aplicación Citrix Workspace para ChromeOS no es compatible con el SSO para inicios híbridos porque carece de soporte ICA en memoria.

-

Si el inicio de la sesión tarda más de 30 segundos, el inicio de sesión único de AAD podría fallar y pedir credenciales a los usuarios.

En este artículo

- Requisitos previos

- Para empezar

- Cómo configurar Citrix Cloud para usar Azure AD como IdP

- Configurar el SSO y el aprovisionamiento de usuarios entre Microsoft Azure y ChromeOS en el portal de Azure

- Configurar el perfil de SSO de SAML con la consola de administración de Google

- Configura el SSO para la aplicación Citrix Workspace para ChromeOS mediante la extensión de Chrome de SSO de SAML

- Implementar FAS para lograr el SSO en aplicaciones y escritorios virtuales

- Compatibilidad con el inicio de sesión único de Entra ID para VDA con credenciales de Azure AD