Sondage d’applications et de bureaux

- Le sondage d’applications et de bureaux automatise le processus de vérification de l’état de santé des applications et des bureaux publiés sur un site en les lançant séquentiellement à l’aide de StoreFront. Les résultats du sondage sont disponibles dans la console Monitor de Citrix DaaS. L’agent de sondage Citrix prend en charge tous les sites, y compris ceux hébergés sur les plans de contrôle Citrix Cloud™ Japan et Citrix Cloud Government.

Exigences

- Les machines de point de terminaison exécutant des agents de sondage sont des machines Windows avec l’application Citrix Workspace™ pour Windows version 1808 ou ultérieure pour le sondage d’applications et version 1906 ou ultérieure pour le sondage de bureaux. L’application Workspace pour la plateforme Windows universelle (UWP) n’est pas prise en charge.

- L’agent de sondage Citrix prend en charge l’authentification par formulaire par défaut, telle que prise en charge par Citrix Workspace. Dans les cas où le périphérique de point de terminaison est connecté à Workspace à l’aide de Citrix Gateway, vous pouvez vous authentifier à l’aide des informations d’identification de domaine Citrix Gateway ou de l’authentification multifacteur (MFA). L’agent de sondage Citrix ne prend pas en charge d’autres méthodes d’authentification telles que l’authentification unique (SSO). De même, l’agent de sondage Citrix ne fonctionne que lorsqu’aucun serveur proxy ou équilibreur de charge tel que Citrix Gateway ou Citrix ADC n’est déployé.

-

Le sondage d’applications et de bureaux est disponible dans Citrix DaaS™ Premium et Citrix DaaS Premium Plus.

Remarque :

-

Si l’utilisateur a activé la stratégie de connexion ou l’authentification conditionnelle sur Citrix Cloud, l’agent de sondage ne parvient pas à se connecter à StoreFront™ ou à l’application Citrix Workspace.

-

L’agent de sondage ne prend en charge que l’authentification Active Directory pour s’authentifier auprès de l’application Citrix Workspace.

-

- Assurez-vous que Microsoft .NET Framework version 4.7.2 ou ultérieure est installé sur la machine de point de terminaison où vous souhaitez installer l’agent de sondage.

-

Pour utiliser l’agent de sondage dans le plan de contrôle Citrix Cloud Japan, définissez la valeur de registre dans le chemin « \HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\ProbeAgent\AGENT\region » sur 2. Pour utiliser l’agent de sondage dans le plan de contrôle Citrix Cloud Government, définissez la valeur de registre dans le chemin « \HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\ProbeAgent\AGENT\region » sur 3.

- Comptes d’utilisateur/autorisations requis pour exécuter le sondage :

- Un utilisateur Workspace unique pour sonder sur chaque machine de point de terminaison. L’utilisateur Workspace n’est pas tenu d’être un administrateur ; les sondes peuvent s’exécuter dans un contexte non-administrateur.

- Des comptes d’utilisateur avec des autorisations d’administrateur Windows pour installer et configurer l’agent de sondage Citrix sur les machines de point de terminaison.

- L’utilisateur doit être membre du même domaine que les VDA utilisés pour le lancement d’applications ou de bureaux. L’agent de sondage ne prend actuellement pas en charge plusieurs domaines.

- La réutilisation de comptes d’utilisateur existants pour le sondage peut entraîner la déconnexion des sessions actives des utilisateurs. Un compte d’utilisateur administrateur complet ou un rôle personnalisé avec les autorisations suivantes :

- Autorisations de groupe de mise à disposition :

- Lecture seule

- Autorisations Director :

- Créer\Modifier\Supprimer la configuration du serveur de messagerie d’alerte - si le serveur de messagerie n’est pas déjà configuré

- Créer\Modifier\Supprimer les configurations de sondage

- Afficher la page Configurations

- Afficher la page Tendances

-

Configuration

Vous pouvez planifier l’exécution de vos sondes pendant les heures creuses dans plusieurs zones géographiques. Les résultats complets du sondage peuvent aider à résoudre les problèmes liés aux applications, à la machine hôte ou à la connexion avant que les utilisateurs ne les rencontrent.

L’agent de sondage Citrix version 2103 prend en charge l’agrégation de sites. Les applications et les bureaux peuvent être énumérés et lancés à partir de sites agrégés. Lorsque vous configurez l’agent de sondage, sélectionnez l’option Agrégation de sites Workspace (StoreFront) activée pour activer l’énumération des applications et des bureaux à partir de sites agrégés. Les combinaisons de sites suivantes sont prises en charge :

- Plusieurs sites sur site ayant une seule URL StoreFront.

- Sites sur site et cloud ayant une URL StoreFront ou Workspace.

- Plusieurs sites cloud ayant une seule URL Workspace.

Remarque :

Vous devez créer des administrateurs ou des utilisateurs distincts pour configurer les sondes qui n’ont accès qu’à un seul site.

Étape 1 : Installer et configurer l’agent de sondage Citrix

L’agent de sondage Citrix est un exécutable Windows qui simule le lancement réel d’une application ou d’un bureau par l’utilisateur via StoreFront. Il teste les lancements tels que configurés dans Monitor et renvoie les résultats à Monitor.

-

Identifiez les machines de point de terminaison à partir desquelles vous souhaitez exécuter le sondage.

-

Les utilisateurs disposant de privilèges administratifs peuvent installer et configurer l’agent de sondage Citrix sur la machine de point de terminaison. Téléchargez l’exécutable de l’agent de sondage Citrix disponible sur la page Téléchargements Citrix.

-

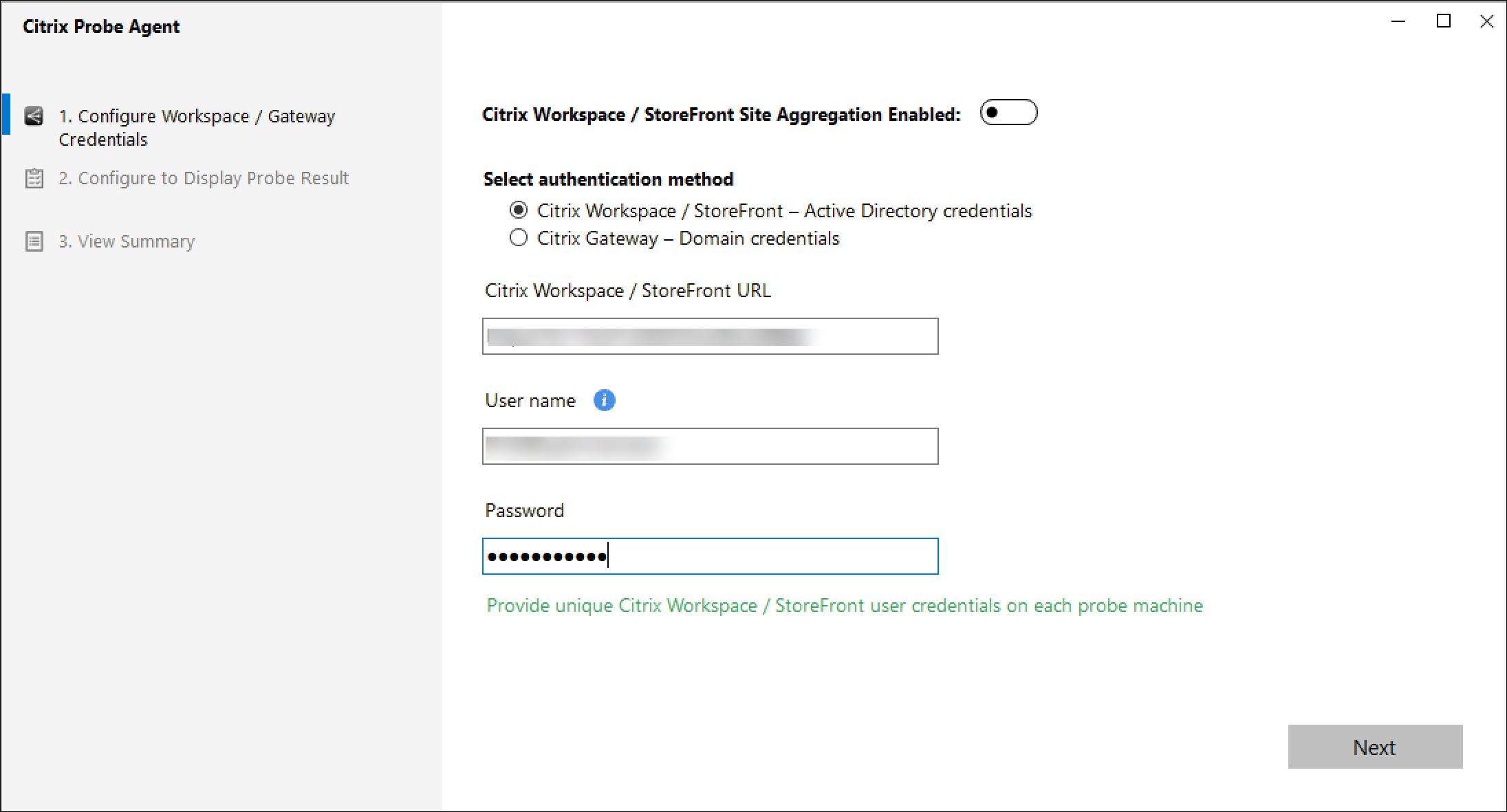

Démarrez l’agent et configurez vos informations d’identification Citrix Workspace. Configurez un utilisateur Workspace unique sur chaque machine de point de terminaison. Les informations d’identification sont chiffrées et stockées en toute sécurité.

Remarques :

- Pour accéder au site à sonder depuis l’extérieur du réseau, saisissez l’URL de connexion de Citrix Gateway dans le champ URL Workspace. Citrix Gateway achemine automatiquement la demande vers l’URL Workspace du site correspondant.

- Utilisez NetBIOS comme nom de domaine dans le champ du nom d’utilisateur. Par exemple, NetBIOS/nom_utilisateur.

- Le sondage d’applications prend en charge le service Citrix Content Collaboration™ à l’aide de l’authentification Workspace (AD uniquement).

-

Sélectionnez une méthode d’authentification et saisissez les informations d’identification pertinentes. Les informations d’identification sont chiffrées et stockées en toute sécurité.

-

Configurez avec vos informations d’identification StoreFront Active Directory. Configurez un utilisateur Workspace (StoreFront) unique sur chaque machine de point de terminaison.

-

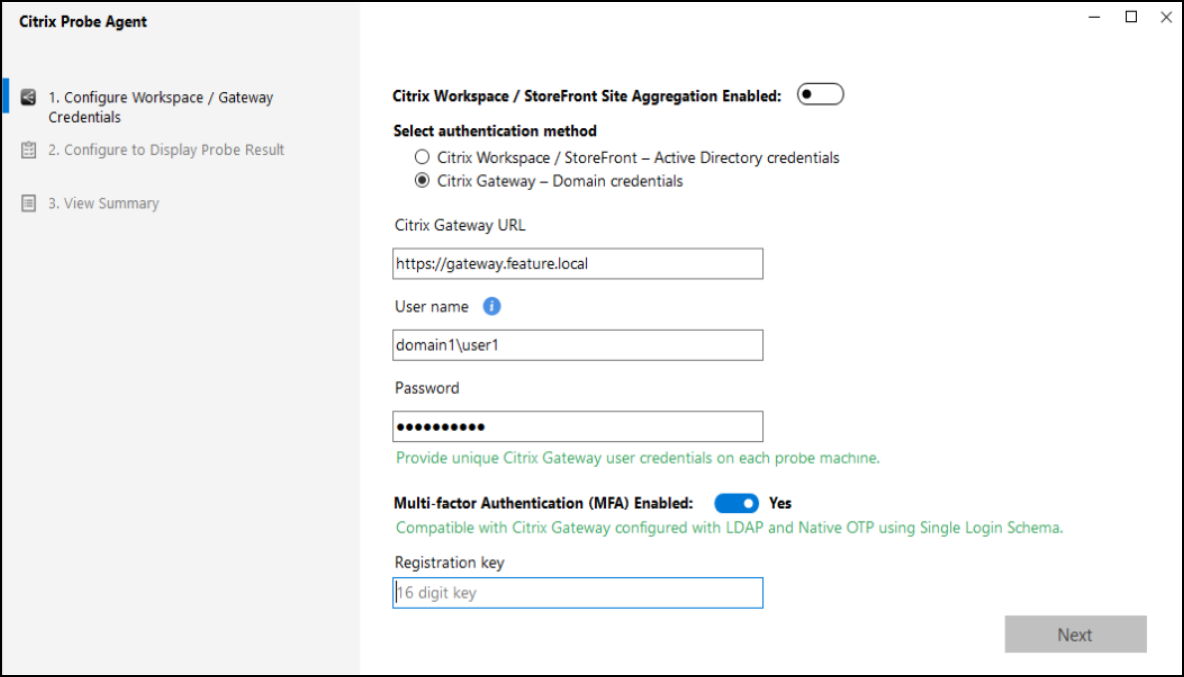

Choisissez l’option Citrix Gateway si votre point de terminaison est connecté à StoreFront via Citrix Gateway et configurez-le avec vos informations d’identification de domaine Citrix Gateway.

-

Choisissez l’option Authentification multifacteur si votre Gateway la prend en charge et saisissez la clé d’authentification à 16 chiffres. Ceci n’est disponible que pour Citrix Gateway configuré avec LDAP et OTP natif utilisant un schéma de connexion unique.

-

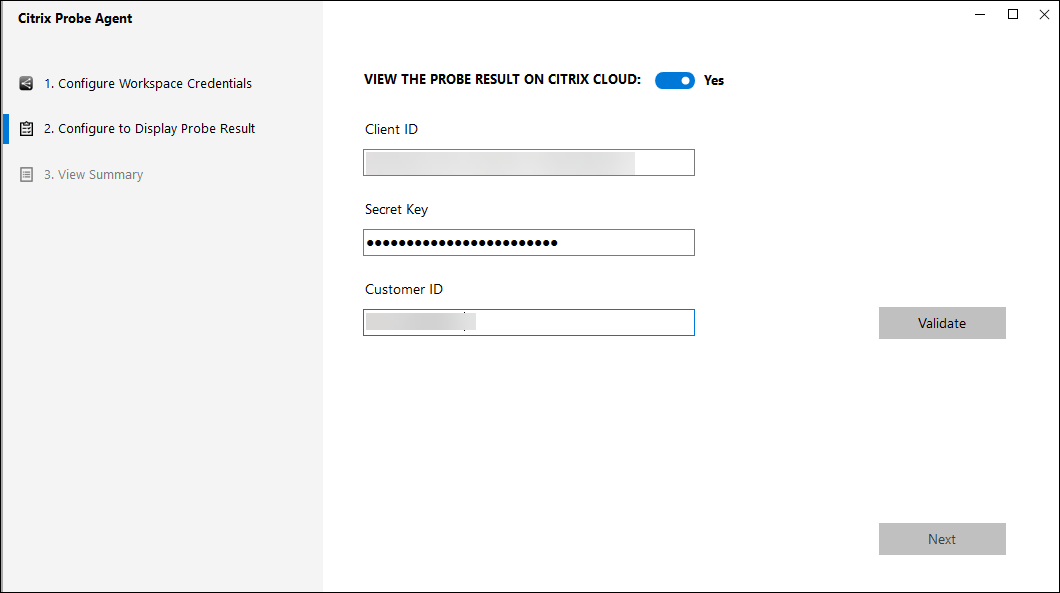

Dans l’onglet Configurer pour afficher le résultat du sondage, saisissez les informations d’identification pour accéder à Citrix DaaS. Vous pouvez trouver le nom du client ou l’ID client, l’ID client et la clé secrète sur la page Accès API de la console Citrix Cloud.

-

Sélectionnez votre site et cliquez sur Suivant.

-

Dans l’onglet Afficher le résumé, assurez-vous que les détails configurés sont exacts. Si vous devez apporter des modifications, accédez à l’onglet correspondant et effectuez les mises à jour.

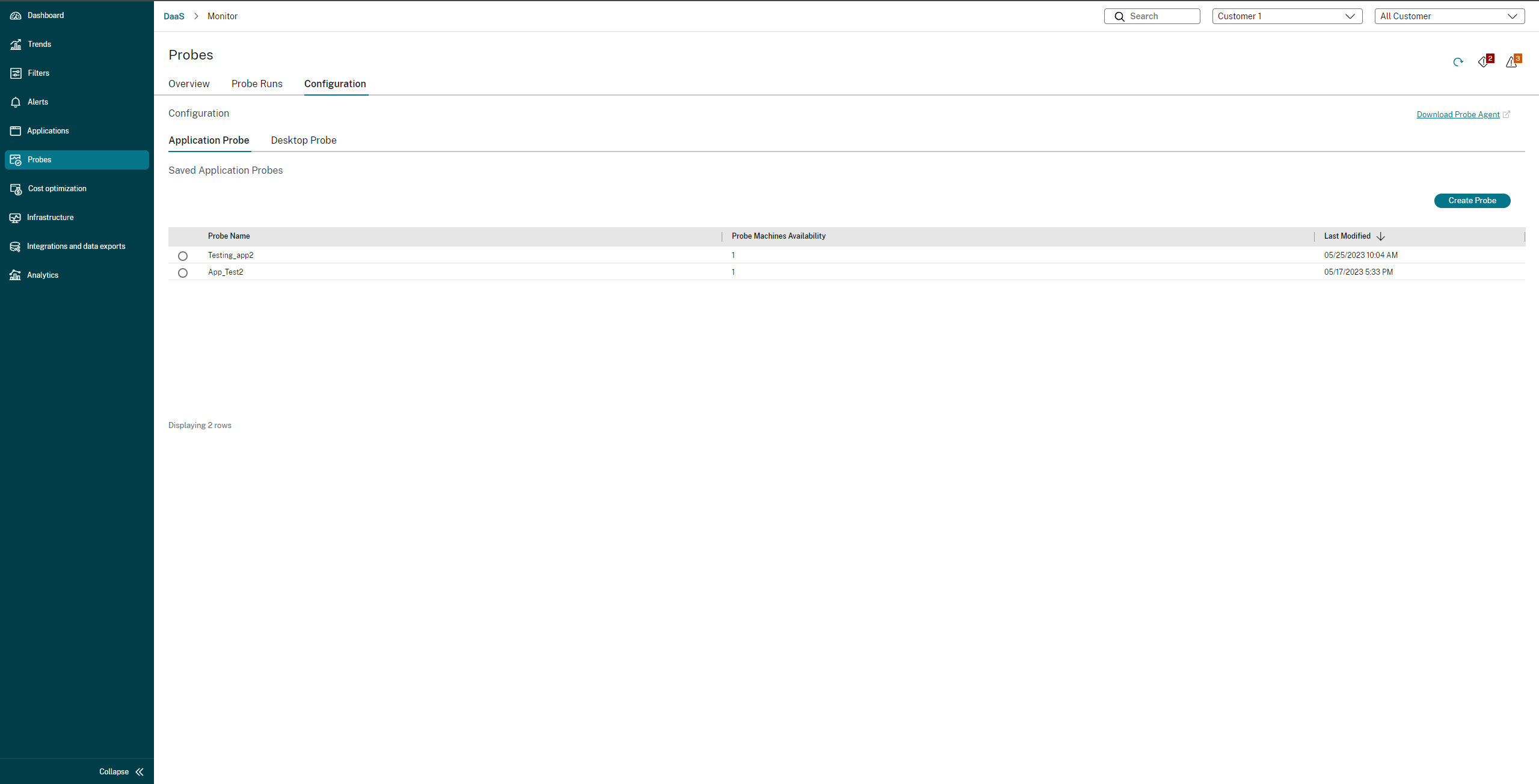

Étape 2 : Configurer le sondage dans Monitor

Limitation :

Le sondage échoue si des applications ou des bureaux sont lancés à des fins de test à partir de VDA Windows sur lesquels la bannière de message de connexion interactive est activée. Cela est dû à un délai d’expiration qui se produit en attendant d’accepter le message de connexion interactive. Pour désactiver le message de connexion sur un VDA de serveur. Accédez à Configuration ordinateur > Paramètres Windows > Paramètres de sécurité > Stratégies locales > Options de sécurité.

Supprimez le texte dans les champs suivants et mettez à jour la stratégie Microsoft.

- Connexion interactive : Texte du message pour les utilisateurs qui tentent de se connecter

- Connexion interactive : Titre du message pour les utilisateurs qui tentent de se connecter

Affectez l’utilisateur de sondage à ce VDA de serveur spécifique avec la bannière de message de connexion interactive désactivée pour vous assurer que le sondage peut dépasser l’état de lancement de l’application ou du bureau.

Pour plus d’informations, consultez https://learn.microsoft.com/fr-fr/windows/security/threat-protection/security-policy-settings/interactive-logon-message-text-for-users-attempting-to-log-on.

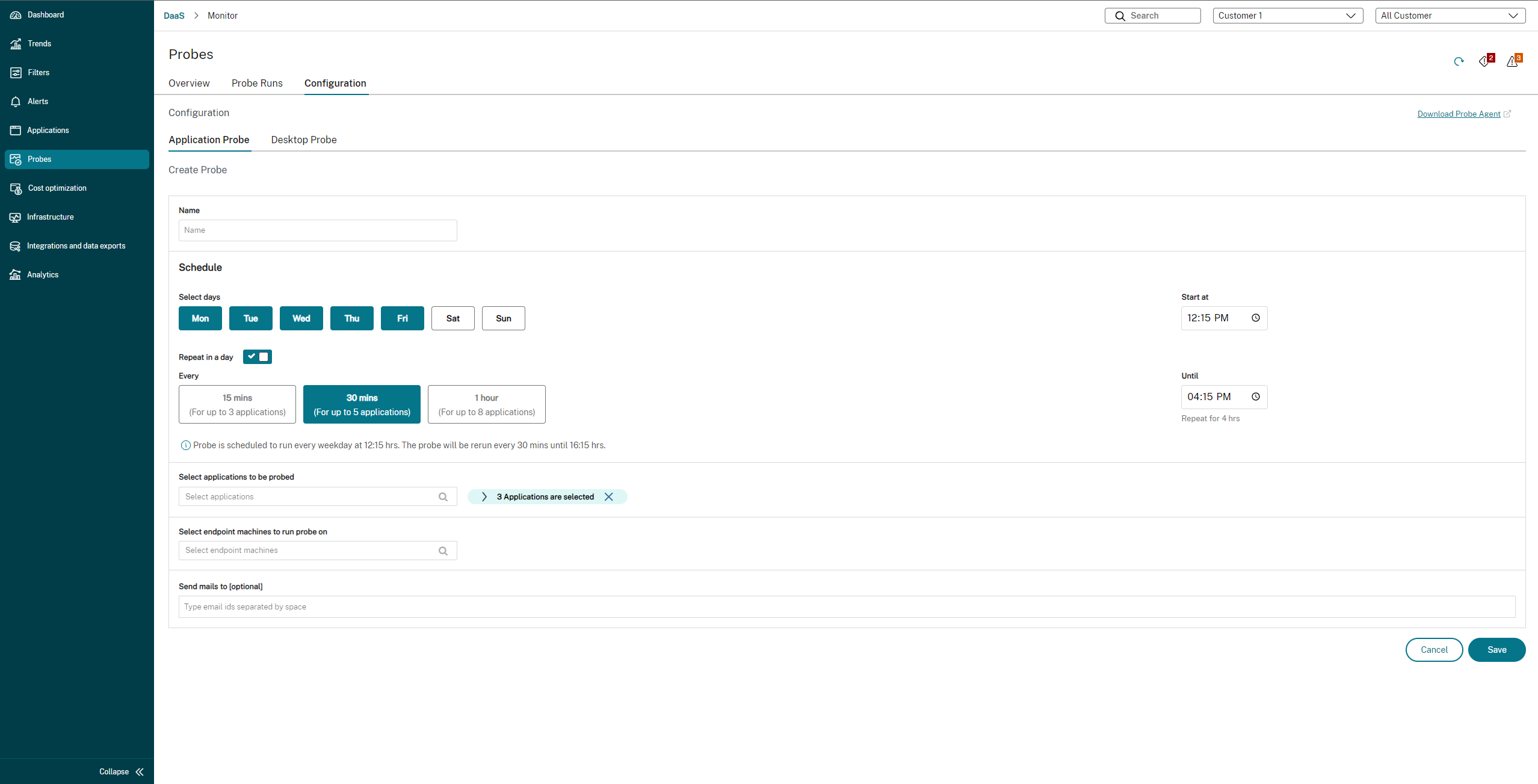

- Accédez à Configuration > Configuration du sondage > Sondage d’application ou Sondage de bureau, puis cliquez sur Créer un sondage.

- Dans la page Créer un sondage, saisissez le nom du sondage.

-

Sélectionnez la planification :

- Choisissez les jours de la semaine où vous souhaitez que le sondage s’exécute.

- Saisissez l’heure de début à laquelle vous souhaitez que le sondage s’exécute.

- De plus, vous pouvez choisir l’option Répéter dans la journée. Saisissez l’heure de fin et l’intervalle auquel vous souhaitez que le sondage se répète dans la journée. Par exemple, la configuration ci-dessous permet d’exécuter des sondages d’application de 12h08 à 16h34, en se répétant toutes les 30 minutes, tous les lundis, mercredis, jeudis et dimanches.

- Sélectionnez le nombre recommandé d’applications ou de bureaux à sonder en fonction de l’intervalle.

- Sélectionnez les machines de point de terminaison sur lesquelles le sondage doit s’exécuter.

-

Saisissez les adresses e-mail auxquelles les résultats des sondages en cas d’échec sont envoyés. Configurez votre serveur de messagerie dans Alertes > Configuration du serveur de messagerie.

Dans cette configuration, les sessions d’application se lancent à 12h08, 12h38, 13h08, et ainsi de suite jusqu’à 16h08, tous les lundis, mercredis, jeudis et dimanches.

Remarque :

- Après la configuration, l’agent exécute les sondages configurés à partir de l’heure suivante.

- Les sondages qui ont été configurés avant l’introduction de l’option Répéter dans la journée continuent de s’exécuter à l’heure prévue. L’option Répéter dans la journée est désactivée par défaut pour ces sondages.

- Il est recommandé de configurer les sondages de manière à ce que chaque exécution ait une période de 5 minutes pour éviter les chevauchements.

Étape 3 : Exécution du sondage

L’agent exécute le sondage conformément à la configuration de sondage qu’il récupère périodiquement de Monitor. Il lance les applications ou les bureaux sélectionnés en série à l’aide de Workspace. L’agent renvoie les résultats à Monitor via la base de données Monitor. Les échecs sont signalés à cinq étapes spécifiques :

- Accessibilité de Workspace : l’URL Workspace configurée n’est pas accessible.

- Authentification Workspace : les informations d’identification StoreFront configurées ne sont pas valides.

- Énumération Workspace : la liste des applications énumérées par Workspace ne contient pas l’application ou le bureau à sonder.

- Téléchargement ICA® : le fichier ICA n’est pas disponible.

- Lancement d’application/de bureau : l’application ou le bureau n’a pas pu être lancé.

Étape 4 : Afficher les résultats du sondage

Vous pouvez consulter les résultats du sondage dans Sondages. La vue Sondages offre un aperçu complet des résultats du sondage. Ces résultats aident à analyser et à résoudre les problèmes de manière proactive, ce qui permet une expérience de lancement de session plus fluide pour les utilisateurs.

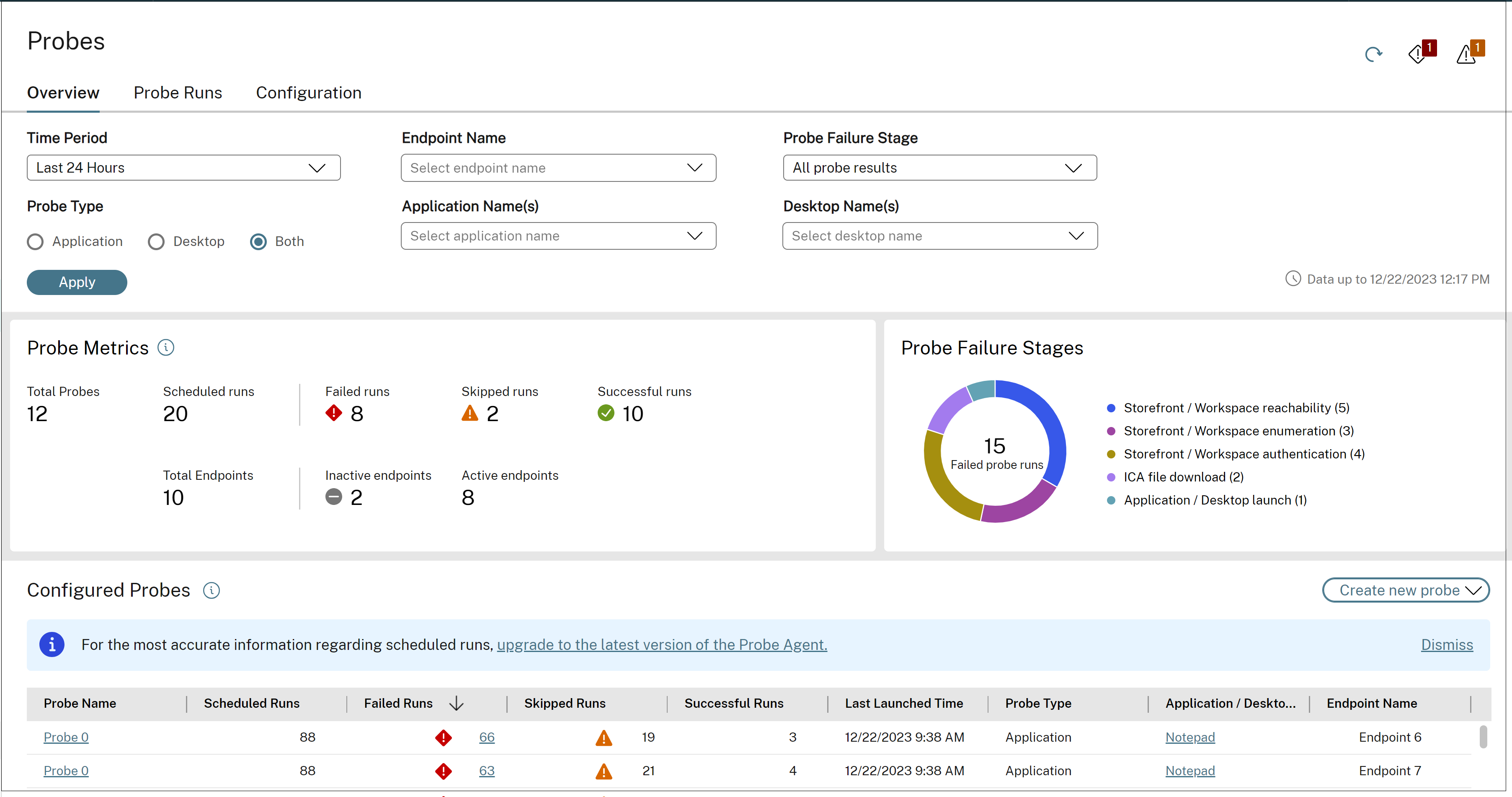

L’onglet Vue d’ensemble fournit un résumé de tous les sondages configurés dans une seule vue.

Vous pouvez filtrer les sondages en fonction de la période, du type de sondage, du nom du point de terminaison, du nom de l’application, du nom du bureau et du type de résultat du sondage. Les sondages qui correspondent aux critères de filtre sont affichés avec les détails suivants par sondage, application/bureau et point de terminaison.

Métriques de sondage affiche le nombre d’exécutions planifiées, prévues, ignorées, réussies et échouées.

- Exécutions terminées : le nombre d’exécutions de sondage qui se sont terminées.

- Exécutions échouées : le nombre d’exécutions de sondage qui ont échoué.

- Exécutions ignorées : le nombre d’exécutions ignorées est égal au nombre d’exécutions planifiées moins la somme des exécutions échouées et des exécutions réussies.

- Exécutions réussies : le nombre de sondages qui se sont terminés avec succès sans échec à aucune étape pendant le lancement de l’application/du bureau.

Le nombre total de machines de point de terminaison est également affiché, avec le nombre de machines actives et inactives.

Étapes d’échec du sondage présente une ventilation visuelle de la distribution des échecs pour chaque groupe d’échecs. En analysant les étapes au cours desquelles la plupart des échecs se sont produits, il devient plus facile d’interpréter les résultats du sondage et de résoudre les problèmes. La représentation graphique indique le nombre d’exécutions de sondage ayant échoué pour le lancement d’application/de bureau, les téléchargements de fichiers ICA, l’énumération StoreFront/Workspace, l’accessibilité StoreFront/Workspace et l’authentification StoreFront/Workspace.

Cela permet d’analyser les étapes au cours desquelles la plupart des échecs se sont produits. Ces informations aident à comprendre rapidement les résultats du sondage et à résoudre les problèmes.

Certaines exécutions de sondage peuvent ne pas se terminer en raison de l’inactivité du point de terminaison ou de l’indisponibilité des services.

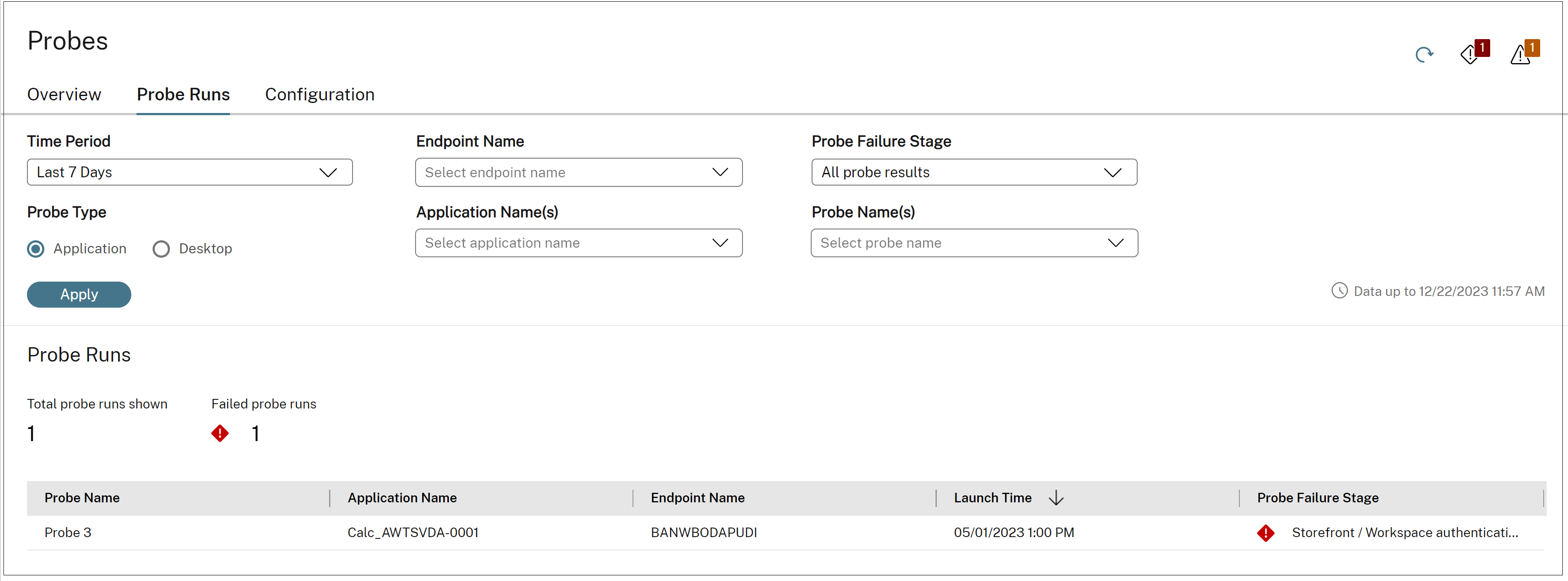

L’onglet Exécutions de sondage fournit les résultats détaillés des exécutions de sondage terminées. Vous pouvez explorer pour afficher les détails de chaque exécution individuelle d’un sondage sélectionné. Vous pouvez filtrer et analyser davantage en fonction de points de pivot importants.

Vous pouvez filtrer les exécutions de sondage en fonction de la période, du type de sondage, du nom du point de terminaison, du nom de l’application, du nom du bureau et de l’étape d’échec du sondage. L’étape d’échec du sondage affiche l’étape à laquelle le sondage a échoué. Cliquer sur les liens Nom du sondage, Exécutions planifiées, Exécutions échouées, Nom de l’application/du bureau vous amène également à la page Exécutions de sondage avec la liste des exécutions de sondage correspondant aux critères de filtre.