Citrix Workspaceアプリのシングルサインオン(IdPとしてMicrosoft Azureを使用)

ChromeOSデバイス向けにSecurity Assertion Markup Language (SAML) シングルサインオン (SSO) を構成できます。Microsoft Entra ID (旧称 Azure Active Directory) をSAML IdPとして、Google管理をサービスプロバイダー (SP) として使用します。

この機能は、管理対象ユーザーのみに構成できます。ユースケースとして、Azure上に作成されたCitrix VMをローカルのActive Directory (AD) に追加しました。Azure上にオンプレミスADベースのVMとMicrosoft Entra IDユーザーがある場合は、この記事に従ってください。

前提条件

以下の前提条件には管理者権限が必要です。

-

Active Directory (AD)

-

セットアップにActive Domain Controllerをインストールして構成します。詳細については、「サーバーマネージャーを使用したAD DSのインストール」を参照してください。サーバーマネージャーを使用してActive Directory Domain Servicesをインストールするには、手順1から19に従ってください。

-

証明機関 (CA)

-

CAをインストールします。詳細については、「証明機関のインストール」を参照してください。

-

証明機関は、以下のいずれかのマシンにインストールおよび構成できます。

- 新しい専用マシン

- 既存のCAマシン

- Citrix Cloud Connectorへのこの証明機関コンポーネントのインストール

- Active Directoryマシン

-

-

Citrix CloudとCitrix Cloud Connector

Citrix Cloudを初めて使用する場合は、リソースロケーションを定義し、コネクタを構成します。本番環境では、少なくとも2つのクラウドコネクタを展開することをお勧めします。Citrix Cloud Connectorのインストール方法については、「Cloud Connectorのインストール」を参照してください。

-

Azureポータルでのグローバル管理者アカウント

Microsoft Entra IDのグローバル管理者である必要があります。この権限は、Citrix Cloudを構成してEntra IDをIdPとして使用するのに役立ちます。Citrix CloudがEntra IDに接続して使用する際に要求する権限については、「Citrix CloudのAzure Active Directory権限」を参照してください。

-

Federated Authentication Service (オプション)

詳細については、「Citrix Federated Authentication Serviceを使用したワークスペースのシングルサインオンの有効化」を参照してください。

-

Google管理コンソールでのグローバル管理者アカウント

-

Citrix Workspaceアプリ

開始

開始するには、次の手順を実行します。

-

すべてのマシンをドメインに参加させてから、インストール済みのソフトウェアまたは役割を構成します。

-

Citrix Cloud Connectorソフトウェアをそれぞれのマシンにインストールしますが、まだ何も構成しないでください。

-

Citrix FASをそれぞれのマシンにインストールしますが、まだ何も構成しないでください。

Citrix CloudでAzure ADをIdPとして使用するための設定方法

注:

すべての前提条件を満たしていることを確認してください。

-

Entra IDをCitrix Cloudに接続するには、「Azure Active DirectoryをCitrix Cloudに接続する」を参照してください。

-

Entra IDからCitrix Cloudに管理者を追加するには、「Azure ADからCitrix Cloudに管理者を追加する」を参照してください。

-

Entra IDを使用してCitrix Cloudにサインインするには、「Azure ADを使用してCitrix Cloudにサインインする」を参照してください。

-

- 高度なEntra ID機能を有効にするには、「高度なAzure AD機能を有効にする」を参照してください。

-

更新されたアプリのためにEntra IDに再接続するには、「更新されたアプリのためにAzure ADに再接続する」を参照してください。

-

Entra IDに再接続するには、「更新されたアプリのためにAzure ADに再接続する」を参照してください。

-

Entra ID Connectとアカウントを同期するには、「アカウントの同期」を参照してください。

オンプレミスのADアカウントをEntra IDと同期することをお勧めします。

注:

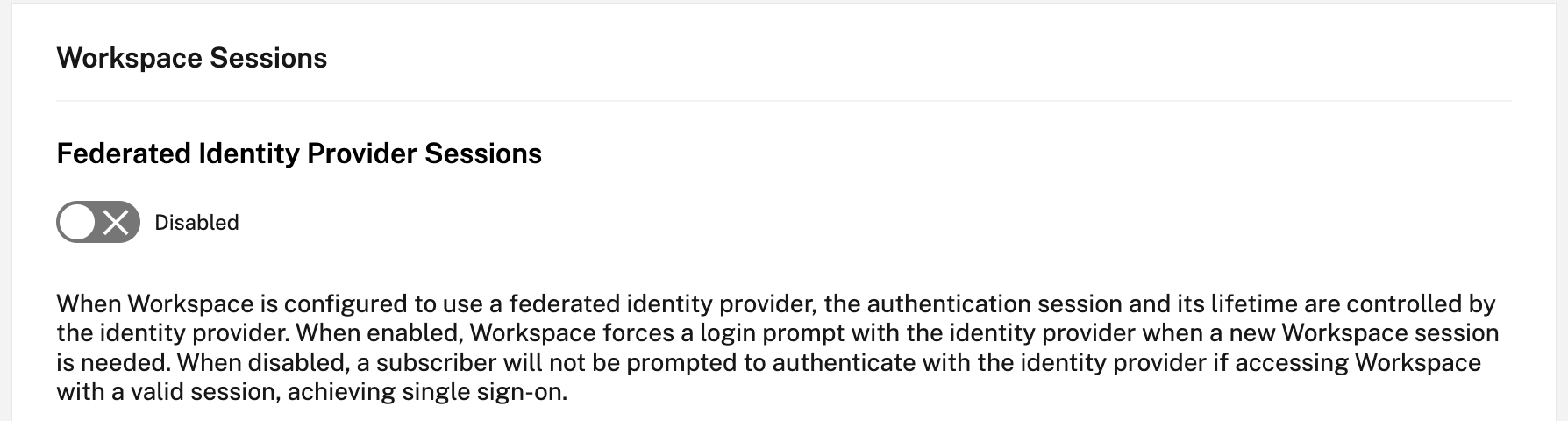

Citrix Workspace構成で、フェデレーションIDプロバイダーセッションのログインプロンプトを無効にします。

AzureポータルでのMicrosoft AzureとChromeOS間のSSOおよびユーザープロビジョニングの設定

Microsoft Entra IDテナントとChromeOS向けGoogle間のSSOプロビジョニングを設定すると、エンドユーザーはChromeOSデバイスでGoogleサインイン画面の代わりにAzure認証ページにサインインできます。

詳細については、以下を参照してください。

および

- Microsoftのチュートリアル「Microsoft Entra ID SSOとGoogle Cloud / G Suite Connector by Microsoftの統合」

AzureポータルでSSOを設定するには:

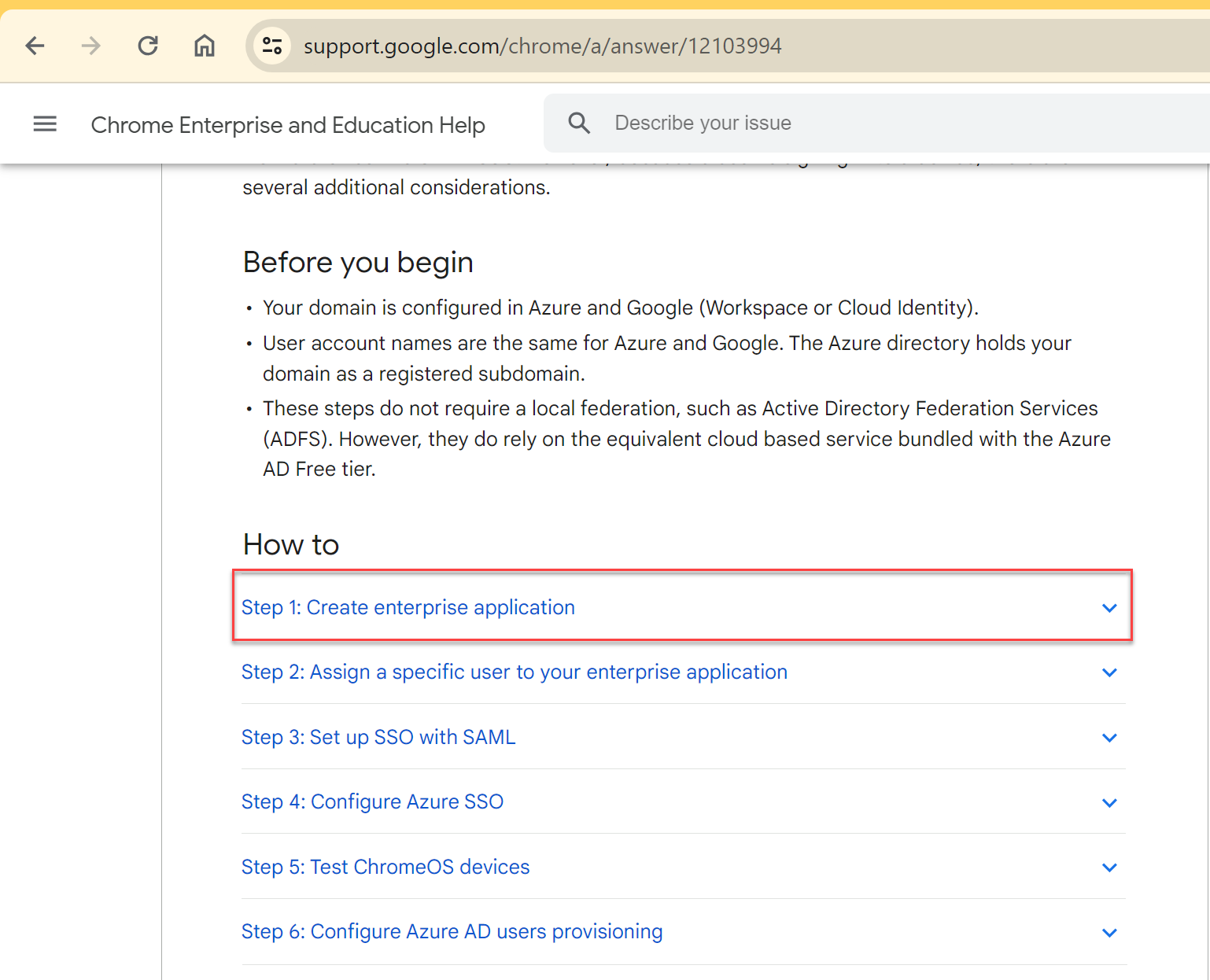

- Microsoft Entra IDポータルでエンタープライズアプリケーションを作成します。詳細については、Googleの記事「Microsoft AzureとChromeOS間のSSOおよびユーザープロビジョニングの設定」の手順1を参照してください。

-

手順1で作成したエンタープライズアプリケーションに1人または複数のユーザーを割り当てます。詳細については、Googleの記事「Microsoft AzureとChromeOS間のSSOおよびユーザープロビジョニングの設定」の手順2を参照してください。

-

SAMLでSSOを設定します。詳細については、Googleの記事「Microsoft AzureとChromeOS間のSSOおよびユーザープロビジョニングの設定」の手順3を参照してください。

注:

Google管理ポリシーでSAMLポリシーを作成した後、基本SAML構成を変更することをお勧めします。

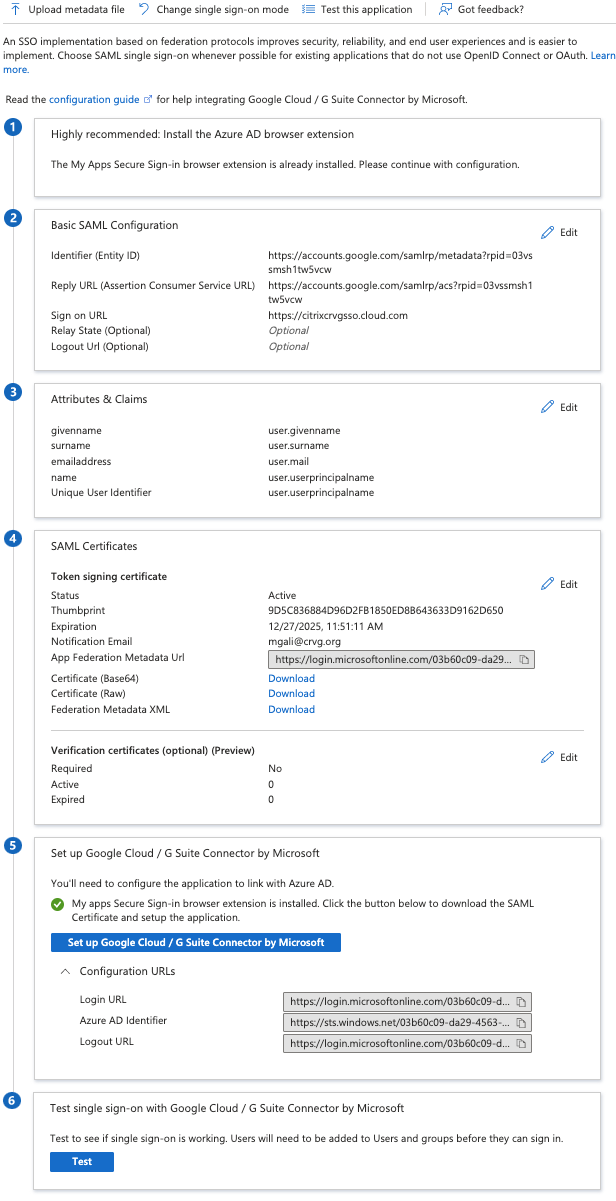

AzureポータルでSAMLベースのシングルサインオンのURLを設定すると、アプリケーションは次のように表示されます。

-

-

検証チェックポイント

-

ストアURLを入力すると、Azure IdPのサインインページが表示されるはずです。成功しない場合は、「AzureポータルでのMicrosoft AzureとChromeOS間のSSOおよびユーザープロビジョニングの設定」の手順を再確認してください。

-

Google管理コンソールでのSAML SSOプロファイルの設定

-

ドメイン、ユーザーを追加し、OUを作成します。詳細については、「Google組織部門の完全ガイド」を参照してください。

- Microsoft Entra ID を IdP として SAML SSO プロファイルを作成します。詳細については、Azure AD ユーザー向け SAML シングルサインオン (SSO) の構成を参照してください。

検証チェックポイント

Chromebook を使用して、Azure 資格情報で Citrix Workspace アプリにサインインできる必要があります。ブラウザにストア URL を入力すると、サインインできるはずです。

SAML SSO Chrome 拡張機能を使用した ChromeOS 向け Citrix Workspace アプリの SSO 構成

SAML拡張機能を使用してSSOを構成するには、次の手順を実行します。

-

ChromeデバイスにChromeアプリ拡張機能用のSAML SSOをインストールして構成します。

拡張機能をインストールするには、SAML SSO for Chrome Appsをクリックします。

-

拡張機能は、ブラウザーからSAML Cookieを取得し、ChromeOS向けCitrix Workspaceアプリに提供します。

-

Citrix WorkspaceアプリがSAML Cookieを取得できるように、次のポリシーで拡張機能を構成します。以下はJSONデータです。

{ "whitelist": { "Value": [ { "appId": "haiffjcadagjlijoggckpgfnoeiflnem", "domain": "login.microsoftonline.com" } ] } } <!--NeedCopy-->

検証チェックポイント

Azure IdPストアとSSO拡張機能を使用してCitrix Workspaceアプリを起動すると、Citrix Workspaceアプリへのサインインが成功する必要があります。

-

仮想アプリとデスクトップへのSSOを実現するためのFASの展開

仮想アプリとデスクトップへのSSOを実現するには、Federated Authentication Service (FAS) を展開できます。

注:

FASがない場合、Active Directoryのユーザー名とパスワードの入力を求められます。詳しくは、「Citrix Federated Authentication Serviceを使用したワークスペースのシングルサインオンの有効化」を参照してください。

Azure AD資格情報を使用したVDAのEntra IDシングルサインオンサポート

これまで、Microsoft Entra ID参加済みVDAでHDXセッションを起動する際、Entra ID資格情報を使用したVDAのSSOサポートがなかったため、ユーザーは資格情報の入力を求められていました。このプロンプトは、従来のActive DirectoryからAzure ADを主要なIDプロバイダーとして移行するユーザーにとって課題となっていました。

- バージョン2511以降、ChromeOS向けCitrix Workspaceアプリは、Entra ID資格情報を使用したVDAに対してシームレスなシングルサインオン (SSO) エクスペリエンスを提供するようになりました。この機能により、Microsoft Entra ID参加済みVDAでHDXセッションを起動する際にユーザーが資格情報を入力する必要がなくなり、合理化された認証エクスペリエンスが提供されます。

この機能により、Entra ID参加済みVDAを採用しているユーザーは、VDAを起動するたびに手動で資格情報を入力することなく、シームレスな認証を享受できるようになります。

注:

この機能はデフォルトで有効になっています。

適用範囲

この機能は、バージョン2507以降の純粋およびハイブリッドEntra ID参加済みVDAと、指定されたOSバージョンでのアプリおよびデスクトップセッションの起動に適用されます。

システム要件

Virtual Delivery Agent (VDA):

- バージョン:2507

- 種類:シングルセッションまたはマルチセッション

VDAマシンID:

- Microsoft Entra ID参加済み

- Microsoft Entra IDハイブリッド参加済み

セッションホストOS:

- Windows 11 24H2、2025-08 Cumulative Update Preview for Windows 11 Version 24H2 - KB5068221 (OSビルド26100.6588以降)

- サーバーOS - Preview Build 27924以降

Entra ID SSOの詳細については、Citrix DaaSドキュメントの「Microsoft Entra IDシングルサインオン」を参照してください。

機能の既知の制限事項

ChromeOS向けCitrix Workspaceアプリは、インメモリICAサポートがないため、ブラウザーからのハイブリッド起動に対するSSOをサポートしていません。

構成方法

Google管理ポリシー

管理対象デバイスおよびユーザーの場合、管理者はGoogle管理ポリシーを使用してこの機能を無効にできます。手順は次のとおりです。

- Google管理ポリシーにサインインします。

- Device management > Chrome Management > User Settingsに移動します。

-

engine_settingsキーの下にあるpolicy.txtファイルに次のJSON文字列を追加します。注:

この構成は、以下にも適用できます。

- Device > Chrome > Apps and extensions > Users and browsers > 拡張機能を検索 > 拡張機能のポリシー

- Device > Chrome > Apps and extensions > Kiosks > 拡張機能を検索 > 拡張機能のポリシー

- Device > Chrome > Apps and extensions > Managed guest sessions > 拡張機能を検索 > 拡張機能のポリシー

-

属性

enableAADSSOがfalseに設定されていることを確認します。以下はJSONデータの例です。{ "settings": { "Value": { "settings_version": "1.0", "engine_settings": { "features": { "enableAADSSO”: false } } } } } <!--NeedCopy--> - 変更を保存します。

トラブルシューティング

この記事では、SSOが失敗し、セッション起動後にユーザーが予期しない資格情報プロンプトを受け取った場合に収集する必要があるログに焦点を当てています。

前提条件

-

Cloud Broker - 126

-

VDA - 2507

-

ChromeOS向けCitrix Workspaceアプリ - 2509

-

ChromeOS向けCitrix Workspaceアプリ - ChromeOS向けCitrix Workspaceアプリ2509以降で属性enableAADSSOをtrueに設定

Azure AD資格情報を使用したVDAのEntra IDシングルサインオンサポートのトラブルシューティングログ

この記事では、SSOが失敗し、セッション起動後にユーザーが予期しない資格情報プロンプトを受け取った場合に収集できるログについて説明します。

ログを収集するには:

- 基本的なCitrix Workspaceアプリログを収集します。詳しくは、「ログの収集方法」を参照してください。

-

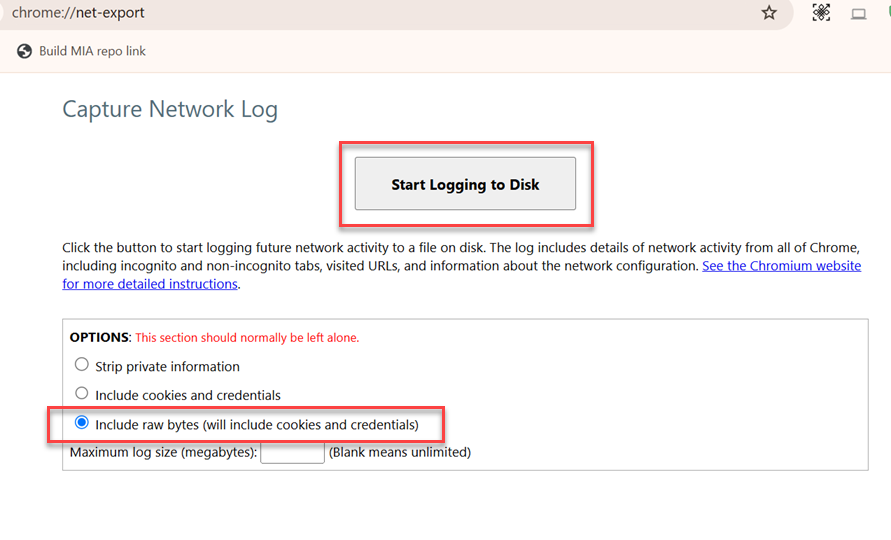

MSALトークン取得ステータスのネットワークトレースを収集します。

i. Chromeブラウザーを開き、

chrome://net-export/に移動します。 ii. 次のスクリーンショットに示すように、ディスクへのログ記録を開始を選択し、オプション生バイトを含める(Cookieと資格情報が含まれます)を選択します。ファイルの場所を選択します。

iii. ChromeOS向けCitrix Workspaceアプリセッションを開始して問題を再現し、トレースを収集します。

chrome://net-export/でログ記録を停止を選択します。 - すべてのモジュールと起動トレースについて、VDAからCitrix Diagnostic Facility (CDF) トレースを収集します。Citrix Workspaceアプリからの機能ネゴシエーションが成功してもSSOが失敗する可能性があるため、システム起動時にCDFトレースを収集する手順に従ってください。

既知の制限事項

-

ChromeOS向けCitrix Workspaceアプリは、インメモリICAサポートがないため、ハイブリッド起動に対するSSOをサポートしていません。

-

セッション起動に30秒以上かかる場合、AAD SSOログインが失敗し、ユーザーに資格情報の入力を求めるプロンプトが表示されることがあります。