Alertas e notificações

Os alertas são exibidos no Monitor, no painel e em outras visualizações de alto nÃÂvel, com sÃÂmbolos de alerta de aviso e crÃÂtico. Os alertas são atualizados automaticamente a cada minuto; você também pode atualizar os alertas sob demanda.

Um alerta de aviso (triângulo âmbar) indica que o limite de aviso de uma condição foi atingido ou excedido.

Um alerta crÃÂtico (cÃÂrculo vermelho) mostra que o limite crÃÂtico de uma condição foi atingido ou excedido.

Você pode visualizar informações mais detalhadas sobre os alertas selecionando um alerta na barra lateral, clicando no link “Ir para Alertas” na parte inferior da barra lateral ou selecionando “Alertas” na parte superior da página do Monitor.

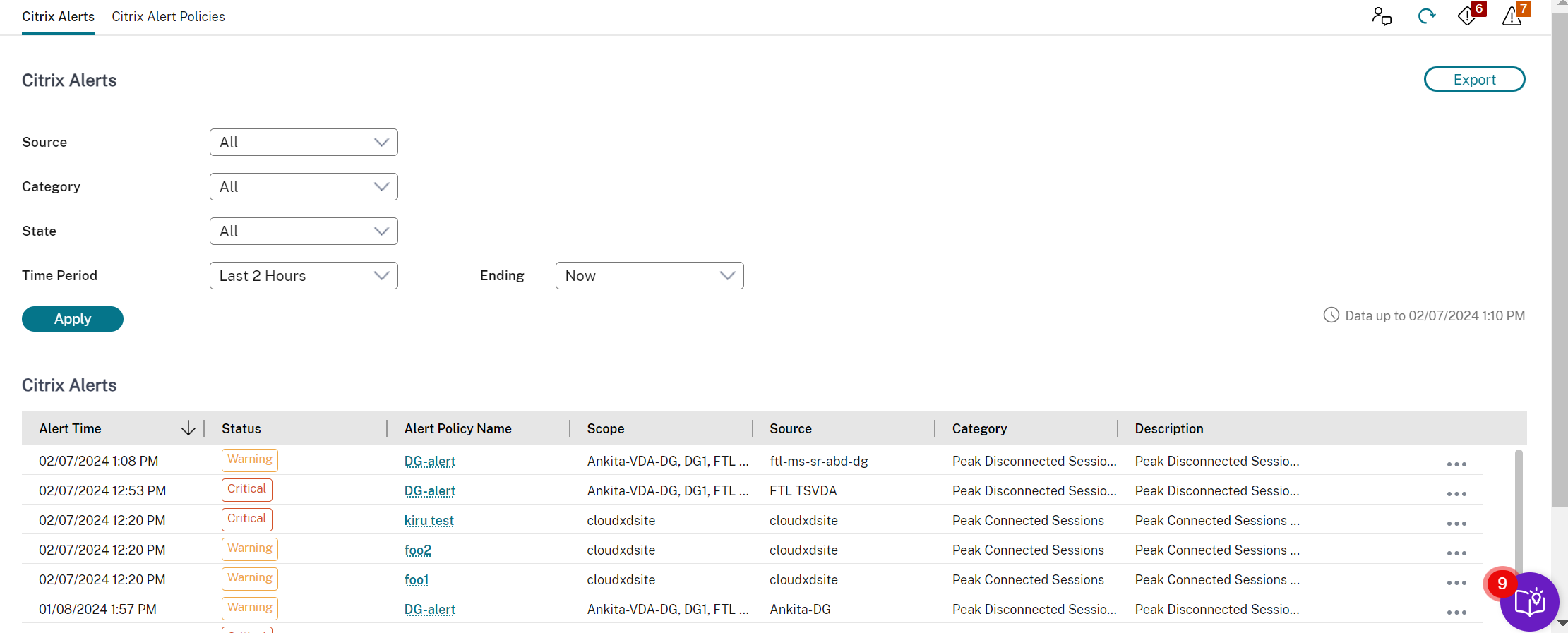

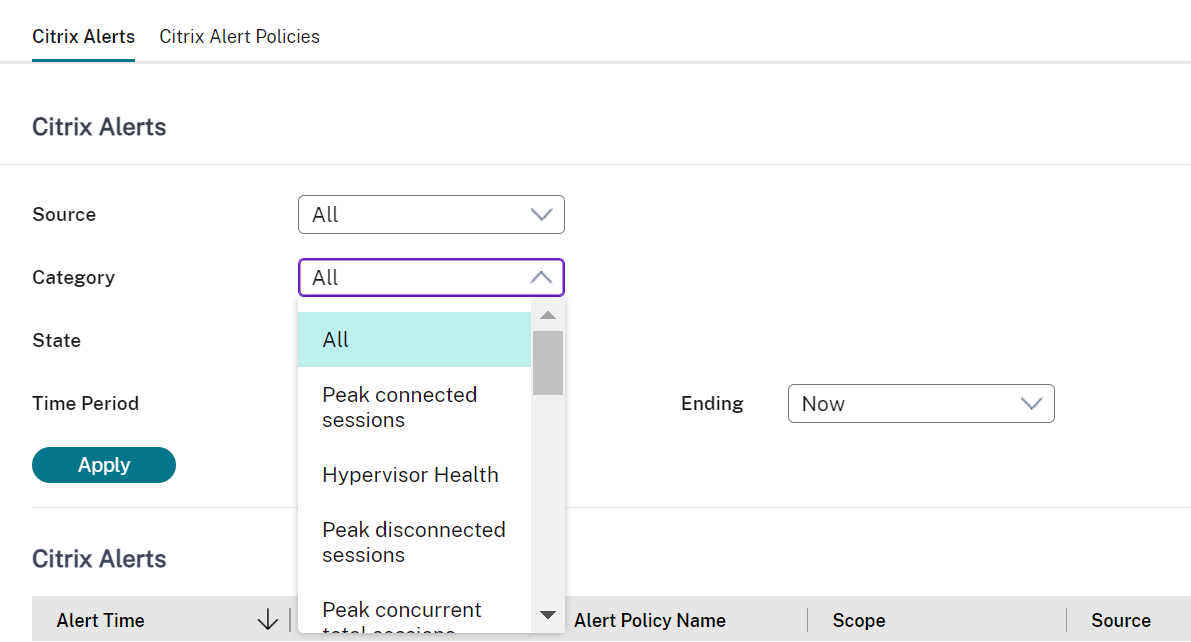

Na visualização de Alertas, você pode filtrar e exportar alertas. Por exemplo, máquinas de SO de várias sessões com falha para um grupo de entrega especÃÂfico no último mês, ou todos os alertas para um usuário especÃÂfico. Para obter mais informações, consulte Exportar relatórios.

Os alertas Citrix são aqueles que se originam de componentes Citrix. Você pode configurar os alertas Citrix no Monitor em “Alertas” > “PolÃÂtica de Alertas Citrix”. Como parte da configuração, você pode definir notificações a serem enviadas por e-mail para indivÃÂduos e grupos quando os alertas excederem os limites que você configurou. Para obter mais informações sobre como configurar os Alertas Citrix, consulte Criar polÃÂticas de alerta.

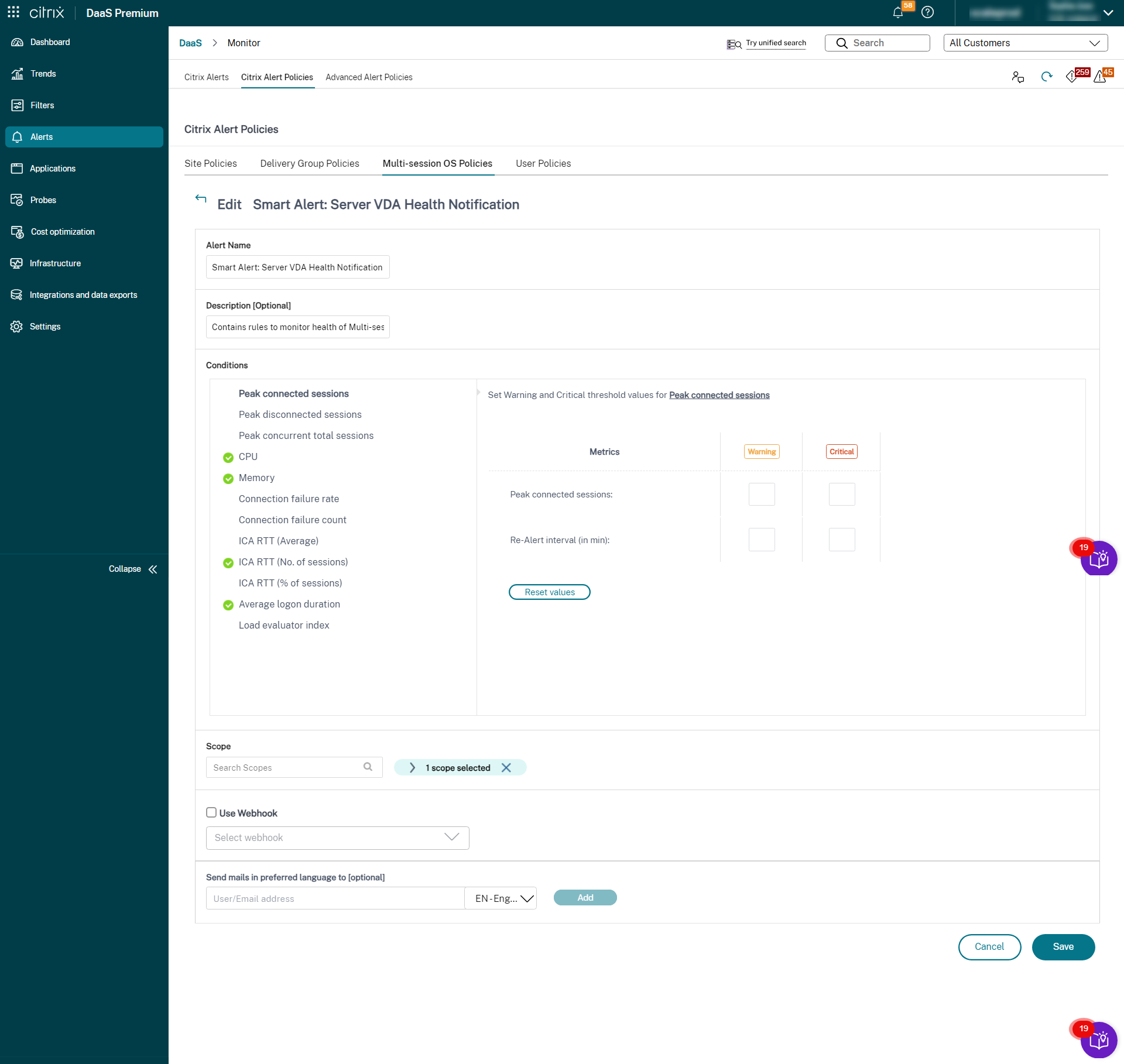

- Um conjunto de polÃÂticas de alerta integradas com valores de limite predefinidos está disponÃÂvel para grupos de entrega e escopo de VDAs de SO de várias sessões. Você pode modificar os parâmetros de limite das polÃÂticas de alerta integradas em “Alertas” > “PolÃÂtica de Alertas Citrix”.

- Essas polÃÂticas são criadas quando há pelo menos um destino de alerta  um grupo de entrega ou um VDA de SO de várias sessões definido em seu site. Além disso, esses alertas integrados são adicionados automaticamente a um novo grupo de entrega ou a um VDA de SO de várias sessões.

As polÃÂticas de alerta integradas são criadas somente se não existirem regras de alerta correspondentes no banco de dados do Monitor.

Para os valores de limite das polÃÂticas de alerta integradas, consulte a seção Condições das polÃÂticas de alerta.

- O recurso de Notificação e Alerta Proativo do Monitor foi aprimorado para incluir uma nova estrutura de alerta chamada **"PolÃÂticas de Alerta Avançadas"**. Com esse recurso, você pode criar alertas incluindo detalhes granulares para cada elemento ou condição, aumentando assim o controle sobre o escopo dos alertas. Atualmente, essas polÃÂticas incluem alertas para economia de custos e infraestrutura.

- Com a introdução das polÃÂticas de alerta avançadas, que são um alerta orientado por fonte de dados, você pode usar a filtragem de escopo de várias condições.

Esse recurso ajuda a reduzir alertas excessivos que podem levar àdiminuição da capacidade de resposta ou da eficácia na abordagem de problemas importantes. Essa polÃÂtica ajuda a medir a eficácia das polÃÂticas de alerta e o engajamento dos administradores.

- Você pode criar uma polÃÂtica de alerta avançada na seção **"Alertas"** > **"PolÃÂtica de alerta avançada"** > **"Criar PolÃÂtica"**.

- Você pode selecionar uma das seguintes Fontes de dados:

- Máquinas

- Provisioning Service

- StoreFrontâ„¢

- Você pode criar alertas para economia de custos, o que ajuda a otimizar os custos. Atualmente, você pode criar alertas para máquinas.

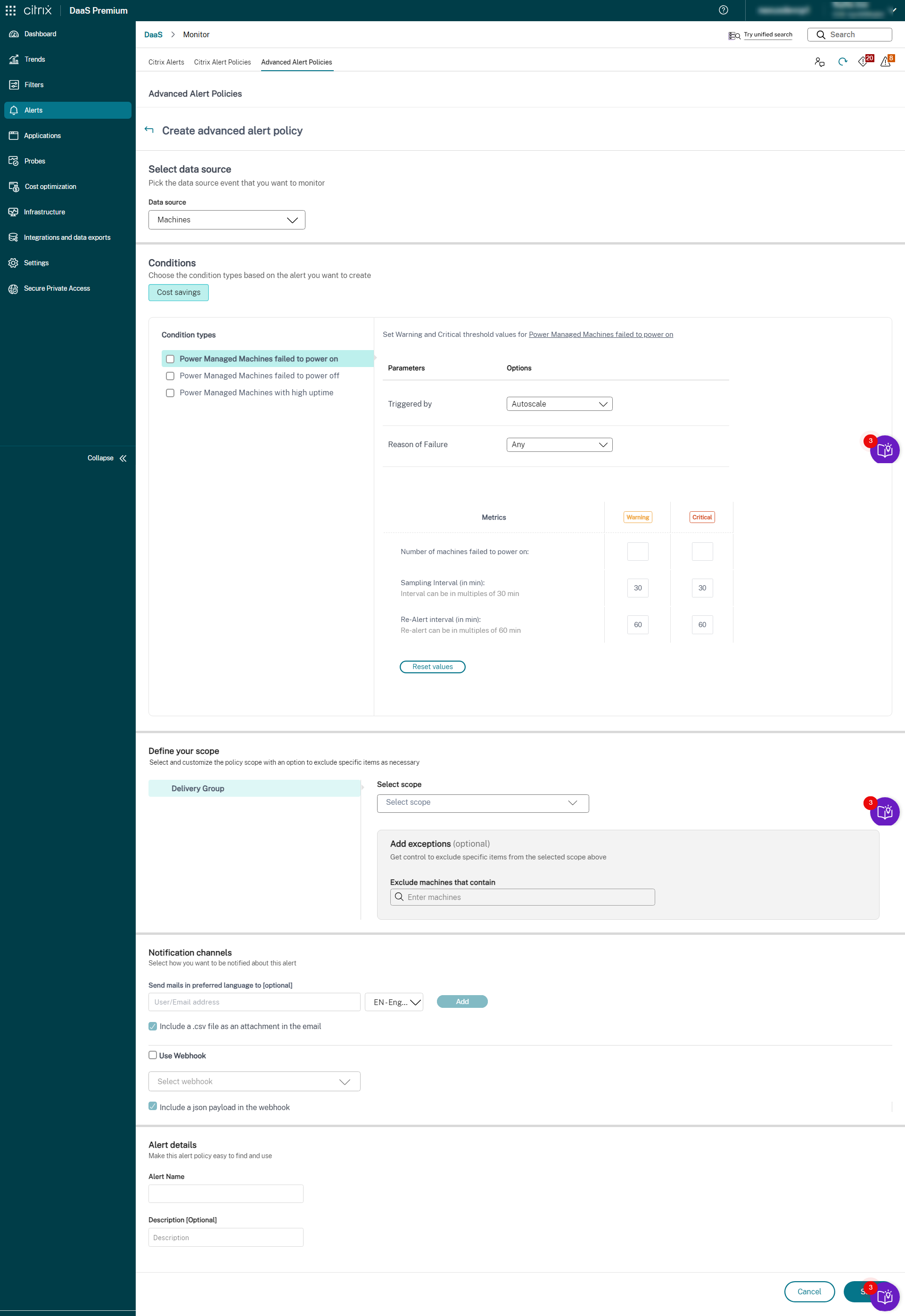

- Para criar alertas em Máquinas, faça o seguinte:

- Clique na guia “Alertas” > “PolÃÂticas de Alerta Avançadas”. A página “PolÃÂticas de Alerta Avançadas” é exibida.

- Clique em “Criar PolÃÂtica”. A seção “Criar PolÃÂticas de Alerta Avançadas” é exibida.

- Selecione “Máquinas” na lista suspensa “Fonte de dados”. A condição de economia de custos e os tipos de condição correspondentes são exibidos.

-

Selecione os seguintes tipos de condição conforme necessário:

- **Máquinas gerenciadas por energia falharam ao ligar** - **Máquinas gerenciadas por energia falharam ao desligar** - **Máquinas gerenciadas por energia com alto tempo de atividade** -

Selecione os parâmetros especÃÂficos e as opções correspondentes para cada uma das condições selecionadas. - 1. Defina as métricas de Aviso e CrÃÂtico para o tipo de condição selecionado:

- Para **"Máquinas gerenciadas por energia com alto tempo de atividade"**: - Número de máquinas que excedem o limite de tempo de atividade - Intervalo de novo alerta (em min), o intervalo mÃÂnimo pode ser de 60 min-

Para “Máquinas gerenciadas por energia falharam ao ligar” e “Máquinas gerenciadas por energia falharam ao desligar”:

- Número de máquinas que excedem o limite de tempo de atividade

- Intervalo de amostragem (em min), os intervalos podem ser múltiplos de 30 min

-

Intervalo de novo alerta (em min), o novo alerta pode ser múltiplos de 60 min

-

- Agende os intervalos de novo alerta para os alertas selecionados conforme necessário.

-

- Defina o escopo do alerta.

-

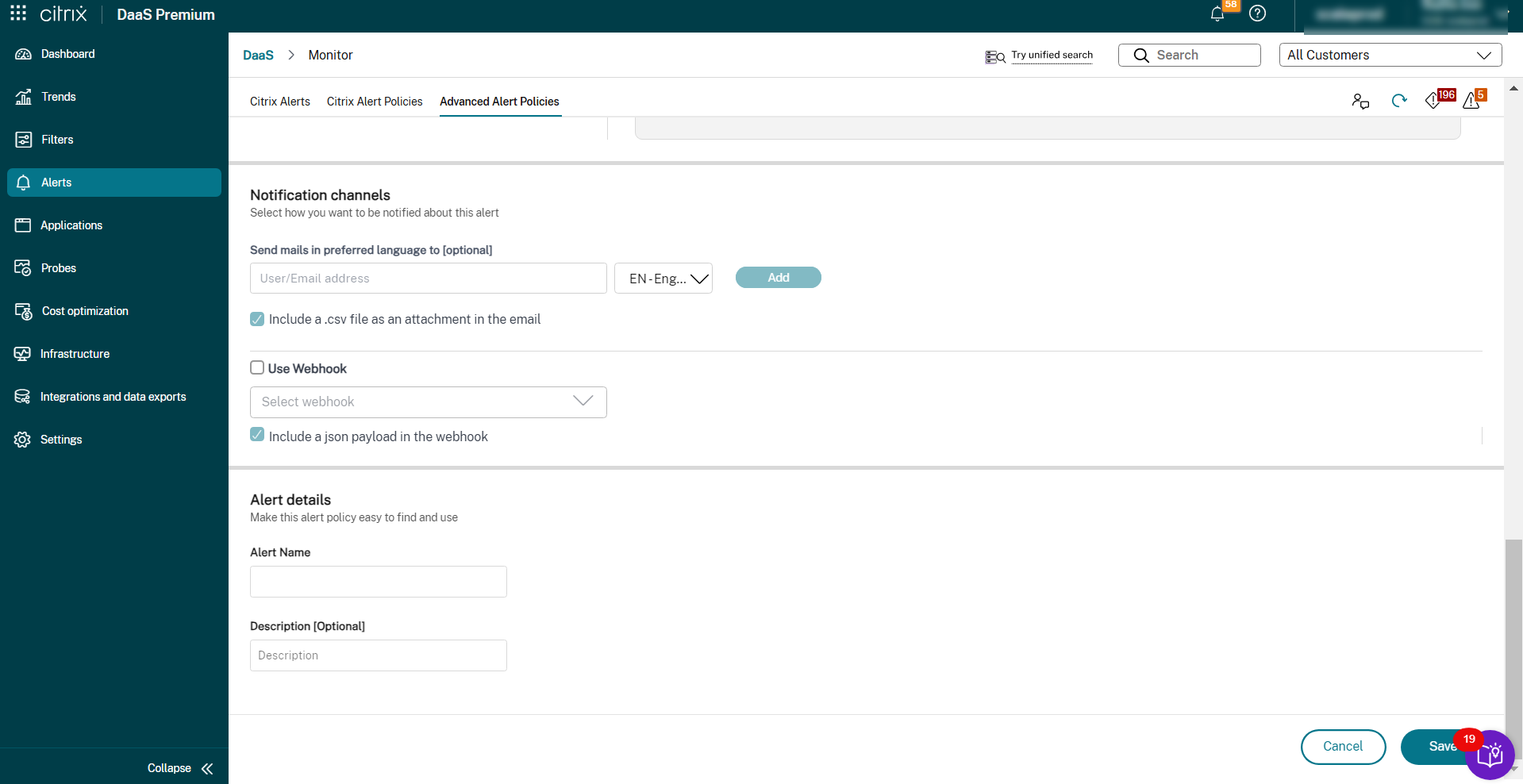

Defina os canais de notificação. Isso pode ser e-mail ou Webhook.

-

Você pode selecionar as seguintes caixas de seleção:

- Incluir um payload JSON como anexo no webhook

- Incluir um arquivo CSV como anexo no e-mail

-

- Insira os “Detalhes do Alerta”, como “Nome do Alerta” e “Descrição” (opcional). - 1. Clique em “Salvar”. O alerta é criado.

-

Alertas para Latência de Conexão SPA

-

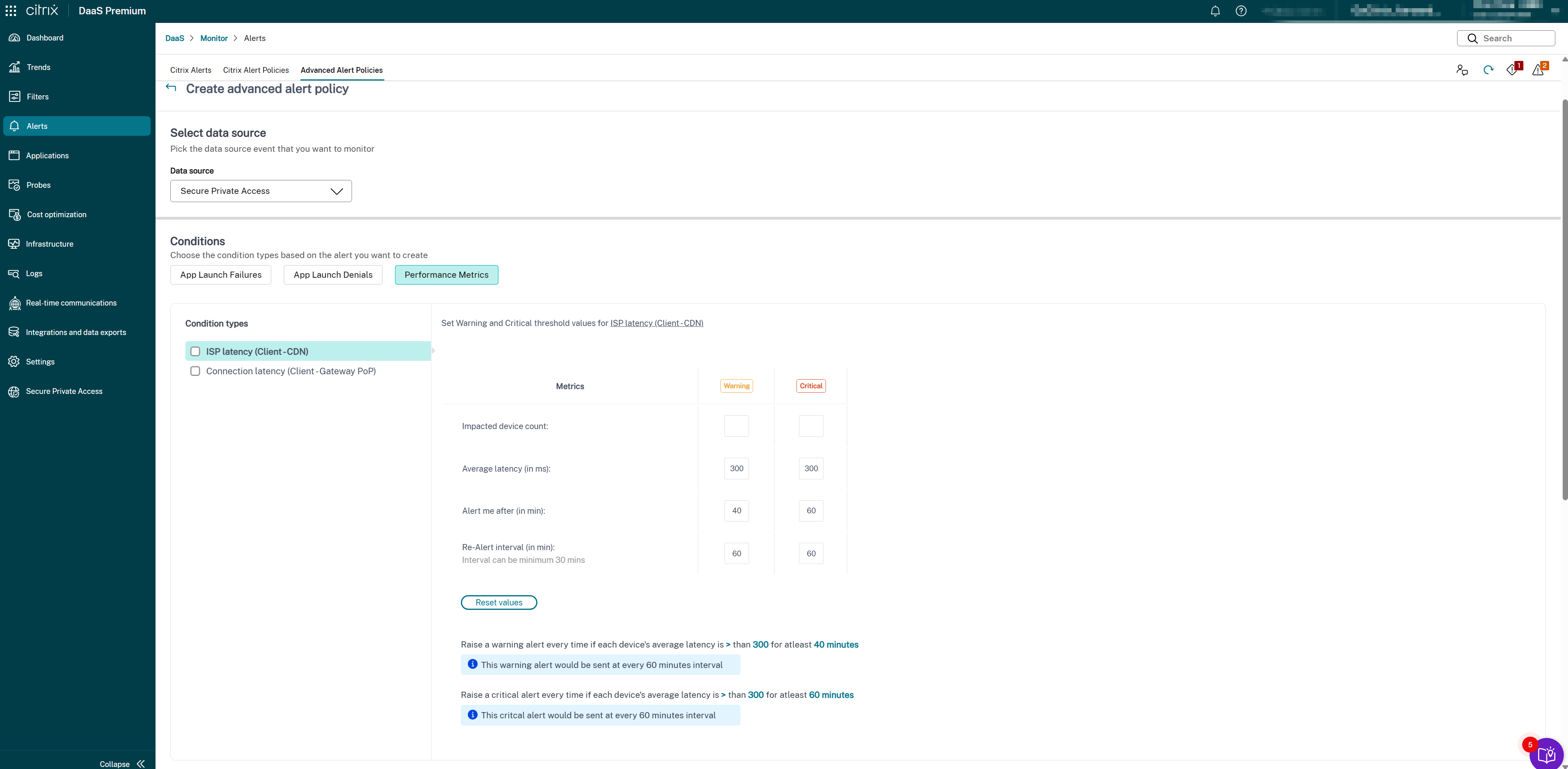

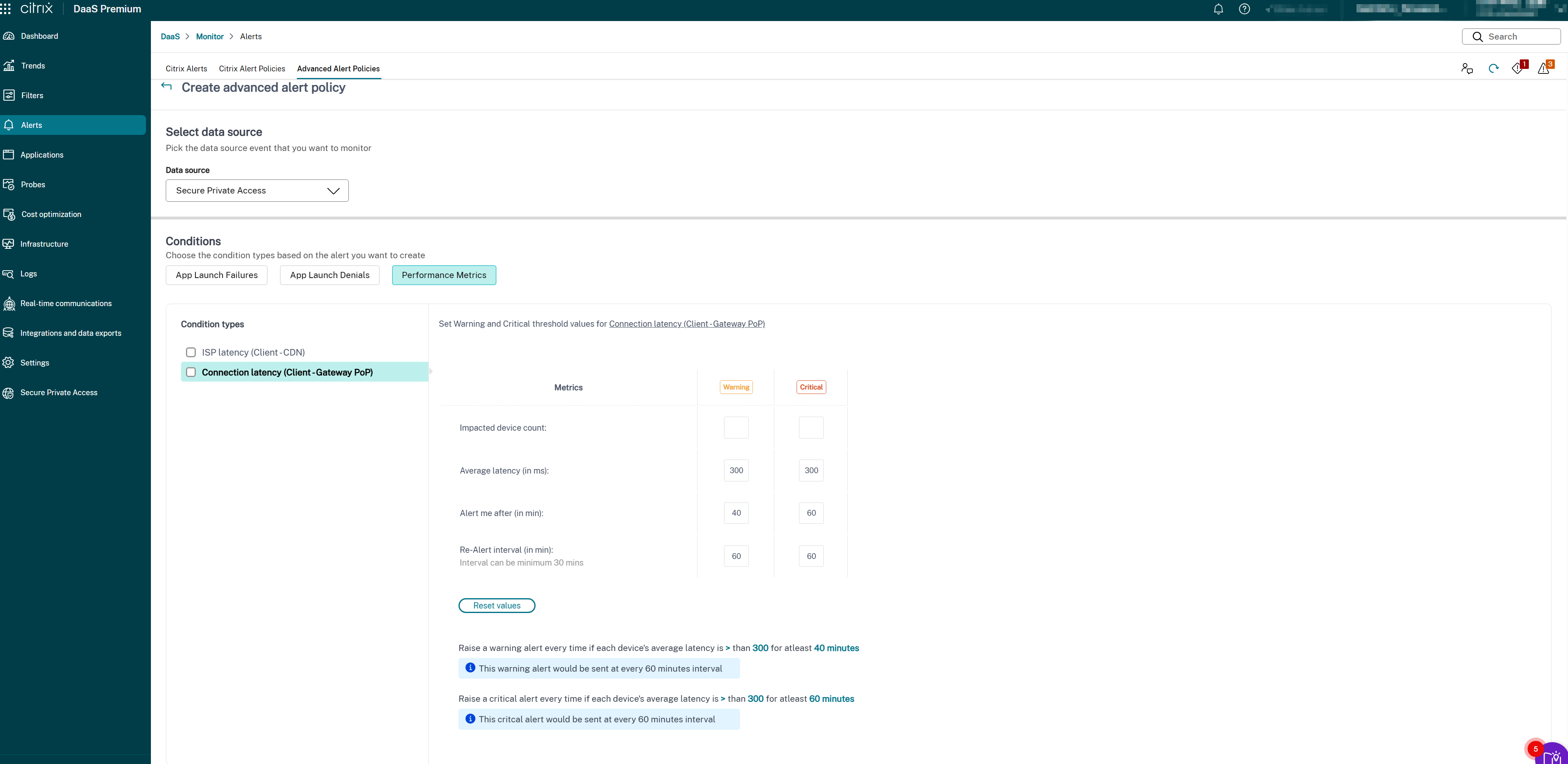

A estrutura de PolÃÂticas de Alerta Avançadas oferece suporte a alertas proativos para conectividade do Secure Private Access (SPA). Use esta polÃÂtica para detectar e agir sobre a latência de ponta a ponta que afeta as conexões de usuário do SPA.

-

Para criar alertas de Latência de Conexão SPA, faça o seguinte:

-

- Clique na guia “Alertas” > “PolÃÂticas de Alerta Avançadas”. A página “PolÃÂticas de Alerta Avançadas” é exibida.

-

- Clique em “Criar PolÃÂtica”. A seção “Criar PolÃÂticas de Alerta Avançadas” é exibida.

- Selecione “Secure Private Access” na lista suspensa “Fonte de dados”. A condição Latência de Conexão SPA é exibida.

-

Selecione os seguintes tipos de métrica conforme necessário:

- Latência do ISP (Cliente → CDN)

- Latência da conexão (Cliente → PoP do Gateway)

- Latência do ISP (Cliente → CDN)

- Latência da conexão (Cliente → PoP do Gateway)

- Selecione os parâmetros especÃÂficos e as opções correspondentes para cada uma das métricas selecionadas.

-

Defina as métricas de Aviso e CrÃÂtico para o tipo de condição selecionado:

- Limite de latência (em ms): Defina os valores de Aviso (por exemplo, 150–200 ms) e CrÃÂtico (por exemplo, 300–400 ms)

- Usuários afetados (contagem): Número de usuários que experimentam latência acima do limite

- Intervalo de amostragem (em min): Com que frequência avaliar a latência (por exemplo, 5–15 minutos)

- Intervalo de re-alerta (em min): MÃÂnimo de 60 minutos recomendado para evitar fadiga de alerta

- Agende intervalos de re-alerta para os alertas selecionados conforme necessário.

- Defina o escopo do alerta. Selecione site, grupo de entrega ou subconjunto direcionado.

-

Defina os canais de notificação. Isso pode ser e-mail ou Webhook.

-

Você pode selecionar as seguintes caixas de seleção:

- Incluir um payload JSON como anexo no webhook

- Incluir um arquivo CSV como anexo no e-mail

-

- Insira os “Detalhes do alerta”, como “Nome do Alerta” (por exemplo, “Latência de Conexão SPA – PoP Leste”) e “Descrição” (opcional).

- Clique em “Salvar”. O alerta é criado.

Recomendação:

Para alertas proativos, ajuste os limites de latência com base em medições de linha de base por região. Inclua a integração de webhook para rotear alertas de alta latência para o gerenciamento de incidentes para uma triagem mais rápida.

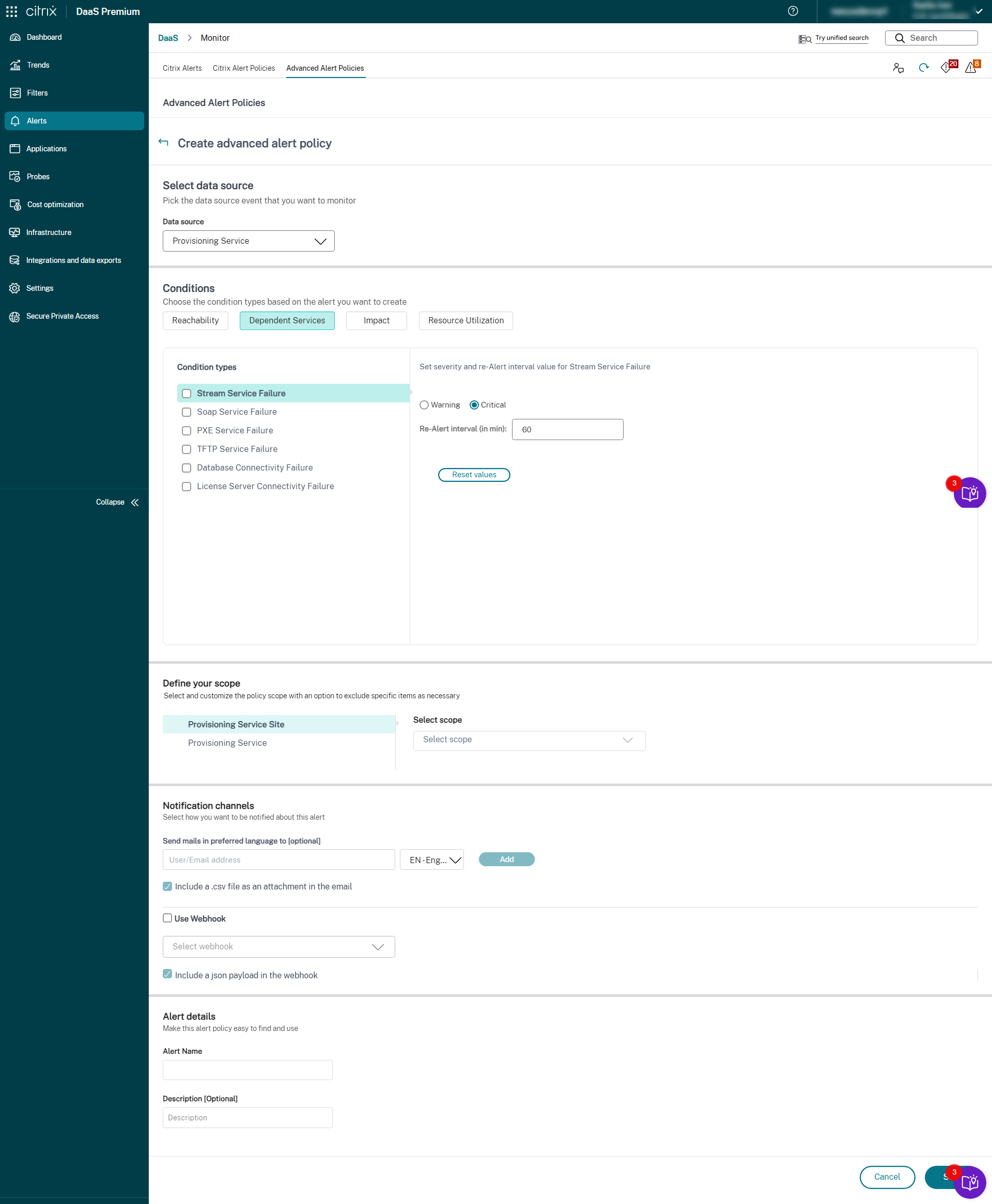

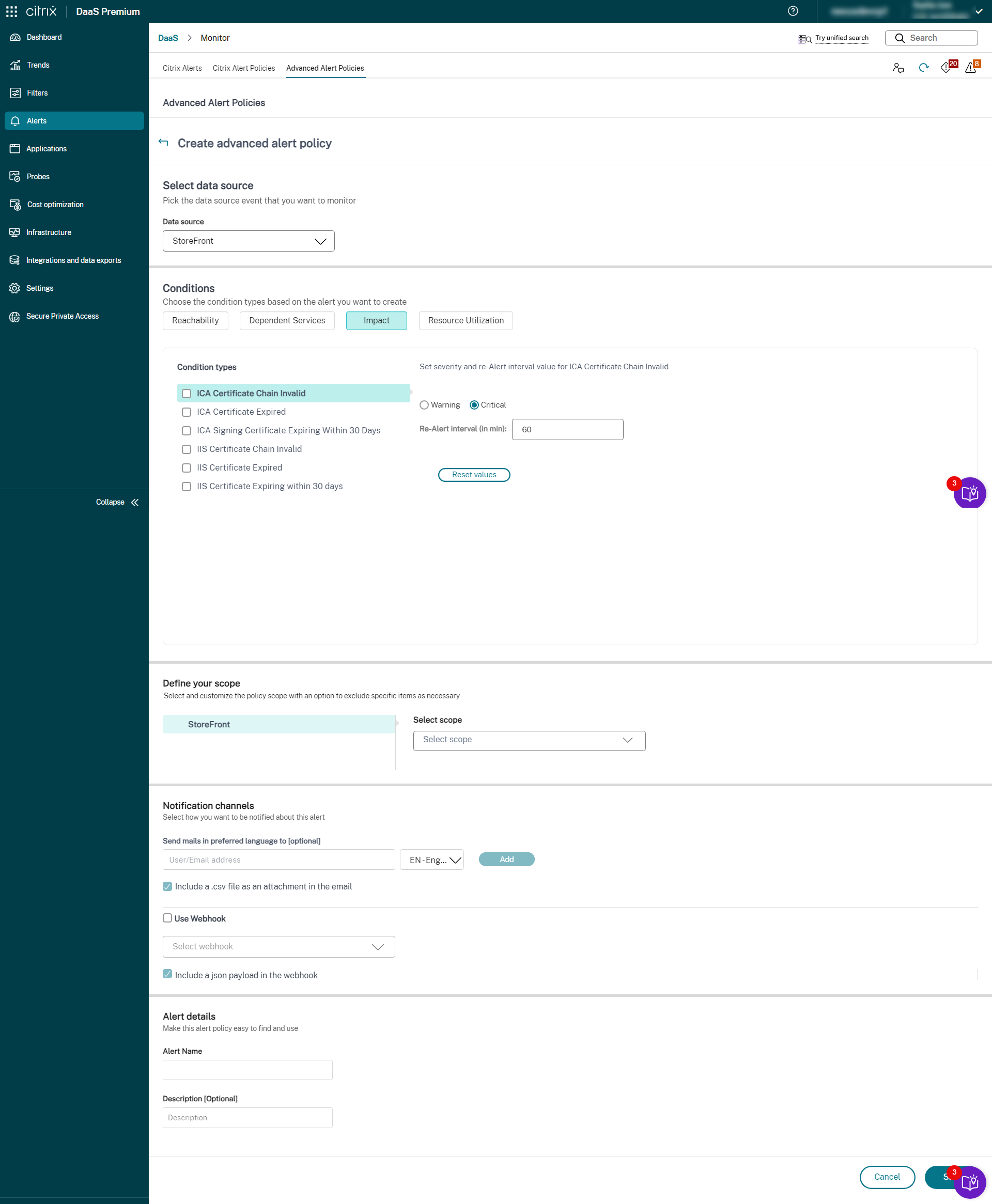

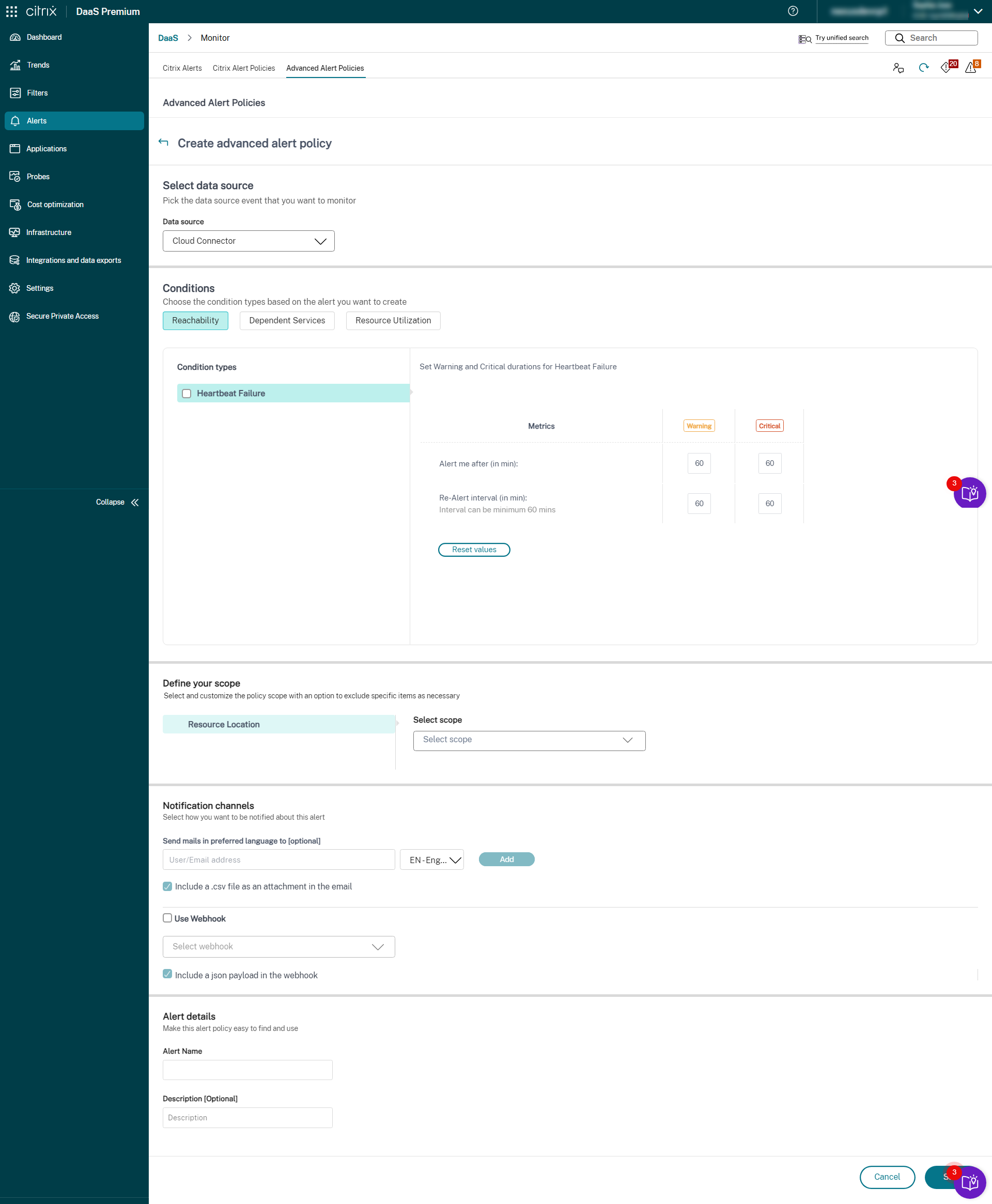

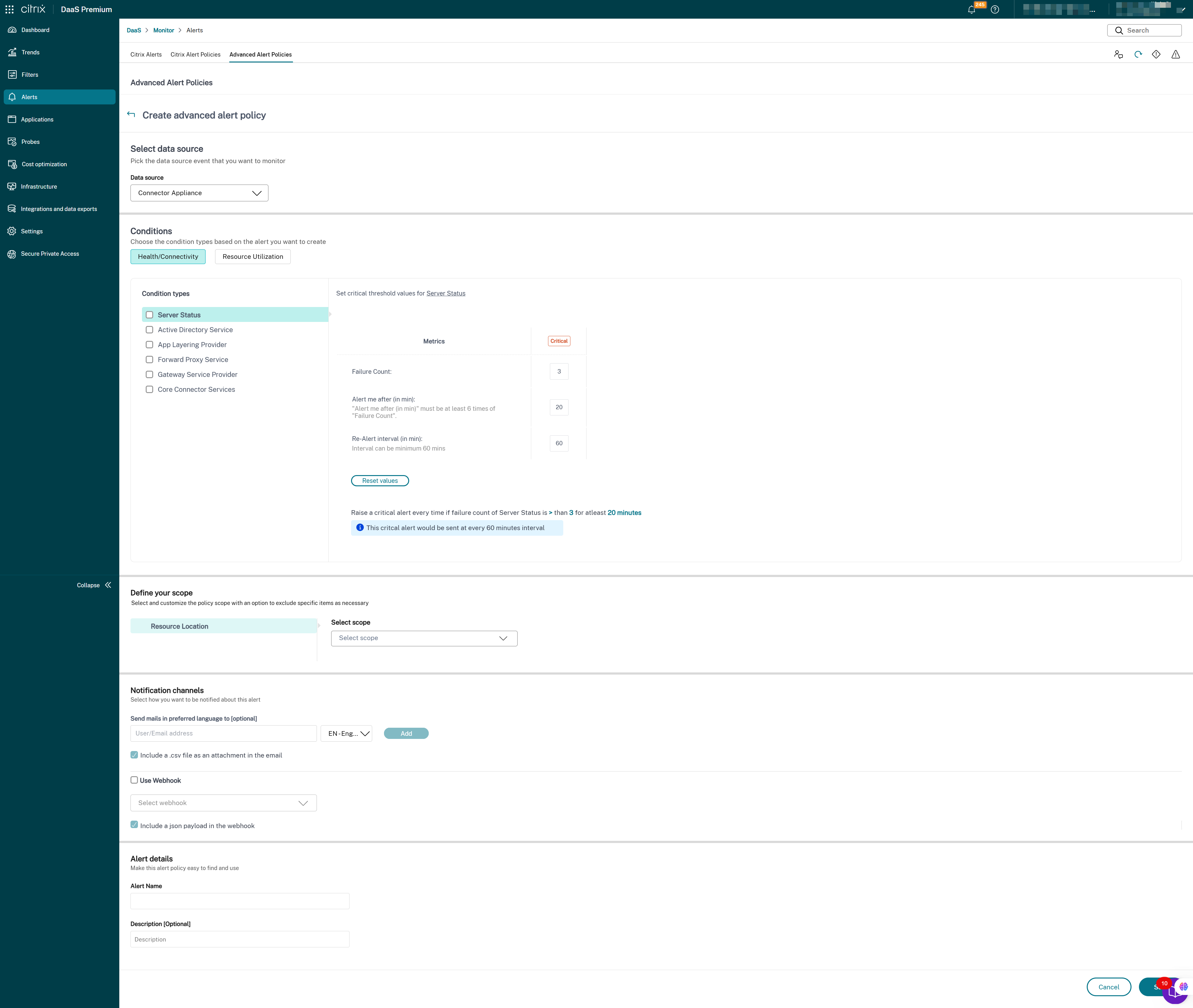

Você pode criar alertas para monitorar a integridade dos seguintes componentes do Citrix DaaSâ„¢ compatÃÂveis:

- Serviço de Provisionamento

- StoreFront

- Cloud Connector

- Connector Appliance

Depois que a configuração do Monitoramento de infraestrutura for concluÃÂda, você poderá usar os dados de integridade disponÃÂveis no Monitor para configurar alertas para qualquer componente necessário. Os administradores podem definir condições, escopos e meios de notificação para receber alertas importantes por e-mail ou um payload JSON por meio de webhooks. Os alertas gerados também estão disponÃÂveis na seção “Alertas Citrix” para análise e gerenciamento.

Como parte da polÃÂtica de Infraestrutura recém-introduzida, as condições de alerta são categorizadas em quatro seções, da seguinte forma:

- Acessibilidade

- Serviços dependentes

- Impacto

- Utilização de recursos

As condições dentro de cada categoria podem ser definidas com a severidade de CrÃÂtico e Aviso com base nas prioridades da sua organização. Você também pode agendar intervalos de re-alerta para esses alertas.

Você pode criar uma polÃÂtica de infraestrutura na seção “Alertas” > “PolÃÂticas de Alerta Citrix”. Você pode selecionar a categoria necessária e, em seguida, selecionar as condições necessárias para a polÃÂtica. Para obter mais informações sobre como criar uma polÃÂtica, consulte Criar polÃÂticas de alerta. Depois que a polÃÂtica é criada, você pode editar, excluir ou desabilitar a polÃÂtica na página Alertas Citrix.

Para obter mais detalhes sobre as condições suportadas em cada categoria e componente, consulte o seguinte:

- Métricas de integridade de provisionamento

- Métricas de integridade do StoreFront

- Métricas de integridade do Cloud Connector

- Métricas de integridade do Connector Appliance

Os seguintes dados são recebidos como um alerta por e-mail ou na página Alertas Citrix:

| Campo | Descrição |

|---|---|

| ID do Cliente | O ID do cliente do site. |

| NÃÂvel do alerta | Os valores possÃÂveis são CrÃÂtico e Aviso. |

| Destino | O nome da máquina para a qual o alerta é acionado. |

| Hora | A hora em que o alerta é acionado. |

| Escopo | O escopo da polÃÂtica. |

| PolÃÂtica | O nome da polÃÂtica. |

| Descrição | A descrição do problema para o qual o alerta é acionado. |

Você pode definir o escopo do seu alerta e adicionar exceções. O alerta é gerado apenas para o escopo selecionado, e o subescopo excluÃÂdo usando “adicionar exceções” não é incluÃÂdo na geração do alerta. Esse recurso ajuda você a criar alertas em um nÃÂvel granular.

Você pode criar notificações por e-mail ou por meio de URLs de webhook. Você também pode selecionar seu idioma preferido no qual gostaria de receber alertas. Você também pode selecionar uma opção para receber os parâmetros do alerta em um anexo de arquivo .CSV para e-mail ou em um payload JSON por meio de uma URL de webhook. O anexo inclui detalhes dos parâmetros necessários. Para obter mais informações, consulte Aprimoramentos no conteúdo do alerta.

Os seguintes dados são recebidos como um alerta por e-mail ou na página Alertas do Citrix:

| Campo | Descrição |

|---|---|

| ID do Cliente | O ID do cliente do site. |

| NÃÂvel de alerta | Este valor é o valor predefinido para cada condição de alerta. Os valores possÃÂveis são CrÃÂtico e Aviso. |

| Condição | Este valor é a condição definida ao criar a polÃÂtica. Por exemplo, o número de máquinas não registradas é igual ou superior a 20. |

-

Destino O nome do grupo de entrega ou site para o qual o alerta é acionado. -

Site O nome do site. -

Escopo O escopo da polÃÂtica. Este valor também inclui o subescopo. -

PolÃÂtica O nome da polÃÂtica. Descrição A descrição do problema para o qual o alerta é acionado. -

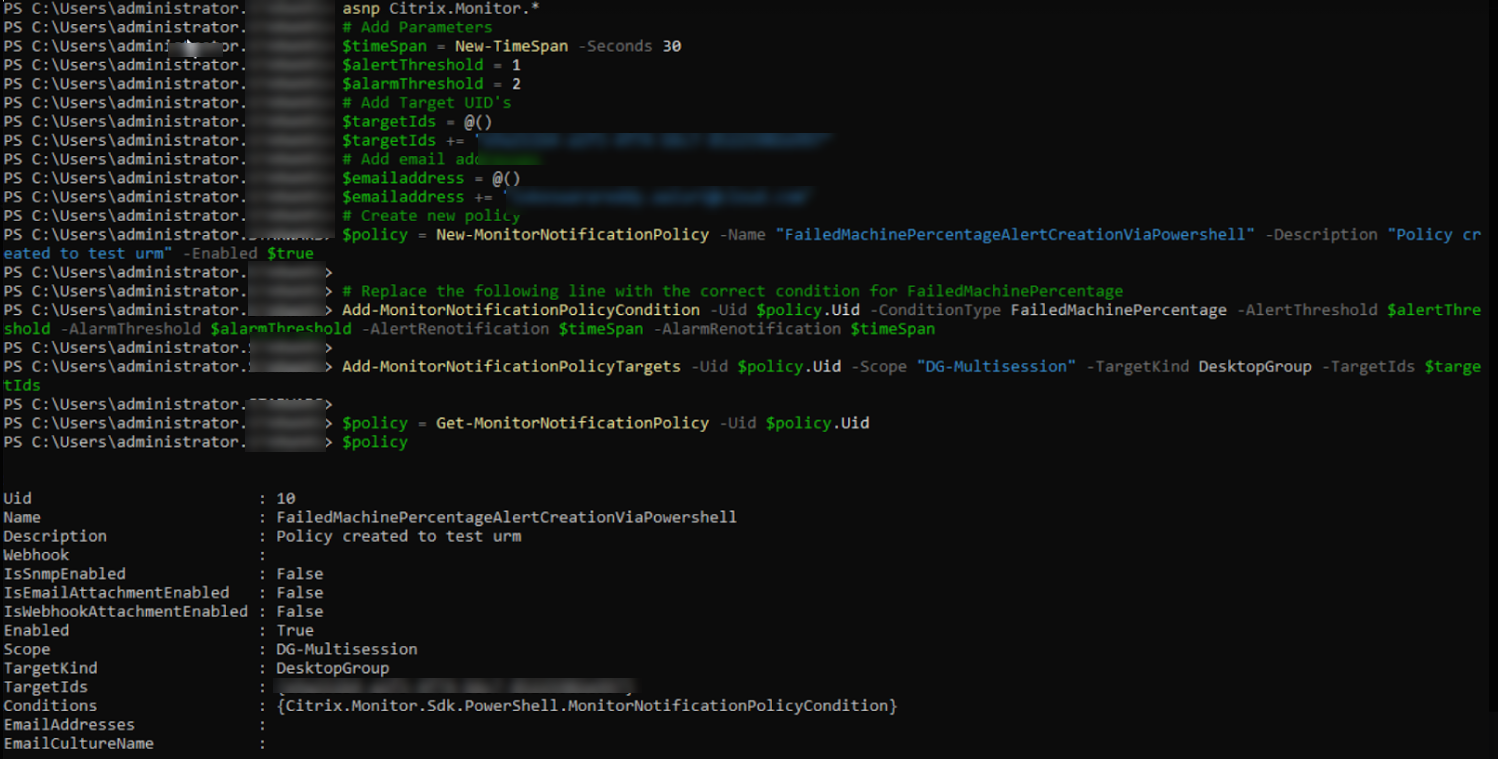

Como criar uma polÃÂtica de alerta avançada usando um script PowerShell?

Script PowerShell para criar uma polÃÂtica de alerta:

Add Parameters

$timeSpan = New-TimeSpan -Seconds 30 $alertThreshold = 1

Add Target UID’s

$targetIds = @()

Add email addresses

$emailaddress = @()

Create new policy

$policy = New-MonitorNotificationPolicy -Name “FailedMachinePercentageAlertCreationViaPowershell” -Description “Policy created to test urm” -Enabled $true

Substitua a seguinte linha pela condição correta para FailedMachinePercentage

Add-MonitorNotificationPolicyCondition -Uid $policy.Uid -ConditionType FailedMachinePercentage -AlertThreshold $alertThreshold -AlarmThreshold $alarmThreshold -AlertRenotification $timeSpan -AlarmRenotification $timeSpan

Add-MonitorNotificationPolicyTargets -Uid $policy.Uid -Scope “DG-Multisession” -TargetKind DesktopGroup -TargetIds $targetIds

$policy = Get-MonitorNotificationPolicy -Uid $policy.Uid $policy

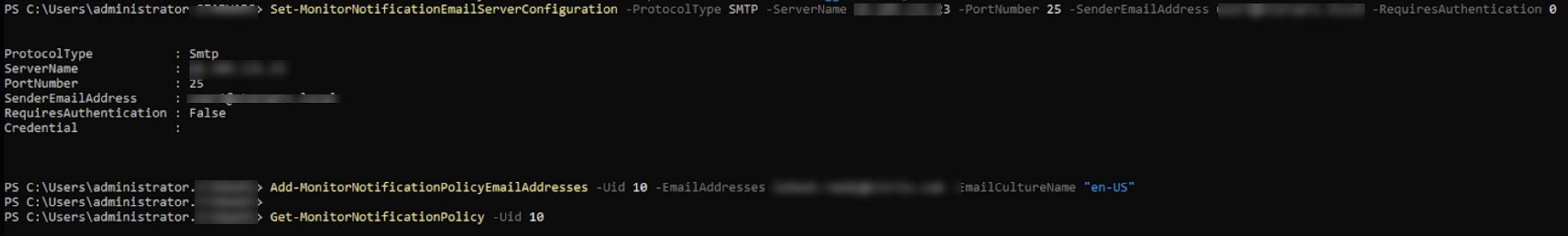

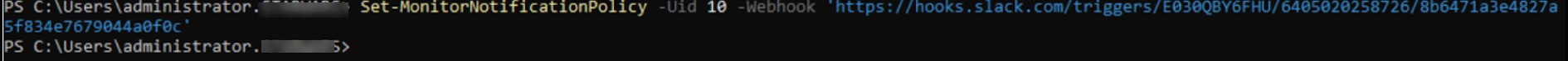

Na imagem anterior, você pode ver que a polÃÂtica foi criada e o Uid é 10.

Para adicionar e-mail àconfiguração

Set-MonitorNotificationEmailServerConfiguration -ProtocolType SMTP -ServerName NameOfTheSMTPServerOrIPAddress -PortNumber 80 -SenderEmailAddress loki@abc.com -RequiresAuthentication 0

Para adicionar e-mail àpolÃÂtica

Add-MonitorNotificationPolicyEmailAddresses -Uid $policy.Uid -EmailAddresses $emailaddress -EmailCultureName “en-US”

**Exemplo de script para adicionar e-mail:**

Add-MonitorNotificationPolicyEmailAddresses -Uid 10 -EmailAddresses $emailaddress -EmailCultureName "en-US"

Para adicionar URL de Webhook àpolÃÂtica

Set-MonitorNotificationPolicy –Uid $polcy.Uid –Webhook 'URL'

Exemplo de script para adicionar URL de webhook:

Set-MonitorNotificationPolicy –Uid 10 –Webhook ‘https://hooks.slack.com/triggers/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’

Obter detalhes da polÃÂtica criada

Get-MonitorNotificationPolicy -Uid 10

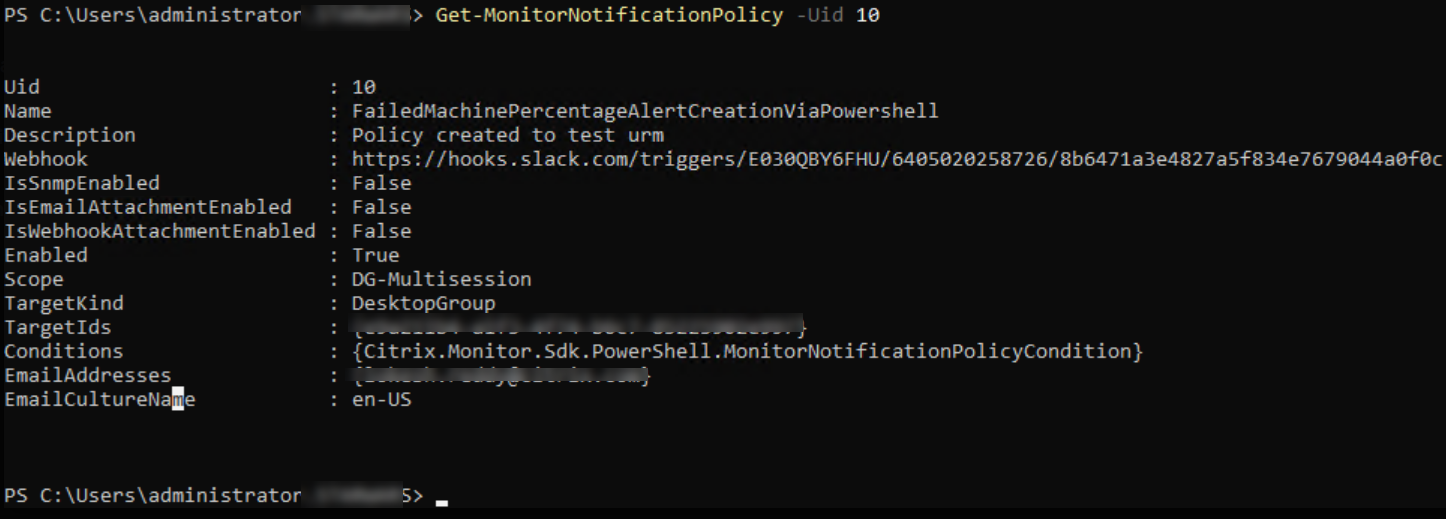

- Para criar uma polÃÂtica de alerta, por exemplo, para gerar um alerta quando um conjunto especÃÂfico de critérios de contagem de sessões for atendido:

- Vá para Alertas > PolÃÂtica de Alertas do Citrix e selecione, por exemplo, PolÃÂtica de SO Multissessão.

- Clique em “Criar”.

-

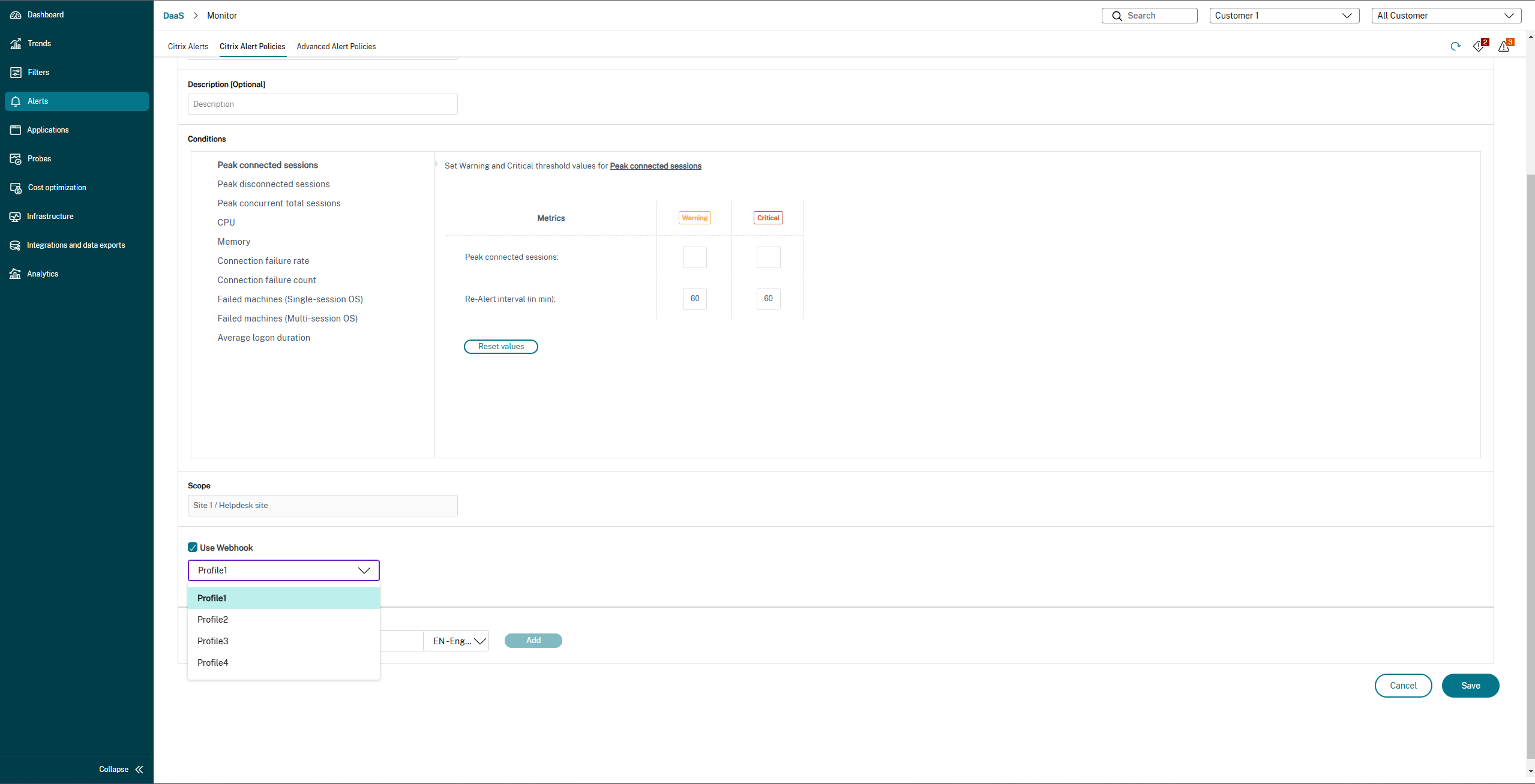

- Nomeie e descreva a polÃÂtica, e defina as condições que devem ser atendidas para que o alerta seja acionado. Por exemplo, especifique as contagens de Aviso e CrÃÂtico para Sessões Conectadas de Pico, Sessões Desconectadas de Pico e Sessões Concorrentes Totais de Pico. Os valores de Aviso não devem ser maiores que os valores CrÃÂticos. Para obter mais informações, consulte Condições das polÃÂticas de alerta.

-

- Defina o intervalo de re-alerta. Se as condições para o alerta ainda forem atendidas, o alerta será acionado novamente neste intervalo de tempo e, se configurado na polÃÂtica de alerta, uma notificação por e-mail será gerada. Um alerta ignorado não gera uma notificação por e-mail no intervalo de re-alerta.

- Defina o Escopo. Por exemplo, defina para um grupo de entrega especÃÂfico.

- Nas preferências de Notificação, especifique quem deve ser notificado por e-mail quando o alerta for acionado. As notificações por e-mail são enviadas via SendGrid. Certifique-se de que o endereço de e-mail

donotreplynotifications@citrix.comesteja na lista de permissões em sua configuração de e-mail.

-

- Clique em “Salvar”.

A criação de uma polÃÂtica com 20 ou mais grupos de entrega definidos no Escopo pode levar aproximadamente 30 segundos para concluir a configuração. Um indicador de carregamento é exibido durante esse tempo.

- A criação de mais de 50 polÃÂticas para até 20 grupos de entrega exclusivos (1000 destinos de grupo de entrega no total) pode resultar em um aumento no tempo de resposta (mais de 5 segundos).

Mover uma máquina contendo sessões ativas de um grupo de entrega para outro pode acionar alertas de grupo de entrega errôneos que são definidos usando parâmetros de máquina.

- > **Observação:** > > Depois de excluir uma polÃÂtica de alerta, pode levar até 30 minutos para que as notificações de alerta geradas pela polÃÂtica parem.

O recurso de alerta do Monitor foi aprimorado para incluir um anexo CSV e um payload JSON. Com este aprimoramento, você pode obter detalhes do alerta em um anexo CSV por e-mail ou como um payload JSON se houver um webhook. Usando este anexo CSV ou payload JSON, você pode receber conteúdo enriquecido em um nÃÂvel detalhado, auxiliando na rápida identificação e resolução de problemas.

Atualmente, este aprimoramento está disponÃÂvel apenas nos seguintes alertas:

- Tempo de atividade da máquina

- Ações de inicialização com falha

- Ações de desligamento com falha

-

Máquinas não registradas (%)

-

Para usar este recurso, navegue até o alerta e selecione as seguintes caixas de seleção:

-

- “Incluir um payload JSON como anexo no webhook”

- “Incluir um arquivo CSV como anexo no e-mail”

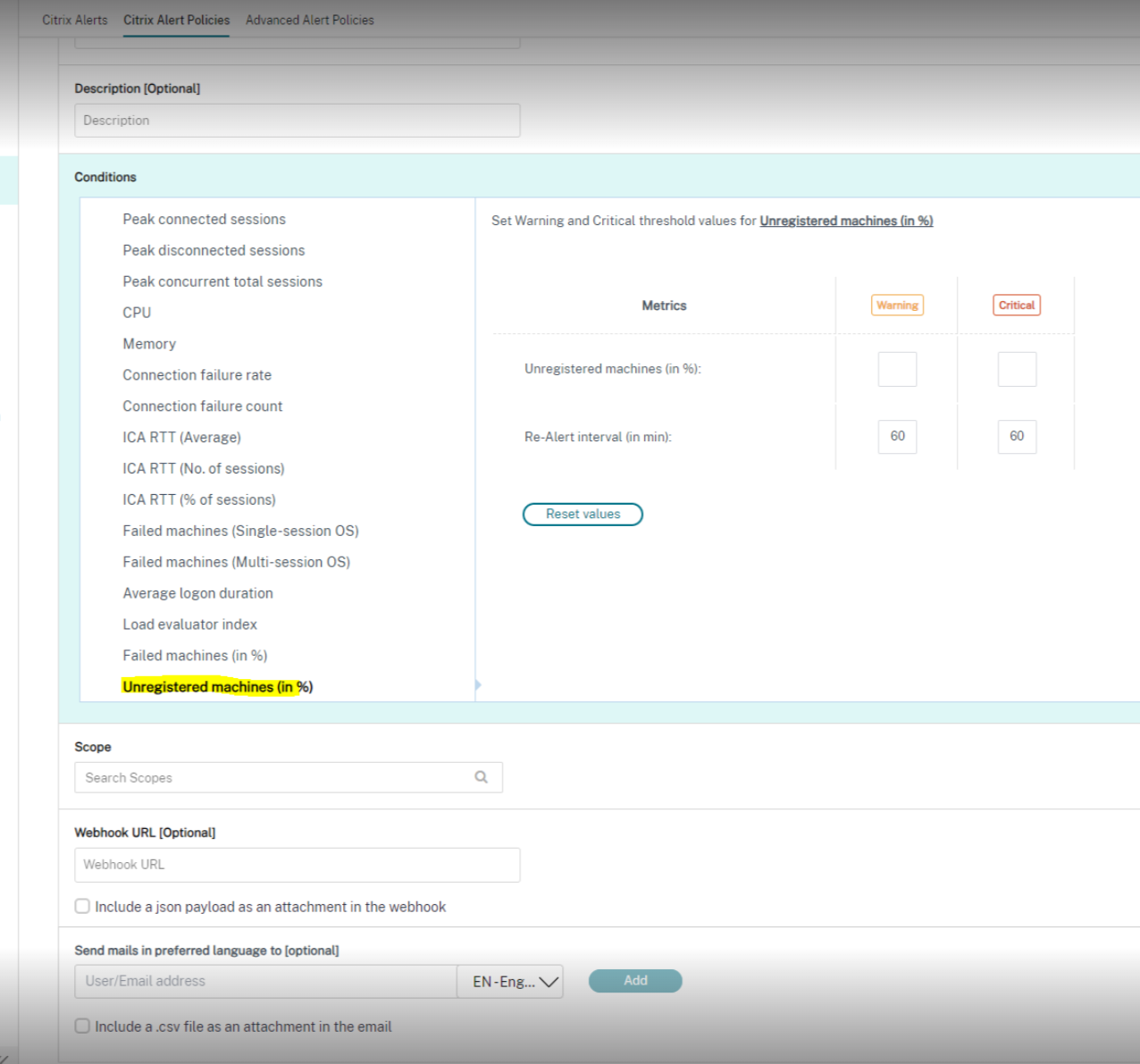

A seguir, uma captura de tela da seção PolÃÂticas de Alerta do Citrix:

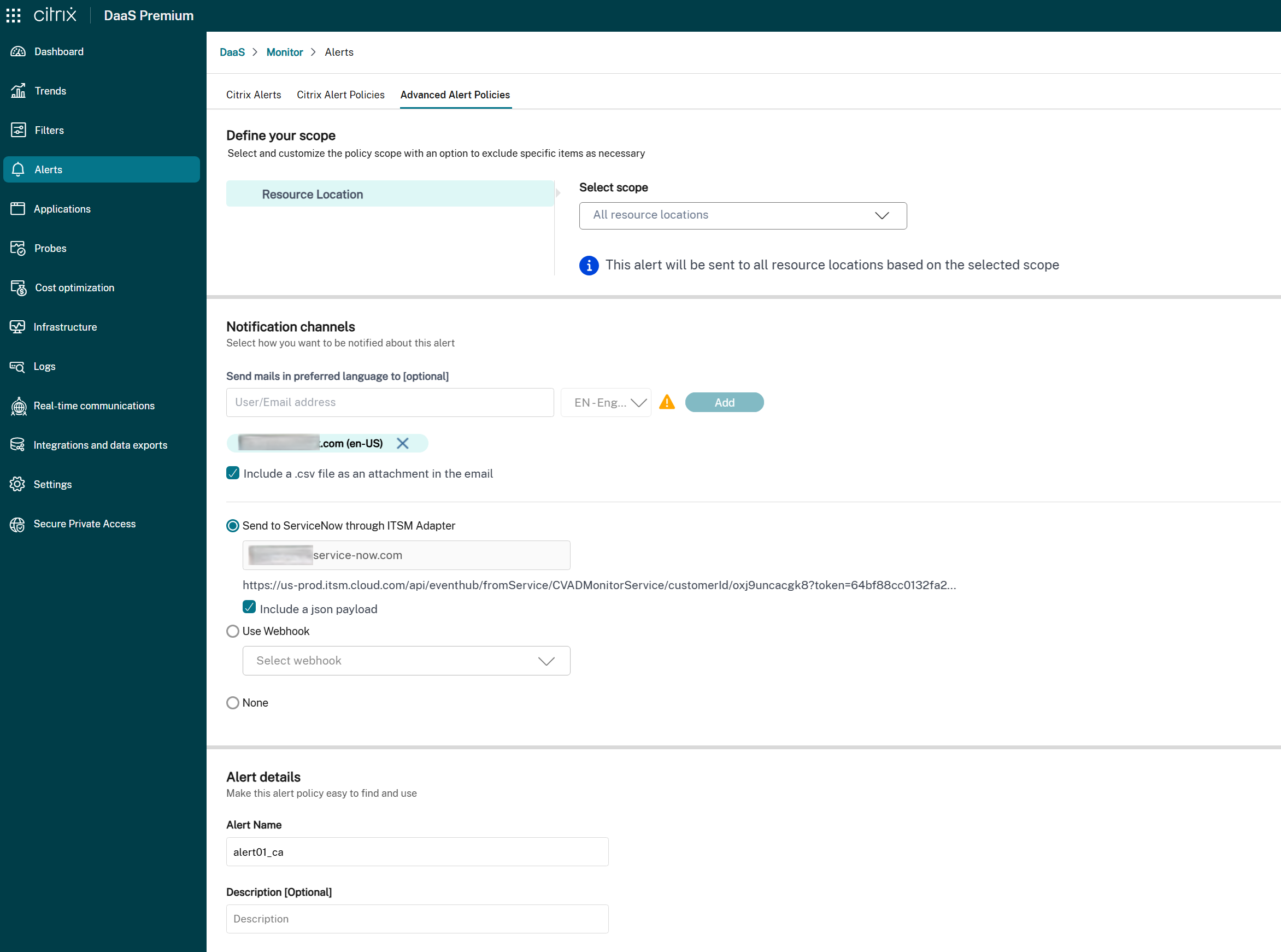

Aqui está uma captura de tela da seção PolÃÂticas de Alerta Avançadas:

A tabela a seguir fornece as colunas do anexo .CSV para todos os alertas compatÃÂveis:

| Coluna | Alerta aplicável |

|---|---|

| Nome da Máquina, Endereço IP e Nome do Grupo de Entrega | Tempo de atividade da máquina, Ação de desligamento com falha e Ação de inicialização com falha, e Máquinas não registradas (%) |

| Estado de Registro Atual, Data da Falha, Estado de Falha e Estado do Ciclo de Vida | Máquina não registrada (%) |

| Motivo da Última Falha de Ação de Energia, Acionado por Última Ação de Energia, Tipo da Última Ação de Energia e Data de Conclusão da Última Ação de Energia | Ação de desligamento com falha e Ação de inicialização com falha |

- |Estado de Energia, Data de Ligação e Tempo Total de Atividade em Minutos|Tempo de atividade da máquina|

{

"text": "{\"Address\":\"<Webhook URL>\",\"NotificationId\":\"<NotificationGUID>\",\"NotificationState\":\"NotificationActive\",\"Priority\":\"<Critical/Warning>\",\"Target\":\"<DeliveryGroupName>\",\"Condition\":\"Unregistered machines (in %)\",\"Value\":\"<Value Set as Threshold>\",\"Timestamp\":\"<Timestamp string Eg: April 25, 2024 9:33 PM (UTC +5)>\",\"PolicyName\":\"<Alert Policy Name>\",\"Description\":\"<Alert Policy Description>\",\"Scope\":\"DeliveryGroup\",\"Site\":\"<Name of the Site>\",\"AttachmentData\":[{\"MachineName\":\"<Name of the Machine>\",\"IPAddress\":\"<IP Address>\",\"DeliveryGroupName\":\"<Name of the DeliveryGroup>\",\"CurrentRegistrationState\":\"Unregistered\",\"FailureDate\":\"<Date of Failure>\",\"FaultState\":\"<Fault State of the Machine>\",\"LifecycleState\":\"<Lifecycle state of the Machine>\"},{\"MachineName\":\"<Name of the Machine>\",\"IPAddress\":\"<IP Address>\",\"DeliveryGroupName\":\"<Name of the DeliveryGroup>\",\"CurrentRegistrationState\":\"Unregistered\",\"FailureDate\":\"<Date of Failure>\",\"FaultState\":\"<Fault State of the Machine>\",\"LifecycleState\":\"<Lifecycle state of the Machine>\"}]}"

<!--NeedCopy-->

}

Alerta de ações de inicialização com falha

{

```

"text": "{\"Address\":\"<Webhook URL>\",\"NotificationId\":\"<NotificationGUID>\",\"NotificationState\":\"NotificationActive\",\"Priority\":\"<Critical/Warning>\",\"Target\":\"<DeliveryGroupName>\",\"Condition\":\"Failure To PowerOn Action\",\"Value\":\"<Value Set as Threshold>\",\"Timestamp\":\"<Timestamp string Eg: April 25, 2024 9:33 PM (UTC +5)>\",\"PolicyName\":\"<Alert Policy Name>\",\"Description\":\"<Alert Policy Description>\",\"Scope\":\"DeliveryGroup\",\"Site\":\"<Name of the Site>\",\"AttachmentData\":[{\"MachineName\":\"<Name of the Machine>\",\"IPAddress\":\"<IP Address>\",\"DeliveryGroupName\":\"<Name of the DeliveryGroup>\",\"LastPowerActionFailureReason\":\"<HypervisorReportedFailure, HypervisorRateLimitExceeded, UnknownError, Power Action Type>\",\"LastPowerActionTriggeredBy\":\"<End-User, Administrator, Auto-Scale, Schedule>\",\"LastPowerActionType\":\"<PowerOn/PowerOff>\",\"LastPowerActionCompletedDate\":\"<Time string Eg: 2024-05-15T15:04:27.723>\"},{\"MachineName\":\"<Name of the Machine>\",\"IPAddress\":\"<IP Address>\",\"DeliveryGroupName\":\"<Name of the DeliveryGroup>\",\"LastPowerActionFailureReason\":\"<HypervisorReportedFailure, HypervisorRateLimitExceeded, UnknownError, Power Action Type>\",\"LastPowerActionTriggeredBy\":\"<End-User, Administrator, Auto-Scale, Schedule>\",\"LastPowerActionType\":\"<PowerOn/PowerOff>\",\"LastPowerActionCompletedDate\":\"<Time string Eg: 2024-05-15T15:04:27.723>\"}]}"

<!--NeedCopy--> ```

}

Alerta de ações de desligamento com falha

{

```

"text": "{\"Address\":\"<Webhook URL>\",\"NotificationId\":\"<NotificationGUID>\",\"NotificationState\":\"NotificationActive\",\"Priority\":\"<Critical/Warning>\",\"Target\":\"<DeliveryGroupName>\",\"Condition\":\"Failure To PowerOff Action\",\"Value\":\"<Value Set as Threshold>\",\"Timestamp\":\"<Timestamp string Eg: April 25, 2024 9:33 PM (UTC +5)>\",\"PolicyName\":\"<Alert Policy Name>\",\"Description\":\"<Alert Policy Description>\",\"Scope\":\"DeliveryGroup\",\"Site\":\"<Name of the Site>\",\"AttachmentData\":[{\"MachineName\":\"<Name of the Machine>\",\"IPAddress\":\"<IPV4 Address of the Machine>\",\"DeliveryGroupName\":\"<Name of the DeliveryGroup>\",\"LastPowerActionFailureReason\":\"<HypervisorReportedFailure,HypervisorRateLimitExceeded,UnknownError,Power Action Type>\",\"LastPowerActionTriggeredBy\":\"<End-User,Administrator,Auto-Scale,Schedule>\",\"LastPowerActionType\":\"<PowerOn/PowerOff>\",\"LastPowerActionCompletedDate\":\"<Time string Eg: 2024-05-15T15:04:27.723>\"},{\"MachineName\":\"<Name of the Machine>\",\"IPAddress\":\"<IPV4 Address of the Machine>\",\"DeliveryGroupName\":\"<Name of the DeliveryGroup>\",\"LastPowerActionFailureReason\":\"<HypervisorReportedFailure,HypervisorRateLimitExceeded,UnknownError,Power Action Type>\",\"LastPowerActionTriggeredBy\":\"<End-User,Administrator,Auto-Scale,Schedule>\",\"LastPowerActionType\":\"<PowerOn/PowerOff>\",\"LastPowerActionCompletedDate\":\"<Time string Eg: 2024-05-15T15:04:27.723>\"}]}"

<!--NeedCopy--> ```

}

Alerta de tempo de atividade da máquina

{

"text": "{\"Address\":\"<Webhook URL>\",\"NotificationId\":\"<NotificationGUID>\",\"NotificationState\":\"NotificationActive\",\"Priority\":\"<Critical/Warning>\",\"Target\":\"<DeliveryGroupName>\",\"Condition\":\"Machine Uptime Alert\",\"Value\":\"<Value Set as Threshold>\",\"Timestamp\":\"<Timestamp string Eg: April 25, 2024 9:33 PM (UTC +5)>\",\"PolicyName\":\"<Alert Policy Name>\",\"Description\":\"<Alert Policy Description>\",\"Scope\":\"DeliveryGroup\",\"Site\":\"<Name of the Site>\",\"AttachmentData\":[{\"MachineName\":\"<Name of the Machine>\",\"IPAddress\":\"<IP Address>\",\"DeliveryGroupName\":\"<Name of the DeliveryGroup>\",\"PowerState\":\"<On/Off>\",\"PoweredOnDate\":\"2024-05-15T15:04:27.723\",\"TotalUptimeInMinutes\":180},{\"MachineName\":\"<Name of the Machine>\",\"IPAddress\":\"<IP Address>\",\"DeliveryGroupName\":\"<Name of the DeliveryGroup>\",\"PowerState\":\"<ON/OFF>\",\"PoweredOnDate\":\"2024-05-15T15:04:27.723\",\"TotalUptimeInMinutes\":\"<Uptime Duration>\"}]}"

<!--NeedCopy-->

}

Encontre abaixo as categorias de alerta, as ações recomendadas para mitigar o alerta e as condições de polÃÂtica integradas, se definidas. As polÃÂticas de alerta integradas são definidas para intervalos de alerta e realerta de 60 minutos.

- Verifique a exibição Tendências de Sessão do Monitor para picos de sessões conectadas.

- Verifique se há capacidade suficiente para acomodar a carga da sessão.

-

Adicione novas máquinas, se necessário.

- Verifique a exibição Tendências de Sessão do Monitor para picos de sessões desconectadas.

- Verifique se há capacidade suficiente para acomodar a carga da sessão.

- Adicione novas máquinas, se necessário.

-

Desconecte as sessões desconectadas, se necessário.

- Verifique a exibição Tendências de Sessão do Monitor para picos de sessões concorrentes.

- Verifique se há capacidade suficiente para acomodar a carga da sessão.

- Adicione novas máquinas, se necessário.

- Desconecte as sessões desconectadas, se necessário.

-

A porcentagem de uso da CPU indica o consumo geral da CPU no VDA, incluindo o dos processos. Você pode obter mais informações sobre a utilização da CPU por processos individuais na página Detalhes da máquina do VDA correspondente.

- Vá para Detalhes da Máquina > Exibir Utilização Histórica > 10 Principais Processos, identifique os processos que consomem a CPU. Certifique-se de que a polÃÂtica de monitoramento de processos esteja habilitada para iniciar a coleta de estatÃÂsticas de uso de recursos em nÃÂvel de processo.

- Encerre o processo, se necessário.

- Encerrar o processo causa a perda de dados não salvos.

-

Se tudo estiver funcionando como esperado, adicione mais recursos de CPU no futuro.

-

Observação:

A configuração de polÃÂtica, Habilitar monitoramento de recursos, é permitida por padrão para o monitoramento de contadores de desempenho de CPU e memória em máquinas com VDAs. Se essa configuração de polÃÂtica estiver desabilitada, os alertas com condições de CPU e memória não serão acionados. Para obter mais informações, consulte Configurações de polÃÂtica de monitoramento.

Condições de polÃÂtica inteligente:

- Escopo: Grupo de entrega, escopo de SO multi-sessão

-

Valores de limite: Aviso - 80%, CrÃÂtico - 90%

- A porcentagem de uso da memória indica o consumo geral da memória no VDA, incluindo o dos processos. Você pode obter mais informações sobre o uso da memória por processos individuais na página Detalhes da máquina do VDA correspondente.

- Vá para Detalhes da Máquina > Exibir Utilização Histórica > 10 Principais Processos, identifique os processos que consomem memória. Certifique-se de que a polÃÂtica de monitoramento de processos esteja habilitada para iniciar a coleta de estatÃÂsticas de uso de recursos em nÃÂvel de processo.

- Encerre o processo, se necessário.

- Encerrar o processo causa a perda de dados não salvos.

- Se tudo estiver funcionando como esperado, adicione mais memória no futuro.

Observação:

A configuração de polÃÂtica Habilitar monitoramento de recursos é permitida por padrão para o monitoramento de contadores de desempenho de CPU e memória em máquinas com VDAs. Se essa configuração de polÃÂtica estiver desabilitada, os alertas com condições de CPU e memória não serão acionados. Para obter mais informações, consulte Configurações de polÃÂtica de monitoramento.

Condições de polÃÂtica inteligente:

- **Escopo:** Grupo de entrega, escopo de SO multi-sessão - **Valores de limite:** Aviso - 80%, CrÃÂtico - 90% - Encerrar o processo causa a perda de dados não salvos.

Porcentagem de falhas de conexão na última hora.

- Calculado com base no total de falhas em relação ao total de tentativas de conexão.

- Verifique a exibição "Tendências de Falhas de Conexão do Monitor" para eventos registrados no log de Configuração.

- Determine se os aplicativos ou desktops estão acessÃÂveis.

Número de falhas de conexão na última hora.

- Verifique a exibição “Tendências de Falhas de Conexão do Monitor” para eventos registrados no log de Configuração.

- Determine se os aplicativos ou desktops estão acessÃÂveis.

Tempo médio de ida e volta do ICA.

- Verifique o Citrix ADM para uma análise detalhada do RTT do ICA para determinar a causa raiz. Para obter mais informações, consulte a documentação do Citrix ADM.

- Se o Citrix ADM não estiver disponÃÂvel, verifique a exibição “Detalhes do Usuário do Monitor” para o RTT do ICA e a Latência, e determine se é um problema de rede ou um problema com aplicativos ou desktops.

Número de sessões que excedem o tempo limite de ida e volta do ICA.

- Verifique o Citrix ADM para o número de sessões com RTT do ICA alto. Para obter mais informações, consulte a documentação do Citrix ADM.

-

Se o Citrix ADM não estiver disponÃÂvel, entre em contato com a equipe de rede para determinar a causa raiz.

Condições da polÃÂtica inteligente:

- Escopo: Grupo de entrega, escopo do SO de várias sessões

- Valores de limite: Aviso - 300 ms para 5 ou mais sessões, CrÃÂtico - 400 ms para 10 ou mais sessões

Porcentagem de sessões que excedem o tempo médio de ida e volta do ICA.

- Verifique o Citrix ADM para o número de sessões com RTT do ICA alto. Para obter mais informações, consulte a documentação do Citrix ADM.

- Se o Citrix ADM não estiver disponÃÂvel, entre em contato com a equipe de rede para determinar a causa raiz.

Tempo de ida e volta do ICA que é aplicado às sessões iniciadas pelo usuário especificado. O alerta é acionado se o RTT do ICA for maior que o limite em pelo menos uma sessão.

Número de máquinas com SO de sessão única que falharam. As falhas podem ocorrer por vários motivos, conforme mostrado nas exibições “Painel do Monitor” e “Filtros”.

-

Execute os diagnósticos do Citrix Scout para determinar a causa raiz. Para obter mais informações, consulte Solucionar problemas do usuário.

Condições da polÃÂtica inteligente:

- Escopo: Escopo do grupo de entrega

- Valores de limite: Aviso - 1, CrÃÂtico - 2

Número de máquinas com SO de várias sessões que falharam. As falhas podem ocorrer por vários motivos, conforme mostrado nas exibições “Painel do Monitor” e “Filtros”.

-

Execute os diagnósticos do Citrix Scout para determinar a causa raiz.

Condições da polÃÂtica inteligente:

- Escopo: Grupo de entrega, escopo do SO de várias sessões

- Valores de limite: Aviso - 1, CrÃÂtico - 2

A porcentagem de máquinas com SO de sessão única e de várias sessões que falharam em um grupo de entrega, calculada com base no número de máquinas com falha. Esta condição de alerta permite configurar limites de alerta como uma porcentagem de máquinas com falha em um grupo de entrega e é calculada a cada 30 segundos. As falhas podem ocorrer por vários motivos, conforme mostrado nas exibições “Painel do Monitor” e “Filtros”. Execute os diagnósticos do Citrix Scout para determinar a causa raiz. Para obter mais informações, consulte Solucionar problemas do usuário.

Número de ações de ligar com falha e número de ações de desligar com falha em um grupo de entrega, calculadas com base no número de Máquinas Gerenciadas por Energia que falharam ao ligar ou desligar. Esta condição de alerta permite configurar limites de alerta como o número de Máquinas Gerenciadas por Energia que falharam ao ligar ou desligar em um grupo de entrega e é calculada a cada 30 minutos.

O administrador pode configurar os seguintes parâmetros para esses alertas na polÃÂtica de alerta avançada:

- Acionado por: O que acionou a ação de energia

- Motivo da falha: Por que a ação falhou

- Limite: Número limite de máquinas que falharam na ação de energia para acionar a polÃÂtica

- Intervalo de amostragem: O intervalo em que a ação de energia com falha deve ser verificada

- Intervalo de re-alerta: Após quanto tempo o alerta deve ser reenviado

As falhas podem ocorrer por vários motivos, conforme mostrado nas exibições “Painel do Monitor” e “Filtros”. Execute os diagnósticos do Citrix Scout para determinar a causa raiz. Para obter mais informações, consulte Solucionar problemas do usuário.

Uma máquina é considerada não registrada quando se torna instável devido a uma reinicialização ou quando há um problema de comunicação entre o delivery controllerâ„¢ e as máquinas virtuais. As Máquinas não registradas (em %) é a porcentagem de máquinas com SO de sessão única e de várias sessões não registradas em um grupo de entrega, calculada com base no número de máquinas não registradas. Esta condição de alerta permite configurar valores de limite de aviso e crÃÂtico como uma porcentagem de máquinas não registradas em um grupo de entrega. Você pode definir um intervalo para re-alerta. Você também pode adicionar um e-mail para receber uma notificação quando as condições forem atendidas para Máquinas não registradas (em %). Quando o valor limite crÃÂtico ou de aviso é excedido, alertas e e-mails são gerados. Você pode visualizar os alertas em Alertas do Citrix. Você pode filtrá-los pela categoria Máquinas não registradas (em %) e para o estado e tempo necessários.

Observação:

O valor crÃÂtico deve ser maior que o valor de aviso.

Condições da polÃÂtica:

- Escopo: SO de sessão única e grupo de entrega de SO de várias sessões

- Valores de limite: Aviso e CrÃÂtico

O tempo de atividade da máquina em um grupo de entrega é calculado com base no número de horas por dia, horas por semana ou horas por mês para uma máquina que está ligada em um grupo de entrega. Esta condição de alerta permite configurar limites de alerta como as horas em que uma máquina está ligada em um grupo de entrega. Os alertas de tempo de atividade da máquina funcionam da seguinte forma, em caso de:

- Horas por dia - Você pode especificar o número de horas que uma máquina fica ligada por dia, e isso é calculado a cada 30 minutos. O número máximo de horas por dia que você pode definir é de 24 horas.

- Horas por semana - Você pode especificar o número de horas que uma máquina fica ligada por semana, e isso é calculado a cada seis horas. O número máximo de horas por semana que você pode definir é de 168 horas.

- Horas por mês - Você pode especificar o número de horas que uma máquina fica ligada por mês, e isso é calculado uma vez por dia. O número máximo de horas por mês é de 720 horas. O valor mÃÂnimo do intervalo de re-alerta que você pode definir é de 60 minutos. Você pode inserir o número de máquinas que excedem o valor limite de tempo de atividade da máquina na seção de alertas de Aviso e CrÃÂtico. Você também pode adicionar exceções para quaisquer máquinas.

Por exemplo, se houver cinco grupos de entrega adicionados para este alerta e se no primeiro grupo de entrega e no quarto grupo de entrega, o número de máquinas exceder os valores limite de aviso ou crÃÂtico, o alerta é acionado separadamente para o primeiro grupo de entrega e para o quarto grupo de entrega.

Este alerta ajuda os administradores a analisar o tempo de atividade das máquinas e, com base nesta análise, os administradores podem ajudar a otimizar o custo. Você também pode receber detalhes do alerta em um anexo CSV em um e-mail ou através de um payload JSON no caso de um webhook.

-

Duração média de logon para logons que ocorreram na última hora.

- Verifique o Painel do Monitor para obter métricas atualizadas sobre a duração do logon. Um grande número de usuários fazendo logon em um curto perÃÂodo pode aumentar a duração do logon.

-

Verifique a linha de base e o detalhamento dos logons para identificar a causa. Para obter mais informações, consulte Diagnosticar problemas de logon do usuário.

Condições de polÃÂtica inteligente:

- Escopo: Grupo de entrega, escopo de SO multiusuário

- Valores limite: Aviso - 45 segundos, CrÃÂtico - 60 segundos

Duração do logon para logons do usuário especificado que ocorreram na última hora.

Valor do ÃÂndice do Avaliador de Carga nos últimos 5 minutos.

-

Verifique o Monitor para Máquinas de SO multiusuário que possam ter uma carga de pico (Carga máxima). Visualize tanto o Painel (falhas) quanto o relatório de Tendências do ÃÂndice do Avaliador de Carga.

Condições de polÃÂtica inteligente:

- Escopo: Grupo de entrega, escopo de SO multiusuário

- Valores limite: Aviso - 80%, CrÃÂtico - 90%

Além das notificações por e-mail, você pode configurar polÃÂticas de alerta com webhooks.

Nota: Este recurso requer o Delivery Controller(s) versão 7.11 ou posterior.

Você pode configurar uma polÃÂtica de alerta com um retorno de chamada HTTP ou um POST HTTP usando cmdlets do PowerShell. Eles são estendidos para oferecer suporte a webhooks.

Para obter informações sobre a criação de um novo fluxo de trabalho Octoblu e a obtenção da URL de webhook correspondente, consulte o Octoblu Developer Hub.

Para configurar uma URL de webhook para uma nova polÃÂtica de alerta ou para uma polÃÂtica existente, use os seguintes cmdlets do PowerShell.

Crie uma polÃÂtica de alertas com uma URL de webhook:

$policy = New-MonitorNotificationPolicy -Name <Policy name> -Description <Policy description> -Enabled $true -Webhook <Webhook URL>

<!--NeedCopy-->

Adicione uma URL de webhook a uma polÃÂtica de alertas existente:

Set-MonitorNotificationPolicy - Uid <Policy id> -Webhook <Webhook URL>

<!--NeedCopy-->

Para obter ajuda sobre os comandos do PowerShell, use a ajuda do PowerShell, por exemplo:

Get-Help <Set-MonitorNotificationPolicy>

<!--NeedCopy-->

As notificações geradas pela polÃÂtica de alerta acionam o webhook com uma chamada POST para a URL do webhook. A mensagem POST contém as informações de notificação em formato JSON:

{"NotificationId" : \<Notification Id\>,

"Target" : \<Notification Target Id\>,

"Condition" : \<Condition that was violated\>,

"Value" : \<Threshold value for the Condition\>,

"Timestamp": \<Time in UTC when notification was generated\>,

"PolicyName": \<Name of the Alert policy\>,

"Description": \<Description of the Alert policy\>,

"Scope" : \<Scope of the Alert policy\>,

"NotificationState": \<Notification state critical, warning, healthy or dismissed\>,

"Site" : \<Site name\>}

<!--NeedCopy-->

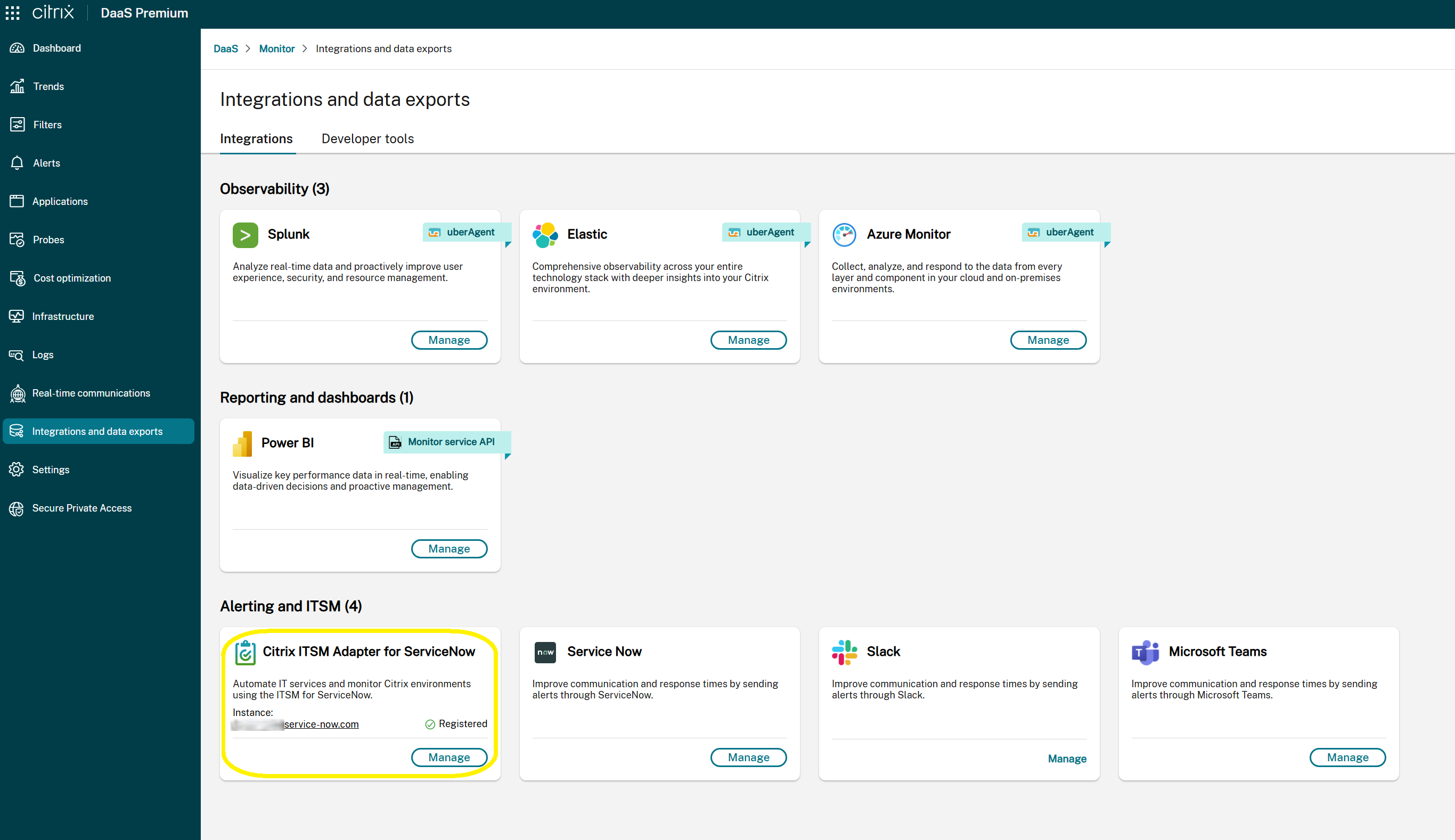

Você pode configurar polÃÂticas de alerta para enviar notificações diretamente para o ServiceNow (SNOW), permitindo uma integração perfeita com seus fluxos de trabalho de Gerenciamento de Serviços de TI (ITSM). Esta integração permite que os alertas gerados no Citrix Monitor sejam automaticamente encaminhados para o ServiceNow para rastreamento centralizado, escalonamento e resolução de incidentes.

- Gerenciamento unificado de alertas: Crie, atualize e gerencie incidentes do ServiceNow diretamente na interface do Citrix Monitor sem alternar entre sistemas.

- Configuração automática de ITSM: O Monitor recupera automaticamente a configuração necessária do ServiceNow, como URLs de webhook, reduzindo a complexidade da configuração manual.

- Resposta a incidentes simplificada: Os alertas são encaminhados para o ServiceNow para rastreamento e resolução centralizados de incidentes, melhorando a eficiência operacional.

Antes de configurar a integração com o ServiceNow, certifique-se de que:

- Uma instância do ServiceNow esteja configurada no serviço ITSM Adapter.

- Você tenha as permissões necessárias para gerenciar polÃÂticas de alerta no Monitor.

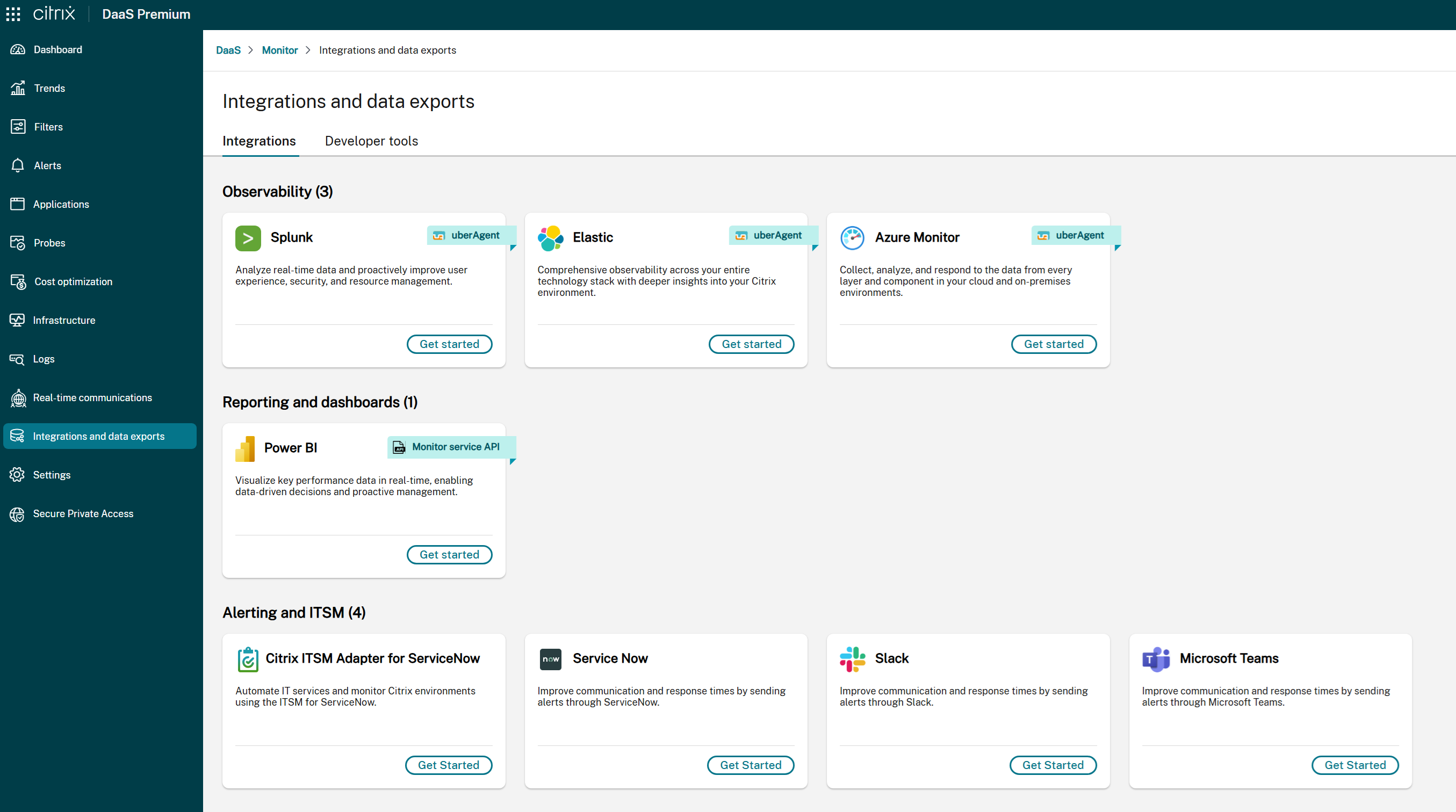

Você pode visualizar o status da integração com o serviço do Adaptador ITSM na página Monitorar > Integrações e Exportações de Dados. Esta página exibe:

- O status atual da integração:

- Começar: Indica que a integração do Adaptador ITSM não foi configurada. Selecione esta opção para iniciar o processo de configuração inicial.

- Gerenciar: Indica que a integração do Adaptador ITSM está ativa e operacional. Selecione esta opção para visualizar ou modificar suas configurações de integração do ServiceNow.

- A URL da instância do ServiceNow associada (visÃÂvel apenas quando uma instância do ServiceNow foi configurada no Adaptador ITSM).

Para configurar uma polÃÂtica de alerta para enviar notificações ao ServiceNow:

- Vá para Alertas > PolÃÂtica de Alertas do Citrix e selecione a categoria da polÃÂtica (por exemplo, PolÃÂtica de SO de Múltiplas Sessões).

- Clique em Criar para criar uma nova polÃÂtica ou selecione uma polÃÂtica existente e clique em Editar.

- Configure as condições da polÃÂtica conforme necessário.

-

Na seção Preferências de notificação, procure a opção Integração do ServiceNow:

-

Se o Adaptador ITSM estiver disponÃÂvel:

- Selecione a caixa de seleção para habilitar as notificações de alerta via ServiceNow para esta polÃÂtica.

- A URL da instância do ServiceNow associada é exibida para referência.

- Se a polÃÂtica já tiver um webhook configurado, uma mensagem de aviso informa que a habilitação da integração do ServiceNow substitui a configuração de webhook existente.

-

Se o Adaptador ITSM não estiver disponÃÂvel:

- Uma mensagem indica que a integração ITSM não está configurada no momento.

- Clique em Começar para acessar a configuração da integração. Para obter detalhes, consulte a documentação.

-

Se o Adaptador ITSM estiver disponÃÂvel:

- Clique em Salvar para salvar a polÃÂtica.

Uma vez configurados, os alertas que atendem às condições da polÃÂtica são automaticamente encaminhados ao ServiceNow, onde podem ser gerenciados como incidentes ou eventos com base na sua configuração ITSM.

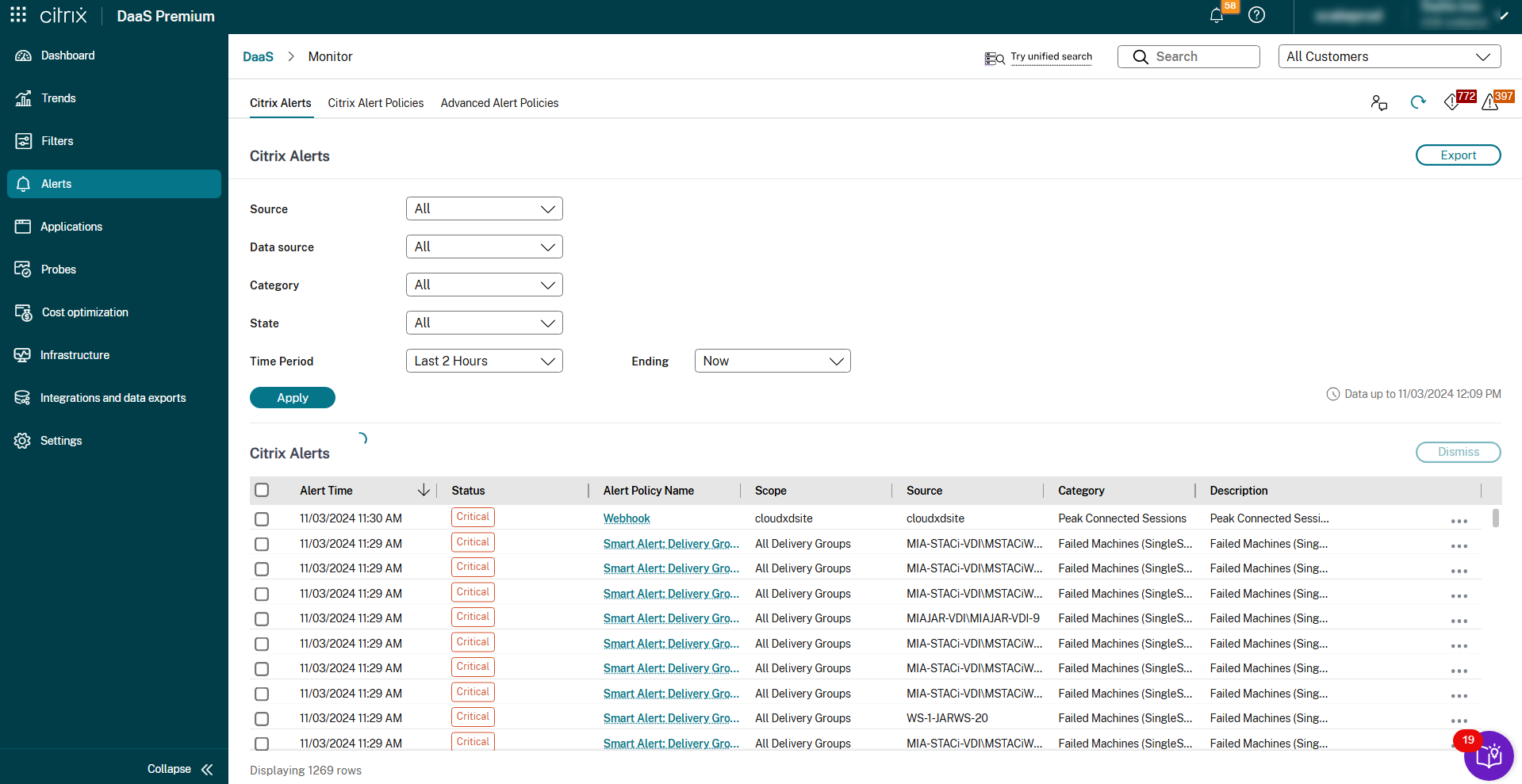

Este recurso otimiza o processo de gerenciamento de alertas para administradores, proporcionando flexibilidade e reduzindo a fadiga de alertas. Os administradores podem descartar alertas em massa com base no tempo, tipo ou categoria, simplificando o gerenciamento de alertas durante a manutenção ou ao lidar com hipervisores e outros ambientes.

O descarte de alertas em massa ajuda os administradores a gerenciar sua carga de trabalho de forma eficiente e os impede de serem sobrecarregados por um alto volume de alertas.

-

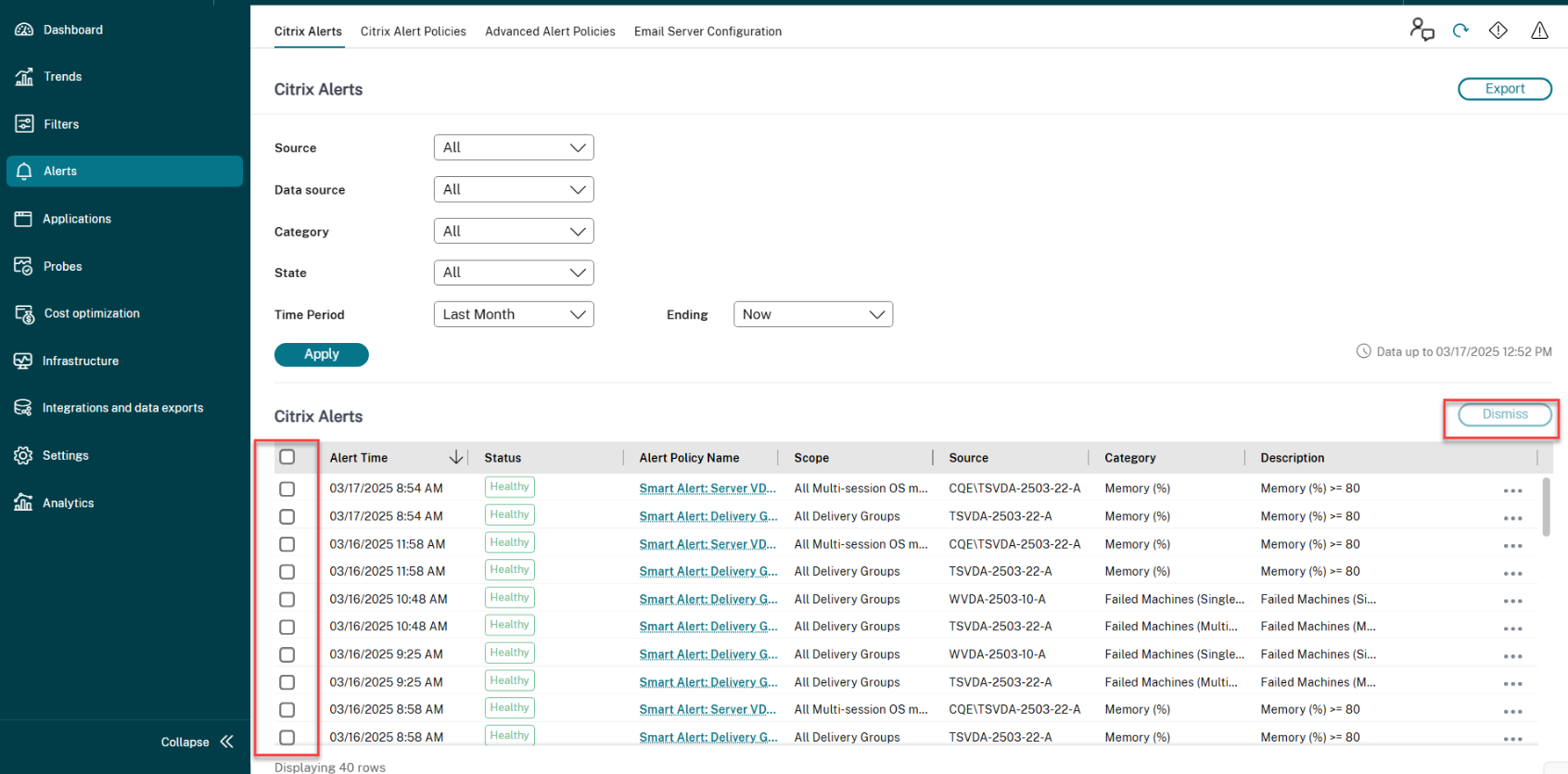

Navegue até a guia Alertas > Alertas do Citrix. Os alertas são exibidos.

- Selecione uma opção em Origem, Categoria, Estado ou PerÃÂodo de Tempo para filtrar os alertas que você deseja descartar. Os alertas especÃÂficos são exibidos.

- Selecione a caixa de seleção ao lado de um alerta especÃÂfico ou na parte superior para selecionar todos os alertas.

- Clique em Descartar. Uma notificação aparece para confirmar o descarte de alertas.

- Clique em Sim. Os alertas selecionados são marcados como descartados, e o status do alerta é atualizado de acordo.

O recurso de configuração de webhook usando o SDK do PowerShell permite que os administradores criem, modifiquem, excluam e listem perfis de webhook. Este recurso oferece flexibilidade na configuração de webhooks, permitindo a especificação de cabeçalhos, tipos de autenticação, tipos de conteúdo, payloads e URLs de webhook.

Observação:

O formato de payload suportado é texto e o usuário final deve habilitar o texto em seu webhook.

O formato de payload mais recente é:

{“text”: “This is a message from a Webex incoming webhook.”}

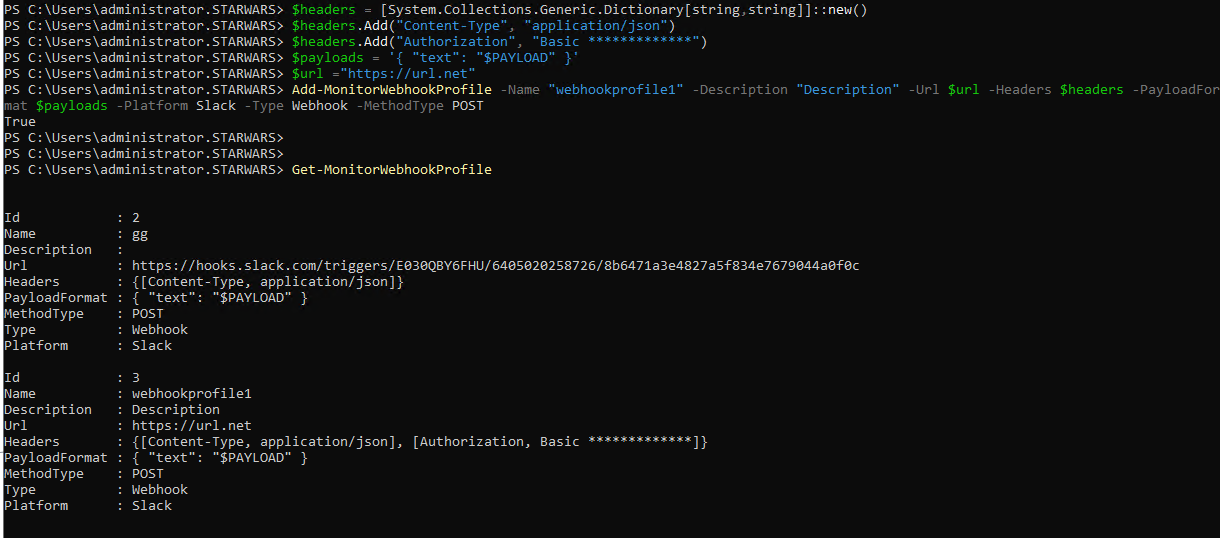

Você pode usar o seguinte comando de exemplo do PowerShell para criar um perfil de webhook:

Criar um webhook sem cabeçalho de autorização:

$headers = [System.Collections.Generic.Dictionary[string,string]]::new()

$headers.Add(“Content-Type”, “application/json”)

$payloads = ‘{ “text”: “$PAYLOAD” }’

$url = "<Fill this field with the required URL>"

<!--NeedCopy-->

Add-MonitorWebhookProfile -Name “webhookprofile1” -Description “Description” -Url $url -Headers $headers -PayloadFormat $payloads -Platform Slack -Type Webhook -MethodType POST

Criar um webhook com cabeçalho de autorização:

$headers = [System.Collections.Generic.Dictionary[string,string]]::new()

$headers.Add(“Content-Type”, “application/json”)

$headers.Add("Authorization", "Basic <Fill this field with the authorization token>")

<!--NeedCopy-->

$payloads = ‘{ “text”: “$PAYLOAD” }’

$url = "<Fill this field with the required URL>"

<!--NeedCopy-->

Add-MonitorWebhookProfile -Name “webhookprofile1” -Description “Description” -Url $url -Headers $headers -PayloadFormat $payloads -Platform Slack -Type Webhook -MethodType POST

Exemplo:

Uma vez que o perfil é criado, você pode verificá-lo no banco de dados. Além disso, você pode encontrar o perfil de webhook recém-criado na página Alertas do Citrix.

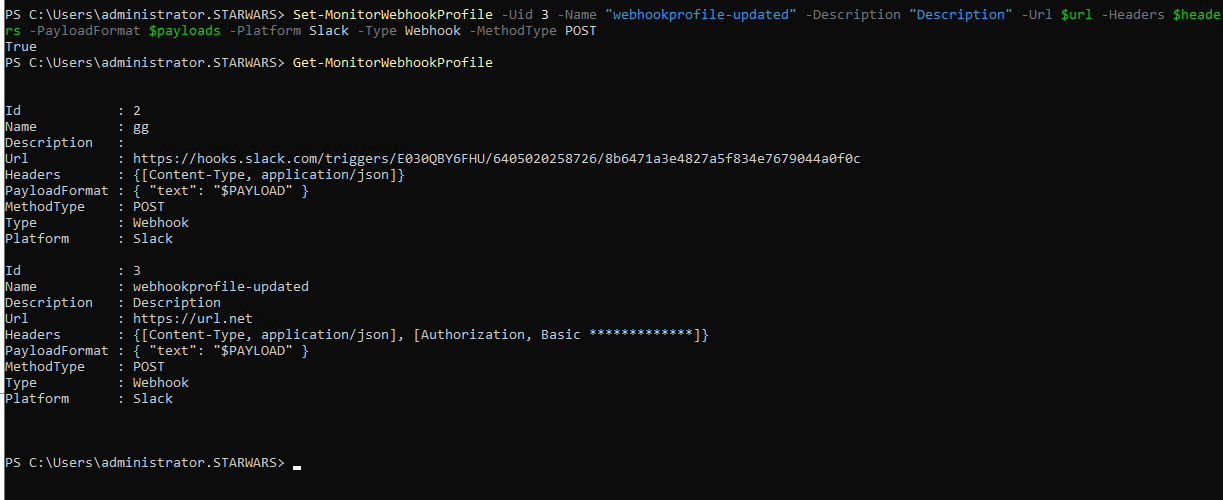

Você pode usar o seguinte comando de exemplo do PowerShell para atualizar um perfil de webhook:

$headers = [System.Collections.Generic.Dictionary[string,string]]::new()

$headers.Add(“Content-Type”, “application/json”)

$payloads = ‘{ “text”: “$PAYLOAD” }’

$url = "<Fill this field with the required URL>"

<!--NeedCopy-->

Set-MonitorWebhookProfile -Uid 1 -Name “profile_slack_citrix” -Description “webhook profile for citrix slack” -Url $url -Headers $headers -PayloadFormat $payloads -Platform Slack -Type Webhook -MethodType POST

Exemplo:

Você pode usar o seguinte comando de exemplo do PowerShell para obter uma lista de todos os perfis de webhook disponÃÂveis:

Get-MonitorWebhookProfile

Get-MonitorWebhookProfile -Name ‘profile_msteams’

Get-MonitorWebhookProfile -Uid 1

Você pode usar o seguinte comando de exemplo do PowerShell para remover um perfil de webhook:

Remove-MonitorWebhookProfile -Uid 1

Observação:

Se um perfil de webhook estiver mapeado para alguma polÃÂtica, ele não poderá ser removido. Como solução alternativa, você deve primeiro remover o mapeamento do webhook da polÃÂtica.

Você pode usar o seguinte comando de exemplo do PowerShell para criar uma polÃÂtica com perfil de webhook:

New-MonitorNotificationPolicy -Name “Policy1” -Description “Policy Description” -Enabled $true -WebhookProfileId 1

Você pode usar o seguinte comando de exemplo do PowerShell para atualizar uma polÃÂtica com perfil de webhook:

$Policy = Set-MonitorNotificationPolicy -Uid 1 -WebhookProfileId 1

Você pode usar o seguinte comando de exemplo do PowerShell para remover o perfil de webhook de uma polÃÂtica:

$Policy = Set-MonitorNotificationPolicy -Uid 1 -WebhookProfileId 0

Você pode usar o seguinte comando de exemplo do PowerShell para testar o perfil de webhook:

$headers = [System.Collections.Generic.Dictionary[string,string]]::new()

$headers.Add(“Content-Type”, “application/json”)

$headers.Add("Authorization", "Basic <Fill this with authorization token>")

<!--NeedCopy-->

$payloads = ‘{ “text”: “$PAYLOAD” }’

$url ="<Fill this field with the required URL>"

<!--NeedCopy-->

Test-MonitorWebhookProfile -Url $url -Headers $headers -PayloadFormat $payloads

O Cache de Host Local permite que as sessões de usuário continuem mesmo que os Cloud Connectors percam a conectividade com o Citrix Cloud. O cache usado pelo Cache de Host Local é sincronizado regularmente com o banco de dados principal para garantir configurações atualizadas quando o modo Cache de Host Local é ativado. Você pode obter mais informações sobre o Cache de Host Local e o processo de sincronização de configuração em Cache de Host Local. Se a sincronização de configuração falhar mais de três vezes consecutivas, o Citrix Monitor envia um alerta de aviso ao administrador.

Uma polÃÂtica de alerta predefinida chamada “Cache de Host Local - Falha de Sincronização de Configuração” foi introduzida no Citrix Monitor para notificar os administradores sobre falhas de sincronização de configuração. Você pode encontrar a polÃÂtica recém-introduzida em “Monitor” > “Alertas do Citrix”. Você pode modificar a polÃÂtica predefinida para adicionar ou editar destinatários de e-mail ou webhooks para receber notificações proativas em suas ferramentas de gerenciamento de alertas ou ITSM.

O escopo da polÃÂtica de alerta “Cache de Host Local - Falha de Sincronização de Configuração” é limitado apenas ao Site.

O Monitor exibe alertas para monitorar a integridade do hypervisor. Alertas do Citrix Hypervisorâ„¢ e VMware vSphere ajudam a monitorar os parâmetros e estados do hypervisor. O status da conexão com o hypervisor também é monitorado para fornecer um alerta caso o cluster ou pool de hosts seja reiniciado ou esteja indisponÃÂvel.

Para receber alertas do hypervisor, certifique-se de que uma conexão de hospedagem seja criada na guia “Gerenciar”. Para obter mais informações, consulte Conexões e recursos. Somente essas conexões são monitoradas para alertas do hypervisor. A tabela a seguir descreve os vários parâmetros e estados dos alertas do Hypervisor.

| Alerta | Hypervisores Suportados | Acionado por | Condição | Configuração |

|---|---|---|---|---|

| Uso da CPU | Citrix Hypervisor, VMware vSphere | Hypervisor | O limite de alerta de uso da CPU é atingido ou excedido | Os limites de alerta devem ser configurados no Hypervisor. |

| Uso da memória | Citrix Hypervisor, VMware vSphere | Hypervisor | O limite de alerta de uso da memória é atingido ou excedido | Os limites de alerta devem ser configurados no Hypervisor. |

| Uso da rede | Citrix Hypervisor, VMware vSphere | Hypervisor | O limite de alerta de uso da rede é atingido ou excedido | Os limites de alerta devem ser configurados no Hypervisor. |

| Uso do disco | VMware vSphere | Hypervisor | O limite de alerta de uso do disco é atingido ou excedido | Os limites de alerta devem ser configurados no Hypervisor. |

| Conexão do host ou estado de energia | VMware vSphere | Hypervisor | O Host do Hypervisor foi reiniciado ou está indisponÃÂvel | Os alertas são predefinidos no VMware vSphere. Nenhuma configuração adicional é necessária. |

| Conexão do Hypervisor indisponÃÂvel | Citrix Hypervisor, VMware vSphere | Delivery Controller | A conexão com o hypervisor (pool ou cluster) é perdida, desligada ou reiniciada. Este alerta é gerado a cada hora enquanto a conexão estiver indisponÃÂvel. | Os alertas são predefinidos com o Delivery Controller. Nenhuma configuração adicional é necessária. |

Observação:

Para obter mais informações sobre como configurar alertas, consulte Alertas do Citrix XenCenter ou verifique a documentação de Alertas do VMware vCenter.

A preferência de notificação por e-mail pode ser configurada em “PolÃÂtica de Alertas do Citrix” > “PolÃÂtica do Site” > “Integridade do Hypervisor”. As condições de limite para as polÃÂticas de alerta do Hypervisor podem ser configuradas, editadas, desabilitadas ou excluÃÂdas somente no hypervisor e não no Monitor. No entanto, modificar as preferências de e-mail e descartar um alerta pode ser feito no Monitor.

Importante:

- Todos os alertas do hypervisor com mais de um dia são automaticamente descartados.

- Os alertas acionados pelo Hypervisor são buscados e exibidos no Monitor. No entanto, as alterações no ciclo de vida/estado dos alertas do Hypervisor não são refletidas no Monitor.

- Os alertas que estão ÃÂntegros, descartados ou desabilitados no console do Hypervisor continuarão a aparecer no Monitor e devem ser descartados explicitamente.

- Os alertas que são descartados no Monitor não são descartados automaticamente no console do Hypervisor.

Uma nova categoria de Alerta chamada “Integridade do Hypervisor” foi adicionada para permitir a filtragem apenas dos alertas do hypervisor. Esses alertas são exibidos assim que os limites são atingidos ou excedidos. Os alertas do Hypervisor podem ser:

- CrÃÂtico  limite crÃÂtico da polÃÂtica de alarme do hypervisor atingido ou excedido

- Aviso  limite de aviso da polÃÂtica de alarme do hypervisor atingido ou excedido

- Descartado  alerta não é mais exibido como um alerta ativo