Bedingte Authentifizierung

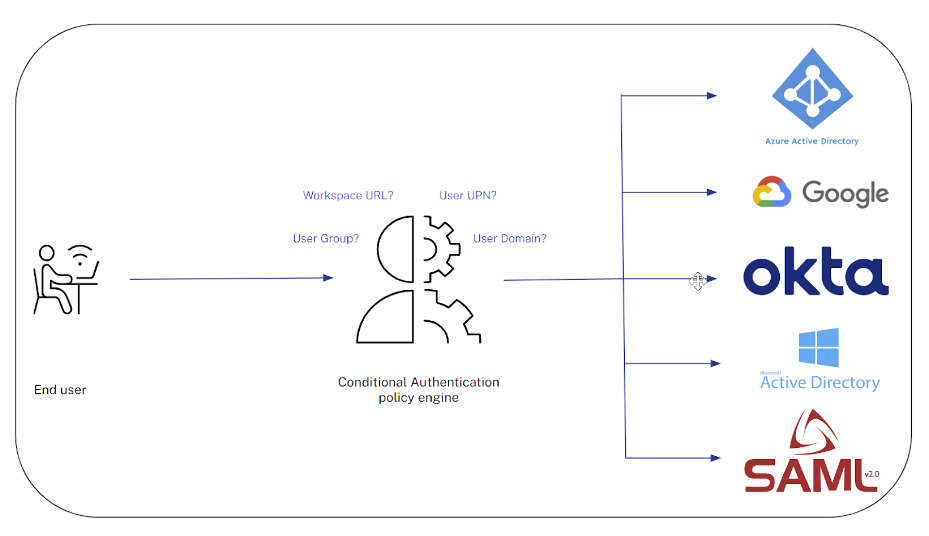

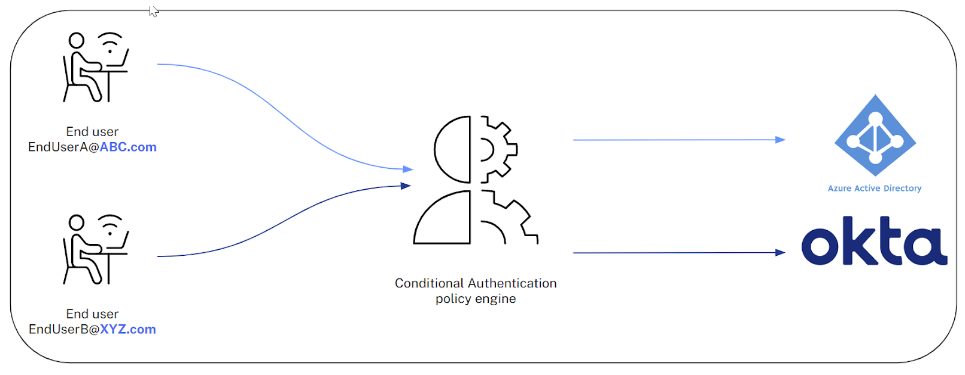

Die bedingte Authentifizierung ist eine neue Sicherheitsfunktion, die Ihr Zero-Trust-Framework weiter verbessern soll. Die bedingte Authentifizierung ermöglicht es Citrix Cloud™-Administratoren, Endbenutzer während des Workspace-Anmeldevorgangs basierend auf von Ihnen festgelegten Richtlinienbedingungen an verschiedene IdPs weiterzuleiten. So haben verschiedene Endbenutzer unterschiedliche Zugriffsüberprüfungsstufen, basierend auf den vom Administrator festgelegten Risikofaktoren.

Zum Zeitpunkt der Erstellung dieses Dokuments werden fünf verschiedene Umschaltbedingungen unterstützt, die Ihre Endbenutzer basierend auf den von Ihnen definierten Richtlinien an verschiedene IdP-Instanzen weiterleiten.

Häufige Anwendungsfälle

- Fusionen und Übernahmen, bei denen eine große Mutterorganisation mehrere kleinere Unternehmen im Fusionsprozess enthält.

- Gewährung des Workspace-Zugriffs für Drittbenutzer und Auftragnehmer, indem diese an einen dedizierten IdP, eine OIDC-Anwendung oder eine SAML-Anwendung weitergeleitet werden, die sich von dem unterscheidet, was Vollzeitmitarbeiter in Ihrer Organisation normalerweise verwenden dürfen.

- Große Organisationen mit mehreren Niederlassungen oder Abteilungen, die unterschiedliche Authentifizierungsmechanismen erfordern.

Voraussetzungen

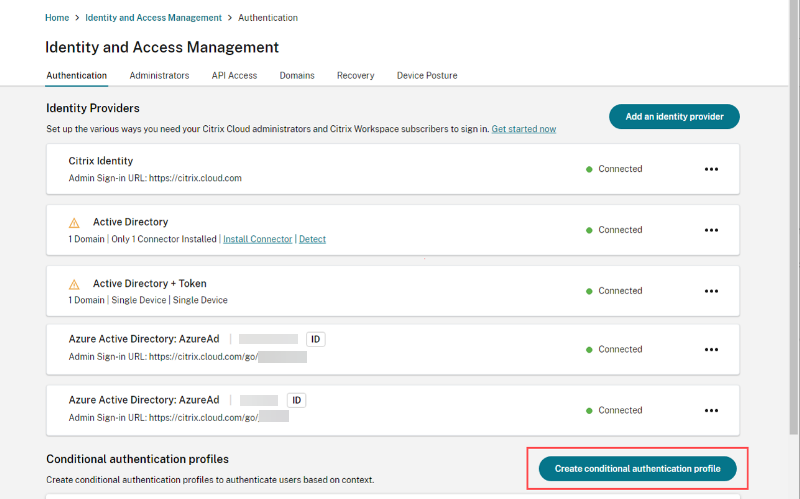

- Zwei oder mehr Identitätsanbieter, die auf der Seite Citrix Cloud Identity and Access Management erstellt wurden.

Multi-IdP

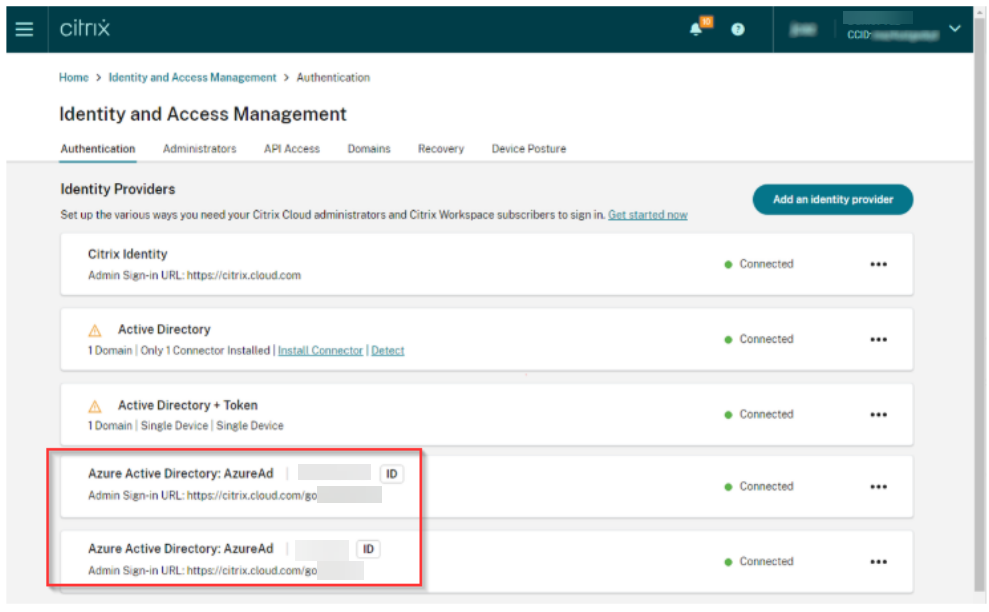

Bisher war nur eine einzige Instanz eines Identitätstyps zulässig. Citrix® unterstützt jetzt das Hinzufügen mehrerer Instanzen desselben Identitätsanbietertyps (z. B. können jetzt mehrere Azure ADs unter der Registerkarte „Identitäts- und Zugriffsverwaltung“ hinzugefügt werden).

Wichtig:

Während DaaS und SPA derzeit mehrere IdPs unterstützen, arbeiten einige Dienste noch an der Implementierung dieser Funktionalität und werden in Kürze verfügbar sein.

Konfigurieren der bedingten Authentifizierung

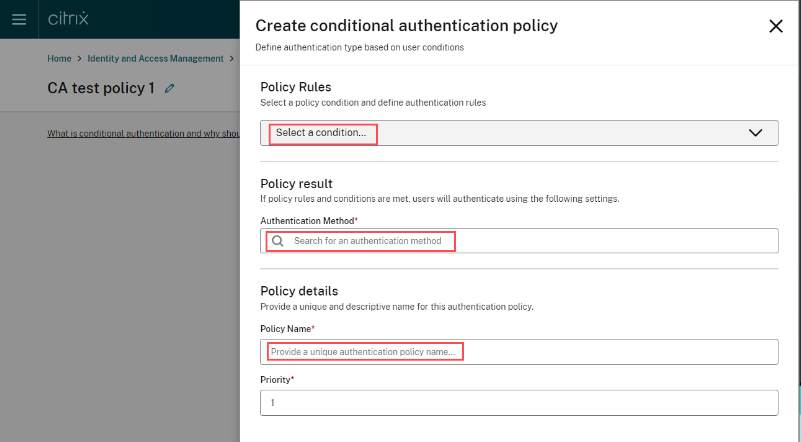

- Klicken Sie auf Create conditional authentication profile (Bedingtes Authentifizierungsprofil erstellen).

-

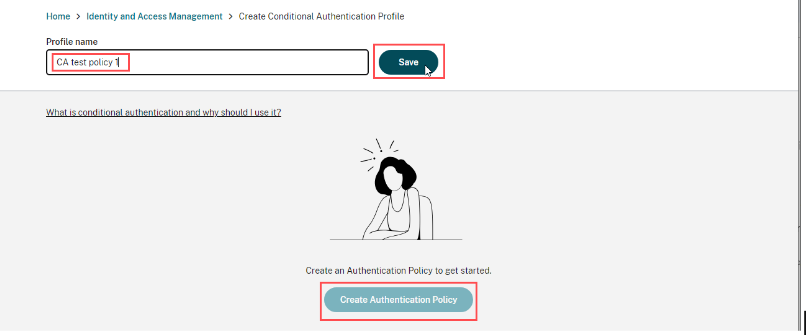

Geben Sie einen Namen für Ihr Profil ein und klicken Sie dann auf Create authentication policy (Authentifizierungsrichtlinie erstellen).

-

Wählen Sie die Bedingungen aus, die auf die Richtlinie angewendet werden sollen, und klicken Sie dann auf Save (Speichern).

-

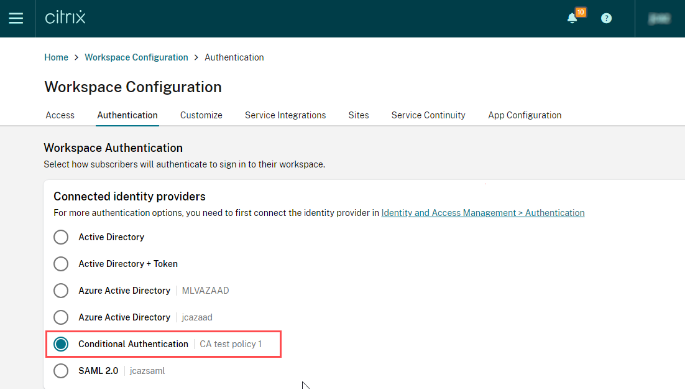

Navigieren Sie zu Workspace Configuration (Workspace-Konfiguration) und klicken Sie auf Authentication (Authentifizierung), um Ihren Identitätsanbieter oder Ihr bedingtes Authentifizierungsprofil auszuwählen.

Konzepte der bedingten Authentifizierung

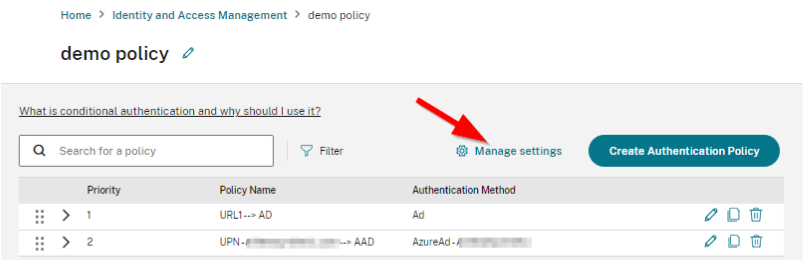

Bedingtes Authentifizierungsprofil

Ein bedingtes Authentifizierungsprofil besteht aus mehreren bedingten Authentifizierungsrichtlinien, die steuern, wie sich Ihre Endbenutzer bei Workspace authentifizieren, abhängig von den von Ihnen definierten Bedingungen. Dieses Profil ermöglicht die Priorisierung und Neuanordnung von Richtlinien, sodass Sie die Reihenfolge festlegen können, in der Richtlinien ausgewertet werden sollen.

Bedingte Authentifizierungsrichtlinie

Eine bedingte Authentifizierungsrichtlinie ist eine Richtlinie, die eine oder mehrere Bedingungen umfasst. Diese Bedingungen leiten, wenn sie mittels UND-Logik erfüllt werden, den Anmeldevorgang des Endbenutzers zu einer bestimmten Ziel-IdP-Instanz, wie z. B. Okta OIDC, SAML oder einer Gateway-IDP-Verbindung. Einzelne Richtlinien können geklont werden, um bei Bedarf Änderungen und Umbenennungen zu ermöglichen.

Jede Richtlinie besteht aus den folgenden Daten:

- Richtlinienregeln, die eine oder mehrere Bedingungen sind, die erfüllt sein müssen, um den Endbenutzer zu einer bestimmten IdP-Instanz weiterzuleiten. Zum Beispiel: Workspace-URL 1 wird verwendet UND der Benutzer ist Mitglied der AD-Gruppe1.

- Richtlinienergebnis, das die Ziel-IdP-Instanz ist, zu der der Benutzer während des Anmeldevorgangs weitergeleitet wird. Zum Beispiel: Workspace-URL 1 wird verwendet UND der Benutzer ist Mitglied der AD-Gruppe1 → AAD SAML IDP-Instanz.

- Richtlinienname – ein administratorfreundlicher Name, der zur Identifizierung und Beschreibung der Richtlinie verwendet wird.

Zum Beispiel:

Workspace URL 1 UND Gruppe1 - AAD SAML. - Richtlinienpriorität, die die Reihenfolge bestimmt, in der die Richtlinie ausgewertet wird. Prioritäten werden in absteigender Reihenfolge ausgewertet. Zum Beispiel: Priorität 1 ist höher als Priorität 2.

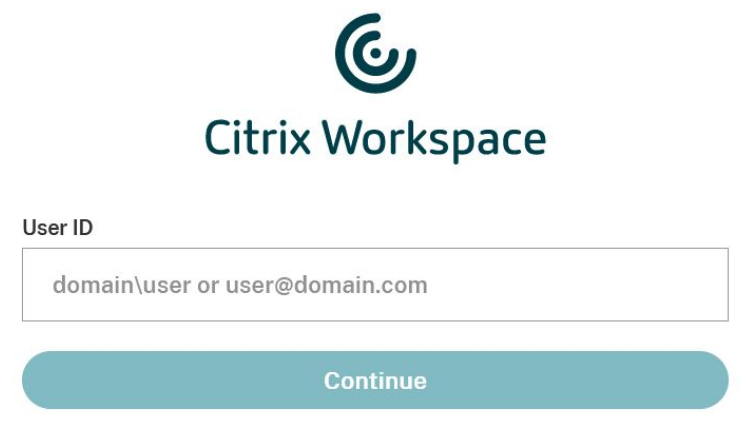

Seite für die bedingte Vorauthentifizierung

Je nachdem, wie Ihr Workspace konfiguriert ist und welche Bedingungen in Ihrem bedingten Authentifizierungsprofil festgelegt sind, kann es vorkommen, dass Ihre Workspace-Benutzer während ihres Anmeldevorgangs auf eine Seite zur Vorauthentifizierung stoßen. Diese Seite ist unerlässlich, um das Benutzernamenformat des Workspace-Benutzers zu erfassen, was für Entscheidungen auf der Grundlage bedingter Authentifizierungsrichtlinien entscheidend ist. Sie stellt sicher, dass der Anmeldevorgang des Benutzers an die entsprechende IdP-Instanz weitergeleitet wird.

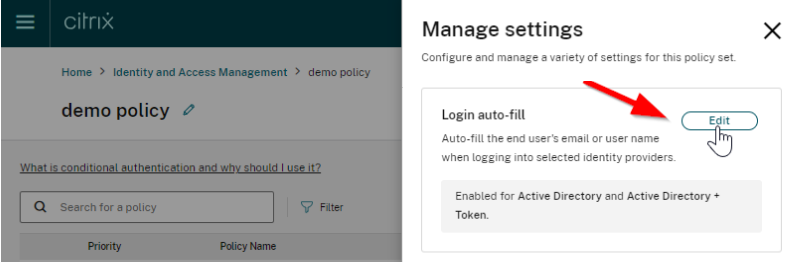

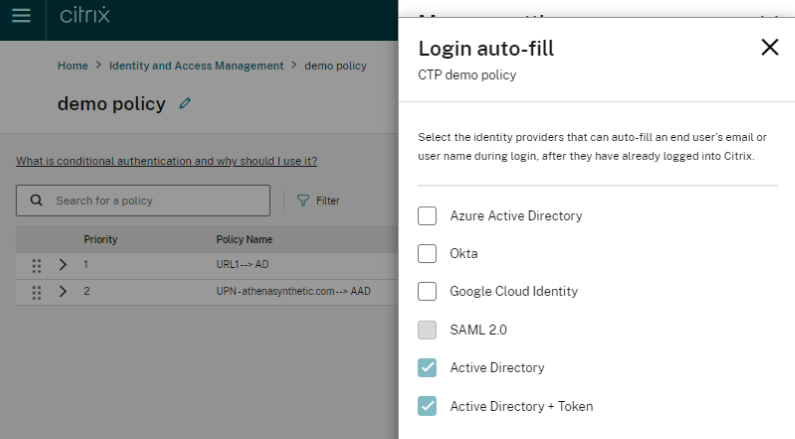

Anmelde-Autovervollständigung

Wenn eine Vorauthentifizierungsseite erforderlich ist, haben wir eine Anmelde-Autovervollständigungsfunktion eingeführt, die das Benutzernamenfeld auf der Anmeldeseite automatisch mit der Eingabe des Benutzers von der Vorauthentifizierungsseite ausfüllt. Dies erspart den Benutzern die doppelte Eingabe ihres Benutzernamens.

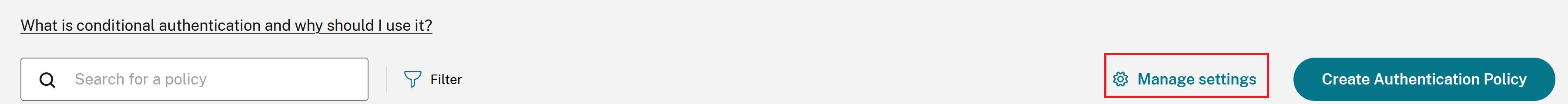

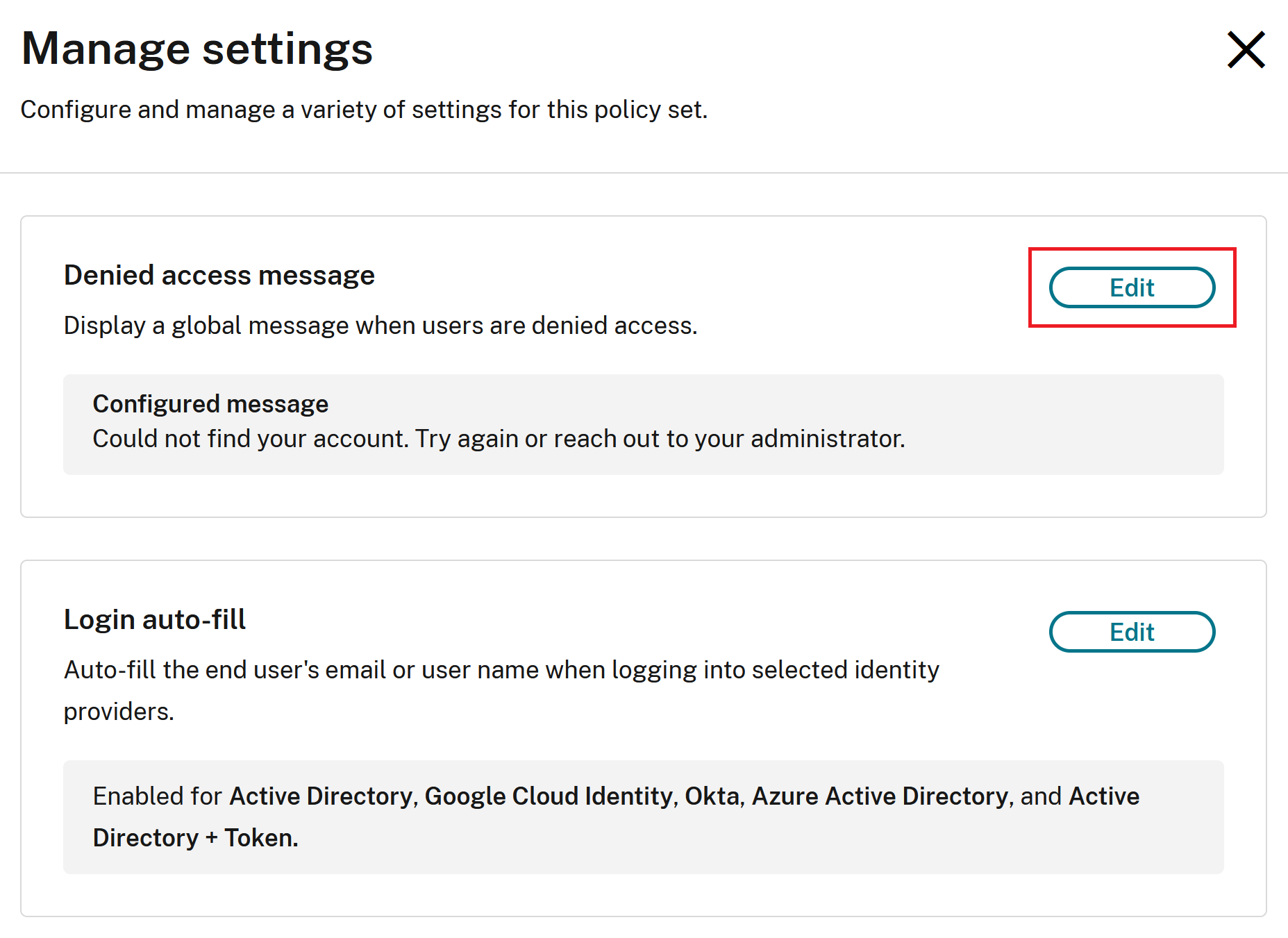

Die Anmelde-Autovervollständigungsfunktion wird vom Administrator in den Einstellungen des bedingten Authentifizierungsprofils verwaltet und konfiguriert, wie unten dargestellt:

-

Klicken Sie auf der Seite des bedingten Authentifizierungsprofils auf Manage settings (Einstellungen verwalten).

-

Klicken Sie auf Edit (Bearbeiten).

-

Wählen Sie die IdPs aus, für die Sie die Anmelde-Autovervollständigung aktivieren möchten.

Wichtig:

Die Anmelde-Autovervollständigung ist nur für IdPs verfügbar, die sie unterstützen, und wird standardmäßig für AD & AD+TOTP aktiviert und erzwungen (siehe Screenshot oben für die Standardeinstellungen).

Bestimmte IdPs erwarten ein spezifisches Anmeldeformat, und einige können mehr als einen Benutzernamenformattyp unterstützen. Zum Beispiel erfordert Google Cloud Identity, dass Benutzer sich mit ihrer E-Mail-Adresse (

user.name@domain.com) anmelden, die manchmal von ihrem UPN (username@domain.com) abweichen kann. Wenn der Workspace-Endbenutzer auf der Vorauthentifizierungsseite einen Down-Level-Anmeldenamen (Domäne\Benutzername) eingibt, wird der Down-Level-Anmeldename im Benutzernamenfeld der IdP-Anmeldeseite vorab ausgefüllt und führt zu einem Fehler, wenn der Benutzer versucht, sich anzumelden. Administratoren sollten die am besten geeignete IdP-Wechselrichtlinienbedingung und die Benutzernamenformate, die ein bestimmter IdP während des Anmeldevorgangs erwartet, berücksichtigen, bevor sie die Anmelde-Autovervollständigungsfunktion konfigurieren.

Richtlinienbedingungstypen

Hinweis:

Wenn ein bedingtes Authentifizierungsprofil nur Richtlinien des Typs „Workspace-URL-Bedingung“ oder „Netzwerkstandortname-Bedingung“ enthält, wird keine Vorauthentifizierungsseite angezeigt und Benutzer werden direkt zum IdP weitergeleitet. Wenn das Profil andere Richtlinienbedingungstypen enthält, wird die Vorauthentifizierungsseite dem Endbenutzer angezeigt. Dies gilt auch dann, wenn die übereinstimmende Richtlinie vom Typ „Workspace-URL“ oder „Netzwerkstandortname“ ist.

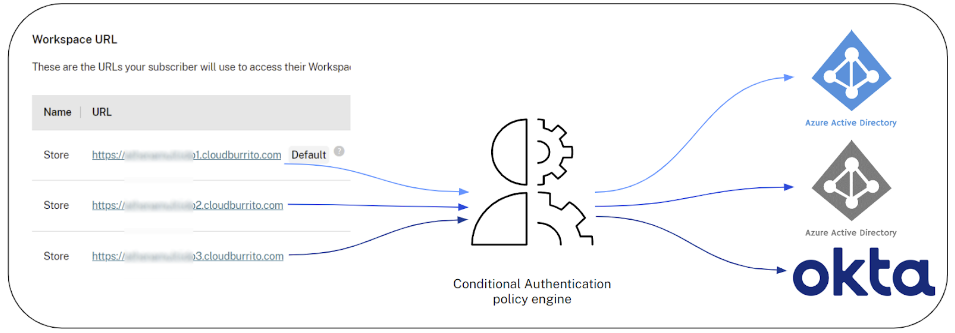

Workspace-URL

Innerhalb von Workspace Configuration (Workspace-Konfiguration) > Access (Zugriff) kann jede Workspace-URL mit einer eindeutigen IdP-Instanz verknüpft werden. Darüber hinaus können mehrere Workspace-URLs mit derselben Richtlinie verknüpft werden, wodurch Ihre Endbenutzer auf dieselbe IdP-Instanz geleitet werden.

AD-Benutzergruppenmitgliedschaft

Die AD-Benutzergruppenmitgliedschaft ermöglicht es Ihnen, eine IdP-Instanz für eine bestimmte Gruppe von Active Directory-Benutzern basierend auf deren Gruppenmitgliedschaft festzulegen.

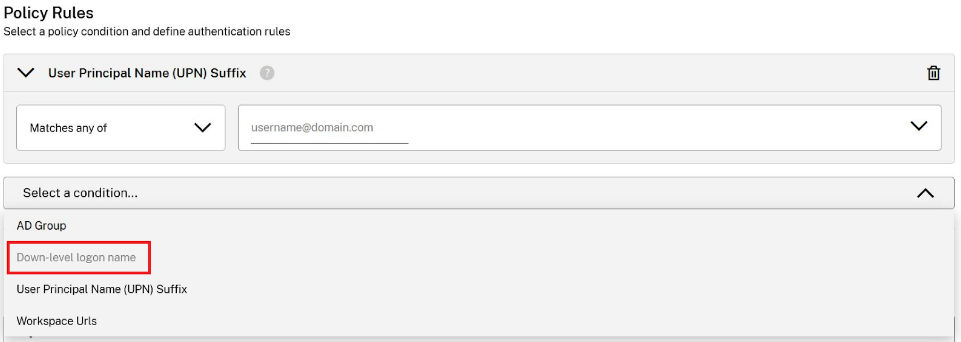

- UPN-Suffix oder Domänen-Down-Level-Anmeldename sind zwei sich gegenseitig ausschließende Richtlinienbedingungen.

- Diese bestimmen das erforderliche Benutzernamenformat, das Ihre Endbenutzer auf der Vorauthentifizierungsseite eingeben müssen. Sie können nicht beide dieser Bedingungen innerhalb derselben Richtlinie verwenden.

UPN-Suffix

Konfigurieren Sie eine IdP-Instanz für ein oder mehrere UPN-Suffixe, z. B. username1@domain.com oder username2@domain.net.

Domänen-Down-Level-Anmeldename

Weisen Sie eine IdP-Instanz einem oder mehreren Domänennamen zu, z. B. DOMAIN1\username1 oder DOMAIN1.COM\username1.

Wenn eine der beiden sich gegenseitig ausschließenden Bedingungen ausgewählt ist, wird die Dropdown-Menüoption für die andere Bedingung deaktiviert, um zu verhindern, dass sie derselben Richtlinie hinzugefügt wird.

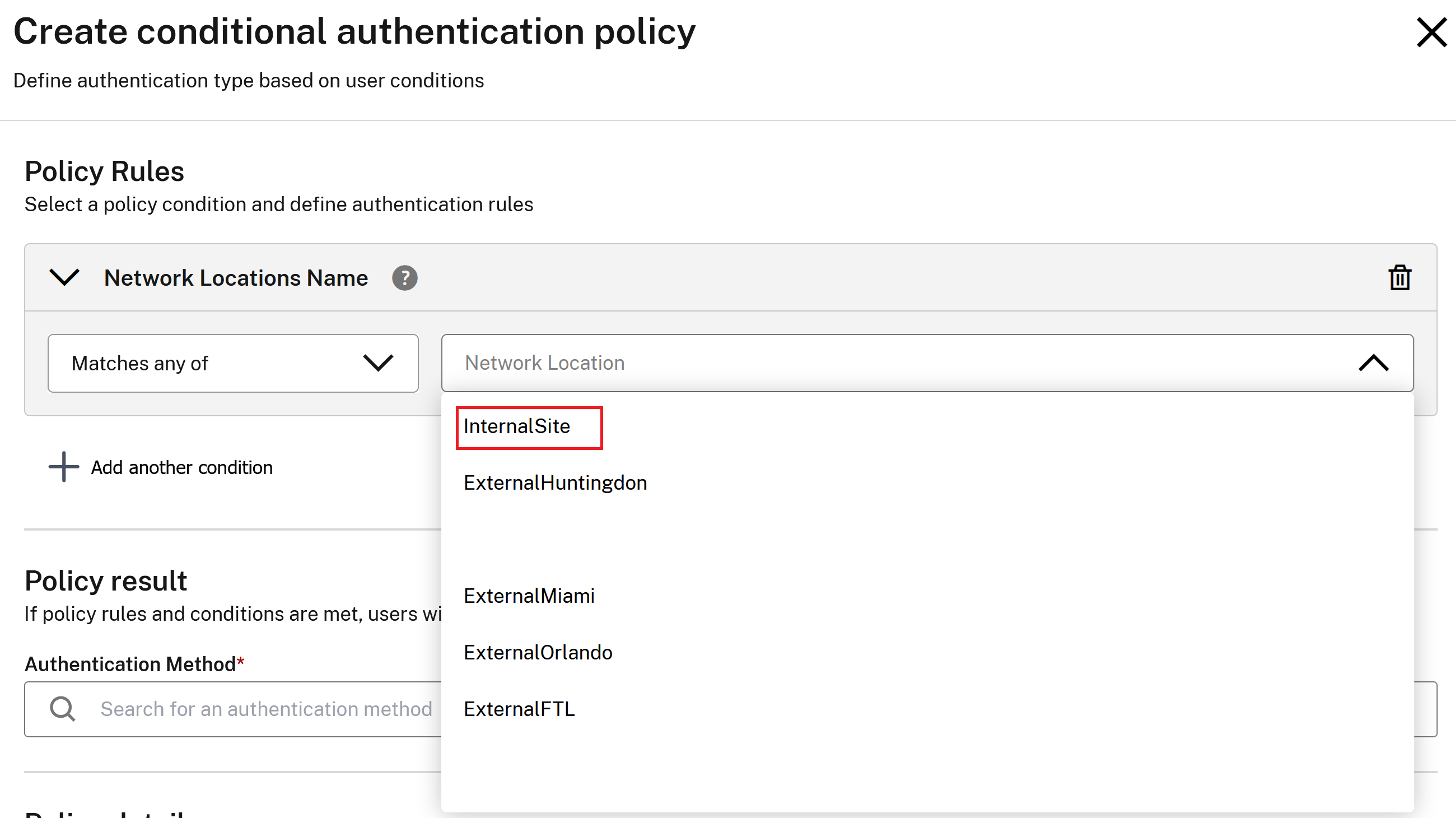

Netzwerkstandortname

Weisen Sie eine IdP-Instanz basierend auf der öffentlichen Ausgangs-IP des Clients und dem Netzwerkstandortnamen zu.

-

Erstellen Sie die entsprechenden Netzwerkstandorte.

-

Innerhalb Ihres Profils für die bedingte Authentifizierung werden die Standortnamen vorab ausgefüllt. Wählen Sie den gewünschten Standortnamen aus und weisen Sie eine Ziel-IdP zu.

WICHTIG:

Jede Client-Ausgangs-IP, die nicht explizit innerhalb einer Netzwerkstandort-Site definiert UND NICHT durch eine Netzwerkstandortnamen-Richtlinie referenziert ist, wird als „nicht definiert“ klassifiziert.

Häufige NLS-Anwendungsfälle / Konfiguration:

-

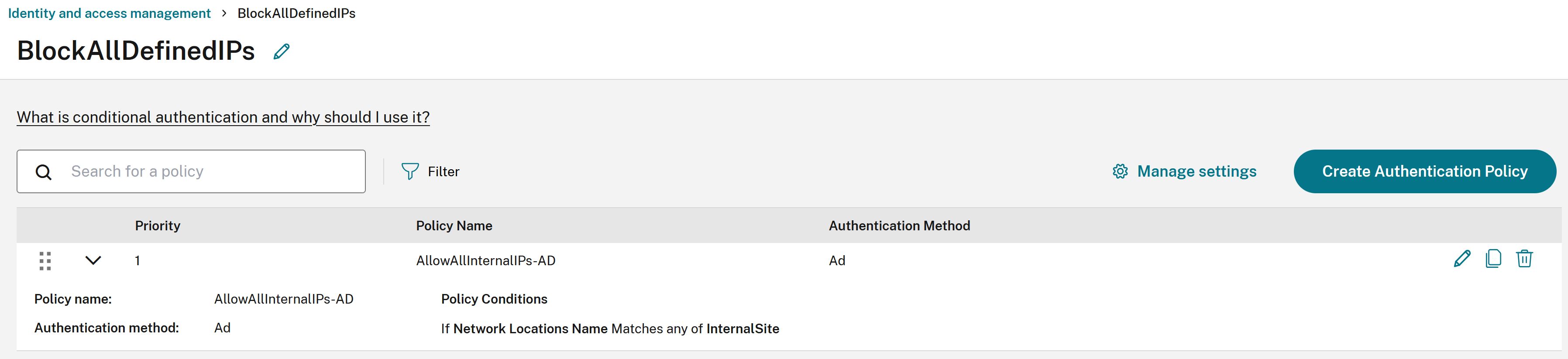

NLS-Szenario 1: Blockieren Sie externe (nicht definierte) IPs von der Authentifizierung und dem Zugriff auf Workspace.

Richtlinie 1: Nur interne Clients mit Ausgangs-IPs, die innerhalb der AllInternalIPs NLS-Site definiert sind, können sich über AD bei Workspace anmelden.

-

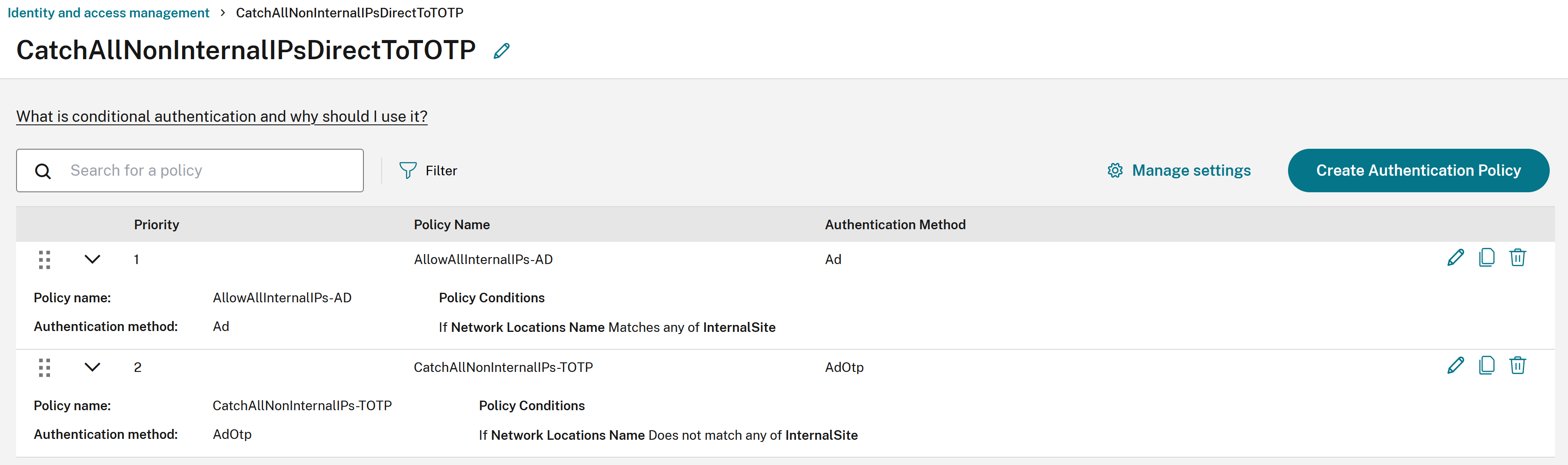

NLS-Szenario 2: Leiten Sie alle „nicht definierten“ Ausgangs-IPs an die „Catch-all-IdP-Instanz“ mit zusätzlichen Authentifizierungsfaktoren und/oder erhöhter Sicherheit weiter. Definieren Sie eine „Catch-all für nicht definierte Ausgangs-IPs“-Richtlinie unter Verwendung von „Stimmt mit keinem der folgenden überein“ und einer Liste all Ihrer internen NLS-Sites.

Richtlinie 1: Nur interne Clients mit Ausgangs-IPs, die innerhalb der AllInternalIPs NLS-Site definiert sind, können sich über AD bei Workspace anmelden.

Richtlinie 2: Alle externen Ausgangs-IPs, die NICHT innerhalb der AllInternalIPs NLS-Site definiert sind, müssen sich über TOTP bei Workspace anmelden.

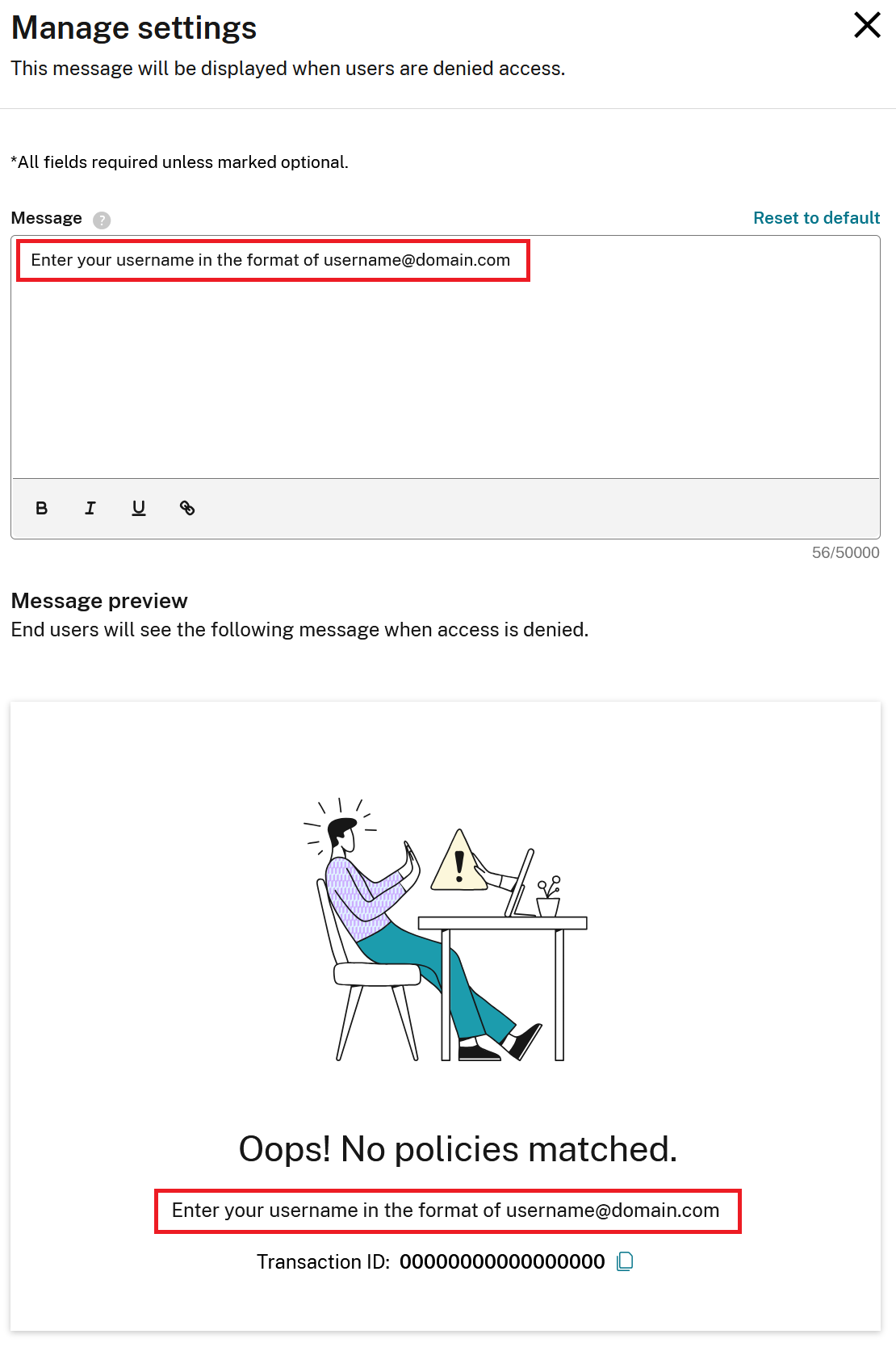

Festlegen einer benutzerdefinierten Fehlermeldung für ein Profil für bedingte Authentifizierung

Es ist möglich, benutzerfreundliche Fehlermeldungen zu konfigurieren, die dem Workspace-Endbenutzer angezeigt werden, wenn keine Ihrer Richtlinienbedingungen mit den vom Benutzer eingegebenen Daten übereinstimmt.

-

Wählen Sie in Ihrem Profil für bedingte Authentifizierung die Option Einstellungen verwalten.

-

Bearbeiten Sie die Standardfehlermeldung, die Ihren Endbenutzern angezeigt werden soll.

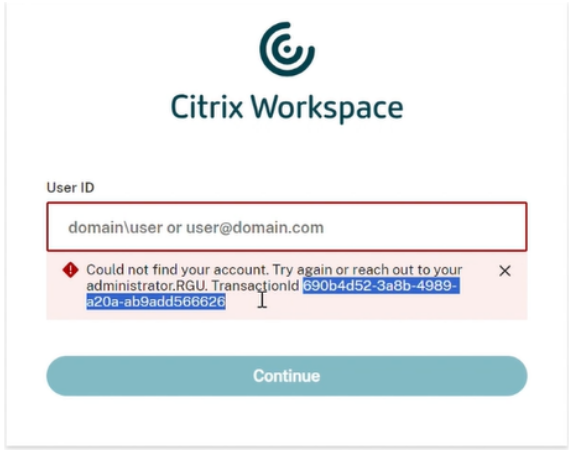

Fehlerbehebung mit der Citrix Monitor-Integration

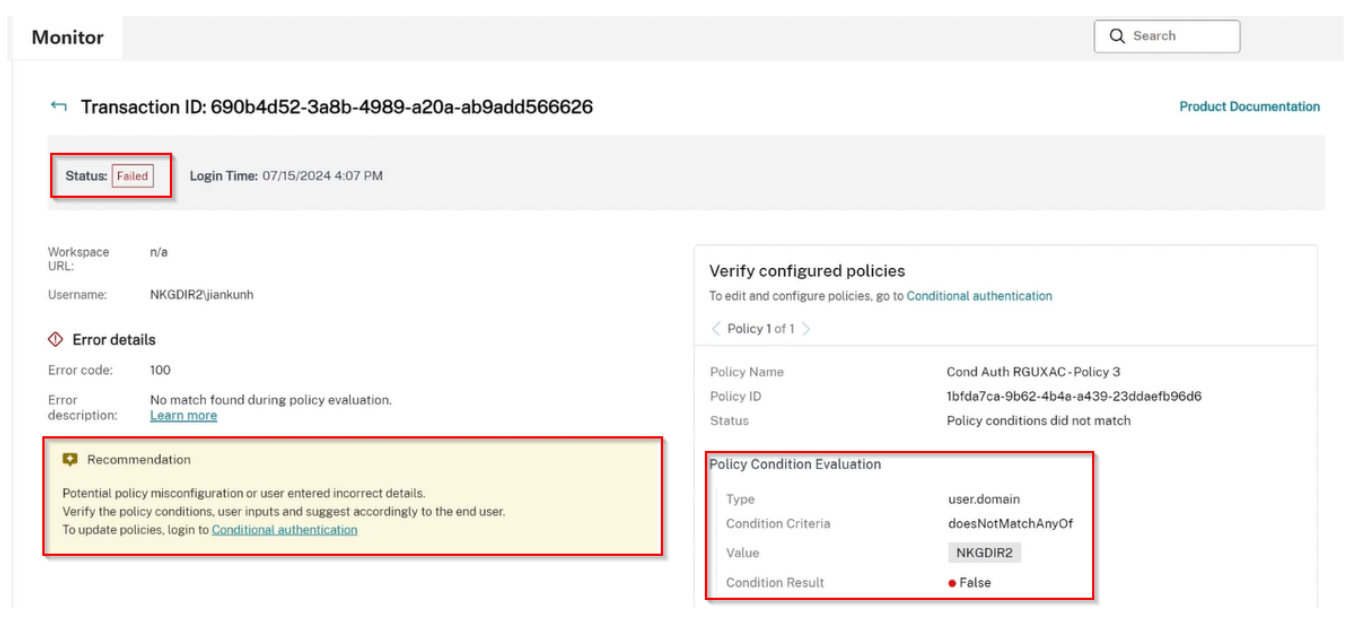

Wenn der Anmeldeversuch eines Benutzers aufgrund einer fehlenden passenden Richtlinie fehlschlägt, wird eine Fehlerseite mit einer Transaktions-ID angezeigt. Der Benutzer kann diese Transaktions-ID dann seinem Citrix Cloud-Administrator zur weiteren Unterstützung zur Verfügung stellen.

Der Citrix Cloud-Administrator kann die vom Workspace-Endbenutzer bereitgestellte Transaktions-ID in Citrix Monitor einfügen, um auf Details zur Richtlinie, zum eingegebenen Benutzernamen und zu den zugehörigen Richtlinien für bedingte Authentifizierung zuzugreifen. Diese Informationen helfen dem Administrator, das Problem der bedingten Authentifizierung effizienter zu beheben und zu lösen.

-

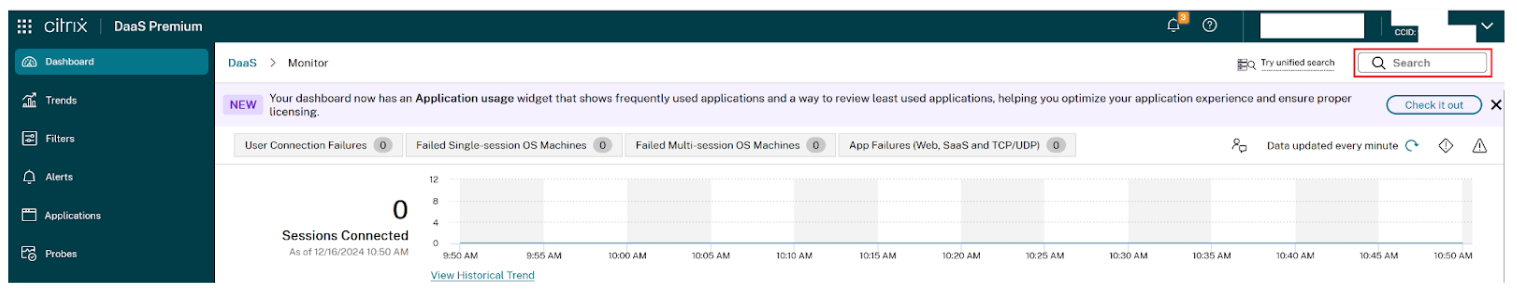

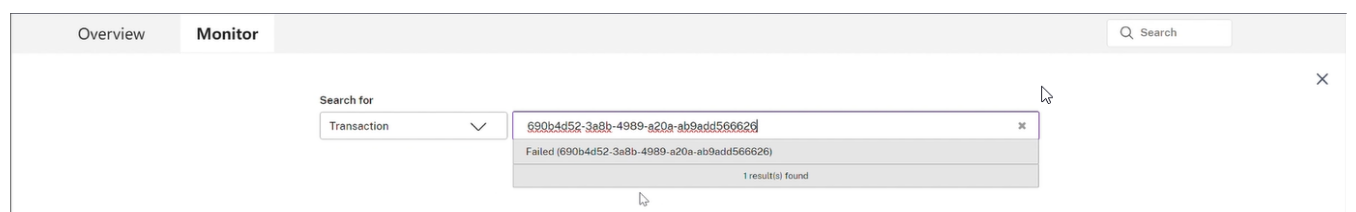

Wählen Sie Monitor aus und klicken Sie dann auf das Suchfeld in der oberen rechten Ecke.

-

Wählen Sie die Transaktions-ID aus der Dropdown-Liste aus. Es sind nur Transaktionen der letzten 3 Tage verfügbar.

-

Zeigen Sie die fehlgeschlagene Transaktion für den Endbenutzer an, zusammen mit den Details der Richtlinien für bedingte Authentifizierung, die ausgewertet wurden. Sie können auf die Chevron-Schaltflächen klicken, um durch alle ausgewerteten Richtlinien wie <Richtlinie 1 von 3> für den Endbenutzer zu navigieren.

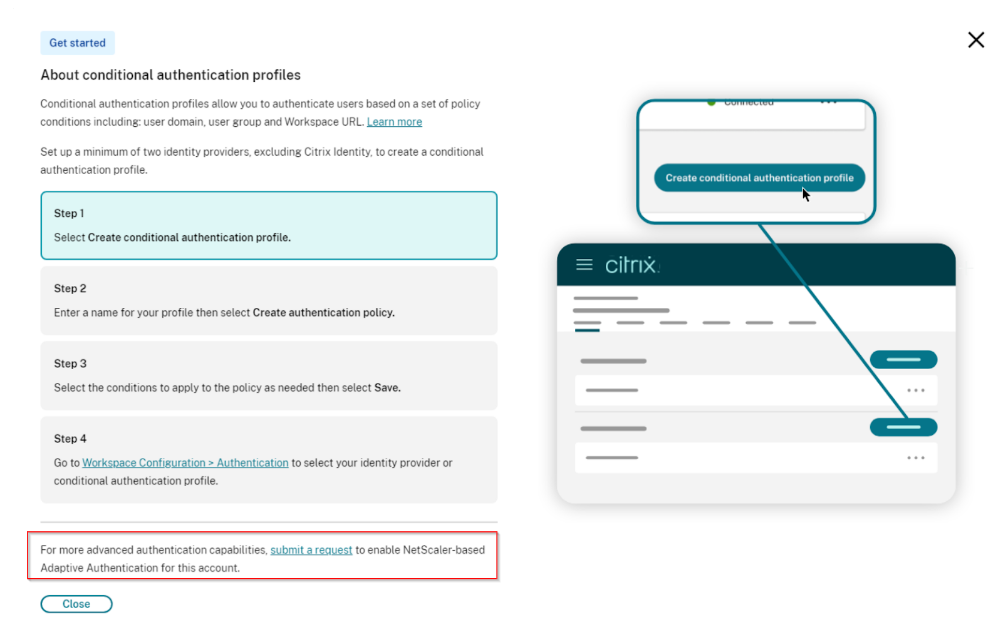

Vergleich zwischen Cloud-nativer bedingter Authentifizierung und NetScaler-basierter adaptiver Authentifizierung

Die Cloud-native Funktion für bedingte Authentifizierung wurde entwickelt, um die meisten Anwendungsfälle für bedingte Authentifizierung abzudecken. Für erweiterte Authentifizierungsfunktionen steht jedoch die NetScaler-basierte adaptive Authentifizierung zur Verfügung.

Um die NetScaler-basierte adaptive Authentifizierung zu verwenden, senden Sie eine Anfrage über die Citrix Cloud-Seite Identitäts- und Zugriffsverwaltung > Abschnitt Profile für bedingte Authentifizierung.

Bekannte Probleme und Einschränkungen

- Benutzerdefinierte Domänen werden derzeit mit der bedingten Authentifizierung nicht unterstützt. Dies ist ein Roadmap-Element für zukünftige Updates.

- Das Festlegen einer negativen Priorität für eine Richtlinie verhält sich nicht wie erwartet. Dies wird in zukünftigen Updates behoben.

- Derzeit werden Gruppenbedingungen nur für Active Directory unterstützt. Die nativen Entra ID-Gruppenbedingungen werden in Zukunft hinzugefügt.

In diesem Artikel

- Häufige Anwendungsfälle

- Voraussetzungen

- Multi-IdP

- Konfigurieren der bedingten Authentifizierung

- Konzepte der bedingten Authentifizierung

- Seite für die bedingte Vorauthentifizierung

- Anmelde-Autovervollständigung

- Richtlinienbedingungstypen

- Festlegen einer benutzerdefinierten Fehlermeldung für ein Profil für bedingte Authentifizierung

- Fehlerbehebung mit der Citrix Monitor-Integration

- Vergleich zwischen Cloud-nativer bedingter Authentifizierung und NetScaler-basierter adaptiver Authentifizierung

- Bekannte Probleme und Einschränkungen