Authentification conditionnelle

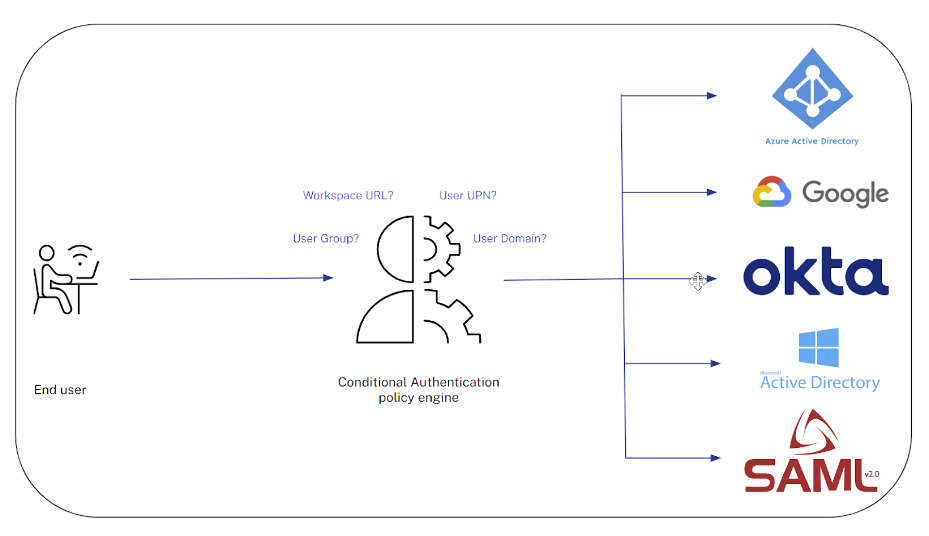

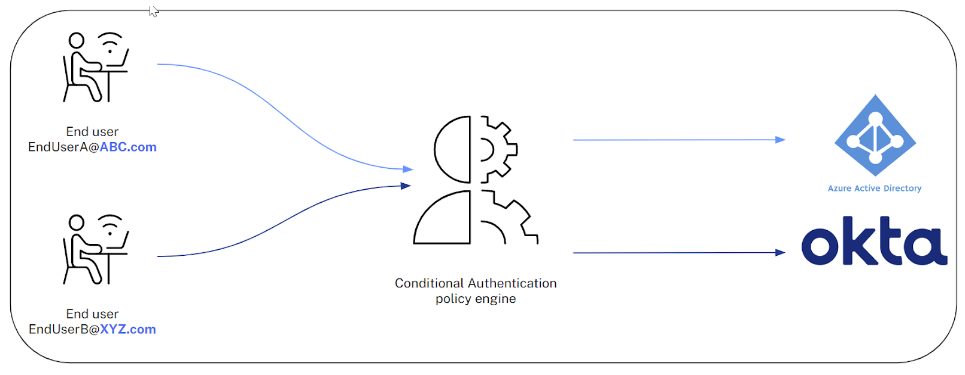

L’authentification conditionnelle est une nouvelle fonctionnalité de sécurité visant à renforcer davantage votre cadre de confiance zéro. Elle permet aux administrateurs Citrix Cloud™ de diriger les utilisateurs finaux vers différents fournisseurs d’identité (IdP) pendant le flux de connexion Workspace, en fonction des conditions de stratégie que vous définissez. Ainsi, différents utilisateurs finaux auront des niveaux de vérification d’accès différents, basés sur les facteurs de risque établis par l’administrateur.

Au moment de la rédaction de ce document, cinq conditions de commutation différentes sont prises en charge, qui dirigeront vos utilisateurs finaux vers différentes instances IdP en fonction des stratégies que vous définissez.

Cas d’utilisation courants

- Fusions et acquisitions, lorsqu’une grande organisation mère contient plusieurs petites entreprises en cours de fusion.

- Accorder l’accès à Workspace à des utilisateurs tiers et des sous-traitants en les dirigeant vers un IdP, une application OIDC ou une application SAML dédiée, ce qui est différent de ce que les employés à temps plein de votre organisation sont normalement autorisés à utiliser.

- Grandes organisations avec plusieurs succursales ou départements nécessitant des mécanismes d’authentification différents.

Prérequis

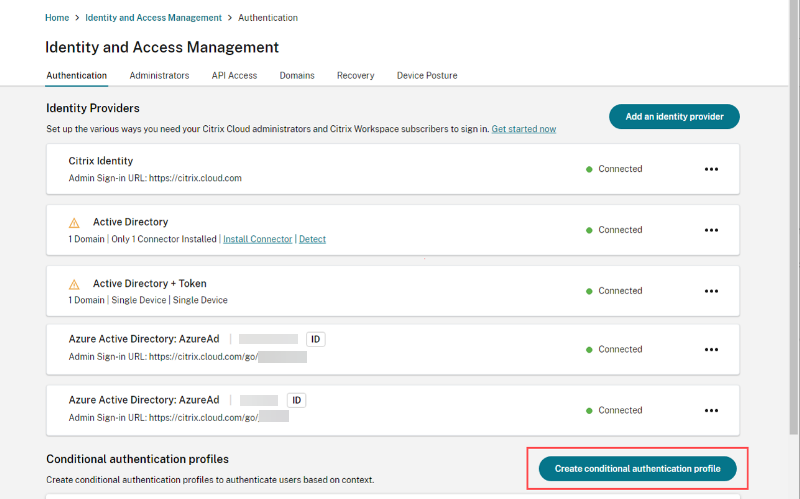

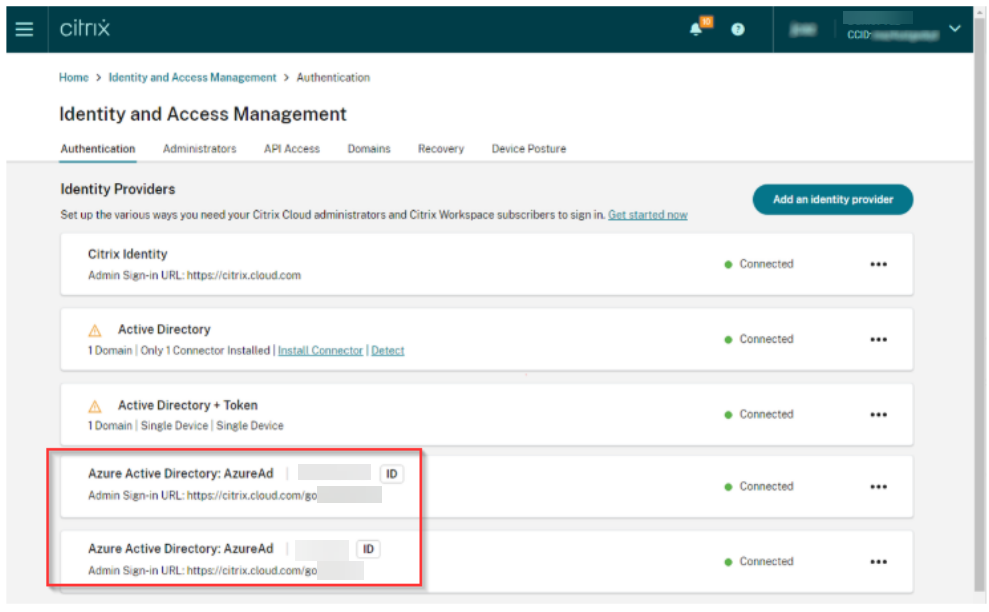

- Deux fournisseurs d’identité ou plus créés sur la page Gestion des identités et des accès de Citrix Cloud

Multi-IdP

Jusqu’à présent, une seule instance d’un type d’identité était autorisée. Citrix® prend désormais en charge l’ajout de plusieurs instances du même type de fournisseur d’identité (par exemple, plusieurs Azure AD peuvent désormais être ajoutés sous l’onglet Gestion des identités et des accès).

Important :

Bien que DaaS et SPA prennent actuellement en charge plusieurs IdP, certains services travaillent encore à l’implémentation de cette fonctionnalité et seront disponibles prochainement.

Configuration de l’authentification conditionnelle

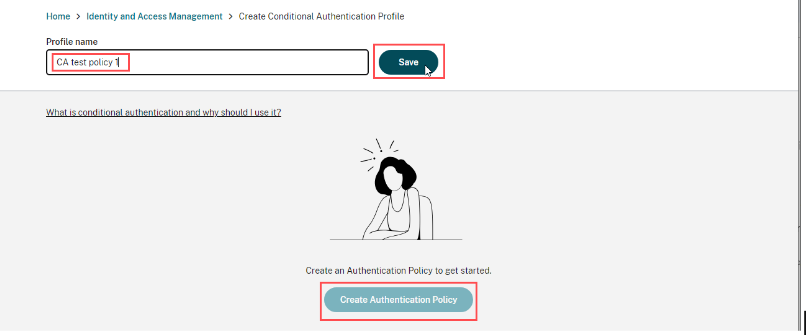

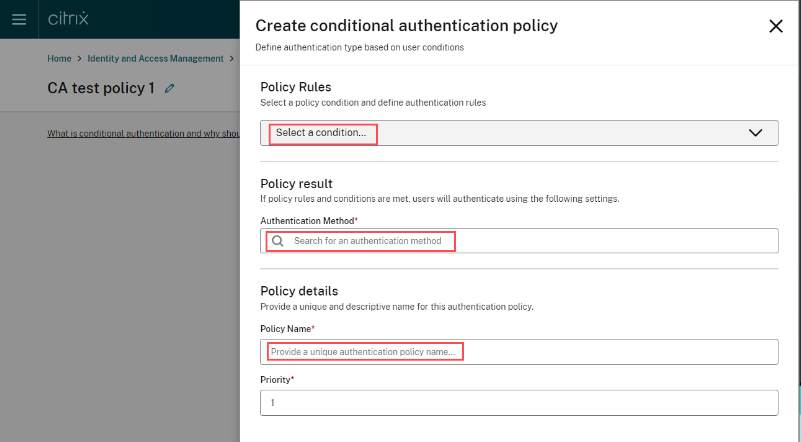

- Cliquez sur Créer un profil d’authentification conditionnelle.

-

Saisissez un nom pour votre profil, puis cliquez sur Créer une stratégie d’authentification.

-

Sélectionnez les conditions à appliquer à la stratégie selon vos besoins, puis cliquez sur Enregistrer.

-

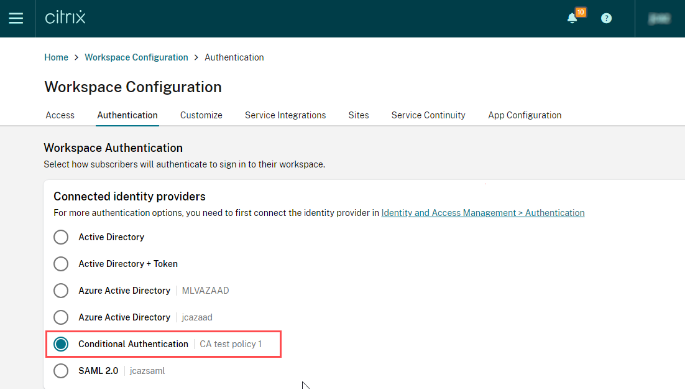

Accédez à Configuration de l’espace de travail et cliquez sur Authentification pour sélectionner votre fournisseur d’identité ou votre profil d’authentification conditionnelle.

Concepts de l’authentification conditionnelle

Profil d’authentification conditionnelle

Un profil d’authentification conditionnelle se compose de plusieurs stratégies d’authentification conditionnelle qui contrôlent la manière dont vos utilisateurs finaux s’authentifient à Workspace en fonction des conditions que vous définissez. Ce profil permet la hiérarchisation et le réordonnancement des stratégies, vous permettant de spécifier la séquence dans laquelle les stratégies doivent être évaluées.

Stratégie d’authentification conditionnelle

Une stratégie d’authentification conditionnelle est une stratégie comprenant une ou plusieurs conditions. Ces conditions, lorsqu’elles sont remplies à l’aide de la logique ET, guident le processus de connexion de l’utilisateur final vers une instance IdP cible spécifique, telle qu’Okta OIDC, SAML ou une connexion IdP Gateway. Les stratégies individuelles peuvent être clonées, ce qui permet de les modifier et de les renommer si nécessaire.

Chaque stratégie se compose des données suivantes :

- Règles de stratégie qui sont une ou plusieurs conditions qui doivent être remplies pour diriger l’utilisateur final vers une instance IdP particulière. Par exemple, l’URL Workspace 1 est utilisée ET l’utilisateur est membre du Groupe AD1.

- Résultat de la stratégie qui est l’instance IdP cible vers laquelle l’utilisateur est dirigé pendant le processus de connexion. Par exemple, l’URL Workspace 1 est utilisée ET l’utilisateur est membre du Groupe AD1 → Instance IdP AAD SAML.

- Nom de la stratégie - qui est un nom convivial pour l’administrateur, utilisé pour identifier et décrire la stratégie.

Par exemple,

URL Workspace 1 ET Groupe1 - AAD SAML. - Priorité de la stratégie qui détermine l’ordre dans lequel la stratégie est évaluée. Les priorités sont évaluées par ordre décroissant. Par exemple : la priorité 1 est supérieure à la priorité 2.

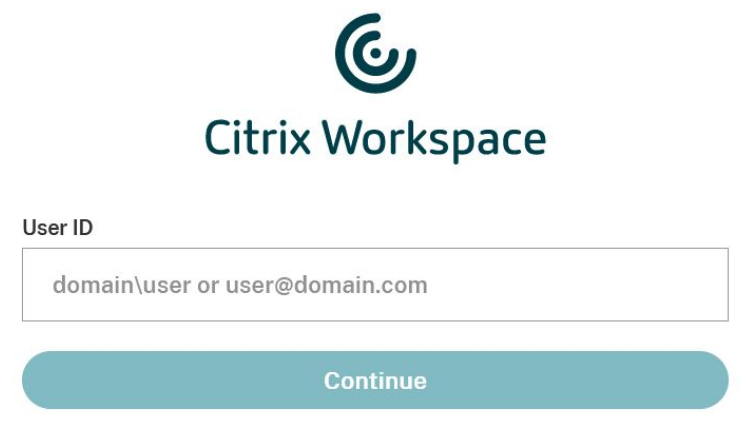

Page de pré-authentification de l’authentification conditionnelle

Selon la configuration de votre Workspace et les conditions définies dans votre profil d’authentification conditionnelle, vos utilisateurs Workspace peuvent rencontrer une page de pré-authentification pendant leur processus de connexion. Cette page est essentielle pour capturer le format du nom d’utilisateur de l’utilisateur Workspace, ce qui est crucial pour prendre des décisions basées sur les stratégies d’authentification conditionnelle. Elle garantit que le flux de connexion de l’utilisateur est dirigé vers l’instance IdP appropriée.

Remplissage automatique de la connexion

Lorsqu’une page de pré-authentification est nécessaire, nous avons introduit une fonctionnalité de remplissage automatique de la connexion qui remplit automatiquement le champ du nom d’utilisateur sur la page de connexion avec la saisie de l’utilisateur depuis la page de pré-authentification. Cela élimine la nécessité pour les utilisateurs de saisir leur nom d’utilisateur deux fois.

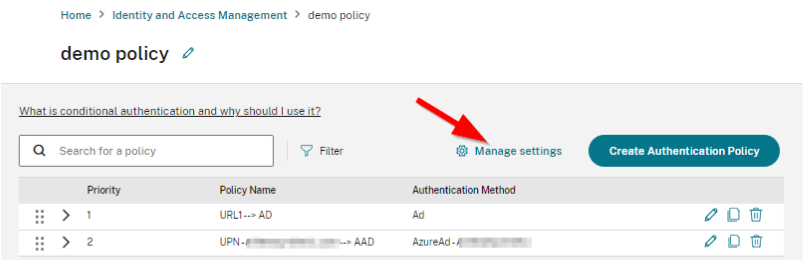

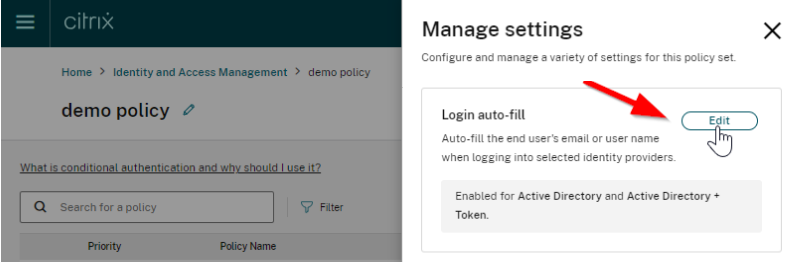

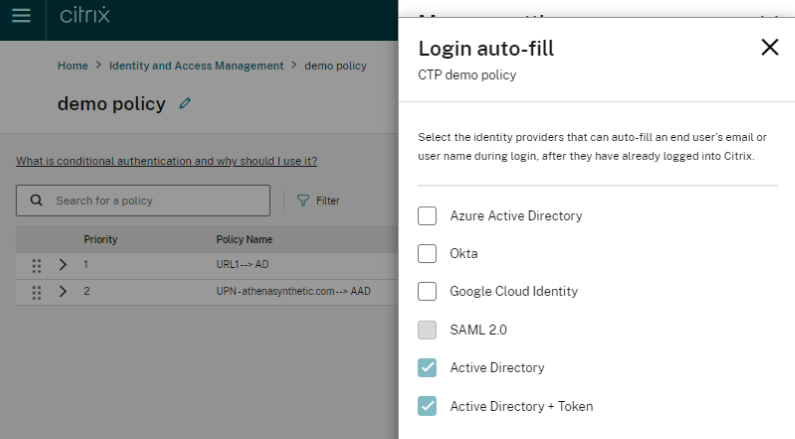

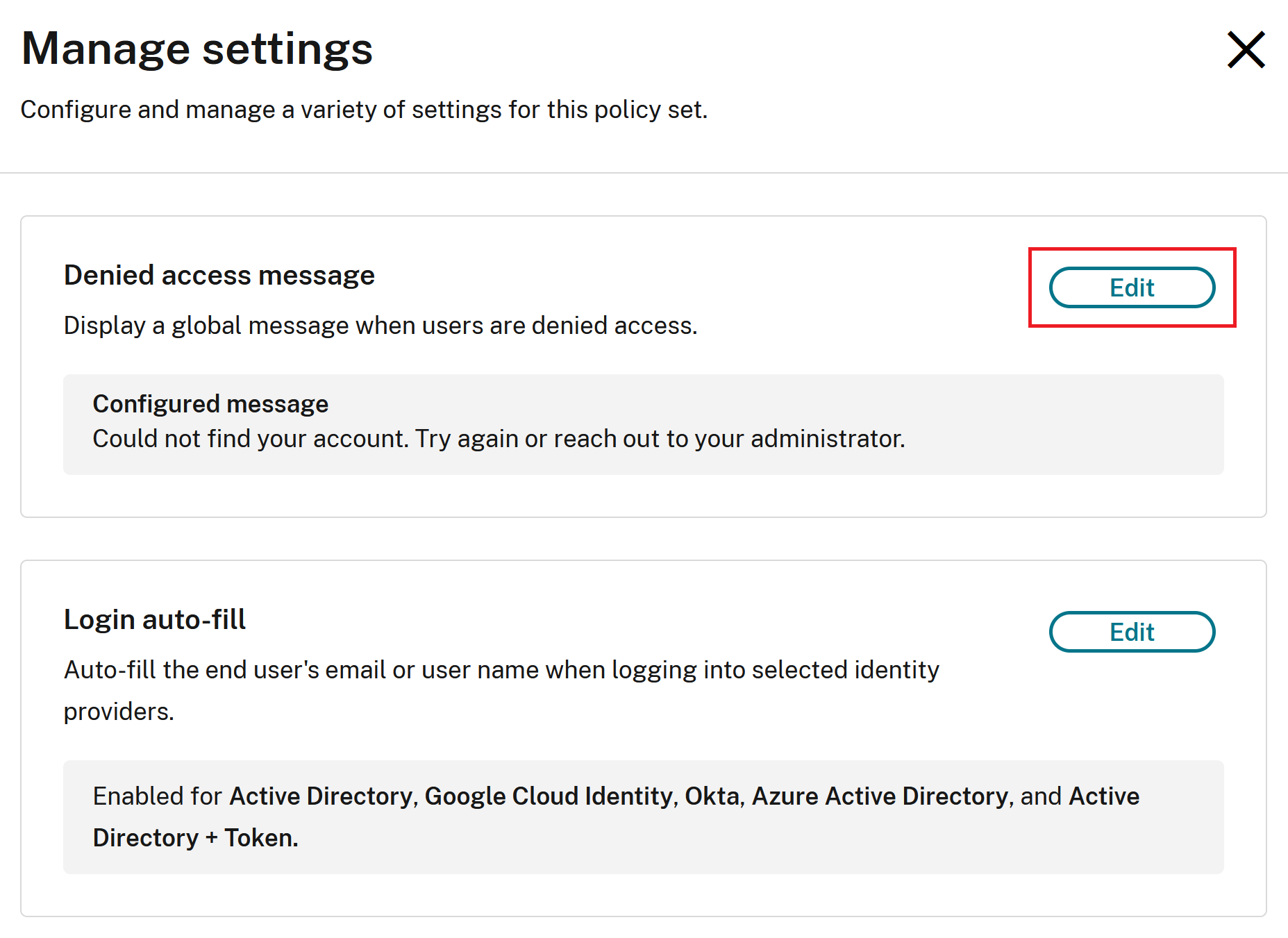

La fonctionnalité de remplissage automatique de la connexion est administrée et configurée par l’administrateur dans les paramètres du profil d’authentification conditionnelle, comme illustré ci-dessous :

-

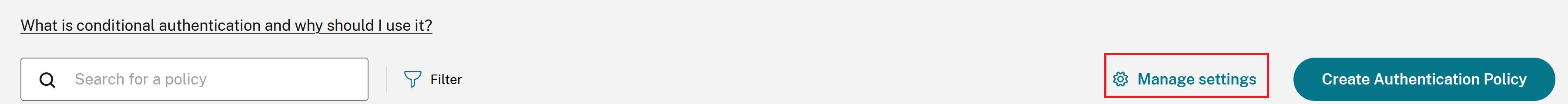

Cliquez sur Gérer les paramètres sur la page du profil d’authentification conditionnelle.

-

Cliquez sur Modifier

-

Sélectionnez les IdP pour lesquels vous souhaitez activer le remplissage automatique de la connexion.

Important :

Le remplissage automatique de la connexion n’est disponible que pour les IdP qui le prennent en charge et sera activé et appliqué par défaut pour AD et AD+TOTP (voir la capture d’écran ci-dessus pour les paramètres par défaut).

Certains IdP s’attendent à un format de connexion spécifique et certains peuvent prendre en charge plus d’un type de format de nom d’utilisateur. Par exemple, Google Cloud Identity exige que les utilisateurs se connectent avec leur adresse e-mail (

user.name@domain.com), qui peut parfois être différente de leur UPN (username@domain.com). Si l’utilisateur final de Workspace saisit un nom de connexion de niveau inférieur (domaine\nom_utilisateur) dans la page de pré-authentification, ce nom de connexion de niveau inférieur sera pré-rempli dans le champ du nom d’utilisateur de la page de connexion de l’IdP et provoquera une erreur lorsque l’utilisateur tentera de se connecter. Les administrateurs doivent prendre en compte la condition de stratégie de commutation d’IdP la plus appropriée et les formats de nom d’utilisateur qu’un IdP particulier s’attend à recevoir pendant le processus de connexion avant de configurer la fonctionnalité de remplissage automatique de la connexion.

Types de conditions de stratégie

Remarque :

Si un profil d’authentification conditionnelle ne contient que des stratégies de type de condition URL Workspace ou de type de condition Nom d’emplacement réseau, aucune page de pré-authentification ne sera affichée et les utilisateurs seront redirigés directement vers l’IdP. Si le profil contient d’autres types de conditions de stratégie, la page de pré-authentification sera affichée à l’utilisateur final. Cela est vrai même si la stratégie correspondante est de type URL Workspace ou Nom d’emplacement réseau.

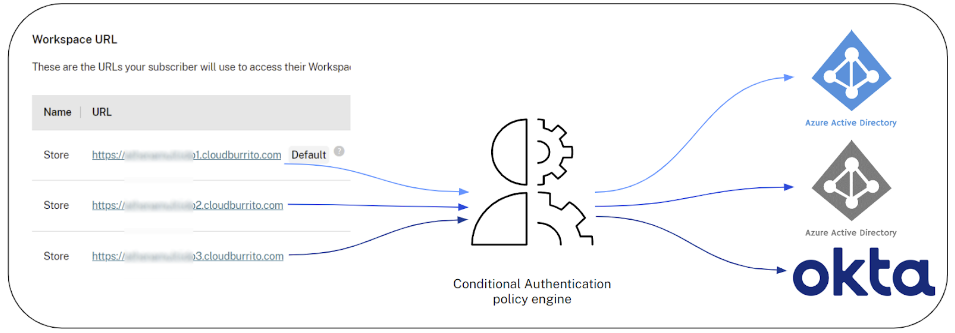

URL Workspace

Dans Configuration de l’espace de travail > Accès, chaque URL Workspace peut être liée à une instance IdP distincte. De plus, plusieurs URL Workspace peuvent être associées à la même stratégie, dirigeant vos utilisateurs finaux vers la même instance IdP.

Appartenance à un groupe d’utilisateurs AD

L’appartenance à un groupe d’utilisateurs AD vous permet de désigner une instance IdP pour un groupe spécifique d’utilisateurs Active Directory en fonction de leur appartenance au groupe.

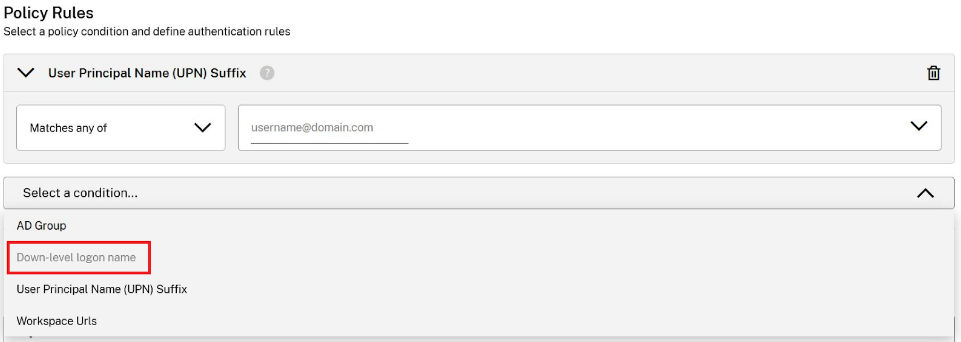

- Le suffixe UPN ou le nom d’ouverture de session de domaine de niveau inférieur sont deux conditions de stratégie mutuellement exclusives. Celles-ci déterminent le format de nom d’utilisateur requis que vos utilisateurs finaux doivent saisir sur la page de pré-authentification. Vous ne pouvez pas utiliser ces deux conditions dans la même stratégie.

Suffixe UPN

Configurez une instance IdP pour un ou plusieurs suffixes UPN, tels que username1@domain.com ou username2@domain.net.

Nom d’ouverture de session de domaine de niveau inférieur

Attribuez une instance IdP à un ou plusieurs noms de domaine, tels que DOMAIN1\username1 ou DOMAIN1.COM\username1.

Lorsqu’une des deux conditions mutuellement exclusives est sélectionnée, l’option du menu déroulant pour l’autre condition est désactivée afin d’éviter qu’elle ne soit ajoutée à la même stratégie.

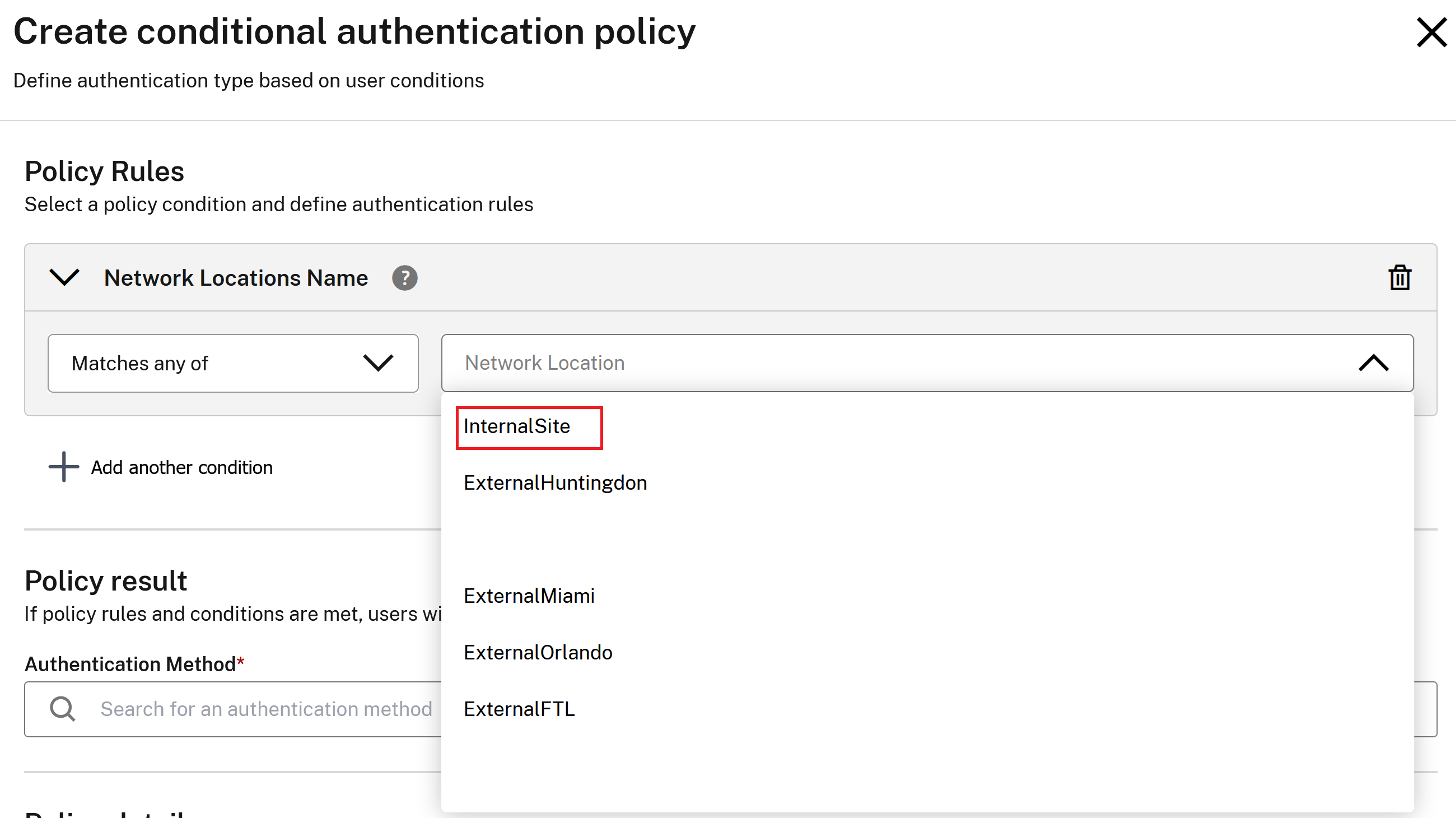

Nom d’emplacement réseau

Attribuez une instance IdP en fonction de l’adresse IP publique de sortie du client et du nom de l’emplacement réseau.

-

Créez les emplacements réseau appropriés.

-

Dans votre profil d’authentification conditionnelle, les noms d’emplacement seront pré-remplis. Sélectionnez le nom d’emplacement souhaité et attribuez un IdP cible.

IMPORTANT :

Toute adresse IP de sortie client non explicitement définie dans un site d’emplacement réseau ET NON référencée par une stratégie de nom d’emplacement réseau est classée comme « non définie ».

Cas d’utilisation/configuration NLS courants :

-

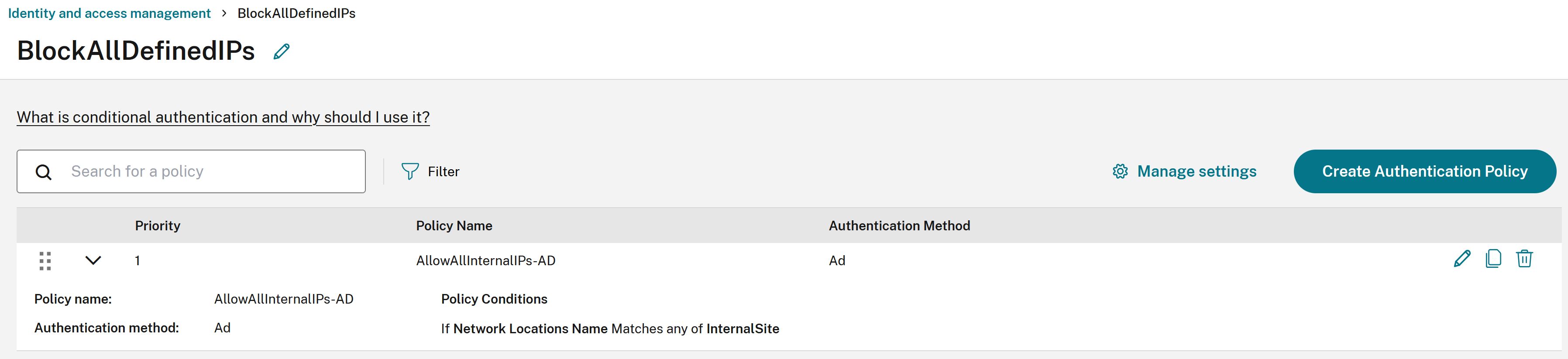

Scénario NLS 1 : Bloquer l’authentification et l’accès à Workspace pour les adresses IP externes (non définies).

Stratégie 1 : Seuls les clients internes avec des adresses IP de sortie définies dans le site NLS AllInternalIPs peuvent se connecter à Workspace à l’aide d’AD.

-

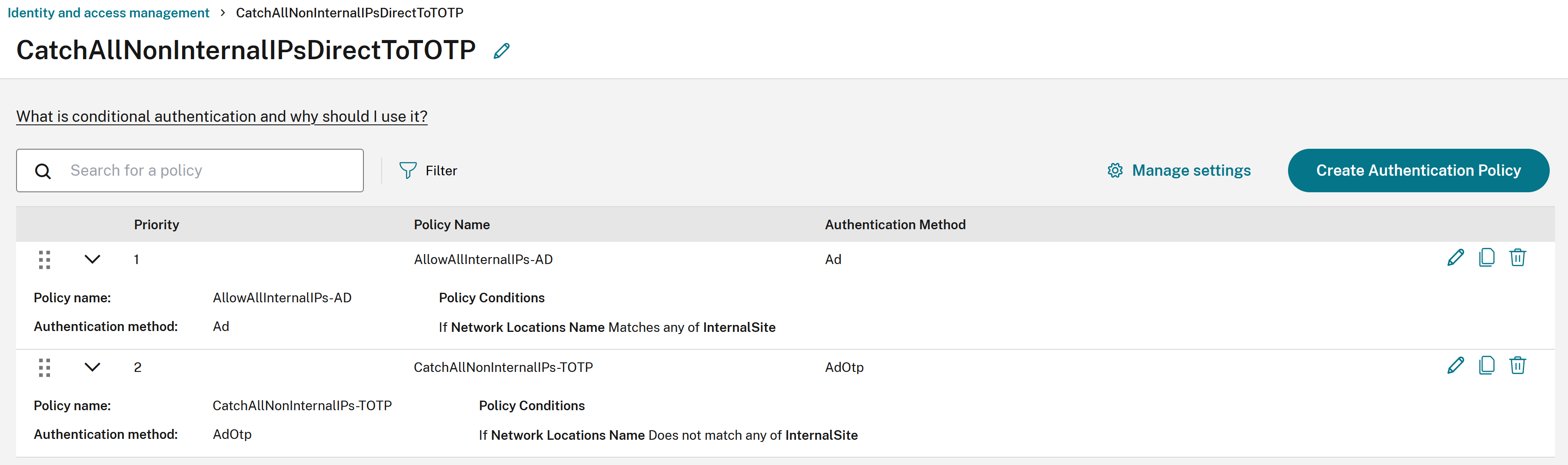

Scénario NLS 2 : Diriger toutes les adresses IP de sortie « non définies » vers l’« instance IdP fourre-tout » avec des facteurs d’authentification supplémentaires et/ou une sécurité accrue. Définissez une stratégie « fourre-tout pour les adresses IP de sortie non définies » en utilisant « Ne correspond à aucune des » et une liste de tous vos sites NLS internes.

Stratégie 1 : Seuls les clients internes avec des adresses IP de sortie définies dans le site NLS AllInternalIPs peuvent se connecter à Workspace à l’aide d’AD.

Stratégie 2 : Toutes les adresses IP de sortie externes NON définies dans le site NLS AllInternalIPs doivent se connecter à Workspace à l’aide de TOTP.

Définition d’un message d’erreur personnalisé pour un profil d’authentification conditionnelle

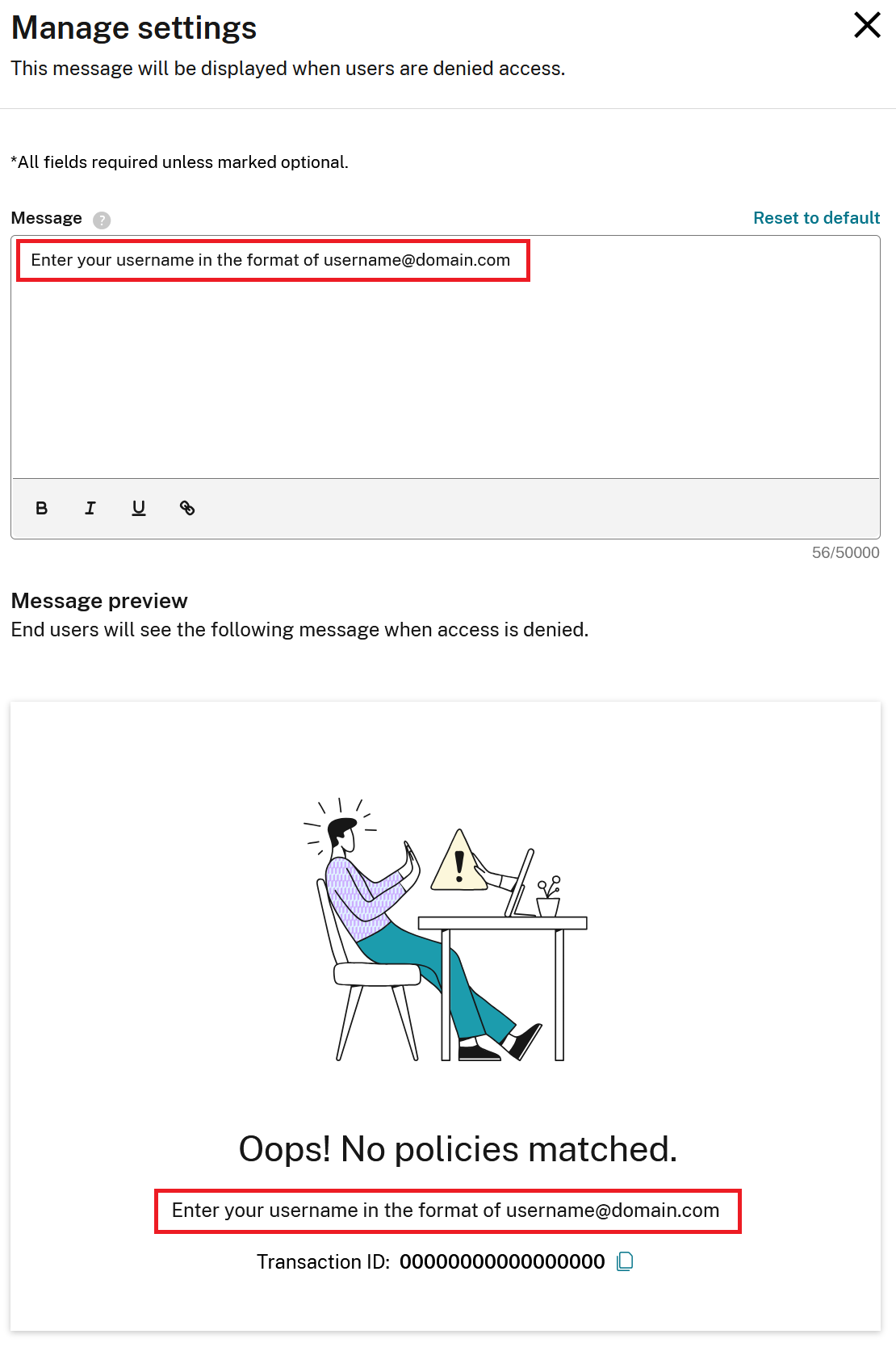

Il est possible de configurer des messages d’erreur conviviaux qui sont affichés à l’utilisateur final de Workspace lorsqu’aucune de vos conditions de stratégie ne correspond à ce que l’utilisateur a saisi.

-

Dans votre profil d’authentification conditionnelle, sélectionnez Gérer les paramètres.

-

Modifiez le message d’erreur par défaut à afficher à vos utilisateurs finaux.

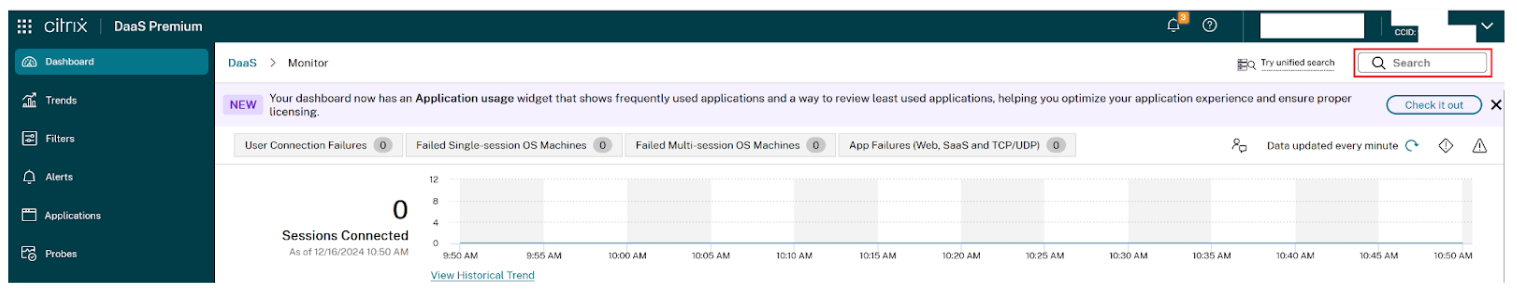

Dépannage avec l’intégration du moniteur Citrix

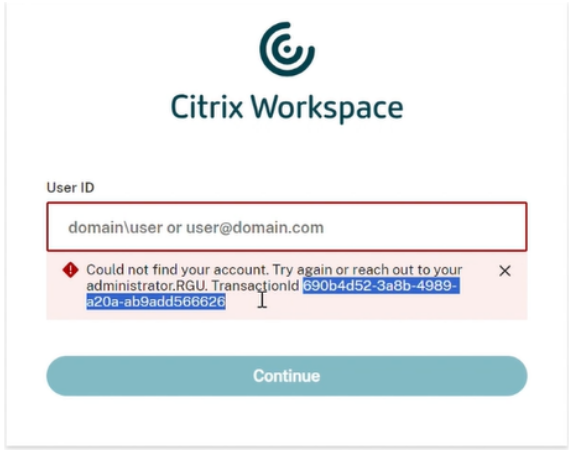

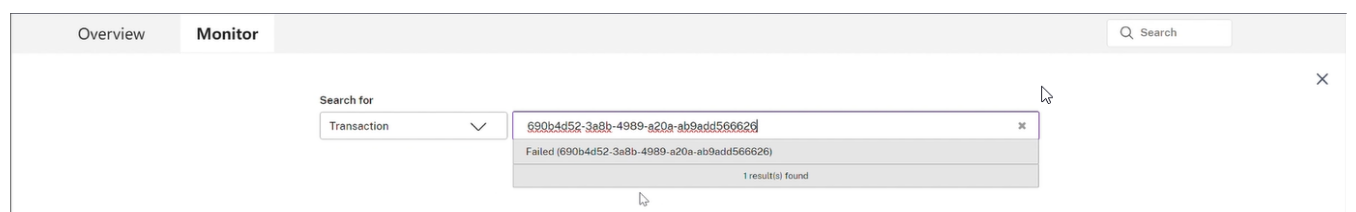

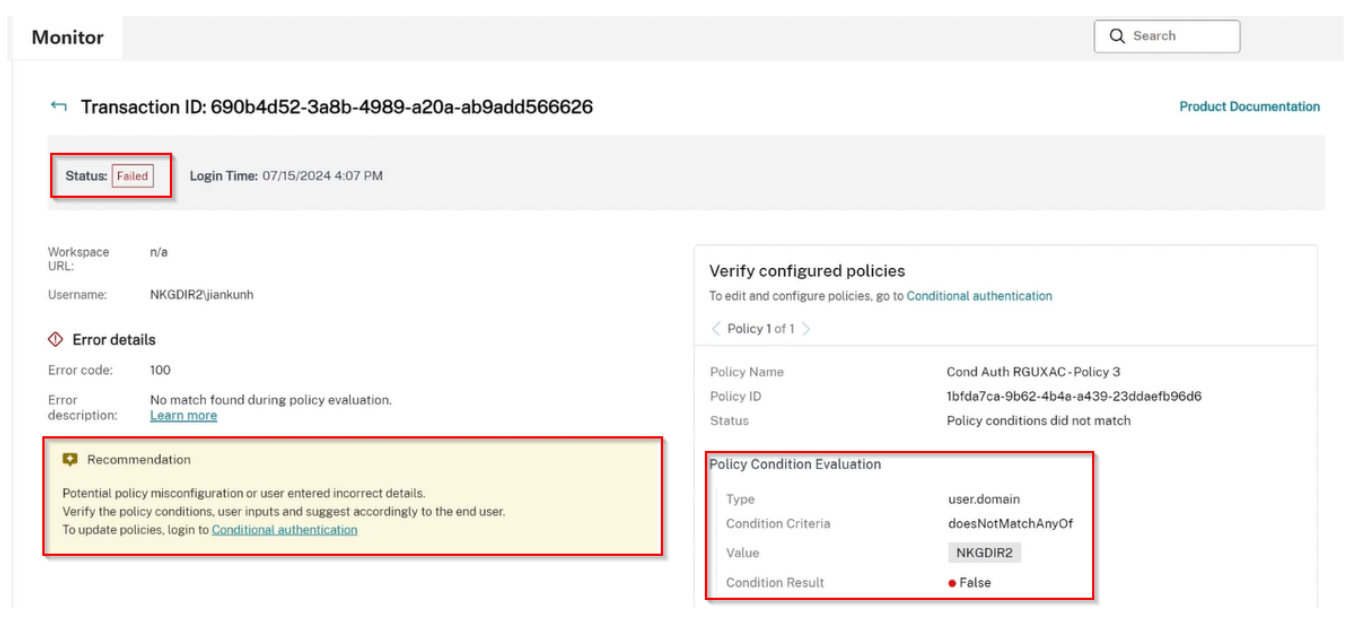

Si la tentative de connexion d’un utilisateur échoue en raison d’un manque de stratégie correspondante, une page d’erreur s’affiche, indiquant un ID de transaction. L’utilisateur peut alors fournir cet ID de transaction à son administrateur Citrix Cloud pour obtenir une assistance supplémentaire.

L’administrateur Citrix Cloud peut coller l’ID de transaction fourni par l’utilisateur final de Workspace dans Citrix Monitor pour accéder aux détails de la stratégie, du nom d’utilisateur saisi et des stratégies d’authentification conditionnelle associées. Ces informations aident l’administrateur à dépanner et à résoudre le problème d’authentification conditionnelle plus efficacement.

-

Sélectionnez Moniteur, puis cliquez sur la zone de recherche dans le coin supérieur droit.

-

Sélectionnez l’ID de transaction dans la liste déroulante. Seules les transactions des 3 derniers jours sont disponibles.

-

Affichez la transaction échouée pour l’utilisateur final, ainsi que les détails des stratégies d’authentification conditionnelle qui ont été évaluées. Vous pouvez cliquer sur les boutons en forme de chevron pour naviguer parmi toutes les stratégies évaluées, telles que <Policy 1 of 3> pour l’utilisateur final.

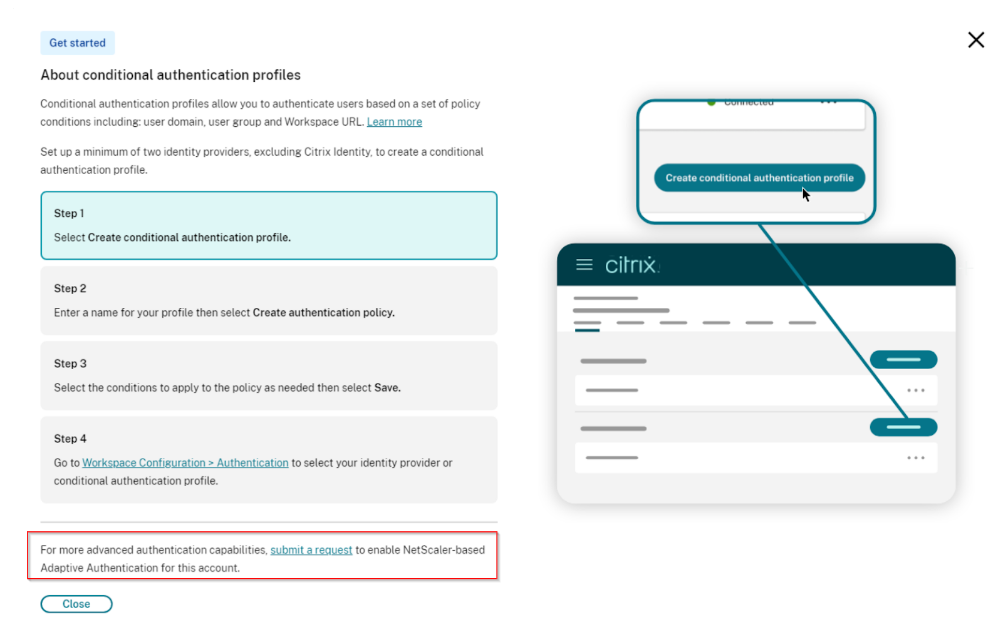

Comparaison entre l’authentification conditionnelle native du cloud et l’authentification adaptative basée sur NetScaler

La fonctionnalité d’authentification conditionnelle native du cloud est conçue pour couvrir la plupart des cas d’utilisation d’authentification conditionnelle. Cependant, pour des capacités d’authentification plus avancées, l’authentification adaptative basée sur NetScaler est disponible.

Pour utiliser l’authentification adaptative basée sur NetScaler, soumettez une demande via la page Gestion des identités et des accès de Citrix Cloud > section Profils d’authentification conditionnelle.

Problèmes connus et limitations

- Les domaines personnalisés ne sont pas actuellement pris en charge avec l’authentification conditionnelle. Il s’agit d’un élément de la feuille de route pour les futures mises à jour.

- La définition d’une priorité négative pour une stratégie ne se comporte pas comme prévu. Cela sera corrigé dans les futures mises à jour.

- Actuellement, les conditions de groupe ne sont prises en charge que pour Active Directory. Les conditions de groupe natives d’Entra ID seront ajoutées à l’avenir.

Dans cet article

- Cas d’utilisation courants

- Prérequis

- Multi-IdP

- Configuration de l’authentification conditionnelle

- Concepts de l’authentification conditionnelle

- Page de pré-authentification de l’authentification conditionnelle

- Remplissage automatique de la connexion

- Types de conditions de stratégie

- Définition d’un message d’erreur personnalisé pour un profil d’authentification conditionnelle

- Dépannage avec l’intégration du moniteur Citrix

- Comparaison entre l’authentification conditionnelle native du cloud et l’authentification adaptative basée sur NetScaler

- Problèmes connus et limitations