Citrix Secure Hub™

Citrix Secure Hub ist das Startfeld für mobile Produktivitäts-Apps. Benutzer registrieren ihre Geräte in Secure Hub, um auf den App Store zuzugreifen. Über den App Store können sie von Citrix entwickelte mobile Produktivitäts-Apps und Apps von Drittanbietern hinzufügen.

Sie können Secure Hub und andere Komponenten von der Citrix Endpoint Management-Downloadseite herunterladen.

Informationen zu Secure Hub und weiteren Systemanforderungen für die mobilen Produktivitäts-Apps finden Sie unter Systemanforderungen.

Die neuesten Informationen zu mobilen Produktivitäts-Apps finden Sie unter Aktuelle Ankündigungen.

Die folgenden Abschnitte listen die neuen Funktionen in aktuellen und früheren Versionen von Secure Hub auf.

Hinweis:

Der Support für die Android 9.x- und iOS 11.x-Versionen von Secure Hub endete im April 2025.

Neuerungen in der aktuellen Version

Secure Hub für Android 26.2.0

Verbesserung der Fehlerbehebung bei Gerätezertifikaten

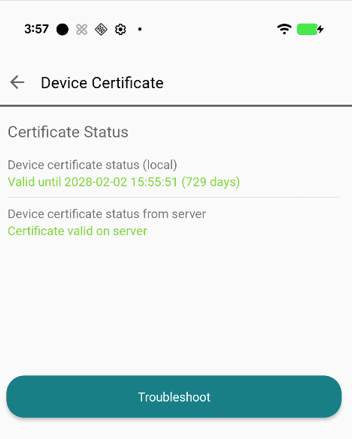

Ab der Veröffentlichung von Secure Hub 26.2.0 für Android enthält Secure Hub ein Self-Service-Tool zur Fehlerbehebung bei Gerätezertifikaten, das hilft, Konnektivitätsprobleme von Geräten zu diagnostizieren und zu beheben, die durch widerrufene oder ungültige Clientzertifikate verursacht werden.

Wenn ein Zertifikatsproblem erkannt wird, versucht das Tool automatisch, das Zertifikat zu erneuern, um die Konnektivität wiederherzustellen. Um auf dieses Tool zuzugreifen, gehen Sie zu Hilfe > Fehlerbehebung > Gerätezertifikat und tippen Sie auf Fehlerbehebung.

Secure Hub für iOS 25.8.0

Unterstützung für iOS 26

Ab der Veröffentlichung von Secure Hub 25.8.0 für iOS unterstützt die App Geräte, die unter iOS 26 ausgeführt werden. Ein Upgrade auf Secure Hub Version 25.8.0 gewährleistet kontinuierlichen Support und Kompatibilität für Geräte, die auf iOS 26 aktualisiert werden.

Weitere Informationen zu Fehlerbehebungen finden Sie unter Bekannte und behobene Probleme.

Neuerungen in früheren Versionen

Secure Hub für Android 25.10.0

Unterstützung für 16-KB-Speicherseitengröße

Ab der Veröffentlichung von Secure Hub 25.10.0 für Android unterstützt die App eine Speicherseitengröße von 16 KB, um die Leistung zu optimieren und die Google Play-Anforderungen zu erfüllen.

Weitere Informationen zu Fehlerbehebungen finden Sie unter Bekannte und behobene Probleme.

Secure Hub für Android 25.7.0

Diese Version behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Weitere Informationen zu Fehlerbehebungen finden Sie unter Bekannte und behobene Probleme.

Secure Hub für iOS 25.6.0

Diese Version behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Weitere Informationen zu Fehlerbehebungen finden Sie unter Bekannte und behobene Probleme.

Secure Hub für Android 25.4.0

Unterstützung für Android 16

Ab der Veröffentlichung von Secure Hub 25.4.0 für Android ist die App mit Android 16 kompatibel. Sie können Ihr Gerät auf Android 16 aktualisieren und die neueste Version von Secure Hub weiterhin verwenden.

Unterstützung für das TLS 1.3-Protokoll

Ab der Veröffentlichung von Secure Hub 25.4.0 für Android unterstützt die App das TLS 1.3-Protokoll auf Android-Geräten. TLS 1.3 ist die neueste Version des TLS-Protokolls und bietet im Vergleich zu TLS 1.2 eine schnellere Leistung, verbesserte Sicherheit und eine höhere Widerstandsfähigkeit gegen Cyberangriffe. TLS 1.3 reduziert auch die Netzwerklatenz, was zu schnelleren HTTPS-Verbindungen und einer besseren Benutzererfahrung führt.

Weitere Informationen zu TLS 1.3 finden Sie unter The Transport Layer Security (TLS) Protocol Version 1.3.

Weitere Informationen zu Fehlerbehebungen finden Sie unter Bekannte und behobene Probleme.

Secure Hub für Android 25.1.0

Diese Version behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Weitere Informationen zu Fehlerbehebungen finden Sie unter Bekannte und behobene Probleme.

Secure Hub für iOS 25.1.0

Diese Version behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Weitere Informationen zu Fehlerbehebungen finden Sie unter Bekannte und behobene Probleme.

Secure Hub für iOS 24.11.0

Dieses Release behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Weitere Informationen zu Fehlerbehebungen finden Sie unter Bekannte und behobene Probleme.

Secure Hub für Android 24.10.0

Unterstützung für Android 15

Das Upgrade der Secure Hub-Version auf 24.10.0 gewährleistet die kontinuierliche Unterstützung für Geräte, die auf Android 15 aktualisiert werden.

Weitere Informationen zu Fehlerbehebungen finden Sie unter Bekannte und behobene Probleme.

Secure Hub für iOS 24.9.0

Anzeige der Allgemeinen Geschäftsbedingungen im Geräteregistrierungsprogramm

Ab Secure Hub 24.9.0 für iOS können Administratoren die Geräterichtlinie für Allgemeine Geschäftsbedingungen über Citrix Endpoint Management (CEM) konfigurieren. Nach der Konfiguration wird die Seite Allgemeine Geschäftsbedingungen während des Registrierungsprozesses für Geräte angezeigt, die über das Apple Device Enrollment Program (DEP) registriert wurden. Dadurch wird sichergestellt, dass Benutzer die Allgemeinen Geschäftsbedingungen überprüfen und bestätigen, bevor sie ihre Registrierung abschließen, was die Compliance- und Sicherheitsmaßnahmen während des Geräte-Onboardings verbessert.

Secure Hub für Android 24.8.0

Compliance-Prüfung auf Android-Geräten (Technische Vorschau)

Hinweis:

Diese Funktion ist für Android-Geräte anwendbar, die im Modus Gerätebesitzer registriert sind.

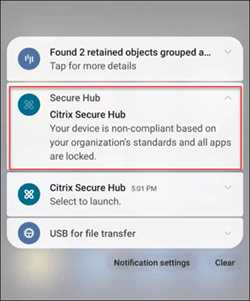

Ab diesem Release überprüft Secure Hub die Compliance von Android-Geräten anhand der vom Administrator über Citrix Endpoint Management konfigurierten Richtlinien. Diese Compliance-Prüfung umfasst die Sicherstellung der Gerätekennwortstärke, die Überprüfung der Installation obligatorischer Apps und die Bestätigung der Entfernung verbotener Apps.

Wenn ein Gerät nicht den vom Administrator festgelegten Richtlinien entspricht, sperrt Secure Hub alle seine Apps und fordert Benutzer auf, die Compliance-Probleme zu beheben, um sie zu entsperren. Die folgende Benachrichtigung wird auf Benutzergeräten angezeigt, wenn das Gerät nicht konform ist.

Weitere Informationen finden Sie unter Compliance-Prüfung auf Android-Geräten.

Secure Hub für Android 24.6.0

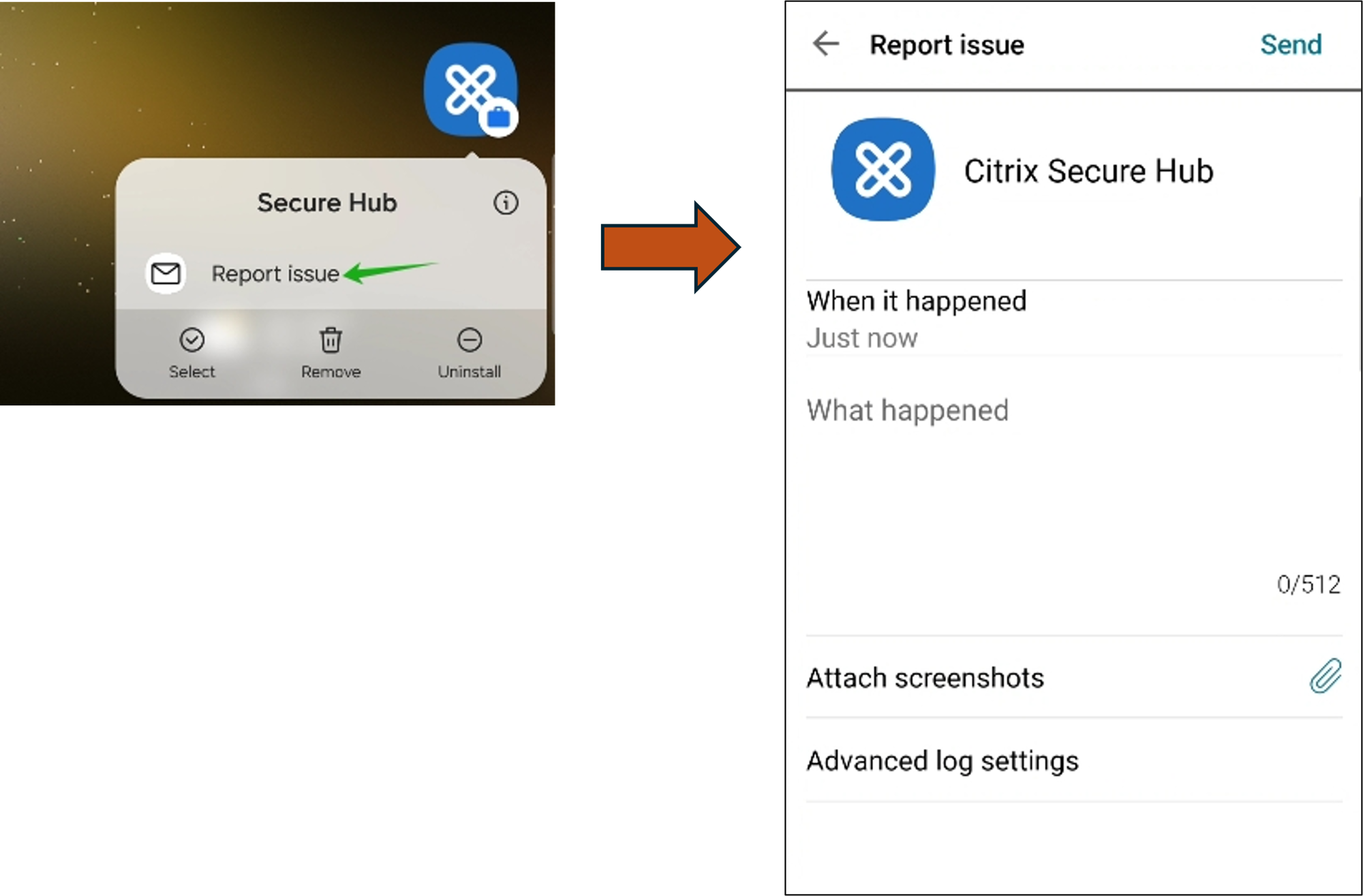

Secure Hub bietet eine verbesserte Möglichkeit, Probleme zu melden und Protokolle nahtlos zu senden, ohne Secure Hub öffnen zu müssen. Mit diesem Release können Benutzer die Option Problem melden durch langes Drücken auf das Secure Hub-App-Symbol aufrufen. Nach dem Klicken auf die Option Problem melden öffnet Secure Hub direkt die Seite Problem melden.

Secure Hub für iOS 24.5.0

Unterstützt iOS 17 Return to Service

Secure Hub unterstützt die Funktion „Return to Service“ in iOS 17, die eine effizientere und sicherere Mobile Device Management (MDM)-Erfahrung bietet. Zuvor war eine manuelle Konfiguration erforderlich, um sie nach dem Löschen des Geräts für einen neuen Benutzer einzurichten. Jetzt automatisiert die Funktion „Return to Service“ diesen Prozess, sei es bei der Wiederverwendung eines Firmengeräts oder der Integration eines persönlichen Geräts (BYOD) mit den richtigen Sicherheitsrichtlinien.

Mit der Funktion „Return to Service“ kann der MDM-Server einen Löschbefehl senden, der WLAN-Details und ein Standard-MDM-Registrierungsprofil an das Benutzergerät enthält. Das Gerät löscht dann automatisch alle Benutzerdaten, verbindet sich mit dem angegebenen WLAN-Netzwerk und registriert sich mithilfe des bereitgestellten Registrierungsprofils erneut beim MDM-Server.

Secure Hub für Android 24.3.0

Unterstützt Samsung Knox Enhanced Attestation v3

Secure Hub unterstützt jetzt Samsung Enhanced Attestation v3 und nutzt die Knox-Attestierung, um die Sicherheitsmaßnahmen für Samsung-Geräte zu verstärken, die über Citrix Endpoint Management verwaltet werden. Dieses fortschrittliche Attestierungsprotokoll überprüft die Integrität und den Sicherheitsstatus der Geräte und stellt sicher, dass sie nicht gerootet sind und autorisierte Firmware ausführen. Die Funktion bietet eine wesentliche Schutzschicht gegen Sicherheitsbedrohungen und gewährleistet die Einhaltung der Unternehmenssicherheitsrichtlinien.

Secure Hub für Android 23.12.0

Verbesserte Sicherheit mit Samsung Knox

Die Einführung der Geräterichtlinie „Knox Platform for Enterprise Key“ in Citrix Endpoint Management verbessert die Sicherheitsfunktionen von Secure Hub auf Samsung-Geräten erheblich. Diese Richtlinie ermöglicht es Ihnen, die erforderlichen Lizenzinformationen für Samsung Knox Platform for Enterprise (KPE) bereitzustellen und die KPE-Lizenzen zur Verbesserung der Sicherheit Ihres Samsung-Geräts zu nutzen. Samsung Knox stellt sicher, dass Unternehmensdaten geschützt bleiben, während gleichzeitig die einfache Verwaltung und eine reibungslose Benutzererfahrung gewährleistet sind.

Weitere Informationen finden Sie unter Geräterichtlinie „Knox Platform for Enterprise Key“.

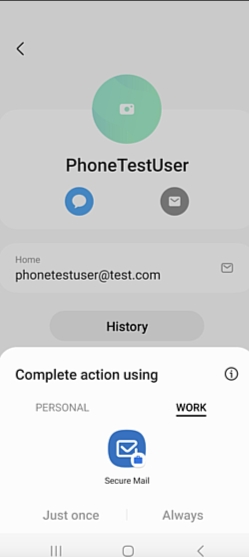

Zugriff auf Secure Mail über das persönliche Profil des Benutzers

Benutzer können Secure Mail jetzt in ihrem Arbeitsprofil über ihr persönliches Profil aufrufen und verwenden. Wenn Benutzer auf eine E-Mail-Adresse in ihrem persönlichen Adressbuch klicken, erhalten sie die Option, Secure Mail in ihrem Arbeitsprofil zu verwenden. Diese Funktion bietet Komfort, da Benutzer eine E-Mail von ihrem persönlichen Profil aus senden können. Diese Funktion ist auf BYOD- oder WPCOD-Geräten anwendbar.

Secure Hub für iOS 24.1.0

Dieses Release behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Ab dem Release 23.12.0 können Sie auf der Anmeldeseite einen Hinweis zum Authentifizierungs-PIN hinzufügen. Diese Funktion ist optional und gilt für Geräte, die für die Zwei-Faktor-Authentifizierung registriert sind. Der Hinweis informiert Sie darüber, wie Sie auf den PIN zugreifen können.

- Sie können einen Hinweis als Text oder als Link konfigurieren. Der Hinweistext bietet prägnante Informationen zum PIN, während der Link detaillierte Informationen zum Zugriff auf den PIN bereitstellt. Weitere Informationen zum Konfigurieren eines Hinweises finden Sie unter Hinweis über die Citrix Endpoint Management-Konsole konfigurieren.

nFactor-Authentifizierung unterstützt Single Sign-On-Funktion

Ab Secure Hub für Android Version 23.12.0 unterstützt nFactor für die Mobile Application Management (MAM)-Registrierung oder -Anmeldung die Single Sign-On (SSO)-Funktion. Diese Funktion ermöglicht es, zuvor eingegebene Anmeldeinformationen durch den MAM-Registrierungs- oder Anmeldevorgang zu leiten, wodurch Benutzer sie nicht erneut manuell eingeben müssen. Weitere Informationen zur nFactor SSO-Eigenschaft finden Sie in der Client-Eigenschaftsreferenz in der Citrix Endpoint Management-Dokumentation.

Unterstützung für vollständiges Löschen im Direct Boot-Modus

Bisher mussten Sie das Gerät entsperren, um einen vollständigen Löschbefehl auf einem neu gestarteten Gerät auszuführen. Jetzt können Sie einen vollständigen Löschbefehl im Direct Boot-Modus ausführen, selbst wenn das Gerät gesperrt ist. Diese Funktion ist aus Sicherheitsgründen hilfreich, insbesondere wenn sich das Gerät im Besitz einer unbefugten Person befindet. Weitere Informationen zum vollständigen Löschbefehl finden Sie unter Sicherheitsaktionen in der Citrix Endpoint Management-Dokumentation.

Optimierung der Ladegeschwindigkeit des Secure Hub App Stores

Der App Store in Secure Hub lädt jetzt schneller als zuvor, sodass Benutzer schneller darauf zugreifen können.

Secure Hub für iOS 23.11.0

Hinweis zum Authentifizierungs-PIN auf der Anmeldeseite hinzufügen

Ab Version 23.11.0 können Sie auf der Anmeldeseite einen Hinweis zum Authentifizierungs-PIN hinzufügen. Diese Funktion ist optional und gilt für Geräte, die für die Zwei-Faktor-Authentifizierung registriert sind. Der Hinweis informiert Sie darüber, wie Sie auf den PIN zugreifen können.

Sie können einen Hinweis als Text oder als Link konfigurieren. Der Hinweistext bietet prägnante Informationen zum PIN, während der Link detaillierte Informationen zum Zugriff auf den PIN bereitstellt. Weitere Informationen zum Konfigurieren eines Hinweises finden Sie im Artikel Hinweis über die Citrix Endpoint Management-Konsole konfigurieren.

nFactor-Authentifizierung unterstützt Single Sign-On-Funktion

Ab Secure Hub für iOS Version 23.11.0 unterstützt nFactor für die Mobile Application Management (MAM)-Registrierung oder -Anmeldung die Single Sign-On (SSO)-Funktion. Diese Funktion ermöglicht es, zuvor eingegebene Anmeldeinformationen durch den MAM-Registrierungs- oder Anmeldevorgang zu leiten, wodurch Benutzer sie nicht erneut manuell eingeben müssen.

Weitere Informationen zur nFactor SSO-Eigenschaft finden Sie unter Client-Eigenschaftsreferenz in der Citrix Endpoint Management-Dokumentation.

Secure Hub 23.10.0

Secure Hub für Android

Secure Hub für Android 23.10.0 unterstützt Android 14. Das Upgrade der Secure Hub-Version auf 23.10.0 gewährleistet die kontinuierliche Unterstützung für Geräte, die auf Android 14 aktualisiert werden.

Secure Hub 23.9.0

Secure Hub für Android

Diese Version befasst sich mit Bereichen, die die Gesamtleistung und Stabilität verbessern.

Secure Hub 23.8.1

Secure Hub für iOS

Diese Version behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Secure Hub 23.8.0

Secure Hub für iOS

Diese Version behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Secure Hub 23.7.0

Secure Hub für Android

Play Integrity API

Die SafetyNet Attestation API wird von Google gemäß dem Zeitplan für die Einstellung bald eingestellt und auf die vorgeschlagene Play Integrity API migriert.

Weitere Informationen finden Sie unter Play Integrity API im Citrix Endpoint Management-Dokument.

Details zur Einstellung finden Sie unter Eingestellte und entfernte Funktionen im Citrix Endpoint Management-Dokument.

Informationen zur Android SafetyNet-Funktion finden Sie unter SafetyNet

Secure Hub 23.4.0

Secure Hub für iOS

Verbesserte Benutzererfahrung

Ab Version 23.4.0 verbessert Secure Hub für iOS die folgenden Benutzererfahrungen:

- Store-Erfahrung:

◈ Bisher wurde zuerst die Seite „Meine Apps“ angezeigt. Mit Version 23.4.0 wird zuerst die Store-Seite angezeigt.

◈ Bisher führte der Secure Hub Store jedes Mal eine Neuladeaktion durch, wenn der Benutzer auf die Option „Store“ klickte.

Mit Version 23.4.0 wurde die Benutzererfahrung verbessert. Die App wird jetzt neu geladen, wenn der Benutzer die App zum ersten Mal startet, die App neu startet oder den Bildschirm nach unten wischt.

- Benutzeroberfläche: Bisher befand sich die Option „Abmelden“ unten links auf dem Bildschirm. Mit Version 23.4.0 ist die Option „Abmelden“ Teil des Hauptmenüs und befindet sich über der Option „Info“.

- Hyperlinks: Bisher wurden die Hyperlinks auf der Detailseite der App als einfacher Text angezeigt. Mit Version 23.4.0 sind die Hyperlinks anklickbar und haben eine Unterstreichungsformatierung, um Links anzuzeigen.

MDX zu MAM SDK Übergangserfahrung

Ab Version 23.4.0 wird die Übergangserfahrung von Legacy MDX zu MAM SDK für iOS Dual-Mode-Apps verbessert. Diese Funktion verbessert die Benutzererfahrung bei der Verwendung mobiler Produktivitäts-Apps, indem sie Warnmeldungen reduziert und den Wechsel zu Secure Hub erleichtert.

Citrix PIN zum Entsperren von Apps verwenden

Bisher gab der Endbenutzer den Gerätepasscode ein, um Apps zu entsperren, die auf Mobile App Management (MAM) basieren.

Ab Version 23.4.0 kann der Endbenutzer die Citrix PIN als Passcode eingeben, um MAM-basierte Apps zu entsperren. Administratoren können die Komplexität des Passcodes mithilfe der Clienteigenschaften auf dem CEM-Server konfigurieren.

Wenn die App länger als die zulässige Zeit inaktiv ist, können Endbenutzer die Citrix PIN eingeben, um die App zu entsperren, abhängig von der von den Administratoren festgelegten Konfiguration.

Für Secure Hub für Android gibt es eine separate Clienteigenschaft, um zu konfigurieren, wie mit dem Inaktivitäts-Timer in MAM-Anwendungen umgegangen werden soll. Weitere Informationen finden Sie unter Separater Inaktivitäts-Timer für Android.

Secure Hub 23.4.1

Secure Hub für Android

Diese Version behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Secure Hub 23.4.0

- #### Secure Hub für Android

Diese Version behebt einige Probleme, die zur Verbesserung der Gesamtleistung und Stabilität beitragen.

Secure Hub 23.2.0

Secure Hub für Android

Hinweis:

- Für Benutzer in der Europäischen Union (EU), dem Europäischen Wirtschaftsraum (EWR), der Schweiz und dem Vereinigten Königreich (UK) werden keine Analysedaten erfasst.

MDX-VPN im vollständigen Tunnelmodus

Das MDX Micro VPN (vollständiger Tunnelmodus) ist veraltet.

- Weitere Informationen finden Sie unter [Veraltet](/de-de/citrix-endpoint-management/whats-new/removed-features.html) in der Citrix Endpoint Management-Dokumentation.

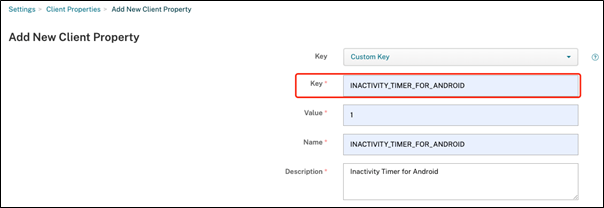

Separater Inaktivitäts-Timer für Android

- Zuvor war die Clienteigenschaft **Inactivity Timer** für Secure Hub für Android und iOS gemeinsam.

Ab Version 23.2.0 kann ein IT-Administrator die neue Clienteigenschaft Inactivity_Timer_For_Android verwenden, um den Inaktivitäts-Timer von iOS zu trennen. Ein IT-Administrator kann den Wert von Inactivity_Timer_For_Android auf 0 setzen, um den Android-Inaktivitäts-Timer unabhängig zu deaktivieren. Auf diese Weise fordern alle Apps im Arbeitsprofil, einschließlich Secure Hub, nur die Arbeits-PIN an.

- Weitere Informationen zum Hinzufügen und Ändern einer Clienteigenschaft finden Sie unter [Clienteigenschaften](/de-de/xenmobile/server/provision-devices/client-properties.html#to-add-a-client-property) in der XenMobile-Dokumentation.

Secure Hub 22.11.0

Secure Hub für Android

Diese Version enthält Fehlerbehebungen.

Secure Hub 22.9.0

Secure Hub für Android

Diese Version umfasst:

- Passcode-Komplexität für Gerätepasscode (Android 12+)

- Unterstützung für SDK 31

- Fehlerbehebungen

Passcode-Komplexität für Gerätepasscode (Android 12+)

Die Passcode-Komplexität wird einer benutzerdefinierten Passwortanforderung vorgezogen. Der Passcode-Komplexitätsgrad ist einer der vordefinierten Grade. Daher kann der Endbenutzer kein Passwort mit einem niedrigeren Komplexitätsgrad festlegen.

Die Passcode-Komplexität für Geräte unter Android 12+ ist wie folgt:

- Passcode-Komplexität anwenden: Erfordert ein Passwort mit einem von der Plattform definierten Komplexitätsgrad anstelle einer benutzerdefinierten Passwortanforderung. Nur für Geräte unter Android 12+ und mit Secure Hub 22.9 oder höher.

-

Komplexitätsgrad: Vordefinierte Grade der Passwortkomplexität.

- Keine: Kein Passwort erforderlich.

-

Niedrig: Passwörter können sein:

- Ein Muster

- Eine PIN mit mindestens vier Ziffern

-

Mittel: Passwörter können sein:

- Eine PIN ohne sich wiederholende Sequenzen (4444) oder geordnete Sequenzen (1234) und mit mindestens vier Ziffern

- Alphabetisch mit mindestens vier Zeichen

- Alphanumerisch mit mindestens vier Zeichen

-

Hoch: Passwörter können sein:

- Eine PIN ohne sich wiederholende Sequenzen (4444) oder geordnete Sequenzen (1234) und mit mindestens acht Ziffern

- Alphabetisch mit mindestens sechs Zeichen

- Alphanumerisch mit mindestens sechs Zeichen

Hinweise:

- Für BYOD-Geräte sind Passcode-Einstellungen wie Mindestlänge, erforderliche Zeichen, biometrische Erkennung und erweiterte Regeln unter Android 12+ nicht anwendbar. Verwenden Sie stattdessen die Passcode-Komplexität.

- Wenn die Passcode-Komplexität für das Arbeitsprofil aktiviert ist, muss auch die Passcode-Komplexität für die Geräteseite aktiviert werden.

Weitere Informationen finden Sie unter Android Enterprise-Einstellungen in der Citrix Endpoint Management-Dokumentation.

Secure Hub für Android

Diese Version enthält Fehlerbehebungen.

Secure Hub 22.6.0

Secure Hub für Android

- Diese Version enthält Fehlerbehebungen.

Secure Hub 22.5.0

Secure Hub für iOS

Diese Version enthält Fehlerbehebungen.

- ### Secure Hub 22.4.0

Secure Hub für Android

Diese Version enthält Fehlerbehebungen.

Secure Hub 22.2.0

- #### Secure Hub für iOS

- Diese Version enthält Fehlerbehebungen.

Secure Hub für Android

Diese Version enthält Fehlerbehebungen.

Secure Hub für Android

Unterstützung für Arbeitsprofil auf unternehmenseigenen Geräten

Auf Android Enterprise-Geräten können Sie Secure Hub jetzt im Modus “Arbeitsprofil für unternehmenseigene Geräte” registrieren. Diese Funktion ist auf Geräten mit Android 11 oder höher verfügbar. Geräte, die zuvor im Modus “Corporate Owned Personally Enabled (COPE)” registriert waren, werden automatisch in den Modus “Arbeitsprofil für unternehmenseigene Geräte” migriert, wenn das Gerät von Android 10 auf Android 11 oder höher aktualisiert wird.

Secure Hub 21.10.0

Secure Hub für iOS

Diese Version enthält Fehlerbehebungen.

Secure Hub für Android

Unterstützung für Android 12. Ab dieser Version wird Secure Hub auf Geräten mit Android 12 unterstützt.

Secure Hub 21.8.0

Secure Hub für iOS

- Diese Version enthält Fehlerbehebungen.

Secure Hub 21.7.1

-

Secure Hub für Android

-

Unterstützung für Android 12 auf bereits registrierten Geräten. Wenn Sie ein Upgrade auf Android 12 in Betracht ziehen, stellen Sie sicher, dass Sie Secure Hub zuerst auf Version 21.7.1 aktualisieren. Secure Hub 21.7.1 ist die Mindestversion, die für ein Upgrade auf Android 12 erforderlich ist. Diese Version gewährleistet ein nahtloses Upgrade von Android 11 auf Android 12 für bereits registrierte Benutzer.

-

Hinweis:

-

-

Wenn Secure Hub vor dem Upgrade auf Android 12 nicht auf Version 21.7.1 aktualisiert wird, erfordert Ihr Gerät möglicherweise eine erneute Registrierung oder einen Werksreset, um die frühere Funktionalität wiederherzustellen.

-

-

Citrix ist bestrebt, Android 12 vom ersten Tag an zu unterstützen und wird weitere Updates in nachfolgenden Versionen von Secure Hub hinzufügen, um Android 12 vollständig zu unterstützen.

Secure Hub 21.7.0

Secure Hub für iOS

Diese Version enthält Fehlerbehebungen.

Secure Hub für Android

Diese Version enthält Fehlerbehebungen.

Secure Hub 21.6.0

Secure Hub für iOS

Diese Version enthält Fehlerbehebungen.

Secure Hub für Android

Diese Version enthält Fehlerbehebungen.

Secure Hub 21.5.1

Secure Hub für iOS

Diese Version enthält Fehlerbehebungen.

Secure Hub für Android

Diese Version enthält Fehlerbehebungen.

Secure Hub 21.5.0

Secure Hub für iOS

Mit dieser Version funktionieren Apps, die mit MDX Toolkit Version 19.8.0 oder früher verpackt wurden, nicht mehr. Stellen Sie sicher, dass Sie Ihre Apps mit dem neuesten MDX Toolkit verpacken, um die ordnungsgemäße Funktionalität wiederherzustellen.

Secure Hub 21.4.0

Farbliche Überarbeitung für Secure Hub. Secure Hub entspricht den Citrix Markenfarbaktualisierungen.

Secure Hub 21.3.2

Secure Hub für iOS

- Diese Version enthält Fehlerbehebungen.

Secure Hub 21.3.0

Diese Version enthält Fehlerbehebungen.

Secure Hub 21.2.0

Secure Hub für Android

- Diese Version enthält Fehlerbehebungen.

Secure Hub 21.1.0

Secure Hub für iOS

Diese Version enthält Fehlerbehebungen.

Secure Hub für Android

Diese Version enthält Fehlerbehebungen.

Secure Hub 20.12.0

Secure Hub für iOS

Diese Version enthält Fehlerbehebungen.

Secure Hub für Android

Secure Hub für Android unterstützt den Direct Boot-Modus. Weitere Informationen zum Direct Boot-Modus finden Sie in der Android-Dokumentation unter Developer.android.com.

Secure Hub 20.11.0

Secure Hub für Android

Secure Hub unterstützt die aktuellen Ziel-API-Anforderungen von Google Play für Android 10.

Secure Hub 20.10.5

- Diese Version enthält Fehlerbehebungen.

Secure Hub 20.9.0

Secure Hub für iOS

Secure Hub für iOS unterstützt iOS 14.

Secure Hub für Android

Diese Version enthält Fehlerbehebungen.

Secure Hub 20.7.5

Secure Hub für Android

-

Secure Hub für Android unterstützt Android 11.

-

Umstellung von Secure Hub 32-Bit auf 64-Bit für Apps. In Secure Hub Version 20.7.5 endet die Unterstützung für die 32-Bit-Architektur für Apps, und Secure Hub wurde auf 64-Bit aktualisiert. Citrix empfiehlt Kunden, ein Upgrade von Version 20.6.5 auf Version 20.7.5 durchzuführen. Wenn Benutzer das Upgrade auf Secure Hub Version 20.6.5 überspringen und stattdessen direkt von 20.1.5 auf 20.7.5 aktualisieren, müssen sie sich erneut authentifizieren. Die erneute Authentifizierung umfasst die Eingabe von Anmeldeinformationen und das Zurücksetzen der Secure Hub-PIN. Secure Hub Version 20.6.5 ist im Google Play Store verfügbar.

-

Updates aus dem App Store installieren. In Secure Hub für Android wird, wenn Updates für Apps verfügbar sind, die App hervorgehoben und die Funktion Updates verfügbar auf dem App Store-Bildschirm angezeigt.

Wenn Sie auf Updates verfügbar tippen, navigieren Sie zu dem Store, der die Liste der Apps mit ausstehenden Updates anzeigt. Tippen Sie bei der App auf Details, um die Updates zu installieren. Wenn die App aktualisiert wird, ändert sich der Abwärtspfeil in Details in ein Häkchen.

Secure Hub 20.6.5

Secure Hub für Android

Umstellung von 32-Bit auf 64-Bit für Apps. Die Secure Hub Version 20.6.5 ist die letzte Version, die eine 32-Bit-Architektur für Android-Mobil-Apps unterstützt. In nachfolgenden Versionen unterstützt Secure Hub die 64-Bit-Architektur. Citrix empfiehlt Benutzern, ein Upgrade auf Secure Hub Version 20.6.5 durchzuführen, damit sie ohne erneute Authentifizierung auf spätere Versionen aktualisieren können. Wenn Benutzer das Upgrade auf Secure Hub Version 20.6.5 überspringen und stattdessen direkt auf 20.7.5 aktualisieren, müssen sie sich erneut authentifizieren. Die erneute Authentifizierung umfasst die Eingabe von Anmeldeinformationen und das Zurücksetzen der Secure Hub-PIN.

Hinweis:

Die Version 20.6.5 blockiert die Registrierung von Geräten mit Android 10 im Geräteadministratormodus nicht.

- #### Secure Hub für iOS

Einen auf iOS-Geräten konfigurierten Proxy aktivieren. Secure Hub für iOS erfordert, dass Sie eine neue Clienteigenschaft, ALLOW_CLIENTSIDE_PROXY, aktivieren, wenn Sie Benutzern die Verwendung von Proxyservern gestatten möchten, die sie unter Einstellungen > WLAN konfigurieren. Weitere Informationen finden Sie unter ALLOW_CLIENTSIDE_PROXY in der Referenz zu Clienteigenschaften.

Secure Hub 20.3.0

Hinweis:

Der Support für die Android 6.x- und iOS 11.x-Versionen von Secure Hub, Secure Mail, Secure Web und der Citrix Workspace-App endet im Juni 2020.

Secure Hub für iOS

- Netzwerkerweiterung deaktiviert. Aufgrund der jüngsten Änderungen an den App Store Review Guidelines unterstützt Secure Hub ab Version 20.3.0 keine Netzwerkerweiterung (NE) auf Geräten mit iOS mehr. NE hat keine Auswirkungen auf von Citrix entwickelte mobile Produktivitäts-Apps. Die Entfernung von NE hat jedoch Auswirkungen auf bereitgestellte MDX-gewrappte Unternehmens-Apps. Endbenutzer können zusätzliche Wechsel zu Secure Hub erleben, während Komponenten wie Autorisierungstoken, Timer und PIN-Wiederholungen synchronisiert werden.

Hinweis:

Neue Benutzer werden nicht zur Installation von VPN aufgefordert.

- Unterstützung für erweiterte Registrierungsprofile. Secure Hub unterstützt die erweiterten Registrierungsprofilfunktionen, die für Citrix Endpoint Management unter Unterstützung für Registrierungsprofile angekündigt wurden.

Secure Hub 20.2.0

Secure Hub für iOS

Dieses Release enthält Fehlerbehebungen.

Secure Hub 20.1.5

Dieses Release enthält:

- Aktualisierung der Formatierung und Anzeige der Datenschutzrichtlinie für Benutzer. Dieses Feature-Update ändert den Registrierungsablauf von Secure Hub.

- Fehlerbehebungen.

Secure Hub 19.12.5

Dieses Release enthält Fehlerbehebungen.

Secure Hub 19.11.5

Dieses Release enthält Fehlerbehebungen.

Secure Hub 19.10.5

Secure Hub für Android

Secure Hub im COPE-Modus registrieren. Registrieren Sie Secure Hub auf Android Enterprise-Geräten im Corporate Owned Personally Enabled (COPE)-Modus, wenn Citrix Endpoint Management im COPE-Registrierungsprofil konfiguriert ist.

Secure Hub 19.10.0

Dieses Release enthält Fehlerbehebungen.

Secure Hub 19.9.5

Secure Hub für iOS

Dieses Release enthält Fehlerbehebungen.

Secure Hub für Android

Unterstützung für die Verwaltung von Keyguard-Funktionen für Android Enterprise-Arbeitsprofile und vollständig verwaltete Geräte. Der Android-Keyguard verwaltet die Sperrbildschirme für Geräte und Arbeitsherausforderungen. Verwenden Sie die Geräterichtlinie zur Keyguard-Verwaltung in Citrix Endpoint Management, um die Keyguard-Verwaltung auf Arbeitsprofilgeräten und die Keyguard-Verwaltung auf vollständig verwalteten und dedizierten Geräten zu steuern. Mit der Keyguard-Verwaltung können Sie die für Benutzer verfügbaren Funktionen, wie z. B. Vertrauensagenten und sichere Kamera, festlegen, bevor sie den Keyguard-Bildschirm entsperren. Alternativ können Sie alle Keyguard-Funktionen deaktivieren.

Weitere Informationen zu den Feature-Einstellungen und zur Konfiguration der Geräterichtlinie finden Sie unter Geräterichtlinie zur Keyguard-Verwaltung.

Secure Hub 19.9.0

Secure Hub für iOS

Secure Hub für iOS unterstützt iOS 13.

Secure Hub für Android

Dieses Release enthält Fehlerbehebungen.

Secure Hub für Android 19.8.5

Dieses Release enthält Fehlerbehebungen.

Secure Hub 19.8.0

Secure Hub für iOS

Dieses Release enthält Leistungsverbesserungen und Fehlerbehebungen.

Secure Hub für Android

Unterstützung für Android Q. Dieses Release enthält Unterstützung für Android Q. Vor dem Upgrade auf die Android Q-Plattform: Siehe Migration von der Geräteadministration zu Android Enterprise für Informationen darüber, wie die Einstellung der Google Device Administration APIs Geräte mit Android Q beeinflusst. Siehe auch den Blog Citrix Endpoint Management and Android Enterprise - a Season of Change.

Secure Hub 19.7.5

Secure Hub für iOS

Diese Version enthält Leistungsverbesserungen und Fehlerbehebungen.

Secure Hub für Android

Unterstützung für Samsung Knox SDK 3.x. Secure Hub für Android unterstützt Samsung Knox SDK 3.x. Weitere Informationen zur Migration zu Samsung Knox 3.x finden Sie in der Samsung Knox-Entwicklerdokumentation. Diese Version enthält auch Unterstützung für die neuen Samsung Knox-Namespaces. Weitere Informationen zu Änderungen an alten Samsung Knox-Namespaces finden Sie unter Changes to old Samsung Knox namespaces.

Hinweis:

Secure Hub für Android unterstützt Samsung Knox 3.x nicht auf Geräten mit Android 5.

Secure Hub 19.3.5 bis 19.6.6

Diese Versionen enthalten Leistungsverbesserungen und Fehlerbehebungen.

Secure Hub 19.3.0

Unterstützung für Samsung Knox Platform for Enterprise. Secure Hub für Android unterstützt Knox Platform for Enterprise (KPE) auf Android Enterprise-Geräten.

Secure Hub 19.2.0

Diese Version enthält Leistungsverbesserungen und Fehlerbehebungen.

Secure Hub 19.1.5

Secure Hub für Android Enterprise unterstützt jetzt die folgenden Richtlinien:

- **WLAN-Geräterichtlinie.** Die WLAN-Geräterichtlinie unterstützt jetzt Android Enterprise. Weitere Informationen zu dieser Richtlinie finden Sie unter [Wi-Fi device policy](/de-de/citrix-endpoint-management/policies/wifi-policy.html).

- Benutzerdefinierte XML-Geräterichtlinie. Die benutzerdefinierte XML-Geräterichtlinie unterstützt jetzt Android Enterprise. Weitere Informationen zu dieser Richtlinie finden Sie unter Custom XML device policy.

- Dateien-Geräterichtlinie. Sie können Skriptdateien in Citrix Endpoint Management hinzufügen, um Funktionen auf Android Enterprise-Geräten auszuführen. Weitere Informationen zu dieser Richtlinie finden Sie unter Files device policy.

Secure Hub 19.1.0

Secure Hub wurde mit überarbeiteten Schriftarten, Farben und anderen UI-Verbesserungen versehen. Dieses Facelift bietet Ihnen ein verbessertes Benutzererlebnis und stimmt sich eng mit der Citrix-Markenästhetik in unserer gesamten Suite mobiler Produktivitäts-Apps ab.

Secure Hub 18.12.0

Diese Version enthält Leistungsverbesserungen und Fehlerbehebungen.

Secure Hub 18.11.5

- Einstellungen der Geräterichtlinie für Einschränkungen für Android Enterprise. Neue Einstellungen für die Geräterichtlinie für Einschränkungen ermöglichen Benutzern den Zugriff auf diese Funktionen auf Android Enterprise-Geräten: Statusleiste, Sperrbildschirm-Keyguard, Kontoverwaltung, Standortfreigabe und das Aktivhalten des Gerätebildschirms für Android Enterprise-Geräte. Weitere Informationen finden Sie unter Restrictions device policy.

Secure Hub 18.10.5 bis 18.11.0 enthalten Leistungsverbesserungen und Fehlerbehebungen.

Secure Hub 18.10.0

-

Unterstützung für den Samsung DeX-Modus: Samsung DeX ermöglicht Benutzern, KNOX-fähige Geräte an ein externes Display anzuschließen, um Apps zu verwenden, Dokumente zu überprüfen und Videos auf einer PC-ähnlichen Oberfläche anzusehen. Informationen zu den Geräteanforderungen für Samsung DeX und zur Einrichtung von Samsung DeX finden Sie unter How Samsung DeX works.

Um die Funktionen des Samsung DeX-Modus in Citrix Endpoint Management zu konfigurieren, aktualisieren Sie die Geräterichtlinie für Einschränkungen für Samsung Knox. Weitere Informationen finden Sie unter Samsung KNOX settings in Restrictions device policy.

-

Unterstützung für Android SafetyNet: Sie können Endpoint Management so konfigurieren, dass die Funktion Android SafetyNet verwendet wird, um die Kompatibilität und Sicherheit von Android-Geräten zu bewerten, auf denen Secure Hub installiert ist. Die Ergebnisse können verwendet werden, um automatisierte Aktionen auf den Geräten auszulösen. Weitere Informationen finden Sie unter Android SafetyNet.

-

Kameranutzung für Android Enterprise-Geräte verhindern: Die neue Einstellung Allow use of camera für die Geräterichtlinie für Einschränkungen ermöglicht es Ihnen, Benutzer daran zu hindern, die Kamera auf ihren Android Enterprise-Geräten zu verwenden. Weitere Informationen finden Sie unter Restrictions device policy.

Secure Hub 10.8.60 bis 18.9.0

Diese Versionen enthalten Leistungsverbesserungen und Fehlerbehebungen.

Secure Hub 10.8.60

- Unterstützung für die polnische Sprache.

- Unterstützung für Android P.

-

Unterstützung für die Nutzung des Workspace-App-Stores. Beim Öffnen von Secure Hub sehen Benutzer den Secure Hub-Store nicht mehr. Eine Schaltfläche Apps hinzufügen führt Benutzer zum Workspace-App-Store. Das folgende Video zeigt ein iOS-Gerät, das eine Registrierung bei Citrix Endpoint Management mithilfe der Citrix Workspace™-App durchführt.

Wichtig:

Diese Funktion ist nur für Neukunden verfügbar. Wir unterstützen derzeit keine Migration für Bestandskunden.

Um diese Funktion zu verwenden, konfigurieren Sie Folgendes:

- Aktivieren Sie die Richtlinien für Kennwort-Caching und Kennwortauthentifizierung. Weitere Informationen zum Konfigurieren von Richtlinien finden Sie unter MDX policies for mobile productivity apps at a glance.

- Konfigurieren Sie die Active Directory-Authentifizierung als AD oder AD+Cert. Wir unterstützen diese beiden Modi. Weitere Informationen zum Konfigurieren der Authentifizierung finden Sie unter Domain or domain plus security token authentication.

- Aktivieren Sie die Workspace-Integration für Endpoint Management. Weitere Informationen zur Workspace-Integration finden Sie unter Configure workspaces.

Wichtig:

Nachdem diese Funktion aktiviert wurde, erfolgt die Citrix Files SSO über Workspace und nicht über Endpoint Management (ehemals XenMobile®). Wir empfehlen Ihnen, die Citrix Files-Integration in der Endpoint Management-Konsole zu deaktivieren, bevor Sie die Workspace-Integration aktivieren.

Secure Hub 10.8.55

- Die Möglichkeit, einen Benutzernamen und ein Kennwort für das Google Zero-Touch- und Samsung Knox Mobile Environment (KME)-Portal mithilfe des Konfigurations-JSON zu übergeben. Details finden Sie unter Samsung Knox bulk enrollment.

- Wenn Sie Certificate Pinning aktivieren, können Benutzer sich nicht mit einem selbstsignierten Zertifikat bei Endpoint Management registrieren. Wenn Benutzer versuchen, sich mit einem selbstsignierten Zertifikat bei Endpoint Management zu registrieren, werden sie gewarnt, dass das Zertifikat nicht vertrauenswürdig ist.

Secure Hub 10.8.25: Secure Hub für Android enthält Unterstützung für Android P-Geräte.

Hinweis:

Bevor Sie auf die Android P-Plattform aktualisieren: Stellen Sie sicher, dass Ihre Serverinfrastruktur mit Sicherheitszertifikaten kompatibel ist, die einen übereinstimmenden Hostnamen in der subjectAltName (SAN)-Erweiterung aufweisen. Um einen Hostnamen zu überprüfen, muss der Server ein Zertifikat mit einem übereinstimmenden SAN vorlegen. Zertifikate, die keinen mit dem Hostnamen übereinstimmenden SAN enthalten, werden nicht mehr als vertrauenswürdig eingestuft. Details finden Sie in der Android Developer-Dokumentation.

Secure Hub für iOS-Update vom 19. März 2018: Secure Hub Version 10.8.6 für iOS ist verfügbar, um ein Problem mit der VPP-App-Richtlinie zu beheben.

Secure Hub 10.8.5: Unterstützung in Secure Hub für Android für den COSU-Modus für Android Work (Android for Work). Details finden Sie in der Citrix Endpoint Management documentation.

Secure Hub verwalten

Die meisten Verwaltungsaufgaben im Zusammenhang mit Secure Hub führen Sie während der Erstkonfiguration von Endpoint Management durch. Um Secure Hub für Benutzer verfügbar zu machen, laden Sie Secure Hub für iOS und Android in den iOS App Store und den Google Play Store hoch.

Secure Hub aktualisiert auch die meisten MDX-Richtlinien, die in Endpoint Management für die installierten Apps gespeichert sind, wenn die Citrix Gateway-Sitzung eines Benutzers nach der Authentifizierung über Citrix Gateway erneuert wird.

Wichtig:

Änderungen an einer dieser Richtlinien erfordern, dass ein Benutzer die App löscht und neu installiert, um die aktualisierte Richtlinie anzuwenden: Sicherheitsgruppe, Verschlüsselung aktivieren und Secure Mail Exchange Server.

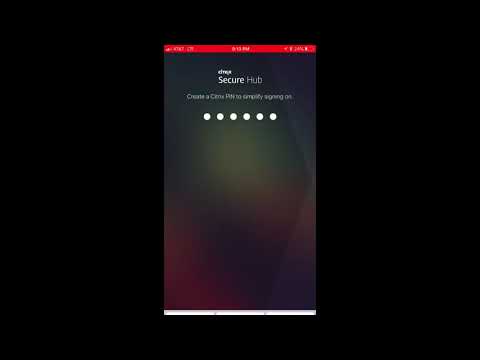

Citrix PIN

Sie können Secure Hub so konfigurieren, dass es die Citrix PIN verwendet, eine Sicherheitsfunktion, die in der Endpoint Management-Konsole unter Einstellungen > Client-Eigenschaften aktiviert wird. Die Einstellung erfordert, dass registrierte Benutzer mobiler Geräte sich bei Secure Hub anmelden und alle MDX-umschlossenen Apps mithilfe einer persönlichen Identifikationsnummer (PIN) aktivieren.

Die Citrix PIN-Funktion vereinfacht die Benutzerauthentifizierung beim Anmelden bei den gesicherten, umschlossenen Apps. Benutzer müssen nicht wiederholt andere Anmeldeinformationen wie ihren Active Directory-Benutzernamen und ihr Kennwort eingeben.

Benutzer, die sich zum ersten Mal bei Secure Hub anmelden, müssen ihren Active Directory-Benutzernamen und ihr Kennwort eingeben. Während der Anmeldung speichert Secure Hub die Active Directory-Anmeldeinformationen oder ein Clientzertifikat auf dem Benutzergerät und fordert den Benutzer dann auf, eine PIN einzugeben. Wenn sich Benutzer erneut anmelden, geben sie die PIN ein, um sicher auf ihre Citrix Apps und den Store zuzugreifen, bis die nächste Leerlauf-Timeout-Periode für die aktive Benutzersitzung abläuft. Zugehörige Client-Eigenschaften ermöglichen es Ihnen, Geheimnisse mithilfe der PIN zu verschlüsseln, den Passcode-Typ für die PIN anzugeben und die Anforderungen an die PIN-Stärke und -Länge festzulegen. Weitere Informationen finden Sie unter Client-Eigenschaften.

Wenn die Fingerabdruck-Authentifizierung (Touch ID) aktiviert ist, können sich Benutzer per Fingerabdruck anmelden, wenn aufgrund von App-Inaktivität eine Offline-Authentifizierung erforderlich ist. Benutzer müssen weiterhin eine PIN eingeben, wenn sie sich zum ersten Mal bei Secure Hub anmelden, das Gerät neu starten und nachdem der Inaktivitäts-Timer abgelaufen ist. Informationen zum Aktivieren der Fingerabdruck-Authentifizierung finden Sie unter Fingerabdruck- oder Touch ID-Authentifizierung.

Zertifikat-Pinning

Secure Hub für iOS und Android unterstützt SSL-Zertifikat-Pinning. Diese Funktion stellt sicher, dass das von Ihrem Unternehmen signierte Zertifikat verwendet wird, wenn Citrix Clients mit Endpoint Management kommunizieren, wodurch Verbindungen von Clients zu Endpoint Management verhindert werden, wenn die Installation eines Stammzertifikats auf dem Gerät die SSL-Sitzung kompromittiert. Wenn Secure Hub Änderungen am öffentlichen Schlüssel des Servers erkennt, verweigert Secure Hub die Verbindung.

Ab Android N erlaubt das Betriebssystem keine benutzerdefinierten Zertifizierungsstellen (CAs) mehr. Citrix empfiehlt die Verwendung einer öffentlichen Stamm-CA anstelle einer benutzerdefinierten CA.

Benutzer, die auf Android N aktualisieren, können Probleme haben, wenn sie private oder selbstsignierte CAs verwenden. Verbindungen auf Android N-Geräten werden in den folgenden Szenarien unterbrochen:

- Private/selbstsignierte CAs und die Option „Erforderliche vertrauenswürdige CA für Endpoint Management“ ist auf EIN gesetzt. Weitere Informationen finden Sie unter Geräteverwaltung.

- Private/selbstsignierte CAs und der Endpoint Management AutoDiscovery Service (ADS) sind nicht erreichbar. Aus Sicherheitsgründen wird die Option „Erforderliche vertrauenswürdige CA“ auf EIN gesetzt, auch wenn sie ursprünglich auf AUS stand, wenn ADS nicht erreichbar ist.

Bevor Sie Geräte registrieren oder Secure Hub aktualisieren, sollten Sie das Zertifikat-Pinning aktivieren. Die Option ist standardmäßig Aus und wird vom ADS verwaltet. Wenn Sie das Zertifikat-Pinning aktivieren, können sich Benutzer nicht mit einem selbstsignierten Zertifikat bei Endpoint Management registrieren. Wenn Benutzer versuchen, sich mit einem selbstsignierten Zertifikat zu registrieren, werden sie gewarnt, dass das Zertifikat nicht vertrauenswürdig ist. Die Registrierung schlägt fehl, wenn Benutzer das Zertifikat nicht akzeptieren.

Um das Zertifikat-Pinning zu verwenden, fordern Sie an, dass Citrix Zertifikate auf den Citrix ADS-Server hochlädt. Öffnen Sie einen technischen Supportfall über das Citrix Support-Portal. Stellen Sie sicher, dass Sie den privaten Schlüssel nicht an Citrix senden. Geben Sie dann die folgenden Informationen an:

- Die Domäne, die die Konten enthält, mit denen sich Benutzer registrieren.

- Der vollqualifizierte Domänenname (FQDN) von Endpoint Management.

- Der Instanzname von Endpoint Management. Standardmäßig ist der Instanzname zdm und unterscheidet zwischen Groß- und Kleinschreibung.

- Der Benutzer-ID-Typ, der entweder UPN oder E-Mail sein kann. Standardmäßig ist der Typ UPN.

- Der für die iOS-Registrierung verwendete Port, wenn Sie die Portnummer vom Standardport 8443 geändert haben.

- Der Port, über den Endpoint Management Verbindungen akzeptiert, wenn Sie die Portnummer vom Standardport 443 geändert haben.

- Die vollständige URL Ihres Citrix Gateways.

- Optional eine E-Mail-Adresse für Ihren Administrator.

- Die PEM-formatierten Zertifikate, die Sie der Domäne hinzufügen möchten, die öffentliche Zertifikate und nicht den privaten Schlüssel sein müssen.

- Wie mit vorhandenen Serverzertifikaten umzugehen ist: Ob das alte Serverzertifikat sofort entfernt werden soll (weil es kompromittiert ist) oder ob das alte Serverzertifikat weiterhin unterstützt werden soll, bis es abläuft.

Ihr technischer Supportfall wird aktualisiert, sobald Ihre Details und Ihr Zertifikat den Citrix Servern hinzugefügt wurden.

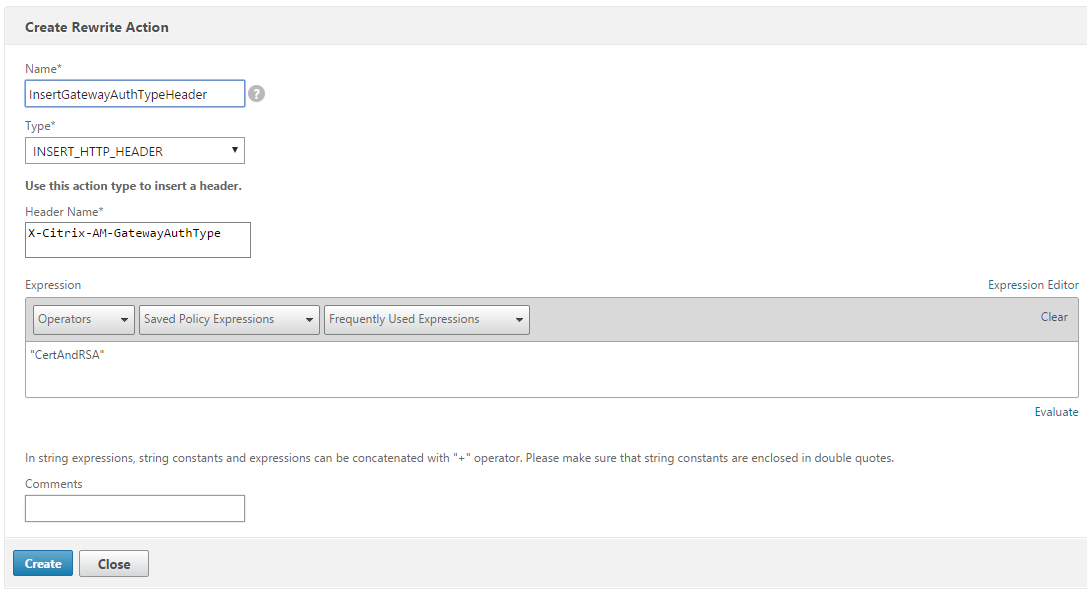

Zertifikat- + Einmalpasswort-Authentifizierung

Sie können Citrix ADC so konfigurieren, dass Secure Hub sich mithilfe eines Zertifikats plus eines Sicherheitstokens authentifiziert, das als Einmalpasswort dient. Diese Konfiguration bietet eine starke Sicherheitsoption, die keine Active Directory-Spuren auf Geräten hinterlässt.

Um Secure Hub für die Verwendung der Zertifikat- + Einmalpasswort-Authentifizierung zu aktivieren, gehen Sie wie folgt vor: Fügen Sie in Citrix ADC eine Rewrite-Aktion und eine Rewrite-Richtlinie hinzu, die einen benutzerdefinierten Antwortheader der Form X-Citrix-AM-GatewayAuthType: CertAndRSA einfügt, um den Citrix Gateway-Anmeldetyp anzugeben.

Normalerweise verwendet Secure Hub den in der Endpoint Management-Konsole konfigurierten Citrix Gateway-Anmeldetyp. Diese Informationen stehen Secure Hub jedoch erst zur Verfügung, nachdem Secure Hub die Anmeldung zum ersten Mal abgeschlossen hat. Daher ist der benutzerdefinierte Header erforderlich.

Hinweis:

Wenn für Endpoint Management und Citrix ADC unterschiedliche Anmeldetypen festgelegt sind, hat die Citrix ADC-Konfiguration Vorrang. Weitere Informationen finden Sie unter Citrix Gateway und Endpoint Management.

-

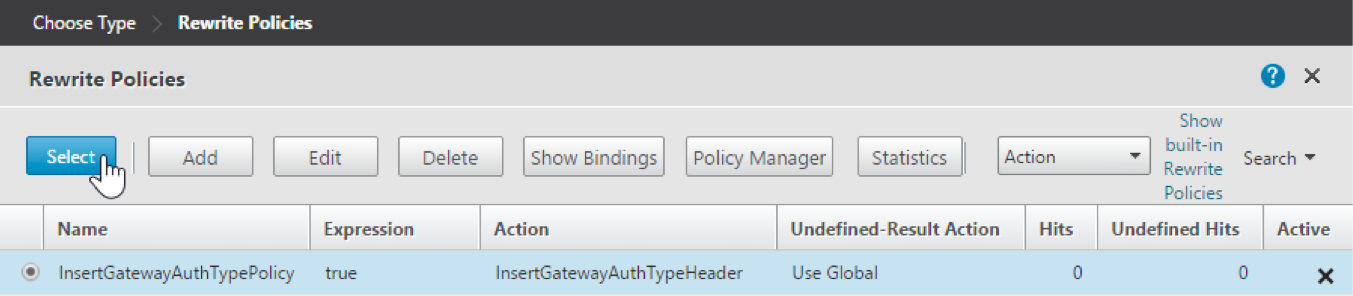

Navigieren Sie in Citrix ADC zu Configuration > AppExpert > Rewrite > Actions.

-

Klicken Sie auf Add.

Der Bildschirm Create Rewrite Action wird angezeigt.

-

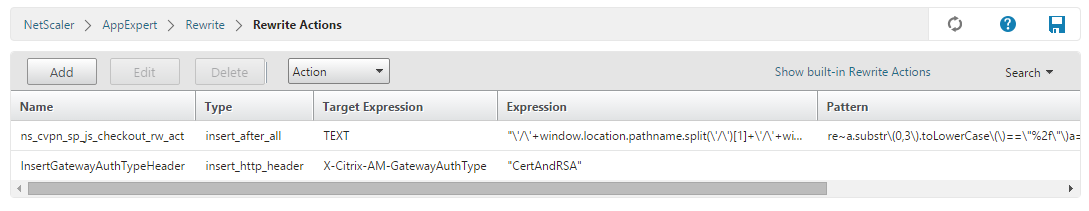

Füllen Sie jedes Feld wie in der folgenden Abbildung gezeigt aus und klicken Sie dann auf Create.

Das folgende Ergebnis wird auf dem Hauptbildschirm Rewrite Actions angezeigt.

-

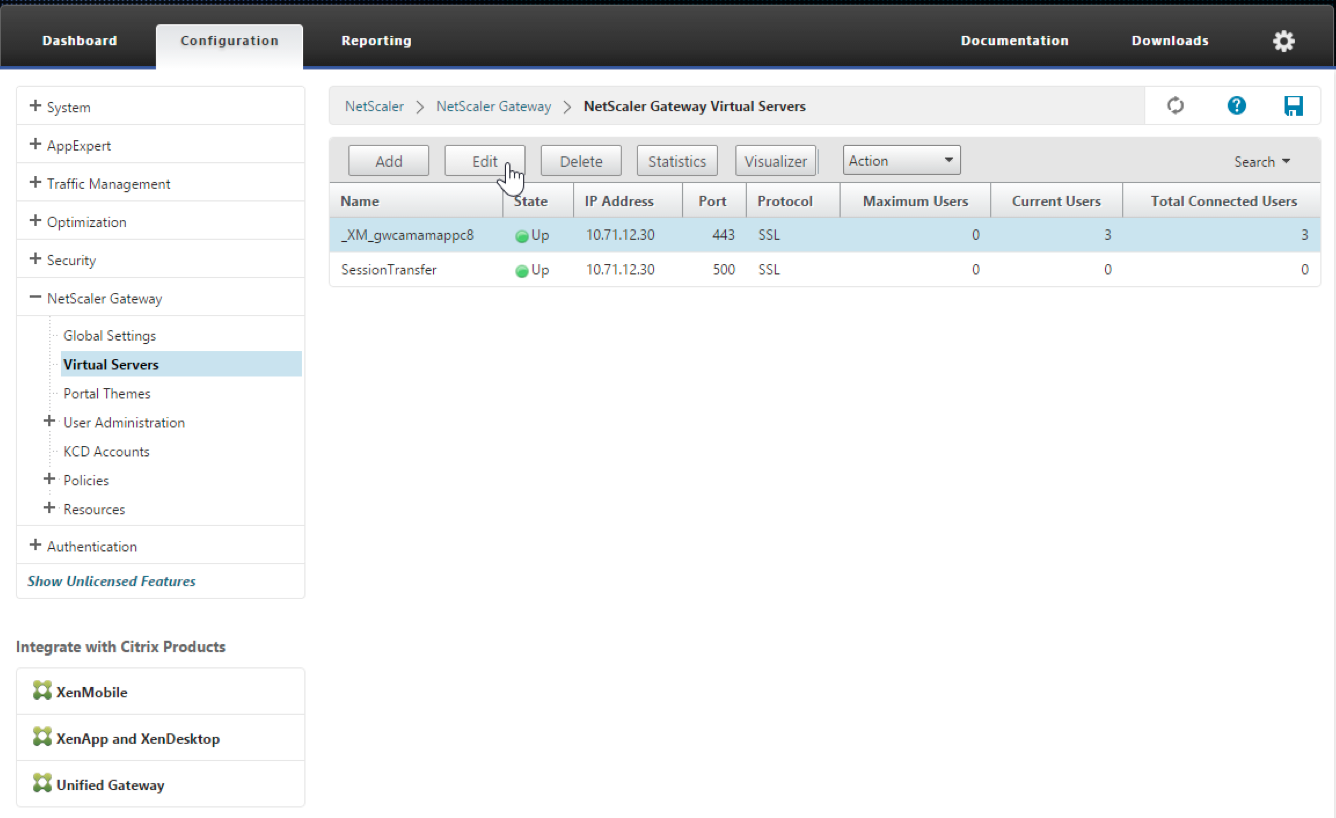

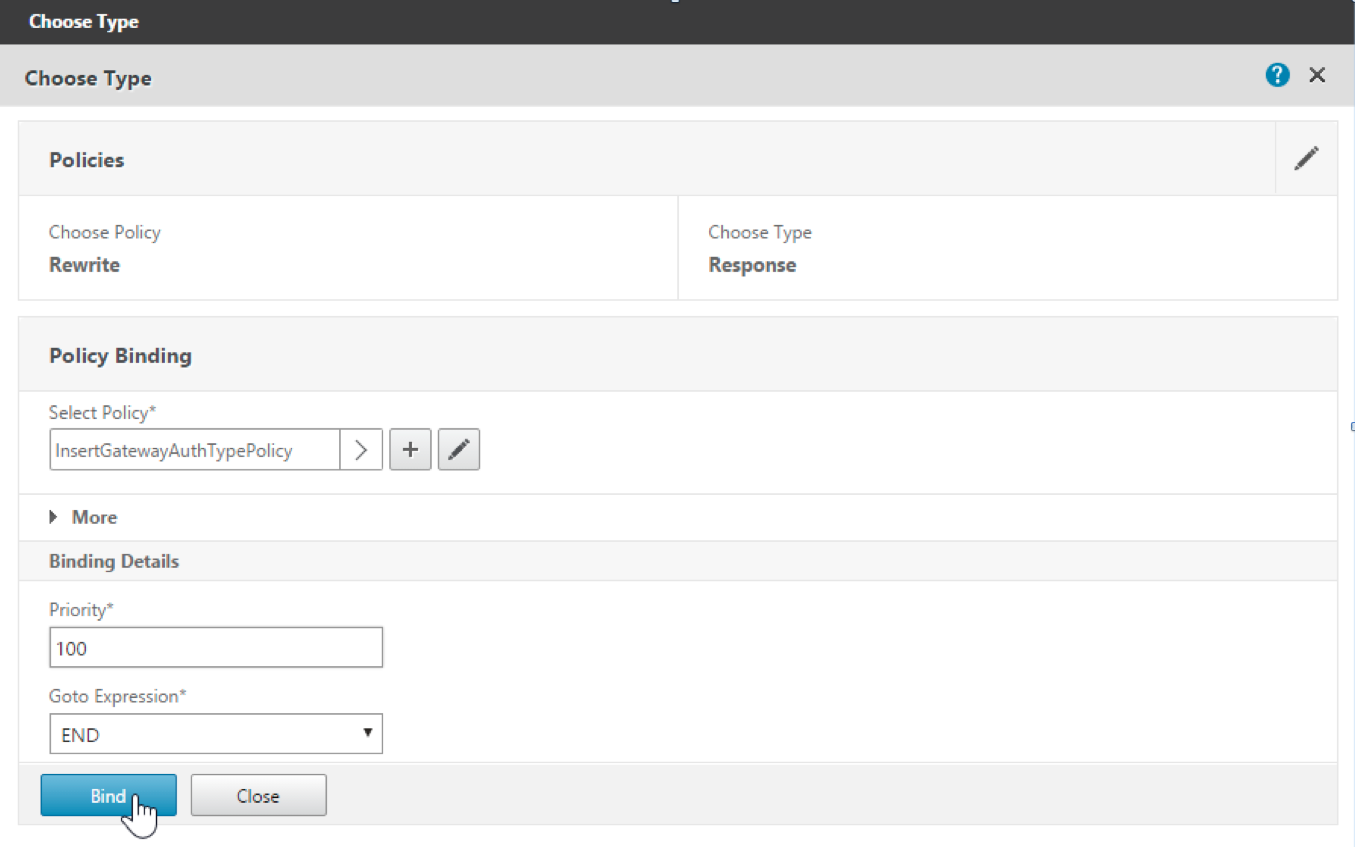

Binden Sie die Rewrite-Aktion als Rewrite-Richtlinie an den virtuellen Server. Gehen Sie zu Configuration > NetScaler® Gateway > Virtual Servers und wählen Sie dann Ihren virtuellen Server aus.

-

Klicken Sie auf Edit.

-

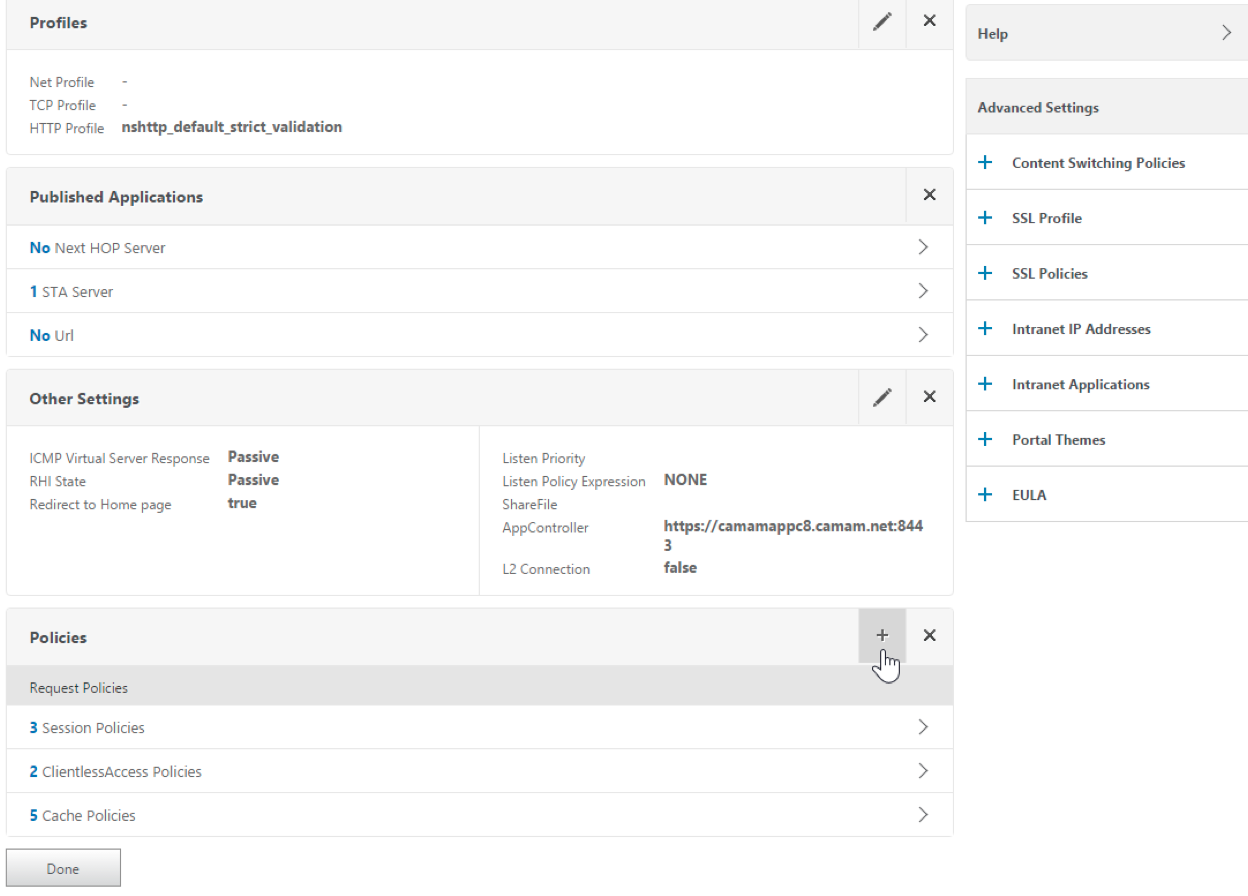

Scrollen Sie auf dem Bildschirm Virtual Servers configuration nach unten zu Policies.

-

Klicken Sie auf +, um eine Richtlinie hinzuzufügen.

-

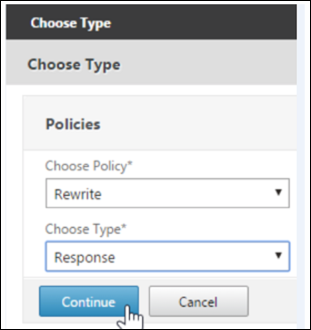

Wählen Sie im Feld Choose Policy die Option Rewrite aus.

-

Wählen Sie im Feld Choose Type die Option Response aus.

-

Klicken Sie auf Continue.

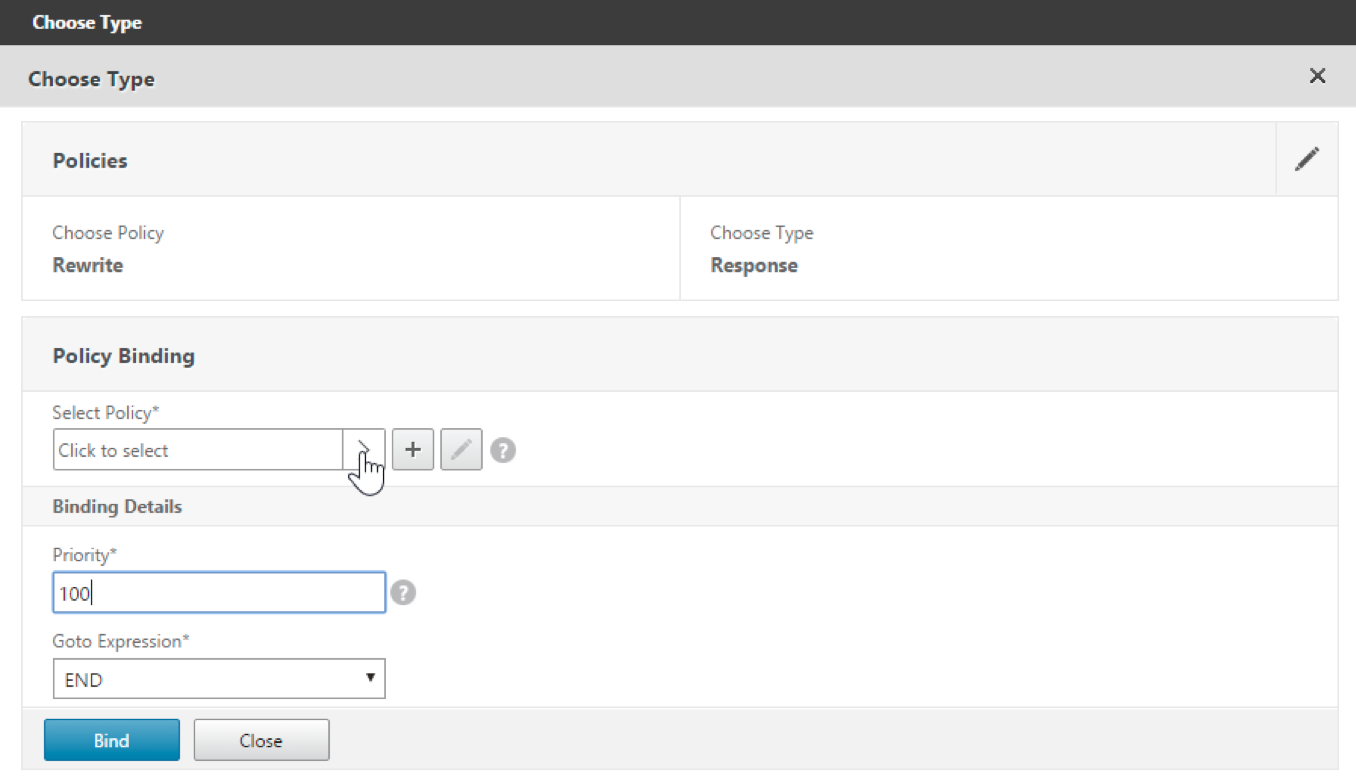

Der Abschnitt Policy Binding wird erweitert.

-

Klicken Sie auf Select Policy.

Ein Bildschirm mit verfügbaren Richtlinien wird angezeigt.

-

Klicken Sie auf die Zeile der von Ihnen erstellten Richtlinie und dann auf Auswählen. Der Bildschirm Richtlinienbindung wird erneut angezeigt, wobei Ihre ausgewählte Richtlinie ausgefüllt ist.

-

Klicken Sie auf Binden.

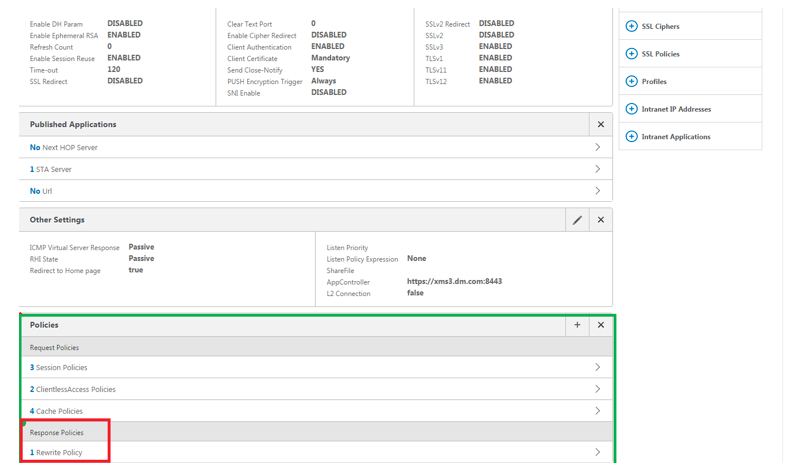

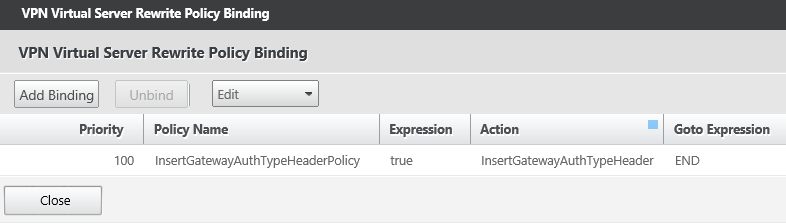

Wenn die Bindung erfolgreich ist, wird der Hauptkonfigurationsbildschirm mit der angezeigten abgeschlossenen Rewrite-Richtlinie angezeigt.

-

Um die Richtliniendetails anzuzeigen, klicken Sie auf Rewrite-Richtlinie.

Portanforderung für ADS-Konnektivität für Android-Geräte

Die Portkonfiguration stellt sicher, dass Android-Geräte, die sich über Secure Hub verbinden, innerhalb des Unternehmensnetzwerks auf den Citrix ADS zugreifen können. Die Möglichkeit, auf ADS zuzugreifen, ist wichtig, wenn Sicherheitsupdates heruntergeladen werden, die über ADS bereitgestellt werden. ADS-Verbindungen sind möglicherweise nicht mit Ihrem Proxyserver kompatibel. In diesem Szenario lassen Sie die ADS-Verbindung den Proxyserver umgehen.

Wichtig:

Secure Hub für Android und iOS erfordert, dass Sie Android-Geräten den Zugriff auf ADS gestatten. Einzelheiten finden Sie unter Portanforderungen in der Citrix Endpoint Management-Dokumentation. Diese Kommunikation erfolgt über den ausgehenden Port 443. Es ist sehr wahrscheinlich, dass Ihre bestehende Umgebung so konzipiert ist, dass dieser Zugriff zugelassen wird. Kunden, die diese Kommunikation nicht gewährleisten können, wird von einem Upgrade auf Secure Hub 10.2 abgeraten. Bei Fragen wenden Sie sich an den Citrix Support.

Voraussetzungen:

- Erfassen Sie Endpoint Management- und Citrix ADC-Zertifikate. Die Zertifikate müssen im PEM-Format vorliegen und ein öffentliches Zertifikat und nicht der private Schlüssel sein.

- Wenden Sie sich an den Citrix Support und stellen Sie eine Anfrage zur Aktivierung des Certificate Pinning. Während dieses Vorgangs werden Sie nach Ihren Zertifikaten gefragt.

Die neuen Verbesserungen beim Certificate Pinning erfordern, dass Geräte eine Verbindung zu ADS herstellen, bevor das Gerät registriert wird. Diese Voraussetzung stellt sicher, dass die neuesten Sicherheitsinformationen für Secure Hub in der Umgebung verfügbar sind, in der das Gerät registriert wird. Wenn Geräte ADS nicht erreichen können, lässt Secure Hub die Registrierung des Geräts nicht zu. Daher ist die Öffnung des ADS-Zugriffs innerhalb des internen Netzwerks entscheidend, um die Registrierung von Geräten zu ermöglichen.

Um den Zugriff auf den ADS für Secure Hub für Android zu ermöglichen, öffnen Sie Port 443 für die folgenden IP-Adressen und FQDNs:

| FQDN | IP-Adresse | Port | IP- und Portnutzung |

|---|---|---|---|

discovery.mdm.zenprise.com |

52.5.138.94 | 443 | Secure Hub - ADS-Kommunikation |

discovery.mdm.zenprise.com |

52.1.30.122 | 443 | Secure Hub - ADS-Kommunikation |

ads.xm.cloud.com: Beachten Sie, dass Secure Hub Version 10.6.15 und höher ads.xm.cloud.com verwendet. |

34.194.83.188 | 443 | Secure Hub - ADS-Kommunikation |

ads.xm.cloud.com: Beachten Sie, dass Secure Hub Version 10.6.15 und höher ads.xm.cloud.com verwendet. |

34.193.202.23 | 443 | Secure Hub - ADS-Kommunikation |

Wenn Certificate Pinning aktiviert ist:

- Secure Hub pinnt Ihr Unternehmenszertifikat während der Geräteregistrierung.

-

Während eines Upgrades verwirft Secure Hub alle aktuell gepinnten Zertifikate und pinnt dann das Serverzertifikat bei der ersten Verbindung für registrierte Benutzer.

Hinweis:

Wenn Sie Certificate Pinning nach einem Upgrade aktivieren, müssen sich Benutzer erneut registrieren.

- Die Zertifikatserneuerung erfordert keine erneute Registrierung, wenn sich der öffentliche Schlüssel des Zertifikats nicht geändert hat.

Certificate Pinning unterstützt Blattzertifikate, nicht Zwischen- oder Ausstellerzertifikate. Certificate Pinning gilt für Citrix-Server wie Endpoint Management und Citrix Gateway und nicht für Drittanbieter-Server.

Deaktivieren der Option „Konto löschen“

Sie können die Option Konto löschen in Secure Hub in Umgebungen deaktivieren, in denen die Auto Discovery Services (ADS) aktiviert sind.

Führen Sie die folgenden Schritte aus, um die Option Konto löschen zu deaktivieren:

-

Konfigurieren Sie ADS für Ihre Domäne.

-

Öffnen Sie die AutoDiscovery Service Information in Citrix Endpoint Management und setzen Sie den Wert für

displayReenrollLinkauf False. Standardmäßig ist dieser Wert True. -

Wenn Ihr Gerät im MDM+MAM (ENT)-Modus registriert ist, melden Sie sich ab und wieder an, damit die Änderungen wirksam werden. Wenn Ihr Gerät in anderen Modi registriert ist, müssen Sie das Gerät erneut registrieren.

Secure Hub verwenden

Benutzer laden Secure Hub zunächst aus dem Apple- oder Android Store auf ihre Geräte herunter.

Wenn Secure Hub geöffnet wird, geben Benutzer die von ihren Unternehmen bereitgestellten Anmeldeinformationen ein, um ihre Geräte in Secure Hub zu registrieren. Weitere Informationen zur Geräteregistrierung finden Sie unter Benutzerkonten, Rollen und Registrierung.

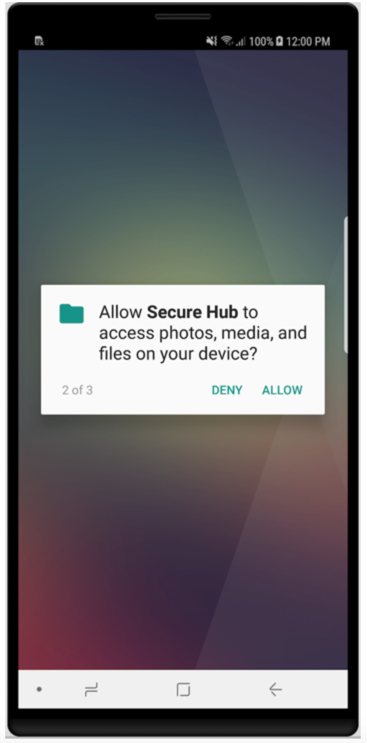

Auf Secure Hub für Android wird während der Erstinstallation und Registrierung die folgende Meldung angezeigt: Secure Hub erlauben, auf Fotos, Medien und Dateien auf Ihrem Gerät zuzugreifen?

Diese Meldung stammt vom Android-Betriebssystem und nicht von Citrix. Wenn Sie auf Zulassen tippen, sehen Citrix und die Administratoren, die Secure Hub verwalten, zu keinem Zeitpunkt Ihre persönlichen Daten. Wenn Sie jedoch eine Remote-Support-Sitzung mit Ihrem Administrator durchführen, kann der Administrator Ihre persönlichen Dateien innerhalb der Sitzung einsehen.

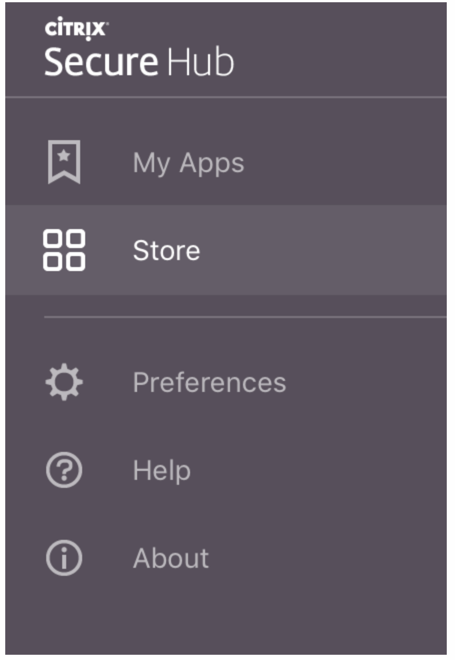

Nach der Registrierung sehen Benutzer alle Apps und Desktops, die Sie in ihrer Registerkarte Meine Apps bereitgestellt haben. Benutzer können weitere Apps aus dem Store hinzufügen. Auf Telefonen befindet sich der Store-Link unter dem Hamburger-Symbol Einstellungen in der oberen linken Ecke.

Auf Tablets ist der Store eine separate Registerkarte.

Wenn Benutzer mit iPhones, auf denen iOS 9 oder höher ausgeführt wird, mobile Produktivitäts-Apps aus dem Store installieren, wird eine Meldung angezeigt. Die Meldung besagt, dass der Unternehmensentwickler Citrix auf diesem iPhone nicht vertrauenswürdig ist. Die Meldung weist darauf hin, dass die App erst verwendet werden kann, wenn der Entwickler als vertrauenswürdig eingestuft wird. Wenn diese Meldung angezeigt wird, fordert Secure Hub Benutzer auf, einen Leitfaden anzuzeigen, der sie durch den Prozess des Vertrauens in Citrix Unternehmens-Apps für ihr iPhone führt.

Automatische Registrierung in Secure Mail

Für MAM-only-Bereitstellungen können Sie Endpoint Management so konfigurieren, dass Benutzer mit Android- oder iOS-Geräten, die sich mit E-Mail-Anmeldeinformationen bei Secure Hub registrieren, automatisch in Secure Mail registriert werden. Benutzer müssen keine weiteren Informationen eingeben oder zusätzliche Schritte unternehmen, um sich bei Secure Mail zu registrieren.

Bei der ersten Verwendung von Secure Mail ruft Secure Mail die E-Mail-Adresse, Domäne und Benutzer-ID des Benutzers von Secure Hub ab. Secure Mail verwendet die E-Mail-Adresse für AutoDiscovery. Der Exchange Server wird anhand der Domäne und Benutzer-ID identifiziert, wodurch Secure Mail den Benutzer automatisch authentifizieren kann. Der Benutzer wird zur Eingabe eines Kennworts aufgefordert, wenn die Richtlinie so eingestellt ist, dass das Kennwort nicht weitergegeben wird. Der Benutzer muss jedoch keine weiteren Informationen eingeben.

Um diese Funktion zu aktivieren, erstellen Sie drei Eigenschaften:

- Die Servereigenschaft MAM_MACRO_SUPPORT. Anweisungen finden Sie unter Servereigenschaften.

- Die Clienteigenschaften ENABLE_CREDENTIAL_STORE und SEND_LDAP_ATTRIBUTES. Anweisungen finden Sie unter Clienteigenschaften.

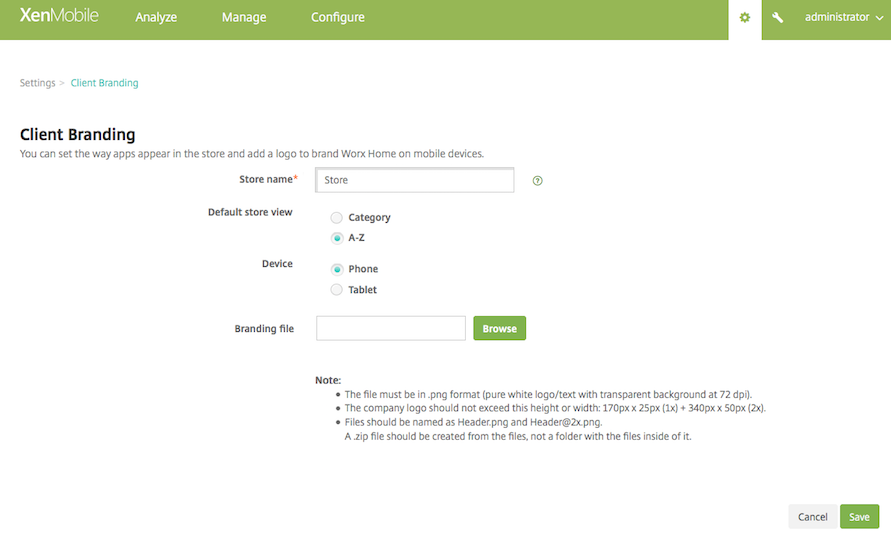

Angepasster Store

Wenn Sie Ihren Store anpassen möchten, navigieren Sie zu Einstellungen > Client-Branding, um den Namen zu ändern, ein Logo hinzuzufügen und festzulegen, wie die Apps angezeigt werden.

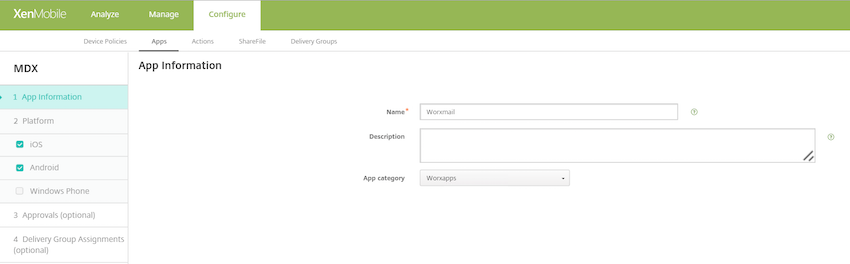

Sie können App-Beschreibungen in der Endpoint Management-Konsole bearbeiten. Klicken Sie auf Konfigurieren und dann auf Apps. Wählen Sie die App aus der Tabelle aus und klicken Sie dann auf Bearbeiten. Wählen Sie die Plattformen für die App aus, deren Beschreibung Sie bearbeiten, und geben Sie dann den Text in das Feld Beschreibung ein.

Im Store können Benutzer nur die Apps und Desktops durchsuchen, die Sie in Endpoint Management konfiguriert und gesichert haben. Um die App hinzuzufügen, tippen Benutzer auf Details und dann auf Hinzufügen.

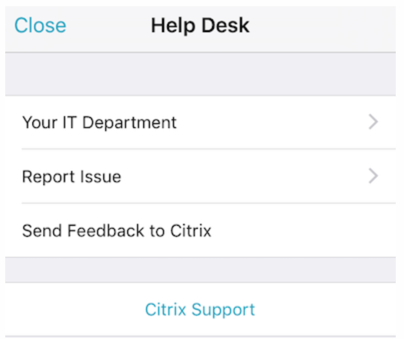

Konfigurierte Hilfeoptionen

Secure Hub bietet Benutzern auch verschiedene Möglichkeiten, Hilfe zu erhalten. Auf Tablets öffnet das Tippen auf das Fragezeichen in der oberen rechten Ecke die Hilfeoptionen. Auf Telefonen tippen Benutzer auf das Hamburger-Menüsymbol in der oberen linken Ecke und dann auf Hilfe.

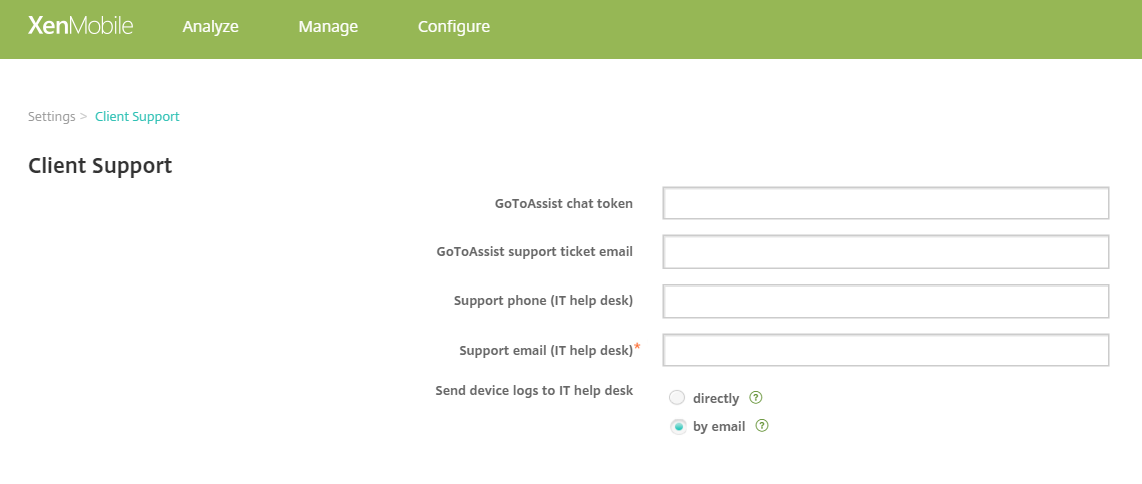

Ihre IT-Abteilung zeigt die Telefonnummer und E-Mail-Adresse Ihres Unternehmens-Helpdesks an, auf die Benutzer direkt aus der App zugreifen können. Sie geben Telefonnummern und E-Mail-Adressen in der Endpoint Management-Konsole ein. Klicken Sie auf das Zahnradsymbol in der oberen rechten Ecke. Die Seite Einstellungen wird angezeigt. Klicken Sie auf Mehr und dann auf Client-Support. Der Bildschirm, auf dem Sie die Informationen eingeben, wird angezeigt.

Problem melden zeigt eine Liste von Apps an. Benutzer wählen die App aus, die das Problem aufweist. Secure Hub generiert automatisch Protokolle und öffnet dann eine Nachricht in Secure Mail, wobei die Protokolle als ZIP-Datei angehängt sind. Benutzer fügen Betreffzeilen und Beschreibungen des Problems hinzu. Sie können auch einen Screenshot anhängen.

Feedback an Citrix senden öffnet eine Nachricht in Secure Mail, wobei eine Citrix-Supportadresse vorausgefüllt ist. Im Nachrichtentext kann der Benutzer Vorschläge zur Verbesserung von Secure Mail eingeben. Wenn Secure Mail nicht auf dem Gerät installiert ist, wird das native E-Mail-Programm geöffnet.

Benutzer können auch auf Citrix Support tippen, wodurch das Citrix Knowledge Center geöffnet wird. Dort können sie Supportartikel für alle Citrix-Produkte durchsuchen.

Unter Einstellungen finden Benutzer Informationen zu ihren Konten und Geräten.

Standortrichtlinien

Secure Hub bietet auch Geo-Location- und Geo-Tracking-Richtlinien, wenn Sie beispielsweise sicherstellen möchten, dass ein unternehmenseigenes Gerät einen bestimmten geografischen Bereich nicht verletzt. Weitere Informationen finden Sie unter Standortrichtlinie für Geräte.

Absturzerfassung und -analyse

Secure Hub sammelt und analysiert automatisch Fehlerinformationen, damit Sie sehen können, was zu einem bestimmten Fehler geführt hat. Die Software Crashlytics unterstützt diese Funktion.

Weitere Funktionen, die für iOS und Android verfügbar sind, finden Sie in der Funktionsmatrix nach Plattform für Citrix Secure Hub.

Geräteprotokolle für Secure Hub generieren

Dieser Abschnitt erläutert, wie Sie die geräteseitigen Secure Hub-Protokolle generieren und den korrekten Debug-Level dafür einrichten.

Gehen Sie wie folgt vor, um die Secure Mail-Protokolle zu erhalten:

-

Navigieren Sie zu Secure Hub > Hilfe > Problem melden. Wählen Sie Secure Mail aus der Liste der Apps aus. Eine E-Mail an den Helpdesk Ihrer Organisation wird geöffnet.

-

Ändern Sie die Protokolleinstellungen nur, wenn Ihr Support-Team Sie dazu angewiesen hat. Vergewissern Sie sich immer, dass die Einstellungen korrekt vorgenommen wurden.

-

Kehren Sie zu Secure Mail zurück und reproduzieren Sie das Problem. Notieren Sie die Zeit, zu der das Problem reproduziert wurde, und die Zeit, zu der das Problem auftritt oder eine Fehlermeldung angezeigt wird.

-

Kehren Sie zu Secure Hub > Hilfe > Problem melden zurück. Wählen Sie Secure Mail aus der Liste der Apps aus. Eine E-Mail an den Helpdesk Ihrer Organisation wird geöffnet.

-

Füllen Sie die Betreffzeile und den Nachrichtentext mit einigen Worten aus, die Ihr Problem beschreiben. Fügen Sie die in Schritt 3 gesammelten Zeitstempel hinzu und klicken Sie auf Senden. Die fertige Nachricht wird mit angehängten gezippten Protokolldateien geöffnet.

-

Klicken Sie erneut auf Senden.

Die gesendeten ZIP-Dateien enthalten die folgenden Protokolle:

- CtxLog_AppInfo.txt (iOS), Device_And_AppInfo.txt (Android), logx.txt und WH_logx.txt (Windows Phone)

App-Info-Protokolle enthalten Informationen über das Gerät und die App.