Authentification par domaine ou par domaine et jeton de sécurité

Citrix Endpoint Management prend en charge l’authentification basée sur le domaine par rapport à un ou plusieurs annuaires conformes au protocole LDAP (Lightweight Directory Access Protocol). Vous configurez une connexion dans Citrix Endpoint Management à un ou plusieurs annuaires. Citrix Endpoint Management utilise la configuration LDAP pour importer des groupes, des comptes d’utilisateur et des propriétés associées.

Important :

Citrix Endpoint Management ne prend pas en charge la modification du mode d’authentification d’un type de mode d’authentification à un autre après l’inscription des appareils par les utilisateurs dans Citrix Endpoint Management. Par exemple, vous ne pouvez pas modifier le mode d’authentification de Authentification de domaine à Domaine + Certificat une fois que les utilisateurs se sont inscrits.

À propos de LDAP

LDAP est un protocole d’application open source et indépendant des fournisseurs, permettant d’accéder et de maintenir des services d’informations d’annuaire distribués sur un réseau IP (Internet Protocol). Les services d’informations d’annuaire sont utilisés pour partager des informations sur les utilisateurs, les systèmes, les réseaux, les services et les applications disponibles sur l’ensemble du réseau.

Une utilisation courante de LDAP consiste à fournir une authentification unique (SSO) aux utilisateurs, où un seul mot de passe (par utilisateur) est partagé entre plusieurs services. L’authentification unique permet à un utilisateur de se connecter une seule fois à un site web d’entreprise, pour un accès authentifié à l’intranet de l’entreprise.

Un client démarre une session LDAP en se connectant à un serveur LDAP, appelé agent de système d’annuaire (DSA). Le client envoie ensuite une demande d’opération au serveur, et le serveur répond avec l’authentification appropriée.

Pour ajouter ou modifier des connexions LDAP dans Citrix Endpoint Management

- Vous configurez généralement les connexions LDAP lors de votre intégration à Citrix Endpoint Management, comme décrit dans [Pour configurer LDAP](/fr-fr/citrix-endpoint-management/onboarding-and-resource-setup.html#to-configure-ldap). Si vous avez effectué l'intégration avant que les écrans présentés dans cette section ne soient disponibles, utilisez les informations de cette section pour ajouter des connexions LDAP.

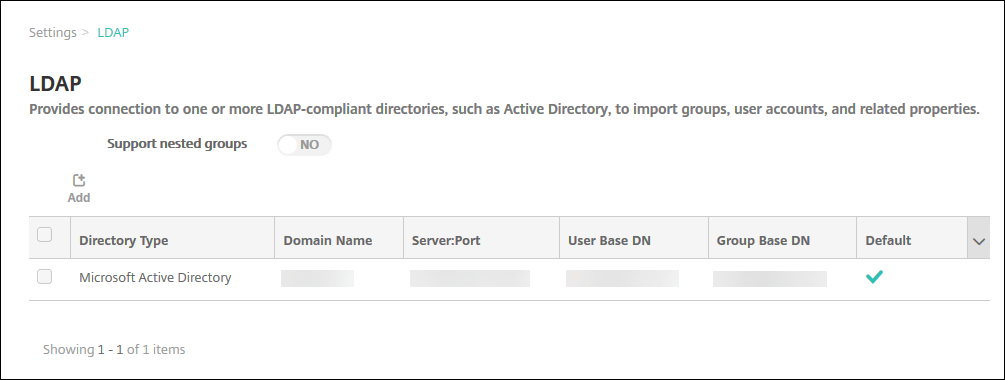

- 1. Dans la console Citrix Endpoint Management, accédez à **Paramètres > LDAP**.

- 1. Sous **Serveur**, cliquez sur **LDAP**. La page **LDAP** s'affiche.

-

- 1. Sur la page **LDAP**, cliquez sur **Ajouter** ou **Modifier**. La page **Ajouter LDAP** ou **Modifier LDAP** s'affiche.

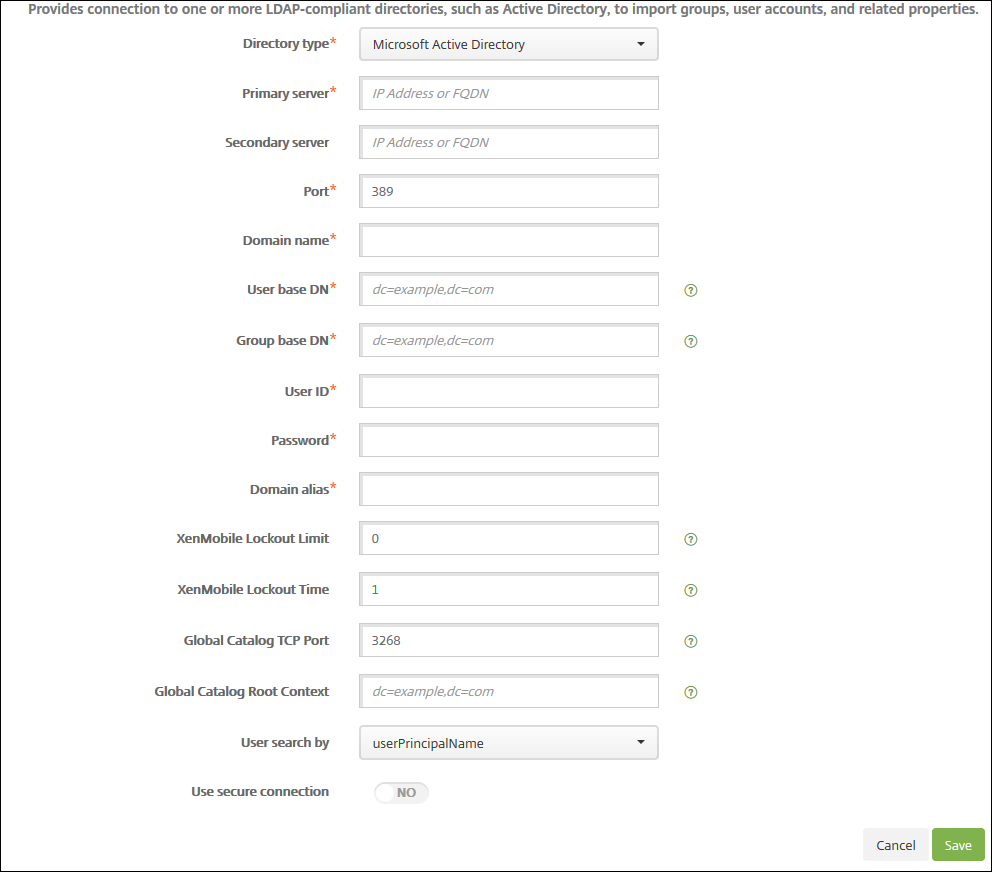

- 1. Configurez les paramètres suivants :

- **Type d'annuaire :** Cliquez sur le type d'annuaire approprié dans la liste déroulante. La valeur par défaut est **Microsoft Active Directory**.

- **Serveur principal :** Saisissez le serveur principal utilisé pour LDAP ; vous pouvez entrer l'adresse IP ou le nom de domaine complet (FQDN).

- **Serveur secondaire :** Si un serveur secondaire a été configuré, vous pouvez éventuellement saisir l'adresse IP ou le FQDN de ce serveur. Ce serveur est un serveur de basculement utilisé si le serveur principal est inaccessible.

- **Port :** Saisissez le numéro de port utilisé par le serveur LDAP. Par défaut, le numéro de port est défini sur **389** pour les connexions LDAP non sécurisées. Utilisez le numéro de port **636** pour les connexions LDAP sécurisées, **3268** pour les connexions LDAP Microsoft non sécurisées, ou **3269** pour les connexions LDAP Microsoft sécurisées.

- **Nom de domaine :** Saisissez le nom de domaine.

- **DN de base utilisateur :** Saisissez l'emplacement des utilisateurs dans Active Directory via un identifiant unique. Les exemples de syntaxe incluent : `ou=users`, `dc=example`, ou `dc=com`.

- **DN de base de groupe :** Saisissez l'emplacement des groupes dans Active Directory. Par exemple, `cn=users, dc=domain, dc=net` où `cn=users` représente le nom du conteneur des groupes et `dc` représente le composant de domaine d'Active Directory.

- **ID utilisateur :** Saisissez l'ID utilisateur associé au compte Active Directory.

- **Mot de passe :** Saisissez le mot de passe associé à l'utilisateur.

- **Alias de domaine :** Saisissez un alias pour le nom de domaine. Si vous modifiez le paramètre **Alias de domaine** après l'inscription, les utilisateurs doivent se réinscrire.

- **Limite de verrouillage Citrix Endpoint Management :** Saisissez un nombre entre **0** et **999** pour le nombre de tentatives de connexion échouées. Une valeur de **0** signifie que Citrix Endpoint Management ne verrouille jamais l'utilisateur en fonction des tentatives de connexion échouées. La valeur par défaut est **0**.

Envisagez de définir cette limite de verrouillage à une valeur inférieure à celle de votre stratégie de verrouillage LDAP. Cela permet d'éviter les verrouillages d'utilisateurs si Citrix Endpoint Management ne parvient pas à s'authentifier auprès du serveur LDAP. Par exemple, si la stratégie de verrouillage LDAP est de 5 tentatives, configurez cette limite de verrouillage à **4** ou moins.

- **Délai de verrouillage Citrix Endpoint Management :** Saisissez un nombre entre **0** et **99999** représentant le nombre de minutes qu'un utilisateur doit attendre après avoir dépassé la limite de verrouillage. Une valeur de **0** signifie que l'utilisateur n'est pas obligé d'attendre après un verrouillage. La valeur par défaut est **1**.`

- **Port TCP du catalogue global :** Saisissez le numéro de port TCP pour le serveur de catalogue global. Par défaut, le numéro de port TCP est défini sur **3268** ; pour les connexions SSL, utilisez le numéro de port **3269**.`

- **Contexte racine du catalogue global :** Saisissez éventuellement la valeur du contexte racine global utilisée pour activer une recherche de catalogue global dans Active Directory. Cette recherche s'ajoute à la recherche LDAP standard, dans n'importe quel domaine sans qu'il soit nécessaire de spécifier le nom de domaine réel.`

- **Recherche utilisateur par :** Sélectionnez le format du nom d'utilisateur ou de l'ID utilisateur que Citrix Endpoint Management utilise pour rechercher des utilisateurs dans cet annuaire. Les utilisateurs saisissent leur nom d'utilisateur ou leur ID utilisateur dans ce format lors de l'inscription. Si vous modifiez le paramètre **Recherche utilisateur par** après l'inscription, les utilisateurs doivent se réinscrire.

Si vous choisissez **userPrincipalName**, les utilisateurs saisissent un nom d'utilisateur principal (UPN) dans ce format :

- `*nom_utilisateur*@*domaine*`

Si vous choisissez **sAMAccountName**, les utilisateurs saisissent un nom de gestionnaire de comptes sécurisé (SAM) dans l'un de ces formats :

- `*nom_utilisateur*@*domaine*`

- `*domaine\nom_utilisateur*`

- **Utiliser une connexion sécurisée :** Sélectionnez si vous souhaitez utiliser des connexions sécurisées. La valeur par défaut est **NON**.`

- Cliquez sur Enregistrer.

Pour supprimer un annuaire compatible LDAP

-

Dans le tableau LDAP, sélectionnez l’annuaire que vous souhaitez supprimer.

Vous pouvez sélectionner plusieurs propriétés à supprimer en cochant la case en regard de chaque propriété.

-

Cliquez sur Supprimer. Une boîte de dialogue de confirmation s’affiche. Cliquez à nouveau sur Supprimer.

Configurer l’authentification par domaine et jeton de sécurité

Vous pouvez configurer Citrix Endpoint Management pour exiger que les utilisateurs s’authentifient avec leurs informations d’identification LDAP et un mot de passe à usage unique, en utilisant le protocole RADIUS.

Pour une convivialité optimale, vous pouvez combiner cette configuration avec le code PIN Citrix et la mise en cache des mots de passe Active Directory. Avec cette configuration, les utilisateurs n’ont pas à saisir leurs noms d’utilisateur et mots de passe LDAP à plusieurs reprises. Les utilisateurs saisissent leurs noms d’utilisateur et mots de passe pour l’inscription, l’expiration du mot de passe et le verrouillage du compte.

Configurer les paramètres LDAP

L’utilisation de LDAP pour l’authentification nécessite l’installation d’un certificat SSL d’une autorité de certification sur Citrix Endpoint Management. Pour plus d’informations, consultez Charger des certificats.

-

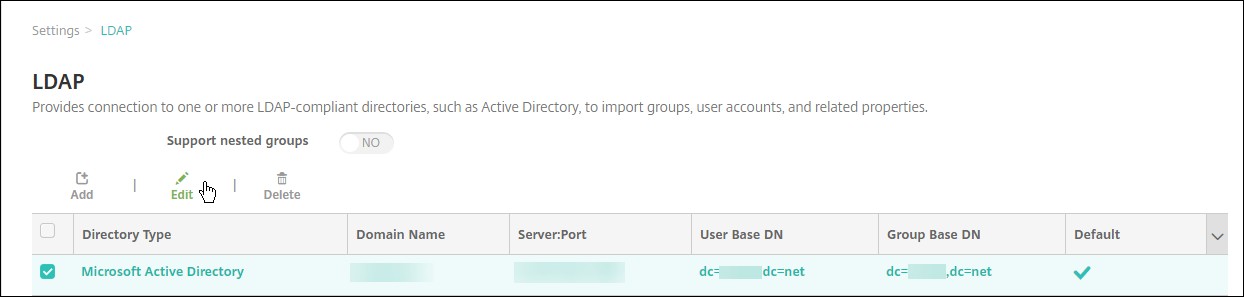

Dans Paramètres, cliquez sur LDAP.

-

Sélectionnez Microsoft Active Directory, puis cliquez sur Modifier.

-

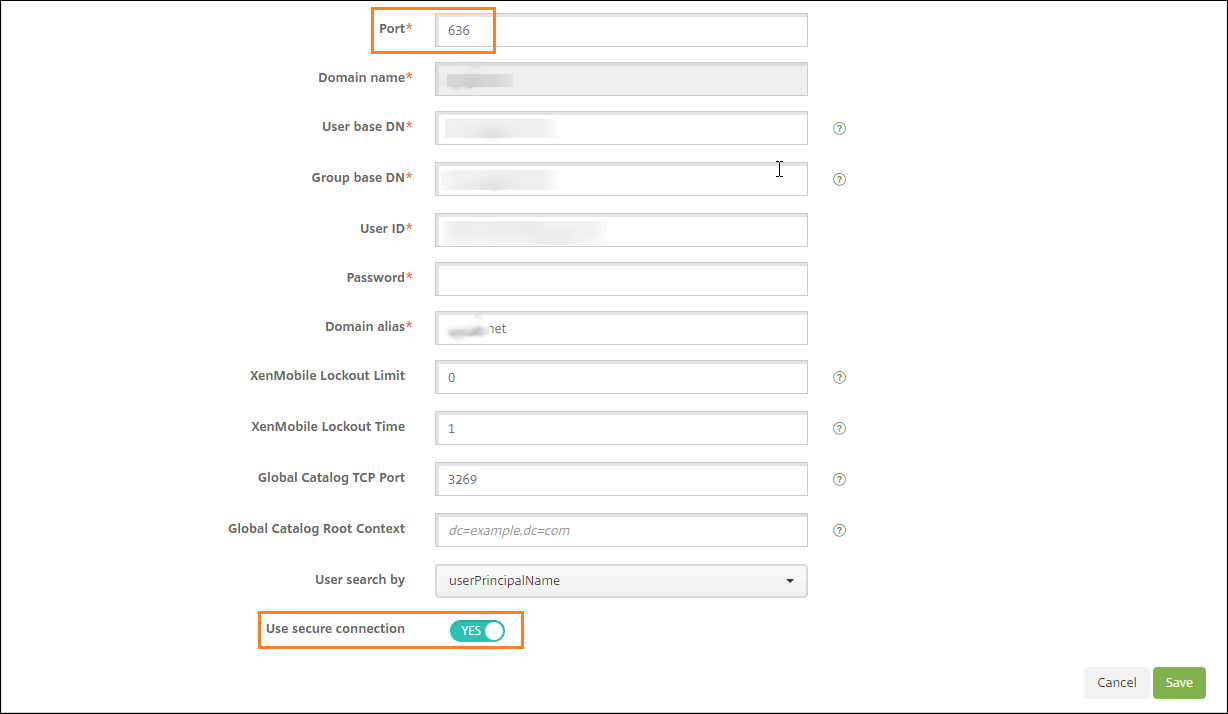

Vérifiez que le port est 636, pour les connexions LDAP sécurisées, ou 3269 pour les connexions LDAP Microsoft sécurisées.

-

Définissez Utiliser une connexion sécurisée sur Oui.

Configurer les paramètres de NetScaler Gateway

Les étapes suivantes supposent que vous avez déjà ajouté une instance NetScaler Gateway à Citrix Endpoint Management. Pour ajouter une instance NetScaler Gateway, consultez NetScaler Gateway et Citrix Endpoint Management.

-

Dans Paramètres, cliquez sur NetScaler Gateway.

-

Sélectionnez le NetScaler Gateway, puis cliquez sur Modifier.

-

Dans Type de connexion, sélectionnez Domaine et jeton de sécurité.

Activer le code PIN Citrix et la mise en cache du mot de passe utilisateur

Pour activer le code PIN Citrix et la mise en cache du mot de passe utilisateur, accédez à Paramètres > Propriétés du client et cochez les cases suivantes : Activer l’authentification par code PIN Citrix et Activer la mise en cache du mot de passe utilisateur. Pour plus d’informations, consultez Propriétés du client.

Configurer NetScaler Gateway pour l’authentification par domaine et jeton de sécurité

Configurez les profils et les stratégies de session NetScaler Gateway pour vos serveurs virtuels utilisés avec Citrix Endpoint Management. Pour plus d’informations, consultez la documentation NetScaler Gateway.