Configuration d’un serveur Device Health Attestation local

Vous pouvez activer Device Health Attestation (DHA) pour les appareils mobiles Windows 10 et Windows 11 via un serveur Windows local. Pour activer DHA en local, vous devez d’abord configurer un serveur DHA.

-

Après avoir configuré le serveur DHA, vous créez une stratégie Citrix Endpoint Management pour activer le service DHA local. Pour plus d’informations, consultez Stratégie d’appareil Device Health Attestation.

-

Conditions préalables pour un serveur DHA

- Un serveur exécutant Windows Server Technical Preview 5 ou version ultérieure, installé à l’aide de l’option d’installation Expérience de bureau.

- Un ou plusieurs appareils clients Windows 10 et Windows 11. Ces appareils doivent disposer de TPM 1.2 ou 2.0 exécutant la dernière version de Windows.

- Les certificats suivants :

- Certificat SSL DHA : Un certificat SSL x.509 qui se lie à une racine de confiance d’entreprise avec une clé privée exportable. Ce certificat protège les communications de données DHA en transit, notamment :

- les communications de serveur à serveur (service DHA et serveur MDM)

- les communications de serveur à client (service DHA et un appareil Windows 10 ou Windows 11)

- Certificat de signature DHA : Un certificat x.509 qui se lie à une racine de confiance d’entreprise avec une clé privée exportable. Le service DHA utilise ce certificat pour la signature numérique.

- Certificat de chiffrement DHA : Un certificat x.509 qui se lie à une racine de confiance d’entreprise avec une clé privée exportable. Le service DHA utilise également ce certificat pour le chiffrement.

- Choisissez l’un de ces modes de validation de certificat :

- EKCert : Le mode de validation EKCert est optimisé pour les appareils des organisations qui ne sont pas connectées à Internet. Les appareils se connectant à un service DHA exécuté en mode de validation EKCert n’ont pas d’accès direct à Internet.

- AIKCert : Le mode de validation AIKCert est optimisé pour les environnements opérationnels qui ont accès à Internet. Les appareils se connectant à un service DHA exécuté en mode de validation AIKCert doivent avoir un accès direct à Internet et peuvent obtenir un certificat AIK auprès de Microsoft.

- Un ou plusieurs appareils clients Windows 10 et Windows 11. Ces appareils doivent disposer de TPM 1.2 ou 2.0 exécutant la dernière version de Windows.

Ajout du rôle de serveur DHA au serveur Windows

- Sur le serveur Windows, si le Gestionnaire de serveur n’est pas déjà ouvert, cliquez sur Démarrer, puis sur Gestionnaire de serveur.

- Cliquez sur Ajouter des rôles et des fonctionnalités.

- Sur la page Avant de commencer, cliquez sur Suivant.

- Sur la page Type d’installation, cliquez sur Installation basée sur un rôle ou une fonctionnalité, puis sur Suivant.

- Sur la page Sélection du serveur de destination, cliquez sur Sélectionner un serveur dans le pool de serveurs, sélectionnez le serveur, puis cliquez sur Suivant.

- Sur la page Rôles de serveur, cochez la case Device Health Attestation.

- Facultatif : Cliquez sur Ajouter des fonctionnalités pour installer d’autres services de rôle et fonctionnalités requis.

- Cliquez sur Suivant.

- Sur la page Fonctionnalités, cliquez sur Suivant.

- Sur la page Rôle de serveur Web (IIS), cliquez sur Suivant.

- Sur la page Services de rôle, cliquez sur Suivant.

- Sur la page Service Device Health Attestation, cliquez sur Suivant.

- Sur la page Confirmer les sélections d’installation, cliquez sur Installer.

- Une fois l’installation terminée, cliquez sur Fermer.

Ajout du certificat SSL au magasin de certificats du serveur

- Accédez au fichier de certificat SSL et sélectionnez-le.

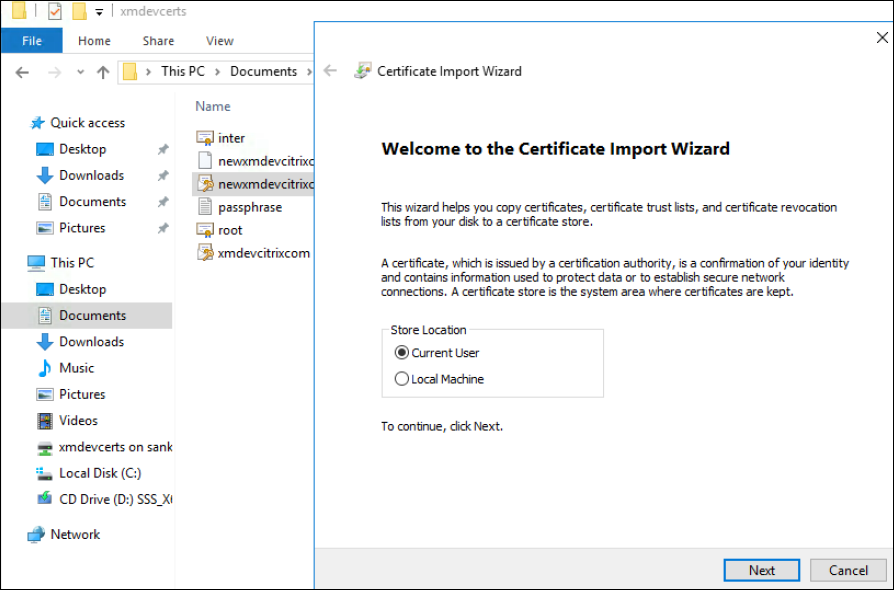

-

Pour l’emplacement du magasin, sélectionnez Utilisateur actuel, puis cliquez sur Suivant.

-

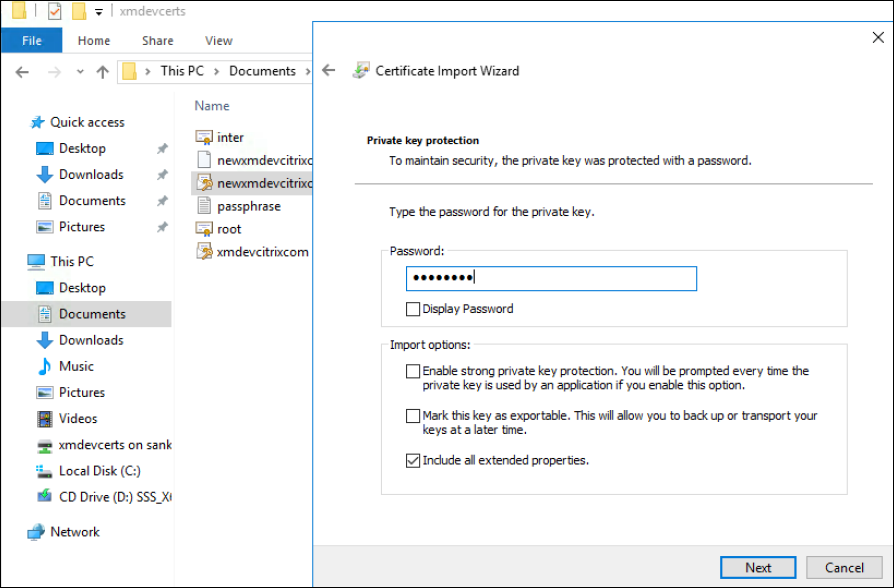

Saisissez le mot de passe de la clé privée.

-

Assurez-vous que l’option d’importation Inclure toutes les propriétés étendues est sélectionnée. Cliquez sur Suivant.

-

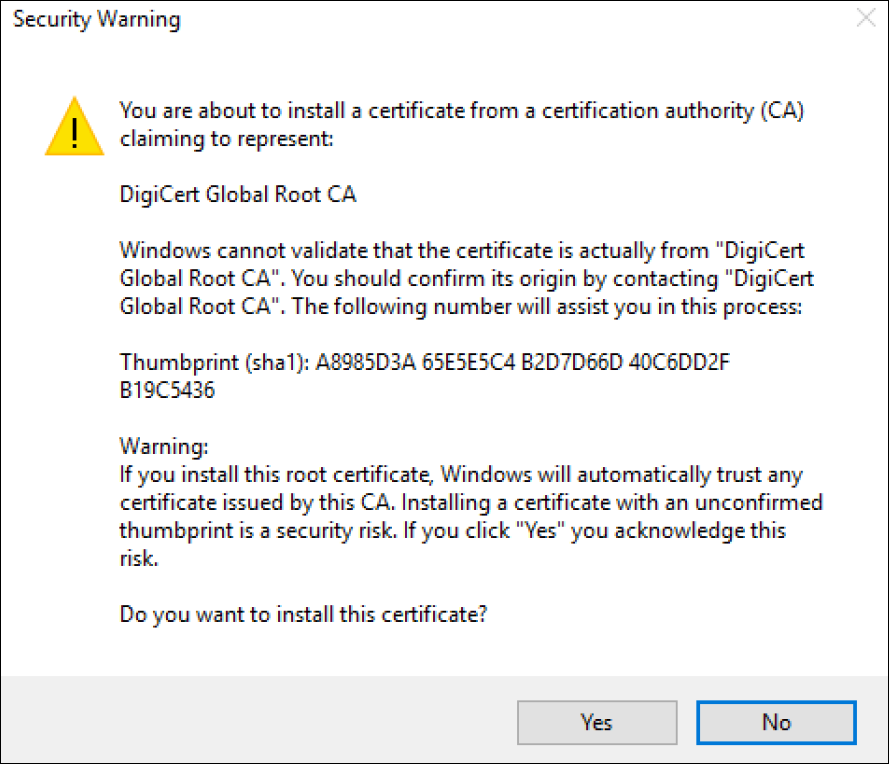

Lorsque cette fenêtre apparaît, cliquez sur Oui.

-

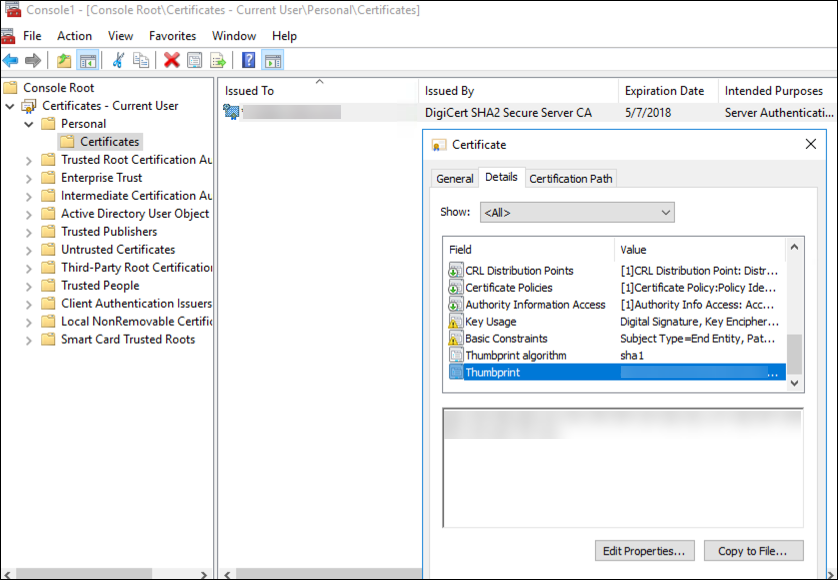

Confirmez que le certificat est installé :

-

Ouvrez une fenêtre d’invite de commandes.

-

Tapez

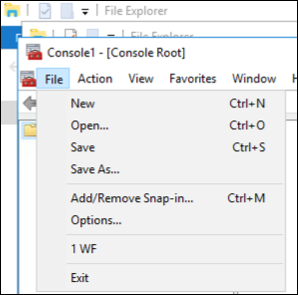

mmcet appuyez sur la touche Entrée. Pour afficher les certificats dans le magasin de l’ordinateur local, vous devez avoir le rôle d’administrateur. -

Dans le menu Fichier, cliquez sur Ajouter/Supprimer un composant logiciel enfichable.

-

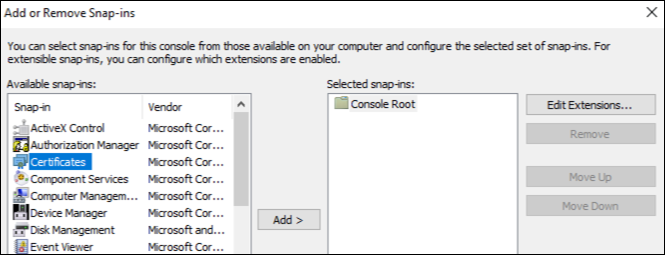

Cliquez sur Ajouter.

-

Dans la boîte de dialogue Ajouter un composant logiciel enfichable autonome, sélectionnez Certificats.

-

Cliquez sur Ajouter.

-

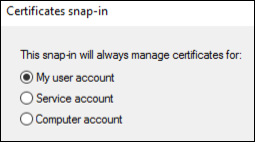

Dans la boîte de dialogue Composant logiciel enfichable Certificats, sélectionnez Mon compte d’utilisateur. (Si vous êtes connecté en tant que titulaire d’un compte de service, sélectionnez Compte de service.)

-

Dans la boîte de dialogue Sélectionner un ordinateur, cliquez sur Terminer.

-

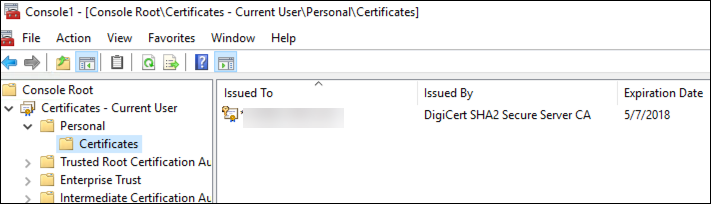

-

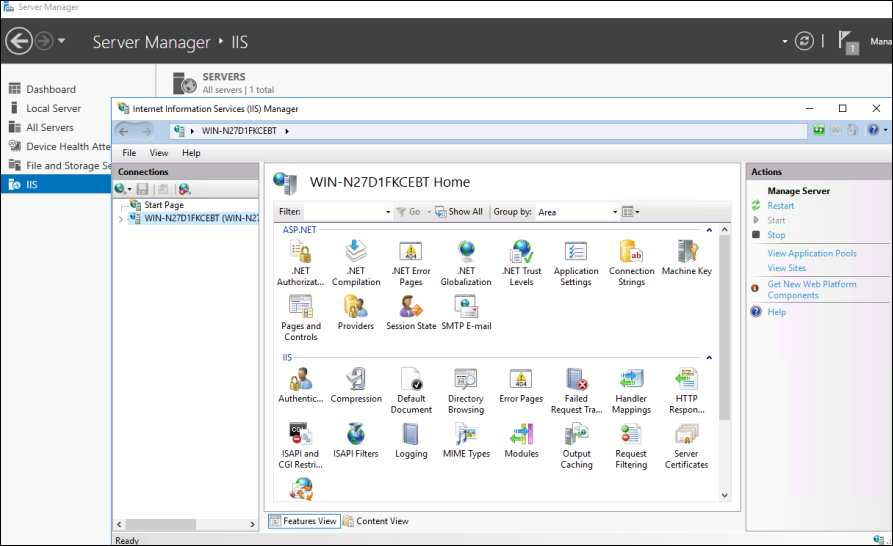

Accédez à Gestionnaire de serveur > IIS et sélectionnez Certificats de serveur dans la liste des icônes.

-

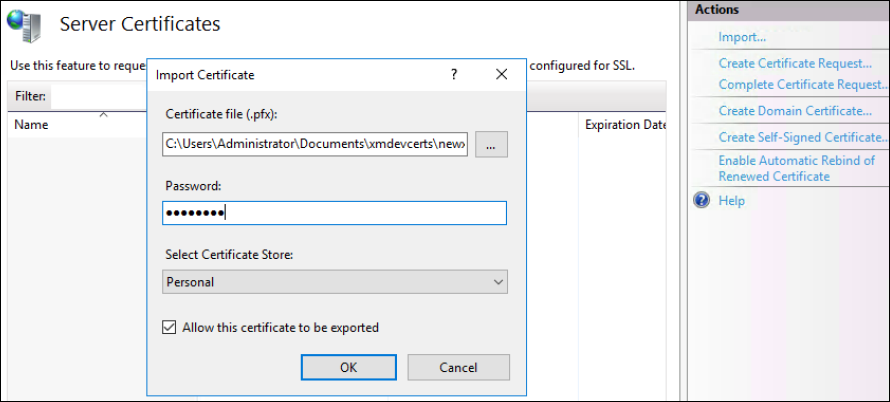

Dans le menu Action, sélectionnez Importer… pour importer le certificat SSL.

Récupération et enregistrement de l’empreinte numérique du certificat

- Dans la barre de recherche de l’Explorateur de fichiers, tapez

mmc. -

Dans la fenêtre Racine de la console, cliquez sur Fichier > Ajouter/Supprimer un composant logiciel enfichable.

-

Sélectionnez le certificat dans un composant logiciel enfichable disponible et ajoutez-le aux composants logiciels enfichables sélectionnés.

-

Sélectionnez Mon compte d’utilisateur.

-

Sélectionnez le certificat et cliquez sur OK.

-

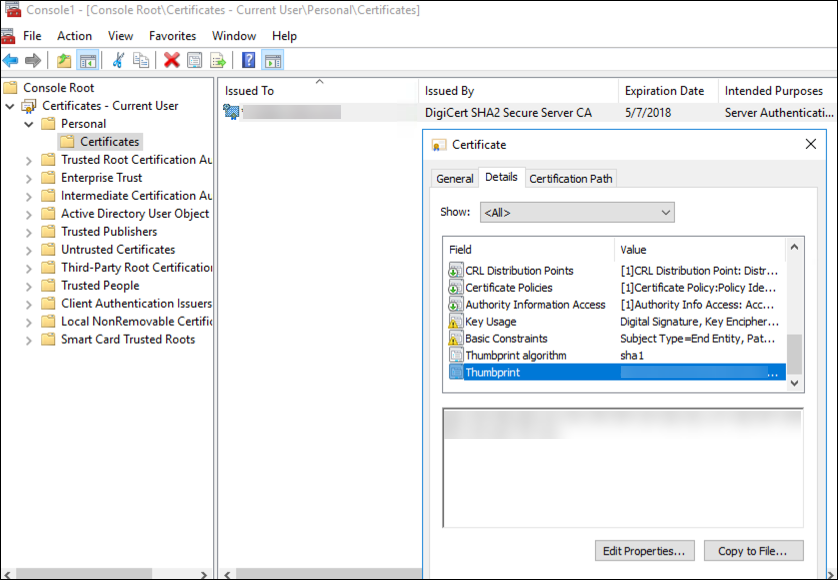

Double-cliquez sur le certificat et sélectionnez l’onglet Détails. Faites défiler vers le bas pour voir l’empreinte numérique du certificat.

- Copiez l’empreinte numérique dans un fichier. Supprimez les espaces lorsque vous utilisez l’empreinte numérique dans les commandes PowerShell.

Installation des certificats de signature et de chiffrement

Exécutez ces commandes PowerShell sur le serveur Windows pour installer les certificats de signature et de chiffrement.

Remplacez l’espace réservé ReplaceWithThumbprint et placez-le entre guillemets doubles, comme indiqué.

$key = Get-ChildItem Cert:\LocalMachine\My | Where-Object {$_.Thumbprint -like "ReplaceWithThumbprint"}

$keyname = $key.PrivateKey.CspKeyContainerInfo.UniqueKeyContainerName

$keypath = $env:ProgramData + "\Microsoft\Crypto\RSA\MachineKeys\" + $keyname icacls $keypath /grant IIS_IUSRS`:R

<!--NeedCopy-->

Extraction du certificat racine TPM et installation du package de certificats de confiance

Exécutez ces commandes sur le serveur Windows :

mkdir .\TrustedTpm

expand -F:\* .\TrustedTpm.cab .\TrustedTpm

cd .\TrustedTpm

.\setup.cmd

<!--NeedCopy-->

Configuration du service DHA

Exécutez cette commande sur le serveur Windows pour configurer le service DHA.

Remplacez l’espace réservé ReplaceWithThumbprint.

Install-DeviceHealthAttestation -EncryptionCertificateThumbprint ReplaceWithThumbprint

-SigningCertificateThumbprint ReplaceWithThumbprint

-SslCertificateStoreName My -SslCertificateThumbprint ReplaceWithThumbprint

-SupportedAuthenticationSchema "AikCertificate"

<!--NeedCopy-->

Exécutez ces commandes sur le serveur Windows pour configurer la stratégie de chaîne de certificats pour le service DHA :

$policy = Get-DHASCertificateChainPolicy

$policy.RevocationMode = "NoCheck"

Set-DHASCertificateChainPolicy -CertificateChainPolicy $policy

<!--NeedCopy-->

Répondez à ces invites comme suit :

Confirm

Are you sure you want to perform this action?

Performing the operation "Install-DeviceHealthAttestation" on target "[Machine Name]".

[Y] Yes [A] Yes to All [N] No [L] No to All [S] Suspend [?] Help (default is "Y"): A

Adding SSL binding to website 'Default Web Site'.

Add SSL binding?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding application pool 'DeviceHealthAttestation_AppPool' to IIS.

Add application pool?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding web application 'DeviceHealthAttestation' to website 'Default Web Site'.

Add web application?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Adding firewall rule 'Device Health Attestation Service' to allow inbound connections on port(s) '443'.

Add firewall rule?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Setting initial configuration for Device Health Attestation Service.

Set initial configuration?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

Registering User Access Logging.

Register User Access Logging?

[Y] Yes [N] No [S] Suspend [?] Help (default is "Y"): Y

<!--NeedCopy-->

Vérification de la configuration

Pour vérifier si le DHASActiveSigningCertificate est actif, exécutez cette commande sur le serveur :

Get-DHASActiveSigningCertificate

Si le certificat est actif, le type de certificat (Signature) et l’empreinte numérique s’affichent.

Pour vérifier si le DHASActiveSigningCertificate est actif, exécutez ces commandes sur le serveur

Remplacez l’espace réservé ReplaceWithThumbprint et placez-le entre guillemets doubles, comme indiqué.

Set-DHASActiveEncryptionCertificate -Thumbprint "ReplaceWithThumbprint" -Force

Get-DHASActiveEncryptionCertificate

<!--NeedCopy-->

Si le certificat est actif, l’empreinte numérique apparaît.

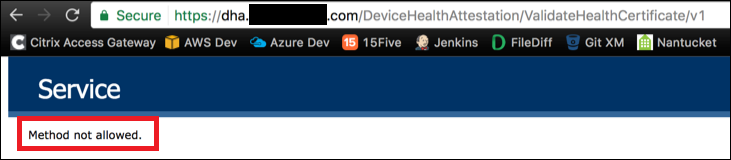

Pour effectuer une vérification finale, accédez à cette URL :

https://<dha.myserver.com>/DeviceHeathAttestation/ValidateHealthCertificate/v1

Si le service DHA est en cours d’exécution, « Méthode non autorisée » apparaît.

Dans cet article

- Conditions préalables pour un serveur DHA

- Ajout du rôle de serveur DHA au serveur Windows

- Ajout du certificat SSL au magasin de certificats du serveur

- Récupération et enregistrement de l’empreinte numérique du certificat

- Installation des certificats de signature et de chiffrement

- Extraction du certificat racine TPM et installation du package de certificats de confiance

- Configuration du service DHA

- Vérification de la configuration