Considérations de sécurité et bonnes pratiques

Remarque :

Votre organisation peut avoir besoin de respecter des normes de sécurité spécifiques pour satisfaire aux exigences réglementaires. Ce document ne couvre pas ce sujet, car ces normes de sécurité évoluent avec le temps. Pour des informations à jour sur les normes de sécurité et les produits Citrix, consultez le Citrix Trust Center.

Pare-feu

Protégez toutes les machines de votre environnement avec des pare-feu périmétriques, y compris aux limites des enclaves, le cas échéant.

Toutes les machines de votre environnement doivent être protégées par un pare-feu personnel. Lorsque vous installez les composants principaux et les VDA, vous pouvez choisir d’ouvrir automatiquement les ports requis pour la communication des composants et des fonctionnalités si le service Pare-feu Windows est détecté (même si le pare-feu n’est pas activé). Vous pouvez également choisir de configurer manuellement ces ports de pare-feu. Si vous utilisez un pare-feu différent, vous devez le configurer manuellement. Pour plus d’informations sur les ports requis, consultez le document technique : Ports de communication utilisés par les technologies Citrix.

Si vous migrez un environnement conventionnel vers cette version, vous devrez peut-être repositionner un pare-feu périmétrique existant ou ajouter de nouveaux pare-feu périmétriques. Par exemple, supposons qu’il existe un pare-feu périmétrique entre un client conventionnel et un serveur de base de données dans le centre de données. Lorsque cette version est utilisée, ce pare-feu périmétrique doit être placé de manière à ce que le bureau virtuel et le périphérique utilisateur se trouvent d’un côté, et les serveurs de base de données et les Delivery Controllers du centre de données de l’autre côté. Par conséquent, envisagez de créer une enclave au sein de votre centre de données pour contenir les serveurs de base de données et les Controllers. Envisagez également d’avoir une protection entre le périphérique utilisateur et le bureau virtuel.

-

Remarque :

-

Les ports TCP 1494 et 2598 sont utilisés pour ICA et CGP et sont donc susceptibles d’être ouverts au niveau des pare-feu afin que les utilisateurs extérieurs au centre de données puissent y accéder. Citrix vous recommande de ne pas utiliser ces ports pour autre chose, afin d’éviter la possibilité de laisser par inadvertance des interfaces administratives ouvertes aux attaques. Les ports 1494 et 2598 sont officiellement enregistrés auprès de l’Internet Assigned Number Authority (http://www.iana.org/).

Communications sécurisées avec Delivery Controller™

Chiffrement des communications à l’aide de HTTPS

-

StoreFront et NetScaler Gateway communiquent avec le service XML exécuté sur le Delivery Controller via HTTP ou HTTPS. Selon la configuration, les VDA peuvent communiquer avec le Delivery Controller à l’aide de WebSocket. Director communique avec les données de surveillance à l’aide d’OData via HTTP ou HTTPS. Il est recommandé d’activer HTTPS et de désactiver HTTP. Cela nécessite d’activer TLS sur les Delivery Controllers.

-

Pour configurer StoreFront afin qu’il se connecte à l’aide de HTTPS, consultez Ajouter des flux de ressources pour Citrix Virtual Apps and Desktops et Ajouter l’appliance Citrix Gateway.

-

Pour configurer un NetScaler Gateway afin qu’il se connecte au Delivery Controller à l’aide de HTTPS, consultez Configuration de la Secure Ticket Authority sur NetScaler Gateway.

Clés de sécurité

Vous pouvez utiliser les clés de sécurité pour vous assurer que seuls les serveurs StoreFront et NetScaler autorisés peuvent se connecter à DaaS via les connecteurs cloud. Ceci est particulièrement important si vous avez activé la confiance XML.

Par défaut, lorsque StoreFront se connecte au Delivery Controller pour des actions telles que l’énumération et le lancement, StoreFront doit transmettre les informations d’identification Active Directory de l’utilisateur afin que DaaS puisse authentifier l’utilisateur et vérifier son appartenance à un groupe. Cependant, lors de l’utilisation d’autres méthodes d’authentification telles que l’authentification directe de domaine, les cartes à puce ou SAML, StoreFront ne dispose pas du mot de passe Active Directory. Dans ce cas, vous devez activer la « confiance XML ». Avec la confiance XML activée, Citrix Virtual Apps and Desktops permet à StoreFront d’effectuer des actions au nom d’un utilisateur, telles que l’énumération et le lancement d’applications, sans valider le mot de passe de l’utilisateur. Avant d’activer la confiance XML, utilisez les clés de sécurité ou un autre mécanisme tel que des pare-feu ou IPsec pour vous assurer que seuls les serveurs StoreFront approuvés peuvent se connecter aux Delivery Controllers.

Utilisez le SDK PowerShell de Citrix Virtual Apps and Desktops pour vérifier, activer ou désactiver le paramètre de confiance XML.

- Pour vérifier la valeur actuelle du paramètre de confiance XML, exécutez

Get-BrokerSiteet inspectez la valeur deTrustRequestsSentToTheXMLServicePort. -

Pour activer ou désactiver la confiance XML, exécutez

Set-BrokerSiteavec le paramètreTrustRequestsSentToTheXmlServicePort. -

Communication entre le VDA et le Delivery Controller

Il existe deux mécanismes de communication entre les VDA et les Controllers.

-

Windows Communication Foundation

La protection au niveau des messages de Windows Communication Foundation (WCF) sécurise la communication entre le Delivery Controller et le VDA. Cela élimine le besoin d’une protection supplémentaire au niveau du transport à l’aide de TLS. Le port par défaut utilisé pour la communication entre le VDA et le Delivery Controller est 80. Cependant, vous pouvez personnaliser le port. Pour plus d’informations, consultez Personnaliser un VDA.

Pour plus d’informations sur la sécurité des messages dans WCF, consultez la documentation Microsoft Message Security in WCF.

La configuration WCF utilise Kerberos pour l’authentification mutuelle entre le Controller et le VDA. Le chiffrement utilise AES en mode CBC avec une clé de 256 bits. L’intégrité des messages utilise SHA-1.

Selon Microsoft, les protocoles de sécurité utilisés par WCF sont conformes aux normes d’OASIS (Organization for the Advancement of Structured Information Standards), y compris WS-SecurityPolicy 1.2. De plus, Microsoft indique que WCF prend en charge toutes les suites d’algorithmes répertoriées dans Security Policy 1.2.

La communication entre le Controller et le VDA utilise la suite d’algorithmes basic256, dont les algorithmes sont ceux mentionnés précédemment.

La configuration WCF utilise le protocole SOAP sur HTTP ainsi que le chiffrement de sécurité au niveau du message.

- WebSockets

Il s’agit du remplacement moderne de WCF. Il offre l’avantage de n’utiliser que le port TLS 443 pour la communication entre le VDA et le Delivery Controller. Il n’est actuellement disponible que pour les machines provisionnées par MCS. Pour plus d’informations, consultez Communication WebSocket entre le VDA et le Delivery Controller.

Communications sécurisées entre le Delivery Controller et le License Server

Le Delivery Controller communique avec le License Server via HTTPS. Par défaut, il utilise un certificat auto-signé, mais il est recommandé de le remplacer par un certificat émis par une autorité de certification d’entreprise ou publique. Pour plus d’informations, consultez Installer manuellement un certificat utilisé par Citrix Licensing Manager et les services web pour les licences.

Communications sécurisées entre les navigateurs web et Web Studio et Director

Web Studio et Director peuvent être installés sur la même machine que le Delivery Controller ou sur des machines distinctes. Les utilisateurs se connectent à Web Studio et Director à l’aide d’un navigateur web. Par défaut, Web Studio active HTTPS à l’aide d’un certificat auto-signé, tandis que Director installé de manière autonome ne configure pas HTTPS. Il est recommandé d’Activer TLS sur Web Studio et Director, en utilisant un certificat approprié.

Sécurisation des communications ICA®

Citrix Virtual Apps and Desktops™ offre plusieurs options pour sécuriser le trafic ICA entre le client et le VDA. Voici les options disponibles :

- Chiffrement de base : Le paramètre par défaut.

- SecureICA : Permet de chiffrer les données de session à l’aide du chiffrement RC5 (128 bits).

- VDA TLS/DTLS : Permet d’utiliser le chiffrement au niveau du réseau à l’aide de TLS/DTLS.

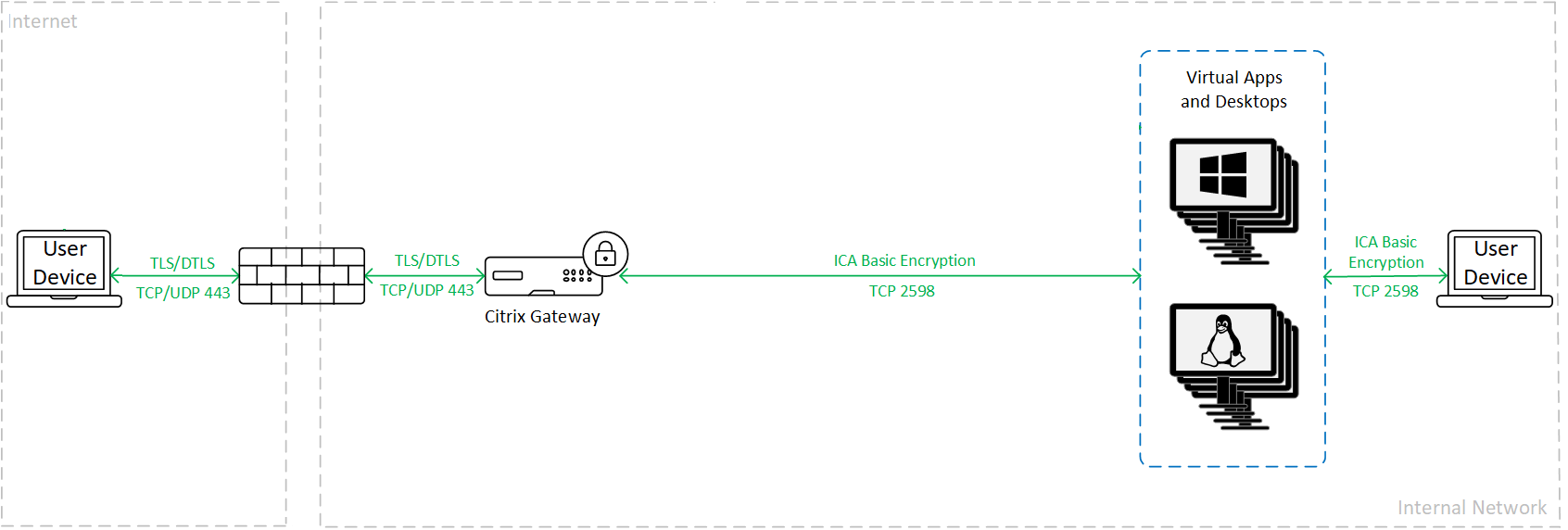

Chiffrement de base

- Lors de l'utilisation du chiffrement de base, le trafic est chiffré comme illustré dans le graphique suivant.

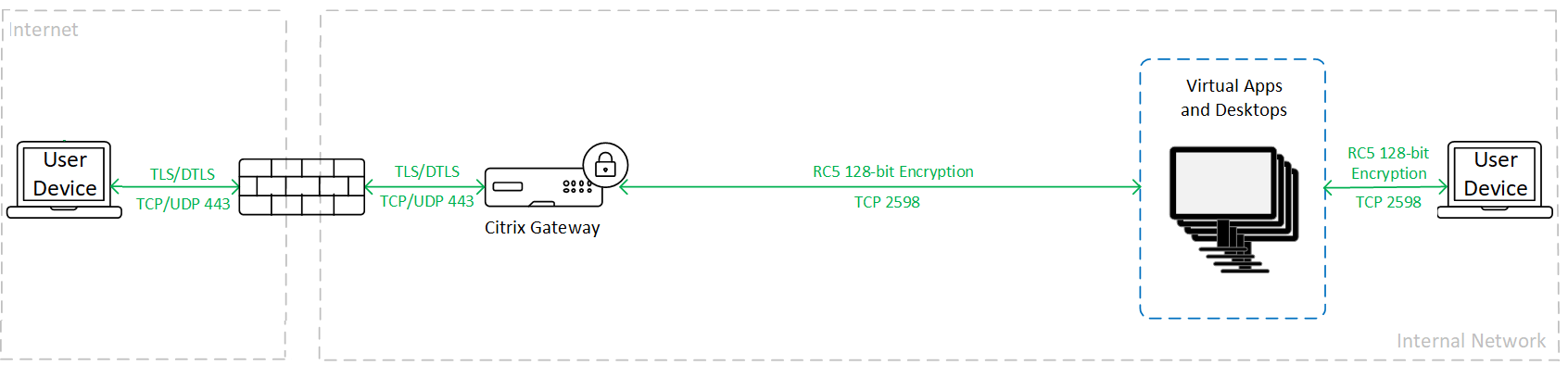

SecureICA

Lors de l’utilisation de SecureICA, le trafic est chiffré comme illustré dans le graphique suivant.

- Pour plus d'informations, consultez [Paramètres de stratégie de sécurité](/fr-fr/citrix-virtual-apps-desktops/policies/reference/ica-policy-settings/security-policy-settings.html)

- > **Remarque 1 :** > > SecureICA n'est pas pris en charge avec l'application Workspace pour HTML5. > > **Remarque 2 :** > - > - > Citrix SecureICA fait partie du protocole ICA/HDX, mais ce n'est pas un protocole de sécurité réseau conforme aux normes comme Transport Layer Security (TLS).

-

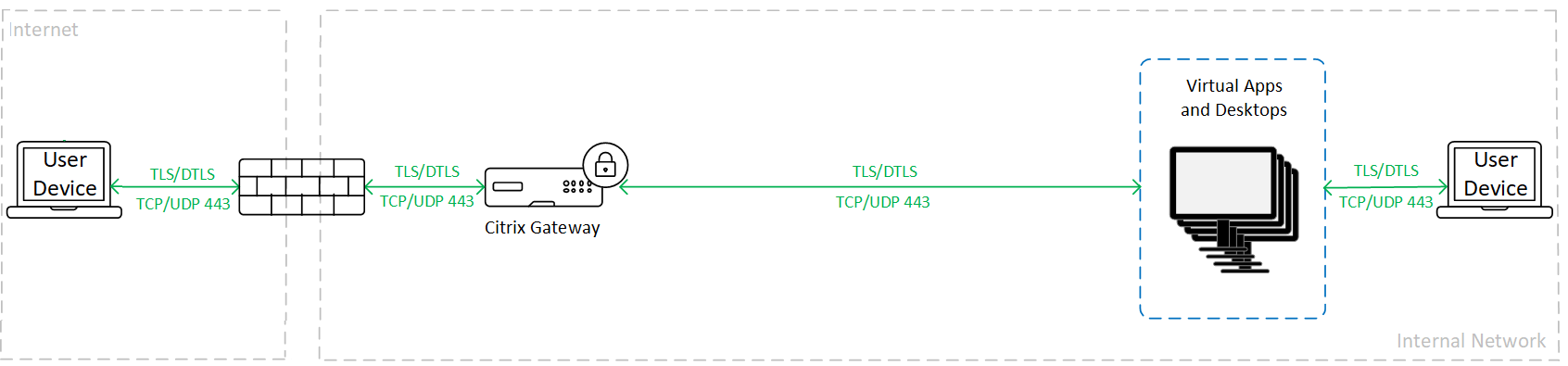

VDA TLS/DTLS

-

Lors de l’utilisation du chiffrement VDA TLS/DTLS, le trafic est chiffré comme illustré dans le graphique suivant.

-

-

Pour configurer VDA TLS/DTLS, consultez Paramètres TLS sur les VDA.

-

Canaux virtuels

- Utilisez la liste d’autorisation des canaux virtuels pour contrôler quels canaux virtuels non-Citrix sont autorisés dans votre environnement.

Communications sécurisées avec le serveur d’impression

-

Vous pouvez activer TLS pour les connexions TCP entre le Virtual Delivery Agent (VDA) et le serveur d’impression universel. Pour plus d’informations, consultez Transport Layer Security (TLS) sur le serveur d’impression universel.

-

Communication sécurisée avec la base de données du site

- Pour plus d’informations sur l’activation de TLS pour la base de données du site, consultez CTX137556.

Sécurité des machines VDA

Recommandations générales

Assurez-vous que vos VDA sont à jour avec les dernières mises à jour de sécurité du système d’exploitation et les logiciels antivirus.

Sécurité des applications

Pour empêcher les utilisateurs non-administrateurs d’effectuer des actions malveillantes, Citrix® vous recommande de configurer des règles Windows AppLocker pour les programmes d’installation, les applications, les exécutables et les scripts sur l’hôte VDA.

Noms de fichiers 8.3

Vous pouvez désactiver les noms de fichiers 8.3 sur les VDA. Consultez la documentation Microsoft fsutil.

Votre environnement de bureau peut se composer de différents types de bureaux, tels que des bureaux en pool et des bureaux dédiés. Les utilisateurs ne doivent jamais stocker de données sur des bureaux partagés entre utilisateurs, tels que les bureaux en pool. Si les utilisateurs stockent des données sur des bureaux dédiés, ces données doivent être supprimées si le bureau est ensuite mis à la disposition d’autres utilisateurs.

Gestion des comptes utilisateur

Appliquez les meilleures pratiques Windows pour la gestion des comptes. Ne créez pas de compte sur un modèle ou une image avant qu’il ne soit dupliqué par Machine Creation Services ou Provisioning Services. Ne planifiez pas de tâches à l’aide de comptes de domaine privilégiés stockés. Ne créez pas manuellement de comptes machine Active Directory partagés. Ces pratiques aideront à empêcher une attaque machine d’obtenir des mots de passe de compte persistants locaux et de les utiliser ensuite pour se connecter à des images partagées MCS/PVS appartenant à d’autres utilisateurs.

N’accordez aux utilisateurs que les capacités dont ils ont besoin. Les privilèges Microsoft Windows continuent d’être appliqués aux bureaux de la manière habituelle : configurez les privilèges via l’attribution des droits utilisateur et les appartenances aux groupes via la stratégie de groupe. Un avantage de cette version est qu’il est possible d’accorder à un utilisateur des droits d’administrateur sur un bureau sans lui accorder également le contrôle physique de l’ordinateur sur lequel le bureau est stocké.

-

Notez les points suivants lors de la planification des privilèges de bureau :

- Par défaut, lorsque des utilisateurs non privilégiés se connectent à un bureau, ils voient le fuseau horaire du système exécutant le bureau au lieu du fuseau horaire de leur propre périphérique utilisateur. Pour plus d’informations sur la façon de permettre aux utilisateurs de voir leur heure locale lorsqu’ils utilisent des bureaux, consultez l’article Gérer les groupes de mise à disposition.

- Un utilisateur qui est administrateur sur un bureau a un contrôle total sur ce bureau. Si un bureau est un bureau en pool plutôt qu’un bureau dédié, l’utilisateur doit être digne de confiance vis-à-vis de tous les autres utilisateurs de ce bureau, y compris les futurs utilisateurs. Tous les utilisateurs du bureau doivent être conscients du risque permanent potentiel pour la sécurité de leurs données que représente cette situation. Cette considération ne s’applique pas aux bureaux dédiés, qui n’ont qu’un seul utilisateur ; cet utilisateur ne doit pas être administrateur sur un autre bureau.

- Un utilisateur qui est administrateur sur un bureau peut généralement installer des logiciels sur ce bureau, y compris des logiciels potentiellement malveillants. L’utilisateur peut également potentiellement surveiller ou contrôler le trafic sur tout réseau connecté au bureau.

Gérer les droits d’ouverture de session

Les droits d’ouverture de session sont requis pour les comptes utilisateur et les comptes d’ordinateur. Comme pour les privilèges Microsoft Windows, les droits d’ouverture de session continuent d’être appliqués aux bureaux de la manière habituelle : configurez les droits d’ouverture de session via l’attribution des droits utilisateur et les appartenances aux groupes via la stratégie de groupe.

Les droits d’ouverture de session Windows sont les suivants : ouvrir une session localement, ouvrir une session via les services Bureau à distance, ouvrir une session sur le réseau (accéder à cet ordinateur depuis le réseau), ouvrir une session en tant que tâche par lots et ouvrir une session en tant que service.

Pour les comptes d’ordinateur, n’accordez aux ordinateurs que les droits d’ouverture de session dont ils ont besoin. Le droit d’ouverture de session « Accéder à cet ordinateur depuis le réseau » est requis pour les comptes d’ordinateur des Delivery Controllers.

Pour les comptes d’utilisateur, accordez aux utilisateurs uniquement les droits d’ouverture de session dont ils ont besoin.

Selon Microsoft, par défaut, le groupe Utilisateurs du Bureau à distance se voit accorder le droit d’ouverture de session « Autoriser l’ouverture de session via les services Bureau à distance » (sauf sur les contrôleurs de domaine).

La politique de sécurité de votre organisation peut stipuler explicitement que ce groupe doit être supprimé de ce droit d’ouverture de session. Considérez l’approche suivante :

- Le Virtual Delivery Agent (VDA) pour OS multi-session utilise les services Bureau à distance de Microsoft. Vous pouvez configurer le groupe Utilisateurs du Bureau à distance comme un groupe restreint et contrôler l’appartenance au groupe via les stratégies de groupe Active Directory. Reportez-vous à la documentation Microsoft pour plus d’informations.

- Pour les autres composants de Citrix Virtual Apps™ and Desktops, y compris le VDA pour OS mono-session, le groupe Utilisateurs du Bureau à distance n’est pas requis. Ainsi, pour ces composants, le groupe Utilisateurs du Bureau à distance ne nécessite pas le droit d’ouverture de session « Autoriser l’ouverture de session via les services Bureau à distance » ; vous pouvez le supprimer. De plus :

- Si vous administrez ces ordinateurs via les services Bureau à distance, assurez-vous que tous ces administrateurs sont déjà membres du groupe Administrateurs.

- Si vous n’administrez pas ces ordinateurs via les services Bureau à distance, envisagez de désactiver les services Bureau à distance eux-mêmes sur ces ordinateurs.

Bien qu’il soit possible d’ajouter des utilisateurs et des groupes au droit d’ouverture de session « Refuser l’ouverture de session via les services Bureau à distance », l’utilisation des droits d’ouverture de session de refus n’est généralement pas recommandée. Reportez-vous à la documentation Microsoft pour plus d’informations.

Sécurité du Delivery Controller

Services Windows sur le Delivery Controller

L’installation du Delivery Controller crée les services Windows suivants :

- Citrix AD Identity Service (NT SERVICE\CitrixADIdentityService) : Gère les comptes d’ordinateur Microsoft Active Directory pour les machines virtuelles.

- Citrix Analytics (NT SERVICE\CitrixAnalytics) : Collecte les informations d’utilisation de la configuration du site pour Citrix, si cette collecte a été approuvée par l’administrateur du site. Il soumet ensuite ces informations à Citrix, afin d’améliorer le produit.

- Citrix App Library (NT SERVICE\CitrixAppLibrary) : Prend en charge la gestion et le provisionnement des AppDisks, l’intégration AppDNA et la gestion d’App-V.

- Citrix Broker Service (NT SERVICE\CitrixBrokerService) : Sélectionne les bureaux virtuels ou les applications disponibles pour les utilisateurs.

- Citrix Configuration Logging Service (NT SERVICE\CitrixConfigurationLogging) : Enregistre toutes les modifications de configuration et autres changements d’état effectués par les administrateurs sur le site.

- Citrix Configuration Service (NT SERVICE\CitrixConfigurationService) : Référentiel à l’échelle du site pour la configuration partagée.

- Citrix Delegated Administration Service (NT SERVICE\CitrixDelegatedAdmin) : Gère les autorisations accordées aux administrateurs.

- Citrix Environment Test Service (NT SERVICE\CitrixEnvTest) : Gère les auto-tests des autres services du Delivery Controller.

- Citrix Host Service (NT SERVICE\CitrixHostService) : Stocke les informations sur les infrastructures d’hyperviseur utilisées dans un déploiement Citrix Virtual Apps ou Citrix Virtual Desktops, et offre également des fonctionnalités utilisées par la console pour énumérer les ressources dans un pool d’hyperviseurs.

- Citrix Machine Creation Services (NT SERVICE\CitrixMachineCreationService) : Orchestre la création de machines virtuelles de bureau.

- Citrix Monitor Service (NT SERVICE\CitrixMonitor) : Collecte des métriques pour Citrix Virtual Apps ou Citrix Virtual Desktops, stocke des informations historiques et fournit une interface de requête pour les outils de dépannage et de création de rapports.

- Citrix StoreFront Service (NT SERVICE\ CitrixStorefront) : Prend en charge la gestion de StoreFront. (Il ne fait pas partie du composant StoreFront lui-même.)

- Citrix StoreFront Privileged Administration Service (NT SERVICE\CitrixPrivilegedService) : Prend en charge les opérations de gestion privilégiées de StoreFront. (Il ne fait pas partie du composant StoreFront lui-même.)

- Citrix Config Synchronizer Service (NT SERVICE\CitrixConfigSyncService) : Propage les données de configuration de la base de données principale du site vers le cache d’hôte local.

- Citrix High Availability Service (NT SERVICE\CitrixHighAvailabilityService) : Sélectionne les bureaux virtuels ou les applications disponibles pour les utilisateurs lorsque la base de données principale du site est indisponible.

L’installation du Delivery Controller crée également les services Windows suivants. Ceux-ci sont également créés lors de l’installation avec d’autres composants Citrix :

- Citrix Diagnostic Facility COM Server (NT SERVICE\CdfSvc) : Prend en charge la collecte d’informations de diagnostic destinées au support Citrix.

- Citrix Telemetry Service (NT SERVICE\CitrixTelemetryService) : Collecte des informations de diagnostic pour analyse par Citrix, de sorte que les résultats de l’analyse et les recommandations puissent être consultés par les administrateurs pour aider à diagnostiquer les problèmes du site.

L’installation du Delivery Controller crée également le service Windows suivant. Celui-ci n’est pas utilisé actuellement. S’il a été activé, désactivez-le.

- Citrix Remote Broker Provider (NT SERVICE\XaXdCloudProxy)

L’installation du Delivery Controller crée également les services Windows suivants. Ceux-ci ne sont pas utilisés actuellement, mais doivent être activés. Ne les désactivez pas.

- Citrix Orchestration Service (NT SERVICE\CitrixOrchestration)

- Citrix Trust Service (NT SERVICE\CitrixTrust)

À l’exception du service Citrix StoreFront™ Privileged Administration, ces services se voient accorder le droit d’ouverture de session « Ouvrir une session en tant que service » et les privilèges « Ajuster les quotas de mémoire pour un processus », « Générer des audits de sécurité » et « Remplacer un jeton de niveau processus ». Vous n’avez pas besoin de modifier ces droits d’utilisateur. Ces privilèges ne sont pas utilisés par le Delivery Controller et sont automatiquement désactivés.

À l’exception du service Citrix StoreFront Privileged Administration et du service Citrix Telemetry, les services Windows du Delivery Controller énumérés précédemment sont configurés pour ouvrir une session en tant qu’identité SERVICE RÉSEAU. Ne modifiez pas ces paramètres de service.

Le service Citrix Config Synchronizer nécessite que le compte SERVICE RÉSEAU appartienne au groupe Administrateurs locaux sur le Delivery Controller. Cela permet au cache d’hôte local de fonctionner correctement.

Le service Citrix StoreFront Privileged Administration est configuré pour ouvrir une session en tant que Système local (NT AUTHORITY\SYSTEM). Ceci est requis pour les opérations StoreFront du Delivery Controller qui ne sont normalement pas disponibles pour les services (y compris la création de sites Microsoft IIS). Ne modifiez pas ses paramètres de service.

Le service Citrix Telemetry est configuré pour ouvrir une session en tant que sa propre identité spécifique au service.

Vous pouvez désactiver le service Citrix Telemetry. Hormis ce service et les services déjà désactivés, ne désactivez aucun autre de ces services Windows du Delivery Controller.

Gérer les droits d’ouverture de session

Les comptes d’ordinateur des VDA doivent avoir le droit d’ouverture de session « Accéder à cet ordinateur à partir du réseau ». Consultez Découverte de contrôleur basée sur l’unité d’organisation Active Directory.

Accès client

L’accès client est généralement fourni en déployant Citrix StoreFront. Pour plus d’informations sur la sécurisation de StoreFront, consultez la documentation StoreFront.

Pour permettre aux utilisateurs distants de se connecter en toute sécurité à StoreFront et aux VDA, déployez une passerelle NetScaler®.

Citrix recommande aux clients de se connecter à StoreFront à l’aide de l’application Citrix Workspace. Pour plus d’informations, consultez les sections de sécurité de la documentation de l’application Citrix Workspace pour chaque système d’exploitation. Les utilisateurs peuvent également utiliser un navigateur web pour accéder à StoreFront.

Envisagez de fournir aux utilisateurs des clients légers lorsque les utilisateurs ont une capacité limitée à exécuter des applications autres que l’application Citrix Workspace™. Lorsque les appareils sont gérés par votre organisation, vous devez mettre en place des stratégies pour garantir le déploiement des mises à jour de sécurité du système d’exploitation et des logiciels antivirus. Cependant, dans de nombreux cas, les utilisateurs doivent pouvoir se connecter à partir d’appareils non gérés, échappant au contrôle de votre organisation. Envisagez d’utiliser les fonctionnalités suivantes :

- Endpoint Analysis pour analyser les points de terminaison à la recherche d’informations de sécurité telles que le système d’exploitation et l’antivirus, et refuser l’accès aux clients qui ne répondent pas à vos exigences de sécurité.

- App Protection bloque les enregistreurs de frappe et la capture d’écran.

Environnements de versions mixtes

Les environnements de versions mixtes, par exemple lorsque les VDA ont une version différente de celle du Delivery Controller, sont inévitables lors de certaines mises à niveau. Suivez les meilleures pratiques et minimisez le temps pendant lequel les composants Citrix de différentes versions coexistent. Dans les environnements de versions mixtes, la stratégie de sécurité, par exemple, peut ne pas être appliquée uniformément.

Remarque :

Ceci est typique d’autres produits logiciels. L’utilisation d’une version antérieure d’Active Directory n’applique que partiellement la stratégie de groupe avec les versions ultérieures de Windows.

Le scénario suivant décrit un problème de sécurité qui peut survenir dans un environnement Citrix spécifique de versions mixtes. Lorsque Citrix Receiver 1.7 est utilisé pour se connecter à un bureau virtuel exécutant le VDA dans XenApp et XenDesktop 7.6 Feature Pack 2, le paramètre de stratégie Autoriser le transfert de fichiers entre le bureau et le client est activé dans le Site mais ne peut pas être désactivé par un Delivery Controller exécutant XenApp et XenDesktop 7.1. Il ne reconnaît pas le paramètre de stratégie, qui a été publié dans la version ultérieure du produit. Ce paramètre de stratégie permet aux utilisateurs de télécharger et de téléverser des fichiers vers leur bureau virtuel, ce qui constitue le problème de sécurité. Pour contourner ce problème, mettez à niveau le Delivery Controller (ou une instance autonome de Studio) vers la version 7.6 Feature Pack 2, puis utilisez la stratégie de groupe pour désactiver le paramètre de stratégie. Vous pouvez également utiliser une stratégie locale sur tous les bureaux virtuels affectés.

Considérations de sécurité pour l’accès PC distant

L’accès PC distant implémente les fonctionnalités de sécurité suivantes :

- L’utilisation de cartes à puce est prise en charge.

- Lorsqu’une session distante se connecte, l’écran du PC de bureau apparaît vide.

- L’accès PC distant redirige toutes les entrées clavier et souris vers la session distante, à l’exception de CTRL+ALT+SUPPR et des cartes à puce et dispositifs biométriques compatibles USB.

- SmoothRoaming est pris en charge pour un seul utilisateur.

- Lorsqu’un utilisateur a une session distante connectée à un PC de bureau, seul cet utilisateur peut reprendre l’accès local au PC de bureau. Pour reprendre l’accès local, l’utilisateur appuie sur Ctrl-Alt-Suppr sur le PC local, puis se connecte avec les mêmes informations d’identification que celles utilisées par la session distante. L’utilisateur peut également reprendre l’accès local en insérant une carte à puce ou en utilisant la biométrie, si votre système dispose d’une intégration appropriée de fournisseur d’informations d’identification tiers. Ce comportement par défaut peut être remplacé en activant la commutation rapide d’utilisateur via les objets de stratégie de groupe (GPO) ou en modifiant le registre.

Remarque :

Citrix vous recommande de ne pas attribuer de privilèges d’administrateur VDA aux utilisateurs de session générale.

Attributions automatiques

Par défaut, l’accès PC distant prend en charge l’attribution automatique de plusieurs utilisateurs à un VDA. Dans XenDesktop 5.6 Feature Pack 1, les administrateurs peuvent remplacer ce comportement à l’aide du script PowerShell RemotePCAccess.ps1. Cette version utilise une entrée de registre pour autoriser ou interdire plusieurs attributions automatiques de PC distants. Ce paramètre s’applique à l’ensemble du Site.

Attention :

La modification incorrecte du registre peut entraîner de graves problèmes pouvant nécessiter la réinstallation de votre système d’exploitation. Citrix ne peut garantir que les problèmes résultant d’une utilisation incorrecte de l’Éditeur du Registre pourront être résolus. Utilisez l’Éditeur du Registre à vos propres risques. Assurez-vous de sauvegarder le registre avant de le modifier.

Pour restreindre les attributions automatiques à un seul utilisateur :

Sur chaque Controller du Site, définissez l’entrée de registre suivante :

[[CODE_BLOCK_0]]

S’il existe des attributions d’utilisateurs, supprimez-les à l’aide des commandes SDK pour que le VDA puisse ensuite être éligible à une seule attribution automatique.

- Supprimez tous les utilisateurs attribués du VDA :

$machine.AssociatedUserNames | %{ Remove-BrokerUser-Name $_ -Machine $machine - Supprimez le VDA du groupe de mise à disposition :

$machine | Remove-BrokerMachine -DesktopGroup $desktopGroup

Redémarrez le PC de bureau physique.

Dans cet article

- Pare-feu

- Communications sécurisées avec Delivery Controller™

- Communications sécurisées entre le Delivery Controller et le License Server

- Communications sécurisées entre les navigateurs web et Web Studio et Director

- Sécurisation des communications ICA®

- Canaux virtuels

- Communications sécurisées avec le serveur d’impression

- Communication sécurisée avec la base de données du site

- Sécurité des machines VDA

- Sécurité du Delivery Controller

- Services Windows sur le Delivery Controller

- Accès client

- Environnements de versions mixtes

- Considérations de sécurité pour l’accès PC distant