-

-

Créer et gérer des connexions et des ressources

-

Créer des catalogues de machines d'images préparées

-

Créer une image préparée pour les instances gérées Amazon WorkSpaces Core

-

Créer un catalogue d'instances gérées Amazon WorkSpaces Core

-

Créer un catalogue de machines d'images préparées dans Azure

-

Créer un catalogue de machines d'images préparées dans Red Hat OpenShift

-

Créer un catalogue de machines d'images préparées dans VMware

-

Créer un catalogue de machines d'images préparées dans XenServer

-

-

Pools d'identités de différents types de jonction d'identité de machine

-

Service Cloud Connector autonome Citrix Secure Ticketing Authority (STA)

-

-

-

-

-

-

Sauvegarder ou migrer votre configuration

-

Sauvegarder et restaurer à l'aide de l'outil de configuration automatisée

-

Migrer les configurations Cloud vers des environnements sur site

-

Cmdlets de l'outil de configuration automatisée pour la migration

-

Cmdlets de l'outil de configuration automatisée pour la sauvegarde et la restauration

-

Dépanner la configuration automatisée et informations supplémentaires

-

Collecter une trace CDF (Citrix Diagnostic Facility) au démarrage du système

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Configuration

-

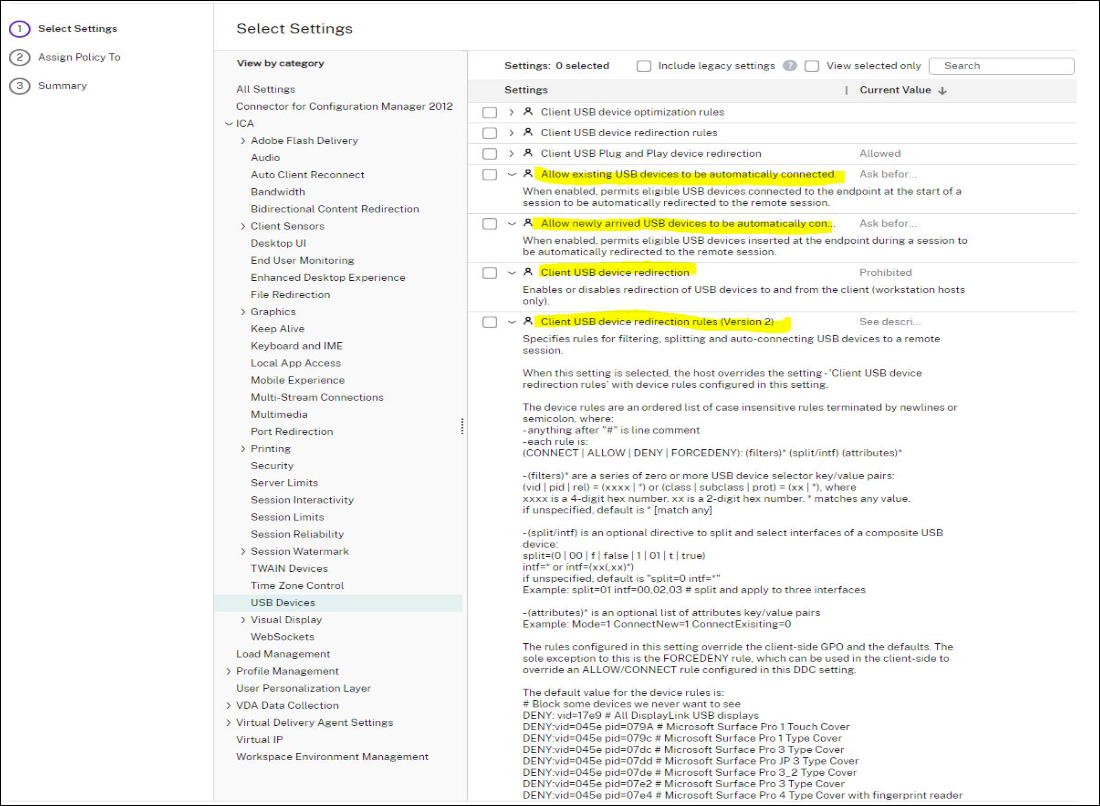

La redirection USB est désactivée par défaut. Vous pouvez configurer la redirection USB générique à l’aide des paramètres suivants dans la stratégie Citrix® :

- Redirection de périphérique USB client : pour activer ou désactiver la redirection USB

- Règles de redirection de périphérique USB client : pour spécifier une action de périphérique spécifique, c’est-à-dire pour autoriser ou refuser l’accès à un périphérique particulier

- Règles de redirection de périphérique USB client (Version 2) : pour spécifier des règles de filtrage, de fractionnement et de connexion automatique des périphériques USB

- Règles d’optimisation de périphérique USB client : pour désactiver l’optimisation ou modifier le mode d’optimisation

- Autoriser la connexion automatique des périphériques USB existants : pour autoriser ou empêcher la connexion automatique des périphériques USB existants connectés à un point de terminaison client au début d’une session HDX™

- Autoriser la détection automatique des périphériques USB nouvellement connectés : pour autoriser ou empêcher la connexion automatique des périphériques USB connectés à un point de terminaison client pendant une session HDX

Consultez Paramètres de stratégie USB pour plus de détails.

Comment configurer la redirection USB

Par défaut, la configuration de la redirection USB est désactivée. Pour l’utiliser, la stratégie de redirection USB et les règles de redirection spécifiques doivent être activées et configurées sur le DDC.

Remarque :

Si vous utilisez des composants antérieurs à la version 2212 ou si vous utilisez l’application Workspace pour Linux/Mac, consultez Configuration de la redirection USB héritée pour plus de détails sur la configuration de la redirection USB.

Activation de la redirection USB générique

-

Ouvrez les stratégies Citrix Web Studio™ et cliquez sur l’onglet Stratégies.

-

Cliquez sur Créer une stratégie et développez les stratégies ICA® > Périphériques USB.

-

Modifiez la stratégie de redirection de périphérique USB client.

-

Sélectionnez Autorisé et cliquez sur Enregistrer.

Création de règles de stratégie de redirection USB

Lorsque l’utilisateur tente de rediriger un périphérique USB vers un bureau virtuel, il est vérifié par rapport à chaque règle de stratégie USB jusqu’à ce qu’une correspondance soit trouvée. La première correspondance pour tout périphérique est considérée comme finale. Si la première correspondance est une règle Autoriser, le périphérique correspondant est autorisé à être redirigé vers le bureau virtuel. Si la première correspondance est une règle Refuser, le périphérique correspondant n’est disponible que sur le bureau local. Si aucune correspondance n’est trouvée, les règles par défaut sont utilisées.

Règles de périphérique

Comme pour les périphériques USB classiques, les règles de périphérique définies dans la stratégie ou la configuration de l’application Citrix Workspace™ client sur le point de terminaison sélectionnent les périphériques à transférer. L’application Citrix Workspace utilise ces règles pour décider quels périphériques USB autoriser ou empêcher d’être transférés vers la session distante.

Chaque règle se compose d’un mot-clé d’action (Allow, Connect ou Deny), d’un deux-points (:) et de zéro ou plusieurs paramètres de filtre qui correspondent aux périphériques réels du sous-système USB des points de terminaison. Ces paramètres de filtre correspondent aux métadonnées du descripteur de périphérique USB utilisées par chaque périphérique USB pour s’identifier.

Les règles de périphérique sont en texte clair, chaque règle étant sur une seule ligne et un commentaire facultatif après un caractère #. Les règles sont mises en correspondance de haut en bas (ordre de priorité décroissant). La première règle qui correspond au périphérique ou à l’interface enfant est appliquée. Les règles suivantes qui sélectionnent le même périphérique ou la même interface sont ignorées.

Exemple : ALLOW: VID=1050 PID=0421 #Périphérique1 Exemple : CONNECT: VID=xxxx PID=yyyy Class=03 #Périphérique2

| Mot-clé | Description |

|---|---|

| CONNECT | Utilisez ce mot-clé pour autoriser la redirection des périphériques via le canal virtuel USB et pour permettre leur redirection automatique lors du lancement de la session et de l’insertion. |

| ALLOW | Utilisez ce mot-clé pour autoriser la redirection des périphériques via le canal virtuel USB |

| DENY | Utilisez ce mot-clé pour refuser la redirection des périphériques via le canal virtuel USB |

Définition de la stratégie sur le DDC :

- Ouvrez les stratégies Citrix Web Studio et cliquez sur l’onglet Stratégies.

-

- Cliquez sur Créer une stratégie et développez les stratégies ICA > Périphériques USB.

-

Modifiez les règles de redirection de périphérique USB client (Version 2).

-

Définissez la valeur en fonction des exemples fournis dans la description pour chaque périphérique USB qui doit être redirigé, puis cliquez sur Enregistrer.

Par exemple : Allow: VID=056A PID=00A4 #STU-430 Deny: Class=08 subclass=05 # Stockage de masse

Remarque :

- > Si un administrateur Citrix coche **Utiliser la valeur par défaut** et clique sur **Enregistrer**, les règles par défaut se trouvent dans le registre suivant du VDA. - > **Attention !**Consultez la clause de non-responsabilité à la fin de cet article avant d’utiliser l’Éditeur du Registre.

HKLM\SOFTWARE\Wow6432Node\Citrix\PortICA\GenericUSB\DeviceRules

Remarque :

Les stratégies peuvent toujours être définies sur le périphérique client à l’aide de règles de périphérique de stratégie de groupe, mais cela n’est plus nécessaire sur les versions plus récentes de CVAD et CWA.

Pour la configuration héritée des périphériques USB, consultez Configuration de la redirection USB héritée.

Configurer la redirection automatique des périphériques USB (Facultatif)

Les périphériques USB sont automatiquement redirigés lorsque la prise en charge USB est activée. De plus, les paramètres de préférence utilisateur USB sont configurés pour connecter automatiquement les périphériques USB. Il n’est pas toujours préférable de rediriger tous les périphériques USB. Les utilisateurs peuvent rediriger explicitement les périphériques de la liste des périphériques USB qui ne sont pas automatiquement redirigés. Pour empêcher les périphériques USB d’être répertoriés ou redirigés, utilisez les DeviceRules sur le point de terminaison client ou la stratégie DDC. Cette stratégie peut être définie soit sur le DDC, soit sur le client à l’aide d’une GPO, soit à l’aide des préférences Citrix Workspace, soit via l’onglet Connexions sous CDViewer. Toutes ces méthodes sont décrites ci-dessous :

Définition de la stratégie sur le DDC :

Deux stratégies peuvent être définies sur le DDC pour autoriser la redirection automatique des périphériques USB :

-

Autoriser la connexion automatique des périphériques USB existants

-

Autoriser la connexion automatique des nouveaux périphériques USB

-

Ouvrez les stratégies Citrix Web Studio et cliquez sur l’onglet Stratégies.

-

Cliquez sur Créer une stratégie et développez les stratégies ICA > Périphériques USB.

-

Modifiez le paramètre Autoriser la connexion automatique des périphériques USB existants.

-

Décochez la case Utiliser la valeur par défaut, sélectionnez Rediriger automatiquement les périphériques USB disponibles dans le menu déroulant et cliquez sur Enregistrer.

-

Modifiez le paramètre Autoriser la connexion automatique des nouveaux périphériques USB.

-

Décochez la case Utiliser la valeur par défaut, sélectionnez Rediriger automatiquement les périphériques USB disponibles dans le menu déroulant et cliquez sur Enregistrer.

-

Comprendre les règles de redirection des périphériques USB

Lorsque vous utilisez la redirection USB du client Citrix, il est important de comprendre comment les différentes règles sont hiérarchisées et appliquées. Considérez cela comme un ensemble d’instructions : le système vérifie les règles dans un ordre spécifique, et la première règle qu’il trouve pour un périphérique particulier est celle qui est appliquée. Toutes les autres règles pour ce même périphérique trouvées plus loin dans la liste sont alors ignorées.

Voici l’ordre dans lequel vos règles de périphérique sont évaluées :

- Règles de redirection des périphériques USB du client (Version 2) : Les règles de périphérique configurées par ce paramètre de stratégie se voient attribuer la priorité la plus élevée. Si une règle pour un périphérique spécifique est trouvée ici, cette règle est appliquée, et aucune autre règle pour ce périphérique particulier ne sera prise en compte.

-

Règles de redirection des périphériques USB du client : Viennent ensuite les règles définies dans ce paramètre hérité au sein de Citrix Studio. Si aucune règle pour un périphérique n’a été trouvée dans la stratégie Version 2, le système vérifie alors les règles définies dans ce paramètre de stratégie. Encore une fois, si une règle pour un périphérique est trouvée ici, elle est appliquée, et le système cesse de rechercher des règles pour ce périphérique spécifique.

Remarque :

Le paramètre de stratégie ci-dessus n’est appliqué que si les Règles de redirection des périphériques USB du client (Version 2) ne sont pas définies dans Studio ou si la version de Citrix Workspace App pour Windows est antérieure à 2212.

- Objets de stratégie de groupe (GPO) côté client : Si un périphérique n’a toujours pas de règle appliquée après avoir vérifié les deux paramètres de stratégie Studio, le système se réfère alors aux règles configurées via les objets de stratégie de groupe côté client.

- Paramètres de registre côté client : Enfin, les paramètres de registre côté client sont appliqués avec la priorité la plus basse.

Cette hiérarchie garantit que les configurations plus spécifiques ou plus récentes ont la priorité pour un périphérique donné, offrant un moyen clair et prévisible de gérer la redirection des périphériques USB. Il est important de se rappeler que si la hiérarchie détermine l’ordre d’évaluation, une règle trouvée pour un périphérique à un niveau supérieur empêchera l’application des règles pour ce même périphérique à des niveaux inférieurs. Cependant, les règles définies à des niveaux inférieurs ne sont pas complètement ignorées ; elles sont toujours évaluées pour tout périphérique n’ayant pas encore de règle appliquée.

Cette approche à plusieurs niveaux garantit également la compatibilité descendante. Lors de la mise à niveau à partir d’anciennes versions de Citrix Virtual Apps and Desktops™ ou de l’application Citrix Workspace, les configurations côté client existantes seront préservées. Cela donne aux administrateurs d’entreprise le temps de planifier le chemin de migration vers le paramètre de stratégie plus avancé des règles de périphérique Version 2 dans Studio sans interruption immédiate.

Exemple :

Supposons que vous ayez un périphérique USB spécifique avec l’ID de fournisseur (VID) xxxx et l’ID de produit (PID) yyyy.

- Dans votre paramètre de stratégie Règles de redirection des périphériques USB du client (Version 2) dans Citrix Studio, vous avez une règle définie

CONNECT VID=xxxx PID=yyyy. - Séparément, dans un objet de stratégie de groupe (GPO) côté client, vous avez une règle

DENYpour le même périphériqueDENY: VID=xxxx PID=yyyy.

Lorsque ce périphérique est connecté au point de terminaison client, le système évalue d’abord les règles de la stratégie Studio Version 2. Il trouve la règle CONNECT VID=xxxx PID=yyyy. Étant donné que cette règle est au niveau de priorité le plus élevé, elle est immédiatement appliquée. Le système ignore alors toutes les autres règles pour ce périphérique spécifique. Par conséquent, même si une règle DENY existe dans une GPO côté client, elle sera ignorée et le périphérique sera redirigé avec succès.

Partager

Partager

Dans cet article

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.