-

-

Créer et gérer des connexions et des ressources

-

Créer des catalogues de machines d'images préparées

-

Créer une image préparée pour les instances gérées Amazon WorkSpaces Core

-

Créer un catalogue d'instances gérées Amazon WorkSpaces Core

-

Créer un catalogue de machines d'images préparées dans Azure

-

Créer un catalogue de machines d'images préparées dans Red Hat OpenShift

-

Créer un catalogue de machines d'images préparées dans VMware

-

Créer un catalogue de machines d'images préparées dans XenServer

-

-

Pools d'identités de différents types de jonction d'identité de machine

-

Service Cloud Connector autonome Citrix Secure Ticketing Authority (STA)

-

-

-

-

-

-

Sauvegarder ou migrer votre configuration

-

Sauvegarder et restaurer à l'aide de l'outil de configuration automatisée

-

Migrer les configurations Cloud vers des environnements sur site

-

Cmdlets de l'outil de configuration automatisée pour la migration

-

Cmdlets de l'outil de configuration automatisée pour la sauvegarde et la restauration

-

Dépanner la configuration automatisée et informations supplémentaires

-

Collecter une trace CDF (Citrix Diagnostic Facility) au démarrage du système

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Secure HDX™

Secure HDX est une solution de chiffrement au niveau de l’application (ALE) qui empêche tout élément réseau sur le chemin du trafic d’inspecter le trafic HDX. Pour ce faire, elle fournit un véritable chiffrement de bout en bout (E2EE) au niveau de l’application entre l’application Citrix Workspace™ (client) et le VDA (hôte de session) à l’aide du chiffrement AES-256-GCM.

-

Configuration système requise

-

La liste suivante présente la configuration système requise pour l’utilisation de Secure HDX.

- Plan de contrôle

- Citrix DaaS™

- Citrix Virtual Apps and Desktops™ 2503 ou version ultérieure

- Hôte de session

- Système d’exploitation

- Windows 10 22H2

- Windows 11 22H2 ou version ultérieure

- Windows Server 2019 ou version ultérieure

- Virtual Delivery Agent (VDA)

- Windows : version 2503 ou ultérieure

- Linux : version 2407 ou ultérieure

- Application Workspace

- Windows : version 2503 ou ultérieure

- Linux : version 2408 ou ultérieure

- Mac : version 2409 ou ultérieure

- Chrome OS : version 2409 ou ultérieure

- HTML5 : version 2408 ou ultérieure

- Android : version 2503 ou ultérieure

- iOS : version 2503 ou ultérieure

- Niveau d’accès

- Citrix Workspace

- Citrix StoreFront™ 2402 ou version ultérieure

-

REMARQUE :

Pour plus de détails sur la configuration de Secure HDX avec Linux VDA, reportez-vous à la documentation Linux VDA.

Configuration

-

Secure HDX est désactivé par défaut. Vous pouvez configurer cette fonctionnalité à l’aide du paramètre Secure HDX dans la stratégie Citrix :

-

Secure HDX : Définit si la fonctionnalité doit être activée ou désactivée.

IMPORTANT :

Si Secure ICA® est activé sur les groupes de mise à disposition pour lesquels vous souhaitez activer Secure HDX, vous devez d’abord désactiver Secure ICA (Modifier le groupe de mise à disposition > Paramètres utilisateur).

HDX Insight et SmartControl

Voici les exigences pour utiliser HDX Insight et SmartControl avec NetScaler Gateway lorsque Secure HDX est activé :

- NetScaler 14.1 Build 47.46 ou version plus récente.

- La télémétrie réseau doit être activée dans la stratégie Citrix.

-

La fiabilité de session doit être activée. Ce paramètre est activé par défaut, assurez-vous donc qu’aucune stratégie ne le désactive.

-

Remarque :

-

-

HDX Insight et SmartControl avec Secure HDX sont disponibles uniquement dans les scénarios suivants :

-

- Connexions utilisant TCP comme protocole de transport

- Connexions utilisant IPv4

-

Clients utilisant les versions suivantes de l’application Workspace :

- Windows : 2503 ou version plus récente

-

- Mac : 2505 ou version plus récente -

- Linux : 2508 ou version plus récente

Considérations

Voici les considérations relatives à l’utilisation de Secure HDX :

-

Si un utilisateur tente de se connecter à un hôte de session avec Secure HDX activé à l’aide d’un client qui ne prend pas en charge la fonctionnalité, la connexion sera refusée.

-

Seule la continuité de service pour les charges de travail sans connecteur est prise en charge avec Secure HDX. Si vous utilisez la version standard de la continuité de service, vous ne pourrez pas vous connecter aux hôtes de session sur lesquels Secure HDX est activé en cas de panne du service Cloud.

-

Multi-Stream ICA n’est pas pris en charge lorsque Secure HDX est activé.

-

Si vous utilisez des solutions tierces qui reposent sur l’inspection du trafic HDX, elles ne fonctionneraient plus si vous activez Secure HDX, car le trafic HDX est chiffré.

Dépannage

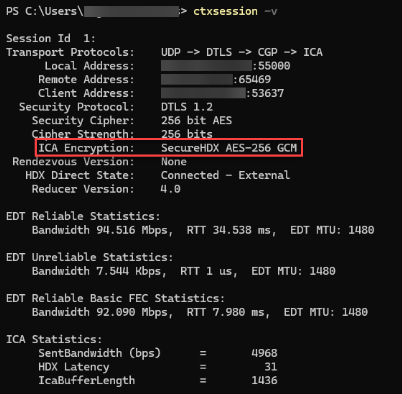

Pour confirmer que Secure HDX est actif, vous pouvez utiliser l’utilitaire ctxsession.exe sur la machine VDA.

Pour utiliser l’utilitaire CtxSession.exe, ouvrez une invite de commandes ou PowerShell dans la session et exécutez ctxsession.exe -v. Si Secure HDX est utilisé, le chiffrement ICA affiche SecureHDX AES-256 GCM.

Lorsque Secure HDX n’est pas activé dans la session

-

Assurez-vous que la version du VDA utilisée prend en charge la fonctionnalité conformément à la configuration système requise.

-

Confirmez qu’une stratégie est appliquée au VDA qui active Secure HDX et qu’aucune autre stratégie de priorité plus élevée ne désactive la fonctionnalité.

-

Si l’hôte de session était déjà en cours d’exécution lorsque vous avez configuré Secure HDX, redémarrez la machine pour que les modifications prennent effet.

Partager

Partager

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.