Connexion à AWS EC2

Créer et gérer des connexions et des ressources décrit les assistants qui créent une connexion. Les informations suivantes couvrent les détails spécifiques aux environnements cloud AWS.

-

Conditions préalables

Effectuez les opérations suivantes avant de créer une connexion à AWS EC2 :

- Terminez la configuration de votre AWS en tant qu’emplacement de ressources. Consultez Environnements de virtualisation AWS.

- Définissez la stratégie d’autorisations IAM de l’utilisateur ou du rôle IAM pour que Citrix puisse gérer les ressources AWS en votre nom.

Définir les autorisations IAM

Avant de créer une connexion d’hôte, une stratégie d’autorisations IAM doit être correctement définie pour un utilisateur ou un rôle IAM qui accorde à Citrix les autorisations appropriées pour provisionner et gérer les ressources de votre compte AWS en votre nom. Utilisez les informations de cette section pour définir les autorisations IAM pour Citrix Virtual Apps and Desktops sur AWS. Le service IAM d’Amazon permet aux comptes d’avoir plusieurs utilisateurs, qui peuvent être organisés en groupes. Ces utilisateurs peuvent posséder différentes autorisations pour contrôler leur capacité à effectuer des opérations associées au compte. Pour plus d’informations sur les autorisations IAM, consultez la référence de la stratégie JSON IAM.

Pour appliquer une stratégie d’autorisations IAM à un nouveau groupe d’utilisateurs :

- Connectez-vous à la console de gestion AWS et sélectionnez le service IAM dans la liste déroulante.

- Sélectionnez Créer un nouveau groupe d’utilisateurs.

- Saisissez un nom pour le nouveau groupe d’utilisateurs et sélectionnez Continuer.

- Sur la page Autorisations, choisissez Stratégie personnalisée, puis Sélectionner.

- Saisissez un nom pour la stratégie d’autorisations.

- Dans la section Document de stratégie, entrez les autorisations pertinentes.

Après avoir entré les informations de stratégie, sélectionnez Continuer pour terminer l’application de la stratégie d’autorisations IAM au groupe d’utilisateurs. Les utilisateurs du groupe se voient accorder uniquement les autorisations nécessaires à Citrix Virtual Apps and Desktops.

Important :

Utilisez le texte de stratégie fourni dans l’exemple de cet article pour lister les actions que Citrix Virtual Apps and Desktops utilise pour effectuer des actions au sein d’un compte AWS sans restreindre ces actions à des ressources spécifiques. Citrix vous recommande d’utiliser l’exemple à des fins de test. Pour les environnements de production, vous pouvez choisir d’ajouter d’autres restrictions sur les ressources.

Ajoutez les autorisations dans la section IAM de la console de gestion AWS :

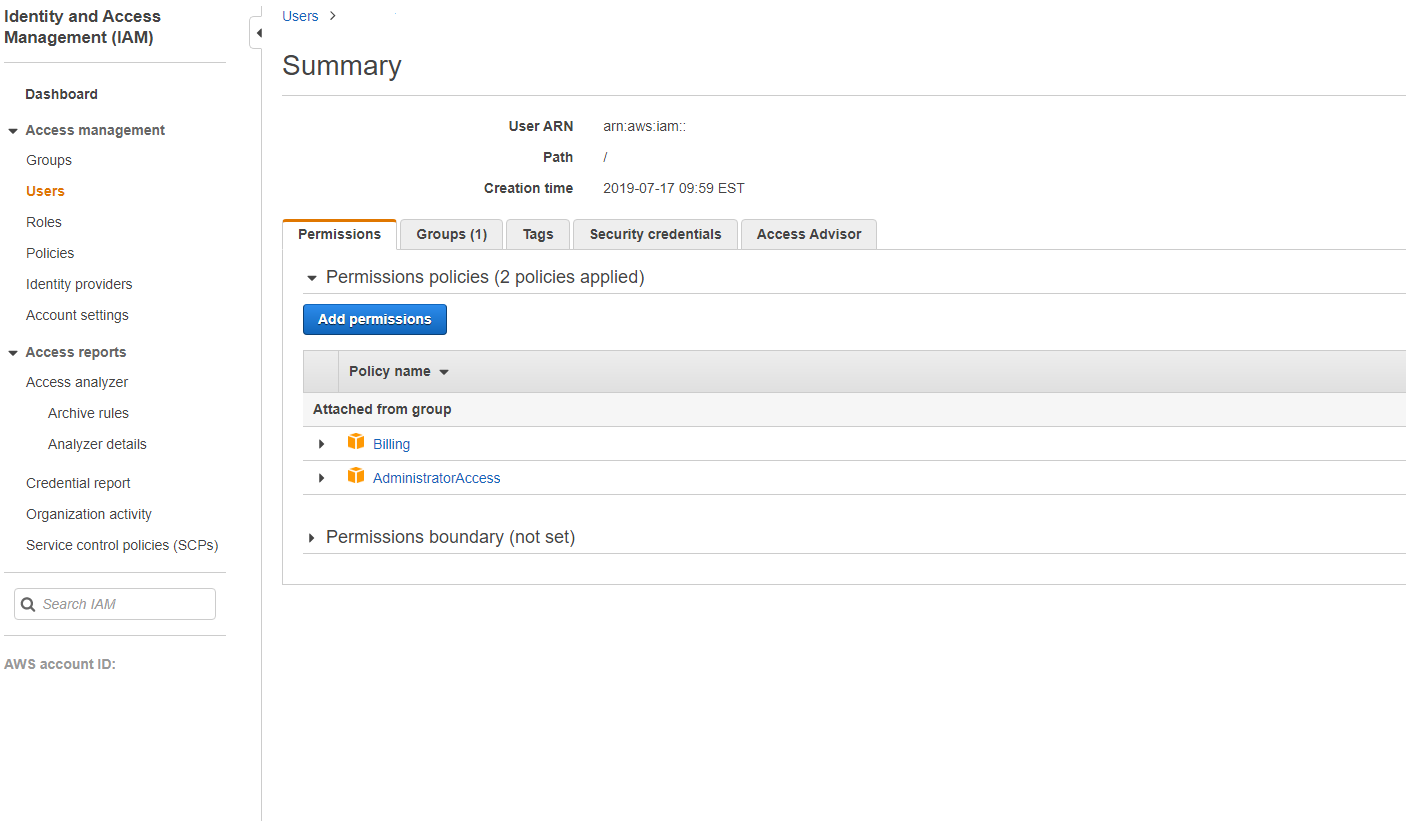

- Dans le panneau Résumé, sélectionnez l’onglet Autorisations.

-

Sélectionnez Ajouter des autorisations.

-

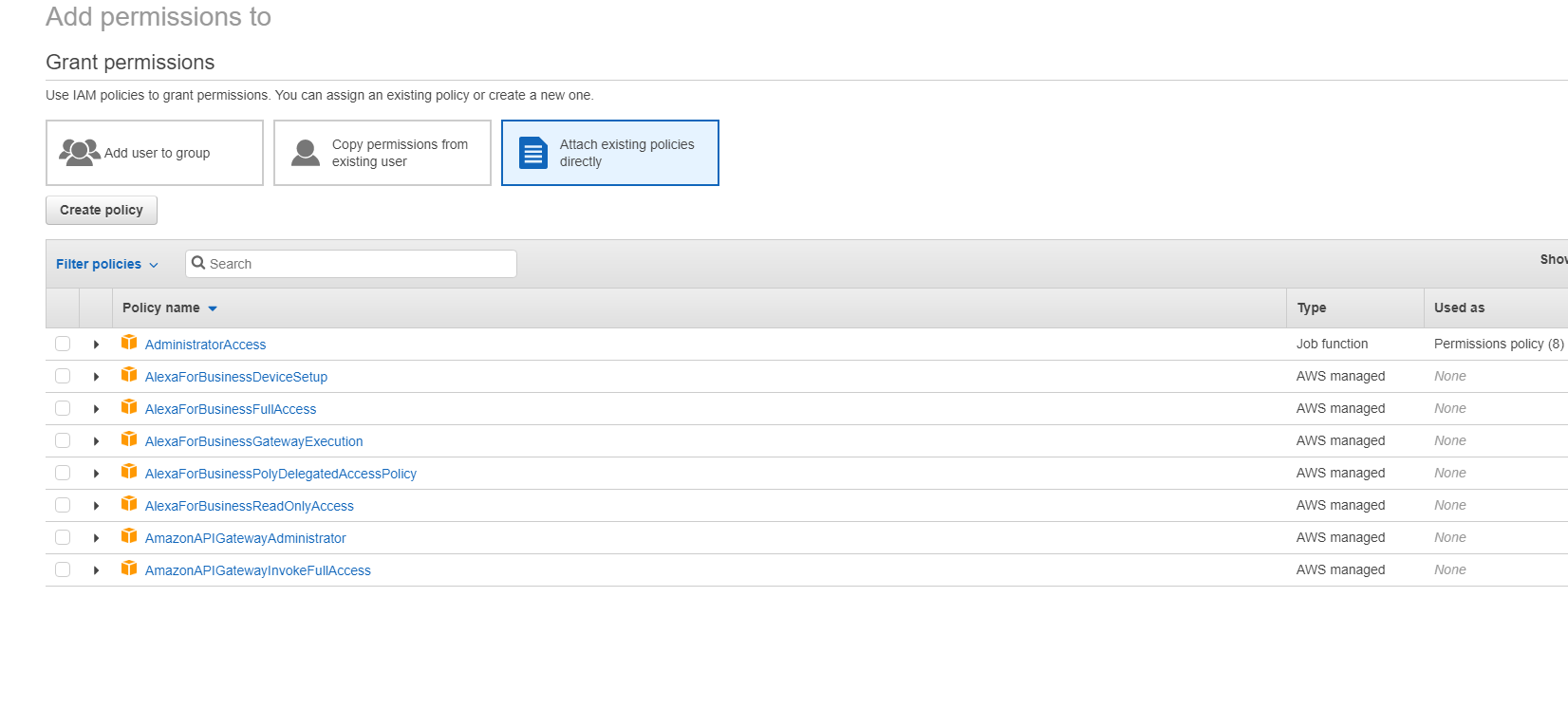

Dans l’écran Ajouter des autorisations à, accordez les autorisations :

-

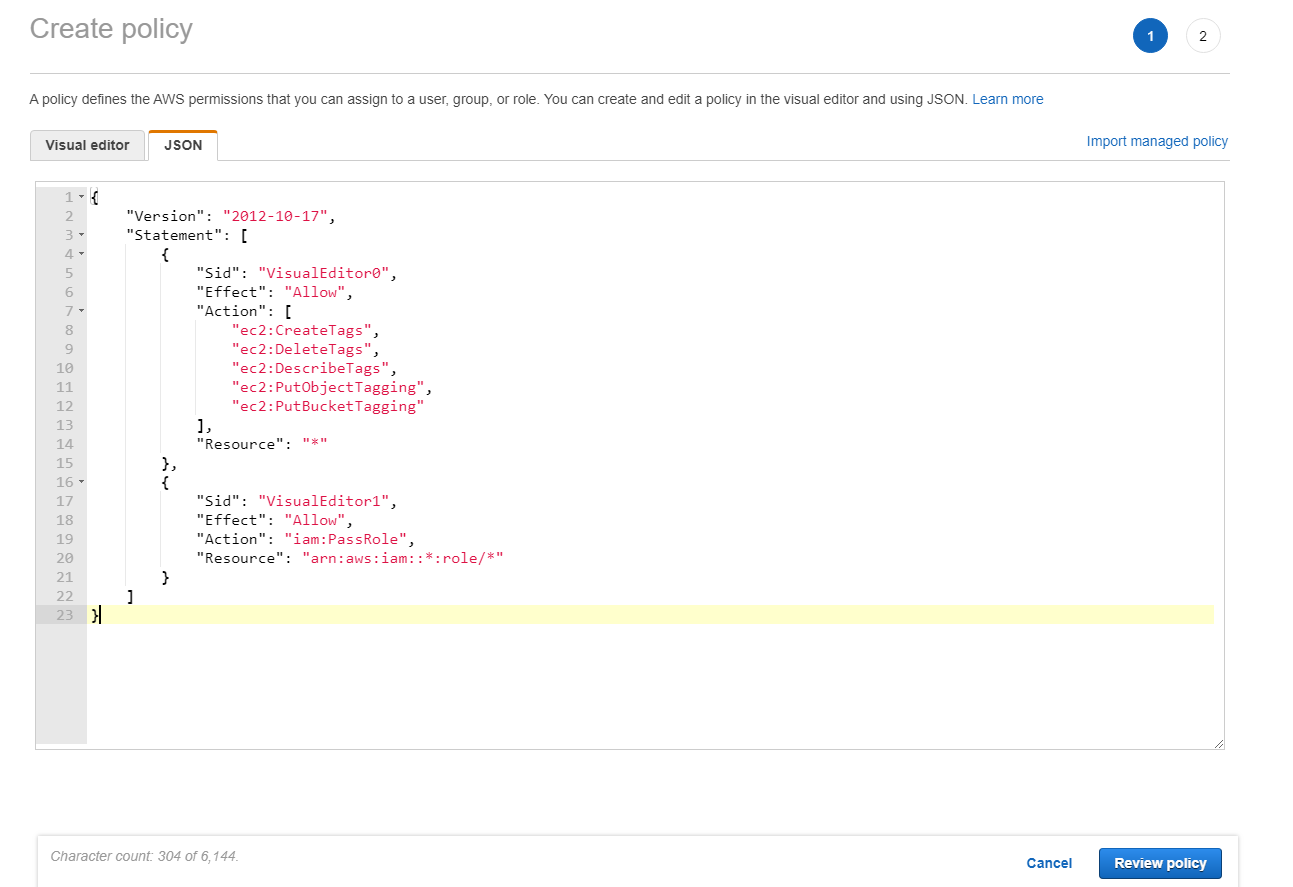

Dans la section JSON, incluez les autorisations AWS requises pour votre environnement.

-

Créer une connexion

Vous pouvez créer une connexion à Amazon EC2 à l’aide de :

- [Web Studio](#create-a-connection-using-web-studio)

Remarque :

Vérifiez les restrictions de votre serveur proxy ou de votre pare-feu et assurez-vous que l’adresse suivante est joignable :

https://*.amazonaws.com. Assurez-vous également que toutes les adresses mentionnées dans Connectivité du service Citrix Gateway sont joignables.Si celles-ci ne sont pas joignables, cela pourrait entraîner un échec lors de la création ou de la mise à jour de la connexion d’hôte.

Créer une connexion à l’aide de Web Studio

- Accédez à la page Hébergement > Ajouter une connexion et des ressources.

-

Sur la page Connexion, suivez ces étapes pour configurer la connexion :

- Sélectionnez Créer une nouvelle connexion.

- Dans Zone, sélectionnez l’emplacement de ressources que vous avez configuré pour votre environnement AWS.

- Sélectionnez Amazon EC2 comme type de connexion.

-

Sélectionnez l’une des méthodes pour provisionner les ressources :

- Si vous sélectionnez Utiliser ce compte AWS pour provisionner des ressources, sélectionnez alors Utiliser la clé d’accès de l’utilisateur IAM ou Utiliser le rôle IAM. Pour la clé d’accès de l’utilisateur IAM, fournissez votre clé API et votre clé secrète pour l’utilisateur IAM qui dispose de la stratégie d’autorisations IAM appropriée pour que Citrix puisse gérer les ressources de votre compte AWS. Pour le rôle IAM, assurez-vous d’avoir attribué un rôle IAM à l’instance du Delivery Controller avec la stratégie d’autorisations IAM appropriée pour que Citrix puisse gérer les ressources de votre compte AWS. Consultez le guide d’authentification basé sur les rôles pour plus d’informations.

- Si vous sélectionnez Utiliser l’accès inter-comptes pour provisionner des ressources, fournissez alors l’ARN du rôle IAM dans le compte B que les Delivery Controllers du compte A doivent assumer et dans lequel ils doivent effectuer les opérations de provisionnement.

- Saisissez un nom de connexion et cliquez sur Suivant.

- Sur la page Emplacement de la machine virtuelle, spécifiez l’emplacement où les machines virtuelles doivent être provisionnées. Sélectionnez la région cloud, le VPC et la zone de disponibilité pour la création de nouvelles machines virtuelles.

-

Sur la page Réseau :

- Saisissez un nom pour les ressources que vous avez sélectionnées précédemment dans la zone de disponibilité ou la zone locale.

- Sélectionnez un ou plusieurs sous-réseaux dans le VPC que vous avez configuré dans le menu précédent.

- Cliquez sur les pages restantes jusqu’à la page Résumé.

- Cliquez sur Terminer pour créer la connexion d’hôte à Amazon EC2.

Considérations importantes

Lorsque vous créez une connexion à l’aide de Studio :

- Définissez les autorisations IAM appropriées pour que Citrix puisse gérer vos ressources AWS.

- Si vous utilisez une clé d’accès d’utilisateur IAM pour que Citrix puisse gérer vos ressources AWS, vous devez fournir les valeurs de la clé API et de la clé secrète. Vous pouvez exporter le fichier de clés contenant ces valeurs depuis AWS, puis les importer. Vous devez également fournir la région, la zone de disponibilité, le nom du VPC, les adresses de sous-réseau, le nom de domaine, les noms des groupes de sécurité et les informations d’identification.

- Si vous utilisez un rôle IAM pour que Citrix puisse gérer vos ressources AWS, vous devez vous assurer d’attribuer un rôle avec les autorisations IAM appropriées à tous vos Delivery Controller(s). Consultez le [guide d’authentification basé sur les rôles](https://www.citrix.com/blogs/2019/02/04/role-based-authentication-for-citrix-virtual-apps-and-desktops-in-aws/?srsltid=AfmBOorMOzQipGk-r-n__SwFPJxzmbb5HZl9mDHmlTLRLv5o4w7-uCwD) pour plus d’informations.

- Le fichier d’informations d’identification du compte AWS racine (récupéré depuis la console AWS) n’est pas formaté de la même manière que les fichiers d’informations d’identification téléchargés pour les utilisateurs AWS standard. Par conséquent, Citrix Virtual Apps and Desktops ne peut pas utiliser le fichier pour renseigner les champs de clé API et de clé secrète. Assurez-vous d’utiliser des fichiers d’informations d’identification AWS Identity Access Management (IAM).

- La zone peut être une zone de disponibilité ou une zone locale.

Créer une connexion à l’aide de PowerShell

- Ouvrez une fenêtre PowerShell.

- Exécutez

asnp citrix*pour charger les modules PowerShell spécifiques à Citrix. -

Exécutez les commandes suivantes. Voici un exemple :

$connectionName = "demo-hostingconnection" $cloudRegion = "us-east-1" $apiKey = "aaaaaaaaaaaaaaaaaaaa" $apiSecret = “bbbbb” - $secureKey = ConvertTo-SecureString -String $apiSecret - $zoneUid = "00000000-0000-0000-0000-000000000000" $connectionPath = "XDHyp:\Connections\" + $connectionName $connection = New-Item -Path $connectionPath -ConnectionType "<name of the connection>" -HypervisorAddress " "@("https://ec2.cn-north-1.amazonaws.com.cn") -Persist -Scope @() -UserName $apiKey -SecurePassword $secureKey -ZoneUid $zoneUid New-BrokerHypervisorConnection -HypHypervisorConnectionUid $connection.HypervisorConnectionUid - $hostingUnitName = "demo-hostingunit" - $availabilityzone = "us-east-1a" $vpcName = "Default VPC" $jobGroup = [Guid]::NewGuid() $hostingUnitPath = "XDHyp:\HostingUnits\" + $HostingUnitName $rootPath = $connectionPath + "\" + $vpcName + ".virtualprivatecloud\" $availabilityZonePath = @($rootPath + $availabilityzone + ".availabilityzone") $networkPaths = (Get-ChildItem $availabilityZonePath[0] | Where ObjectType -eq "Network") | Select-Object -ExpandProperty FullPath # will select all the networks in the availability zone New-Item -Path $hostingUnitPath -AvailabilityZonePath $availabilityZonePath -HypervisorConnectionName $connectionName -JobGroup $jobGroup -PersonalvDiskStoragePath @() -RootPath $rootPath -NetworkPath $networkPaths <!--NeedCopy-->

Remarque :

Pour créer une connexion à l’aide de l’authentification basée sur les rôles, spécifiez apiKey et apiSecret comme

role_based_auth.

Limitation

Si vous modifiez le nom d’un cloud privé virtuel (VPC) AWS dans la console AWS, l’unité d’hébergement existante dans Citrix Cloud™ est interrompue. Lorsque l’unité d’hébergement est interrompue, vous ne pouvez pas créer de catalogues ni ajouter de machines aux catalogues existants. Pour résoudre le problème, rétablissez le nom d’origine du VPC AWS.

Provisionnement inter-comptes

- Il existe des cas d’utilisation où le Delivery Controller doit être placé dans un compte AWS distinct (compte de services partagés ou compte de composants de site) avec des rôles IAM ayant un accès inter-comptes (rôle IAM inter-comptes) et des catalogues de machines provisionnés par MCS dans un compte AWS secondaire distinct (comptes de charges de travail), sans nécessiter de Delivery Controllers supplémentaires dans les comptes distincts. Pour prendre en charge de tels scénarios, cette fonctionnalité utilise le peering de VPC et l’accès inter-comptes à l’aide de rôles IAM afin de permettre le provisionnement entre différents comptes AWS pour les entreprises gérant plusieurs comptes AWS.

Avec le peering de VPC, votre Delivery Controller et les machines virtuelles provisionnées dans différentes régions ou comptes peuvent communiquer entre eux.

Avec l’accès inter-comptes à l’aide de rôles IAM, vous autorisez le compte principal (compte du Delivery Controller) à assumer un rôle IAM pour accéder aux ressources AWS du compte secondaire (machines virtuelles du catalogue de machines).

Pour permettre au Delivery Controller d’accéder aux ressources du compte secondaire, créez une connexion d’hôte après avoir assumé le rôle IAM du compte secondaire.

Prérequis

Configurez les éléments suivants avant de créer une connexion d’hôte pour le provisionnement inter-comptes :

- Configurez le peering de VPC et les groupes de sécurité dans les deux régions ou comptes. Consultez Configurer le peering de VPC.

- Déléguez l’accès inter-comptes à l’aide de rôles IAM. Consultez Déléguer l’accès inter-comptes à l’aide d’un rôle IAM.

Configurer le peering de VPC

Supposons que le VPC A se trouve dans le compte principal (Compte A) et qu’il contient les Delivery Controllers et Active Directory. Le VPC B se trouve dans le compte secondaire (Compte B) où vous souhaitez provisionner les machines virtuelles.

Pour configurer une connexion de peering de VPC entre le Compte A et le Compte B, procédez comme suit :

- 1. Créez une connexion de peering de VPC. Consultez :

- [Compte différent, même région](https://docs.aws.amazon.com/vpc/latest/peering/create-vpc-peering-connection.html#different-account-same-region)

- [Compte différent, région différente](https://docs.aws.amazon.com/vpc/latest/peering/create-vpc-peering-connection.html#different-account-different-region)

- Accédez à votre VPC A et à la table de routage associée au sous-réseau public.

- Cliquez sur Modifier les routes > Ajouter une route. Ajoutez le bloc CIDR du VPC B dans la colonne Destination et ajoutez le peering de VPC que vous avez créé dans la colonne Cible.

- Répétez les étapes 2 et 3, mais avec les sous-réseaux privés pour le VPC A et le VPC B (ajoutez le bloc CIDR du VPC A). Consultez Mettre à jour vos tables de routage pour une connexion de peering de VPC.

- Accédez au groupe de sécurité privé associé au VPC A.

- Sélectionnez Actions, puis Modifier les règles de trafic entrant.

-

Sélectionnez Ajouter une règle. Pour le type, sélectionnez Tout le trafic, puis dans la colonne Source, ajoutez :

- S’il s’agit d’une région différente, ajoutez le bloc CIDR du VPC B.

- S’il s’agit d’un compte différent mais de la même région, ajoutez l’ID de compte et l’ID de groupe de sécurité privé du VPC B séparés par une barre oblique (Exemple : 123456789012/sg-1a2b3c4d)

- Répétez les étapes 5 à 7, mais avec le groupe de sécurité privé pour le VPC B (mais ajoutez le bloc CIDR du VPC A ou l’ID de compte du VPC A et l’ID de groupe de sécurité privé de la même région, mais d’un compte différent). Consultez Mettre à jour vos groupes de sécurité pour référencer les groupes de sécurité homologues.

Remarque :

La création d’une connexion de peering de VPC est gratuite. Cependant, bien que le peering de VPC au sein d’une zone de disponibilité soit gratuit, des frais s’appliquent lorsque le transfert de données via une connexion de peering de VPC s’effectue entre plusieurs zones de disponibilité et régions. Consultez Tarification d’une connexion de peering de VPC.

Déléguer l’accès inter-comptes à l’aide de rôles IAM

Après avoir configuré le peering de VPC entre les comptes, vous déléguez l’accès inter-comptes à l’aide de rôles IAM.

Avec l’accès inter-comptes à l’aide de rôles IAM, vous autorisez le compte principal (compte du Delivery Controller) à assumer un rôle IAM pour accéder aux ressources AWS du compte secondaire (machines virtuelles du catalogue de machines).

- Pour accéder aux ressources inter-comptes, procédez comme suit :

- > **Rappel :** > > Supposons que le VPC A se trouve dans le compte principal (Compte A) et qu'il contient le Delivery Controller et Active Directory. Le VPC B se trouve dans le compte secondaire (Compte B) où vous souhaitez provisionner les machines virtuelles.

- Configurez le peering de VPC entre les comptes en suivant les étapes mentionnées précédemment.

- Créez un rôle et une politique IAM dans le Compte B avec des autorisations IAM Citrix minimales. Consultez Tutoriel IAM : Déléguer l’accès entre les comptes AWS à l’aide de rôles IAM. Supposons que l’ARN de ce rôle soit “arn:aws:iam::5678:role/citrix-role”.

- Ajoutez la politique d’approbation au rôle “arn:aws:iam::5678:role/citrix-role” afin qu’il puisse être accédé par le rôle du Compte A “arn:aws:iam::1234:role/primary-account-citrix-role”, conformément à Accès aux ressources inter-comptes dans IAM.

- Créez le rôle et la politique IAM dans le Compte A avec le nom mentionné précédemment “primary-account-citrix role”, qui peut assumer le rôle IAM et transmettre le rôle IAM du Compte B (arn:aws:iam::5678:role/citrix-role).

- Attribuez le rôle “arn:aws:iam::1234:role/primary-account-citrix-role” à tous les Delivery Controllers du Compte A.

Les Delivery Controllers peuvent désormais assumer le rôle du Compte B (“arn:aws:iam::5678:role/citrix-role”).

Créer une connexion d’hôte pour le provisionnement inter-comptes

Créez une connexion d’hôte dans le compte secondaire (Compte B) où vous souhaitez provisionner les machines virtuelles. Cela permet aux Delivery Controllers du Compte A d’accéder aux ressources du Compte B après avoir assumé le rôle du Compte B.

Utilisez les commandes PowerShell pour créer la connexion d’hôte et ajoutez les deux propriétés personnalisées suivantes :

-

CrossAccountRoleArn: Si vous ne fournissez pas la propriétéCrossAccountRoleArn, la connexion d’hôte standard est créée. Dans ce cas,MaximumAssumeRoleDurationInSecondsest ignorée même si elle est fournie. -

MaximumAssumeRoleDurationInSeconds:DurationInSecondsdoit être comprise entre 900 et 3600 secondes. La valeur par défaut est de 900 secondes. Si vous fournissez une valeur supérieure à 3600,DurationInSecondsest définie sur 3600.

Exemple :

$connectionName = "cross-account-conn"

$cloudRegion = "us-east-1"

$apiKey = "role_based_auth"

$secretKey = "role_based_auth"

$zoneUid = "xxxxxx"

$secureKey = (ConvertTo-SecureString -String $secretKey -AsPlainText -Force)

$connectionPath = "XDHyp:\Connections\" + $connectionName

$customProperties = '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CrossAccountRoleArn" Value="arn:aws:iam::5678:role/citrix-role" /><Property xsi:type="StringProperty" Name="MaximumAssumeRoleDurationInSeconds" Value="3600" />

"</CustomProperties>'

$connection = New-Item -Path $connectionPath -ConnectionType "AWS" -HypervisorAddress "https://ec2.$($cloudRegion).amazonaws.com" -Persist -Scope @() -UserName $apiKey -SecurePassword $secureKey -ZoneUid $zoneUid -CustomProperties $customProperties

New-BrokerHypervisorConnection -HypHypervisorConnectionUid $connection.HypervisorConnectionUid

<!--NeedCopy-->

Une fois la connexion d’hôte créée, créez des unités d’hébergement à l’aide de Studio ou de PowerShell. Cependant, sélectionnez le VPC et les réseaux.

Modifier une connexion

Vous pouvez modifier une connexion d’hôte existante pour :

- Modifiez l’option permettant à Citrix de fournir des autorisations IAM pour gérer les ressources

- Modifiez le nombre maximal d’actions simultanées (ou de machines concurrentes) par connexion d’hébergement

- Modifiez l’étendue.

- Configurez le nombre maximal de groupes de sécurité autorisés par interface réseau élastique (ENI) à l’aide de la commande PowerShell

Modifier les options pour fournir des autorisations IAM

- Cliquez avec le bouton droit sur une connexion Amazon EC2 existante.

- Sur la page Propriétés de la connexion, cliquez sur Modifier les paramètres.

- Sélectionnez l’une des options permettant à Citrix de fournir des autorisations IAM pour gérer les ressources. Saisissez les détails requis et cliquez sur Enregistrer.

Modifier le nombre maximal d’actions simultanées

Lorsque vous créez des connexions d’hôte dans Studio pour Amazon EC2, les valeurs par défaut suivantes s’affichent :

| Option | Absolu | Pourcentage |

|---|---|---|

| Actions simultanées (tous types) | 125 | 100 |

| Nombre maximal de nouvelles actions par minute | 150 | n/a |

| Nombre maximal d’opérations de provisioning concurrentes | 100 | n/a |

MCS prend en charge 100 opérations de provisioning concurrentes maximales par défaut.

Configurez ces valeurs en accédant à la section Avancé de Citrix Studio sur l’écran Modifier la connexion.

Alternativement, vous pouvez utiliser le SDK PowerShell distant pour définir le nombre maximal d’opérations concurrentes pour des paramètres optimaux selon votre environnement.

Utilisez la propriété personnalisée PowerShell, MaximumConcurrentProvisioningOperations, pour spécifier le nombre maximal d’opérations de provisioning AWS concurrentes.

Avant la configuration :

- Assurez-vous d’avoir installé le SDK PowerShell pour le Cloud.

- Comprenez que la valeur par défaut de

MaximumConcurrentProvisioningOperationsest 100.

Effectuez les étapes suivantes pour personnaliser la valeur de MaximumConcurrentProvisioningOperations :

- Ouvrez une fenêtre PowerShell.

- Exécutez

asnp citrix*pour charger les modules PowerShell spécifiques à Citrix. - Saisissez

cd xdhyp:\Connections\. - Saisissez

dirpour lister les connexions. -

Modifiez ou initialisez la chaîne de propriétés personnalisées :

-

Si la chaîne de propriétés personnalisées a une valeur, copiez les propriétés personnalisées dans le Bloc-notes. Ensuite, modifiez la propriété

MaximumConcurrentProvisioningOperationsà la valeur souhaitée. Vous pouvez saisir une valeur comprise entre 1 et 1000. Par exemple,<Property xsi:type="IntProperty" Name="MaximumConcurrentProvisioningOperations" Value="xyz"/>. -

Si la chaîne de propriétés personnalisées est vide ou nulle, vous devez initialiser la chaîne en saisissant la syntaxe appropriée pour le schéma et la propriété

MaximumConcurrentProvisioningOperations.

-

-

Dans la fenêtre PowerShell, collez les propriétés personnalisées modifiées du Bloc-notes et attribuez une variable aux propriétés personnalisées modifiées. Si vous avez initialisé les propriétés personnalisées, ajoutez les lignes suivantes après la syntaxe :

$customProperties = '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"><Property xsi:type="IntProperty" Name="MaximumConcurrentProvisioningOperations" Value="100"/></CustomProperties>'.Cette chaîne définit la propriété

MaximumConcurrentProvisioningOperationssur 100. Dans la chaîne de propriétés personnalisées, vous devez définir la propriétéMaximumConcurrentProvisioningOperationssur une valeur qui correspond à vos besoins. - Saisissez

Get-XDAuthentication, ce qui vous invite à entrer vos informations d’identification. - Exécutez

$cred = Get-Credential, ce qui peut vous demander uniquement un mot de passe (ou un nom d’utilisateur et un mot de passe). Vous pourriez également être invité à saisir l’ID de l’application et le secret associé. Pour les connexions utilisant l’authentification basée sur les rôles, role_based_auth est à la fois le nom d’utilisateur et le mot de passe. Sinon, saisissez l’ID d’API AWS et le secret. - Exécutez

set-item -PSPath 'XDHyp:\Connections<connection-name>' -CustomProperties $customProperties -username $cred.username -Securepassword $cred.password. Vous devez définir <connection-name> sur le nom de la connexion. - Saisissez

dirpour vérifier la chaîne CustomProperties mise à jour.

Configurer les groupes de sécurité par interface réseau

Lors de la modification d’une connexion d’hôte, vous pouvez désormais configurer le nombre maximal de groupes de sécurité autorisés par interface réseau élastique (ENI) à l’aide d’une commande PowerShell. Pour plus d’informations sur les valeurs de quota des groupes de sécurité AWS, consultez Groupes de sécurité.

Pour configurer les groupes de sécurité par interface réseau :

- Ouvrez une fenêtre PowerShell.

- Exécutez

asnp citrix*pour charger les modules PowerShell spécifiques à Citrix. - Exécutez

cd xdhyp:\Connections\. - Exécutez

dirpour lister les connexions. -

Exécutez la commande PowerShell suivante pour configurer les groupes de sécurité par interface réseau :

Set-HypHypervisorConnectionMetadata -HypervisorConnectionName aws -Name "Citrix_MachineManagement_Options" -Value " AwsMaxENISecurityGroupLimit=<number>" <!--NeedCopy-->Remarque :

Si vous ne définissez pas de valeur pour

AwsMaxENISecurityGroupLimit, la valeur par défaut de 5 est utilisée.

URL de point de terminaison de service

URL de point de terminaison de service de zone standard

Lorsque vous utilisez MCS, une nouvelle connexion AWS est ajoutée avec une clé API et un secret API. Avec ces informations, ainsi que le compte authentifié, MCS interroge AWS pour les zones prises en charge à l’aide de l’appel d’API AWS DescribeRegions EC2. La requête est effectuée à l’aide d’une URL générique de point de terminaison de service EC2 https://ec2.amazonaws.com/. Utilisez MCS pour sélectionner la zone de la connexion dans la liste des zones prises en charge. L’URL de point de terminaison de service AWS préférée est automatiquement sélectionnée pour la zone. Toutefois, après avoir créé l’URL de point de terminaison de service, vous ne pouvez plus la définir ni la modifier.

Autorisations AWS requises

Cette section contient la liste complète des autorisations AWS. Utilisez l’ensemble complet des autorisations tel qu’indiqué dans la section pour que la fonctionnalité fonctionne correctement.

Remarque :

L’autorisation

iam:PassRoleest nécessaire uniquement pour l’authentification basée sur les rôles.

Création d’une connexion d’hôte

Une nouvelle connexion d’hôte est ajoutée à l’aide des informations obtenues d’AWS.

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"ec2:DescribeAvailabilityZones",

"ec2:DescribeSubnets",

"ec2:DescribeVpcs",

"ec2:DescribeRegions"

],

"Effect": "Allow",

"Resource": "*"

}

]

}

<!--NeedCopy-->

Gestion de l’alimentation des machines virtuelles

Les machines virtuelles sont mises sous tension ou hors tension.

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"ec2:DescribeInstances",

"ec2:StartInstances",

"ec2:StopInstances",

"ec2:RebootInstances",

"ec2:DescribeInstanceStatus"

],

"Effect": "Allow",

- "Resource": "*"

- }

- ]

- }

<!--NeedCopy-->

- ### Création, mise à jour ou suppression de machines virtuelles

- Un catalogue de machines est créé, mis à jour ou supprimé avec des machines virtuelles provisionnées en tant qu’instances AWS.

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"ec2:AttachVolume",

"ec2:AssociateIamInstanceProfile",

"ec2:AuthorizeSecurityGroupEgress",

"ec2:RevokeSecurityGroupEgress",

"ec2:AuthorizeSecurityGroupIngress",

"ec2:CreateImage",

"ec2:CreateLaunchTemplate",

"ec2:CreateSecurityGroup",

"ec2:CreateTags",

"ec2:CreateVolume",

"ec2:DeleteVolume",

"ec2:DescribeAccountAttributes",

"ec2:DescribeAvailabilityZones",

"ec2:DescribeIamInstanceProfileAssociations",

"ec2:DescribeImages",

"ec2:DescribeInstances",

"ec2:DescribeInstanceStatus",

"ec2:DescribeInstanceTypes",

"ec2:DescribeLaunchTemplates",

"ec2:DescribeLaunchTemplateVersions",

"ec2:DescribeNetworkInterfaces",

"ec2:DescribeRegions",

"ec2:DescribeSecurityGroups",

"ec2:DescribeSnapshots",

"ec2:DescribeSubnets",

"ec2:DescribeTags",

"ec2:DescribeSpotInstanceRequests",

"ec2:CancelSpotInstanceRequests",

"ec2:DescribeInstanceCreditSpecifications",

"ec2:DescribeInstanceAttribute",

"ec2:GetLaunchTemplateData",

"ec2:DescribeVolumes",

"ec2:DescribeVpcs",

"ec2:DetachVolume",

"ec2:DisassociateIamInstanceProfile",

"ec2:RunInstances",

"ec2:StartInstances",

"ec2:StopInstances",

"ec2:TerminateInstances"

],

"Effect": "Allow",

"Resource": "*"

},

{

"Action": [

"ec2:CreateSecurityGroup",

"ec2:DeleteSecurityGroup"

],

"Effect": "Allow",

"Resource": "*"

},

{

"Action": [

"ebs:StartSnapshot",

"ebs:GetSnapshotBlock",

"ebs:PutSnapshotBlock",

"ebs:CompleteSnapshot",

"ebs:ListSnapshotBlocks",

"ebs:ListChangedBlocks",

"ec2:CreateSnapshot"

],

"Effect": "Allow",

"Resource": "*"

}

]

}

<!--NeedCopy-->

Remarque :

- La section EC2 relative aux groupes de sécurité n’est nécessaire que si un groupe de sécurité d’isolation doit être créé pour la machine virtuelle de préparation lors de la création du catalogue. Une fois cette opération effectuée, ces autorisations ne sont plus requises.

Importation de machines virtuelles

Un catalogue de machines est créé en important des machines virtuelles.

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"ec2:DescribeInstances",

"ec2:DescribeSecurityGroups",

"ec2:DescribeAvailabilityZones",

"ec2:DescribeSubnets",

"ec2:DescribeVolumes",

"ec2:DescribeSpotInstanceRequests"

],

"Effect": "Allow",

"Resource": "*"

}

]

}

<!--NeedCopy-->

Remarque :

L’autorisation

ec2:DescribeSpotInstanceRequestsn’est nécessaire que s’il existe une instance Spot dans la région AWS à partir de laquelle les machines virtuelles doivent être importées.

Téléchargement et chargement direct de disques

Le chargement direct de disques élimine l’exigence de travailleur de volume pour le provisionnement de catalogues de machines et utilise plutôt les API publiques fournies par AWS. Cette fonctionnalité réduit les coûts associés aux comptes de stockage supplémentaires et la complexité de la maintenance des opérations de travailleur de volume.

Remarque :

La prise en charge du travailleur de volume est supprimée. Les autorisations de chargement et de téléchargement direct de disques sont requises pour le provisionnement de catalogues de machines.

Les autorisations suivantes doivent être ajoutées à la stratégie :

ebs:StartSnapshotebs:GetSnapshotBlockebs:PutSnapshotBlockebs:CompleteSnapshotebs:ListSnapshotBlocksebs:ListChangedBlocksec2:CreateSnapshotec2:DeleteSnapshotec2:DescribeLaunchTemplates

Important :

- Vous pouvez ajouter une nouvelle machine virtuelle à des catalogues de machines existants sans aucune ressource de travailleur de volume, telle qu’une AMI de travailleur de volume et une machine virtuelle de travailleur de volume.

- Si vous supprimez un catalogue existant qui utilisait un travailleur de volume auparavant, tous les artefacts liés au travailleur de volume sont supprimés.

Chiffrement EBS des volumes créés

EBS peut chiffrer automatiquement les volumes nouvellement créés si l’AMI est chiffrée, ou si EBS est configuré pour chiffrer tous les nouveaux volumes. Toutefois, pour implémenter la fonctionnalité, les autorisations suivantes doivent être incluses dans la stratégie IAM.

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"kms:CreateGrant",

"kms:Decrypt",

"kms:DescribeKey",

"kms:GenerateDataKeyWithoutPlainText",

"kms:GenerateDataKey",

"kms:ReEncryptTo",

"kms:ReEncryptFrom"

],

"Resource": "*"

}

]

}

<!--NeedCopy-->

Remarque :

Les autorisations peuvent être limitées à des clés spécifiques en incluant un bloc Resource et Condition, à la discrétion de l’utilisateur. Par exemple, Autorisations KMS avec condition :

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"kms:CreateGrant",

"kms:Decrypt",

"kms:DescribeKey",

"kms:GenerateDataKeyWithoutPlainText",

"kms:GenerateDataKey",

"kms:ReEncryptTo",

"kms:ReEncryptFrom"

],

"Resource": [

"arn:aws:kms:us-east-2:123456789012:key/abcd1234-a123-456d-a12b-a123b4cd56ef"

],

"Condition": {

"Bool": {

"kms:GrantIsForAWSResource": true

}

}

}

]

}

<!--NeedCopy-->

L’instruction de politique de clé suivante est l’intégralité de la politique de clé par défaut pour les clés KMS, requise pour permettre au compte d’utiliser les politiques IAM afin de déléguer l’autorisation pour toutes les actions (kms:*) sur la clé KMS.

{

"Sid": "Enable IAM policies",

"Effect": "Allow",

"Principal": {

- "AWS": "arn:aws:iam::111122223333:root"

- },

- "Action": "kms:",

"Resource": ""

}

<!--NeedCopy-->

Pour plus d’informations, consultez la documentation officielle d’AWS Key Management Service.

Authentification basée sur les rôles IAM

Les autorisations suivantes sont ajoutées pour prendre en charge l’authentification basée sur les rôles.

- {

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "iam:PassRole",

- "Resource": "arn:aws:iam::*:role/*"

- }

]

- }

<!--NeedCopy-->

Politique d’autorisations IAM minimale

Le JSON suivant peut être utilisé pour toutes les fonctionnalités actuellement prises en charge. Vous pouvez créer des connexions d’hôte, créer, mettre à jour ou supprimer des machines virtuelles, et effectuer la gestion de l’alimentation à l’aide de cette politique. La politique peut être appliquée aux utilisateurs comme expliqué dans les sections Définition des autorisations IAM ou vous pouvez également utiliser l’authentification basée sur les rôles à l’aide de la clé de sécurité et de la clé secrète role_based_auth.

Important :

Pour utiliser role_based_auth, configurez d’abord le rôle IAM souhaité sur l’instance EC2 du Delivery Controller lors de la configuration des Delivery Controllers. À l’aide de Web Studio, ajoutez la connexion d’hébergement et fournissez le rôle_based_auth pour la clé d’authentification et le secret. Une connexion d’hébergement avec ces paramètres utilise alors l’authentification basée sur les rôles.

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"ec2:AttachVolume",

"ec2:AssociateIamInstanceProfile",

"ec2:AuthorizeSecurityGroupEgress",

"ec2:RevokeSecurityGroupEgress",

"ec2:AuthorizeSecurityGroupIngress",

"ec2:CreateImage",

"ec2:CreateLaunchTemplate",

"ec2:CreateNetworkInterface",

"ec2:CreateTags",

"ec2:CreateVolume",

"ec2:DeleteLaunchTemplate",

"ec2:DeleteNetworkInterface",

"ec2:DeleteSecurityGroup",

"ec2:DeleteSnapshot",

"ec2:DeleteTags",

"ec2:DeleteVolume",

"ec2:DeregisterImage",

"ec2:DescribeAccountAttributes",

"ec2:DescribeAvailabilityZones",

"ec2:DescribeIamInstanceProfileAssociations",

"ec2:DescribeImages",

"ec2:DescribeInstances",

"ec2:DescribeInstanceTypes",

"ec2:DescribeInstanceStatus",

"ec2:DescribeLaunchTemplates",

"ec2:DescribeLaunchTemplateVersions",

"ec2:DescribeNetworkInterfaces",

"ec2:DescribeRegions",

"ec2:DescribeSecurityGroups",

"ec2:DescribeSnapshots",

"ec2:DescribeSubnets",

"ec2:DescribeTags",

"ec2:DescribeSpotInstanceRequests",

"ec2:CancelSpotInstanceRequests",

"ec2:DescribeInstanceCreditSpecifications",

"ec2:DescribeInstanceAttribute",

"ec2:GetLaunchTemplateData",

"ec2:DescribeVolumes",

"ec2:DescribeVpcs",

"ec2:DetachVolume",

"ec2:DisassociateIamInstanceProfile",

"ec2:RebootInstances",

"ec2:RunInstances",

"ec2:StartInstances",

"ec2:StopInstances",

"ec2:TerminateInstances"

],

"Effect": "Allow",

"Resource": "*"

},

{

"Action": [

"ec2:CreateSecurityGroup",

"ec2:DeleteSecurityGroup"

],

"Effect": "Allow",

"Resource": "*"

},

{

"Action": [

"ebs:StartSnapshot",

"ebs:GetSnapshotBlock",

"ebs:PutSnapshotBlock",

"ebs:CompleteSnapshot",

"ebs:ListSnapshotBlocks",

"ebs:ListChangedBlocks",

"ec2:CreateSnapshot"

],

"Effect": "Allow",

"Resource": "*"

},

{

"Effect": "Allow",

"Action": [

"kms:CreateGrant",

"kms:Decrypt",

"kms:DescribeKey",

"kms:GenerateDataKeyWithoutPlainText",

"kms:GenerateDataKey",

"kms:ReEncryptTo",

"kms:ReEncryptFrom"

],

"Resource": "*"

},

{

"Effect": "Allow",

"Action": "iam:PassRole",

"Resource": "arn:aws:iam::*:role/*"

}

]

}

<!--NeedCopy-->

Remarque :

- La section EC2 relative aux SecurityGroups n’est nécessaire que si un groupe de sécurité d’isolation doit être créé pour la machine virtuelle de préparation lors de la création du catalogue. Une fois cela fait, ces autorisations ne sont plus requises.

- La section KMS n’est requise que lors de l’utilisation du chiffrement de volume EBS.

- La section d’autorisation

iam:PassRolen’est nécessaire que pour role_based_auth.- Des autorisations spécifiques au niveau des ressources peuvent être ajoutées au lieu d’un accès complet, en fonction de vos exigences et de votre environnement. Reportez-vous aux documents AWS Demystifying EC2 Resource-Level Permissions et Access management for AWS resources pour plus de détails.

- Utilisez les autorisations

ec2:CreateNetworkInterfaceetec2:DeleteNetworkInterfaceuniquement si vous utilisez la méthode du travailleur de volume.

Valider les autorisations sur la connexion d’hôte

Vous pouvez valider les autorisations sur une connexion d’hôte pour effectuer des tâches liées à la création et à la gestion de catalogues de machines MCS. Cette implémentation vous aide à identifier à l’avance les autorisations manquantes requises pour différents scénarios, tels que la création, la suppression et la mise à jour de machines virtuelles, la gestion de l’alimentation des machines virtuelles et le chiffrement EBS, afin d’éviter d’être bloqué à des moments critiques.

Vous pouvez valider les autorisations sur une connexion d’hôte à l’aide de la commande PowerShell Test-HypHypervisorConnection. Le résultat de la commande est capturé sous forme de liste, où chaque élément de la liste est divisé en trois sections.

- Catégorie : L’action ou la tâche qu’un utilisateur peut effectuer pour créer et gérer un catalogue de machines MCS.

- Action corrective : L’étape qu’un administrateur doit suivre pour résoudre une divergence d’autorisations manquantes d’un utilisateur.

- Autorisation manquante : La liste des autorisations manquantes pour une catégorie.

Pour valider les autorisations, procédez comme suit :

- Créez une connexion d’hôte à AWS.

- Ouvrez une fenêtre PowerShell à partir de l’hôte Delivery Controller™.

- Exécutez

asnp citrix*pour charger les modules PowerShell spécifiques à Citrix. -

Exécutez la commande suivante pour vérifier si vous disposez des autorisations requises pour consulter vos autorisations.

Test-HypHypervisorConnection -LiteralPath "XDHyp:\Connections\AWSCon" <!--NeedCopy--> -

Après avoir ajouté les autorisations manquantes requises pour consulter vos autorisations, exécutez la commande suivante pour vérifier si vous disposez des autorisations dans les catégories suivantes :

- Créer, mettre à jour, supprimer

- Gestion de l’alimentation

- Chiffrement EBS

Test-HypHypervisorConnection -LiteralPath "XDHyp:\Connections\AWSCon" [-SecurePassword -Password] "password" -UserName "" -CustomProperties "" <!--NeedCopy-->

Pour plus d’informations sur l’ajout d’autorisations, consultez Ajouter des autorisations IAM.

Où aller ensuite

- Si vous êtes en phase de déploiement initial, consultez Créer des catalogues de machines.

- Pour des informations spécifiques à AWS, consultez Créer un catalogue EC2 AWS.