Créer un catalogue Google Cloud Platform

Créer des catalogues de machines décrit les assistants qui créent un catalogue de machines. Les informations suivantes couvrent les détails spécifiques aux environnements Google Cloud.

Remarque :

Avant de créer un catalogue Google Cloud Platform (GCP), vous devez terminer la création d’une connexion à GCP. Consultez Connexion aux environnements Google Cloud.

Préparer une instance de VM principale et un disque persistant

Conseil :

Le « disque persistant » est le terme Google Cloud pour un disque virtuel.

Pour préparer votre instance de VM principale, créez et configurez une instance de VM avec des propriétés qui correspondent à la configuration souhaitée pour les instances VDA clonées dans votre catalogue de machines planifié. La configuration ne s’applique pas uniquement à la taille et au type de l’instance. Elle inclut également des attributs d’instance tels que les métadonnées, les balises, les attributions de GPU, les balises réseau et les propriétés du compte de service.

- Dans le cadre du processus de création d’image principale, MCS utilise votre instance de VM principale pour créer le modèle d’instance Google Cloud. Le modèle d’instance est ensuite utilisé pour créer les instances VDA clonées qui composent le catalogue de machines. Les instances clonées héritent des propriétés (à l’exception des propriétés de VPC, de sous-réseau et de disque persistant) de l’instance de VM principale à partir de laquelle le modèle d’instance a été créé.

Après avoir configuré les propriétés de l’instance de VM principale selon vos spécifications, démarrez l’instance, puis préparez le disque persistant pour l’instance.

Nous vous recommandons de créer manuellement un instantané du disque ou une image du disque. Cela vous permet d’utiliser une convention de nommage significative pour suivre les versions, vous offre plus d’options pour gérer les versions antérieures de votre image principale et vous fait gagner du temps lors de la création du catalogue de machines. Si vous ne créez pas votre propre instantané, MCS en crée un temporaire pour vous (qui est supprimé à la fin du processus de provisionnement). La création manuelle d’un instantané multirégional du disque ou de l’image du système d’exploitation vous permet également d’utiliser la même image principale pour les catalogues de machines dans différentes régions GCP.

Créer un catalogue de machines

Vous pouvez créer un catalogue de machines de deux manières :

Créer un catalogue de machines à l’aide de Web Studio

Remarque :

Créez vos ressources avant de créer un catalogue de machines. Utilisez les conventions de nommage établies par Google Cloud lors de la configuration des catalogues de machines. Consultez les Consignes de nommage des buckets et des objets pour plus d’informations.

Suivez les instructions de Créer des catalogues de machines.

-

Connectez-vous à Web Studio et sélectionnez Catalogues de machines dans le volet gauche.

-

Sélectionnez Créer un catalogue de machines dans la barre d’actions.

- 1. Sur la page **Système d’exploitation**, sélectionnez **SE multi-session**, puis sélectionnez **Suivant**.- Citrix Virtual Apps and Desktops™ prend également en charge les systèmes d’exploitation à session unique.

-

Sur la page Gestion des machines, sélectionnez les options Machines gérées par l’alimentation et Citrix Machine Creation Services™, puis sélectionnez Suivant. S’il existe plusieurs ressources, sélectionnez-en une dans le menu.

- 1. Sur la page **Image**, suivez ces étapes si nécessaire, puis cliquez sur **Suivant**. - 1. Sélectionnez l’image principale. Vous pouvez sélectionner les types d’images suivants : - Machine virtuelle (dont les régions sont les mêmes que les unités d’hébergement sélectionnées). - Instantanés (prennent en charge les instantanés multirégionaux). - Image de système d’exploitation (prend en charge les images publiques et non publiques multirégionales). - Si vous souhaitez utiliser la fonctionnalité de location exclusive, assurez-vous de sélectionner une image dont la propriété de groupe de nœuds est correctement configurée. Consultez [Activer la sélection de zone](#enable-zone-selection). - 1. Pour hériter des propriétés de machine d’un profil de machine, sélectionnez **Utiliser un profil de machine** et sélectionnez un profil dans l’onglet **Machine virtuelle** ou dans l’onglet **Modèles d’instance**. - > **Remarque :** - > - > - Actuellement, les VM de ce catalogue héritent des paramètres de stockage, de type de machine et de chiffrement de disque du profil de machine sélectionné. - > - Si vous sélectionnez un modèle d’instance comme profil de machine, toutes les zones sont sélectionnées par défaut. Vous pouvez sélectionner les zones selon vos besoins.- Sélectionnez le niveau fonctionnel minimal pour le catalogue.

-

Sur la page Types de stockage, sélectionnez le type de stockage utilisé pour contenir le système d’exploitation de ce catalogue de machines. Chacune des options de stockage suivantes présente des caractéristiques de prix et de performances uniques. (Un disque d’identité est toujours créé à l’aide du disque persistant standard zonal.)

- Disque persistant standard - Disque persistant équilibré - Disque persistant SSDPour plus de détails sur les options de stockage Google Cloud, consultez https://cloud.google.com/compute/docs/disks/.

-

Sur la page Machines virtuelles, spécifiez le nombre de VM que vous souhaitez créer, affichez les spécifications détaillées des VM, puis sélectionnez Suivant. Si vous utilisez des groupes de nœuds à locataire unique pour les catalogues de machines, assurez-vous de sélectionner uniquement les zones où des nœuds à locataire unique réservés sont disponibles. Consultez Activer la sélection de zone.

-

Sur la page Paramètres du disque, vous pouvez configurer les paramètres suivants :

- Choisissez d’activer ou non le cache en écriture différée. Après avoir activé le cache en écriture différée, vous pouvez effectuer les opérations suivantes : - Configurez la taille du disque et de la RAM utilisés pour la mise en cache des données temporaires. Pour plus d’informations, consultez [Configurer le cache pour les données temporaires](/fr-fr/citrix-virtual-apps-desktops/install-configure/machine-catalogs-create.html#configure-cache-for-temporary-data). - Sélectionnez le type de stockage pour le disque de cache en écriture différée. Les options de stockage suivantes sont disponibles pour le disque de cache en écriture différée : - Disque persistant standard - Disque persistant équilibré - Disque persistant SSD

-

Pour plus de détails sur les options de stockage Google Cloud, consultez Options de stockage.

- Sélectionnez le type de disque de cache en écriture différée.

- Utiliser un disque de cache en écriture différée non persistant. Si cette option est sélectionnée, le disque de cache en écriture différée ne persiste pas pour les machines virtuelles provisionnées. Le disque est supprimé lors des cycles d’alimentation et toutes les données redirigées vers le disque seront perdues.

- Utiliser un disque de cache en écriture différée persistant. Si cette option est sélectionnée, le disque de cache en écriture différée persiste pour les machines virtuelles provisionnées. L’activation de cette option augmente vos coûts de stockage.

- Lorsque l’optimisation du stockage MCS (MCS I/O) est activée, vous pouvez effectuer l’une des opérations suivantes :

- Choisissez de conserver ou non les disques système des VDA pendant les cycles d’alimentation. Pour plus d’informations, consultez Activation des mises à jour d’optimisation du stockage MCS.

-

Mettez à jour les tailles de la mémoire et du cache disque.

- Choisissez d’utiliser ou non votre propre clé pour protéger le contenu du disque. Pour utiliser cette fonctionnalité, vous devez d’abord créer vos propres clés de chiffrement gérées par le client (CMEK). Pour plus d’informations, consultez Utiliser les clés de chiffrement gérées par le client (CMEK).

Remarque :

Cette fonctionnalité est disponible uniquement dans l’interface Studio.

Après avoir créé les clés, vous pouvez en sélectionner une dans la liste. Vous ne pouvez pas modifier la clé après avoir créé le catalogue. Google Cloud ne prend pas en charge la rotation des clés sur les disques persistants ou les images existants. Par conséquent, après avoir provisionné un catalogue, celui-ci est lié à une version spécifique de la clé. Si cette clé est désactivée ou détruite, les instances et les disques chiffrés avec celle-ci deviennent inutilisables jusqu’à ce que la clé soit réactivée ou restaurée.

-

Sur la page Comptes d’ordinateur, sélectionnez un compte Active Directory, puis sélectionnez Suivant.

- Si vous sélectionnez Créer de nouveaux comptes Active Directory, sélectionnez un domaine, puis entrez la séquence de caractères représentant le schéma de nommage des comptes d’ordinateur de machines virtuelles provisionnées créés dans Active Directory. Le schéma de nommage des comptes peut contenir de 1 à 64 caractères et ne peut pas contenir d’espaces, de caractères non-ASCII ou de caractères spéciaux.

-

Si vous sélectionnez Utiliser des comptes Active Directory existants, sélectionnez Parcourir pour accéder aux comptes d’ordinateur Active Directory existants pour les machines sélectionnées.

-

- Sur la page Informations d’identification du domaine, sélectionnez Entrer les informations d’identification, saisissez le nom d’utilisateur et le mot de passe, sélectionnez Enregistrer, puis sélectionnez Suivant.”

- Les informations d’identification que vous saisissez doivent disposer des autorisations nécessaires pour effectuer des opérations sur les comptes Active Directory.

-

Sur la page Résumé, confirmez les informations, spécifiez un nom pour le catalogue, puis sélectionnez Terminer.

Remarque :

À partir de la version 2402, les noms de catalogue GCP doivent respecter les règles suivantes :

- Commencer par une lettre minuscule.

- Inclure uniquement des lettres minuscules (a-z), des chiffres et des tirets.

- Se terminer par une lettre minuscule ou un chiffre.

Lorsque vous tentez de renommer des catalogues GCP existants qui ne respectent pas ces règles, des messages d’erreur s’affichent et vous guident pour les renommer conformément aux règles mises à jour.

La création du catalogue de machines peut prendre beaucoup de temps. Pour vérifier que les machines sont créées sur les groupes de nœuds cibles, accédez à la console Google Cloud.

Importer des machines Google Cloud créées manuellement

Vous pouvez créer une connexion à Google Cloud, puis créer un catalogue contenant des machines Google Cloud. Ensuite, vous pouvez redémarrer manuellement les machines Google Cloud via Citrix Virtual Apps™ et Desktops. Grâce à cette fonctionnalité, vous pouvez :

- Importer des machines Google Cloud OS multi-session créées manuellement dans un catalogue de machines Citrix Virtual Apps and Desktops.

- Supprimer des machines Google Cloud OS multi-session créées manuellement d’un catalogue Citrix Virtual Apps and Desktops.

- Utiliser les fonctionnalités de gestion de l’alimentation existantes de Citrix Virtual Apps and Desktops pour gérer l’alimentation des machines Google Cloud Windows OS multi-session. Par exemple, définissez un calendrier de redémarrage pour ces machines.

Cette fonctionnalité ne nécessite aucune modification d’un workflow de provisioning Citrix Virtual Apps and Desktops existant, ni la suppression d’une fonctionnalité existante. Nous vous recommandons d’utiliser MCS pour provisionner des machines dans Web Studio au lieu d’importer des machines Google Cloud créées manuellement.

Cloud privé virtuel partagé

Les clouds privés virtuels partagés (VPC) comprennent un projet hôte, à partir duquel les sous-réseaux partagés sont mis à disposition, et un ou plusieurs projets de service qui utilisent la ressource. Les VPC partagés sont des options souhaitables pour les installations plus importantes car ils offrent un contrôle, une utilisation et une administration centralisés des ressources Google Cloud d’entreprise partagées. Pour plus d’informations, consultez le site de documentation Google.

Avec cette fonctionnalité, Machine Creation Services (MCS) prend en charge le provisioning et la gestion des catalogues de machines déployés sur des VPC partagés. Ce support, qui est fonctionnellement équivalent au support actuellement fourni dans les VPC locaux, diffère dans deux domaines :

- Vous devez accorder des autorisations supplémentaires au compte de service utilisé pour créer la connexion hôte. Ce processus permet à MCS d’accéder aux ressources VPC partagées et de les utiliser.

- Vous devez créer deux règles de pare-feu, une pour le trafic entrant et une pour le trafic sortant. Ces règles de pare-feu sont utilisées pendant le processus de création d’image maître.

Nouvelles autorisations requises

Un compte de service Google Cloud avec des autorisations spécifiques est requis lors de la création de la connexion hôte. Ces autorisations supplémentaires doivent être accordées à tous les comptes de service utilisés pour créer des connexions hôtes basées sur des VPC partagés.

Conseil :

Ces autorisations supplémentaires ne sont pas nouvelles pour Citrix Virtual Apps and Desktops. Elles sont utilisées pour faciliter la mise en œuvre des VPC locaux. Avec les VPC partagés, ces autorisations supplémentaires permettent d’accéder à d’autres ressources VPC partagées.

Un maximum de quatre autorisations supplémentaires doivent être accordées au compte de service associé à la connexion hôte pour prendre en charge le VPC partagé :

- compute.firewalls.list - Cette autorisation est obligatoire. Elle permet à MCS de récupérer la liste des règles de pare-feu présentes sur le VPC partagé.

- compute.networks.list - Cette autorisation est obligatoire. Elle permet à MCS d’identifier les réseaux VPC partagés disponibles pour le compte de service.

- compute.subnetworks.list – Cette autorisation est facultative selon la façon dont vous utilisez les VPC. Elle permet à MCS d’identifier les sous-réseaux au sein des VPC partagés visibles. Cette autorisation est déjà requise lors de l’utilisation de VPC locaux, mais doit également être attribuée dans le projet hôte du VPC partagé.

- compute.subnetworks.use - Cette autorisation est facultative selon la façon dont vous utilisez les VPC. Elle est nécessaire pour utiliser les ressources de sous-réseau dans les catalogues de machines provisionnés. Cette autorisation est déjà requise pour l’utilisation de VPC locaux, mais doit également être attribuée dans le projet hôte du VPC partagé.

Lorsque vous utilisez ces autorisations, tenez compte des différentes approches basées sur le type d’autorisation utilisé pour créer le catalogue de machines :

- Autorisation au niveau du projet :

- Permet l’accès à tous les VPC partagés au sein du projet hôte.

- Nécessite que les autorisations n°3 et n°4 soient attribuées au compte de service.

- Autorisation au niveau du sous-réseau :

- Permet l’accès à des sous-réseaux spécifiques au sein du VPC partagé.

- Les autorisations n°3 et n°4 sont intrinsèques à l’attribution au niveau du sous-réseau et n’ont donc pas besoin d’être attribuées directement au compte de service.

Sélectionnez l’approche qui correspond à vos besoins organisationnels et à vos normes de sécurité.

Conseil :

Pour plus d’informations sur les différences entre les autorisations au niveau du projet et au niveau du sous-réseau, consultez la documentation Google Cloud.

Règles de pare-feu

Lors de la préparation d’un catalogue de machines, une image de machine est préparée pour servir de disque système d’image principale pour le catalogue. Lorsque ce processus a lieu, le disque est temporairement attaché à une machine virtuelle. Cette VM doit s’exécuter dans un environnement isolé qui empêche tout trafic réseau entrant et sortant. Ceci est réalisé grâce à une paire de règles de pare-feu de type « refuser tout » ; une pour le trafic entrant et une pour le trafic sortant. Lors de l’utilisation de VPC locaux Google Cloud, MCS crée ce pare-feu dans le réseau local et l’applique à la machine pour la préparation de l’image principale. Une fois la préparation de l’image principale terminée, la règle de pare-feu est supprimée de l’image.

- Nous recommandons de réduire au minimum le nombre de nouvelles autorisations requises pour utiliser les VPC partagés. Les VPC partagés sont des ressources d'entreprise de niveau supérieur et ont généralement des protocoles de sécurité plus rigides en place. Pour cette raison, créez une paire de règles de pare-feu dans le projet hôte sur les ressources VPC partagées, une pour le trafic entrant et une pour le trafic sortant. Attribuez-leur la priorité la plus élevée. Appliquez une nouvelle balise cible à chacune de ces règles, en utilisant la valeur suivante :

- `citrix-provisioning-quarantine-firewall`

- Lorsque MCS crée ou met à jour un catalogue de machines, il recherche les règles de pare-feu contenant cette balise cible. Il examine ensuite les règles pour vérifier leur exactitude et les applique à la machine utilisée pour préparer l'image principale du catalogue. Si les règles de pare-feu ne sont pas trouvées, ou si elles sont trouvées mais que les règles ou leurs priorités sont incorrectes, un message similaire au suivant apparaît :

- `"Impossible de trouver des règles de pare-feu de quarantaine INGRESS et EGRESS valides pour le VPC <name> dans le projet <project>. Veuillez vous assurer que vous avez créé des règles de pare-feu « refuser tout » avec la balise réseau « citrix-provisioning-quarantine-firewall » et la priorité appropriée. Reportez-vous à la documentation Citrix pour plus de détails."`

- ### Configuration du VPC partagé

Avant d’ajouter le VPC partagé en tant que connexion d’hôte dans Web Studio, suivez les étapes suivantes pour ajouter des comptes de service à partir du projet dans lequel vous avez l’intention de provisionner :

- Créez un rôle IAM.

- Ajoutez le compte de service utilisé pour créer une connexion d’hôte CVAD au rôle IAM du projet hôte VPC partagé.

- Ajoutez le compte de service Cloud Build du projet dans lequel vous avez l’intention de provisionner au rôle IAM du projet hôte VPC partagé.

- Créez des règles de pare-feu.

Déterminez le niveau d’accès du rôle — accès au niveau du projet ou un modèle plus restreint utilisant l’accès au niveau du sous-réseau.

Accès au niveau du projet pour le rôle IAM. Pour le rôle IAM au niveau du projet, incluez les autorisations suivantes :

- compute.firewalls.list

- compute.networks.list

- compute.subnetworks.list

- compute.subnetworks.use

Pour créer un rôle IAM au niveau du projet :

- Dans la console Google Cloud, accédez à IAM et administration > Rôles.

- Sur la page Rôles, sélectionnez CRÉER UN RÔLE.

- Sur la page Créer un rôle, spécifiez le nom du rôle. Sélectionnez AJOUTER DES AUTORISATIONS.

- Sur la page Ajouter des autorisations, ajoutez les autorisations au rôle, individuellement. Pour ajouter une autorisation, saisissez le nom de l’autorisation dans le champ Filtrer le tableau. Sélectionnez l’autorisation, puis sélectionnez AJOUTER.

- Sélectionnez CRÉER.

Rôle IAM au niveau du sous-réseau. Ce rôle omet l’ajout des autorisations compute.subnetworks.list et compute.subnetworks.use après avoir sélectionné CRÉER UN RÔLE. Pour ce niveau d’accès IAM, les autorisations compute.firewalls.list et compute.networks.list doivent être appliquées au nouveau rôle.

Pour créer un rôle IAM au niveau du sous-réseau :

- Dans la console Google Cloud, accédez à Réseau VPC > VPC partagé. La page VPC partagé apparaît, affichant les sous-réseaux des réseaux VPC partagés que contient le projet hôte.

- Sur la page VPC partagé, sélectionnez le sous-réseau auquel vous souhaitez accéder.

-

- Dans le coin supérieur droit, sélectionnez AJOUTER UN MEMBRE pour ajouter un compte de service.

-

- Sur la page Ajouter des membres, suivez ces étapes :

-

- Dans le champ Nouveaux membres, saisissez le nom de votre compte de service, puis sélectionnez votre compte de service dans le menu.

-

- Sélectionnez le champ Sélectionner un rôle, puis Utilisateur du réseau Compute.

- Sélectionnez ENREGISTRER.

- Dans la console Google Cloud, accédez à IAM et administration > Rôles.

- Sur la page Rôles, sélectionnez CRÉER UN RÔLE.

- Sur la page Créer un rôle, spécifiez le nom du rôle. Sélectionnez AJOUTER DES AUTORISATIONS.

- Sur la page Ajouter des autorisations, ajoutez les autorisations au rôle, individuellement. Pour ajouter une autorisation, saisissez le nom de l’autorisation dans le champ Filtrer le tableau. Sélectionnez l’autorisation, puis sélectionnez AJOUTER.

- Sélectionnez CRÉER.

Ajouter un compte de service au rôle IAM du projet hôte

Après avoir créé un rôle IAM, suivez les étapes suivantes pour ajouter un compte de service pour le projet hôte :

- Dans la console Google Cloud, accédez au projet hôte, puis à IAM et administration > IAM.

- Sur la page IAM, sélectionnez AJOUTER pour ajouter un compte de service.

- Sur la page Ajouter des membres :

- Dans le champ Nouveaux membres, saisissez le nom de votre compte de service, puis sélectionnez votre compte de service dans le menu.

- Sélectionnez un champ de rôle, saisissez le rôle IAM que vous avez créé, puis sélectionnez le rôle dans le menu.

- Sélectionnez ENREGISTRER.

Le compte de service est maintenant configuré pour le projet hôte.

Ajouter le compte de service Cloud Build au VPC partagé

Chaque abonnement Google Cloud possède un compte de service nommé d’après le numéro d’ID du projet, suivi de cloudbuild.gserviceaccount. Par exemple : 705794712345@cloudbuild.gserviceaccount.

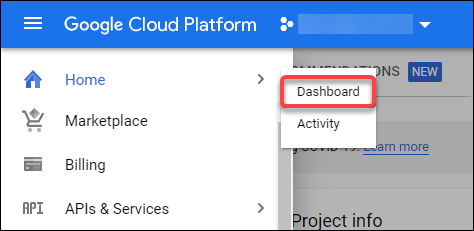

Vous pouvez déterminer le numéro d’ID de votre projet en sélectionnant Accueil et Tableau de bord dans la console Google Cloud :

Recherchez le Numéro de projet sous la zone Informations sur le projet de l’écran.

Effectuez les étapes suivantes pour ajouter le compte de service Cloud Build au VPC partagé :

- Dans la console Google Cloud, accédez au projet hôte, puis à IAM et administration > IAM.

- Sur la page Autorisations, sélectionnez AJOUTER pour ajouter un compte.

- Sur la page Ajouter des membres, suivez ces étapes :

- Dans le champ Nouveaux membres, saisissez le nom du compte de service Cloud Build, puis sélectionnez votre compte de service dans le menu.

- Sélectionnez le champ Sélectionner un rôle, saisissez

Computer Network User, puis sélectionnez le rôle dans le menu. - Sélectionnez ENREGISTRER.

Créer des règles de pare-feu

-

Dans le cadre du processus de préparation de l’image principale, MCS copie l’image de machine sélectionnée et l’utilise pour préparer le disque système de l’image principale pour le catalogue. Pendant la préparation de l’image principale, MCS attache le disque à une machine virtuelle temporaire, qui exécute ensuite des scripts de préparation. Cette VM doit s’exécuter dans un environnement isolé qui interdit tout trafic réseau entrant et sortant. Pour créer un environnement isolé, MCS nécessite deux règles de pare-feu de type refuser tout (une règle d’entrée et une règle de sortie). Par conséquent, créez deux règles de pare-feu dans le Projet hôte comme suit :

-

- Dans la console Google Cloud, accédez au projet hôte, puis à Réseau VPC > Pare-feu.

-

- Sur la page Pare-feu, sélectionnez CRÉER UNE RÈGLE DE PARE-FEU.

-

- Sur la page Créer une règle de pare-feu, complétez les informations suivantes :

- Nom. Saisissez un nom pour la règle.

- Réseau. Sélectionnez le réseau VPC partagé auquel la règle de pare-feu d’entrée s’applique.

- Priorité. Plus la valeur est petite, plus la priorité de la règle est élevée. Nous recommandons une petite valeur (par exemple, 10).

- Direction du trafic. Sélectionnez Entrée.

- Action en cas de correspondance. Sélectionnez Refuser.

- Cibles. Utilisez la valeur par défaut, Balises cibles spécifiées.

-

Balises cibles. Saisissez

citrix-provisioning-quarantine-firewall. - Filtre source. Utilisez la valeur par défaut, Plages d’adresses IP.

-

Plages d’adresses IP source. Saisissez une plage qui correspond à tout le trafic. Saisissez

0.0.0.0/0. - Protocoles et ports. Sélectionnez Refuser tout.

- Sur la page Créer une règle de pare-feu, complétez les informations suivantes :

-

Sélectionnez CRÉER pour créer la règle.

-

Répétez les étapes 1 à 4 pour créer une autre règle. Pour Sens du trafic, sélectionnez Sortie.

Ajouter une connexion

Ajoutez une connexion aux environnements Google Cloud. Consultez Ajouter une connexion.

Activer la sélection de zone

Citrix Virtual Apps and Desktops prend en charge la sélection de zone. Avec la sélection de zone, vous spécifiez les zones dans lesquelles vous souhaitez créer des machines virtuelles. La sélection de zone permet aux administrateurs de placer des nœuds à locataire unique dans les zones de leur choix. Pour configurer la location unique, vous devez effectuer les opérations suivantes sur Google Cloud :

- Réserver un nœud à locataire unique Google Cloud

- Créer l’image principale VDA

Réservation d’un nœud à locataire unique Google Cloud

Pour réserver un nœud à locataire unique, reportez-vous à la documentation de Google Cloud.

Important :

Un modèle de nœud est utilisé pour indiquer les caractéristiques de performance du système réservé dans le groupe de nœuds. Ces caractéristiques incluent le nombre de vGPU, la quantité de mémoire allouée au nœud et le type de machine utilisé pour les machines créées sur le nœud. Pour plus d’informations, consultez la documentation de Google Cloud.

Création de l’image principale VDA

Pour déployer des machines sur le nœud à locataire unique avec succès, vous devez prendre des mesures supplémentaires lors de la création d’une image de machine virtuelle principale. Les instances de machine sur Google Cloud ont une propriété appelée libellés d’affinité de nœud. Les instances utilisées comme images principales pour les catalogues déployés sur le nœud à locataire unique nécessitent un libellé d’affinité de nœud qui correspond au nom du groupe de nœuds cible. Pour ce faire, gardez les points suivants à l’esprit :

- Pour une nouvelle instance, définissez le libellé dans la console Google Cloud lors de la création d’une instance. Pour plus de détails, consultez Provisionner une machine virtuelle à locataire unique.

- Pour une instance existante, définissez le libellé à l’aide de la ligne de commande gcloud. Pour plus de détails, consultez Configurer les libellés d’affinité de nœud.

Remarque :

Si vous avez l’intention d’utiliser la location unique avec un VPC partagé, consultez Cloud privé virtuel partagé.

Créer un catalogue de machines

Après avoir défini le libellé d’affinité de nœud, configurez le catalogue de machines.

Clés de chiffrement gérées par le client (CMEK)

Vous pouvez utiliser les clés de chiffrement gérées par le client (CMEK) pour les catalogues MCS. Lorsque vous utilisez cette fonctionnalité, vous attribuez le rôle CryptoKey Encrypter/Decrypter du service Google Cloud Key Management Service à l’agent de service Compute Engine. Le compte Citrix Virtual Apps and Desktops doit disposer des autorisations correctes dans le projet où la clé est stockée. Reportez-vous à Aider à protéger les ressources à l’aide des clés Cloud KMS pour plus d’informations.

Votre agent de service Compute Engine se présente sous la forme suivante : service-<Project _Number>@compute-system.iam.gserviceaccount.com. Cette forme est différente du compte de service Compute Engine par défaut.

Remarque :

Ce compte de service Compute Engine peut ne pas apparaître dans l’affichage Autorisations IAM de la console Google. Dans ce cas, utilisez la commande

gcloudcomme décrit dans Aider à protéger les ressources à l’aide des clés Cloud KMS.

Attribuer des autorisations au compte Citrix Virtual Apps and Desktops

Les autorisations Google Cloud KMS peuvent être configurées de différentes manières. Vous pouvez fournir des autorisations KMS au niveau du projet ou des autorisations KMS au niveau de la ressource. Consultez Autorisations et rôles pour plus d’informations.

Autorisations au niveau du projet

Une option consiste à fournir au compte Citrix Virtual Apps and Desktops des autorisations au niveau du projet pour parcourir les ressources Cloud KMS. Pour ce faire, créez un rôle personnalisé et ajoutez les autorisations suivantes :

cloudkms.keyRings.listcloudkms.keyRings.getcloudkms.cryptokeys.list-

cloudkms.cryptokeys.get -

Attribuez ce rôle personnalisé à votre Citrix Virtual Apps and Desktops. Cela vous permet de parcourir les clés régionales dans le projet pertinent de l’inventaire.

-

Autorisations au niveau de la ressource

Pour l’autre option, les autorisations au niveau de la ressource, dans la console Google Cloud, accédez à la cryptoKey que vous utilisez pour le provisionnement MCS. Ajoutez le compte Citrix Virtual Apps and Desktops à un trousseau de clés ou à une clé que vous utilisez pour le provisionnement de catalogues.

Conseil :

Avec cette option, vous ne pouvez pas parcourir les clés régionales de votre projet dans l’inventaire, car le compte Citrix Virtual Apps and Desktops ne dispose pas d’autorisations de liste au niveau du projet sur les ressources Cloud KMS. Cependant, vous pouvez toujours provisionner un catalogue à l’aide de CMEK en spécifiant le

cryptoKeyIdcorrect dans les propriétés personnaliséesProvScheme, décrites ci-dessous.

Provisionnement avec CMEK à l’aide de propriétés personnalisées

Lors de la création de votre schéma de provisionnement via PowerShell, spécifiez une propriété CryptoKeyId dans ProvScheme CustomProperties. Par exemple :

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="<yourCryptoKeyId>" />

</CustomProperties>'

<!--NeedCopy-->

Le cryptoKeyId doit être spécifié au format suivant :

projectId:location:keyRingName:cryptoKeyName

Par exemple, si vous souhaitez utiliser la clé my-example-key dans l’anneau de clés my-example-key-ring dans la région us-east1 et le projet avec l’ID my-example-project-1, vos paramètres personnalisés ProvScheme ressembleraient à ceci :

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:us-east1:my-example-key-ring:my-example-key" />

</CustomProperties>'

<!--NeedCopy-->

Tous les disques et images provisionnés par MCS liés à ce schéma de provisionnement utilisent cette clé de chiffrement gérée par le client.

Conseil :

Si vous utilisez des clés globales, l’emplacement des propriétés client doit indiquer

globalet non le nom de la région, qui dans l’exemple ci-dessus est us-east1. Par exemple :<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:global:my-example-key-ring:my-example-key" />.

Rotation des clés gérées par le client

Google Cloud ne prend pas en charge la rotation des clés sur les disques persistants ou les images existants. Une fois qu’une machine est provisionnée, elle est liée à la version de la clé utilisée au moment de sa création. Cependant, une nouvelle version de la clé peut être créée et cette nouvelle clé est utilisée pour les machines nouvellement provisionnées ou les ressources créées lorsqu’un catalogue est mis à jour avec une nouvelle image principale.

Considérations importantes concernant les anneaux de clés

Les anneaux de clés ne peuvent pas être renommés ou supprimés. De plus, vous pourriez encourir des frais imprévus lors de leur configuration. Lors de la suppression ou du retrait d’un anneau de clés, Google Cloud affiche un message d’erreur :

Sorry, you can't delete or rename keys or key rings. We were concerned about the security implications of allowing multiple keys or key versions over time to have the same resource name, so we decided to make names immutable. (And you can't delete them, because we wouldn't be able to do a true deletion--there would still have to be a tombstone tracking that this name had been used and couldn't be reused).

We're aware that this can make things untidy, but we have no immediate plans to change this.

If you want to avoid getting billed for a key or otherwise make it unavailable, you can do so by deleting all the key versions; neither keys nor key rings are billed for, just the active key versions within the keys.

<!--NeedCopy-->

Conseil :

Pour plus d’informations, consultez Modification ou suppression d’un anneau de clés depuis la console.

Compatibilité de l’accès uniforme au niveau du bucket

Citrix Virtual Apps and Desktops est compatible avec la politique de contrôle d’accès uniforme au niveau du bucket sur Google Cloud. Cette fonctionnalité complète l’utilisation de la politique IAM qui accorde des autorisations à un compte de service pour permettre la manipulation des ressources, y compris les buckets de stockage. Avec le contrôle d’accès uniforme au niveau du bucket, Citrix Virtual Apps and Desktops vous permet d’utiliser une liste de contrôle d’accès (ACL) pour contrôler l’accès aux buckets de stockage ou aux objets qui y sont stockés. Consultez Accès uniforme au niveau du bucket pour obtenir des informations générales sur l’accès uniforme au niveau du bucket de Google Cloud. Pour des informations de configuration, consultez Exiger un accès uniforme au niveau du bucket.

Créer un catalogue de machines à l’aide de PowerShell

Cette section détaille comment vous pouvez créer des catalogues à l’aide de PowerShell :

- Créer un catalogue avec un disque de cache d’écriture persistant

- Améliorer les performances de démarrage avec MCSIO

- Créer un catalogue de machines à l’aide d’un profil de machine

- Créer un catalogue de machines avec un profil de machine comme modèle d’instance

- Utiliser PowerShell pour créer un catalogue avec une VM blindée

- Créer des VM Windows 11 sur le nœud à locataire unique

Créer un catalogue avec un disque de cache d’écriture persistant

- Pour configurer un catalogue avec un disque de cache d’écriture persistant, utilisez le paramètre PowerShell

New-ProvSchemeCustomProperties.

Conseil :

Utilisez le paramètre PowerShell ici uniquement pour les connexions d’hébergement basées sur le cloud. Si vous souhaitez provisionner des machines à l’aide d’un disque de cache d’écriture persistant pour une solution sur site (par exemple, XenServer®), PowerShell n’est pas nécessaire car le disque persiste automatiquement.

Ce paramètre prend en charge une propriété supplémentaire, PersistWBC, utilisée pour déterminer comment le disque de cache d’écriture persiste pour les machines provisionnées par MCS. La propriété PersistWBC est utilisée uniquement lorsque le paramètre UseWriteBackCache est spécifié et lorsque le paramètre WriteBackCacheDiskSize est défini pour indiquer qu’un disque est créé.

Remarque :

Ce comportement s’applique à la fois à Azure et à GCP où le disque de cache d’écriture MCSIO par défaut est supprimé et recréé lors du cycle d’alimentation. Vous pouvez choisir de rendre le disque persistant pour éviter la suppression et la recréation du disque de cache d’écriture MCSIO.

Définir la propriété PersistWBC sur true ne supprime pas le disque de cache d’écriture lorsque l’administrateur Citrix Virtual Apps and Desktops arrête la machine depuis l’interface de gestion.

Définir la propriété PersistWBC sur false supprime le disque de cache d’écriture lorsque l’administrateur Citrix Virtual Apps and Desktops arrête la machine depuis l’interface de gestion.

Remarque :

Si la propriété

PersistWBCest omise, la propriété est définie par défaut surfalseet le cache d’écriture est supprimé lorsque la machine est arrêtée depuis l’interface de gestion.

Par exemple, en utilisant le paramètre CustomProperties pour définir PersistWBC sur true :

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="ResourceGroups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistWBC" Value="true" />

</CustomProperties>

<!--NeedCopy-->

Remarque :

La propriété

PersistWBCne peut être définie qu’à l’aide de la cmdlet PowerShellNew-ProvScheme. Toute tentative de modification desCustomPropertiesd’un schéma de provisionnement après sa création n’a aucun impact sur le catalogue de machines et la persistance du disque de cache d’écriture lorsqu’une machine est arrêtée.

Par exemple, définissez New-ProvScheme pour utiliser le cache d’écriture tout en définissant la propriété PersistWBC sur true :

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistWBC`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

- -WriteBackCacheMemorySize 256

<!--NeedCopy-->

-

Améliorer les performances de démarrage avec MCSIO

Vous pouvez améliorer les performances de démarrage des disques gérés Azure et GCP lorsque MCSIO est activé. Utilisez la propriété personnalisée PowerShell PersistOSDisk dans la commande New-ProvScheme pour configurer cette fonctionnalité. Les options associées à New-ProvScheme incluent :

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="Resource <!--NeedCopy-->

``````<!--NeedCopy-->

<!--NeedCopy-->

````````Groups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistOsDisk" Value="true" />

</CustomProperties>

<!--NeedCopy-->

Pour activer cette fonctionnalité, définissez la propriété personnalisée PersistOSDisk sur true. Par exemple :

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistOsDisk`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

Créer un catalogue de machines à l’aide d’un profil de machine

Lorsque vous créez un catalogue pour provisionner des machines à l’aide de Machine Creation Services (MCS), vous pouvez utiliser un profil de machine pour capturer les propriétés matérielles d’une machine virtuelle et les appliquer aux machines virtuelles nouvellement provisionnées dans le catalogue. Lorsque le paramètre MachineProfile n’est pas utilisé, les propriétés matérielles sont capturées à partir de la machine virtuelle d’image principale ou de l’instantané. Certaines propriétés que vous définissez explicitement, par exemple, StorageType, CatalogZones et CryptoKeyIs, sont ignorées du profil de machine.

- Pour créer un catalogue avec un profil de machine, utilisez la commande

New-ProvScheme. Par exemple,New-ProvScheme –MachineProfile "path to VM". Si vous ne spécifiez pas le paramètreMachineProfile, les propriétés matérielles sont capturées à partir de la machine virtuelle d’image principale. - Pour mettre à jour un catalogue avec un nouveau profil de machine, utilisez la commande

Set-ProvScheme. Par exemple,Set-ProvScheme –MachineProfile "path to new VM". Cette commande ne modifie pas le profil de machine des machines virtuelles existantes dans le catalogue. Seules les machines virtuelles nouvellement créées ajoutées au catalogue auront le nouveau profil de machine. -

Vous pouvez également mettre à jour l’image principale, mais lorsque vous mettez à jour l’image principale, les propriétés matérielles ne sont pas mises à jour. Si vous souhaitez mettre à jour les propriétés matérielles, vous devez mettre à jour le profil de machine à l’aide de la commande

Set-ProvScheme. Ces modifications ne s’appliqueront qu’aux nouvelles machines du catalogue. Pour mettre à jour les propriétés matérielles d’une machine existante, vous pouvez utiliser la commandeSet-ProvVMUpdateTimeWindowavec les paramètres-StartsNowet-DurationInMinutes -1.Remarque :

-

StartsNowindique que l’heure de début planifiée est l’heure actuelle. -

DurationInMinutesavec un nombre négatif (par exemple, –1) indique qu’il n’y a pas de limite supérieure à la fenêtre de temps de la planification.

-

Créer un catalogue de machines avec un profil de machine en tant que modèle d’instance

Vous pouvez sélectionner un modèle d’instance GCP comme entrée pour le profil de machine. Les modèles d’instance sont des ressources légères dans GCP, et sont donc très rentables.

Créer un nouveau catalogue de machines avec un profil de machine en tant que modèle d’instance

- Ouvrez une fenêtre PowerShell.

- Exécutez

asnp citrix*pour charger les modules PowerShell spécifiques à Citrix. -

Trouvez un modèle d’instance dans votre projet GCP à l’aide de la commande suivante :

cd XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder <!--NeedCopy--> -

Créez un nouveau catalogue de machines avec un profil de machine en tant que modèle d’instance à l’aide de la commande NewProvScheme :

New-ProvScheme -ProvisioningSchemeName <CatalogName> -HostingUnitName <HostingUnitName> -IdentityPoolName <identity pool name> -MasterImageVM XDHyp:\HostingUnits\<HostingUnitName> \Base.vm\Base.snapshot -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\mytemplate.template <!--NeedCopy-->Pour plus d’informations sur la commande New-ProvScheme, consultez https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/New-ProvScheme/.

- Terminez la création du catalogue de machines à l’aide des commandes PowerShell. Pour plus d’informations sur la création d’un catalogue à l’aide du SDK PowerShell distant, consultez https://developer-docs.citrix.com/projects/citrix-virtual-apps-desktops-sdk/en/latest/creating-a-catalog/.

Modifier le profil de machine d’un catalogue de machines existant pour qu’il devienne un modèle d’instance

Les étapes détaillées pour modifier le profil de machine d’un catalogue de machines existant afin qu’il devienne un modèle d’instance sont les suivantes :

- Ouvrez une fenêtre PowerShell.

- Exécutez

asnp citrix*pour charger les modules PowerShell spécifiques à Citrix. -

Exécutez la commande suivante :

Set-ProvScheme -ProvisioningSchemeName <CatalogName> -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\<TemplateName>.template <!--NeedCopy-->Pour plus d’informations sur la commande Set-ProvScheme, consultez https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/Set-ProvScheme/.

Utiliser PowerShell pour créer un catalogue avec une machine virtuelle blindée

Vous pouvez créer un catalogue de machines MCS avec des propriétés de machine virtuelle blindée. Une machine virtuelle blindée est renforcée par un ensemble de contrôles de sécurité qui assurent l’intégrité vérifiable de vos instances Compute Engine, en utilisant des capacités de sécurité de plateforme avancées telles que le démarrage sécurisé, un module de plateforme fiable virtuel, le micrologiciel UEFI et la surveillance de l’intégrité.

MCS prend en charge la création du catalogue à l’aide du flux de travail de profil de machine. Si vous utilisez le flux de travail de profil de machine, vous devez activer les propriétés de machine virtuelle blindée d’une instance de machine virtuelle. Vous pouvez ensuite utiliser cette instance de machine virtuelle comme entrée de profil de machine.

Pour créer un catalogue de machines MCS avec une machine virtuelle blindée à l’aide du flux de travail de profil de machine.

- Activez les options de machine virtuelle blindée d’une instance de machine virtuelle dans la console Google Cloud. Consultez Démarrage rapide : Activer les options de machine virtuelle blindée.

-

Créez un catalogue de machines MCS avec le flux de travail de profil de machine en utilisant l’instance de machine virtuelle.

- Ouvrez une fenêtre PowerShell.

- Exécutez

asnp citrix*pour charger les modules PowerShell spécifiques à Citrix. - Créez un pool d’identités s’il n’est pas déjà créé.

-

Exécutez la commande

New-ProvScheme. Par exemple :New-ProvScheme -ProvisioningSchemeName `<catalog-name>` -HostingUnitName gcp-hostint-unit -MasterImageVM XDHyp:\HostingUnits\gcp-hostint-unit\catalog-vda.vm -MachineProfile XDHyp:\HostingUnits\gcp-hostint-unit\catalog-machine.vm <!--NeedCopy-->

-

- Terminez la création du catalogue de machines.

Pour mettre à jour le catalogue de machines avec un nouveau profil de machine :

-

Exécutez la commande

Set-ProvScheme. Par exemple :Set-ProvScheme -ProvisioningSchemeName `<catalog-name>` -MasterImageVM XDHyp:\HostingUnits\`<hostin-unit>`\catalog-vda.vm -MachineProfile "DHyp:\HostingUnits\`<hostin-unit>`\catalog-machine.vm <!--NeedCopy-->

-

Pour appliquer la modification effectuée dans

Set-ProvSchemeaux machines virtuelles existantes, exécutez la commandeSet-ProvVMUpdateTimeWindow. -

- Exécutez la commande

Set-ProvVMUpdateTimeWindow. Par exemple :

Set-ProvVMUpdateTimeWindow -ProvisioningSchemeName my-catalog -VMName `<List-Of-Vm-Names>` -StartsNow -DurationInMinutes -1 <!--NeedCopy--> - Exécutez la commande

- Redémarrez les machines virtuelles.

Créer des machines virtuelles Windows 11 sur le nœud à locataire unique

Vous pouvez créer des machines virtuelles Windows 11 dans GCP. Cependant, si vous installez Windows 11 sur l’image principale, vous devez activer le vTPM pendant le processus de création de l’image principale. De plus, vous devez activer le vTPM sur la source du profil de machine (machine virtuelle ou modèle d’instance).

Les étapes clés pour créer des machines virtuelles Windows 11 sur le nœud à locataire unique sont les suivantes :

- Configurez les environnements de virtualisation Google Cloud. Pour plus d’informations, consultez Environnements Google Cloud.

- Installez les VDA. Consultez Installer les VDA.

- Créez une connexion aux environnements Google Cloud. Pour plus d’informations, consultez Connexion aux environnements Google Cloud.

- Créez une image principale Windows 11 Bring Your Own License (BYOL) et importez l’image dans Google Cloud. Consultez Créer une image principale Windows 11 BYOL.

- Créez la source du profil de machine : provisionnez une machine virtuelle sur le nœud à locataire unique et activez le vTPM du profil de machine source. Consultez Provisionner une machine virtuelle sur un nœud à locataire unique.

- Créez un catalogue de machines MCS à l’aide de la source de profil de machine Windows 11 activée avec vTPM. La source du profil de machine doit avoir le même type d’instance que celui décrit dans le nœud à locataire unique. Consultez Créer un catalogue de machines MCS à l’aide de la source de profil de machine Windows 11.

Créer une image principale Windows 11 BYOL

Il existe deux options pour créer une image principale Windows 11 BYOL et importer l’image principale dans Google Cloud :

- Utiliser les outils Google Cloud Cloud Build

- Créer l’image principale sur tout autre hyperviseur

Utiliser les outils Google Cloud Cloud Build

- Chargez les fichiers ISO de Windows 11, le SDK GCP, le framework .NET et les fichiers d’installation de PowerShell dans le compartiment de stockage GCP.

- Indiquez l’emplacement du fichier dans le fichier

.yamlde la build cloud en tant que paramètre. -

Exécutez la build cloud suivante à partir de la ligne de commande pour créer l’image finale de Windows 11. GCP amorce et crée l’image principale dans le projet sélectionné à l’aide du workflow Daisy dans GCP, et l’image principale est importée dans GCP.

gcloud compute instances import INSTANCE-NAME--source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->Remarque :

Remplacez tout le texte en majuscules par les détails réels de la ressource.

Pour des informations complètes, consultez Créer des images Windows BYOL personnalisées.

Créer l’image principale sur tout autre hyperviseur

- Créez l’image principale de Windows 11 à l’aide de tout autre hyperviseur.

- Exportez l’image principale au format OVF vers la machine locale.

-

Chargez les fichiers OVF dans le compartiment de stockage GCP à l’aide de l’interface de ligne de commande gcloud locale.

gsutil cp LOCAL_IMAGE_PATH_OVF_FILES gs://BUCKET_NAME/ <!--NeedCopy--> -

Exécutez la build cloud suivante à partir de la ligne de commande pour créer l’image finale de Windows 11. GCP amorce et crée l’image principale dans le projet sélectionné à l’aide du workflow Daisy dans GCP, et l’image principale est importée dans GCP.

gcloud compute instances import INSTANCE-NAME --source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->Remarque :

Remplacez tout le texte en majuscules par les détails réels de la ressource.

Provisionner une machine virtuelle sur un nœud à locataire unique

Utilisez des nœuds à locataire unique pour maintenir vos machines virtuelles physiquement séparées des machines virtuelles d’autres projets, ou pour regrouper vos machines virtuelles sur le même matériel hôte. Pour plus d’informations sur le nœud à locataire unique, consultez le document GCP Présentation de la location unique.

Pour provisionner une machine virtuelle (source de profil de machine) sur le nœud à locataire unique, consultez le document GCP Provisionner des machines virtuelles sur des nœuds à locataire unique.

Remarque :

- Sélectionnez le même type d’instance et la même région que le groupe de nœuds.

- Activez le vTPM dans la section Machine virtuelle blindée. Pour plus d’informations, consultez Démarrage rapide : Activer les options de machine virtuelle blindée.

- Désactivez Bitlocker sur la machine virtuelle source.

Créer un catalogue de machines MCS à l’aide de la source de profil de machine Windows 11

Vous pouvez créer un catalogue de machines MCS pour créer des machines virtuelles Windows 11 à l’aide de Web Studio ou de commandes PowerShell.

Remarque :

- Pour l’image principale, sélectionnez l’instantané ou la machine virtuelle Windows 11.

- Pour la source du profil de machine, sélectionnez la machine virtuelle Windows 11 comme profil de machine. La source du profil de machine doit avoir le même type d’instance que celui décrit dans le nœud à locataire unique.

Pour plus d’informations sur l’utilisation de Web Studio, consultez Créer un catalogue de machines à l’aide de Web Studio.

Pour plus d’informations sur les commandes PowerShell, consultez Créer un catalogue de machines à l’aide d’un profil de machine

Après avoir créé le catalogue et mis sous tension les machines virtuelles, vous pouvez voir les machines virtuelles Windows 11 s’exécuter sur le nœud à locataire unique dans la console Google Cloud.

Machines virtuelles et disques avec des étiquettes héritées

Les machines virtuelles et les disques du catalogue de machines MCS (disque d’identité, disque de cache en écriture et disque de système d’exploitation) peuvent hériter des étiquettes d’une source de profil de machine (instance de machine virtuelle GCP ou modèle d’instance). Vous pouvez utiliser les étiquettes pour distinguer les instances appartenant à différentes équipes (par exemple, team:research et team:analytics), et les utiliser ensuite pour la comptabilité analytique ou la budgétisation. Pour plus d’informations sur les étiquettes, consultez le document GCP Organiser les ressources à l’aide d’étiquettes.

Vous pouvez créer un nouveau catalogue, mettre à jour un catalogue existant et mettre à jour des machines virtuelles existantes pour hériter des étiquettes à l’aide de la source de profil de machine.

Cette fonctionnalité s’applique aux catalogues de machines MCS persistants et non persistants.

Vous pouvez effectuer les opérations suivantes :

- Créer un catalogue avec des étiquettes héritées

- Mettre à jour un catalogue existant avec des étiquettes héritées

- Mettre à jour des machines virtuelles existantes avec des étiquettes héritées

- Récupérer des informations pour les étiquettes de machines virtuelles et de disques de démarrage

- Supprimer une machine virtuelle

Créer un catalogue avec des étiquettes héritées

Pour créer un catalogue de machines MCS où les machines virtuelles et les disques héritent des étiquettes de la source de profil de machine, procédez comme suit :

- Créez une source de profil de machine (instance de machine virtuelle ou modèle d’instance) avec des étiquettes. Pour plus d’informations sur la création de machines virtuelles avec des étiquettes, consultez le document GCP Créer des ressources avec des étiquettes. Un modèle d’instance est créé à partir de la machine virtuelle et reprend les étiquettes définies dans la machine virtuelle.

- Créez un catalogue MCS à l’aide de Web Studio ou de commandes PowerShell.

- Si vous utilisez Web Studio, sur la page Image, sélectionnez Utiliser un profil de machine, puis sélectionnez la machine virtuelle ou le modèle.

-

Si vous utilisez des commandes PowerShell, procédez comme suit :

- Ouvrez la fenêtre PowerShell.

- Exécutez

asnp citrix*. - Créez un pool d’identités. Le pool d’identités est un conteneur pour les comptes Active Directory (AD) des machines virtuelles à créer.

- Créez les comptes d’ordinateur AD requis dans Active Directory.

-

Exécutez la commande

New-ProvSchemepour créer un catalogue. Par exemple :New-ProvSchemeavec un modèle comme entrée de profil de machine (catalogue persistant) :New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" ` <!--NeedCopy-->New-ProvSchemeavec un modèle d’instance comme entrée de profil de machine (catalogue non persistant) :New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" ` -CleanOnBoot <!--NeedCopy-->New-ProvSchemeavec une instance de machine virtuelle comme entrée de profil de machine (catalogue persistant) :New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` <!--NeedCopy-->New-ProvSchemeavec une instance de machine virtuelle comme entrée de profil de machine (catalogue non persistant) :New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -CleanOnBoot <!--NeedCopy--> - Enregistrez le schéma de provisionnement en tant que catalogue de brokers.

- Ajoutez des machines virtuelles au catalogue.

Mettre à jour un catalogue existant avec des étiquettes héritées

Pour mettre à jour un catalogue existant afin d’avoir un nouveau profil de machine, exécutez la commande Set-ProvScheme. Après avoir exécuté la commande, toutes les nouvelles machines virtuelles ajoutées au catalogue auront les étiquettes de la nouvelle source de profil de machine. Le catalogue non persistant est mis à jour lors de la prochaine mise sous tension.

Par exemple :

Set-ProvScheme avec un modèle d’instance comme entrée de profil de machine :

Set-ProvScheme `

-ProvisioningSchemeName "catalog-name" `

-MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" `

<!--NeedCopy-->

Set-ProvScheme avec une instance de machine virtuelle comme entrée de profil de machine :

Set-ProvScheme `

-ProvisioningSchemeName "catalog-name" `

-MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" `

<!--NeedCopy-->

Mettre à jour des machines virtuelles existantes avec des étiquettes héritées

Pour mettre à jour les machines virtuelles existantes avec la source de profil de machine mise à jour, exécutez les commandes suivantes :

Set-ProvScheme-

Set-ProvVMUpdateTimeWindow. Par exemple :Set-ProvVMUpdateTimeWindow -ProvisioningSchemeName my-catalog -VMName `<List-Of-Vm-Names>` -StartsNow -DurationInMinutes -1 <!--NeedCopy--> - Redémarrez les VMs.

Récupérer les informations des étiquettes de VM et de disque de démarrage

Après avoir créé les VMs, vous pouvez obtenir les informations des étiquettes de VM et de disque de démarrage à l’aide de la commande Get-Item avec le paramètre AdditionalData.

Pour récupérer les informations de l’étiquette de VM, exécutez la commande suivante :

(Get-Item XDHyp:\HostingUnits\hosting-unit-name\vm_name.vm).AdditionalData.Tags

<!--NeedCopy-->

Pour récupérer les informations de l’étiquette de disque de démarrage, exécutez la commande suivante :

(Get-Item XDHyp:\HostingUnits\hosting-unit-name\vm_name.vm\bootdisk-name.attacheddisk).AdditionalData.Tags

<!--NeedCopy-->

Remarque :

Pour maintenir la cohérence entre les différents hyperviseurs, nous avons utilisé le terme Tags pour afficher les étiquettes GCP.

Supprimer une VM

Vous pouvez choisir de supprimer une VM d’un catalogue sans la supprimer de GCP. Dans ce cas, seules les étiquettes Citrix sont supprimées de la VM. Toutes les autres étiquettes ajoutées ne sont pas supprimées de la VM. Vous pouvez supprimer une VM à l’aide de Web Studio ou de commandes PowerShell.

Utilisation de Web Studio

- Sélectionnez la VM et cliquez dessus avec le bouton droit.

- Cliquez sur Supprimer.

- Sélectionnez Supprimer les machines virtuelles du catalogue, mais ne pas supprimer les machines virtuelles.

Utilisation des commandes PowerShell

Exécutez Remove-ProvVM avec le paramètre ForgetVM. Pour plus d’informations, consultez la documentation du SDK Remove-ProvVM.

Google Cloud Marketplace

Vous pouvez parcourir et sélectionner les images proposées par Citrix sur Google Cloud Marketplace pour créer des catalogues de machines. Actuellement, MCS ne prend en charge que le flux de travail de profil de machine pour cette fonctionnalité.

Pour rechercher un produit VM Citrix VDA via Google Cloud Marketplace, accédez à https://console.cloud.google.com/marketplace.

Vous pouvez utiliser une image personnalisée ou une image Citrix ready® sur Google Cloud Marketplace pour mettre à jour une image d’un catalogue de machines.

Remarque :

Si le profil de machine ne contient pas d’informations sur le type de stockage, la valeur est dérivée des propriétés personnalisées.

Les images Google Cloud Marketplace prises en charge sont :

- Windows 2019 Session unique

- Windows 2019 Multi-session

- Ubuntu

Exemple d’utilisation d’une image Citrix ready comme source pour la création d’un catalogue de machines :

New-ProvScheme -ProvisioningSchemeName GCPCatalog \

-HostingUnitName GcpHu -IdentityPoolName gcpPool -CleanOnBoot \

-MasterImageVM XDHyp:\HostingUnits\GcpHu\images.folder\citrix-daas-win2019-single-vda-v20220819.publicimage \

-MachineProfile XDHyp:\HostingUnits\GcpHu\Base.vm

<!--NeedCopy-->

Où aller ensuite

- S’il s’agit du premier catalogue créé, Web Studio vous guide pour créer un groupe de mise à disposition

- Pour consulter l’ensemble du processus de configuration, consultez Installer et configurer

- Pour gérer les catalogues, consultez Gérer les catalogues de machines et Gérer un catalogue Google Cloud Platform

Plus d’informations

Dans cet article

- Préparer une instance de VM principale et un disque persistant

- Créer un catalogue de machines

- Importer des machines Google Cloud créées manuellement

- Cloud privé virtuel partagé

- Activer la sélection de zone

- Clés de chiffrement gérées par le client (CMEK)

- Compatibilité de l’accès uniforme au niveau du bucket

- Créer un catalogue de machines à l’aide de PowerShell

- Créer un catalogue avec un disque de cache d’écriture persistant

- Améliorer les performances de démarrage avec MCSIO

- Créer un catalogue de machines à l’aide d’un profil de machine

- Créer un catalogue de machines avec un profil de machine en tant que modèle d’instance

- Utiliser PowerShell pour créer un catalogue avec une machine virtuelle blindée

- Créer des machines virtuelles Windows 11 sur le nœud à locataire unique

- Machines virtuelles et disques avec des étiquettes héritées

- Google Cloud Marketplace

- Où aller ensuite

- Plus d’informations