Citrix Cloud™へのIDプロバイダーとしてのSAML接続

Citrix Cloudは、SAML (Security Assertion Markup Language) をIDプロバイダーとして使用し、Citrix Cloud管理者およびワークスペースにサインインするサブスクライバーを認証することをサポートしています。オンプレミスのActive Directory (AD) とともに、任意のSAML 2.0プロバイダーを使用できます。

-

この記事について

-

この記事では、Citrix CloudとSAMLプロバイダー間の接続を構成するために必要な手順について説明します。これらの手順の一部は、SAMLプロバイダーの管理コンソールで実行するアクションについて説明しています。これらのアクションを実行するために使用する特定のコマンドは、選択したSAMLプロバイダーによって、記事に記載されているコマンドと異なる場合があります。これらのSAMLプロバイダーコマンドは、あくまで例として提供されています。ご使用のSAMLプロバイダーに対応するコマンドの詳細については、SAMLプロバイダーのドキュメントを参照してください。

-

Citrix SAMLログオンのユースケース

- エンドユーザー向けのワークスペースへのログオン

- エンドユーザー向けのワークスペースカスタムドメインを使用したワークスペースへのログオン

-

管理者ユーザー向けのCitrix Cloudへのログオン

-

ユースケースに適したSAMLフローの選択

-

ADバックアップIDは、SAMLプロバイダーにインポートされます。これらのIDには、objectSIDやobjectGUIDなどのオンプレミスユーザー属性が含まれています。これらのインポートされたユーザーに対応するADアカウントはActive Directoryに既に存在するため、ADシャドウアカウントは必要ありません。

-

Entra IDやOktaユーザーなど、SAMLプロバイダーディレクトリ内にのみ存在するネイティブID。これらはAD内に対応するIDを持たず、ADドメイン参加VDAおよびDaaSカタログを使用する場合はADシャドウアカウントが必要です。これらのユーザーには埋め込みobjectSIDがありません。

- 他のEntra IDテナントから、またはゲストメールアドレスを使用してEntra IDに招待されるEntra IDゲスト/B2Bユーザー。これらはAD内に対応するIDを持たず、ADドメイン参加VDAおよびDaaSカタログを使用する場合はADシャドウアカウントが必要です。これらのユーザーには埋め込みobjectSIDがない場合があります。一部のユーザーは、誤ったActive Directoryに不正確なobjectSIDを持っている場合があります。

サポートされているSAMLプロバイダー

公式のSAML 2.0仕様をサポートするSAMLプロバイダーは、Citrix Cloudでの使用がサポートされています。

Citrixは、Citrix Cloud管理者およびSingle Sign-on (SSO) とSingle Logout (SLO) を使用してCitrix Workspace™サブスクライバーを認証するために、以下のSAMLプロバイダーをテストしました。このリストにないSAMLプロバイダーもサポートされています。

- Microsoft ADFS

- Microsoft Azure AD

- Duo

- Okta

- PingFederate

これらのプロバイダーをテストする際、CitrixはCitrix CloudコンソールでSAML接続を構成するために以下の設定を使用しました。

| Citrix Cloudのこのフィールド | この値を入力 |

|---|---|

| エンティティID | https://entityid.com |

| 認証要求に署名 | はい |

| SSOサービスURL | https://yoursamlprovider/sso/saml2 |

| SSOバインディングメカニズム | HTTP Post |

| SAML応答 | 応答またはアサーションのいずれかに署名 |

| 認証コンテキスト | 未指定、正確 |

| ログアウトURL | https://yoursamlprovider/slo/saml2 |

| ログアウト要求に署名 | はい |

| SLOバインディングメカニズム | HTTP Post |

これらの設定の詳細については、この記事のCitrix CloudへのSAMLプロバイダーメタデータの追加を参照してください。

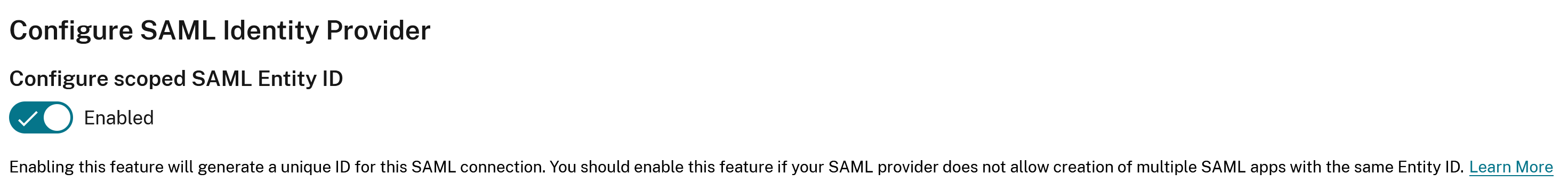

スコープ付きエンティティIDのサポート

この記事では、単一のSAMLアプリケーションとCitrix Cloudのデフォルトの汎用エンティティIDを使用してSAML認証を構成する方法について説明します。

SAML認証の要件に、単一のSAMLプロバイダー内で複数のSAMLアプリケーションが必要な場合は、「Citrix Cloudでスコープ付きエンティティIDを持つSAMLアプリケーションを構成する」を参照してください。

SAML 2.0による管理者認証

Citrix Cloudは、SAML 2.0を使用して、個々の管理者およびAD内の管理者グループのメンバーを認証することをサポートしています。Citrix Cloudへの管理者グループの追加に関する詳細は、「管理者グループの管理」を参照してください。

管理者認証に既存のSAML接続を使用

Citrix CloudにSAML 2.0接続がすでにあり、それを使用して管理者を認証する場合は、まず [IDおよびアクセス管理] でSAML 2.0を切断し、その後接続を再構成する必要があります。SAML接続を使用してCitrix Workspaceのサブスクライバーを認証している場合は、[ワークスペース構成] でSAML認証方法も無効にする必要があります。SAML接続を再構成した後、個々の管理者または管理者グループをCitrix Cloudに追加できます。

SAML 2.0を最初に切断して再接続せずに個々の管理者または管理者グループを追加しようとすると、「Citrix Cloudに管理者グループを追加」で説明されている [Active Directory] IDオプションは表示されません。

新しいSAML接続設定のタスク概要

Citrix Cloudで新しいSAML 2.0接続を設定するには、次のタスクを実行します。

- [IDおよびアクセス管理] で、「Active DirectoryをCitrix Cloudに接続」で説明されているように、オンプレミスのADをCitrix Cloudに接続します。

- この記事の「Active DirectoryとのSAML統合」で説明されているように、SAMLプロバイダーをオンプレミスのADと統合します。

- 管理者がCitrix Cloudにサインインするために使用できるサインインURLを構成します。

- [IDおよびアクセス管理] で、Citrix CloudでSAML認証を構成します。このタスクには、Citrix CloudからのSAMLメタデータを使用してSAMLプロバイダーを構成し、SAML接続を作成するためにSAMLプロバイダーからのメタデータを使用してCitrix Cloudを構成することが含まれます。

Citrix Cloud管理者向けに既存のSAML接続を使用するタスク概要

Citrix CloudにSAML 2.0接続がすでにあり、それを管理者認証に使用する場合は、次のタスクを実行します。

- 該当する場合、SAML 2.0ワークスペース認証を無効にします。[ワークスペース構成] > [認証] で、別の認証方法を選択し、プロンプトが表示されたら [確認] を選択します。

- 既存のSAML 2.0接続を切断します。[IDおよびアクセス管理] > [認証] で、SAML接続を見つけます。右端の省略記号メニューから [切断] を選択します。[はい、切断します] を選択してアクションを確認します。

- SAML 2.0を再接続し、接続を構成します。[SAML 2.0] の省略記号メニューから [接続] を選択します。

- プロンプトが表示されたら、管理者がサインインするために使用するサインインURLの一意の識別子を入力します。

- この記事の「SAMLプロバイダーメタデータの構成」で説明されているように、SAML接続を構成します。

SAML接続を構成した後、「管理者グループの管理」で説明されているように、AD管理者グループをCitrix Cloudに追加できます。また、この記事で説明されているように、ワークスペースサブスクライバー向けにSAMLを再有効化することもできます。

カスタムSAML属性の作成とマッピング

SAMLプロバイダーでSID、UPN、OID、メール、およびdisplayName属性のカスタム属性がすでに構成されている場合は、このタスクを実行する必要はありません。SAMLコネクタアプリケーションの作成に進み、手順5で既存のカスタムSAML属性を使用してください。

注:

このセクションの手順は、SAMLプロバイダーの管理コンソールで実行するアクションについて説明しています。これらのアクションを実行するために使用する特定のコマンドは、選択したSAMLプロバイダーによって、このセクションで説明されているコマンドとは異なる場合があります。このセクションのSAMLプロバイダーコマンドは、例としてのみ提供されています。SAMLプロバイダーの対応するコマンドの詳細については、SAMLプロバイダーのドキュメントを参照してください。

- SAMLプロバイダーの管理コンソールにサインインし、カスタムユーザー属性を作成するオプションを選択します。たとえば、SAMLプロバイダーのコンソールによっては、[ユーザー] > [カスタムユーザーフィールド] > [新しいユーザーフィールド] を選択する場合があります。

-

次のADプロパティの属性を追加します。表示されているデフォルト値を使用して属性に名前を付けます。

ADプロパティ 必須またはオプション デフォルト値 - userPrincipalName SIDの属性を追加しない場合(推奨)は必須。 cip_upn- objectSID UPNの属性を追加しない場合は必須。 cip_sid- objectGUID 認証にはオプション cip_oidmail 認証にはオプション cip_emaildisplayName Workspace UIで必須 displayNamegivenName Workspace UIで必須 firstNamesn Workspace UIで必須 lastNameAD Forest 認証にはオプション cip_forestAD Domain 認証にはオプション cip_domain - Citrix Cloudに接続したADを選択します。たとえば、SAMLプロバイダーのコンソールによっては、[ユーザー] > [ディレクトリ] を選択する場合があります。

- ディレクトリ属性を追加するオプションを選択します。たとえば、SAMLプロバイダーのコンソールによっては、[ディレクトリ属性] を選択する場合があります。

- 属性を追加するオプションを選択し、次のAD属性を手順2で作成したカスタムユーザー属性にマッピングします。

- 手順2でSIDの属性(例:

cip_sid)を追加した場合は、objectSid を選択し、作成した属性にマッピングします。 - 手順2でUPNの属性(例:

cip_upn)を追加した場合は、userPrincipalName を選択し、作成した属性にマッピングします。 - 手順2でObjectGUIDの属性(例:

cip_oid)を追加した場合は、ObjectGUID を選択し、作成した属性にマッピングします。 - 手順2でメールの属性(例:

cip_email)を追加した場合は、mail を選択し、作成した属性にマッピングします。 - 手順2で表示名の属性(例:

displayName)を追加した場合は、displayName を選択し、作成した属性にマッピングします。

- 手順2でSIDの属性(例:

管理者サインインURLの構成

- Citrix Cloudにサインインします: https://citrix.cloud.com。

- Citrix Cloudメニューから、[IDおよびアクセス管理] を選択します。

- [SAML 2.0] を見つけて、省略記号メニューから [接続] を選択します。

- プロンプトが表示されたら、会社を表す短くURLフレンドリな識別子を入力し、[保存して続行] を選択します。[SAMLの構成] ページが表示されます。

- 次のセクションに進み、Citrix CloudへのSAML接続を構成します。

SAMLプロバイダーメタデータの構成

このタスクでは、Citrix CloudからのSAMLメタデータを使用してコネクタアプリケーションを作成します。SAMLアプリケーションを構成した後、コネクタアプリケーションからのSAMLメタデータを使用して、Citrix CloudへのSAML接続を構成します。

- > **注:** > > このセクションの一部の手順では、SAMLプロバイダーの管理コンソールで実行するアクションについて説明しています。これらのアクションを実行するために使用する特定のコマンドは、選択したSAMLプロバイダーによって、このセクションで説明されているコマンドとは異なる場合があります。このセクションのSAMLプロバイダーコマンドは、例としてのみ提供されています。SAMLプロバイダーの対応するコマンドの詳細については、SAMLプロバイダーのドキュメントを参照してください。

- ### SAMLコネクタアプリケーションの作成

- 1. SAMLプロバイダーの管理コンソールから、属性と署名応答を持つIDプロバイダーのアプリケーションを追加します。たとえば、プロバイダーのコンソールによっては、**[アプリケーション] > [アプリケーション] > [アプリの追加]** を選択し、**[SAMLテストコネクタ(属性付きIdP、署名応答付き)]** を選択する場合があります。

- 1. 該当する場合は、表示名を入力してアプリを保存します。

- 1. Citrix Cloudの **[SAMLの構成]** 画面で、**[SAMLメタデータ]** の **[ダウンロード]** を選択します。メタデータXMLファイルが別のブラウザータブに表示されます。

- > **注:**

- >

- > 必要に応じて、このファイルを `https://saml.cloud.com/saml/metadata.xml` からダウンロードすることもできます。このエンドポイントは、SAMLプロバイダーメタデータをインポートおよび監視する際に、一部のIDプロバイダーにとってより使いやすい場合があります。

- コネクタアプリケーションの次の詳細を入力します。

-

[オーディエンス] フィールドに

https://saml.cloud.comと入力します。 -

[受信者] フィールドに

https://saml.cloud.com/saml/acsと入力します。 - ACS URLバリデーターのフィールドに

https://saml.cloud.com/saml/acsと入力します。 - ACS URLのフィールドに

https://saml.cloud.com/saml/acsと入力します。

-

[オーディエンス] フィールドに

-

カスタムSAML属性をアプリケーションのパラメーター値として追加します。

このフィールドを作成 このカスタム属性を割り当て cip_sid SID用に作成したカスタム属性。例:cip_sid cip_upn UPN用に作成したカスタム属性。例:cip_upn cip_oid ObjectGUID用に作成したカスタム属性。例:cip_oid cip_email メール用に作成したカスタム属性。例:cip_email displayName 表示名用に作成したカスタム属性。例:displayName - Workspaceサブスクライバーをユーザーとして追加し、アプリケーションへのアクセスを許可します。

SAMLプロバイダーメタデータをCitrix Cloudに追加する

-

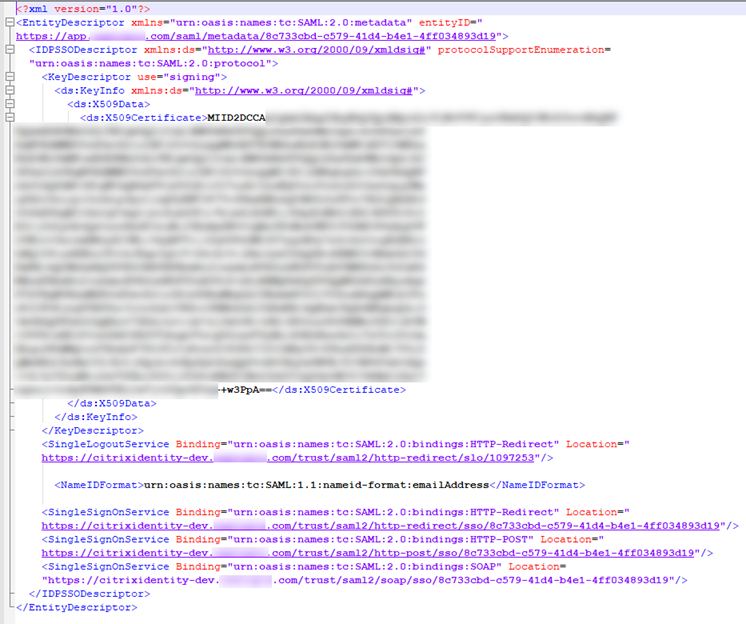

SAMLプロバイダーからSAMLメタデータを取得します。次の画像は、このファイルの例です。

- Citrix Cloudの [SAMLの構成] 画面で、SAMLプロバイダーのメタデータファイルから次の値を入力します。

-

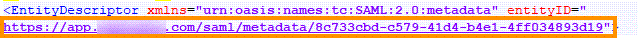

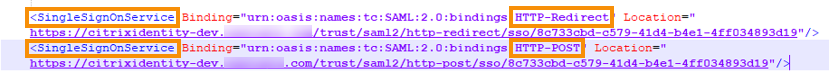

[IDプロバイダーエンティティID] に、メタデータの EntityDescriptor 要素から entityID の値を入力します。

- [認証要求の署名] で [はい] を選択すると、Citrix Cloudが認証要求に署名できるようになり、Citrix Cloudからのものであり悪意のあるアクターからのものではないことを証明します。SAMLプロバイダーがSAML応答を安全に投稿するために使用する許可リストにCitrix ACS URLを追加する場合は、[いいえ] を選択します。

-

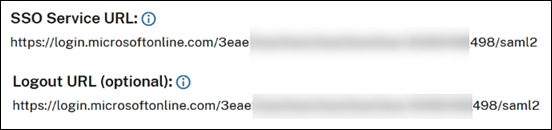

[SSOサービスURL] に、使用するバインディングメカニズムのURLを入力します。HTTP-POSTまたはHTTP-Redirectバインディングのいずれかを使用できます。メタデータファイルで、バインディング値が HTTP-POST または HTTP-Redirect の SingleSignOnService 要素を見つけます。

- [バインディングメカニズム] で、メタデータファイルから選択したSSOサービスURLのバインディングと一致するメカニズムを選択します。デフォルトでは、[HTTP Post] が選択されています。

- [SAML応答] で、SAMLプロバイダーがSAML応答とSAMLアサーションに使用する署名方法を選択します。デフォルトでは、[応答またはアサーションのいずれかに署名] が選択されています。Citrix Cloudは、このフィールドで指定されたとおりに署名されていない応答を拒否します。

-

- SAMLプロバイダーの管理コンソールで、次のアクションを実行します。

- SAML署名アルゴリズムに [SHA-256] を選択します。

- X.509証明書をBase64エンコードされたPEM、CRT、またはCERファイルとしてダウンロードします。

- Citrix Cloudの [SAMLの構成] ページで、[X.509証明書] の [ファイルのアップロード] を選択し、前の手順でダウンロードした証明書ファイルを選択します。

- [続行] を選択してアップロードを完了します。

- [認証コンテキスト] で、使用するコンテキストと、Citrix Cloudがこのコンテキストをどの程度厳密に適用するかを選択します。選択したコンテキストでの認証を要求するが、そのコンテキストでの認証を適用しない場合は、[最小] を選択します。選択したコンテキストでの認証を要求し、そのコンテキストでのみ認証を適用する場合は、[厳密] を選択します。SAMLプロバイダーが認証コンテキストをサポートしていない場合、または使用しない場合は、[未指定] と [最小] を選択します。デフォルトでは、[未指定] と [厳密] が選択されています。

-

[ログアウトURL] (オプション)については、Citrix WorkspaceまたはCitrix Cloudからサインアウトするユーザーが、以前SAMLプロバイダーを通じてサインインしたすべてのWebアプリケーションからもサインアウトするかどうかを決定します。

- Citrix WorkspaceまたはCitrix Cloudからサインアウトした後もWebアプリケーションにサインインしたままにする場合は、[ログアウトURL] フィールドを空白のままにします。

-

Citrix WorkspaceまたはCitrix Cloudからサインアウトした後、すべてのWebアプリケーションからサインアウトする場合は、SAMLプロバイダーからのSingleLogout (SLO)エンドポイントを入力します。SAMLプロバイダーとしてMicrosoft ADFSまたはAzure Active Directoryを使用している場合、SLOエンドポイントはシングルサインオン (SSO)エンドポイントと同じです。

-

Citrix Cloudの次のデフォルト属性値が、SAMLプロバイダーで構成されている対応する属性値と一致することを確認します。Citrix CloudがSAMLアサーション内でこれらの属性を見つけるには、ここに入力された値がSAMLプロバイダーの値と一致する必要があります。SAMLプロバイダーで特定の属性を構成しなかった場合は、特に指定がない限り、Citrix Cloudのデフォルト値を使用するか、フィールドを空白のままにすることができます。

-

ユーザー表示名の属性名:デフォルト値は

displayNameです。 -

ユーザー名の属性名:デフォルト値は

firstNameです。 -

ユーザー姓の属性名:デフォルト値は

lastNameです。 -

セキュリティ識別子 (SID) の属性名:UPNの属性を作成しなかった場合は、SAMLプロバイダーからこの属性名を入力する必要があります。デフォルト値は

cip_sidです。 -

ユーザープリンシパル名 (UPN) の属性名:SIDの属性を作成しなかった場合は、SAMLプロバイダーからこの属性名を入力する必要があります。デフォルト値は

cip_upnです。 -

メールの属性名:デフォルト値は

cip_emailです。 -

ADオブジェクト識別子 (OID) の属性名:デフォルト値は

cip_oidです。 -

ADフォレストの属性名:デフォルト値は

cip_forestです。 -

ADドメインの属性名:デフォルト値は

cip_domainです。

-

ユーザー表示名の属性名:デフォルト値は

- Test and Finish を選択して、接続が正常に構成されたことを確認します。

ADからCitrix Cloudへの管理者追加

Citrix CloudでADグループを追加および管理する手順については、管理者グループの管理を参照してください。

ワークスペースでのSAML認証の有効化

- Citrix Cloudメニューから、[ワークスペース構成] を選択します。

- [認証] タブを選択します。

- [SAML 2.0] を選択します。

IDおよびアクセス管理内での既存SAML接続のクローン作成

重要:

SAML接続をクローンしても、既存のスコープ付きエンティティIDはクローンされません。クローン作成プロセス中にスコープ付きエンティティIDを追加したり、新しいIDを生成したりする場合は、SAMLアプリケーション構成を更新する必要がある場合があります。

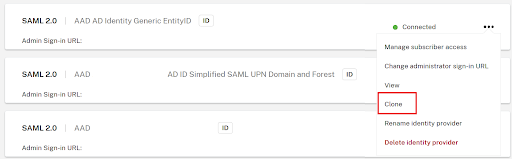

既存のSAML接続をクローンするには、以下の手順に従います。

-

既存のSAML接続の右側にある3つの点を選択し、アクションのリストから [クローン] を選択します。

-

新しいSAML接続に、新規で一意のGO URLを入力します。これは必要に応じて後で変更できます。

-

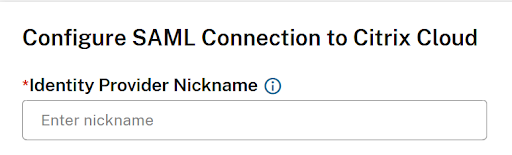

新しいSAML接続に、新規で一意のニックネームを入力します。

-

接続内の設定を更新します。例えば、スコープ付きエンティティIDの有効化、署名の有効化、不足しているログアウトURLの追加、または最近期限切れになったSAMLプロバイダー証明書の更新などです。

-

新しいSAML接続を保存するには、[テストして完了] をクリックします。

-

ワークスペース構成 → 認証内で、新しいSAML接続を使用するようにワークスペースを切り替えます。

-

新しいスコープ付きエンティティIDでSAMLアプリケーション構成を更新します(常に必要ではありません)。