Conecta SAML como proveedor de identidades a Citrix Cloud™

Citrix Cloud es compatible con el uso de SAML (Security Assertion Markup Language) como proveedor de identidades para autenticar a los administradores y suscriptores de Citrix Cloud que inician sesión en sus espacios de trabajo. Puedes usar el proveedor SAML 2.0 que elijas con tu Active Directory (AD) local.

-

Acerca de este artículo

-

Este artículo describe los pasos necesarios para configurar una conexión entre Citrix Cloud y tu proveedor SAML. Algunos de estos pasos describen acciones que realizas en la consola de administración de tu proveedor SAML. Los comandos específicos que usas para realizar estas acciones pueden variar de los comandos descritos en el artículo, según el proveedor SAML que hayas elegido. Estos comandos del proveedor SAML se proporcionan solo como ejemplos. Consulta la documentación de tu proveedor SAML para obtener más información sobre los comandos correspondientes para tu proveedor SAML.

-

Casos de uso de inicio de sesión SAML de Citrix

- Inicio de sesión en Workspaces para usuarios finales.

- Inicio de sesión en Workspaces mediante un dominio personalizado de Workspace para usuarios finales.

-

Inicio de sesión en Citrix Cloud para usuarios administradores.

-

Elegir el flujo SAML adecuado para tu caso de uso

-

Identidades respaldadas por AD importadas en tu proveedor SAML. Estas identidades contienen atributos de usuario locales, como objectSIDs y objectGUIDs. No requieren cuentas de sombra de AD, ya que las cuentas de AD correspondientes a estos usuarios importados ya existen en Active Directory.

-

Identidades nativas, que existen solo dentro del directorio del proveedor SAML, como Entra ID o usuarios de Okta. Estas no tienen una identidad correspondiente dentro de AD y requieren cuentas de sombra de AD si se van a usar VDAs unidos a dominios de AD y catálogos de DaaS. Estos usuarios no tienen objectSIDs incrustados.

- Usuarios invitados/B2B de Entra ID, que son invitados a Entra ID desde otros inquilinos de Entra ID o mediante direcciones de correo electrónico de invitados. Estos no tienen una identidad correspondiente dentro de AD y requieren cuentas de sombra de AD si se van a usar VDAs unidos a dominios de AD y catálogos de DaaS. Es posible que estos usuarios no tengan objectSIDs incrustados. Algunos usuarios pueden tener objectSIDs incorrectos en el Active Directory equivocado.

Proveedores SAML compatibles

Los proveedores SAML que son compatibles con la especificación oficial SAML 2.0 son compatibles para su uso con Citrix Cloud.

Citrix ha probado los siguientes proveedores SAML para autenticar a los administradores de Citrix Cloud y para autenticar a los suscriptores de Citrix Workspace™ mediante el inicio de sesión único (SSO) y el cierre de sesión único (SLO). Los proveedores SAML que no aparecen en esta lista también son compatibles.

- Microsoft ADFS

- Microsoft Azure AD

- Duo

- Okta

- PingFederate

Al probar estos proveedores, Citrix usó la siguiente configuración para configurar la conexión SAML en la consola de Citrix Cloud:

| En este campo de Citrix Cloud | Introduce este valor |

|---|---|

| ID de entidad | https://entityid.com |

| Firmar solicitud de autenticación | Sí |

| URL del servicio SSO | https://yoursamlprovider/sso/saml2 |

| Mecanismo de enlace SSO | HTTP Post |

| Respuesta SAML | Firmar respuesta o aserción |

| Contexto de autenticación | Sin especificar, Exacto |

| URL de cierre de sesión | https://yoursamlprovider/slo/saml2 |

| Firmar solicitud de cierre de sesión | Sí |

| Mecanismo de enlace SLO | HTTP Post |

Para obtener más información sobre esta configuración, consulta Agregar metadatos del proveedor SAML a Citrix Cloud en este artículo.

Compatibilidad con ID de entidad con ámbito

Este artículo describe cómo configurar la autenticación SAML mediante una única aplicación SAML y el ID de entidad genérico predeterminado de Citrix Cloud.

Si tus requisitos de autenticación SAML incluyen la necesidad de varias aplicaciones SAML dentro de un único proveedor SAML, consulta Configurar una aplicación SAML con un ID de entidad con ámbito en Citrix Cloud.

Autenticación de administrador con SAML 2.0

Citrix Cloud admite el uso de SAML 2.0 para autenticar a administradores individuales y a miembros de grupos de administradores en AD. Para obtener más información sobre cómo agregar grupos de administradores a Citrix Cloud, consulta Administrar grupos de administradores.

Usar una conexión SAML existente para la autenticación de administradores

Si ya tienes una conexión SAML 2.0 en Citrix Cloud y quieres usarla para autenticar a los administradores, primero debes desconectar SAML 2.0 en Administración de identidades y accesos y, a continuación, reconfigurar la conexión. Si usas tu conexión SAML para autenticar a los suscriptores de Citrix Workspace, también debes inhabilitar el método de autenticación SAML en Configuración de Workspace. Después de reconfigurar la conexión SAML, puedes agregar administradores individuales o grupos de administradores a Citrix Cloud.

Si intentas agregar administradores individuales o grupos de administradores sin desconectar y volver a conectar SAML 2.0 primero, la opción de identidad de Active Directory descrita en Agregar un grupo de administradores a Citrix Cloud no aparece.

Información general de las tareas para configurar una nueva conexión SAML

Para configurar una nueva conexión SAML 2.0 en Citrix Cloud, realiza las siguientes tareas:

- En Administración de identidades y accesos, conecta tu AD local a Citrix Cloud como se describe en Conectar Active Directory a Citrix Cloud.

- Integra tu proveedor SAML con tu AD local como se describe en Integración de SAML con Active Directory en este artículo.

- Configura la URL de inicio de sesión que los administradores pueden usar para iniciar sesión en Citrix Cloud.

- En Administración de identidades y accesos, configura la autenticación SAML en Citrix Cloud. Esta tarea implica configurar tu proveedor SAML con los metadatos SAML de Citrix Cloud y, a continuación, configurar Citrix Cloud con los metadatos de tu proveedor SAML para crear la conexión SAML.

Información general de las tareas para usar una conexión SAML existente para administradores de Citrix Cloud

Si ya tienes una conexión SAML 2.0 en Citrix Cloud y quieres usarla para la autenticación de administradores, realiza las siguientes tareas:

- Si corresponde, inhabilita la autenticación de Workspace de SAML 2.0: En Configuración de Workspace > Autenticación, selecciona un método de autenticación diferente y, a continuación, selecciona Confirmar cuando se te solicite.

- Desconecta tu conexión SAML 2.0 existente: En Administración de identidades y accesos > Autenticación, busca la conexión SAML. En el menú de puntos suspensivos del extremo derecho, selecciona Desconectar. Selecciona Sí, desconectar para confirmar la acción.

- Vuelve a conectar SAML 2.0 y configura la conexión: En el menú de puntos suspensivos de SAML 2.0, selecciona Conectar.

- Cuando se te solicite, introduce un identificador único para la URL de inicio de sesión que los administradores usarán para iniciar sesión.

- Configura la conexión SAML como se describe en Configurar los metadatos del proveedor SAML en este artículo.

Después de configurar tu conexión SAML, puedes agregar tus grupos de administradores de AD a Citrix Cloud como se describe en Administrar grupos de administradores. También puedes volver a habilitar SAML para los suscriptores de Workspace como se describe en este artículo.

Crear y asignar atributos SAML personalizados

Si ya tienes atributos personalizados para los atributos SID, UPN, OID, correo electrónico y displayName configurados en tu proveedor SAML, no tienes que realizar esta tarea. Continúa con Crear una aplicación de conector SAML y usa tus atributos SAML personalizados existentes en el paso 5.

Nota:

Los pasos de esta sección describen las acciones que realizas en la consola de administración de tu proveedor SAML. Los comandos específicos que uses para realizar estas acciones pueden variar de los comandos descritos en esta sección, según el proveedor SAML que hayas elegido. Los comandos del proveedor SAML de esta sección se proporcionan solo como ejemplos. Consulta la documentación de tu proveedor SAML para obtener más información sobre los comandos correspondientes para tu proveedor SAML.

- Inicia sesión en la consola de administración de tu proveedor SAML y selecciona la opción para crear atributos de usuario personalizados. Por ejemplo, según la consola de tu proveedor SAML, puedes seleccionar Usuarios > Campos de usuario personalizados > Nuevo campo de usuario.

-

Agrega atributos para las siguientes propiedades de AD. Nombra los atributos usando los valores predeterminados que se muestran.

Propiedad de AD Obligatorio u opcional Valor predeterminado - userPrincipalName Obligatorio si no se agrega un atributo para SID (recomendado). cip_upn- objectSID Obligatorio si no se agrega un atributo para UPN. cip_sid- objectGUID Opcional para la autenticación cip_oidmail Opcional para la autenticación cip_emaildisplayName Requerido por la interfaz de usuario de Workspace displayNamegivenName Requerido por la interfaz de usuario de Workspace firstNamesn Requerido por la interfaz de usuario de Workspace lastNameAD Forest Opcional para la autenticación cip_forestAD Domain Opcional para la autenticación cip_domain - Selecciona el AD que conectaste con Citrix Cloud. Por ejemplo, según la consola de tu proveedor SAML, puedes seleccionar Usuarios > Directorios.

- Selecciona la opción para agregar atributos de directorio. Por ejemplo, según la consola de tu proveedor SAML, puedes seleccionar Atributos de directorio.

- Selecciona la opción para agregar atributos y asigna los siguientes atributos de AD a los atributos de usuario personalizados que creaste en el paso 2:

- Si agregaste el atributo para SID en el paso 2 (por ejemplo,

cip_sid), selecciona objectSid y asígnalo al atributo que creaste. - Si agregaste el atributo para UPN en el paso 2 (por ejemplo,

cip_upn), selecciona userPrincipalName y asígnalo al atributo que creaste. - Si agregaste el atributo para ObjectGUID en el paso 2 (por ejemplo,

cip_oid), selecciona ObjectGUID y asígnalo al atributo que creaste. - Si agregaste el atributo para correo electrónico en el paso 2 (por ejemplo,

cip_email), selecciona mail y asígnalo al atributo que creaste. - Si agregaste el atributo para Nombre para mostrar en el paso 2 (por ejemplo,

displayName), selecciona displayName y asígnalo al atributo que creaste.

- Si agregaste el atributo para SID en el paso 2 (por ejemplo,

Configurar la URL de inicio de sesión del administrador

- Inicia sesión en Citrix Cloud en https://citrix.cloud.com.

- En el menú de Citrix Cloud, selecciona Identidad y administración de acceso.

- Busca SAML 2.0 y selecciona Conectar en el menú de puntos suspensivos.

-

- Cuando se te solicite, introduce un identificador corto y compatible con URL para tu empresa y selecciona Guardar y continuar. Aparece la página Configurar SAML.

-

- Continúa con la siguiente sección para configurar la conexión SAML a Citrix Cloud.

-

Configurar los metadatos del proveedor SAML

En esta tarea, crearás una aplicación de conector utilizando los metadatos SAML de Citrix Cloud. Después de configurar la aplicación SAML, utilizarás los metadatos SAML de tu aplicación de conector para configurar la conexión SAML a Citrix Cloud.

- > **Nota:** > > Algunos pasos de esta sección describen acciones que realizas en la consola de administración de tu proveedor SAML. Los comandos específicos que utilizas para realizar estas acciones pueden variar de los comandos descritos en esta sección, dependiendo del proveedor SAML que hayas elegido. Los comandos del proveedor SAML de esta sección se proporcionan únicamente como ejemplos. Consulta la documentación de tu proveedor SAML para obtener más información sobre los comandos correspondientes a tu proveedor SAML.

- ### Crear una aplicación de conector SAML

- 1. Desde la consola de administración de tu proveedor SAML, agrega una aplicación para un proveedor de identidades con atributos y respuesta de firma. Por ejemplo, dependiendo de la consola de tu proveedor, podrías seleccionar **Aplicaciones > Aplicaciones > Agregar aplicación** y luego seleccionar **Conector de prueba SAML (IdP con atributos y respuesta de firma)**.

- 1. Si corresponde, introduce un nombre para mostrar y guarda la aplicación.

- 1. Desde la pantalla **Configurar SAML** en Citrix Cloud, en **Metadatos SAML**, selecciona **Descargar**. El archivo XML de metadatos aparece en otra ficha del navegador.

- > **Nota:**

- >

- > Si es necesario, también puedes descargar este archivo desde `https://saml.cloud.com/saml/metadata.xml`. Este punto de conexión podría ser más compatible con algunos proveedores de identidades al importar y supervisar los metadatos del proveedor SAML.

- Introduce los siguientes detalles para la aplicación de conector:

- En el campo Audiencia, introduce

https://saml.cloud.com. - En el campo Destinatario, introduce

https://saml.cloud.com/saml/acs. - En el campo para el validador de URL de ACS, introduce

https://saml.cloud.com/saml/acs. - En el campo para la URL de ACS, introduce

https://saml.cloud.com/saml/acs.

- En el campo Audiencia, introduce

-

Agrega tus atributos SAML personalizados como valores de parámetro en la aplicación:

Crear este campo Asignar este atributo personalizado cip_sid El atributo personalizado que creaste para SID. Ejemplo: cip_sid cip_upn El atributo personalizado que creaste para UPN. Ejemplo: cip_upn cip_oid El atributo personalizado que creaste para ObjectGUID. Ejemplo: cip_oid cip_email El atributo personalizado que creaste para Correo. Ejemplo: cip_email displayName El atributo personalizado que creaste para Nombre para mostrar. Ejemplo: displayName - Agrega a tus suscriptores de Workspace como usuarios para permitirles acceder a la aplicación.

Agregar metadatos del proveedor SAML a Citrix Cloud

-

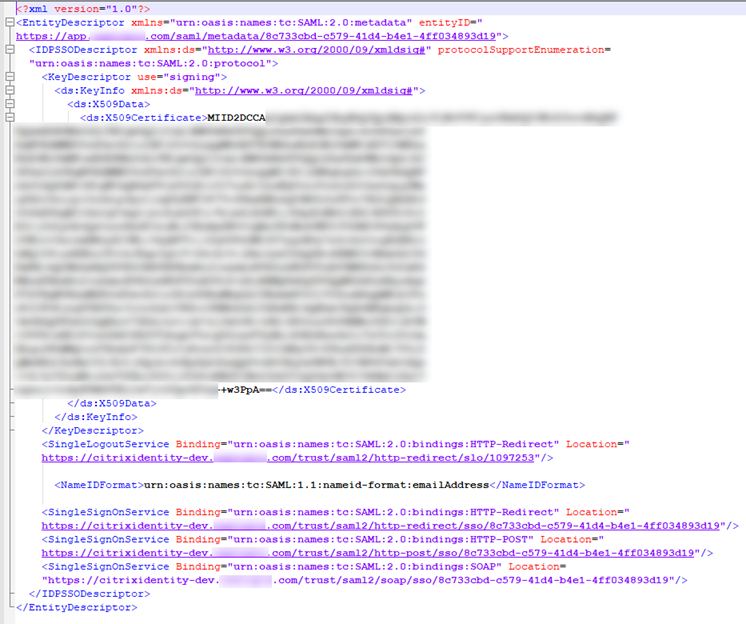

Obtén los metadatos SAML de tu proveedor SAML. La siguiente imagen es un ejemplo de cómo podría verse este archivo:

- En la pantalla Configurar SAML en Citrix Cloud, introduce los siguientes valores del archivo de metadatos de tu proveedor SAML:

-

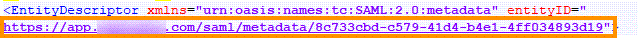

En ID de entidad del proveedor de identidades, introduce el valor entityID del elemento EntityDescriptor en los metadatos.

- En Firmar solicitud de autenticación, selecciona Sí para permitir que Citrix Cloud firme las solicitudes de autenticación, certificando que provienen de Citrix Cloud y no de un actor malintencionado. Selecciona No si prefieres agregar la URL de ACS de Citrix a una lista de permitidos que tu proveedor SAML utiliza para publicar respuestas SAML de forma segura.

-

En URL del servicio SSO, introduce la URL para el mecanismo de enlace que deseas utilizar. Puedes utilizar el enlace HTTP-POST o HTTP-Redirect. En el archivo de metadatos, busca los elementos SingleSignOnService con valores de enlace de HTTP-POST o HTTP-Redirect.

- En Mecanismo de enlace, selecciona el mecanismo que coincida con el enlace de la URL del servicio SSO que elegiste del archivo de metadatos. De forma predeterminada, HTTP Post está seleccionado.

- En Respuesta SAML, selecciona el método de firma que tu proveedor SAML utiliza para la Respuesta SAML y la Aserción SAML. De forma predeterminada, Firmar respuesta o aserción está seleccionado. Citrix Cloud rechaza cualquier respuesta que no esté firmada según lo especificado en este campo.

-

- En la consola de administración de tu proveedor SAML, realiza las siguientes acciones:

- Selecciona SHA-256 para el algoritmo de firma SAML.

- Descarga el certificado X.509 como un archivo PEM, CRT o CER codificado en Base64.

- En la página Configurar SAML en Citrix Cloud, en Certificado X.509, selecciona Cargar archivo y selecciona el archivo de certificado que descargaste en el paso anterior.

- Selecciona Continuar para completar la carga.

- En Contexto de autenticación, selecciona el contexto que deseas utilizar y la rigurosidad con la que deseas que Citrix Cloud aplique este contexto. Selecciona Mínimo para solicitar la autenticación en el contexto seleccionado sin aplicar la autenticación en ese contexto. Selecciona Exacto para solicitar la autenticación en el contexto seleccionado y aplicar la autenticación solo en ese contexto. Si tu proveedor SAML no admite contextos de autenticación o decides no utilizarlos, selecciona No especificado y Mínimo. De forma predeterminada, No especificado y Exacto están seleccionados.

- Para la URL de cierre de sesión (opcional), decide si deseas que los usuarios que cierran sesión en Citrix Workspace o Citrix Cloud también cierren sesión en todas las aplicaciones web en las que iniciaron sesión previamente a través del proveedor SAML.

- Si deseas que los usuarios permanezcan conectados a sus aplicaciones web después de cerrar sesión en Citrix Workspace o Citrix Cloud, deja el campo URL de cierre de sesión en blanco.

-

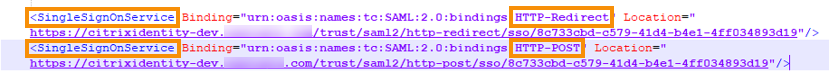

Si deseas que los usuarios cierren sesión en todas las aplicaciones web después de cerrar sesión en Citrix Workspace o Citrix Cloud, introduce el punto de conexión de cierre de sesión único (SLO) de tu proveedor SAML. Si utilizas Microsoft ADFS o Azure Active Directory como tu proveedor SAML, el punto de conexión SLO es el mismo que el punto de conexión de inicio de sesión único (SSO).

-

Verifica que los siguientes valores de atributo predeterminados en Citrix Cloud coincidan con los valores de atributo correspondientes configurados en tu proveedor SAML. Para que Citrix Cloud encuentre estos atributos dentro de la aserción SAML, los valores introducidos aquí deben coincidir con los de tu proveedor SAML. Si no configuraste un atributo determinado en tu proveedor SAML, puedes utilizar el valor predeterminado en Citrix Cloud o dejar el campo en blanco, a menos que se indique lo contrario.

-

Nombre de atributo para el nombre para mostrar del usuario: El valor predeterminado es

displayName. -

Nombre de atributo para el nombre del usuario: El valor predeterminado es

firstName. -

Nombre de atributo para el apellido del usuario: El valor predeterminado es

lastName. -

Nombre de atributo para el identificador de seguridad (SID): Debes introducir este nombre de atributo de tu proveedor SAML si no creaste un atributo para UPN. El valor predeterminado es

cip_sid. -

Nombre de atributo para el nombre principal de usuario (UPN): Debes introducir este nombre de atributo de tu proveedor SAML si no creaste un atributo para SID. El valor predeterminado es

cip_upn. -

Nombre de atributo para el correo electrónico: El valor predeterminado es

cip_email. -

Nombre de atributo para el identificador de objeto de AD (OID): El valor predeterminado es

cip_oid. -

Nombre de atributo para el bosque de AD: El valor predeterminado es

cip_forest. -

Nombre de atributo para el dominio de AD: El valor predeterminado es

cip_domain.

-

Nombre de atributo para el nombre para mostrar del usuario: El valor predeterminado es

- Selecciona Probar y Finalizar para verificar que configuraste la conexión correctamente.

Agregar administradores a Citrix Cloud desde AD

Para obtener instrucciones sobre cómo agregar y administrar grupos de AD en Citrix Cloud, consulta Administrar grupos de administradores.

Habilitar la autenticación SAML para espacios de trabajo

- En el menú de Citrix Cloud, selecciona Configuración del espacio de trabajo.

- Selecciona la ficha Autenticación.

- Selecciona SAML 2.0.

Clonar una conexión SAML existente en Administración de identidades y accesos

Importante:

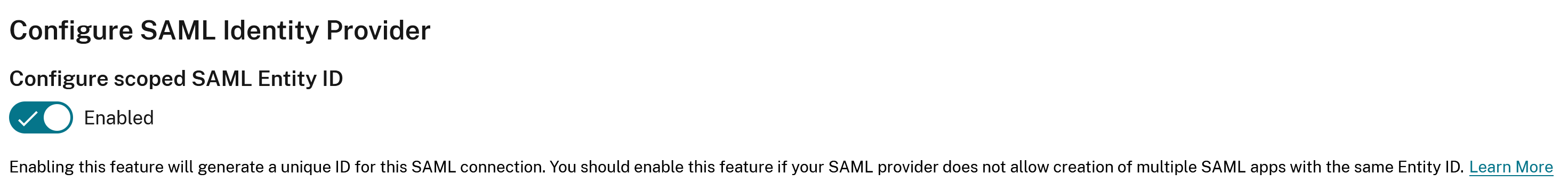

Clonar conexiones SAML no clona el ID de entidad con ámbito existente. Es posible que debas actualizar la configuración de tu aplicación SAML si agregas un ID de entidad con ámbito o generas uno nuevo durante el proceso de clonación.

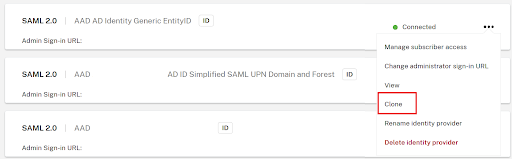

Para clonar una conexión SAML existente, sigue los pasos a continuación:

-

Selecciona los 3 puntos a la derecha de una conexión SAML existente y selecciona Clonar de la lista de acciones.

-

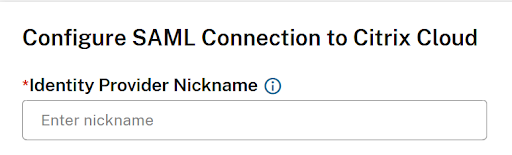

Introduce una URL GO nueva y única para la nueva conexión SAML. Esto se puede cambiar más tarde si es necesario.

-

Introduce un nuevo apodo único para la nueva conexión SAML.

-

Actualiza cualquier configuración dentro de la conexión, como habilitar el ID de entidad con ámbito, la necesidad de habilitar la firma, agregar una URL de cierre de sesión faltante o actualizar el certificado del proveedor SAML que ha caducado recientemente…

-

Haz clic en “Probar y finalizar” para guardar la nueva conexión SAML.

-

Cambia el espacio de trabajo para usar la nueva conexión SAML en Configuración del espacio de trabajo → Autenticación.

-

Actualiza la configuración de tu aplicación SAML con un nuevo ID de entidad con ámbito (no siempre es necesario).

En este artículo

- Acerca de este artículo

- Casos de uso de inicio de sesión SAML de Citrix

- Elegir el flujo SAML adecuado para tu caso de uso

- Proveedores SAML compatibles

- Compatibilidad con ID de entidad con ámbito

- Autenticación de administrador con SAML 2.0

- Información general de las tareas para configurar una nueva conexión SAML

- Información general de las tareas para usar una conexión SAML existente para administradores de Citrix Cloud

- Crear y asignar atributos SAML personalizados

- Configurar la URL de inicio de sesión del administrador

- Configurar los metadatos del proveedor SAML

- Agregar administradores a Citrix Cloud desde AD

- Habilitar la autenticación SAML para espacios de trabajo

- Clonar una conexión SAML existente en Administración de identidades y accesos