This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

客户端证书或证书加域身份验证

XenMobile® 的默认配置是用户名和密码身份验证。要为注册和访问 XenMobile 环境增加另一层安全性,请考虑使用基于证书的身份验证。在 XenMobile 环境中,此配置是安全性与用户体验的最佳组合。证书加域身份验证具有最佳的 SSO 可能性,并结合了 Citrix ADC 提供的双因素身份验证安全性。

为了获得最佳可用性,您可以将证书加域身份验证与 Citrix PIN 和 Active Directory 密码缓存结合使用。因此,用户无需重复输入其 LDAP 用户名和密码。用户在注册、密码过期和帐户锁定期间输入用户名和密码。

重要:

用户在 XenMobile 中注册设备后,XenMobile 不支持将身份验证模式从域身份验证更改为其他身份验证模式。

如果您不允许使用 LDAP 并使用智能卡或类似方法,则配置证书可让您将智能卡表示给 XenMobile。然后,用户使用 XenMobile 为其生成的唯一 PIN 进行注册。用户获得访问权限后,XenMobile 随后会创建并部署用于向 XenMobile 环境进行身份验证的证书。

您可以使用适用于 XenMobile 的 Citrix ADC 向导来执行使用 Citrix ADC 仅证书身份验证或证书加域身份验证时 XenMobile 所需的配置。适用于 XenMobile 的 Citrix ADC 向导只能运行一次。

在高度安全的环境中,在公共或不安全的网络中在组织外部使用 LDAP 凭据被认为是组织的主要安全威胁。对于高度安全的环境,使用客户端证书和安全令牌的双因素身份验证是一种选择。有关信息,请参阅配置 XenMobile 以进行证书和安全令牌身份验证。

客户端证书身份验证适用于 XenMobile MAM 模式(仅限 MAM)和 ENT 模式(当用户注册到 MDM 时)。当用户注册到旧版 MAM 模式时,XenMobile ENT 模式不支持客户端证书身份验证。要将客户端证书身份验证用于 XenMobile ENT 和 MAM 模式,您必须配置 Microsoft 服务器、XenMobile Server,然后配置 Citrix Gateway。请按照本文中描述的这些一般步骤操作。

在 Microsoft 服务器上:

- 将证书管理单元添加到 Microsoft 管理控制台。

- 将模板添加到证书颁发机构 (CA)。

- 从 CA 服务器创建 PFX 证书。

在 XenMobile Server 上:

- 将证书上传到 XenMobile。

- 为基于证书的身份验证创建 PKI 实体。

- 配置凭据提供程序。

- 配置 Citrix Gateway 以交付用户证书进行身份验证。

有关 Citrix Gateway 配置的信息,请参阅 Citrix ADC 文档中的以下文章:

先决条件

-

创建 Microsoft 证书服务实体模板时,请避免在模板名称中使用特殊字符,以防止已注册设备出现可能的身份验证问题。例如,请勿在模板名称中使用以下字符:

: ! $ () # % + * ~ ? | {} [] - 要为 Exchange ActiveSync 配置基于证书的身份验证,请参阅此 Microsoft 博客。将 Exchange ActiveSync 的证书颁发机构 (CA) 服务器站点配置为要求客户端证书。

- 如果您使用私有服务器证书来保护到 Exchange Server 的 ActiveSync 流量,请确保移动设备具有所有必需的根/中间证书。否则,在 Secure Mail 中设置邮箱期间,基于证书的身份验证将失败。在 Exchange IIS 控制台中,您必须:

- 为 XenMobile 与 Exchange 结合使用添加一个网站,并绑定 Web 服务器证书。

- 使用端口 9443。

- 对于该网站,您必须添加两个应用程序,一个用于“Microsoft-Server-ActiveSync”,另一个用于“EWS”。对于这两个应用程序,在SSL 设置下,选择要求 SSL。

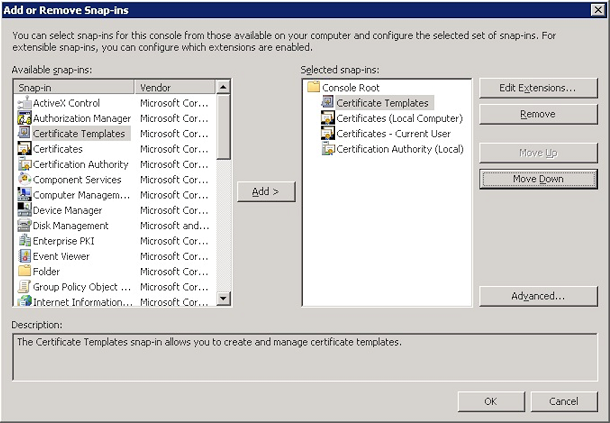

将证书管理单元添加到 Microsoft 管理控制台

-

打开控制台,然后单击添加/删除管理单元。

-

添加以下管理单元:

- 证书模板

- 证书(本地计算机)

- 证书 - 当前用户

- 证书颁发机构(本地)

-

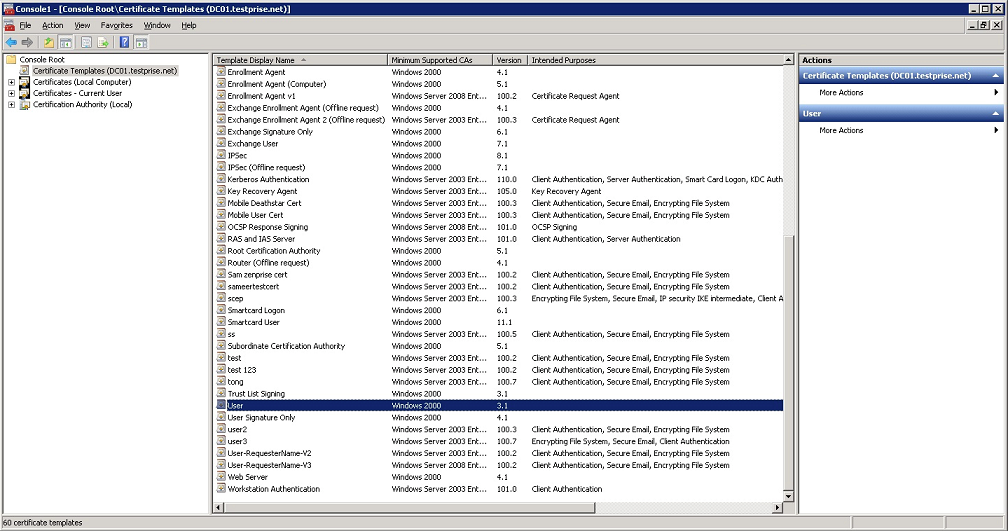

展开证书模板。

-

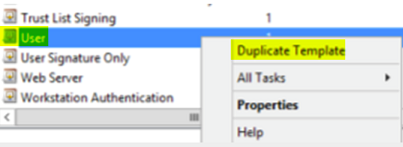

选择用户模板,然后复制模板。

-

提供模板显示名称。

重要:

不建议选择在 Active Directory 中发布证书选项。如果选择此选项,它将为 Active Directory 中的所有用户创建客户端证书,这可能会使您的 Active Directory 数据库变得混乱。

-

为模板类型选择Windows 2003 Server。在 Windows 2012 R2 服务器中,在兼容性下,选择证书颁发机构并将接收者设置为Windows 2003。

-

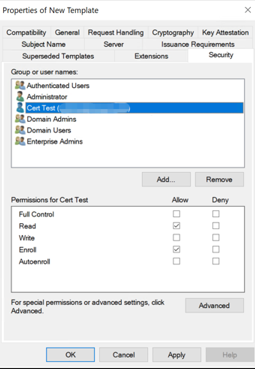

在安全性下,配置以下内容:

-

单击添加,然后选择 XenMobile Server 用于生成证书的 AD 用户帐户。

重要:

此处仅添加服务帐户用户。仅将注册权限添加到此 AD 用户帐户。

如本文后面所述,您将使用服务帐户创建用户 .pfx 证书。有关信息,请参阅从 CA 服务器创建 PFX 证书。

-

从域用户撤销注册权限。

-

-

在加密下,确保提供密钥大小。您稍后在配置 XenMobile 时输入密钥大小。

-

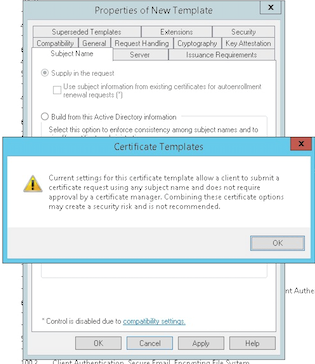

在主题名称下,选择在请求中提供。应用更改,然后保存。

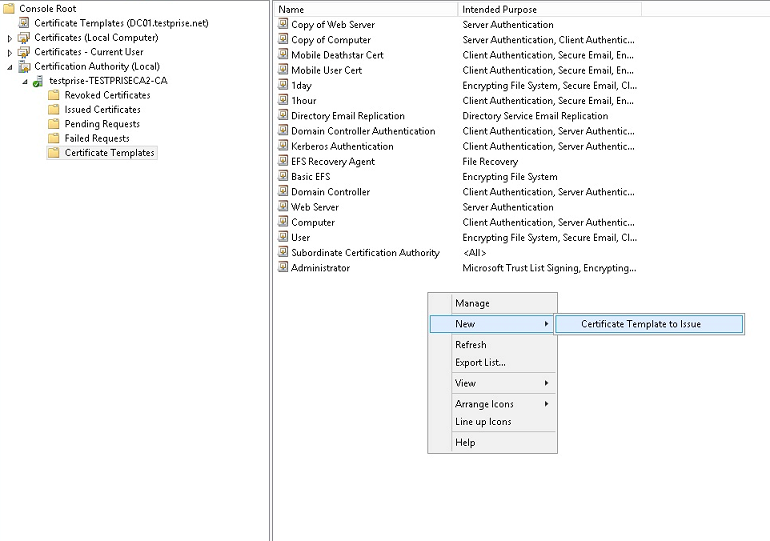

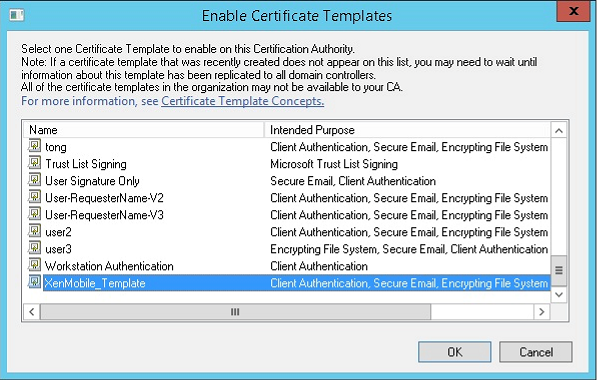

将模板添加到证书颁发机构

-

转到证书颁发机构并选择证书模板。

-

在右窗格中右键单击,然后选择新建 > 要颁发的证书模板。

-

选择您在上一步中创建的模板,然后单击确定将其添加到证书颁发机构。

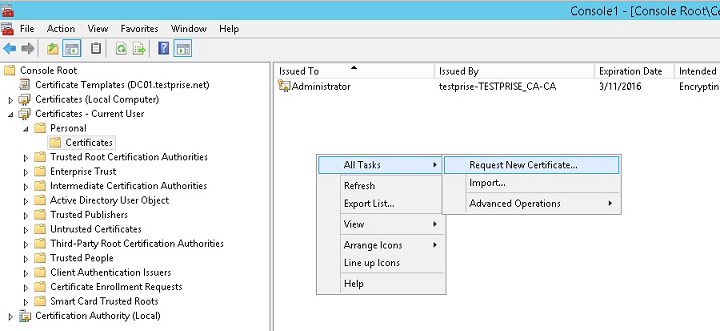

从 CA 服务器创建 PFX 证书

-

使用您登录的服务帐户创建用户 .pfx 证书。该 .pfx 文件将上传到 XenMobile,然后 XenMobile 会代表注册其设备的用户请求用户证书。

-

在当前用户下,展开证书。

-

在右窗格中右键单击,然后单击请求新证书。

-

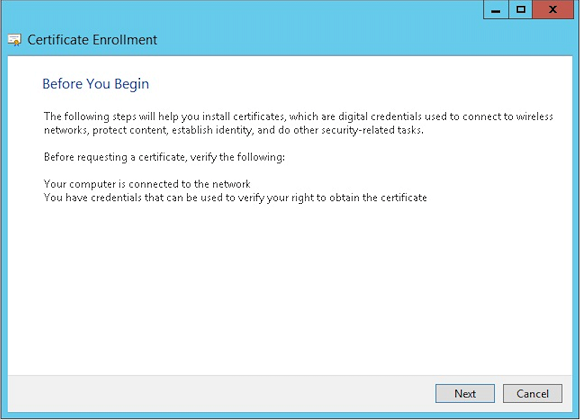

出现证书注册屏幕。单击下一步。

-

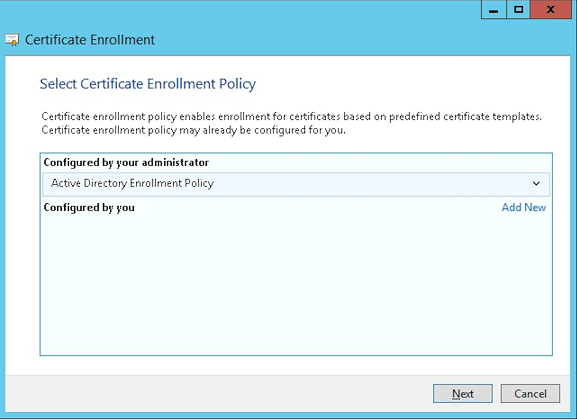

选择Active Directory 注册策略,然后单击下一步。

-

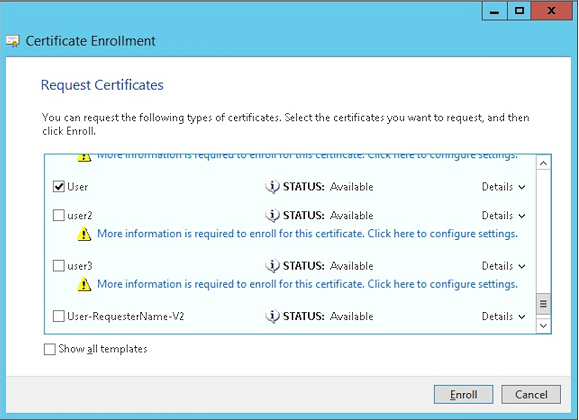

选择用户模板,然后单击注册。

-

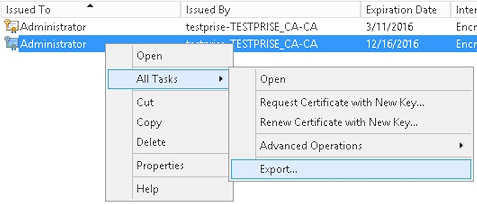

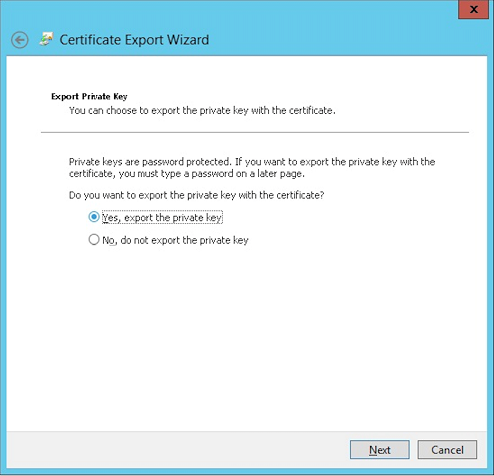

导出您在上一步中创建的 .pfx 文件。

-

单击是,导出私钥。

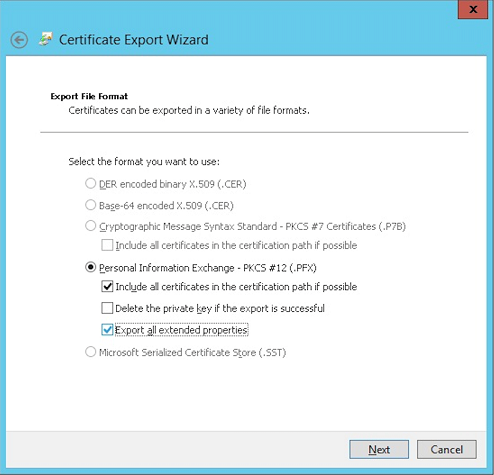

-

选择如果可能,包括证书路径中的所有证书,然后选中导出所有扩展属性复选框。

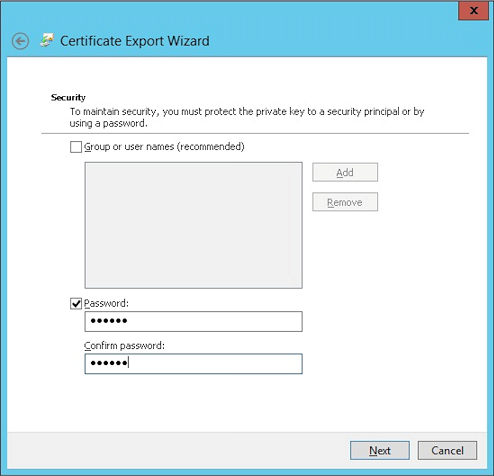

-

设置将此证书上传到 XenMobile 时使用的密码。

-

将证书保存到硬盘。

将证书上传到 XenMobile

-

在 XenMobile 控制台中,单击右上角的齿轮图标。出现设置屏幕。

-

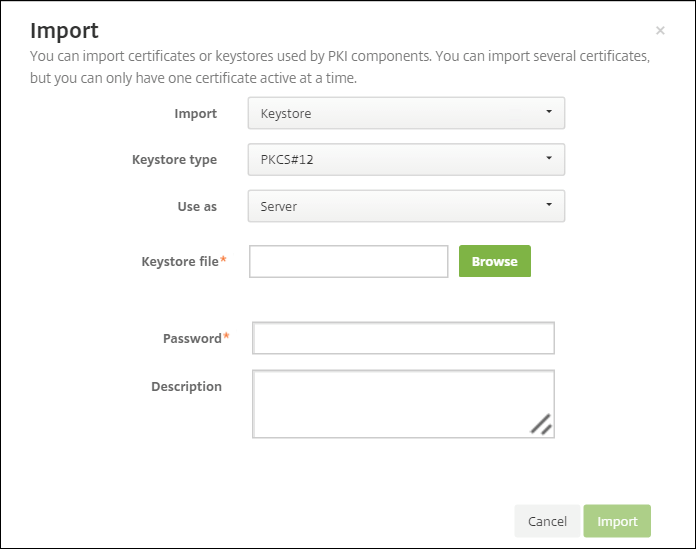

单击证书,然后单击导入。

-

输入以下参数:

- 导入: 密钥库

- 密钥库类型: PKCS #12

- 用作: 服务器

- 密钥库文件: 单击浏览以选择您创建的 .pfx 证书。

- 密码: 输入您为此证书创建的密码。

-

单击导入。

-

验证证书是否正确安装。正确安装的证书显示为用户证书。

为基于证书的身份验证创建 PKI 实体

-

在设置中,转到更多 > 证书管理 > PKI 实体。

-

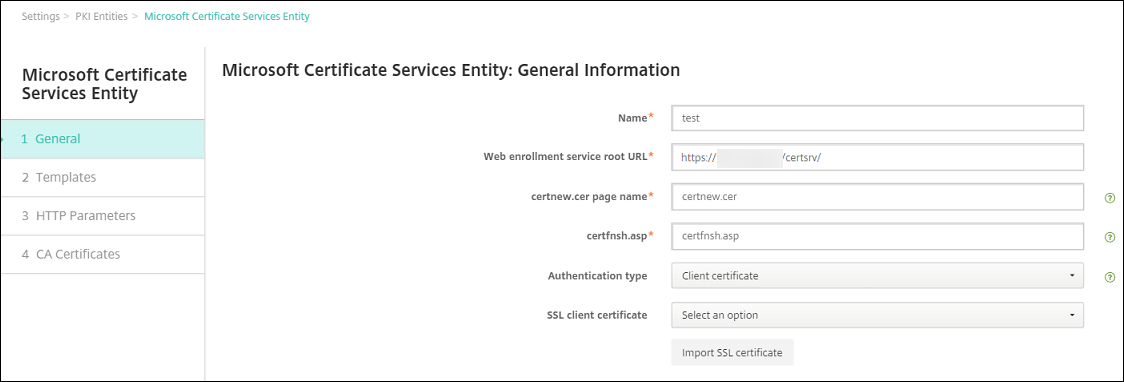

单击添加,然后单击Microsoft 证书服务实体。出现Microsoft 证书服务实体:常规信息屏幕。

-

输入以下参数:

- 名称: 键入任何名称

-

Web 注册服务根 URL:

https://RootCA-URL/certsrv/(请务必在 URL 路径中添加最后一个斜杠 /。) - certnew.cer 页面名称: certnew.cer(默认值)

- certfnsh.asp: certfnsh.asp(默认值)

- 身份验证类型: 客户端证书

- SSL 客户端证书: 选择用于颁发 XenMobile 客户端证书的用户证书。

-

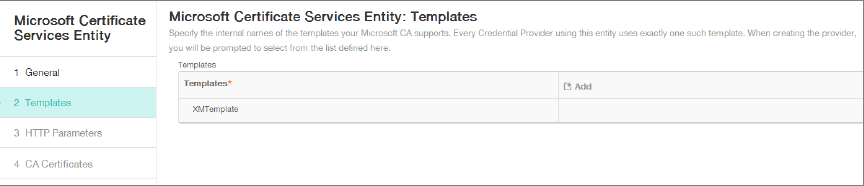

在模板下,添加您在配置 Microsoft 证书时创建的模板。不要添加空格。

-

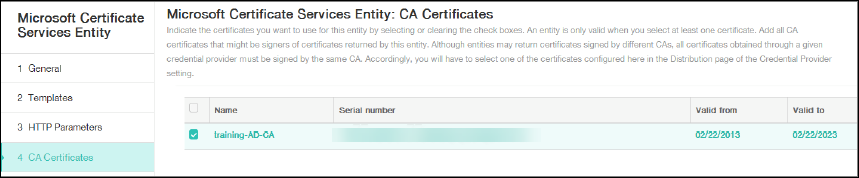

跳过 HTTP 参数,然后单击CA 证书。

-

选择与您的环境对应的根 CA 名称。此根 CA 是从 XenMobile 客户端证书导入的链的一部分。

-

单击保存。

配置凭据提供程序

-

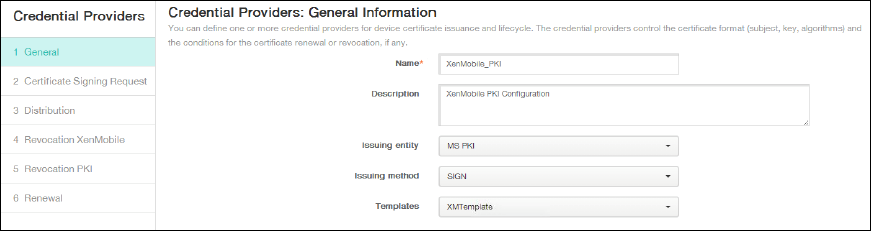

在设置中,转到更多 > 证书管理 > 凭据提供程序。

-

单击添加。

-

在常规下,输入以下参数:

- 名称: 键入任何名称。

- 描述: 键入任何描述。

- 颁发实体: 选择之前创建的 PKI 实体。

- 颁发方法: SIGN

- 模板: 选择在 PKI 实体下添加的模板。

-

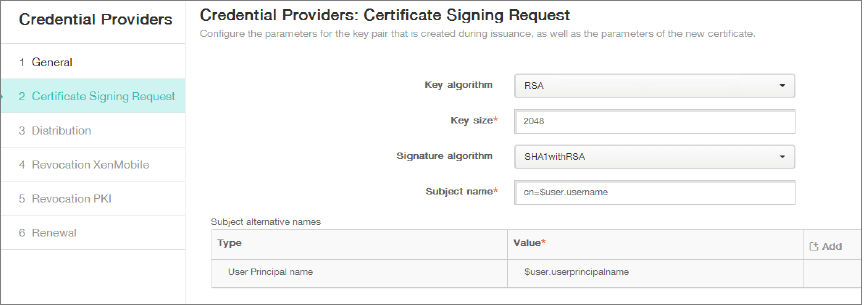

单击证书签名请求,然后输入以下参数:

- 密钥算法: RSA

- 密钥大小: 2048

- 签名算法: SHA256withRSA

-

主题名称:

cn=$user.username

对于主题备用名称,单击添加,然后输入以下参数:

- 类型: 用户主体名称

-

值:

$user.userprincipalname

-

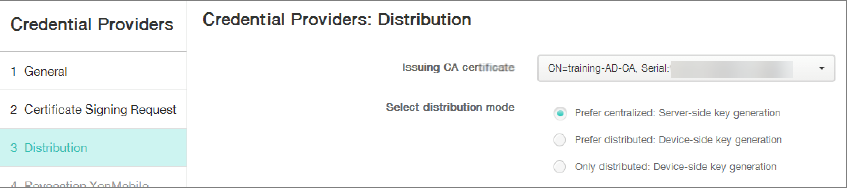

单击分发并输入以下参数:

- 颁发 CA 证书: 选择签署 XenMobile 客户端证书的颁发 CA。

- 选择分发模式: 选择首选集中式:服务器端密钥生成。

-

对于接下来的两个部分,吊销 XenMobile和吊销 PKI,根据需要设置参数。在此示例中,这两个选项都已跳过。

-

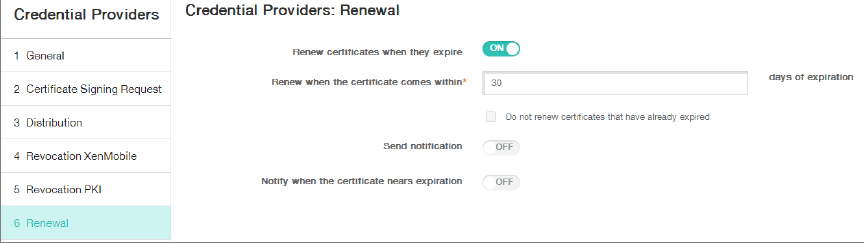

单击续订。

-

对于证书过期时续订,选择开。

-

将所有其他设置保留为默认值或根据需要进行更改。

-

单击保存。

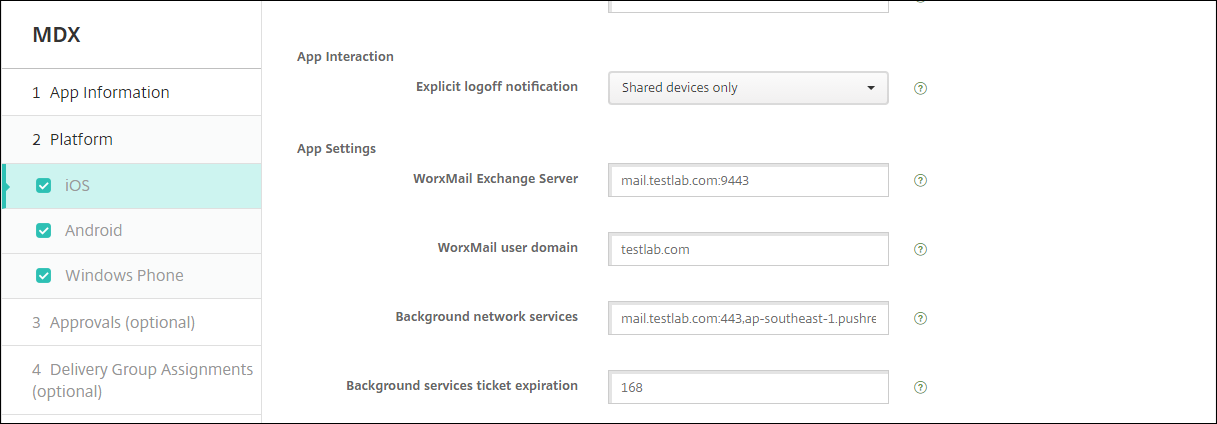

配置 Secure Mail 以使用基于证书的身份验证

将 Secure Mail 添加到 XenMobile 时,请务必在应用程序设置下配置 Exchange 设置。

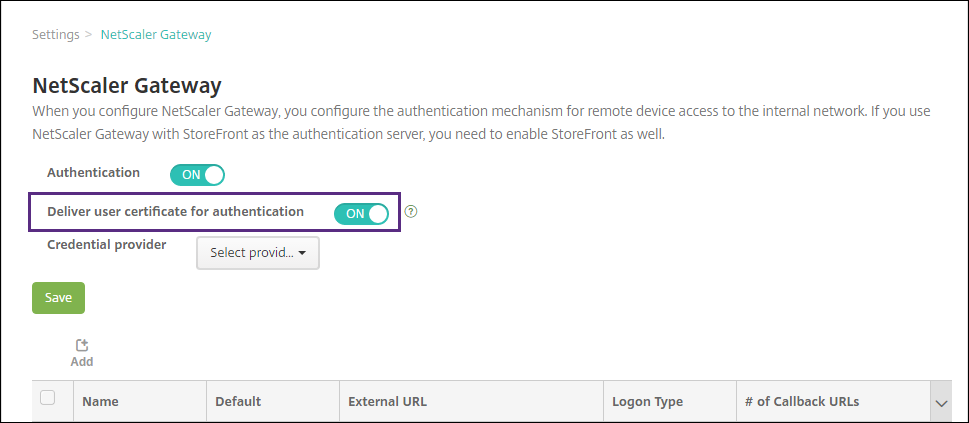

在 XenMobile 中配置 Citrix ADC 证书交付

-

登录 XenMobile 控制台,然后单击右上角的齿轮图标。出现设置屏幕。

-

在服务器下,单击Citrix Gateway。

-

如果尚未添加 Citrix Gateway,请单击添加并指定设置:

-

外部 URL:

https://YourCitrixGatewayURL - 登录类型: 证书和域

- 需要密码: 关

- 设为默认值: 开

-

外部 URL:

-

对于交付用户证书以进行身份验证,选择开。

-

对于凭据提供程序,选择一个提供程序,然后单击保存。

-

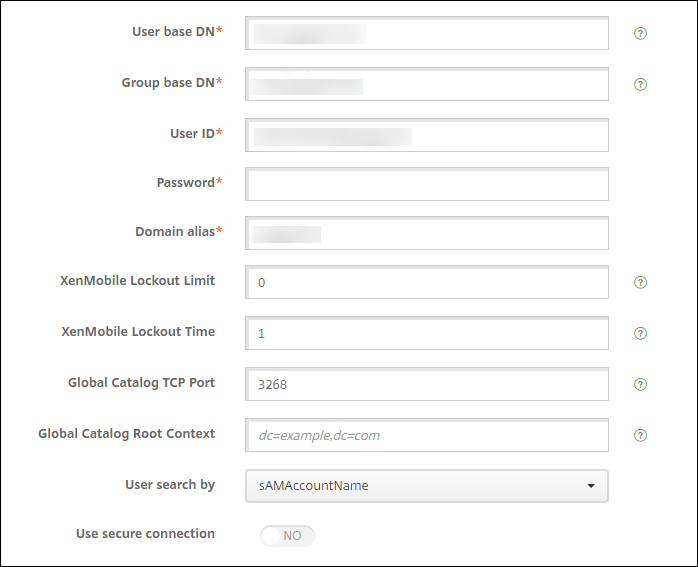

要使用用户证书中的 sAMAccount 属性作为用户主体名称 (UPN) 的替代方案,请在 XenMobile 中按如下方式配置 LDAP 连接器:转到设置 > LDAP,选择目录并单击编辑,然后在用户搜索依据中选择sAMAccountName。

启用 Citrix PIN 和用户密码缓存

要启用 Citrix PIN 和用户密码缓存,请转到设置 > 客户端属性并选中以下复选框:启用 Citrix PIN 身份验证和启用用户密码缓存。有关详细信息,请参阅客户端属性。

排除客户端证书配置故障

成功配置上述配置以及 Citrix Gateway 配置后,用户工作流如下:

-

用户注册其移动设备。

-

XenMobile 提示用户创建 Citrix PIN。

-

用户随后被重定向到 XenMobile Store。

-

当用户启动 Secure Mail 时,XenMobile 不会提示他们输入用于邮箱配置的用户凭据。相反,Secure Mail 会从 Secure Hub 请求客户端证书并将其提交给 Microsoft Exchange Server 进行身份验证。如果用户启动 Secure Mail 时 XenMobile 提示输入凭据,请检查您的配置。

如果用户可以下载并安装 Secure Mail,但在邮箱配置期间 Secure Mail 未能完成配置:

-

如果 Microsoft Exchange Server ActiveSync 使用私有 SSL 服务器证书来保护流量,请验证移动设备上是否安装了根/中间证书。

-

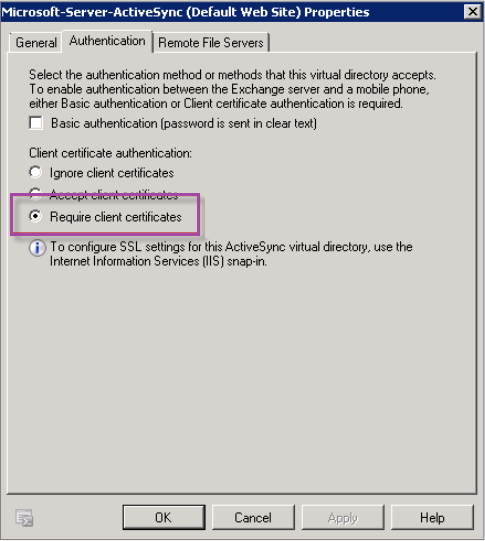

验证为 ActiveSync 选择的身份验证类型是否为要求客户端证书。

-

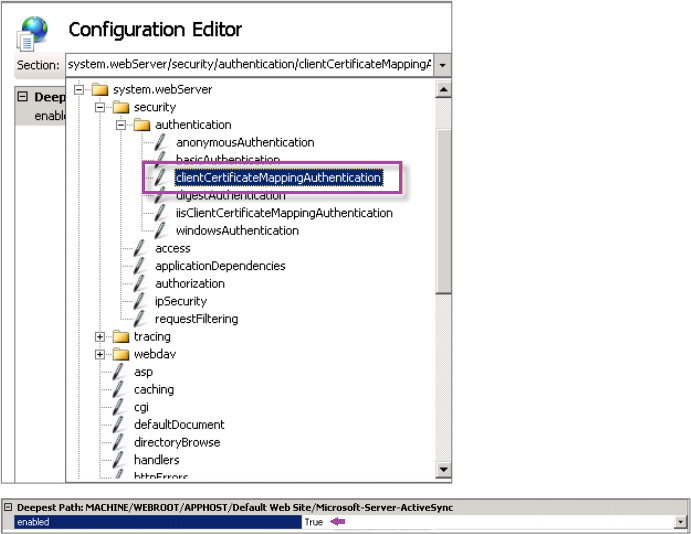

在 Microsoft Exchange Server 上,检查 Microsoft-Server-ActiveSync 站点以验证是否已启用客户端证书映射身份验证。默认情况下,客户端证书映射身份验证处于禁用状态。该选项位于配置编辑器 > 安全性 > 身份验证下。

-

选择True后,请务必单击应用以使更改生效。

-

检查 XenMobile 控制台中的 Citrix Gateway 设置:确保交付用户证书以进行身份验证为开,并且凭据提供程序已选择正确的配置文件。

确定客户端证书是否已交付到移动设备

-

在 XenMobile 控制台中,转到管理 > 设备并选择设备。

-

单击编辑或显示更多。

-

转到交付组部分,然后搜索此条目:

Citrix Gateway 凭据:请求的凭据,CertId=

验证是否已启用客户端证书协商

-

运行此

netsh命令以显示绑定到 IIS 网站的 SSL 证书配置:`netsh http show sslcert` -

如果协商客户端证书的值为禁用,请运行以下命令以启用它:

`netsh http delete sslcert ipport=0.0.0.0:443``netsh http add sslcert ipport=0.0.0.0:443 certhash=cert_hash appid={app_id} certstorename=store_name verifyclientcertrevocation=Enable VerifyRevocationWithCachedClientCertOnly=Disable UsageCheck=Enable clientcertnegotiation=Enable`例如:

`netsh http add sslcert ipport=0.0.0.0:443 certhash=609da5df280d1f54a7deb714fb2c5435c94e05da appid={4dc3e181-e14b-4a21-b022-59fc669b0914} certstorename=ExampleCertStoreName verifyclientcertrevocation=Enable VerifyRevocationWithCachedClientCertOnly=Disable UsageCheck=Enable clientcertnegotiation=Enable`

共享

共享

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.