Autenticación condicional

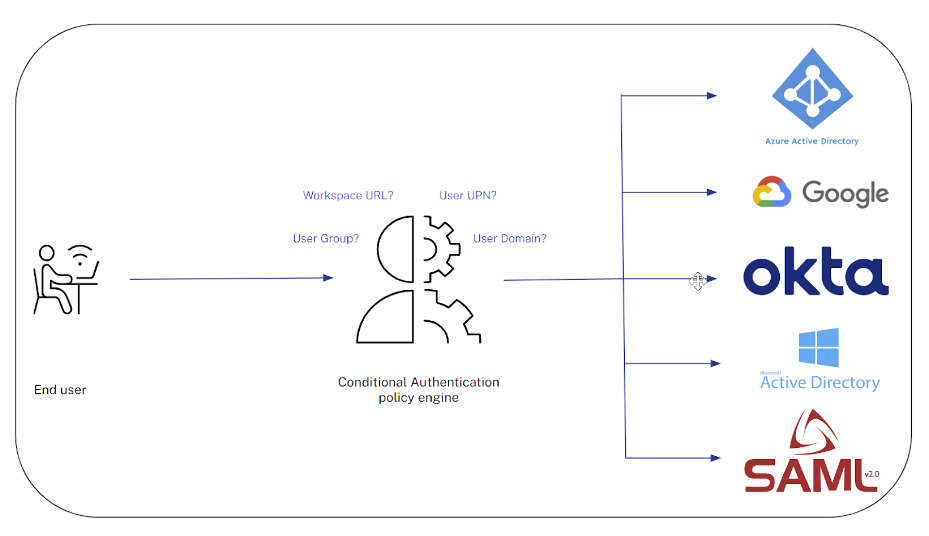

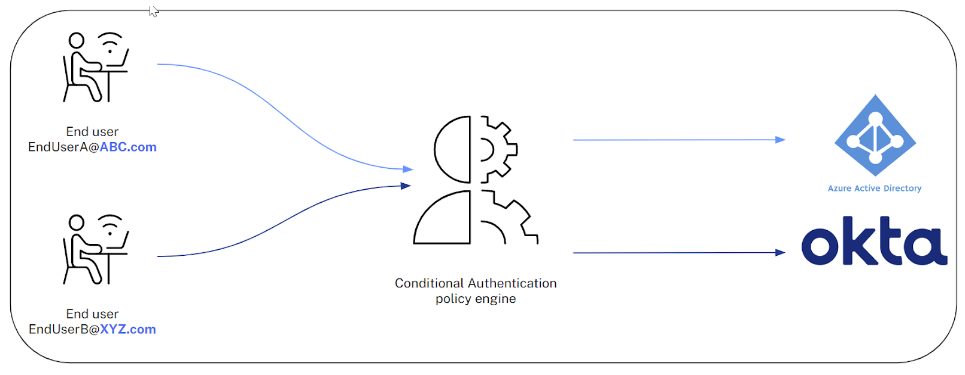

La autenticación condicional es una nueva característica de seguridad para mejorar aún más tu marco de confianza cero. La autenticación condicional permite a los administradores de Citrix Cloud™ dirigir a los usuarios finales a diferentes IdP durante el flujo de inicio de sesión de Workspace según las condiciones de política que tú establezcas. Así, los diferentes usuarios finales tendrán distintos niveles de verificación de acceso según los factores de riesgo establecidos por el administrador.

En el momento de redactar este documento, se admiten cinco condiciones de conmutación diferentes que dirigirán a tus usuarios finales a diferentes instancias de IdP según las políticas que definas.

Casos de uso comunes

- Fusiones y adquisiciones, donde una gran organización matriz contiene varias empresas más pequeñas en proceso de fusión.

- Conceder acceso a Workspace a usuarios externos y contratistas dirigiéndolos a una aplicación IdP, OIDC o SAML dedicada, que es diferente de lo que los empleados a tiempo completo de tu organización están normalmente autorizados a usar.

- Grandes organizaciones con múltiples sucursales o departamentos que requieren diferentes mecanismos de autenticación.

Requisitos previos

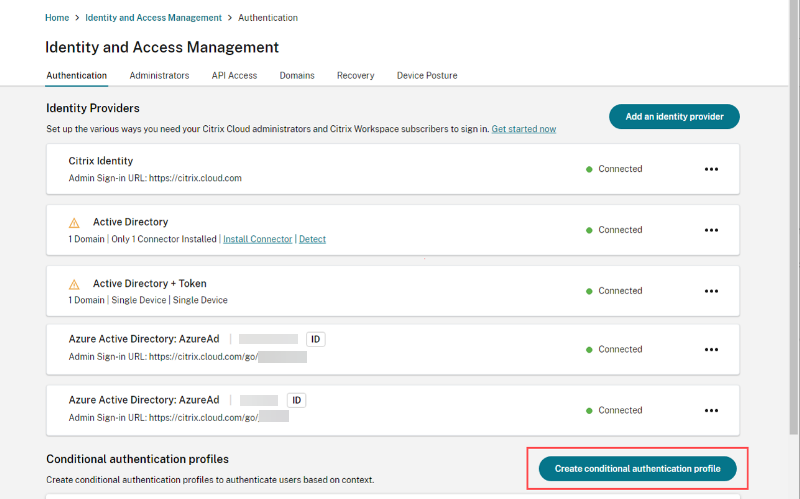

- Dos o más proveedores de identidades creados en la página de administración de identidades y accesos de Citrix Cloud

Multi-IdP

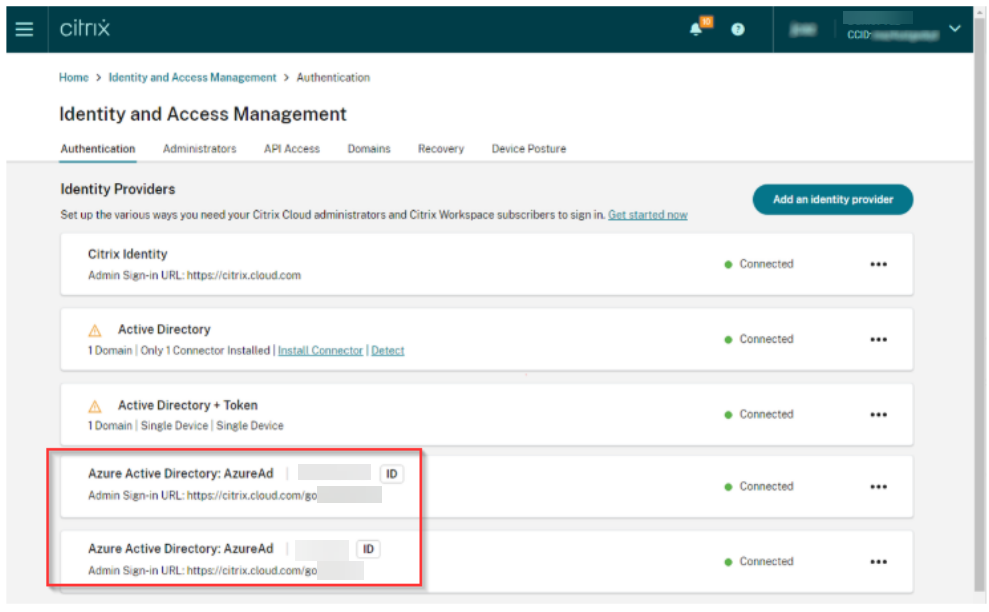

Hasta ahora, solo se permitía una única instancia de un tipo de identidad. Citrix® ahora admite agregar varias instancias del mismo tipo de proveedor de identidades (por ejemplo, ahora se pueden agregar múltiples Azure AD en la ficha de Administración de identidades y accesos).

Importante:

Aunque DaaS y SPA actualmente admiten múltiples IdP, algunos servicios todavía están trabajando en la implementación de esta funcionalidad y estarán disponibles en breve.

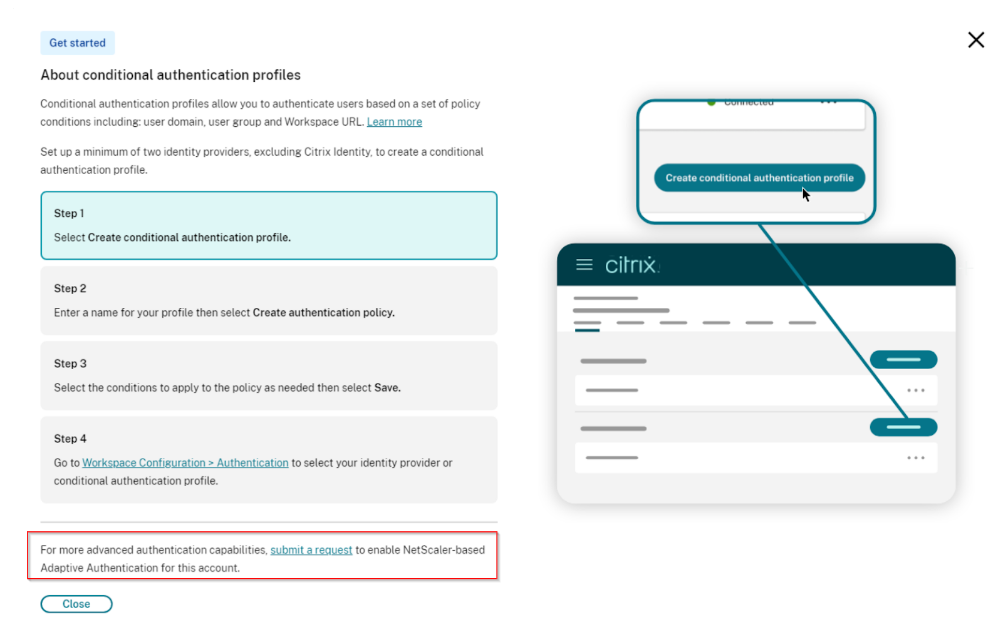

Configurar la autenticación condicional

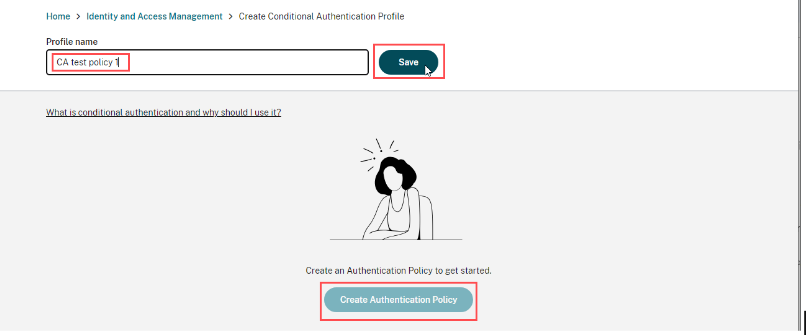

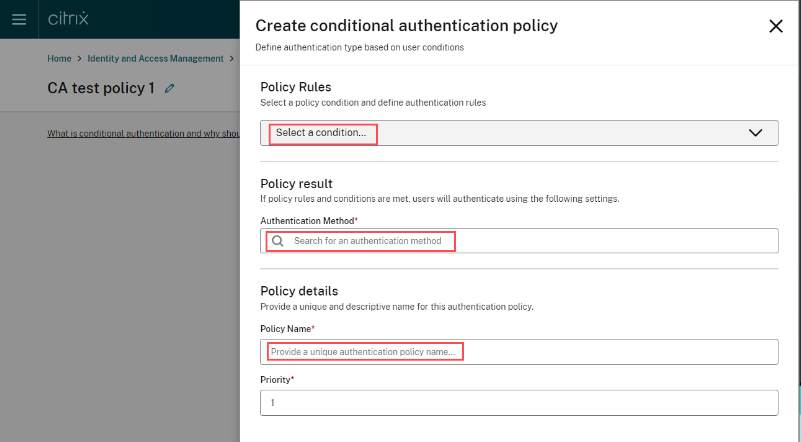

- Haz clic en Crear perfil de autenticación condicional.

-

Introduce un nombre para tu perfil y luego haz clic en Crear política de autenticación.

-

Selecciona las condiciones que deseas aplicar a la política según sea necesario y luego haz clic en Guardar.

-

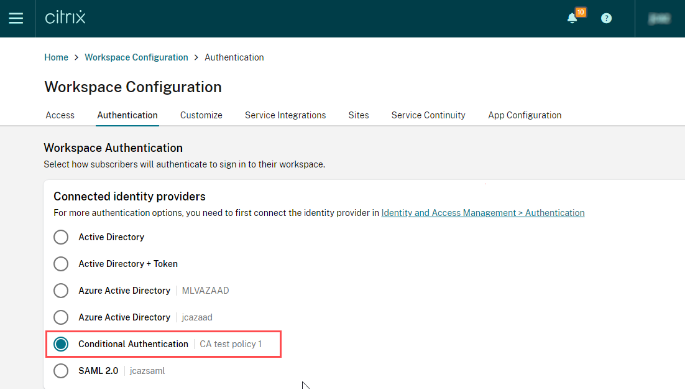

Ve a Configuración de Workspace y haz clic en Autenticación para seleccionar tu proveedor de identidades o perfil de autenticación condicional.

Conceptos de autenticación condicional

Perfil de autenticación condicional

Un perfil de autenticación condicional consta de varias políticas de autenticación condicional que controlan cómo tus usuarios finales se autentican en Workspace según las condiciones que definas. Este perfil permite la priorización y reordenación de políticas, lo que te permite especificar la secuencia en la que se deben evaluar las políticas.

Política de autenticación condicional

Una política de autenticación condicional es una política que comprende una o más condiciones. Estas condiciones, cuando se cumplen utilizando la lógica AND, guían el proceso de inicio de sesión del usuario final a una instancia de IdP de destino específica, como Okta OIDC, SAML o una conexión de IdP de Gateway. Las políticas individuales se pueden clonar, lo que permite modificarlas y renombrarlas según sea necesario.

Cada política consta de los siguientes datos:

- Reglas de política que son una o más condiciones que deben cumplirse para dirigir al usuario final a una instancia de IdP particular. Por ejemplo, se usa la URL de Workspace 1 Y el usuario es miembro del Grupo de AD 1.

- Resultado de la política que es la instancia de IdP de destino a la que se dirige al usuario durante el proceso de inicio de sesión. Por ejemplo, se usa la URL de Workspace 1 Y el usuario es miembro del Grupo de AD 1 → Instancia de IdP SAML de AAD.

- Nombre de la política, que es un nombre fácil de usar para el administrador, utilizado para identificar y describir la política. Por ejemplo,

Workspace URL 1 AND Group1 - AAD SAML. - Prioridad de la política que determina el orden en que se evalúa la política. Las prioridades se evalúan en orden descendente. Por ejemplo: la prioridad 1 es más alta que la prioridad 2.

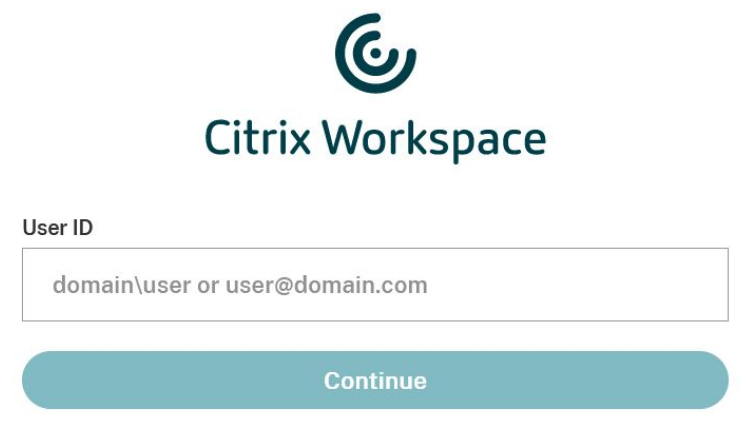

Página de preautenticación de autenticación condicional

Según cómo esté configurado tu Workspace y las condiciones establecidas en tu perfil de autenticación condicional, tus usuarios de Workspace podrían encontrarse con una página de preautenticación durante su proceso de inicio de sesión. Esta página es esencial para capturar el formato del nombre de usuario del usuario de Workspace, lo cual es crucial para tomar decisiones basadas en las políticas de autenticación condicional. Asegura que el flujo de inicio de sesión del usuario se dirija a la instancia de IdP adecuada.

Relleno automático de inicio de sesión

Cuando es necesaria una página de preautenticación, hemos introducido una característica de relleno automático de inicio de sesión que rellena automáticamente el campo de nombre de usuario en la página de inicio de sesión con la entrada del usuario de la página de preautenticación. Esto elimina la necesidad de que los usuarios introduzcan su nombre de usuario dos veces.

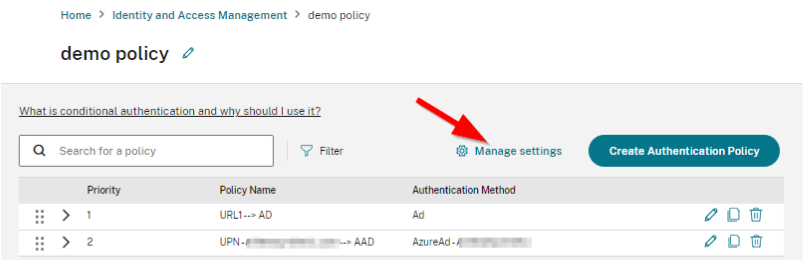

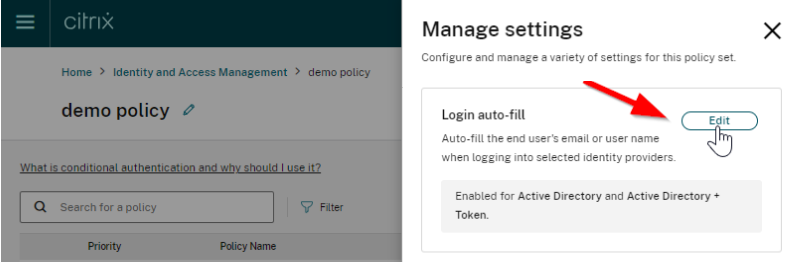

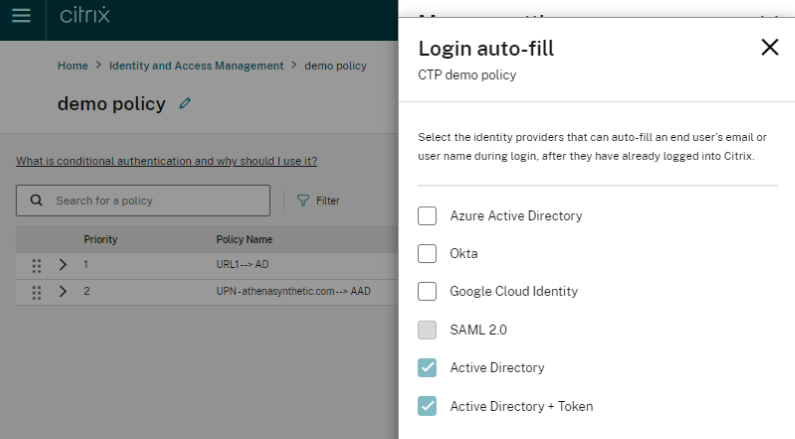

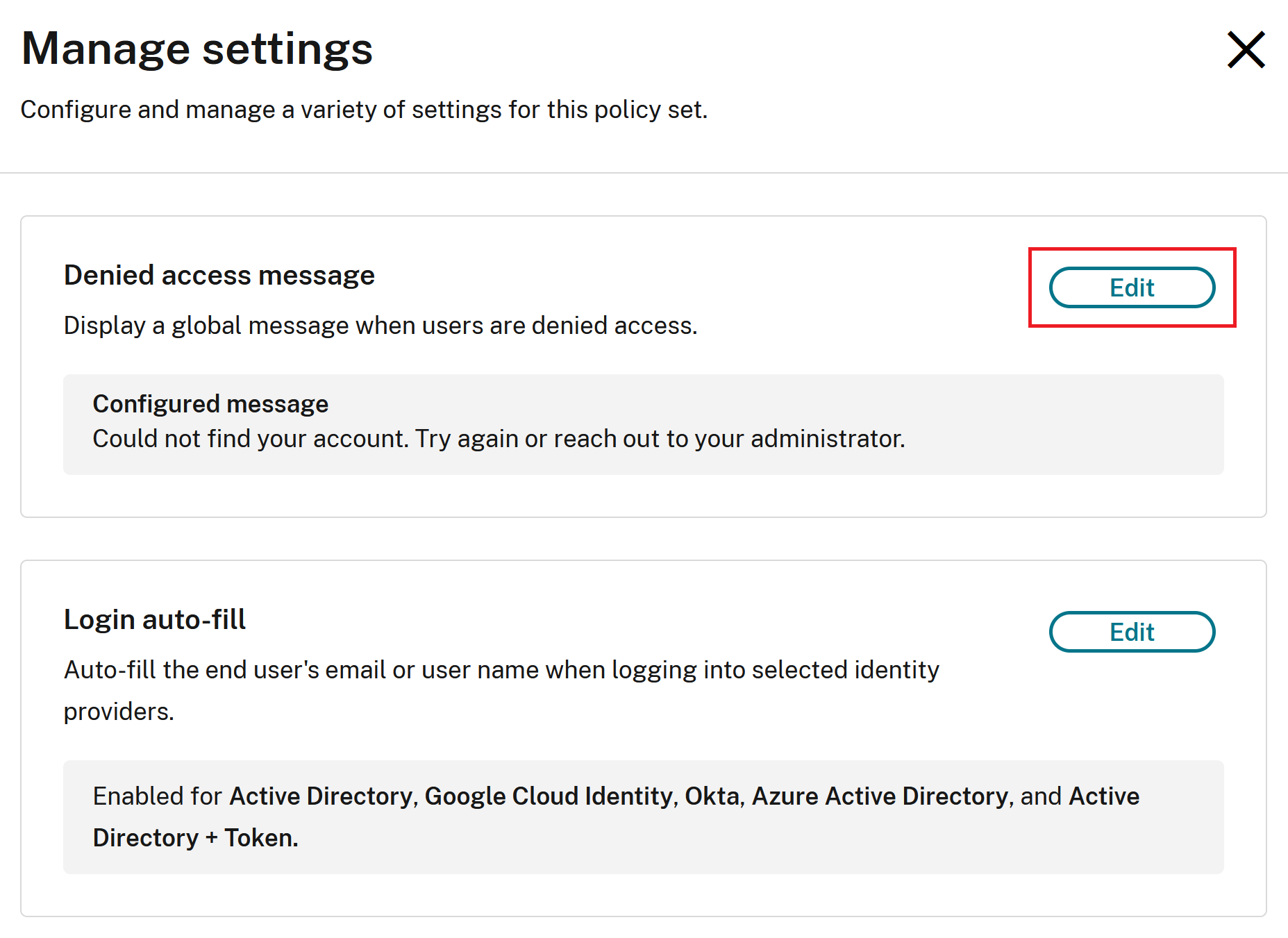

La característica de relleno automático de inicio de sesión es administrada y configurada por el administrador en la configuración del perfil de autenticación condicional, como se ilustra a continuación:

-

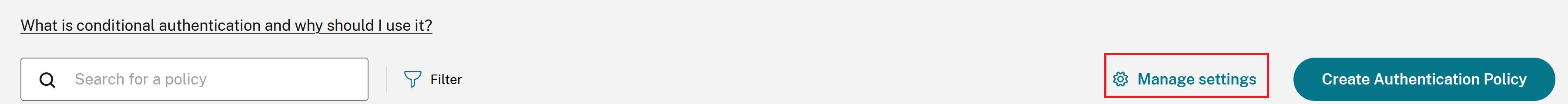

Haz clic en Administrar configuración en la página del perfil de autenticación condicional.

-

Haz clic en Modificar

-

Selecciona los IdP para los que deseas habilitar el relleno automático de inicio de sesión.

Importante:

El relleno automático de inicio de sesión solo está disponible para los IdP que lo admiten y estará habilitado y se aplicará de forma predeterminada para AD y AD+TOTP (consulta la captura de pantalla anterior para ver la configuración predeterminada).

Ciertos IdP esperan un formato de inicio de sesión específico y algunos pueden admitir más de un tipo de formato de nombre de usuario. Por ejemplo, Google Cloud Identity requiere que los usuarios inicien sesión con su dirección de correo electrónico (

user.name@domain.com), que a veces puede ser diferente de su UPN (username@domain.com). Si el usuario final de Workspace introduce un nombre de inicio de sesión de nivel inferior (domain\username) en la página de preautenticación, el nombre de inicio de sesión de nivel inferior se rellenará previamente en el campo de nombre de usuario de la página de inicio de sesión del IdP y causará un error cuando el usuario intente iniciar sesión. Los administradores deben considerar la condición de política de conmutación de IdP más adecuada y qué formatos de nombre de usuario espera recibir un IdP particular durante el proceso de inicio de sesión antes de configurar la característica de relleno automático de inicio de sesión.

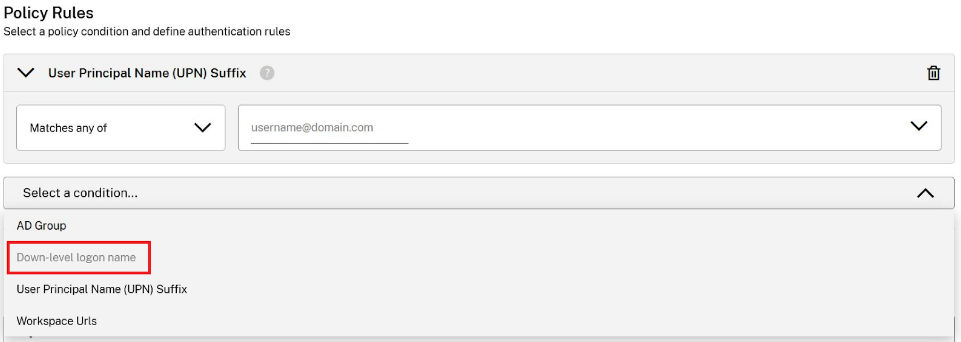

Tipos de condiciones de política

Nota:

Si un perfil de autenticación condicional solo contiene políticas del tipo de condición URL de Workspace o del tipo de condición Nombre de ubicación de red, entonces no se mostrará ninguna página de preautenticación y los usuarios serán redirigidos directamente al IdP. Si el perfil contiene cualquier otro tipo de condición de política, la página de preautenticación se mostrará al usuario final. Esto es cierto incluso si la política coincidente es del tipo URL de Workspace o Nombre de ubicación de red.

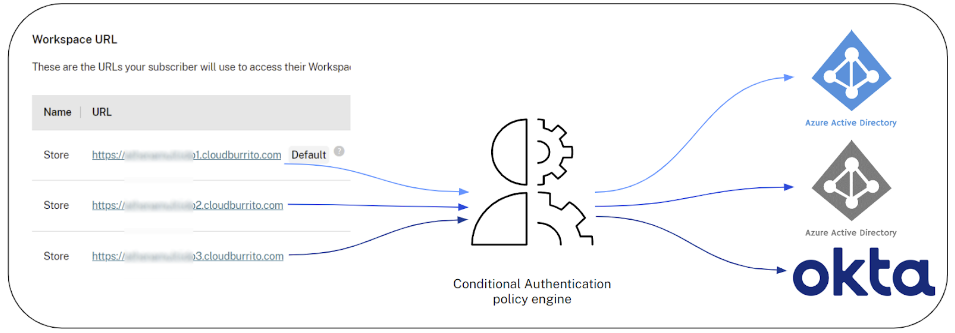

URL de Workspace

Dentro de Configuración de Workspace > Acceso, cada URL de Workspace se puede vincular a una instancia de IdP distinta. Además, múltiples URL de Workspace se pueden asociar a la misma política, dirigiendo a tus usuarios finales a la misma instancia de IdP.

Pertenencia a grupos de usuarios de AD

La pertenencia a grupos de usuarios de AD te permite designar una instancia de IdP para un grupo específico de usuarios de Active Directory basándose en su pertenencia a un grupo.

- El sufijo UPN o el nombre de inicio de sesión de nivel inferior de dominio son dos condiciones de política mutuamente excluyentes.

- Estas determinan el formato de nombre de usuario requerido que tus usuarios finales deben introducir en la página de preautenticación. No puedes usar ambas condiciones en la misma política.

Sufijo UPN

Configura una instancia de IdP para uno o más sufijos UPN, como username1@domain.com o username2@domain.net.

Nombre de inicio de sesión de nivel inferior de dominio

Asigna una instancia de IdP a uno o más nombres de dominio, como DOMAIN1\username1 o DOMAIN1.COM\username1.

Cuando se selecciona una de las dos condiciones mutuamente excluyentes, la opción del menú desplegable para la otra condición se desactiva para evitar que se añada a la misma política.

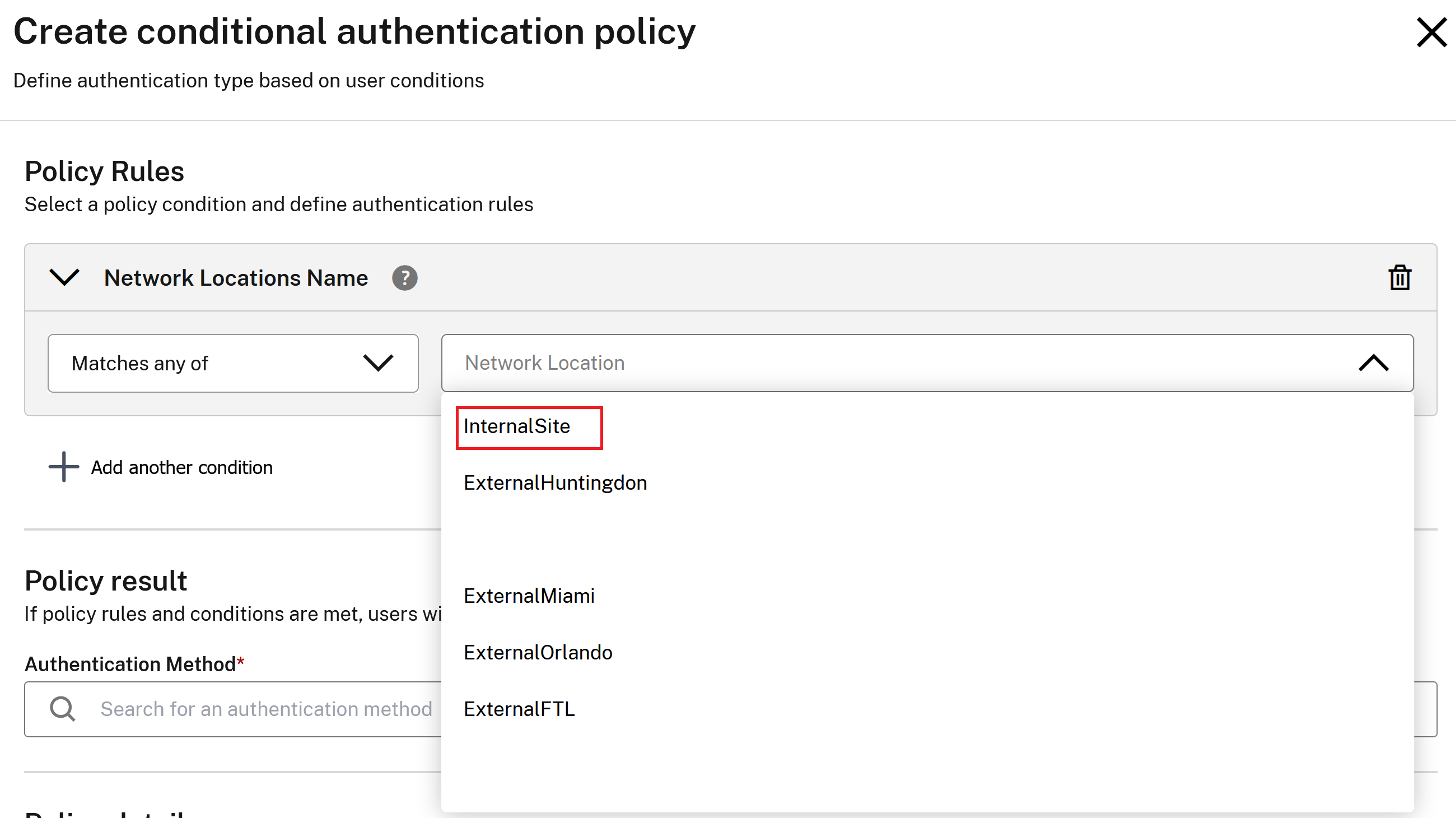

Nombre de ubicación de red

Asigna una instancia de IdP basándose en la IP de salida pública del cliente y el nombre de la ubicación de red.

-

Crea las ubicaciones de red adecuadas.

-

Dentro de tu perfil de autenticación condicional, los nombres de ubicación se rellenarán automáticamente. Selecciona el nombre de ubicación deseado y asigna un IdP de destino.

IMPORTANTE:

Cualquier IP de salida del cliente no definida explícitamente dentro de un sitio de ubicación de red Y NO referenciada por una política de nombre de ubicación de red se clasifica como “no definida”.

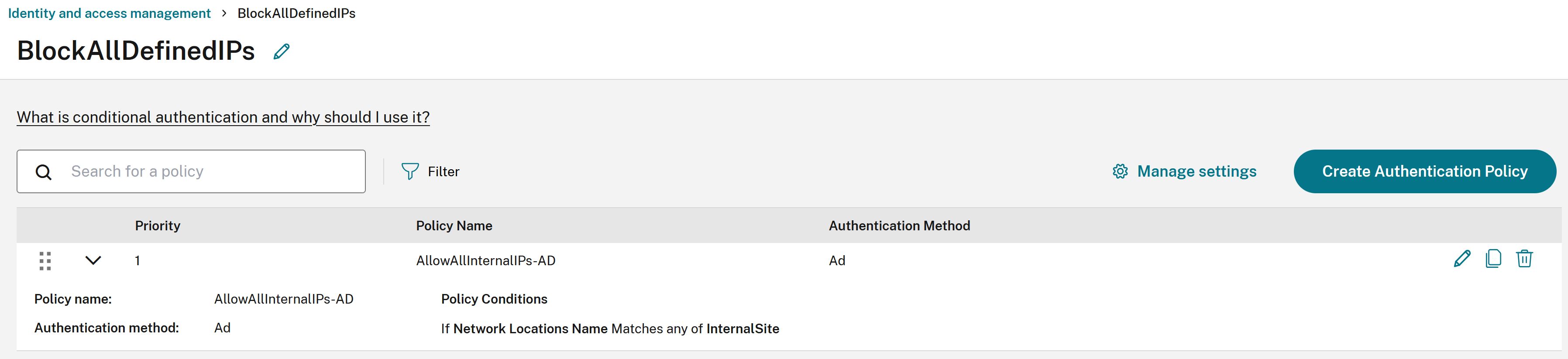

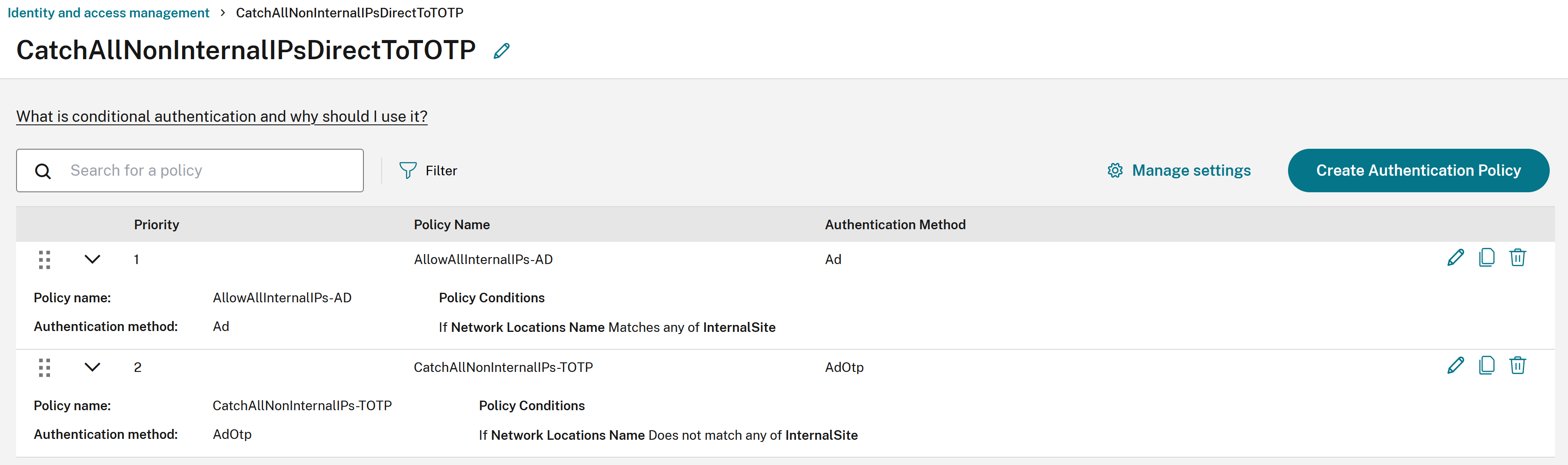

Casos de uso / configuración comunes de NLS:

-

Escenario NLS 1: Bloquea las IP externas (no definidas) para que no se autentiquen ni accedan a Workspace.

Política 1: Solo los clientes internos con IP de salida definidas dentro del sitio NLS AllInternalIPs pueden iniciar sesión en Workspace usando AD.

-

Escenario NLS 2: Dirige todas las IP de salida “no definidas” a la “instancia de IdP de captura general” con factores de autenticación adicionales y/o seguridad mejorada. Define una política de “captura general de IP de salida no definidas” usando “No coincide con ninguna de” y una lista de todos tus sitios NLS internos.

Política 1: Solo los clientes internos con IP de salida definidas dentro del sitio NLS AllInternalIPs pueden iniciar sesión en Workspace usando AD.

Política 2: Cualquier IP de salida externa NO definida dentro del sitio NLS AllInternalIPs debe iniciar sesión en Workspace usando TOTP.

Configurar un mensaje de error personalizado para un perfil de autenticación condicional

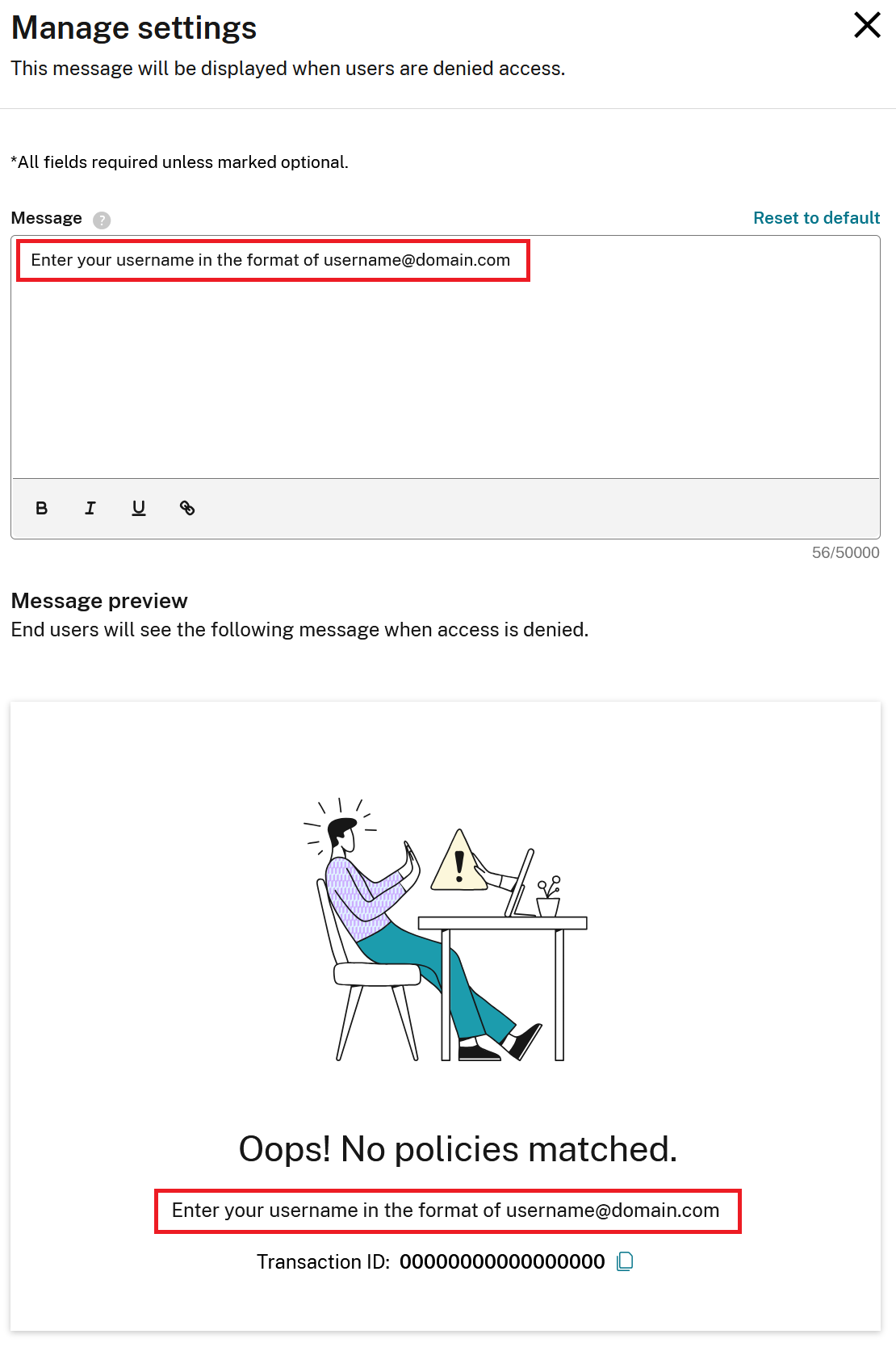

Es posible configurar mensajes de error fáciles de usar que se muestran al usuario final de Workspace cuando ninguna de tus condiciones de política coincide con lo que el usuario ha introducido.

-

Dentro de tu perfil de autenticación condicional, selecciona Administrar configuración.

-

Modifica el mensaje de error predeterminado que se mostrará a tus usuarios finales.

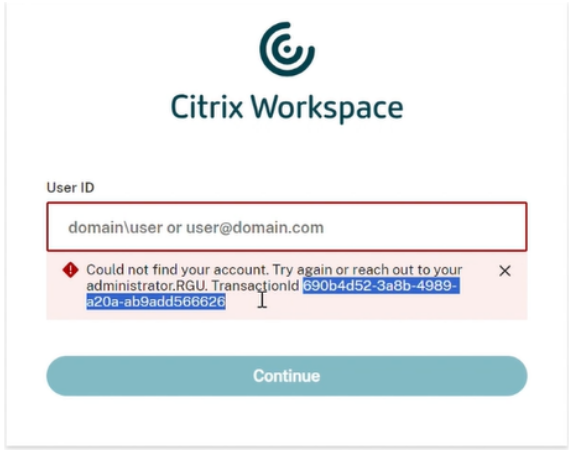

Solución de problemas con la integración del monitor de Citrix

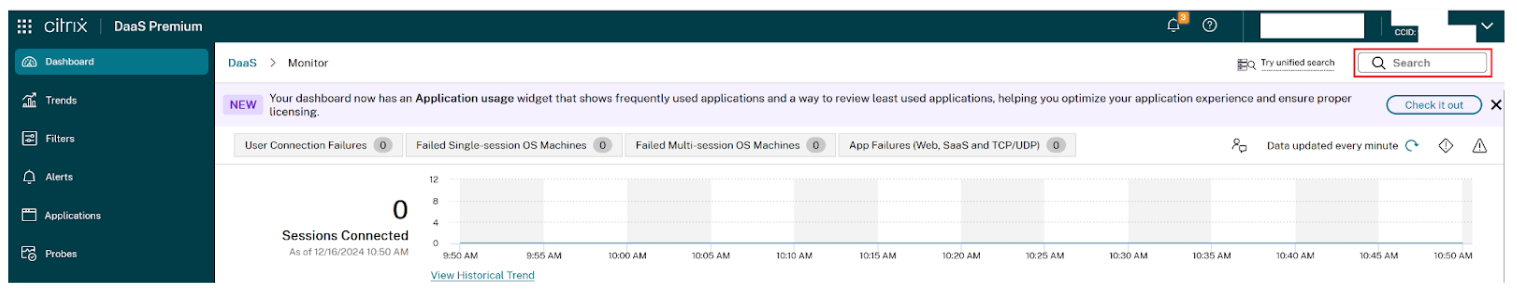

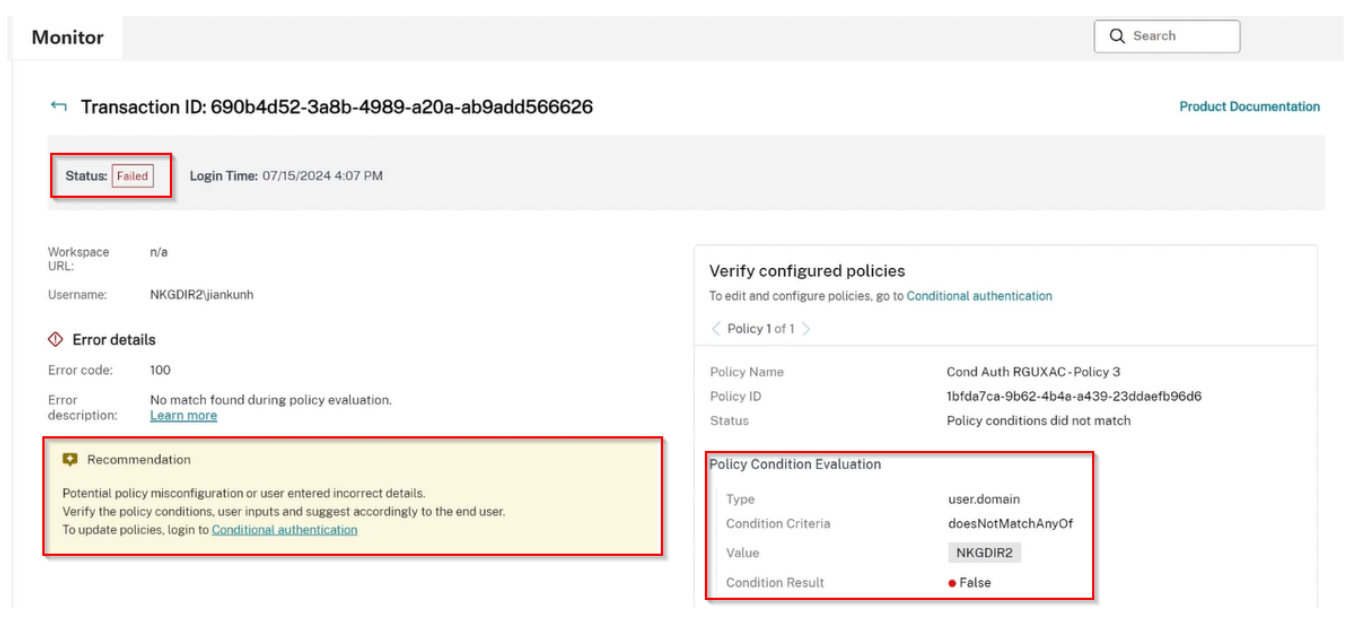

Si el intento de inicio de sesión de un usuario falla debido a la falta de una política coincidente, se muestra una página de error con un ID de transacción. El usuario puede proporcionar este ID de transacción a su administrador de Citrix Cloud para obtener más asistencia.

El administrador de Citrix Cloud puede pegar el ID de transacción proporcionado por el usuario final de Workspace en Citrix Monitor para acceder a los detalles sobre la política, el nombre de usuario introducido y las políticas de autenticación condicional asociadas. Esta información ayuda al administrador a solucionar y resolver el problema de autenticación condicional de manera más eficiente.

-

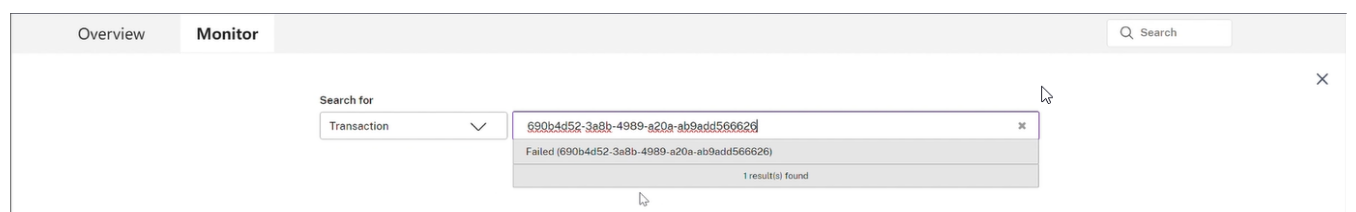

Selecciona Monitor y luego haz clic en el cuadro de búsqueda en la esquina superior derecha.

-

Selecciona el ID de transacción de la lista desplegable. Solo las transacciones de los últimos 3 días están disponibles.

-

Visualiza la transacción fallida para el usuario final, junto con los detalles de las políticas de autenticación condicional que se evaluaron. Puedes hacer clic en los botones de chevron para navegar por todas las políticas evaluadas, como <Política 1 de 3> para el usuario final.

Comparación entre la autenticación condicional nativa de la nube y la autenticación adaptativa basada en NetScaler

La función de autenticación condicional nativa de la nube está diseñada para cubrir la mayoría de los casos de uso de autenticación condicional. Sin embargo, para capacidades de autenticación más avanzadas, la autenticación adaptativa basada en NetScaler está disponible.

Para usar la autenticación adaptativa basada en NetScaler, envía una solicitud a través de la página Administración de identidades y accesos de Citrix Cloud > sección Perfiles de autenticación condicional.

Problemas conocidos y limitaciones

- Los dominios personalizados no son compatibles actualmente con la autenticación condicional. Es un elemento de la hoja de ruta para futuras actualizaciones.

- Establecer una prioridad negativa para una política no se comporta como se espera. Se abordará en futuras actualizaciones.

- Actualmente, las condiciones de grupo solo son compatibles con Active Directory. Las condiciones de grupo nativas de Entra ID se añadirán en el futuro.

En este artículo

- Casos de uso comunes

- Requisitos previos

- Multi-IdP

- Configurar la autenticación condicional

- Conceptos de autenticación condicional

- Página de preautenticación de autenticación condicional

- Relleno automático de inicio de sesión

- Tipos de condiciones de política

- Configurar un mensaje de error personalizado para un perfil de autenticación condicional

- Solución de problemas con la integración del monitor de Citrix

- Comparación entre la autenticación condicional nativa de la nube y la autenticación adaptativa basada en NetScaler

- Problemas conocidos y limitaciones