Rendezvous V1

Al usar el servicio Citrix Gateway, el protocolo Rendezvous permite que el tráfico omita los Cloud Connectors de Citrix Cloud™ y se conecte de forma directa y segura con el plano de control de Citrix Cloud.

Hay dos tipos de tráfico a tener en cuenta: 1) tráfico de control para el registro de VDA y la intermediación de sesiones; 2) tráfico de sesiones HDX™.

- Rendezvous V1 permite que el tráfico de sesiones HDX omita los Cloud Connectors, pero sigue requiriendo que los Cloud Connectors actúen como proxy para todo el tráfico de control para el registro de VDA y la intermediación de sesiones.

Requisitos

- Acceso al entorno mediante Citrix Workspace™ y el servicio Citrix Gateway.

- Plano de control: Citrix DaaS (anteriormente, servicio Citrix Virtual Apps and Desktops™).

- Linux VDA versión 2112 o posterior.

- La versión 2112 es la mínima requerida para proxies HTTP no transparentes.

- La versión 2204 es la mínima requerida para proxies transparentes y SOCKS5.

- Habilita el protocolo Rendezvous en la directiva de Citrix. Para obtener más información, consulta Configuración de directiva del protocolo Rendezvous.

- Los VDA deben tener acceso a

https://*.nssvc.net, incluidos todos los subdominios. Si no puedes agregar todos los subdominios a la lista de permitidos de esa manera, usahttps://*.c.nssvc.netyhttps://*.g.nssvc.neten su lugar. Para obtener más información, consulta la sección Requisitos de conectividad a Internet de la documentación de Citrix Cloud (en el servicio Virtual Apps and Desktop) y el artículo de Knowledge Center CTX270584. - Los Cloud Connectors deben obtener los FQDN de los VDA al intermediar una sesión. Realiza esta tarea de una de estas dos maneras:

-

Habilita la resolución DNS para el sitio. Ve a Configuración completa > Parámetros y activa el parámetro Habilitar resolución DNS. Alternativamente, usa el SDK de PowerShell remoto de Citrix Virtual Apps and Desktops y ejecuta el comando

Set-BrokerSite -DnsResolutionEnabled $true. Para obtener más información sobre el SDK de PowerShell remoto de Citrix Virtual Apps and Desktops, consulta SDK y API. - Zona de búsqueda inversa de DNS con registros PTR para los VDA. Si eliges esta opción, te recomendamos que configures los VDA para que siempre intenten registrar registros PTR. Para ello, usa el Editor de directivas de grupo o el Objeto de directiva de grupo, ve a Configuración del equipo > Plantillas administrativas > Red > Cliente DNS y establece Registrar registros PTR en Habilitado y registrar. Si el sufijo DNS de la conexión no coincide con el sufijo DNS del dominio, también debes configurar el parámetro Sufijo DNS específico de la conexión para que las máquinas registren los registros PTR correctamente.

Nota:

Si usas la opción de resolución DNS, los Cloud Connectors deben poder resolver los nombres de dominio completos (FQDN) de las máquinas VDA. En caso de que los usuarios internos se conecten directamente a las máquinas VDA, los dispositivos cliente también deben poder resolver los FQDN de las máquinas VDA.

- Los VDA deben tener acceso a

-

-

Si usas una zona de búsqueda inversa de DNS, los FQDN de los registros PTR deben coincidir con los FQDN de las máquinas VDA. Si el registro PTR contiene un FQDN diferente, la conexión Rendezvous falla. Por ejemplo, si el FQDN de la máquina es

vda01.domain.net, el registro PTR debe contenervda01.domain.net. Un FQDN diferente, comovda01.sub.domain.net, no funciona.

Configuración del proxy

El VDA admite el establecimiento de conexiones Rendezvous a través de proxies HTTP y SOCKS5.

Ten en cuenta lo siguiente al usar proxies con Rendezvous:

-

Se admiten proxies HTTP no transparentes y proxies SOCKS5.

-

El descifrado y la inspección de paquetes no son compatibles. Configura una excepción para que el tráfico ICA® entre el VDA y el servicio Gateway no sea interceptado, descifrado ni inspeccionado. De lo contrario, la conexión se interrumpe.

-

Los proxies HTTP admiten la autenticación basada en máquinas mediante el uso de los protocolos de autenticación Negotiate y Kerberos. Cuando te conectas al servidor proxy, el esquema de autenticación Negotiate selecciona automáticamente el protocolo Kerberos. Kerberos es el único esquema que admite el VDA de Linux.

Nota:

-

-

Para usar Kerberos, debes crear el nombre principal de servicio (SPN) para el servidor proxy y asociarlo a la cuenta de Active Directory del proxy. El VDA genera el SPN en el formato

HTTP/<proxyURL>al establecer una sesión, donde la URL del proxy se recupera del parámetro de directiva Proxy de Rendezvous. Si no creas un SPN, la autenticación falla.

-

- Actualmente, la autenticación con un proxy SOCKS5 no es compatible. Si usas un proxy SOCKS5, debes configurar una excepción para que el tráfico destinado a las direcciones del servicio Gateway (especificadas en los requisitos) pueda omitir la autenticación.

- Solo los proxies SOCKS5 admiten el transporte de datos a través de EDT. Para un proxy HTTP, usa TCP como protocolo de transporte para ICA.

Proxy transparente

El proxy HTTP transparente es compatible con Rendezvous. Si usas un proxy transparente en tu red, no se requiere ninguna configuración adicional en el VDA.

Proxy no transparente

Cuando uses un proxy no transparente en tu red, configura el parámetro Configuración del proxy de Rendezvous. Cuando el parámetro está habilitado, especifica la dirección del proxy HTTP o SOCKS5 para que el VDA sepa qué proxy usar. Por ejemplo:

- Dirección del proxy:

http://<URL or IP>:<port>osocks5://<URL or IP>:<port>

Validación de Rendezvous

Si cumples todos los requisitos, sigue estos pasos para validar si Rendezvous está en uso:

- Inicia un terminal en el VDA.

- Ejecuta

/opt/Citrix/VDA/bin/ctxquery -f iP. - Los PROTOCOLOS DE TRANSPORTE indican el tipo de conexión:

- Rendezvous TCP: TCP - TLS - CGP - ICA

- Rendezvous EDT: UDP - DTLS - CGP - ICA

- Proxy a través de Cloud Connector: TCP - PROXY - SSL - CGP - ICA o UDP - PROXY - DTLS - CGP - ICA

Consejo:

Si el VDA no puede llegar directamente al servicio Citrix Gateway con Rendezvous habilitado, el VDA recurre a usar el Cloud Connector como proxy para la sesión HDX.

Cómo funciona Rendezvous

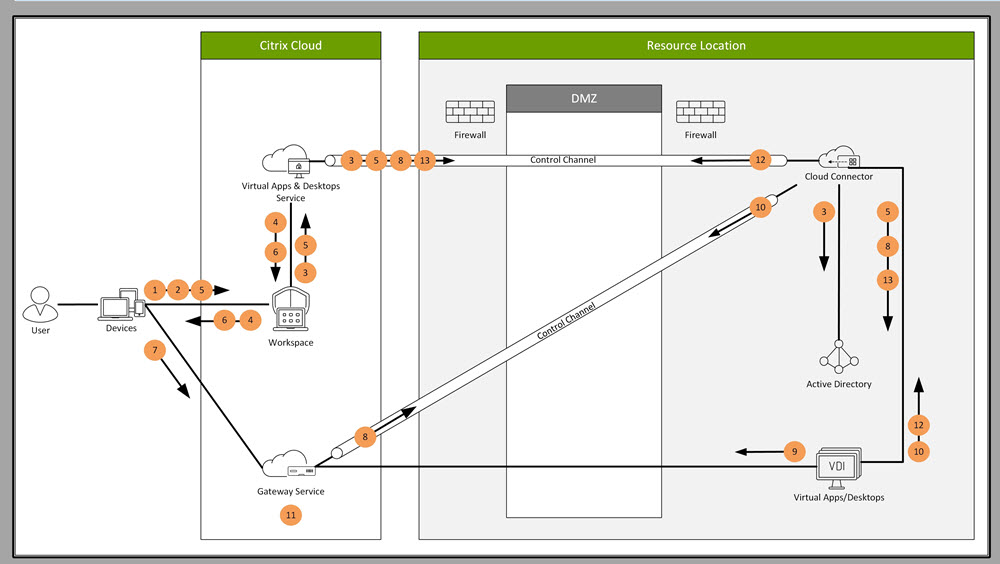

Este diagrama es una descripción general del flujo de conexión de Rendezvous.

Sigue los pasos para comprender el flujo.

- Ve a Citrix Workspace.

- Introduce las credenciales en Citrix Workspace.

- Si usas Active Directory local, Citrix DaaS™ autentica las credenciales con Active Directory mediante el canal de Cloud Connector.

- Citrix Workspace muestra los recursos enumerados de Citrix DaaS.

- Selecciona recursos de Citrix Workspace. Citrix DaaS envía un mensaje al VDA para que se prepare para una sesión entrante.

- Citrix Workspace envía un archivo ICA al punto final que contiene un ticket STA generado por Citrix Cloud.

- El punto final se conecta al servicio Citrix Gateway, proporciona el ticket para conectarse al VDA y Citrix Cloud valida el ticket.

- El servicio Citrix Gateway envía información de conexión al Cloud Connector. El Cloud Connector determina si la conexión es una conexión Rendezvous y envía la información al VDA.

- El VDA establece una conexión directa con el servicio Citrix Gateway.

- Si no es posible una conexión directa entre el VDA y el servicio Citrix Gateway, el VDA usa el Cloud Connector como proxy para su conexión.

- El servicio Citrix Gateway establece una conexión entre el dispositivo de punto final y el VDA.

- El VDA verifica su licencia con Citrix DaaS a través del Cloud Connector.

- Citrix DaaS envía directivas de sesión al VDA a través del Cloud Connector. Esas directivas se aplican.