Configurer Okta en tant que fournisseur SAML pour l’authentification de l’espace de travail

Cet article décrit les étapes requises pour configurer une application SAML Okta et la connexion entre Citrix Cloud™ et votre fournisseur SAML. Certaines de ces étapes décrivent des actions que vous effectuez dans la console d’administration de votre fournisseur SAML.

-

Prérequis

-

Avant d’effectuer les tâches décrites dans cet article, assurez-vous d’avoir rempli les prérequis suivants :

- Le support Citrix a activé la fonctionnalité SendNameIDPolicyInSAMLRequest dans Citrix Cloud. Cette fonctionnalité est activée sur demande. Pour plus d’informations sur ces fonctionnalités, consultez Fonctionnalités cloud requises pour SAML avec Okta.

- Vous disposez d’une organisation Okta qui utilise l’un des domaines Okta suivants :

- okta.com

- okta-eu.com

- oktapreview.com

-

- Vous avez synchronisé votre Active Directory (AD) avec votre organisation Okta.

- Sign Authentication Requests est activé dans votre organisation Okta.

-

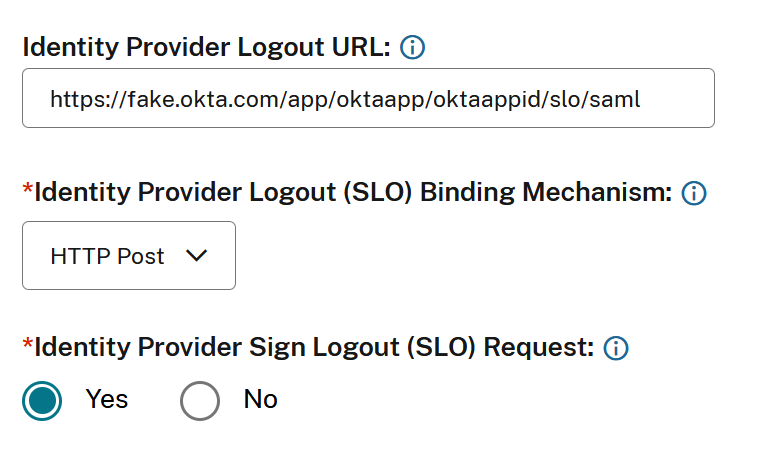

Identity Provider Single Logout (SLO) est configuré à la fois dans Citrix Cloud et dans les applications SAML Okta. Lorsque le SLO est configuré et que l’utilisateur final se déconnecte de Citrix Workspace™, il se déconnecte également d’Okta et de tous les autres fournisseurs de services qui partagent l’application SAML Okta.

- Identity Provider Sign Logout (SLO) Requests est activé dans Citrix Cloud.

- Identity Provider Logout Binding (SLO) est HTTPPost dans Citrix Cloud.

Fonctionnalités cloud requises pour SAML avec Okta

Avant d’effectuer les tâches décrites dans cet article, vous devez contacter le support Citrix pour activer la fonctionnalité SendNameIDPolicyInSAMLRequest. Cette fonctionnalité permet à Citrix Cloud de fournir la politique NameID comme Non spécifié dans la requête SAML à votre fournisseur SAML. Cette fonctionnalité est activée pour une utilisation avec Okta uniquement.

- Vous pouvez demander ces fonctionnalités en vous connectant à votre compte Citrix et en ouvrant un ticket via le [site web du support Citrix](https://support.citrix.com/case/manage#/open-cases).

Exigences

Cet article inclut une tâche dans laquelle vous créez une application SAML dans la console d’administration Okta. Cette application nécessite un certificat de signature SAML pour votre région Citrix Cloud.

Vous pouvez extraire ce certificat des métadonnées SAML de Citrix Cloud pour votre région à l’aide d’un outil d’extraction tel que celui situé à l’adresse https://www.rcfed.com/SAMLWSFed/MetadataCertificateExtract. Citrix recommande d’acquérir le certificat SAML Citrix Cloud au préalable afin de pouvoir le fournir en cas de besoin.

-

Les étapes de cette section décrivent comment acquérir le certificat de signature à l’aide de l’outil d’extraction à l’adresse https://www.rcfed.com/SAMLWSFed/MetadataCertificateExtract.

-

Pour acquérir les métadonnées Citrix Cloud pour votre région :

-

Dans l’outil d’extraction de votre choix, entrez l’URL des métadonnées de votre région Citrix Cloud :

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, entrez

https://saml.cloud.com/saml/metadata. - Pour la région Japon, entrez

https://saml.citrixcloud.jp/saml/metadata. - Pour la région Citrix Cloud Government, entrez

https://saml.cloud.us/saml/metadata.

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, entrez

- Cliquez sur Charger. Le certificat extrait apparaît sous l’URL que vous avez saisie.

- Cliquez sur Télécharger pour télécharger le certificat au format PEM.

Synchroniser les comptes avec l’agent Okta AD

Pour utiliser Okta comme fournisseur SAML, vous devez d’abord intégrer votre AD sur site à Okta. Pour ce faire, vous installez l’agent Okta AD dans votre domaine et ajoutez votre AD à votre organisation Okta. Pour obtenir des conseils sur le déploiement de l’agent Okta AD, consultez Démarrer avec l’intégration Active Directory sur le site web d’Okta.

Ensuite, vous importez vos utilisateurs et groupes AD dans Okta. Lors de l’importation, incluez les valeurs suivantes associées à vos comptes AD :

- Email

- SID

- UPN

- OID

- Pour synchroniser vos utilisateurs et groupes AD avec votre organisation Okta :

- Installez et configurez l’agent Okta AD. Pour des instructions complètes, reportez-vous aux articles suivants sur le site web d’Okta : - Installer l’agent Okta Active Directory - Configurer les paramètres d’importation et de compte Active Directory - Configurer les paramètres de provisionnement Active Directory

- Ajoutez vos utilisateurs et groupes AD à Okta en effectuant une importation manuelle ou une importation automatisée. Pour plus d’informations sur les méthodes et instructions d’importation Okta, reportez-vous à Gérer les utilisateurs et groupes Active Directory sur le site web d’Okta.

Configurer une application SAML Okta pour l’authentification de l’espace de travail

- 1. Connectez-vous à votre organisation Okta à l'aide d'un compte administrateur disposant des autorisations nécessaires pour ajouter et configurer des applications SAML.

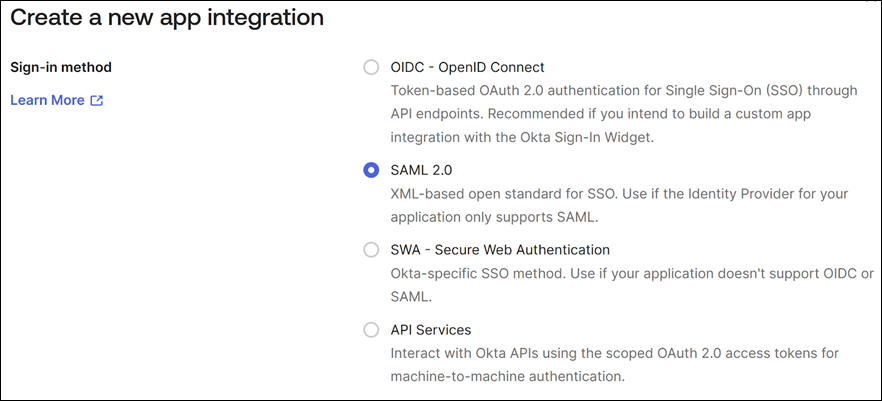

- 1. Dans la console d'administration, sélectionnez **Applications > Applications > Créer une intégration d'application**, puis sélectionnez **SAML 2.0**. Sélectionnez **Suivant**.

-

-

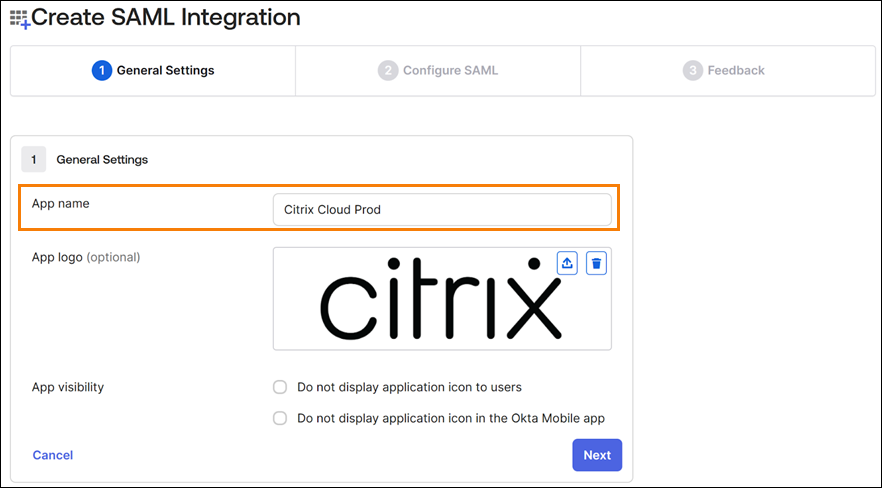

Dans Nom de l’application, entrez un nom convivial pour l’application. Sélectionnez Suivant.

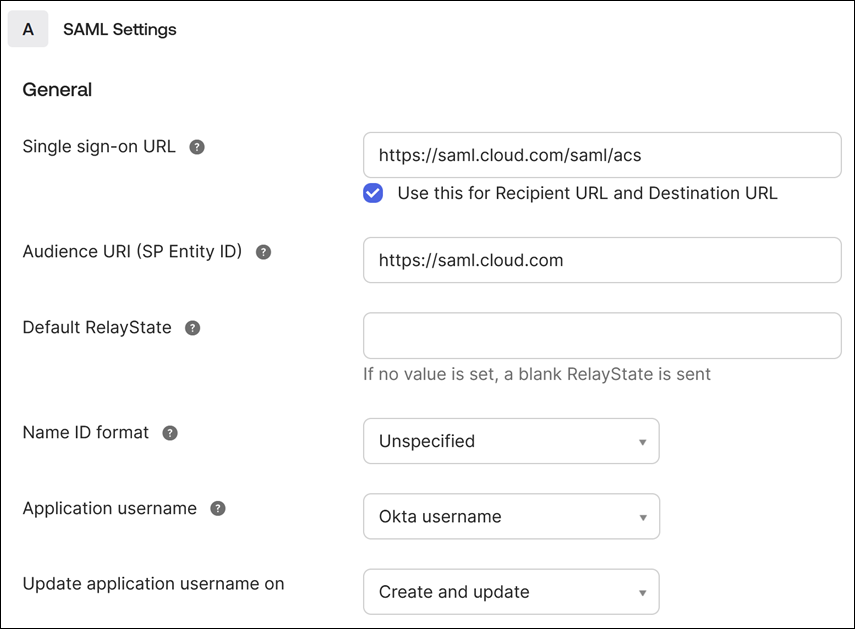

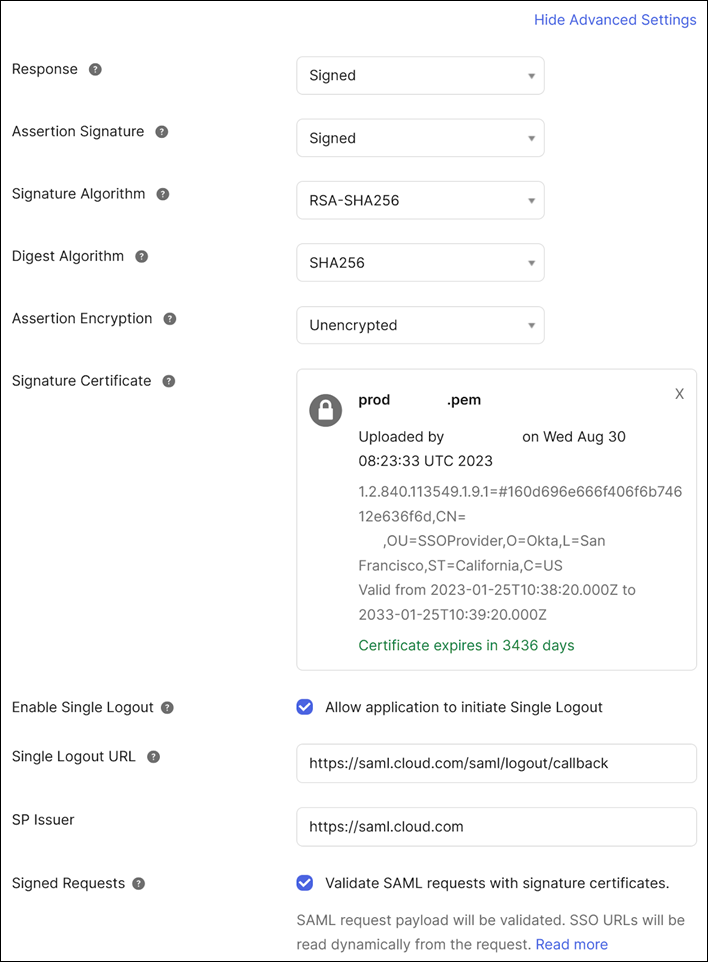

-  - 1. Dans la section **Paramètres SAML**, configurez la connexion du fournisseur de services (SP) Citrix Cloud : 1. Dans **URL d'authentification unique**, entrez l'URL qui correspond à la région Citrix Cloud de votre client Citrix Cloud : - Si l'ID de votre client se trouve dans les régions Union européenne, États-Unis ou Asie-Pacifique Sud, entrez `https://saml.cloud.com/saml/acs`. - Si l'ID de votre client se trouve dans la région Japon, entrez `https://saml.citrixcloud.jp/saml/acs`. - Si l'ID de votre client se trouve dans la région Citrix Cloud Government, entrez `https://saml.cloud.us/saml/acs`. 1. Sélectionnez **Utiliser ceci pour l'URL du destinataire et de destination**. 1. Dans **URI d'audience (ID d'entité SP)**, entrez l'URL qui correspond à la région Citrix Cloud de votre client Citrix Cloud : - Si l'ID de votre client se trouve dans les régions Union européenne, États-Unis ou Asie-Pacifique Sud, entrez `https://saml.cloud.com`. - Si l'ID de votre client se trouve dans la région Japon, entrez `https://saml.citrixcloud.jp`. - Si l'ID de votre client se trouve dans la région Citrix Cloud Government, entrez `https://saml.cloud.us`. 1. Dans **Format de l'ID de nom**, sélectionnez **Non spécifié**. La politique NameID que Citrix Cloud envoie dans la requête SAML doit correspondre au format NameID spécifié dans l'application SAML Okta. Si ces éléments ne correspondent pas, l'activation de **Signer la requête d'authentification** entraîne une erreur d'Okta. 1. Dans **Nom d'utilisateur de l'application**, sélectionnez **Nom d'utilisateur Okta**. À titre d'exemple de cette configuration, l'image suivante illustre la configuration correcte pour les régions États-Unis, UE et Asie-Pacifique Sud :  > **Important :** > > Le paramètre **ID de nom** doit être configuré comme **Non spécifié**. L'utilisation d'une valeur différente pour ce paramètre entraîne l'échec de la connexion SAML.- Cliquez sur Afficher les paramètres avancés et configurez les paramètres suivants :

- Dans Réponse, sélectionnez Signé.

- Dans Signature d’assertion, sélectionnez Signé.

- Dans Algorithme de signature, sélectionnez RSA-SHA256.

- Dans Chiffrement d’assertion, sélectionnez Non chiffré.

- Dans Certificat de signature, téléchargez le certificat de signature SAML pour votre région Citrix Cloud au format PEM. Pour obtenir des instructions sur l’acquisition du certificat de signature SAML, consultez Exigences dans cet article.

- Dans Activer la déconnexion unique, sélectionnez Autoriser l’application à initier la déconnexion unique.

- Dans URL de déconnexion unique, entrez l’URL qui correspond à votre région Citrix Cloud :

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, entrez

https://saml.cloud.com/saml/logout/callback. - Pour la région Japon, entrez

https://saml.citrixcloud.jp/saml/saml/logout/callback. - Pour Citrix Cloud Government, entrez

https://saml.cloud.us/saml/logout/callback.

- Pour les régions Union européenne, États-Unis et Asie-Pacifique Sud, entrez

- Dans Émetteur SP, entrez la valeur que vous avez saisie précédemment dans URI d’audience (ID d’entité SP) (étape 4c de cette tâche).

-

Dans Requêtes signées, sélectionnez Valider les requêtes SAML avec des certificats de signature.

L’image suivante illustre la configuration correcte pour les régions États-Unis, UE et Asie-Pacifique Sud :

-

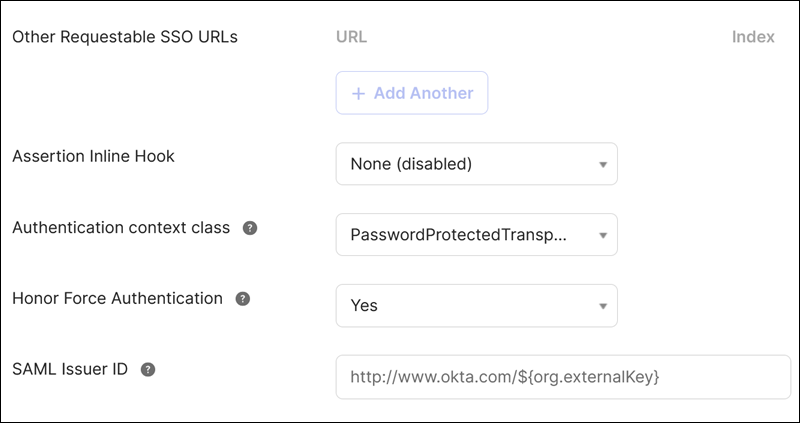

Pour tous les autres paramètres avancés, acceptez les valeurs par défaut.

- Cliquez sur Afficher les paramètres avancés et configurez les paramètres suivants :

-

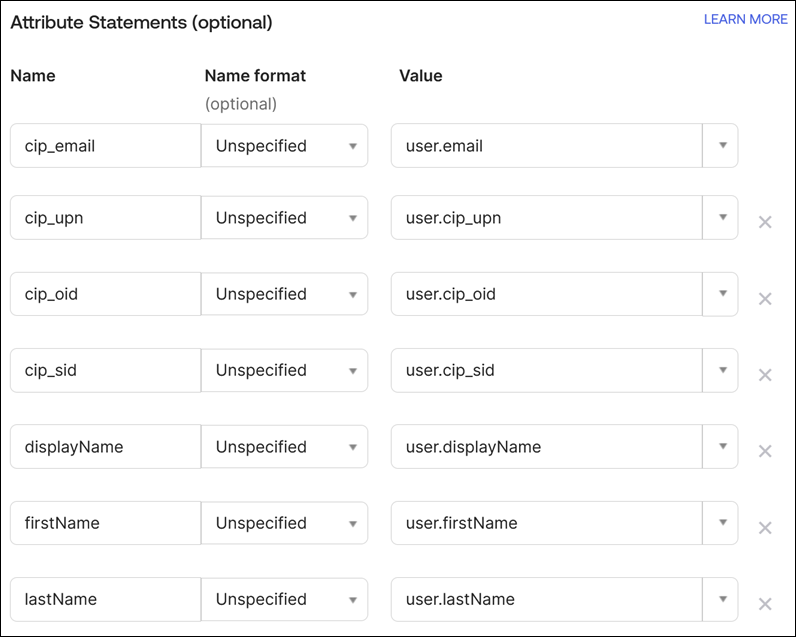

Sous Déclarations d’attributs (facultatif), entrez les valeurs pour Nom, Format du nom et Valeur comme indiqué dans le tableau suivant :

| Nom | Format du nom | Valeur |

|---|---|---|

| cip_upn | Non spécifié | user.cip_upn |

| displayName | Non spécifié | user.displayName |

| firstName | Non spécifié | user.givenName |

| lastName | Non spécifié | user.familyName |

-

Sélectionnez Suivant. L’instruction de configuration Okta apparaît.

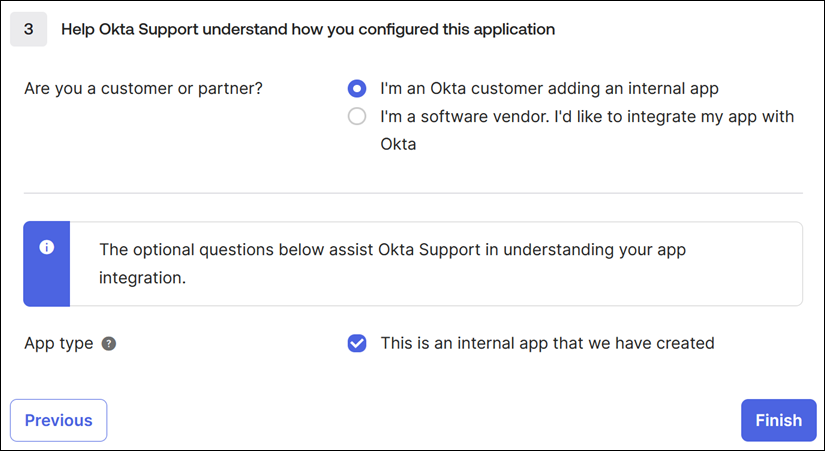

- Dans Êtes-vous un client ou un partenaire ?, sélectionnez Je suis un client Okta qui ajoute une application interne.

- Dans Type d’application, sélectionnez Ceci est une application interne que nous avons créée.

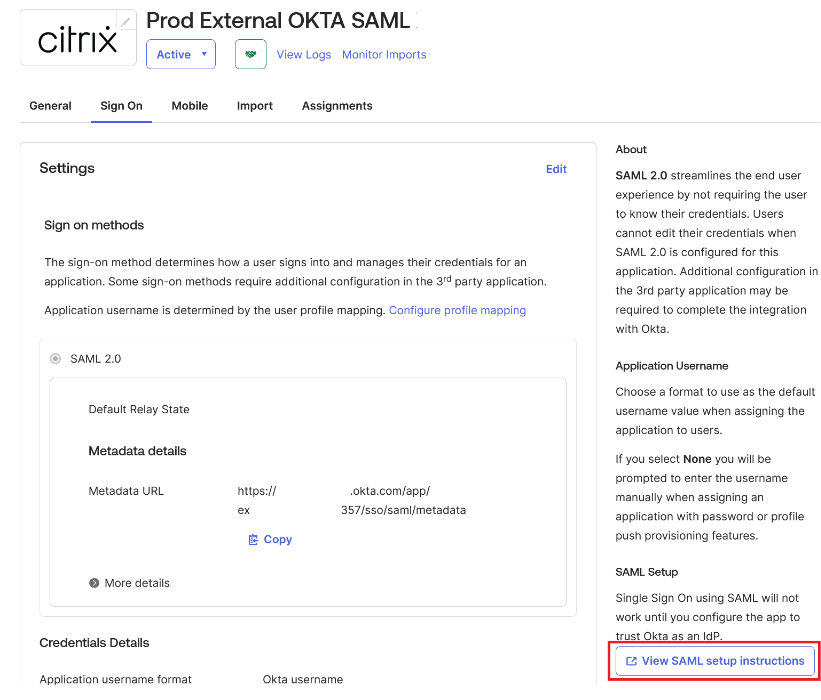

- Sélectionnez Terminer pour enregistrer votre configuration. La page de profil de votre application SAML apparaît et affiche le contenu de l’onglet Connexion.

Après la configuration, sélectionnez l’onglet Affectations et affectez des utilisateurs et des groupes à l’application SAML.

Configurer la connexion SAML de Citrix Cloud

Tous les flux de connexion Citrix doivent être initiés par le fournisseur de services à l’aide d’une URL Workspace ou d’une URL Citrix Cloud GO.

Utilisez les valeurs par défaut recommandées pour la connexion SAML dans Gestion des identités et des accès → Authentification → Ajouter un fournisseur d’identité → SAML.

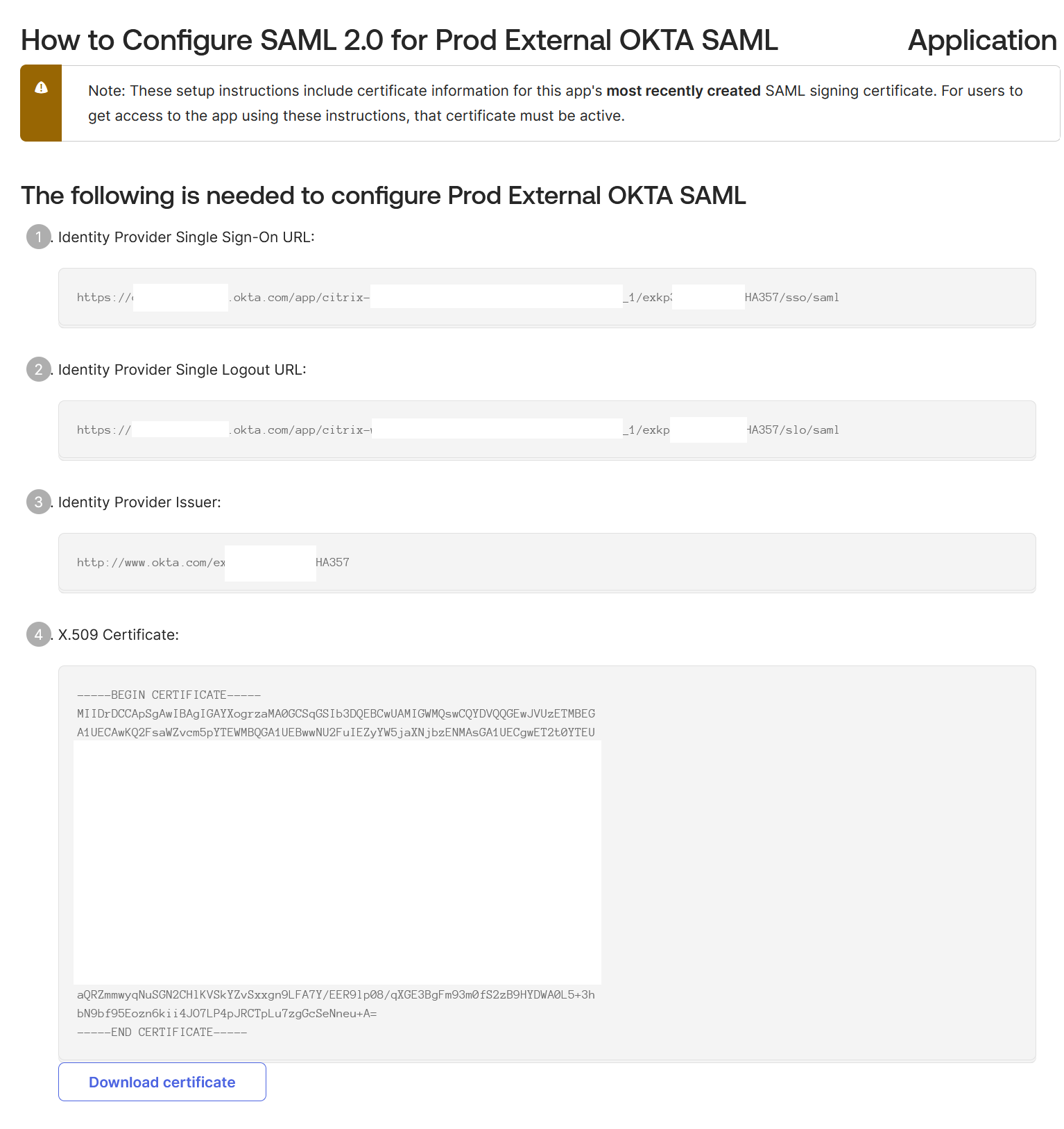

Obtenez les points de terminaison SAML de l’application SAML Okta à saisir dans Citrix Cloud depuis votre portail Okta.

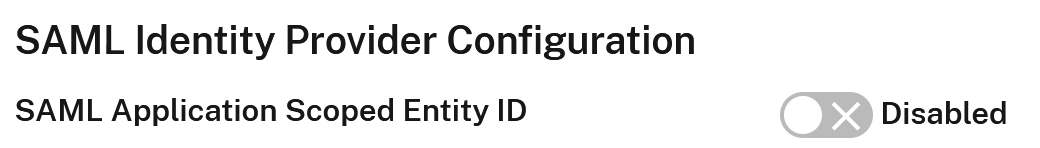

Important :

Okta ne nécessite pas d’ID d’entité délimité. Ce document suppose que l’ID d’entité délimité est désactivé. Consultez la documentation Citrix sur l’ID d’entité délimité pour une explication de ce qu’est un ID d’entité délimité et quand il est requis. Utilisez les paramètres de connexion SAML Citrix Cloud par défaut et laissez l’ID d’entité délimité désactivé.

| Dans ce champ dans Citrix Cloud | Entrez cette valeur |

|---|---|

| ID d’entité | http://www.okta.com/<oktaSAMLappID> |

| Signer la requête d’authentification | Oui |

| URL du service SSO | https://<youroktatenant>.okta.com/app/<oktatenantname>_<samlappname>/<samlappID>/sso/saml |

| Mécanisme de liaison SSO | HTTP Post |

| Réponse SAML | Signer la réponse ou l’assertion |

| Contexte d’authentification | Non spécifié, Exact |

| URL de déconnexion | https://<youroktatenant>.okta.com/app/<oktatenantname>_<samlappname>/<samlappID>/slo/saml |

| Signer la requête de déconnexion | Oui |

| Mécanisme de liaison SLO | HTTP Post |