Connecter Okta en tant que fournisseur d’identité à Citrix Cloud™

Citrix Cloud prend en charge l’utilisation d’Okta en tant que fournisseur d’identité pour authentifier les abonnés se connectant à leurs espaces de travail. En connectant votre organisation Okta à Citrix Cloud, vous pouvez offrir une expérience de connexion commune à vos abonnés pour accéder aux ressources de Citrix Workspace.

Après avoir activé l’authentification Okta dans la configuration de l’espace de travail, les abonnés ont une expérience de connexion différente. La sélection de l’authentification Okta fournit une connexion fédérée, et non une authentification unique. Les abonnés se connectent aux espaces de travail à partir d’une page de connexion Okta, mais ils peuvent devoir s’authentifier une seconde fois lors de l’ouverture d’une application ou d’un bureau depuis Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops). Pour activer l’authentification unique et éviter une deuxième invite de connexion, vous devez utiliser le service d’authentification fédérée Citrix avec Citrix Cloud. Pour plus d’informations, consultez Connecter le service d’authentification fédérée Citrix à Citrix Cloud.

Des Cloud Connectors ou des Connector Appliances sont requis pour permettre la communication entre Citrix Cloud et votre emplacement de ressources. Au moins deux Cloud Connectors ou Connector Appliances sont requis pour garantir une connexion hautement disponible avec Citrix Cloud. Vous avez besoin d’au moins deux Connectors joints à votre domaine Active Directory. Il peut s’agir de Cloud Connectors ou de Connector Appliances.

Les connecteurs doivent répondre aux exigences suivantes :

- Répondre aux exigences décrites dans leur documentation respective

- Joints à votre domaine Active Directory (AD). Si les utilisateurs de votre espace de travail résident dans plusieurs domaines, la fonctionnalité multi-domaine de Connector Appliance peut être utilisée pour joindre plusieurs domaines.

- Connectés à un réseau pouvant contacter les ressources auxquelles les utilisateurs accèdent via Citrix Workspace.

- Connectés à Internet. Pour plus d’informations, consultez Exigences système et de connectivité.

Pour plus d’informations sur l’installation des Cloud Connectors, consultez Installation de Cloud Connector. Pour plus d’informations sur l’installation des Connector Appliances, consultez Installation de Connector Appliance.

Lors de la connexion d’Okta à Citrix Cloud, vous devez fournir le domaine Okta de votre organisation. Citrix prend en charge les domaines Okta suivants :

- okta.com

- okta-eu.com

- oktapreview.com

Vous pouvez également utiliser des domaines personnalisés Okta avec Citrix Cloud. Consultez les considérations importantes concernant l’utilisation de domaines personnalisés dans Personnaliser le domaine d’URL Okta sur le site web d’Okta.

Pour plus d’informations sur la localisation du domaine personnalisé de votre organisation, consultez Rechercher votre domaine Okta sur le site web d’Okta.

Application web Okta OIDC

Pour utiliser Okta en tant que fournisseur d’identité, vous devez d’abord créer une application web Okta OIDC avec des informations d’identification client que vous pouvez utiliser avec Citrix Cloud. Après avoir créé et configuré l’application, notez l’ID client et le secret client. Vous fournissez ces valeurs à Citrix Cloud lorsque vous connectez votre organisation Okta.

-

Pour créer et configurer cette application, consultez les sections suivantes de cet article :

- Créer une intégration d’application web Okta OIDC

- Configurer l’application web Okta OIDC

URL de l’espace de travail

Lors de la création de l’application Okta, vous devez fournir l’URL de votre espace de travail depuis Citrix Cloud. Pour localiser l’URL de l’espace de travail, sélectionnez Configuration de l’espace de travail dans le menu Citrix Cloud. L’URL de l’espace de travail est affichée sous l’onglet Accès.

- > **Important :**

- >

- > Si vous [modifiez l'URL de l'espace de travail](/fr-fr/citrix-cloud/workspace-configuration.html#customize-the-workspace-url) ultérieurement, vous devez mettre à jour la configuration de l'application Okta avec la nouvelle URL. Dans le cas contraire, vos abonnés pourraient rencontrer des problèmes de déconnexion de leur espace de travail.

Jeton d’API Okta

L’utilisation d’Okta en tant que fournisseur d’identité avec Citrix Cloud nécessite un jeton d’API pour votre organisation Okta. Créez ce jeton à l’aide d’un compte d’administrateur en lecture seule dans votre organisation Okta. Ce jeton doit pouvoir lire les utilisateurs et les groupes de votre organisation Okta.

Pour créer le jeton d’API, consultez Créer un jeton d’API Okta dans cet article. Pour plus d’informations sur les jetons d’API, consultez Créer un jeton d’API sur le site web d’Okta.

Important :

Lorsque vous créez le jeton d’API, notez la valeur du jeton (par exemple, copiez temporairement la valeur dans un document texte brut). Okta n’affiche cette valeur qu’une seule fois, vous pouvez donc créer le jeton juste avant d’effectuer les étapes de Connecter Citrix Cloud à votre organisation Okta.

- ### Synchroniser les comptes Active Directory avec Okta à l'aide de l'agent AD Okta

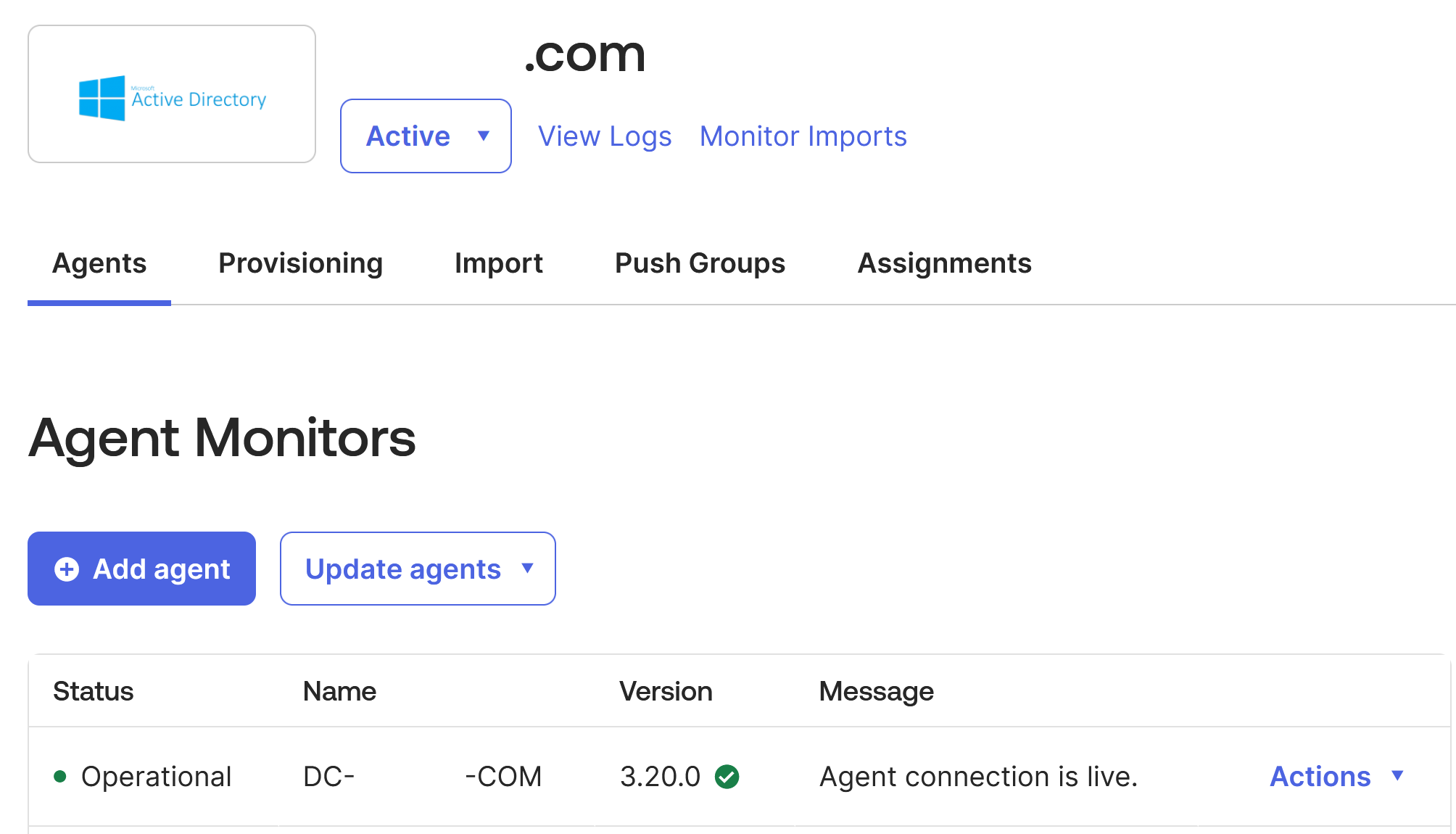

Pour utiliser Okta en tant que fournisseur d’identité, vous devez d’abord intégrer votre AD local à Okta. Pour ce faire, vous installez l’agent AD Okta dans votre domaine et ajoutez votre AD à votre organisation Okta. Pour obtenir des conseils sur le déploiement de l’agent AD Okta, consultez Démarrer avec l’intégration Active Directory sur le site web d’Okta.

- Ensuite, vous importez vos utilisateurs et groupes AD dans Okta. Lors de l'importation, incluez les valeurs suivantes associées à vos comptes AD :

- Email

- SID

- UPN

- OID

Remarque :

Si vous utilisez le service Citrix Gateway avec Workspace, vous n’avez pas besoin de synchroniser vos comptes AD avec votre organisation Okta.

Pour synchroniser vos utilisateurs et groupes AD avec votre organisation Okta :

-

Installez et configurez l’agent Okta AD. Pour des instructions complètes, consultez les articles suivants sur le site web d’Okta : - Installer l’agent Okta Active Directory - Configurer les paramètres d’importation et de compte Active Directory - Configurer les paramètres de provisionnement Active Directory

- 1. Ajoutez vos utilisateurs et groupes AD à Okta en effectuant une importation manuelle ou automatisée. Pour plus d'informations sur les méthodes et instructions d'importation Okta, consultez [Gérer les utilisateurs et les groupes Active Directory](https://help.okta.com/en/prod/Content/Topics/Directory/ad-agent-manage-users-groups.htm) sur le site web d'Okta. - ## Créer une intégration d'application web Okta OIDC - 1. Depuis la console de gestion Okta, sous **Applications**, sélectionnez **Applications**. - Sélectionnez Créer une intégration d’application.

- Dans Méthode de connexion, sélectionnez OIDC - OpenID Connect.

- Dans Type d’application, sélectionnez Application web. Sélectionnez Suivant.

- 1. Dans Nom de l’intégration d’application, entrez un nom convivial pour l’intégration d’application.

- 1. Dans Type d’octroi, sélectionnez Code d’autorisation (sélectionné par défaut).

- 1. Dans URI de redirection de connexion, entrez

https://accounts.cloud.com/core/login-okta. - Si votre client Citrix Cloud se trouve dans les régions Union européenne, États-Unis ou Asie-Pacifique Sud, entrezhttps://accounts.cloud.com/core/login-okta. - Si votre client Citrix Cloud se trouve dans la région Japon, entrezhttps://accounts.citrixcloud.jp/core/login-okta. - Si votre client Citrix Cloud se trouve dans la région Citrix Cloud Government, entrezhttps://accounts.cloud.us/core/login-okta. - Dans URI de redirection de déconnexion, entrez l’URL de votre espace de travail depuis Citrix Cloud.

- 1. Si vous utilisez également un domaine personnalisé d’espace de travail, vous devrez également l’entrer. Par exemple :

-

https://workspaceurl1.cloud.com-https://workspaceurl2.cloud.com-https://workspaceurl1.mycustomdomain.com- 1. Sous Attributions, dans Accès contrôlé, sélectionnez si vous souhaitez attribuer l’intégration d’application à tous les membres de votre organisation, uniquement aux groupes que vous spécifiez, ou attribuer l’accès ultérieurement. - Sélectionnez Enregistrer. Après avoir enregistré l’intégration d’application, la console affiche la page de configuration de l’application.

-

Dans la section Informations d’identification du client, copiez les valeurs ID client et Secret client. Vous utilisez ces valeurs lorsque vous connectez Citrix Cloud à votre organisation Okta.

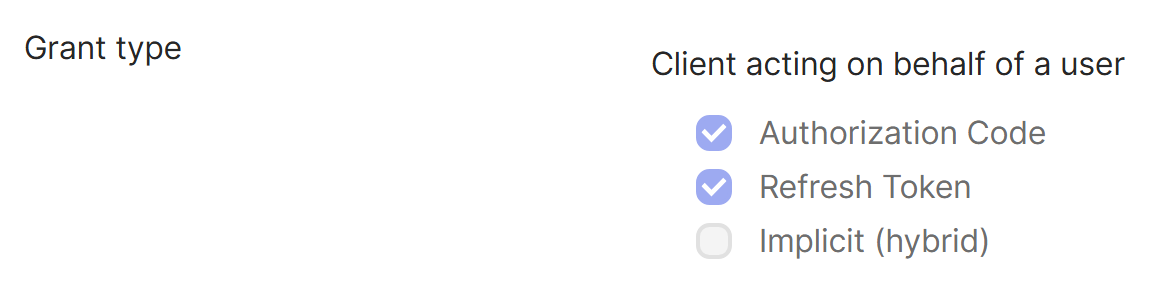

- ## Configurer l'application web Okta OIDC - Dans cette étape, vous configurez votre application web Okta OIDC avec les paramètres requis pour Citrix Cloud. Citrix Cloud exige ces paramètres pour authentifier vos abonnés via Okta lorsqu'ils se connectent à leurs espaces de travail. - (Facultatif) Mettez à jour les autorisations client pour le type d’octroi implicite. Vous pouvez choisir d’effectuer cette étape si vous préférez autoriser le moins de privilèges possible pour ce type d’octroi.

- Depuis la page de configuration de l’application Okta, sous l’onglet Général, faites défiler jusqu’à la section Paramètres généraux et sélectionnez Modifier.

-

Dans la section Application, dans Type d’octroi, sous Client agissant au nom d’un utilisateur, décochez le paramètre Autoriser le jeton d’accès avec le type d’octroi implicite.

- Sélectionnez Enregistrer.

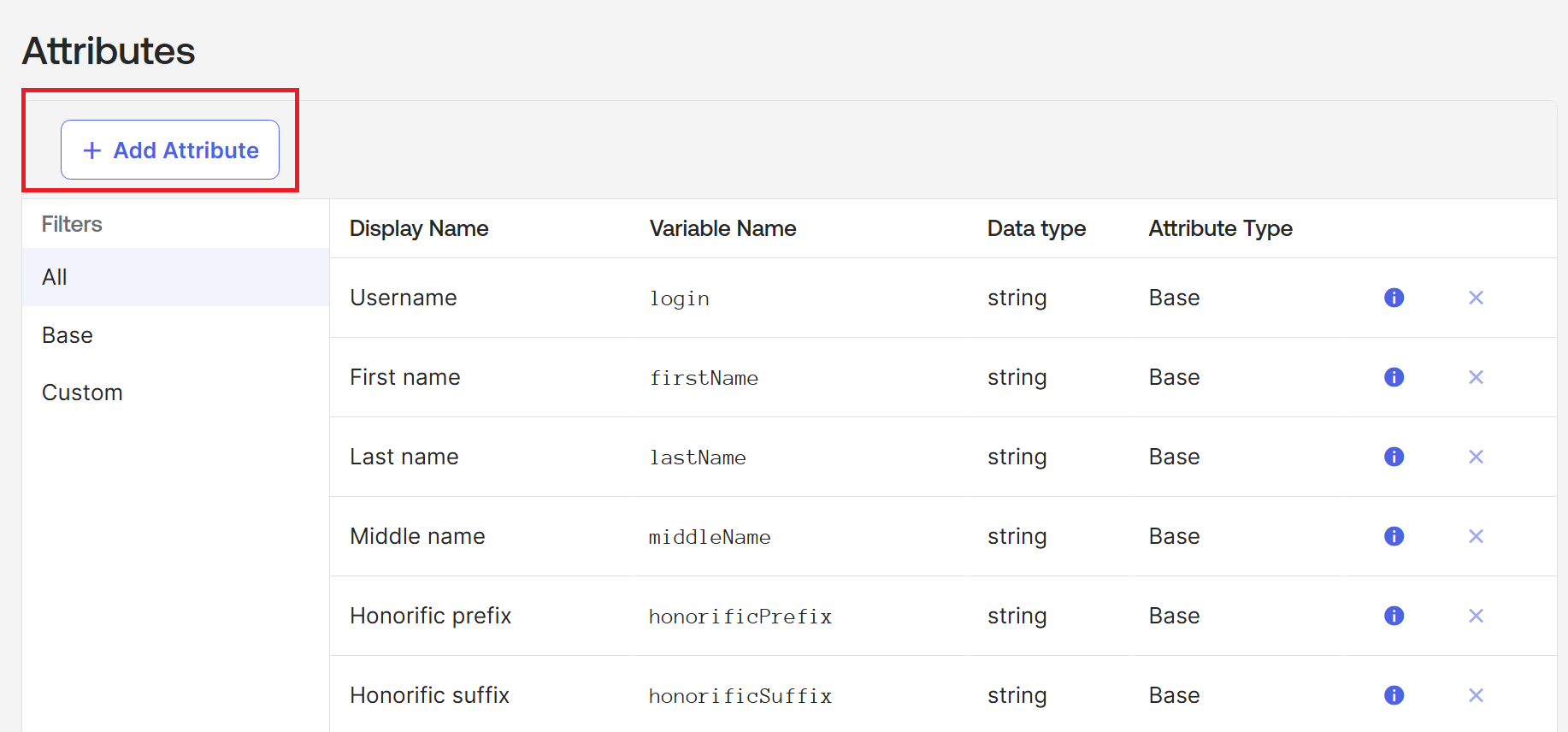

- Ajoutez des attributs d’application. Ces attributs sont sensibles à la casse.

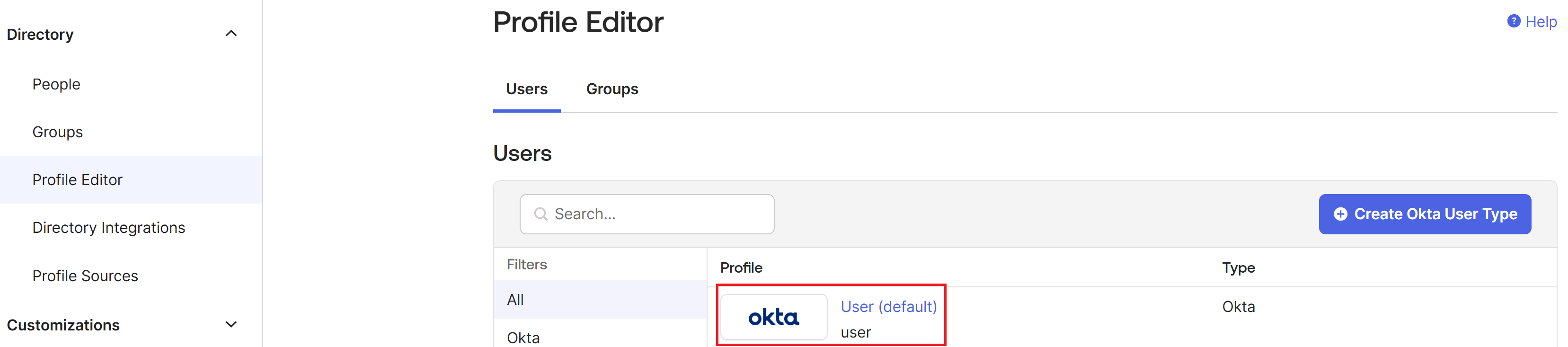

- Depuis le menu de la console Okta, sélectionnez Annuaire > Éditeur de profil.

-

Sélectionnez le profil Okta Utilisateur (par défaut). Okta affiche la page de profil Utilisateur.

-

-

- Sous Attributs, sélectionnez Ajouter un attribut.

-

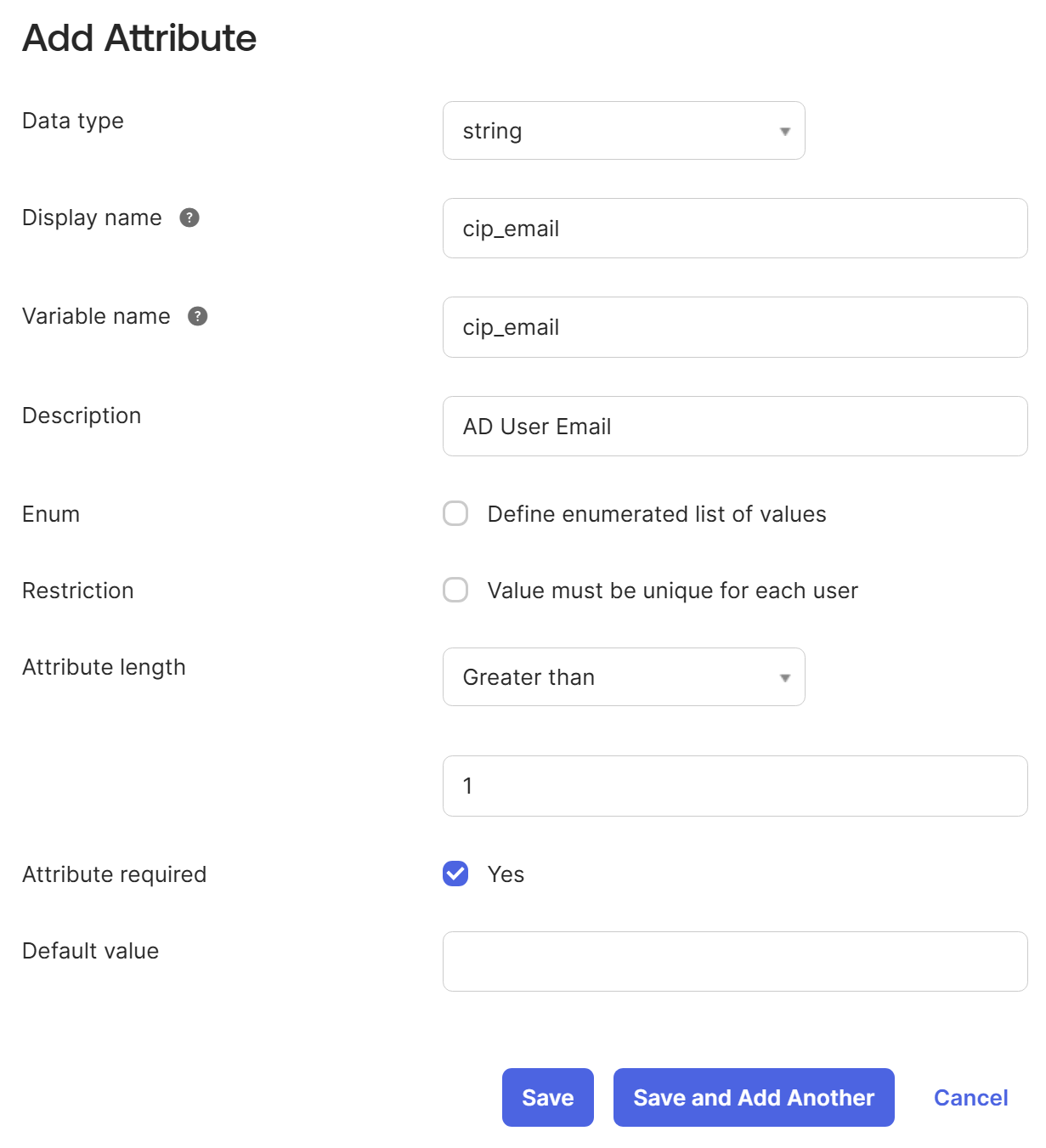

- Entrez les informations suivantes :

- Nom d’affichage : cip_email

- Nom de la variable : cip_email

- Description : E-mail de l’utilisateur AD

- Longueur de l’attribut : Sélectionnez Supérieur à puis entrez 1.

-

Attribut requis : Oui

- Sélectionnez Enregistrer et ajouter un autre.

- Entrez les informations suivantes :

- Nom d’affichage : cip_sid

- Nom de la variable : cip_sid

- Description : Identifiant de sécurité de l’utilisateur AD

- Longueur de l’attribut : Sélectionnez Supérieur à puis entrez 1.

- Attribut requis : Oui

- Sélectionnez Enregistrer et ajouter un autre.

- Entrez les informations suivantes :

- Nom d’affichage : cip_upn

- Nom de la variable : cip_upn

- Description : Nom d’utilisateur principal AD

- Longueur de l’attribut : Sélectionnez Supérieur à puis entrez 1.

- Attribut requis : Oui

- Sélectionnez Enregistrer et ajouter un autre.

- Entrez les informations suivantes :

- Nom d’affichage : cip_oid

- Nom de la variable : cip_oid

- Description : GUID de l’utilisateur AD

- Longueur de l’attribut : Sélectionnez Supérieur à puis entrez 1.

- Attribut requis : Oui - 1. Sélectionnez Enregistrer. - 1. Modifiez les mappages d’attributs pour l’application : - 1. Depuis la console Okta, sélectionnez Annuaire > Éditeur de profil > Annuaires.

-

Localisez le profil active_directory pour votre AD. Ce profil peut être étiqueté au format

Utilisateur myDomain, oùmyDomainest le nom de votre domaine AD intégré.

-

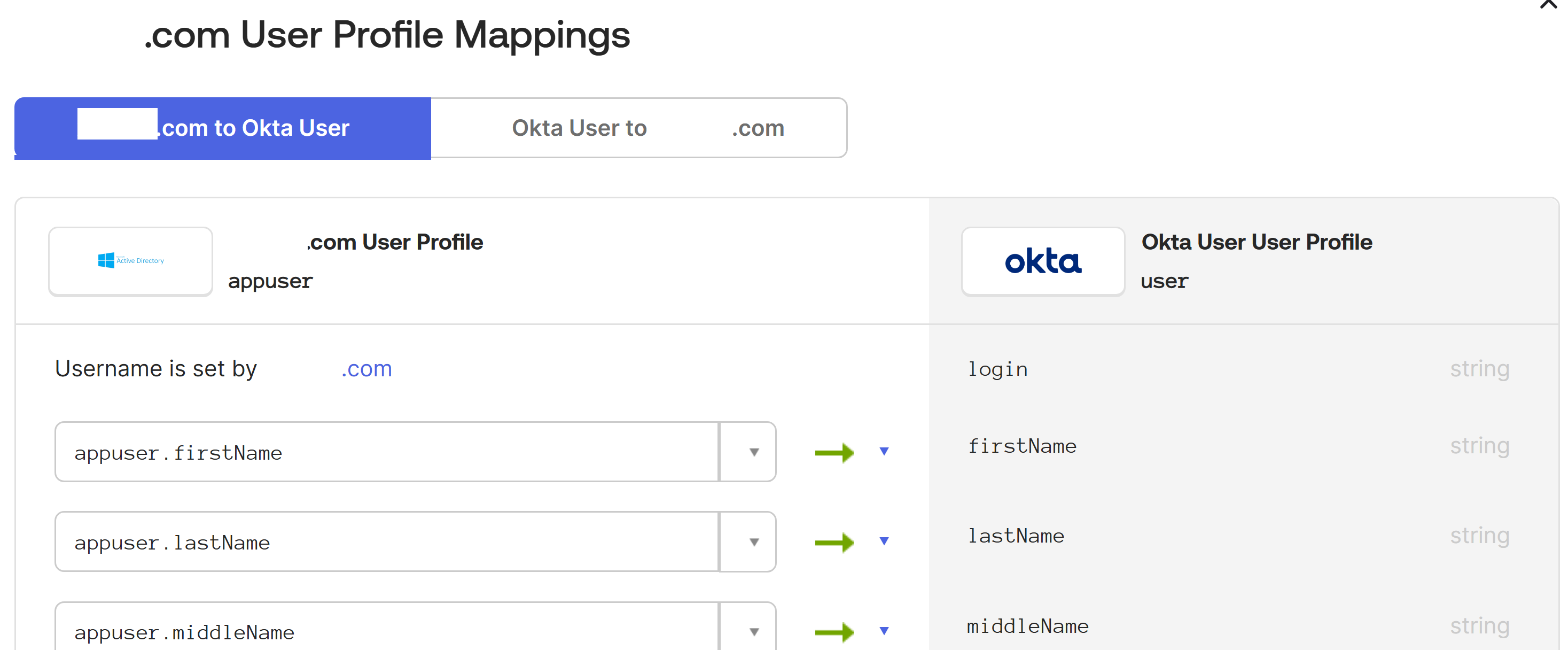

Sélectionnez Mappages. La page Mappages de profil utilisateur pour votre domaine AD apparaît et l’onglet pour le mappage de votre AD à l’utilisateur Okta est sélectionné.

-

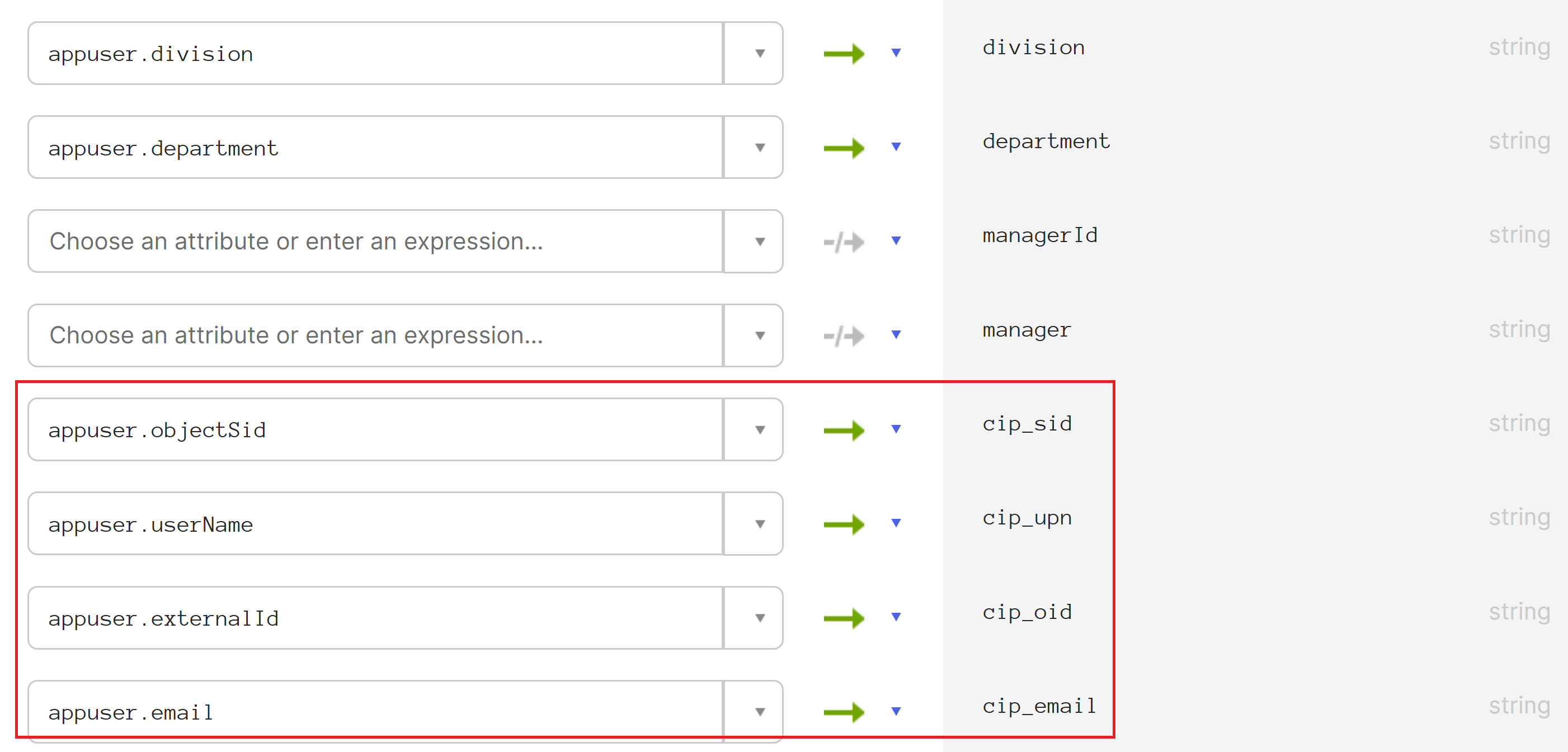

Dans la colonne Profil utilisateur Okta, localisez les attributs que vous avez créés à l’étape 2 et mappez-les comme suit :

- Pour

cip_email, sélectionnezemaildans la colonne Profil utilisateur de votre domaine. Une fois sélectionné, le mappage apparaît sous la formeappuser.email. - Pour

cip_sid, sélectionnezobjectSiddans la colonne Profil utilisateur de votre domaine. Une fois sélectionné, le mappage apparaît sous la formeappuser.objectSid. - Pour

cip_upn, sélectionnezuserNamedans la colonne Profil utilisateur de votre domaine. Une fois sélectionné, le mappage apparaît sous la formeappuser.userName. - Pour

cip_oid, sélectionnezexternalIddans la colonne Profil utilisateur de votre domaine. Une fois sélectionné, le mappage apparaît sous la formeappuser.externalId.

- Pour

- Sélectionnez Enregistrer les mappages.

- Sélectionnez Appliquer les mises à jour maintenant. Okta démarre une tâche pour appliquer les mappages.

- Synchronisez Okta avec votre AD.

- Depuis la console Okta, sélectionnez Annuaire > Intégrations d’annuaire.

- Sélectionnez votre AD intégré.

- Sélectionnez l’onglet Provisionnement.

- Sous Paramètres, sélectionnez Vers Okta.

- Faites défiler jusqu’à la section Mappages d’attributs Okta puis sélectionnez Forcer la synchronisation.

Créer un jeton d’API Okta

- Connectez-vous à la console Okta à l’aide d’un compte Administrateur en lecture seule.

- Depuis le menu de la console Okta, sélectionnez Sécurité > API.

- Sélectionnez l’onglet Jetons puis sélectionnez Créer un jeton.

- Entrez un nom pour le jeton.

- Sélectionnez Créer un jeton.

- Copiez la valeur du jeton. Vous fournissez cette valeur lorsque vous connectez votre organisation Okta à Citrix Cloud.

Connecter Citrix Cloud à votre organisation Okta

- Connectez-vous à Citrix Cloud à l’adresse https://citrix.cloud.com.

- Dans le menu Citrix Cloud, sélectionnez Gestion des identités et des accès.

- Recherchez Okta et sélectionnez Connecter dans le menu en forme de points de suspension.

- Dans URL Okta, saisissez votre domaine Okta.

- Dans Jeton d’API Okta, saisissez le jeton d’API de votre organisation Okta.

- Dans ID client et Secret client, saisissez l’ID client et le secret de l’intégration d’application web OIDC que vous avez créée précédemment. Pour copier ces valeurs depuis la console Okta, sélectionnez Applications et recherchez votre application Okta. Sous Informations d’identification du client, utilisez le bouton Copier dans le presse-papiers pour chaque valeur.

- Cliquez sur Tester et terminer. Citrix Cloud vérifie vos informations Okta et teste la connexion.

Une fois la connexion vérifiée avec succès, vous pouvez activer l’authentification Okta pour les abonnés de l’espace de travail.

Activer l’authentification Okta pour les espaces de travail

- Dans le menu Citrix Cloud, sélectionnez Configuration de l’espace de travail > Authentification.

- Sélectionnez Okta.

- Lorsque vous y êtes invité, sélectionnez Je comprends l’impact sur l’expérience de l’abonné.

- Sélectionnez Enregistrer.

Après être passé à l’authentification Okta, Citrix Cloud désactive temporairement les espaces de travail pendant quelques minutes. Lorsque les espaces de travail sont réactivés, vos abonnés peuvent se connecter à l’aide d’Okta.

Plus d’informations

- Citrix Tech Zone :

Dépannage

Problème 1

L’authentification Okta OIDC à Workspace réussit, mais les ressources DaaS ne sont pas visibles pour l’utilisateur final dans Workspace. Cela peut être dû à l’absence de revendications, telles que « ctx_user.sid », qui ne sont pas envoyées à DaaS.

Étapes de débogage 1

- Capturez un fichier HAR à l’aide de votre navigateur et connectez-vous à Workspace à l’aide de l’authentification Okta OIDC, puis déconnectez-vous de Workspace.

-

Localisez l’appel suivant dans les outils de développement de votre navigateur lorsque l’utilisateur effectue une action de déconnexion explicite de Workspace :

GET https://accounts.cloud.com/core/connect/endsession?id_token_hint=<base64string> -

Copiez la chaîne base64 après

?id_token_hint=, qui contient un JWT. Exemple tiré des outils de développement de Firefox.

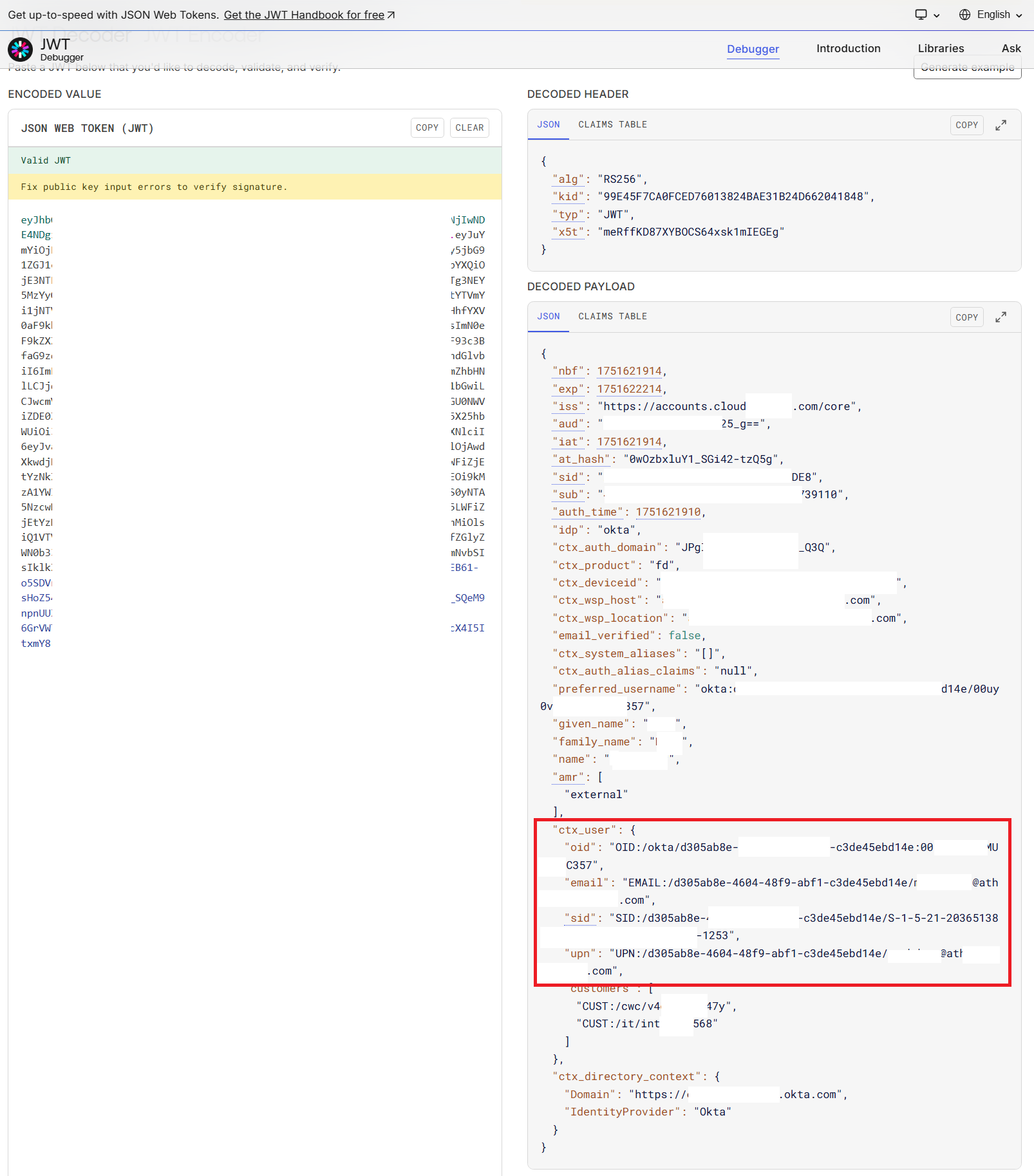

Collez cette chaîne base64 dans le champ Encoded Value JSON WEB TOKEN (JWT) de https://jwt.io pour examiner les revendications que Citrix Cloud a reçues de votre application Okta OIDC.

Vérifiez que toutes les revendications requises sont présentes dans "ctx_user": {} et que chaque revendication contient les données utilisateur correctes pour l’utilisateur qui s’est connecté à Workspace. Assurez-vous qu’il y a quatre revendications dans "ctx_user": {} appelées "oid", "email", "sid" et "upn". Exemple de JWT décodé.

Cause 1

Votre application Okta OIDC n’envoie pas les quatre revendications cip_* requises ou votre profil utilisateur Okta n’inclut pas les attributs requis.

Solution 1

Vérifiez la configuration de votre application Okta OIDC et le mappage des attributs de votre profil utilisateur Okta. Assurez-vous que votre application Okta OIDC envoie les revendications correctes. Utilisez les noms de revendication cip_upn, cip_email, cip_sid et cip_oid. Tous les noms de revendication doivent être en minuscules.

Cause 2

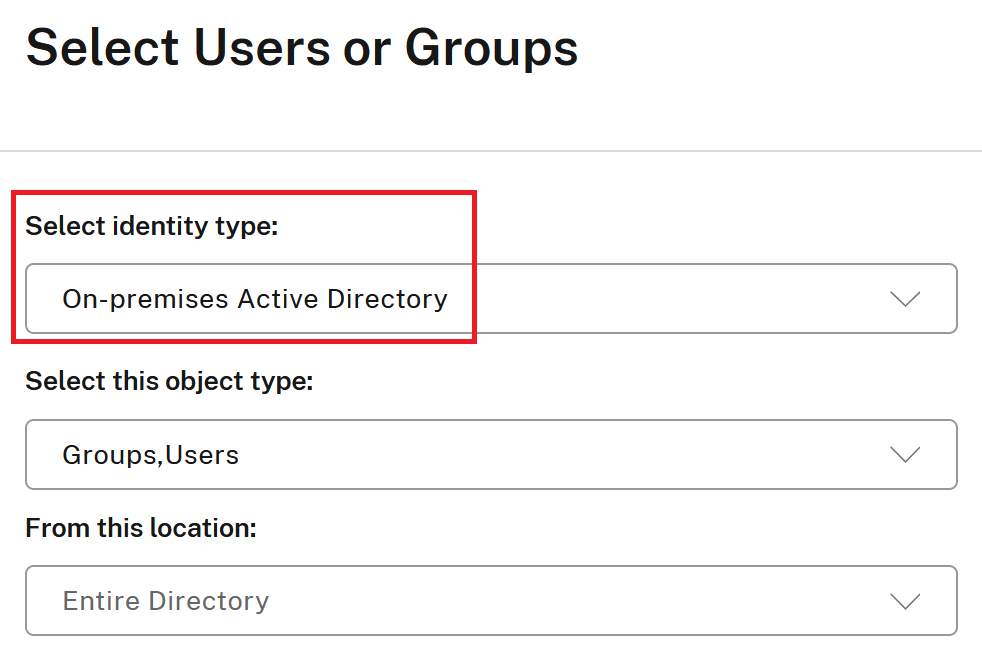

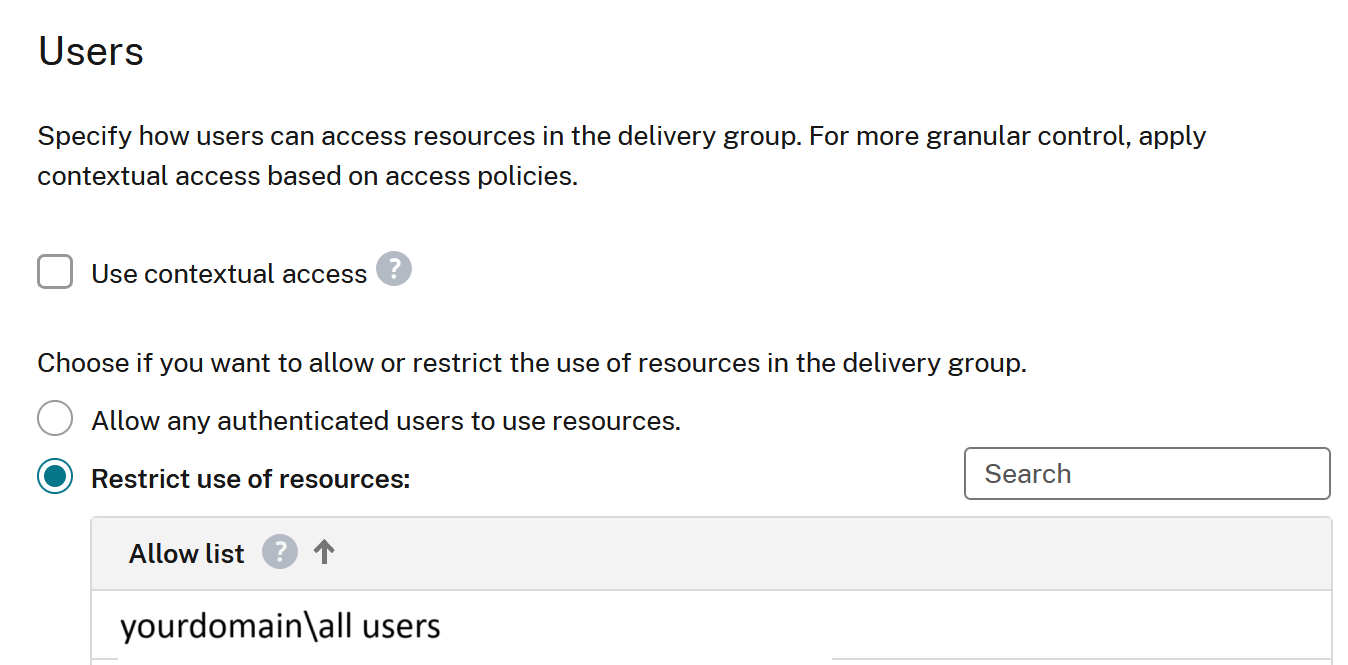

Vous avez configuré votre groupe de mise à disposition DaaS de manière incorrecte et avez mappé vos ressources à des identités Okta au lieu d’identités Active Directory.

Solution 2

Mappez les groupes de mise à disposition et les VDA joints au domaine AD à des identités Active Directory, et non à des identités Okta. Utilisez les identités Okta uniquement pour lancer des ressources non jointes au domaine.

Configurez vos groupes de mise à disposition pour Restreindre l’utilisation des ressources en fonction des utilisateurs et des groupes AD.

Cause 3

Vous n’avez pas utilisé les groupes universels AD conformément aux exigences de Citrix Cloud ou vos Citrix Cloud Connectors ne sont pas joints au niveau de domaine AD correct. Consultez cet article pour plus de détails : Détails techniques du connecteur Citrix Cloud

Solution 3

Utilisez les groupes universels lors de l’affectation de vos utilisateurs aux ressources DaaS.

Ou,

Affectez l’utilisateur Workspace directement au groupe de mise à disposition.