Connecter un Citrix Gateway local en tant que fournisseur d’identité à Citrix Cloud™

Citrix Cloud prend en charge l’utilisation d’un Citrix Gateway local en tant que fournisseur d’identité pour authentifier les abonnés se connectant à leurs espaces de travail.

-

En utilisant l’authentification Citrix Gateway, vous pouvez :

- Continuer à authentifier les utilisateurs via votre Citrix Gateway existant afin qu’ils puissent accéder aux ressources de votre déploiement Virtual Apps and Desktops local via Citrix Workspace.

- Utiliser les fonctions d’authentification, d’autorisation et d’audit (AAA) de Citrix Gateway avec Citrix Workspace.

- Utiliser des fonctionnalités telles que l’authentification pass-through, les cartes à puce, les jetons sécurisés, les stratégies d’accès conditionnel, la fédération et bien d’autres, tout en offrant à vos utilisateurs l’accès aux ressources dont ils ont besoin via Citrix Workspace.

Conseil :

En savoir plus sur les fournisseurs d’identité pris en charge avec le cours de formation Introduction à l’identité et à l’authentification Citrix. Le module « Planning Citrix Identity and Access Management » comprend de courtes vidéos qui vous guident dans la connexion de ce fournisseur d’identité à Citrix Cloud et l’activation de l’authentification pour Citrix Workspace.

Versions prises en charge

-

L’authentification Citrix Gateway est prise en charge pour une utilisation avec les versions de produit locales suivantes :

- Citrix Gateway 12.1 54.13 Advanced edition ou version ultérieure

-

Citrix Gateway 13.0 41.20 Advanced edition ou version ultérieure

-

Conditions préalables

Cloud Connectors

-

Vous avez besoin d’au moins deux (2) serveurs sur lesquels installer le logiciel Citrix Cloud Connector™. Ces serveurs doivent répondre aux exigences suivantes :

- Répondre aux exigences système décrites dans Détails techniques de Cloud Connector.

- Ne pas avoir d’autres composants Citrix installés, ne pas être un contrôleur de domaine Active Directory et ne pas être une machine critique pour l’infrastructure de votre emplacement de ressources.

- Joint au domaine où réside votre site. Si les utilisateurs accèdent aux applications de votre site dans plusieurs domaines, vous devez installer au moins deux Cloud Connectors dans chaque domaine.

- Connecté à un réseau pouvant contacter votre site.

- Connecté à Internet. Pour plus d’informations, consultez Exigences système et de connectivité.

-

Au moins deux Cloud Connectors sont requis pour garantir une connexion hautement disponible avec Citrix Cloud. Après l’installation, les Cloud Connectors permettent à Citrix Cloud de localiser et de communiquer avec votre site.

- Pour plus d’informations sur l’installation de Cloud Connector, consultez Installation de Cloud Connector.

Active Directory

Avant d’activer l’authentification Citrix Gateway, effectuez les tâches suivantes :

- Vérifiez que les abonnés de votre espace de travail disposent de comptes utilisateur dans Active Directory (AD). Les abonnés sans compte AD ne peuvent pas se connecter à leurs espaces de travail.

- Assurez-vous que les propriétés utilisateur des comptes AD de vos abonnés sont renseignées. Citrix Cloud a besoin de ces propriétés pour établir le contexte utilisateur lorsque les abonnés se connectent. Si ces propriétés ne sont pas renseignées, les abonnés ne peuvent pas se connecter à leur espace de travail. Ces propriétés incluent :

- Adresse e-mail

- Nom d’affichage

- Nom commun

- Nom de compte SAM

- Nom d’utilisateur principal (User Principal Name)

- OID

- SID

- Connectez votre Active Directory (AD) à votre compte Citrix Cloud. Dans cette tâche, vous installez le logiciel Cloud Connector sur les serveurs que vous avez préparés, comme décrit dans la section Cloud Connectors. Les Cloud Connectors permettent à Citrix Cloud de communiquer avec votre environnement local. Pour obtenir des instructions, consultez Connecter Active Directory à Citrix Cloud.

- Si vous effectuez une fédération avec l’authentification Citrix Gateway, synchronisez vos utilisateurs AD avec le fournisseur de fédération. Citrix Cloud requiert les attributs utilisateur AD pour les abonnés de votre espace de travail afin qu’ils puissent se connecter avec succès.

Exigences

Stratégies avancées Citrix Gateway

L’authentification Citrix Gateway nécessite l’utilisation de stratégies avancées sur le Gateway sur site en raison de l’obsolescence des stratégies classiques. Les stratégies avancées prennent en charge l’authentification multifacteur (MFA) pour Citrix Cloud, y compris des options telles que le chaînage de fournisseurs d’identité. Si vous utilisez actuellement des stratégies classiques, vous devez créer de nouvelles stratégies avancées pour utiliser l’authentification Citrix Gateway dans Citrix Cloud. Vous pouvez réutiliser la partie Action de la stratégie classique lorsque vous créez la stratégie avancée.

Certificats pour la signature

Lors de la configuration du Gateway pour l’authentification des abonnés à Citrix Workspace, le Gateway agit en tant que fournisseur OpenID Connect. Les messages entre Citrix Cloud et le Gateway sont conformes au protocole OIDC, qui implique la signature numérique des jetons. Par conséquent, vous devez configurer un certificat pour signer ces jetons. Ce certificat doit être émis par une autorité de certification (CA) publique. L’utilisation d’un certificat émis par une CA privée n’est pas prise en charge, car il n’existe aucun moyen de fournir à Citrix Cloud le certificat de CA racine privée. Ainsi, la chaîne de confiance du certificat ne peut pas être établie. Si vous configurez plusieurs certificats pour la signature, ces clés sont alternées pour chaque message.

Les clés doivent être liées à vpn global. Sans ces clés, les abonnés ne peuvent pas accéder à leur espace de travail après s’être connectés.

- ### Synchronisation de l’horloge

Étant donné que les messages signés numériquement dans OIDC comportent un horodatage, le Gateway doit être synchronisé avec l’heure NTP. Si l’horloge n’est pas synchronisée, Citrix Cloud suppose que les jetons sont obsolètes lors de la vérification de leur validité.

Présentation des tâches

Pour configurer l’authentification Citrix Gateway, effectuez les tâches suivantes :

-

Dans Gestion des identités et des accès, commencez à configurer la connexion à votre Gateway. Au cours de cette étape, vous générez l’ID client, le secret et l’URL de redirection pour le Gateway.

-

Sur le Gateway, créez une stratégie avancée OAuth IdP à l’aide des informations générées par Citrix Cloud. Cela permet à Citrix Cloud de se connecter à votre Gateway sur site. Pour obtenir des instructions, consultez les articles suivants :

- Citrix Gateway 12.1 : Utiliser un Citrix Gateway sur site comme fournisseur d’identité pour Citrix Cloud

- Citrix Gateway 13.0 : Utiliser un Citrix Gateway sur site comme fournisseur d’identité pour Citrix Cloud

-

Dans Configuration de l’espace de travail, activez l’authentification Citrix Gateway pour les abonnés.

Pour activer l’authentification Citrix Gateway pour les abonnés de l’espace de travail

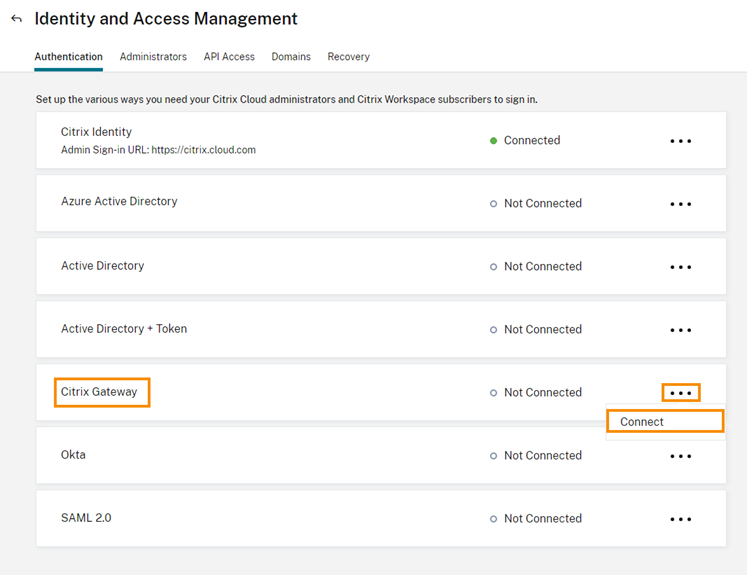

- Dans le menu Citrix Cloud, sélectionnez Gestion des identités et des accès.

- Dans l’onglet Authentification, sous Citrix Gateway, cliquez sur le menu des points de suspension et sélectionnez Connecter.

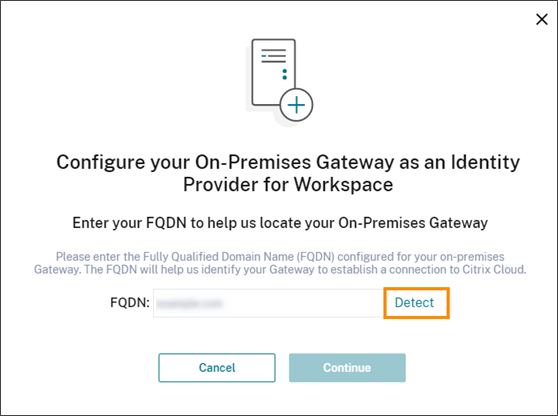

- Saisissez le nom de domaine complet (FQDN) de votre Gateway sur site et cliquez sur Détecter.

Une fois que Citrix Cloud l’a détecté avec succès, cliquez sur Continuer.

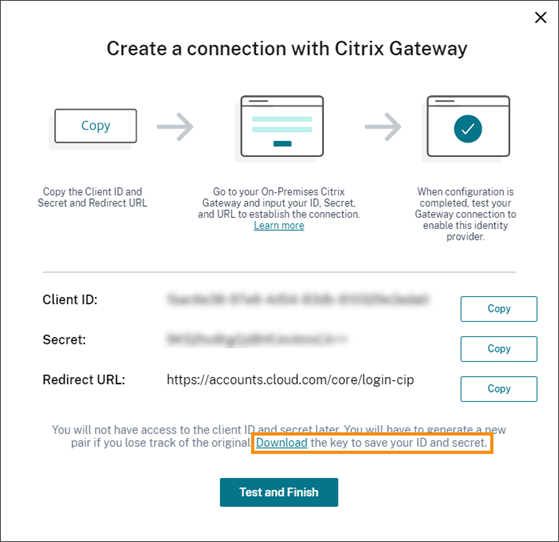

Une fois que Citrix Cloud l’a détecté avec succès, cliquez sur Continuer. - Créez une connexion avec votre Gateway sur site :

- Copiez l’ID client, le secret et l’URL de redirection affichés par Citrix Cloud.

Téléchargez également une copie de ces informations et enregistrez-la en toute sécurité hors ligne pour référence. Ces informations ne sont pas disponibles dans Citrix Cloud après leur génération.

Téléchargez également une copie de ces informations et enregistrez-la en toute sécurité hors ligne pour référence. Ces informations ne sont pas disponibles dans Citrix Cloud après leur génération. - Sur le Gateway, créez une stratégie avancée OAuth IdP à l’aide de l’ID client, du secret et de l’URL de redirection de Citrix Cloud. Pour obtenir des instructions, consultez les articles suivants :

- Pour Citrix Gateway 12.1 : Utiliser un Citrix Gateway sur site comme fournisseur d’identité pour Citrix Cloud

- Pour Citrix Gateway 13.0 : Utiliser un Citrix Gateway sur site comme fournisseur d’identité pour Citrix Cloud

- Cliquez sur Tester et terminer. Citrix Cloud vérifie que votre Gateway est accessible et configuré correctement.

- Copiez l’ID client, le secret et l’URL de redirection affichés par Citrix Cloud.

-

Activez l’authentification Citrix Gateway pour les espaces de travail : - 1. Dans le menu Citrix Cloud, sélectionnez Configuration de l’espace de travail. - 1. Dans l’onglet Authentification, sélectionnez Citrix Gateway. - 1. Sélectionnez Je comprends l’impact sur l’expérience des abonnés, puis cliquez sur Enregistrer.

- ## Dépannage

Dans un premier temps, consultez les sections Conditions préalables et Exigences de cet article. Vérifiez que vous disposez de tous les composants requis dans votre environnement sur site et que vous avez effectué toutes les configurations nécessaires. Si l’un de ces éléments est manquant ou mal configuré, l’authentification de l’espace de travail avec Citrix Gateway ne fonctionne pas.

- Si vous rencontrez un problème lors de l’établissement d’une connexion entre Citrix Cloud et votre Gateway sur site, vérifiez les éléments suivants :

- Le FQDN du Gateway est accessible depuis Internet.

- Vous avez correctement saisi le FQDN du Gateway dans Citrix Cloud.

- Vous avez correctement saisi l'URL du Gateway dans le paramètre `-issuer` de la stratégie OAuth IdP. Exemple : `-issuer https://GatewayFQDN.com`. Le paramètre `issuer` est sensible à la casse.

- Les valeurs d'ID client, de secret et d'URL de redirection de Citrix Cloud sont correctement saisies dans les champs ID client, Secret client, URL de redirection et Audience de la stratégie OAuth IdP. Vérifiez que l'ID client correct a été saisi dans le champ Audience de la stratégie.

- La stratégie d’authentification OAuth IdP est correctement configurée. Pour obtenir des instructions, consultez les articles suivants :

- Citrix Gateway 12.1 : Utiliser un Citrix Gateway local comme fournisseur d’identité pour Citrix Cloud

- Citrix Gateway 13.0 : Utiliser un Citrix Gateway local comme fournisseur d’identité pour Citrix Cloud

- Vérifiez que la stratégie est correctement liée au serveur d’authentification AAA, comme décrit dans Liaison des stratégies d’authentification.

Serveurs de catalogue global

En plus de récupérer les détails des comptes utilisateur, Gateway récupère le nom de domaine des utilisateurs, le nom NETBIOS AD et le nom de domaine AD racine. Pour récupérer le nom NETBIOS AD, Gateway recherche l’AD où résident les comptes utilisateur. Les noms NETBIOS ne sont pas répliqués sur les serveurs de catalogue global.

Si vous utilisez des serveurs de catalogue global dans votre environnement AD, les actions LDAP configurées sur ces serveurs ne fonctionnent pas avec Citrix Cloud. Au lieu de cela, vous devez configurer les AD individuels dans l’action LDAP. Si vous avez plusieurs domaines ou forêts, vous pouvez configurer plusieurs stratégies LDAP.

Recherche AD pour l’authentification unique avec Kerberos ou le chaînage IdP

Si vous utilisez Kerberos ou un fournisseur d’identité externe qui utilise les protocoles SAML ou OIDC pour la connexion des abonnés, vérifiez que la recherche AD est configurée. Gateway nécessite des recherches AD pour récupérer les propriétés utilisateur AD et les propriétés de configuration AD des abonnés.

Assurez-vous que des stratégies LDAP sont configurées, même si l’authentification est gérée par des serveurs tiers. Pour configurer ces stratégies, vous ajoutez un deuxième facteur d’authentification à votre profil de schéma de connexion existant en effectuant les tâches suivantes :

- Créez un serveur d’authentification LDAP qui effectue uniquement l’extraction d’attributs et de groupes à partir d’Active Directory.

- Créez une stratégie d’authentification avancée LDAP.

- Créez une étiquette de stratégie d’authentification.

- Définissez l’étiquette de stratégie d’authentification comme facteur suivant, après le fournisseur d’identité principal.

Pour ajouter LDAP comme deuxième facteur d’authentification

- Créez le serveur d’authentification LDAP :

- Sélectionnez Système > Authentification > Stratégies de base > LDAP > Serveurs > Ajouter.

- Sur la page Créer un serveur LDAP d’authentification, saisissez les informations suivantes :

- Dans Choisir le type de serveur, sélectionnez LDAP.

- Dans Nom, saisissez un nom convivial pour le serveur.

- Sélectionnez IP du serveur, puis saisissez l’adresse IP du serveur LDAP.

- Dans Type de sécurité, sélectionnez le type de sécurité LDAP requis.

- Dans Type de serveur, sélectionnez AD.

- Dans Authentification, ne cochez pas la case. Cette case doit être décochée car ce serveur d’authentification sert uniquement à extraire les attributs utilisateur et les groupes d’Active Directory, et non à l’authentification.

- Sous Autres paramètres, saisissez les informations suivantes :

- Dans Attribut de nom de connexion du serveur, saisissez UserPrincipalName.

- Dans Attribut de groupe, sélectionnez memberOf.

- Dans Nom du sous-attribut, sélectionnez cn.

- Créez la stratégie d’authentification avancée LDAP :

- Sélectionnez Sécurité > AAA - Trafic d’application > Stratégies > Authentification > Stratégies avancées > Stratégie > Ajouter.

- Sur la page Créer une stratégie d’authentification, saisissez les informations suivantes :

- Dans Nom, saisissez un nom convivial pour la stratégie.

- Dans Type d’action, sélectionnez LDAP.

- Dans Action, sélectionnez le serveur d’authentification LDAP que vous avez créé précédemment.

- Dans Expression, saisissez TRUE.

- Cliquez sur Créer pour enregistrer la configuration.

- Créez l’étiquette de stratégie d’authentification :

- Sélectionnez Sécurité > AAA – Trafic d’application > Stratégies > Authentification > Stratégies avancées > Étiquette de stratégie > Ajouter.

- Dans Nom, saisissez un nom convivial pour l’étiquette de stratégie d’authentification.

- Dans Schéma de connexion, sélectionnez LSCHEMA_INT.

- Sous Liaison de stratégie, dans Sélectionner une stratégie, sélectionnez la stratégie d’authentification avancée LDAP que vous avez créée précédemment.

- Dans Expression GoTo, sélectionnez END.

- Cliquez sur Lier pour terminer la configuration.

- Définissez l’étiquette de stratégie d’authentification LDAP comme facteur suivant, après le fournisseur d’identité principal :

- Sélectionnez Système > Sécurité > AAA - Trafic d’application > Serveurs virtuels.

- Sélectionnez le serveur virtuel qui contient la liaison de votre fournisseur d’identité principal et sélectionnez Modifier.

- Sous Stratégies d’authentification avancées, sélectionnez les liaisons de stratégie d’authentification existantes.

- Sélectionnez la liaison de votre fournisseur d’identité principal, puis sélectionnez Modifier la liaison.

- Sur la page Liaison de stratégie, dans Sélectionner le facteur suivant, sélectionnez l’étiquette de stratégie d’authentification LDAP que vous avez créée précédemment.

- Cliquez sur Lier pour enregistrer la configuration.

Mot de passe par défaut pour l’authentification multifacteur

Si vous utilisez l’authentification multifacteur (MFA) pour les abonnés de l’espace de travail, Gateway utilise le mot de passe du dernier facteur comme mot de passe par défaut pour l’authentification unique. Ce mot de passe est envoyé à Citrix Cloud lorsque les abonnés se connectent à leur espace de travail. Si l’authentification LDAP est suivie d’un autre facteur dans votre environnement, vous devez configurer le mot de passe LDAP comme mot de passe par défaut envoyé à Citrix Cloud. Activez SSOCredentials sur le schéma de connexion correspondant au facteur LDAP.

Plus d’informations

Citrix Tech Zone : Tech Insight : Authentification - Gateway