À propos de Citrix Endpoint Management

Citrix Endpoint Management est une solution de gestion unifiée des points de terminaison (UEM) qui regroupe toutes les applications et tous les points de terminaison dans une vue unifiée afin d’améliorer la sécurité et la productivité. Pour un aperçu de l’UEM, consultez le document technique de Citrix Tech Zone, Citrix Endpoint Management.

-

Citrix Endpoint Management fournit la gestion des appareils mobiles (MDM) et la gestion des applications mobiles (MAM).

-

Les fonctionnalités MDM de Citrix Endpoint Management vous permettent de :

- Déployer des stratégies et des applications sur les appareils.

- Récupérer les inventaires d’actifs.

-

Effectuer des actions sur les appareils, telles qu’un effacement d’appareil.

-

Les fonctionnalités MAM de Citrix Endpoint Management vous permettent de :

- Sécuriser les applications et les données sur les appareils mobiles personnels (BYO).

- Fournir des applications mobiles d’entreprise.

- Verrouiller les applications et effacer leurs données.

Grâce à une combinaison de fonctionnalités MDM et MAM, vous pouvez :

- Gérer un appareil fourni par l’entreprise à l’aide de MDM

- Déployer des stratégies et des applications sur les appareils

- Récupérer un inventaire d’actifs

- Effacer les appareils

- Fournir des applications mobiles d’entreprise

- Verrouiller les applications et effacer les données sur les appareils

Le tableau suivant récapitule les fonctionnalités de Citrix Endpoint Management prises en charge pour MDM, MAM ou MDM+MAM.

| Fonctionnalité (par plateforme) | MDM (1) | MAM (2) | MDM+MAM |

|---|---|---|---|

| Android Enterprise : | |||

| Prise en charge de l’inscription des appareils | Oui | Oui | Oui |

| Prise en charge de l’authentification de domaine | Oui | Non | Oui |

| Prise en charge de l’authentification de domaine plus jeton de sécurité | Non | Non | Oui |

| Prise en charge de l’authentification par certificat client | Non | Oui | Oui |

| Prise en charge de l’authentification par certificat client plus domaine | Non | Non | Oui |

| Prise en charge du certificat client plus jeton de sécurité | Non | Non | Oui |

| Prise en charge du fournisseur d’identité Azure AD | Oui | Non | Oui |

| Prise en charge du fournisseur d’identité Okta | Oui | Non | Oui |

| Authentification unique aux applications SaaS natives | Oui | Non | Oui |

| Prise en charge du réseau de diffusion de contenu Citrix pour les applications d’entreprise | Oui | Oui | Oui |

| Prise en charge du réseau de diffusion de contenu Citrix pour les applications MDX | Oui | Oui | Oui |

| Prise en charge des appareils partagés par le provisionnement d’appareils Android Enterprise (COSU) dédiés | Oui | Non | Oui |

| Android (hérité) : | |||

| Prise en charge de l’inscription des appareils | Oui | Oui | Oui |

| Prise en charge de l’authentification de domaine ou de domaine plus jeton de sécurité | Non | Non | Oui |

| Prise en charge de l’authentification par certificat client | Non | Oui | Oui |

| Prise en charge de l’authentification par certificat client plus domaine | Non | Non | Oui |

| Prise en charge du certificat client plus jeton de sécurité | Non | Non | Oui |

| Prise en charge du fournisseur d’identité Azure AD et Citrix | Oui | Non | Oui |

| Prise en charge du fournisseur d’identité Okta | Oui | Non | Oui |

| Authentification unique aux applications SaaS natives | Oui | Non | Oui |

| Prise en charge du réseau de diffusion de contenu Citrix pour les applications d’entreprise | Oui | Oui | Oui |

| Prise en charge du réseau de diffusion de contenu Citrix pour les applications MDX | Oui | Oui | Oui |

| Chrome : | |||

| Prise en charge de l’inscription des appareils | Oui | Non | Oui |

| Prise en charge de l’authentification par nom d’utilisateur et mot de passe | Oui | Non | Oui |

| iOS : | |||

| Prise en charge de l’inscription des appareils | Oui | Oui | Oui |

| Prise en charge de l’authentification de domaine ou de domaine plus jeton de sécurité | Non | Non | Oui |

| Prise en charge de l’authentification par certificat client | Non | Oui | Oui |

| Prise en charge de l’authentification par certificat client plus domaine | Non | Non | Oui |

| Prise en charge du fournisseur d’identité Azure AD et Citrix | Oui | Non | Oui |

| Prise en charge du fournisseur d’identité Okta | Oui | Non | Oui |

| Authentification unique aux applications SaaS natives | Oui | Non | Oui |

| Prise en charge du réseau de diffusion de contenu Citrix pour les applications d’entreprise | Oui | Oui | Oui |

| Prise en charge du réseau de diffusion de contenu Citrix pour les applications MDX | Oui | Oui | Oui |

| Intégration Apple Education | Oui | Non | Oui |

| macOS : | |||

| Prise en charge de l’inscription des appareils | Oui | Non | Non |

| Prise en charge de l’authentification de domaine ou de domaine plus mot de passe à usage unique | Oui | Non | Non |

| Prise en charge de l’URL d’invitation plus mot de passe à usage unique | Oui | Non | Non |

| Windows : | |||

| Prise en charge de l’inscription des appareils | Oui | Non | Non |

| Inscription automatique des appareils Windows 10 et Windows 11 via l’application Citrix Workspace | Oui | Non | Non |

| Prise en charge de l’authentification de domaine ou de domaine plus jeton de sécurité | Oui | Non | Non |

| Prise en charge de l’authentification par certificat client | Oui | Non | Non |

| Prise en charge de l’authentification par certificat client plus domaine | Oui | Non | Non |

| Authentification fédérée via Azure AD ou le fournisseur d’identité Citrix | Oui | Non | Non |

| Prise en charge du réseau de diffusion de contenu Citrix pour les applications d’entreprise | Oui | Non | Non |

| Intégration de Workspace Environment Management™ (3) | Oui | Non | Non |

-

Remarques :

(1) L’ordre de déploiement s’applique uniquement aux appareils d’un groupe de mise à disposition pour lequel un profil d’inscription est configuré pour MDM.

-

(2) L’inscription MAM nécessite NetScaler Gateway.

-

(3) L’intégration de Workspace Environment Management (WEM) donne accès aux fonctionnalités MDM sur un large éventail de systèmes d’exploitation Windows.

Pour plus d’informations, consultez Modes de gestion.

Architecture

Les exigences de gestion des appareils et des applications de votre organisation déterminent les composants de Citrix Endpoint Management dans votre architecture Citrix Endpoint Management. Les composants de Citrix Endpoint Management sont modulaires et se complètent mutuellement. Par exemple, votre déploiement inclut NetScaler Gateway :

- NetScaler Gateway offre aux utilisateurs un accès à distance aux applications mobiles et suit les types d’appareils des utilisateurs.

- Citrix Endpoint Management est l’endroit où vous gérez ces applications et ces appareils.

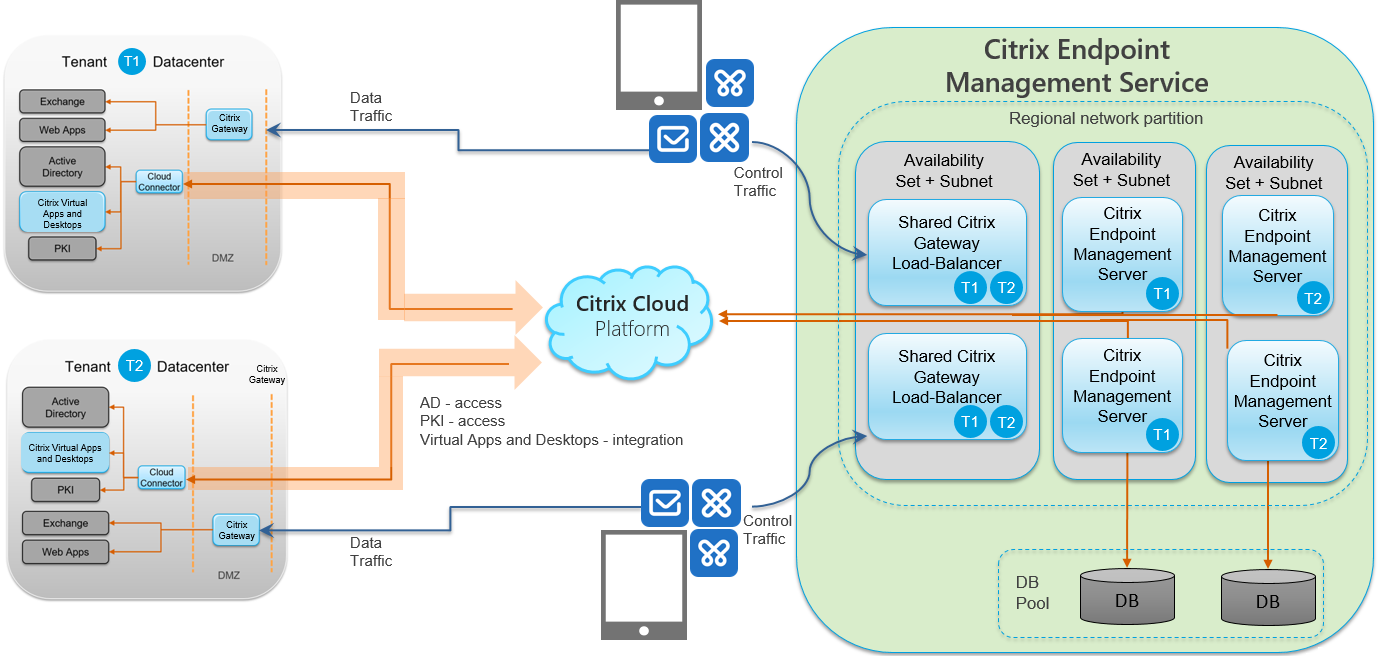

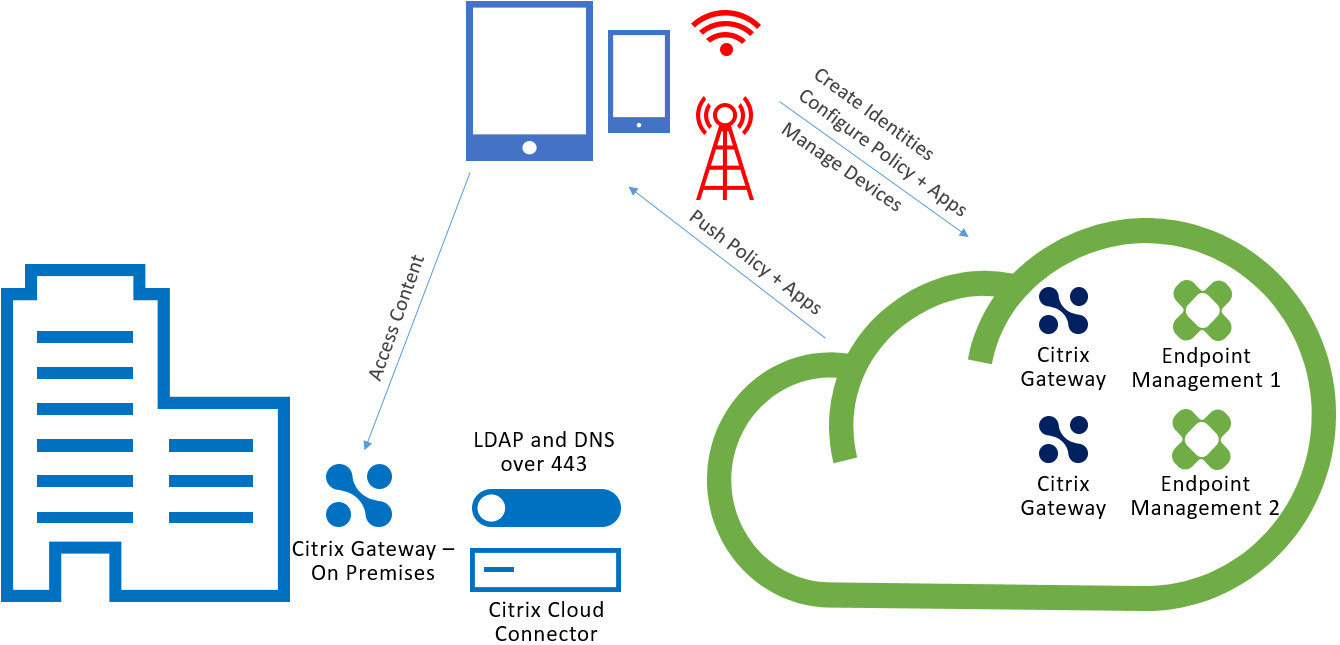

Le diagramme suivant présente un aperçu architectural général d’un déploiement cloud de Citrix Endpoint Management et son intégration avec votre centre de données.

-

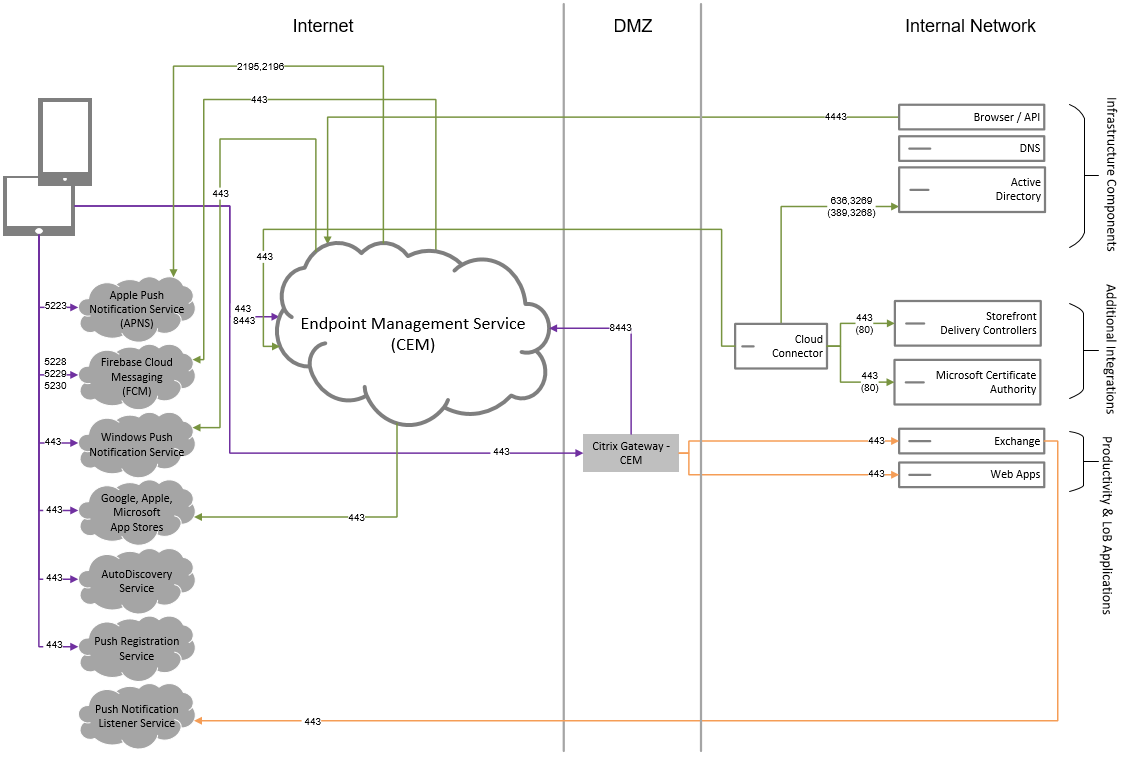

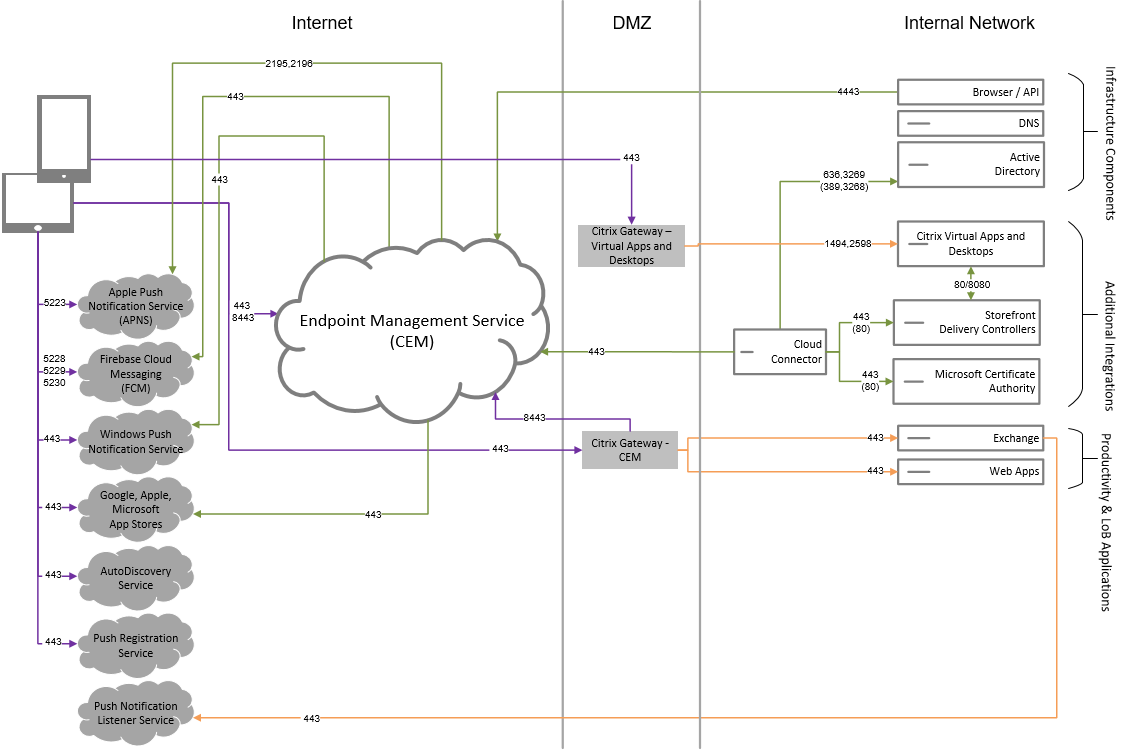

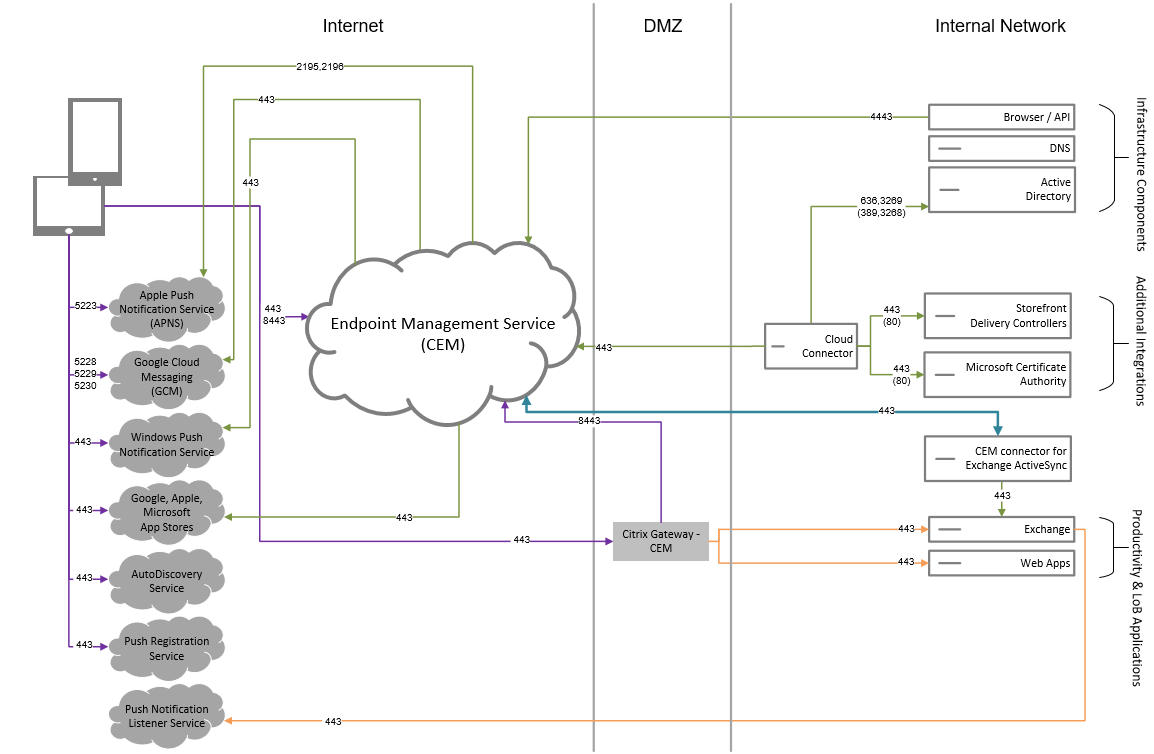

Les sous-sections suivantes contiennent des diagrammes d’architecture de référence pour :

- Citrix Endpoint Management

-

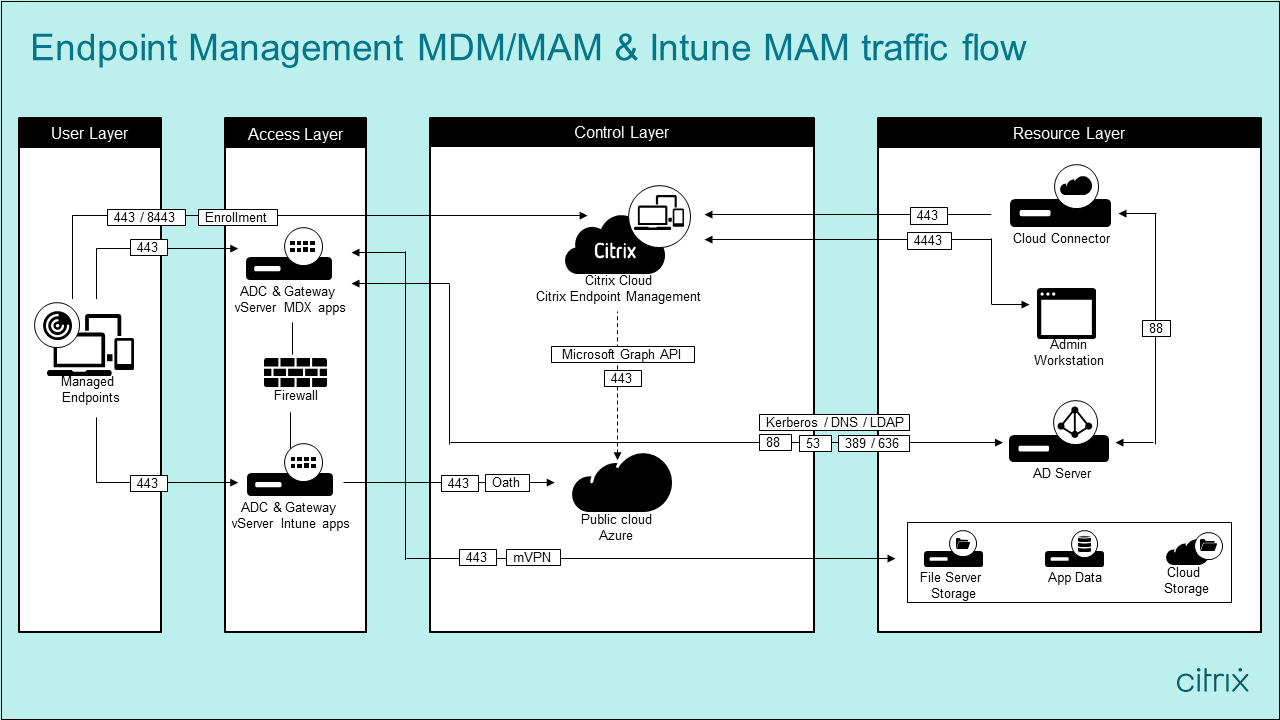

Des composants facultatifs tels qu’une autorité de certification externe, le connecteur Citrix Endpoint Management pour Exchange ActiveSync et le flux de trafic Citrix Endpoint Management MDM+MAM et Intune MAM.

- Pour plus d’informations sur les exigences de Citrix ADC et NetScaler Gateway, consultez la documentation produit Citrix à l’adresse https://docs.citrix.com/.

Architecture de référence principale

Pour plus de détails sur les exigences de port, consultez Configuration système requise.

Architecture de référence avec Citrix Virtual Apps and Desktops™

-

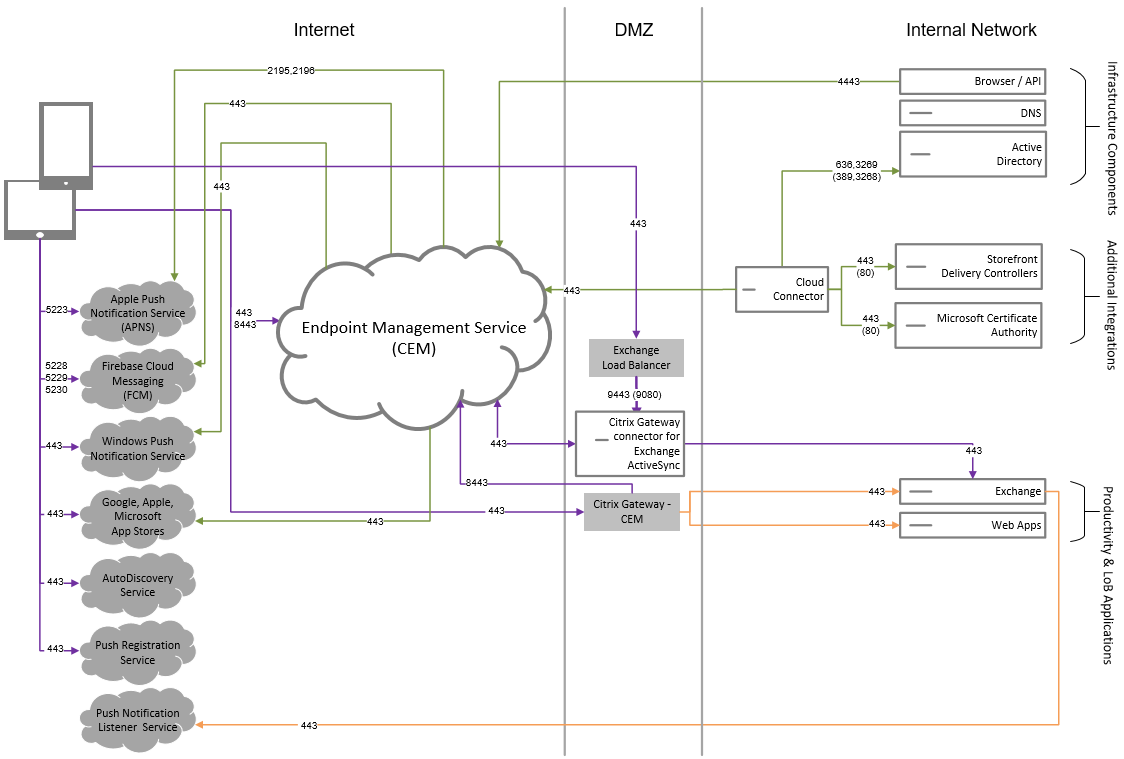

- ### Architecture de référence avec le connecteur Citrix Endpoint Management pour Exchange ActiveSync

Architecture de référence avec connecteur NetScaler Gateway pour Exchange ActiveSync

-

Emplacements des ressources

Placez les emplacements des ressources là où ils répondent le mieux à vos besoins métier. Par exemple, dans un cloud public, dans une succursale, un cloud privé ou un centre de données. Les facteurs qui déterminent le choix de l’emplacement incluent :

- Proximité des abonnés

- Proximité des données

- Exigences de mise à l’échelle

- Attributs de sécurité

Vous pouvez créer un nombre illimité d’emplacements de ressources. Par exemple, vous pouvez :

- Créer un emplacement de ressources dans votre centre de données pour le siège social, en fonction des abonnés et des applications qui nécessitent une proximité avec les données.

- Ajouter un emplacement de ressources distinct pour vos utilisateurs mondiaux dans un cloud public. Ou, créer des emplacements de ressources distincts dans les succursales pour fournir les applications les mieux adaptées aux employés de la succursale.

- Ajouter un autre emplacement de ressources sur un réseau distinct qui fournit des applications restreintes. Cette configuration offre une visibilité restreinte sur les autres ressources et abonnés sans qu’il soit nécessaire d’ajuster les autres emplacements de ressources.

Cloud Connector

- Cloud Connector authentifie et chiffre toutes les communications entre Citrix Cloud et vos emplacements de ressources. Cloud Connector est requis pour accéder aux services suivants : LDAP, IdP, serveur PKI, requêtes DNS internes, Citrix Virtual Apps, NetScaler Gateway, Citrix Workspace et Microsoft Endpoint Manager.

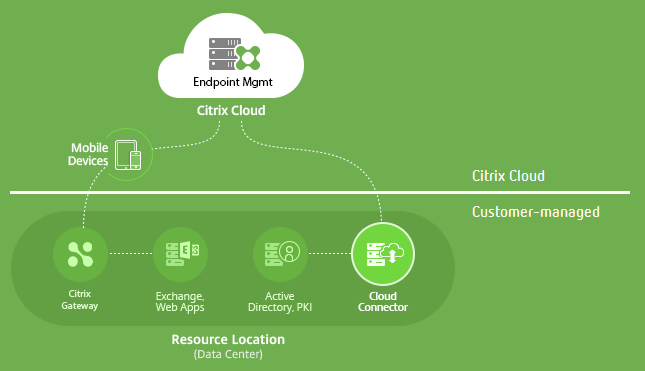

Le diagramme suivant montre le flux de trafic pour Cloud Connector.

Cloud Connector établit des connexions à Citrix Cloud. Cloud Connector n’accepte pas les connexions entrantes.

- Cloud Connector n’est sollicité que pendant l’inscription des appareils. Pour plus d’informations, consultez Considérations relatives à la mise à l’échelle et au dimensionnement des Cloud Connectors.

Une solution qui inclut la gestion des applications mobiles (MAM) nécessite un micro-VPN fourni par un NetScaler Gateway local. Dans ce scénario :

- Les composants suivants se trouvent dans votre centre de données :

- Cloud Connector

- NetScaler Gateway

- Vos serveurs pour Exchange, les applications web, Active Directory et PKI

-

Les appareils mobiles communiquent avec Citrix Endpoint Management et votre NetScaler Gateway local.

-

Composants de Citrix Endpoint Management

- Console Citrix Endpoint Management. Vous utilisez la console d’administration Citrix Endpoint Management pour configurer Citrix Endpoint Management. Pour plus de détails sur l’utilisation de la console Citrix Endpoint Management, consultez les articles sous Citrix Endpoint Management. Citrix vous informe lorsque les articles Nouveautés de Citrix Endpoint Management sont mis à jour pour une nouvelle version.

Notez ces différences entre le service Citrix Endpoint Management et les versions locales :

- Le client de support à distance n’est pas disponible pour Citrix Endpoint Management.

- Citrix ne prend pas en charge l’intégration syslog dans Citrix Endpoint Management avec un serveur syslog local. Au lieu de cela, vous pouvez télécharger les journaux à partir de la page Dépannage et support de la console Citrix Endpoint Management. Pour ce faire, vous devez cliquer sur Tout télécharger.

MAM SDK. Le MDX Toolkit devrait atteindre sa fin de vie (EOL) en juillet 2023. Pour continuer à gérer vos applications d’entreprise, vous devez intégrer le MAM SDK.

- Le SDK de gestion des applications mobiles (MAM) fournit des fonctionnalités MDX qui ne sont pas couvertes par les plateformes iOS et Android. Vous pouvez activer MDX et sécuriser les applications iOS ou Android. Vous rendez ces applications disponibles dans un magasin interne ou des magasins d’applications publics. Consultez SDK d’application MDX.

Applications de productivité mobiles. Les applications de productivité mobiles développées par Citrix fournissent une suite d’outils de productivité et de communication au sein de l’environnement Citrix Endpoint Management. Les politiques de votre entreprise sécurisent ces applications. Pour plus d’informations, consultez Applications de productivité mobiles.

Connecteur Citrix Endpoint Management pour Exchange ActiveSync. Le connecteur Citrix Endpoint Management pour Exchange ActiveSync fournit un accès sécurisé aux e-mails pour les utilisateurs qui utilisent des applications de messagerie mobile natives. Le connecteur pour Exchange ActiveSync fournit un filtrage ActiveSync au niveau du service Exchange. Par conséquent, le filtrage ne se produit qu’une fois que le courrier atteint le service Exchange, plutôt que lorsqu’il entre dans l’environnement Citrix Endpoint Management. Le connecteur ne nécessite pas l’utilisation de NetScaler Gateway. Vous pouvez déployer le connecteur sans modifier le routage du trafic ActiveSync existant. Pour plus d’informations, consultez Connecteur Citrix Endpoint Management pour Exchange ActiveSync.

Connecteur NetScaler Gateway pour Exchange ActiveSync. Le connecteur NetScaler Gateway pour Exchange ActiveSync fournit un accès sécurisé aux e-mails pour les utilisateurs qui utilisent des applications de messagerie mobile natives. Le connecteur pour Exchange ActiveSync fournit un filtrage ActiveSync au niveau du périmètre. Le filtrage utilise NetScaler Gateway comme proxy pour le trafic ActiveSync. Par conséquent, le composant de filtrage se trouve sur le chemin du flux de trafic de messagerie, interceptant le courrier lorsqu’il entre ou quitte l’environnement. Le connecteur pour Exchange ActiveSync agit comme un intermédiaire entre NetScaler Gateway et Citrix Endpoint Management. Pour plus d’informations, consultez Connecteur NetScaler Gateway pour Exchange ActiveSync.

Présentation technique de la sécurité de Citrix Endpoint Management

Citrix Cloud gère le plan de contrôle des environnements Citrix Endpoint Management. Le plan de contrôle comprend le serveur Citrix Endpoint Management, l’équilibreur de charge Citrix ADC et une base de données à locataire unique. Le service cloud s’intègre à un centre de données client à l’aide du Citrix Cloud Connector. Les clients Citrix Endpoint Management qui utilisent Cloud Connector gèrent généralement NetScaler Gateway dans leurs centres de données.

La figure suivante illustre le service et ses limites de sécurité.

Les informations contenues dans cette section :

- Fournissent une introduction aux fonctionnalités de sécurité de Citrix Cloud.

- Définissent la répartition des responsabilités entre Citrix et les clients pour la sécurisation du déploiement Citrix Cloud.

- Ne constituent pas un guide de configuration ou d’administration pour Citrix Cloud ou l’un de ses composants ou services.

Pour plus d’informations sur la technologie utilisée par Citrix Endpoint Management pour offrir une sécurité complète de bout en bout, consultez Sécurité et productivité pour l’entreprise mobile.

Flux de données

Le plan de contrôle dispose d’un accès en lecture limité aux objets utilisateur et de groupe. Ces objets se trouvent dans votre annuaire, DNS et services similaires. Le plan de contrôle accède à ces services via Citrix Cloud Connector par le biais de connexions HTTPS sécurisées.

Les données de l’entreprise, telles que le trafic de messagerie, d’intranet et d’applications web, circulent directement entre un appareil et les serveurs d’applications via NetScaler Gateway. NetScaler Gateway est déployé dans le centre de données du client.

Isolation des données

Le plan de contrôle stocke les métadonnées nécessaires à la gestion des appareils utilisateur et de leurs applications mobiles. Le service lui-même se compose d’un mélange de composants multi-locataires et mono-locataires. Cependant, conformément à l’architecture du service, les métadonnées client sont toujours stockées séparément pour chaque locataire et sécurisées à l’aide d’informations d’identification uniques.

Gestion des informations d’identification

Le service gère les types d’informations d’identification suivants :

- Informations d’identification de l’utilisateur : Les informations d’identification de l’utilisateur sont transmises de l’appareil au plan de contrôle via une connexion HTTPS. Le plan de contrôle valide ces informations d’identification avec un annuaire dans l’annuaire client via une connexion sécurisée.

- Informations d’identification de l’administrateur : Les administrateurs s’authentifient auprès de Citrix Cloud, qui utilise le système d’authentification de Citrix Online. Ce processus génère un jeton web JSON (JWT) signé à usage unique, qui donne à l’administrateur l’accès au service.

- Informations d’identification Active Directory : Le plan de contrôle nécessite des informations d’identification de liaison pour lire les métadonnées utilisateur d’Active Directory. Ces informations d’identification sont chiffrées à l’aide du chiffrement AES-256 et enregistrées dans une base de données par locataire.

Considérations relatives au déploiement

Citrix vous recommande de consulter la documentation des meilleures pratiques publiée pour le déploiement de NetScaler Gateway dans vos environnements.

Plus de ressources

Il est conseillé aux clients de consulter les bulletins de sécurité relatifs à leurs produits Citrix. Pour plus d’informations sur les bulletins de sécurité nouveaux et mis à jour, consultez les Bulletins de sécurité Citrix. Pensez également à vous inscrire pour recevoir des alertes dans vos Paramètres d’alerte.

Consultez les ressources suivantes pour plus d’informations sur la sécurité :

- Site de sécurité Citrix : https://www.citrix.com/security

- Documentation Citrix Cloud : Guide de déploiement sécurisé pour la plateforme Citrix Cloud

- Guide de déploiement sécurisé pour Citrix ADC

Intégration avec le logiciel Mobile Threat Defense

Le logiciel Mobile Threat Defense (MTD) détecte, analyse et aide à prévenir les cyberattaques avancées contre les appareils mobiles d’entreprise. La combinaison de MTD et de Unified Citrix Endpoint Management (UEM) augmente la sécurité et la visibilité pour votre organisation.

Le logiciel MTD fournit des données de menaces que Citrix Endpoint Management utilise pour :

- Protéger contre les logiciels malveillants, le phishing, les attaques réseau et les attaques de l’homme du milieu

- Déterminer l’état de conformité des appareils

- Déterminer les niveaux de risque

- Prendre des mesures basées sur des politiques pour protéger vos applications, données, appareils et réseau mobile

Citrix Endpoint Management s’intègre aux fournisseurs MTD suivants :

Pour plus d’informations ou pour demander une démonstration, contactez nos partenaires MTD ou votre représentant commercial Citrix.