Charger, mettre à jour et renouveler des certificats

Nous vous recommandons de répertorier les certificats nécessaires à votre déploiement Citrix Endpoint Management. Utilisez la liste pour suivre les dates d’expiration du certificat et les mots de passe. Cet article vous aide à administrer les certificats tout au long de leur durée de vie.

Votre environnement peut inclure les certificats suivants :

- Serveur Citrix Endpoint Management

- Certificat SSL pour nom de domaine complet MDM (nécessaire si vous êtes passé de XenMobile Server à Citrix Endpoint Management. Sinon, Citrix gère ce certificat.)

- Certificat SAML (pour Citrix Files)

- Certificats d’autorité de certification racine et intermédiaire pour les certificats ci-dessus et toute autre ressource interne (StoreFront/Proxy, etc)

- Certificat APNs pour la gestion des appareils iOS

- Certificat utilisateur PKI pour la connectivité aux infrastructures de clé publique (PKI) (requis si votre environnement nécessite une authentification basée sur des certificats)

- MDX Toolkit

- Certificat Apple Developer

- Profil de provisioning Apple (par application)

- Certificat APNs Apple (pour utilisation avec Citrix Secure Mail)

- Fichier de keystore Android

Le SDK MAM n’encapsulant pas les applications, il ne nécessite donc pas de certificat.

- NetScaler Gateway

- Certificat SSL pour nom de domaine complet MDM

- Certificat SSL pour nom de domaine complet Gateway

- Certificat SSL pour nom de domaine complet ShareFile SZC

- Certificat SSL pour l’équilibrage de charge Exchange (configuration de déchargement)

- Certificat SSL pour l’équilibrage de charge StoreFront

- Certificats d’autorité de certification racine et intermédiaire pour les certificats ci-dessus

Remarque :

La machine cliente doit disposer du certificat racine/intermédiaire requis pour établir la confiance avec l’autorité de certification qui a émis le certificat de serveur. Sinon, il est possible que vous receviez l’erreur SSL 61. Pour résoudre ce problème :

- Téléchargez ou obtenez le fichier de certificat racine/intermédiaire SSL (.crt ou .cer) émis par votre fournisseur de certificats SSL. En général, le certificat racine/intermédiaire/serveur se trouve dans le bundle de certificats fourni par votre fournisseur de services SSL.

- Installez le certificat racine/intermédiaire sur la machine cliente.

- Si un antivirus est installé sur la machine cliente, assurez-vous que l’antivirus fait confiance au certificat.

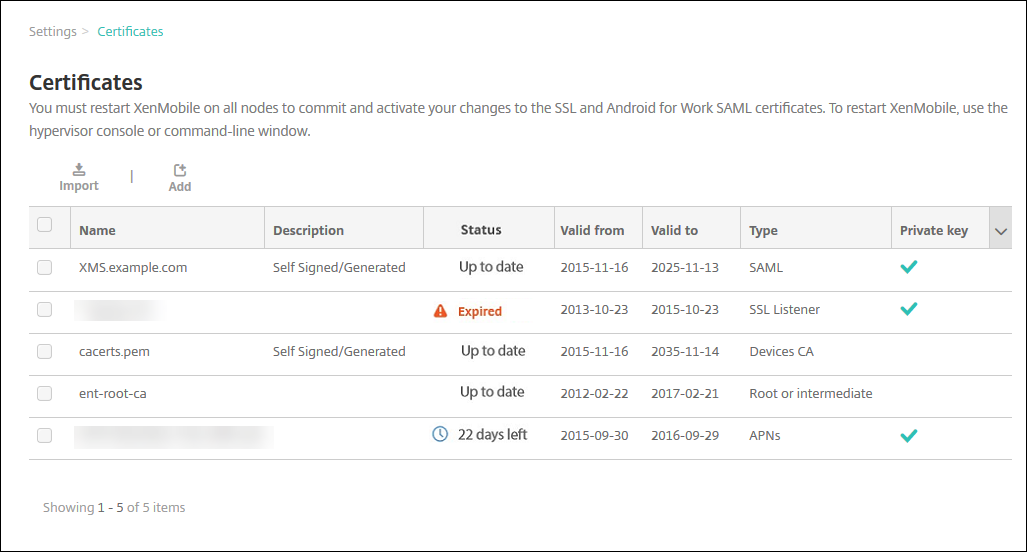

Charger des certificats

Chaque certificat que vous chargez est représenté par une entrée dans le tableau Certificats, qui résume son contenu. Lorsque vous configurez des composants d’intégration PKI qui nécessitent un certificat, choisissez un certificat de serveur répondant à ces critères. Par exemple, il se peut que vous souhaitiez configurer Citrix Endpoint Management pour s’intégrer à votre autorité de certification (CA) Microsoft. La connexion à Microsoft CA doit être authentifiée à l’aide d’un certificat client.

Citrix Endpoint Management peut ne pas posséder la clé privée d’un certificat donné. De même, Citrix Endpoint Management peut nécessiter une clé privée pour les certificats chargés.

Cette section explique comment charger des certificats. Pour de plus amples informations sur la création, le chargement et la configuration de certificats clients, consultez la section Authentification certificat client ou certificat + domaine.

Vous disposez de deux options pour charger des certificats :

- Chargez les certificats individuellement sur la console.

- Effectuez un chargement groupé de certificats à l’aide de l’API REST. Cette option est disponible uniquement pour les appareils iOS.

Pour télécharger des certificats sur la console :

- Importez un keystore. Vous identifiez ensuite l’entrée dans le référentiel de keystore dans lequel vous souhaitez l’installer, sauf si vous chargez un format PKCS #12.

- Importez un certificat.

Vous pouvez charger le certificat d’autorité de certification (sans clé privée) que l’autorité de certification utilise pour signer les demandes. Vous pouvez également charger un certificat de client SSL (avec clé privée) pour l’authentification du client.

Lors de la configuration de l’entité Microsoft CA, vous spécifiez le certificat d’autorité de certification. Vous sélectionnez le certificat d’autorité de certification dans une liste de tous les certificats de serveur qui sont des certificats d’autorité de certification. De même, lorsque vous configurez l’authentification de client, vous pouvez faire votre choix dans une liste de tous les certificats de serveur pour lesquels Citrix Endpoint Management possède la clé privée.

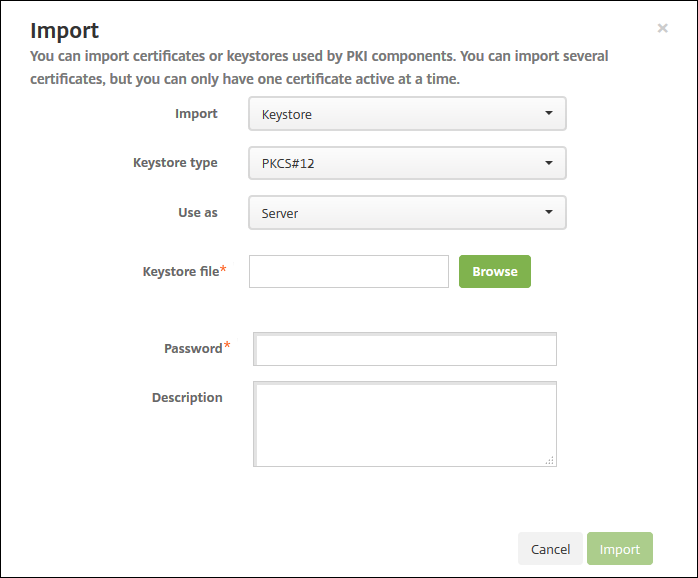

Pour importer un keystore

Un keystore (ou magasin de clés) est un référentiel de certificats de sécurité. De par leur conception, les magasins de clés Java peuvent contenir de nombreuses entrées. Lors du chargement à partir d’un keystore, vous devez indiquer l’alias d’entrée qui identifie l’entrée à charger. Si vous ne spécifiez pas d’alias, la première entrée du magasin est chargée. Étant donné que les fichiers PKCS #12 ne contiennent généralement qu’une seule entrée, le champ d’alias ne s’affiche pas lorsque vous sélectionnez PKCS #12 en tant que type de keystore.

-

Dans la console Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit. Utilisez la barre de recherche pour rechercher et ouvrir le paramètre Certificats.

-

Cliquez sur Importer. La boîte de dialogue Importer apparaît.

-

Pour configurer ces paramètres :

- Importer : sélectionnez Keystore.

- Type de keystore : cliquez sur PKCS #12 dans la liste déroulante.

-

Utiliser en tant que : dans la liste, cliquez pour spécifier la manière dont vous prévoyez d’utiliser le certificat. Les options disponibles sont :

- Serveurs : les certificats de serveur sont des certificats utilisés par Citrix Endpoint Management. Vous téléchargez des certificats de serveur sur la console Web Citrix Endpoint Management. Ces certificats comprennent des certificats d’autorité de certification, des certificats d’autorité d’inscription et des certificats pour l’authentification des clients avec d’autres composants de votre infrastructure. En outre, vous pouvez utiliser les certificats de serveur en tant que stockage pour les certificats que vous voulez déployer vers des appareils. Cette utilisation s’applique particulièrement aux autorités de certification utilisées pour établir une relation de confiance sur l’appareil.

- SAML : la certification SAML vous permet de fournir une authentification unique (SSO) aux serveurs, sites Web et applications.

- APNs : les certificats APNS d’Apple permettent de gérer les appareils mobiles via le réseau Apple Push Network.

- Écouteur SSL : l’écouteur SSL (Secure Sockets Layer) notifie Citrix Endpoint Management de l’activité cryptographique SSL.

- Fichier de keystore : recherchez le keystore que vous souhaitez importer. Le keystore est un fichier .p12 ou .pfx. Sélectionnez le fichier et cliquez sur Ouvrir.

- Mot de passe : entrez le mot de passe affecté au certificat.

- Description : entrez une description vous permettant de distinguer le keystore de vos autres keystores (facultatif).

-

Cliquez sur Importer. Le keystore est ajouté au tableau Certificats.

Pour importer un certificat

Lors de l’importation d’un certificat, Citrix Endpoint Management tente de construire une chaîne de certificats à partir de l’entrée. Citrix Endpoint Management importe tous les certificats de cette chaîne pour créer une entrée de certificat de serveur pour chaque certificat. Cette opération fonctionne uniquement si les certificats du fichier ou l’entrée keystore forment réellement une chaîne. Chaque certificat suivant de la chaîne doit être l’émetteur du certificat précédent.

Vous pouvez ajouter une description facultative pour le certificat importé. La description est uniquement attachée au premier certificat dans la chaîne. Vous pouvez mettre à jour la description des certificats restants plus tard.

-

Dans la console Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit. Utilisez la barre de recherche pour rechercher et ouvrir le paramètre Certificats.

-

Sur la page Certificats, cliquez sur Importer. La boîte de dialogue Importer apparaît. Configurez ce qui suit :

- Importer : cliquez sur Certificat.

-

Utiliser en tant que : spécifiez la manière dont vous prévoyez d’utiliser le certificat. Les options disponibles sont :

- Serveurs : les certificats de serveur sont des certificats utilisés par Citrix Endpoint Management. Vous téléchargez des certificats de serveur sur la console Web Citrix Endpoint Management. Ces certificats comprennent des certificats d’autorité de certification, des certificats d’autorité d’inscription et des certificats pour l’authentification des clients avec d’autres composants de votre infrastructure. En outre, vous pouvez utiliser les certificats de serveur en tant que stockage pour les certificats que vous voulez déployer vers des appareils. Cette option s’applique particulièrement aux autorités de certification utilisées pour établir une relation de confiance sur l’appareil.

- SAML : la certification SAML vous permet de fournir une authentification unique (SSO) aux serveurs, sites Web et applications.

- Écouteur SSL : l’écouteur SSL (Secure Sockets Layer) notifie Citrix Endpoint Management de l’activité cryptographique SSL.

- Importation de certificat : recherchez le certificat que vous souhaitez importer. Sélectionnez le fichier et cliquez sur Ouvrir.

- Fichier de clé privée : recherchez le fichier de clé privée facultatif associé au certificat. La clé privée est utilisée pour le chiffrement et le déchiffrement en conjonction avec le certificat. Sélectionnez le fichier et cliquez sur Ouvrir.

- Description : (facultatif) entrez une description pour le certificat pour vous aider à le distinguer de vos autres certificats.

-

Cliquez sur Importer. Le certificat est ajouté au tableau Certificats.

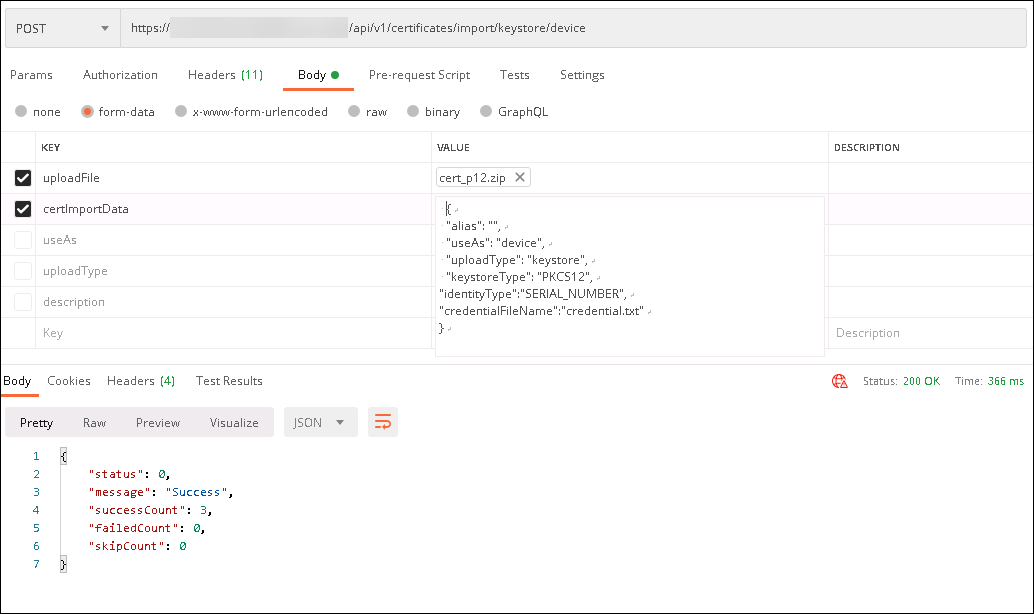

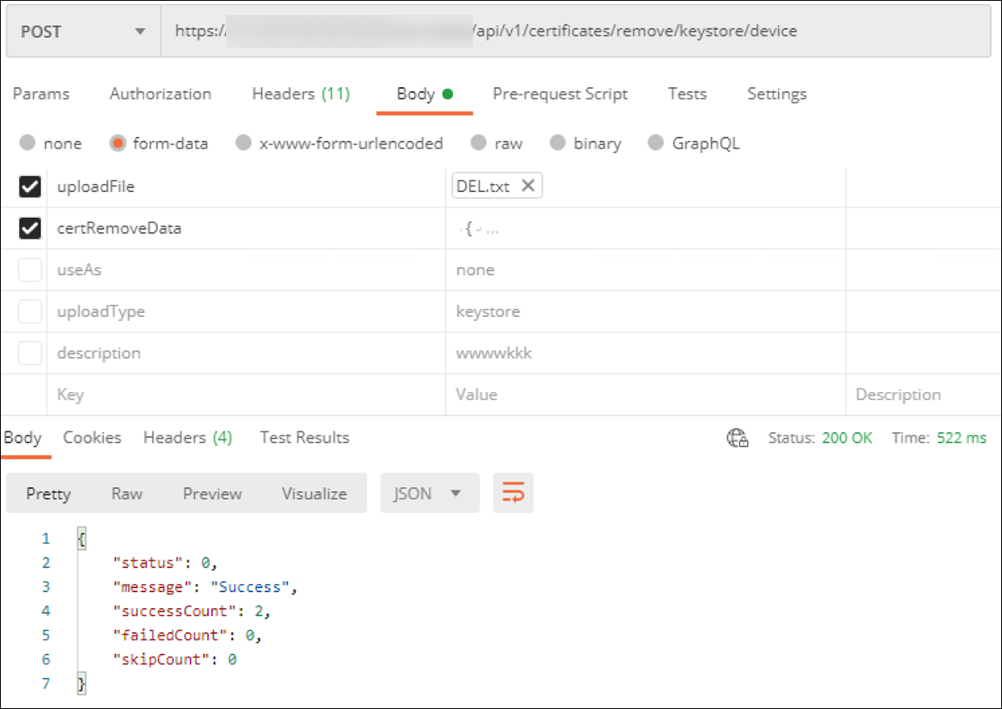

Effectuer un chargement groupé de certificats avec l’API REST

Il existe des situations où le chargement d’un seul certificat à la fois n’est pas pratique. Dans ce cas, effectuez un chargement groupé de certificats à l’aide de l’API REST. Cette méthode prend en charge les certificats au format .p12. Pour plus d’informations sur l’API REST, reportez-vous à la section API REST.

-

Renommez chacun des fichiers de certificat au format

device_identity_value.p12.device_identity_valuepeut être l’IMEI, le numéro de série ou le MEID de chaque appareil.Par exemple, vous choisissez d’utiliser les numéros de série comme méthode d’identification. Le numéro de série de l’appareil est

A12BC3D4EFGH, donc nommez le fichier de certificat que vous prévoyez d’installer sur cet appareil de la façon suivante :A12BC3D4EFGH.p12. -

Créez un fichier texte pour stocker les mots de passe pour les certificats .p12. Dans ce fichier, tapez l’identifiant et le mot de passe de chaque appareil sur une nouvelle ligne. Utilisez le format

device_identity_value=password. Consultez les pages suivantes :A12BC3D4EFGH.p12=password1! A12BC3D4EFIJ.p12=password2@ A12BC3D4EFKL.p12=password3# <!--NeedCopy--> - Compressez tous les certificats et le fichier texte que vous avez créé dans un fichier .zip.

- Lancez votre client d’API REST, connectez-vous à Citrix Endpoint Management et obtenez un jeton d’authentification.

-

Importez vos certificats en vous assurant de mettre les éléments suivants dans le corps du message :

{ "alias": "", "useAs": "device", "uploadType": "keystore", "keystoreType": "PKCS12", "identityType":"SERIAL_NUMBER", # identity type can be "SERIAL_NUMBER","IMEI","MEID" "credentialFileName":"credential.txt" # The credential file name in .zip } <!--NeedCopy-->

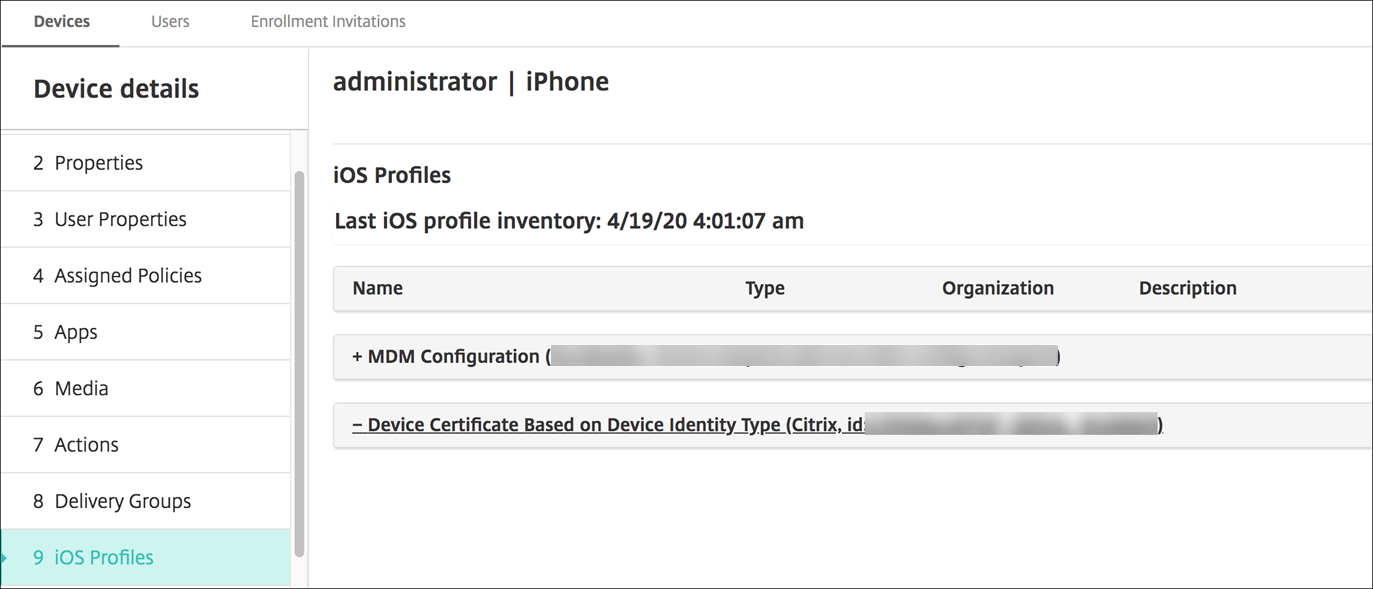

- Créez une stratégie VPN avec le type d’informations d’identification Always on IKEv2 (Toujours sur IKEv2) et la méthode d’authentification d’appareil Certificat d’appareil basé sur l’identité de l’appareil. Sélectionnez le Type d’identité de l’appareil que vous avez utilisé dans vos noms de fichiers de certificat. Consultez la section Stratégie VPN.

-

Inscrivez un appareil iOS et attendez le déploiement de la stratégie VPN. Confirmez l’installation du certificat en vérifiant la configuration MDM sur l’appareil. Vous pouvez également vérifier les détails de l’appareil dans la console Citrix Endpoint Management.

Vous pouvez également supprimer des certificats de façon groupée en créant un fichier texte avec la valeur device_identity_value répertoriée pour chaque certificat à supprimer. Dans l’API REST, appelez l’API delete et utilisez la requête suivante, en remplaçant device_identity_value par l’identifiant approprié :

```

{

"identityType"="device_identity_value"

}

<!--NeedCopy--> ```

Mettre à jour un certificat

Citrix Endpoint Management n’autorise l’existence que d’un seul certificat par clé publique dans le système à tout moment. Si vous essayez d’importer un certificat pour la même paire de clés qu’un certificat déjà importé, vous pouvez :

- Remplacer l’entrée existante ;

- Supprimer l’entrée.

Une fois que vous avez téléchargé un nouveau certificat pour remplacer un ancien certificat, vous ne pouvez pas supprimer l’ancien certificat. Lorsque vous configurez le paramètre Entités PKI, les deux certificats existent dans le menu Certificat SSL. Le certificat le plus récent apparaît dans une position plus basse dans la liste que l’ancien certificat.

Pour mettre à jour vos certificats

-

Créez un certificat de remplacement en suivant les étapes de l’authentification certificat client ou certificat + domaine.

Important :

N’utilisez pas cette option pour créer un certificat avec la clé privée existante. Lorsque vous créez un certificat pour mettre à jour un certificat qui arrive à expiration, vous devez également utiliser une nouvelle clé privée.

- Dans la console Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit. Utilisez la barre de recherche pour rechercher et ouvrir le paramètre Certificats.

- Dans la boîte de dialogue Importer, importez le nouveau certificat.

Lorsque vous mettez un certificat de serveur à jour, les composants qui utilisaient le certificat précédent utilisent automatiquement le nouveau certificat. De même, si vous avez déployé le certificat de serveur sur les appareils, il sera automatiquement mis à jour lors du prochain déploiement.

Pour renouveler un certificat APNs, procédez comme suit pour créer un certificat, puis accédez au portail Apple Push Certificates Portal. Pour de plus amples informations, consultez la section Renouveler un certificat APNS.

Si NetScaler Gateway est configuré pour la décharge SSL, assurez-vous de mettre à jour l’équilibrage de charge avec le nouveau certificat cacert.perm.

Remarque :

si vous avez migré de XenMobile sur site vers Citrix Endpoint Management et que vous mettez à jour votre certificat, contactez le support Citrix après avoir effectué les étapes précédentes. Vous devez leur fournir une copie du nouveau certificat (au format PFX), y compris le mot de passe du certificat. Le support Citrix mettra à jour NetScaler dans le cloud et redémarrera les nœuds cents pour finaliser le processus de mise à jour des certificats.

Pour mettre à jour une autorité de certification d’infrastructure de clé publique

Vous pouvez demander que Citrix Cloud Operations actualise ou régénère les autorités de certification d’infrastructure de clé publique interne dans votre déploiement Citrix Endpoint Management. Ouvrez un dossier d’assistance technique pour ces demandes.

When the new CAs are available, Cloud Operations lets you know that you can proceed with renewing the device certificates for your users.

Renouveler les certificats d’appareil

Si un certificat expire sur un appareil, il n’est plus valide. Vous ne pouvez plus exécuter de transactions sécurisées dans votre environnement et vous ne pouvez pas accéder aux ressources Citrix Endpoint Management. L’autorité de certification (CA) vous invite à renouveler votre certificat SSL avant la date d’expiration. Suivez les étapes décrites précédemment pour mettre à jour le certificat, puis lancez un renouvellement de certificat sur les appareils inscrits.

Pour les appareils iOS, macOS et Android pris en charge, vous pouvez lancer le renouvellement des certificats via l’action de sécurité Renouvellement de certificat. Vous renouvelez les certificats des appareils à partir de la console Citrix Endpoint Management ou de l’API REST publique. Pour les appareils Windows inscrits, les utilisateurs doivent réinscrire leurs appareils pour recevoir une nouvelle autorité de certification d’appareil.

Lors de la prochaine connexion d’appareils à Citrix Endpoint Management, Citrix Endpoint Management Server émet de nouveaux certificats d’appareils basés sur la nouvelle autorité de certification.

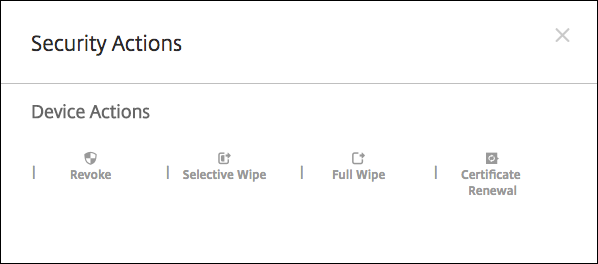

Pour renouveler les certificats d’appareils à l’aide de la console

- Accédez à Gérer > Appareils et sélectionnez les appareils pour lesquels vous souhaitez renouveler les certificats.

-

Cliquez sur Sécuriser, puis cliquez sur Renouvellement de certificat.

Les appareils inscrits continuent de fonctionner sans interruption. Citrix Endpoint Management émet un certificat d’appareil lorsqu’un appareil se reconnecte au serveur.

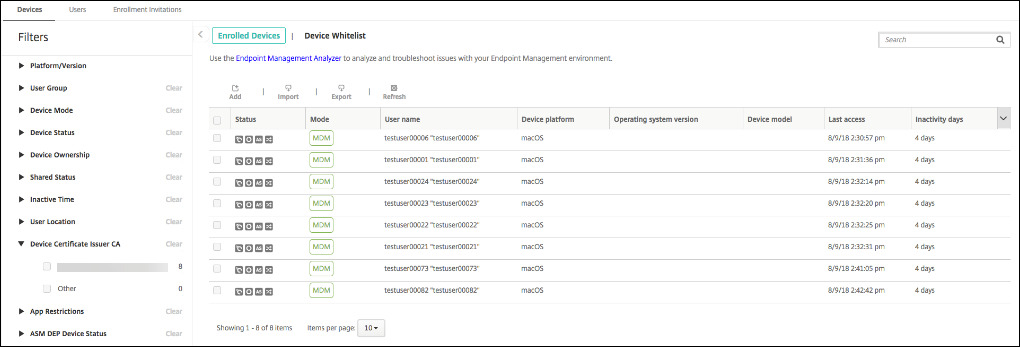

Pour interroger les appareils appartenant à un groupe d’AC émettrice de certificat d’appareil spécifique, procédez comme suit :

- Dans Gérer > Appareils, développez le panneau Filtres.

-

Dans le panneau Filtres, développez AC émettrice du certificat d’appareil, puis sélectionnez les autorités de certification émettrices que vous souhaitez renouveler.

Dans le tableau des appareils, les appareils associés aux AC émettrices sélectionnées apparaissent.

Pour renouveler les certificats d’appareils à l’aide de l’API REST

Citrix Endpoint Management utilise les autorités de certification suivantes en interne pour l’infrastructure de clé publique (PKI) : autorité de certification racine, autorité de certification d’appareil et autorité de certification de serveur. Ces autorités de certification sont classées en tant que groupe logique et reçoivent un nom de groupe. Lors du provisioning de Citrix Endpoint Management, le serveur génère trois autorités de certification et leur attribue le nom de groupe “default”.

Les API suivantes pour gérer et renouveler les certificats d’appareils sont émises par les autorités de certification. Les appareils déjà inscrits continuent de fonctionner sans interruption. Citrix Endpoint Management émet un certificat d’appareil lorsqu’un appareil se reconnecte au serveur. Pour plus d’informations, téléchargez le PDF API publique pour services REST.

- Renvoyer la liste des appareils utilisant toujours l’ancienne autorité de certification (voir la section 3.16.2 dans le PDF Public API for REST Services)

- Renouveler le certificat de l’appareil (voir la section 3.16.58)

- Obtenir tous les groupes d’autorité de certification (voir section 3.23.1)

Certificat APNS pour Citrix Secure Mail

Certificats Apple Push Notification Service (APNs) Veillez à créer un certificat SSL APNs et à le mettre à jour dans le portail Citrix avant l’expiration du certificat. Si le certificat expire, les utilisateurs rencontrent des problèmes avec les notifications push Citrix Secure Mail. De plus, vous ne pouvez plus envoyer de notifications push pour vos applications.

Certificat APNS pour la gestion des appareils iOS

Pour inscrire et gérer des appareils iOS avec Citrix Endpoint Management, configurez et créez un certificat APNS Apple. Si le certificat expire, les utilisateurs ne peuvent pas s’inscrire dans Citrix Endpoint Management et vous ne pouvez pas gérer leurs appareils iOS. Pour plus d’informations, consultez la section Certificats APNS.

Vous pouvez afficher l’état et la date d’expiration du certificat APNs en ouvrant une session sur le portail de certificats push Apple. Veillez à ouvrir une session avec les informations de l’utilisateur qui a créé le certificat.

Vous recevez également une notification par e-mail d’Apple 30 et 10 jours avant la date d’expiration. La notification inclut les informations suivantes :

The following Apple Push Notification Service certificate, created for Apple ID CustomerID will expire on Date. Revoking or allowing this certificate to expire will require existing devices to be re-enrolled with a new push certificate.

Please contact your vendor to generate a new request (a signed CSR), then visit https://identity.apple.com/pushcert to renew your Apple Push Notification Service certificate.

Thank You,

Apple Push Notification Service

<!--NeedCopy-->

MDX Toolkit (certificat de distribution iOS)

Toute application exécutée sur un appareil iOS physique (autres que des applications dans l’App Store d’Apple) présente les exigences de signature suivantes :

- Signer l’application avec un profil de provisioning.

- Signer l’application avec un certificat de distribution correspondant.

Pour vérifier que vous disposez d’un certificat de distribution iOS valide, procédez comme suit :

- À partir du portail Apple Enterprise Developer, créez un ID d’application explicite pour chaque application que vous voulez encapsuler avec MDX. Exemple d’ID d’application acceptable :

com.CompanyName.ProductName. - À partir du portail Apple Enterprise Developer, accédez à Provisioning Profiles > Distribution et créez un profil de provisioning interne. Répétez cette étape pour chaque ID d’application créé à l’étape précédente.

- Téléchargez tous les profils de provisioning. Pour plus d’informations, consultez la section Encapsulation des applications mobiles iOS.

Pour vérifier si tous les certificats du serveur Citrix Endpoint Management sont valides, procédez comme suit :

- Dans la console Citrix Endpoint Management, cliquez sur Paramètres > Certificats.

- Assurez-vous que tous les certificats y compris les certificats APNs, d’écoute SSL, racine et intermédiaire sont valides.

Keystore Android

Le keystore est un fichier qui contient les certificats utilisés pour signer votre application Android. Lorsque la période de validité de votre clé expire, les utilisateurs ne peuvent plus mettre à niveau vers les nouvelles versions de votre application.

NetScaler Gateway

Pour plus d’informations sur la gestion de l’expiration de certificat pour NetScaler Gateway, consultez la section How to handle certificate expiry on NetScaler dans le centre de connaissances du support Citrix.

Un certificat NetScaler Gateway ayant expiré empêche les utilisateurs de s’inscrire et d’accéder au magasin. Le certificat expiré empêche également les utilisateurs de se connecter à Exchange Server lors de l’utilisation de Citrix Secure Mail. En outre, les utilisateurs ne peuvent pas énumérer ni ouvrir les applications HDX (en fonction de quel certificat a expiré).

Le Moniteur d’expiration et Command Center peuvent vous aider à effectuer le suivi de vos certificats NetScaler Gateway. Le Command Center vous informe de l’expiration du certificat. Ces outils permettent de surveiller les certificats NetScaler Gateway suivants :

- Certificat SSL pour nom de domaine complet MDM

- Certificat SSL pour nom de domaine complet Gateway

- Certificat SSL pour nom de domaine complet ShareFile SZC

- Certificat SSL pour l’équilibrage de charge Exchange (configuration de déchargement)

- Certificat SSL pour l’équilibrage de charge StoreFront

- Certificats d’autorité de certification racine et intermédiaire pour les certificats ci-dessus