Administración de dispositivos

Citrix Endpoint Management puede aprovisionar, proteger e inventariar una amplia gama de tipos de dispositivo desde una sola consola de administración.

-

Puede utilizar un conjunto común de directivas de dispositivo para administrar los dispositivos compatibles. Para ver rápidamente las directivas de dispositivo disponibles por plataforma:

- En la consola de Citrix Endpoint Management, vaya Configurar > Directivas de dispositivo.

-

Haga clic en Agregar y, a continuación, seleccione las plataformas que quiera ver.

Para obtener más información, consulte Filtrar la lista de las directivas de dispositivo agregadas.

-

Puede proteger la información de su empresa gracias a reglas de seguridad estrictas en cuanto a la identidad, los dispositivos de la empresa y BYOD, las aplicaciones, los datos y las redes. Para ello, especifique la identidad de usuario que se utilizará para autenticarse en los dispositivos y defina cómo mantener separados los datos personales y de empresa en los dispositivos.

-

Entregue aplicaciones a los usuarios finales, independientemente del dispositivo o sistema operativo. Puede proteger su información al nivel de aplicación al mismo tiempo que ofrece una administración de aplicaciones móviles al nivel de toda la empresa.

-

Puede utilizar unos controles de aprovisionamiento y configuración para configurar los dispositivos. Estos controles incluyen la inscripción de dispositivos, la aplicación de directivas y los privilegios de acceso.

-

Puede utilizar controles de seguridad y cumplimiento para crear un nivel base de seguridad personalizado gracias a desencadenantes basados en acciones. Por ejemplo, puede bloquear un dispositivo, borrar los datos que contenga o notificar al usuario de ese dispositivo de que no cumple las reglas de cumplimiento definidas.

-

Puede utilizar controles de actualización del sistema operativo para impedir o aplicar actualizaciones a los sistemas operativos. Esta función es fundamental para prevenir la pérdida de datos causada por vulnerabilidades específicas de cada sistema operativo.

Para acceder a los artículos referentes a cada plataforma compatible, expanda la sección “Administrar dispositivos” en el índice de contenido. En esos artículos se ofrecen datos específicos sobre cada plataforma de dispositivo. En el resto de este artículo se describe cómo realizar tareas generales de administración de dispositivos.

Flujos de trabajo de administración de dispositivos

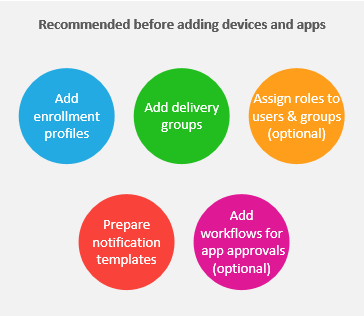

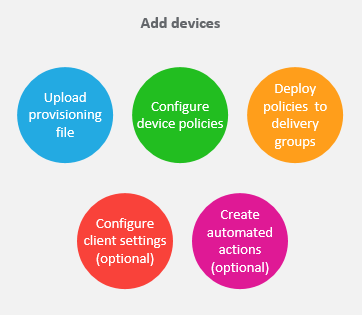

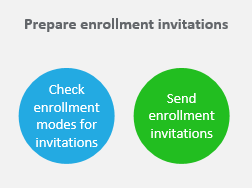

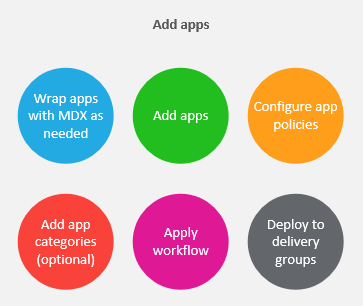

En los diagramas de flujo de trabajo que contiene esta sección se ofrece una secuencia recomendada para tareas de administración de dispositivos.

-

Requisitos previos recomendados para agregar dispositivos y aplicaciones: Realizar la siguiente configuración de antemano permite configurar dispositivos y aplicaciones sin causar interrupciones en el servicio.

Consulte:

-

Agregar dispositivos:

Consulte:

Preparar la inscripción de dispositivos y la entrega de recursos

-

Preparar invitaciones de inscripción: Puede enviar invitaciones de inscripción a usuarios con dispositivos iOS, iPadOS, macOS, Android Enterprise y Android heredado. Haga esto si piensa usar invitaciones de inscripción.

Consulte:

-

Agregar aplicaciones:

Consulte:

-

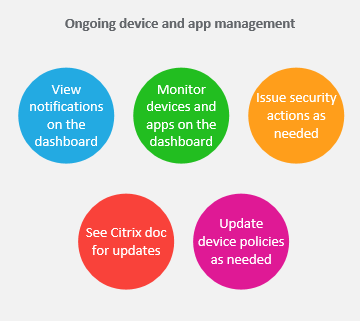

Realizar una administración continua de dispositivos y aplicaciones: Además de utilizar el panel de control de Citrix Endpoint Management, se le recomienda consultar el contenido de Novedades de cada versión. El artículo “Novedades” ofrece información sobre las acciones necesarias, como la configuración de nuevas directivas de dispositivo.

Consulte:

Invitaciones de inscripción

Para poder administrar dispositivos del usuario de forma remota y segura, dichos dispositivos deben inscribirse en Citrix Endpoint Management. El software cliente de Citrix Endpoint Management debe estar instalado en el dispositivo del usuario y el usuario debe haberse autenticado. A continuación, se instalan Citrix Endpoint Management y el perfil del usuario. Para obtener detalles de inscripción para plataformas de dispositivos compatibles, consulte los artículos de dispositivos en esta sección.

En la consola de Citrix Endpoint Management:

- Puede enviar una invitación de inscripción a usuarios de dispositivos iOS, iPadOS, macOS, Android Enterprise y Android heredado. Las invitaciones de inscripción no están disponibles para dispositivos Windows.

- Puede enviar una URL de invitación a usuarios con dispositivos iOS, iPadOS, Android Enterprise o Android heredado. Las URL de invitación no están disponibles para dispositivos Windows.

Las invitaciones de inscripción se envían de la siguiente manera:

- Si los usuarios de Active Directory tienen una dirección de correo electrónico en Active Directory, recibirán la invitación. Los usuarios locales reciben la invitación en el correo electrónico especificado en las propiedades de usuario.

Una vez que los usuarios se inscriben, sus dispositivos aparecen como administrados en Administrar > Dispositivos. El estado de la URL de invitación aparece como Canjeado.

Requisitos previos

- LDAP configurado

-

Si utiliza grupos y usuarios locales:

-

Uno o varios grupos locales.

-

Usuarios locales asignados a grupos locales.

-

Los grupos de entrega se asocian con grupos locales.

-

-

Si usa Active Directory:

- Los grupos de entrega se asocian con grupos de Active Directory.

Crear invitación de inscripción

-

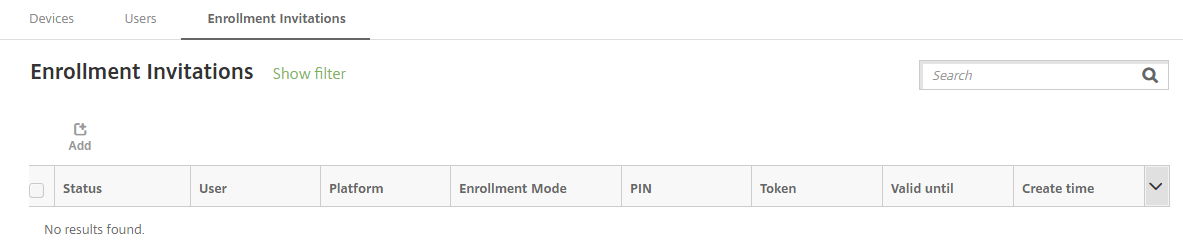

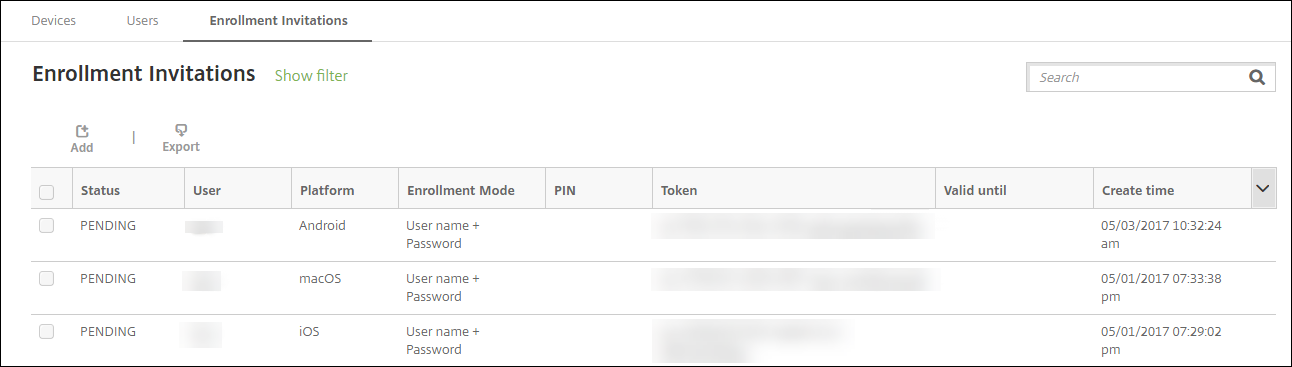

En la consola de Citrix Endpoint Management, haga clic en Administrar > Invitaciones de inscripción. Aparecerá la página Invitaciones de inscripción.

-

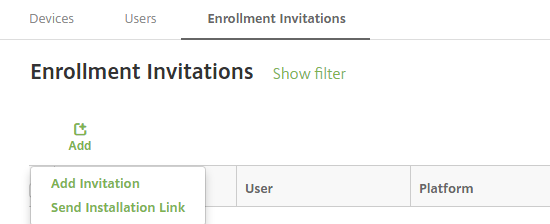

Haga clic en Add. Aparecerá un menú con opciones de inscripción.

- Para enviar una invitación de inscripción a un usuario o un grupo, haga clic en Agregar invitación.

- Si quiere enviar un enlace de instalación para la inscripción a una lista de destinatarios a través de SMTP, haga clic en Enviar enlace de instalación.

El envío de invitaciones de inscripción y enlaces de instalación se describe después de estos pasos.

-

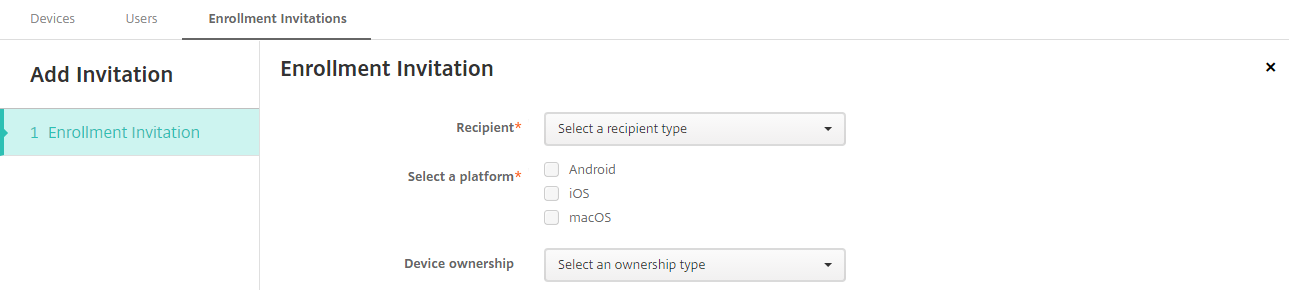

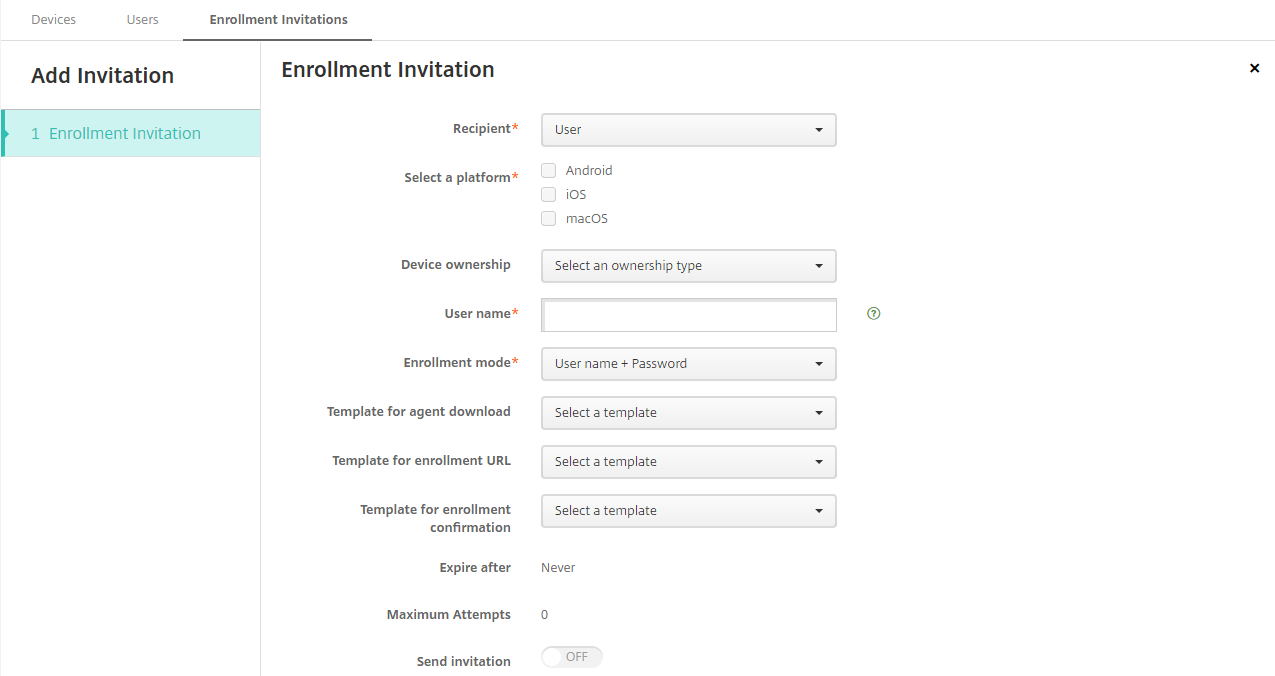

Haga clic en Agregar invitación. Aparecerá la pantalla Invitación de inscripción.

-

Configure estos parámetros:

- Destinatario: Elija Grupo o Usuario.

-

Seleccionar una plataforma: Si el Destinatario es un Grupo, se seleccionan todas las plataformas. Puede cambiar las plataformas seleccionadas. Si el Destinatario es un Usuario, no se selecciona ninguna plataforma. Seleccione una plataforma.

Para crear una invitación de inscripción para dispositivos Android Enterprise, seleccione Android.

- Propietario del dispositivo: Seleccione Empresa o Empleado.

Aparecerán parámetros para usuarios o grupos, como se describe en las secciones siguientes.

Para enviar una invitación de inscripción a un usuario

-

Configure estos parámetros de Usuario:

- Nombre de usuario: Escriba un nombre de usuario. El usuario debe existir en Citrix Endpoint Management como usuario local o de Active Directory. Si el usuario es local, defina la propiedad de correo electrónico del usuario de forma acorde para poder enviarle notificaciones. Si se trata de un usuario de Active Directory, compruebe que LDAP está configurado.

- Número de teléfono: Este parámetro no aparece si se selecciona más de una plataforma o si se selecciona solo macOS. Si quiere, introduzca el número de teléfono del usuario.

- Operador: Este parámetro no aparece si se seleccionan varias plataformas, o si se selecciona solo macOS. Seleccione un operador para asociarlo con el número de teléfono del usuario.

-

Modo de inscripción: Elija el modo de seguridad de inscripción para los usuarios. El valor predeterminado es Nombre de usuario y contraseña. Algunas de las siguientes opciones no están disponibles para todas las plataformas:

- Nombre de usuario y contraseña

- URL de invitación

- URL de invitación y PIN

- URL de invitación y contraseña

- Dos factores

- Nombre de usuario + PIN

Hemos retirado el modo de inscripción Alta seguridad. Para enviar invitaciones de inscripción, puede utilizar solamente los modos de seguridad de inscripción URL de invitación, URL de invitación + PIN o URL de invitación + contraseña. Para los dispositivos que se inscriben con Nombre de usuario + contraseña, Dos factores o Nombre de usuario + PIN, los usuarios deben descargar Citrix Secure Hub e introducir manualmente sus credenciales.

Para obtener más información, consulte Modos de seguridad de inscripción por plataforma. Un PIN de inscripción se denomina también un PIN de un solo uso. Este tipo de PIN es válido solamente cuando se inscribe el usuario.

Nota

Cuando seleccione un modo de seguridad de inscripción que incluya un PIN, aparecerá el campo Plantilla para PIN de inscripción. Deberá hacer clic en PIN de inscripción.

- Plantilla para la descarga del agente: Elija la plantilla de enlace de descarga denominada Enlace de descarga. Esa plantilla es para todas las plataformas compatibles.

- Plantilla para URL de inscripción: Elija Invitación de inscripción.

- Plantilla para confirmación de la inscripción: Elija Confirmación de la inscripción.

- Caduca después de: Este campo se establece cuando se configura el modo de seguridad de inscripción y se indica cuándo caduca la inscripción. Para obtener más información sobre cómo configurar modos de seguridad de inscripción, consulte Configurar modos de seguridad de inscripción.

- Máximo de intentos: Este campo se define al configurar el modo de seguridad de inscripción e indica el máximo de veces que tiene lugar el proceso de inscripción.

- Enviar invitación: Active la opción para enviar la invitación inmediatamente. Desactívela para agregar la invitación a la tabla en la página Invitaciones de inscripción sin enviarla.

-

Haga clic en Guardar y enviar si habilitó Enviar invitación. De lo contrario, haga clic en Guardar. La invitación aparecerá en la tabla de la página Invitaciones de inscripción.

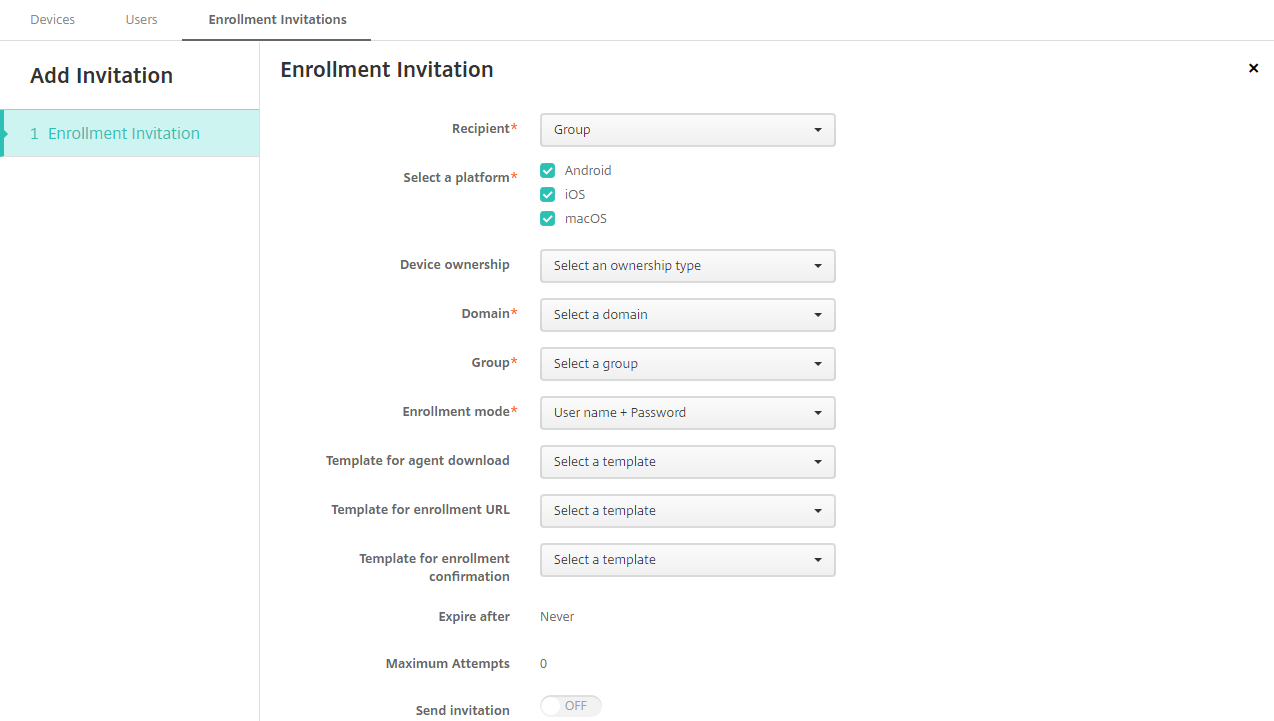

Para enviar una invitación de inscripción a un grupo

En la imagen siguiente, se muestran los parámetros de una invitación de inscripción para un grupo.

-

Configure estos parámetros:

- Dominio: Elija el dominio del grupo que recibirá la invitación.

- Grupo: Elija el grupo que recibirá la invitación. Citrix Endpoint Management obtiene la lista de usuarios de Active Directory. La lista incluye usuarios cuyos nombres tienen caracteres especiales.

-

Modo de inscripción: Elija cómo quiere que se inscriban los usuarios del grupo. El valor predeterminado es Nombre de usuario y contraseña. Algunas de las siguientes opciones no están disponibles para todas las plataformas:

- Nombre de usuario y contraseña

- URL de invitación

- URL de invitación y PIN

- URL de invitación y contraseña

- Dos factores

- Nombre de usuario + PIN

Hemos retirado el modo de inscripción Alta seguridad. Para enviar invitaciones de inscripción, puede utilizar solamente los modos de seguridad de inscripción URL de invitación, URL de invitación + PIN o URL de invitación + contraseña. Para los dispositivos que se inscriben con Nombre de usuario + contraseña, Dos factores o Nombre de usuario + PIN, los usuarios deben descargar Citrix Secure Hub e introducir manualmente sus credenciales.

Solo aparecen los modos de seguridad de inscripción que son válidos para cada plataforma seleccionada. Para obtener más información, consulte Modos de seguridad de inscripción por plataforma.

Nota

Cuando seleccione un modo de seguridad de inscripción que incluya un PIN, aparecerá el campo Plantilla para PIN de inscripción. Deberá hacer clic en PIN de inscripción.

- Plantilla para la descarga del agente: Elija la plantilla de enlace de descarga denominada Enlace de descarga. Esa plantilla es para todas las plataformas compatibles.

- Plantilla para URL de inscripción: Elija Invitación de inscripción.

- Plantilla para confirmación de la inscripción: Elija Confirmación de la inscripción.

- Caduca después de: Este campo se establece cuando se configura el modo de seguridad de inscripción y se indica cuándo caduca la inscripción. Para obtener más información sobre cómo configurar modos de seguridad de inscripción, consulte Configurar modos de seguridad de inscripción.

- Máximo de intentos: Este campo se define al configurar el modo de seguridad de inscripción e indica el máximo de veces que tiene lugar el proceso de inscripción.

- Enviar invitación: Active la opción para enviar la invitación inmediatamente. Desactívela para agregar la invitación a la tabla en la página Invitaciones de inscripción sin enviarla.

-

Haga clic en Guardar y enviar si habilitó Enviar invitación. De lo contrario, haga clic en Guardar. La invitación aparecerá en la tabla de la página Invitaciones de inscripción.

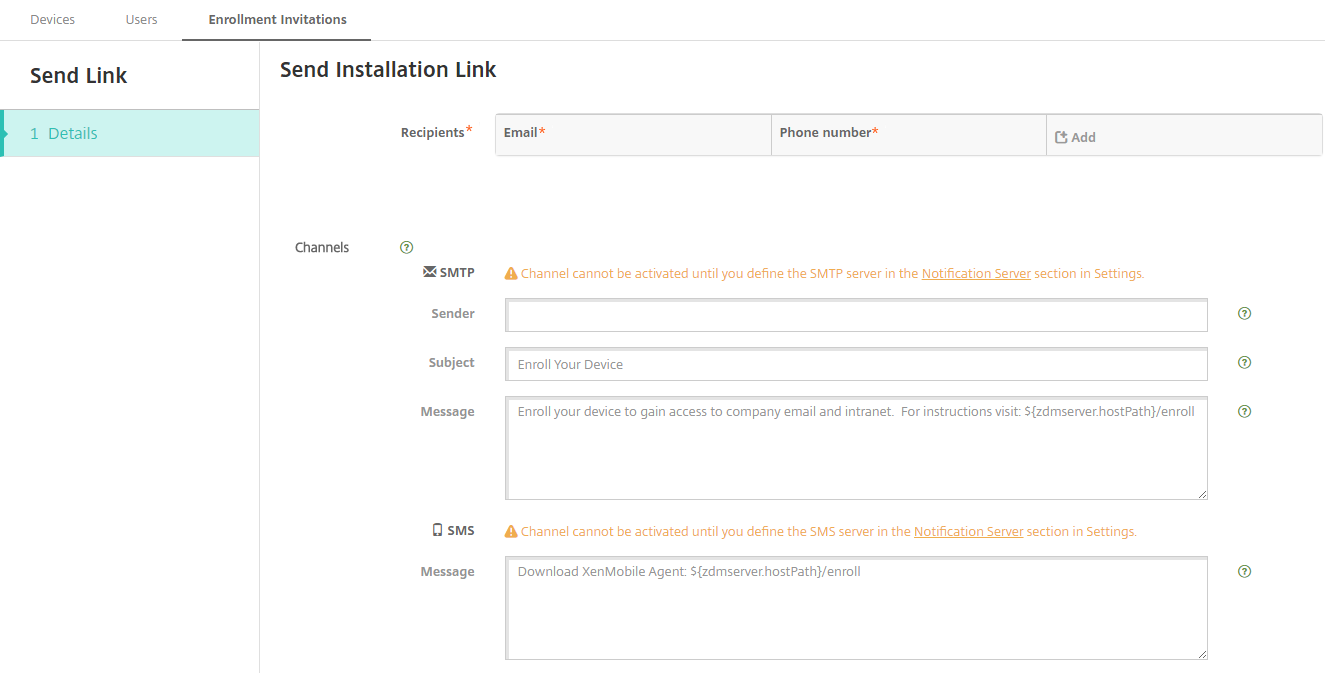

Para enviar un enlace de instalación

Para poder enviar un enlace de instalación para la inscripción, antes debe configurar canales (SMTP) en el servidor de notificaciones. Puede hacerlo desde la página Parámetros>. Para obtener más información, consulte Notificaciones

-

Configure estos parámetros y haga clic en Guardar.

-

Destinatario: Haga clic en Agregar y lleve a cabo lo siguiente para agregar cada destinatario:

- Correo electrónico: Escriba la dirección de correo electrónico del destinatario. Este campo es obligatorio.

- Número de teléfono: Escriba el número de teléfono del destinatario. Este campo es obligatorio.

Nota

Para eliminar un destinatario existente, coloque el cursor sobre la línea que lo contiene y, a continuación, haga clic en el icono de papelera situado a la derecha. Aparecerá un cuadro de diálogo de confirmación. Haga clic en Eliminar para eliminar el elemento, o bien haga clic en Cancelar para conservarlo.

Para modificar un destinatario, coloque el cursor sobre la línea que lo contiene. A continuación, haga clic en el icono de lápiz situado a la derecha. Realice los cambios necesarios y, a continuación, haga clic en Guardar para guardar los cambios, o bien en Cancelar para descartarlos.

- Canales: Seleccione el canal que se va a usar para enviar el enlace de instalación para la inscripción. Puede enviar notificaciones a través de SMTP. Estos canales no se pueden activar hasta que se configuren los parámetros de servidor en la página Parámetros, en Servidor de notificaciones. Para obtener más información, consulte Notificaciones.

-

SMTP: La configuración de estos parámetros es opcional. Si no escribe nada en estos campos, se utilizarán los valores predeterminados que haya especificado en la plantilla de notificaciones definida para la plataforma seleccionada:

- Remitente: Escriba un remitente opcional.

- Asunto: Aquí puede escribir un asunto para el mensaje. Por ejemplo: “Inscriba su dispositivo”.

- Mensaje: Escriba el mensaje opcional que se enviará al destinatario. Por ejemplo: “Inscriba su dispositivo para tener acceso a las aplicaciones y al correo electrónico de la organización”.

-

Destinatario: Haga clic en Agregar y lleve a cabo lo siguiente para agregar cada destinatario:

-

Haga clic en Enviar.

Nota

Si su entorno hace uso de nombres sAMAccountName, después de que los usuarios reciban la invitación y hagan clic en el enlace, deberán modificar el nombre de usuario para completar la autenticación. El nombre de usuario aparece en el formato

sAMAccountName@domainname.com. Los usuarios deben quitar la parte@domainname.com.

Modos de seguridad de inscripción por plataforma

En esta tabla se muestran los modos de seguridad que puede utilizar para inscribir dispositivos de usuario. En la tabla, Sí indica qué plataformas de dispositivos permiten modos de inscripción y administración específicos con distintos perfiles de inscripción.

| Modo de seguridad de inscripción MDM | Modo de seguridad de inscripción MAM en NetScaler Gateway | Modos de administración | Permite diferentes perfiles de inscripción | Android (heredado) | Android Enterprise | iOS (modo de inscripción de usuarios) | iOS | macOS | Windows |

|---|---|---|---|---|---|---|---|---|---|

| Azure AD y Okta como proveedores de identidades a través de Citrix Cloud | Certificado del cliente | MDM+MAM o MDM | Sí | Sí | Sí | Sí | Sí | No | No |

| Nombre de usuario y contraseña | LDAP, LDAP + certificado de cliente y certificado de cliente únicamente | MDM+MAM, MDM o MAM (el modo solo MAM no admite certificados de cliente en NetScaler Gateway) | Sí | Sí | Sí | Sí | Sí | Sí | Sí |

| URL de invitación | Certificado del cliente | MDM+MAM o MDM | Sí | Sí | Sí | No | Sí | No | No |

| URL de invitación y PIN | Certificado del cliente | MDM+MAM o MDM | Sí | Sí | Sí | No | Sí | No | No |

| URL de invitación y contraseña | LDAP, LDAP + certificado de cliente y certificado de cliente únicamente | MDM+MAM o MDM | Sí | Sí | Sí | No | Sí | No | No |

| Autenticación de dos factores (nombre de usuario + contraseña + PIN) | LDAP, LDAP + certificado de cliente y certificado de cliente únicamente | MDM+MAM o MDM | Sí | Sí | Sí | No | Sí | Sí | No |

| Nombre de usuario + PIN | Certificado del cliente | MDM+MAM o MDM | Sí | Sí | Sí | No | Sí | Sí | No |

A continuación se describe cómo se comportan los modos de seguridad de inscripción en dispositivos iOS, Android y Android Enterprise:

-

Nombre de usuario y contraseña (predeterminado)

- Envía a un usuario una sola notificación que tiene una URL de inscripción. Cuando el usuario hace clic en la URL, se abre Citrix Secure Hub. A continuación, el usuario escribe un nombre de usuario y una contraseña para inscribir el dispositivo en Citrix Endpoint Management.

-

URL de invitación

- Envía a un usuario una sola notificación que tiene una URL de inscripción. Cuando el usuario hace clic en la URL, se abre Citrix Secure Hub. Aparecen el nombre del servidor de Citrix Endpoint Management y el botón Sí, inscribirlo. El usuario toca Sí, inscribirlo para inscribir el dispositivo en Citrix Endpoint Management.

-

URL de invitación y PIN

- Envía a un usuario los siguientes correos electrónicos:

- Un correo electrónico con una URL de inscripción, la cual permite al usuario inscribir el dispositivo en Citrix Endpoint Management a través de Citrix Secure Hub.

- Un mensaje con un PIN de un solo uso que el usuario debe escribir al inscribir el dispositivo, junto con la contraseña del usuario de Active Directory (o local).

- Con este modo, el usuario solo se inscribe mediante la URL de inscripción incluida en la notificación. Si el usuario pierde la notificación de invitación, no podrá inscribirse. No obstante, se puede enviar otra invitación.

- Envía a un usuario los siguientes correos electrónicos:

-

URL de invitación y contraseña

- Envía a un usuario una sola notificación que tiene una URL de inscripción. Cuando el usuario hace clic en la URL, se abre Citrix Secure Hub. Aparece el nombre del servidor de Citrix Endpoint Management junto con un campo que permite al usuario escribir una contraseña.

-

Dos factores

- Envía al usuario una sola notificación que tiene una URL de inscripción y un PIN de un solo uso. Cuando el usuario hace clic en la URL, se abre Citrix Secure Hub. Aparece el nombre del servidor de Citrix Endpoint Management junto con dos campos que permiten al usuario escribir una contraseña y el PIN.

-

Nombre de usuario + PIN

- Envía a un usuario los siguientes correos electrónicos:

- Un correo electrónico con una URL de inscripción, la cual permite al usuario descargar e instalar Citrix Secure Hub. Después de abrir Citrix Secure Hub, se le pide al usuario que escriba un nombre de usuario y una contraseña para inscribir el dispositivo en Citrix Endpoint Management.

- Un mensaje con un PIN de un solo uso que el usuario debe escribir al inscribir el dispositivo, junto con la contraseña del usuario de Active Directory (o local).

- Si el usuario pierde la notificación de invitación, no podrá inscribirse. No obstante, se puede enviar otra invitación.

- Envía a un usuario los siguientes correos electrónicos:

A continuación, se describe cómo se comportan los modos de seguridad de inscripción en dispositivos macOS:

-

Nombre de usuario y contraseña

- Envía a un usuario una sola notificación que tiene una URL de inscripción. Cuando el usuario hace clic en la URL, se abre el explorador Safari. Aparecerá una página de inicio de sesión en la que se solicita al usuario que escriba un nombre de usuario y una contraseña para inscribir el dispositivo en Citrix Endpoint Management.

-

Dos factores

- Envía al usuario una sola notificación que tiene una URL de inscripción y un PIN de un solo uso. Cuando el usuario hace clic en la URL, se abre el explorador Safari. Aparecerá una página de inicio de sesión en la que se muestran dos campos que permiten al usuario escribir una contraseña y el PIN.

-

Nombre de usuario + PIN

- Envía a un usuario los siguientes correos electrónicos:

- Un correo electrónico con una URL de inscripción. Cuando el usuario hace clic en la URL, se abre el explorador Safari. Aparecerá una página de inicio de sesión en la que se solicita al usuario que escriba un nombre de usuario y una contraseña para inscribir el dispositivo en Citrix Endpoint Management.

- Un mensaje con un PIN de un solo uso que el usuario debe escribir al inscribir el dispositivo, junto con la contraseña del usuario de Active Directory (o local).

- Si el usuario pierde la notificación de invitación, no podrá inscribirse. No obstante, se puede enviar otra invitación.

- Envía a un usuario los siguientes correos electrónicos:

No puede enviar invitaciones de inscripción a los dispositivos Windows. Los usuarios de Windows se inscriben directamente a través de sus dispositivos. Para obtener información sobre la inscripción de dispositivos Windows, consulte Dispositivos Windows.

Acciones de seguridad

Las acciones de seguridad del dispositivo y de la aplicación se realizan desde la página Administrar > Dispositivos. Las acciones de seguridad en los dispositivos son: revocar, bloquear, desbloquear y borrar. Las acciones de seguridad en las aplicaciones son: bloquear y borrar.

-

Omisión del bloqueo de activación: En dispositivos iOS supervisados, quita el Bloqueo de activación antes de la activación del dispositivo. Este comando no requiere el ID de Apple ni la contraseña personal de un usuario.

-

Bloqueo de aplicaciones: Deniega el acceso a todas las aplicaciones de un dispositivo. En Android, después de un bloqueo de aplicaciones, los usuarios no pueden iniciar sesión en Citrix Endpoint Management. En iOS, los usuarios pueden iniciar sesión, pero no pueden acceder a ninguna aplicación.

-

Eliminación de aplicaciones: Elimina la cuenta de usuario que consta en Citrix Secure Hub y desinscribe el dispositivo. Los usuarios no pueden inscribirse de nuevo hasta que use la acción Anular borrado de aplicaciones.

-

Bloqueo de activación del Programa de implementación de ASM: Crea un código de anulación del bloqueo de activación para dispositivos iOS inscritos en Apple School Manager.

-

Renovación de certificados: Para dispositivos iOS, macOS y Android compatibles, la acción de seguridad “Renovación de certificado” inicia la renovación del certificado. La próxima vez que los dispositivos se conecten a Citrix Endpoint Management, el servidor de Citrix Endpoint Management emitirá nuevos certificados de dispositivo basados en la nueva entidad de certificación.

-

Desactivar restricciones: En dispositivos iOS supervisados, este comando permite que Citrix Endpoint Management borre la contraseña de restricciones y los parámetros de restricciones configurados por el usuario.

-

Habilitar o inhabilitar el modo perdido: Coloca un dispositivo iOS supervisado en el modo Perdido y envía un mensaje, un número de teléfono y una nota al pie que aparecen en el dispositivo. La segunda vez que se envíe este comando, el dispositivo sale del modo Perdido.

-

Habilitar seguimiento: En dispositivos Android o iOS, este comando permite a Citrix Endpoint Management sondear la ubicación de dispositivos concretos con la frecuencia que defina. Para ver las coordenadas y la ubicación del dispositivo en un mapa, vaya a Administrar > Dispositivos, seleccione un dispositivo y luego haga clic en Modificar. La información del dispositivo se encuentra en la ficha General, en Seguridad. Utilice Habilitar seguimiento para hacer seguimiento del dispositivo de forma continua. Citrix Secure Hub informa periódicamente de la ubicación cuando el dispositivo está en funcionamiento.

-

Borrado completo: Borra inmediatamente todos los datos y todas las aplicaciones que hubiera presentes en un dispositivo, incluidas las tarjetas de memoria. Los dispositivos borrados permanecen en la lista de dispositivos en la página Administrar > Dispositivos para fines de auditoría. Puede quitar un dispositivo borrado de la lista de dispositivos.

-

En caso de dispositivos Android, esta solicitud puede incluir la opción de borrar las tarjetas de memoria.

-

Para dispositivos Android Enterprise totalmente administrados con un perfil de trabajo (dispositivos COPE), puede realizar un borrado completo después de la eliminación del perfil de trabajo mediante un borrado selectivo.

-

Para dispositivos iOS y macOS, el borrado se aplica inmediatamente, incluso aunque el dispositivo esté bloqueado.

Para dispositivos iOS 11 e iPadOS 12 (versión mínima): Tras confirmar el borrado completo, puede optar por conservar el plan de datos móviles que hubiera presente en el dispositivo.

Para dispositivos con iOS 11.3 (versión mínima): Tras confirmar el borrado completo, evita que los dispositivos iOS realicen la configuración por proximidad. Al configurar un nuevo dispositivo iOS, los usuarios normalmente pueden usar un dispositivo iOS ya configurado para configurar el suyo. Puede bloquear esta configuración por proximidad en dispositivos cuyos datos hayan sido borrados y estén bajo la administración de Citrix Endpoint Management.

Para dispositivos iOS 17 (versión mínima): Cuando confirma el borrado completo, el dispositivo borra automáticamente todos los datos del usuario, se conecta a la red Wi-Fi especificada y se vuelve a inscribir en el servidor de MDM usando el perfil de inscripción proporcionado.

-

Si el usuario apaga el dispositivo antes de que se elimine el contenido de la tarjeta de memoria, aún podría tener acceso a los datos del dispositivo.

-

Puede cancelar la solicitud de borrado hasta que se envíe al dispositivo.

-

-

Localizar: Localiza un dispositivo e informa de su ubicación, incluido un mapa, en la página Administrar > Dispositivos, en Detalles del dispositivo > General. Localizar es una acción que tiene lugar una sola vez. Use Localizar para mostrar la ubicación actual del dispositivo en el momento en que se realiza la acción. Para realizar un seguimiento continuo del dispositivo durante un período de tiempo, utilice Habilitar seguimiento.

- Al aplicar esta acción a dispositivos Android (excepto Android Enterprise) o a dispositivos Android Enterprise (propiedad de la empresa o BYOD), tenga en cuenta el siguiente comportamiento:

- Localizar requiere que el usuario conceda permiso de localización durante la inscripción. El usuario puede optar por no conceder permiso de localización. Si el usuario no concede el permiso durante la inscripción, Citrix Endpoint Management vuelve a solicitarlo cuando envía el comando de localización.

- Al aplicar esta funcionalidad a dispositivos iOS o Android Enterprise, tenga en cuenta las siguientes limitaciones:

- Para dispositivos Android Enterprise, esta solicitud falla, a menos que la directiva Localización haya establecido el modo de ubicación para el dispositivo en Alta precisión o Ahorro de batería.

- Para los dispositivos iOS, el comando solo se ejecuta correctamente si los dispositivos se encuentran en el modo perdido de MDM.

- Al aplicar esta acción a dispositivos Android (excepto Android Enterprise) o a dispositivos Android Enterprise (propiedad de la empresa o BYOD), tenga en cuenta el siguiente comportamiento:

-

Bloqueo: Bloquea a distancia un dispositivo. El bloqueo es útil si roban un dispositivo y este debe estar bloqueado. Cuando se envía este comando, Citrix Endpoint Management genera un código PIN y lo establece en el dispositivo. Para acceder al dispositivo, el usuario deberá teclear ese código PIN. Use el comando Cancelar bloqueo de dispositivo para quitar el bloqueo desde la consola de Citrix Endpoint Management.

-

Bloquear y restablecer contraseña: Bloquea a distancia un dispositivo y restablece el código de acceso en él.

- No se ofrece en los dispositivos siguientes:

- Dispositivos inscritos en Android Enterprise en el modo de perfil de trabajo

- Dispositivos con una versión de Android anterior a Android 7.0

- En dispositivos inscritos en Android Enterprise en el modo de perfil de trabajo y que tienen Android 7.0 o una versión posterior:

- El código de acceso bloquea el perfil de trabajo. El dispositivo no se bloquea.

- Si no se envía ningún código de acceso o el código enviado no cumple los requisitos y el perfil de trabajo no tiene ningún código de acceso: el dispositivo se bloquea.

- Si no se envía ningún código de acceso o el código enviado no cumple los requisitos, pero el perfil de trabajo tiene un código de acceso: el perfil de trabajo se bloquea, pero el dispositivo no.

- No se ofrece en los dispositivos siguientes:

-

Notificar (Hacer sonar): Reproduce un sonido en dispositivos Android.

-

Reiniciar: Reinicia dispositivos con Windows 10 o Windows 11. En Windows Tablet y PC aparece un mensaje sobre el reinicio pendiente. El reinicio se produce cinco minutos después.

-

Solicitar o detener duplicación AirPlay: Inicia y detiene la duplicación AirPlay en los dispositivos iOS supervisados.

-

Reiniciar o apagar: Reinicia o apaga inmediatamente dispositivos iOS supervisados.

-

Revocar: Prohíbe a un dispositivo que se conecte a Citrix Endpoint Management.

-

Revocar o autorizar: Realiza las mismas acciones que el borrado selectivo. Después de la revocación, puede volver a autorizar el dispositivo para la reinscripción.

-

Hacer sonar: Si el dispositivo está en el modo perdido, esta acción reproduce un sonido en un dispositivo iOS supervisado. El sonido se reproduce hasta que se saque al dispositivo del modo perdido o hasta que el usuario quite el sonido.

-

Rotar clave personal de recuperación: Si ha habilitado la directiva de dispositivo FileVault, esta acción genera una nueva clave personal de recuperación y reemplaza la clave antigua por esta nueva clave. Puede cancelar esta solicitud mientras la solicitud está aún pendiente. Para ello, haga clic en Cancelar rotación de la clave personal de recuperación.

-

Borrado selectivo: Borra todas las aplicaciones y los datos de empresa de un dispositivo, pero no afecta a las aplicaciones ni los datos personales. Después de un borrado selectivo, utilice la acción Autorizar para volver a autorizar el dispositivo para que el usuario correspondiente pueda volver a inscribirlo. Los dispositivos borrados permanecen en la lista de dispositivos en la página Administrar > Dispositivos para fines de auditoría. Puede quitar un dispositivo borrado de la lista de dispositivos.

- Borrar un dispositivo Android de forma selectiva no lo desconecta de Device Manager ni de la red corporativa. Para evitar que el dispositivo acceda a Device Manager, también debe revocar los certificados de dispositivo.

- Borrar selectivamente los datos de un dispositivo Android también revoca el dispositivo. Puede volver a inscribir el dispositivo solo después de reautorizarlo o eliminarlo de la consola.

- Para dispositivos Android Enterprise totalmente administrados con un perfil de trabajo (dispositivos COPE), puede realizar un borrado completo después de la eliminación del perfil de trabajo mediante un borrado selectivo. O bien, puede volver a inscribir el dispositivo con el mismo nombre de usuario. Al reinscribir el dispositivo, se vuelve a crear el perfil de trabajo.

- Para dispositivos iOS y macOS, este comando elimina cualquier perfil instalado a través de MDM.

- El borrado selectivo en un dispositivo Windows también elimina el contenido de la carpeta de perfil del usuario que haya iniciado sesión en el dispositivo en ese momento. En un borrado selectivo, no se elimina ningún clip web que entregue a los usuarios a través de una configuración. Los clips web se eliminan cuando los usuarios desinscriben sus dispositivos de forma manual. No se puede volver a inscribir un dispositivo en el que se ha realizado el borrado selectivo.

- Desbloquear: Borra el código de acceso que se envía al dispositivo cuando este se bloquea. Este comando no abre el dispositivo.

En Administrar > Dispositivos, la página Detalles del dispositivo también muestra las propiedades de seguridad del dispositivo. Entre esas propiedades, se encuentran: el ID seguro, el bloqueo del dispositivo, la omisión del bloqueo de activación, así como otra información en función del tipo de plataforma. El campo Borrado completo del dispositivo contiene el código PIN del usuario. El usuario debe introducir ese código después de que se haya borrado el dispositivo. Si el usuario no consigue recordar el código, usted puede buscarlo en “Detalles del dispositivo”.

Se pueden automatizar algunas acciones. Para obtener información detallada, consulte Acciones automatizadas.

Quitar un dispositivo de la consola de Citrix Endpoint Management

Importante:

Cuando se quita un dispositivo de la consola de Citrix Endpoint Management, las aplicaciones administradas y los datos permanecen en el dispositivo. Para quitar las aplicaciones administradas y los datos que contiene el dispositivo, consulte “Eliminar un dispositivo” más adelante en este artículo.

Para quitar un dispositivo de la consola de Citrix Endpoint Management, vaya a Administrar > Dispositivos, seleccione un dispositivo administrado y luego haga clic en Eliminar.

Borrar datos selectivamente de un dispositivo

-

Vaya a Administrar > Dispositivos, seleccione un dispositivo administrado y, a continuación, haga clic en Proteger.

-

En Acciones de seguridad, haga clic en Borrado selectivo.

-

En los dispositivos Android (y únicamente en ellos), desconecte el dispositivo de la red corporativa. Para ello, después de que se borre el dispositivo, en Acciones de seguridad, haga clic en Revocar.

Para anular una solicitud de borrado selectivo antes de que se haya llevado a cabo, en Acciones de seguridad, haga clic en Cancelar borrado selectivo.

Eliminar un dispositivo

Este procedimiento elimina las aplicaciones administradas y los datos que contiene un dispositivo. Asimismo, se elimina el dispositivo de la lista “Dispositivos” en la consola de Citrix Endpoint Management. Puede utilizar la API de REST pública de Citrix Endpoint Management para eliminar dispositivos en bloque.

-

Vaya a Administrar > Dispositivos, seleccione un dispositivo administrado y, a continuación, haga clic en Proteger.

-

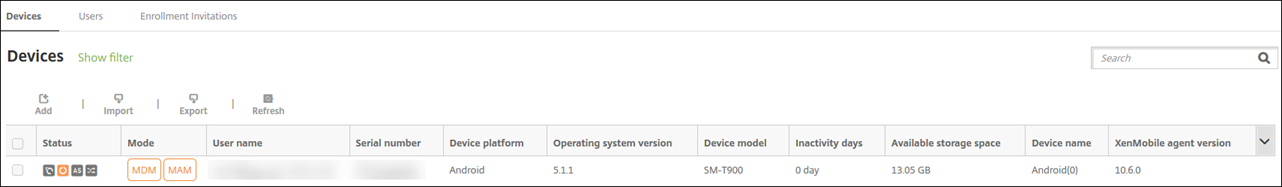

Haga clic en Borrado selectivo. Cuando se le solicite, haga clic en Ejecutar borrado selectivo.

-

Para verificar que el comando de borrado funcionó correctamente, actualice Administrar > Dispositivos. En la columna Modo, el color anaranjado de MAM y MDM indica que el comando de borrado se ha realizado.

-

En Administrar > Dispositivos, seleccione el dispositivo y luego haga clic en Eliminar. Cuando se le solicite, haga clic en Eliminar de nuevo.

Bloquear, desbloquear, borrar o anular el borrado de aplicaciones

-

Vaya a Administrar > Dispositivos, seleccione un dispositivo administrado y, a continuación, haga clic en Proteger.

-

En el cuadro de diálogo Acciones de seguridad, haga clic en la acción de aplicaciones pertinente.

También puede utilizar el cuadro de diálogo Acciones de seguridad para consultar el estado del dispositivo de un usuario cuya cuenta se haya inhabilitado o eliminado de Active Directory. La presencia de las acciones “Desbloqueo de aplicaciones” o “Anular borrado de aplicaciones” indica que hay aplicaciones que se han bloqueado o borrado.

Borrar y anular el borrado de aplicaciones

-

Vaya a Administrar > Dispositivos. Seleccione un dispositivo.

- Borrado de aplicaciones

- Haga clic en Proteger > Borrar aplicaciones. Aparecerá un cuadro de diálogo con el siguiente mensaje: ¿Seguro que quiere borrar las aplicaciones de este dispositivo? Haga clic en Borrar aplicaciones.

- Anular borrado de aplicaciones

- Haga clic en Proteger > Anular borrado de aplicaciones. Aparecerá un cuadro de diálogo con el siguiente mensaje: ¿Seguro que quiere anular el borrado de las aplicaciones de este dispositivo? Haga clic en Anular borrado de aplicaciones de dispositivo.

-

Reinscriba el dispositivo como el mismo usuario y en el mismo modo.

-

Inicie una aplicación MDX desde la página Mis aplicaciones.

- Inicie Citrix Secure Hub.

Obtener información acerca de dispositivos

La base de datos de Citrix Endpoint Management almacena una lista de dispositivos móviles. Para rellenar la consola de Citrix Endpoint Management con los datos de los dispositivos, puede agregar los dispositivos de forma manual o importar una lista de dispositivos desde un archivo. Para obtener más información acerca de formatos del archivo de aprovisionamiento de dispositivos, consulte Formatos del archivo de aprovisionamiento de dispositivos más adelante en este artículo.

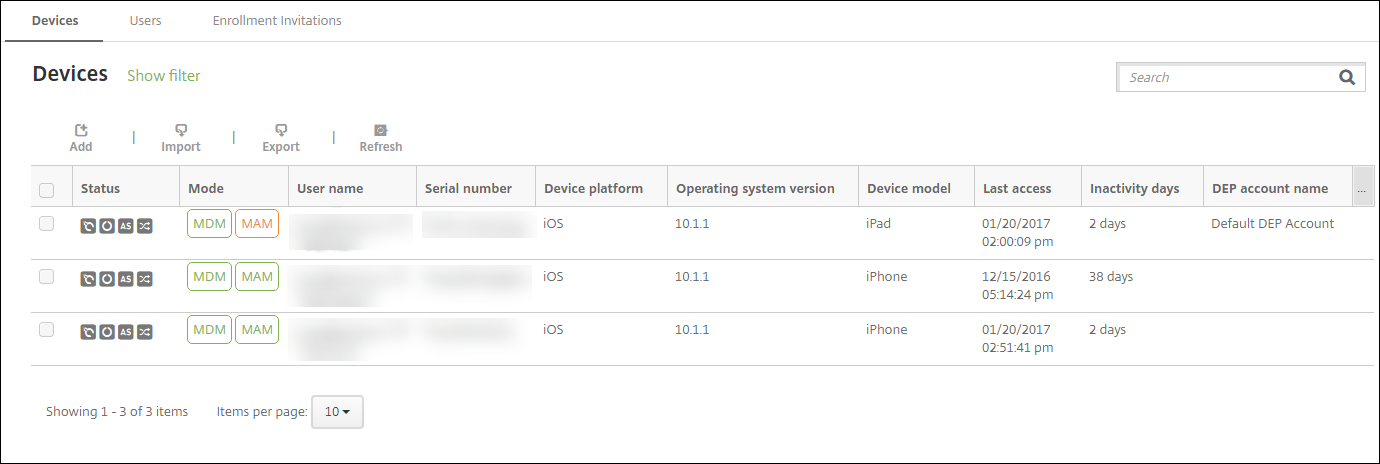

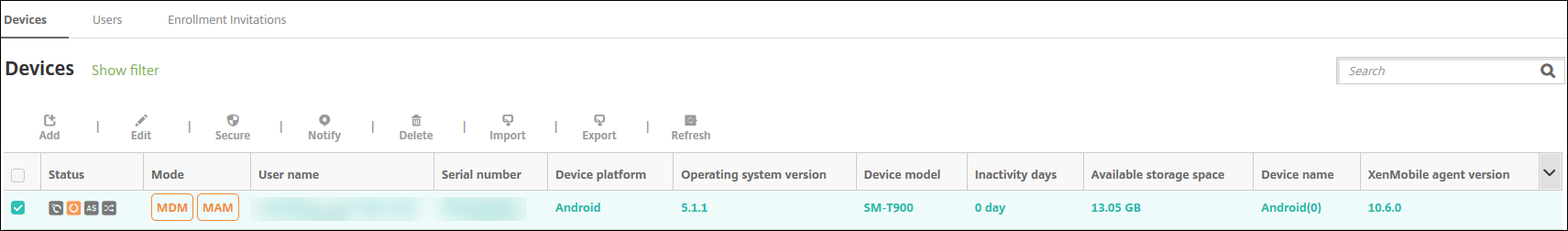

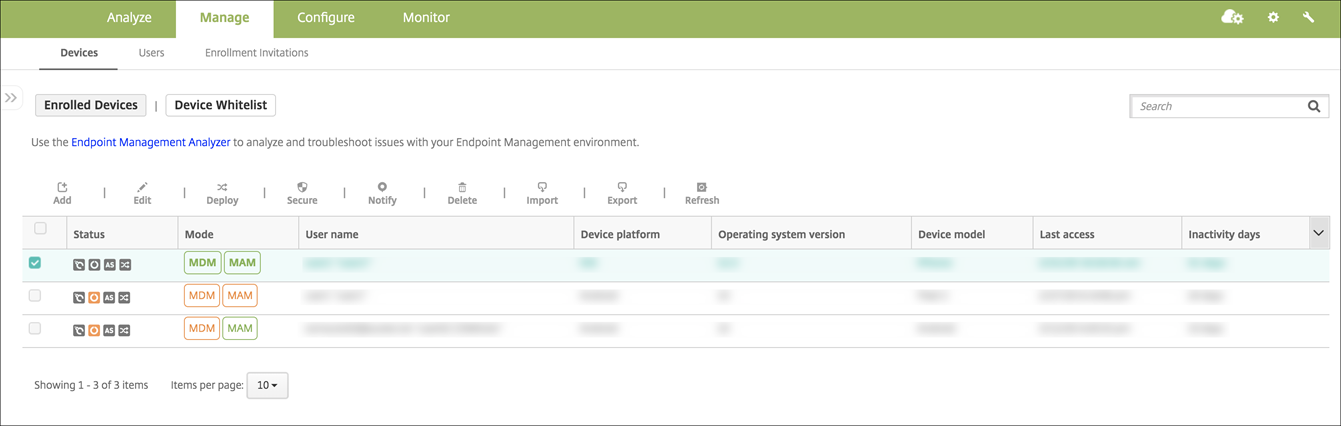

La página Administrar > Dispositivos en la consola de Citrix Endpoint Management muestra cada dispositivo y la siguiente información:

- Estado: Los iconos indican el estado de implementación, si está administrado, si ha sido liberado por jailbreak y si ActiveSync Gateway está disponible.

- Modo: Indica el modo del dispositivo (por ejemplo, MDM o MDM+MAM).

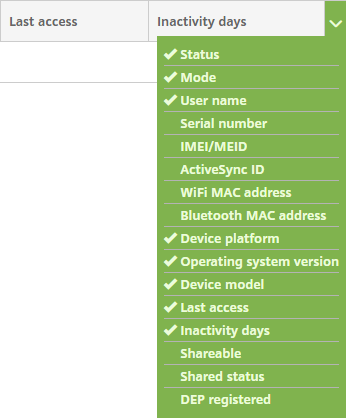

- Se ofrece otra información del dispositivo, como Nombre de usuario, Plataforma del dispositivo, Último acceso y Días de inactividad. Estos son los encabezados predeterminados que aparecen.

Para personalizar la tabla Dispositivos, haga clic en la flecha hacia abajo en el último encabezado. A continuación, seleccione los encabezados adicionales que quiera mostrar en la tabla o borre los que quiera quitar.

Puede agregar dispositivos manualmente, importarlos desde un archivo de aprovisionamiento, modificar los datos de los dispositivos, personalizar las propiedades de usuario de Active Directory, realizar acciones para aumentar la seguridad en ellos y enviarles notificaciones. También puede exportar todos los datos de la tabla de dispositivos a un archivo CSV para generar un informe personalizado. El servidor exporta todos los atributos de dispositivo. Si se aplican filtros, Citrix Endpoint Management los tendrá en cuenta al crear el archivo CSV.

Importar dispositivos desde un archivo de aprovisionamiento

Puede importar un archivo proporcionado por operadores de telefonía móvil o fabricantes de dispositivos móviles. También puede crear su propio archivo de aprovisionamiento de dispositivos. Para obtener más información, consulte Formatos del archivo de aprovisionamiento de dispositivos más adelante en este artículo.

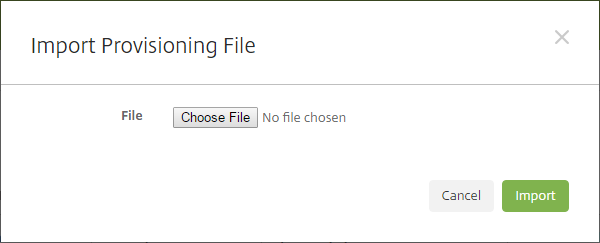

-

Vaya a Administrar > Dispositivos y, a continuación, haga clic en Importar. Aparece el cuadro de diálogo Importar archivo de aprovisionamiento.

-

Haga clic en Elegir archivo y, a continuación, vaya al archivo que quiere importar.

-

Haga clic en Import. El archivo importado aparecerá en la tabla Dispositivos.

-

Para modificar la información del dispositivo, selecciónelo y, a continuación, haga clic en Modificar. Para obtener información sobre las páginas que contiene Detalles del dispositivo, consulte Obtener información acerca de dispositivos.

Implementar en dispositivo

Puede forzar a uno o a varios dispositivos a conectarse con Citrix Endpoint Management. Los dispositivos seleccionados reciben recursos inmediatamente sin esperar la próxima comprobación programada.

- Vaya a Administrar > Dispositivos, seleccione un dispositivo administrado por MDM o MDM+MAM y, a continuación, haga clic en Implementar.

- En el cuadro de diálogo, haga clic en Implementar para confirmar la acción.

Enviar una notificación a dispositivos

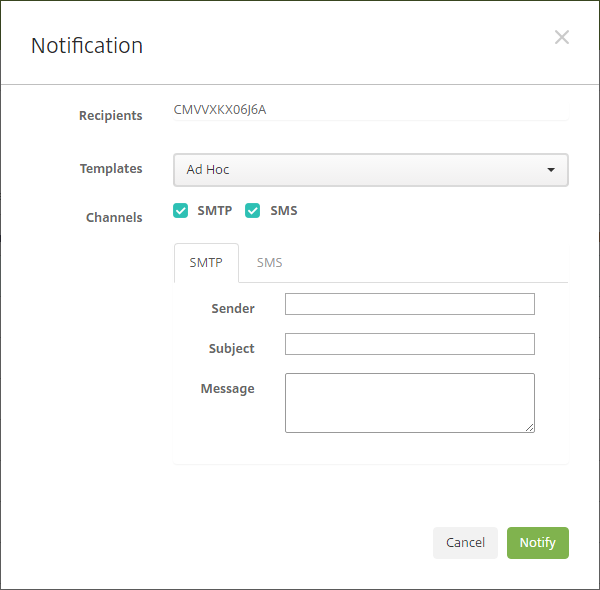

Puede enviar notificaciones a los dispositivos desde la página Dispositivos. Para obtener más información sobre las notificaciones, consulte Notificaciones.

-

En la página Administrar > Dispositivos, elija el dispositivo o los dispositivos a los que quiere enviar una notificación.

-

Haga clic en Notificar. Aparecerá el cuadro de diálogo Notificación. En el campo Destinatarios, se ofrece una lista de todos los dispositivos que van a recibir la notificación.

-

Configure estos parámetros:

- Plantillas: En la lista desplegable, haga clic en el tipo de notificación que quiere enviar. Los campos Asunto y Mensaje se rellenarán con el texto configurado de la plantilla que eligió, excepto en el caso de haber elegido Ad hoc.

- Canales: Seleccione cómo enviar el mensaje. El valor predeterminado es SMTP. Haga clic en las fichas para ver el formato del mensaje para cada canal.

- Remitente: Escriba un remitente opcional.

- Asunto: Escriba el asunto para un mensaje Ad hoc.

- Mensaje: Escriba el mensaje para un mensaje Ad hoc.

-

Haga clic en Notificar.

Exportar la tabla Dispositivos

-

Filtre la tabla Dispositivos según lo que quiera que aparezca en el archivo de exportación.

-

Haga clic en el botón Exportar situado sobre la tabla Dispositivos. Citrix Endpoint Management extrae la información de la tabla Dispositivos filtrada y la convierte a un archivo CSV.

-

Cuando se le solicite, abra o guarde el archivo CSV.

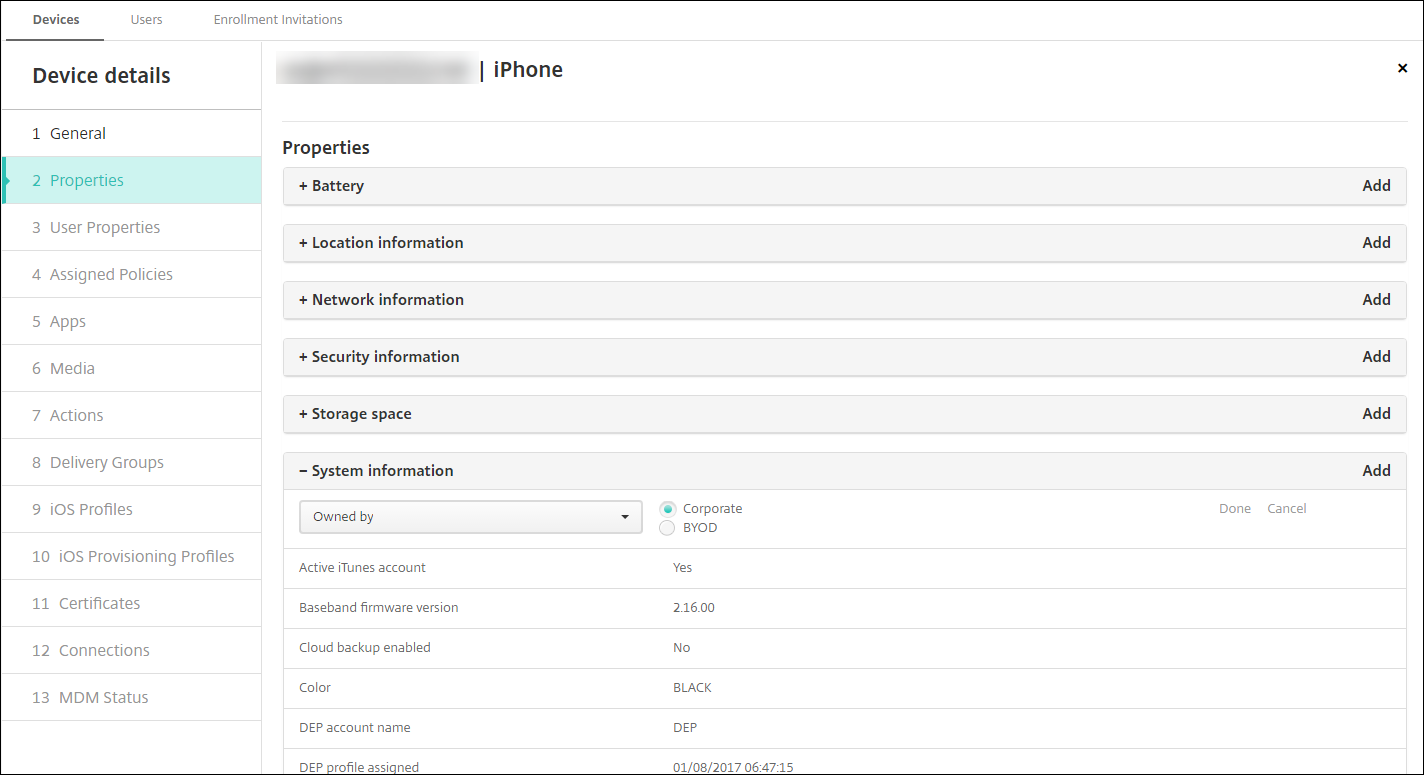

Etiquetar manualmente los dispositivos de usuario

En Citrix Endpoint Management, puede etiquetar manualmente un dispositivo de las siguientes maneras:

- Durante el proceso de inscripción por invitación.

- Durante el proceso de inscripción mediante el portal Self Help Portal.

- Al agregar el propietario del dispositivo a las propiedades de este.

Tiene la opción de etiquetar el dispositivo como propiedad de la empresa o del empleado. Cuando se usa el portal Self Help Portal para inscribir un dispositivo, también se puede etiquetarlo como propiedad de la empresa o propiedad del empleado. También puede etiquetar un dispositivo manualmente siguiendo este procedimiento.

- Agregue una propiedad al dispositivo desde la ficha Dispositivos en la consola de Citrix Endpoint Management.

-

Agregue la propiedad denominada Propietario y elija Empresa o BYOD (propiedad del empleado).

Personalizar atributos de usuario de Active Directory

Puede personalizar determinados atributos de usuario de Active Directory para definir a qué atributos puede acceder Citrix Endpoint Management para crear una cuenta de usuario.

Para ver la lista de atributos, agregue la propiedad de servidor optional.user.identity.attributes como clave personalizada en Parámetros > Propiedades de servidor. En el campo Valores, puede quitar y restaurar posteriormente los atributos de usuario opcionales de Active Directory que Citrix Endpoint Management proporciona de forma predeterminada. Para obtener información, consulte Propiedades de servidor.

Después de modificar la lista de valores predeterminados y guardar los cambios, puede ver los atributos de usuario de Active Directory actualizados en Administrar > Dispositivos > Propiedades de usuario. Citrix Endpoint Management actualiza la consola después de que el usuario inicie sesión en el dispositivo o durante la próxima conexión programada del dispositivo. Si comete un error ortográfico o agrega un valor que no se admite, Citrix Endpoint Management ignorará los cambios.

La eliminación de los atributos de usuario opcionales de Active Directory puede afectar a la funcionalidad siguiente:

- Aprovisionamiento de la cuenta de usuario: si quita los valores de nombre y apellido, Citrix Endpoint Management no podrá aprovisionar la cuenta de usuario para ShareFile y Salesforce.

- Invitaciones de inscripción: Si quita el correo electrónico o los datos del teléfono móvil del usuario, este no podrá recibir la invitación de inscripción.

- Acciones de notificación de dispositivo: Si quita los datos de correo electrónico del usuario, este no podrá recibir las notificaciones a través de SMTP.

- Single Sign-On en Citrix Secure Mail: Si quita el valor del nombre simplificado, el usuario no podrá iniciar sesión en Citrix Secure Mail por el inicio de sesión único.

- Reglas de propiedad de usuario y reglas de implementación: Si quita alguno de los atributos opcionales que se utilizan para configurar las reglas de propiedad de usuario y las reglas de implementación, las configuraciones existentes pueden verse afectadas.

- Acciones: Si elimina cualquiera de los atributos opcionales que usa para establecer una acción automatizada en Configurar > Acciones, puede afectar a las configuraciones existentes.

- Informes personalizados: Si elimina cualquiera de los atributos opcionales que se utilizan en los informes personalizados, las configuraciones existentes pueden verse afectadas.

Buscar dispositivos

Para una búsqueda rápida, el ámbito predeterminado de las búsquedas incluye solo las siguientes propiedades del dispositivo:

- Número de serie

- IMEI

- Dirección MAC de Wi-Fi

- Dirección MAC de Bluetooth

- ID de Active Sync

- Nombre de usuario

Puede configurar el ámbito de la búsqueda a través de una nueva propiedad del servidor, include.device.properties.during.search, cuyo valor predeterminado es false. Para incluir todas las propiedades del dispositivo en una búsqueda de dispositivos, vaya a Parámetros > Propiedades de servidor y cambie el valor del parámetro a true.

Formatos del archivo de aprovisionamiento de dispositivos

Muchos operadores móviles o fabricantes de dispositivos proporcionan listas de dispositivos móviles autorizados. Puede usar estas listas para evitar tener que introducir una larga lista de dispositivos móviles manualmente. Citrix Endpoint Management es compatible con un formato de archivo de importación común para los tres tipos de dispositivo admitidos: Android, iOS y Windows.

Un archivo de aprovisionamiento que cree manualmente debe tener el formato siguiente:

SerialNumber;IMEI;OperatingSystemFamily;propertyName1;propertyValue1;propertyName2;propertyValue2; ... propertyNameN;propertyValueN

Tenga en cuenta lo siguiente:

- Para saber cuáles son los valores válidos para cada propiedad, consulte el PDF Valores y nombres de propiedades de dispositivo

- Use el conjunto de caracteres UTF-8.

-

Use un punto y coma (;) para separar los campos que contenga el archivo de aprovisionamiento. Si parte de un campo tiene un punto y coma, debe anteponérsele un carácter de barra diagonal inversa (\).

Por ejemplo, para esta propiedad:

propertyV;test;1;2Coloque una barra diagonal inversa de la siguiente manera:

propertyV\;test\;1\;2 - El número de serie es obligatorio para dispositivos iOS porque es el identificador del dispositivo iOS.

- Para otras plataformas de dispositivos, se debe incluir el número de serie o el IMEI.

- Los valores válidos para OperatingSystemFamily son: WINDOWS, ANDROID o iOS.

Ejemplo de un archivo de aprovisionamiento de dispositivos:

`1050BF3F517301081610065510590391;15244201625379901;WINDOWS;propertyN;propertyV\;test\;1\;2;prop 2

2050BF3F517301081610065510590392;25244201625379902;ANDROID;propertyN;propertyV$*&&ééétest

3050BF3F517301081610065510590393;35244201625379903;iOS;test;

4050BF3F517301081610065510590393;;iOS;test;

;55244201625379903;ANDROID;test.testé;value;`

Cada línea del archivo describe un dispositivo. La primera entrada del ejemplo significa lo siguiente:

- SerialNumber:

1050BF3F517301081610065510590391 - IMEI:

15244201625379901 - OperatingSystemFamily:

WINDOWS - PropertyName:

propertyN - PropertyValue:

propertyV\;test\;1\;2;prop 2

En este artículo

- Flujos de trabajo de administración de dispositivos

- Invitaciones de inscripción

- Acciones de seguridad

- Obtener información acerca de dispositivos

- Importar dispositivos desde un archivo de aprovisionamiento

- Implementar en dispositivo

- Enviar una notificación a dispositivos

- Exportar la tabla Dispositivos

- Etiquetar manualmente los dispositivos de usuario

- Personalizar atributos de usuario de Active Directory

- Buscar dispositivos

- Formatos del archivo de aprovisionamiento de dispositivos