Configurer les rôles avec le contrôle d’accès basé sur les rôles (RBAC)

La fonctionnalité de contrôle d’accès basé sur les rôles (RBAC) de Citrix Endpoint Management vous permet d’attribuer des rôles aux utilisateurs et aux groupes. Les rôles sont des ensembles d’autorisations qui contrôlent le niveau d’accès des utilisateurs aux fonctions du système.

-

Citrix Endpoint Management est fourni avec les rôles d’utilisateur par défaut suivants. Vous pouvez utiliser les rôles par défaut comme modèles que vous personnalisez pour créer vos propres rôles d’utilisateur.

- Administrateur : Accorde un accès complet au système.

- Utilisateur : Permet aux utilisateurs d’inscrire des appareils et d’accéder au portail d’auto-assistance.

Vous pouvez utiliser la fonctionnalité RBAC dans Citrix Endpoint Management pour :

- Créer et modifier des rôles d’utilisateur.

- Attribuer des rôles aux groupes d’utilisateurs locaux et aux groupes Active Directory (AD).

- Attribuer des rôles aux administrateurs dans Citrix Cloud via Gestion des identités et des accès > Administrateurs. Consultez [Ajouter des rôles aux administrateurs Citrix Cloud] (#add-roles-to-citrix-cloud-administrators).

Utiliser la fonctionnalité RBAC

Vous pouvez attribuer des rôles aux utilisateurs locaux, aux administrateurs cloud (dans Citrix Cloud), ainsi qu’aux groupes d’utilisateurs locaux et aux groupes Active Directory.

- Utilisateurs locaux : Attribuez des rôles aux utilisateurs locaux à l’aide de Gérer > Utilisateurs. Vous ne pouvez attribuer qu’un seul rôle aux utilisateurs locaux. Pour modifier les rôles, vous pouvez modifier manuellement le compte utilisateur. Ou bien, vous pouvez créer un groupe pour les utilisateurs locaux et attribuer un rôle à ce groupe.

-

Administrateurs cloud : Un administrateur cloud est un compte utilisateur spécial que Citrix Cloud crée lorsqu’un administrateur est ajouté à votre compte client Citrix Cloud. Un compte d’administrateur cloud utilise le même nom d’utilisateur que le compte d’administrateur sur Citrix Cloud. Créez des rôles RBAC dans la console Citrix Endpoint Management et attribuez des rôles à ces utilisateurs via Gestion des identités et des accès > Administrateurs dans Citrix Cloud.

- Groupes Active Directory : Tous les utilisateurs d’un groupe Active Directory ont les mêmes autorisations. Si un utilisateur appartient à plusieurs groupes Active Directory, toutes les autorisations fusionnent pour définir les autorisations de cet utilisateur. Par exemple, supposons que les utilisateurs d’ADGroupA puissent localiser les appareils des responsables et que les utilisateurs d’ADGroupB puissent effacer les appareils des employés. Un utilisateur appartenant aux deux groupes peut localiser et effacer les appareils des responsables et des employés. Si un utilisateur appartient à des groupes avec des autorisations conflictuelles, les autorisations autorisées prévalent.

Pour plus d’informations, consultez À propos des comptes d’utilisateur.

- ### Créer ou modifier des rôles

-

Dans la console Citrix Endpoint Management, pour accéder à la page Paramètres, cliquez sur l’icône d’engrenage dans le coin supérieur droit.

-

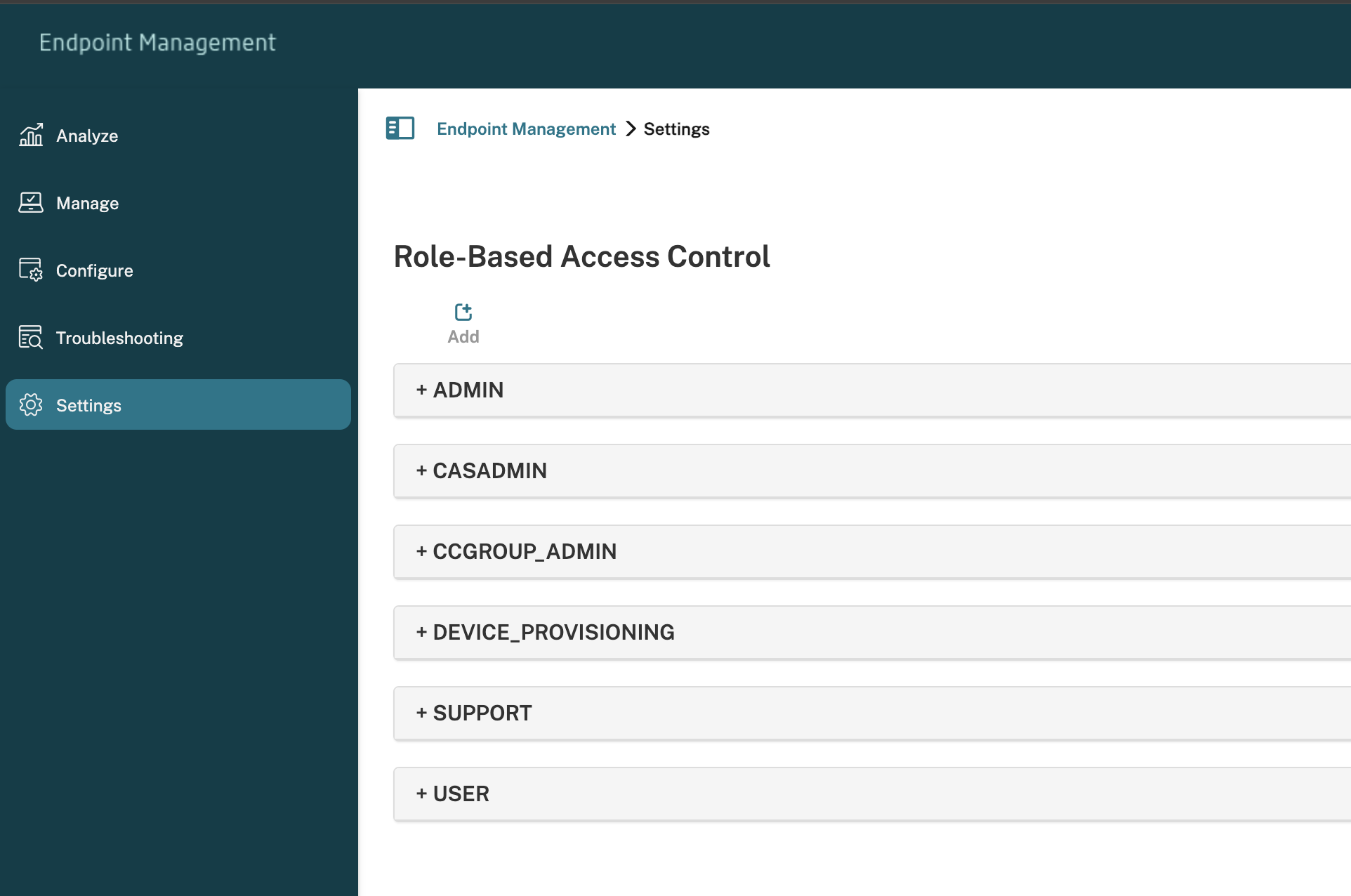

Cliquez sur Contrôle d’accès basé sur les rôles. La page Contrôle d’accès basé sur les rôles affiche les rôles d’utilisateur par défaut et tous les rôles que vous avez ajoutés.

Cliquez sur le signe plus (+) à côté d’un rôle pour afficher toutes les autorisations de ce rôle.

-

-

- Pour ajouter un rôle, cliquez sur Ajouter. Ou, pour modifier un rôle, cliquez sur l’icône en forme de crayon à droite d’un rôle existant.

-

Remarque :

Vous pouvez supprimer un rôle en cliquant sur l’icône de corbeille à droite d’un rôle que vous avez défini. Vous ne pouvez pas supprimer les rôles utilisateur par défaut.

-

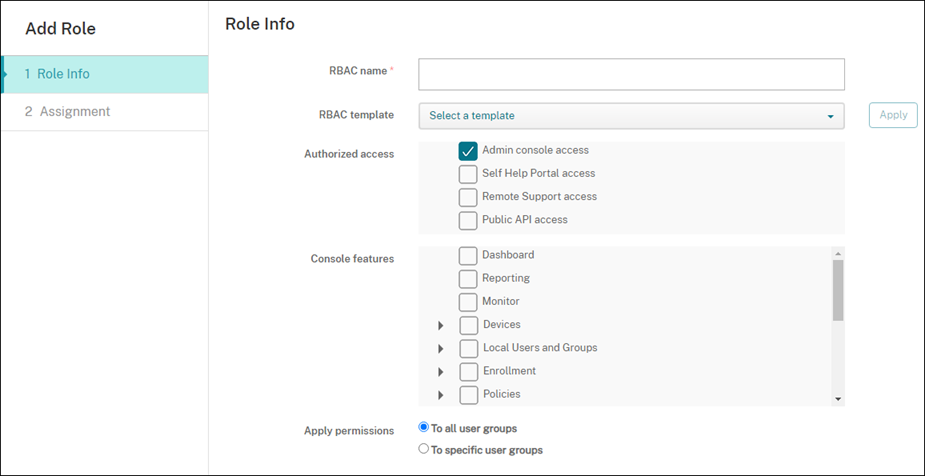

- Sur la page Ajouter un rôle, saisissez les informations suivantes :

- Nom RBAC : Saisissez un nom descriptif pour le nouveau rôle utilisateur. Vous ne pouvez pas modifier le nom d’un rôle existant.

- Modèle RBAC : Si vous le souhaitez, sélectionnez un modèle comme point de départ pour le nouveau rôle. (Lors de la modification d’un rôle, vous ne pouvez pas sélectionner ou modifier de modèles.) Les modèles RBAC sont les rôles utilisateur par défaut qui définissent l’accès aux fonctions système.

Cliquez sur le bouton Appliquer pour remplir les cases à cocher Accès autorisé et Fonctionnalités de la console. Citrix Endpoint Management remplit ces champs avec les autorisations d’accès et de fonctionnalités prédéfinies pour le modèle sélectionné.

-

-

Pour personnaliser le rôle, cochez ou décochez les cases dans Accès autorisé et Fonctionnalités de la console.

Cliquez sur le triangle à côté d’une fonctionnalité de la console pour révéler et sélectionner les autorisations spécifiques à cette fonctionnalité. Cliquer sur la case à cocher de niveau supérieur ne sélectionne pas les autorisations individuelles. Sélectionnez les options individuelles après avoir développé l’autorisation de niveau supérieur.

-

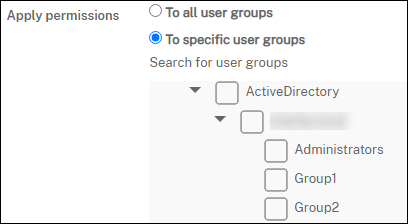

Appliquer les autorisations : Cliquez sur À des groupes d’utilisateurs spécifiques pour appliquer les autorisations aux groupes que vous sélectionnez.

-

Par exemple, si un administrateur RBAC a l’autorisation pour le groupe d’utilisateurs Active Directory :

- L’administrateur peut accéder aux informations uniquement pour les utilisateurs qui font partie du groupe Active Directory.

- L’administrateur ne peut pas afficher d’autres utilisateurs locaux ou AD. L’administrateur peut afficher les utilisateurs qui sont membres des groupes enfants de l’un ou l’autre de ces groupes.

-

L’administrateur peut envoyer des invitations à :

- Les groupes d’autorisations et leurs groupes enfants

- Les utilisateurs qui sont membres des groupes d’autorisations et de leurs groupes enfants

-

-

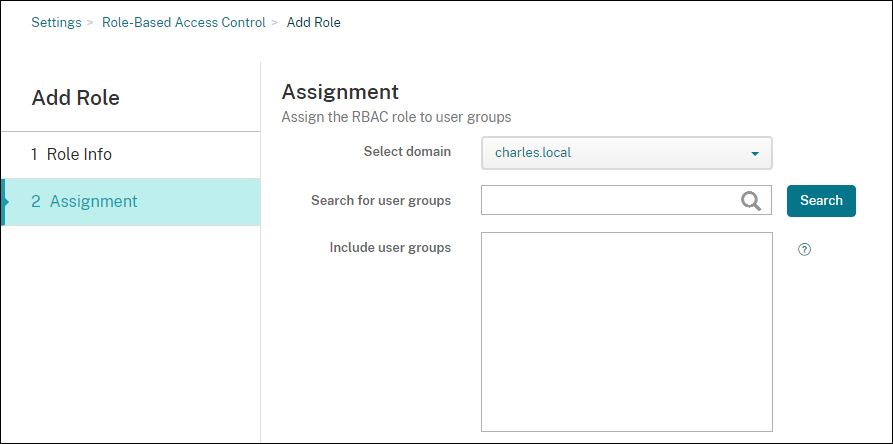

Cliquez sur Suivant et saisissez les informations suivantes pour attribuer le rôle aux groupes d’utilisateurs.

- Sélectionner un domaine : Dans la liste, sélectionnez un domaine.

- Rechercher des groupes d’utilisateurs : Cliquez sur Rechercher pour afficher une liste de tous les groupes disponibles. Saisissez un nom de groupe complet ou partiel pour affiner la recherche.

- Inclure des groupes d’utilisateurs : Dans la liste qui apparaît, sélectionnez les groupes d’utilisateurs auxquels vous souhaitez attribuer le rôle.

-

Cliquez sur Enregistrer.

Ajouter des rôles aux administrateurs Citrix Cloud

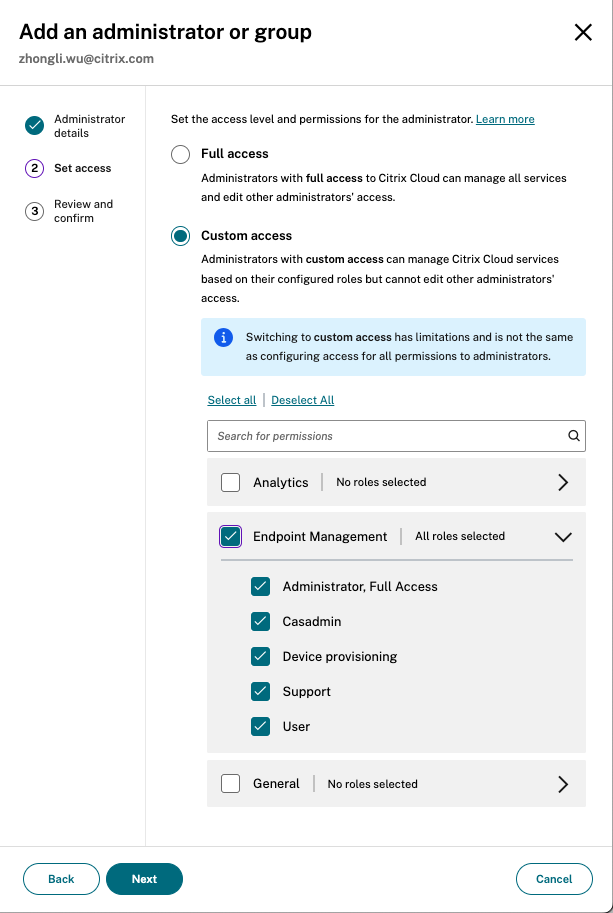

Au lieu d’attribuer des rôles RBAC aux administrateurs Citrix Cloud via la console Citrix Endpoint Management, attribuez les rôles depuis la console Citrix Cloud.

- Dans la console Citrix Cloud, accédez à Gestion des identités et des accès > Administrateurs.

-

Sélectionnez un fournisseur d’identité, puis saisissez une adresse e-mail pour ajouter un administrateur. Cliquez sur Inviter.

Cliquez sur les … à la fin d’une ligne d’administrateur existante pour modifier ces autorisations.

-

Cliquez sur Accès personnalisé. Lors de l’attribution d’autorisations à l’administrateur, vous pouvez sélectionner les rôles RBAC créés dans la console Citrix Endpoint Management.

- Cliquez sur Envoyer l’invitation pour envoyer une invitation à un nouvel administrateur ou cliquez sur Enregistrer pour terminer la modification d’un administrateur.

Rôles prédéfinis

Chaque rôle RBAC prédéfini est associé à certaines autorisations d’accès et de fonctionnalités. Les tableaux suivants décrivent chacune des autorisations pour le rôle Administrateur et pour le rôle Utilisateur. Vous ne pouvez pas supprimer ou modifier les rôles prédéfinis.

-

Pour une liste complète des autorisations par défaut pour chaque rôle intégré, téléchargez Valeurs par défaut du contrôle d’accès basé sur les rôles

-

Pour plus d’informations sur les comptes d’utilisateur Citrix Endpoint Management, consultez À propos des comptes d’utilisateur.

Important :

Sous la permission Paramètres, la permission RBAC donne aux utilisateurs administrateurs un accès complet, y compris la possibilité d’attribuer leurs propres permissions. N’accordez cet accès qu’aux utilisateurs à qui vous avez l’intention de donner la possibilité de manipuler tout le système Citrix Endpoint Management.

Rôle d’administrateur

Le rôle d’administrateur prédéfini fournit un accès spécifique dans Citrix Endpoint Management. Par défaut, les options Accès autorisé (sauf Portail d’aide personnelle), Fonctionnalités de la console et Appliquer les permissions sont activées.

Vous pouvez modifier le rôle des utilisateurs locaux auxquels le rôle d’administrateur est attribué en utilisant Gérer > Utilisateurs. Pour les utilisateurs cloud ayant le rôle d’administrateur, utilisez la console Citrix Cloud pour modifier le rôle. Par défaut, les utilisateurs cloud et locaux ayant le rôle d’administrateur disposent d’un accès complet.

Accès autorisé pour les administrateurs

| Accès à la console d’administration | Les administrateurs peuvent accéder à toutes les fonctionnalités de la console Citrix Endpoint Management. |

| Accès au Portail d’aide personnelle | Par défaut, les administrateurs ne peuvent pas accéder au Portail d’aide personnelle. (Les utilisateurs ayant le rôle d’utilisateur ne peuvent accéder qu’au Portail d’aide personnelle.) |

| Accès au support à distance | Les administrateurs peuvent accéder à la fonctionnalité de support à distance. |

| Accès à l’API publique | Les administrateurs peuvent accéder à l’API publique pour effectuer des actions par programmation qui sont disponibles sur la console Citrix Endpoint Management. Les actions incluent l’administration des certificats, des applications, des appareils, des groupes de mise à disposition et des utilisateurs locaux. |

Fonctionnalités de la console pour les administrateurs

Les administrateurs ont un accès illimité à la console Citrix Endpoint Management.

| Tableau de bord | Le Tableau de bord est la première page que les administrateurs voient après s’être connectés à la console Citrix Endpoint Management. Le Tableau de bord affiche des informations de base sur les notifications et les appareils. |

| Rapports | La page Analyser > Rapports fournit des rapports prédéfinis qui vous permettent d’analyser vos déploiements d’applications et d’appareils. |

| Appareils | La page Gérer > Appareils est l’endroit où vous gérez les appareils des utilisateurs. Vous pouvez ajouter des appareils individuels sur la page ou importer un fichier de provisionnement d’appareil pour ajouter plusieurs appareils à la fois. |

| Utilisateurs et groupes locaux | La page Gérer > Utilisateurs est l’endroit où vous pouvez ajouter, modifier ou supprimer des utilisateurs locaux et des groupes d’utilisateurs locaux. |

| Inscription | La page Gérer > Invitations d’inscription est l’endroit où vous gérez la manière dont les utilisateurs sont invités à inscrire leurs appareils dans Citrix Endpoint Management. |

| Stratégies | La page Configurer > Stratégies d’appareil est l’endroit où vous gérez les stratégies d’appareil, telles que le VPN et le réseau. |

| Application | La page Configurer > Applications est l’endroit où vous gérez les différentes applications que les utilisateurs peuvent installer sur leurs appareils. |

| Média | La page Configurer > Média est l’endroit où vous gérez les différents médias que les utilisateurs peuvent installer sur leurs appareils. |

| Action | La page Configurer > Actions est l’endroit où vous gérez les réponses aux événements déclencheurs. |

| Groupe de mise à disposition | La page Configurer > Groupes de mise à disposition est l’endroit où vous gérez les groupes de mise à disposition et les ressources qui leur sont associées. |

| Profil d’inscription | La page Configurer > Profils d’inscription est l’endroit où vous spécifiez comment les utilisateurs peuvent inscrire leurs appareils. |

| Alexa for Business | La page Paramètres est l’endroit où vous gérez vos profils Alexa for Business. |

| Paramètres | La page Paramètres est l’endroit où vous gérez les paramètres système, tels que les propriétés client et serveur, les certificats et les fournisseurs d’informations d’identification. Important : Ces paramètres incluent la permission RBAC. La permission RBAC donne aux administrateurs un accès complet, y compris la possibilité d’attribuer leurs propres permissions. N’accordez cet accès qu’aux utilisateurs à qui vous avez l’intention de donner la possibilité de manipuler tout le système Citrix Endpoint Management. |

| Support | La page Dépannage et support est l’endroit où vous effectuez des activités de dépannage telles que l’exécution de diagnostics et la génération de journaux. |

Restrictions d’appareil pour les administrateurs

Les administrateurs accèdent aux fonctionnalités des appareils via la console en définissant des restrictions d’appareil, en configurant et en envoyant des notifications aux appareils, en administrant les applications sur les appareils, etc.

| Effacer complètement l’appareil | Efface toutes les données et applications d’un appareil, y compris les cartes mémoire si l’appareil en possède une. |

| Supprimer la restriction | Supprime une ou plusieurs restrictions d’appareil. |

| Effacer sélectivement l’appareil | Efface toutes les données et applications d’entreprise d’un appareil, en laissant les données et applications personnelles en place. |

| Afficher les emplacements | Affiche l’emplacement d’un appareil et définit des restrictions géographiques sur celui-ci. Inclut : Localiser l’appareil, Suivre l’appareil. |

| Verrouiller l’appareil | Verrouille à distance un appareil afin que les utilisateurs ne puissent pas l’utiliser. |

| Déverrouiller l’appareil | Déverrouille à distance un appareil afin que les utilisateurs puissent l’utiliser. |

| Verrouiller le conteneur | Verrouille à distance le conteneur d’entreprise sur un appareil. |

| Déverrouiller le conteneur | Déverrouille à distance le conteneur d’entreprise sur un appareil. |

| Réinitialiser le mot de passe du conteneur | Réinitialise le mot de passe du conteneur d’entreprise. |

| Activer le verrouillage d’activation ASM/Bypass | Stocke un code de contournement sur un appareil iOS supervisé lorsque le verrouillage d’activation est activé. Pour effacer l’appareil, utilisez ce code pour désactiver automatiquement le verrouillage d’activation. |

| Obtenir les utilisateurs résidents | Répertorie les utilisateurs ayant des comptes actifs sur l’appareil actuel. Cette action force une synchronisation entre l’appareil et la console Citrix Endpoint Management. |

| Déconnecter l’utilisateur résident | Force la déconnexion de l’utilisateur actuel. |

| Supprimer l’utilisateur résident | Supprime la session actuelle d’un utilisateur spécifique. L’utilisateur peut se reconnecter. |

| Faire sonner l’appareil | Fait sonner à distance un appareil Windows à plein volume pendant 5 minutes. |

| Redémarrer l’appareil | Redémarre les appareils Windows depuis la console Citrix Endpoint Management. |

| Déployer sur l’appareil | Envoie des applications, des notifications, des restrictions et d’autres ressources à un appareil. |

| Modifier l’appareil | Modifie les paramètres de l’appareil. |

| Notification à l’appareil | Envoie une notification à un appareil. |

| Ajouter/Supprimer un appareil | Ajoute ou supprime des appareils de Citrix Endpoint Management. |

| Importer des appareils | Importe un groupe d’appareils à partir d’un fichier dans Citrix Endpoint Management. |

| Exporter le tableau des appareils | Collecte les informations sur les appareils depuis la page Appareils et les exporte vers un fichier .csv. |

| Révoquer l’appareil | Interdit à un appareil de se connecter à Citrix Endpoint Management. |

| Verrouillage d’application | Refuse l’accès à toutes les applications sur un appareil. Sur Android, cette restriction empêche les utilisateurs de se connecter à Citrix Endpoint Management. Sur iOS, les utilisateurs peuvent se connecter, mais ils ne peuvent pas accéder aux applications. |

| Effacement d’application | Sur Android, cette restriction supprime le compte Citrix Endpoint Management de l’utilisateur. Sur iOS, cette restriction supprime la clé de chiffrement requise pour que les utilisateurs puissent accéder aux fonctionnalités de Citrix Endpoint Management. |

| Afficher l’inventaire logiciel | Affiche les logiciels installés sur un appareil. |

| Demander la recopie d’écran AirPlay | Demande le démarrage du streaming AirPlay. |

| Arrêter la recopie d’écran AirPlay | Arrête le streaming AirPlay. |

| Activer le mode Perdu | Sur la page Gérer > Appareils, vous pouvez mettre un appareil supervisé en mode Perdu pour bloquer un appareil supervisé sur l’écran de verrouillage. Vous pouvez ensuite localiser l’appareil lorsqu’il est perdu ou volé. |

| Désactiver le mode Perdu | Sur la page Gérer > Appareils, vous pouvez désactiver le mode Perdu pour un appareil qui est défini en mode Perdu. |

| Mettre à jour l’OS de l’appareil | Vous pouvez déployer une stratégie de mise à jour de l’OS sur les appareils. |

| Éteindre l’appareil | Éteint les appareils iOS depuis la console Citrix Endpoint Management. |

| Redémarrer l’appareil | Redémarre les appareils iOS depuis la console Citrix Endpoint Management. |

| Renouveler le certificat d’inscription de l’appareil | Renouvelle un certificat d’autorité de certification d’appareil. |

Utilisateurs et groupes locaux

Les administrateurs gèrent les utilisateurs locaux et les groupes d’utilisateurs locaux sur la page Gérer > Utilisateurs dans Citrix Endpoint Management.

| Ajouter des utilisateurs locaux |

| Supprimer des utilisateurs locaux |

| Modifier des utilisateurs locaux |

| Importer des utilisateurs locaux |

| Exporter des utilisateurs locaux |

| Groupes d’utilisateurs locaux |

| Obtenir l’ID de verrouillage d’utilisateur local |

| Supprimer le verrouillage d’utilisateur local |

Inscription

Les administrateurs peuvent ajouter et supprimer des invitations d’inscription, envoyer des notifications aux utilisateurs et exporter le tableau d’inscription vers un fichier .csv.

| Ajouter/Supprimer une inscription | Ajoutez ou supprimez une invitation d’inscription pour un utilisateur ou un groupe d’utilisateurs. |

| Notifier l’utilisateur | Envoyez une invitation d’inscription à un utilisateur ou à un groupe d’utilisateurs. |

| Exporter le tableau des invitations d’inscription | Recueillez les informations d’inscription de la page Inscription et exportez-les vers un fichier .csv. |

Stratégies

| Ajouter/Supprimer une stratégie | Ajoutez ou supprimez une stratégie d’appareil ou d’application. |

| Modifier une stratégie | Modifiez une stratégie d’appareil ou d’application. |

| Charger une stratégie | Chargez une stratégie d’appareil ou d’application. |

| Cloner une stratégie | Copiez une stratégie d’appareil ou d’application. |

| Désactiver une stratégie | Désactivez une stratégie d’application existante. |

| Exporter une stratégie | Recueillez les informations de stratégie d’appareil de la page Stratégies d’appareil et exportez-les vers un fichier .csv. |

| Attribuer une stratégie | Attribuez une stratégie d’appareil à un ou plusieurs groupes de mise à disposition. |

Application

Les administrateurs gèrent les applications sur la page Configurer > Applications dans Citrix Endpoint Management.

| Ajouter/Supprimer une application du Store ou une application d’entreprise | Ajoutez ou supprimez une application du Store public ou une application d’entreprise (non compatible MDX). |

| Modifier une application du Store ou une application d’entreprise | Modifiez une application du Store public ou une application d’entreprise (non compatible MDX). |

| Ajouter/Supprimer une application MDX, Web et SaaS | Ajoutez ou supprimez une application compatible MDX, une application de votre réseau interne (application Web) ou une application d’un réseau public (SaaS) dans Citrix Endpoint Management. |

| Modifier une application MDX, Web et SaaS | Modifiez une application compatible MDX, une application de votre réseau interne (application Web) ou une application d’un réseau public (SaaS) dans Citrix Endpoint Management. |

| Ajouter/Supprimer une catégorie | Ajoutez ou supprimez une catégorie dans laquelle les applications peuvent apparaître dans le Store d’applications. |

| Attribuer une application publique/d’entreprise à un groupe de mise à disposition | Attribuez une application du Store public ou une application compatible MDX à un groupe de mise à disposition pour le déploiement. |

| Attribuer une application MDX/WebLink/SaaS à un groupe de mise à disposition | Attribuez à un groupe de mise à disposition une application compatible MDX, qui ne nécessite pas d’authentification unique (WebLink) ou qui provient d’un réseau public (SaaS). |

| Exporter le tableau des applications | Recueillez les informations sur les applications de la page Application et exportez-les vers un fichier .csv. |

Média

Gérez les médias à partir d’un Store d’applications public ou d’une licence d’achat en volume.

| Ajouter/Supprimer des livres du Store ou d’entreprise |

| Attribuer des livres publics/d’entreprise à un groupe de mise à disposition |

| Modifier des livres du Store ou d’entreprise |

Action

| Ajouter/supprimer une action | Ajoute ou supprime une action définie par un déclencheur et une réponse associée. Un déclencheur est un événement, une propriété d’appareil ou d’utilisateur, ou le nom d’une application installée. |

| Modifier une action | Modifie une action définie par un déclencheur et une réponse associée. Un déclencheur est un événement, une propriété d’appareil ou d’utilisateur, ou le nom d’une application installée. |

| Attribuer une action à un groupe de mise à disposition | Attribue une action à un groupe de mise à disposition pour un déploiement sur les appareils des utilisateurs. |

| Exporter une action | Collecte les informations d’action de la page Actions et les exporte vers un fichier .csv. |

Groupe de mise à disposition

Les administrateurs gèrent les groupes de mise à disposition depuis la page Configurer > Groupes de mise à disposition.

| Ajouter/supprimer un groupe de mise à disposition | Crée ou supprime un groupe de mise à disposition, ce qui ajoute des utilisateurs spécifiés et des stratégies, applications et actions facultatives. |

| Modifier un groupe de mise à disposition | Modifie un groupe de mise à disposition existant, ce qui modifie les utilisateurs et les stratégies, applications et actions facultatives. |

| Déployer un groupe de mise à disposition | Rend le groupe de mise à disposition disponible à l’utilisation. |

| Exporter un groupe de mise à disposition | Collecte les informations du groupe de mise à disposition depuis la page Groupe de mise à disposition et les exporte vers un fichier .csv. |

Profil d’inscription

Gérez les profils d’inscription.

| Ajouter/supprimer un profil d’inscription |

| Modifier un profil d’inscription |

| Attribuer un profil d’inscription à un groupe de mise à disposition |

Alexa for Business

Gérez les profils Alexa for Business.

| Ajouter/supprimer/modifier des salles |

| Ajouter/supprimer/modifier des profils de salle |

| Ajouter/supprimer/modifier des groupes de compétences |

Paramètres pour les administrateurs

Les administrateurs configurent divers paramètres sur les pages Paramètres.

| RBAC | Attribution RBAC. Important : Cette autorisation donne aux administrateurs un accès complet, y compris la possibilité d’attribuer leurs propres autorisations. N’accordez cet accès qu’aux utilisateurs auxquels vous avez l’intention de donner la possibilité de manipuler tout le système Citrix Endpoint Management. |

| LDAP | Administrez un ou plusieurs annuaires compatibles LDAP, tels qu’Active Directory, pour importer des groupes, des comptes d’utilisateur et des propriétés associées. |

| Inscription | Activez les modes de sécurité d’inscription pour les utilisateurs et le portail d’auto-assistance. |

| Gestion des versions | Affichez la version installée actuelle. Inclut : Mise à jour de la gestion des versions |

| Certificats | Modifiez le certificat APNS |

| Modèles de notification | Créez des modèles de notification à utiliser dans les actions automatisées, l’inscription et la livraison de messages de notification standard aux utilisateurs. |

| Workflows | Gérez la création, l’approbation et la suppression des comptes d’utilisateur à utiliser avec les configurations d’application. |

| Fournisseurs d’informations d’identification | Ajoutez un ou plusieurs fournisseurs d’informations d’identification autorisés à émettre des certificats d’appareil. Les fournisseurs d’informations d’identification contrôlent le format du certificat et les conditions de renouvellement ou de révocation du certificat. |

| Entités PKI | Gérez les entités d’infrastructure à clé publique (génériques, services de certificats Microsoft ou CA discrétionnaire). |

| Tester la connexion PKI | Utilisez le bouton Tester la connexion sur la page Paramètres > Entités PKI pour vous assurer que le serveur est accessible. |

| Propriétés du client | Gérez diverses propriétés sur les appareils des utilisateurs, telles que le type de code d’accès, sa force et son expiration. |

| Support client | Définissez les moyens par lesquels les utilisateurs peuvent contacter vos services de support (e-mail, téléphone ou e-mail de ticket de support). |

| Personnalisation du client | Créez un nom de magasin personnalisé et des vues de magasin par défaut pour l’App Store. Ajoutez un logo personnalisé qui apparaît dans l’App Store ou Citrix Secure Hub. |

| Passerelle SMS d’opérateur | Configurez des passerelles SMS d’opérateur pour configurer les notifications que Citrix Endpoint Management envoie via les passerelles SMS d’opérateur. |

| Serveur de notification | Configurez un serveur de passerelle SMTP pour envoyer un e-mail aux utilisateurs. |

| Passerelle ActiveSync | Gérez l’accès des utilisateurs aux utilisateurs et aux appareils via des règles et des propriétés. |

| Google Chrome | Configurez Citrix Endpoint Management pour communiquer avec votre compte Google Workspace. |

| Apple Deployment Program | Ajoutez un compte Apple Deployment Program à Citrix Endpoint Management. |

| Inscription d’appareil Apple Configurator | Configurez les paramètres d’Apple Configurator dans la console Citrix Endpoint Management. |

| Paramètres d’achat en volume iOS | Ajoutez des comptes Apple Volume Purchase. |

| NetScaler Gateway | Configurez les paramètres de NetScaler Gateway (désormais renommé NetScaler Gateway) dans Citrix Endpoint Management. |

| Contrôle d’accès réseau | Définissez les conditions qui déterminent qu’un appareil est non conforme afin qu’il ne puisse pas accéder au réseau. |

| Propriétés du serveur | Ajoutez ou modifiez les propriétés du serveur. Nécessite le redémarrage de Citrix Endpoint Management sur tous les nœuds. |

| Virtual Apps and Desktops | Permettez aux utilisateurs d’ajouter Citrix Virtual Apps and Desktops via l’application Citrix Workspace. |

| Citrix Files | Lorsque vous utilisez Citrix Endpoint Management avec des comptes d’entreprise : configurez les paramètres pour vous connecter aux comptes de service ShareFile et administrateur pour la gestion des comptes d’utilisateur. Nécessite un domaine Citrix Files existant et des informations d’identification d’administrateur. Lorsque vous utilisez Citrix Endpoint Management avec des connecteurs de zone de stockage : configurez Citrix Endpoint Management pour qu’il pointe vers les partages réseau et les emplacements SharePoint définis dans les connecteurs de zone de stockage. |

| Android Enterprise | Configurez les paramètres du serveur Android Enterprise. |

| Fournisseur d’identité (IdP) | Configurez un fournisseur d’identité. |

| Outils Citrix Endpoint Management | Accédez à la page Outils Citrix Endpoint Management. |

| Inscription en masse Windows | Configurez les paramètres d’inscription en masse Windows. |

Support

Les administrateurs peuvent effectuer diverses tâches de support.

| Vérifications de connectivité NetScaler® Gateway | Effectuez diverses vérifications de connectivité pour NetScaler Gateway par adresse IP. Nécessite un nom d’utilisateur et un mot de passe. |

| Vérifications de connectivité Citrix Endpoint Management | Effectuez des vérifications de connectivité pour certaines fonctionnalités de Citrix Endpoint Management, telles que la base de données, le DNS et Google Plan. |

| Documentation produit Citrix | Accédez au site public de documentation de Citrix Endpoint Management. |

| Citrix Knowledge Center | Accédez au site de support Citrix pour rechercher des articles de la base de connaissances. |

| Journaux | Affichez et téléchargez les fichiers journaux. |

| Macros | Renseignez les données de propriété d’utilisateur ou d’appareil dans le champ de texte d’un profil, d’une stratégie, d’une notification ou d’un modèle d’inscription. Configurez une seule stratégie, déployez la stratégie sur une large base d’utilisateurs et affichez des valeurs spécifiques à l’utilisateur pour chaque utilisateur ciblé. |

| Configuration PKI | Importez et exportez les informations de configuration PKI. |

| Utilitaire de signature APNS | Soumettez une demande de certificats de signature Apple Push Network (APNs) ou téléchargez un certificat APNs Citrix Secure Mail pour iOS. |

| Citrix Insight Services | Chargez les journaux vers Citrix Insight Services (CIS) pour obtenir de l’aide sur divers problèmes. |

| Connecteur NetScaler Gateway de l’appareil pour l’état d’Exchange ActiveSync | Interrogez Citrix Endpoint Management pour connaître l’état d’un appareil envoyé au connecteur pour Exchange ActiveSync. La requête est basée sur l’ID ActiveSync de l’appareil. |

Restreindre l’accès aux groupes

Les utilisateurs administrateurs peuvent appliquer des autorisations à tous les groupes d’utilisateurs.

Fonctionnalités de la console pour le provisionnement des appareils

Les utilisateurs de provisionnement d’appareils ont l’accès restreint suivant à la console Citrix Endpoint Management. Par défaut, chacune des fonctionnalités suivantes est activée.

Restrictions d’appareil

| Modifier l’appareil | Modifiez les paramètres de l’appareil. |

| Ajouter/Supprimer un appareil | Ajoutez ou supprimez des appareils de Citrix Endpoint Management. |

Paramètres de provisionnement des appareils

Les utilisateurs de provisionnement d’appareils peuvent accéder à la page Paramètres, mais n’ont pas le droit de configurer les fonctionnalités.

Rôle d’utilisateur

Les utilisateurs ayant le rôle d’utilisateur ont l’accès limité suivant à Citrix Endpoint Management.

Accès autorisé pour les utilisateurs

| Portail d’auto-assistance | Fournissez aux utilisateurs un accès uniquement au portail d’auto-assistance dans Citrix Endpoint Management. |

Fonctionnalités de la console pour les utilisateurs

Les utilisateurs disposent des accès restreints suivants à la console Citrix Endpoint Management.

Accès restreint aux appareils pour les utilisateurs

| Effacer complètement l’appareil | Efface toutes les données et applications d’un appareil, y compris les cartes mémoire si l’appareil en possède une. |

| Effacer sélectivement l’appareil | Efface toutes les données et applications d’entreprise d’un appareil, en laissant les données et applications personnelles en place. |

| Afficher les emplacements | Affiche l’emplacement d’un appareil et permet de définir des restrictions géographiques. Inclus : Localiser l’appareil, Afficher l’emplacement d’un appareil, Suivre l’appareil, Suivre l’emplacement de l’appareil au fil du temps. |

| Verrouiller l’appareil | Verrouille un appareil à distance afin qu’il ne puisse pas être utilisé. |

| Déverrouiller l’appareil | Déverrouille un appareil à distance afin qu’il puisse être utilisé. |

| Verrouiller le conteneur | Verrouille à distance le conteneur d’entreprise sur un appareil. |

| Déverrouiller le conteneur | Déverrouille à distance le conteneur d’entreprise sur un appareil. |

| Réinitialiser le mot de passe du conteneur | Réinitialise le mot de passe du conteneur d’entreprise. |

| Activer ASM/Ignorer le verrouillage d’activation | Stocke un code de contournement sur un appareil iOS supervisé lorsque le verrouillage d’activation est activé. Pour effacer l’appareil, utilisez ce code pour désactiver automatiquement le verrouillage d’activation. |

| Obtenir les utilisateurs résidents | Liste les utilisateurs ayant des comptes actifs sur l’appareil actuel. Cette action force une synchronisation entre l’appareil et la console Citrix Endpoint Management. |

| Déconnecter l’utilisateur résident | Force la déconnexion de l’utilisateur actuel. |

| Supprimer l’utilisateur résident | Supprime la session actuelle d’un utilisateur spécifique. L’utilisateur peut se reconnecter. |

| Faire sonner l’appareil | Fait sonner à distance un appareil Windows à plein volume pendant 5 minutes. |

| Redémarrer l’appareil | Redémarre un appareil Windows. |

| Verrouillage d’application | Refuse l’accès à toutes les applications sur un appareil. Sur Android, les utilisateurs ne peuvent pas se connecter à Citrix Endpoint Management. Sur iOS, les utilisateurs peuvent se connecter, mais ils ne peuvent pas accéder aux applications. |

| Effacement d’application | Sur Android, cette restriction supprime le compte Citrix Endpoint Management de l’utilisateur. Sur iOS, cette restriction supprime la clé de chiffrement requise pour que les utilisateurs puissent accéder aux fonctionnalités de Citrix Endpoint Management. |

| Afficher l’inventaire logiciel | Affiche les logiciels installés sur un appareil. |

Restrictions d’inscription pour les utilisateurs

| Ajouter/Supprimer une inscription | Ajoute ou supprime une invitation d’inscription pour un utilisateur ou un groupe d’utilisateurs. |

| Notifier l’utilisateur | Envoie une invitation d’inscription à un utilisateur ou un groupe d’utilisateurs. |

Restreindre l’accès aux groupes pour tous les rôles

Pour les rôles par défaut, cette autorisation est définie par défaut et peut être appliquée à tous les groupes d’utilisateurs. Vous ne pouvez pas modifier le rôle.