Configurer Duo en tant que fournisseur SAML pour l’authentification de l’espace de travail

Cet article décrit les étapes requises pour configurer une application SAML Duo et une connexion SAML entre Citrix Cloud™ et votre fournisseur SAML. Certaines de ces étapes décrivent des actions que vous effectuez dans la console d’administration du fournisseur SAML Duo.

-

Prérequis

-

Avant d’effectuer les tâches décrites dans cet article, assurez-vous d’avoir rempli les prérequis suivants :

- Un locataire cloud Duo.

- Un proxy d’authentification Duo au sein de votre forêt AD.

- Une connexion LDAPS Active Directory qui synchronise vos utilisateurs AD avec Duo.

Configurer la synchronisation Active Directory avec votre locataire Duo

Suivez la documentation Duo sur la connexion de votre AD local à Duo et l’importation d’utilisateurs pour SAML.

Créer une connexion LDAPS Active Directory

-

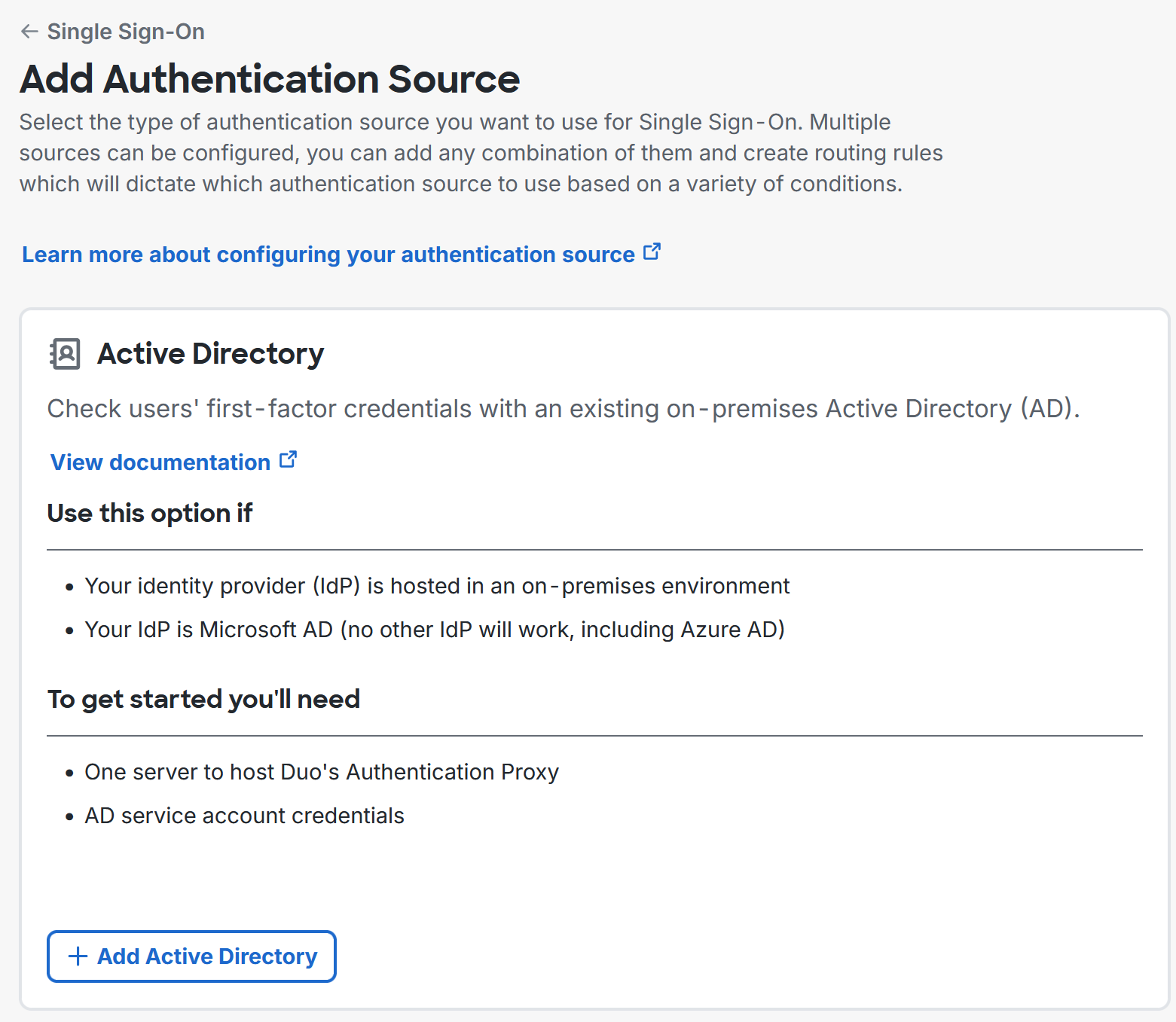

Sélectionnez Applications > Paramètres SSO > Ajouter une source > Active Directory > Ajouter Active Directory .

-

Saisissez un nom d’affichage pour la connexion LDAPS à votre forêt AD.

-

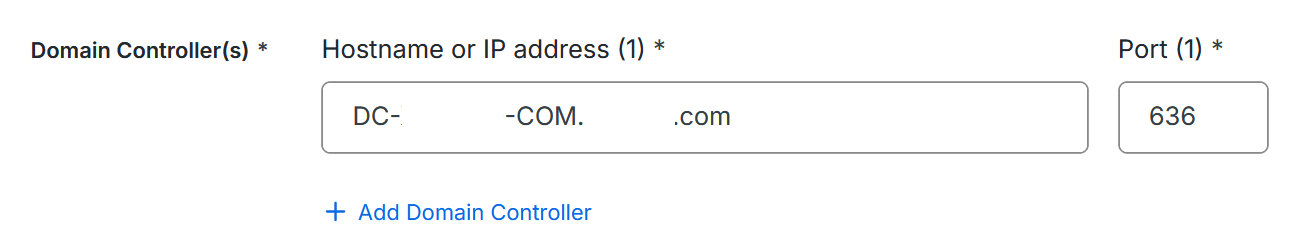

Saisissez le nom de domaine complet (FQDN) de votre contrôleur de domaine.

-

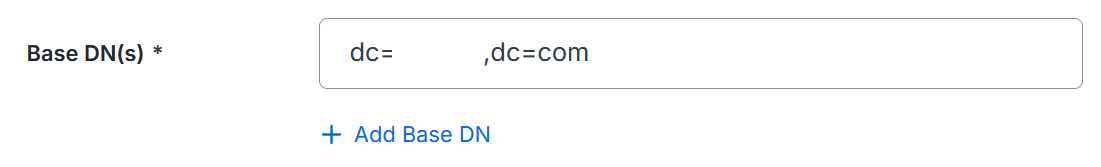

Configurez le DN de base de votre domaine AD.

-

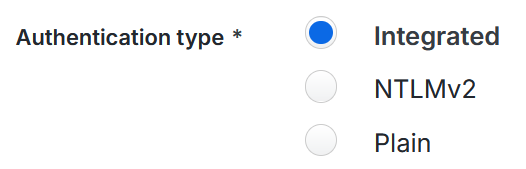

Sélectionnez Intégré comme type d’authentification.

-

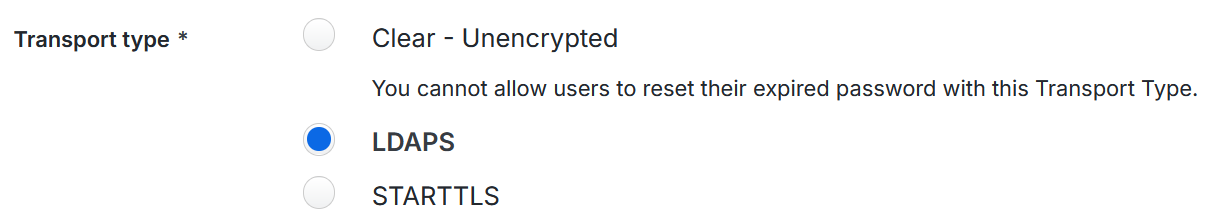

Sélectionnez LDAPS comme type de transport.

-

Cochez Vérifier le nom d’hôte SSL.

-

Saisissez à la fois le certificat du contrôleur de domaine et le certificat de l’autorité de certification (CA) d’entreprise privée qui a été utilisé pour signer votre certificat de domaine.

-

Saisissez les certificats au format PEM selon l’exemple suivant

-----BEGIN CERTIFICATE----- `<base64 Domain Controller Certificate>` -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- `<base64 Certificate Authority Certificate used to sign the Domain Controller Certificate above>` -----END CERTIFICATE----- <!--NeedCopy--> -

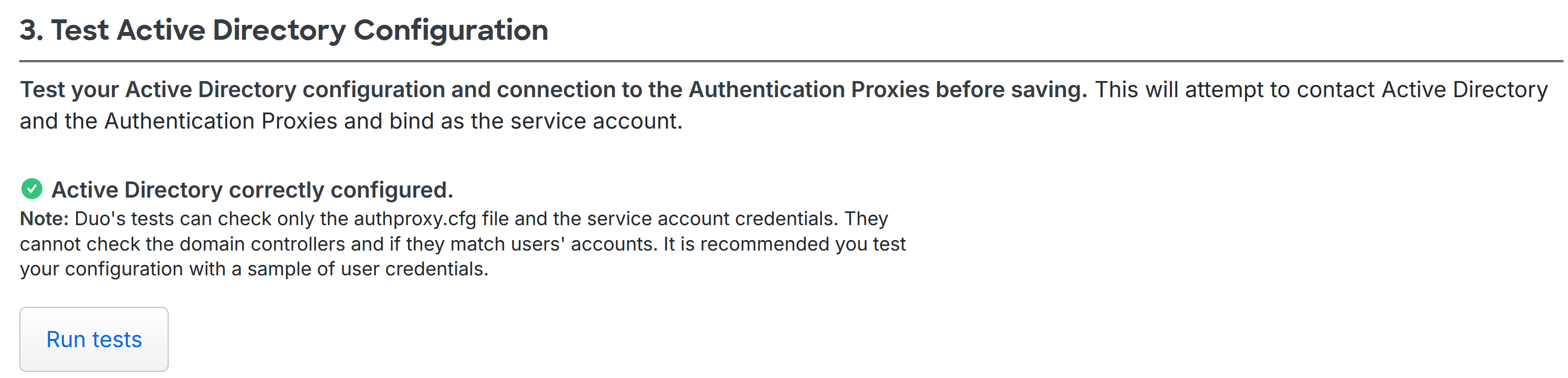

Testez votre connexion LDAPS.

Configurer le fichier de configuration de votre proxy d’authentification Duo pour SAML

-

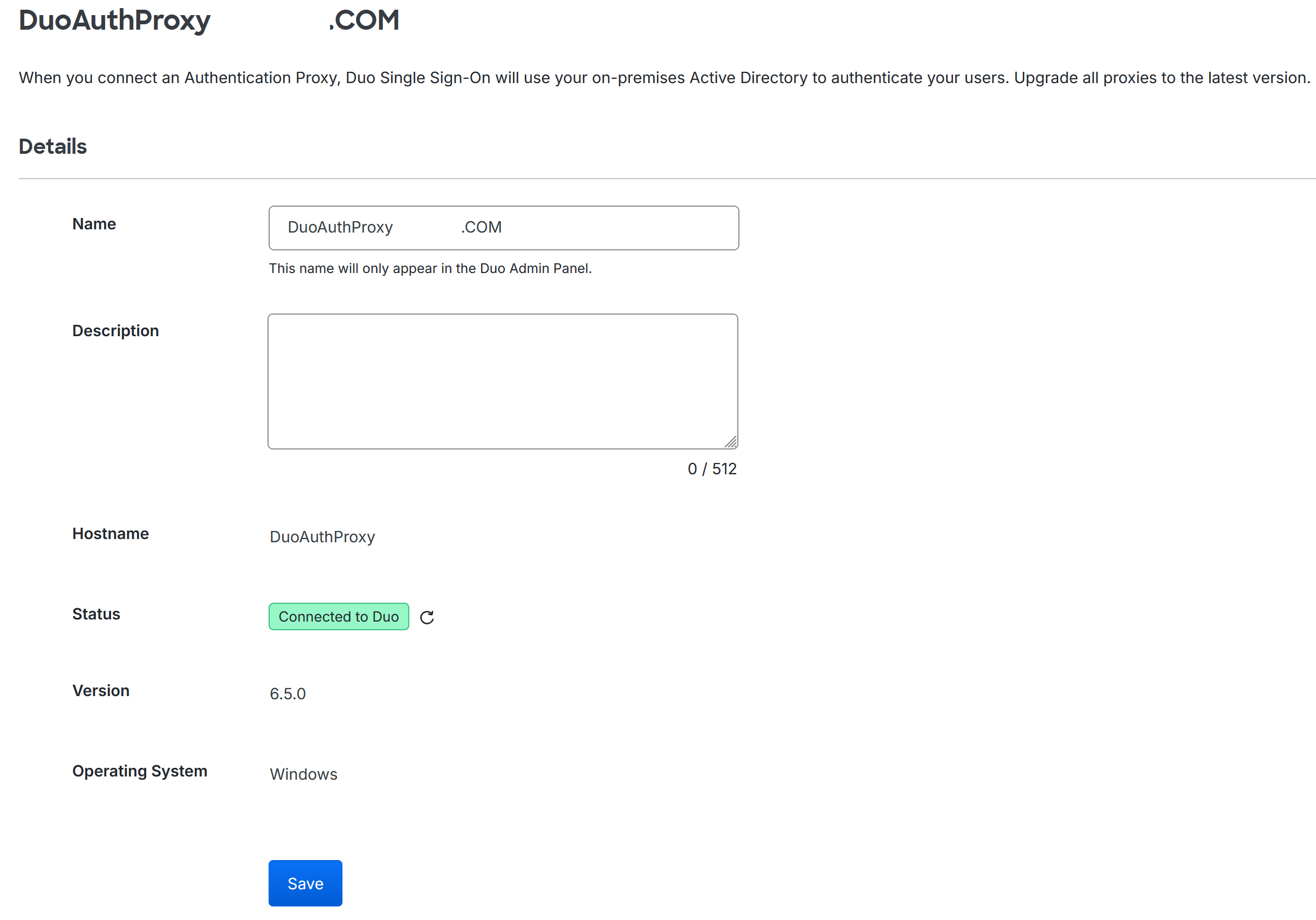

Vérifiez que la configuration de votre proxy d’authentification Duo est saine et affiche Connecté à Duo.

-

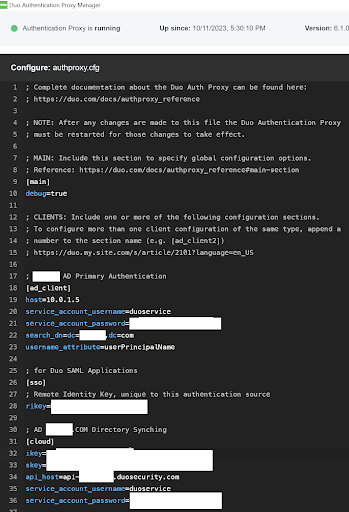

Connectez-vous à votre proxy d’authentification Duo et ajoutez une section SAML [sso] à son fichier de configuration en utilisant l’identité distante (rikey) fournie par la console d’administration Duo. Le proxy d’authentification Duo utilise un secret partagé pour communiquer avec le service cloud Duo. Ce secret est généré lors de l’installation ou de la configuration initiale du proxy d’authentification.

Configurer une application SAML Duo pour une utilisation avec les espaces de travail

-

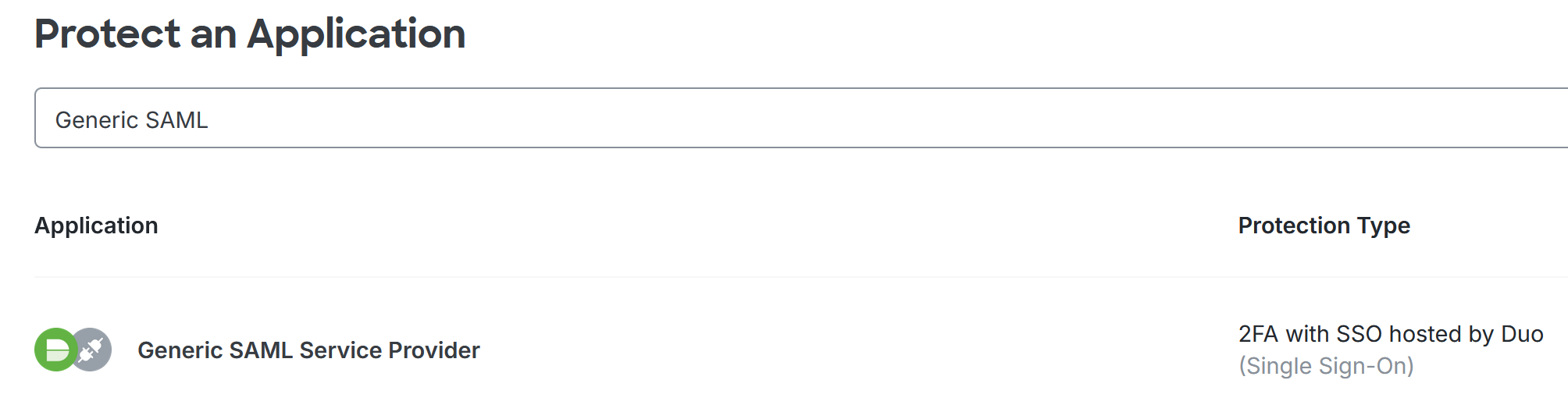

Sélectionnez Applications > Protéger une application. Cliquez sur Ajouter une application.

-

Recherchez l’entrée pour le modèle d’application Duo de fournisseur de services SAML générique. Citrix® recommande le modèle Duo de fournisseur de services SAML générique car il est le plus flexible et vous permettra de configurer différentes combinaisons d’attributs SAML et différents flux SAML selon vos besoins.

Important :

L’utilisation du modèle SAML Duo Citrix Workspace™ n’est pas recommandée car il est inflexible et ne prend en charge que SAML utilisant des identités AD. Le modèle SAML Duo Citrix Workspace ne permettra pas non plus l’ajout d’attributs facultatifs tels que cip_domain et cip_forest, qui sont nécessaires pour certaines configurations SAML avancées de fusions et acquisitions. Il ne permet pas non plus la configuration du point de terminaison de déconnexion de Citrix Cloud.

-

Spécifiez un Nom d’affichage pour votre application SAML, tel que Citrix Cloud Prod.

-

Spécifiez l’accès utilisateur, par exemple Activer pour tous les utilisateurs.

-

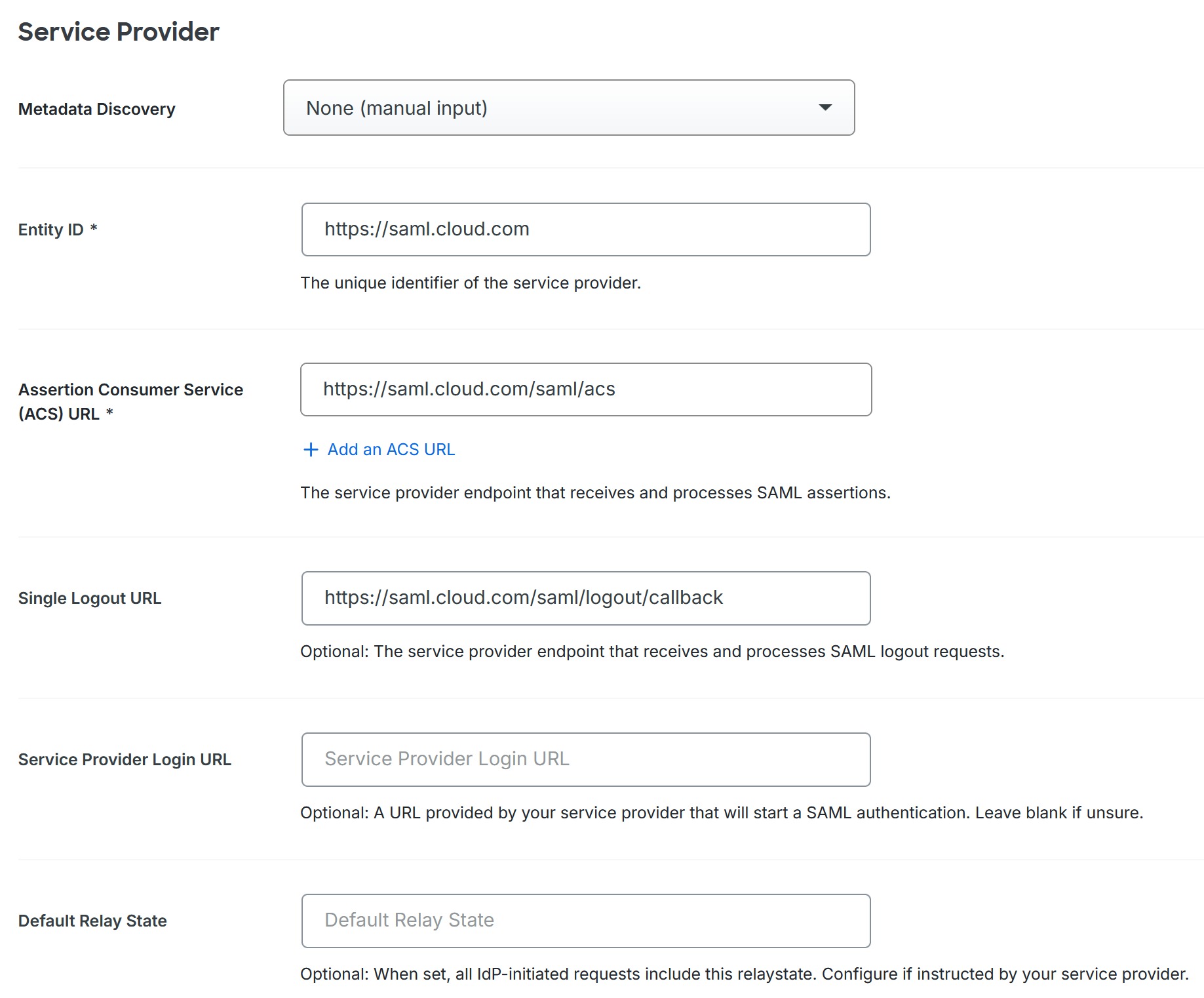

Sélectionnez Aucun (saisie manuelle) dans Découverte des métadonnées et saisissez les points de terminaison SAML Citrix Cloud suivants.

-

Saisissez l’ID d’entité en fonction de la région Citrix Cloud dans laquelle se trouve votre locataire CC.

URL Région https://saml.cloud.comCommercial UE, États-Unis et APS https://saml.citrixcloud.jpJP https://saml.cloud.usGOUV -

Configurez l’URL d’authentification unique (URL ACS) en fonction de la région Citrix Cloud dans laquelle se trouve votre locataire CC.

URL Région https://saml.cloud.com/saml/acsCommercial UE, États-Unis et APS https://saml.citrixcloud.jp/saml/acsJP https://saml.cloud.us/saml/acsGOUV -

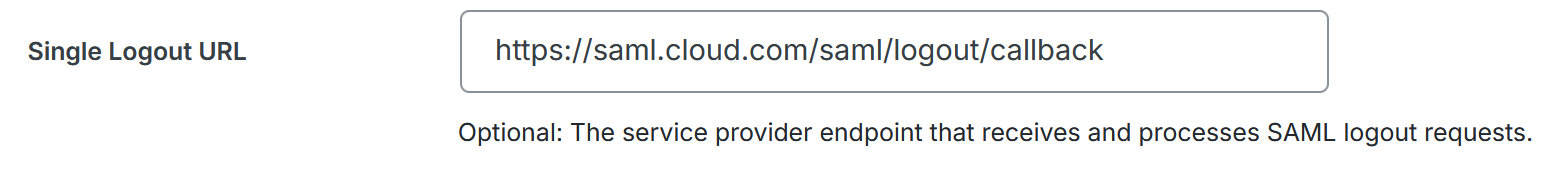

Configurez l’URL de déconnexion unique en fonction de la région Citrix Cloud dans laquelle se trouve votre locataire CC.

URL Région https://saml.cloud.com/saml/logout/callbackCommercial UE, États-Unis et APS https://saml.citrixcloud.jp/samllogout/callbackJP https://saml.cloud.us/saml/samllogout/callbackGOUV -

L’URL de connexion du fournisseur de services n’est pas requise et peut être laissée vide.

-

L’état de relais par défaut n’est pas requis et peut être laissé vide.

-

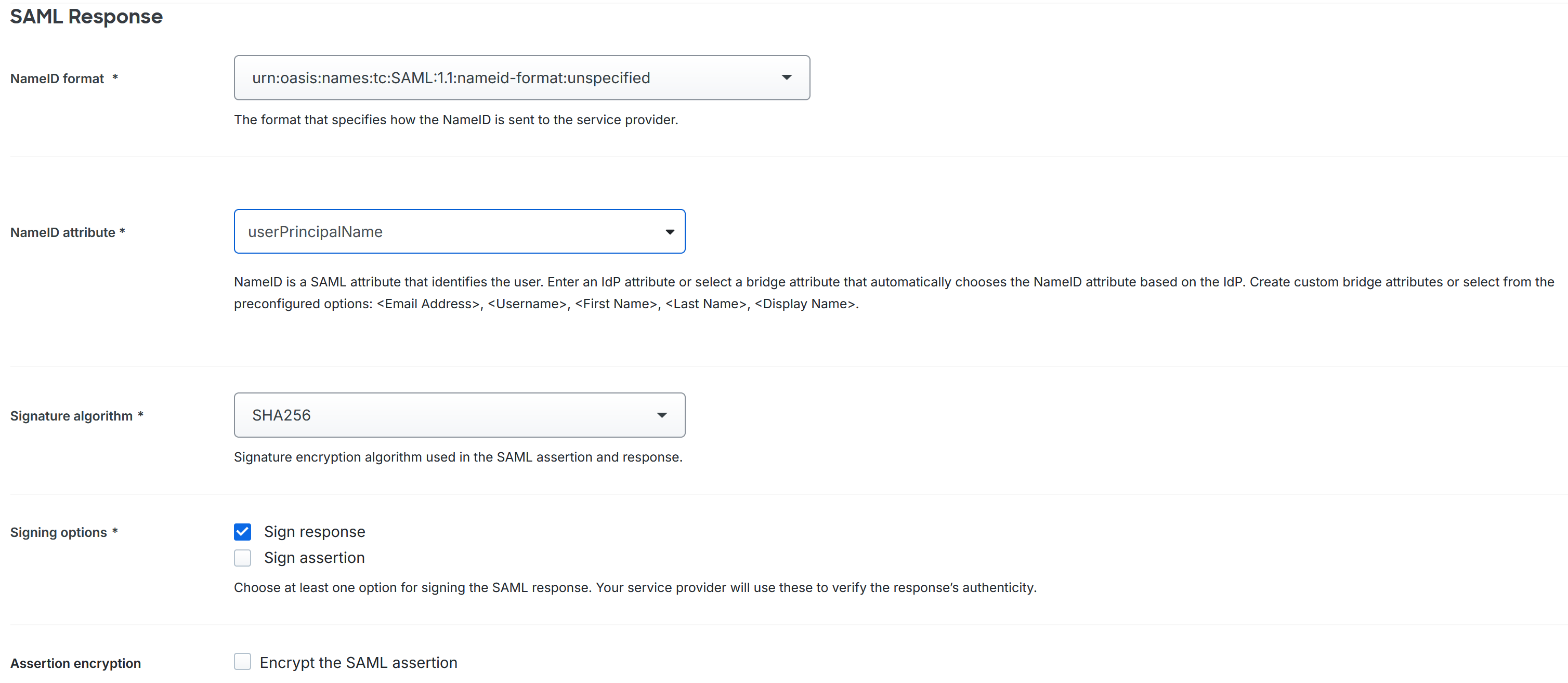

Configurez le format d’ID de nom comme Non spécifié.

-

Configurez l’attribut d’ID de nom comme userPrincipalName (sensible à la casse).

-

Configurez l’algorithme de signature comme SHA256.

-

Configurez les options de signature comme Signer la réponse.

-

Configurez le chiffrement des assertions comme désactivé.

-

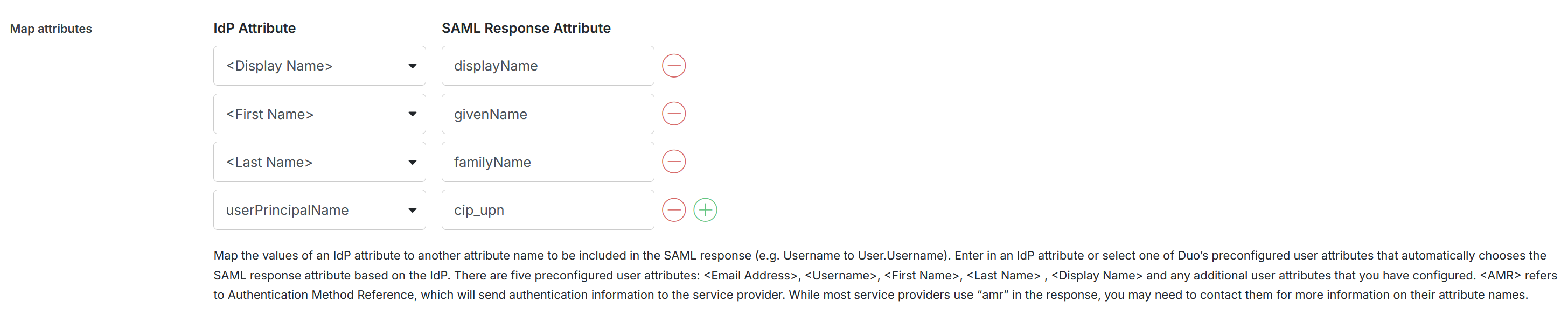

Configurez les attributs de mappage avec les attributs de pontage Duo à gauche et les noms de revendication SAML Citrix Cloud à droite.

Important :

Les attributs de pontage Duo (à gauche) et les noms de revendication d’attribut SAML (à droite) sont sensibles à la casse. Ce sont les noms de revendication à droite qui doivent correspondre à ce qui est configuré dans la connexion SAML Citrix Cloud.

Configurer la connexion SAML Citrix Cloud

-

Tous les flux de connexion Citrix doivent être initiés par le fournisseur de services à l’aide d’une URL Workspace ou d’une URL Citrix Cloud GO.

-

Utilisez les valeurs par défaut recommandées pour la connexion SAML dans Gestion des identités et des accès > Authentification > Ajouter un fournisseur d’identité > SAML.

-

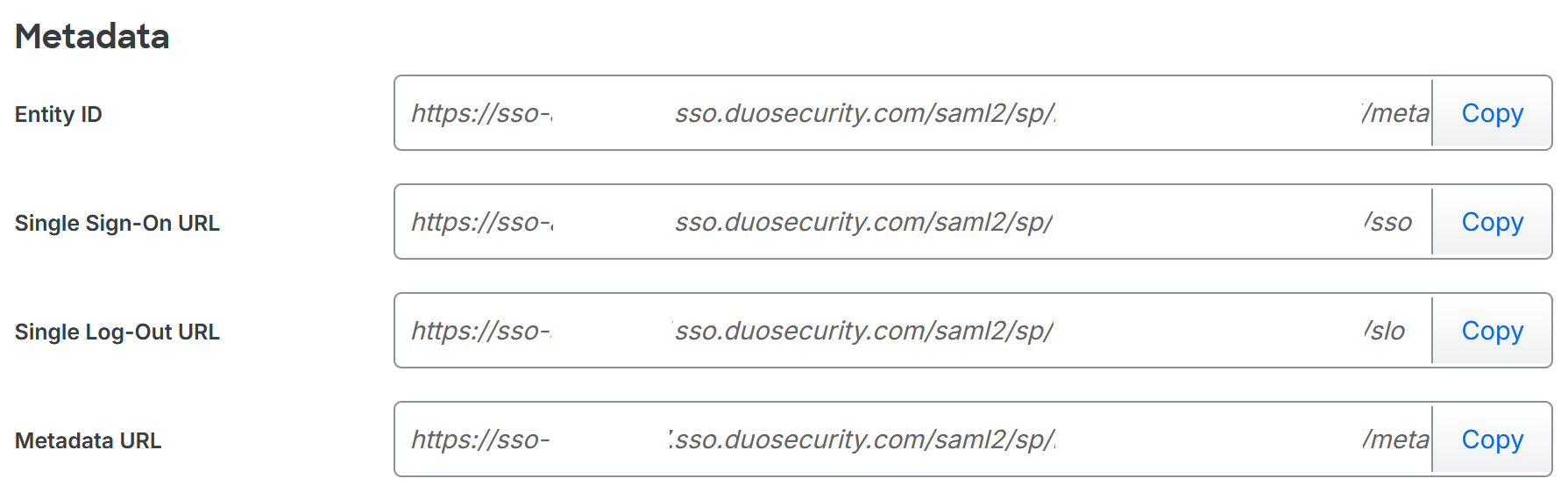

Obtenez les points de terminaison SAML de l’application SAML Duo à saisir dans la connexion SAML Citrix Cloud à partir de votre portail Duo en consultant la documentation Duo Active Directory Sync.

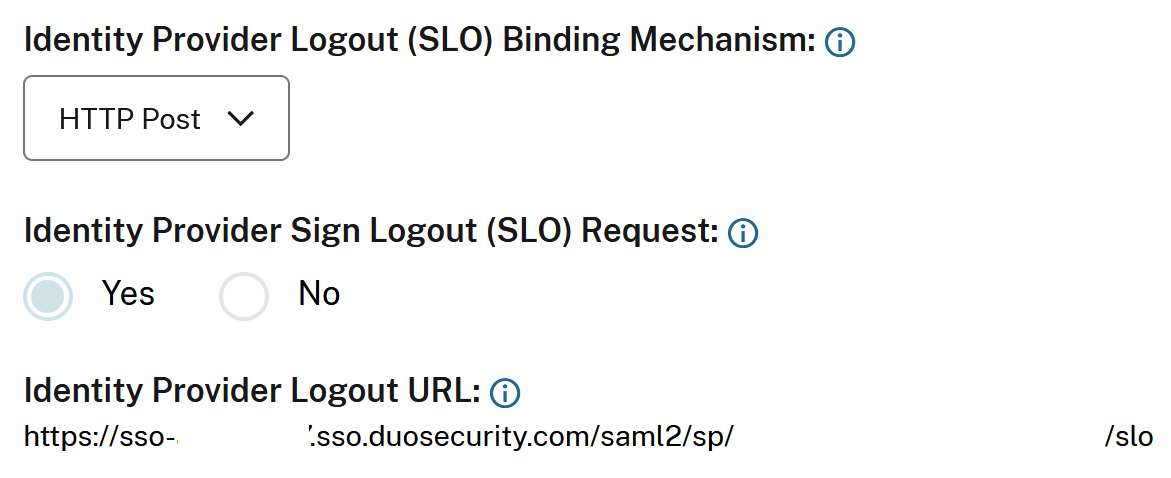

Dans ce champ dans Citrix Cloud Saisissez cette valeur ID d’entité https://sso-<id>.sso.duosecurity.com/saml2/sp/<samlappID>/metadataSigner la demande d’authentification Oui URL du service SSO https://sso-<id>.sso.duosecurity.com/saml2/sp/<samlappID>/ssoMécanisme de liaison SSO HTTP Post Réponse SAML Signer la réponse ou l’assertion Contexte d’authentification Non spécifié, Exact URL de déconnexion https://sso-<id>.sso.duosecurity.com/saml2/sp/<samlappID>/sloSigner la demande de déconnexion Oui Mécanisme de liaison SLO HTTP Post

Comportement de déconnexion SAML Duo

Duo SAML ne prend pas actuellement en charge le SLO SAML au moment de la rédaction de cet article, mais il est possible de configurer Duo pour mettre fin à la session IDP lorsqu’un utilisateur se déconnecte explicitement de Workspace et/ou de Citrix Cloud. Il est recommandé de lire la section Considérations relatives à la déconnexion SAML considérations relatives à la déconnexion SAML dans l’article principal sur SAML avant de choisir de configurer les paramètres de déconnexion de votre application SAML Duo.

Important :

Extrait de la documentation Duo Duo SSO Logout Behavior and Session Management Details.

Les utilisateurs qui décident de se déconnecter et d’accéder à l’URL SLO pour Duo SSO seront déconnectés de Duo SSO et leur session d’appareils mémorisés MFA sera supprimée avant d’être redirigés vers la page de déconnexion.

Pour configurer la déconnexion explicite de la session IDP Duo lorsque l’utilisateur final se déconnecte de Workspace et/ou de Citrix Cloud, suivez les étapes recommandées ci-dessous.

-

Configurez le point de terminaison de déconnexion SAML Citrix Cloud dans votre application SAML Duo.

-

Configurez le point de terminaison SLO Duo dans la connexion SAML Citrix Cloud.

Important :

Si vous n’avez pas utilisé le modèle d’application Duo Fournisseur SAML générique, vous ne pourrez pas effectuer cette étape car l’option de saisie du point de terminaison de déconnexion Citrix Cloud ne sera pas disponible.

-

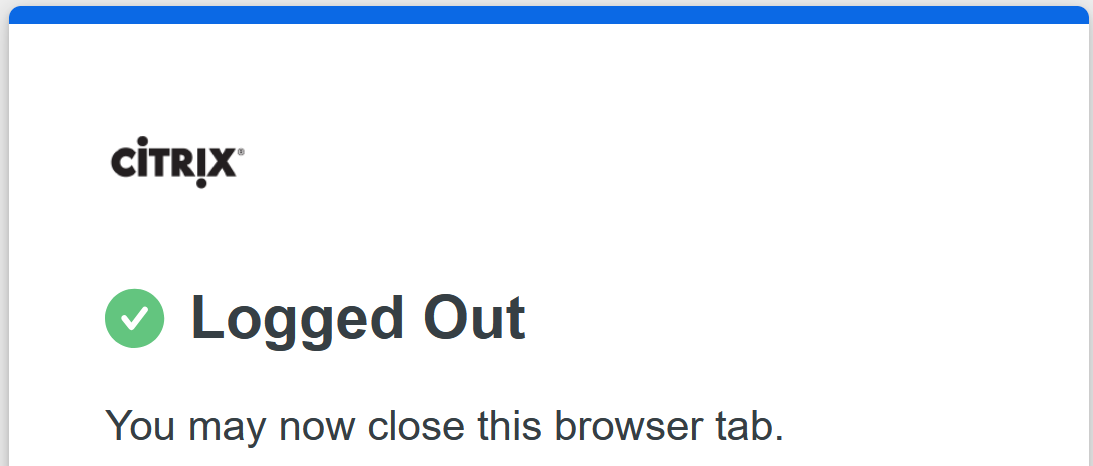

Lors de la déconnexion de Workspace, avec les deux côtés de la connexion SAML configurés pour la déconnexion conformément aux étapes 1 et 2, l’interface utilisateur suivante sera affichée par Duo, indiquant que la session IDP a été terminée.

-

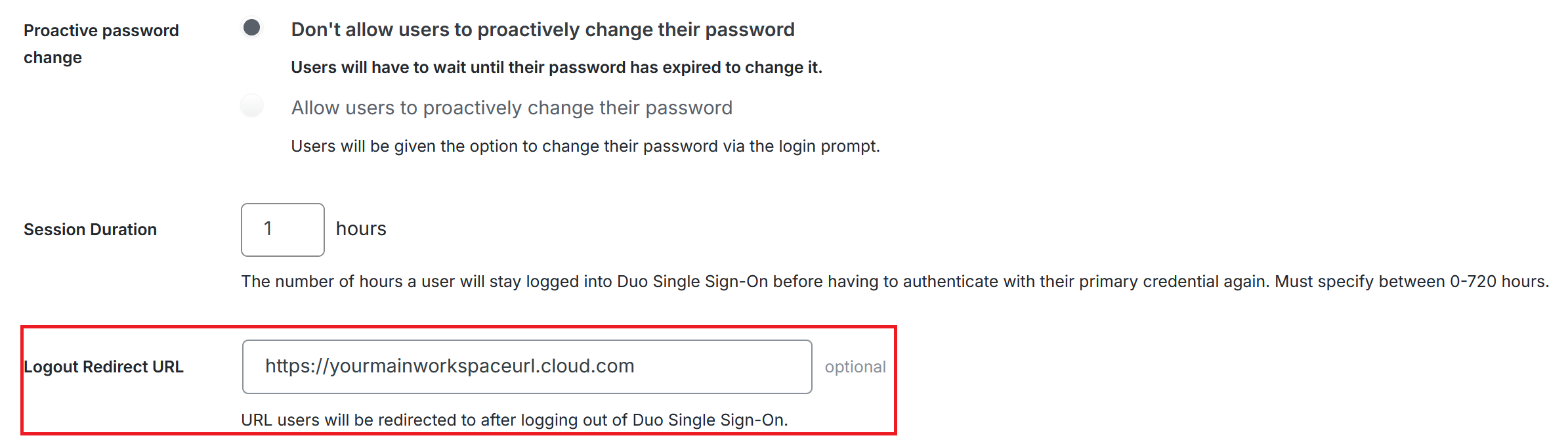

Facultatif : Pour améliorer l’expérience de déconnexion de l’utilisateur final de votre Workspace, il est possible de configurer la connexion LDAPS Duo avec une seule URL de redirection de déconnexion qui redirigera vos utilisateurs finaux vers la page de connexion de Citrix Workspace. Cela se fait à l’intérieur de votre connexion LDAPS de forêt AD.

Important :

Le champ d’URL de redirection de déconnexion affiché ci-dessus ne permettra que la configuration d’une seule URL Workspace. L’utilisation de plusieurs URL Workspace différentes au sein du locataire Citrix Cloud ne peut pas être configurée dans une seule connexion de forêt Active Directory dans Duo.

Dans cet article

- Prérequis

- Configurer la synchronisation Active Directory avec votre locataire Duo

- Configurer le fichier de configuration de votre proxy d’authentification Duo pour SAML

- Configurer une application SAML Duo pour une utilisation avec les espaces de travail

- Configurer la connexion SAML Citrix Cloud

- Comportement de déconnexion SAML Duo