Android Enterprise

- Android Enterprise est un ensemble d’outils et de services fournis par Google en tant que solution de gestion d’entreprise pour les appareils Android. Avec Android Enterprise :

- Vous utilisez Citrix Endpoint Management pour gérer les appareils Android appartenant à l’entreprise et les appareils personnels (BYOD).

- Vous pouvez gérer l’intégralité de l’appareil ou un profil distinct sur l’appareil. Le profil distinct isole les comptes professionnels, les applications et les données des comptes personnels, des applications et des données.

-

Vous pouvez également gérer des appareils dédiés à un usage unique, tels que la gestion des stocks. Pour un aperçu de ce que Android Enterprise peut faire, consultez Gestion Android Enterprise.

-

Ressources :

-

Pour une liste des termes et définitions liés à Android Enterprise, consultez l’article du guide des développeurs Google Android Enterprise, Terminologie Android Enterprise. Google met fréquemment à jour ces termes.

-

Pour une liste des systèmes d’exploitation Android pris en charge par Citrix Endpoint Management, consultez Systèmes d’exploitation d’appareils pris en charge.

-

Pour plus d’informations sur les connexions sortantes à prendre en compte lors de la configuration des environnements réseau pour Android Enterprise, consultez l’article d’assistance Google, Exigences réseau Android Enterprise.

-

Pour plus d’informations sur le déploiement d’Android Enterprise, consultez Déployer des ressources).

-

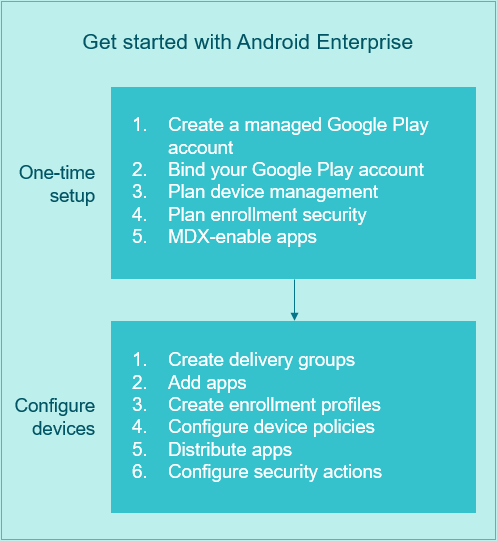

Démarrer avec Android Enterprise

Important :

Le mode d’administration des appareils n’est plus pris en charge. Si vos utilisateurs ont des appareils en mode d’administration des appareils, consultez Migrer de l’administration des appareils vers Android Enterprise. Une fois vos appareils migrés vers Android Enterprise, suivez les étapes ci-dessous pour configurer les appareils Android Enterprise.

Configuration unique

-

Créez un compte Google Play géré.

Consultez Utilisation de Google Play géré avec Citrix Endpoint Management et Exigences.

-

Associez votre compte Google Play à Citrix Endpoint Management.

Consultez Connexion de Citrix Endpoint Management à Google Play.

-

- Planifiez la manière dont vous souhaitez gérer les appareils.

-

-

Planifiez la sécurité de l’inscription pour les appareils des utilisateurs.

Consultez Sécurité de l’inscription.

-

- Préparez-vous à distribuer des applications compatibles MDX.

Utilisez le SDK MAM pour développer des applications. Ou, si vous n’êtes pas prêt à passer au nouveau SDK, utilisez le MDX Toolkit basé sur la ligne de commande pour encapsuler les applications.

Consultez Présentation du SDK MAM.

-

À ce stade, vous êtes prêt à configurer vos appareils Android Enterprise avec des stratégies d’applications et d’appareils, des profils d’inscription et des applications. Consultez la section suivante pour obtenir des conseils.

- ### Configurer les appareils

-

Créez des groupes de mise à disposition.

Contrôlez qui reçoit quelles ressources et quand. Consultez Déployer des ressources.

Nous cessons de distribuer les applications publiées pour la plateforme DA héritée aux appareils inscrits dans Android Enterprise. Pour les appareils Android Enterprise, publiez les applications pour la plateforme Android Enterprise. Pour continuer à publier des applications DA héritées sur des appareils en mode DA, créez un groupe de mise à disposition distinct pour ces applications. Consultez Obsolescence.

-

Ajoutez des applications. Vous pouvez approuver les applications dans Google Play directement depuis la console Citrix Endpoint Management.

Consultez l’article d’assistance Google, Gérer les applications dans votre organisation.

-

Créez des profils d’inscription.

Spécifiez les options d’inscription pour la gestion des appareils et des applications. Consultez Scénarios et profils de déploiement d’appareils et Création de profils d’inscription.

- Lorsque vous déployez une application publique du Google Play Store Android Enterprise sur un appareil Android, cet utilisateur est automatiquement inscrit à Android Enterprise.

- L’inscription sans contact vous permet de configurer les appareils pour qu’ils s’inscrivent automatiquement lors de leur première mise sous tension. Consultez Inscription sans contact.

-

Configurez les stratégies d’appareil et d’application.

Équilibrez la sécurité de l’entreprise avec la confidentialité et l’expérience de l’utilisateur. Consultez Configurer les stratégies d’appareil et d’application Android Enterprise.

-

Distribuez les applications.

Vous utilisez Google Play géré pour ajouter, acheter et approuver des applications à déployer sur l’espace de travail Android Enterprise d’un appareil. Les utilisateurs ne peuvent installer que les applications de Google Play géré que vous mettez à leur disposition.

Consultez :

- Distribuer des applications Android Enterprise

- Stratégie de configurations gérées

-

- Configurez les actions de sécurité pour surveiller et assurer la conformité.

Consultez Actions de sécurité.

Utilisation de Google Play géré avec Citrix Endpoint Management

- Lorsque vous intégrez Citrix Endpoint Management à Google Play géré pour utiliser Android Enterprise, vous créez une entreprise. Google définit une entreprise comme un lien entre l'organisation et votre solution de gestion de la mobilité d'entreprise (EMM). Tous les utilisateurs et appareils que l'organisation gère via votre solution appartiennent à son entreprise.

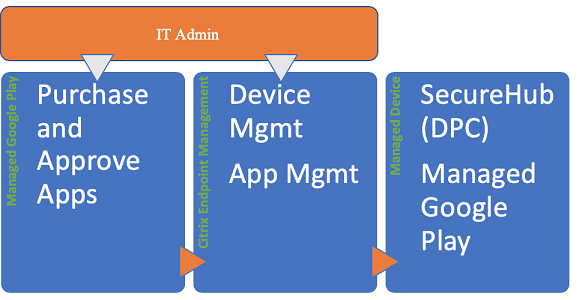

- Une entreprise pour Android Enterprise comporte trois composants : une solution EMM, une application de contrôleur de stratégie d'appareil (DPC) et une plateforme d'applications d'entreprise Google. Lorsque vous intégrez Citrix Endpoint Management à Android Enterprise, la solution complète comprend les composants suivants :

-

Citrix Endpoint Management : L’EMM Citrix. Citrix Endpoint Management est la solution unifiée Citrix Endpoint Management pour un espace de travail numérique sécurisé. Citrix Endpoint Management fournit aux administrateurs informatiques les moyens de gérer les appareils et les applications de leurs organisations.

- Citrix Secure Hub : L’application DPC Citrix. Citrix Secure Hub est le point de départ de Citrix Endpoint Management. Citrix Secure Hub applique les stratégies sur l’appareil.

- Google Play géré : Une plateforme d’applications d’entreprise Google qui s’intègre à Citrix Endpoint Management. L’API EMM de Google Play définit les stratégies d’application et distribue les applications.

Cette illustration montre comment les administrateurs interagissent avec ces composants et comment les composants interagissent entre eux :

Remarque :

Vous pouvez utiliser Google Play géré ou Google Workspace (anciennement G Suite) pour enregistrer Citrix en tant que fournisseur EMM. Cet article traite de l’utilisation d’Android Enterprise avec Google Play géré. Si votre organisation utilise Google Workspace pour fournir l’accès aux applications, vous pouvez l’utiliser avec Android Enterprise. Consultez Android Enterprise hérité pour les clients Google Workspace.

Lorsque vous utilisez Google Play géré, provisionnez des comptes Google Play gérés pour les appareils et les utilisateurs finaux. Les comptes Google Play gérés donnent accès à Google Play géré, permettant aux utilisateurs d’installer et d’utiliser les applications que vous mettez à leur disposition. Si votre organisation utilise un service d’identité tiers, vous pouvez lier les comptes Google Play gérés à vos comptes d’identité existants.

Étant donné que ce type d’entreprise n’est pas lié à un domaine, vous pouvez créer plusieurs entreprises pour une seule organisation. Par exemple, chaque service ou région au sein d’une organisation peut s’inscrire en tant qu’entreprise différente. L’utilisation de différentes entreprises vous permet de gérer des ensembles distincts d’appareils et d’applications.

Pour les administrateurs de Citrix Endpoint Management, Google Play géré combine l’expérience utilisateur et les fonctionnalités de l’App Store de Google Play avec un ensemble de fonctionnalités de gestion conçues pour les entreprises. Vous utilisez Google Play géré pour ajouter, acheter et approuver des applications à déployer sur l’espace de travail Android Enterprise d’un appareil. Vous pouvez utiliser Google Play pour déployer des applications publiques, des applications privées et des applications tierces.

Pour les utilisateurs d’appareils gérés, Google Play géré est l’App Store d’entreprise. Les utilisateurs peuvent parcourir les applications, afficher les détails des applications et les installer. Contrairement à la version publique de Google Play, les utilisateurs ne peuvent installer que les applications de Google Play géré que vous mettez à leur disposition.

Scénarios et profils de déploiement d’appareils

Les scénarios de déploiement d’appareils font référence à la propriété des appareils que vous déployez et à la manière dont vous les gérez. Les profils d’appareil font référence à la manière dont le DPC gère et applique les stratégies sur les appareils.

Un profil professionnel isole les comptes, applications et données professionnels des comptes, applications et données personnels. Les profils professionnels et personnels sont séparés au niveau du système d’exploitation. Pour plus de détails sur les profils professionnels, consultez Qu’est-ce qu’un profil professionnel.

Important :

Lorsque les appareils Android Enterprise sont mis à jour vers Android 11, Google migre les appareils gérés en tant que « entièrement gérés avec un profil professionnel » vers une nouvelle expérience de profil professionnel améliorée en matière de sécurité. Le nouveau mode d’inscription est appelé « profil professionnel sur les appareils appartenant à l’entreprise ». Pour plus d’informations, consultez Changements à venir pour le profil entièrement géré avec profil professionnel d’Android Enterprise. Pour les appareils Android 12, consultez Améliorations de la sécurité et de la confidentialité pour le profil professionnel.

- | Gestion des appareils | Cas d'utilisation | Profil professionnel | Profil personnel | Remarques |

- |----|----|----|----|----| | Appareils appartenant à l'entreprise \(entièrement gérés) | Appareils appartenant à l'entreprise destinés uniquement à un usage professionnel | Non | Non | Pour les appareils neufs ou réinitialisés en usine uniquement. Consultez \[Provisionnement des appareils Android Enterprise entièrement gérés]\(#provisioning-android-enterprise-fully-managed-devices). | | Entièrement géré avec un profil professionnel / Profil professionnel sur les appareils appartenant à l'entreprise | Appareils appartenant à l'entreprise destinés à un usage professionnel et personnel | Oui | Oui. Deux copies du DPC s'exécutent sur ces appareils : l'une gère l'appareil en mode propriétaire de l'appareil et l'autre gère le profil professionnel en mode propriétaire du profil. Vous pouvez appliquer des stratégies distinctes à l'appareil et au profil professionnel. | Consultez \[Provisionnement des appareils Android Enterprise entièrement gérés avec un profil professionnel ou un profil professionnel sur les appareils appartenant à l'entreprise]\(#provisioning-android-enterprise-fully-managed-devices-with-a-work-profile-or-work-profile-on-corporate-owned-devices).| | Appareils dédiés\* | Appareils appartenant à l'entreprise configurés pour un cas d'utilisation unique, tel que l'affichage numérique ou l'impression de billets | Non | Non | Consultez \[Provisionnement des appareils Android Enterprise dédiés]\(#provisioning-dedicated-android-enterprise-devices).| | Profil professionnel BYOD\*\* | Appareils personnels inscrits avec la gestion du profil professionnel \(également appelé mode propriétaire du profil) | Oui | Oui. Le DPC gère uniquement le profil professionnel, pas l'appareil entier. | Ces appareils n'ont pas besoin d'être neufs ou réinitialisés en usine. Consultez \[Provisionnement des appareils Android Enterprise avec profil professionnel]\(#provisioning-android-enterprise-work-profile-devices).|

* Les utilisateurs peuvent partager un appareil dédié. Lorsqu’un utilisateur se connecte à une application sur un appareil dédié, l’état de son travail est lié à l’application, et non à l’appareil.

** Citrix Endpoint Management ne prend pas en charge les appareils Zebra en mode profil professionnel BYOD. Citrix Endpoint Management prend en charge les appareils Zebra en tant qu’appareils entièrement gérés à l’aide d’Android Enterprise.

Sécurité de l’inscription

- Les profils d'inscription déterminent si les appareils Android s'inscrivent à MAM, MDM ou MDM+MAM, avec la possibilité pour les utilisateurs de se désinscrire de MDM.

- Pour plus d'informations sur la spécification du niveau de sécurité et les étapes d'inscription requises, consultez [Comptes d'utilisateur, rôles et inscription](/fr-fr/citrix-endpoint-management/users.html#configure-enrollment-security-modes).

- Citrix Endpoint Management prend en charge les méthodes d'authentification suivantes pour les appareils Android inscrits en mode MDM ou MDM+MAM. Pour plus d'informations, consultez les articles suivants :

- [Authentification par domaine ou par domaine et jeton de sécurité](/fr-fr/citrix-endpoint-management/authentication/authentication-domain-security-token.html)

- [Authentification par certificat client ou par certificat et domaine](/fr-fr/citrix-endpoint-management/authentication/client-certificate.html)

- Fournisseurs d'identité :

- [Authentification avec Azure Active Directory via Citrix Cloud](/fr-fr/citrix-endpoint-management/authentication/authentication-with-azure-active-directory-through-citrix-cloud.html) (Aperçu)

- [Authentification avec Okta via Citrix Cloud](/fr-fr/citrix-endpoint-management/authentication/authentication-with-okta-through-citrix-cloud.html) (Aperçu)

- Une méthode d'authentification rarement utilisée est un certificat client et un jeton de sécurité. Pour plus d'informations, consultez <https://support.citrix.com/article/CTX215200>.

- ## Configuration requise

Avant de commencer à utiliser Android Enterprise, vous avez besoin des éléments suivants :

- Comptes et informations d'identification :

- Pour configurer Android Enterprise avec Google Play géré, un compte Google d'entreprise

- Pour télécharger les derniers fichiers MDX, un compte client Citrix®

- Firebase Cloud Messaging (FCM) et une stratégie de périphérique de planification de connexion configurée pour Citrix Endpoint Management. Consultez [Firebase Cloud Messaging](/fr-fr/citrix-endpoint-management/device-management/android/firebase-cloud-messaging.html) et [Stratégie de périphérique de planification de connexion](/fr-fr/citrix-endpoint-management/policies/connection-scheduling-policy).

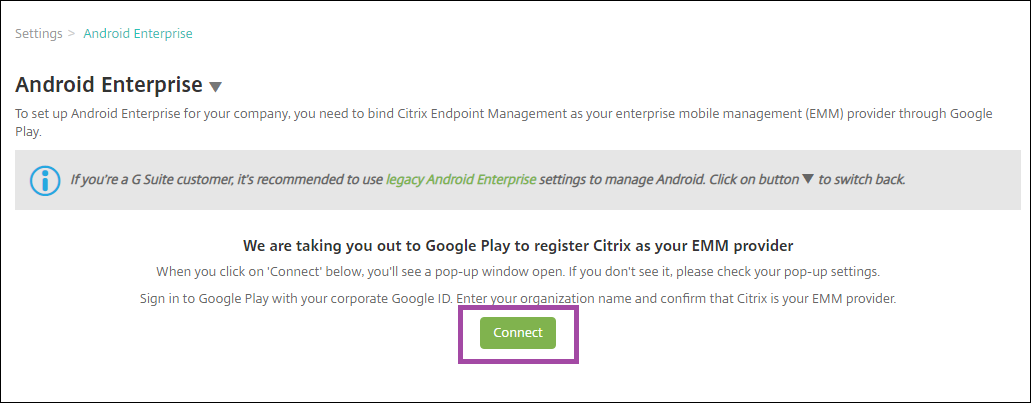

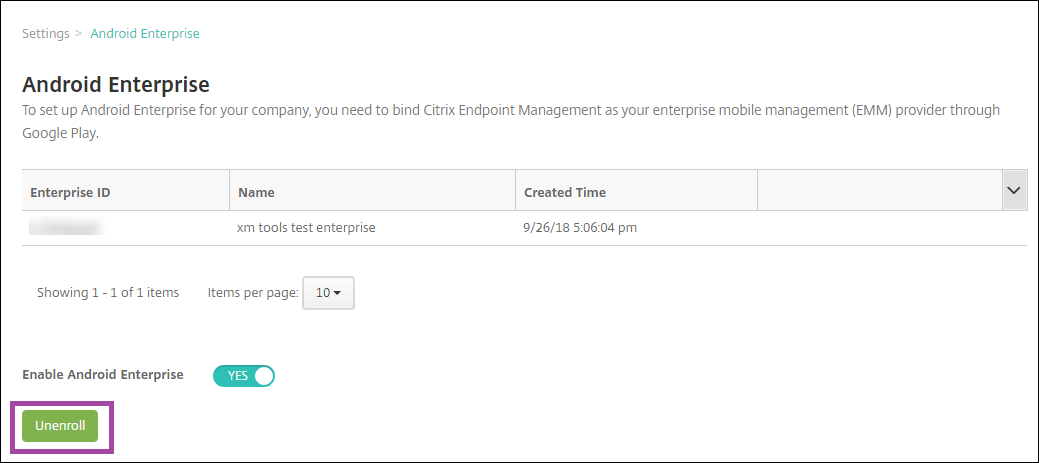

- ## Connexion de Citrix Endpoint Management à Google Play

- Pour configurer Android Enterprise pour votre organisation, enregistrez Citrix en tant que fournisseur EMM via Google Play géré. Cette configuration connecte Google Play géré à Citrix Endpoint Management et crée une entreprise pour Android Enterprise dans Citrix Endpoint Management.

- Vous avez besoin d'un compte Google d'entreprise pour vous connecter à Google Play.

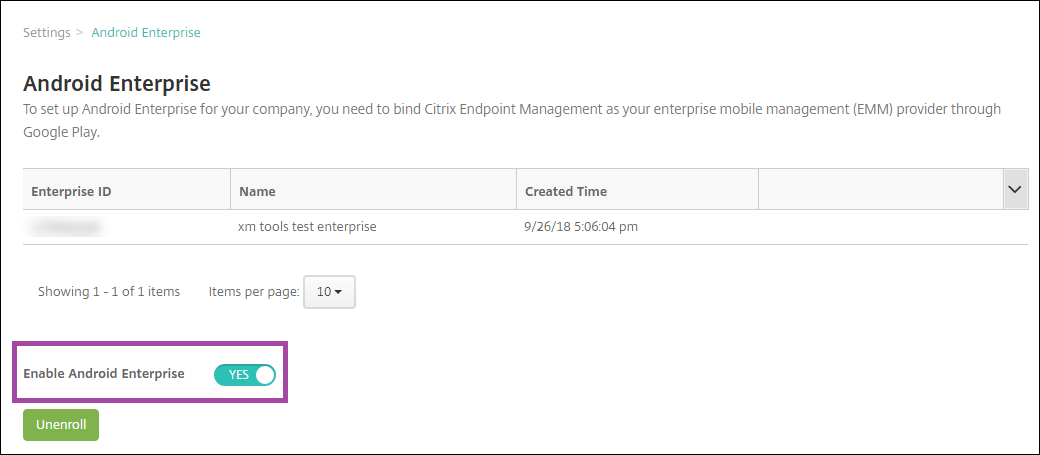

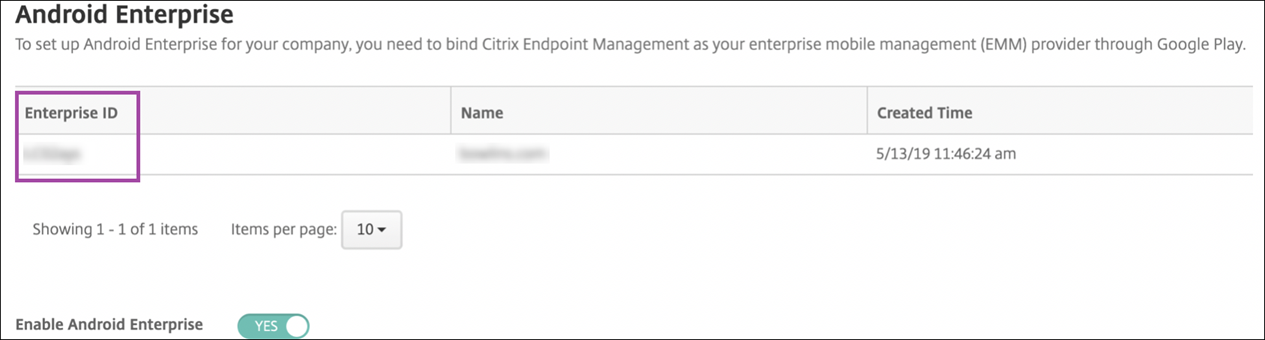

- 1. Dans la console Citrix Endpoint Management, accédez à **Paramètres > Android Enterprise**.

- 1. Cliquez sur **Connecter**. Google Play s'ouvre.

-

- 1. Connectez-vous à Google Play avec les informations d'identification de votre compte Google d'entreprise. Saisissez le nom de votre organisation et confirmez que Citrix est votre fournisseur EMM.

-

Un ID d’entreprise est ajouté pour Android Enterprise. Pour activer Android Enterprise, faites glisser le bouton Activer Android Enterprise sur Oui.

- Votre ID d'entreprise apparaît dans la console Citrix Endpoint Management. -

Votre environnement est connecté à Google et est prêt à gérer les appareils. Vous pouvez maintenant fournir des applications aux utilisateurs.

Citrix Endpoint Management peut fournir aux utilisateurs des applications de productivité mobiles Citrix, des applications MDX, des applications de magasin d’applications public, des applications web et SaaS, des applications d’entreprise et des liens web. Pour plus d’informations sur la manière de fournir ces types d’applications aux utilisateurs, consultez Distribuer des applications Android Enterprise.

La section suivante explique comment fournir des applications de productivité mobiles.

- ## Fournir des applications de productivité mobiles Citrix aux utilisateurs d'Android Enterprise

- La fourniture d'applications de productivité mobiles Citrix aux utilisateurs d'Android Enterprise nécessite les étapes suivantes.

-

Publiez les applications en tant qu’applications MDX. Consultez Configurer les applications en tant qu’applications MDX.

-

Configurez les règles pour les défis de sécurité que vos utilisateurs utilisent pour accéder aux profils de travail sur leurs appareils. Consultez Configurer la stratégie de défi de sécurité.

Les applications que vous publiez sont disponibles pour les appareils inscrits dans votre entreprise Android Enterprise.

Remarque :

- > Lorsque vous déployez une application de magasin d'applications public Android Enterprise sur un utilisateur Android, cet utilisateur est automatiquement inscrit à Android Enterprise.

Configurer les applications en tant qu’applications MDX

Pour configurer une application de productivité Citrix en tant qu’application MDX pour Android Enterprise :

-

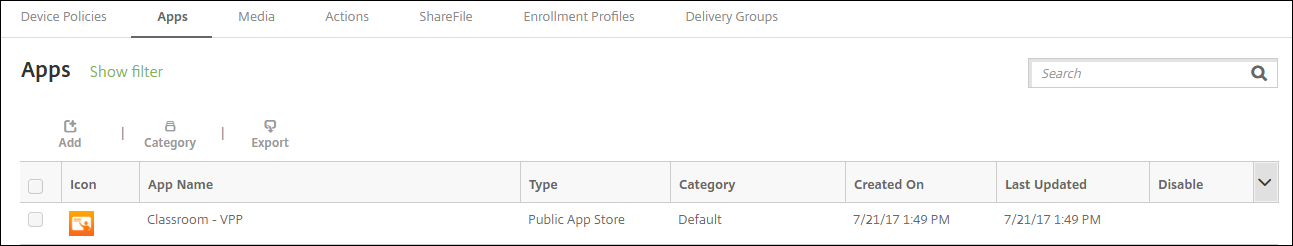

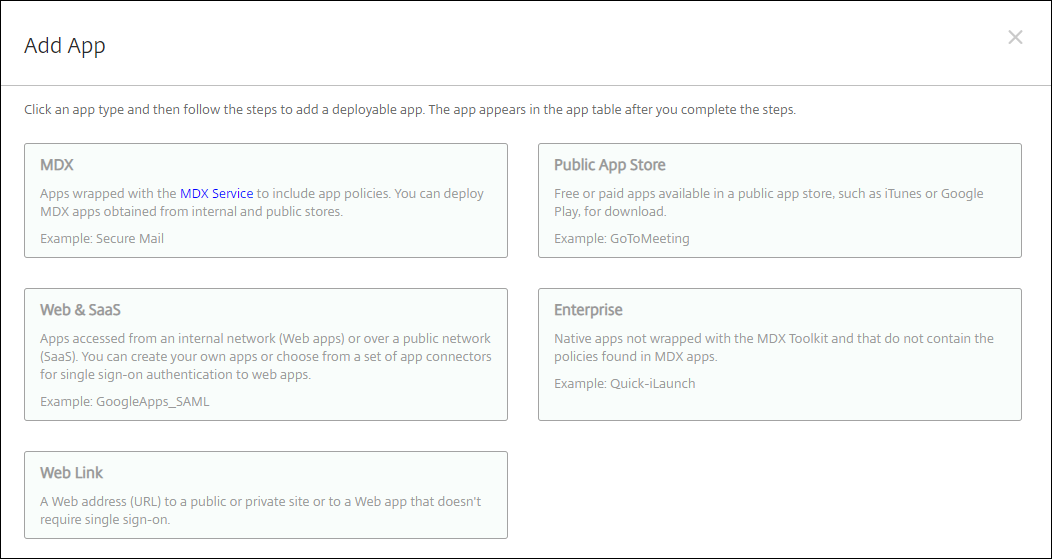

Dans la console Citrix Endpoint Management, cliquez sur Configurer > Applications. La page Applications s’affiche.

-

Cliquez sur Ajouter. La boîte de dialogue Ajouter une application s’affiche.

-

Cliquez sur MDX. La page Informations sur l’application s’affiche.

-

Dans la partie gauche de la page, sélectionnez Android Enterprise comme plateforme.

-

Sur la page Informations sur l’application, saisissez les informations suivantes :

- **Nom :** Saisissez un nom descriptif pour l'application. Ce nom apparaît sous **Nom de l'application** dans le tableau **Applications**. - **Description :** Saisissez une description facultative de l'application. - **Catégorie d'application :** Si vous le souhaitez, dans la liste, cliquez sur la catégorie à laquelle vous souhaitez ajouter l'application. Pour plus d'informations sur les catégories d'applications, consultez [À propos des catégories d'applications](/fr-fr/citrix-endpoint-management/apps.html#about-app-categories-ios-and-mdx). -

Cliquez sur Suivant. La page Application MDX Android Enterprise s’affiche.

-

Cliquez sur Charger et accédez à l’emplacement des fichiers .mdx de l’application. Sélectionnez le fichier et cliquez sur Ouvrir.

-

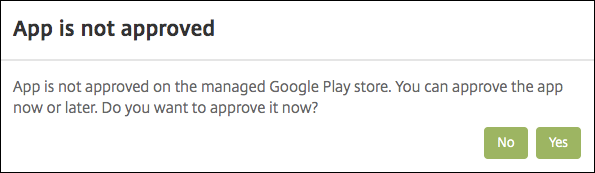

L’interface utilisateur vous informe si l’application jointe nécessite une approbation du Google Play Store géré. Pour approuver l’application sans quitter la console Citrix Endpoint Management, cliquez sur Oui.

-

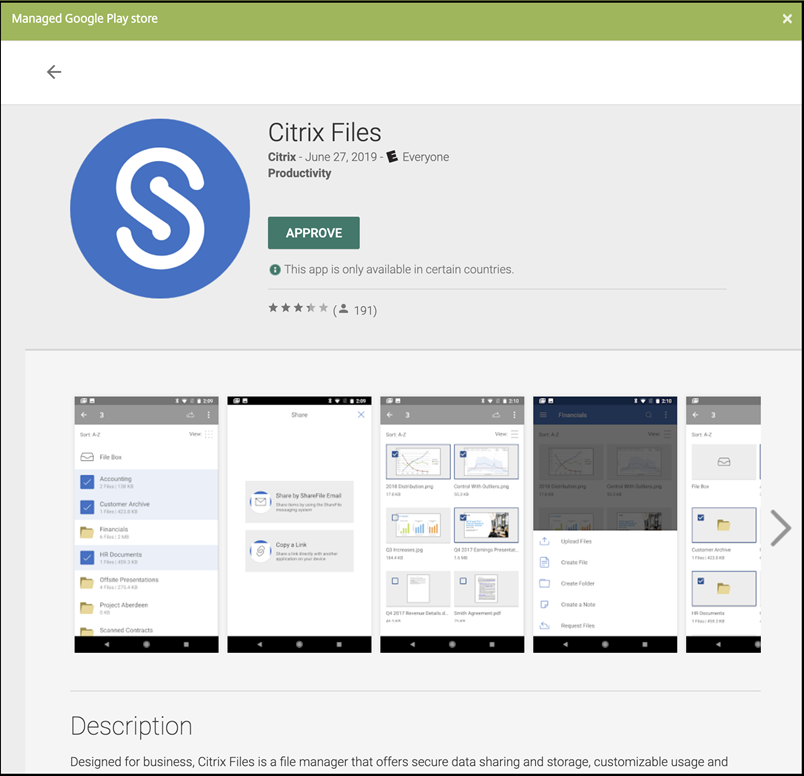

Lorsque la page du Google Play Store géré s’ouvre, cliquez sur Approuver.

-

Cliquez à nouveau sur Approuver.

-

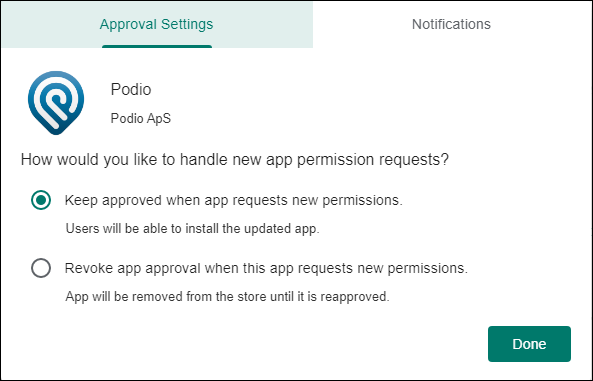

Sélectionnez Maintenir l’approbation lorsque l’application demande de nouvelles autorisations. Cliquez sur Enregistrer.

-

Lorsque l’application est approuvée et enregistrée, d’autres paramètres apparaissent sur la page. Configurez ces paramètres :

- **Nom du fichier :** Saisissez le nom du fichier associé à l'application. - **Description de l'application :** Saisissez une description pour l'application. - **Piste de produit :** Spécifiez la piste de produit que vous souhaitez déployer sur les appareils des utilisateurs. Si vous disposez d'une piste conçue pour les tests, vous pouvez la sélectionner et l'attribuer à vos utilisateurs. La valeur par défaut est Production. - **Version de l'application :** Si vous le souhaitez, saisissez le numéro de version de l'application. - **ID de package :** L'URL de l'application dans le Google Play Store. - **Version minimale du SE :** Si vous le souhaitez, saisissez la version la plus ancienne du système d'exploitation que l'appareil peut exécuter pour utiliser l'application. - **Version maximale du SE :** Si vous le souhaitez, saisissez la version la plus récente du système d'exploitation que l'appareil doit exécuter pour utiliser l'application. - **Appareils exclus :** Si vous le souhaitez, saisissez le fabricant ou les modèles d'appareils qui ne peuvent pas exécuter l'application. -

Configurez les stratégies MDX. Pour plus d’informations sur les stratégies d’application pour les applications MDX, consultez Stratégies MDX en un coup d’œil et Présentation du SDK MAM.

-

Configurez les règles de déploiement. Pour plus d’informations, consultez Déployer des ressources.

-

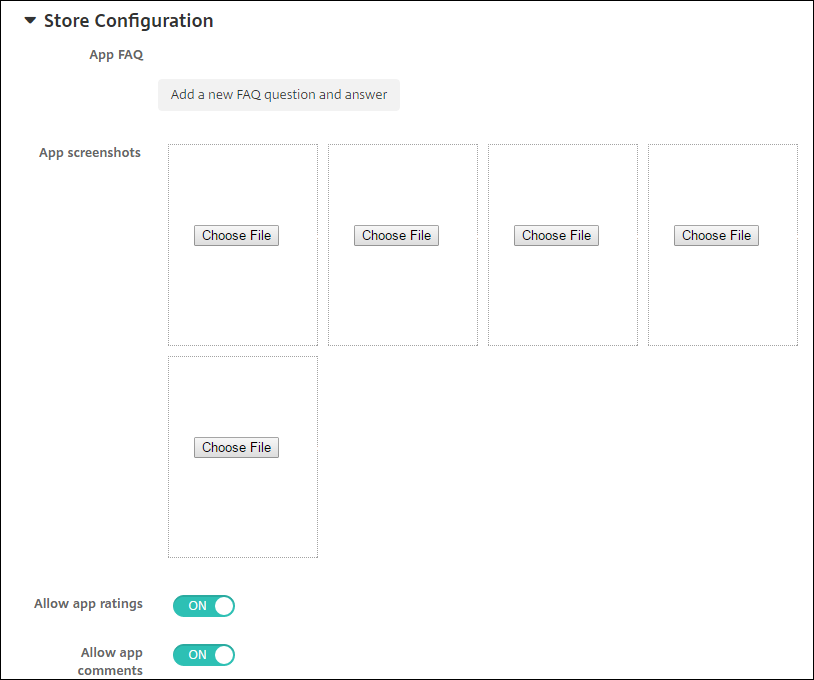

Développez Configuration du Store. Ce paramètre ne s’applique pas aux applications Android Enterprise, qui apparaissent uniquement dans le Google Play géré.

-

Si vous le souhaitez, vous pouvez ajouter une FAQ pour l’application ou des captures d’écran qui apparaissent dans le Store d’applications. Vous pouvez également définir si les utilisateurs peuvent évaluer ou commenter l’application.

- Configurez ces paramètres :

- FAQ de l’application : Ajoutez des questions et réponses de FAQ pour l’application.

- Captures d’écran de l’application : Ajoutez des captures d’écran pour aider à classer l’application dans le Store d’applications. Le graphique que vous chargez doit être un fichier PNG. Vous ne pouvez pas charger d’image GIF ou JPEG.

- Autoriser les évaluations d’applications : Sélectionnez si vous souhaitez autoriser un utilisateur à évaluer l’application. La valeur par défaut est Activé. Autoriser les commentaires d’applications : Sélectionnez si vous souhaitez autoriser les utilisateurs à commenter l’application sélectionnée. La valeur par défaut est Activé.

- Configurez ces paramètres :

-

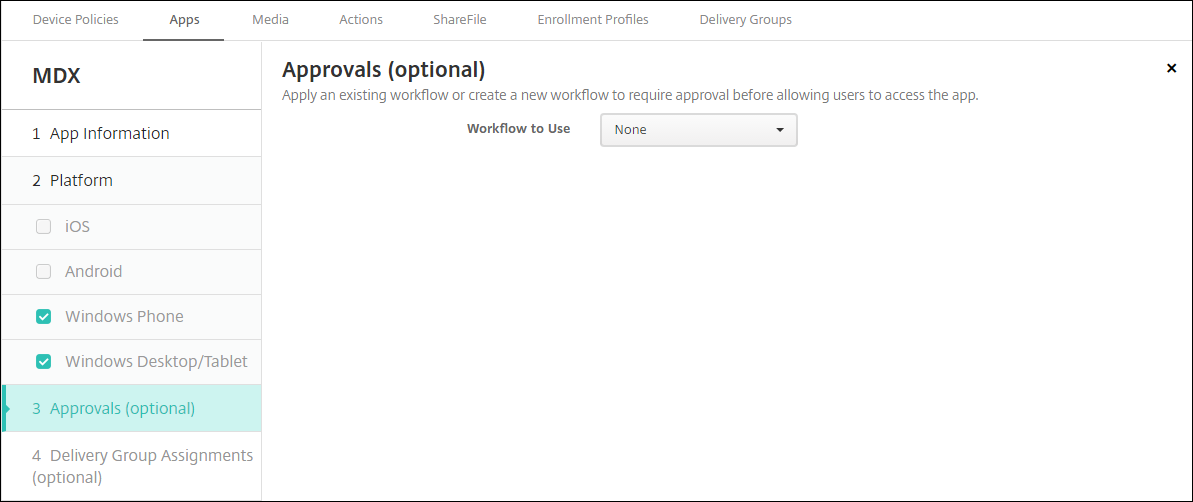

Cliquez sur Suivant. La page Approbations s’affiche.

Vous utilisez des workflows lorsque vous avez besoin d’une approbation lors de la création de comptes utilisateur. Si vous ne souhaitez pas configurer de workflows d’approbation, vous pouvez passer à l’étape 15.

Configurez ces paramètres pour attribuer ou créer un workflow :

- Workflow à utiliser : Cliquez sur un workflow existant dans la liste déroulante ou cliquez sur Créer un nouveau workflow. La valeur par défaut est Aucun.

- Si vous sélectionnez Créer un nouveau workflow, configurez ces paramètres. Pour plus d’informations, consultez Créer et gérer des workflows.

- Nom : Saisissez un nom unique pour le workflow.

- Description : Si vous le souhaitez, saisissez une description pour le workflow.

- Modèles d’approbation par e-mail : Dans la liste, sélectionnez le modèle d’approbation par e-mail à attribuer. Lorsque vous cliquez sur l’icône en forme d’œil à droite de ce champ, une boîte de dialogue s’affiche où vous pouvez prévisualiser le modèle.

-

Niveaux d’approbation du responsable : Dans la liste, sélectionnez le nombre de niveaux d’approbation du responsable requis pour ce workflow. La valeur par défaut est 1 niveau. Les options possibles sont :

- Non requis

- 1 niveau

- 2 niveaux

- 3 niveaux

- Sélectionner le domaine Active Directory : Dans la liste, sélectionnez le domaine Active Directory approprié à utiliser pour le workflow.

- Rechercher des approbateurs supplémentaires requis : Saisissez le nom de la personne supplémentaire requise dans le champ de recherche, puis cliquez sur Rechercher. Les noms proviennent d’Active Directory.

- Lorsque le nom apparaît dans le champ, cochez la case à côté du nom. Le nom et l’adresse e-mail apparaissent dans la liste Approbateurs supplémentaires requis sélectionnés.

- Pour supprimer une personne de la liste Approbateurs supplémentaires requis sélectionnés, effectuez l’une des opérations suivantes :

- Cliquez sur Rechercher pour afficher une liste de toutes les personnes du domaine sélectionné.

- Saisissez un nom complet ou partiel dans la zone de recherche, puis cliquez sur Rechercher pour limiter les résultats de la recherche.

- Les personnes figurant dans la liste Approbateurs supplémentaires requis sélectionnés ont des coches à côté de leur nom dans la liste des résultats de recherche. Faites défiler la liste et décochez la case à côté de chaque nom que vous souhaitez supprimer.

- Pour supprimer une personne de la liste Approbateurs supplémentaires requis sélectionnés, effectuez l’une des opérations suivantes :

-

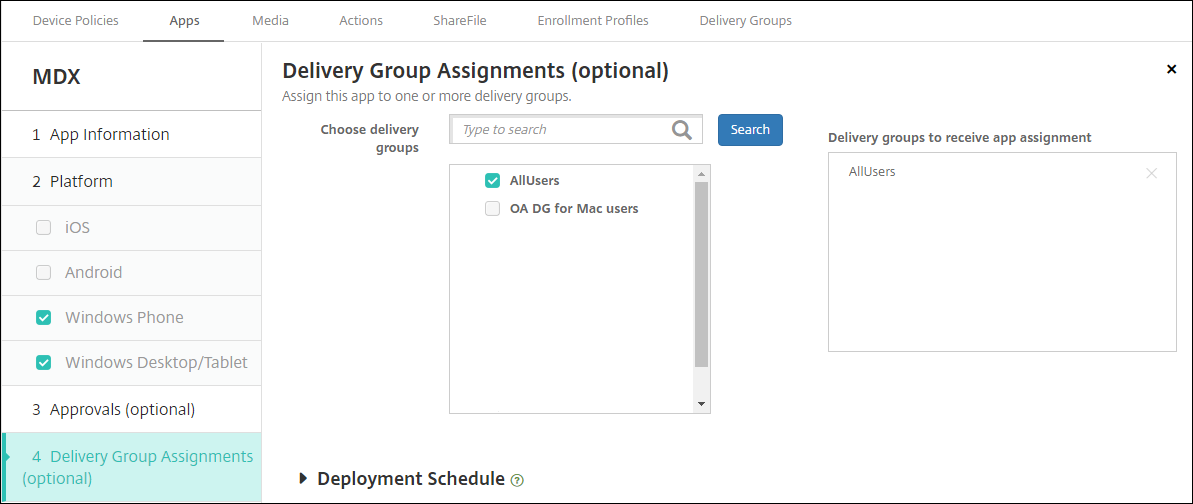

Cliquez sur Suivant. La page Attribution de groupe de mise à disposition s’affiche.

-

À côté de Choisir des groupes de mise à disposition, saisissez pour trouver un groupe de mise à disposition ou sélectionnez un ou plusieurs groupes dans la liste. Les groupes que vous sélectionnez apparaissent dans la liste Groupes de mise à disposition pour recevoir l’attribution d’application.

-

Développez Planification du déploiement puis configurez les paramètres suivants :

- À côté de Déployer, cliquez sur Activé pour planifier le déploiement ou sur Désactivé pour empêcher le déploiement. L’option par défaut est Activé.

- À côté de Planification du déploiement, cliquez sur Maintenant ou Plus tard. L’option par défaut est Maintenant.

- Si vous cliquez sur Plus tard, cliquez sur l’icône du calendrier, puis sélectionnez la date et l’heure du déploiement.

- À côté de Condition de déploiement, cliquez sur À chaque connexion ou sur Uniquement lorsque le déploiement précédent a échoué. L’option par défaut est À chaque connexion.

-

À côté de Déployer pour une connexion permanente, assurez-vous que Désactivé est sélectionné. L’option par défaut est Désactivé. Les connexions permanentes ne sont pas disponibles pour Android Enterprise pour les clients qui ont commencé à utiliser Citrix Endpoint Management avec la version 10.18.19 ou ultérieure. Nous ne recommandons pas ces connexions aux clients qui ont commencé à utiliser Citrix Endpoint Management avant la version 10.18.19.

Cette option s’applique lorsque vous avez configuré la clé de déploiement en arrière-plan de planification dans Paramètres > Propriétés du serveur.

Le calendrier de déploiement que vous configurez est le même pour toutes les plateformes. Toutes les modifications que vous apportez s’appliquent à toutes les plateformes, à l’exception de Déployer pour une connexion permanente.

-

Cliquez sur Enregistrer.

Répétez les étapes pour chaque application de productivité mobile.

Configurer la stratégie de défi de sécurité

La stratégie d’appareil de code secret de Citrix Endpoint Management configure les règles de défi de sécurité. Les défis apparaissent lorsque les utilisateurs accèdent à leurs appareils ou aux profils de travail Android Enterprise sur leurs appareils. Un défi de sécurité peut être un code secret ou une reconnaissance biométrique. Pour plus d’informations sur la stratégie de code secret, consultez Stratégie d’appareil de code secret.

- Si votre déploiement Android Enterprise inclut des appareils personnels (BYOD), configurez la stratégie de code secret pour le profil de travail.

- Si votre déploiement inclut des appareils d'entreprise entièrement gérés, configurez la stratégie de code secret pour l'appareil lui-même.

- Si votre déploiement inclut les deux types d'appareils, configurez les deux types de stratégie de code secret.

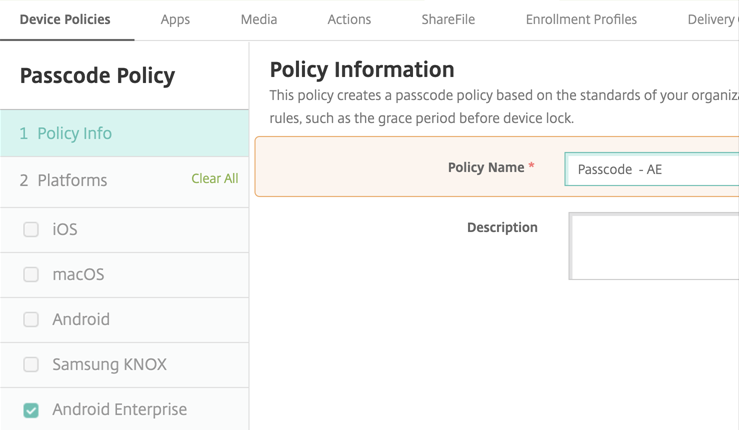

- Pour configurer la stratégie de code secret :

-

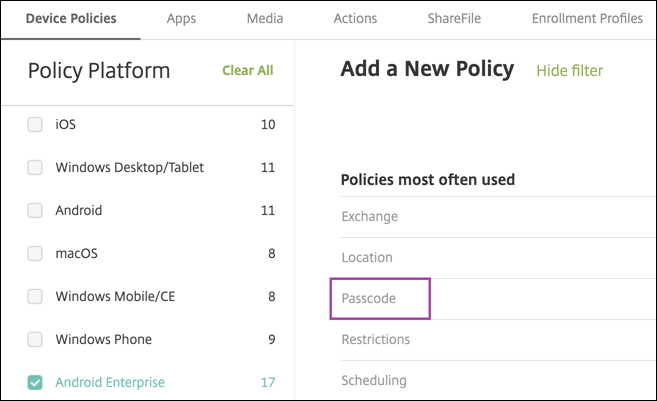

Dans la console Citrix Endpoint Management, accédez à Configurer > Stratégies d’appareil.

-

Cliquez sur Ajouter.

-

- Cliquez sur Afficher le filtre pour afficher le volet Plateforme de stratégie. Dans le volet Plateforme de stratégie, sélectionnez Android Enterprise.

-

- Cliquez sur Code secret dans le volet droit.

-

-

Saisissez un Nom de la stratégie. Cliquez sur Suivant.

- Configurez les paramètres de la stratégie de code secret.

- Définissez Code secret de l’appareil requis sur Activé pour afficher les paramètres disponibles pour les défis de sécurité de l’appareil lui-même.

- Définissez Défi de sécurité du profil de travail sur Activé pour afficher les paramètres disponibles pour les défis de sécurité du profil de travail.

-

Cliquez sur Suivant.

-

Attribuez la stratégie à un ou plusieurs groupes de mise à disposition.

- Cliquez sur Enregistrer.

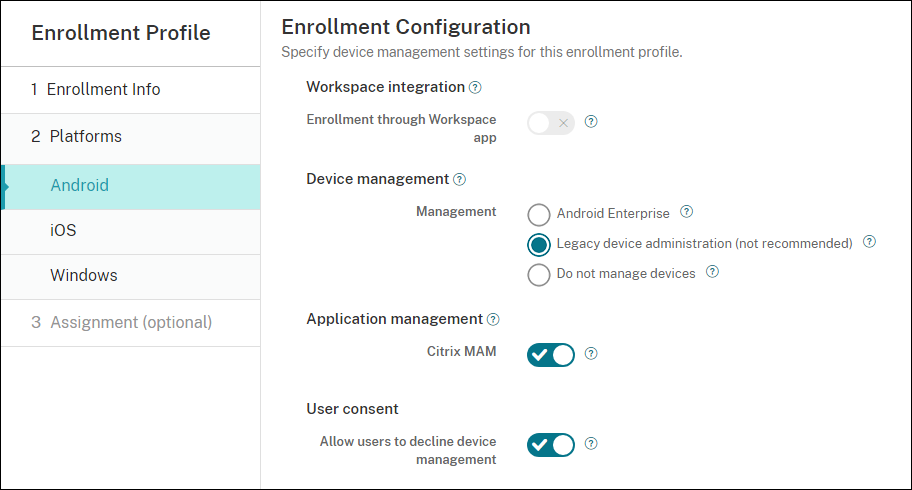

Création de profils d’inscription

Les profils d’inscription contrôlent la manière dont les appareils Android sont inscrits si Android Enterprise est activé pour votre déploiement Citrix Endpoint Management. Lorsque vous créez un profil d’inscription pour inscrire des appareils Android Enterprise, vous pouvez configurer le profil d’inscription pour inscrire les appareils neufs et réinitialisés en usine en tant que :

- Appareils entièrement gérés

- Appareils dédiés

- Appareils entièrement gérés avec un profil de travail/Profil de travail sur les appareils d’entreprise

Vous pouvez également configurer chacun de ces profils d’inscription Android Enterprise pour inscrire les appareils Android personnels (BYOD) en tant qu’appareils avec profil de travail.

Si Android Enterprise est activé pour votre déploiement Citrix Endpoint Management, tous les appareils Android nouvellement inscrits ou réinscrits sont inscrits en tant qu’appareils Android Enterprise. Par défaut, le profil d’inscription global inscrit les appareils Android neufs et réinitialisés en usine en tant qu’appareils entièrement gérés et inscrit les appareils Android personnels (BYOD) en tant qu’appareils avec profil de travail sur les appareils d’entreprise.

Lorsque vous créez des profils d’inscription, vous leur attribuez des groupes de mise à disposition. Si un utilisateur appartient à plusieurs groupes de mise à disposition ayant des profils d’inscription différents, le nom du groupe de mise à disposition détermine le profil d’inscription utilisé. Citrix Endpoint Management sélectionne le groupe de mise à disposition qui apparaît en dernier dans une liste alphabétique de groupes de mise à disposition. Pour plus d’informations, consultez Profils d’inscription.

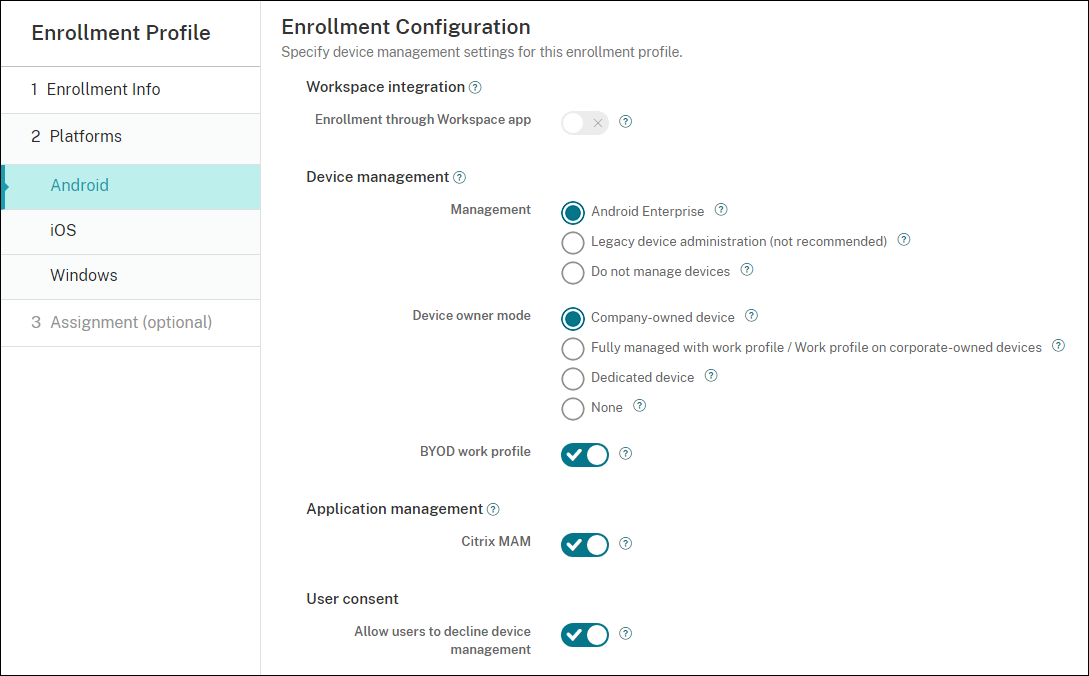

Ajouter un profil d’inscription pour les appareils entièrement gérés

Le profil d’inscription global inscrit les appareils entièrement gérés par défaut, mais vous pouvez créer d’autres profils d’inscription pour inscrire des appareils entièrement gérés.

-

Dans la console Citrix Endpoint Management, accédez à Configurer > Profils d’inscription.

-

Pour ajouter un profil d’inscription, cliquez sur Ajouter. Dans la page Informations d’inscription, saisissez un nom pour le profil d’inscription.

-

Définissez le nombre d’appareils que les membres disposant de ce profil peuvent inscrire.

-

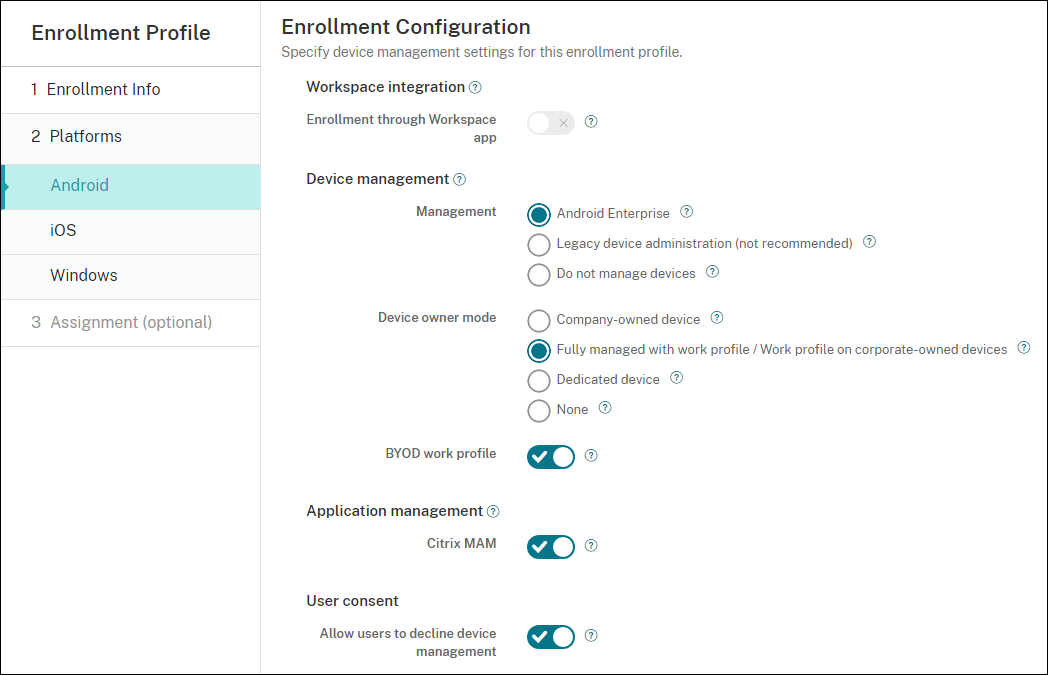

Sélectionnez Android sous Plateformes ou cliquez sur Suivant. La page Configuration de l’inscription apparaît.

-

Définissez Gestion sur Android Enterprise.

-

- Définissez Mode propriétaire de l’appareil sur Appareil d’entreprise.

-

-

Profil de travail BYOD vous permet de configurer le profil d’inscription pour inscrire les appareils BYOD en tant qu’appareils avec profil de travail. Les appareils neufs et réinitialisés en usine sont inscrits en tant qu’appareils entièrement gérés. Définissez Profil de travail BYOD sur Activé pour autoriser l’inscription des appareils BYOD en tant qu’appareils avec profil de travail. Définissez Profil de travail BYOD sur Désactivé pour limiter l’inscription aux appareils entièrement gérés. La valeur par défaut est Activé.

-

Choisissez d’inscrire ou non les appareils dans Citrix MAM.

-

Si vous définissez Profil de travail BYOD sur Activé, configurez le consentement de l’utilisateur. Pour permettre aux utilisateurs d’appareils avec profil de travail BYOD de refuser la gestion des appareils lors de leur inscription, définissez Autoriser les utilisateurs à refuser la gestion des appareils sur Activé.

Si Profil de travail BYOD est défini sur Activé, la valeur par défaut de Autoriser les utilisateurs à refuser la gestion des appareils est Activé. Si Profil de travail BYOD est défini sur Désactivé, alors Autoriser les utilisateurs à refuser la gestion des appareils est désactivé.

-

Sélectionnez Affectation (options). L’écran Affectation de groupe de mise à disposition apparaît.

-

Choisissez le ou les groupes de mise à disposition qui contiennent les administrateurs qui inscrivent les appareils entièrement gérés. Cliquez ensuite sur Enregistrer.

La page Profil d’inscription apparaît avec le profil que vous avez ajouté.

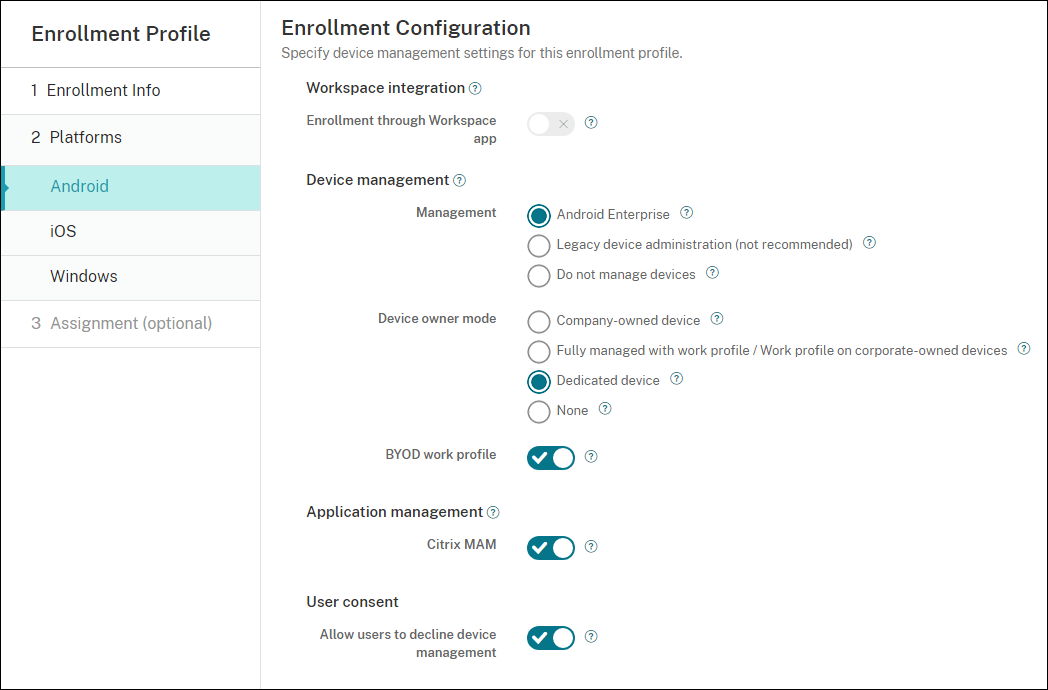

Ajouter un profil d’inscription d’appareil dédié

Lorsque votre déploiement Citrix Endpoint Management inclut des appareils dédiés, un seul administrateur Citrix Endpoint Management ou un petit groupe d’administrateurs inscrit de nombreux appareils dédiés. Pour vous assurer que ces administrateurs peuvent inscrire tous les appareils requis, créez un profil d’inscription pour eux avec un nombre illimité d’appareils autorisés par utilisateur.

-

Dans la console Citrix Endpoint Management, accédez à Configurer > Profils d’inscription.

-

Pour ajouter un profil d’inscription, cliquez sur Ajouter. Sur la page Informations d’inscription, saisissez un nom pour le profil d’inscription. Définissez sur Illimité le nombre d’appareils que les membres avec ce profil peuvent inscrire.

-

Sélectionnez Android sous Plateformes ou cliquez sur Suivant. La page Configuration de l’inscription apparaît.

-

Définissez Gestion sur Android Enterprise.

-

Définissez Mode propriétaire de l’appareil sur Appareil dédié.

-

- Profil de travail BYOD vous permet de configurer le profil d’inscription pour inscrire les appareils BYOD en tant qu’appareils avec profil de travail. Les appareils neufs et réinitialisés en usine sont inscrits en tant qu’appareils dédiés. Définissez Profil de travail BYOD sur Activé pour autoriser l’inscription des appareils BYOD en tant qu’appareils avec profil de travail. Définissez Profil de travail BYOD sur Désactivé pour limiter l’inscription aux appareils d’entreprise. La valeur par défaut est Activé.

-

- Choisissez d’inscrire ou non les appareils dans Citrix MAM.

-

- Si vous définissez Profil de travail BYOD sur Activé, configurez le consentement de l’utilisateur. Pour permettre aux utilisateurs d’appareils avec profil de travail BYOD de refuser la gestion des appareils lors de leur inscription, définissez Autoriser les utilisateurs à refuser la gestion des appareils sur Activé.

Si Profil de travail BYOD est défini sur Activé, la valeur par défaut de Autoriser les utilisateurs à refuser la gestion des appareils est Activé. Si Profil de travail BYOD est défini sur Désactivé, alors Autoriser les utilisateurs à refuser la gestion des appareils est désactivé.

-

-

Sélectionnez Affectation (options). L’écran Affectation de groupe de mise à disposition apparaît.

-

Choisissez le ou les groupes de mise à disposition qui contiennent les administrateurs qui inscrivent les appareils dédiés. Cliquez ensuite sur Enregistrer.

La page Profil d’inscription apparaît avec le profil que vous avez ajouté.

Ajouter un profil d’inscription pour les appareils entièrement gérés avec un profil de travail / profil de travail sur les appareils d’entreprise

-

Dans la console Citrix Endpoint Management, accédez à Configurer > Profils d’inscription.

-

Pour ajouter un profil d’inscription, cliquez sur Ajouter. Sur la page Informations d’inscription, saisissez un nom pour le profil d’inscription.

-

Définissez le nombre d’appareils que les membres avec ce profil peuvent inscrire.

-

Sélectionnez Android sous Plateformes ou cliquez sur Suivant. La page Configuration de l’inscription apparaît.

-

Définissez Gestion sur Android Enterprise. Définissez Mode propriétaire de l’appareil sur Entièrement géré avec profil de travail / Profil de travail sur les appareils d’entreprise.

-

Profil de travail BYOD vous permet de configurer le profil d’inscription pour inscrire les appareils BYOD en tant qu’appareils avec profil de travail. Les appareils neufs et réinitialisés en usine sont inscrits en tant qu’appareils entièrement gérés avec un profil de travail. Définissez Profil de travail BYOD sur Activé pour autoriser l’inscription des appareils BYOD en tant qu’appareils avec profil de travail. Définissez Profil de travail BYOD sur Désactivé pour limiter l’inscription aux appareils dédiés. La valeur par défaut est Désactivé.

-

Choisissez d’inscrire ou non les appareils dans Citrix MAM.

-

Si vous définissez Profil de travail BYOD sur Activé, configurez le consentement de l’utilisateur. Pour permettre aux utilisateurs d’appareils avec profil de travail BYOD de refuser la gestion des appareils lors de l’inscription de leurs appareils, définissez Autoriser les utilisateurs à refuser la gestion des appareils sur Activé.

Si Profil de travail BYOD est défini sur Activé, la valeur par défaut de Autoriser les utilisateurs à refuser la gestion des appareils est Activé. Si Profil de travail BYOD est défini sur Désactivé, alors Autoriser les utilisateurs à refuser la gestion des appareils est désactivée.

-

Sélectionnez Affectation (options). L’écran d’affectation du groupe de mise à disposition s’affiche.

-

Choisissez le groupe de mise à disposition ou les groupes de mise à disposition qui contiennent les administrateurs qui inscrivent les appareils entièrement gérés avec un profil de travail. Cliquez ensuite sur Enregistrer.

La page Profil d’inscription s’affiche avec le profil que vous avez ajouté.

Ajout d’un profil d’inscription pour les appareils hérités

Google a déprécié le mode administrateur d’appareil de la gestion des appareils. Google encourage les clients à gérer tous les appareils Android en mode propriétaire d’appareil ou en mode propriétaire de profil. (Consultez Dépréciation de l’administrateur d’appareil dans les guides du développeur Google Android Enterprise.)

Pour prendre en charge ce changement :

- Citrix a fait d’Android Enterprise l’option d’inscription par défaut pour les appareils Android.

- Si Android Enterprise est activé pour votre déploiement Citrix Endpoint Management, tous les appareils Android nouvellement inscrits ou réinscrits sont inscrits en tant qu’appareils Android Enterprise.

Votre organisation n’est peut-être pas prête à commencer à gérer les appareils Android hérités à l’aide d’Android Enterprise. Dans ce cas, vous pouvez continuer à les gérer en mode administrateur d’appareil. Pour les appareils déjà inscrits en mode administrateur d’appareil, Citrix Endpoint Management continue de les gérer en mode administrateur d’appareil.

Créez un profil d’inscription pour les appareils hérités afin de permettre aux nouvelles inscriptions d’appareils Android d’utiliser le mode administrateur d’appareil.

Pour créer un profil d’inscription pour les appareils hérités :

-

Dans la console Citrix Endpoint Management, accédez à Configurer > Profils d’inscription.

-

Pour ajouter un profil d’inscription, cliquez sur Ajouter. Dans la page Informations d’inscription, saisissez un nom pour le profil d’inscription.

-

- Définissez le nombre d’appareils que les membres disposant de ce profil peuvent inscrire.

-

- Sélectionnez Android sous Plateformes ou cliquez sur Suivant. La page Configuration de l’inscription s’affiche.

-

- Définissez Gestion sur Administration d’appareil héritée (non recommandée). Cliquez sur Suivant.

-

-

Choisissez d’inscrire ou non les appareils dans Citrix MAM.

-

Pour permettre aux utilisateurs de refuser la gestion des appareils lors de l’inscription de leurs appareils, définissez Autoriser les utilisateurs à refuser la gestion des appareils sur Activé. La valeur par défaut est Activé.

-

Sélectionnez Affectation (options). L’écran d’affectation du groupe de mise à disposition s’affiche.

-

Choisissez le groupe de mise à disposition ou les groupes de mise à disposition qui contiennent les administrateurs qui inscrivent les appareils dédiés. Cliquez ensuite sur Enregistrer.

La page Profil d’inscription s’affiche avec le profil que vous avez ajouté.

Pour continuer à gérer les appareils hérités en mode administrateur d’appareil, inscrivez-les ou réinscrivez-les à l’aide de ce profil. Vous inscrivez les appareils administrateur d’appareil de manière similaire aux appareils avec profil de travail, en demandant aux utilisateurs de télécharger Citrix Secure Hub et de fournir une URL de serveur d’inscription.

-

Provisionnement des appareils avec profil de travail Android Enterprise

-

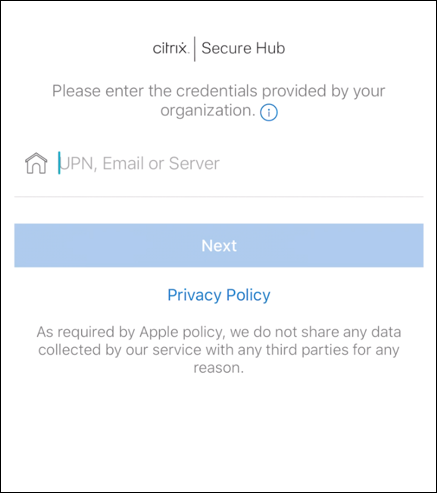

Les appareils avec profil de travail Android Enterprise sont inscrits en mode propriétaire de profil. Ces appareils n’ont pas besoin d’être neufs ou réinitialisés en usine. Les appareils BYOD sont inscrits en tant qu’appareils avec profil de travail. L’expérience d’inscription est similaire à l’inscription Android dans Citrix Endpoint Management. Les utilisateurs téléchargent Citrix Secure Hub depuis Google Play et inscrivent leurs appareils.

- Par défaut, les paramètres Débogage USB et Sources inconnues sont désactivés sur un appareil lorsque vous inscrivez l’appareil dans Android Enterprise en tant qu’appareil avec profil de travail.

Lors de l’inscription d’appareils dans Android Enterprise en tant qu’appareils avec profil de travail, accédez toujours à Google Play. À partir de là, activez Citrix Secure Hub pour qu’il apparaisse dans le profil personnel de l’utilisateur.

Provisionnement des appareils entièrement gérés Android Enterprise

Vous pouvez inscrire des appareils entièrement gérés dans le déploiement que vous avez configuré dans les sections précédentes. Les appareils entièrement gérés sont des appareils appartenant à l’entreprise et sont inscrits en mode propriétaire d’appareil. Seuls les appareils neufs ou réinitialisés en usine peuvent être inscrits en mode propriétaire d’appareil.

Vous pouvez inscrire des appareils en mode propriétaire d’appareil en utilisant l’une des méthodes d’inscription suivantes :

-

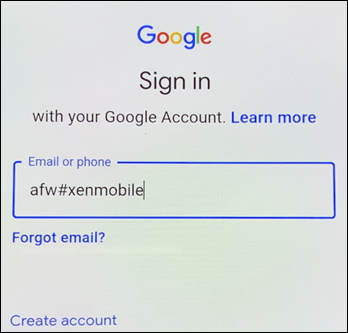

Jeton d’identifiant DPC : Avec cette méthode d’inscription, les utilisateurs saisissent les caractères

afw#xenmobilelors de la configuration de l’appareil.afw#xenmobileest le jeton d’identifiant DPC Citrix. Ce jeton identifie l’appareil comme géré par Citrix Endpoint Management et télécharge Citrix Secure Hub depuis le Google Play Store. Consultez Inscription des appareils à l’aide du jeton d’identifiant DPC Citrix.- Communication en champ proche (NFC) : La méthode d’inscription par communication en champ proche (NFC) transfère des données entre deux appareils à l’aide de la communication en champ proche. Bluetooth, Wi-Fi et d’autres modes de communication sont désactivés sur un appareil neuf ou réinitialisé en usine. NFC est le seul protocole de communication que l’appareil peut utiliser dans cet état. Consultez Inscription des appareils par communication en champ proche (NFC).

- Code QR : L’inscription par code QR peut être utilisée pour inscrire un parc d’appareils distribué qui ne prennent pas en charge la NFC, tels que les tablettes. La méthode d’inscription par code QR configure le mode de profil de l’appareil en scannant un code QR depuis l’assistant de configuration. Consultez Inscription des appareils à l’aide d’un code QR.

- Inscription sans contact : L’inscription sans contact vous permet de configurer les appareils pour qu’ils s’inscrivent automatiquement lors de leur première mise sous tension. L’inscription sans contact est prise en charge sur certains appareils Android exécutant Android 9.0 ou version ultérieure. Consultez Inscription sans contact.

- Comptes Google : Les utilisateurs saisissent leurs identifiants de compte Google pour démarrer le processus de provisionnement. Cette option est destinée aux entreprises utilisant Google Workspace.

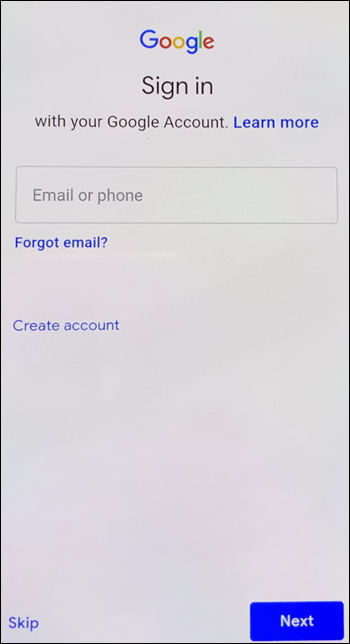

Inscription des appareils à l’aide du jeton d’identifiant DPC Citrix

Les utilisateurs saisissent afw#xenmobile lorsqu’ils sont invités à entrer un compte Google après avoir allumé des appareils neufs ou réinitialisés en usine pour la configuration initiale. Cette action télécharge et installe Citrix Secure Hub. Les utilisateurs suivent ensuite les invites de configuration de Citrix Secure Hub pour terminer l’inscription.

-

Configuration système requise

- Pris en charge sur tous les appareils Android exécutant le système d’exploitation Android.

Pour inscrire l’appareil

-

Allumez un appareil neuf ou réinitialisé en usine.

-

La configuration initiale de l’appareil se charge et vous invite à entrer un compte Google. Si l’appareil charge l’écran d’accueil, vérifiez la barre de notification pour une notification Terminer la configuration.

-

Saisissez

afw#xenmobiledans le champ E-mail ou téléphone.

-

Appuyez sur Installer sur l’écran Android Enterprise vous invitant à installer Citrix Secure Hub.

-

Appuyez sur Installer sur l’écran d’installation de Citrix Secure Hub.

-

Appuyez sur Autoriser pour toutes les demandes d’autorisation d’application.

-

Appuyez sur Accepter et continuer pour installer Citrix Secure Hub et lui permettre de gérer l’appareil.

-

- Citrix Secure Hub est maintenant installé et affiche l’écran d’inscription par défaut. Dans cet exemple, la découverte automatique n’est pas configurée. Si elle l’est, l’utilisateur peut saisir son nom d’utilisateur/e-mail et un serveur peut être trouvé pour lui. Sinon, saisissez l’URL d’inscription de l’environnement et appuyez sur Suivant.

-

-

La configuration par défaut de Citrix Endpoint Management permet aux utilisateurs de choisir s’ils utilisent MAM ou MDM+MAM. Si vous êtes invité de cette manière, appuyez sur Oui, inscrire pour choisir MDM+MAM.

-

Saisissez l’adresse e-mail et le mot de passe de l’utilisateur, puis appuyez sur Suivant.

-

L’utilisateur est invité à configurer un code d’accès pour l’appareil. Appuyez sur Définir et saisissez un code d’accès.

-

L’utilisateur est invité à configurer une méthode de déverrouillage du profil de travail. Pour cet exemple, appuyez sur Mot de passe, appuyez sur Code PIN, et saisissez un code PIN.

-

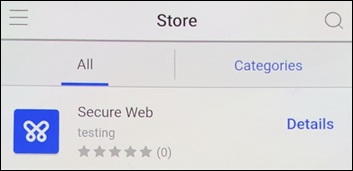

L’appareil est maintenant sur l’écran d’accueil Mes applications de Citrix Secure Hub. Appuyez sur Ajouter des applications depuis le Store.

-

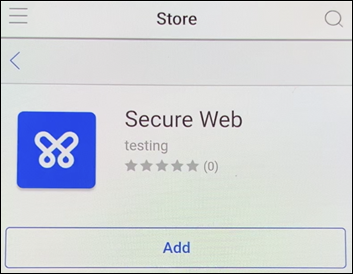

Pour ajouter Citrix Secure Web, appuyez sur Citrix Secure Web.

-

Appuyez sur Ajouter.

-

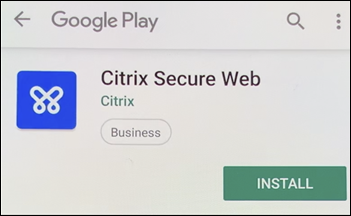

Citrix Secure Hub dirige l’utilisateur vers le Google Play Store pour installer Citrix Secure Web. Appuyez sur Installer.

-

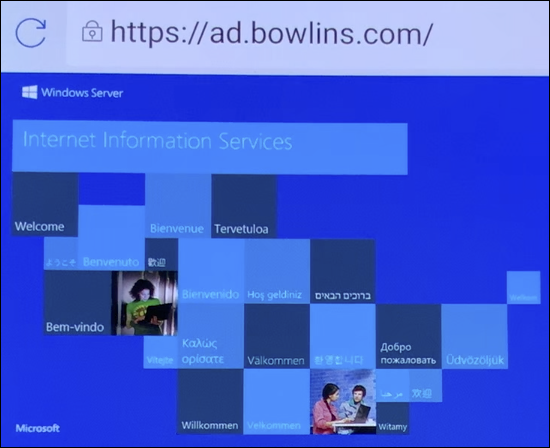

Une fois Citrix Secure Web installé, appuyez sur Ouvrir. Saisissez l’URL d’un site interne dans la barre d’adresse et vérifiez que la page se charge.

-

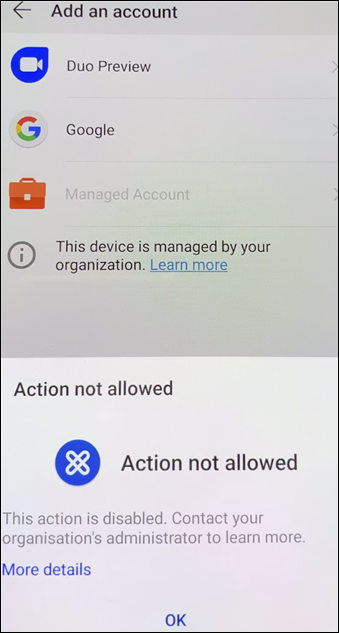

Accédez à Paramètres > Comptes sur l’appareil. Observez que le Compte géré ne peut pas être modifié. Les options de développeur pour le partage d’écran ou le débogage à distance sont également bloquées.

Inscription des appareils par contact NFC

Pour inscrire un appareil en tant qu’appareil entièrement géré à l’aide de transferts NFC, deux appareils sont nécessaires : l’un réinitialisé aux paramètres d’usine et l’autre exécutant l’outil de provisionnement Citrix Endpoint Management.

Configuration système requise et prérequis

- Appareils Android pris en charge.

- Un appareil neuf ou réinitialisé aux paramètres d'usine doté de la fonctionnalité NFC, provisionné pour Android Enterprise en tant qu'appareil entièrement géré. Consultez la section sur le [provisionnement des appareils Android Enterprise entièrement gérés](/fr-fr/citrix-endpoint-management/device-management/android/android-enterprise.html#provisioning-android-enterprise-fully-managed-devices).

- Un autre appareil doté de la fonctionnalité NFC, exécutant l'outil de provisionnement configuré. L'outil de provisionnement est disponible dans Citrix Secure Hub ou sur la [page de téléchargements de Citrix](https://www.citrix.com/downloads).

Chaque appareil ne peut avoir qu’un seul profil Android Enterprise. Dans ce cas, le profil est destiné à un Citrix Secure Hub géré. Tenter d’ajouter une deuxième application DPC supprime Citrix Secure Hub installé.

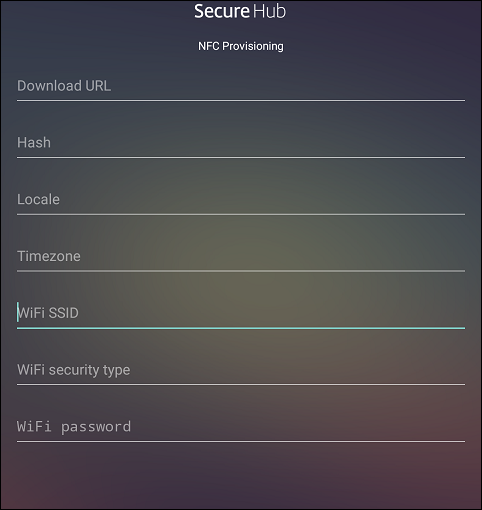

Données transférées via le transfert NFC

Le provisionnement d’un appareil réinitialisé aux paramètres d’usine nécessite l’envoi des données suivantes via un transfert NFC pour démarrer Android Enterprise :

- Nom du package de l'application DPC qui agit en tant que propriétaire de l'appareil (dans ce cas, Citrix Secure Hub).

- Emplacement intranet/Internet à partir duquel l'appareil peut télécharger l'application DPC.

- Hachage SHA-256 de l’application DPC pour vérifier si le téléchargement est réussi.

- Détails de la connexion Wi-Fi afin qu’un appareil réinitialisé aux paramètres d’usine puisse se connecter et télécharger l’application DPC. Remarque : Android ne prend désormais plus en charge le Wi-Fi 802.1x pour cette étape.

- Fuseau horaire de l’appareil (facultatif).

-

Emplacement géographique de l’appareil (facultatif).

- Lorsque les deux appareils sont mis en contact, les données de l’outil de provisionnement sont envoyées à l’appareil réinitialisé aux paramètres d’usine. Ces données sont ensuite utilisées pour télécharger Citrix Secure Hub avec les paramètres d’administrateur. Si vous ne saisissez pas les valeurs de fuseau horaire et d’emplacement, Android configure automatiquement ces valeurs sur le nouvel appareil.

Configuration de l’outil de provisionnement Citrix Endpoint Management

Avant d’effectuer un transfert NFC, vous devez configurer l’outil de provisionnement. Cette configuration est ensuite transférée à l’appareil réinitialisé aux paramètres d’usine lors du transfert NFC.

Vous pouvez saisir les données dans les champs requis ou les renseigner à l’aide d’un fichier texte. Les étapes de la procédure suivante décrivent comment configurer le fichier texte avec des descriptions pour chaque champ. L’application n’enregistre pas les informations après leur saisie, vous pouvez donc créer un fichier texte pour conserver ces informations en vue d’une utilisation future.

Pour configurer l’outil de provisionnement à l’aide d’un fichier texte

-

Nommez le fichier nfcprovisioning.txt et placez-le dans le dossier

/sdcard/sur la carte SD de l’appareil. L’application peut ensuite lire le fichier texte et renseigner les valeurs. -

Le fichier texte doit contenir les données suivantes :

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=<download_location>

Cette ligne représente l’emplacement intranet/Internet de l’application du fournisseur EMM. Une fois que l’appareil réinitialisé aux paramètres d’usine se connecte au Wi-Fi après le transfert NFC, l’appareil doit avoir accès à cet emplacement pour le téléchargement. L’URL est une URL standard, sans formatage spécial requis.

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=<SHA-256 hash>

Cette ligne représente la somme de contrôle (checksum) de l’application du fournisseur EMM. Cette somme de contrôle est utilisée pour vérifier que le téléchargement est réussi. Les étapes pour obtenir la somme de contrôle sont abordées plus loin dans cet article.

android.app.extra.PROVISIONING_WIFI_SSID=<wifi ssid>

Cette ligne représente le SSID Wi-Fi connecté de l’appareil sur lequel l’outil de provisionnement est exécuté.

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=<wifi security type>

Les valeurs prises en charge sont WEP et WPA2. Si le Wi-Fi n’est pas protégé, ce champ doit être vide.

android.app.extra.PROVISIONING_WIFI_PASSWORD=<wifi password>

Si le Wi-Fi n’est pas protégé, ce champ doit être vide.

android.app.extra.PROVISIONING_LOCALE=<locale>

Saisissez les codes de langue et de pays. Les codes de langue sont des codes de langue ISO à deux lettres minuscules (tels que en) tels que définis par ISO 639-1. Les codes de pays sont des codes de pays ISO à deux lettres majuscules (tels que US) tels que définis par ISO 3166-1. Par exemple, saisissez en_US pour l’anglais tel que parlé aux États-Unis. Si vous ne saisissez aucun code, le pays et la langue sont automatiquement renseignés.

android.app.extra.PROVISIONING_TIME_ZONE=<timezone>

Le fuseau horaire dans lequel l’appareil est exécuté. Saisissez le nom de la base de données de la zone/emplacement. Par exemple, saisissez America/Los_Angeles pour l’heure du Pacifique. Si vous ne saisissez pas de nom, le fuseau horaire est automatiquement renseigné.

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_NAME=<package name>

Ces données ne sont pas requises, car la valeur est codée en dur dans l’application en tant que Citrix Secure Hub. Elles sont mentionnées ici uniquement à titre d’information.

S’il existe un réseau Wi-Fi protégé par WPA2, un fichier nfcprovisioning.txt complété pourrait ressembler à ce qui suit :

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Protected_WiFi_Name

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=WPA2

android.app.extra.PROVISIONING_WIFI_PASSWORD=wifiPasswordHere

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

Si le Wi-Fi n’est pas protégé, un fichier nfcprovisioning.txt rempli peut ressembler à ce qui suit :

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Unprotected_WiFi_Name

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

Pour obtenir la somme de contrôle de Citrix Secure Hub

La somme de contrôle de Citrix Secure Hub est une valeur constante : qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM. Pour télécharger un fichier APK pour Citrix Secure Hub, utilisez le lien suivant du Google Play Store : https://play.google.com/managed/downloadManagingApp?identifier=xenmobile.

Pour obtenir la somme de contrôle d’une application

Conditions préalables :

- L’outil apksigner des outils de création du SDK Android

- Ligne de commande OpenSSL

Pour obtenir la somme de contrôle d’une application, procédez comme suit :

- Téléchargez le fichier APK de l’application depuis le Google Play Store.

-

Dans la ligne de commande OpenSSL, accédez à l’outil apksigner :

android-sdk/build-tools/<version>/apksigneret saisissez ce qui suit :apksigner verify -print-certs <apk_path> | perl -nle 'print $& if m{(?<=SHA-256 digest:) .*}' | xxd -r -p | openssl base64 | tr -d '=' | tr -- '+/=' '-_' <!--NeedCopy-->La commande renvoie une somme de contrôle valide.

- Pour générer le code QR, saisissez la somme de contrôle dans le champ

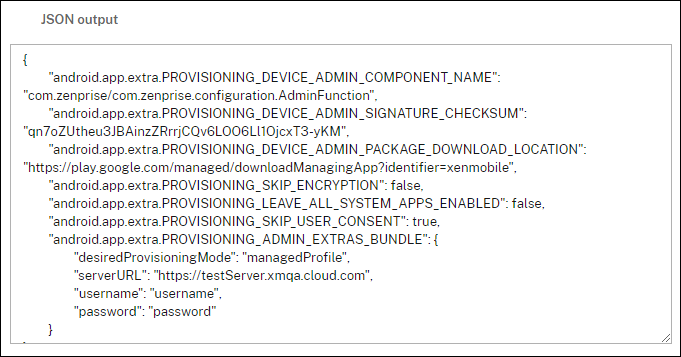

PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM. Par exemple :

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME": "com.zenprise/com.zenprise.configuration.AdminFunction",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM":"qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION": "https://play.google.com/managed/downloadManagingApp?identifier=xenmobile",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE": {

"serverURL": "https://supportablility.xm.cloud.com"

}

}

<!--NeedCopy-->

Bibliothèques utilisées

L’outil de provisionnement utilise les bibliothèques suivantes dans son code source :

-

Bibliothèque v7

appcompat, bibliothèque Design Support et bibliothèque de support de palette v7 par Google sous licence Apache 2.0Pour plus d’informations, consultez le Guide des fonctionnalités de la bibliothèque de support.

-

Butter Knife par Jake Wharton sous licence Apache 2.0

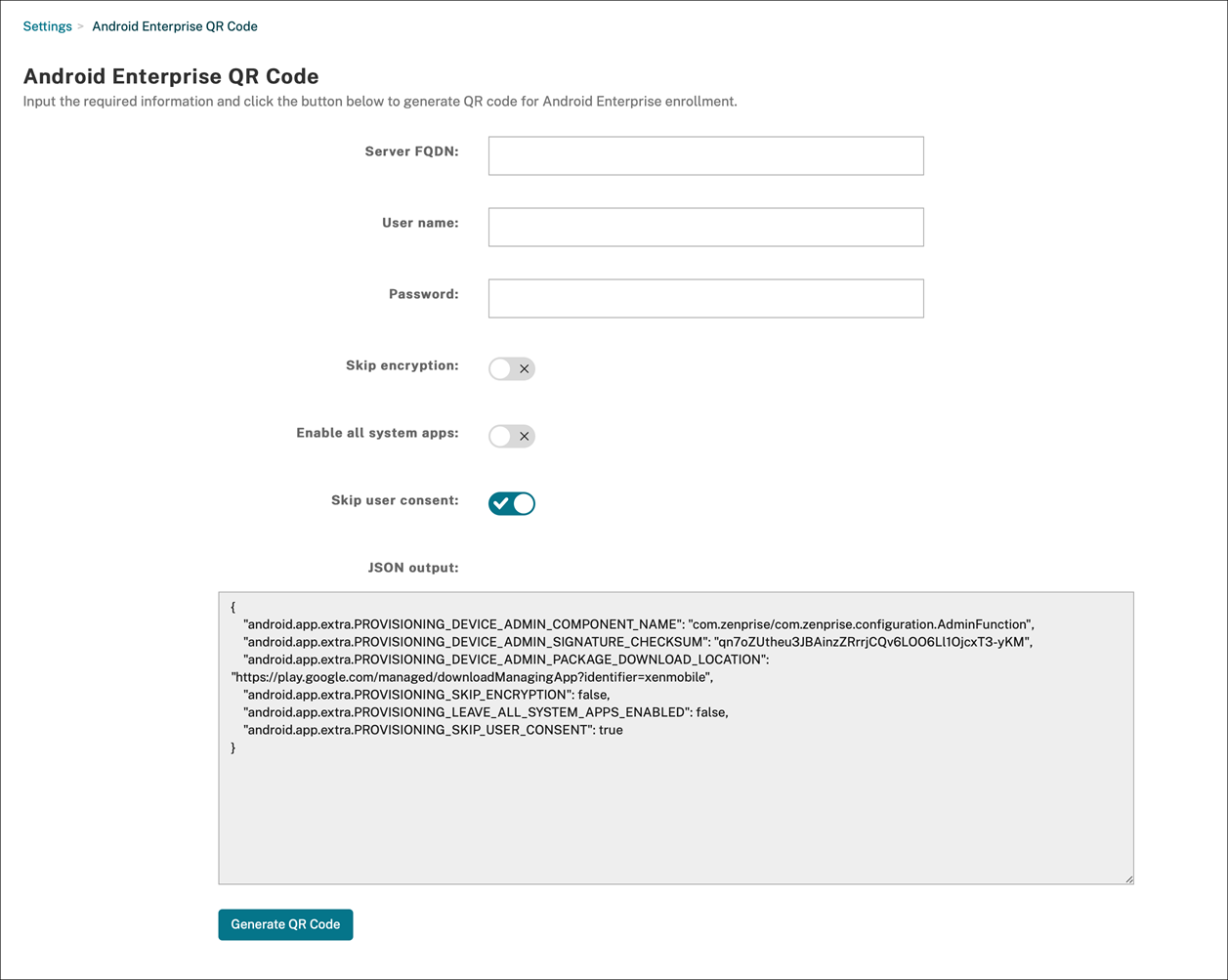

Inscription d’appareils à l’aide d’un code QR

Les utilisateurs peuvent inscrire un appareil entièrement géré à l’aide du code QR que vous générez pour eux.

Configuration système requise

Appareils Android exécutant Android 7.0 ou version ultérieure.

Créer un code QR

Vous générez un code QR en spécifiant les informations d’inscription selon les besoins. Après avoir généré un code QR, enregistrez-le localement. Citrix Endpoint Management ne le stocke pas.

- Accédez à Paramètres > Code QR Android Enterprise.

- Si nécessaire, spécifiez les informations d’inscription suivantes :

-

FQDN du serveur : Saisissez le FQDN du serveur Citrix Endpoint Management (par exemple,

example.cem.cloud.com). Ce champ est facultatif. Si vous le laissez vide, les utilisateurs devront renseigner ces informations lors de l’inscription. - Nom d’utilisateur : Saisissez le nom d’utilisateur utilisé pour l’inscription. Si vous prévoyez de distribuer le code QR à plusieurs utilisateurs, nous vous recommandons de laisser ce champ vide. La configuration d’un code QR avec un nom d’utilisateur et un mot de passe est utile pour l’inscription des appareils de type kiosque. Si vous laissez le champ vide, les utilisateurs devront renseigner ces informations lors de l’inscription.

- Mot de passe : Saisissez le mot de passe associé au nom d’utilisateur que vous avez saisi. Si vous laissez le champ vide, les utilisateurs devront renseigner ces informations lors de l’inscription.

- Ignorer le chiffrement : Si Activé, l’appareil n’est pas chiffré pendant l’inscription. La valeur par défaut est Désactivé.

- Activer toutes les applications système : Si Activé, permet l’accès à toutes les applications système sur l’appareil. La valeur par défaut est Désactivé.

- Ignorer le consentement de l’utilisateur : Si Désactivé, les utilisateurs peuvent refuser la gestion des appareils. La valeur par défaut est Désactivé.

La zone Sortie JSON affiche le contenu JSON qui correspond aux informations que vous avez spécifiées.

-

FQDN du serveur : Saisissez le FQDN du serveur Citrix Endpoint Management (par exemple,

- Pour ajouter d’autres informations d’inscription, modifiez le contenu JSON dans la zone Sortie JSON.

- Cliquez sur Générer le code QR. Le code QR apparaît à droite de la sortie JSON.

- Cliquez avec le bouton droit sur l’image du code QR et enregistrez-la.

- Envoyez l’image aux utilisateurs pour l’inscription de l’appareil.

Un appareil réinitialisé en usine scanne ce code QR pour s’inscrire en tant qu’appareil entièrement géré.

Pour inscrire l’appareil

Après avoir mis sous tension un appareil neuf ou réinitialisé en usine :

- Appuyez six fois sur l’écran d’accueil pour lancer le flux d’inscription par code QR.

-

Lorsque vous y êtes invité, connectez-vous au Wi-Fi. L’emplacement de téléchargement de Citrix Secure Hub dans le code QR est accessible via ce réseau Wi-Fi.

Une fois que l’appareil se connecte avec succès au Wi-Fi, il télécharge un lecteur de code QR depuis Google et lance l’appareil photo.

-

Dirigez l’appareil photo vers le code QR pour scanner le code.

Android télécharge Citrix Secure Hub depuis l’emplacement de téléchargement dans le code QR, valide la signature du certificat de signature, installe Citrix Secure Hub et le définit comme propriétaire de l’appareil.

Pour plus d’informations, consultez ce guide Google pour les développeurs Android EMM : https://developers.google.com/android/work/prov-devices#qr_code_method.

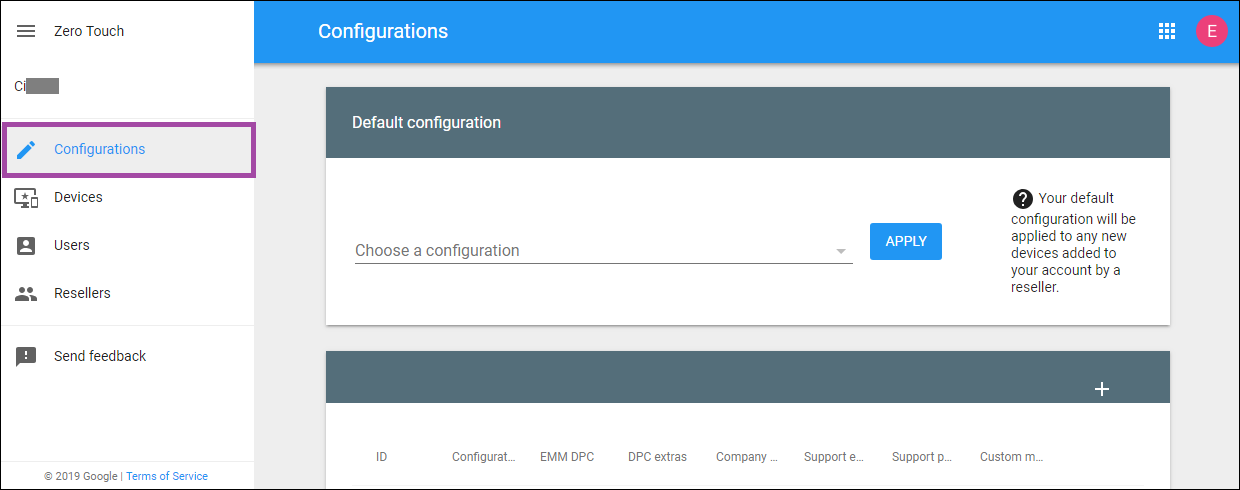

Inscription sans contact

L’inscription sans contact vous permet de configurer des appareils pour qu’ils se provisionnent eux-mêmes en tant qu’appareils entièrement gérés lorsqu’ils sont mis sous tension pour la première fois.

Votre revendeur d’appareils crée un compte pour vous sur le portail Android sans contact, un outil en ligne qui vous permet d’appliquer des configurations aux appareils. À l’aide du portail Android sans contact, créez une ou plusieurs configurations d’inscription sans contact et appliquez les configurations aux appareils attribués à votre compte. Lorsque vos utilisateurs mettent ces appareils sous tension, les appareils sont automatiquement inscrits dans Citrix Endpoint Management. La configuration attribuée à l’appareil définit son processus d’inscription automatique.

Configuration système requise

- La prise en charge de l’inscription sans contact commence avec Android 9.0.

Appareils et informations de compte de votre revendeur

-

Les appareils éligibles à l’inscription sans contact sont achetés auprès d’un revendeur d’entreprise ou d’un partenaire Google. Pour une liste des partenaires Android Enterprise sans contact, consultez le site web Android.

-

Un compte de portail Android Enterprise sans contact, créé par votre revendeur.

-

Les informations de connexion au compte du portail Android Enterprise sans contact, fournies par votre revendeur.

Créer une configuration sans contact

Lorsque vous créez une configuration sans contact, incluez un JSON personnalisé pour spécifier les détails de la configuration.

Utilisez ce JSON pour configurer l’appareil afin qu’il s’inscrive sur le serveur Citrix Endpoint Management que vous spécifiez. Remplacez l’URL de votre serveur par « URL » dans cet exemple.

{

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":

{

"serverURL":"URL"

}

}

<!--NeedCopy-->

Vous pouvez utiliser un JSON facultatif avec plus de paramètres pour personnaliser davantage votre configuration. Cet exemple spécifie le serveur Citrix Endpoint Management ainsi que le nom d’utilisateur et le mot de passe que les appareils utilisant cette configuration utilisent pour se connecter au serveur.

{

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":

{

"serverURL":"URL",

"xm_username":"username",

"xm_password":"password"

}

}

<!--NeedCopy-->

Important :

Pour inscrire des appareils dans le profil professionnel en mode appareils d’entreprise, ajoutez

{"desiredProvisioningMode": "managedProfile"}au JSON personnalisé sousPROVISIONING_ADMIN_EXTRAS_BUNDLE.

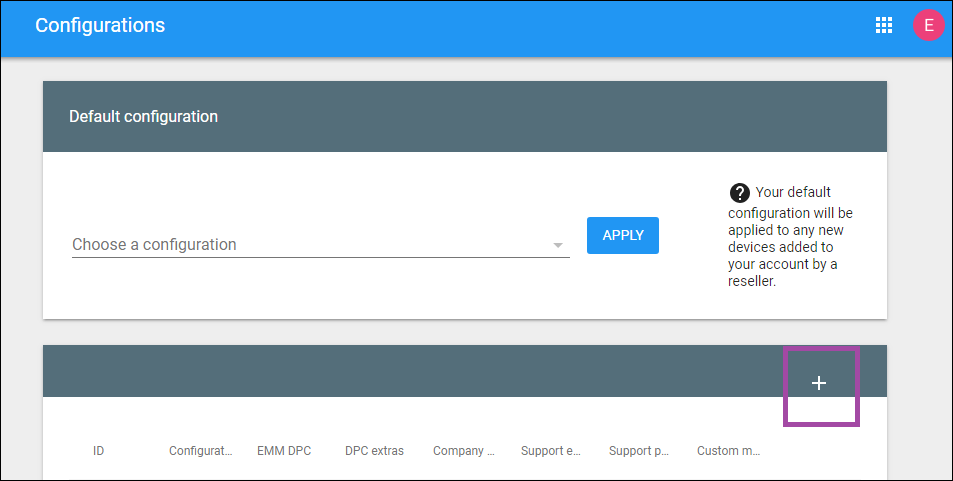

-

Accédez au portail Android sans contact à l’adresse https://partner.android.com/zerotouch. Connectez-vous avec les informations de compte de votre revendeur d’appareils sans contact.

-

Cliquez sur Configuration.

-

Cliquez sur + au-dessus du tableau de configuration.

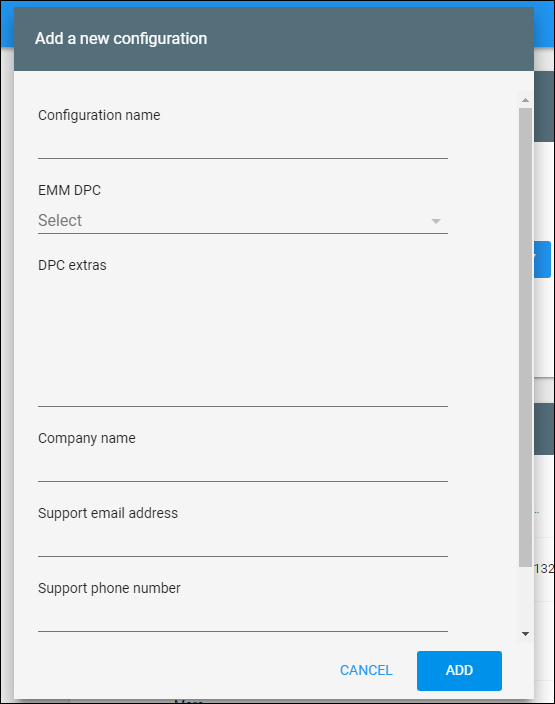

- Saisissez vos informations de configuration dans la fenêtre de configuration qui apparaît.

- Nom de la configuration : Saisissez le nom que vous choisissez pour cette configuration.

- DPC EMM : Choisissez Citrix Secure Hub.

- Extras DPC : Collez votre texte JSON personnalisé dans ce champ.

- Nom de l’entreprise : Saisissez le nom que vous souhaitez voir apparaître sur vos appareils Android Enterprise zéro-touch lors du provisionnement de l’appareil.

- Adresse e-mail du support : Saisissez une adresse e-mail que vos utilisateurs peuvent contacter pour obtenir de l’aide. Cette adresse apparaît sur vos appareils Android Enterprise zéro-touch avant le provisionnement de l’appareil.

- Numéro de téléphone du support : Saisissez un numéro de téléphone que vos utilisateurs peuvent contacter pour obtenir de l’aide. Ce numéro de téléphone apparaît sur vos appareils Android Enterprise zéro-touch avant le provisionnement de l’appareil.

- Message personnalisé : Vous pouvez éventuellement ajouter une ou deux phrases pour aider vos utilisateurs à vous contacter ou leur donner plus de détails sur ce qui se passe avec leur appareil. Ce message personnalisé apparaît sur vos appareils Android Enterprise zéro-touch avant le provisionnement de l’appareil.

-

Cliquez sur Ajouter.

-

Pour créer d’autres configurations, répétez les étapes 2 à 4.

-

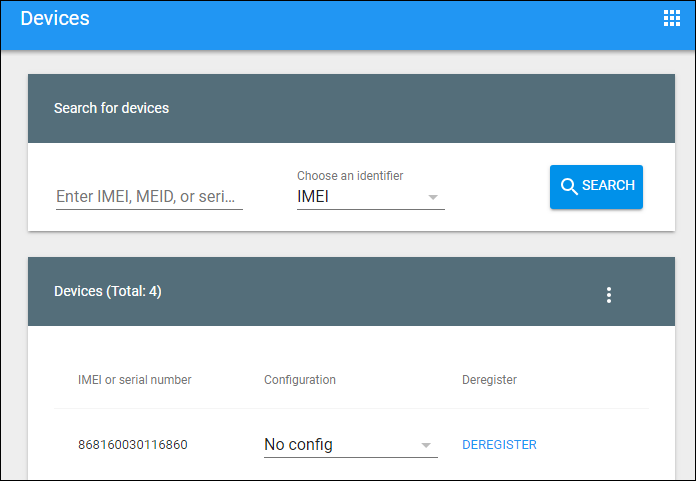

Pour appliquer une configuration à un appareil :

-

Dans le portail Android zéro-touch, cliquez sur Appareils.

-

Recherchez l’appareil dans la liste des appareils et choisissez la configuration que vous souhaitez lui attribuer.

-

Cliquez sur Mettre à jour.

-

Vous pouvez appliquer une configuration à de nombreux appareils à l’aide d’un fichier CSV.

Pour plus d’informations sur la façon d’appliquer une configuration à de nombreux appareils, consultez Inscription zéro-touch pour les administrateurs informatiques. Ce sujet Android Enterprise contient plus d’informations sur la façon de gérer les configurations et de les appliquer aux appareils.

Provisionnement des appareils Android Enterprise dédiés

Les appareils Android Enterprise dédiés sont des appareils entièrement gérés qui sont dédiés à la réalisation d’un cas d’utilisation unique. Vous limitez ces appareils à une seule application ou à un petit ensemble d’applications nécessaires pour effectuer les tâches requises pour ce cas d’utilisation. Vous empêchez également les utilisateurs d’activer d’autres applications ou d’effectuer d’autres actions sur l’appareil.

Inscrivez les appareils dédiés en utilisant l’une des méthodes d’inscription utilisées pour les autres appareils entièrement gérés, comme décrit dans Provisionnement des appareils Android Enterprise entièrement gérés. Le provisionnement des appareils dédiés nécessite une configuration supplémentaire avant l’inscription.

Pour provisionner des appareils dédiés :

- Ajoutez un profil d’inscription pour les administrateurs Citrix Endpoint Management que vous autorisez à inscrire des appareils dédiés à votre déploiement Citrix Endpoint Management. Consultez Création de profils d’inscription.

- Pour permettre à un appareil dédié d’accéder aux applications, ajoutez-les à la liste d’autorisation.

- Vous pouvez éventuellement configurer l’application autorisée pour autoriser le mode de verrouillage des tâches. Lorsqu’une application est en mode de verrouillage des tâches, elle est épinglée à l’écran de l’appareil lorsque l’utilisateur l’ouvre. Aucun bouton Accueil n’apparaît et le bouton Retour est désactivé. L’utilisateur quitte l’application à l’aide d’une action programmée dans l’application, telle que la déconnexion.

- Inscrivez chaque appareil dans le profil d’inscription que vous avez ajouté.

Configuration système requise

- La prise en charge de l’inscription des appareils dédiés commence avec Android 6.0.

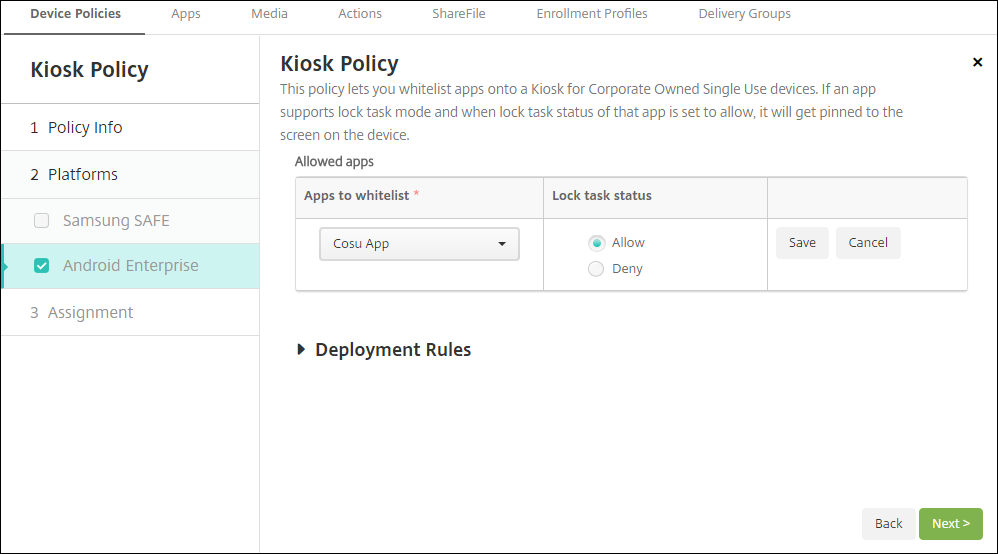

Autoriser les applications et définir le mode de verrouillage des tâches

La stratégie d’appareil Kiosque vous permet d’autoriser les applications et de définir le mode de verrouillage des tâches. Par défaut, Citrix Secure Hub et les services Google Play sont sur la liste d’autorisation.

Pour ajouter la stratégie Kiosque :

-

Dans la console Citrix Endpoint Management, cliquez sur Configurer > Stratégies d’appareil. La page Stratégies d’appareil apparaît.

-

Cliquez sur Ajouter. La boîte de dialogue Ajouter une nouvelle stratégie apparaît.

-

Développez Plus, puis, sous Sécurité, cliquez sur Kiosque. La page Stratégie Kiosque apparaît.

-

Sous Plateformes, sélectionnez Android Enterprise. Désélectionnez les autres plateformes.

-

Dans le volet Informations sur la stratégie, saisissez le Nom de la stratégie et une Description facultative.

-

Cliquez sur Suivant, puis sur Ajouter.

-

Pour autoriser une application et autoriser ou refuser le mode de verrouillage des tâches pour cette application :

Sélectionnez l’application que vous souhaitez autoriser dans la liste.

Choisissez Autoriser pour que l’application soit épinglée à l’écran de l’appareil lorsque l’utilisateur la démarre. Choisissez Refuser pour que l’application ne soit pas épinglée. La valeur par défaut est Autoriser.

-

Cliquez sur Enregistrer.

-

Pour autoriser une autre application et autoriser ou refuser le mode de verrouillage des tâches pour cette application, cliquez sur Ajouter.

-

Configurez les règles de déploiement et choisissez les groupes de mise à disposition. Pour plus d’informations, consultez Stratégies d’appareil.

Provisionnement d’appareils Android Enterprise entièrement gérés avec un profil de travail ou un profil de travail sur des appareils d’entreprise

Les appareils exécutant Android 9.0-10.x s’inscrivent en tant qu’« entièrement gérés avec un profil de travail ». À partir d’Android 11 et versions ultérieures, les appareils s’inscrivent en tant que « profil de travail sur des appareils d’entreprise ». Tous ces appareils sont des appareils appartenant à l’entreprise qui sont utilisés à des fins professionnelles et personnelles. Votre organisation gère l’intégralité de l’appareil. Vous pouvez appliquer un ensemble de stratégies à l’appareil et un ensemble distinct de stratégies au profil de travail.

Dans la console Citrix Endpoint Management, les appareils entièrement gérés avec un profil de travail apparaissent avec les termes suivants :

-

La propriété de l’appareil est « Corporate ».

-

Le type d’installation Android Enterprise de l’appareil est « Corporate Owner Personally Enabled ».

Configuration système requise

- La prise en charge de l’inscription des appareils entièrement gérés avec des profils de travail commence avec Android 9.0.

Pour inscrire l’appareil

Les appareils neufs et réinitialisés en usine s’inscrivent en tant qu’appareils entièrement gérés avec un profil de travail. Ces appareils utilisent l’une des méthodes d’inscription utilisées pour les autres appareils entièrement gérés, comme décrit dans Provisionnement d’appareils Android Enterprise entièrement gérés. Les appareils exécutant Android 11 peuvent s’inscrire en mode profil de travail sur des appareils d’entreprise à l’aide du code QR ou des méthodes d’inscription sans contact décrites dans cette section.

Important :

Lors de l’inscription d’appareils en mode profil de travail sur des appareils d’entreprise à l’aide de la méthode du code QR, ajoutez ce qui suit à la sortie JSON, au-dessus du champ

serverURL:"desiredProvisioningMode": "managedProfile",

Les appareils qui ne sont pas neufs ou réinitialisés en usine sont inscrits en tant qu’appareils avec profil de travail, comme décrit dans Provisionnement d’appareils Android Enterprise avec profil de travail.

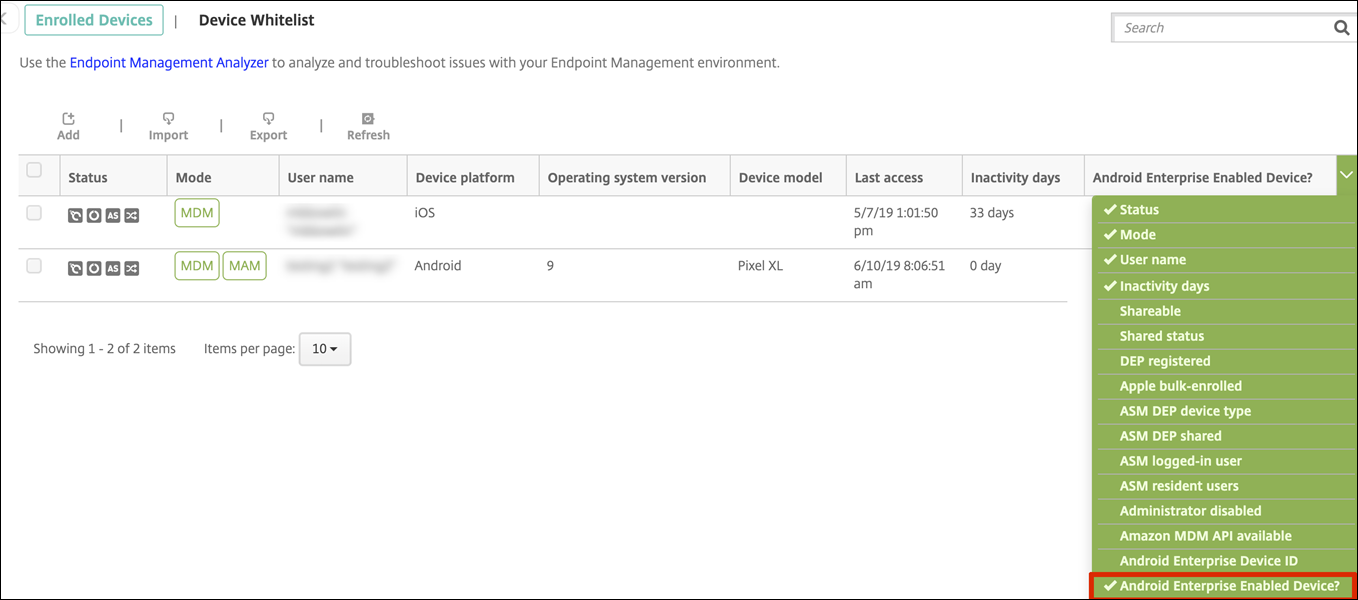

Affichage des appareils Android Enterprise dans la console Citrix Endpoint Management

Pour afficher les appareils Android Enterprise entièrement gérés, les appareils dédiés et les appareils entièrement gérés avec un profil de travail :

-

Dans la console Citrix Endpoint Management, accédez à Gérer > Appareils.

-

Ajoutez la colonne Appareil Android Enterprise activé ? en cliquant sur le menu situé sur le bord droit du tableau.

-

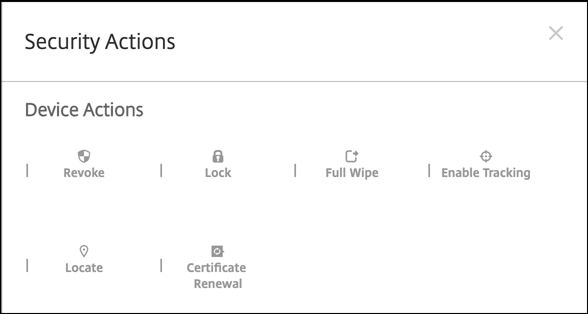

Pour afficher les actions de sécurité disponibles, sélectionnez un appareil entièrement géré et cliquez sur Sécuriser. Lorsque l’appareil est entièrement géré, l’action Effacement complet est disponible, mais pas l’action Effacement sélectif. Cette différence s’explique par le fait que l’appareil n’autorise que les applications du Google Play Store géré. L’utilisateur n’a pas la possibilité d’installer des applications à partir du store public. Votre organisation gère tout le contenu de l’appareil.

Configurer les stratégies d’appareil et d’application Android Enterprise

Pour un aperçu des stratégies contrôlées au niveau de l’appareil et de l’application, consultez Stratégies d’appareil et stratégies MDX prises en charge pour Android Enterprise.

Ce qu’il faut savoir sur les stratégies :

-

Restrictions d’appareil : Des dizaines de restrictions d’appareil vous permettent de contrôler des fonctionnalités telles que :

- L’utilisation de l’appareil photo de l’appareil

- L’utilisation du copier-coller entre les profils de travail et personnels

-

VPN par application : Utilisez la stratégie d’appareil Configurations gérées pour configurer les profils VPN pour Android Enterprise.

-

Stratégie de messagerie : Nous vous recommandons d’utiliser la stratégie d’appareil Configurations gérées pour configurer les applications.

Stratégies d’appareil

Ce tableau répertorie toutes les stratégies d’appareil disponibles pour les appareils Android Enterprise.

Important :

Pour les appareils qui s’inscrivent à Android Enterprise et utilisent des applications MDX : Vous pouvez contrôler certains paramètres via MDX et Android Enterprise. Utilisez les paramètres de stratégie les moins restrictifs pour MDX et contrôlez la stratégie via Android Enterprise.

Stratégies d’appareil pour les appareils entièrement gérés avec profil de travail (appareils COPE)

Pour les appareils entièrement gérés avec des profils de travail, vous pouvez utiliser certaines stratégies d’appareil pour appliquer des paramètres distincts à l’ensemble de l’appareil et au profil de travail. Vous pouvez utiliser d’autres stratégies d’appareil pour appliquer des paramètres uniquement à l’ensemble de l’appareil ou uniquement au profil de travail des appareils entièrement gérés avec des profils de travail. Pour les appareils inscrits en mode profil de travail sur des appareils d’entreprise, les stratégies s’appliquent uniquement au profil de travail et non à l’ensemble de l’appareil.

| Stratégie | S’applique à |

|---|---|

| Autorisations d’application | Profil de travail |

| Inventaire des applications | Profil de travail |

| Désinstallation d’application | Profil de travail |

| Mise à jour automatique des applications gérées | Profil de travail |

| Planification de la connexion | Profil de travail |

| Informations d’identification | Profil de travail |

| XML personnalisé | N/A |

| Options Citrix Endpoint Management | Profil de travail |

| Fichiers | Profil de travail |

| Gestion du verrouillage de l’écran | Appareil et profil de travail |

| Kiosque | N/A |

| Configuration du lanceur | Appareil et profil de travail |

| Localisation | Appareil (mode localisation uniquement) |

| Configurations gérées | Profil professionnel |

| Réseau | Appareil |

| Mise à jour du SE | S/O |

| Code secret | Appareil et profil professionnel |

| Restrictions | Appareil et profil professionnel (créez des stratégies distinctes pour l’appareil et le profil professionnel) |

| VPN | S/O |

Voir aussi, Stratégies d’appareil prises en charge et stratégies MDX pour Android Enterprise et Présentation du SDK MAM.

Actions de sécurité

Android Enterprise prend en charge les actions de sécurité suivantes. Pour une description de chaque action de sécurité, consultez Actions de sécurité.

| Action de sécurité | Profil professionnel | Entièrement géré |

|---|---|---|

| Renouvellement de certificat | Oui | Oui |

| Effacement complet | Oui (après un effacement sélectif) | Oui |

| Localiser | Oui | Oui |

| Verrouiller | Oui | Oui |

| Verrouiller et réinitialiser le mot de passe | Non | Oui |

| Notifier (Sonnerie) | Oui | Oui |

| Révoquer | Oui | Oui |

| Effacement sélectif | Oui | Oui |

Remarques sur les actions de sécurité

-

L’action de sécurité de localisation échoue à moins que la stratégie d’appareil de localisation ne définisse le mode de localisation de l’appareil sur Haute précision ou Économie de batterie. Consultez Stratégie d’appareil de localisation.

-

Sur les appareils avec profil professionnel exécutant des versions d’Android antérieures à Android 9.0 :

- L’action de verrouillage et de réinitialisation du mot de passe n’est pas prise en charge.

-

Sur les appareils avec profil professionnel exécutant Android 9.0 ou version ultérieure :

- Le code d’accès envoyé verrouille le profil professionnel. L’appareil lui-même n’est pas verrouillé.

- Si aucun code d’accès n’est défini sur le profil professionnel :

- Si aucun code d’accès n’est envoyé, ou si le code d’accès envoyé ne répond pas aux exigences de code d’accès : L’appareil est verrouillé.

- Si un code d’accès est défini sur le profil professionnel :

- Si aucun code d’accès n’est envoyé, ou si le code d’accès envoyé ne répond pas aux exigences de code d’accès : Le profil professionnel est verrouillé, mais l’appareil lui-même n’est pas verrouillé.

Désinscrire une entreprise Android Enterprise

Si vous ne souhaitez plus utiliser votre entreprise Android Enterprise, vous pouvez la désinscrire.

Avertissement :

Après avoir désinscrit une entreprise, les applications Android Enterprise sur les appareils déjà inscrits via celle-ci sont réinitialisées à leur état par défaut. Google ne gère plus les appareils. Si vous vous inscrivez à une nouvelle entreprise Android Enterprise, vous devez approuver les applications pour la nouvelle organisation à partir de Google Play géré. Vous pouvez ensuite mettre à jour les applications depuis la console Citrix Endpoint Management.

Une fois l’entreprise Android Enterprise désinscrite :

- Les appareils et les utilisateurs inscrits via l’entreprise voient leurs applications Android Enterprise réinitialisées à leur état par défaut. Les stratégies de configurations gérées précédemment appliquées n’affectent plus les opérations.