-

-

Citrix Cloud を介した Okta 認証

-

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Oktaを介したCitrix Cloudでの認証

Citrix Endpoint Managementは、Citrix Cloudを介したOkta資格情報による認証をサポートしています。この認証方法は、Citrix Secure Hubを介してMDMに登録するユーザーのみが利用できます。

MAMに登録するデバイスは、Citrix Cloudを介してOkta資格情報を使用して認証することはできません。MDM+MAMでCitrix Secure Hubを使用するには、MAM登録にNetScaler Gatewayを使用するようにCitrix Endpoint Managementを構成します。詳細については、「NetScaler GatewayとCitrix Endpoint Management」を参照してください。

- Citrix Endpoint Managementは、Citrix CloudサービスであるCitrix Identityを使用してOktaとフェデレーションします。Citrixでは、Oktaへの直接接続ではなく、Citrix Identityプロバイダーを使用することをお勧めします。

Citrix Endpoint Managementは、以下のプラットフォームでOktaによる認証をサポートしています。

- Apple Business ManagerまたはApple School Managerに登録されていないiOSおよびmacOSデバイス

- Apple Business Managerに登録されているiOSおよびmacOSデバイス

-

BYODおよび完全管理モードのAndroid Enterpriseデバイス (プレビュー)

-

Citrix Cloudを介したOktaでの認証には、以下の制限があります。

- Citrix Endpoint Managementのローカルアカウントでは利用できません。

- 登録招待状のOktaを介した認証はサポートしていません。登録URLを含む登録招待状をユーザーに送信した場合、ユーザーはOktaではなくLDAPを介して認証されます。

前提条件

- Oktaユーザー資格情報

- Active DirectoryのユーザーグループがOktaのユーザーグループと一致していること。

- Active Directoryのユーザー名とメールアドレスがOktaのユーザー名とメールアドレスと一致していること。

- ディレクトリサービス同期のためにCitrix Cloud ConnectorがインストールされたCitrix Cloudアカウント。

- NetScaler Gateway。Citrixでは、完全なシングルサインオンエクスペリエンスのために証明書ベースの認証を有効にすることをお勧めします。MAM登録にNetScaler GatewayでLDAP認証を使用する場合、エンドユーザーは登録中に二重認証プロンプトを経験します。詳細については、「クライアント証明書または証明書とドメイン認証」を参照してください。

- Android Enterpriseの登録プロファイルで、[ユーザーによるデバイス管理の拒否を許可] を [オフ] に設定します。ユーザーがデバイス管理を拒否した場合、IDプロバイダーを使用して認証して登録することはできません。詳細については、「登録セキュリティ」を参照してください。

OktaをIDプロバイダーとして使用するためのCitrix Cloudの構成

- Citrix CloudでOktaを構成するには、「[OktaをCitrix CloudのIDプロバイダーとして接続](/ja-jp/citrix-cloud/citrix-cloud-management/identity-access-management/okta-identity.html)」を参照してください。

Citrix Endpoint ManagementのIdPタイプとしてのCitrix Identityの構成

この構成は、Citrix Secure Hubを介して登録するユーザーにのみ適用されます。Citrix CloudでAzure Active Directoryを構成した後、Citrix Endpoint Managementを次のように構成します。

-

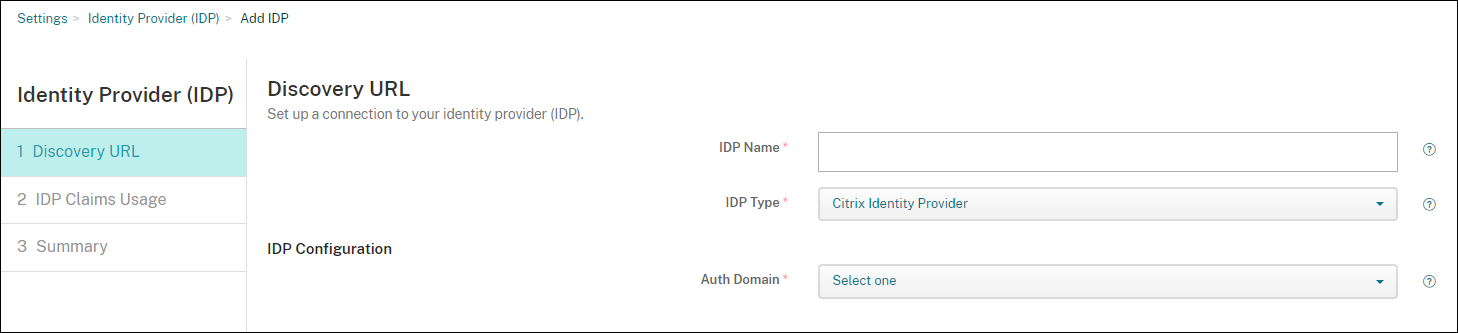

Citrix Endpoint Managementコンソールで、[設定] > [IDプロバイダー (IDP)] に移動し、[追加] をクリックします。

-

[IDプロバイダー (IDP)] ページで、以下を構成します。

- IDP名: 作成するIdP接続を識別するための一意の名前を入力します。

- IDPタイプ: [Citrix Identity Provider] を選択します。

- 認証ドメイン: Citrix Cloudドメインを選択します。どのドメインを選択すればよいかわからない場合は、Citrix Cloudの [IDおよびアクセス管理] > [認証] ページにドメインが表示されます。

-

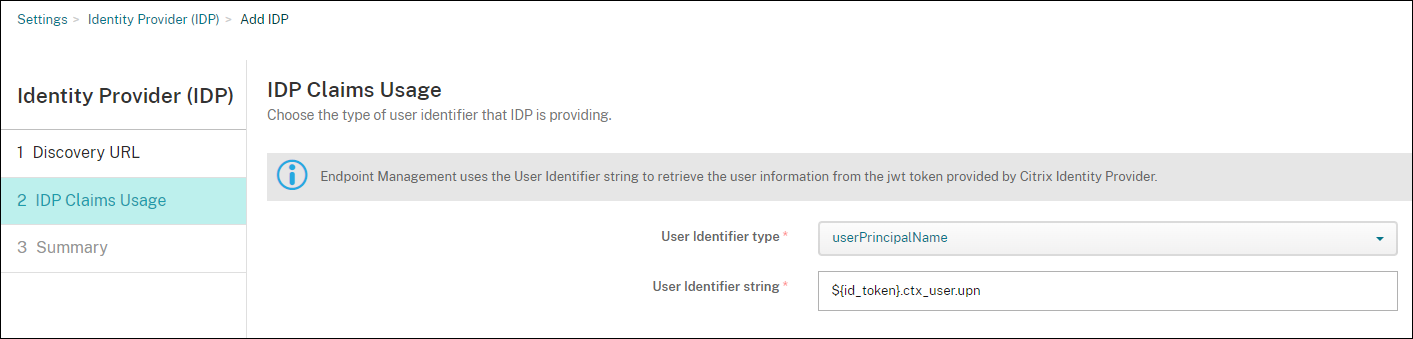

[次へ] をクリックします。[IDPクレームの使用] ページで、以下を構成します。

- ユーザー識別子の種類: このフィールドは userPrincipalName に設定されています。オンプレミスのActive DirectoryとOktaで、すべてのユーザーが同じ識別子で構成されていることを確認してください。Citrix Endpoint Managementは、この識別子を使用して、IDプロバイダー上のユーザーをオンプレミスのActive Directoryユーザーにマッピングします。

- ユーザー識別子文字列: このフィールドは自動的に入力されます。

この構成後、ドメイン参加済みのCitrix Secure Hubユーザーは、Citrix Secure Hubを使用してOkta資格情報でサインインできます。Citrix Secure Hubは、MAMデバイスにクライアント証明書認証を使用します。

Citrix Secure Hub認証フロー

Citrix Endpoint Managementは、Citrix Secure Hubを介して登録されたデバイスでOktaをIdPとして使用してユーザーを認証するために、次のフローを使用します。

- ユーザーがCitrix Secure Hubを起動します。

- Citrix Secure Hubは認証要求をCitrix Identityに渡し、Citrix Identityは要求をOktaに渡します。

- ユーザーはユーザー名とパスワードを入力します。

- Oktaはユーザーを検証し、コードをCitrix Identityに送信します。

- Citrix IdentityはコードをCitrix Secure Hubに送信し、Citrix Secure HubはコードをCitrix Endpoint Managementサーバーに送信します。

- Citrix Endpoint Managementは、コードとシークレットを使用してIDトークンを取得し、IDトークン内のユーザー情報を検証します。Citrix Endpoint ManagementはセッションIDを返します。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.