Google Cloud Platformカタログの作成

Web Studioを使用したWebアプリケーションの構築とデプロイ

Web Studioを使用した

Web Studioを使用したプロジェクトの作成と管理

マシンカタログの作成では、マシンカタログを作成するウィザードについて説明しています。以下の情報は、Google Cloud環境に固有の詳細を扱います。

注:

Google Cloud Platform (GCP) カタログを作成する前に、GCPへの接続の作成を完了する必要があります。Google Cloud環境への接続を参照してください。

マスターVMインスタンスと永続ディスクの準備

ヒント:

永続ディスクは、Google Cloudにおける仮想ディスクの用語です。

マスターVMインスタンスを準備するには、計画しているマシンカタログ内のクローンVDAインスタンスに必要な構成と一致するプロパティを持つVMインスタンスを作成および構成します。この構成は、インスタンスのサイズとタイプにのみ適用されるわけではありません。メタデータ、タグ、GPU割り当て、ネットワークタグ、サービスアカウントのプロパティなどのインスタンス属性も含まれます。

- マスタリングプロセスの一環として、MCSはマスターVMインスタンスを使用してGoogle Cloudのインスタンステンプレートを作成します。このインスタンステンプレートは、マシンカタログを構成するクローンVDAインスタンスの作成に使用されます。クローンインスタンスは、インスタンステンプレートが作成されたマスターVMインスタンスのプロパティ(VPC、サブネット、永続ディスクのプロパティを除く)を継承します。

マスターVMインスタンスのプロパティを要件に合わせて構成した後、インスタンスを起動し、そのインスタンスの永続ディスクを準備します。

ディスクのスナップショットまたはディスクのイメージを手動で作成することをお勧めします。これにより、意味のある命名規則を使用してバージョンを追跡し、マスターイメージの以前のバージョンを管理するためのより多くのオプションが得られ、マシンカタログ作成の時間を節約できます。独自のスナップショットを作成しない場合、MCSは一時的なスナップショットを作成します(これはプロビジョニングプロセスの終了時に削除されます)。OSディスクまたはイメージのマルチリージョンスナップショットを手動で作成することで、異なるGCPリージョンのマシンカタログに同じマスターイメージを使用することもできます。

マシンカタログの作成

マシンカタログは、次の2つの方法で作成できます。

Web Studioを使用したマシンカタログの作成

-

注:

マシンカタログを作成する前に、リソースを作成してください。マシンカタログを構成する際は、Google Cloudによって確立された命名規則を使用してください。詳細については、「バケットとオブジェクトの命名ガイドライン」を参照してください。

hostin-unitマシンカタログの作成のガイダンスに従ってください。以下の説明は、Google Cloudカタログに固有のものです。

-

Web Studioにサインインし、左ペインで [マシンカタログ] を選択します。

-

アクションバーで [マシンカタログの作成] を選択します。

- 1. **[オペレーティングシステム]** ページで、**[マルチセッションOS]** を選択し、**[次へ]** を選択します。- Citrix Virtual Apps and Desktops™は、シングルセッションOSもサポートしています。

-

[マシン管理] ページで、[電源管理されているマシン] と [Citrix Machine Creation Services™] オプションを選択し、[次へ] を選択します。複数のリソースがある場合は、メニューから1つを選択します。

- 1. **[イメージ]** ページで、必要に応じて以下の手順を完了し、**[次へ]** をクリックします。 - 1. マスターイメージを選択します。次のイメージタイプを選択できます。 - 仮想マシン(選択したホスティングユニットと同じリージョンにあるもの) - スナップショット(マルチリージョンスナップショットをサポート) - OSイメージ(マルチリージョンパブリックイメージおよび非パブリックイメージをサポート) - 単一テナンシー機能を使用する場合は、ノードグループプロパティが正しく構成されているイメージを必ず選択してください。[ゾーン選択の有効化](#enable-zone-selection)を参照してください。 - 1. マシンプロファイルからマシンプロパティを継承するには、**[マシンプロファイルを使用]** を選択し、**[仮想マシン]** タブまたは **[インスタンステンプレート]** タブからプロファイルを選択します。 - > **注:** - > - > - 現在、このカタログ内のVMは、選択したマシンプロファイルからストレージ、マシンタイプ、ディスク暗号化の設定を継承します。 - > - インスタンステンプレートをマシンプロファイルとして選択した場合、すべてのゾーンがデフォルトで選択されます。必要に応じてゾーンを選択できます。- カタログの最小機能レベルを選択します。

-

[ストレージの種類] ページで、このマシンカタログのオペレーティングシステムを格納するために使用するストレージの種類を選択します。以下の各ストレージオプションには、独自の価格とパフォーマンス特性があります。(IDディスクは常にゾーン標準永続ディスクを使用して作成されます。)

- 標準永続ディスク - バランス永続ディスク - SSD永続ディスクGoogle Cloudストレージオプションの詳細については、https://cloud.google.com/compute/docs/disks/を参照してください。

-

[仮想マシン] ページで、作成するVMの数を指定し、VMの詳細な仕様を表示してから、[次へ] を選択します。マシンカタログに単一テナントノードグループを使用する場合は、予約済みの単一テナントノードが利用可能なゾーンのみを選択してください。ゾーン選択の有効化を参照してください。

-

[ディスク設定] ページで、次の設定を構成できます。

- ライトバックキャッシュを有効にするかどうかを選択します。ライトバックキャッシュを有効にすると、次のことができます。 - 一時データのキャッシュに使用されるディスクとRAMのサイズを構成します。詳細については、「[一時データのキャッシュの構成](/ja-jp/citrix-virtual-apps-desktops/install-configure/machine-catalogs-create.html#configure-cache-for-temporary-data)」を参照してください。 - ライトバックキャッシュディスクに使用するストレージの種類を選択します。ライトバックキャッシュディスクに使用できるストレージオプションは次のとおりです。 - 標準永続ディスク - バランス永続ディスク - SSD永続ディスク

-

Google Cloud のストレージオプションの詳細については、ストレージオプションを参照してください。

- ライトバックキャッシュディスクのタイプを選択します。 - **非永続ライトバックキャッシュディスクを使用**。選択した場合、ライトバックキャッシュディスクはプロビジョニングされたVMに永続しません。ディスクは電源サイクル中に削除され、ディスクにリダイレクトされたデータは失われます。 - **永続ライトバックキャッシュディスクを使用**。選択した場合、ライトバックキャッシュディスクはプロビジョニングされたVMに永続します。このオプションを有効にすると、ストレージコストが増加します。- MCSストレージ最適化(MCS I/O)が有効な場合、次のいずれかを実行できます。

- 電源サイクル中にVDAのシステムディスクを保持するかどうかを選択します。詳細については、「MCSストレージ最適化の更新を有効にする」を参照してください。

- メモリとディスクキャッシュのサイズを更新します。

-

ディスクコンテンツを保護するために独自のキーを使用するかどうかを選択します。この機能を使用するには、まず独自の顧客管理暗号化キー(CMEK)を作成する必要があります。詳細については、「顧客管理暗号化キー(CMEK)を使用する」を参照してください。

注:

Studioインターフェイスでのみ利用可能です。

キーを作成した後、リストからいずれかのキーを選択できます。カタログ作成後にキーを変更することはできません。Google Cloudは、既存の永続ディスクまたはイメージでのキーのローテーションをサポートしていません。そのため、カタログをプロビジョニングすると、そのカタログは特定のバージョンのキーに紐付けられます。そのキーが無効化または破棄された場合、そのキーで暗号化されたインスタンスとディスクは、キーが再度有効化または復元されるまで使用できなくなります。

- MCSストレージ最適化(MCS I/O)が有効な場合、次のいずれかを実行できます。

-

コンピューターアカウントページで、Active Directoryアカウントを選択し、次へを選択します。

- 新しいActive Directoryアカウントを作成を選択した場合、ドメインを選択し、Active Directoryで作成されるプロビジョニング済みVMコンピューターアカウントの命名スキームを表す文字シーケンスを入力します。アカウント命名スキームは1~64文字で、空白、非ASCII文字、または特殊文字を含めることはできません。

-

既存のActive Directoryアカウントを使用を選択した場合、参照を選択して、選択したマシン用の既存のActive Directoryコンピューターアカウントに移動します。

-

- ドメイン資格情報ページで、資格情報を入力を選択し、ユーザー名とパスワードを入力し、保存を選択してから、次へを選択します。

- 入力する資格情報には、Active Directoryアカウント操作を実行する権限が必要です。

-

概要ページで情報を確認し、カタログの名前を指定して、完了を選択します。

注:

バージョン2402以降、GCPカタログ名は次のルールに準拠する必要があります。

- 小文字で始まること。

- 小文字(a~z)、数字、ハイフンのみを含めること。

- 小文字または数字で終わること。

これらのルールに準拠していない既存のGCPカタログの名前を変更しようとすると、エラーメッセージが表示され、更新されたルールに従って名前を変更するように案内されます。

マシンカタログの作成には時間がかかる場合があります。マシンがターゲットノードグループに作成されていることを確認するには、Google Cloudコンソールに移動します。

手動で作成されたGoogle Cloudマシンをインポート

Google Cloudへの接続を作成し、Google Cloudマシンを含むカタログを作成できます。その後、Citrix Virtual Apps™ and Desktopsを介してGoogle Cloudマシンを手動で電源サイクルできます。この機能を使用すると、次のことができます。

- 手動で作成されたGoogle CloudマルチセッションOSマシンをCitrix Virtual Apps and Desktopsマシンカタログにインポートします。

- 手動で作成されたGoogle CloudマルチセッションOSマシンをCitrix Virtual Apps and Desktopsカタログから削除します。

- 既存のCitrix Virtual Apps and Desktopsの電源管理機能を使用して、Google Cloud WindowsマルチセッションOSマシンの電源を管理します。たとえば、これらのマシンの再起動スケジュールを設定します。

この機能は、既存のCitrix Virtual Apps and Desktopsプロビジョニングワークフローの変更や、既存機能の削除を必要としません。手動で作成されたGoogle Cloudマシンをインポートする代わりに、Web StudioでMCSを使用してマシンをプロビジョニングすることをお勧めします。

共有仮想プライベートクラウド

共有仮想プライベートクラウド(VPC)は、共有サブネットが利用可能になるホストプロジェクトと、リソースを使用する1つ以上のサービスプロジェクトで構成されます。共有VPCは、共有企業Google Cloudリソースの一元的な制御、使用、および管理を提供するため、大規模なインストールに適したオプションです。詳細については、Googleドキュメントサイトを参照してください。

この機能により、Machine Creation Services(MCS)は、共有VPCに展開されたマシンカタログのプロビジョニングと管理をサポートします。このサポートは、ローカルVPCで現在提供されているサポートと機能的に同等ですが、次の2つの点で異なります。

- ホスト接続の作成に使用されるサービスアカウントに追加の権限を付与する必要があります。このプロセスにより、MCSは共有VPCリソースにアクセスして使用できます。

- イングレス用とエグレス用にそれぞれ1つずつ、2つのファイアウォールルールを作成する必要があります。これらのファイアウォールルールは、イメージマスタリングプロセス中に使用されます。

必要な新しい権限

ホスト接続を作成する際には、特定の権限を持つGoogle Cloudサービスアカウントが必要です。これらの追加権限は、共有VPCベースのホスト接続の作成に使用されるすべてのサービスアカウントに付与する必要があります。

ヒント:

これらの追加権限は、Citrix Virtual Apps and Desktopsにとって新しいものではありません。これらはローカルVPCの実装を容易にするために使用されます。共有VPCでは、これらの追加権限により、他の共有VPCリソースへのアクセスが可能になります。

共有VPCをサポートするために、ホスト接続に関連付けられたサービスアカウントに最大4つの追加権限を付与する必要があります。

- compute.firewalls.list - この権限は必須です。これにより、MCSは共有VPCに存在するファイアウォールルールの一覧を取得できます。

- compute.networks.list - この権限は必須です。これにより、MCSはサービスアカウントが利用できる共有VPCネットワークを識別できます。

- compute.subnetworks.list – この権限は、VPCの使用方法によってオプションです。これにより、MCSは可視の共有VPC内のサブネットを識別できます。この権限はローカルVPCを使用する場合にすでに必要ですが、共有VPCホストプロジェクトでも割り当てる必要があります。

- compute.subnetworks.use - この権限は、VPCの使用方法によってオプションです。プロビジョニングされたマシンカタログでサブネットリソースを使用するために必要です。この権限はローカルVPCを使用する場合にすでに必要ですが、共有VPCホストプロジェクトでも割り当てる必要があります。

これらの権限を使用する際には、マシンカタログの作成に使用される権限の種類に基づいて異なるアプローチがあることを考慮してください。

- プロジェクトレベルの権限:

- ホストプロジェクト内のすべての共有VPCへのアクセスを許可します。

- 権限 #3 と #4 をサービスアカウントに割り当てる必要があります。

- サブネットレベルの権限:

- 共有VPC内の特定のサブネットへのアクセスを許可します。

- 権限 #3 と #4 はサブネットレベルの割り当てに固有のものであるため、サービスアカウントに直接割り当てる必要はありません。

組織のニーズとセキュリティ標準に合ったアプローチを選択してください。

ヒント:

プロジェクトレベルとサブネットレベルの権限の違いの詳細については、Google Cloudドキュメントを参照してください。

ファイアウォールルール

マシンカタログの準備中に、カタログのマスターイメージシステムディスクとして機能するマシンイメージが準備されます。このプロセスが発生すると、ディスクは一時的に仮想マシンに接続されます。このVMは、すべてのインバウンドおよびアウトバウンドネットワークトラフィックを防止する分離された環境で実行する必要があります。これは、インバウンドトラフィック用とアウトバウンドトラフィック用の2つの「すべて拒否」ファイアウォールルールによって実現されます。Google CloudローカルVPCを使用する場合、MCSはこのファイアウォールをローカルネットワークに作成し、マスタリング用のマシンに適用します。マスタリングが完了すると、ファイアウォールルールはイメージから削除されます。

- Shared VPCを使用するために必要な新しい権限の数を最小限に抑えることをお勧めします。Shared VPCはより上位の企業リソースであり、通常、より厳格なセキュリティプロトコルが導入されています。このため、ホストプロジェクトのShared VPCリソースに、インバウンド用とアウトバウンド用の2つのファイアウォールルールを作成します。それらに最高の優先順位を割り当てます。次の値を使用して、これらの各ルールに新しいターゲットタグを適用します。

- '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

- <Property xsi:type="StringProperty" Name="CryptoKeyId" Value="<yourCryptoKeyId>" />

- </CustomProperties>'

<!--NeedCopy-->

- MCSがマシンカタログを作成または更新すると、このターゲットタグを含むファイアウォールルールを検索します。次に、ルールの正確性を確認し、カタログのマスターイメージの準備に使用されるマシンに適用します。ファイアウォールルールが見つからない場合、またはルールは見つかったものの、ルールやその優先順位が正しくない場合は、次のようなメッセージが表示されます。

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:us-east1:my-example-key-ring:my-example-key" />

</CustomProperties>'

<!--NeedCopy-->

Web StudioでShared VPCをホスト接続として追加する前に、プロビジョニングするプロジェクトからサービスアカウントを追加するために、次の手順を完了します。

- IAMロールの作成

- CVADホスト接続の作成に使用されるサービスアカウントをShared VPCホストプロジェクトのIAMロールに追加

- プロビジョニングするプロジェクトのCloud BuildサービスアカウントをShared VPCホストプロジェクトのIAMロールに追加

- ファイアウォールルールの作成

ロールのアクセスレベルを決定します — プロジェクトレベルアクセス、またはサブネットレベルアクセスを使用するより制限されたモデル。

IAMロールのプロジェクトレベルアクセス。プロジェクトレベルのIAMロールには、次の権限を含めます。

- compute.firewalls.list

- compute.networks.list

- compute.subnetworks.list

- compute.subnetworks.use

プロジェクトレベルのIAMロールを作成するには:

- Google Cloudコンソールで、[IAMと管理] > [ロール] に移動します。

- [ロール] ページで、[ロールを作成] を選択します。

-

[ロールを作成] ページで、ロール名を指定します。[権限を追加] を選択します。

- [権限を追加] ページで、ロールに個別に権限を追加します。権限を追加するには、[テーブルをフィルタ] フィールドに権限の名前を入力します。権限を選択し、[追加] を選択します。

-

- [作成] を選択します。

-

サブネットレベルのIAMロール。このロールは、[ロールを作成] を選択した後、

compute.subnetworks.listおよびcompute.subnetworks.useの権限の追加を省略します。このIAMアクセスレベルの場合、compute.firewalls.listおよびcompute.networks.listの権限を新しいロールに適用する必要があります。

サブネットレベルのIAMロールを作成するには:

- Google Cloudコンソールで、[VPCネットワーク] > [Shared VPC] に移動します。[Shared VPC] ページが表示され、ホストプロジェクトに含まれるShared VPCネットワークのサブネットが表示されます。

- [Shared VPC] ページで、アクセスするサブネットを選択します。

- 右上隅で、サービスアカウントを追加するために [メンバーを追加] を選択します。

-

[メンバーを追加] ページで、次の手順を完了します。

- [新しいメンバー] フィールドにサービスアカウントの名前を入力し、メニューからサービスアカウントを選択します。

- [ロールを選択] フィールドを選択し、[Compute Network User] を選択します。

- [保存] を選択します。

- Google Cloudコンソールで、[IAMと管理] > [ロール] に移動します。

- [ロール] ページで、[ロールを作成] を選択します。

-

[ロールを作成] ページで、ロール名を指定します。[権限を追加] を選択します。

- [権限を追加] ページで、ロールに個別に権限を追加します。権限を追加するには、[テーブルをフィルタ] フィールドに権限の名前を入力します。権限を選択し、[追加] を選択します。

- [作成] を選択します。

ホストプロジェクトのIAMロールへのサービスアカウントの追加

IAMロールを作成した後、ホストプロジェクトのサービスアカウントを追加するために、次の手順を実行します。

- Google Cloudコンソールで、ホストプロジェクトに移動し、[IAMと管理] > [IAM] に移動します。

- [IAM] ページで、サービスアカウントを追加するために [追加] を選択します。

-

[メンバーを追加] ページで:

- [新しいメンバー] フィールドにサービスアカウントの名前を入力し、メニューからサービスアカウントを選択します。

- ロールフィールドを選択し、作成したIAMロールを入力し、メニューからロールを選択します。

- [保存] を選択します。

サービスアカウントがホストプロジェクト用に構成されました。

Cloud BuildサービスアカウントのShared VPCへの追加

すべてのGoogle Cloudサブスクリプションには、プロジェクトID番号の後に cloudbuild.gserviceaccount が続く名前のサービスアカウントがあります。例:705794712345@cloudbuild.gserviceaccount。

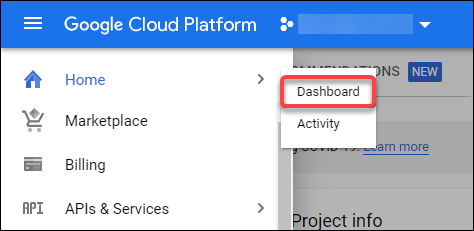

Google Cloudコンソールで [ホーム] と [ダッシュボード] を選択することで、プロジェクトのプロジェクトID番号を特定できます。

画面の [プロジェクト情報] エリアの下にある [プロジェクト番号] を見つけます。

Cloud BuildサービスアカウントをShared VPCに追加するには、次の手順を実行します。

- Google Cloudコンソールで、ホストプロジェクトに移動し、[IAMと管理] > [IAM] に移動します。

-

- [権限] ページで、アカウントを追加するために [追加] を選択します。

-

- [メンバーを追加] ページで、次の手順を完了します。

-

- [新しいメンバー] フィールドにCloud Buildサービスアカウントの名前を入力し、メニューからサービスアカウントを選択します。

-

-

[ロールを選択] フィールドを選択し、

Computer Network Userと入力し、メニューからロールを選択します。

-

[ロールを選択] フィールドを選択し、

-

- [保存] を選択します。

ファイアウォールルールの作成

マスタリングプロセスの一環として、MCSは選択したマシンイメージをコピーし、それを使用してカタログのマスターイメージシステムディスクを準備します。マスタリング中に、MCSはディスクを一時的な仮想マシンに接続し、その仮想マシンが準備スクリプトを実行します。このVMは、すべてのインバウンドおよびアウトバウンドネットワークトラフィックを禁止する分離された環境で実行する必要があります。分離された環境を作成するために、MCSは2つの「すべて拒否」ファイアウォールルール(インバウンドルールとアウトバウンドルール)を必要とします。したがって、ホストプロジェクトに次の2つのファイアウォールルールを作成します。

- Google Cloudコンソールで、ホストプロジェクトに移動し、[VPCネットワーク] > [ファイアウォール] に移動します。

- [ファイアウォール] ページで、[ファイアウォールルールを作成] を選択します。

-

[ファイアウォールルールを作成] ページで、以下を完了します。

- 名前。ルールの名前を入力します。

- ネットワーク。インバウンドファイアウォールルールが適用されるShared VPCネットワークを選択します。

- 優先度。値が小さいほど、ルールの優先度が高くなります。小さい値(例:10)をお勧めします。

- トラフィックの方向。[インバウンド] を選択します。

- 一致時のアクション。[拒否] を選択します。

- ターゲット。デフォルトの [指定されたターゲットタグ] を使用します。

-

ターゲットタグ。

citrix-provisioning-quarantine-firewallと入力します。 - ソースフィルタ。デフォルトの [IP範囲] を使用します。

-

ソースIP範囲。すべてのトラフィックに一致する範囲を入力します。

0.0.0.0/0と入力します。 - プロトコルとポート。[すべて拒否] を選択します。

-

[作成] を選択してルールを作成します。

- 手順 1~4 を繰り返して、別のルールを作成します。トラフィックの方向には、Egress を選択します。

接続を追加

Google Cloud環境への接続を追加します。「接続を追加」を参照してください。

ゾーン選択の有効化

Citrix Virtual Apps and Desktopsはゾーン選択をサポートしています。ゾーン選択を使用すると、VMを作成するゾーンを指定できます。ゾーン選択により、管理者は選択したゾーンに単一テナントノードを配置できます。単一テナンシーを構成するには、Google Cloudで以下を完了する必要があります。

- Google Cloud単一テナントノードの予約

- VDAマスターイメージの作成

Google Cloud単一テナントノードの予約

単一テナントノードを予約するには、Google Cloudのドキュメントを参照してください。

重要:

ノードテンプレートは、ノードグループに予約されているシステムのパフォーマンス特性を示すために使用されます。これらの特性には、vGPUの数、ノードに割り当てられるメモリ量、およびノード上に作成されるマシンに使用されるマシンタイプが含まれます。詳細については、Google Cloudのドキュメントを参照してください。

VDAマスターイメージの作成

単一テナントノードにマシンを正常に展開するには、マスターVMイメージを作成する際に特別な手順を実行する必要があります。Google Cloud上のマシンインスタンスには、ノードアフィニティラベルと呼ばれるプロパティがあります。単一テナントノードに展開されるカタログのマスターイメージとして使用されるインスタンスには、ターゲットノードグループの名前と一致するノードアフィニティラベルが必要です。これを実現するには、以下を考慮してください。

- 新しいインスタンスの場合、インスタンス作成時にGoogle Cloudコンソールでラベルを設定します。詳細については、「単一テナントVMのプロビジョニング」を参照してください。

- 既存のインスタンスの場合、gcloudコマンドラインを使用してラベルを設定します。詳細については、「ノードアフィニティラベルの構成」を参照してください。

注:

共有VPCで単一テナンシーを使用する場合は、「共有仮想プライベートクラウド」を参照してください。

マシンカタログの作成

ノードアフィニティラベルを設定した後、マシンカタログを構成します。

顧客管理の暗号化キー(CMEK)

MCSカタログには、顧客管理の暗号化キー(CMEK)を使用できます。この機能を使用する場合、Google Cloud Key Management ServiceのCryptoKey Encrypter/DecrypterロールをCompute Engineサービスエージェントに割り当てます。Citrix Virtual Apps and Desktopsアカウントは、キーが保存されているプロジェクトで適切な権限を持っている必要があります。詳細については、「Cloud KMSキーを使用したリソースの保護」を参照してください。

Compute Engineサービスエージェントは、service-<Project _Number>@compute-system.iam.gserviceaccount.comという形式です。この形式は、デフォルトのCompute Engineサービスアカウントとは異なります。

注:

このCompute Engineサービスアカウントは、Google ConsoleのIAM権限表示に表示されない場合があります。そのような場合は、「Cloud KMSキーを使用したリソースの保護」に記載されている

gcloudコマンドを使用してください。

Citrix Virtual Apps and Desktopsアカウントへの権限の割り当て

Google Cloud KMSの権限は、さまざまな方法で構成できます。プロジェクトレベルのKMS権限またはリソースレベルのKMS権限のいずれかを提供できます。詳細については、「権限とロール」を参照してください。

プロジェクトレベルの権限

-

1つのオプションは、Citrix Virtual Apps and DesktopsアカウントにCloud KMSリソースを参照するためのプロジェクトレベルの権限を提供することです。これを行うには、カスタムロールを作成し、次の権限を追加します。

cloudkms.keyRings.listcloudkms.keyRings.getcloudkms.cryptokeys.listcloudkms.cryptokeys.get

このカスタムロールをCitrix Virtual Apps and Desktopsに割り当てます。これにより、インベントリ内の関連プロジェクトでリージョンキーを参照できます。

リソースレベルの権限

もう1つのオプションであるリソースレベルの権限の場合、Google Cloudコンソールで、MCSプロビジョニングに使用するcryptoKeyを参照します。Citrix Virtual Apps and Desktopsアカウントを、カタログプロビジョニングに使用するキーリングまたはキーに追加します。

ヒント:

このオプションでは、Citrix Virtual Apps and DesktopsアカウントがCloud KMSリソースに対するプロジェクトレベルのリスト権限を持っていないため、インベントリ内のプロジェクトのリージョンキーを参照することはできません。ただし、以下に説明するように、

ProvSchemeカスタムプロパティで正しいcryptoKeyIdを指定することにより、CMEKを使用してカタログをプロビジョニングすることは可能です。

カスタムプロパティを使用したCMEKによるプロビジョニング

PowerShellを介してプロビジョニングスキームを作成する際に、ProvScheme CustomPropertiesでCryptoKeyIdプロパティを指定します。例:

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="<yourCryptoKeyId>" />

</CustomProperties>'

<!--NeedCopy-->

cryptoKeyIdは次の形式で指定する必要があります。

projectId:location:keyRingName:cryptoKeyName

たとえば、ID が my-example-project-1 のプロジェクトで、us-east1 リージョンのキーリング my-example-key-ring 内のキー my-example-key を使用する場合、ProvScheme のカスタム設定は次のようになります。

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:us-east1:my-example-key-ring:my-example-key" />

</CustomProperties>'

<!--NeedCopy-->

このプロビジョニングスキームに関連するすべての MCS プロビジョニング済みディスクとイメージは、この顧客管理暗号化キーを使用します。

ヒント:

グローバルキーを使用する場合、顧客プロパティの場所は

globalと記述する必要があり、上記の例の us-east1 のようなリージョン名ではありません。例:<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:global:my-example-key-ring:my-example-key" />。

顧客管理キーのローテーション

Google Cloud は、既存の永続ディスクまたはイメージでのキーのローテーションをサポートしていません。マシンがプロビジョニングされると、作成時に使用されていたキーバージョンに紐付けられます。ただし、新しいバージョンのキーを作成でき、その新しいキーは、新しくプロビジョニングされたマシン、または新しいマスターイメージでカタログが更新されたときに作成されたリソースに使用されます。

キーリングに関する重要な考慮事項

キーリングの名前変更や削除はできません。また、キーリングを設定する際に予期せぬ料金が発生する可能性があります。キーリングを削除または削除すると、Google Cloud はエラーメッセージを表示します。

Sorry, you can't delete or rename keys or key rings. We were concerned about the security implications of allowing multiple keys or key versions over time to have the same resource name, so we decided to make names immutable. (And you can't delete them, because we wouldn't be able to do a true deletion--there would still have to be a tombstone tracking that this name had been used and couldn't be reused).

We're aware that this can make things untidy, but we have no immediate plans to change this.

If you want to avoid getting billed for a key or otherwise make it unavailable, you can do so by deleting all the key versions; neither keys nor key rings are billed for, just the active key versions within the keys.

<!--NeedCopy-->

ヒント:

詳細については、「コンソールからのキーリングの編集または削除」を参照してください。

Uniform bucket-level access の互換性

Citrix Virtual Apps and Desktops は、Google Cloud の uniform bucket-level access 制御ポリシーと互換性があります。この機能は、サービスアカウントに権限を付与する IAM ポリシーの使用を強化し、ストレージバケットを含むリソースの操作を可能にします。uniform bucket-level access 制御により、Citrix Virtual Apps and Desktops では、アクセス制御リスト (ACL) を使用して、ストレージバケットまたはそこに保存されているオブジェクトへのアクセスを制御できます。Google Cloud の uniform bucket-level access の概要については、「Uniform bucket-level access」を参照してください。構成情報については、「Require uniform bucket-level access」を参照してください。

PowerShell を使用したマシンカタログの作成

このセクションでは、PowerShell を使用してカタログを作成する方法について詳しく説明します。

- 永続的なライトバックキャッシュディスクを持つカタログの作成

- MCSIO による起動パフォーマンスの向上

- マシンプロファイルを使用したマシンカタログの作成

- インスタンステンプレートとしてのマシンプロファイルを使用したマシンカタログの作成

- PowerShell を使用したシールド VM を持つカタログの作成

- 単一テナントノードでの Windows 11 VM の作成

永続的なライトバックキャッシュディスクを持つカタログの作成

永続的なライトバックキャッシュディスクを持つカタログを構成するには、PowerShell パラメーター New-ProvScheme CustomProperties を使用します。

ヒント:

ここで PowerShell パラメーターを使用するのは、クラウドベースのホスティング接続の場合のみです。オンプレミスソリューション (XenServer® など) 用に永続的なライトバックキャッシュディスクを使用してマシンをプロビジョニングする場合、ディスクは自動的に永続化されるため、PowerShell は必要ありません。

このパラメーターは、MCS プロビジョニング済みマシンに対してライトバックキャッシュディスクがどのように永続化するかを決定するために使用される追加プロパティ PersistWBC をサポートします。PersistWBC プロパティは、UseWriteBackCache パラメーターが指定され、WriteBackCacheDiskSize パラメーターがディスクが作成されることを示すように設定されている場合にのみ使用されます。

注:

この動作は、Azure と GCP の両方に適用され、デフォルトの MCSIO ライトバックキャッシュディスクは、電源サイクル時に削除および再作成されます。ディスクを永続化することを選択して、MCSIO ライトバックキャッシュディスクの削除と再作成を回避できます。

PersistWBC プロパティを true に設定すると、Citrix Virtual Apps and Desktops 管理者が管理インターフェイスからマシンをシャットダウンしても、ライトバックキャッシュディスクは削除されません。

PersistWBC プロパティを false に設定すると、Citrix Virtual Apps and Desktops 管理者が管理インターフェイスからマシンをシャットダウンしたときに、ライトバックキャッシュディスクが削除されます。

注:

PersistWBCプロパティが省略された場合、プロパティはデフォルトでfalseになり、マシンが管理インターフェイスからシャットダウンされるとライトバックキャッシュは削除されます。

たとえば、CustomProperties パラメーターを使用して PersistWBC を true に設定します。

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="ResourceGroups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistWBC" Value="true" />

</CustomProperties>

<!--NeedCopy-->

注:

PersistWBCプロパティは、New-ProvSchemePowerShell コマンドレットを使用してのみ設定できます。作成後にプロビジョニングスキームのCustomPropertiesを変更しようとしても、マシンカタログや、マシンがシャットダウンされたときのライトバックキャッシュディスクの永続性には影響しません。

たとえば、New-ProvScheme を設定してライトバックキャッシュを使用し、同時に PersistWBC プロパティを true に設定します。

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistWBC`" Value=`"true`" /></CustomProperties>"

- -HostingUnitName "adSubnetScale1"

- -IdentityPoolName "BV-WBC1-CAT1"

- -MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

- -NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

- -ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

MCSIO による起動パフォーマンスの向上

MCSIO が有効になっている場合、Azure および GCP マネージドディスクの起動パフォーマンスを向上させることができます。この機能を構成するには、New-ProvScheme コマンドで PowerShell の PersistOSDisk カスタムプロパティを使用します。New-ProvScheme に関連するオプションは次のとおりです。

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="Resource <!--NeedCopy-->

``````<!--NeedCopy-->

<!--NeedCopy-->

````````Groups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistOsDisk" Value="true" />

</CustomProperties>

<!--NeedCopy-->

この機能を有効にするには、PersistOSDisk カスタムプロパティを true に設定します。例:

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistOsDisk`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

マシンプロファイルを使用したマシンカタログの作成

Machine Creation Services (MCS) を使用してマシンをプロビジョニングするためのカタログを作成する場合、マシンプロファイルを使用して仮想マシンからハードウェアプロパティをキャプチャし、カタログ内の新しくプロビジョニングされた VM に適用できます。MachineProfile パラメータが使用されない場合、ハードウェアプロパティはマスターイメージ VM またはスナップショットからキャプチャされます。

明示的に定義する一部のプロパティ(例: StorageType、CatalogZones、CryptoKeyIs)は、マシンプロファイルから無視されます。

- マシンプロファイルを使用してカタログを作成するには、

New-ProvSchemeコマンドを使用します。例:New-ProvScheme –MachineProfile "path to VM"。MachineProfileパラメータを指定しない場合、ハードウェアプロパティはマスターイメージ VM からキャプチャされます。 - 新しいマシンプロファイルでカタログを更新するには、

Set-ProvSchemeコマンドを使用します。例:Set-ProvScheme –MachineProfile "path to new VM"。このコマンドは、カタログ内の既存の VM のマシンプロファイルを変更しません。新しく作成され、カタログに追加された VM のみが新しいマシンプロファイルを持ちます。 -

マスターイメージを更新することもできますが、マスターイメージを更新してもハードウェアプロパティは更新されません。ハードウェアプロパティを更新したい場合は、

Set-ProvSchemeコマンドを使用してマシンプロファイルを更新する必要があります。これらの変更は、カタログ内の新しいマシンにのみ適用されます。既存のマシンのハードウェアプロパティを更新するには、-StartsNowおよび-DurationInMinutes -1パラメータを指定してSet-ProvVMUpdateTimeWindowコマンドを使用できます。注:

-

StartsNowは、スケジュールされた開始時刻が現在の時刻であることを示します。 - 負の数(例: –1)を指定した

DurationInMinutesは、スケジュールの時間枠に上限がないことを示します。

-

インスタンステンプレートとしてのマシンプロファイルを使用したマシンカタログの作成

マシンプロファイルの入力として GCP インスタンステンプレートを選択できます。インスタンステンプレートは GCP の軽量なリソースであるため、非常に費用対効果が高いです。

インスタンステンプレートとしてのマシンプロファイルを使用した新しいマシンカタログの作成

- PowerShell ウィンドウを開きます。

-

asnp citrix*を実行して、Citrix 固有の PowerShell モジュールをロードします。 -

次のコマンドを使用して、GCP プロジェクトでインスタンステンプレートを見つけます。

cd XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder <!--NeedCopy--> -

NewProvScheme コマンドを使用して、インスタンステンプレートとしてのマシンプロファイルを持つ新しいマシンカタログを作成します。

New-ProvScheme -ProvisioningSchemeName <CatalogName> -HostingUnitName <HostingUnitName> -IdentityPoolName <identity pool name> -MasterImageVM XDHyp:\HostingUnits\<HostingUnitName> \Base.vm\Base.snapshot -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\mytemplate.template <!--NeedCopy-->New-ProvScheme コマンドの詳細については、https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/New-ProvScheme/ を参照してください。

- PowerShell コマンドを使用してマシンカタログの作成を完了します。Remote PowerShell SDK を使用したカタログの作成方法については、https://developer-docs.citrix.com/projects/citrix-virtual-apps-desktops-sdk/en/latest/creating-a-catalog/ を参照してください。

既存のマシンカタログのマシンプロファイルをインスタンステンプレートに変更

既存のマシンカタログのマシンプロファイルをインスタンステンプレートに変更する詳細な手順は次のとおりです。

- PowerShell ウィンドウを開きます。

-

asnp citrix*を実行して、Citrix 固有の PowerShell モジュールをロードします。 -

次のコマンドを実行します。

Set-ProvScheme -ProvisioningSchemeName <CatalogName> -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\<TemplateName>.template <!--NeedCopy-->Set-ProvScheme コマンドの詳細については、https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/Set-ProvScheme/ を参照してください。

PowerShell を使用したシールド VM を持つカタログの作成

シールド VM プロパティを持つ MCS マシンカタログを作成できます。シールド仮想マシンは、セキュアブート、仮想トラステッドプラットフォームモジュール、UEFI ファームウェア、整合性監視などの高度なプラットフォームセキュリティ機能を使用して、Compute Engine インスタンスの検証可能な整合性を提供する一連のセキュリティ制御によって強化されています。

MCS は、マシンプロファイルワークフローを使用したカタログの作成をサポートしています。マシンプロファイルワークフローを使用する場合、VM インスタンスのシールド VM プロパティを有効にする必要があります。その後、この VM インスタンスをマシンプロファイルの入力として使用できます。

マシンプロファイルワークフローを使用してシールド VM を持つ MCS マシンカタログを作成するには。

- Google Cloud コンソールで VM インスタンスのシールド VM オプションを有効にします。「クイックスタート: シールド VM オプションを有効にする」を参照してください。

-

VM インスタンスを使用して、マシンプロファイルワークフローを持つ MCS マシンカタログを作成します。

- PowerShell ウィンドウを開きます。

-

asnp citrix*を実行して、Citrix 固有の PowerShell モジュールをロードします。

-

- まだ作成されていない場合は、ID プールを作成します。

-

-

New-ProvSchemeコマンドを実行します。例:New-ProvScheme -ProvisioningSchemeName `<catalog-name>` -HostingUnitName gcp-hostint-unit -MasterImageVM XDHyp:\HostingUnits\gcp-hostint-unit\catalog-vda.vm -MachineProfile XDHyp:\HostingUnits\gcp-hostint-unit\catalog-machine.vm <!--NeedCopy-->

-

- マシンカタログの作成を完了します。

- 新しいマシンプロファイルでマシンカタログを更新するには:

-

Set-ProvSchemeコマンドを実行します。例:- Set-ProvScheme -ProvisioningSchemeName `<catalog-name>` -MasterImageVM XDHyp:\HostingUnits\`<hostin-unit>`\catalog-vda.vm -MachineProfile "DHyp:\HostingUnits\`<hostin-unit>`\catalog-machine.vm <!--NeedCopy-->

Set-ProvScheme で行われた変更を既存の VM に適用するには、Set-ProvVMUpdateTimeWindow コマンドを実行します。

-

Set-ProvVMUpdateTimeWindowコマンドを実行します。例:Set-ProvVMUpdateTimeWindow -ProvisioningSchemeName my-catalog -VMName `<List-Of-Vm-Names>` -StartsNow -DurationInMinutes -1 <!--NeedCopy--> -

VM を再起動します。

シングルテナントノードでの Windows 11 VM の作成

GCP で Windows 11 VM を作成できます。ただし、マスターイメージに Windows 11 をインストールする場合、マスターイメージ作成プロセス中に vTPM を有効にする必要があります。また、マシンプロファイルソース (VM またはインスタンステンプレート) で vTPM を有効にする必要があります。

シングルテナントノードで Windows 11 VM を作成する主な手順は次のとおりです。

- Google Cloud 仮想化環境を設定します。詳細については、「Google Cloud 環境」を参照してください。

- VDA をインストールします。「VDA のインストール」を参照してください。

- Google Cloud 環境への接続を作成します。詳細については、「Google Cloud 環境への接続」を参照してください。

- Windows 11 BYOL (Bring Your Own License) マスターイメージを作成し、そのイメージを Google Cloud にインポートします。「Windows 11 BYOL マスターイメージの作成」を参照してください。

- マシンプロファイルソースを作成します。シングルテナントノードに VM をプロビジョニングし、ソースマシンプロファイルの vTPM を有効にします。「シングルテナントノードでの VM のプロビジョニング」を参照してください。

- vTPM が有効な Windows 11 マシンプロファイルソースを使用して MCS マシンカタログを作成します。マシンプロファイルソースは、シングルテナントノードで説明されているものと同じインスタンスタイプである必要があります。「Windows 11 マシンプロファイルソースを使用した MCS マシンカタログの作成」を参照してください。

Windows 11 BYOL マスターイメージの作成

Windows 11 BYOL マスターイメージを作成し、そのマスターイメージを Google Cloud にインポートするには、次の 2 つのオプションがあります。

- Google Cloud Cloud Build Tools を使用する

- 他のハイパーバイザーでマスターイメージを作成する

Google Cloud Cloud Build Tools の使用

- Windows 11 ISO、GCP SDK、.NET Framework、および PowerShell インストーラーファイルを GCP ストレージバケットにアップロードします。

- クラウドビルドの

.yamlファイルで、ファイルの場所をパラメーターとして指定します。 -

コマンドラインから次の Cloud Build を実行して、最終的な Windows 11 イメージをビルドします。GCP は、GCP の Daisy ワークフローを使用して、選択したプロジェクトでマスターイメージをブートストラップして作成し、マスターイメージは GCP にインポートされます。

gcloud compute instances import INSTANCE-NAME--source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->注:

すべての大文字のテキストを実際のリソースの詳細に置き換えてください。

詳細については、「カスタム Windows BYOL イメージの作成」を参照してください。

他のハイパーバイザーでのマスターイメージの作成

- 他のハイパーバイザーを使用して Windows 11 マスターイメージを作成します。

- マスターイメージを OVF 形式でローカルマシンにエクスポートします。

-

ローカルの gcloud CLI を使用して OVF ファイルを GCP ストレージバケットにアップロードします。

gsutil cp LOCAL_IMAGE_PATH_OVF_FILES gs://BUCKET_NAME/ <!--NeedCopy--> -

コマンドラインから次の Cloud Build を実行して、最終的な Windows 11 イメージをビルドします。GCP は、GCP の Daisy ワークフローを使用して、選択したプロジェクトでマスターイメージをブートストラップして作成し、マスターイメージは GCP にインポートされます。

gcloud compute instances import INSTANCE-NAME --source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->注:

すべての大文字のテキストを実際のリソースの詳細に置き換えてください。

シングルテナントノードでの VM のプロビジョニング

シングルテナントノードを使用して、VM を他のプロジェクトの VM から物理的に分離したり、VM を同じホストハードウェアにグループ化したりできます。シングルテナントノードの詳細については、GCP ドキュメントの「シングルテナンシーの概要」を参照してください。

シングルテナントノードでの VM (マシンプロファイルソース) のプロビジョニングについては、GCP ドキュメントの「シングルテナントノードでの VM のプロビジョニング」を参照してください。

注:

- ノードグループと同じインスタンスタイプとリージョンを選択します。

- Shielded VM セクションで vTPM を有効にします。詳細については、「クイックスタート: Shielded VM オプションの有効化」を参照してください。

- ソース VM で BitLocker を無効にします。

Windows 11 マシンプロファイルソースを使用した MCS マシンカタログの作成

Web Studio または PowerShell コマンドを使用して、Windows 11 VM を作成するための MCS マシンカタログを作成できます。

注:

- マスターイメージには、Windows 11 スナップショットまたは VM を選択します。

- マシンプロファイルソースには、Windows 11 VM をマシンプロファイルとして選択します。マシンプロファイルソースは、シングルテナントノードで説明されているものと同じインスタンスタイプである必要があります。

Web Studio の使用方法については、「Web Studio を使用したマシンカタログの作成」を参照してください。

PowerShell コマンドについては、「マシンプロファイルを使用してマシンカタログを作成する」を参照してください。

カタログを作成し、VM の電源をオンにすると、Google Cloud コンソールで単一テナントノード上で実行されている Windows 11 VM を確認できます。

継承されたラベルを持つ VM とディスク

MCS マシンカタログの VM とディスク(ID ディスク、ライトキャッシュバックディスク、OS ディスク)は、マシンプロファイルソース(GCP VM インスタンスまたはインスタンステンプレート)のラベルを継承できます。これらのラベルを使用して、異なるチームが所有するインスタンス(例:team:research および team:analytics)を区別し、さらにコスト計算や予算編成に利用できます。ラベルの詳細については、GCP ドキュメント「ラベルを使用したリソースの整理」を参照してください。

マシンプロファイルソースを使用して、新しいカタログの作成、既存のカタログの更新、および既存の VM の更新を行い、ラベルを継承させることができます。

この機能は、永続および非永続 MCS マシンカタログに適用されます。

次の操作を実行できます。

継承されたラベルを持つカタログの作成

VM とディスクがマシンプロファイルソースからラベルを継承する MCS マシンカタログを作成するには、次の手順を実行します。

- ラベル付きのマシンプロファイルソース(VM インスタンスまたはインスタンステンプレート)を作成します。ラベル付き VM の作成については、GCP ドキュメント「ラベルを使用したリソースの作成」を参照してください。インスタンステンプレートは VM から作成され、VM で定義されたラベルを引き継ぎます

- Web Studio または PowerShell コマンドを使用して MCS カタログを作成します

- Web Studio を使用する場合は、[イメージ] ページで [マシンプロファイルを使用] を選択し、VM またはテンプレートを選択します

-

PowerShell コマンドを使用する場合は、次の手順を実行します。

- PowerShell ウィンドウを開きます

-

asnp citrix*を実行します - ID プールを作成します。ID プールは、作成される VM の Active Directory (AD) アカウントのコンテナです

- Active Directory で必要な AD コンピューターアカウントを作成します

-

New-ProvSchemeコマンドを実行してカタログを作成します。例:テンプレートをマシンプロファイル入力として使用する New-ProvScheme(永続カタログ):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" ` <!--NeedCopy-->インスタンステンプレートをマシンプロファイル入力として使用する New-ProvScheme(非永続カタログ):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" ` -CleanOnBoot <!--NeedCopy-->VM インスタンスをマシンプロファイル入力として使用する New-ProvScheme(永続カタログ):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` <!--NeedCopy-->VM インスタンスをマシンプロファイル入力として使用する New-ProvScheme(非永続カタログ):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -CleanOnBoot <!--NeedCopy--> - プロビジョニングスキームをブローカーカタログとして登録します

- カタログに VM を追加します

継承されたラベルを持つ既存カタログの更新

既存のカタログを新しいマシンプロファイルを持つように更新するには、Set-ProvScheme コマンドを実行します。このコマンドを実行すると、カタログに追加されたすべての新しい VM は、新しいマシンプロファイルソースのラベルを持つようになります。非永続カタログは次回の電源オン時に更新されます。

例:

インスタンステンプレートをマシンプロファイル入力として使用する Set-ProvScheme:

Set-ProvScheme `

-ProvisioningSchemeName "catalog-name" `

-MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" `

<!--NeedCopy-->

VM インスタンスをマシンプロファイル入力として使用する Set-ProvScheme:

Set-ProvScheme `

-ProvisioningSchemeName "catalog-name" `

-MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" `

<!--NeedCopy-->

継承されたラベルを持つ既存 VM の更新

更新されたマシンプロファイルソースで既存の VM を更新するには、次のコマンドを実行します。

Set-ProvScheme-

Set-ProvVMUpdateTimeWindow。例:Set-ProvVMUpdateTimeWindow -ProvisioningSchemeName my-catalog -VMName `<List-Of-Vm-Names>` -StartsNow -DurationInMinutes -1 <!--NeedCopy--> - VMを再起動します

VMおよびブートディスクラベル情報の取得

VMを作成した後、Get-ItemコマンドをAdditionalDataパラメーターとともに使用して、VMおよびブートディスクラベルの情報を取得できます。

VMラベルの情報を取得するには、次のコマンドを実行します。

(Get-Item XDHyp:\HostingUnits\hosting-unit-name\vm_name.vm).AdditionalData.Tags

<!--NeedCopy-->

ブートディスクラベルの情報を取得するには、次のコマンドを実行します。

(Get-Item XDHyp:\HostingUnits\hosting-unit-name\vm_name.vm\bootdisk-name.attacheddisk).AdditionalData.Tags

<!--NeedCopy-->

注:

さまざまなハイパーバイザー間で一貫性を保つため、GCPラベルを表示するために「タグ」という用語を使用しています。

VMの削除

カタログからVMを削除するが、GCPからVMを削除しないことを選択できます。この場合、CitrixラベルのみがVMから削除されます。追加された他のすべてのラベルはVMから削除されません。Web Studioを使用するか、PowerShellコマンドを使用してVMを削除できます。

Web Studioの使用

- VMを選択して右クリックします

- 削除をクリックします

- カタログから仮想マシンを削除しますが、仮想マシンは削除しませんを選択します

PowerShellコマンドの使用

ForgetVMパラメーターを指定してRemove-ProvVMを実行します。詳細については、SDKドキュメントのRemove-ProvVMを参照してください。

Google Cloud Marketplace

Google Cloud MarketplaceでCitrixが提供するイメージを参照および選択して、マシンカタログを作成できます。現在、MCSはこの機能に対してマシンプロファイルワークフローのみをサポートしています。

Google Cloud Marketplaceを通じてCitrix VDA VM製品を検索するには、https://console.cloud.google.com/marketplaceにアクセスしてください。

Google Cloud MarketplaceでカスタムイメージまたはCitrix ready®イメージを使用して、マシンカタログのイメージを更新できます。

注:

マシンプロファイルにストレージタイプ情報が含まれていない場合、その値はカスタムプロパティから派生します。

サポートされているGoogle Cloud Marketplaceイメージは次のとおりです。

- Windows 2019 シングルセッション

- Windows 2019 マルチセッション

- Ubuntu

Citrix readyイメージをマシンカタログ作成のソースとして使用する例:

New-ProvScheme -ProvisioningSchemeName GCPCatalog \

-HostingUnitName GcpHu -IdentityPoolName gcpPool -CleanOnBoot \

-MasterImageVM XDHyp:\HostingUnits\GcpHu\images.folder\citrix-daas-win2019-single-vda-v20220819.publicimage \

-MachineProfile XDHyp:\HostingUnits\GcpHu\Base.vm

<!--NeedCopy-->

次のステップ

- これが最初に作成されたカタログである場合、Web Studioはデリバリーグループの作成に案内します

- 構成プロセス全体を確認するには、インストールと構成を参照してください

- カタログを管理するには、マシンカタログの管理およびGoogle Cloud Platformカタログの管理を参照してください

詳細情報

この記事の概要

- Web Studioを使用したWebアプリケーションの構築とデプロイ

- Web Studioを使用した

- Web Studioを使用したプロジェクトの作成と管理

- マスターVMインスタンスと永続ディスクの準備

- マシンカタログの作成

- 手動で作成されたGoogle Cloudマシンをインポート

- 共有仮想プライベートクラウド

- ゾーン選択の有効化

- 顧客管理の暗号化キー(CMEK)

- Uniform bucket-level access の互換性

- PowerShell を使用したマシンカタログの作成

- 永続的なライトバックキャッシュディスクを持つカタログの作成

- MCSIO による起動パフォーマンスの向上

- マシンプロファイルを使用したマシンカタログの作成

- インスタンステンプレートとしてのマシンプロファイルを使用したマシンカタログの作成

- PowerShell を使用したシールド VM を持つカタログの作成

- シングルテナントノードでの Windows 11 VM の作成

- 継承されたラベルを持つ VM とディスク

- Google Cloud Marketplace

- 次のステップ

- 詳細情報