Connecter SAML en tant que fournisseur d’identité à Citrix Cloud™

Citrix Cloud prend en charge l’utilisation de SAML (Security Assertion Markup Language) en tant que fournisseur d’identité pour authentifier les administrateurs Citrix Cloud et les abonnés se connectant à leurs espaces de travail. Vous pouvez utiliser le fournisseur SAML 2.0 de votre choix avec votre Active Directory (AD) local.

-

À propos de cet article

-

Cet article décrit les étapes requises pour configurer une connexion entre Citrix Cloud et votre fournisseur SAML. Certaines de ces étapes décrivent des actions que vous effectuez dans la console d’administration de votre fournisseur SAML. Les commandes spécifiques que vous utilisez pour effectuer ces actions peuvent varier par rapport aux commandes décrites dans l’article, en fonction du fournisseur SAML que vous avez choisi. Ces commandes de fournisseur SAML sont fournies à titre d’exemples uniquement. Reportez-vous à la documentation de votre fournisseur SAML pour plus d’informations sur les commandes correspondantes pour votre fournisseur SAML.

-

Cas d’utilisation de la connexion SAML Citrix

- Connexion aux espaces de travail pour les utilisateurs finaux.

- Connexion aux espaces de travail à l’aide d’un domaine personnalisé Workspace pour les utilisateurs finaux.

-

Connexion à Citrix Cloud pour les utilisateurs administrateurs.

-

Choisir le bon flux SAML pour votre cas d’utilisation

-

Identités adossées à AD importées dans votre fournisseur SAML. Ces identités contiennent des attributs utilisateur locaux tels que objectSIDs et objectGUIDs. Celles-ci ne nécessitent pas de comptes fantômes AD, car les comptes AD correspondant à ces utilisateurs importés existent déjà dans Active Directory.

-

Identités natives, qui existent uniquement dans l’annuaire du fournisseur SAML, tels que les utilisateurs Entra ID ou Okta. Celles-ci n’ont pas d’identité correspondante dans AD et nécessitent des comptes fantômes AD si des VDA et des catalogues DaaS joints au domaine AD doivent être utilisés. Ces utilisateurs n’ont pas d’objectSIDs intégrés.

- Utilisateurs invités/B2B d’Entra ID, qui sont invités dans Entra ID à partir d’autres locataires Entra ID ou à l’aide d’adresses e-mail d’invités. Celles-ci n’ont pas d’identité correspondante dans AD et nécessitent des comptes fantômes AD si des VDA et des catalogues DaaS joints au domaine AD doivent être utilisés. Ces utilisateurs peuvent ne pas avoir d’objectSIDs intégrés. Certains utilisateurs peuvent avoir des objectSIDs incorrects dans le mauvais Active Directory.

Fournisseurs SAML pris en charge

Les fournisseurs SAML qui prennent en charge la spécification officielle SAML 2.0 sont pris en charge pour une utilisation avec Citrix Cloud.

Citrix a testé les fournisseurs SAML suivants pour authentifier les administrateurs Citrix Cloud et pour authentifier les abonnés Citrix Workspace™ à l’aide de l’authentification unique (SSO) et de la déconnexion unique (SLO). Les fournisseurs SAML qui n’apparaissent pas dans cette liste sont également pris en charge.

- Microsoft ADFS

- Microsoft Azure AD

- Duo

- Okta

- PingFederate

Lors du test de ces fournisseurs, Citrix a utilisé les paramètres suivants pour configurer la connexion SAML dans la console Citrix Cloud :

| Dans ce champ de Citrix Cloud | Saisissez cette valeur |

|---|---|

| ID d’entité | https://entityid.com |

| Signer la demande d’authentification | Yes |

| URL du service SSO | https://yoursamlprovider/sso/saml2 |

| Mécanisme de liaison SSO | HTTP Post |

| Réponse SAML | Sign Either Response Or Assertion |

| Contexte d’authentification | Unspecified, Exact |

| URL de déconnexion | https://yoursamlprovider/slo/saml2 |

| Signer la demande de déconnexion | Yes |

| Mécanisme de liaison SLO | HTTP Post |

Pour plus d’informations sur ces paramètres, consultez Ajouter les métadonnées du fournisseur SAML à Citrix Cloud dans cet article.

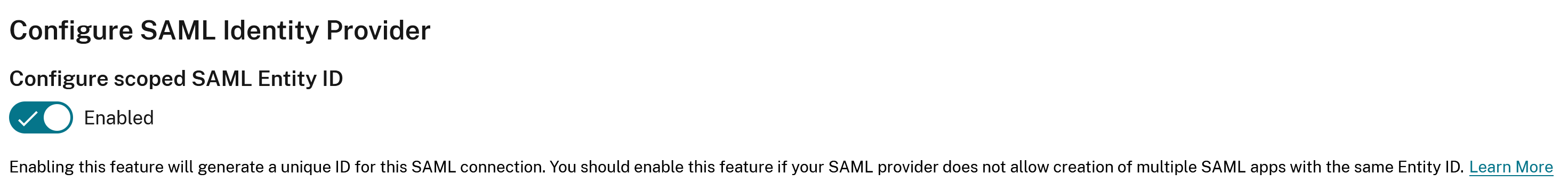

Prise en charge des ID d’entité à portée limitée

Cet article décrit comment configurer l’authentification SAML à l’aide d’une seule application SAML et de l’ID d’entité générique par défaut de Citrix Cloud.

Si vos exigences d’authentification SAML incluent la nécessité de plusieurs applications SAML au sein d’un seul fournisseur SAML, reportez-vous à Configurer une application SAML avec un ID d’entité délimité dans Citrix Cloud.

Authentification de l’administrateur avec SAML 2.0

Citrix Cloud prend en charge l’utilisation de SAML 2.0 pour authentifier les administrateurs individuels et les membres des groupes d’administrateurs dans AD. Pour plus d’informations sur l’ajout de groupes d’administrateurs à Citrix Cloud, consultez Gérer les groupes d’administrateurs.

Utilisation d’une connexion SAML existante pour l’authentification de l’administrateur

Si vous disposez déjà d’une connexion SAML 2.0 dans Citrix Cloud et que vous souhaitez l’utiliser pour authentifier les administrateurs, vous devez d’abord déconnecter SAML 2.0 dans Gestion des identités et des accès, puis reconfigurer la connexion. Si vous utilisez votre connexion SAML pour authentifier les abonnés Citrix Workspace, vous devez également désactiver la méthode d’authentification SAML dans Configuration de l’espace de travail. Après avoir reconfiguré la connexion SAML, vous pouvez ajouter des administrateurs individuels ou des groupes d’administrateurs à Citrix Cloud.

Si vous tentez d’ajouter des administrateurs individuels ou des groupes d’administrateurs sans d’abord déconnecter et reconnecter SAML 2.0, l’option d’identité Active Directory décrite dans Ajouter un groupe d’administrateurs à Citrix Cloud n’apparaît pas.

Présentation des tâches pour la configuration d’une nouvelle connexion SAML

Pour configurer une nouvelle connexion SAML 2.0 dans Citrix Cloud, effectuez les tâches suivantes :

- Dans Gestion des identités et des accès, connectez votre AD local à Citrix Cloud comme décrit dans Connecter Active Directory à Citrix Cloud.

- Intégrez votre fournisseur SAML à votre AD local comme décrit dans Intégration SAML avec Active Directory dans cet article.

- Configurez l’URL de connexion que les administrateurs peuvent utiliser pour se connecter à Citrix Cloud.

- Dans Gestion des identités et des accès, configurez l’authentification SAML dans Citrix Cloud. Cette tâche implique la configuration de votre fournisseur SAML avec les métadonnées SAML de Citrix Cloud, puis la configuration de Citrix Cloud avec les métadonnées de votre fournisseur SAML pour créer la connexion SAML.

Présentation des tâches pour l’utilisation d’une connexion SAML existante pour les administrateurs Citrix Cloud

Si vous disposez déjà d’une connexion SAML 2.0 dans Citrix Cloud et que vous souhaitez l’utiliser pour l’authentification de l’administrateur, effectuez les tâches suivantes:

- Le cas échéant, désactivez l’authentification de l’espace de travail SAML 2.0 : dans Configuration de l’espace de travail > Authentification, sélectionnez une autre méthode d’authentification, puis sélectionnez Confirmer lorsque vous y êtes invité.

- Déconnectez votre connexion SAML 2.0 existante : dans Gestion des identités et des accès > Authentification, recherchez la connexion SAML. Dans le menu des ellipses à l’extrême droite, sélectionnez Déconnecter. Sélectionnez Oui, déconnecter pour confirmer l’action.

- Reconnectez SAML 2.0 et configurez la connexion : dans le menu des ellipses pour SAML 2.0, sélectionnez Connecter.

- Lorsque vous y êtes invité, entrez un identifiant unique pour l’URL de connexion que les administrateurs utiliseront pour se connecter.

- Configurez la connexion SAML comme décrit dans Configurer les métadonnées du fournisseur SAML dans cet article.

Après avoir configuré votre connexion SAML, vous pouvez ajouter vos groupes d’administrateurs AD à Citrix Cloud comme décrit dans Gérer les groupes d’administrateurs. Vous pouvez également réactiver SAML pour les abonnés de l’espace de travail comme décrit dans cet article.

Créer et mapper des attributs SAML personnalisés

Si vous disposez déjà d’attributs personnalisés pour les attributs SID, UPN, OID, email et displayName configurés dans votre fournisseur SAML, vous n’avez pas à effectuer cette tâche. Passez à Créer une application de connecteur SAML et utilisez vos attributs SAML personnalisés existants à l’étape 5.

Remarque :

Les étapes de cette section décrivent les actions que vous effectuez dans la console d’administration de votre fournisseur SAML. Les commandes spécifiques que vous utilisez pour effectuer ces actions peuvent varier des commandes décrites dans cette section, en fonction du fournisseur SAML que vous avez choisi. Les commandes du fournisseur SAML dans cette section sont fournies à titre d’exemples uniquement. Reportez-vous à la documentation de votre fournisseur SAML pour plus d’informations sur les commandes correspondantes pour votre fournisseur SAML.

- Connectez-vous à la console d’administration de votre fournisseur SAML et sélectionnez l’option de création d’attributs utilisateur personnalisés. Par exemple, selon la console de votre fournisseur SAML, vous pouvez sélectionner Utilisateurs > Champs utilisateur personnalisés > Nouveau champ utilisateur.

-

Ajoutez des attributs pour les propriétés AD suivantes. Nommez les attributs en utilisant les valeurs par défaut indiquées.

Propriété AD Obligatoire ou facultatif Valeur par défaut - userPrincipalName Obligatoire si aucun attribut n’est ajouté pour le SID (recommandé). cip_upn- objectSID Obligatoire si aucun attribut n’est ajouté pour l’UPN. cip_sid- objectGUID Facultatif pour l’authentification cip_oidmail Facultatif pour l’authentification cip_emaildisplayName Requis par l’interface utilisateur de Workspace displayNamegivenName Requis par l’interface utilisateur de Workspace firstNamesn Requis par l’interface utilisateur de Workspace lastNameAD Forest Facultatif pour l’authentification cip_forestAD Domain Facultatif pour l’authentification cip_domain - Sélectionnez l’AD que vous avez connecté à Citrix Cloud. Par exemple, selon la console de votre fournisseur SAML, vous pouvez sélectionner Utilisateurs > Répertoires.

- Sélectionnez l’option d’ajout d’attributs de répertoire. Par exemple, selon la console de votre fournisseur SAML, vous pouvez sélectionner Attributs de répertoire.

- Sélectionnez l’option d’ajout d’attributs et mappez les attributs AD suivants aux attributs utilisateur personnalisés que vous avez créés à l’étape 2 :

- Si vous avez ajouté l’attribut pour le SID à l’étape 2 (par exemple,

cip_sid), sélectionnez objectSid et mappez-le à l’attribut que vous avez créé. - Si vous avez ajouté l’attribut pour l’UPN à l’étape 2 (par exemple,

cip_upn), sélectionnez userPrincipalName et mappez-le à l’attribut que vous avez créé. - Si vous avez ajouté l’attribut pour ObjectGUID à l’étape 2 (par exemple,

cip_oid), sélectionnez ObjectGUID et mappez-le à l’attribut que vous avez créé. - Si vous avez ajouté l’attribut pour Mail à l’étape 2 (par exemple,

cip_email), sélectionnez mail et mappez-le à l’attribut que vous avez créé. - Si vous avez ajouté l’attribut pour Display Name à l’étape 2 (par exemple,

displayName), sélectionnez displayName et mappez-le à l’attribut que vous avez créé.

- Si vous avez ajouté l’attribut pour le SID à l’étape 2 (par exemple,

Configurer l’URL de connexion de l’administrateur

- Connectez-vous à Citrix Cloud à l’adresse https://citrix.cloud.com.

- Dans le menu Citrix Cloud, sélectionnez Identité et gestion des accès.

- Recherchez SAML 2.0 et sélectionnez Connecter dans le menu des ellipses.

- Lorsque vous y êtes invité, saisissez un identifiant court et compatible avec les URL pour votre entreprise, puis sélectionnez Enregistrer et continuer. La page Configurer SAML s’affiche.

- Passez à la section suivante pour configurer la connexion SAML à Citrix Cloud.

Configurer les métadonnées du fournisseur SAML

Dans cette tâche, vous créez une application de connecteur à l’aide des métadonnées SAML de Citrix Cloud. Après avoir configuré l’application SAML, vous utilisez les métadonnées SAML de votre application de connecteur pour configurer la connexion SAML à Citrix Cloud.

Remarque :

Certaines étapes de cette section décrivent des actions que vous effectuez dans la console d’administration de votre fournisseur SAML. Les commandes spécifiques que vous utilisez pour effectuer ces actions peuvent varier par rapport aux commandes décrites dans cette section, en fonction du fournisseur SAML choisi. Les commandes du fournisseur SAML dans cette section sont fournies à titre d’exemples uniquement. Reportez-vous à la documentation de votre fournisseur SAML pour plus d’informations sur les commandes correspondantes pour votre fournisseur SAML.

Créer une application de connecteur SAML

- Depuis la console d’administration de votre fournisseur SAML, ajoutez une application pour un fournisseur d’identité avec des attributs et une réponse de signature. Par exemple, selon la console de votre fournisseur, vous pouvez sélectionner Applications > Applications > Ajouter une application, puis sélectionner Connecteur de test SAML (IdP avec attributs et réponse de signature).

- Le cas échéant, saisissez un nom d’affichage et enregistrez l’application.

-

Depuis l’écran Configurer SAML dans Citrix Cloud, dans Métadonnées SAML, sélectionnez Télécharger. Le fichier XML des métadonnées s’affiche dans un autre onglet du navigateur.

Remarque :

Si nécessaire, vous pouvez également télécharger ce fichier depuis

https://saml.cloud.com/saml/metadata.xml. Ce point de terminaison peut être plus convivial pour certains fournisseurs d’identité lors de l’importation et de la surveillance des métadonnées du fournisseur SAML. - Saisissez les détails suivants pour l’application de connecteur :

- Dans le champ Audience, saisissez

https://saml.cloud.com. - Dans le champ Destinataire, saisissez

https://saml.cloud.com/saml/acs. - Dans le champ du validateur d’URL ACS, saisissez

https://saml.cloud.com/saml/acs. - Dans le champ de l’URL ACS, saisissez

https://saml.cloud.com/saml/acs.

- Dans le champ Audience, saisissez

-

Ajoutez vos attributs SAML personnalisés en tant que valeurs de paramètre dans l’application :

Créer ce champ Attribuer cet attribut personnalisé cip_sid L’attribut personnalisé que vous avez créé pour SID. Exemple : cip_sid cip_upn L’attribut personnalisé que vous avez créé pour UPN. Exemple : cip_upn cip_oid L’attribut personnalisé que vous avez créé pour ObjectGUID. Exemple : cip_oid cip_email L’attribut personnalisé que vous avez créé pour Mail. Exemple : cip_email displayName L’attribut personnalisé que vous avez créé pour Nom d’affichage. Exemple : displayName - Ajoutez vos abonnés Workspace en tant qu’utilisateurs pour leur permettre d’accéder à l’application.

Ajouter les métadonnées du fournisseur SAML à Citrix Cloud

-

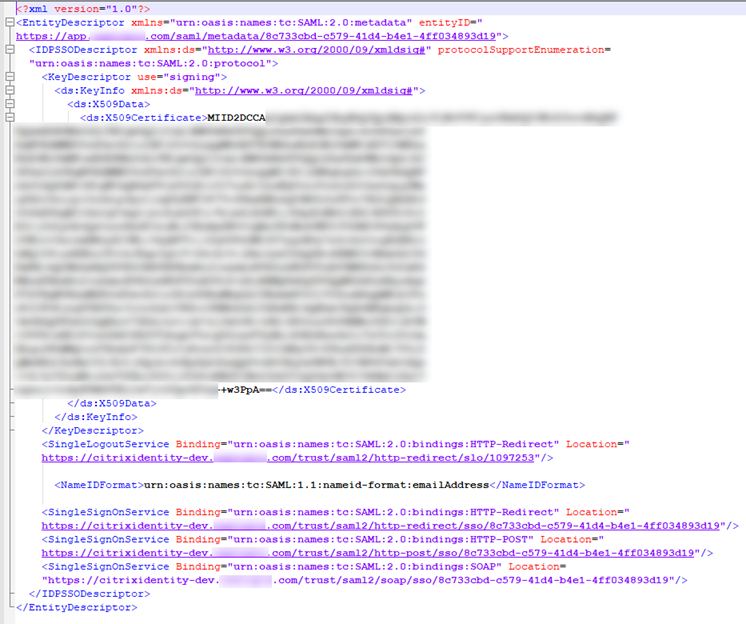

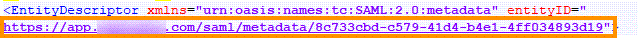

Acquérez les métadonnées SAML de votre fournisseur SAML. L’image suivante est un exemple de ce à quoi ce fichier pourrait ressembler :

- Dans l’écran Configurer SAML de Citrix Cloud, saisissez les valeurs suivantes à partir du fichier de métadonnées de votre fournisseur SAML :

-

Dans ID d’entité du fournisseur d’identité, saisissez la valeur entityID de l’élément EntityDescriptor dans les métadonnées.

- Dans Signer la demande d’authentification, sélectionnez Oui pour permettre à Citrix Cloud de signer les demandes d’authentification, certifiant qu’elles proviennent de Citrix Cloud et non d’un acteur malveillant. Sélectionnez Non si vous préférez ajouter l’URL ACS de Citrix à une liste d’autorisation que votre fournisseur SAML utilise pour publier les réponses SAML en toute sécurité.

-

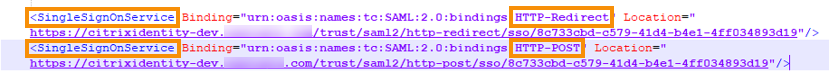

Dans URL du service SSO, saisissez l’URL du mécanisme de liaison que vous souhaitez utiliser. Vous pouvez utiliser la liaison HTTP-POST ou HTTP-Redirect. Dans le fichier de métadonnées, localisez les éléments SingleSignOnService avec des valeurs de liaison HTTP-POST ou HTTP-Redirect.

- Dans Mécanisme de liaison, sélectionnez le mécanisme qui correspond à la liaison pour l’URL du service SSO que vous avez choisie dans le fichier de métadonnées. Par défaut, HTTP Post est sélectionné.

- Dans Réponse SAML, sélectionnez la méthode de signature que votre fournisseur SAML utilise pour la réponse SAML et l’assertion SAML. Par défaut, Signer la réponse ou l’assertion est sélectionné. Citrix Cloud rejette toute réponse qui n’est pas signée comme spécifié dans ce champ.

-

- Dans la console d’administration de votre fournisseur SAML, effectuez les actions suivantes :

- Sélectionnez SHA-256 pour l’algorithme de signature SAML.

- Téléchargez le certificat X.509 en tant que fichier PEM, CRT ou CER encodé en Base64.

- Sur la page Configurer SAML de Citrix Cloud, dans Certificat X.509, sélectionnez Télécharger le fichier et sélectionnez le fichier de certificat que vous avez téléchargé à l’étape précédente.

- Sélectionnez Continuer pour terminer le téléchargement.

- Dans Contexte d’authentification, sélectionnez le contexte que vous souhaitez utiliser et la rigueur avec laquelle vous souhaitez que Citrix Cloud applique ce contexte. Sélectionnez Minimum pour demander l’authentification au contexte sélectionné sans l’appliquer. Sélectionnez Exact pour demander l’authentification au contexte sélectionné et l’appliquer uniquement à ce contexte. Si votre fournisseur SAML ne prend pas en charge les contextes d’authentification ou si vous choisissez de ne pas les utiliser, sélectionnez Non spécifié et Minimum. Par défaut, Non spécifié et Exact sont sélectionnés.

- Pour l’URL de déconnexion (facultatif), décidez si vous souhaitez que les utilisateurs se déconnectant de Citrix Workspace ou de Citrix Cloud se déconnectent également de toutes les applications Web auxquelles ils s’étaient précédemment connectés via le fournisseur SAML.

- Si vous souhaitez que les utilisateurs restent connectés à leurs applications Web après s’être déconnectés de Citrix Workspace ou de Citrix Cloud, laissez le champ URL de déconnexion vide.

-

Si vous souhaitez que les utilisateurs se déconnectent de toutes les applications Web après s’être déconnectés de Citrix Workspace ou de Citrix Cloud, saisissez le point de terminaison SingleLogout (SLO) de votre fournisseur SAML. Si vous utilisez Microsoft ADFS ou Azure Active Directory comme fournisseur SAML, le point de terminaison SLO est le même que le point de terminaison d’authentification unique (SSO).

-

Vérifiez que les valeurs d’attribut par défaut suivantes dans Citrix Cloud correspondent aux valeurs d’attribut correspondantes configurées dans votre fournisseur SAML. Pour que Citrix Cloud trouve ces attributs dans l’assertion SAML, les valeurs saisies ici doivent correspondre à celles de votre fournisseur SAML. Si vous n’avez pas configuré un certain attribut dans votre fournisseur SAML, vous pouvez utiliser la valeur par défaut dans Citrix Cloud ou laisser le champ vide, sauf indication contraire.

-

Nom d’attribut pour le nom d’affichage de l’utilisateur : La valeur par défaut est

displayName. -

Nom d’attribut pour le prénom de l’utilisateur : La valeur par défaut est

firstName. -

Nom d’attribut pour le nom de famille de l’utilisateur : La valeur par défaut est

lastName. -

Nom d’attribut pour l’identificateur de sécurité (SID) : Vous devez saisir ce nom d’attribut de votre fournisseur SAML si vous n’avez pas créé d’attribut pour UPN. La valeur par défaut est

cip_sid. -

Nom d’attribut pour le nom d’utilisateur principal (UPN) : Vous devez saisir ce nom d’attribut de votre fournisseur SAML si vous n’avez pas créé d’attribut pour SID. La valeur par défaut est

cip_upn. -

Nom d’attribut pour l’e-mail : La valeur par défaut est

cip_email. -

Nom d’attribut pour l’identificateur d’objet AD (OID) : La valeur par défaut est

cip_oid. -

Nom d’attribut pour la forêt AD : La valeur par défaut est

cip_forest. -

Nom d’attribut pour le domaine AD : La valeur par défaut est

cip_domain.

-

Nom d’attribut pour le nom d’affichage de l’utilisateur : La valeur par défaut est

- Sélectionnez Tester et Terminer pour vérifier que vous avez configuré la connexion avec succès.

Ajouter des administrateurs à Citrix Cloud à partir d’AD

Pour obtenir des instructions sur l’ajout et la gestion des groupes AD dans Citrix Cloud, consultez Gérer les groupes d’administrateurs.

Activer l’authentification SAML pour les espaces de travail

- Dans le menu Citrix Cloud, sélectionnez Configuration de l’espace de travail.

- Sélectionnez l’onglet Authentification.

- Sélectionnez SAML 2.0.

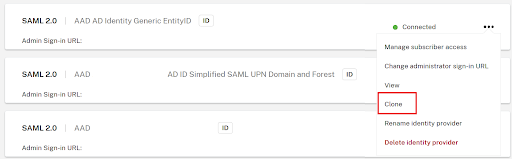

Clonage d’une connexion SAML existante dans la gestion des identités et des accès

Important :

Le clonage des connexions SAML ne clone pas l’ID d’entité délimitée existant. Vous devrez peut-être mettre à jour la configuration de votre application SAML si vous ajoutez un ID d’entité délimitée ou en générez un nouveau pendant le processus de clonage.

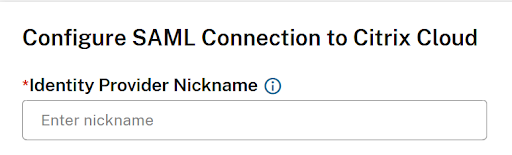

Pour cloner une connexion SAML existante, suivez les étapes ci-dessous :

-

Sélectionnez les 3 points à droite d’une connexion SAML existante et choisissez Cloner dans la liste des actions.

-

Saisissez une nouvelle URL GO unique pour la nouvelle connexion SAML. Ceci peut être modifié ultérieurement si nécessaire.

-

Saisissez un nouveau surnom unique pour la nouvelle connexion SAML.

-

Mettez à jour tous les paramètres de la connexion, tels que l’activation de l’ID d’entité délimitée, l’activation de la signature, l’ajout d’une URL de déconnexion manquante ou la mise à jour du certificat du fournisseur SAML qui a récemment expiré…

-

Cliquez sur « Tester et terminer » pour enregistrer la nouvelle connexion SAML.

-

Basculez l’espace de travail pour utiliser la nouvelle connexion SAML dans Configuration de l’espace de travail → Authentification.

-

Mettez à jour la configuration de votre application SAML avec un nouvel ID d’entité délimitée (pas toujours nécessaire).

Dans cet article

- À propos de cet article

- Cas d’utilisation de la connexion SAML Citrix

- Choisir le bon flux SAML pour votre cas d’utilisation

- Fournisseurs SAML pris en charge

- Prise en charge des ID d’entité à portée limitée

- Authentification de l’administrateur avec SAML 2.0

- Présentation des tâches pour la configuration d’une nouvelle connexion SAML

- Présentation des tâches pour l’utilisation d’une connexion SAML existante pour les administrateurs Citrix Cloud

- Créer et mapper des attributs SAML personnalisés

- Configurer l’URL de connexion de l’administrateur

- Configurer les métadonnées du fournisseur SAML

- Ajouter des administrateurs à Citrix Cloud à partir d’AD

- Activer l’authentification SAML pour les espaces de travail

- Clonage d’une connexion SAML existante dans la gestion des identités et des accès