OSアップデートデバイスポリシー

-

OSアップデートデバイスポリシーでは、以下を展開できます。

-

監視対象のiOSデバイスへの最新OSアップデート。

OSアップデートデバイスポリシーは、Apple Deployment Programに登録されている監視対象デバイスでのみ機能します。

-

macOS 10.11.5以降を実行しているApple Deployment Programに登録されているmacOSデバイスへの最新OSおよびアプリのアップデート。

-

注:

Appleは現在、OSアップデートをメジャーバージョンのみに制限しています。管理者はマイナーバージョンをアップデートできません。詳細については、Appleのドキュメントにあるこちらの記事を参照してください。

-

Windows 10またはWindows 11を実行している監視対象のデスクトップおよびタブレットデバイスへの最新OSアップデート。

OSアップデートポリシーを使用して、Windows 10(バージョン1607以降)またはWindows 11を実行しているデスクトップおよびタブレットの配信最適化設定を管理することもできます。配信最適化は、MicrosoftがWindows 10およびWindows 11のアップデート用に提供するピアツーピアクライアントアップデートサービスです。配信最適化の目的は、アップデートプロセス中の帯域幅の問題を軽減することです。帯域幅の削減は、ダウンロードタスクを複数のデバイス間で共有することで実現されます。詳細については、Microsoftの記事「Windows 10アップデートの配信最適化を構成する」を参照してください。

-

管理対象のAndroid Enterpriseデバイス(Android 7.0以降)への最新OSアップデート。

-

重要:

-

-

OSアップデートポリシーでは、アップデートを完全に無効にすることはできません。アップデートを最大90日間遅延させるには、制限ポリシーを作成します。制限デバイスポリシーを参照してください。

-

このポリシーを追加または構成するには、[構成] > [デバイスポリシー] に移動します。詳細については、デバイスポリシーを参照してください。

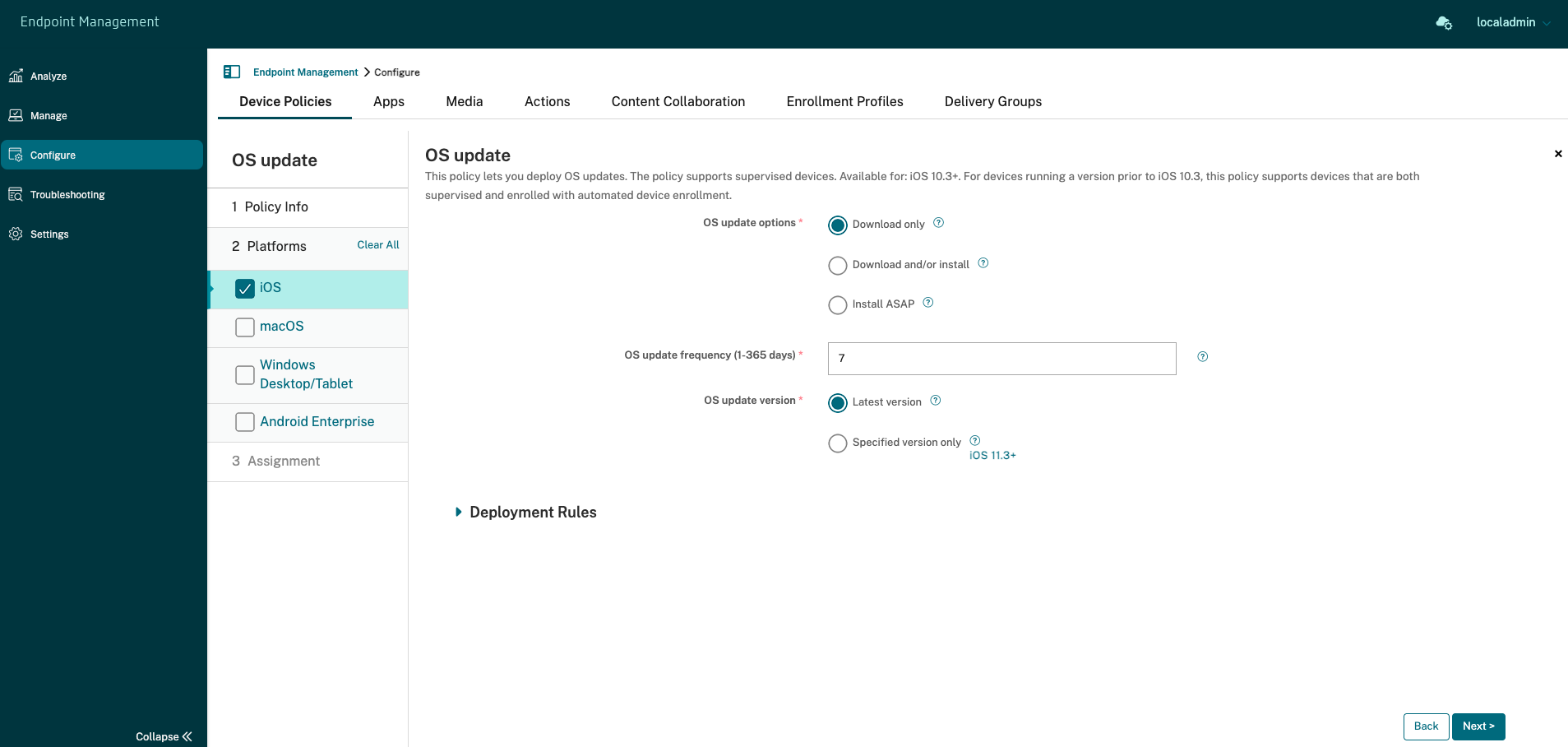

- ## iOS設定

-

- 以下の設定は、監視対象のiOSデバイス用です。

- **OSアップデートオプション:** 両方のオプションは、**[OSアップデート頻度]** に従って、監視対象デバイスに最新のOSアップデートをダウンロードします。デバイスはユーザーにアップデートのインストールを促します。プロンプトは、ユーザーがデバイスのロックを解除した後に表示されます。

- **OSアップデート頻度:** Citrix Endpoint ManagementがデバイスOSをチェックおよびアップデートする頻度を決定します。デフォルトは**7**日です。

-

OSアップデートバージョン: 監視対象のiOSデバイスをアップデートするために使用するバージョンを指定します。デフォルトは[最新バージョン] です。

- 最新バージョン: 最新のOSバージョンにアップデートするには、これを選択します。

- 特定のバージョンのみ: 特定のOSバージョンにアップデートするには、これを選択し、バージョン番号を入力します。

-

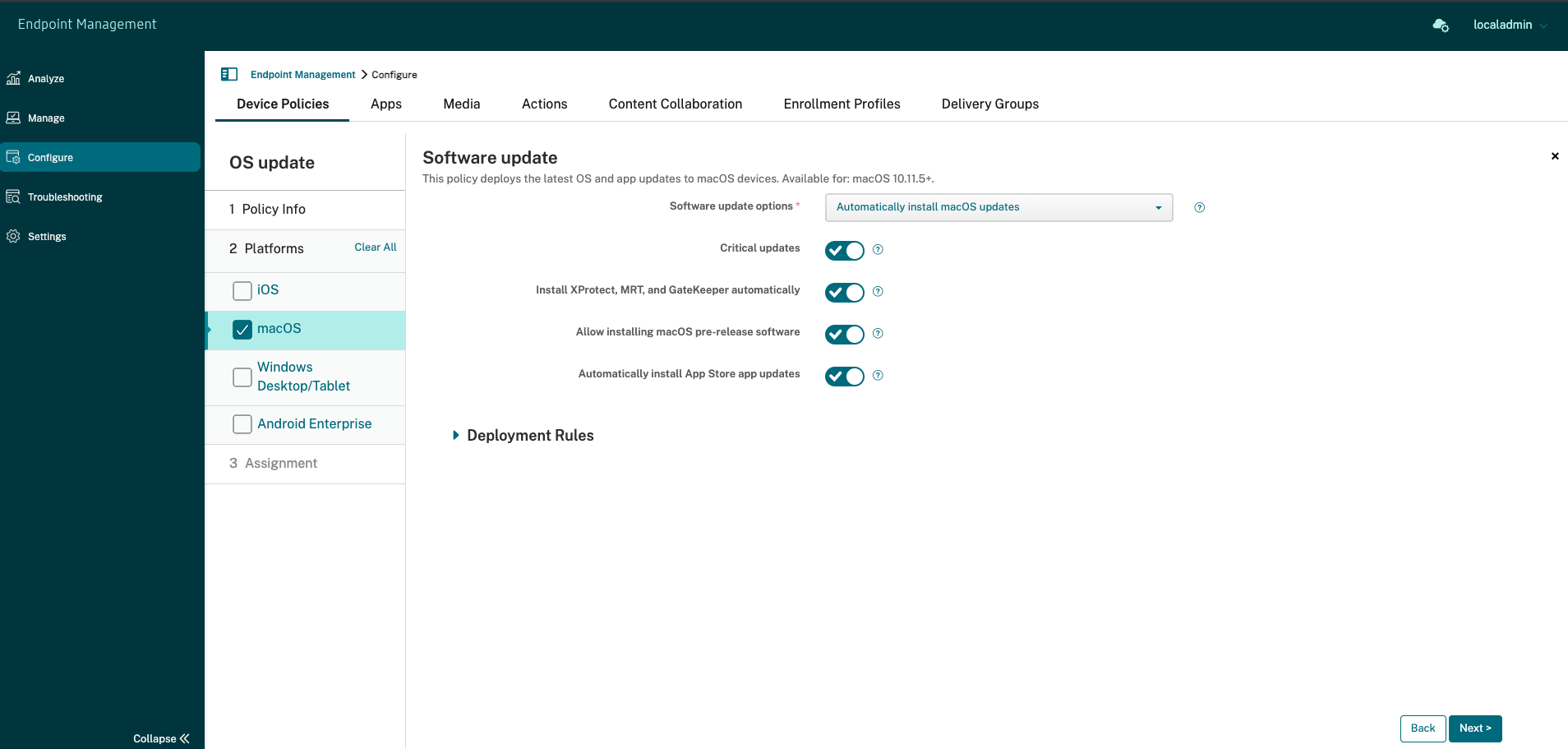

macOS設定

-

ソフトウェアアップデートオプション: macOSデバイスがアップデートを確認し、インストールする方法を制御します。次のオプションから選択します。

- macOSアップデートを自動的にインストール: アップデートが自動的にダウンロードおよびインストールされます。

- 新しいアップデートが利用可能になったらダウンロード: アップデートはダウンロードされますが、手動でのインストールが必要です。

- アップデートを確認: アップデートが存在するかどうかを確認しますが、アップデートを自動的にダウンロードまたはインストールしません。

- アップデートを確認しない: 新しいアップデートの確認、ダウンロード、または自動インストールを行いません。ユーザーは引き続き手動でアップデートをインストールできます。

- 重要なアップデート: 重要なmacOSアップデートの自動インストールを許可します。

- xProtect、MRT、GateKeeperアップデートを自動的にインストール: macOSデバイスがセキュリティソフトウェアのアップデートを自動的にインストールできるようにします。

- macOSプレリリースソフトウェアのインストールを許可: ユーザーがmacOSソフトウェアのプレリリースバージョンをインストールできるようにします。

- App Storeアプリのアップデートを自動的にインストール: App Storeアプリが自動的にアップデートできるようにします。

iOSおよびmacOSアップデートアクションのステータス取得

- iOSおよびmacOSの場合、Citrix Endpoint ManagementはOSアップデート制御ポリシーをデバイスに展開しません。代わりに、Citrix Endpoint Managementはポリシーを使用して、次のMDMコマンドをデバイスに送信します。

- OSアップデートスキャンをスケジュール: デバイスにOSアップデートのバックグラウンドスキャンを実行するよう要求します。(iOSではオプション)

- 利用可能なOSアップデート: 利用可能なOSアップデートのリストをデバイスに照会します。

-

OSアップデートをスケジュール: デバイスにmacOSアップデート、アプリのアップデート、またはその両方を実行するよう要求します。したがって、デバイスのOSがOSおよびアプリのアップデートをダウンロードまたはインストールするタイミングを決定します。

-

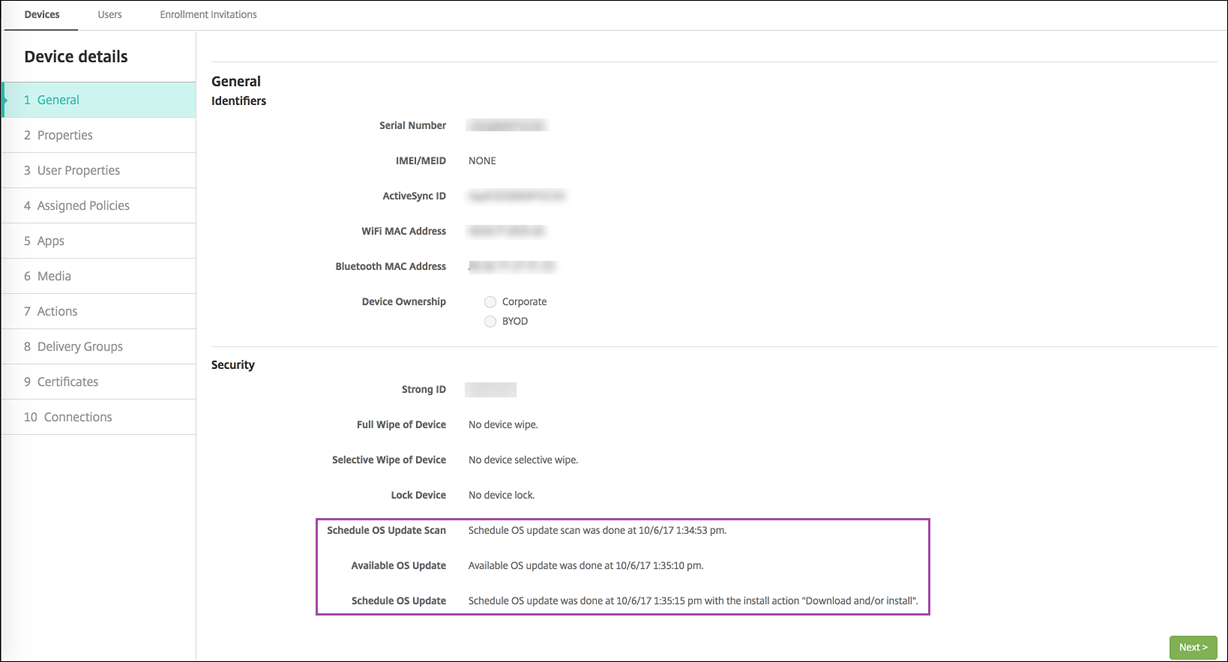

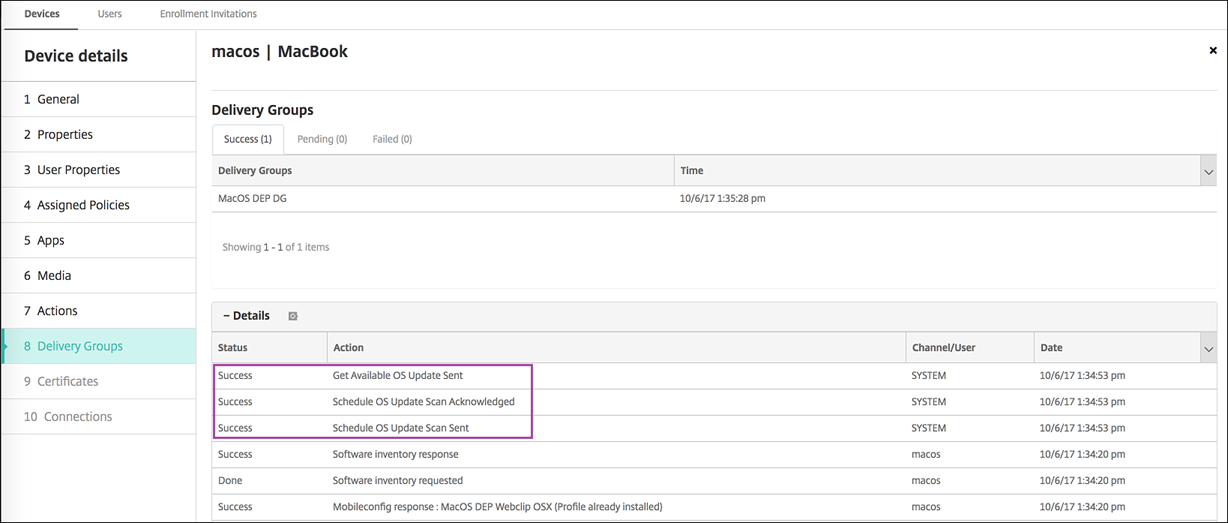

管理 > デバイス > デバイスの詳細 (全般) ページには、スケジュールされたOSアップデートスキャンと利用可能なOSアップデートスキャン、およびスケジュールされたmacOSとアプリのアップデートのステータスが表示されます。

-

-

アップデートアクションのステータスの詳細については、管理 > デバイス > デバイスの詳細 (デリバリーグループ) ページに移動してください。

-

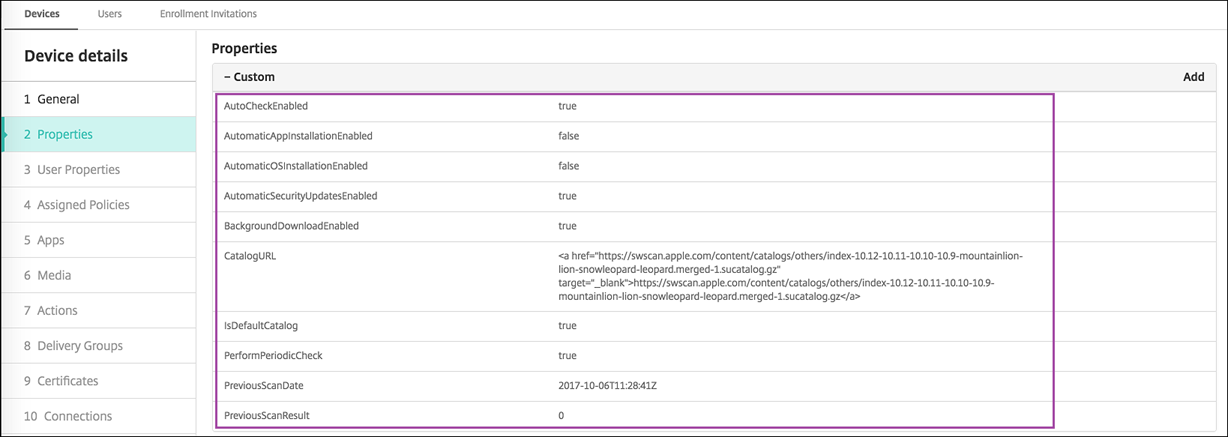

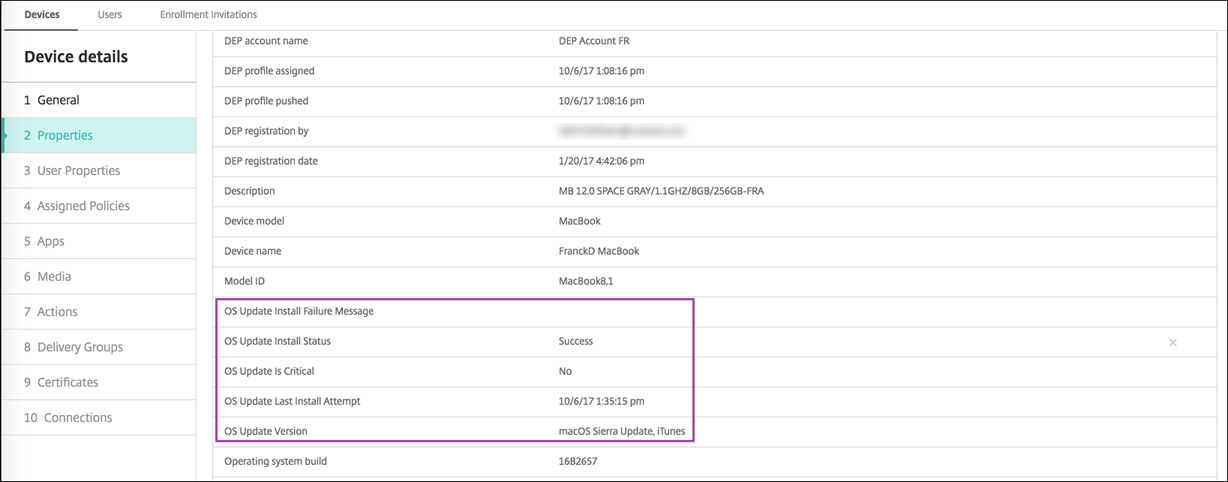

- 利用可能なOSアップデートや最終インストール試行などの詳細については、管理 > デバイス > デバイスの詳細 (プロパティ) ページに移動してください。

-

-

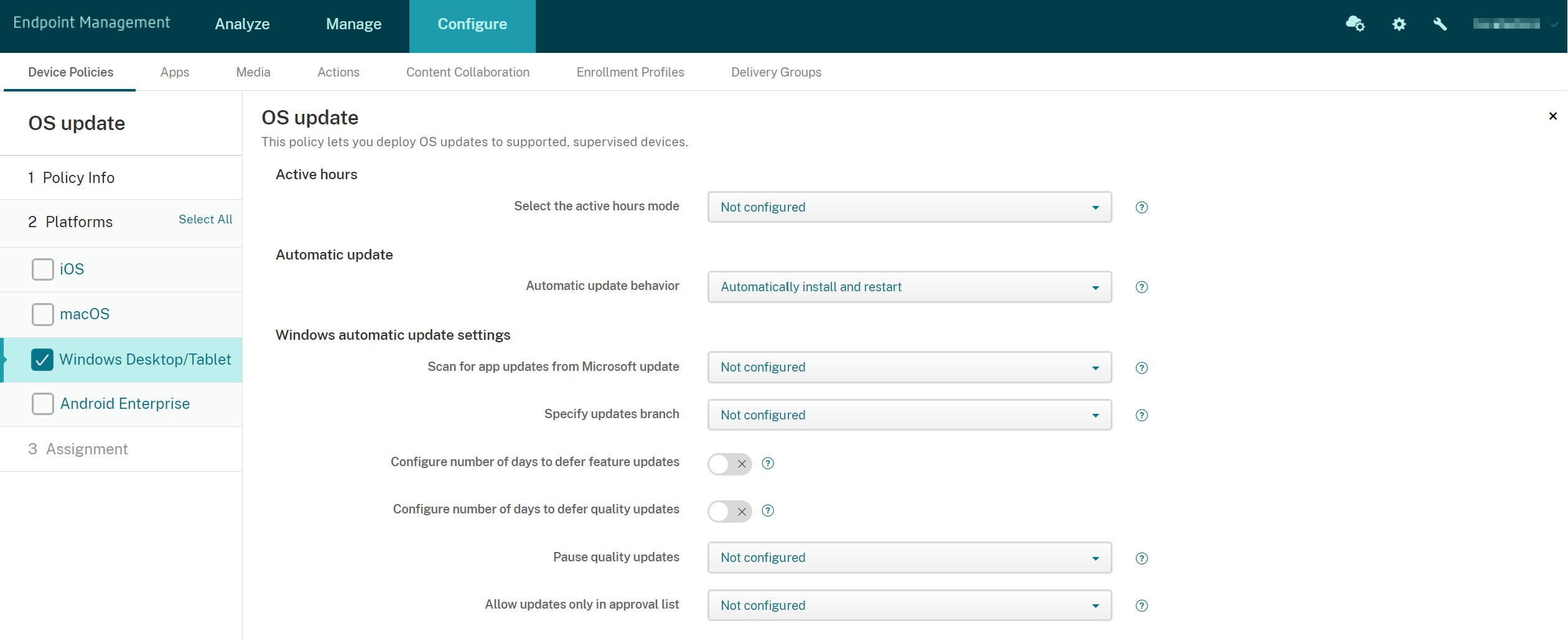

Windowsデスクトップおよびタブレット設定

-

- アクティブ時間モードの選択: OSアップデートを実行するアクティブ時間を構成するモードを選択します。時間範囲または開始時刻と終了時刻を指定できます。モードを選択すると、さらに設定が表示されます。アクティブ時間の最大範囲を指定またはアクティブ時間の開始とアクティブ時間の終了です。未構成を選択すると、WindowsはいつでもOSアップデートを実行できます。デフォルトは未構成です。

- 自動アップデート動作: ユーザーデバイス上のWindowsアップデートサービスのダウンロード、インストール、および再起動の動作を構成します。デフォルトは自動インストールと再起動です。

- アップデートのダウンロード前にユーザーに通知: アップデートが利用可能になるとWindowsがユーザーに通知します。Windowsはアップデートを自動的にダウンロードおよびインストールしません。ユーザーがダウンロードおよびインストールアクションを開始する必要があります。

- 自動インストールとデバイス再起動スケジュールの通知: Windowsは従量制課金ではないネットワークでアップデートを自動的にダウンロードします。デバイスが使用中でなく、バッテリー電源で動作していない場合、Windowsは自動メンテナンス中にアップデートをインストールします。自動メンテナンスが2日間アップデートをインストールできない場合、Windows Updateはすぐにアップデートをインストールします。インストールに再起動が必要な場合、Windowsはユーザーに再起動時刻をスケジュールするよう促します。ユーザーは再起動をスケジュールするために最大7日間利用できます。7日後、Windowsはデバイスの再起動を強制します。ユーザーが開始時刻を制御できるようにすることで、再起動時に適切にシャットダウンしないアプリによって引き起こされる偶発的なデータ損失のリスクを軽減します。

- 自動インストールと再起動: デフォルト設定です。Windowsは従量制課金ではないネットワークでアップデートを自動的にダウンロードします。デバイスが使用中でなく、バッテリー電源で動作していない場合、Windowsは自動メンテナンス中にアップデートをインストールします。自動メンテナンスが2日間アップデートをインストールできない場合、Windows Updateはすぐにアップデートをインストールします。インストールに再起動が必要な場合、Windowsはデバイスが非アクティブなときに自動的にデバイスを再起動します。

- 指定した時間に自動インストールと再起動: このオプションを選択すると、日時を指定するための追加設定が表示されます。デフォルトは毎日午前3時です。自動インストールは指定された時刻に行われ、デバイスの再起動は15分間のカウントダウン後に発生します。Windowsが再起動の準備ができたとき、ログインしているユーザーは15分間のカウントダウンを中断して再起動を遅らせることができます。

- エンドユーザー制御なしの自動インストールと再起動: Windowsは従量制課金ではないネットワークでアップデートを自動的にダウンロードします。デバイスが使用中でなく、バッテリー電源で動作していない場合、Windowsは自動メンテナンス中にアップデートをインストールします。自動メンテナンスが2日間アップデートをインストールできない場合、Windows Updateはすぐにアップデートをインストールします。インストールに再起動が必要な場合、Windowsはデバイスが非アクティブなときに自動的にデバイスを再起動します。このオプションは、ユーザーコントロールパネルを読み取り専用にも設定します。

- 自動アップデートをオフにする: デバイス上のWindows自動アップデートを無効にします。

- Microsoft Updateからのアプリアップデートのスキャン: WindowsがMicrosoft Updateサービスから他のMicrosoftアプリのアップデートを受け入れるかどうかを指定します。デフォルトは未構成です。

- 未構成: 動作を構成したくない場合は、この設定を使用します。Windowsはユーザーデバイス上の関連するUIを変更しません。ユーザーは他のMicrosoftアプリのアップデートを受け入れるか拒否することができます。

- はい: WindowsはWindows Updateサービスからのアプリのアップデートのインストールを許可します。ユーザーデバイス上の関連設定は非アクティブになり、ユーザーはその設定を変更できません。

- いいえ: WindowsはWindows Updateサービスからのアプリのアップデートのインストールを許可しません。ユーザーデバイス上の関連設定は非アクティブになり、ユーザーはその設定を変更できません。

-

-

アップデートブランチの指定: アップデートに使用するWindows Updateサービスブランチを指定します。デフォルトは未構成です。

- 未構成: 動作を構成したくない場合は、この設定を使用します。Windowsはユーザーデバイス上の関連するUIを変更しません。ユーザーはWindows Updateサービスブランチを選択できます。

- Current Branch: WindowsはCurrent Branchからアップデートを受け取ります。ユーザーデバイス上の関連設定は非アクティブになり、ユーザーはその設定を変更できません。

- Current Branch for Business: WindowsはCurrent Branch for Businessからアップデートを受け取ります。ユーザーデバイス上の関連設定は非アクティブになり、ユーザーはその設定を変更できません。

- 機能アップデートを延期する日数の構成: オンの場合、Windowsは指定された日数だけ機能アップデートを延期し、ユーザーはその設定を変更できません。オフの場合、ユーザーは機能アップデートを延期する日数を変更できます。デフォルトはオフです。

- 品質アップデートを延期する日数の構成: オンの場合、Windowsは指定された日数だけ品質アップデートを延期し、ユーザーはその設定を変更できません。オフの場合、ユーザーは品質アップデートを延期する日数を変更できます。デフォルトはオフです。

-

品質アップデートの一時停止: 品質アップデートを35日間一時停止するかどうかを指定します。デフォルトは未構成です。

- 未構成: 動作を構成しない場合は、この設定を使用します。Windows は、ユーザーデバイス上の関連 UI を変更しません。ユーザーは、品質更新プログラムを 35 日間一時停止することを選択できます。

- はい: Windows は、Windows Update サービスからの品質更新プログラムのインストールを 35 日間一時停止します。ユーザーデバイス上の関連設定は非アクティブであるため、ユーザーはその設定を変更できません。

- いいえ: Windows は、Windows Update サービスからの品質更新プログラムのインストールを一時停止しません。ユーザーデバイス上の関連設定は非アクティブであるため、ユーザーはその設定を変更できません。

-

承認リスト内の更新プログラムのみを許可: MDM サーバーが承認する更新プログラムのみをインストールするかどうかを指定します。Citrix Endpoint Management は、承認済み更新プログラムのリストの構成をサポートしていません。デフォルトは [未構成] です。

- 未構成: 動作を構成しない場合は、この設定を使用します。Windows は、ユーザーデバイス上の関連 UI を変更しません。ユーザーは、許可する更新プログラムを選択できます。

- はい、承認済み更新プログラムのみをインストール: 承認済み更新プログラムのみのインストールを許可します。

- いいえ、適用可能なすべての更新プログラムをインストール: デバイス上の適用可能なすべての更新プログラムのインストールを許可します。

-

内部更新サーバーを使用: Windows Update サービスから更新プログラムを取得するか、Windows Server Update Services (WSUS) を介して内部更新サーバーから更新プログラムを取得するかを指定します。[オフ] の場合、デバイスは Windows Update サービスを使用します。[オン] の場合、デバイスは指定された WSUS サーバーに接続して更新プログラムを取得します。デフォルトは [オフ] です。

- Microsoft 以外のエンティティによって署名された更新プログラムを受け入れる: Microsoft 以外のサードパーティエンティティによって署名された更新プログラムを受け入れるかどうかを指定します。この機能には、デバイスがサードパーティベンダー証明書を信頼している必要があります。デフォルトは [オフ] です。

- Microsoft 更新サービスへの接続を許可: デバイスが WSUS サーバーから更新プログラムを取得するように構成されている場合でも、デバイス上の Windows Update が Microsoft 更新サービスに定期的に接続することを許可します。デフォルトは [オン] です。

- WSUS サーバー: WSUS サーバーのサーバー URL を指定します。

- 更新プログラムをホストする代替イントラネットサーバー: 更新プログラムをホストし、レポート情報を受信する代替イントラネットサーバーの URL を指定します。

- 配信の最適化を構成: Windows 10 および Windows 11 の更新プログラムに配信の最適化を使用するかどうか。デフォルトは [オフ] です。

- キャッシュサイズ: 配信の最適化キャッシュの最大サイズ。0 の値は、無制限のキャッシュを意味します。デフォルトは 10 GB です。

- VPN ピアキャッシュを許可: VPN を介してドメインネットワークに接続されている場合に、デバイスがピアキャッシュに参加することを許可するかどうか。[オン] の場合、デバイスは VPN または企業ドメインネットワーク上の他のドメインネットワークデバイスからダウンロードまたはアップロードできます。デフォルトは [オフ] です。

-

ダウンロード方法: 配信の最適化が Windows Update、アプリ、およびアプリの更新プログラムのダウンロードに使用できるダウンロード方法。デフォルトは [同じ NAT の背後にあるピアリングとブレンドされた HTTP] です。オプションは次のとおりです。

- HTTP のみ、ピアリングなし: ピアツーピアキャッシュを無効にしますが、配信の最適化が Windows Update サーバーまたは Windows Server Update Services (WSUS) サーバーからコンテンツをダウンロードすることを許可します。

-

同じ NAT の背後にあるピアリングとブレンドされた HTTP: 同じネットワーク上でのピア共有を有効にします。配信の最適化クラウドサービスは、ターゲットクライアントと同じパブリック IP を使用してインターネットに接続する他のクライアントを検索します。これらのクライアントは、プライベートサブネット IP を使用して、同じネットワーク上の他のピアに接続しようとします。

- プライベートグループ全体でのピアリングとブレンドされた HTTP: デバイスの Active Directory Domain Services (AD DS) サイトまたはデバイスが認証するドメインに基づいてグループを自動的に選択します。ピアリングは、リモートオフィス内のデバイスを含む、同じグループに属するデバイス間の内部サブネット全体で発生します。

- インターネットピアリングとブレンドされた HTTP: 配信の最適化のインターネットピアソースを有効にします。

- ピアリングなしのシンプルダウンロードモード: 配信の最適化クラウドサービスの使用を無効にします。配信の最適化は、配信の最適化クラウドサービスが利用できない、到達できない、またはコンテンツファイルサイズが 10 MB 未満の場合に、自動的にこのモードに切り替わります。このモードでは、配信の最適化はピアツーピアキャッシュなしで信頼性の高いダウンロードエクスペリエンスを提供します。

- 配信の最適化を使用せず、代わりに BITS を使用: クライアントが BranchCache を使用できるようにします。詳細については、Microsoft の記事「BranchCache」を参照してください。

- 最大ダウンロード帯域幅: KB/秒単位の最大ダウンロード帯域幅。デフォルトは 0 で、動的な帯域幅調整を意味します。

-

最大ダウンロード帯域幅の割合: 配信の最適化がすべての同時ダウンロードアクティビティで使用できる最大ダウンロード帯域幅。この値は、利用可能なダウンロード帯域幅の割合です。デフォルトは 0 で、動的な調整を意味します。

- 最大アップロード帯域幅: KB/秒単位の最大アップロード帯域幅。デフォルトは 0 です。0 の値は、無制限の帯域幅を意味します。

- 月間アップロードデータ上限: 配信の最適化が毎月インターネットピアにアップロードできる最大サイズ (GB 単位)。デフォルトは 20 GB です。0 の値は、無制限の月間アップロードを意味します。

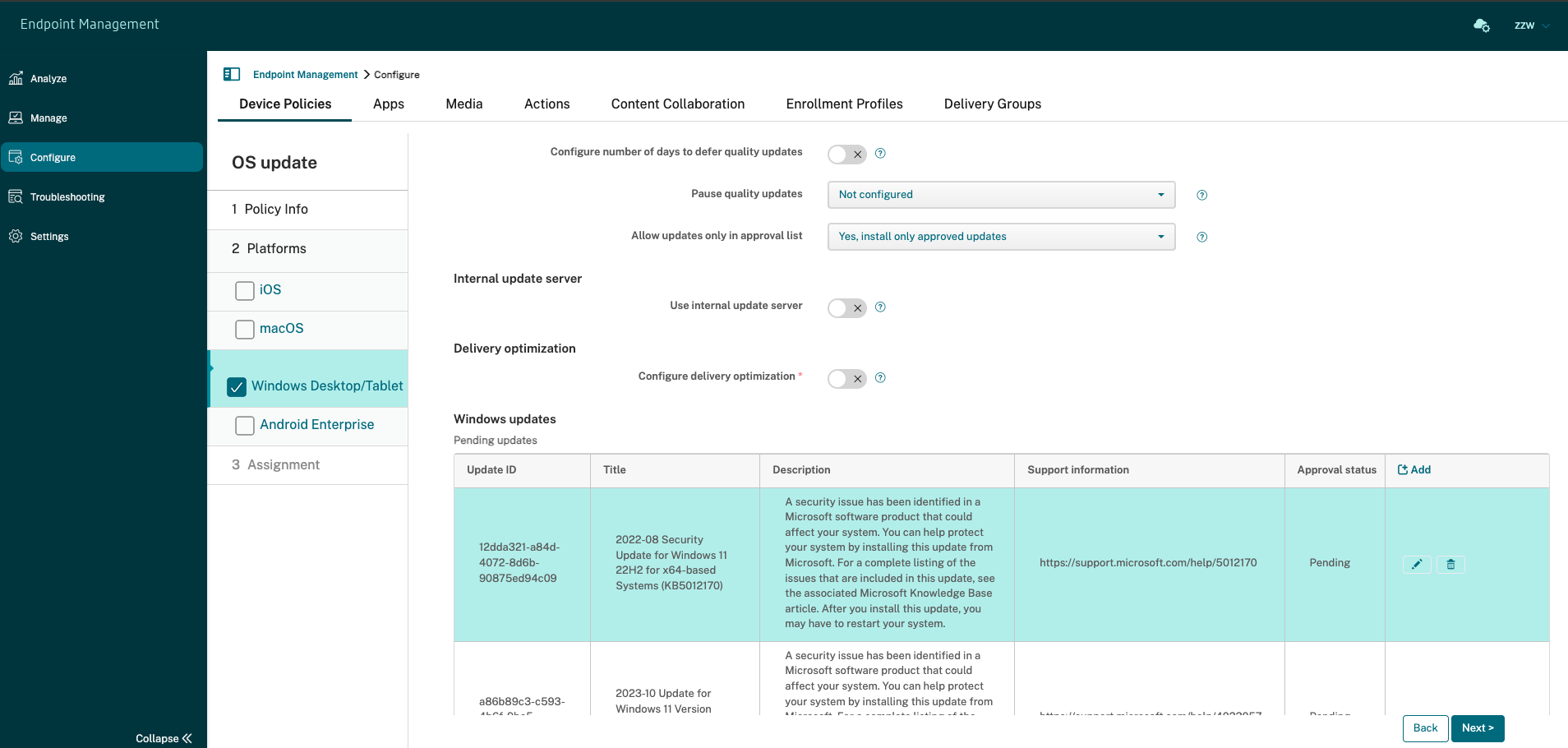

Citrix Endpoint Management が Windows デスクトップおよびタブレットデバイスへの承認済み更新プログラムを処理する方法

承認済み更新プログラムのみをインストールするかどうかを指定できます。Citrix Endpoint Management は、更新プログラムを次のように処理します。

- Windows Defender の定義などのセキュリティ更新プログラムの場合、Citrix Endpoint Management は更新プログラムを自動的に承認し、次回の同期時にデバイスにインストールコマンドを送信します。

-

その他のすべての更新プログラムの種類の場合、Citrix Endpoint Management は、インストールコマンドをデバイスに送信する前に、お客様の承認を待ちます。

- #### 前提条件 - Microsoft ルート証明書をサーバー証明書として Citrix Endpoint Management サーバーにアップロードする必要があります。

- サーバー証明書のインポートについては、「証明書と認証」の「証明書をインポートするには」を参照してください。

承認済み更新プログラムのみをインストールするには

- 1. **[構成] > [デバイスポリシー]** に移動し、OS 更新デバイスポリシーを開きます。

- [承認リスト内の更新プログラムのみを許可] 設定を [はい、承認済み更新プログラムのみをインストール] に変更します。

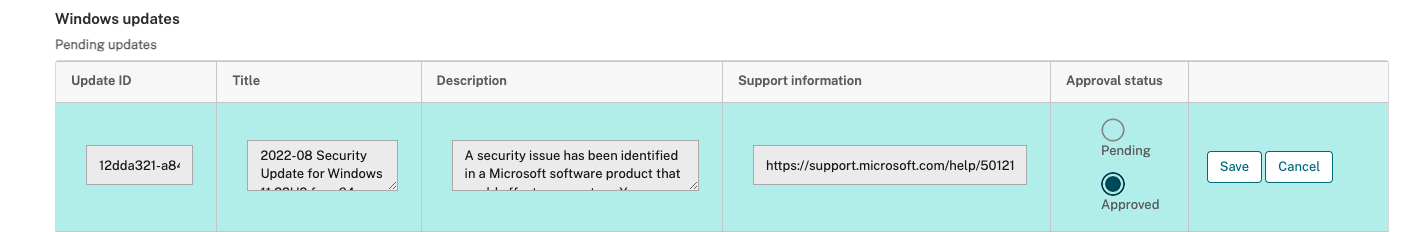

更新プログラムを承認するには

-

OS 更新デバイスポリシーで、[保留中の更新プログラム] テーブルまでスクロールします。Citrix Endpoint Management は、テーブルにリストされている更新プログラムをデバイスから取得します。

-

[承認ステータス] が [保留中] の更新プログラムを検索します。

-

承認する更新プログラムの行をクリックし、その行の編集アイコン ( [追加] 列内) をクリックします。

-

更新プログラムを承認するには、[承認済み] をクリックし、[保存] をクリックします。

注:

保留中の更新プログラムテーブルには追加コマンドと削除コマンドが含まれていますが、これらのコマンドは Citrix Endpoint Management データベースに変更をもたらしません。承認ステータスの編集は、保留中の更新プログラムに対して利用できる唯一のアクションです。

デバイスの Windows 更新ステータスを表示するには、[管理] > [デバイス] > [プロパティ] に移動します。

アップデートが公開されると、最初の列にステータス(成功または失敗)とともに更新IDが表示されます。失敗したアップデートを持つデバイスに対して、レポートまたは自動アクションを作成できます。公開日時も表示されます。

初回展開と後続の展開におけるアップデートの仕組み

OSアップデートデバイスポリシーがデバイスに与える影響は、初回展開と、デバイスがアップデートを受け取った後の展開とでは異なります。

-

Citrix Endpoint Management がデバイスにアップデートを照会するには、少なくとも1つのOSアップデートデバイスポリシーを設定し、デリバリーグループに割り当てる必要があります。

Citrix Endpoint Management は、デバイスのMDM同期中に、インストール可能なアップデートをデバイスに照会します。

-

最初のOSアップデートデバイスポリシーが展開された後、まだデバイスがレポートしていないため、Windowsアップデートのリストは空です。

-

割り当てられたデリバリーグループ内のデバイスがアップデートをレポートすると、Citrix Endpoint Management はそれらのアップデートをデータベースに保存します。レポートされたアップデートを承認するには、ポリシーを再度編集します。

アップデートの承認は、編集しているポリシーにのみ適用されます。あるポリシーで承認されたアップデートは、別のポリシーでは承認済みとして表示されません。デバイスが次回同期するときに、Citrix Endpoint Management は、アップデートが承認されたことを示すコマンドをデバイスに送信します。

-

2番目のOSアップデートデバイスポリシーの場合、アップデートリストにはCitrix Endpoint Management データベースに保存されているアップデートが含まれます。各ポリシーのアップデートを承認します。

各デバイス同期中に、Citrix Endpoint Management は、デバイスがアップデートのインストールをレポートするまで、承認されたアップデートの状態をデバイスに照会します。インストール後に再起動が必要なアップデートの場合、Citrix Endpoint Management は、デバイスがアップデートのインストールをレポートするまで、アップデートの状態を照会します。

-

Citrix Endpoint Management は、ポリシー構成ページに表示されるアップデートをデリバリーグループまたはデバイスによって制限しません。デバイスによってレポートされたすべてのアップデートがリストに表示されます。

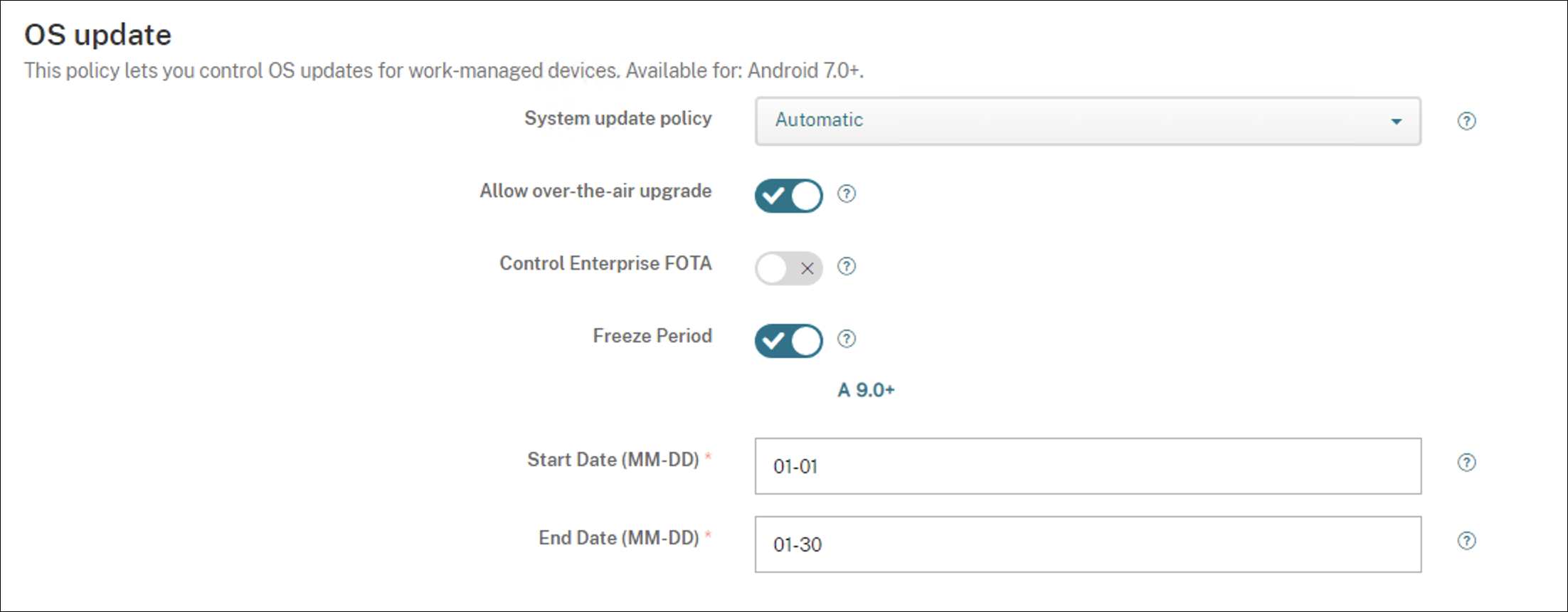

Android Enterprise 設定

-

システムアップデートポリシー: システムアップデートがいつ行われるかを決定します。

- 自動: アップデートが利用可能になったときにインストールします。

-

期間指定: 開始時刻と終了時刻で指定された日次メンテナンス期間内に、アップデートを自動的にインストールします。

- 開始時刻: デバイスの現地時間で深夜からの分数(0~1440)で測定されるメンテナンス期間の開始。デフォルトは0です。

- 終了時刻: デバイスの現地時間で深夜からの分数(0~1440)で測定されるメンテナンス期間の終了。デフォルトは120です。

- 延期: ユーザーがアップデートを最大30日間延期できるようにします。

- デフォルト: アップデートポリシーをシステムデフォルトに設定します。

-

無線(OTA)アップグレードを許可: 無効にすると、ユーザーデバイスはワイヤレスでソフトウェアアップデートを受信できません。デフォルトはオンです。

-

フリーズ期間: オンの場合、自動、延期、期間指定のアップデートポリシーで指定された日付範囲中、OSアップデートはデバイスにインストールされません。デバイスごとに設定できるフリーズ期間は1つだけです。フリーズ期間の長さは90日を超えることはできません。

- 開始日/終了日: フリーズ期間が有効になっている場合にOSアップデートがインストールされない日付範囲。

-

フリーズ期間: オンの場合、自動、延期、期間指定のアップデートポリシーで指定された日付範囲中、OSアップデートはデバイスにインストールされません。デバイスごとに設定できるフリーズ期間は1つだけです。フリーズ期間の長さは90日を超えることはできません。

- 開始日/終了日: フリーズ期間が有効になっている場合にOSアップデートがインストールされない日付範囲。