デバイスポリシー

ポリシーを作成して、Citrix Endpoint Managementとデバイスの連携方法を構成できます。多くのポリシーはすべてのデバイスに共通ですが、各デバイスのオペレーティングシステムに固有のポリシーもあります。そのため、プラットフォーム間で異なる場合や、Androidデバイスの製造元によっても違いがある場合があります。

プラットフォーム別ポリシーを参照するには、次の手順を実行します:

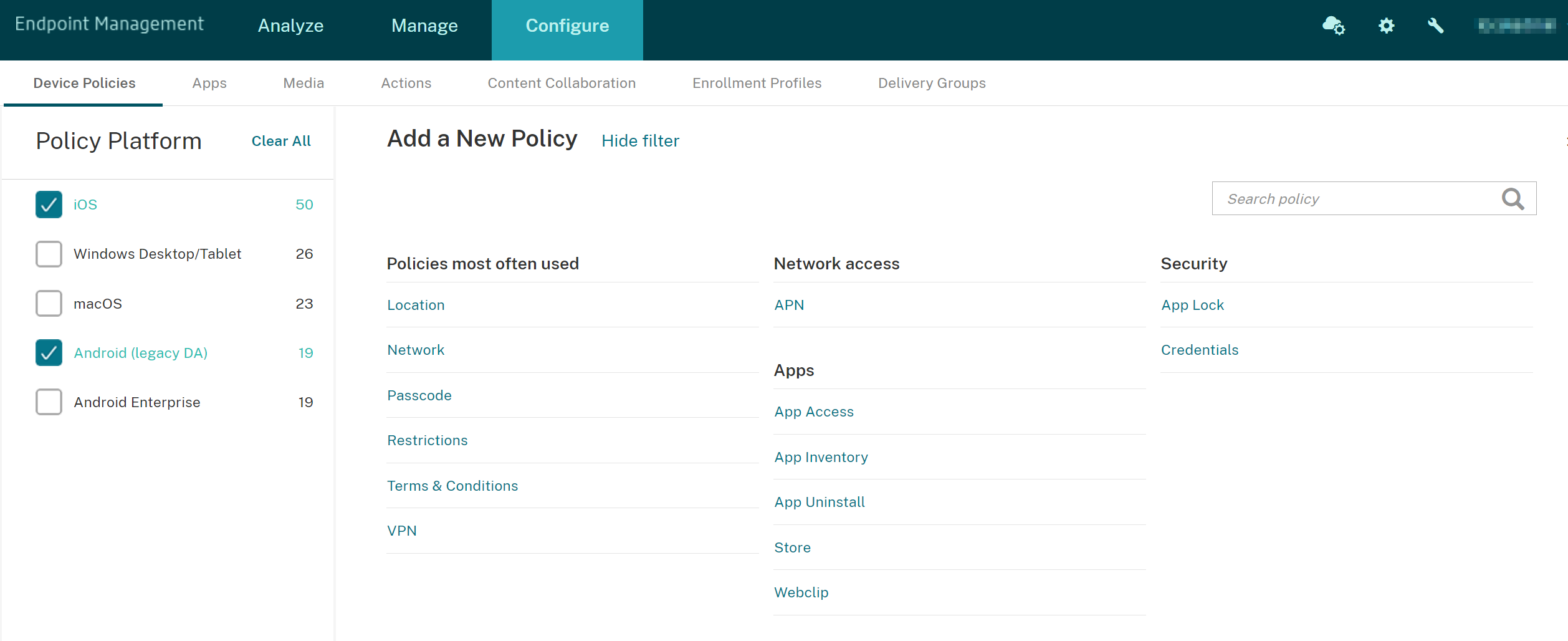

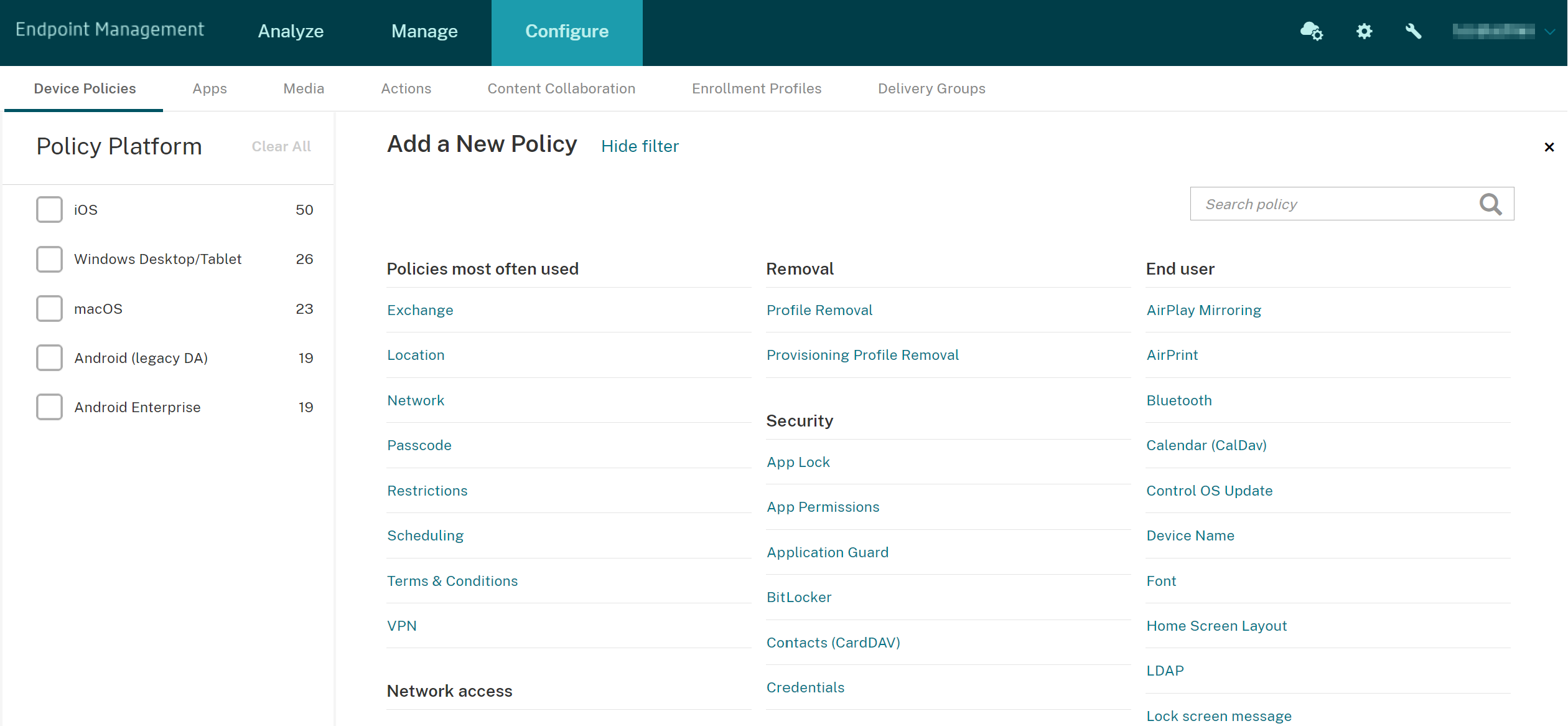

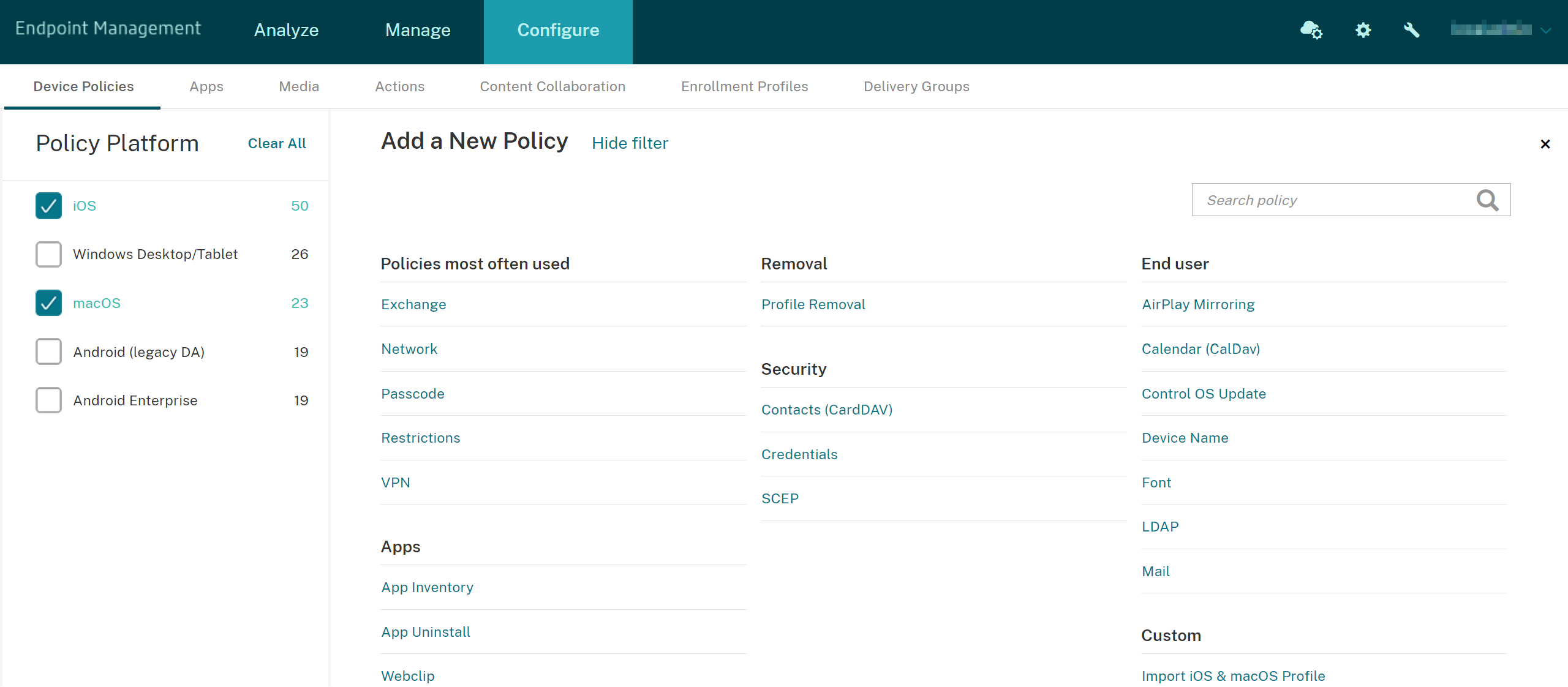

- Citrix Endpoint Managementコンソールで、[構成]>[デバイスポリシー] に移動します。

- [追加] をクリックします。

- デバイスプラットフォームが、[ポリシープラットフォーム] ペインに一覧表示されます。このペインが開いていない場合は、[フィルターを表示] をクリックします。

- 1つのプラットフォームで使用可能なすべてのポリシーの一覧を表示するには、このプラットフォームを選択します。複数のプラットフォームで使用可能なポリシーの一覧を表示するには、各プラットフォームを選択します。ポリシーは、選択した各プラットフォームに適用される場合にのみ一覧に表示されます。

各デバイスポリシーの概要説明については、この記事の「デバイスポリシーの概要」を参照してください。

注:

環境がグループポリシーオブジェクト(GPO)で構成されている場合:

Windows 10およびWindows 11でCitrix Endpoint Managementデバイスポリシーを構成するときは、次のルールに留意してください。登録済みのデバイス間でポリシーの競合が発生した場合、GPOに合っているポリシーが優先されます。

Android Enterpriseコンテナがサポートするポリシーを確認するには、「Android Enterprise」を参照してください。

前提条件

- 使用する予定のデリバリーグループを作成します。

- 必要なCA証明書をインストールします。

デバイスポリシーの追加

デバイスポリシーの基本的な作成手順は次のとおりです:

-

ポリシーの名前と説明を指定します。

重要:

ポリシー名にはスラッシュ(/)を使用しないでください。使用すると、後でポリシーを編集するときにエラーが発生することがあります。

- 1つまたは複数のプラットフォームのポリシーを構成します。

- 展開規則を作成します(任意)。

- ポリシーをデリバリーグループに割り当てます。

- 展開スケジュールを構成します(任意)。

デバイスポリシーを作成し、管理するには、[構成]>[デバイスポリシー] の順に選択します。

ポリシーを追加するには、次の手順に従います:

-

[デバイスポリシー] ページで、[追加] をクリックします。[新しいポリシーの追加] ページが開きます。

-

1つまたは複数のプラットフォームをクリックし、選択したプラットフォームのデバイスポリシー一覧を表示します。ポリシーの追加を続けるにはポリシー名をクリックします。

検索ボックスにポリシーの名前を入力することもできます。入力すると一致候補が表示されます。一覧の中に目的のポリシーがあれば、それをクリックします。その結果、選択したポリシーのみが残ります。それをクリックして、そのポリシーの [ポリシー情報] ページを開きます。

-

ポリシーに含めるプラットフォームを選択します。選択したプラットフォームの構成ページが手順5.で表示されます。

-

[ポリシー情報] ページで必要な情報を入力して、[次へ] をクリックします。[ポリシー情報] ページにはポリシー名などの情報が集約されているため、ポリシーの識別や追跡に役立ちます。このページはすべてのポリシーで類似しています。

-

プラットフォームページの入力を完了します。手順3で選択した各プラットフォームのページが開きます。これらのページはポリシーごとに異なります。ポリシーはプラットフォームによって異なる可能性があります。すべてのポリシーがすべてのプラットフォームに適用される訳ではありません。

一部のページにはアイテムの表が含まれています。既存の項目を削除するには、項目が含まれる行の上にマウスポインターを置き、右側のごみ箱アイコンをクリックします。確認ダイアログで、[削除] をクリックします。

既存の項目を編集するには、項目が含まれる行の上にマウスポインターを置き、右側のペンアイコンをクリックします。

展開ルール、割り当て、およびスケジュールを構成するには

展開規則の構成について詳しくは、「リソースの展開」を参照してください。

-

プラットフォームのページで、[展開規則] を展開して以下の設定を構成します。デフォルトでは [基本] タブが表示されます。

- 一覧から、展開条件を指定するオプションをクリックします。すべての条件が満たされたときにポリシーを展開するか、いずれかの条件が満たされたときにポリシーを展開するかを選択できます。デフォルトオプションはAllに設定されています。

- [新しい規則] をクリックして条件を定義します。

- 一覧から [デバイス所有権] や [BYOD] などの条件を選択します。

- 条件をさらに追加する場合は、[新しい規則] をもう一度クリックします。必要なだけいくつでも条件を追加できます。

-

[詳細] タブをクリックし、ブール値オプションを使用して規則を組み合わせます。[基本] タブで選択した条件が表示されます。

-

さらに高度なブール値ロジックを使用して、規則を組み合わせたり、編集したり、追加したりすることができます。

- [AND]、[OR]、または[NOT]をクリックします。

-

一覧から、規則に追加する条件を選択します。次に右側のプラス記号(+)をクリックし、規則に条件を追加します。

いつでも、条件をクリックして選択し、[編集] または [削除] をクリックできます。

- [新しい規則] をクリックして別の条件を追加します。

-

[次へ] をクリックすると、次のプラットフォームページに移動します。すべてのプラットフォームページの入力が完了した場合は、[割り当て] ページに移動します。

-

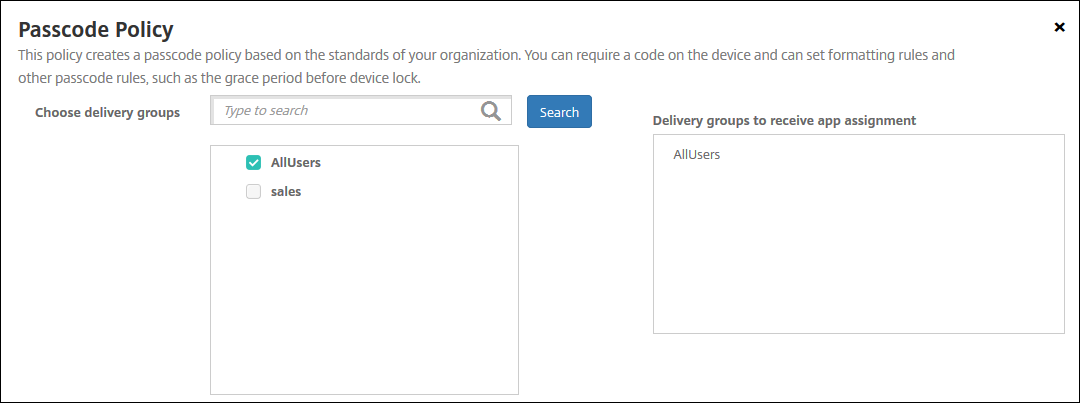

[割り当て] ページで、ポリシーを適用するデリバリーグループを選択します。デリバリーグループをクリックすると、[アプリ割り当てを受信するためのデリバリーグループ] ボックスにそのグループが表示されます。

[アプリ割り当てを受信するためのデリバリーグループ] ボックスは、デリバリーグループを選択するまで表示されません。

-

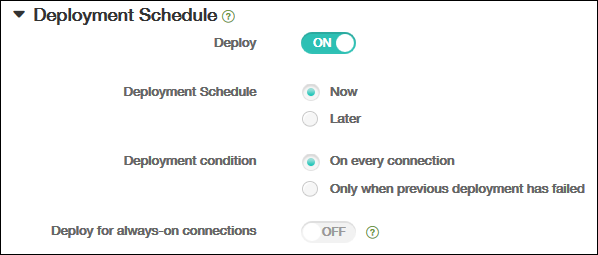

[割り当て] ページで [展開スケジュール] を展開して以下の設定を構成します:

- [展開] の横の [オン] をクリックすると展開がスケジュールされ、[オフ] をクリックすると展開が行われません。デフォルトのオプションは、[オン]です。

- [展開スケジュール] の横の [すぐに] または [後で] をクリックします。デフォルトのオプションは、[すぐに] に設定されています。

- [あとで] をクリックした場合は、カレンダーアイコンをクリックして展開日時を選択します。

- [展開状態] の横の [接続するたび] をクリックするか、[以前の展開が失敗した場合のみ] をクリックします。デフォルトのオプションは、[On every connection]です。

-

[常時接続に対する展開] の横の [オン] または [オフ] をクリックします。デフォルトのオプションは、[オフ]です。

注:

このオプションは、[設定]>[サーバープロパティ] において、バックグラウンドで展開するキーのスケジュールを構成した場合に適用されます。

常時接続オプション:

- iOSデバイスでは使用できません。

- AndroidおよびAndroid Enterprise上でCitrix Endpoint Managementの使用をバージョン10.18.19以降のバージョンで始めた顧客は、使用できません

- AndroidおよびAndroid Enterprise上でCitrix Endpoint Managementの使用をバージョン10.18.19より前のバージョンで始めた顧客には、お勧めしません。

構成した展開スケジュールはすべてのプラットフォームについて同一です。すべてのプラットフォームに変更が適用されます。ただし、[常時接続に対する展開] は適用されません。

-

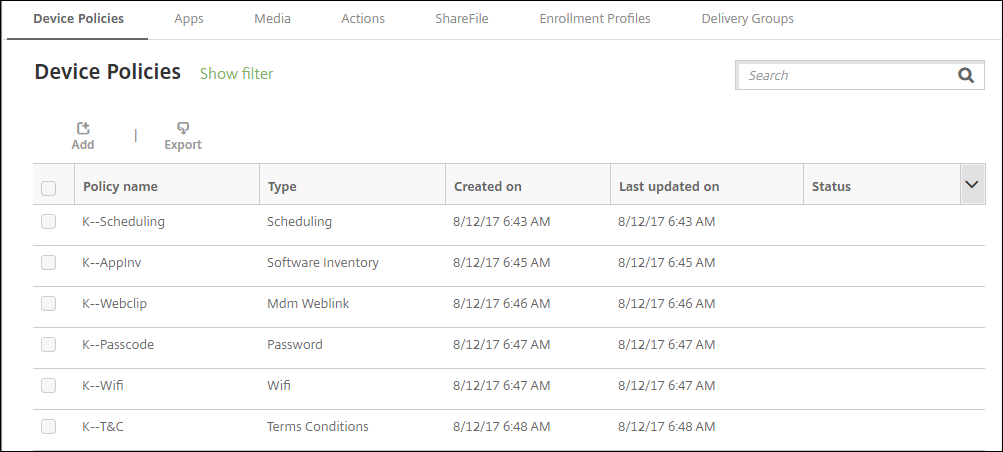

[Save] をクリックします。

ポリシーが [デバイスポリシー] の表に表示されます。

デバイスからのデバイスポリシーの削除

デバイスからデバイスポリシーを削除する手順は、プラットフォームによって異なります。

-

Android

Androidデバイスからデバイスポリシーを削除するには、Citrix Endpoint Managementアンインストールデバイスポリシーを使用します。詳しくは、「Citrix Endpoint Managementアンインストールデバイスポリシー」を参照してください。

-

iOSとmacOS

iOSまたはmacOSデバイスからデバイスポリシーを削除するには、プロファイル削除デバイスポリシーを使用します。iOSおよびmacOSデバイスでは、すべてのポリシーがMDMプロファイルの一部です。したがって、削除するポリシーに限定したプロファイル削除デバイスポリシーを作成できます。その他のポリシーとプロファイルはデバイスに残ります。詳しくは、「プロファイル削除デバイスポリシー」を参照してください。

-

Windows 10およびWindows 11

Windowsデスクトップまたはタブレットデバイスから直接デバイスポリシーを削除することはできません。ただし、次のいずれかの方法を使用できます:

-

デバイスの登録を解除し、新しいポリシーセットをデバイスにプッシュします。その後、ユーザーが再登録します。

-

特定のデバイスを選択的にワイプするには、セキュリティ操作をプッシュします。この操作は、企業のすべてのアプリとデータをデバイスから削除します。次に、そのデバイスだけを含むデリバリーグループからデバイスポリシーを削除し、デリバリーグループをデバイスにプッシュします。その後、ユーザーが再登録します。

-

デバイスポリシーの編集

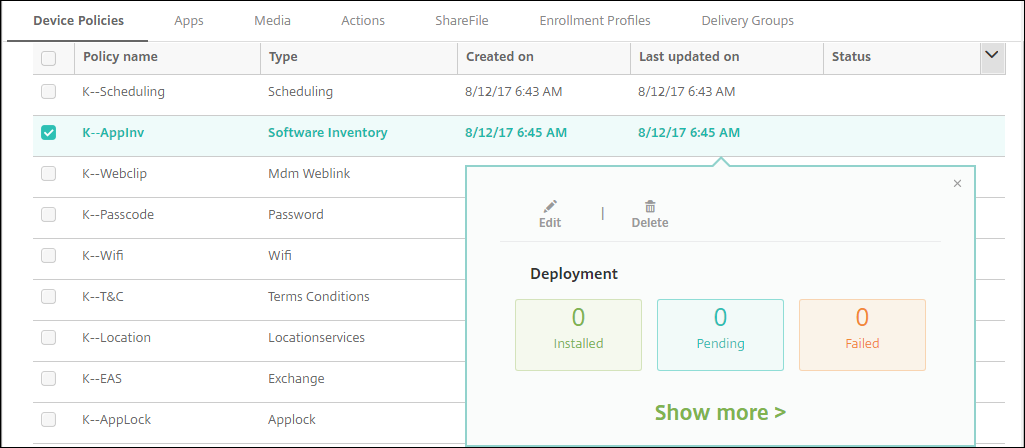

ポリシーを編集するには、ポリシーの横にあるチェックボックスをオンにします。ポリシーリストの上にオプションメニューが表示されます。または、リスト内のポリシーをクリックして、より多くのコントロールを表示します。

ポリシーの詳細を表示するには、[詳細表示] をクリックします。

デバイスポリシーのすべての設定を編集するには、[編集] をクリックします。

[削除] をクリックすると、確認ダイアログボックスが開きます。ポリシーを削除するには、もう一度 [削除] をクリックします。

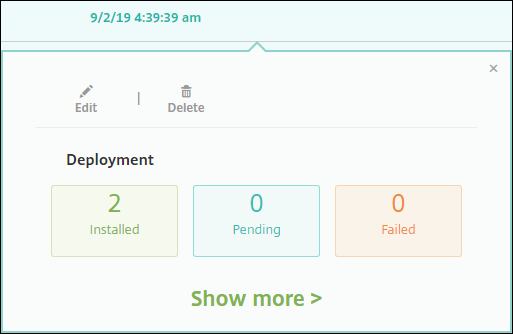

ポリシー展開ステータスの確認

[構成]>[デバイスポリシー] ページでポリシー行をクリックし、展開ステータスを確認します。

ポリシーの展開が保留中の場合、ユーザーは [環境設定]>[デバイス情報]>[ポリシーの更新] の順にタップし、Citrix Secure Hubからポリシーを更新できます。

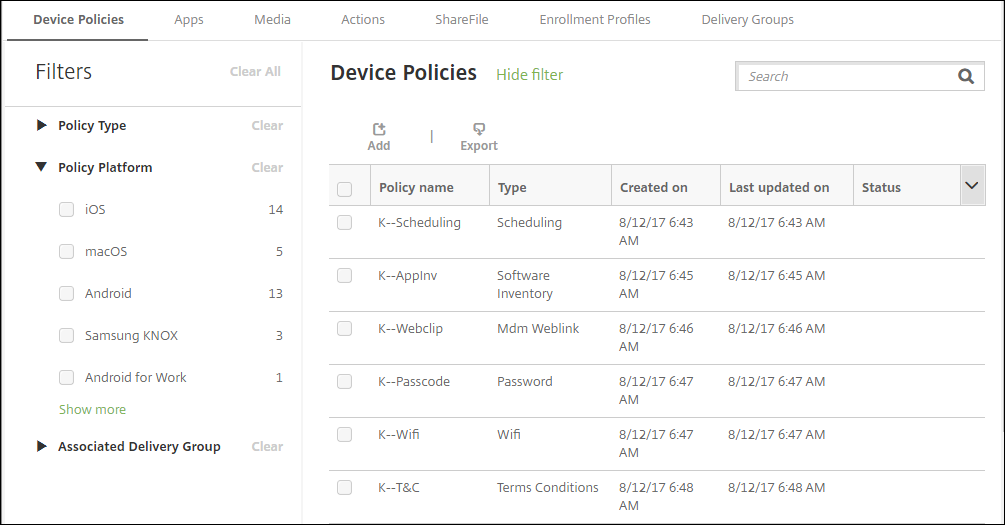

追加されたデバイスポリシーの一覧のフィルター

ポリシーの種類、プラットフォーム、および関連するデリバリーグループで追加されたポリシー一覧にフィルターすることができます。[構成]>[デバイスポリシー] ページで、[フィルターを表示] をクリックします。一覧で、表示する項目のチェックボックスをオンにします。

[このビューを保存] をクリックしてフィルターを保存します。フィルターの名前が、[このビューを保存] ボタンの下のボタンに表示されます。

デバイスポリシーの概要

| デバイスポリシー名 | デバイスポリシーの説明 |

|---|---|

| AirPlayミラーリング | 特定のAirPlayデバイス(Apple TVやほかのMacコンピューターなど)をiOSデバイスに追加します。監視対象デバイスの許可リストにデバイスを追加することもできます。このオプションは、許可リストのAirPlayデバイスのみにユーザーを制限します。 |

| AirPrint | AirPrintプリンターをiOSデバイスのAirPrintプリンター一覧に追加します。このポリシーにより、プリンターとデバイスが異なるサブネットに存在している環境のサポートが容易になります。 |

| アクセスポイント名 | 特定の電話会社の汎用パケット無線サービス(General Packet Radio Service:GPRS)にデバイスを接続するときに使用される設定が決まります。ほとんどの新しい電話機において、この設定はすでに定義されています。このポリシーは、モバイルデバイスからインターネットへの接続にコンシューマーAPNを使用しない組織で使用します。 |

| アプリアクセス | デバイス上で必須、オプション、または禁止されるアプリの一覧を定義します。次に、そのアプリ一覧に準拠しているデバイスに対して行う自動化された操作を作成できます。 |

| アプリ属性 | iOSデバイスのための属性(管理対象アプリのバンドルIDやアプリごとのVPN識別子など)を指定します。 |

| アプリ構成 | 管理対象の構成をサポートするアプリのさまざまな設定や動作をリモートで構成します。そのために、XML構成ファイル(プロパティリスト、またはplistと呼ばれる)をiOSデバイスに展開します。または、キー/値ペアをWindows 10のデスクトップまたはタブレットデバイスに展開します。 |

| アプリインベントリ | 管理対象デバイス上のアプリのインベントリを収集します。これにより、Citrix Endpoint Managementはインベントリを、そのデバイスに展開済みのアプリアクセスポリシーと比較します。この方法で、アプリアクセスの許可リストまたは禁止リストにあるアプリを検出し、それに応じて対応できます。 |

| アプリのロック | ユーザーがiOSまたは特定のAndroidデバイスで実行できるアプリと実行できないアプリの一覧を定義します。iPadをキオスクにすることができます。 |

| アプリの権限 | 仕事用プロファイル内で、Android Enterpriseアプリへの要求で、Googleで「危険」とされる権限をどう処理するかを構成します。 |

| アプリのアンインストール | ユーザーのデバイスからアプリを削除します。 |

| アプリのアンインストール制限 | ユーザーがアンインストールできる、またはアンインストールできないアプリを指定します。 |

| Application Guard | Microsoft Edgeブラウザーの場合のみ、このポリシーはWindows Defender Application Guardの設定を指定します。この設定には、エンタープライズサイトで外部コンテンツをブロックするかどうかが含まれます。 |

| アプリ通知 | iOSユーザーが指定したアプリから通知を受け取る方法を制御します。 |

| 管理対象アプリの自動更新 | インストールされている管理対象アプリをAndroid Enterpriseデバイスで更新する方法を制御します。 |

| BitLocker | Windows 10およびWindows 11デバイスのBitLockerインターフェイスで使用できる設定を構成します。 |

| Bluetooth | iOSデバイスでBluetoothを有効または無効にします。 |

| ブラウザー | ユーザーのデバイスでブラウザーを使用できるかどうかを定義したり、デバイスで使用できるブラウザー機能を定義したりします。 |

| カレンダー(CalDAV) | カレンダー(CalDAV)アカウントをiOSまたはmacOSデバイスに追加します。CalDAVアカウントによって、ユーザーはスケジュールデータをCalDAVをサポートするサーバーと同期させることができます。 |

| モバイル | 携帯ネットワーク設定を構成します。 |

| 接続スケジュール | AndroidデバイスでMDM管理、アプリのプッシュ、ポリシーの展開を行う上でCitrix Endpoint Managementに接続するために必要です。このポリシーをデバイスに送信せず、Google FCMを有効にしない場合、デバイスはサーバーに接続することができません。 |

| 連絡先(CardDAV) | iOS連絡先(CardDAV)アカウントをiOSまたはmacOSデバイスに追加します。CardDAVアカウントによって、ユーザーは連絡先データをCardDAVをサポートするサーバーと同期させることができます。 |

| 資格情報 | Citrix Endpoint Management PKI構成で統合認証を有効にします。たとえば、PKIエンティティ、キーストア、資格情報プロバイダー、サーバー証明書などを使用します。 |

| カスタムXML | デバイスのプロビジョニング、デバイス機能の有効化、デバイスの構成、障害の管理などの機能をカスタマイズします。 |

| Defender | デスクトップおよびタブレットのWindows 10およびWindows 11でWindows Defender設定を構成します。 |

| Device Guard | セキュアブート、UEFIロック、仮想化などのセキュリティ機能を有効にします。 |

| デバイス正常性構成証明 | Windows 10およびWindows 11デバイスにデバイスの正常性状態を報告させます。そのため、分析目的で特定のデータおよびランタイム情報をHealth Attestation Service (HAS)に送信させます。HASは、正常性構成証明書を作成してデバイスに返します。その後、この証明書はデバイスからCitrix Endpoint Managementに送信されます。Citrix Endpoint Managementは正常性構成証明書を受信すると、その内容に基づいて、管理者が構成した自動アクションを展開します。 |

| デバイス名 | デバイスを特定できるように、iOSデバイスおよびmacOSデバイスに名前を設定します。デバイス名は、マクロ、テキスト、または両方の組み合わせを使用して定義することができます。 |

| 教育の構成 | Appleの教育向け機能を使用するように講師および生徒のデバイスを構成します。講師がクラスルームアプリを使用する場合は、教育の構成デバイスポリシーが必要です。iOS(iPadOS)デバイスでサポートされています。 |

| Citrix Endpoint Managementオプション | AndroidデバイスからCitrix Endpoint Managementに接続するときのCitrix Secure Hubの動作を構成します。 |

| Citrix Endpoint Managementのアンインストール | Citrix Endpoint ManagementをAndroidデバイスからアンインストールします。このポリシーを展開すると、展開グループ内のすべてのデバイスからCitrix Endpoint Managementが削除されます。 |

| Exchange | デバイス上のネイティブの電子メールクライアントでActiveSyncメールを有効にします。 |

| ファイル | ユーザーに対して特定の機能を実行するスクリプトファイルをCitrix Endpoint Managementに追加します。または、Androidデバイスユーザーがデバイスでアクセスできるドキュメントファイルを追加することができます。ファイルを追加するときは、デバイス上のファイルを格納するフォルダーも指定できます。 |

| FileVault | このポリシーによって、macOSデバイスで登録されたFileVaultデバイスの暗号化を有効にできます。ログイン中にユーザーがFileVaultのセットアップをスキップできる回数を制御することもできます。macOS 10.7以降で使用できます。 |

| ファイアウォール | ファイアウォールの設定を構成します。デバイスで許可または禁止するIPアドレス、ポート、ホスト名を入力します。プロキシおよびプロキシ再ルーティングの設定を構成することもできます。 |

| フォント | iOSデバイスおよびmacOSデバイスにフォントを追加します。フォントはTrueType(.TTF)またはOpenType(.OFT)である必要があります。Citrix Endpoint Managementはフォントコレクション(.TTC、.OTC)をサポートしていません。 |

| ホーム画面のレイアウト | 監視対象のiOSデバイスのホーム画面について、アプリとフォルダーのレイアウトを指定します。 |

| iOSおよびmacOSプロファイルのインポート | iOSおよびmacOSデバイス用のデバイス構成XMLファイルをCitrix Endpoint Managementにインポートします。XMLファイルには、Apple Configuratorを使用して作成するデバイスセキュリティポリシーおよび制限が含まれます。 |

| Keyguard管理 | デバイスKeyguardと仕事用チャレンジKeyguardをロック解除する前に、ユーザーが利用できる機能を制御します。また、完全に管理されたデバイスと専用デバイスのデバイスKeyguard機能を制御することもできます。たとえば、指紋によるロック解除、信頼できるエージェント、通知などのロック画面機能を無効にできます。 |

| Knox Platform for Enterpriseキー | 必要なSamsung Knox Platform for Enterprise(KPE)ライセンス情報を提供できます。 |

| Launcher構成 | 許可されたアプリやLauncherアイコン用のカスタムロゴイメージなど、Androidデバイス上のCitrix Launcherの設定を指定します。 |

| LDAP | LDAPサーバーホスト名などの必要なアカウント情報など、iOSデバイスに使用するLDAPサーバーに関する情報を指定します。また、LDAPサーバーの照会に使用するLDAP検索ポリシーのセットが提供されます。 |

| 位置情報 | そのデバイスのGPSがCitrix Secure Hubに対応している場合に、地図上で位置を検出できるデバイスを許可します。このポリシーをデバイスに展開した後、位置を確認するコマンドをCitrix Endpoint Managementから送信できます。デバイスはその後位置情報を返信します。Citrix Endpoint Managementは、ジオフェンシングおよび追跡ポリシーもサポートします。 |

| ロック画面のメッセージ | 共有iPadと監視対象のiOSデバイスを紛失したときに、ログインウィンドウ(iPadの場合)とロック画面(iOSデバイスの場合)に表示するメッセージを表示します。 |

| メール | iOSデバイスまたはmacOSデバイスのメールアカウントを構成します。 |

| 管理対象の構成 | Android Enterpriseデバイスのさまざまなアプリ設定オプションとアプリの制限を管理します。 |

| 管理対象ドメイン | メールおよびSafariブラウザーに適用する管理対象ドメインを定義します。管理対象ドメインを使用すると、Safariを使用してドメインからダウンロードしたドキュメントを開くことができるアプリを制御して、会社のデータを保護することができます。iOSの監視対象デバイスでは、URLまたはサブドメインを指定して、ユーザーがドキュメント、添付ファイル、およびWebブラウザーからのダウンロードファイルを開く方法を制御できます。 |

| 最大常駐ユーザー数 | 共有iPadの最大ユーザー数を指定します。iOSデバイスおよびiPadOSデバイスでサポートされています。 |

| MDMオプション | 監視対象のiOSデバイスで[iPhoneとiPadを探す]の[アクティベーションロック]を管理します。 |

| ネットワーク | 管理者がWi-Fiルーターの詳細を管理対象デバイスに展開することを許可します。ルーターの詳細には、SSID、認証データ、構成データなどがあります。 |

| ネットワーク使用状況 | ネットワーク使用状況規則を設定して、iOSデバイスで管理対象のアプリが携帯データネットワークなどのネットワークをどのように使用するのかを指定します。規則は管理対象のアプリにのみ適用されます。管理対象のアプリとは、Citrix Endpoint Managementを使用してユーザーのデバイスに展開されるアプリです。 |

| Office | Microsoft Officeアプリを、Windows 10(バージョン1709以降)またはWindows 11を実行しているすべてのデバイスに展開します。 |

| 組織情報 | Citrix Endpoint ManagementがiOSデバイスに展開するアラートメッセージの組織情報を指定します。 |

| OS更新 | サポートされている監視対象デバイスに最新のOS更新を展開します。 |

| パスコード | 管理対象デバイスにPINコードまたはパスワードを適用します。デバイス上でパスコードの複雑さやタイムアウトを設定できます。 |

| パスコードロックの猶予期間 | 共有iPadの画面がロックされてから、画面のロック解除のためにパスコードの入力が必要になるまでの時間(分)を指定します。iOSデバイスおよびiPadOSデバイスでサポートされています。 |

| パーソナルホットスポット | ユーザーがWi-Fiネットワーク圏外にいてもインターネットに接続できるようにします。ユーザーは、個人用ホットスポット機能を介してiOSデバイスの携帯データネットワーク接続で接続します。 |

| プロファイルの削除 | macOSデバイスからアプリプロファイルが削除されます。 |

| プロビジョニング プロファイル | エンタープライズ配信のプロビジョニングプロファイルを指定してデバイスに送信します。iOSエンタープライズアプリを開発し、コード署名をするときは、通常は、プロビジョニングプロファイルを含めます。Appleは、iOSデバイスで実行するアプリについてはプロファイルを要求します。プロビジョニングプロファイルが見つからない場合、または期限が切れている場合は、ユーザーがそのアプリをタップして開こうとするとクラッシュします。 |

| プロビジョニングプロファイルの削除 | iOSプロビジョニングプロファイルを削除します。 |

| プロキシ | iOSを実行しているデバイスのグローバルHTTPプロキシ設定を指定します。グローバルHTTPプロキシポリシーはデバイスごとに1つのみ展開できます。 |

| 制限 | 管理対象デバイスをロックダウンしたり、機能を制御する数百のオプションが提供されています。制限オプションの例:カメラやマイクの無効化、ローミング規則の適用、アプリストアのようなサードパーティサービスへのアクセスの適用。 |

| ローミング | iOSデバイスの音声通話ローミングおよびデータローミングを許可するかどうかを構成します。音声通話ローミングを無効にした場合、データローミングは自動的に無効になります。 |

| Samsung MDMライセンスキー | デバイスに展開する必要がある組み込みのSamsung Enterprise License Management(ELM)キーを指定します。Citrix Endpoint Managementは、Samsung Enterprise Firmware-Over-The-Air(E-FOTA)サービスもサポートしています。 |

| SCEP | iOSデバイスおよびmacOSデバイスを構成し、外部SCEPサーバーから証明書を取得します。Citrix Endpoint Managementに接続されているPKIからSCEPを使用してデバイスに証明書を配布することもできます。そのためには、PKIエンティティとPKIプロバイダーを分散モードで作成します。 |

| シングルサインオン(SSO)アカウント | ユーザーが1回サインオンするだけで、Citrix Endpoint Managementおよび社内リソースにアクセスすることができるように、SSOアカウントを作成します。デバイスに資格情報を保存する必要はありません。Citrix Endpoint Managementでは、SSOアカウントのエンタープライズユーザーの資格情報は、App Storeからのアプリを含む複数のアプリで使用されます。このポリシーは、Kerberos認証と互換性があります。iOSで使用できます。 |

| ストレージ暗号化 | 内部ストレージおよび外部ストレージを暗号化します。一部のデバイスについては、このポリシーによって、ユーザーがデバイスでメモリーカードを使用できなくなります。 |

| ストア | アプリストアのWebクリップが、ユーザーデバイスのホーム画面に表示されるかどうかを指定します。 |

| サブスクライブされたカレンダー | サブスクライブされたカレンダーをiOSデバイスのカレンダー一覧に追加します。ユーザーのデバイスのサブスクライブされたカレンダー一覧にカレンダーを追加するには、そのカレンダーをサブスクライブ済みであることを確認します。 |

| 使用条件 | ユーザーが社内ネットワークに接続するときに適用される、会社の特定のポリシーの承諾をユーザーに要求します。ユーザーがCitrix Endpoint Managementにデバイスを登録するときに、ユーザーは自分のデバイスを登録するために契約条件に同意する必要があります。契約条件を拒否すると、登録処理が取り消されます。 |

| トンネル | モバイルデバイスアプリのクライアントコンポーネントとアプリサーバーコンポーネント間のプロキシパラメーターを定義します。 |

| VPN | 従来のVPN Gatewayテクノロジを使用するバックエンドシステムへのアクセスを提供します。このポリシーでは、デバイスに展開できるVPNゲートウェイ接続の詳細を提供します。Citrix Endpoint Managementは、Cisco AnyConnect、Juniper、およびCitrix VPNなどの、いくつかのVPNプロバイダーをサポートしています。VPNゲートウェイがこのオプションをサポートしている場合、このポリシーをCAにリンクして、VPNオンデマンドを有効にできます。 |

| 壁紙 | .pngファイルまたは.jpgファイルを追加して、iOSデバイスのロック画面かホーム画面、または両方の画面の壁紙に設定します。iPadおよびiPhoneで異なる壁紙を使用するには、別の壁紙ポリシーを作成して、それを適切なユーザーに展開します。 |

| Webクリップ | ショートカットやWebクリップをWebサイトに配置してユーザーデバイスのアプリと一緒に表示します。iOS、macOS、AndroidデバイスのWebクリップを表す独自のアイコンを指定できます。Windowsタブレットのみ、ラベルおよびURLが必要になります。 |

| Webコンテンツフィルター | iOSデバイスのWebコンテンツをフィルターします。Citrix Endpoint Managementは、Appleのオートフィルター機能および許可リストと禁止リストに追加したサイトを使用します。iOSの監視対象デバイスでのみ利用できます。 |

| Windowsエージェント | このポリシーを有効にして、WindowsデスクトップおよびタブレットでアップロードされたPowerShellスクリプトを実行できるようにします。 |

| Windows GPOの構成 | Citrix Workspace Environment ManagementでサポートされているすべてのWindowsデバイスでグループポリシーオブジェクト(GPO)を構成します。 |

| Windows Hello for Business | Windows機能を有効にして、ユーザーがデバイスへWindows Hello for Businessをプロビジョニングできるようにします。このポリシーでは、パスコードの制限などのセキュリティ機能を構成することもできます。 |

プラットフォームごとのデバイスポリシー

| ポリシー | iOS | macOS | Android Enterprise | Android(レガシデバイス管理者) | Windowsデスクトップ/タブレット | その他 |

|---|---|---|---|---|---|---|

| AirPlayミラーリングデバイスポリシー | X | X | ||||

| AirPrintデバイスポリシー | X | |||||

| APNデバイスポリシー | X | X | ||||

| アプリアクセスデバイスポリシー | X | X | ||||

| アプリ属性デバイスポリシー | X | |||||

| アプリ構成デバイスポリシー | X | X | ||||

| アプリインベントリデバイスポリシー | X | X | X | X | X | |

| アプリのロックデバイスポリシー | X | X | X | |||

| アプリの権限デバイスポリシー | X | |||||

| アプリのアンインストールデバイスポリシー | X | X | X | X | ||

| アプリのアンインストール制限デバイスポリシー | X | |||||

| Application Guardデバイスポリシー | X | |||||

| アプリ通知デバイスポリシー | X | |||||

| 管理対象アプリの自動更新 | X | |||||

| BitLockerデバイスポリシー | X | |||||

| Bluetoothデバイスポリシー | X | |||||

| ブラウザーデバイスポリシー | X | |||||

| カレンダー(CalDav)デバイスポリシー | X | X | ||||

| モバイルデバイスポリシー | X | |||||

| 接続のスケジューリングデバイスポリシー | X | X | ||||

| 連絡先(CardDAV)デバイスポリシー | X | X | ||||

| Samsungコンテナへのアプリのコピーデバイスポリシー | X | |||||

| 資格情報デバイスポリシー | X | X | X | X | X | |

| カスタムXMLデバイスポリシー | X | X | ||||

| Defenderデバイスポリシー | X | |||||

| Device Guardデバイスポリシー | X | |||||

| デバイス正常性構成証明デバイスポリシー | X | |||||

| デバイス名デバイスポリシー | X | X | ||||

| Educationの構成デバイスポリシー | X | |||||

| Citrix Endpoint Managementオプションデバイスポリシー | X | X | ||||

| Citrix Endpoint Managementアンインストールデバイスポリシー | X | |||||

| Exchangeデバイスポリシー | X | X | X | X | X | |

| ファイルデバイスポリシー | X | X | ||||

| FileVaultデバイスポリシー | X | |||||

| ファイアウォールデバイスポリシー | X | X | ||||

| フォントデバイスポリシー | X | X | ||||

| ホーム画面のレイアウトに関するデバイスポリシー | X | |||||

| デバイス構成のインポートのデバイスポリシー | X | |||||

| iOSおよびmacOSプロファイルのインポートデバイスポリシー | X | X | ||||

| Keyguard管理デバイスポリシー | X | |||||

| キオスクデバイスポリシー | X | X | ||||

| Launcher構成デバイスポリシー | X | X | ||||

| LDAPデバイスポリシー | X | X | ||||

| 位置情報デバイスポリシー | X | X | X | |||

| ロック画面のメッセージデバイスポリシー | X | |||||

| メールデバイスポリシー | X | X | ||||

| 管理対象の構成デバイスポリシー | X | |||||

| 管理対象ドメインデバイスポリシー | X | |||||

| 最大常駐ユーザー数デバイスポリシー | X | |||||

| MDMオプションデバイスポリシー | X | |||||

| ネットワークデバイスポリシー | X | X | X | |||

| ネットワーク使用状況デバイスポリシー | X | |||||

| Officeデバイスポリシー | X | |||||

| 組織情報デバイスポリシー | X | |||||

| OSの更新デバイスポリシー | X | X | X | X | ||

| パスコードデバイスポリシー | X | X | X | X | X | |

| パスコードロックの猶予期間デバイスポリシー | X | |||||

| 個人用ホットスポットデバイスポリシー | X | |||||

| プロファイル削除デバイスポリシー | X | X | ||||

| Provisioningプロファイルデバイスポリシー | X | |||||

| Provisioningプロファイル削除デバイスポリシー | X | |||||

| プロキシデバイスポリシー | X | |||||

| 制限デバイスポリシー | X | X | X | X | ||

| ローミングデバイスポリシー | X | |||||

| Samsung MDMライセンスキーデバイスポリシー | X | |||||

| SCEPデバイスポリシー | X | X | ||||

| Siriとディクテーションのポリシー | X | |||||

| SSOアカウントデバイスポリシー | X | |||||

| ストレージ暗号化デバイスポリシー | ||||||

| ストアデバイスポリシー | X | X | X | |||

| サブスクライブされたカレンダーデバイスポリシー | X | |||||

| 契約条件デバイスポリシー | X | X | X | |||

| トンネルデバイスポリシー | X | |||||

| VPNデバイスポリシー | X | X | X | X | ||

| 壁紙デバイスポリシー | X | |||||

| Webクリップデバイスポリシー | X | X | X | X | ||

| Webコンテンツフィルターデバイスポリシー | X | |||||

| Windowsエージェントのデバイスポリシー | X | |||||

| Windows GPOの構成デバイスポリシー | X | |||||

| Windows Hello for Businessデバイスポリシー | X |