Conexão com o Microsoft Azure

Property

Criar e gerenciar conexões e recursos descreve os assistentes que criam uma conexão. As informações a seguir abrangem detalhes específicos para ambientes de nuvem do Azure Resource Manager.

Nota:

Antes de criar uma conexão com o Microsoft Azure, você deve concluir a configuração da sua conta do Azure como um local de recurso. Consulte Ambientes de virtualização do Microsoft Azure Resource Manager.

-

Criar entidades de serviço e conexões

-

Antes de criar conexões, você deve configurar entidades de serviço que as conexões usam para acessar recursos do Azure. Você pode criar uma conexão de duas maneiras:

- Criar uma entidade de serviço e uma conexão juntas usando o Studio

- Criar uma conexão usando uma entidade de serviço criada anteriormente

Esta seção mostra como concluir estas tarefas:

- Criar uma entidade de serviço e conexão usando o Studio

- Criar uma entidade de serviço usando o PowerShell

- Obter o segredo do aplicativo no Azure

-

Antes de começar, esteja ciente destas considerações:

- A Citrix® recomenda usar entidades de serviço com uma função de Colaborador. No entanto, consulte a seção Permissões mínimas para obter a lista de permissões mínimas.

- Ao criar a primeira conexão, o Azure solicita que você conceda as permissões necessárias. Para futuras conexões, você ainda deve se autenticar, mas o Azure se lembra do seu consentimento anterior e não exibe o prompt novamente.

- Depois de se autenticar no Azure pela primeira vez, um aplicativo multilocatário de propriedade da Citrix (ID:

08b70dc3-76c5-4611-ba7d-3312ba36cb2b) é convidado para o seu Microsoft Entra ID em nome da conta autenticada. - As contas usadas para autenticação devem ter permissões para atribuir funções na assinatura usando o Azure RBAC. Por exemplo, Proprietário, Administrador de Controle de Acesso Baseado em Função ou Administrador de Acesso de Usuário da assinatura.

- A conta usada para autenticação deve ser membro do diretório da assinatura. Existem dois tipos de contas a serem consideradas: ‘Corporativa ou de Estudante’ e ‘conta pessoal da Microsoft’. Consulte CTX219211 para obter detalhes.

-

Embora você possa usar uma conta Microsoft existente adicionando-a como membro do diretório da assinatura, podem ocorrer complicações se o usuário tiver recebido anteriormente acesso de convidado a um dos recursos do diretório. Nesse caso, ele pode ter uma entrada de espaço reservado no diretório que não concede as permissões necessárias, e um erro é retornado.

- Corrija isso removendo os recursos do diretório e adicionando-os novamente explicitamente. No entanto, use esta opção com cuidado, pois ela pode ter efeitos não intencionais em outros recursos que esta conta pode acessar.

- Existe um problema conhecido em que certas contas são detectadas como convidados do diretório quando na verdade são membros. Configurações como essa geralmente ocorrem com contas de diretório mais antigas e estabelecidas. Solução alternativa: adicione uma conta ao diretório, que assume o valor de associação adequado.

- Grupos de recursos são simplesmente contêineres para recursos, e eles podem conter recursos de regiões diferentes da sua própria região. Isso pode ser potencialmente confuso se você esperar que os recursos exibidos na região de um grupo de recursos estejam disponíveis.

- Certifique-se de que sua rede e sub-rede sejam grandes o suficiente para hospedar o número de máquinas que você precisa. Isso exige alguma previsão, mas a Microsoft ajuda você a especificar os valores corretos, com orientação sobre a capacidade do espaço de endereço.

Importante:

Este recurso ainda não está disponível para assinaturas do Azure China.

Com o Studio, você pode criar uma entidade de serviço e uma conexão em um único fluxo de trabalho. As entidades de serviço concedem às conexões acesso aos recursos do Azure. Quando você se autentica no Azure para criar uma entidade de serviço, um aplicativo é registrado no Azure. Uma chave secreta (chamada de segredo do cliente ou segredo do aplicativo) é criada para o aplicativo registrado. O aplicativo registrado (uma conexão neste caso) usa o segredo do cliente para se autenticar no Microsoft Entra ID.

Antes de começar, certifique-se de ter atendido a estes pré-requisitos:

- Você tem uma conta de usuário no locatário do Microsoft Entra da sua assinatura.

- As contas usadas para autenticação devem ter permissões para atribuir funções na assinatura usando o Azure RBAC. Por exemplo, Proprietário, Administrador de Controle de Acesso Baseado em Função ou Administrador de Acesso de Usuário da assinatura.

- Você tem permissões de administrador global, administrador de aplicativo ou desenvolvedor de aplicativo para autenticação. As permissões podem ser revogadas depois de criar uma conexão de host. Para obter mais informações sobre funções, consulte Funções internas do Microsoft Entra.

Use o assistente Adicionar Conexão e Recursos para criar uma entidade de serviço e uma conexão juntas:

-

Na página Conexão, selecione Criar uma nova conexão, o tipo de conexão Microsoft Azure e seu ambiente do Azure.

-

Selecione quais ferramentas usar para criar as máquinas virtuais e, em seguida, selecione Avançar.

-

Na página Detalhes da Conexão, selecione o modo de autenticação Segredo do cliente do aplicativo, crie uma entidade de serviço e defina o nome da conexão da seguinte forma:

- Insira seu ID de assinatura do Azure e um nome para a conexão. Depois de inserir o ID da assinatura, o botão Criar novo é habilitado.

Nota:

O nome da conexão pode conter de 1 a 64 caracteres e não pode conter apenas espaços em branco ou os caracteres

\/;:#.*?=<>|[]{}"'()'.- Selecione Criar novo e, em seguida, insira o nome de usuário e a senha da conta do Microsoft Entra.

- Selecione Entrar.

- Selecione Aceitar para conceder ao Citrix DaaS™ as permissões listadas. O Azure cria uma entidade de serviço que permite ao Citrix DaaS gerenciar recursos do Azure em nome do usuário especificado.

-

Nota:

-

-

O Citrix DaaS requer as seguintes permissões para criar uma nova entidade de serviço:

- **Acessar o Gerenciamento de Serviço do Azure como você**- Ler e gravar aplicativos

- Fazer login e ler seu perfil

- Manter o acesso aos dados aos quais você concedeu acesso

-

- Depois de selecionar Aceitar, você será redirecionado para a página Detalhes da Conexão.

-

Nota:

-

Depois de se autenticar com sucesso no Azure, os botões Criar novo e Usar existente desaparecem. O texto Conexão bem-sucedida aparece com uma marca de seleção verde, indicando a conexão bem-sucedida com sua assinatura do Azure.

-

Para rotear solicitações de API para o Azure por meio dos Citrix Cloud™ Connectors, selecione a caixa de seleção Roteie o tráfego por meio dos Citrix Cloud Connectors. Quando os Cloud Connectors não têm acesso direto à internet, você pode selecionar Usar o proxy configurado nos Citrix Cloud Connectors para garantir que a conectividade do Azure funcione corretamente por meio dos Citrix Cloud Connectors.

Alternativamente, você pode habilitar este recurso usando o PowerShell. Para obter mais informações, consulte Criar um ambiente seguro para tráfego gerenciado pelo Azure.

Nota:

Esta opção está disponível apenas quando há Citrix Cloud Connectors ativos em sua implantação. Atualmente, este recurso não é compatível com Connector Appliances.

-

Selecione Avançar.

-

Observação:

Você não pode prosseguir para a próxima página até se autenticar com êxito no Azure e consentir em conceder as permissões necessárias.

-

Configure os recursos para a conexão da seguinte forma:

- Na página Região, selecione uma região.

- Na página Rede, faça o seguinte:

- Digite um nome de recurso de 1 a 64 caracteres para ajudar a identificar a combinação de região e rede. Um nome de recurso não pode conter apenas espaços em branco ou os caracteres

\/;:#.*?=<>|[]{}"'()'. - Selecione um par de rede virtual/grupo de recursos. (Se você tiver mais de uma rede virtual com o mesmo nome, o emparelhamento do nome da rede com o grupo de recursos fornece combinações exclusivas.) Se a região selecionada na página anterior não tiver nenhuma rede virtual, retorne a essa página e selecione uma região que tenha redes virtuais.

- Digite um nome de recurso de 1 a 64 caracteres para ajudar a identificar a combinação de região e rede. Um nome de recurso não pode conter apenas espaços em branco ou os caracteres

-

Na página Resumo, visualize um resumo das configurações e selecione Concluir para finalizar sua configuração.

-

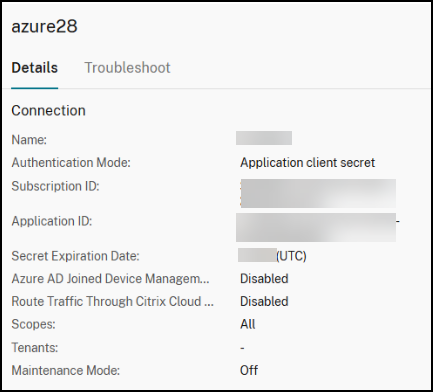

Depois de criar uma conexão, você pode exibir a ID do aplicativo que a conexão usa para acessar os recursos do Azure.

-

Na lista Conexão e Recursos, selecione a conexão para exibir os detalhes. A guia Detalhes mostra a ID do Aplicativo.

-

-

Para criar uma entidade de serviço usando o PowerShell, conecte-se à sua assinatura do Azure Resource Manager e use os cmdlets do PowerShell fornecidos nas seções a seguir.

Certifique-se de ter estes itens prontos:

- **SubscriptionId:** `SubscriptionID` do Azure Resource Manager para a assinatura onde você deseja provisionar VDAs.

- **ActiveDirectoryID**: ID de locatário do aplicativo que você registrou no Microsoft Entra ID.

- **ApplicationName:** Nome do aplicativo a ser criado no Microsoft Entra ID.

- As etapas detalhadas são as seguintes:

- 1. Conecte-se à sua assinatura do Azure Resource Manager.

```

https://login.microsoftonline.com/<Tenant 2 ID>/oauth2/authorize?client_id=<Application (client) ID>&response_type=code&redirect_uri=https%3A%2F%2Fwww.microsoft.com%2F

<!--NeedCopy--> ```

1. Selecione a assinatura do Azure Resource Manager onde você deseja criar a entidade de serviço.

```

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\sharedsubscription.folder"

<!--NeedCopy--> ```

1. Crie o aplicativo em seu locatário do AD.

```

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription"

<!--NeedCopy--> ```

-

Crie uma entidade de serviço.

```Get-ChildItem -Path “XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\ xyz.resourcegroup”

```

-

Atribua uma função à entidade de serviço.

```Get-ChildItem -Path “XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\xyz.resourcegroup\testgallery.gallery”

```

- Na janela de saída do console do PowerShell, anote o

ApplicationId. Você fornecerá esse ID ao criar a conexão do host.

- Na janela de saída do console do PowerShell, anote o

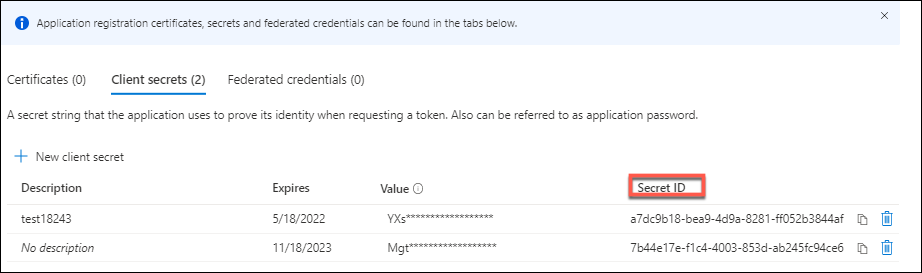

Para criar uma conexão usando uma entidade de serviço existente, você deve primeiro obter o ID e o segredo do aplicativo da entidade de serviço no portal do Azure.

As etapas detalhadas são as seguintes:

- Obtenha o ID do Aplicativo no Studio ou usando o PowerShell.

- Entre no portal do Azure.

-

- No Azure, selecione Microsoft Entra ID.

- Em Registros de aplicativo no Microsoft Entra ID, selecione seu aplicativo.

- Vá para Certificados e segredos.

- Clique em Segredos do cliente.

- No Azure, selecione Microsoft Entra ID.

-

Se você já tem uma entidade de serviço, pode usá-la para criar uma conexão usando o Studio.

-

Certifique-se de ter estes itens prontos:

SubscriptionId-

ActiveDirectoryID(ID de locatário) Application ID-

Application secretPara obter mais informações, consulte Obter o segredo do aplicativo.

Secret expiration date

As etapas detalhadas são as seguintes:

- No assistente **Adicionar Conexão e Recursos**:

- Na página Conexão, selecione Criar uma nova conexão, o tipo de conexão Microsoft Azure e seu ambiente Azure.

-

- Selecione quais ferramentas usar para criar as máquinas virtuais e, em seguida, selecione Avançar.

-

Na página Detalhes da Conexão, selecione o modo de autenticação Segredo do cliente do aplicativo e, em seguida, insira o ID da sua assinatura do Azure e um nome para a conexão.

Observação:

O nome da conexão pode conter de 1 a 64 caracteres e não pode conter apenas espaços em branco ou os caracteres

\/;:#.*?=<>|[]{}"'()'. -

Selecione Usar existente. Na janela Detalhes da Entidade de Serviço Existente, insira as seguintes configurações para a entidade de serviço existente. Depois de inserir os detalhes, o botão Salvar é ativado. Selecione Salvar. Você não pode prosseguir além desta página até fornecer detalhes válidos.

- ID da Assinatura. Insira o ID da sua assinatura do Azure. Para obter o ID da sua assinatura, entre no portal do Azure e navegue até Assinaturas > Visão geral.

- ID do Active Directory (ID de locatário). Insira o ID do Diretório (locatário) do aplicativo que você registrou no Microsoft Entra ID.

- ID do Aplicativo. Insira o ID do Aplicativo (cliente) do aplicativo que você registrou no Microsoft Entra ID.

- Segredo do Aplicativo. Insira uma chave secreta (segredo do cliente). O aplicativo registrado usa a chave para autenticar no Microsoft Entra ID. Recomendamos que você altere as chaves regularmente por motivos de segurança. Certifique-se de salvar a chave, pois você não poderá recuperá-la posteriormente.

-

Data de expiração do segredo. Insira a data após a qual o segredo do aplicativo expira. Você receberá um alerta no console a partir de 14 dias antes da expiração da chave secreta. No entanto, se a chave secreta expirar, você receberá erros.

Observação:

Por motivos de segurança, o período de expiração não pode ser superior a dois anos a partir de agora.

- URL de Autenticação. Este campo é preenchido automaticamente e não é editável.

- URL de Gerenciamento. Este campo é preenchido automaticamente e não é editável.

- Sufixo de Armazenamento. Este campo é preenchido automaticamente e não é editável.

- Ponto de extremidade de armazenamento de blobs do Azure para carregar ou baixar discos ou instantâneos. Este campo é preenchido automaticamente e não é editável.

- Serviço Key Vault. Este campo é preenchido automaticamente e não é editável.

-

Sufixo do barramento de serviço. Este campo é preenchido automaticamente e não é editável.

O acesso aos seguintes pontos de extremidade é necessário para criar um catálogo MCS no Azure. O acesso a esses pontos de extremidade otimiza a conectividade entre sua rede e o portal do Azure e seus serviços.

- URL de autenticação:

https://login.microsoftonline.com - URL de gerenciamento:

https://management.azure.com. Esta é uma URL de solicitação para as APIs do provedor do Azure Resource Manager. O ponto de extremidade para gerenciamento depende do ambiente. Por exemplo, para o Azure Global, éhttps://management.azure.com, e para o Azure US Government, éhttps://management.usgovcloudapi.net.- Sufixo de armazenamento:

https://*.core.windows.net. Este (*) é um caractere curinga para o sufixo de armazenamento. Por exemplo,https://demo.table.core.windows.net. - Ponto de extremidade de armazenamento de blob do Azure para carregar ou baixar discos ou instantâneos:

https://*.storage.azure.net. Este (*) é um caractere curinga para operações de importação e exportação de armazenamento de blob. Por exemplo,https://md-impexp-xxxxx.z[00-50].blob.storage.azure.net. - Serviço de cofre de chaves:

https://*.vault.azure.net. Este (*) é um caractere curinga para o nome do cofre de chaves. Por exemplo,https://<your-key-vault-name>.vault.azure.net. - Sufixo do barramento de serviço:

https://*.servicebus.windows.net. Este (*) é um caractere curinga para namespaces criados na nuvem global do Azure. Por exemplo,https://{serviceNamespace}.servicebus.windows.net/{path}.

- Sufixo de armazenamento:

-

Após selecionar Salvar, você será levado de volta à página Detalhes da Conexão. Selecione Avançar para prosseguir para a próxima página.

-

- Configure os recursos para a conexão da seguinte forma:

- Na página Região, selecione uma região.

- Na página Rede, faça o seguinte:

- Digite um nome de recurso de 1 a 64 caracteres para ajudar a identificar a combinação de região e rede. Um nome de recurso não pode conter apenas espaços em branco ou os caracteres

\/;:#.*?=<>|[]{}"'()'. - Selecione um par de rede virtual/grupo de recursos. (Se você tiver mais de uma rede virtual com o mesmo nome, o emparelhamento do nome da rede com o grupo de recursos fornece combinações exclusivas.) Se a região selecionada na página anterior não tiver nenhuma rede virtual, retorne a essa página e selecione uma região que tenha redes virtuais.

- Digite um nome de recurso de 1 a 64 caracteres para ajudar a identificar a combinação de região e rede. Um nome de recurso não pode conter apenas espaços em branco ou os caracteres

-

-

Na página Resumo, visualize um resumo das configurações e selecione Concluir para finalizar sua configuração.

Esta seção detalha como você pode gerenciar entidades de serviço e conexões:

- Configurar as configurações de limitação do Azure

- Gerenciar a entidade de serviço de uma conexão de hospedagem existente

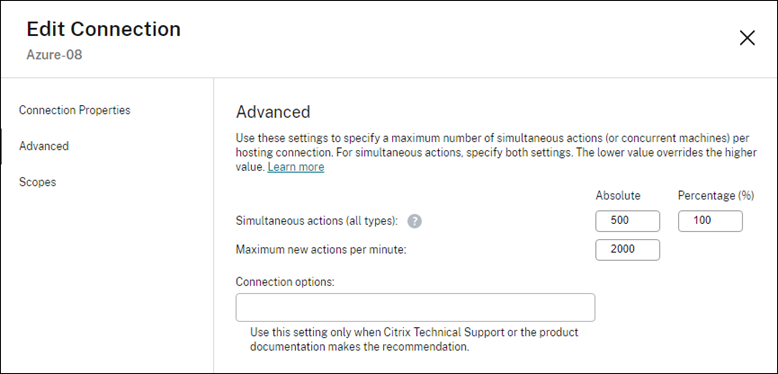

O Azure Resource Manager limita as solicitações para assinaturas e locatários, roteando o tráfego com base em limites definidos, adaptados às necessidades específicas do provedor. Consulte Limitação de solicitações do Resource Manager no site da Microsoft para obter mais informações. Existem limites para assinaturas e locatários, onde o gerenciamento de muitas máquinas pode se tornar problemático. Por exemplo, uma assinatura contendo muitas máquinas pode apresentar problemas de desempenho relacionados a operações de energia.

Dica: - > - > Para obter mais informações, consulte Melhorando o desempenho do Azure com os Serviços de Criação de Máquinas.

- Para ajudar a mitigar esses problemas, o Citrix DaaS permite remover a limitação interna do MCS para usar mais da cota de solicitação disponível do Azure.

Recomendamos as seguintes configurações ideais ao ligar ou desligar VMs em grandes assinaturas, por exemplo, aquelas que contêm 1.000 VMs:

- Operações simultâneas absolutas: 500

- Máximo de novas operações por minuto: 2000

- Concorrência máxima de operações: 500

Use o Studio para configurar as operações do Azure para uma determinada conexão de host:

- No Studio, selecione Hospedagem no painel esquerdo.

- Selecione uma conexão relacionada ao Azure para editá-la.

- No assistente Editar Conexão, selecione Avançado.

- Na página Avançado, use as opções de configuração para especificar o número de ações simultâneas e o máximo de novas ações por minuto, e quaisquer opções de conexão adicionais.

O MCS suporta 500 operações simultâneas máximas por padrão. Alternativamente, você pode usar o SDK do PowerShell Remoto para definir o número máximo de operações simultâneas.

Use a propriedade do PowerShell, MaximumConcurrentProvisioningOperations, para especificar o número máximo de operações de provisionamento simultâneas do Azure. Ao usar esta propriedade, considere:

- O valor padrão de `MaximumConcurrentProvisioningOperations` é 500.

- Configure o parâmetro `MaximumConcurrentProvisioningOperations` usando o comando do PowerShell `Set-item`.

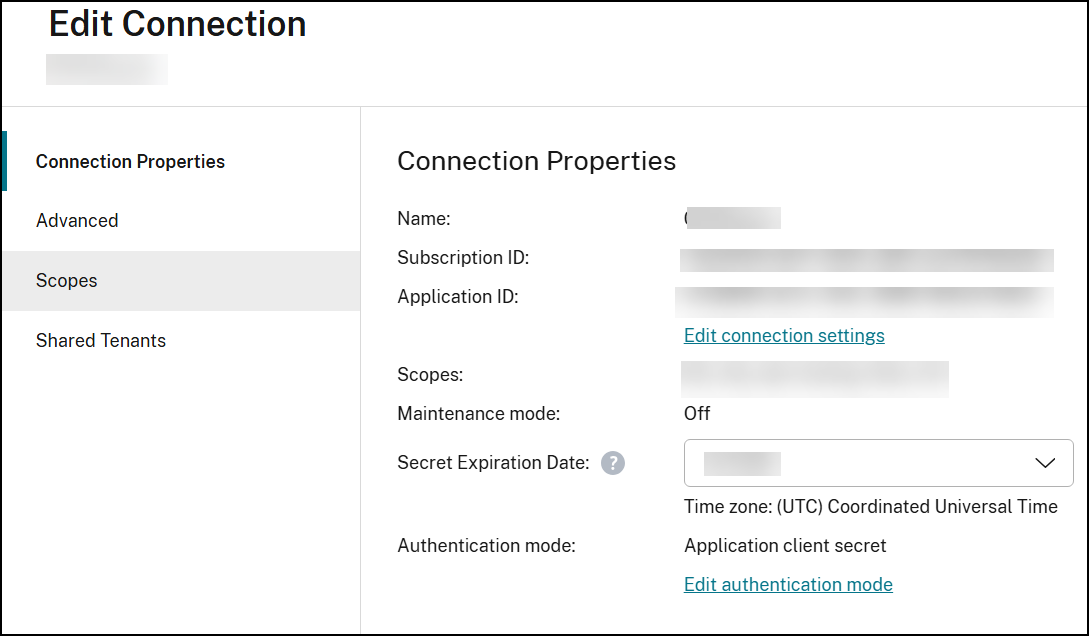

Após criar uma conexão de hospedagem usando uma entidade de serviço, você pode optar por editar a conexão de hospedagem para ter:

- Nova entidade de serviço

- Usar outra entidade de serviço existente

- No Studio, selecione Hospedagem no painel esquerdo.

- Selecione a conexão e, em seguida, selecione Editar Conexão na barra de ações.

- Selecione Propriedades da Conexão no painel esquerdo.

- Na página Propriedades da Conexão que aparece, clique em Editar configurações de conexão. Agora você pode optar por criar uma nova entidade de serviço ou usar outra entidade de serviço existente.

- Clique em Criar entidade de serviço para criar uma nova entidade de serviço. Siga o prompt para fazer login em sua conta de usuário do Microsoft Entra. O Citrix usa o ID de aplicativo multilocatário

08b70dc3-76c5-4611-ba7d-3312ba36cb2bpara criar uma nova entidade de serviço para a conexão de host existente e conceder as permissões adequadas. - Clique em Usar existente para usar outra entidade de serviço existente para essa conexão de hospedagem.

Ao criar ou atualizar catálogos de máquinas, você pode selecionar imagens compartilhadas de diferentes locatários e assinaturas do Azure (compartilhadas por meio da Galeria de Computação do Azure). Para habilitar o compartilhamento de imagens dentro ou entre locatários, você deve fazer as configurações necessárias no Azure:

Para selecionar uma imagem na Galeria de Computação do Azure que pertence a uma assinatura diferente, a imagem deve ser compartilhada com a entidade de serviço (SPN) dessa assinatura.

Por exemplo, se houver uma entidade de serviço (SPN 1), que está configurada no Studio como:

Entidade de serviço: SPN 1

Assinatura: assinatura 1

Locatário: locatário 1

A imagem está em uma assinatura diferente, que está configurada no Studio como:

Assinatura: assinatura 2

Locatário: locatário 1

Se você quiser compartilhar a imagem na assinatura 2 com a assinatura 1 (SPN 1), vá para a assinatura 2 e compartilhe o grupo de recursos com o SPN1.

A imagem deve ser compartilhada com outro SPN usando o controle de acesso baseado em função (RBAC) do Azure. O RBAC do Azure é o sistema de autorização usado para gerenciar o acesso aos recursos do Azure. Para obter mais informações sobre o RBAC do Azure, consulte o documento da Microsoft O que é o controle de acesso baseado em função do Azure (Azure RBAC). Para conceder acesso, você atribui funções a entidades de serviço no escopo do grupo de recursos com a função de Colaborador. Para atribuir funções do Azure, você deve ter a permissão Microsoft.Authorization/roleAssignments/write, como Administrador de Acesso do Usuário ou Proprietário. Para obter mais informações sobre como compartilhar imagens com outro SPN, consulte o documento da Microsoft Atribuir funções do Azure usando o portal do Azure.

Para compartilhar imagens entre locatários com a Azure Compute Gallery, crie ou atualize o registro do aplicativo e use este aplicativo para criar a conexão de hospedagem.

Por exemplo, se houver dois locatários (Locatário 1 e Locatário 2) e você quiser compartilhar sua galeria de imagens com o Locatário 1, então:

-

Crie um registro de aplicativo para o Locatário 1. Para obter mais informações, consulte Criar o registro do aplicativo.

-

Conceda acesso ao Locatário 2 ao aplicativo solicitando um logon usando um navegador. Substitua

Tenant2 IDpelo ID do locatário do Locatário 1. SubstituaApplication (client) IDpelo ID do aplicativo do registro do aplicativo que você criou. Ao concluir as substituições, cole o URL em um navegador e siga os prompts de logon para entrar no Locatário 2. Por exemplo:https://login.microsoftonline.com/<Tenant 2 ID>/oauth2/authorize?client_id=<Application (client) ID>&response_type=code&redirect_uri=https%3A%2F%2Fwww.microsoft.com%2F <!--NeedCopy-->Para obter mais informações, consulte Conceder acesso ao Locatário 2.

-

Conceda acesso ao aplicativo ao grupo de recursos do Locatário 2. Faça logon como Locatário 2 e conceda acesso ao registro do aplicativo ao grupo de recursos que contém a imagem da galeria. Para obter mais informações, consulte Autenticar solicitações entre locatários.

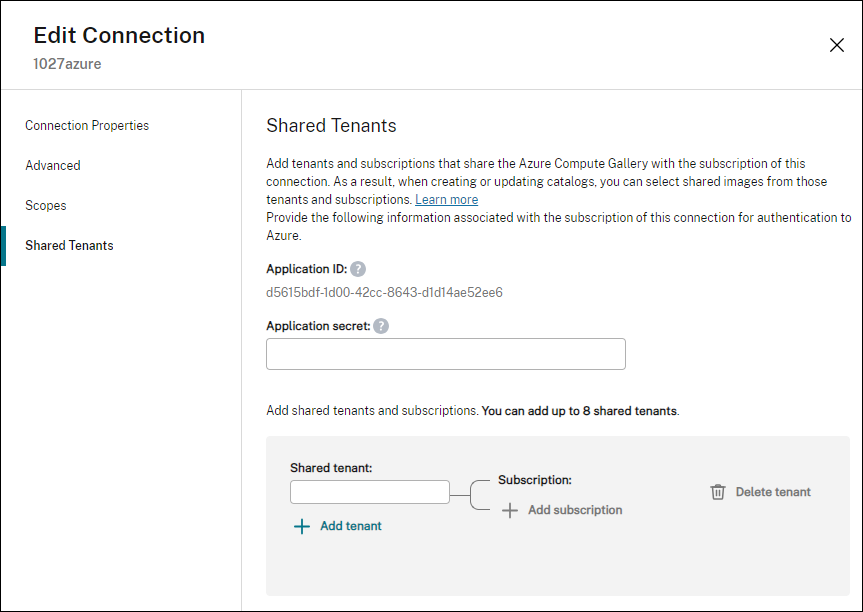

Ao criar ou atualizar catálogos de máquinas no Studio, você pode selecionar imagens compartilhadas de diferentes locatários e assinaturas do Azure (compartilhadas por meio da Azure Compute Gallery). O recurso exige que você forneça informações de locatário e assinatura compartilhados para as conexões de host associadas.

Nota:

Certifique-se de ter configurado as configurações necessárias no Azure para habilitar o compartilhamento de imagens entre locatários. Para obter mais informações, consulte Compartilhar imagens entre locatários.

Conclua as seguintes etapas para uma conexão:

- No Studio, selecione “Hospedagem” no painel esquerdo.

-

Selecione a conexão e, em seguida, selecione “Editar Conexão” na barra de ações.

- Em “Locatários Compartilhados”, faça o seguinte:

- Forneça o ID do aplicativo e o segredo do aplicativo associados à assinatura da conexão. O DaaS usa essas informações para autenticar no Microsoft Entra ID.

- Adicione locatários e assinaturas que compartilham a Azure Compute Gallery com a assinatura da conexão. Você pode adicionar até oito locatários compartilhados e oito assinaturas para cada locatário.

- Ao terminar, selecione “Aplicar” para aplicar as alterações feitas e manter a janela aberta, ou selecione “OK” para aplicar as alterações e fechar a janela.

Esta seção o orienta pelos processos de compartilhamento de imagens usando o PowerShell:

- [Selecionar uma imagem de uma assinatura diferente](#select-an-image-from-a-different-subscription)

- [Atualizar propriedades personalizadas da conexão de hospedagem com IDs de locatários compartilhados](#update-hosting-connection-custom-properties-with-shared-tenant-ids)

- [Selecionar uma imagem de um locatário diferente](#select-an-image-from-a-different-tenant)

Você pode selecionar uma imagem na Azure Compute Gallery que pertence a uma assinatura compartilhada diferente no mesmo locatário do Azure para criar e atualizar catálogos MCS usando comandos do PowerShell.

- Na pasta raiz da unidade de hospedagem, o Citrix cria uma nova pasta de assinatura compartilhada chamada

sharedsubscription. -

Liste todas as assinaturas compartilhadas em um locatário.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\sharedsubscription.folder" <!--NeedCopy--> -

Selecione uma assinatura compartilhada e, em seguida, liste todos os grupos de recursos compartilhados dessa assinatura compartilhada.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription" <!--NeedCopy--> -

Selecione um grupo de recursos e, em seguida, liste todas as galerias desse grupo de recursos.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\ xyz.resourcegroup" <!--NeedCopy--> -

Selecione uma galeria e, em seguida, liste todas as definições de imagem dessa galeria.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\xyz.resourcegroup\testgallery.gallery" <!--NeedCopy--> -

Selecione uma definição de imagem e, em seguida, liste todas as versões de imagem dessa definição de imagem.

Get-ChildItem -Path "XDhyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\xyz.resourcegroup\sigtestdef.imagedefinition" <!--NeedCopy-->-

Crie e atualize um catálogo MCS usando os seguintes elementos:

- Grupo de recursos

- Galeria

-

Definição de imagem da galeria - Versão da imagem da galeria

- Use

Set-Itempara atualizar as propriedades personalizadas da conexão de hospedagem com IDs de locatários compartilhados e IDs de assinatura. Adicione uma propriedadeSharedTenantsemCustomProperties. O formato deShared Tenantsé:

-

[{“Tenant”:”94367291-119e-457c-bc10-25337231f7bd”,”Subscriptions”:[“7bb42f40-8d7f-4230-a920-be2781f6d5d9”]},{“Tenant”:”50e83564-c4e5-4209-b43d-815c45659564”,”Subscriptions”:[“06ab8944-6a88-47ee-a975-43dd491a37d0”]}]

Por exemplo:

Set-Item -CustomProperties “<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation” xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance”>

<Property xsi:type="StringProperty” Name="SubscriptionId” Value="123” />

<Property xsi:type="StringProperty” Name="ManagementEndpoint” Value="https://management.azure.com/” />

<Property xsi:type="StringProperty” Name="AuthenticationAuthority” Value="https://login.microsoftonline.com/” />

<Property xsi:type="StringProperty” Name="StorageSuffix” Value="core.windows.net” />

<Property xsi:type="StringProperty” Name="TenantId” Value="123abc” />

- <Property xsi:type="StringProperty” Name="SharedTenants” Value="[ { ‘Tenant’:’123abc’, ‘Subscriptions’:[‘345’, ‘567’] } ]" />

- </CustomProperties>”

- -LiteralPath @(“XDHyp:\Connections\aazure”) -PassThru -UserName “advc345” -SecurePassword

- $psd

> **Observação:**

- >

- > Você pode adicionar mais de um locatário. Cada locatário pode ter mais de uma assinatura.

- Você pode selecionar uma imagem na Galeria de Computação do Azure que pertence a um locatário diferente do Azure para criar e atualizar catálogos MCS usando comandos do PowerShell.

1. Na pasta raiz da unidade de hospedagem, o Citrix cria uma nova pasta de assinatura compartilhada chamada `sharedsubscription`.

- 1. Liste todas as assinaturas compartilhadas.

<!--NeedCopy-->

Get-ChildItem XDHyp:\HostingUnits\azres\sharedsubscription.folder

```

-

Selecione uma assinatura compartilhada e, em seguida, liste todos os grupos de recursos compartilhados dessa assinatura compartilhada.

Get-ChildItem XDHyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription -

Selecione um grupo de recursos e, em seguida, liste todas as galerias desse grupo de recursos.

+ Get-ChildItem XDHyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\ xyz.resourcegroup+ 1. Selecione uma galeria e, em seguida, liste todas as definições de imagem dessa galeria.+ Get-ChildItem XDHyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\xyz.resourcegroup\efg.gallery -

Selecione uma definição de imagem e, em seguida, liste todas as versões de imagem dessa definição de imagem.

Get-ChildItem XDHyp:\HostingUnits\azres\image.folder\abc123.sharedsubscription\xyz.resourcegroup\efg.gallery\hij.imagedefinition -

Crie e atualize um catálogo MCS usando os seguintes elementos:

- Grupo de recursos

- Galeria

- Definição de imagem da galeria

-

Versão da imagem da galeria

-

O MCS permite que o tráfego de rede (chamadas de API do Citrix Cloud para o hipervisor do Azure) seja roteado por meio de Cloud Connectors em seu ambiente. Essa implementação ajuda você a proteger sua assinatura do Azure para permitir o tráfego de rede de endereços IP específicos. Para fazer isso, adicione

ProxyHypervisorTrafficThroughConnectoremCustomProperties. Depois de definir as propriedades personalizadas, você pode configurar políticas do Azure para ter acesso a discos privados para discos gerenciados do Azure. - Se você configurar a política do Azure para criar Acessos a Disco automaticamente para cada novo disco usar pontos de extremidade privados, não poderá carregar ou baixar mais de cinco discos ou instantâneos ao mesmo tempo com o mesmo objeto de acesso a disco, conforme imposto pelo Azure. Esse limite é para cada catálogo de máquinas se você configurar a política do Azure no nível do grupo de recursos, e para todos os catálogos de máquinas se você configurar a política do Azure no nível da assinatura.

-

Se você não configurar a política do Azure para criar Acessos a Disco automaticamente para cada novo disco usar pontos de extremidade privados, o limite de cinco operações simultâneas não será imposto.

-

Observação:

-

-

Atualmente, esse recurso não é compatível com o Connector Appliance. Para obter as limitações do Azure relacionadas a esse recurso, consulte Restringir o acesso de importação/exportação para discos gerenciados usando o Azure Private Link.

-

Para habilitar o proxy, defina as propriedades personalizadas da seguinte forma na conexão do host:

- Abra uma janela do PowerShell usando o SDK do PowerShell Remoto. Para obter mais informações, consulte https://docs.citrix.com/en-us/citrix-daas/sdk-api.html#citrix-virtual-apps-and-desktops-remote-powershell-sdk/.

-

Execute os seguintes comandos:

Add-PSSnapin citrix*. cd XDHyp:\Connections\ dir -

Copie as

CustomPropertiesda conexão para um bloco de notas e anexe a configuração de propriedade<Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" />àsCustomPropertiespara habilitar o proxy. Por exemplo:<CustomProperties xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.citrix.com/2014/xd/machinecreation"> <Property xsi:type="StringProperty" Name="SubscriptionId" Value="4991xxxx-2xxx-4xxx-8xxx-ff59a830xxxx" /> <Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" /> <Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" /> - <Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" /> - <Property xsi:type="StringProperty" Name="TenantId" Value="5cxxxxx-9xxx-4xxx-8xxx-dffe3efdxxxx" /> <Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" /> </CustomProperties> -

Na janela do PowerShell, atribua uma variável às propriedades personalizadas modificadas. Por exemplo:

$customProperty = '<CustomProperties xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.citrix.com/2014/xd/machinecreation"> <Property xsi:type="StringProperty" Name="SubscriptionId" Value="4991xxxx-2xxx-4xxx-8xxx-ff59a830xxxx" /> <Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" /> <Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" /> <Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" /> <Property xsi:type="StringProperty" Name="TenantId" Value="5cxxxxx-9xxx-4xxx-8xxx-dffe3efdxxxx" /> <Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" /> </CustomProperties>' - Execute

$cred = Get-Credential. Se solicitado, forneça as credenciais de conexão. As credenciais são ID do Aplicativo Azure e segredo. -

Execute

Set-Item -PSPath XDHyp:\Connections\<Connection_Name> -CustomProperties $customProperty -username $cred.username -Securepassword $cred.password.Importante:

Se você receber uma mensagem informando que

SubscriptionIdestá ausente, substitua todas as aspas duplas (“) por um acento grave seguido de aspas duplas (`”) na propriedade personalizada. Por exemplo:<CustomProperties xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`" xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`"> <Property xsi:type=`"StringProperty`" Name=`"SubscriptionId`" Value=`"4991xxxx-2xxx-4xxx-8xxx-ff59a830xxxx`" /> <Property xsi:type=`"StringProperty`" Name=`"ManagementEndpoint`" Value=`"https://management.azure.com/`" /> <Property xsi:type=`"StringProperty`" Name=`"AuthenticationAuthority`" Value=`"https://login.microsoftonline.com/`" /> <Property xsi:type=`"StringProperty`" Name=`"StorageSuffix`" Value=`"core.windows.net`" /> <Property xsi:type=`"StringProperty`" Name=`"TenantId`" Value=`"5cxxxxx-9xxx-4xxx-8xxx-dffe3efdxxxx`" /> <Property xsi:type=`"StringProperty`" Name=`"ProxyHypervisorTrafficThroughConnector`" Value=`"True`" /> </CustomProperties> - Execute

dirpara verificar as configurações atualizadas deCustomProperties.

Para rotear todo o tráfego externo por meio de um proxy não transparente, configure a conexão do host com a propriedade personalizada UseSystemProxyForHypervisorTrafficOnConnectors. Isso redireciona o tráfego de internet da API do Azure nos Citrix Cloud Connectors por meio do proxy do sistema.

Siga as mesmas etapas descritas em Habilitar o proxy para configurar a conexão do host com a propriedade personalizada. No entanto, certifique-se de anexar a configuração de propriedade <Property xsi:type="StringProperty" Name="UseSystemProxyForHypervisorTrafficOnConnectors" Value="True" /> às CustomProperties para habilitar o proxy.

Exemplo:

Observação:

Depois de definir esta propriedade, o proxy configurado nas configurações de

netsh winhttpnos Citrix Cloud Connectors é usado para o tráfego de saída para o provedor de serviços de nuvem.

Certifique-se de alterar o segredo do aplicativo para uma conexão antes que ele expire. Você receberá um alerta no Studio antes que a chave secreta expire.

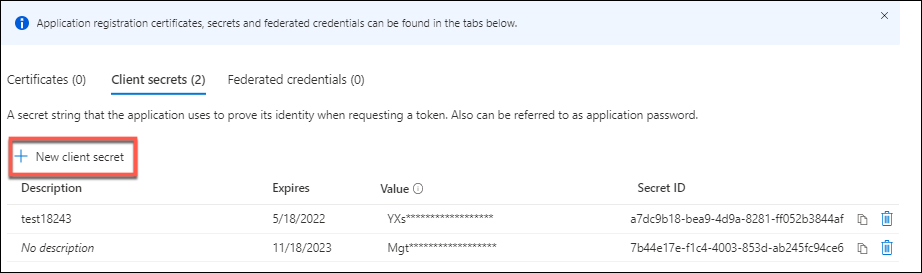

Você pode criar um segredo de aplicativo para uma conexão por meio do portal do Azure.

-

- Selecione Microsoft Entra ID.

-

- Em Registros de aplicativo no Microsoft Entra ID, selecione seu aplicativo.

- Vá para Certificados e segredos.

-

Clique em Segredos do cliente > Novo segredo do cliente.

-

Forneça uma descrição do segredo e especifique uma duração. Quando terminar, selecione Adicionar.

Observação:

Certifique-se de salvar o segredo do cliente, pois você não poderá recuperá-lo mais tarde.

- Copie o valor do segredo do cliente e a data de expiração.

- No Studio, edite a conexão correspondente e substitua o conteúdo nos campos Segredo do aplicativo e Data de expiração do segredo pelos valores que você copiou.

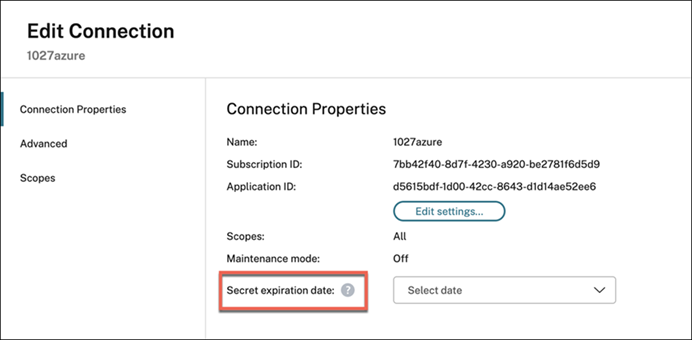

Você pode usar o Studio para adicionar ou modificar a data de expiração do segredo do aplicativo em uso.

- No assistente Adicionar Conexão e Recursos, clique com o botão direito do mouse em uma conexão e clique em Editar Conexão.

- Na página Propriedades da Conexão, clique em Data de expiração do segredo para adicionar ou modificar a data de expiração do segredo do aplicativo em uso.

Você pode criar uma conexão de host com o Microsoft Azure Resource Manager usando a Identidade Gerenciada do Azure. As identidades gerenciadas do Azure oferecem uma maneira segura e escalável de acessar os serviços do Azure sem a necessidade de gerenciar credenciais. Essa abordagem elimina os riscos associados ao armazenamento, rotação e gerenciamento de segredos.

O Modo de Autenticação tem três opções:

- AppClientSecret

- SystemAssignedManagedIdentity

- UserAssignedManagedIdentity

A seguir estão as etapas que você deve seguir antes de criar a conexão de host usando a Identidade Gerenciada do Azure:

- Instale um Citrix Cloud Connector™ em uma VM do Azure.

-

Habilite a Identidade Gerenciada do Azure nessa VM do Cloud Connector.

-

Para a identidade gerenciada atribuída pelo usuário:

- No portal do Azure, crie uma identidade gerenciada atribuída pelo usuário. Para obter informações, consulte Criar e atribuir uma Identidade Gerenciada Atribuída pelo Usuário.

- Atribua funções do Azure à identidade gerenciada. Consulte Permissões do Azure necessárias.

- Crie uma VM do Azure como um Cloud Connector e adicione a identidade atribuída pelo usuário a ela.

-

Para a identidade gerenciada atribuída ao sistema:

- Abra o portal do Azure e vá para sua VM.

- Selecione o painel Identidade nas configurações da VM.

-

-

- Na guia Atribuído ao sistema, defina o status como Ativado.

- Clique em Salvar.

- Conceda Permissões do Azure necessárias.

- Na guia Atribuído ao sistema, defina o status como Ativado.

-

Observação: > > Se você habilitar a identidade gerenciada atribuída ao sistema em uma VM do Cloud Connector e usá-la para criar uma conexão de host, ainda poderá criar conexões de host com a identidade gerenciada atribuída ao sistema mesmo depois de desativá-la na VM do Cloud Connector. A criação de conexões de host pode ser bem-sucedida mesmo 24 horas após a desativação da identidade. Isso acontece porque os tokens de identidade gerenciada são armazenados em cache pela infraestrutura subjacente do Azure. Para obter mais informações, consulte Os tokens de identidades gerenciadas são armazenados em cache?.

-

Criar a conexão de host com a Identidade Gerenciada do Azure usando o Studio

No assistente Adicionar Conexão e Recursos:

-

- Na página Conexão:

- Selecione Criar uma nova conexão, o tipo de conexão do Microsoft Azure e seu ambiente do Azure.

- Selecione quais ferramentas usar para criar as máquinas virtuais e, em seguida, selecione Avançar.

-

Na página Detalhes da Conexão, selecione o Modo de autenticação.

-

Para a Identidade gerenciada atribuída pelo usuário, insira as seguintes configurações. Depois de inserir os detalhes, selecione Avançar para prosseguir para as páginas seguintes. Você não poderá avançar além desta página até fornecer detalhes válidos.

- ID da Assinatura: Insira sua ID da assinatura do Azure. Para obter sua ID da assinatura, entre no portal do Azure e navegue até Assinaturas > Visão geral.

- ID do Active Directory (ID do locatário): Insira a ID do Diretório (locatário) do aplicativo que você registrou no Microsoft Entra ID.

- ID do Cliente: Insira a ID do Cliente da Identidade Gerenciada que você criou no portal do Azure.

- URL de Autenticação: Este campo é preenchido automaticamente e não é editável.

- URL de Gerenciamento: Este campo é preenchido automaticamente e não é editável.

- Sufixo de Armazenamento: Este campo é preenchido automaticamente e não é editável.

-

Para a Identidade gerenciada atribuída ao sistema, insira as seguintes configurações. Depois de inserir os detalhes, selecione Avançar para prosseguir para as páginas seguintes. Você não poderá avançar além desta página até fornecer detalhes válidos.

- ID da Assinatura: Insira sua ID da assinatura do Azure. Para obter sua ID da assinatura, entre no portal do Azure e navegue até Assinaturas > Visão geral.

- ID do Active Directory (ID do locatário): Insira a ID do Diretório (locatário) do aplicativo que você registrou no Microsoft Entra ID.

- URL de Autenticação: Este campo é preenchido automaticamente e não é editável.

- URL de Gerenciamento: Este campo é preenchido automaticamente e não é editável.

- Sufixo de Armazenamento: Este campo é preenchido automaticamente e não é editável.

-

Você pode criar esta conexão de host usando uma nova CustomProperty AuthenticationMode. O AuthenticationMode tem três opções: AppClientSecret, SystemAssignedManagedIdentity e UserAssignedManagedIdentity. A seguir, a descrição das opções do modo de autenticação:

-

AppClientSecret: Este é o valor padrão. Ele requer um ID de Aplicativo e um segredo. -

UserAssignedManagedIdentity: Ele requer que um ID de cliente seja fornecido por meio de um Nome de Usuário. -

SystemAssignedManagedIdentity: Ele não requer nenhuma entrada. Mesmo que você forneça um ID de cliente, ele será ignorado.

Observação:

Ao usar o PowerShell, o parâmetro

ProxyHypervisorTrafficThroughConnectordeve sertruepara usar a identidade gerenciada.

- Abra uma janela do PowerShell.

- Execute

asnp citrix*para carregar os módulos do PowerShell específicos da Citrix. -

Crie conexões de host. Por exemplo:

-

Para a identidade gerenciada atribuída pelo usuário:

$UserName = "should be the Client ID of the user-assigned managed identity" $Password = "It can be any string.Not used" $CustomProperties = '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">' ` + '<Property xsi:type="StringProperty" Name="SubscriptionId" Value="' + $SubscriptionId + '" />'` + '<Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" />'` + '<Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" />'` + '<Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" />'` + '<Property xsi:type="StringProperty" Name="TenantId" Value="' + $TenantId + '" />'` + '<Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" />'` + '<Property xsi:type="StringProperty" Name="AuthenticationMode" Value="UserAssignedManagedIdentity" />'` + '</CustomProperties>' New-Item -ConnectionType "Custom" ` -CustomProperties $CustomProperties ` -HypervisorAddress @($HypervisorAddress) ` -Path @("XDHyp:\Connections\$($ConnectionName)") ` -Metadata $Metadata ` -Persist ` -PluginId "AzureRmFactory" ` -Scope @() ` -Password $Password ` -UserName $UserName ` -ZoneUid $zoneUid

Para a identidade gerenciada atribuída ao sistema:

<!--NeedCopy--> ``` $UserName = "It can be any string. Not used" $Password = "It can be any string. Not used" $CustomProperties = '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">' ` + '<Property xsi:type="StringProperty" Name="SubscriptionId" Value="' + $SubscriptionId + '" />'` + '<Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" />'` + '<Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" />'` + '<Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" />'` + '<Property xsi:type="StringProperty" Name="TenantId" Value="' + $TenantId + '" />'` + '<Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="True" />'` + '<Property xsi:type="StringProperty" Name="AuthenticationMode" Value="SystemAssignedManagedIdentity" />'` + '</CustomProperties>' New-Item -ConnectionType "Custom" ` -CustomProperties $CustomProperties ` -HypervisorAddress @($HypervisorAddress) ` -Path @("XDHyp:\Connections\$($ConnectionName)") ` -Metadata $Metadata ` -Persist ` -PluginId "AzureRmFactory" ` -Scope @() ` -Password $Password ` -UserName $UserName ` -ZoneUid $zoneUid ``` -

Após criar uma conexão de hospedagem, você pode optar por atualizar a conexão de hospedagem existente para ter:

- Identidade gerenciada atribuída pelo sistema

- Identidade gerenciada atribuída pelo usuário

- Uma nova identidade gerenciada atribuída pelo usuário

- No Studio, selecione “Hospedagem” no painel esquerdo.

- Selecione a conexão e, em seguida, selecione “Editar Conexão” na barra de ações.

-

Na página “Propriedades da Conexão” que aparece, clique em “Editar modo de autenticação”. Agora você pode optar por atualizar o modo de autenticação.

- Clique em “Identidade gerenciada atribuída pelo usuário” para usar a identidade gerenciada atribuída pelo usuário para essa conexão de hospedagem. Preencha o ID do Cliente.

- Clique em “Identidade gerenciada atribuída pelo sistema” para usar a identidade gerenciada atribuída pelo sistema para essa conexão de hospedagem.

Você também pode atualizar uma conexão de host existente usando o PowerShell para usar uma identidade atribuída pelo sistema ou uma identidade gerenciada atribuída pelo usuário. Por exemplo, execute os seguintes comandos do PowerShell:

- Abra uma janela do PowerShell.

- Execute

asnp citrix*para carregar os módulos do PowerShell específicos da Citrix.

-

- Execute os seguintes comandos:

```

$connName = “ConnectionName” $conn = get-item XDHyp:\Connections$connName

-

$conn.CustomProperties

```

-

Altere

ProxyHypervisorTrafficThroughConnectorparaTruee adicione a propriedade personalizada paraAuthenticationModedefinida comoSystemAssignedManagedIdentityouUserAssignedManagedIdentity. Por exemplo:$customProps = '<CustomProperties xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.citrix.com/2014/xd/machinecreation"><Property xsi:type="StringProperty" Name="SubscriptionId" Value="subscriptionId" /><Property xsi:type="StringProperty" Name="ManagementEndpoint" Value="https://management.azure.com/" /><Property xsi:type="StringProperty" Name="AuthenticationAuthority" Value="https://login.microsoftonline.com/" /><Property xsi:type="StringProperty" Name="StorageSuffix" Value="core.windows.net" /><Property xsi:type="StringProperty" Name="TenantId" Value="tenantId" /><Property xsi:type="StringProperty" Name="AzureAdDeviceManagement" Value="false" /><Property xsi:type="StringProperty" Name="ProxyHypervisorTrafficThroughConnector" Value="true" /><Property xsi:type="StringProperty" Name="AuthenticationMode" Value="SystemAssignedManagedIdentity" /></CustomProperties>' - Execute

$cred = Get-Credential. Insira qualquer coisa aqui. - Execute

Set-Item -PSPath XDHyp:\Connections\$connName -CustomProperties $CustomProperties -username $cred.username -Securepassword $cred.password.

As Zonas Estendidas do Azure são extensões de pequena pegada de regiões existentes do Azure, permitindo que as organizações executem cargas de trabalho mais próximas de seus usuários para melhorar o desempenho e a conformidade. O MCS no Azure agora oferece suporte ao provisionamento e gerenciamento de energia para VMs em Zonas Estendidas.

Para saber mais sobre as Zonas Estendidas do Azure, consulte a documentação da Microsoft: documentação das Zonas Estendidas do Azure.

Este recurso é aplicável a catálogos persistentes e não persistentes:

-

VMs somente com gerenciamento de energia: Você pode importar suas VMs de zona estendida existentes para um catálogo somente com gerenciamento de energia e gerenciá-las com o Citrix MCS.

-

VMs provisionadas pelo MCS: Você pode provisionar novas VMs em uma Zona Estendida e gerenciá-las com o MCS. Este recurso também inclui suporte para fluxos de trabalho de gerenciamento de imagens.

Atualmente, existem várias limitações para o uso das Zonas Estendidas do Azure. Muitas dessas limitações são devido às restrições atuais do Azure:

- Hosts dedicados não são suportados.

- Reservas de capacidade não são suportadas.

- Grupos de posicionamento de proximidade não são suportados.

- VMs Spot não são suportadas.

- Zonas de Disponibilidade não são suportadas em Zonas Estendidas.

- Apenas os tipos de armazenamento StandardSSD_LRS e Premium_LRS são suportados.

- Atualmente, você não pode usar o recurso UseSharedImageGallery para salvar uma imagem mestre em uma Galeria de Computação do Azure (ou Galeria de Imagens Compartilhadas) em uma Zona Estendida. Como um subproduto, os discos de SO efêmeros também não são suportados.

- Se você estiver usando uma versão de imagem da Galeria de Computação do Azure como sua imagem mestre, certifique-se de que a replicação foi totalmente concluída na Zona Estendida antes de tentar usá-la. Tentar usar a versão da imagem antes que a replicação seja concluída pode resultar em falha de implantação.

Antes de usar as Zonas Estendidas, certifique-se de ter concluído as seguintes etapas de pré-requisito:

-

Registre-se no Azure:

- As Zonas Estendidas não são habilitadas por padrão.

- Registre o provedor de recursos

Microsoft.EdgeZonesem sua assinatura do Azure: Registre sua assinatura para o provedor de recursos Microsoft.EdgeZones. - Registre cada Zona Estendida necessária separadamente (ex: LosAngeles, Perth): Registre-se para uma Zona Estendida do Azure.

-

Prepare os recursos da Citrix:

- Crie uma rede virtual em sua Zona Estendida.

- Crie imagens mestre e snapshots conforme necessário.

Para criar um catálogo em uma Zona Estendida, seu service principal deve ter a seguinte permissão: Microsoft.EdgeZones/extendedZones/read.

Para mais informações sobre as permissões mínimas necessárias, consulte Permissões mínimas.

-

Crie uma Unidade de Hospedagem em uma Zona Estendida

As Zonas Estendidas, que usam o tipo

.extendedzone, são listadas junto com as regiões no inventário do Citrix MCS. Para provisionar em uma zona estendida, você deve criar uma nova unidade de hospedagem vinculada a essa zona estendida.Exemplo: Para criar uma Unidade de Hospedagem na Zona Estendida de Los Angeles

$RootPath = "XDHyp:\Connections\MyConnectionName\Los Angeles.extendedzone" $NetworkPath = "XDHyp:\Connections\MyConnectionName\Los Angeles.extendedzone\virtualprivatecloud.folder\MyResourceGroup.resourcegroup\MyExtendedZoneNetwork.virtualprivatecloud\MyExtendedZoneSubnet.network" $HostingUnitPath = "XDHyp:\HostingUnits\MyHostingUnitName" New-Item -HypervisorConnectionName MyConnectionName -NetworkPath @($NetworkPath) -Path @($HostingUnitPath) -RootPath $RootPath -StoragePath @() -

Crie um Catálogo MCS em uma Zona Estendida

Após criar sua Unidade de Hospedagem, prossiga com a criação do catálogo usando o Studio ou o PowerShell. Certifique-se de que seu catálogo faça referência à Unidade de Hospedagem da Zona Estendida.

Se você encontrar problemas, verifique o seguinte:

- Certifique-se de que sua assinatura esteja registrada para zonas estendidas.

- Confirme se sua assinatura está registrada com o provedor de recursos Microsoft.EdgeZones.

- Certifique-se de que cada Zona Estendida esteja registrada individualmente.

-

Verifique se seu service principal tem a nova permissão.

- Seu service principal deve ter a permissão

Microsoft.EdgeZones/extendedZones/read.

- Seu service principal deve ter a permissão

Os itens de inventário em Zonas Estendidas podem ser exibidos como “Unknown Extended Zone” (Zona Estendida Desconhecida) se o registro ou as permissões estiverem ausentes.

Nota:

Se estiver criando um catálogo na região pai usando uma imagem mestre de uma Zona Estendida, o registro e as permissões para a Zona Estendida ainda são necessários.

Crie um grupo de segurança de rede “Deny-All” para a preparação da imagem, em vez de solicitar que a Citrix crie e modifique o NSG. Edite as propriedades personalizadas da unidade de hospedagem usando um comando do PowerShell Set-Item para incluir o parâmetro NsgForPreparation e fornecer o grupo de segurança de rede “Deny-All”.

Configure as seguintes permissões necessárias para um service principal:

-

Microsoft.Network/networkSecurityGroups/join/action: Associar um grupo de segurança de rede a uma sub-rede ou interface de rede -

Microsoft.Network/networkSecurityGroups/read: Obtém o grupo de segurança de rede -

Microsoft.Network/networkSecurityGroups/securityRules/read: Obtém a regra

Para adicionar o grupo de segurança de rede “Deny-All” pré-criado, defina as propriedades personalizadas da seguinte forma na unidade de hospedagem:

- Abra uma janela do PowerShell usando o SDK do PowerShell Remoto.

-

Execute os seguintes comandos:

Add-PSSnapin citrix*. cd XDHyp:\HostingUnits\ Dir -

Selecione uma unidade de hospedagem para recuperar os detalhes:

Get-Item "XDHyp:\HostingUnits\<hostingunitname>" -

Copie as

CustomPropertiespara um bloco de notas e anexe a configuração de propriedade<Property xsi:type="StringProperty” Name="NsgForPreparation” Value="{ResourceGroupName}/{NetworkSecurityGroupName}"/>. Por exemplo:<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"NsgForPreparation`" Value=`{ResourceGroupName}/{NetworkSecurityGroupName}`"/></CustomProperties> -

Na janela do PowerShell, atribua uma variável às propriedades personalizadas modificadas. Por exemplo:

$customProperty = "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"NsgForPreparation`" Value=`"{ResourceGroupName}/{NetworkSecurityGroupName}`"/></CustomProperties>" - Execute

$cred = Get-Credential. Se solicitado, forneça as credenciais de conexão. As credenciais são o ID do Aplicativo Azure e o segredo. -

Execute o seguinte comando.

Set-Item -PSPath XDHyp:\HostingUnits\<hostingunitname> -CustomProperties $customProperty -username $cred.username -Securepassword $cred.passwordImportante:

Se você receber uma mensagem informando que o

SubscriptionIdestá ausente, substitua todas as aspas duplas (“) por um acento grave seguido de aspas duplas (`”) na propriedade personalizada. - Execute

dirpara verificar as configurações atualizadas deCustomProperties.

Nota:

Leva mais de um minuto para que as atualizações sejam refletidas.

Para recuperar os detalhes do grupo de segurança de rede, primeiro, recupere os grupos de recursos que contêm o grupo de segurança de rede e, em seguida, recupere o grupo de segurança de rede com base no nome do grupo de recursos.

-

Recupere os grupos de recursos que contêm o grupo de segurança de rede. Por exemplo:

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["networksecuritygroup"]}'- Recupere o grupo de segurança de rede com base no nome do grupo de recursos. Por exemplo:

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType securitygroup -MaxRecords 5 -AdditionalDataFilter '{"location": ["eastus", "westus"], "resourcegroup":["resourcegroupname"]}'

Use o comando PowerShell Get-HypInventoryItem para filtrar grupos de recursos vazios ao selecionar uma imagem mestre, perfil de máquina ou imagem preparada durante a criação do catálogo de máquinas.

Exemplos:

-

Recupere o número máximo de registros em uma página:

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5Recupere o número máximo de registros em uma página e filtre para encontrar contêineres de recursos que tenham recursos específicos.

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "manageddisk", "snapshot", "imageversion", "storageaccount"]}'Recupere com salto para indicar diretamente a página e filtre para encontrar contêineres de recursos que tenham recursos específicos.

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -skip 20 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "manageddisk", "snapshot", "imageversion", "storageaccount"]}'Use um token para recuperar a próxima página e filtre para encontrar contêineres de recursos que tenham recursos específicos.

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "manageddisk", "snapshot", "imageversion", "storageaccount"]}' -ContinuationToken 'ew0KICAiJGlkIjogIjEiLA0KICAiTWF4Um93cyI6IDUsDQogICJSb3dzVG9Ta2lwIjogMjUsDQogICJLdXN0b0NsdXN0ZXJVcmwiOiAiaHR0cHM6Ly9hcmctbmV1LTEzLXNmLmFyZy5jb3JlLndpbmRvd3MubmV0Ig0KfQ=='Recupere todos os grupos de recursos com a tag interna Citrix e limite o número máximo de registros com

MaxRecords.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5Filtre por perfil de máquina (imagem mestre) com a tag interna Citrix e limite o número máximo de registros com

MaxRecords.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "templatespecversion"]}'Filtre por imagem preparada com a tag interna Citrix e limite o número máximo de registros com

MaxRecords.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["manageddisk", "snapshot", "imageversion"]}'Filtre por perfil de máquina (imagem preparada) com a tag interna Citrix e limite o número máximo de registros com

MaxRecords.Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["vm", "templatespecversion"]}'Filtre por imagem com a tag interna Citrix e limite o número máximo de registros com

MaxRecordse localização.

s

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 5 -AdditionalDataFilter '{"containedresourcetypes": ["manageddisk", "snapshot", "imageversion", "storageaccount"], "location": ["eastus", "westus"]}'

```

Recupere todos os grupos de recursos sem considerar as tags `CitrixResource`.

<!--NeedCopy-->

Get-HypInventoryItem -LiteralPath "XDHyp:\HostingUnits\ctx04con01unit01" -ResourceType resourceGroup -MaxRecords 50 -AdditionalDataFilter '{"containedresourcetypes": ["manageddisk", "snapshot", "imageversion", "storageaccount"]}' -Force $true

```

Esta seção detalha as permissões mínimas e as permissões gerais necessárias para o Azure.

As permissões mínimas oferecem melhor controle de segurança. No entanto, novos recursos que exigem permissões adicionais falham se apenas as permissões mínimas forem concedidas. Esta seção lista as permissões mínimas por ação.

Adicione uma conexão de host usando as informações obtidas do Azure.

“Microsoft.Network/virtualNetworks/read”, “Microsoft.Compute/virtualMachines/read”, “Microsoft.Compute/disks/read”, “Microsoft.Resources/providers/read”, “Microsoft.Resources/subscriptions/locations/read”, “Microsoft.Resources/tenants/read”, “Microsoft.Network/networkSecurityGroups/join/action”, “Microsoft.Network/networkSecurityGroups/read”, “Microsoft.Network/networkSecurityGroups/securityRules/read”, “Microsoft.EdgeZones/extendedZones/read”

Ligue ou desligue as instâncias da máquina.

“Microsoft.Compute/virtualMachines/read”, “Microsoft.Resources/subscriptions/resourceGroups/read”, “Microsoft.Compute/virtualMachines/deallocate/action”, “Microsoft.Compute/virtualMachines/start/action”, “Microsoft.Compute/virtualMachines/restart/action”, “Microsoft.Insights/diagnosticsettings/delete”, “Microsoft.Insights/diagnosticsettings/read”, “Microsoft.Insights/diagnosticsettings/write”,

Crie um catálogo de máquinas, adicione, exclua, atualize máquinas e exclua o catálogo de máquinas.

A seguir está a lista de permissões mínimas necessárias quando as imagens mestre são discos gerenciados ou instantâneos que estão na mesma região da conexão de hospedagem.

“Microsoft.Resources/subscriptions/resourceGroups/read”, “Microsoft.Resources/deployments/validate/action”, “Microsoft.Resources/tags/read”, “Microsoft.Resources/tags/write”, “Microsoft.Compute/virtualMachines/read”, “Microsoft.Compute/virtualMachines/write”, “Microsoft.Compute/virtualMachines/delete”, “Microsoft.Compute/virtualMachines/deallocate/action”, “Microsoft.Compute/snapshots/read”, “Microsoft.Compute/snapshots/write”, “Microsoft.Compute/snapshots/delete”, “Microsoft.Compute/snapshots/beginGetAccess/action”, “Microsoft.Compute/snapshots/endGetAccess/action”, “Microsoft.Compute/disks/read”, “Microsoft.Compute/disks/write”, “Microsoft.Compute/disks/delete”, “Microsoft.Compute/disks/beginGetAccess/action”, “Microsoft.Compute/disks/endGetAccess/action”, “Microsoft.Compute/locations/publishers/artifacttypes/types/versions/read”, “Microsoft.Compute/skus/read”, “Microsoft.Compute/virtualMachines/extensions/read”, “Microsoft.Compute/virtualMachines/extensions/write”, “Microsoft.Features/providers/features/read”, “Microsoft.Network/virtualNetworks/read”, “Microsoft.Network/virtualNetworks/subnets/join/action”, “Microsoft.Network/virtualNetworks/subnets/read”, “Microsoft.Network/networkSecurityGroups/read”, “Microsoft.Network/networkSecurityGroups/write”, “Microsoft.Network/networkSecurityGroups/delete”, “Microsoft.Network/networkSecurityGroups/join/action”, “Microsoft.Network/networkInterfaces/read”, “Microsoft.Network/networkInterfaces/write”, “Microsoft.Network/networkInterfaces/delete”, “Microsoft.Network/networkInterfaces/join/action”, “Microsoft.Network/locations/usages/read”, “Microsoft.Compute/capacityReservationGroups/capacityReservations/read”, “Microsoft.Compute/capacityReservationGroups/deploy/action”

Você precisa das seguintes permissões adicionais com base nas permissões mínimas para os seguintes recursos:

-

Se a imagem mestre for um VHD em uma conta de armazenamento na mesma região da conexão de hospedagem:

"Microsoft.Storage/storageAccounts/read", "Microsoft.Storage/storageAccounts/listKeys/action",Se a imagem mestre for uma ImageVersion da Azure Compute Gallery (anteriormente Shared Image Gallery):

"Microsoft.Compute/galleries/read", "Microsoft.Compute/galleries/images/read", "Microsoft.Compute/galleries/images/versions/read",Se a imagem mestre for um disco gerenciado, instantâneo ou VHD em uma região diferente da região da conexão de hospedagem:

"Microsoft.Storage/storageAccounts/read", "Microsoft.Storage/storageAccounts/listKeys/action", "Microsoft.Storage/storageAccounts/write", "Microsoft.Storage/storageAccounts/delete", "Microsoft.Storage/checknameavailability/read", "Microsoft.Storage/locations/usages/read", "Microsoft.Storage/skus/read",Se você usar o grupo de recursos gerenciado pelo Citrix:

"Microsoft.Resources/subscriptions/resourceGroups/write", "Microsoft.Resources/subscriptions/resourceGroups/delete",Se você colocar a imagem mestre na Azure Compute Gallery (anteriormente Shared Image Gallery) em um locatário ou assinatura compartilhada:

"Microsoft.Compute/galleries/write", "Microsoft.Compute/galleries/images/write", "Microsoft.Compute/galleries/images/versions/write", "Microsoft.Compute/galleries/read", "Microsoft.Compute/galleries/images/read", "Microsoft.Compute/galleries/images/versions/read", "Microsoft.Compute/galleries/delete", "Microsoft.Compute/galleries/images/delete", "Microsoft.Compute/galleries/images/versions/delete", "Microsoft.Resources/subscriptions/read",Se você usar o suporte a host dedicado do Azure:

"Microsoft.Compute/hostGroups/read", "Microsoft.Compute/hostGroups/write", "Microsoft.Compute/hostGroups/hosts/read",Se você usar Criptografia do Lado do Servidor (SSE) com Chaves Gerenciadas pelo Cliente (CMK):

"Microsoft.Compute/diskEncryptionSets/read",Se você implantar VMs usando modelos ARM (perfil de máquina):

"Microsoft.Resources/deployments/write", "Microsoft.Resources/deployments/operationstatuses/read", "Microsoft.Resources/deployments/read", "Microsoft.Resources/deployments/delete", "Microsoft.Insights/DataCollectionRuleAssociations/Read", "Microsoft.Insights/dataCollectionRules/read",Se você usar a especificação de modelo do Azure como um perfil de máquina:

"Microsoft.Resources/templateSpecs/read", "Microsoft.Resources/templateSpecs/versions/read",

A seguir está a lista de permissões mínimas necessárias quando a imagem mestre é VHD e você usa o grupo de recursos conforme fornecido pelo administrador:

“Microsoft.Resources/subscriptions/resourceGroups/read”, “Microsoft.Resources/tags/read”, “Microsoft.Resources/tags/write”, “Microsoft.Storage/storageAccounts/delete”, “Microsoft.Storage/storageAccounts/listKeys/action”, “Microsoft.Storage/storageAccounts/read”, “Microsoft.Storage/storageAccounts/write”, “Microsoft.Storage/checknameavailability/read”, “Microsoft.Storage/locations/usages/read”, “Microsoft.Storage/skus/read”, “Microsoft.Compute/virtualMachines/deallocate/action”, “Microsoft.Compute/virtualMachines/delete”, “Microsoft.Compute/virtualMachines/read”, “Microsoft.Compute/virtualMachines/write”, “Microsoft.Resources/deployments/validate/action”, “Microsoft.Network/networkInterfaces/delete”, “Microsoft.Network/networkInterfaces/join/action”, “Microsoft.Network/networkInterfaces/read”, “Microsoft.Network/networkInterfaces/write”, “Microsoft.Network/networkSecurityGroups/delete”, “Microsoft.Network/networkSecurityGroups/join/action”, “Microsoft.Network/networkSecurityGroups/read”, “Microsoft.Network/networkSecurityGroups/write”, “Microsoft.Network/virtualNetworks/subnets/read”, “Microsoft.Network/virtualNetworks/read”, “Microsoft.Network/virtualNetworks/subnets/join/action”, “Microsoft.Network/locations/usages/read”

A seguir está a permissão mínima necessária para recuperar preços de VMs:

“Microsoft.Consumption/pricesheets/read”

A seguir está a permissão mínima necessária para recuperar custo de VMs:

“Microsoft.CostManagement/query/read”

Observação:

Para visualizar a guia Cost Insights de um catálogo de máquinas do Azure, você deve ter a permissão Gerenciamento de Custos > Gerenciar > Ler custo (padrão para Administradores de Nuvem). Para obter informações sobre a guia Cost Insights, consulte Exibir detalhes do catálogo.

A função de Colaborador tem acesso total para gerenciar todos os recursos. Este conjunto de permissões não impede que você obtenha novos recursos.

O conjunto de permissões a seguir oferece a melhor compatibilidade daqui para frente, embora inclua mais permissões do que o necessário com o conjunto de recursos atual:

“Microsoft.Compute/diskEncryptionSets/read”, “Microsoft.Compute/disks/beginGetAccess/action”, “Microsoft.Compute/disks/delete”, “Microsoft.Compute/disks/endGetAccess/action”, “Microsoft.Compute/disks/read”, “Microsoft.Compute/disks/write”, “Microsoft.Compute/galleries/delete”, “Microsoft.Compute/galleries/images/delete”, “Microsoft.Compute/galleries/images/read”, “Microsoft.Compute/galleries/images/versions/delete”, “Microsoft.Compute/galleries/images/versions/read”, “Microsoft.Compute/galleries/images/versions/write”, “Microsoft.Compute/galleries/images/write”, “Microsoft.Compute/galleries/read”, “Microsoft.Compute/galleries/write”, “Microsoft.Compute/hostGroups/hosts/read”, “Microsoft.Compute/hostGroups/read”, “Microsoft.Compute/hostGroups/write”, “Microsoft.Compute/snapshots/beginGetAccess/action”, “Microsoft.Compute/snapshots/delete”, “Microsoft.Compute/snapshots/endGetAccess/action”, “Microsoft.Compute/snapshots/read”, “Microsoft.Compute/snapshots/write”, “Microsoft.Compute/virtualMachines/deallocate/action”, “Microsoft.Compute/virtualMachines/delete”, “Microsoft.Compute/virtualMachines/read”, “Microsoft.Compute/virtualMachines/restart/action”, “Microsoft.Compute/virtualMachines/start/action”, “Microsoft.Compute/virtualMachines/write”, “Microsoft.Compute/locations/publishers/artifacttypes/types/versions/read”, “Microsoft.Compute/skus/read”, “Microsoft.Compute/virtualMachines/extensions/read”, “Microsoft.Compute/virtualMachines/extensions/write”, “Microsoft.Network/networkInterfaces/delete”, “Microsoft.Network/networkInterfaces/join/action”, “Microsoft.Network/networkInterfaces/read”, “Microsoft.Network/networkInterfaces/write”, “Microsoft.Network/networkSecurityGroups/delete”, “Microsoft.Network/networkSecurityGroups/join/action”, “Microsoft.Network/networkSecurityGroups/read”, “Microsoft.Network/networkSecurityGroups/write”, “Microsoft.Network/virtualNetworks/subnets/read”, “Microsoft.Network/virtualNetworks/read”, “Microsoft.Network/virtualNetworks/subnets/join/action”, “Microsoft.Network/locations/usages/read”, “Microsoft.Resources/deployments/operationstatuses/read”, “Microsoft.Resources/deployments/read”, “Microsoft.Resources/deployments/validate/action”, “Microsoft.Resources/deployments/write”, “Microsoft.Resources/deployments/delete”, “Microsoft.Resources/subscriptions/resourceGroups/read”, “Microsoft.Resources/subscriptions/resourceGroups/write”, “Microsoft.Resources/subscriptions/resourceGroups/delete”, “Microsoft.Resources/providers/read”, “Microsoft.Resources/subscriptions/locations/read”, “Microsoft.Resources/subscriptions/read”, “Microsoft.Resources/tags/read”, “Microsoft.Resources/tags/write”, “Microsoft.Resources/tenants/read”, “Microsoft.Resources/templateSpecs/read”, “Microsoft.Resources/templateSpecs/versions/read”, “Microsoft.Storage/storageAccounts/delete”, “Microsoft.Storage/storageAccounts/listKeys/action”, “Microsoft.Storage/storageAccounts/read”, “Microsoft.Storage/storageAccounts/write”, “Microsoft.Storage/checknameavailability/read”, “Microsoft.Storage/locations/usages/read”, “Microsoft.Storage/skus/read”, “Microsoft.Features/providers/features/read”, “Microsoft.Insights/DataCollectionRuleAssociations/Read”, “Microsoft.Insights/dataCollectionRules/read”, “Microsoft.Insights/diagnosticsettings/delete”, “Microsoft.Insights/diagnosticsettings/read”, “Microsoft.Insights/diagnosticsettings/write”, “Microsoft.Compute/capacityReservationGroups/capacityReservations/read”, “Microsoft.Consumption/pricesheets/read”, “Microsoft.Network/networkSecurityGroups/join/action”, “Microsoft.Network/networkSecurityGroups/read”, “Microsoft.Network/networkSecurityGroups/securityRules/read”, “Microsoft.Compute/capacityReservationGroups/deploy/action”, “Microsoft.EdgeZones/extendedZones/read”

Você pode configurar facilmente todas as permissões mínimas necessárias para uma entidade de serviço ou conta de usuário no Azure, vinculada a uma conexão de host, para executar todas as operações do MCS usando um modelo ARM. Este modelo ARM automatiza o seguinte:

- Criação de uma Função do Azure com as permissões mínimas necessárias para as operações.

- Atribuição desta função a uma Entidade de Serviço do Azure existente no nível da assinatura.

Você pode implantar este modelo ARM usando o Portal do Azure ou comandos do PowerShell. Para obter mais informações, consulte Modelo ARM para Operações do Citrix Virtual Apps and Desktops.

Você pode validar as permissões em uma conexão de host para executar tarefas relacionadas à criação e gerenciamento de catálogos de máquinas MCS. Esta implementação ajuda a identificar as permissões ausentes necessárias para diferentes cenários, como criar, excluir e atualizar VMs, gerenciar o consumo de energia de VMs, com antecedência, para que você possa evitar bloqueios em momentos críticos.

Você pode validar as permissões em uma conexão de host usando o comando PowerShell Test-HypHypervisorConnection. O resultado do comando é capturado como uma lista, onde cada item da lista é dividido em três seções.

- Categoria: A ação ou tarefa que um usuário pode executar para criar e gerenciar um catálogo de máquinas MCS.

- Ação Corretiva: A etapa que um administrador deve executar para resolver uma discrepância de permissões ausentes dos usuários.

- Permissão Ausente: A lista de permissões ausentes para uma categoria.

Para validar as permissões, faça o seguinte:

- Crie uma conexão de host com o Azure.

- Abra uma janela do PowerShell no host do Delivery Controller™.

- Execute

asnp citrix*para carregar os módulos PowerShell específicos do Citrix. -

Execute o seguinte comando para verificar se você tem as permissões necessárias para testar uma conexão.

Test-HypHypervisorConnection -LiteralPath "XDHyp:\Connections\AzureCon"Permissão de nível de função necessária para o SPN:

- Microsoft.Authorization/roleDefinitions/read (no nível da assinatura ou no nível do grupo de recursos, se o grupo de recursos for fornecido)

- Microsoft.Authorization/roleAssignments/read (no nível da assinatura ou no nível do grupo de recursos, se o grupo de recursos for fornecido)

Permissões de nível de API necessárias para o SPN:

Microsoft.Graph:

- Application.Read.All

- Directory.Read.All

- ServicePrincipalEndpoint.Read.All

-

Depois de adicionar as permissões ausentes necessárias para consultar suas permissões, execute o seguinte comando para verificar se você tem permissões nas várias categorias.

Exemplo:

Para testar uma conexão no nível da assinatura com um nível mais alto de autorização necessário:

Test-HypHypervisorConnection -LiteralPath XDHyp:\Connections\ AzureCon -SecurePassword $password -UserName 922e65d5-38ae-4cf5-xxxx-xxxxxxxxxExemplo:

Para testar uma conexão no nível do grupo de recursos sem um alto nível de autorização:

Test-HypHypervisorConnection -LiteralPath XDHyp:\Connections\testles -CustomProperties \$customProperties | Format-ListObservação:

O parâmetro

CustomPropertiesé usado para fornecer o nível do grupo de recursos porque o grupo de recursos é uma informação específica da conexão.Exemplo:

Para testar uma conexão com o nível mais alto de autorização no nível do grupo de recursos:

Test-HypHypervisorConnection -LiteralPath XDHyp:\Connections\testles -SecurePassword $password -UserName 922e65d5-38ae-4cf5-832b-54122196b7dd -CustomProperties $customProperties

Para obter informações sobre permissões, consulte Permissões do Azure necessárias. ```