Citrix Advisor

Citrix Advisor 是一项服务,可帮助您优化 DaaS 部署并提升其整体运行状况和就绪状态。它可自动执行环境检查并提供可操作的建议,使您能够主动识别配置问题、效率低下、资源浪费、偏离最佳实践等。

注意:

此服务仅适用于完全管理员。

建议您使用页面右上角的反馈图标提交反馈。

-

优势

-

借助 Advisor,您可以:

- 主动识别并解决问题:在潜在问题、配置漂移和偏离最佳实践影响用户、扰乱业务运营或损害安全性之前对其进行检测。

- 优化环境性能和稳定性:微调配置、优化资源分配并实施最佳实践,以提升 Citrix 部署的稳定性、安全性及性能。

- 简化操作并降低开销:自动执行例行检查、简化复杂的修复任务并获得指导性帮助,从而降低运营开销并释放管理资源。

- 优化成本和资源利用率:识别超支领域、发现资源优化机会并确保高效利用 Citrix 技术,以最大限度地降低总拥有成本。

- 保持合规性并遵循最佳实践:确保您的 Citrix 部署遵循 Citrix 最佳实践、安全标准和行业法规,从而降低风险并改善整体治理。

- 简化复杂任务:简化管理任务,以支持健康、优化的环境。

检查建议

要检查您的站点以获取 Advisor 建议,请执行以下步骤:

- 登录 Citrix Cloud,使用具有完全管理员角色的帐户。

- 单击 DaaS 磁贴。

- 在左侧窗格中,选择 Advisor。

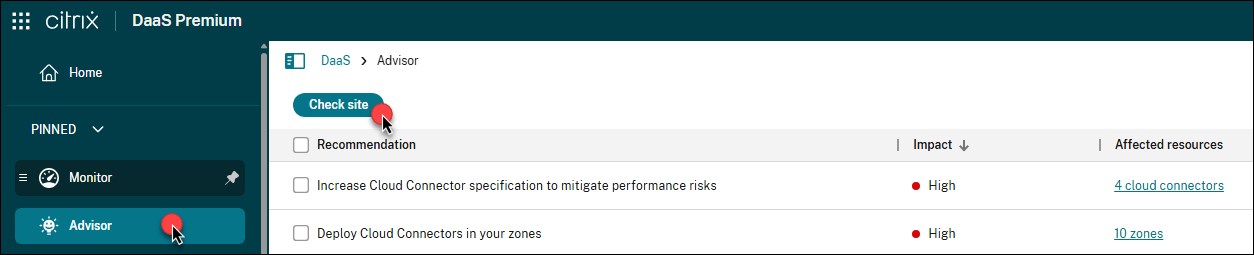

- 单击检查站点。

-

在检查站点页面上,选择您希望 Advisor 检查的类别。

类别 描述 参考 安全性 用于检测可能导致安全漏洞的威胁和漏洞的建议。 安全性建议 可靠性 用于确保和改进业务关键型应用程序连续性的建议。 可靠性建议 性能 用于提升应用程序和桌面性能,为最终用户提供更快、响应更灵敏体验的建议。 性能建议 卓越运营 用于帮助您实现流程和工作流效率、资源可管理性和部署最佳实践的建议。 卓越运营建议 成本优化 用于通过调整资源规模、最大限度地减少浪费以及使容量与实际使用需求保持一致来降低总体支出的建议。 成本优化建议 - 单击运行检查以运行站点检查,并根据当前配置生成更新的建议。

-

所有建议都显示在列表中。

-

-

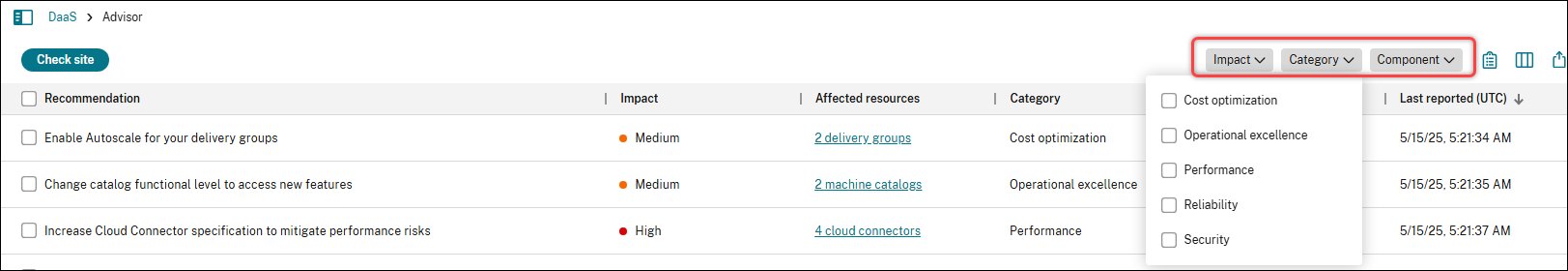

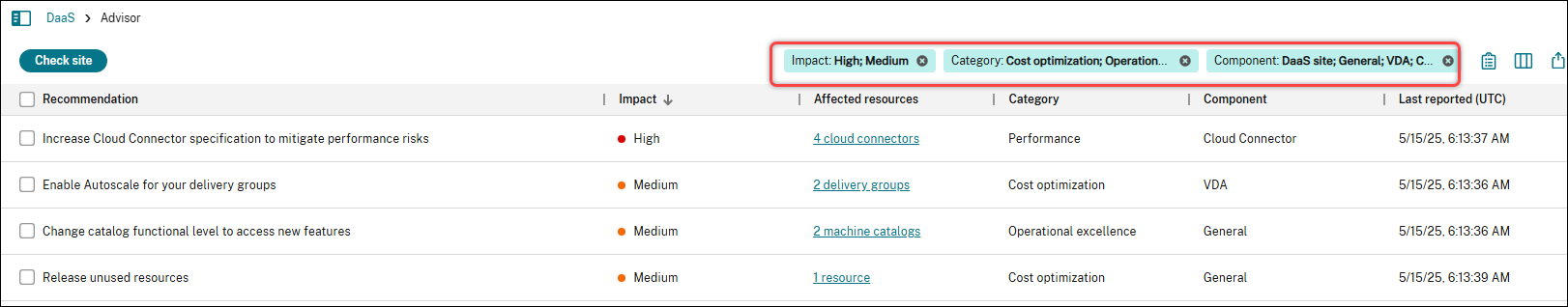

筛选建议

您可以按影响、类别或组件筛选建议,以专注于与您的部署最相关的信息。

-

在 Advisor 中,找到建议列表右上角的筛选器。

-

单击筛选器(例如,类别)以查看可用选项。

-

选择一个或多个复选框以应用筛选器。列表会自动更新,仅显示与您的选择匹配的建议。

-

结合使用多个筛选器以缩小列表范围。

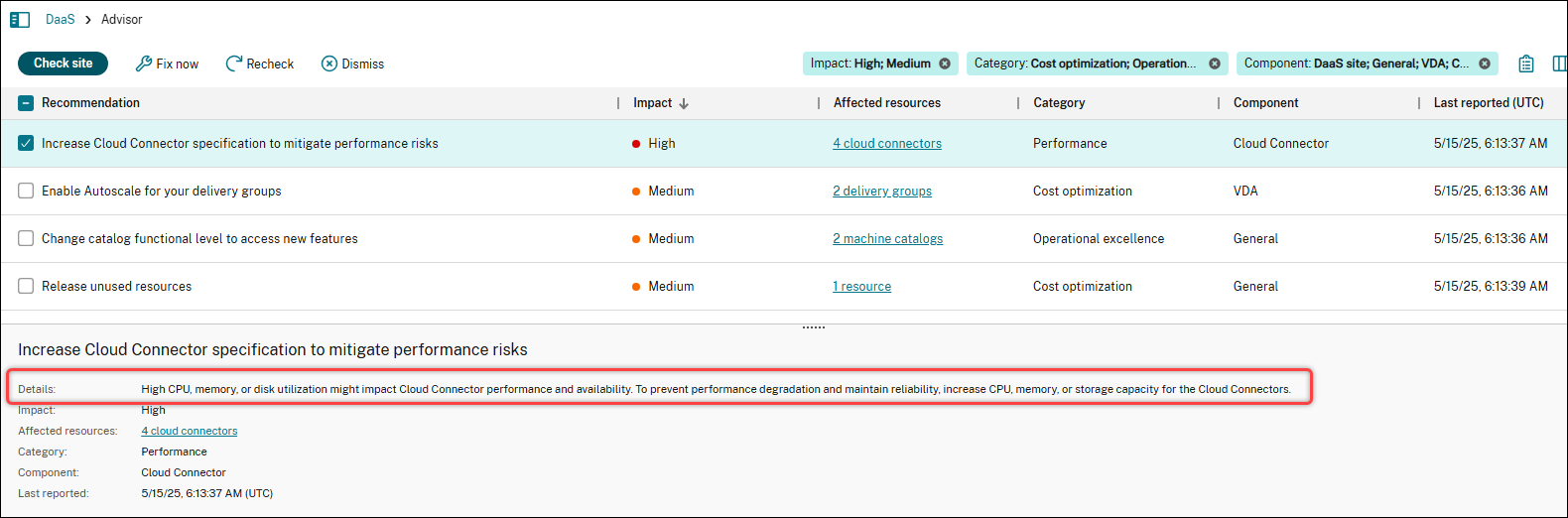

查看并根据建议采取行动

使用建议列表了解部署中的配置问题和改进机会。您可以对建议执行以下操作:

查看建议详细信息

要查看建议,请选择一个建议以在下部窗格中查看其详细信息。

实施建议的操作

要实施建议的操作,请按照以下步骤操作:

- 选择一项建议。

- 在操作栏中单击“立即修复”。

- 按照建议的步骤进行必要的更新。

- 有时,当不支持或无法实现自动化配置时,系统会将用户定向到支持文档。我们希望确保 Advisor 旨在尽可能直接在 UI 中提供自动化操作,从而最大程度地减少手动设置的需要。

- 完成更新后,单击“重新检查”以更新受影响目标的状。

注意:

UI 和步骤因建议而异。显示的屏幕截图仅用于说明目的。

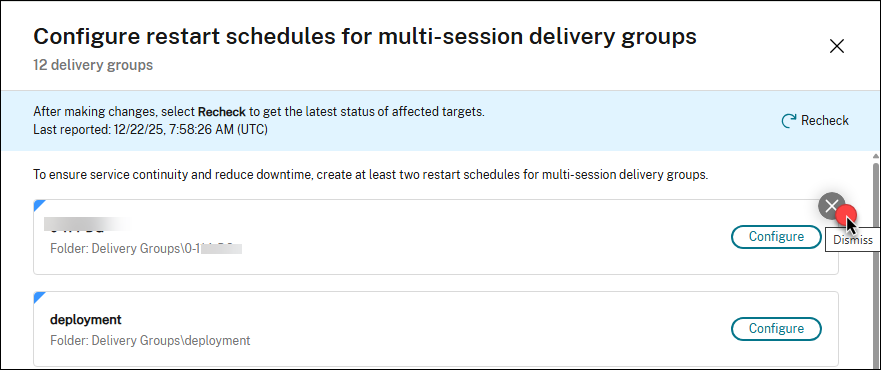

消除建议

如果某项建议与部署不相关或不需要采取措施,可以将其从当前列表和未来的检查结果中删除:

- 选择该建议。

- 在操作栏中单击“消除”。

提示:

要恢复建议中已消除的目标,请单击建议列表上方右上角的“齿轮”图标,然后选择“管理已消除的项目”。

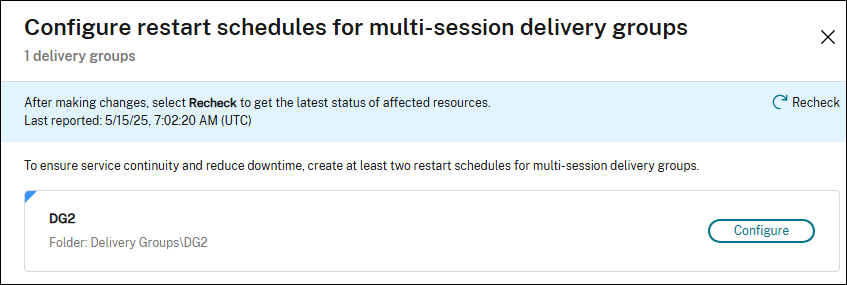

消除建议中的特定受影响目标

如果某项建议包含有意不符合最佳实践(例如,测试、验证或临时资源)的受影响目标,可以从该建议中将其删除(粒度消除)。

注意:

粒度消除仅支持以下目标:计算机目录、交付组、应用程序组和区域。

详细步骤如下:

- 选择该建议。

- 单击建议的“受影响目标”字段。建议页面将显示所有受影响的目标。

- 将鼠标悬停在要消除的受影响目标上。“消除”图标将显示在目标的右上角。

-

点击“忽略”图标。此时将显示忽略确认对话框。

-

如有需要,输入忽略备注,然后单击“忽略”。受影响的目标将从建议页面中移除。

提示:

要恢复建议中已忽略的目标,请单击建议列表右上角的齿轮图标,然后选择“管理已忽略的项目”。

自定义检查规则

您可以为以下建议自定义 Advisor 检查规则:

- 增强 Cloud Connector 硬件: 调整 CPU、内存和磁盘使用率阈值,并排除特定磁盘。

- 释放未使用的资源: 为计算机和应用程序定义自定义的未使用时间阈值。

- 优化 VDA 的 GPO 配置: 修改 GPO 处理时间阈值。

要自定义单个建议的检查规则,请执行以下步骤:

-

选择一个建议,然后单击操作栏中的“自定义”。

- 在“自定义”页面上,根据需要更新检查设置。

- 单击“保存”。更改将在下次运行检查时生效。

要从中心位置自定义所有三个建议的检查规则,请执行以下步骤:

- 单击建议列表右上角的“齿轮”图标,然后选择“自定义规则”。此时将显示这三个建议。

- 单击建议旁边的“编辑”图标。

- 根据需要更新检查设置。

- 要更新其余建议的检查规则,请重复步骤 2–3。

- 单击“保存”。更改将在下次运行检查时生效。

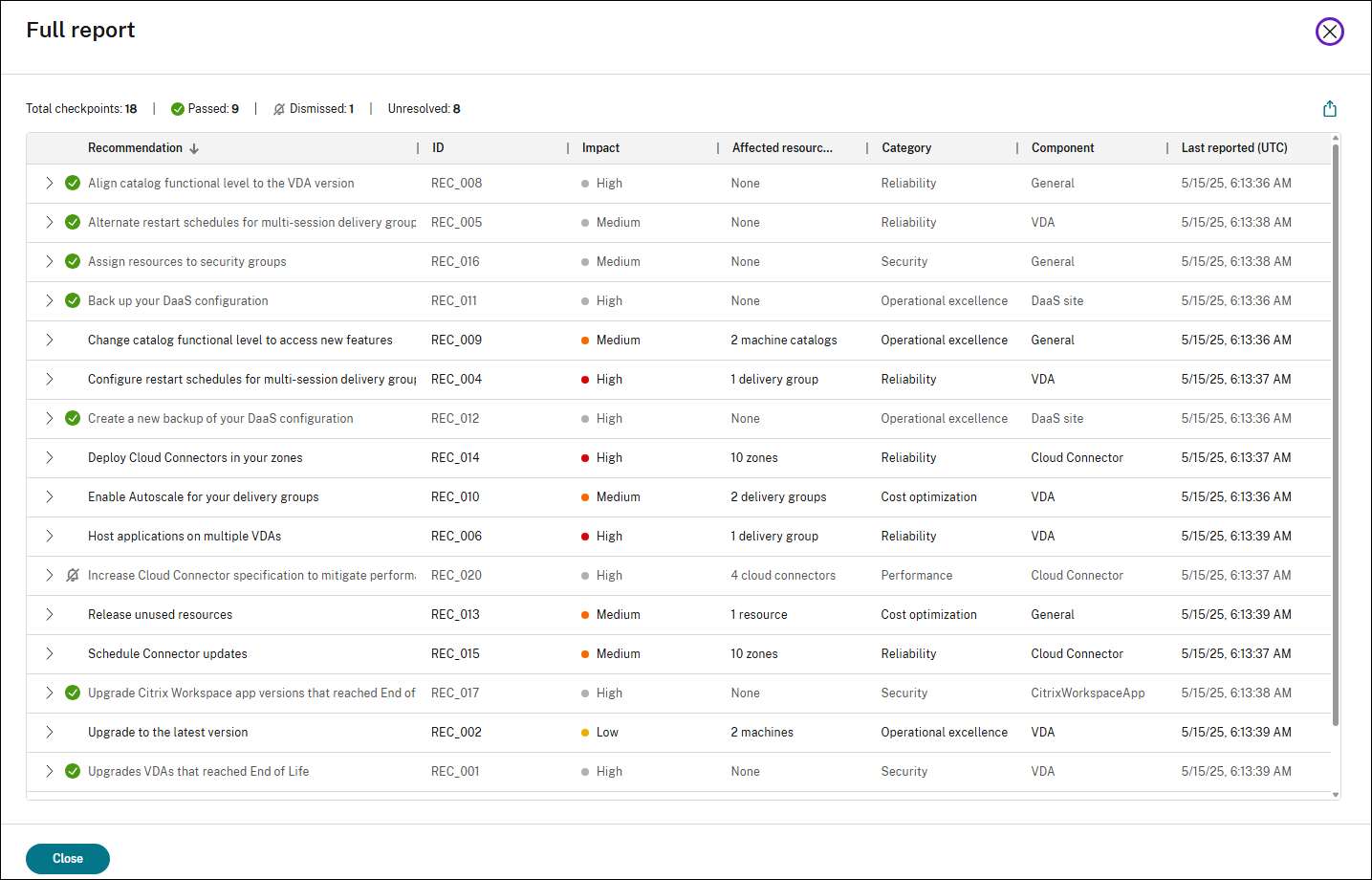

查看完整的站点检查报告

“完整报告”提供了最新站点检查中所有 Advisor 建议的摘要。它包括已通过、已忽略和未解决的检查点,可帮助您评估 DaaS 站点的整体运行状况和优化机会。

要查看完整报告,请单击建议列表右上角的“查看完整报告”图标。

参考

本节按类别列出了所有 Citrix Advisor 建议,以帮助您了解其目的和影响。

安全建议

| 建议 | ID | 影响 | 组件 | 描述 |

|---|---|---|---|---|

| 升级已终止支持的 VDA | REC_001 | 高 | VDA | 某些计算机正在使用已终止支持且不再受 Citrix 支持的 VDA 版本。将受影响的计算机升级到最新的 LTSR 或 CR VDA 版本。 |

| 将资源分配给安全组 | REC_016 | 中 | 常规 | 某些资源已分配给单个用户。Citrix 最佳实践是仅通过安全组分配用户访问权限,以简化管理并增强安全性。重新配置交付组和应用程序组的用户分配,使其仅包含安全组。 |

| 升级已终止支持的 Citrix Workspace 应用程序版本 | REC_017 | 高 | Workspace 应用程序 | 某些端点设备正在使用已终止支持的 Citrix Workspace 应用程序版本。将设备升级到最新的 Workspace 应用程序版本,以降低可支持性和安全风险。为了简化版本管理和自动更新控制,请使用 Global App Configuration Service。此外,请考虑使用端点分析解决方案来强制执行最低 Workspace 应用程序版本才能访问应用商店。 |

| 实施设备状态策略 | REC_021 | 中 | Secure Private Access | 当前的 Secure Private Access 配置缺少设备状态策略,允许从任何设备无限制地访问内部应用程序。为了降低此风险并增强安全性,请实施设备状态策略,将设备分类为:合规、不合规和拒绝访问。 |

| 实施自适应访问策略 | REC_022 | 中 | Secure Private Access | 当前的 Secure Private Access 配置缺少自适应访问策略,可能导致对应用程序的不安全访问。为了增强安全性,请实施自适应访问策略,根据上下文动态控制对企业 Web、SaaS、TCP 和 UDP 应用程序的访问。为了实现精细控制,请通过添加以下安全限制来启用对企业 Web 和 SaaS 应用程序的受限访问:剪贴板、屏幕捕获、打印、键盘记录保护、下载、上传、水印和在远程浏览器中打开。 |

| 升级已终止支持的操作系统 | REC_024 | 高 | VDA | 某些计算机正在运行已终止支持的操作系统 (OS)。这会带来重大的安全风险,并可能导致 Citrix 和 OS 供应商失去支持。为了维护安全稳定的环境,请确保所有 VDA 都运行受支持的操作系统。 |

| 升级已终止支持的管理程序版本 | REC_025 | 安全 | 管理程序 | 详细信息:某些管理程序正在运行已终止支持的版本。这会对环境稳定性构成风险,并限制 Citrix 提供全面支持的能力。为了维护安全、可支持的环境,请升级到供应商支持的管理程序版本。定期查看供应商发行说明和兼容性文档,以与领先实践和平台要求保持一致。 |

| 对主机连接使用 HTTPS | REC_039 | 中 | 常规 | 某些主机连接当前配置为 HTTP 而非 HTTPS。为了确保与管理程序的安全通信,请将这些连接更新为使用 HTTPS。这需要在管理程序上启用 HTTPS 并确保存在有效的 TLS 证书。 |

| 解决 VDA 安全漏洞 | REC_040 | 高 | VDA | 安全漏洞会影响您的某些 VDA 版本。查看 Citrix 安全公告并应用必要的修复或缓解措施,以确保系统完整性和合规性。 |

| 解决 Citrix Workspace 应用程序安全漏洞 | REC_041 | 高 | Workspace 应用程序 | 安全漏洞会影响端点设备上的某些 Citrix Workspace 应用程序版本。查看 Citrix 安全公告并应用必要的修复或缓解措施,以确保系统完整性和合规性。 |

| 升级已终止支持的 StoreFront 服务器版本 | REC_043 | 高 | StoreFront | 某些 StoreFront 服务器正在运行已终止支持且不再受 Citrix 支持的版本。为了维护安全、可支持的环境,请将所有受影响的 StoreFront 服务器升级到最新的 LTSR 或 CR 版本。 |

| 对 StoreFront 基本 URL 使用 HTTPS | REC_044 | 高 | StoreFront | 某些 StoreFront 基本 URL 当前配置为 HTTP 而非 HTTPS。为了保护用户凭据和敏感数据,请将 StoreFront 服务器和关联的负载均衡器配置为使用 HTTPS。请确保基本 URL 以“https://”开头。这可确保所有通信都经过加密,并有助于防止中间人攻击等安全威胁。 |

| 对 StoreFront 与 Cloud Connector 之间的通信使用 HTTPS | REC_045 | 高 | StoreFront | StoreFront 和 Cloud Connector 之间的流量当前通过未加密的 HTTP 传输,这可能会将用户凭据暴露给安全威胁。为了保护您的环境,请在 Cloud Connector 上启用 HTTPS 并将 StoreFront 配置为使用安全连接。 |

| 审查已启用匿名访问的 StoreFront 应用商店 | REC_052 | 中 | StoreFront | 某些 StoreFront 应用商店已启用匿名访问,允许用户无需身份验证即可启动应用程序。为了降低潜在的安全风险,请审查这些应用商店并删除未使用的应用商店。 |

可靠性建议

| 建议 | ID | 影响 | 组件 | 描述 |

|---|---|---|---|---|

| 为多会话交付组配置重新启动计划 | REC_004 | 高 | VDA | 某些多会话交付组未配置重新启动计划。计划的重新启动有助于在多会话 OS VDA 中保持最佳性能、稳定性和资源可用性。为了确保服务连续性并减少停机时间,请创建至少两个重新启动计划。通过将 VDA 标记为“偶数”和“奇数”等组,使用标记限制来交替重新启动计划。 |

| 交替多会话交付组的重新启动计划 | REC_005 | 中 | VDA | 某些多会话交付组仅配置了一个重新启动计划。为了确保服务连续性并减少停机时间,请创建至少两个重新启动计划。通过将 VDA 标记为“偶数”和“奇数”等组,使用标记限制来交替重新启动计划。 |

| 在多个 VDA 上托管应用程序 | REC_006 | 高 | VDA | 某些已发布的应用程序仅托管在单个 VDA 上,这可能会影响服务连续性并导致停机风险。确保每个应用程序都托管在交付组中的多个 VDA 上,以帮助保持可用性和可靠性。 |

| 为 Citrix Workspace 启用服务连续性 | REC_007 | 高 | Citrix Workspace | 服务连续性未启用,这意味着在服务中断期间,用户可能无法启动会话。通过添加额外的弹性层来启用服务连续性以提高可用性,该弹性层可在网络或服务状况不佳的情况下保持最终用户对应用程序和桌面的访问。 |

| 升级 VDA 以匹配目录功能级别 | REC_008 | 高 | VDA | 某些计算机使用的 VDA 版本较早,不受最低目录功能级别的支持,这可能会阻止它们注册。为了避免注册问题,请将较早的 VDA 版本升级到与目录功能级别匹配。 |

| 在您的区域中部署 Cloud Connector | REC_014 | 高 | Cloud Connector | 您的某些区域(资源位置)中部署的 Cloud Connector 少于两个。每个资源位置至少部署两个 Cloud Connector,以在 Connector 更新期间保持可用性和弹性。资源位置应遵循 N + 1 模型,其中 N 是基于部署规模的基线要求,额外的 1 提供冗余。 |

| 安排 Connector 更新 | REC_015 | 中 | Cloud Connector | 某些区域(资源位置)没有为 Connector 更新安排开始时间。为确保更新仅在计划的维护时段内进行并减少服务中断,请为 Connector 更新安排首选时间和星期几。 |

| 将 Cloud Connector 放置在同一域中 | REC_028 | 中 | Cloud Connector | 某些区域(资源位置)包含加入不同域的 Cloud Connector。这种设置可能导致 VDA 注册延迟或失败,尤其是在本地主机缓存 (LHC) 模式下。为提高可靠性并降低风险,请确保给定区域中的所有 Cloud Connector 都属于同一域。 |

| 启用 Cloud Connector 之间的通信以实现可靠的 LHC 性能 | REC_029 | 高 | Cloud Connector | 某些区域(资源位置)有多个选定的本地主机缓存 (LHC) 代理。这可能导致 VDA 注册在 LHC 模式下在 Cloud Connector 之间分配,从而导致间歇性启动失败。为防止这种情况,请确保每个受影响区域中的所有 Cloud Connector 都可以通过 http://<FQDN_OF_PEER_CONNECTOR>:80/Citrix/CdsController/ISecondaryBrokerElection 相互通信。 |

| 检查弹性配置 | REC_030 | 中 | 常规 | 您的部署弹性配置最近未经验证。维护正确的弹性配置对于确保不间断地访问应用程序和桌面至关重要,尤其是在意外服务中断期间。定期检查您的弹性配置,以确保您的部署已正确设置,能够处理潜在中断并保护用户生产力。 |

| 为 StoreFront 存储启用高级健康检查 | REC_036 | 中 | StoreFront | 某些 StoreFront 服务器上有一个或多个存储未启用高级健康检查。StoreFront 使用高级健康检查结果中的附加信息,以确保在本地主机缓存 (LHC) 模式下将启动请求发送到适当的资源位置(区域)。如果没有高级健康检查,在 LHC 模式下启动可能会失败。为提高 Citrix 环境的弹性,请为 StoreFront 服务器上的所有存储启用高级健康检查。 |

| 将所有 Cloud Connector 添加为 StoreFront 和 NetScaler Gateway 上的 STA 服务器 | REC_037 | 中 | Cloud Connector | 某些 Cloud Connector 未配置为安全票证颁发机构 (STA) 服务器,这会阻止它们接收来自 StoreFront 的 STA 请求。为避免本地主机缓存模式下的启动失败,请确保将所有 Cloud Connector 添加为 StoreFront 和 NetScaler Gateway 上的 STA 服务器。 |

| 确保 StoreFront 服务器冗余 | REC_042 | 高 | StoreFront | 某些 StoreFront 服务器组仅包含一台服务器,这会造成单点故障并在发生中断时缺乏冗余。为获得更好的弹性,请在服务器组中部署至少两台 StoreFront 服务器,并在其前面放置一个负载均衡器,以确保无缝故障转移和不间断访问。 |

性能建议

| 建议 | ID | 影响 | 组件 | 描述 |

|---|---|---|---|---|

| 优化 Cloud Connector 以用于 LHC 模式 | REC_019 | 高 | Cloud Connector | 某些 Cloud Connector 每个插槽的 CPU 核心数少于四个,这可能会影响用户在 LHC 模式下枚举和启动可用资源的能力。为最大限度地提高 LHC 的资源可用性并防止性能瓶颈,请将 Cloud Connector 计算机配置为每个插槽至少有四个核心。 |

| 增强 Cloud Connector 硬件 | REC_020 | 高 | Cloud Connector | 高 CPU、内存或磁盘使用率可能会影响 Cloud Connector 的性能和可用性。为防止性能下降并保持可靠性,请增加 Cloud Connector 的 CPU、内存或存储。 |

| 调整高资源消耗型计算机的大小 | REC_023 | 中 | VDA | 某些计算机显示出性能紧张的迹象,例如高 CPU 或内存利用率,或高会话计数。这表明计算机的规模不足以处理其支持的工作负载,这可能导致用户体验不佳和性能下降。考虑更改计算机大小以增加为计算机分配的资源,或将高级用户重新分配到具有高性能计算机的交付组。 |

| 减少区域中的主机连接数 | REC_026 | 高 | 常规 | 某些区域(资源位置)中的主机连接数超出了建议限制,这可能导致性能下降。将区域中的主机连接数减少到不超过建议限制。 |

| 减少区域中的 VDA 数量 | REC_027 | 高 | VDA | 某些区域(资源位置)中的 VDA 数量超出了建议限制,这会增加 VDA 注册失败和会话代理降级的风险,尤其是在本地主机缓存 (LHC) 模式下。为缓解这些风险,请通过将一些 VDA 移动到其他区域来重新分配 VDA。请确保相应地更新配置 VDA 注册的方法。 |

| 评估 PVS 服务器的资源分配 | REC_031 | 中 | Citrix Provisioning | 某些 Citrix Provisioning (PVS) 服务器显示出性能紧张的迹象,例如高 CPU 或内存利用率。服务器资源分配不足可能导致性能不佳和启动时间延长。考虑根据需要增加这些 PVS 服务器的 CPU 和内存分配。 |

| 增加 PVS 服务器的资源分配 | REC_032 | 高 | Citrix Provisioning | 某些 Citrix Provisioning (PVS) 服务器显示出性能紧张的迹象,例如关键 CPU 或内存利用率。服务器资源分配不足可能导致性能不佳和启动时间延长。考虑根据需要增加这些 PVS 服务器的 CPU 和内存分配。 |

| 评估 PVS 目标设备的写入缓存磁盘大小 | REC_033 | 中 | VDA | 某些 Citrix Provisioning (PVS) 目标设备上的写入缓存磁盘使用率接近阈值。为避免性能问题和用户会话失败,请评估当前的写入缓存磁盘大小并根据需要增加。 |

| 优化 VDA 的 GPO 配置 | REC_035 | 中 | VDA | 某些用户会话在登录期间经历了长时间的 GPO 处理,影响了性能。为增强对环境设置的控制,请阻止 VDA 组织单位的组策略继承,并仅应用相关的策略和安全配置。此外,考虑利用 Citrix Workspace Environment Management 异步处理设置,以加快会话登录速度。 |

| 为 StoreFront 存储启用套接字池 | REC_046 | 中 | StoreFront | 某些 StoreFront 存储未启用套接字池。套接字池通过维护一个随时可用的网络连接(套接字)池来增强效率,以便与 Delivery Controller 或 Cloud Connector 进行通信。StoreFront 不会为每个请求创建新套接字然后将其关闭(这是一个高开销过程),而是从池中重用现有连接。为提高整体环境性能和效率,请在所有存储上启用套接字池,特别是对于传输层安全 (TLS) 连接。 |

卓越运营建议

| 建议 | ID | 影响 | 组件 | 描述 |

|---|---|---|---|---|

| 将 VDA 升级到最新版本 | REC_002 | 低 | VDA | 某些计算机正在使用较旧的 VDA 版本。请升级到最新的 LTSR 或 CR VDA 版本,以访问新功能、改进和安全增强功能。 |

| 使用 Citrix Provisioning 技术 | REC_003 | 中 | Citrix Provisioning | 站点中的所有计算机都是手动预配的,并且未使用 Citrix Provisioning 技术,例如 Machine Creation Services™ (MCS) 或 Provisioning Services (PVS)。请使用 MCS 或 PVS 来确保 VDA 一致性、最大限度地减少手动任务并简化环境扩展操作。 |

| 功能级别低 | REC_009 | 低 | VDA | 某些计算机目录的功能级别低于检测到的 VDA 版本,这限制了对更高 VDA 版本中新功能的访问。要访问这些功能,请将功能级别更改为目录中所有计算机支持的最新版本。 |

| 备份您的站点配置 | REC_011 | 高 | 常规 | 您没有站点配置的备份。请创建按需备份或计划备份,以确保您拥有可随时使用的 Citrix 配置副本,以便快速恢复。 |

| 创建新的站点配置备份 | REC_012 | 高 | 常规 | 您的上次站点配置备份是在三个多月前。请定期创建按需备份或计划备份,以保持 Citrix 配置的最新副本,以便快速恢复。 |

| 使用计算机配置文件简化目录配置 | REC_038 | 低 | Provisioning | 某些计算机目录将受益于使用计算机配置文件。使用计算机配置文件,Machine Creation Services (MCS) 可以从配置文件中捕获硬件属性和虚拟机管理程序特定功能,并使用相同的配置高效地在目录中预配新的虚拟机 (VM)。 |

| 重置受污染的 Active Directory 帐户 | REC_049 | 中 | Provisioning | 某些计算机目录包含在 AD Identity Service 中标记为“受污染”的 AD 帐户。必须重置这些帐户,才能用于后续预配操作。 |

| 替换 StoreFront 的已弃用信标点 | REC_050 | 中 | StoreFront | Citrix Workspace 应用程序使用 StoreFront 中配置的信标点来确定用户是连接到内部网络还是外部网络。您正在使用 ping.citrix.com 作为信标,该信标已弃用且不再可访问。请在 StoreFront 管理控制台中将其替换为可访问的公共 URL。 |

| 为 StoreFront 存储禁用 XenApp Services URL | REC_053 | 高 | StoreFront | 某些 StoreFront 存储已启用 XenApp Services URL(也称为 PNAgent)。此功能已弃用。为了兼容性和安全性,请配置 Citrix Workspace 应用程序以使用存储 URL 连接到 StoreFront,并在服务器上禁用 XenApp Services。如果您有需要 PNAgent 的旧设备,请忽略此建议。 |

| 弃用不受支持的 StoreFront 站点 | REC_054 | 高 | StoreFront | 某些 StoreFront 存储链接到不受支持的站点类型。请将资源迁移到受支持的站点并弃用不受支持的站点。 |

| 为 StoreFront 存储禁用 Kerberos 委派 | REC_055 | 低 | StoreFront | 某些 StoreFront 存储已启用 Kerberos 委派。Kerberos 委派已弃用,只能与 XenApp 6.5 及更早版本一起使用。请为这些 StoreFront 存储禁用 Kerberos 委派。 |

成本优化建议

| 建议 | ID | 影响 | 组件 | 描述 |

|---|---|---|---|---|

| 为交付组启用 Autoscale | REC_010 | 中 | VDA | 某些符合条件的交付组未使用 Autoscale。请启用 Autoscale 以实现一致的计算机电源管理,在有效平衡成本和用户体验的同时保持可用性。 |

| 释放未使用的资源 | REC_013 | 中 | 常规 | 某些专用工作负载(例如计算机或应用程序)已超过 30 天未使用。为了减少不必要的开支并优化成本,请将未使用的计算机释放回可用池并管理未使用的应用程序。 |