-

Installieren und konfigurieren

-

Maschinenkataloge mit vorbereiteten Images erstellen

-

Vorbereitetes Image für Amazon WorkSpaces Core Managed Instances erstellen

-

Katalog von Amazon WorkSpaces Core Managed Instances erstellen

-

Maschinenkatalog mit vorbereitetem Image in Red Hat OpenShift erstellen

-

Maschinenkatalog mit vorbereitetem Image in VMware erstellen

-

Maschinenkatalog mit vorbereitetem Image in XenServer erstellen

-

-

Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)-Dienst

-

-

-

-

-

-

Konfiguration sichern oder migrieren

-

Sichern und Wiederherstellen mit dem Tool für die automatisierte Konfiguration

-

Cmdlets des Tools für die automatisierte Konfiguration für die Migration

-

Cmdlets des Tools für die automatisierte Konfiguration für Sicherung und Wiederherstellung

-

Problembehandlung für die automatisierte Konfiguration und zusätzliche Informationen

-

Citrix Diagnostic Facility (CDF)-Trace beim Systemstart erfassen

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

TLS für Web Studio und Director aktivieren

Wir empfehlen, immer TLS zu verwenden, um Verbindungen zu Web Studio und Director durch Aktivierung von HTTPS zu sichern. Dieser Artikel erläutert, wie Sie Web Studio und Director so konfigurieren, dass ein vertrauenswürdiges Zertifikat verwendet und ein sicherer Zugriff über HTTPS gewährleistet wird.

Standardverhalten

Wenn Sie Web Studio installieren, erstellt das Installationsprogramm ein selbstsigniertes Zertifikat und bindet es an Port 443 auf dem aktuellen Server. Sie können über einen Webbrowser auf dem lokalen Server über HTTPS auf Web Studio und Director zugreifen.

Wenn Sie jedoch versuchen, von einem anderen Computer aus über HTTPS auf Web Studio oder Director zuzugreifen, zeigt der Browser einen Sicherheitsfehler an, da er dem Zertifikat nicht vertraut.

Hinweis:

Wenn Sie Director ohne Web Studio installieren, erstellt das Installationsprogramm kein selbstsigniertes Zertifikat.

Sicheren Zugriff über HTTPS aktivieren

Um den Zugriff auf Web Studio oder Director über HTTPS von anderen Computern als dem Web Studio-Server zu ermöglichen, führen Sie die folgenden Schritte aus:

-

Ein vertrauenswürdiges Zertifikat erstellen oder importieren.

-

(Optional) HTTP Strict Transport Security (HSTS) aktivieren.

-

Wenn Web Studio nicht als Proxy konfiguriert ist (Clientcomputer stellen eine Verbindung sowohl zu Web Studio als auch zu den Delivery Controllern her), aktivieren Sie TLS auf den Delivery Controllern.

Hinweis:

Die Verwendung des selbstsignierten Zertifikats wird nicht empfohlen, da dies eine manuelle Konfiguration auf jedem Computer erfordert. Weitere Informationen finden Sie unter Das selbstsignierte Zertifikat verwenden.

Ein vertrauenswürdiges Zertifikat erstellen oder importieren

Wir empfehlen die Verwendung eines Zertifikats von einer Unternehmens- oder öffentlichen Zertifizierungsstelle, dem die mit dem Server verbundenen Computer vertrauen.

Weitere Informationen finden Sie unter Ein neues Zertifikat erstellen und Vorhandenes Zertifikat importieren. Der allgemeine Name oder der alternative Antragstellername des Zertifikats muss mit dem FQDN übereinstimmen, den die Benutzer für die Verbindung mit Web Studio oder Director verwenden. Wenn ein Lastenausgleich vor dem Server bereitgestellt wird, verwenden Sie den FQDN des Lastenausgleichs.

Das Zertifikat an Port 443 binden

Nachdem Sie ein vertrauenswürdiges Zertifikat erstellt oder importiert haben, binden Sie es in IIS an Port 443. Dies können Sie entweder vor oder nach der Installation tun. Wenn die Zertifikatsbindung bereits für Port 443 konfiguriert ist, nimmt das Installationsprogramm keine Änderungen vor.

Hinweis:

Standardmäßig verwenden Web Studio und Director Port 443 für den sicheren HTTPS-Zugriff. Sie können die Portnummer bei Bedarf ändern. Weitere Informationen finden Sie unter Die Standardportnummer ändern.

Um das Zertifikat an Port 443 zu binden, führen Sie die folgenden Schritte aus:

-

Melden Sie sich als Administrator am Server an.

-

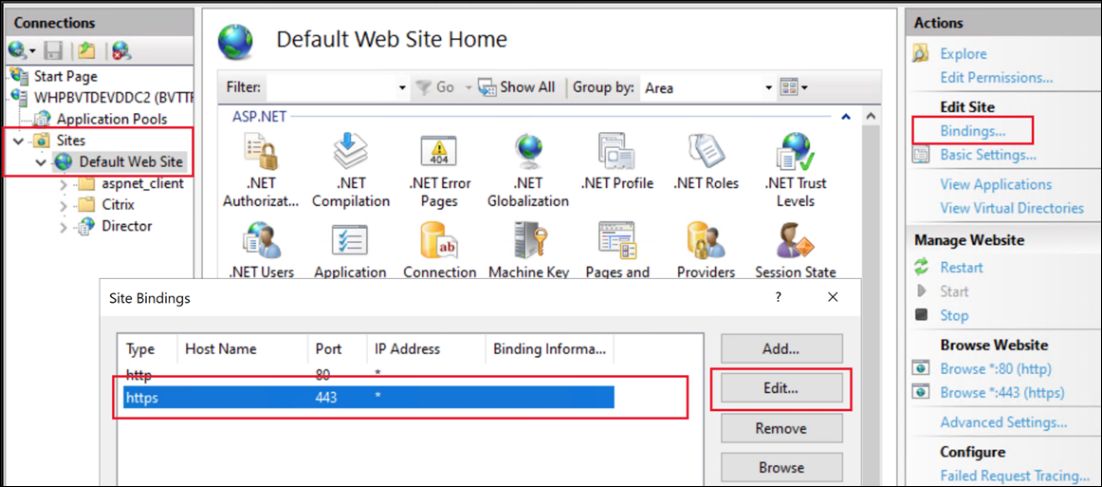

Öffnen Sie den IIS-Manager und navigieren Sie zu Sites > Default Web Site > Bindings.

-

Wenn eine vorhandene Bindung vom Typ https vorhanden ist, wählen Sie diese aus und klicken Sie auf Bearbeiten…. Wenn keine https-Bindung vorhanden ist, klicken Sie auf Hinzufügen.

-

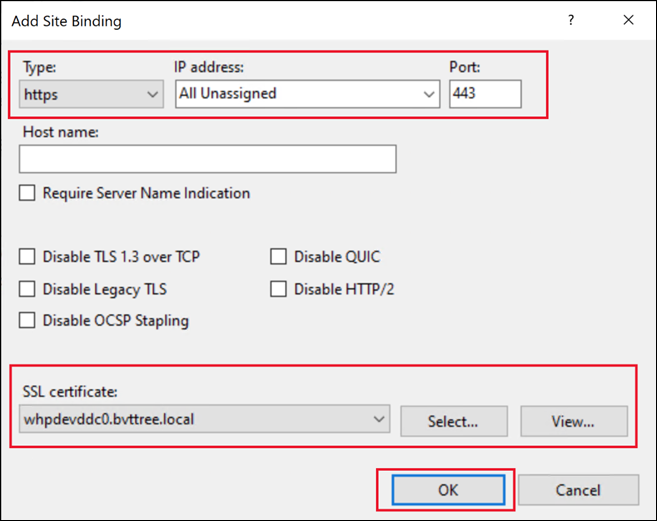

Erstellen oder bearbeiten Sie die Site-Bindung:

-

Legen Sie für eine neue Bindung den Typ auf https und den Port auf

443fest. -

Wählen Sie das entsprechende SSL-Zertifikat aus.

-

Wählen Sie unter Windows Server 2022 oder höher optional Legacy-TLS deaktivieren aus, um sicherzustellen, dass Benutzer nur moderne TLS-Versionen für die Verbindung verwenden können.

-

Klicken Sie auf OK.

-

Alternativ können Sie das Zertifikat mit PowerShell ändern. Das folgende Skript sucht beispielsweise nach einem Zertifikat mit einem bestimmten allgemeinen Namen und bindet es an alle IP-Adressen, Port 443, und deaktiviert ältere TLS-Versionen.

$certSName = 'CN=whpdevddc0.bvttree.local' # The subject name of the certificate

$certificate = Get-ChildItem -Path Cert:\LocalMachine\My\ | ? {$_.Subject -eq $certSName}

netsh http add sslcert ipport=0.0.0.0:443 certhash=$($certificate.Thumbprint) certstorename=My appid="{91fe7386-e0c2-471b-a252-1e0a805febac}" disablelegacytls=enable

<!--NeedCopy-->

Beachten Sie, dass appid eine beliebige GUID ist, die verwendet werden kann, um zu identifizieren, welche Anwendung das Zertifikat hinzugefügt hat.

Das selbstsignierte Zertifikat verwenden

Sie können das vorhandene selbstsignierte Zertifikat verwenden, dies wird jedoch nicht empfohlen, da es eine manuelle Konfiguration auf jedem Computer erfordert, der auf den Server zugreift.

Um das selbstsignierte Zertifikat auf Computern zu installieren, die eine Verbindung zu Web Studio herstellen müssen:

- Exportieren Sie das vorhandene selbstsignierte Zertifikat von den Web Studio- und Delivery Controller-Servern.

- Importieren Sie das Zertifikat in den Speicher Vertrauenswürdige Stammzertifizierungsstellen der Computer, die auf den Server zugreifen müssen.

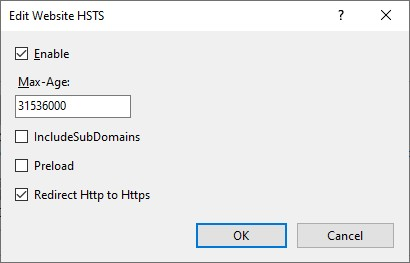

(Optional) HTTP Strict Transport Security (HSTS) aktivieren

HTTP Strict Transport Security (HSTS) weist Webbrowser an, beim Zugriff auf die Site nur HTTPS zu verwenden. Wenn ein Benutzer versucht, die URL über HTTP aufzurufen, wechselt der Browser automatisch zu HTTPS. Diese Einstellung gewährleistet eine sichere Verbindungsvalidierung sowohl auf Client- als auch auf Serverseite. Der Browser behält diese Validierung für den konfigurierten Zeitraum bei.

Unter Windows Server 2019 und höher können Sie HSTS in IIS konfigurieren:

- Öffnen Sie den Internetinformationsdienste (IIS)-Manager.

- Wählen Sie die Standardwebsite (oder die entsprechende Website) aus.

- Wählen Sie im Bereich Aktionen auf der rechten Seite HSTS… aus.

- Wählen Sie Aktivieren und geben Sie ein maximales Alter ein, z. B. 31536000 für ein Jahr.

- Wählen Sie HTTP zu HTTPS umleiten aus.

Hinweis:

Web Studio konfiguriert automatisch eine URL-Rewrite-Regel, um HTTP beim Zugriff auf die Studio-Website auf HTTPS umzuleiten. Diese Option gilt jedoch auch für Director und alle anderen Anwendungen auf der IIS-Site.

- Klicken Sie auf OK.

(Optional) Die Standardportnummer ändern

Standardmäßig verwenden Web Studio und Director Port 443 für den sicheren HTTPS-Zugriff. Um diese Portnummer zu ändern, führen Sie die folgenden Schritte aus, um eine Site-Bindung für den gewünschten Port auf der Standardwebsite zu erstellen.

Schritte:

-

Öffnen Sie auf dem Server, auf dem Web Studio gehostet wird, den Internetinformationsdienste (IIS)-Manager.

-

Erweitern Sie im Bereich Verbindungen den Serverknoten und wählen Sie unter Sites die Standardwebsite aus.

-

Klicken Sie im Bereich Aktionen auf der rechten Seite auf Bindungen.

-

Klicken Sie im Fenster Site-Bindungen auf Hinzufügen.

-

Legen Sie im Fenster “Site-Bindung hinzufügen” Folgendes für die neue Bindung fest:

- Typ: Wählen Sie https aus.

- IP-Adresse: Wählen Sie die entsprechende IP-Adresse aus oder lassen Sie sie bei Bedarf als “Alle nicht zugewiesen”.

- Port: Geben Sie die gewünschte Portnummer ein (z. B. 444).

- SSL-Zertifikat: Wählen Sie das entsprechende SSL-Zertifikat für die sichere Kommunikation aus.

Hinweis:

Wenn der Delivery Controller und Web Studio auf separaten Computern installiert sind und der Server keine anderen Dienste oder Websites bereitgestellt hat, können Sie Port 443 entfernen. Andernfalls behalten Sie diesen Port bei, um Kommunikationsprobleme mit dem Orchestrierungsdienst und anderen FMA-Diensten zu vermeiden.

-

Klicken Sie auf OK, um die Bindung zu speichern, und schließen Sie dann das Fenster Site-Bindungen.

-

Klicken Sie im IIS-Manager auf den Serverknoten und dann im Bereich Aktionen auf Neu starten, um die neue Bindung anzuwenden.

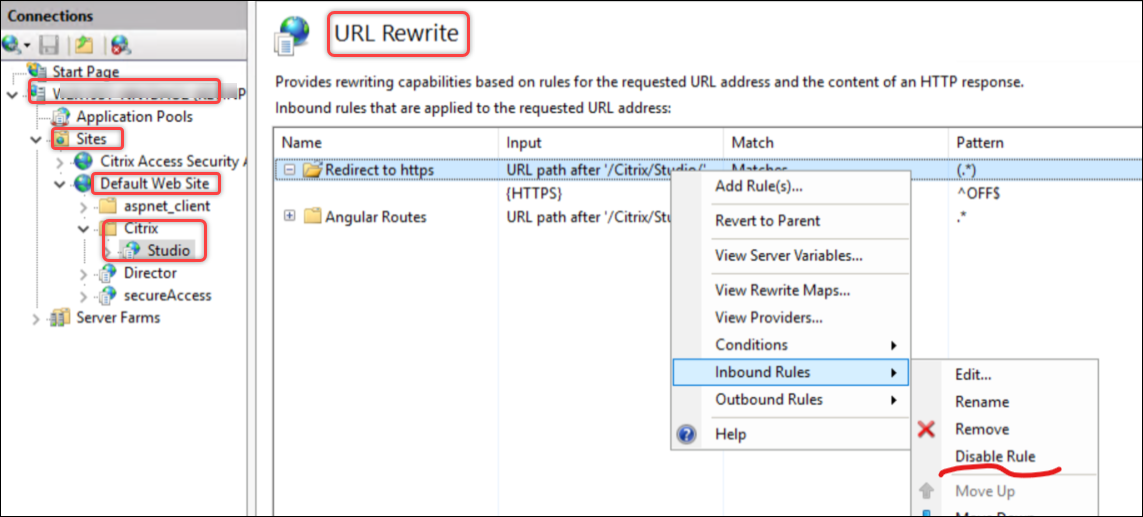

(Optional) HTTPS-Umleitung deaktivieren

Wenn Sie Web Studio installieren, wird standardmäßig jeder HTTP-Zugriff automatisch auf HTTPS umgeleitet. Es ist möglich, diese Umleitung zu deaktivieren, um HTTP-Zugriff zu ermöglichen. Dieser Ansatz wird nur empfohlen, wenn Sie andere Maßnahmen ergriffen haben, um den HTTP-Zugriff zu blockieren. Falls Sie einen TLS-terminierenden Lastenausgleich vor Web Studio haben, wird weiterhin empfohlen, HTTPS zwischen Ihrem Lastenausgleich und Web Studio zu verwenden.

- Melden Sie sich am Web Studio-Server an.

-

Öffnen Sie den Internetinformationsdienste (IIS)-Manager und navigieren Sie zu Servername > Sites > Default Web Site > URL Rewrite.

-

Deaktivieren Sie die eingehenden Regeln für die Umleitung zu HTTPS, wie im folgenden Screenshot gezeigt.

Wenn Sie HSTS in IIS aktiviert haben, müssen Sie auch HTTP zu HTTPS umleiten deaktivieren.

Teilen

Teilen

In diesem Artikel

- Standardverhalten

- Sicheren Zugriff über HTTPS aktivieren

- Ein vertrauenswürdiges Zertifikat erstellen oder importieren

- Das Zertifikat an Port 443 binden

- Das selbstsignierte Zertifikat verwenden

- (Optional) HTTP Strict Transport Security (HSTS) aktivieren

- (Optional) Die Standardportnummer ändern

- (Optional) HTTPS-Umleitung deaktivieren

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.