Browserinhaltsumleitung

Einführung

Browser Content Redirection (BCR) verbessert die Benutzererfahrung beim Webbrowsing in Citrix Virtual Apps and Desktops™-Umgebungen. Durch die Auslagerung des Renderings von Webseiten auf den lokalen Rechner des Benutzers reduziert BCR die Serverlast und verbessert die Leistung, insbesondere bei komplexen oder ressourcenintensiven Websites.

Funktionsweise

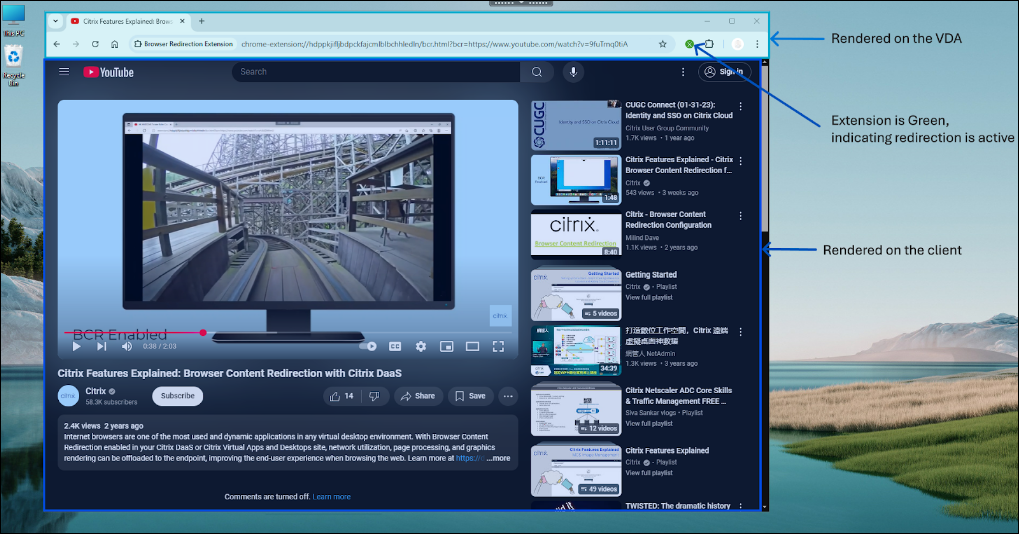

BCR nutzt die Citrix Workspace™-App, um eine sichere Browserumgebung auf dem Gerät des Benutzers zu schaffen. Wenn ein Benutzer eine zugelassene Webseite aufruft, wird der Viewport des Browserfensters an den Client umgeleitet. Die clientseitige Browser-Engine nutzt dann die Ressourcen des lokalen Rechners, um die Seite zu rendern, was zu schnelleren Ladezeiten und einer flüssigeren Interaktion führt.

-

Beachten Sie, dass nur der Browser-Viewport umgeleitet wird. Der Viewport ist der rechteckige Bereich in Ihrem Browser, in dem der Inhalt angezeigt wird. Der Viewport umfasst keine Elemente wie die Adressleiste, die Favoritenleiste oder die Statusleiste. Diese Elemente befinden sich in der Benutzeroberfläche, die weiterhin im Browser im VDA ausgeführt wird.

-

Hauptvorteile

Browserinhaltsumleitung verwaltet den Web-Traffic intelligent und bietet Ihren Benutzern ein überragendes Erlebnis, während die Belastung Ihrer Infrastruktur reduziert wird.

- So können sie Ihrem Unternehmen zugutekommen:

-

Kosteneinsparungen: Lagern Sie ressourcenintensive Webseiten auf Benutzergeräte aus, wodurch wertvolle Serverressourcen freigesetzt und der Bandbreitenverbrauch reduziert werden. Dies führt zu geringeren Hardware- und Netzwerkkosten.

-

Verbesserte Benutzererfahrung: Bieten Sie Ihren Benutzern ein flüssigeres, reaktionsschnelleres Browsererlebnis, selbst bei grafikintensiven Websites. Erzielen Sie eine nativeähnliche Leistung, eliminieren Sie Verzögerungen und verbessern Sie die Produktivität.

-

Verbesserte Sicherheit: Sorgen Sie für eine sichere Umgebung, während Sie den Zugriff auf interne und externe Ressourcen ermöglichen.

-

Erhöhte Flexibilität: Unterstützen Sie eine Vielzahl von Anwendungsfällen, vom einfachen Webbrowsing bis hin zu komplexen Webanwendungen, die Proxy-Traversal oder SSO-Authentifizierung erfordern. Verwalten Sie Umleitungseinstellungen einfach mit detaillierten Richtlinienkontrollen in Citrix Web Studio™.

-

Systemanforderungen

Serverseitige Komponenten

- #### Citrix Virtual Apps and Desktops

- Long Term Service Release

- Mindestanforderungen – Jede nicht End-of-Life LTSR Citrix Virtual Apps and Desktops Version

- Empfohlen – Citrix Virtual Apps and Desktops 2402 oder höher

- Current Release

- Mindestanforderung – Jede nicht End-of-Life CR Citrix Virtual Apps and Desktops Version

- Empfohlen – Neueste Citrix Virtual Apps and Desktops Version

- #### Browserkomponenten

- Browser

- Microsoft Edge

- Google Chrome

- Microsoft Edge

-

Hinweis:

Für Microsoft Edge: Um die Browserinhaltsumleitung oder die bidirektionale Inhaltsumleitung zu aktivieren, stellen Sie sicher, dass Sie Virtual Delivery Agent (VDA) Version 2503 verwenden, wenn Sie die Browserumleitungs-Erweiterung aus dem Microsoft Edge Add-ons Store verwenden möchten. Für ältere VDA-Versionen können Sie dieselbe Funktionalität erreichen, indem Sie die Erweiterung aus dem Chrome Web Store in Ihrem Microsoft Edge Browser installieren.

- Browserumleitungs-Erweiterung: Veröffentlicht in den Web Stores von Chrome und Edge

- Wir empfehlen die Verwendung der neuesten Browserversionen für die beste Erfahrung

-

Hinweis:

-

Um die Browserinhaltsumleitung oder die bidirektionale Inhaltsumleitung zu aktivieren, stellen Sie sicher, dass Sie Virtual Delivery Agent (VDA) Version 2503 verwenden, wenn Sie die Browserumleitungs-Erweiterung aus dem Microsoft Edge Add-ons Store verwenden möchten. Für ältere VDA-Versionen können Sie dieselbe Funktionalität erreichen, indem Sie die Erweiterung aus dem Chrome Web Store in Ihrem Microsoft Edge Browser installieren.

-

Clientseitige Komponenten

Windows

- Windows 10 oder 11

- Citrix Workspace App

- Mindestanforderung – Jede nicht End-of-Life Citrix Workspace App

- Empfohlen

- Long Term Service Release – Citrix Workspace App für Windows 2402 CU4 oder neuer, Citrix Workspace App für Windows 2507

- Current Release – Citrix Workspace App 2405 oder neuer

Hinweis:

- Browserinhaltsumleitung wird auf Citrix Workspace App Windows LTSR Versionen 1912 und 2203.1 nicht unterstützt-

Die für die Browserinhaltsumleitung erforderliche clientseitige Browser-Engine wird standardmäßig in Citrix Workspace App Current Releases installiert

-

- Die für die Browserinhaltsumleitung erforderliche clientseitige Browser-Engine wird standardmäßig nicht in Citrix Workspace App 2402 LTSR Release installiert. Administratoren können den ADDLOCAL-Schalter nutzen, um BCR-Browserkomponenten zusätzlich zur Citrix Workspace App zu installieren.

- Weitere Informationen finden Sie in der Citrix Workspace App Windows-Dokumentation.

Linux

- Citrix Workspace App

- Mindestanforderung – Jede nicht End-of-Life Citrix Workspace App

- Empfohlen – Citrix Workspace App 2408 oder neuer

- Weitere Informationen finden Sie in der [Citrix Workspace App für Linux-Dokumentation](https://docs.citrix.com/de-de/citrix-workspace-app-for-linux/browser-content-redirection.html).

ChromeOS

- Citrix Workspace App

- Neueste Version aus dem Chrome Web Store

MacOS

- Citrix Workspace App

- Mindestanforderung – Citrix Workspace App für Mac 2411 oder neuer

Hinweis:

- > - Für MacOS ist das Browser Content Redirection-Paket unabhängig von der Citrix Workspace App und immer die neueste Version. Daher ist das Paket mit mehreren CWA-Versionen oberhalb der angegebenen Mindestversion kompatibel.

-

- Da keine Abhängigkeit von der Citrix Workspace App für Mac besteht, stimmt die Versionsnummerierung der Browser Content Redirection nicht mit der Version der Citrix Workspace App für Mac überein.

-

-

- Die clientseitige Browser-Engine ist nicht in der Citrix Workspace App für Mac enthalten. Laden Sie die clientseitige Komponente für Mac von Citrix Downloads herunter und installieren Sie sie.

- Intel- und ARM-Pakete sind getrennt. Daher müssen Sie die entsprechende Version installieren, die zu Ihrem MacOS-Endpunkt passt.

Konfigurationsschritte

-

- Installieren Sie die clientseitigen und serverseitigen Komponenten gemäß den Systemanforderungen.

- Details zur Erweiterungsbereitstellung finden Sie im Abschnitt Erweiterungsbereitstellung.

-

- Konfigurieren Sie die Studio-Richtlinien.

- Web Studio-Richtlinien bieten eine granulare Möglichkeit, die Browser Content Redirection für eine Vielzahl von Anwendungsfällen zu konfigurieren.

- Die grundlegenden Richtlinien ermöglichen es dem Administrator, URLs zu konfigurieren, die mit der Browser Content Redirection zugelassen/nicht zugelassen werden sollen.

- Die URLs können mit Wildcards konfiguriert werden.

- Installieren Sie die clientseitigen und serverseitigen Komponenten gemäß den Systemanforderungen.

- Öffnen Sie einen unterstützten Webbrowser und navigieren Sie zu einer zugelassenen URL.

- Wenn eine Übereinstimmung in der Zulassungsliste gefunden wird, wird die Website an den Client umgeleitet.

- Die Citrix Workspace App integriert den Viewport in den VDA-seitigen Browser für ein nahtloses Erlebnis.

- Die Farbe des Erweiterungslogos gibt den Status der Inhaltsumleitung an.

- Grün: Aktiv und verbunden

- Grau: Nicht aktiv / im Leerlauf auf der aktuellen Registerkarte

- Rot: Fehlerhaft / Funktioniert nicht

Hinweis:

HTML5-Videoumleitung und Browser Content Redirection sind unabhängige Funktionen. Die Richtlinien für die HTML5-Videoumleitung sind für diese Funktion nicht erforderlich. Der Citrix HDX™ HTML5 Video Redirection Service wird jedoch für die Browser Content Redirection verwendet.

Wir empfehlen, alle Konfigurationen über Web Studio und nicht über Registrierungsschlüssel vorzunehmen.

Funktionen und Konfigurationsoptionen

Die Browser Content Redirection bietet verschiedene Konfigurationsmöglichkeiten, um den Anwendungsfällen unterschiedlicher Kundenumgebungen gerecht zu werden. Detaillierte Informationen zu den Richtlinieneinstellungen finden Sie unter Browser Content Redirection-Richtlinieneinstellungen.

Umleitungsmechanismen

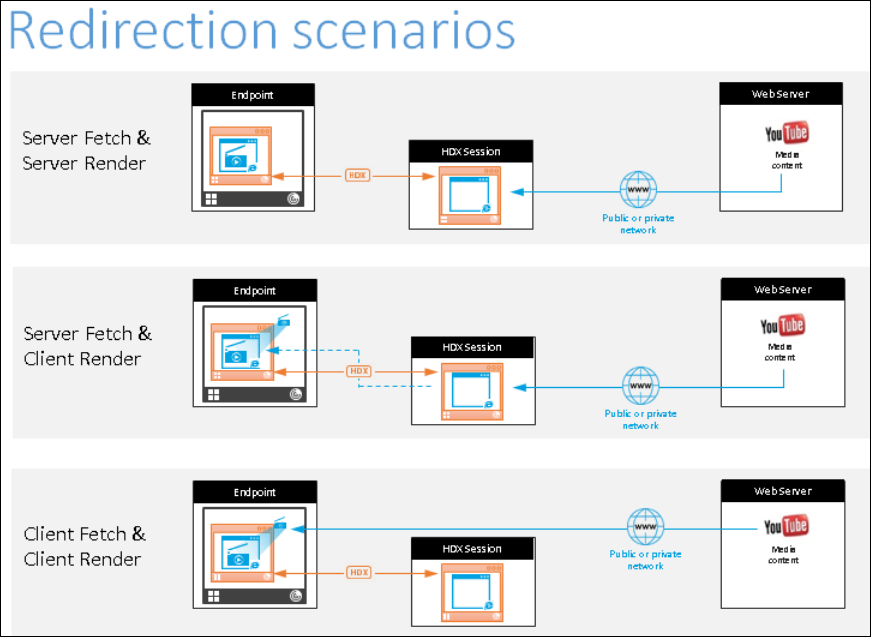

Standardmäßig arbeitet die Browser Content Redirection in diesem Modus, d. h. die clientseitige Browser-Engine greift direkt auf die Webseite zu. Dies erfordert den notwendigen Zugriff vom Client-Netzwerk auf die Webseite. Das Szenario “Client-Abruf, Client-Rendering” entlastet den Citrix VDA von der gesamten Netzwerk-, CPU- und RAM-Nutzung und verlagert diese auf den Client. Dies ist die optimalste Methode zur Konfiguration der Browser Content Redirection.

Richtlinienkonfigurationsoptionen

-

Browser Content Redirection: Zugelassen

-

Browser Content Redirection ACL-Konfiguration

- Geben Sie die URLs an, die umgeleitet werden sollen. Standardmäßig ist YouTube die einzige Website, die für die Umleitung konfiguriert ist.

-

Browser Content Redirection Blocklist-Konfiguration

- Optionale Konfigurationsoption zum Blockieren bestimmter URLs / Sub-URLs von der Umleitung. Nutzen Sie diese Option zusammen mit der oben genannten, um maximale Anpassung zu erzielen.

Server-Abruf, Client-Rendering

In diesem Fall kontaktiert die clientseitige Browser-Engine den Webserver über den VDA mittels eines virtuellen Kanals und ruft Inhalte von diesem ab. Diese Option ist nützlich, wenn der Client keinen Internetzugang hat (z. B. Thin Clients). Geringer CPU- und RAM-Verbrauch auf dem VDA, aber Bandbreite wird auf dem virtuellen ICA®-Kanal verbraucht.

In diesem Szenario gibt es drei Betriebsmodi. Der Begriff Proxy bezieht sich auf ein Proxy-Gerät, auf das der VDA zugreift, um Internetzugang zu erhalten.

Richtlinienkonfigurationsoptionen

-

Zusätzlich zu den im Abschnitt “Client-Abruf, Client-Rendering” angegebenen Richtlinien konfigurieren Sie Folgendes:

-

Browser Content Redirection Proxy-Konfiguration

- Direkt oder Transparent: Konfigurieren Sie dies, wenn Sie “Server-Abruf, Client-Rendering” nutzen möchten und direkten oder transparenten Proxy-Zugriff auf die Webseite vom VDA aus haben. Das Schlüsselwort „DIRECT“ sollte in der Richtlinie konfiguriert werden.

- Expliziter Proxy: Konfigurieren Sie dies, wenn Sie “Server-Abruf, Client-Rendering” nutzen möchten und expliziten Proxy-Zugriff auf die Webseite vom VDA aus haben.

- PAC-Dateien: Konfigurieren Sie dies, wenn Sie sich auf PAC-Dateien verlassen, damit Browser im VDA automatisch den geeigneten Proxy-Server zum Abrufen einer bestimmten URL auswählen können.

Fallback-Modus

Es kann vorkommen, dass die Client-Umleitung fehlschlägt. Wenn beispielsweise der Client-Computer keinen direkten Internetzugang hat, kann eine Fehlermeldung an den VDA zurückgesendet werden. In solchen Fällen kann der Browser auf dem VDA die Seite neu laden und auf dem Server rendern.

Sie können das serverseitige Rendering von Videoelementen unterdrücken, indem Sie die vorhandene Richtlinie zur Verhinderung von Windows Media-Fallback verwenden. Setzen Sie diese Richtlinie auf “Alle Inhalte nur auf dem Client wiedergeben” oder “Nur clientzugängliche Inhalte auf dem Client wiedergeben”. Diese Einstellungen verhindern, dass Videoelemente auf dem Server wiedergegeben werden, wenn bei der Client-Umleitung Fehler auftreten. Diese Richtlinie wird nur wirksam, wenn Sie die Browser Content Redirection aktivieren und die Zugriffssteuerungslisten-Richtlinie die URL enthält, die zurückfällt. Die URL darf nicht in der Blocklist-Richtlinie enthalten sein.

- ### Authentifizierungsbehandlung

- #### Authentifizierungs-Websites

In der aktuellen Implementierung der Browserinhaltsumleitung müssen unabhängig vom Umleitungsmechanismus Authentifizierungswebsites konfiguriert werden, damit die Browserinhaltsumleitung die Anmeldung bei Websites verarbeiten kann.

- **Beispiel:**

-

Wenn nur https://www.youtube.com/* in der ACL-Konfiguration der Browserinhaltsumleitung konfiguriert ist und keine Authentifizierungswebsites konfiguriert sind, fällt BCR beim Anmelden bei der Website auf serverseitiges Rendering zurück und wird dort fortgesetzt.

-

In diesem Fall müssen, damit BCR Authentifizierungswebsites verarbeiten kann, https://www.accounts.google.com/* und alle anderen erforderlichen Authentifizierungswebsites, wie z. B. IdP-Websites, konfiguriert werden. Jede Website-Anmeldung funktioniert anders, stellen Sie daher sicher, dass Sie auflisten

-

Nach der Konfiguration übernimmt BCR die Authentifizierung. Beispielsweise erfolgt bei Client-Fetch-Client-Render die Authentifizierung auch über die clientseitige Browser-Engine für ein nahtloses Anmeldeerlebnis.

- ##### Richtlinienkonfigurationsoptionen-

Konfigurieren Sie die Richtlinie für Authentifizierungswebsites der Browserinhaltsumleitung zusätzlich zu den im Abschnitt Umleitungsmechanismen genannten Richtlinien

-

Hinweis:

-

- Der clientseitige BCR-Browser speichert Cookies (einschließlich Authentifizierung) nicht, nachdem das umgeleitete Fenster geschlossen wurde. Dies würde sich als die Notwendigkeit äußern, sich erneut bei Websites anzumelden, wenn BCR-Fenster vollständig geschlossen und wieder geöffnet werden.

-

- Der clientseitige BCR-Browser liest keine Cookies vom VDA-seitigen Browser. Daher werden Benutzerpersonalisierung und -präferenzen nicht mit dem VDA-Browser synchronisiert.

-

Integrierte Windows-Authentifizierung

- Die Browserinhaltsumleitung kann eine nahtlose Möglichkeit zur Authentifizierung bei Websites bieten, wenn sie mit der integrierten Windows-Authentifizierung (IWA) innerhalb derselben Domäne wie der VDA konfiguriert ist.

Richtlinienkonfigurationsoptionen

- Konfigurieren Sie die Richtlinie für die Unterstützung der integrierten Windows-Authentifizierung der Browserinhaltsumleitung

Bevor Sie Single Sign-On aktivieren, führen Sie Folgendes aus:

- Konfigurieren Sie die Kerberos-Infrastruktur so, dass sie Tickets für Dienstprinzipalnamen (SPNs) ausstellt, die aus dem Hostnamen erstellt werden. Zum Beispiel HTTP/serverhostname.com.

- Für Server-Fetch-Client-Render: Wenn Sie die Browserinhaltsumleitung im Server-Fetch-Modus verwenden, stellen Sie sicher, dass DNS auf dem VDA ordnungsgemäß konfiguriert ist.

- Für Client-Fetch-Client-Render: Wenn Sie die Browserinhaltsumleitung im Client-Fetch-Modus verwenden, stellen Sie sicher, dass DNS auf dem Clientgerät ordnungsgemäß konfiguriert ist und dass Sie TCP-Verbindungen vom Overlay zur IP-Adresse des Webservers zulassen.

- #### Proxy-Authentifizierung

- Die Browserinhaltsumleitung kann eine nahtlose Möglichkeit zur Authentifizierung bei Ihrem Webproxy bieten, wenn Inhalte vom Server abgerufen werden. Wenn aktiviert, ruft die Browserinhaltsumleitung automatisch ein Kerberos-Dienstticket ab und verwendet es zur Authentifizierung beim Proxy.

Richtlinienkonfigurationsoptionen

- Konfigurieren Sie die Richtlinie für die Proxy-Authentifizierung beim Server-Fetch der Browserinhaltsumleitung

Bevor Sie die Richtlinie für die Proxy-Authentifizierung beim Server-Fetch aktivieren, führen Sie Folgendes aus:

- Sie müssen Ihre PAC-Datei so konfigurieren, dass der Datenverkehr über einen nachgeschalteten Webproxy geleitet und der Proxy für die Verwendung der Kerberos-Authentifizierung eingerichtet wird.

Serverseitige Zertifikatsvalidierung

Die Browserinhaltsumleitung wurde um die Unterstützung der Zertifikatsvalidierung erweitert. Beim Zugriff auf eine umgeleitete Website vom Client aus vertraut der Client-Overlay-Browser möglicherweise dem Zertifikat des Servers oder des MitM-Proxys nicht. In solchen Fällen kann BCR nun die Host- oder Proxy-Zertifikate anhand des Zertifikatsspeichers des VDA validieren.

Mindestanforderungen

Diese Funktion ist standardmäßig aktiviert, und es ist keine Konfiguration erforderlich, sobald die folgenden Anforderungen erfüllt sind:

- Citrix Virtual Apps and Desktops 2507

- Citrix Workspace App für Windows 2511

- Citrix Workspace App für Linux 2511 (Vorschau)

- Browserumleitungs-Erweiterung (Chrome oder Edge) 25.11 oder höher.

Unterstützung für Single Sign-On

Browser Content Redirection bietet jetzt ein optimiertes Benutzererlebnis mit Single Sign-On-Unterstützung, die VDA-seitige Authentifizierung und das Teilen von Cookies ermöglicht. Diese Verbesserung eliminiert redundante Anmeldungen und steigert die Produktivität durch die Aufrechterhaltung der Authentifizierung und Cookie-Persistenz über BCR-Sitzungen hinweg, selbst nachdem das BCR-Fenster geschlossen wurde. Dieses nahtlose Erlebnis erhöht die Sicherheit zusätzlich, indem es sicherstellt, dass die Authentifizierung vom VDA und nicht vom Client ausgeht.

Für detaillierte Informationen zu dieser Funktion siehe den Abschnitt Single Sign-On-Unterstützung.

Anwendungsfälle

Browser Content Redirection (BCR) kann für eine Vielzahl von Websites genutzt werden, insbesondere für solche, die ressourcenintensiv sind und häufig von Unternehmen aufgerufen werden. Dazu gehören Videostreaming-Plattformen wie YouTube, die erheblich davon profitieren können, das Rendering auf Endgeräte auszulagern, wodurch die Serverlast reduziert und Kosten gespart werden. Darüber hinaus ist BCR ideal für Unified-Communications-Anwendungen wie Videokonferenzen und Kollaborationstools (Google Meet, Teams Web, Zoom Web) sowie Contact-Center-Anwendungen (Genesys Cloud), um eine reibungslose Leistung und ein verbessertes Benutzererlebnis zu gewährleisten. Durch den Einsatz von BCR können Unternehmen ihre Ressourcen optimieren und die Effizienz bei verschiedenen webbasierten Anwendungen verbessern. Informationen zur Konfiguration spezifischer Websites finden Sie unter CTX238236.

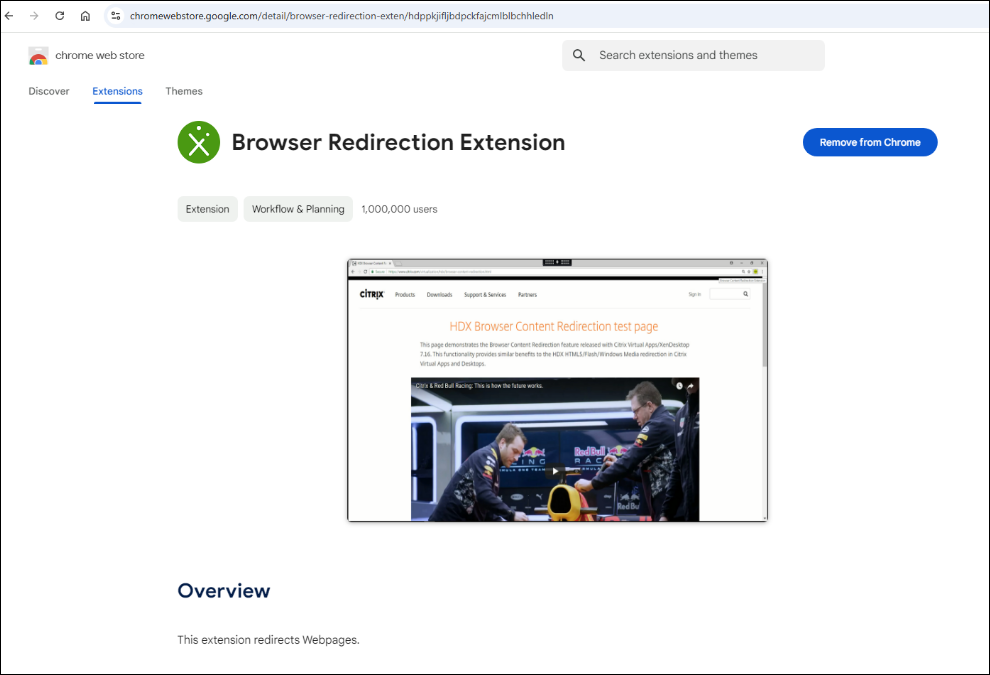

Erweiterungsbereitstellung

Manuelle Bereitstellung

Die Browser-Umleitungs-Erweiterung ist in den Chrome- und Edge-Webstores veröffentlicht. Die Erweiterung wird nur im Browser auf dem VDA benötigt und nicht auf der Clientseite. Um die Erweiterung zu installieren, navigieren Sie zum Chrome-/Edge-Webstore, suchen Sie nach der Browser-Umleitungs-Erweiterung und fügen Sie sie den jeweiligen Browsern hinzu. Diese Methode funktioniert für einzelne Benutzer. Um die Erweiterung für eine große Benutzergruppe bereitzustellen, stellen Sie die Erweiterung mithilfe einer Gruppenrichtlinie bereit.

Bereitstellung mittels Gruppenrichtlinie

Voraussetzungen

-

Zugriff: Sie benötigen Administratorrechte auf dem Computer oder in Ihrer Active Directory-Umgebung, in der Sie die Gruppenrichtlinie konfigurieren werden.

-

ADMX-Dateien: Laden Sie die Google Chrome ADMX-Dateien (administrative Vorlagen) für Ihre Chrome-Version herunter. Diese finden Sie auf der Google Chrome Enterprise-Hilfeseite.

-

Edge-Vorlagen: Laden Sie die administrativen Vorlagen (ADMX-Dateien) für Microsoft Edge von der Microsoft Edge Enterprise-Landingpage herunter.

-

Erweiterungs-ID und Update-URL: Die Erweiterungs-ID und Update-URL für die Citrix Browser Content Redirection-Erweiterung.

Schritte für Google Chrome

- ADMX-Dateien importieren:

- Kopieren Sie die Chrome ADMX-Dateien in Ihren zentralen Speicher für administrative Vorlagen. Dies ist typischerweise %SystemRoot%\PolicyDefinitions auf Ihrem Domänencontroller.

- Gruppenrichtlinienverwaltung öffnen:

- Starten Sie die Gruppenrichtlinien-Verwaltungskonsole (gpmc.msc).

- GPO erstellen oder bearbeiten:

- Erstellen Sie entweder ein neues Gruppenrichtlinienobjekt (GPO) oder bearbeiten Sie ein bestehendes, das für die Benutzer oder Computer gilt, auf denen Sie die Erweiterung bereitstellen möchten.

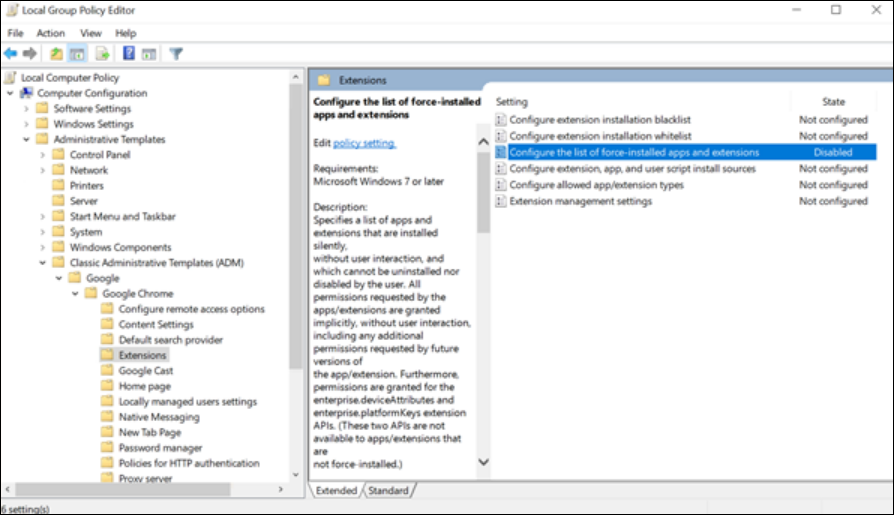

- Zu den Erweiterungseinstellungen navigieren:

- Navigieren Sie im GPO-Editor zu:

- Benutzerkonfiguration > Administrative Vorlagen > Klassische administrative Vorlagen (ADM) > Google > Google Chrome > Erweiterungen

- Navigieren Sie im GPO-Editor zu:

- “Liste der zwangsinstallierten Apps und Erweiterungen konfigurieren” aktivieren:

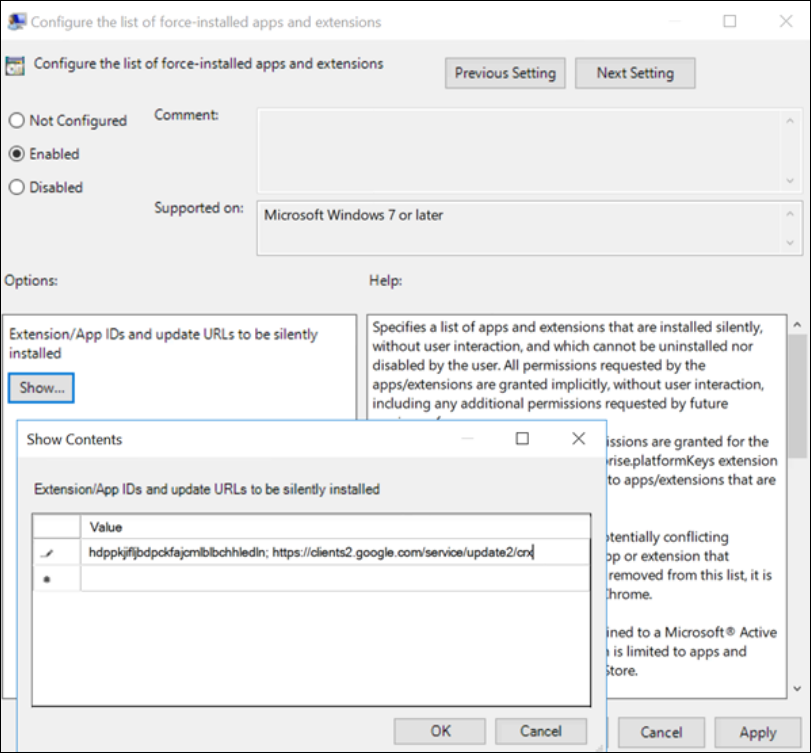

- Doppelklicken Sie auf diese Richtlinieneinstellung und wählen Sie “Aktiviert”.

- Wenn die Einstellung “Liste der zwangsinstallierten Apps und Erweiterungen konfigurieren” auf “Deaktiviert” gesetzt ist, wird die Erweiterung automatisch für alle Benutzer aus Chrome entfernt.

- Erweiterungs-ID und Update-URL hinzufügen:

- Klicken Sie auf die Schaltfläche “Anzeigen”.

- Geben Sie die Erweiterungs-ID und die Update-URL im Format:

; ein. - Wert: hdppkjifljbdpckfajcmlblbchhledln; https://clients2.google.com/service/update2/crx (Update-URL)

- GPO anwenden:

- Verknüpfen Sie das GPO mit der entsprechenden Organisationseinheit (OU) in Ihrer Active Directory-Struktur.

- Gruppenrichtlinie aktualisieren:

- Führen Sie auf den Zielcomputern gpupdate /force aus, um die Richtlinie sofort anzuwenden, oder warten Sie, bis die Richtlinie automatisch aktualisiert wird.

Schritte für Microsoft Edge

- ADMX-Dateien importieren:

- Kopieren Sie die Edge ADMX-Dateien in Ihren zentralen Speicher für administrative Vorlagen (%SystemRoot%\PolicyDefinitions).

- Gruppenrichtlinienverwaltung öffnen:

- Starten Sie die Gruppenrichtlinien-Verwaltungskonsole (gpmc.msc).

- GPO erstellen oder bearbeiten:

- Erstellen Sie ein neues GPO oder bearbeiten Sie ein bestehendes.

- Zu den Erweiterungseinstellungen navigieren:

- Navigieren Sie im GPO-Editor zu:

- Computerkonfiguration > Richtlinien > Administrative Vorlagen > Microsoft Edge > Erweiterungen

- Navigieren Sie im GPO-Editor zu:

- “Steuern, welche Erweiterungen stillschweigend installiert werden” aktivieren:

- Doppelklicken Sie auf diese Richtlinieneinstellung und wählen Sie “Aktiviert”.

- Erweiterungs-ID und Update-URL hinzufügen:

- Klicken Sie auf die Schaltfläche “Anzeigen”.

- Geben Sie die Erweiterungs-ID und die Update-URL im Format:

; ein. - Wert: hdppkjifljbdpckfajcmlblbchhledln; https://clients2.google.com/service/update2/crx (Update-URL)

- GPO anwenden:

- Verknüpfen Sie das GPO mit der entsprechenden Organisationseinheit (OU) in Ihrer Active Directory-Struktur.

- Gruppenrichtlinie aktualisieren:

- Führen Sie auf den Zielcomputern gpupdate /force aus oder warten Sie auf die automatische Aktualisierung.

Fehlerbehebung

Informationen zur Fehlerbehebung finden Sie im Knowledge Center-Artikel Fehlerbehebung bei der Browserinhaltsumleitung.

Einschränkungen der Browserinhaltsumleitung

Serverseitige Einschränkungen (VDA)

Die Browserinhaltsumleitung unterstützt die folgenden Anwendungsfälle nicht. Falls eine Verbesserung für die genannten oder neue Szenarien erforderlich ist, wenden Sie sich bitte an das Citrix Produktteam.

- Pop-up-Fenster werden mit der Browserinhaltsumleitung nicht unterstützt.

- Die HTML5-Video-Umleitungsrichtlinie muss deaktiviert sein, wenn die Browserinhaltsumleitung verwendet wird.

- In Szenarien der Sitzungstrennung/-wiederverbindung muss das VDA-Browserfenster aktualisiert werden, damit BCR wieder aktiv wird.

- Drucken und Dateidownloads aus BCR-umgeleiteten Fenstern werden nicht unterstützt.

- Bei der Verwendung der Browserinhaltsumleitung mit Browserprofilfreigabe wird die SSO-Persistenz mit mehreren Profilen nicht unterstützt.

Clientseitige Einschränkungen (CWA)

- Die Browserinhaltsumleitung wird auf ARMhf-Frameworks nicht unterstützt.

- Die Browserinhaltsumleitung wird auf ARMhf-Frameworks nicht unterstützt.

- BCR unterstützt maximal 25 umgeleitete Tabs in einem Browser und insgesamt 30 umgeleitete Tabs in zwei Browsern.