Erstellen eines Google Cloud Platform-Katalogs

Maschinenkataloge erstellen beschreibt die Assistenten zum Erstellen eines Maschinenkatalogs. Die folgenden Informationen behandeln Details, die spezifisch für Google Cloud-Umgebungen sind.

Hinweis:

Bevor Sie einen Google Cloud Platform (GCP)-Katalog erstellen, müssen Sie die Erstellung einer Verbindung zu GCP abgeschlossen haben. Siehe Verbindung zu Google Cloud-Umgebungen.

Vorbereiten einer Master-VM-Instanz und einer persistenten Festplatte

Tipp:

“Persistent disk” ist der Google Cloud-Begriff für eine virtuelle Festplatte.

Um Ihre Master-VM-Instanz vorzubereiten, erstellen und konfigurieren Sie eine VM-Instanz mit Eigenschaften, die der gewünschten Konfiguration für die geklonten VDA-Instanzen in Ihrem geplanten Maschinenkatalog entsprechen. Die Konfiguration bezieht sich nicht nur auf die Instanzgröße und den Typ. Sie umfasst auch Instanzattribute wie Metadaten, Tags, GPU-Zuweisungen, Netzwerk-Tags und Dienstkontoeigenschaften.

- Als Teil des Master-Prozesses verwendet MCS Ihre Master-VM-Instanz, um die Google Cloud-Instanzvorlage zu erstellen. Die Instanzvorlage wird dann verwendet, um die geklonten VDA-Instanzen zu erstellen, aus denen der Maschinenkatalog besteht. Geklonte Instanzen erben die Eigenschaften (mit Ausnahme der VPC-, Subnetz- und persistenten Festplatten-Eigenschaften) der Master-VM-Instanz, aus der die Instanzvorlage erstellt wurde.

Nachdem Sie die Eigenschaften der Master-VM-Instanz nach Ihren Vorgaben konfiguriert haben, starten Sie die Instanz und bereiten dann die persistente Festplatte für die Instanz vor.

Wir empfehlen Ihnen, manuell einen Snapshot der Festplatte oder ein Image der Festplatte zu erstellen. Dadurch können Sie eine aussagekräftige Namenskonvention zur Versionsverfolgung verwenden, erhalten mehr Optionen zur Verwaltung früherer Versionen Ihres Master-Images und sparen Zeit bei der Erstellung von Maschinenkatalogen. Wenn Sie keinen eigenen Snapshot erstellen, erstellt MCS einen temporären Snapshot für Sie (der am Ende des Bereitstellungsprozesses gelöscht wird). Das manuelle Erstellen eines multiregionalen Snapshots der Betriebssystemfestplatte oder des Images ermöglicht es Ihnen auch, dasselbe Master-Image für Maschinenkataloge in verschiedenen GCP-Regionen zu verwenden.

Erstellen eines Maschinenkatalogs

Sie können einen Maschinenkatalog auf zwei Arten erstellen:

- Erstellen eines Maschinenkatalogs mit Web Studio

-

Erstellen eines Maschinenkatalogs mit PowerShell

- ### Erstellen eines Maschinenkatalogs mit Web Studio - > **Hinweis:** > > Erstellen Sie Ihre Ressourcen, bevor Sie einen Maschinenkatalog erstellen. Verwenden Sie die von Google Cloud festgelegten Namenskonventionen bei der Konfiguration von Maschinenkatalogen. Weitere Informationen finden Sie unter [Bucket- und Objektnamensrichtlinien]( https://cloud.google.com/storage/docs/naming).

Befolgen Sie die Anweisungen unter Maschinenkataloge erstellen. Die folgende Beschreibung ist spezifisch für Google Cloud-Kataloge.

-

Melden Sie sich bei Web Studio an und wählen Sie im linken Bereich Maschinenkataloge aus.

-

Wählen Sie in der Aktionsleiste Maschinenkatalog erstellen aus.

- 1. Wählen Sie auf der Seite **Betriebssystem** die Option **Multi-session OS** und dann **Weiter** aus. - Citrix Virtual Apps and Desktops™ unterstützt auch Single-session OS. -

Wählen Sie auf der Seite Maschinenverwaltung die Optionen Energieverwaltete Maschinen und Citrix Machine Creation Services™ aus und klicken Sie dann auf Weiter. Wenn mehrere Ressourcen vorhanden sind, wählen Sie eine aus dem Menü aus.

- 1. Führen Sie auf der Seite **Image** die erforderlichen Schritte aus und klicken Sie dann auf **Weiter**. - 1. Wählen Sie das Master-Image aus. Sie können die folgenden Image-Typen auswählen: - Virtuelle Maschine (deren Regionen mit den ausgewählten Hostingeinheiten übereinstimmen). - Snapshots (unterstützen multiregionale Snapshots). - OS-Image (unterstützt multiregionale öffentliche und nicht-öffentliche Images). - Wenn Sie die Sole-Tenancy-Funktionalität verwenden möchten, stellen Sie sicher, dass Sie ein Image auswählen, dessen Knotengruppeneigenschaft korrekt konfiguriert ist. Siehe [Zonenauswahl aktivieren](#enable-zone-selection). - 1. Um Maschineneigenschaften von einem Maschinenprofil zu erben, wählen Sie **Maschinenprofil verwenden** und wählen Sie ein Profil aus der Registerkarte **Virtuelle Maschine** oder der Registerkarte **Instanzvorlagen** aus. - > **Hinweis:** - > - > - Derzeit erben VMs in diesem Katalog die Speicher-, Maschinentyp- und Festplattenverschlüsselungseinstellungen vom ausgewählten Maschinenprofil. - > - Wenn Sie eine Instanzvorlage als Maschinenprofil auswählen, werden standardmäßig alle Zonen ausgewählt. Sie können die Zonen nach Bedarf auswählen.- Wählen Sie die minimale Funktionsebene für den Katalog aus.

-

Wählen Sie auf der Seite Speichertypen den Speichertyp aus, der das Betriebssystem für diesen Maschinenkatalog enthalten soll. Jede der folgenden Speicheroptionen hat einzigartige Preis- und Leistungsmerkmale. (Eine Identitätsfestplatte wird immer mit der zonalen Standard-Persistent-Disk erstellt.)

- Standard-Persistent-Disk - Ausgeglichene Persistent-Disk - SSD-Persistent-DiskDetails zu den Google Cloud-Speicheroptionen finden Sie unter https://cloud.google.com/compute/docs/disks/.

-

Geben Sie auf der Seite Virtuelle Maschinen an, wie viele VMs Sie erstellen möchten, zeigen Sie die detaillierte Spezifikation der VMs an und wählen Sie dann Weiter aus. Wenn Sie Sole-Tenant-Knotengruppen für Maschinenkataloge verwenden, stellen Sie sicher, dass Sie nur die Zonen auswählen, in denen reservierte Sole-Tenant-Knoten verfügbar sind. Siehe Zonenauswahl aktivieren.

-

Auf der Seite Festplatten-Einstellungen können Sie die folgenden Einstellungen konfigurieren:

- Wählen Sie, ob der Write-Back-Cache aktiviert werden soll. Nach dem Aktivieren des Write-Back-Cache können Sie Folgendes tun: - Konfigurieren Sie die Größe der Festplatte und des RAM, die für das Caching temporärer Daten verwendet werden. Weitere Informationen finden Sie unter [Cache für temporäre Daten konfigurieren](/de-de/citrix-virtual-apps-desktops/install-configure/machine-catalogs-create.html#configure-cache-for-temporary-data). - Wählen Sie den Speichertyp für die Write-Back-Cache-Festplatte aus. Die folgenden Speicheroptionen stehen für die Write-Back-Cache-Festplatte zur Verfügung: - Standard-Persistent-Disk - Ausgeglichene Persistent-Disk - SSD-Persistent-Disk-

Details zu den Speicheroptionen von Google Cloud finden Sie unter Speicheroptionen.

- Wählen Sie den Typ für den Write-Back-Cache-Datenträger aus.

- Nicht-persistenten Write-Back-Cache-Datenträger verwenden. Wenn diese Option ausgewählt ist, bleibt der Write-Back-Cache-Datenträger für die bereitgestellten VMs nicht persistent. Der Datenträger wird bei jedem Neustart gelöscht, und alle auf den Datenträger umgeleiteten Daten gehen verloren.

- Persistenten Write-Back-Cache-Datenträger verwenden. Wenn diese Option ausgewählt ist, bleibt der Write-Back-Cache-Datenträger für die bereitgestellten VMs persistent. Durch Aktivieren dieser Option erhöhen sich Ihre Speicherkosten.

- Wählen Sie den Typ für den Write-Back-Cache-Datenträger aus.

- Wenn die MCS-Speicheroptimierung (MCS I/O) aktiviert ist, können Sie eine der folgenden Aktionen ausführen:

- Wählen Sie, ob Systemdatenträger für VDAs während des Neustarts beibehalten werden sollen. Weitere Informationen finden Sie unter Aktivieren von MCS-Speicheroptimierungsupdates.

- Aktualisieren Sie die Speicher- und Datenträger-Cache-Größen.

-

Wählen Sie, ob Sie Ihren eigenen Schlüssel zum Schutz von Datenträgerinhalten verwenden möchten. Um diese Funktion nutzen zu können, müssen Sie zuerst Ihre eigenen kundenverwalteten Verschlüsselungsschlüssel (CMEKs) erstellen. Weitere Informationen finden Sie unter Verwenden von kundenverwalteten Verschlüsselungsschlüsseln (CMEK).

Hinweis:

Dies ist nur in der Studio-Oberfläche verfügbar.

Nachdem Sie die Schlüssel erstellt haben, können Sie einen dieser Schlüssel aus der Liste auswählen. Sie können den Schlüssel nach dem Erstellen des Katalogs nicht mehr ändern. Google Cloud unterstützt das Rotieren von Schlüsseln auf vorhandenen persistenten Datenträgern oder Images nicht. Daher ist ein Katalog nach der Bereitstellung an eine bestimmte Version des Schlüssels gebunden. Wenn dieser Schlüssel deaktiviert oder zerstört wird, werden die damit verschlüsselten Instanzen und Datenträger unbrauchbar, bis der Schlüssel wieder aktiviert oder wiederhergestellt wird.

-

-

Wählen Sie auf der Seite Computerkonten ein Active Directory-Konto aus und wählen Sie dann Weiter.

- Wenn Sie Neue Active Directory-Konten erstellen auswählen, wählen Sie eine Domäne aus und geben Sie dann die Zeichenfolge ein, die das Benennungsschema für die in Active Directory erstellten Computerkonten der bereitgestellten VMs darstellt. Das Benennungsschema für Konten kann 1–64 Zeichen enthalten und darf keine Leerzeichen, Nicht-ASCII-Zeichen oder Sonderzeichen enthalten.

-

Wenn Sie Vorhandene Active Directory-Konten verwenden auswählen, wählen Sie Durchsuchen, um zu den vorhandenen Active Directory-Computerkonten für die ausgewählten Maschinen zu navigieren.

-

- Wählen Sie auf der Seite Domänenanmeldeinformationen die Option Anmeldeinformationen eingeben, geben Sie Benutzername und Kennwort ein, wählen Sie Speichern und dann Weiter.

- Die von Ihnen eingegebenen Anmeldeinformationen müssen über Berechtigungen zum Ausführen von Active Directory-Kontovorgängen verfügen.

-

Bestätigen Sie auf der Seite Zusammenfassung die Informationen, geben Sie einen Namen für den Katalog an und wählen Sie dann Fertig stellen.

Hinweis:

Ab Version 2402 müssen GCP-Katalognamen diesen Regeln entsprechen:

- Beginnen Sie mit einem Kleinbuchstaben. - Enthalten Sie nur Kleinbuchstaben (a-z), Zahlen und Bindestriche. - Enden Sie mit einem Kleinbuchstaben oder einer Zahl.Wenn Sie versuchen, vorhandene GCP-Kataloge umzubenennen, die diesen Regeln nicht entsprechen, werden Fehlermeldungen angezeigt, die Sie anleiten, sie gemäß den aktualisierten Regeln umzubenennen.

Das Erstellen eines Maschinenkatalogs kann lange dauern. Um zu überprüfen, ob die Maschinen in den Zielknotengruppen erstellt wurden, rufen Sie die Google Cloud Console auf.

Manuell erstellte Google Cloud-Maschinen importieren

Sie können eine Verbindung zu Google Cloud herstellen und dann einen Katalog mit Google Cloud-Maschinen erstellen. Anschließend können Sie Google Cloud-Maschinen manuell über Citrix Virtual Apps™ and Desktops neu starten. Mit dieser Funktion können Sie:

- Manuell erstellte Google Cloud-Multi-Session-OS-Maschinen in einen Citrix Virtual Apps and Desktops-Maschinenkatalog importieren.

- Manuell erstellte Google Cloud-Multi-Session-OS-Maschinen aus einem Citrix Virtual Apps and Desktops-Katalog entfernen.

- Vorhandene Citrix Virtual Apps and Desktops-Energieverwaltungsfunktionen verwenden, um Google Cloud Windows-Multi-Session-OS-Maschinen zu verwalten. Legen Sie beispielsweise einen Neustartzeitplan für diese Maschinen fest.

Diese Funktionalität erfordert keine Änderungen an einem vorhandenen Citrix Virtual Apps and Desktops-Bereitstellungsworkflow und auch keine Entfernung vorhandener Funktionen. Wir empfehlen, MCS zum Bereitstellen von Maschinen in Web Studio zu verwenden, anstatt manuell erstellte Google Cloud-Maschinen zu importieren.

Geteilte Virtual Private Cloud

Geteilte Virtual Private Clouds (VPCs) bestehen aus einem Hostprojekt, von dem aus die geteilten Subnetze zur Verfügung gestellt werden, und einem oder mehreren Dienstprojekten, die die Ressource nutzen. Geteilte VPCs sind wünschenswerte Optionen für größere Installationen, da sie eine zentralisierte Steuerung, Nutzung und Verwaltung gemeinsamer Google Cloud-Ressourcen des Unternehmens ermöglichen. Weitere Informationen finden Sie auf der Google-Dokumentationsseite.

Mit dieser Funktion unterstützt Machine Creation Services (MCS) die Bereitstellung und Verwaltung von Maschinenkatalogen, die in geteilten VPCs bereitgestellt werden. Diese Unterstützung, die funktional der derzeit in lokalen VPCs bereitgestellten Unterstützung entspricht, unterscheidet sich in zwei Bereichen:

- Sie müssen dem Dienstkonto, das zum Erstellen der Hostverbindung verwendet wird, zusätzliche Berechtigungen erteilen. Dieser Prozess ermöglicht MCS den Zugriff auf und die Nutzung von geteilten VPC-Ressourcen.

- Sie müssen zwei Firewallregeln erstellen, jeweils eine für eingehenden und ausgehenden Datenverkehr. Diese Firewallregeln werden während des Image-Mastering-Prozesses verwendet.

Neue erforderliche Berechtigungen

Ein Google Cloud-Dienstkonto mit spezifischen Berechtigungen ist erforderlich, wenn die Hostverbindung erstellt wird. Diese zusätzlichen Berechtigungen müssen allen Dienstkonten erteilt werden, die zum Erstellen von Shared VPC-basierten Hostverbindungen verwendet werden.

Tipp:

Diese zusätzlichen Berechtigungen sind für Citrix Virtual Apps and Desktops nicht neu. Sie werden verwendet, um die Implementierung lokaler VPCs zu erleichtern. Bei geteilten VPCs ermöglichen diese zusätzlichen Berechtigungen den Zugriff auf andere geteilte VPC-Ressourcen.

Maximal vier zusätzliche Berechtigungen müssen dem Dienstkonto, das der Hostverbindung zugeordnet ist, erteilt werden, um geteilte VPCs zu unterstützen:

- compute.firewalls.list – Diese Berechtigung ist obligatorisch. Sie ermöglicht MCS das Abrufen der Liste der in der geteilten VPC vorhandenen Firewallregeln.

- compute.networks.list – Diese Berechtigung ist obligatorisch. Sie ermöglicht MCS das Identifizieren der dem Dienstkonto zur Verfügung stehenden geteilten VPC-Netzwerke.

- compute.subnetworks.list – Diese Berechtigung ist optional, je nachdem, wie Sie VPCs verwenden. Sie ermöglicht MCS das Identifizieren der Subnetze innerhalb der sichtbaren geteilten VPCs. Diese Berechtigung ist bereits bei der Verwendung lokaler VPCs erforderlich, muss aber auch im Hostprojekt der geteilten VPC zugewiesen werden.

- compute.subnetworks.use – Diese Berechtigung ist optional, je nachdem, wie Sie VPCs verwenden. Sie ist notwendig, um Subnetzressourcen in den bereitgestellten Maschinenkatalogen zu verwenden. Diese Berechtigung ist bereits für die Verwendung lokaler VPCs erforderlich, muss aber auch im Hostprojekt der geteilten VPC zugewiesen werden.

Bei der Verwendung dieser Berechtigungen ist zu beachten, dass es unterschiedliche Ansätze gibt, basierend auf dem Berechtigungstyp, der zum Erstellen des Maschinenkatalogs verwendet wird:

- Berechtigung auf Projektebene:

- Ermöglicht den Zugriff auf alle geteilten VPCs innerhalb des Hostprojekts.

- Erfordert, dass die Berechtigungen #3 und #4 dem Dienstkonto zugewiesen werden müssen.

- Berechtigung auf Subnetzebene:

- Ermöglicht den Zugriff auf bestimmte Subnetze innerhalb der geteilten VPC.

- Die Berechtigungen #3 und #4 sind der Zuweisung auf Subnetzebene inhärent und müssen daher nicht direkt dem Dienstkonto zugewiesen werden.

Wählen Sie den Ansatz, der Ihren organisatorischen Anforderungen und Sicherheitsstandards entspricht.

Tipp:

Weitere Informationen zu den Unterschieden zwischen Berechtigungen auf Projektebene und Subnetzebene finden Sie in der Google Cloud-Dokumentation.

Firewallregeln

Während der Vorbereitung eines Maschinenkatalogs wird ein Maschinen-Image als Systemdatenträger des Master-Images für den Katalog vorbereitet. Wenn dieser Prozess stattfindet, wird der Datenträger vorübergehend an eine virtuelle Maschine angehängt. Diese VM muss in einer isolierten Umgebung ausgeführt werden, die jeglichen eingehenden und ausgehenden Netzwerkverkehr verhindert. Dies wird durch ein Paar von Deny-All-Firewall-Regeln erreicht; eine für eingehenden (Ingress) und eine für ausgehenden (Egress) Datenverkehr. Bei der Verwendung von lokalen Google Cloud VPCs erstellt MCS diese Firewall im lokalen Netzwerk und wendet sie auf die Maschine für die Mastererstellung an. Nach Abschluss der Mastererstellung wird die Firewall-Regel vom Image entfernt.

- Wir empfehlen, die Anzahl der neuen Berechtigungen, die für die Verwendung von Shared VPCs erforderlich sind, auf ein Minimum zu beschränken. Shared VPCs sind übergeordnete Unternehmensressourcen und verfügen in der Regel über strengere Sicherheitsprotokolle. Aus diesem Grund erstellen Sie ein Paar Firewall-Regeln im Hostprojekt für die Shared VPC-Ressourcen, eine für eingehenden (Ingress) und eine für ausgehenden (Egress) Datenverkehr. Weisen Sie ihnen die höchste Priorität zu. Wenden Sie auf jede dieser Regeln ein neues Ziel-Tag mit dem folgenden Wert an:

- `citrix-provisioning-quarantine-firewall`

- Wenn MCS einen Maschinenkatalog erstellt oder aktualisiert, sucht es nach Firewall-Regeln, die dieses Ziel-Tag enthalten. Anschließend überprüft es die Regeln auf Korrektheit und wendet sie auf die Maschine an, die zur Vorbereitung des Master-Images für den Katalog verwendet wird. Wenn die Firewall-Regeln nicht gefunden werden oder die Regeln gefunden werden, aber die Regeln oder ihre Prioritäten falsch sind, wird eine Meldung ähnlich der folgenden angezeigt:

- '<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

- <Property xsi:type="StringProperty" Name="CryptoKeyId" Value="<yourCryptoKeyId>" />

- </CustomProperties>'

<!--NeedCopy-->

Konfigurieren der Shared VPC

Bevor Sie die Shared VPC als Hostverbindung in Web Studio hinzufügen, führen Sie die folgenden Schritte aus, um Dienstkonten aus dem Projekt hinzuzufügen, in das Sie bereitstellen möchten:

-

- Erstellen Sie eine IAM-Rolle.

-

- Fügen Sie das Dienstkonto, das zum Erstellen einer CVAD-Hostverbindung verwendet wird, der IAM-Rolle des Shared VPC-Hostprojekts hinzu.

- Fügen Sie das Cloud Build-Dienstkonto aus dem Projekt, in das Sie bereitstellen möchten, der IAM-Rolle des Shared VPC-Hostprojekts hinzu.

- Erstellen Sie Firewall-Regeln.

Erstellen einer IAM-Rolle

Bestimmen Sie die Zugriffsebene der Rolle — projektbezogener Zugriff oder ein restriktiveres Modell mit subnetzbezogenem Zugriff.

-

Projektbezogener Zugriff für IAM-Rolle. Für die projektbezogene IAM-Rolle schließen Sie die folgenden Berechtigungen ein:

- compute.firewalls.list

- compute.networks.list

- compute.subnetworks.list

- compute.subnetworks.use

So erstellen Sie eine projektbezogene IAM-Rolle:

- Navigieren Sie in der Google Cloud Console zu IAM & Admin > Rollen.

- Wählen Sie auf der Seite Rollen die Option ROLLE ERSTELLEN.

- Geben Sie auf der Seite Rolle erstellen den Rollennamen an. Wählen Sie BERECHTIGUNGEN HINZUFÜGEN.

- Fügen Sie auf der Seite Berechtigungen hinzufügen die Berechtigungen einzeln zur Rolle hinzu. Um eine Berechtigung hinzuzufügen, geben Sie den Namen der Berechtigung in das Feld Tabelle filtern ein. Wählen Sie die Berechtigung aus und wählen Sie dann HINZUFÜGEN.

- Wählen Sie ERSTELLEN.

Subnetzbezogene IAM-Rolle. Diese Rolle lässt das Hinzufügen der Berechtigungen compute.subnetworks.list und compute.subnetworks.use nach der Auswahl von ROLLE ERSTELLEN weg. Für diese IAM-Zugriffsebene müssen die Berechtigungen compute.firewalls.list und compute.networks.list auf die neue Rolle angewendet werden.

-

So erstellen Sie eine subnetzbezogene IAM-Rolle:

-

- Navigieren Sie in der Google Cloud Console zu VPC-Netzwerk > Shared VPC. Die Seite Shared VPC wird angezeigt und zeigt die Subnetze der Shared VPC-Netzwerke an, die das Hostprojekt enthält.

-

- Wählen Sie auf der Seite Shared VPC das Subnetz aus, auf das Sie zugreifen möchten.

- Wählen Sie oben rechts MITGLIED HINZUFÜGEN, um ein Dienstkonto hinzuzufügen.

- Führen Sie auf der Seite Mitglieder hinzufügen die folgenden Schritte aus:

- Geben Sie im Feld Neue Mitglieder den Namen Ihres Dienstkontos ein und wählen Sie dann Ihr Dienstkonto im Menü aus.

- Wählen Sie das Feld Rolle auswählen und dann Compute Network User aus.

- Wählen Sie SPEICHERN.

- Navigieren Sie in der Google Cloud Console zu IAM & Admin > Rollen.

- Wählen Sie auf der Seite Rollen die Option ROLLE ERSTELLEN.

- Geben Sie auf der Seite Rolle erstellen den Rollennamen an. Wählen Sie BERECHTIGUNGEN HINZUFÜGEN.

- Fügen Sie auf der Seite Berechtigungen hinzufügen die Berechtigungen einzeln zur Rolle hinzu. Um eine Berechtigung hinzuzufügen, geben Sie den Namen der Berechtigung in das Feld Tabelle filtern ein. Wählen Sie die Berechtigung aus und wählen Sie dann HINZUFÜGEN.

- Wählen Sie ERSTELLEN.

Hinzufügen eines Dienstkontos zur IAM-Rolle des Hostprojekts

Nachdem Sie eine IAM-Rolle erstellt haben, führen Sie die folgenden Schritte aus, um ein Dienstkonto für das Hostprojekt hinzuzufügen:

- Navigieren Sie in der Google Cloud Console zum Hostprojekt und dann zu IAM & Admin > IAM.

- Wählen Sie auf der Seite IAM die Option HINZUFÜGEN, um ein Dienstkonto hinzuzufügen.

- Auf der Seite Mitglieder hinzufügen:

- Geben Sie im Feld Neue Mitglieder den Namen Ihres Dienstkontos ein und wählen Sie dann Ihr Dienstkonto im Menü aus.

- Wählen Sie ein Rollenfeld aus, geben Sie die von Ihnen erstellte IAM-Rolle ein und wählen Sie dann die Rolle im Menü aus.

- Wählen Sie SPEICHERN.

Das Dienstkonto ist nun für das Hostprojekt konfiguriert.

Hinzufügen des Cloud Build-Dienstkontos zur Shared VPC

Jedes Google Cloud-Abonnement verfügt über ein Dienstkonto, das nach der Projekt-ID-Nummer benannt ist, gefolgt von cloudbuild.gserviceaccount. Beispiel: 705794712345@cloudbuild.gserviceaccount.

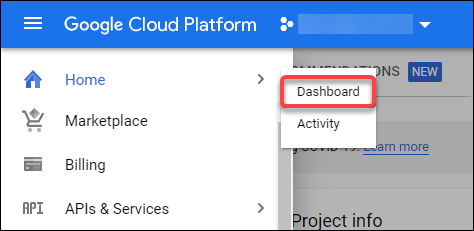

Sie können die Projekt-ID-Nummer für Ihr Projekt ermitteln, indem Sie in der Google Cloud Console Startseite und Dashboard auswählen:

Suchen Sie die Projektnummer unter dem Bereich Projektinformationen des Bildschirms.

Führen Sie die folgenden Schritte aus, um das Cloud Build-Dienstkonto zur Shared VPC hinzuzufügen:

- Navigieren Sie in der Google Cloud Console zum Hostprojekt und dann zu IAM & Admin > IAM.

- Wählen Sie auf der Seite Berechtigungen die Option HINZUFÜGEN, um ein Konto hinzuzufügen.

- Führen Sie auf der Seite Mitglieder hinzufügen die folgenden Schritte aus:

- Geben Sie im Feld Neue Mitglieder den Namen des Cloud Build-Dienstkontos ein und wählen Sie dann Ihr Dienstkonto im Menü aus.

- Wählen Sie das Feld Rolle auswählen aus, geben Sie

Computer Network Userein und wählen Sie dann die Rolle im Menü aus.

-

- Wählen Sie SPEICHERN.

-

Erstellen von Firewall-Regeln

- Als Teil des Mastererstellungsprozesses kopiert MCS das ausgewählte Maschinen-Image und verwendet es, um den Systemdatenträger des Master-Images für den Katalog vorzubereiten. Während der Mastererstellung hängt MCS den Datenträger an eine temporäre virtuelle Maschine an, die dann Vorbereitungsskripte ausführt. Diese VM muss in einer isolierten Umgebung ausgeführt werden, die jeglichen eingehenden und ausgehenden Netzwerkverkehr untersagt. Um eine isolierte Umgebung zu erstellen, benötigt MCS zwei Deny-All-Firewall-Regeln (eine Ingress-Regel und eine Egress-Regel). Erstellen Sie daher zwei Firewall-Regeln im Hostprojekt wie folgt:

- Navigieren Sie in der Google Cloud Console zum Hostprojekt und dann zu VPC-Netzwerk > Firewall.

- Wählen Sie auf der Seite Firewall die Option FIREWALL-REGEL ERSTELLEN.

- Füllen Sie auf der Seite Firewall-Regel erstellen Folgendes aus:

- Name. Geben Sie einen Namen für die Regel ein.

- Netzwerk. Wählen Sie das Shared VPC-Netzwerk aus, auf das die Ingress-Firewall-Regel angewendet wird.

- Priorität. Je kleiner der Wert, desto höher die Priorität der Regel. Wir empfehlen einen kleinen Wert (z. B. 10).

- Richtung des Datenverkehrs. Wählen Sie Ingress.

- Aktion bei Übereinstimmung. Wählen Sie Verweigern.

- Ziele. Verwenden Sie die Standardeinstellung Angegebene Ziel-Tags.

-

Ziel-Tags. Geben Sie

citrix-provisioning-quarantine-firewallein. - Quellfilter. Verwenden Sie die Standardeinstellung IP-Bereiche.

-

Quell-IP-Bereiche. Geben Sie einen Bereich ein, der dem gesamten Datenverkehr entspricht. Geben Sie

0.0.0.0/0ein. - Protokolle und Ports. Wählen Sie Alles verweigern.

-

Wählen Sie ERSTELLEN, um die Regel zu erstellen.

- Wiederholen Sie die Schritte 1–4, um eine weitere Regel zu erstellen. Wählen Sie für Verkehrsrichtung die Option Egress (Ausgehend).

Eine Verbindung hinzufügen

Fügen Sie eine Verbindung zu den Google Cloud-Umgebungen hinzu. Siehe Eine Verbindung hinzufügen.

Zonenauswahl aktivieren

Citrix Virtual Apps and Desktops unterstützt die Zonenauswahl. Mit der Zonenauswahl geben Sie die Zonen an, in denen Sie VMs erstellen möchten. Administratoren können mit der Zonenauswahl Sole-Tenant-Knoten in Zonen ihrer Wahl platzieren. Um die Sole-Tenancy zu konfigurieren, müssen Sie Folgendes in Google Cloud ausführen:

- Einen Google Cloud Sole-Tenant-Knoten reservieren

- Das VDA-Masterimage erstellen

Einen Google Cloud Sole-Tenant-Knoten reservieren

Informationen zum Reservieren eines Sole-Tenant-Knotens finden Sie in der Google Cloud-Dokumentation.

Wichtig:

Eine Knotenvorlage wird verwendet, um Leistungsmerkmale des im Knotengruppe reservierten Systems anzugeben. Diese Merkmale umfassen die Anzahl der vGPUs, die dem Knoten zugewiesene Speichermenge und den Maschinentyp, der für auf dem Knoten erstellte Maschinen verwendet wird. Weitere Informationen finden Sie in der Google Cloud-Dokumentation.

Das VDA-Masterimage erstellen

Um Maschinen erfolgreich auf dem Sole-Tenant-Knoten bereitzustellen, müssen Sie beim Erstellen eines Master-VM-Images zusätzliche Schritte ausführen. Maschineninstanzen in Google Cloud verfügen über eine Eigenschaft namens Knotenaffinitätsbezeichnungen. Instanzen, die als Master-Images für Kataloge verwendet werden, die auf dem Sole-Tenant-Knoten bereitgestellt werden, erfordern eine Knotenaffinitätsbezeichnung, die mit dem Namen der Zielknotengruppe übereinstimmt. Beachten Sie hierzu Folgendes:

- Legen Sie für eine neue Instanz die Bezeichnung in der Google Cloud Console fest, wenn Sie eine Instanz erstellen. Weitere Informationen finden Sie unter Eine Sole-Tenant-VM bereitstellen.

- Legen Sie für eine vorhandene Instanz die Bezeichnung mithilfe der gcloud-Befehlszeile fest. Weitere Informationen finden Sie unter Knotenaffinitätsbezeichnungen konfigurieren.

Hinweis:

Wenn Sie Sole-Tenancy mit einer Shared VPC verwenden möchten, siehe Shared Virtual Private Cloud.

Einen Maschinenkatalog erstellen

Nachdem Sie die Knotenaffinitätsbezeichnung festgelegt haben, konfigurieren Sie den Maschinenkatalog.

Kundenverwaltete Verschlüsselungsschlüssel (CMEK)

Sie können kundenverwaltete Verschlüsselungsschlüssel (Customer Managed Encryption Keys, CMEK) für MCS-Kataloge verwenden. Bei Verwendung dieser Funktionalität weisen Sie dem Compute Engine-Dienst-Agent die Rolle CryptoKey Encrypter/Decrypter des Google Cloud Key Management Service zu. Das Citrix Virtual Apps and Desktops-Konto muss über die korrekten Berechtigungen in dem Projekt verfügen, in dem der Schlüssel gespeichert ist. Weitere Informationen finden Sie unter Schutz von Ressourcen mithilfe von Cloud KMS-Schlüsseln.

Ihr Compute Engine-Dienst-Agent hat das folgende Format: service-<Project _Number>@compute-system.iam.gserviceaccount.com. Dieses Format unterscheidet sich vom Standard-Compute Engine-Dienstkonto.

Hinweis:

Dieses Compute Engine-Dienstkonto wird möglicherweise nicht in der Google Console-Anzeige IAM-Berechtigungen angezeigt. Verwenden Sie in solchen Fällen den

gcloud-Befehl, wie unter Schutz von Ressourcen mithilfe von Cloud KMS-Schlüsseln beschrieben.

Berechtigungen für das Citrix Virtual Apps and Desktops-Konto zuweisen

Google Cloud KMS-Berechtigungen können auf verschiedene Arten konfiguriert werden. Sie können entweder KMS-Berechtigungen auf Projektebene oder KMS-Berechtigungen auf Ressourcenebene bereitstellen. Weitere Informationen finden Sie unter Berechtigungen und Rollen.

Berechtigungen auf Projektebene

Eine Möglichkeit besteht darin, dem Citrix Virtual Apps and Desktops-Konto Berechtigungen auf Projektebene zum Durchsuchen von Cloud KMS-Ressourcen zu erteilen. Erstellen Sie dazu eine benutzerdefinierte Rolle und fügen Sie die folgenden Berechtigungen hinzu:

cloudkms.keyRings.listcloudkms.keyRings.getcloudkms.cryptokeys.listcloudkms.cryptokeys.get

Weisen Sie diese benutzerdefinierte Rolle Ihrem Citrix Virtual Apps and Desktops zu. Dadurch können Sie regionale Schlüssel im relevanten Projekt im Inventar durchsuchen.

Berechtigungen auf Ressourcenebene

Für die andere Option, Berechtigungen auf Ressourcenebene, navigieren Sie in der Google Cloud Console zu dem cryptoKey, den Sie für die MCS-Bereitstellung verwenden. Fügen Sie das Citrix Virtual Apps and Desktops-Konto einem Schlüsselbund oder einem Schlüssel hinzu, den Sie für die Katalogbereitstellung verwenden.

Tipp:

Mit dieser Option können Sie keine regionalen Schlüssel für Ihr Projekt im Inventar durchsuchen, da das Citrix Virtual Apps and Desktops-Konto keine Listenberechtigungen auf Projektebene für die Cloud KMS-Ressourcen besitzt. Sie können jedoch weiterhin einen Katalog mit CMEK bereitstellen, indem Sie die korrekte

cryptoKeyIdin denProvScheme-Benutzereigenschaften angeben, wie unten beschrieben.

Bereitstellung mit CMEK unter Verwendung benutzerdefinierter Eigenschaften

Wenn Sie Ihr Bereitstellungsschema über PowerShell erstellen, geben Sie eine CryptoKeyId-Eigenschaft in ProvScheme CustomProperties an. Zum Beispiel:

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="<yourCryptoKeyId>" />

</CustomProperties>'

<!--NeedCopy-->

Die cryptoKeyId muss im folgenden Format angegeben werden:

projectId:location:keyRingName:cryptoKeyName

Zum Beispiel, wenn Sie den Schlüssel my-example-key im Schlüsselbund my-example-key-ring in der Region us-east1 und im Projekt mit der ID my-example-project-1 verwenden möchten, würden Ihre benutzerdefinierten ProvScheme-Einstellungen wie folgt aussehen:

'<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:us-east1:my-example-key-ring:my-example-key" />

</CustomProperties>'

<!--NeedCopy-->

Alle von MCS bereitgestellten Datenträger und Images, die mit diesem Bereitstellungsschema zusammenhängen, verwenden diesen vom Kunden verwalteten Verschlüsselungsschlüssel.

Tipp:

Wenn Sie globale Schlüssel verwenden, muss der Speicherort der Kundeneigenschaften

globalund nicht der Regionsname lauten, der im obigen Beispiel us-east1 ist. Zum Beispiel:<Property xsi:type="StringProperty" Name="CryptoKeyId" Value="my-example-project-1:global:my-example-key-ring:my-example-key" />.

Rotieren von kundenseitig verwalteten Schlüsseln

Google Cloud unterstützt das Rotieren von Schlüsseln auf vorhandenen persistenten Datenträgern oder Images nicht. Sobald eine Maschine bereitgestellt ist, ist sie an die zum Zeitpunkt ihrer Erstellung verwendete Schlüsselversion gebunden. Es kann jedoch eine neue Version des Schlüssels erstellt werden, und dieser neue Schlüssel wird für neu bereitgestellte Maschinen oder Ressourcen verwendet, die erstellt werden, wenn ein Katalog mit einem neuen Master-Image aktualisiert wird.

Wichtige Überlegungen zu Schlüsselbunden

Schlüsselbunde können nicht umbenannt oder gelöscht werden. Außerdem können bei der Konfiguration unvorhergesehene Kosten entstehen. Beim Löschen oder Entfernen eines Schlüsselbunds zeigt Google Cloud eine Fehlermeldung an:

Sorry, you can't delete or rename keys or key rings. We were concerned about the security implications of allowing multiple keys or key versions over time to have the same resource name, so we decided to make names immutable. (And you can't delete them, because we wouldn't be able to do a true deletion--there would still have to be a tombstone tracking that this name had been used and couldn't be reused).

We're aware that this can make things untidy, but we have no immediate plans to change this.

If you want to avoid getting billed for a key or otherwise make it unavailable, you can do so by deleting all the key versions; neither keys nor key rings are billed for, just the active key versions within the keys.

<!--NeedCopy-->

Tipp:

Weitere Informationen finden Sie unter Bearbeiten oder Löschen eines Schlüsselbunds über die Konsole.

Kompatibilität mit einheitlichem Bucket-Level-Zugriff

Citrix Virtual Apps and Desktops ist mit der Richtlinie für den einheitlichen Bucket-Level-Zugriff (uniform bucket-level access control policy) in Google Cloud kompatibel. Diese Funktionalität erweitert die Verwendung der IAM-Richtlinie, die einem Dienstkonto Berechtigungen zur Manipulation von Ressourcen, einschließlich Speicher-Buckets, gewährt. Mit der einheitlichen Bucket-Level-Zugriffssteuerung ermöglicht Citrix Virtual Apps and Desktops die Verwendung einer Zugriffssteuerungsliste (ACL), um den Zugriff auf Speicher-Buckets oder darin gespeicherte Objekte zu steuern. Eine Übersicht über den einheitlichen Bucket-Level-Zugriff in Google Cloud finden Sie unter Einheitlicher Bucket-Level-Zugriff. Konfigurationsinformationen finden Sie unter Einheitlichen Bucket-Level-Zugriff anfordern.

Erstellen eines Maschinenkatalogs mit PowerShell

Dieser Abschnitt beschreibt, wie Sie Kataloge mit PowerShell erstellen können:

- Erstellen eines Katalogs mit persistentem Write-Back-Cache-Datenträger

- Verbessern der Startleistung mit MCSIO

- Erstellen eines Maschinenkatalogs mithilfe eines Maschinenprofils

- Erstellen eines Maschinenkatalogs mit Maschinenprofil als Instanzvorlage

- Verwenden von PowerShell zum Erstellen eines Katalogs mit abgeschirmter VM

- Erstellen von Windows 11-VMs auf dem Sole-Tenant-Knoten

Erstellen eines Katalogs mit persistentem Write-Back-Cache-Datenträger

Um einen Katalog mit persistentem Write-Back-Cache-Datenträger zu konfigurieren, verwenden Sie den PowerShell-Parameter New-ProvScheme CustomProperties.

Tipp:

Verwenden Sie den PowerShell-Parameter hier nur für Cloud-basierte Hosting-Verbindungen. Wenn Sie Maschinen mit einem persistenten Write-Back-Cache-Datenträger für eine lokale Lösung (z. B. XenServer®) bereitstellen möchten, ist PowerShell nicht erforderlich, da der Datenträger automatisch persistent ist.

Dieser Parameter unterstützt eine zusätzliche Eigenschaft, PersistWBC, die verwendet wird, um zu bestimmen, wie der Write-Back-Cache-Datenträger für von MCS bereitgestellte Maschinen persistent ist. Die Eigenschaft PersistWBC wird nur verwendet, wenn der Parameter UseWriteBackCache angegeben ist und wenn der Parameter WriteBackCacheDiskSize so eingestellt ist, dass ein Datenträger erstellt wird.

Hinweis:

Dieses Verhalten gilt sowohl für Azure als auch für GCP, wo der standardmäßige MCSIO-Write-Back-Cache-Datenträger beim Aus- und Einschalten gelöscht und neu erstellt wird. Sie können den Datenträger persistent machen, um das Löschen und Neuerstellen des MCSIO-Write-Back-Cache-Datenträgers zu vermeiden.

Das Setzen der Eigenschaft PersistWBC auf true löscht den Write-Back-Cache-Datenträger nicht, wenn der Citrix Virtual Apps and Desktops-Administrator die Maschine über die Verwaltungsoberfläche herunterfährt.

Das Setzen der Eigenschaft PersistWBC auf false löscht den Write-Back-Cache-Datenträger, wenn der Citrix Virtual Apps and Desktops-Administrator die Maschine über die Verwaltungsoberfläche herunterfährt.

Hinweis:

Wenn die Eigenschaft

PersistWBCweggelassen wird, ist der Standardwert der Eigenschaftfalse, und der Write-Back-Cache wird gelöscht, wenn die Maschine über die Verwaltungsoberfläche heruntergefahren wird.

Zum Beispiel, wenn Sie den Parameter CustomProperties verwenden, um PersistWBC auf true zu setzen:

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="ResourceGroups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistWBC" Value="true" />

</CustomProperties>

<!--NeedCopy-->

Hinweis:

Die Eigenschaft

PersistWBCkann nur mit dem PowerShell-CmdletNew-ProvSchemefestgelegt werden. Der Versuch, dieCustomPropertieseines Bereitstellungsschemas nach der Erstellung zu ändern, hat keine Auswirkung auf den Maschinenkatalog und die Persistenz des Write-Back-Cache-Datenträgers, wenn eine Maschine heruntergefahren wird.

Zum Beispiel, setzen Sie New-ProvScheme so, dass der Write-Back-Cache verwendet wird, während die Eigenschaft PersistWBC auf true gesetzt wird:

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistWBC`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

- -ProvisioningSchemeName "BV-WBC1-CAT1"

- -ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

- -UseWriteBackCache

- -WriteBackCacheDiskSize 127

- -WriteBackCacheMemorySize 256

<!--NeedCopy-->

Verbessern der Startleistung mit MCSIO

Sie können die Startleistung für von Azure und GCP verwaltete Datenträger verbessern, wenn MCSIO aktiviert ist. Verwenden Sie die benutzerdefinierte PowerShell-Eigenschaft PersistOSDisk im Befehl New-ProvScheme, um diese Funktion zu konfigurieren. Zu den mit New-ProvScheme verbundenen Optionen gehören:

<CustomProperties xmlns="http://schemas.citrix.com/2014/xd/machinecreation" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<Property xsi:type="StringProperty" Name="UseManagedDisks" Value="true" />

<Property xsi:type="StringProperty" Name="StorageAccountType" Value="Premium_LRS" />

<Property xsi:type="StringProperty" Name="Resource <!--NeedCopy-->

``````<!--NeedCopy-->

<!--NeedCopy-->

````````Groups" Value="benvaldev5RG3" />

<Property xsi:type="StringProperty" Name="PersistOsDisk" Value="true" />

</CustomProperties>

<!--NeedCopy-->

Um diese Funktion zu aktivieren, setzen Sie die benutzerdefinierte Eigenschaft PersistOSDisk auf true. Beispiel:

New-ProvScheme

-CleanOnBoot

-CustomProperties "<CustomProperties xmlns=`"http://schemas.citrix.com/2014/xd/machinecreation`" xmlns:xsi=`"http://www.w3.org/2001/XMLSchema-instance`"><Property xsi:type=`"StringProperty`" Name=`"UseManagedDisks`" Value=`"true`" /><Property xsi:type=`"StringProperty`" Name=`"StorageAccountType`" Value=`"Premium_LRS`" /><Property xsi:type=`"StringProperty`" Name=`"ResourceGroups`" Value=`"benvaldev5RG3`" /><Property xsi:type=`"StringProperty`" Name=`"PersistOsDisk`" Value=`"true`" /></CustomProperties>"

-HostingUnitName "adSubnetScale1"

-IdentityPoolName "BV-WBC1-CAT1"

-MasterImageVM "XDHyp:\HostingUnits\adSubnetScale1\image.folder\GoldImages.resourcegroup\W10MCSIO-01_OsDisk_1_a940e6f5bab349019d57ccef65d2c7e3.manageddisk"

-NetworkMapping @{"0"="XDHyp:\HostingUnits\adSubnetScale1\\virtualprivatecloud.folder\CloudScale02.resourcegroup\adVNET.virtualprivatecloud\adSubnetScale1.network"}

-ProvisioningSchemeName "BV-WBC1-CAT1"

-ServiceOffering "XDHyp:\HostingUnits\adSubnetScale1\serviceoffering.folder\Standard_D2s_v3.serviceoffering"

-UseWriteBackCache

-WriteBackCacheDiskSize 127

-WriteBackCacheMemorySize 256

<!--NeedCopy-->

Erstellen eines Maschinenkatalogs mithilfe eines Maschinenprofils

Wenn Sie einen Katalog zur Bereitstellung von Maschinen mit Machine Creation Services (MCS) erstellen, können Sie ein Maschinenprofil verwenden, um die Hardwareeigenschaften einer virtuellen Maschine zu erfassen und auf neu bereitgestellte VMs im Katalog anzuwenden. Wenn der Parameter MachineProfile nicht verwendet wird, werden die Hardwareeigenschaften von der Masterimage-VM oder dem Snapshot erfasst.

Einige Eigenschaften, die Sie explizit definieren, z. B. StorageType, CatalogZones und CryptoKeyIs, werden aus dem Maschinenprofil ignoriert.

- Um einen Katalog mit einem Maschinenprofil zu erstellen, verwenden Sie den Befehl

New-ProvScheme. Beispiel:New-ProvScheme –MachineProfile "Pfad zur VM". Wenn Sie den ParameterMachineProfilenicht angeben, werden die Hardwareeigenschaften von der Masterimage-VM erfasst. - Um einen Katalog mit einem neuen Maschinenprofil zu aktualisieren, verwenden Sie den Befehl

Set-ProvScheme. Beispiel:Set-ProvScheme –MachineProfile "Pfad zur neuen VM". Dieser Befehl ändert das Maschinenprofil der vorhandenen VMs im Katalog nicht. Nur die neu erstellten VMs, die dem Katalog hinzugefügt werden, erhalten das neue Maschinenprofil. -

Sie können auch das Masterimage aktualisieren. Wenn Sie jedoch das Masterimage aktualisieren, werden die Hardwareeigenschaften nicht aktualisiert. Wenn Sie die Hardwareeigenschaften aktualisieren möchten, müssen Sie das Maschinenprofil mit dem Befehl

Set-ProvSchemeaktualisieren. Diese Änderungen gelten nur für die neuen Maschinen im Katalog. Zum Aktualisieren der Hardwareeigenschaften einer vorhandenen Maschine können Sie den BefehlSet-ProvVMUpdateTimeWindowmit den Parametern-StartsNowund-DurationInMinutes -1verwenden.Hinweis:

-

StartsNowgibt an, dass die geplante Startzeit die aktuelle Zeit ist. -

DurationInMinutesmit einer negativen Zahl (z. B. –1) gibt an, dass es keine Obergrenze für das Zeitfenster des Zeitplans gibt.

-

Erstellen eines Maschinenkatalogs mit Maschinenprofil als Instanzvorlage

Sie können eine GCP-Instanzvorlage als Eingabe für das Maschinenprofil auswählen. Instanzvorlagen sind schlanke Ressourcen in GCP und daher sehr kostengünstig.

Erstellen eines neuen Maschinenkatalogs mit Maschinenprofil als Instanzvorlage

- Öffnen Sie ein PowerShell-Fenster.

- Führen Sie

asnp citrix*aus, um die Citrix-spezifischen PowerShell-Module zu laden. -

Suchen Sie mit dem folgenden Befehl eine Instanzvorlage in Ihrem GCP-Projekt:

cd XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder <!--NeedCopy--> -

Erstellen Sie einen neuen Maschinenkatalog mit Maschinenprofil als Instanzvorlage mithilfe des Befehls NewProvScheme:

New-ProvScheme -ProvisioningSchemeName <CatalogName> -HostingUnitName <HostingUnitName> -IdentityPoolName <identity pool name> -MasterImageVM XDHyp:\HostingUnits\<HostingUnitName> \Base.vm\Base.snapshot -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\mytemplate.template <!--NeedCopy-->Weitere Informationen zum Befehl New-ProvScheme finden Sie unter https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/New-ProvScheme/.

- Schließen Sie die Erstellung des Maschinenkatalogs mit PowerShell-Befehlen ab. Informationen zum Erstellen eines Katalogs mit dem Remote PowerShell SDK finden Sie unter https://developer-docs.citrix.com/projects/citrix-virtual-apps-desktops-sdk/en/latest/creating-a-catalog/.

Ändern des Maschinenprofils eines vorhandenen Maschinenkatalogs in eine Instanzvorlage

Die detaillierten Schritte zum Ändern des Maschinenprofils eines vorhandenen Maschinenkatalogs in eine Instanzvorlage sind:

- Öffnen Sie ein PowerShell-Fenster.

- Führen Sie

asnp citrix*aus, um die Citrix-spezifischen PowerShell-Module zu laden. -

Führen Sie den folgenden Befehl aus:

Set-ProvScheme -ProvisioningSchemeName <CatalogName> -MachineProfile XDHyp:\HostingUnits\<HostingUnitName>\instanceTemplates.folder\<TemplateName>.template <!--NeedCopy-->Informationen zum Befehl Set-ProvScheme finden Sie unter https://developer-docs.citrix.com/projects/citrix-daas-sdk/en/latest/MachineCreation/Set-ProvScheme/.

Verwenden von PowerShell zum Erstellen eines Katalogs mit abgeschirmter VM

Sie können einen MCS-Maschinenkatalog mit abgeschirmten VM-Eigenschaften erstellen. Eine abgeschirmte virtuelle Maschine wird durch eine Reihe von Sicherheitskontrollen gehärtet, die eine überprüfbare Integrität Ihrer Compute Engine-Instanzen gewährleisten, indem sie erweiterte Plattform-Sicherheitsfunktionen wie Secure Boot, ein virtuelles Trusted Platform Module, UEFI-Firmware und Integritätsüberwachung nutzen.

MCS unterstützt die Katalogerstellung mithilfe des Maschinenprofil-Workflows. Wenn Sie den Maschinenprofil-Workflow verwenden, müssen Sie die abgeschirmten VM-Eigenschaften einer VM-Instanz aktivieren. Sie können diese VM-Instanz dann als Maschinenprofil-Eingabe verwenden.

So erstellen Sie einen MCS-Maschinenkatalog mit abgeschirmter VM mithilfe des Maschinenprofil-Workflows:

- Aktivieren Sie die Optionen für abgeschirmte VMs einer VM-Instanz in der Google Cloud Console. Siehe Quickstart: Enable Shielded VM options.

-

Erstellen Sie einen MCS-Maschinenkatalog mit dem Maschinenprofil-Workflow, indem Sie die VM-Instanz verwenden.

- Öffnen Sie ein PowerShell-Fenster.

- Führen Sie

asnp citrix*aus, um die Citrix-spezifischen PowerShell-Module zu laden. - Erstellen Sie einen Identitätspool, falls noch nicht geschehen.

-

Führen Sie den Befehl

New-ProvSchemeaus. Beispiel:```

-

New-ProvScheme -ProvisioningSchemeName

<catalog-name> - -HostingUnitName gcp-hostint-unit

- -MasterImageVM XDHyp:\HostingUnits\gcp-hostint-unit\catalog-vda.vm -MachineProfile XDHyp:\HostingUnits\gcp-hostint-unit\catalog-machine.vm ```

- Schließen Sie die Erstellung des Maschinenkatalogs ab.

So aktualisieren Sie den Maschinenkatalog mit einem neuen Maschinenprofil:

-

Führen Sie den Befehl

Set-ProvSchemeaus. Beispiel:- Set-ProvScheme -ProvisioningSchemeName `<catalog-name>` -MasterImageVM XDHyp:\HostingUnits\`<hostin-unit>`\catalog-vda.vm - -MachineProfile "DHyp:\HostingUnits\`<hostin-unit>`\catalog-machine.vm <!--NeedCopy-->

Um die in Set-ProvScheme vorgenommene Änderung auf die vorhandenen VMs anzuwenden, führen Sie den Befehl Set-ProvVMUpdateTimeWindow aus.

-

Führen Sie den Befehl

Set-ProvVMUpdateTimeWindowaus. Zum Beispiel:Set-ProvVMUpdateTimeWindow -ProvisioningSchemeName my-catalog -VMName `<List-Of-Vm-Names>` -StartsNow -DurationInMinutes -1 <!--NeedCopy--> -

Starten Sie die VMs neu.

Erstellen von Windows 11-VMs auf dem Sole-Tenant-Knoten

Sie können Windows 11-VMs in GCP erstellen. Wenn Sie Windows 11 jedoch auf dem Masterimage installieren, müssen Sie vTPM während des Masterimage-Erstellungsprozesses aktivieren. Außerdem müssen Sie vTPM auf der Maschinenprofilquelle (VM oder Instanzvorlage) aktivieren.

Die wichtigsten Schritte zum Erstellen von Windows 11-VMs auf dem Sole-Tenant-Knoten sind:

- Richten Sie die Google Cloud-Virtualisierungsumgebungen ein. Weitere Informationen finden Sie unter Google Cloud-Umgebungen.

- Installieren Sie den VDA. Siehe VDAs installieren.

- Stellen Sie eine Verbindung zu Google Cloud-Umgebungen her. Weitere Informationen finden Sie unter Verbindung zu Google Cloud-Umgebungen.

- Erstellen Sie ein Windows 11 Bring Your Own License (BYOL)-Masterimage und importieren Sie das Image in Google Cloud. Siehe Erstellen eines Windows 11 BYOL-Masterimages.

- Erstellen Sie die Maschinenprofilquelle: Stellen Sie eine VM auf dem Sole-Tenant-Knoten bereit und aktivieren Sie das vTPM des Quellmaschinenprofils. Siehe VM auf Sole-Tenant-Knoten bereitstellen.

- Erstellen Sie einen MCS-Maschinenkatalog unter Verwendung der Windows 11-Maschinenprofilquelle, die mit vTPM aktiviert ist. Die Maschinenprofilquelle muss denselben Instanztyp haben, wie er im Sole-Tenant-Knoten beschrieben ist. Siehe Erstellen eines MCS-Maschinenkatalogs unter Verwendung der Windows 11-Maschinenprofilquelle.

Erstellen eines Windows 11 BYOL-Masterimages

Es gibt zwei Optionen, um ein Windows 11 BYOL-Masterimage zu erstellen und das Masterimage in Google Cloud zu importieren:

- Verwenden Sie Google Cloud Cloud Build Tools

- Erstellen Sie das Masterimage auf einem anderen Hypervisor

Verwenden von Google Cloud Cloud Build Tools

- Laden Sie die Windows 11 ISO-, GCP SDK-, .NET Framework- und PowerShell-Installationsdateien in den GCP-Speicher-Bucket hoch.

- Geben Sie den Dateispeicherort in der Cloud Build-

.yaml-Datei als Parameter an. -

Führen Sie den folgenden Cloud Build über die Befehlszeile aus, um das endgültige Windows 11-Image zu erstellen. GCP bootstrappt und erstellt das Masterimage im ausgewählten Projekt mithilfe des Daisy-Workflows in GCP, und das Masterimage wird in GCP importiert.

gcloud compute instances import INSTANCE-NAME--source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->Hinweis:

Ersetzen Sie den gesamten Text in Großbuchstaben durch die tatsächlichen Ressourcendetails.

Vollständige Informationen finden Sie unter Create custom Windows BYOL images.

Erstellen des Masterimages auf einem anderen Hypervisor

- Erstellen Sie das Windows 11-Masterimage mit einem anderen Hypervisor.

- Exportieren Sie das Masterimage im OVF-Format auf den lokalen Computer.

-

Laden Sie die OVF-Dateien mit der lokalen gcloud CLI in den GCP-Speicher-Bucket hoch.

gsutil cp LOCAL_IMAGE_PATH_OVF_FILES gs://BUCKET_NAME/ <!--NeedCopy--> -

Führen Sie den folgenden Cloud Build über die Befehlszeile aus, um das endgültige Windows 11-Image zu erstellen. GCP bootstrappt und erstellt das Masterimage im ausgewählten Projekt mithilfe des Daisy-Workflows in GCP, und das Masterimage wird in GCP importiert.

gcloud compute instances import INSTANCE-NAME --source-uri=gs://BUCKET/IMAGE-OVF-FILE.ovf --guest-os-features=UEFI_COMPATIBLE --byol --machine-type=MACHINE-TYPE --zone=ZONE <!--NeedCopy-->Hinweis:

Ersetzen Sie den gesamten Text in Großbuchstaben durch die tatsächlichen Ressourcendetails.

VM auf Sole-Tenant-Knoten bereitstellen

Verwenden Sie Sole-Tenant-Knoten, um Ihre VMs physisch von VMs in anderen Projekten zu trennen oder Ihre VMs auf derselben Hosthardware zu gruppieren. Informationen zum Sole-Tenant-Knoten finden Sie im GCP-Dokument Sole-tenancy overview.

Informationen zur Bereitstellung einer VM (Maschinenprofilquelle) auf dem Sole-Tenant-Knoten finden Sie im GCP-Dokument Provision VMs on sole-tenant nodes.

Hinweis:

- Wählen Sie denselben Instanztyp und dieselbe Region wie die Knotengruppe.

- Aktivieren Sie vTPM im Abschnitt “Shielded VM”. Weitere Informationen finden Sie unter Quickstart: Enable Shielded VM options.

- Deaktivieren Sie Bitlocker auf der Quell-VM.

Erstellen eines MCS-Maschinenkatalogs unter Verwendung der Windows 11-Maschinenprofilquelle

Sie können einen MCS-Maschinenkatalog erstellen, um Windows 11-VMs mit Web Studio oder PowerShell-Befehlen zu erstellen.

Hinweis:

- Wählen Sie für das Masterimage den Windows 11-Snapshot oder die VM aus.

- Wählen Sie für die Maschinenprofilquelle die Windows 11-VM als Maschinenprofil aus. Die Maschinenprofilquelle muss denselben Instanztyp haben, wie er im Sole-Tenant-Knoten beschrieben ist.

Informationen zur Verwendung von Web Studio finden Sie unter Erstellen eines Maschinenkatalogs mit Web Studio.

Informationen zu PowerShell-Befehlen finden Sie unter Maschinenkatalog mit einem Maschinenprofil erstellen

Nachdem Sie den Katalog erstellt und die VMs eingeschaltet haben, können Sie die Windows 11-VMs, die auf dem Sole-Tenant-Knoten ausgeführt werden, in der Google Cloud Console sehen.

VMs und Datenträger mit geerbten Labels

MCS-Maschinenkatalog-VMs und -Datenträger (Identitätsdatenträger, Write-Cache-Back-Datenträger und OS-Datenträger) können die Labels einer Maschinenprofilquelle (GCP-VM-Instanz oder Instanzvorlage) erben. Sie können die Labels verwenden, um Instanzen zu unterscheiden, die verschiedenen Teams gehören (z. B. team:research und team:analytics), und sie weiter für die Kostenrechnung oder Budgetierung nutzen. Weitere Informationen zu Labels finden Sie im GCP-Dokument Ressourcen mit Labels organisieren.

Sie können einen neuen Katalog erstellen, einen bestehenden Katalog aktualisieren und bestehende VMs aktualisieren, um die Labels über die Maschinenprofilquelle zu erben.

Diese Funktion ist für persistente und nicht-persistente MCS-Maschinenkataloge anwendbar.

Sie können Folgendes tun:

- Katalog mit geerbten Labels erstellen

- Bestehenden Katalog mit geerbten Labels aktualisieren

- Bestehende VMs mit geerbten Labels aktualisieren

- Informationen zu VM- und Boot-Datenträger-Labels abrufen

- Eine VM entfernen

Katalog mit geerbten Labels erstellen

Um einen MCS-Maschinenkatalog zu erstellen, bei dem VMs und Datenträger Labels von der Maschinenprofilquelle erben, gehen Sie wie folgt vor:

- Erstellen Sie eine Maschinenprofilquelle (VM-Instanz oder Instanzvorlage) mit Labels. Informationen zum Erstellen von VMs mit Labels finden Sie im GCP-Dokument Ressourcen mit Labels erstellen. Eine Instanzvorlage wird aus der VM erstellt und übernimmt die in der VM definierten Labels.

- Erstellen Sie einen MCS-Katalog mit Web Studio oder PowerShell-Befehlen.

- Wenn Sie Web Studio verwenden, wählen Sie auf der Seite Image die Option Maschinenprofil verwenden und dann die VM oder Vorlage aus.

-

Wenn Sie PowerShell-Befehle verwenden, gehen Sie wie folgt vor:

- Öffnen Sie das PowerShell-Fenster.

- Führen Sie

asnp citrix*aus. - Erstellen Sie einen Identitätspool. Der Identitätspool ist ein Container für die Active Directory (AD)-Konten der zu erstellenden VMs.

- Erstellen Sie die erforderlichen AD-Computerkonten in Active Directory.

-

Führen Sie den Befehl

New-ProvSchemeaus, um einen Katalog zu erstellen. Zum Beispiel:New-ProvScheme mit Vorlage als Maschinenprofil-Eingabe (Persistenter Katalog):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" ` <!--NeedCopy-->New-ProvScheme mit Instanzvorlage als Maschinenprofil-Eingabe (Nicht-persistenter Katalog):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" ` -CleanOnBoot <!--NeedCopy-->New-ProvScheme mit VM-Instanz als Maschinenprofil-Eingabe (Persistenter Katalog):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` <!--NeedCopy-->New-ProvScheme mit VM-Instanz als Maschinenprofil-Eingabe (Nicht-persistenter Katalog):

New-ProvScheme ` -ProvisioningSchemeName "catalog-name" ` -HostingUnitUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -IdentityPoolUid "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" ` -MasterImageVM "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" ` -CleanOnBoot <!--NeedCopy--> - Registrieren Sie das Provisioning-Schema als Broker-Katalog.

- Fügen Sie dem Katalog VMs hinzu.

Bestehenden Katalog mit geerbten Labels aktualisieren

Um einen bestehenden Katalog mit einem neuen Maschinenprofil zu aktualisieren, führen Sie den Befehl Set-ProvScheme aus. Nachdem Sie den Befehl ausgeführt haben, erhalten alle neuen VMs, die dem Katalog hinzugefügt werden, die Labels der neuen Maschinenprofilquelle. Der nicht-persistente Katalog wird beim nächsten Einschalten aktualisiert.

Zum Beispiel:

Set-ProvScheme mit Instanzvorlage als Maschinenprofil-Eingabe:

Set-ProvScheme `

-ProvisioningSchemeName "catalog-name" `

-MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\instanceTemplates.folder\instance-template-name.template" `

<!--NeedCopy-->

Set-ProvScheme mit VM-Instanz als Maschinenprofil-Eingabe:

Set-ProvScheme `

-ProvisioningSchemeName "catalog-name" `

-MachineProfile "XDHyp:\HostingUnits\hosting-unit-name\vm-name.vm" `

<!--NeedCopy-->

Bestehende VMs mit geerbten Labels aktualisieren

Um bestehende VMs mit der aktualisierten Maschinenprofilquelle zu aktualisieren, führen Sie die folgenden Befehle aus:

Set-ProvScheme-

Set-ProvVMUpdateTimeWindow. Zum Beispiel:Set-ProvVMUpdateTimeWindow -ProvisioningSchemeName my-catalog -VMName `<List-Of-Vm-Names>` -StartsNow -DurationInMinutes -1 <!--NeedCopy--> - Starten Sie die VMs neu.

Informationen zu VM- und Startdatenträgerbezeichnungen abrufen

Nach dem Erstellen der VMs können Sie die Informationen der VM- und Startdatenträgerbezeichnung mithilfe des Befehls Get-Item mit dem Parameter AdditionalData abrufen.

Führen Sie zum Abrufen von Informationen zur VM-Bezeichnung den folgenden Befehl aus:

(Get-Item XDHyp:\HostingUnits\hosting-unit-name\vm_name.vm).AdditionalData.Tags

<!--NeedCopy-->

Führen Sie zum Abrufen von Informationen zur Startdatenträgerbezeichnung den folgenden Befehl aus:

(Get-Item XDHyp:\HostingUnits\hosting-unit-name\vm_name.vm\bootdisk-name.attacheddisk).AdditionalData.Tags

<!--NeedCopy-->

Hinweis:

Um die Konsistenz über die verschiedenen Hypervisoren hinweg zu gewährleisten, haben wir den Begriff Tags verwendet, um GCP-Bezeichnungen anzuzeigen.

Eine VM entfernen

Sie können eine VM aus einem Katalog entfernen, ohne die VM aus der GCP zu löschen. In diesem Fall werden nur die Citrix-Bezeichnungen von der VM entfernt. Alle anderen hinzugefügten Bezeichnungen werden nicht von der VM gelöscht. Sie können eine VM mithilfe von Web Studio oder PowerShell-Befehlen entfernen.

Mit Web Studio

- Wählen Sie die VM aus, und klicken Sie mit der rechten Maustaste darauf.

- Klicken Sie auf Löschen.

- Wählen Sie Die virtuellen Maschinen aus dem Katalog entfernen, aber die virtuellen Maschinen nicht löschen aus.

Mit PowerShell-Befehlen

Führen Sie Remove-ProvVM mit dem Parameter ForgetVM aus. Weitere Informationen finden Sie in der SDK-Dokumentation unter Remove-ProvVM.

Google Cloud Marketplace

Sie können von Citrix angebotene Images auf dem Google Cloud Marketplace durchsuchen und auswählen, um Maschinenkataloge zu erstellen. Derzeit unterstützt MCS für diese Funktion nur den Workflow für Maschinenprofile.

Um nach Citrix VDA VM-Produkten über den Google Cloud Marketplace zu suchen, gehen Sie zu https://console.cloud.google.com/marketplace.

Sie können ein benutzerdefiniertes Image oder ein Citrix ready® Image auf dem Google Cloud Marketplace verwenden, um ein Image eines Maschinenkatalogs zu aktualisieren.

Hinweis:

Wenn das Maschinenprofil keine Informationen zum Speichertyp enthält, wird der Wert aus benutzerdefinierten Eigenschaften abgeleitet.

Die unterstützten Google Cloud Marketplace-Images sind:

- Windows 2019 Single Session

- Windows 2019 Multi Session

- Ubuntu

Beispiel für die Verwendung eines Citrix ready Image als Quelle zum Erstellen eines Maschinenkatalogs:

New-ProvScheme -ProvisioningSchemeName GCPCatalog \

-HostingUnitName GcpHu -IdentityPoolName gcpPool -CleanOnBoot \

-MasterImageVM XDHyp:\HostingUnits\GcpHu\images.folder\citrix-daas-win2019-single-vda-v20220819.publicimage \

-MachineProfile XDHyp:\HostingUnits\GcpHu\Base.vm

<!--NeedCopy-->

Nächste Schritte

- Wenn dies der erste erstellte Katalog ist, führt Sie Web Studio zum Erstellen einer Bereitstellungsgruppe.

- Eine Übersicht über den gesamten Konfigurationsprozess finden Sie unter Installieren und Konfigurieren.

- Informationen zum Verwalten von Katalogen finden Sie unter Maschinenkataloge verwalten und Einen Google Cloud Platform-Katalog verwalten.

Weitere Informationen

In diesem Artikel

- Vorbereiten einer Master-VM-Instanz und einer persistenten Festplatte

- Erstellen eines Maschinenkatalogs

- Manuell erstellte Google Cloud-Maschinen importieren

- Geteilte Virtual Private Cloud

- Zonenauswahl aktivieren

- Kundenverwaltete Verschlüsselungsschlüssel (CMEK)

- Kompatibilität mit einheitlichem Bucket-Level-Zugriff

- Erstellen eines Maschinenkatalogs mit PowerShell

- Erstellen eines Katalogs mit persistentem Write-Back-Cache-Datenträger

- Verbessern der Startleistung mit MCSIO

- Erstellen eines Maschinenkatalogs mithilfe eines Maschinenprofils

- Erstellen eines Maschinenkatalogs mit Maschinenprofil als Instanzvorlage

- Verwenden von PowerShell zum Erstellen eines Katalogs mit abgeschirmter VM

- Erstellen von Windows 11-VMs auf dem Sole-Tenant-Knoten

- VMs und Datenträger mit geerbten Labels

- Google Cloud Marketplace

- Nächste Schritte

- Weitere Informationen