Citrix FilesでのシングルサインオンのためのSAML

免責事項:

この機能は、ShareFile (現 Progress) がサポートを終了した場合、廃止されます。

-

Citrix Endpoint ManagementとShareFileを構成して、Security Assertion Markup Language (SAML) を使用し、Citrix Filesモバイルアプリへのシングルサインオン (SSO) アクセスを提供できます。この機能には以下が含まれます。

- MAM SDKが有効になっている、またはMDX Toolkitを使用してラップされたCitrix Filesアプリ

-

ウェブサイト、Outlookプラグイン、同期クライアントなどの非ラップ型Citrix Filesクライアント

- ラップされたCitrix Filesアプリの場合: Citrix Filesにログオンするユーザーは、ユーザー認証とSAMLトークンの取得のためにCitrix Secure Hubにリダイレクトされます。認証が成功すると、Citrix FilesモバイルアプリはSAMLトークンをShareFileに送信します。最初のログオン後、ユーザーはSSOを通じてCitrix Filesモバイルアプリにアクセスできます。また、毎回ログオンすることなく、ShareFileからCitrix Secure Mailメールにドキュメントを添付することもできます。

- 非ラップ型Citrix Filesクライアントの場合: ウェブブラウザまたはその他のCitrix Filesクライアントを使用してCitrix Filesにログオンするユーザーは、Citrix Endpoint Managementにリダイレクトされます。Citrix Endpoint Managementはユーザーを認証し、ユーザーはSAMLトークンを取得してShareFileに送信します。最初のログオン後、ユーザーは毎回ログオンすることなく、SSOを通じてCitrix Filesクライアントにアクセスできます。

Citrix Endpoint ManagementをShareFileへのSAML IDプロバイダー (IdP) として使用するには、この記事で説明されているように、Enterpriseアカウントで使用するためにCitrix Endpoint Managementを構成する必要があります。または、ストレージゾーンコネクタのみで動作するようにCitrix Endpoint Managementを構成することもできます。詳細については、「ShareFile use with Citrix Endpoint Management」を参照してください。

- 詳細なリファレンスアーキテクチャ図については、「Architecture」を参照してください。

前提条件

Citrix Endpoint ManagementとCitrix FilesアプリでSSOを構成する前に、以下の前提条件を完了してください。

-

MAM SDKまたは互換性のあるバージョンのMDX Toolkit (Citrix Filesモバイルアプリ用)。

-

詳細については、「Citrix Endpoint Management compatibility」を参照してください。

- 互換性のあるバージョンのCitrix FilesモバイルアプリとCitrix Secure Hub

- ShareFile管理者アカウント

- Citrix Endpoint ManagementとShareFile間の接続が検証済みであること

-

ShareFileアクセスの構成

- ShareFileのSAMLを設定する前に、ShareFileアクセス情報を次のように提供します。

-

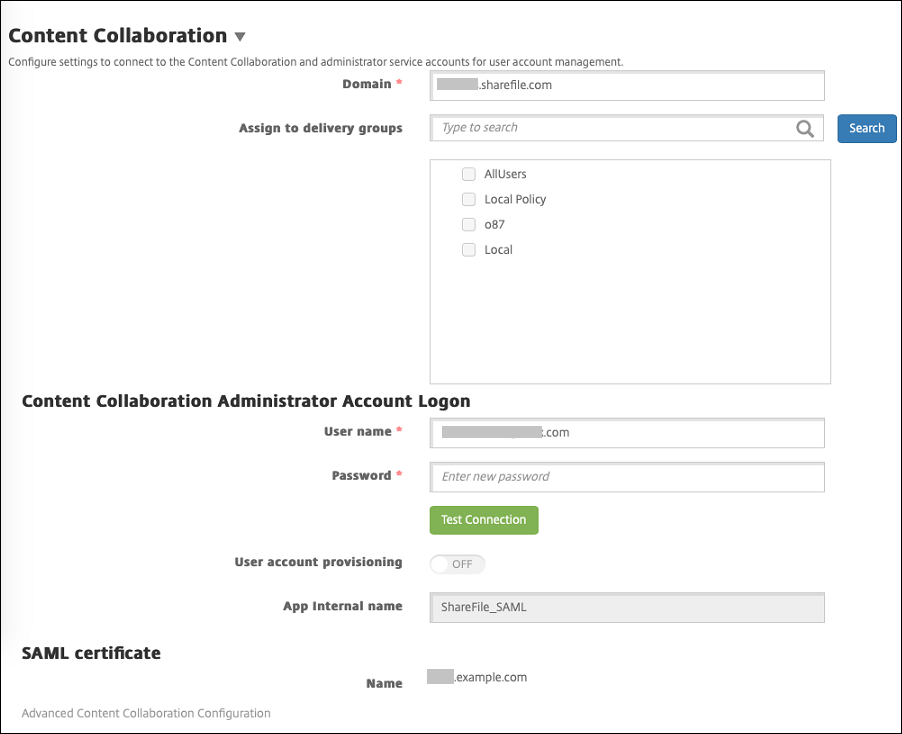

Citrix Endpoint Managementウェブコンソールで、[構成] > [ShareFile] をクリックします。[ShareFile] 構成ページが表示されます。

-

これらの設定を構成します。

-

ドメイン: ShareFileサブドメイン名を入力します。例:

example.sharefile.com。 - デリバリーグループへの割り当て: ShareFileでSSOを使用できるようにするデリバリーグループを選択または検索します。

- ShareFile管理者アカウントログオン

- ユーザー名: ShareFile管理者ユーザー名を入力します。このユーザーは管理者権限を持っている必要があります。

- パスワード: ShareFile管理者パスワードを入力します。

- ユーザーアカウントプロビジョニング: この設定は無効のままにします。ユーザープロビジョニングにはShareFileユーザー管理ツールを使用します。「Provision user accounts and distribution groups」を参照してください。

-

ドメイン: ShareFileサブドメイン名を入力します。例:

-

[接続テスト] をクリックして、ShareFile管理者アカウントのユーザー名とパスワードが指定されたShareFileアカウントに対して認証されることを確認します。

-

[保存] をクリックします。

-

Citrix Endpoint ManagementはShareFileと同期し、ShareFile設定の [ShareFile Issuer/Entity ID] と [Login URL] を更新します。

-

[構成] > [ShareFile] ページには [アプリの内部名] が表示されます。この名前は、後述の「Citrix Files.com SSO設定の変更」で説明されている手順を完了するために必要です。

-

ラップされたCitrix Files MDXアプリのSAML設定

MAM SDKで準備されたCitrix Filesアプリのシングルサインオン構成にNetScaler Gatewayを使用する必要はありません。ウェブサイト、Outlookプラグイン、同期クライアントなどの非ラップ型Citrix Filesクライアントのアクセスを構成するには、「Configure the NetScaler Gateway for Other Citrix Files Clients」を参照してください。

ラップされたCitrix Files MDXアプリのSAMLを構成するには:

-

Citrix Endpoint Managementクライアント用のShareFileをダウンロードします。「ShareFile Tool/App Downloads」を参照してください。

-

MAM SDKを使用してCitrix Filesモバイルアプリを準備します。詳細については、「MAM SDK overview」を参照してください。

-

Citrix Endpoint Managementコンソールで、準備されたCitrix Filesモバイルアプリをアップロードします。MDXアプリのアップロードについては、「To add an MDX app to Citrix Endpoint Management」を参照してください。

-

SAML設定を確認します。以前に構成した管理者ユーザー名とパスワードでShareFileにログオンします。

-

- ShareFileとCitrix Endpoint Managementが同じタイムゾーンに構成されていることを確認します。Citrix Endpoint Managementが構成されたタイムゾーンの正しい時刻を表示していることを確認します。そうでない場合、SSOが失敗する可能性があります。

-

Citrix Filesモバイルアプリの検証

- 1. ユーザーデバイスにCitrix Secure Hubをインストールして構成します。

- 1. アプリストアからCitrix Filesモバイルアプリをダウンロードしてインストールします。

-

Citrix Filesモバイルアプリを起動します。Citrix Filesはユーザー名やパスワードの入力を求めずに起動します。

- ### Citrix Secure Mailでの検証 -

ユーザーデバイスに、まだインストールされていない場合は、Citrix Secure Hubをインストールして構成します。

-

アプリストアからCitrix Secure Mailをダウンロード、インストール、およびセットアップします。

-

新しいメールフォームを開き、[ShareFileから添付] をタップします。ユーザー名やパスワードを要求されることなく、メールに添付できるファイルが表示されます。

その他のCitrix Filesクライアント向けNetScaler Gatewayの構成

ウェブサイト、Outlookプラグイン、同期クライアントなどの非ラップ型Citrix Filesクライアントのアクセスを構成するには、Citrix Endpoint ManagementをSAML IDプロバイダーとして使用できるようにNetScaler Gatewayを次のように構成します。

- ホームページのリダイレクトを無効にする。

- Citrix Filesセッションポリシーとプロファイルを作成する。

- NetScaler Gateway仮想サーバーでポリシーを構成する。

ホームページのリダイレクトを無効にする

/cginfraパスを介して行われる要求のデフォルトの動作を無効にします。このアクションにより、ユーザーは構成されたホームページではなく、元の要求された内部URLを表示できます。

-

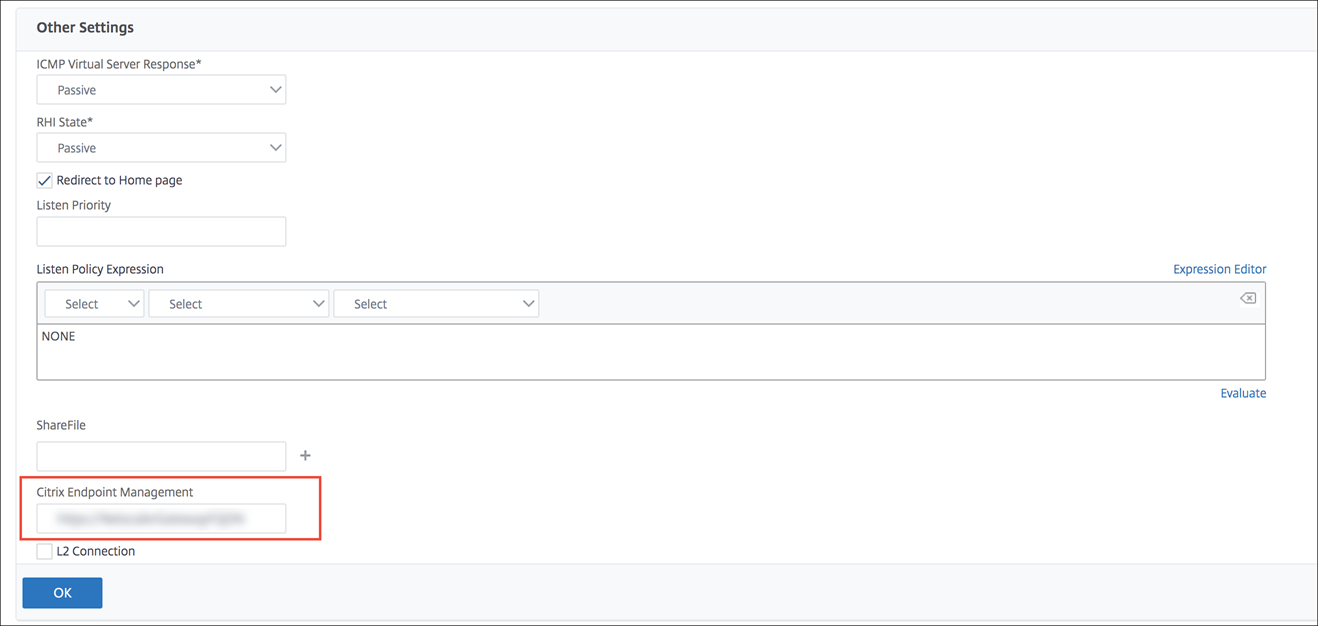

Citrix Endpoint Managementログオンに使用されるNetScaler Gateway仮想サーバーの設定を編集します。NetScaler Gatewayで、[その他の設定] に移動し、[ホームページにリダイレクト] というラベルのチェックボックスをオフにします。

-

[ShareFile] (現在はShareFileと呼ばれます) で、Citrix Endpoint Managementの内部サーバー名とポート番号を入力します。

-

[Citrix Endpoint Management] で、Citrix Endpoint ManagementのURLを入力します。

この構成により、/cginfraパスを介して入力したURLへの要求が承認されます。

Citrix Filesセッションポリシーと要求プロファイルの作成

Citrix Filesセッションポリシーと要求プロファイルを作成するには、これらの設定を構成します。

-

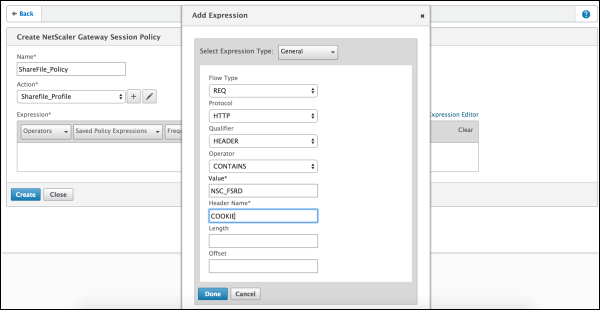

NetScaler Gateway構成ユーティリティの左側のナビゲーションペインで、NetScaler Gateway > ポリシー > セッションをクリックします。

-

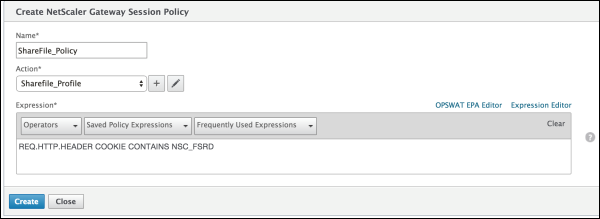

- セッションポリシーを作成します。ポリシータブで、追加をクリックします。

-

- 名前フィールドに「ShareFile_Policy」と入力します。

-

- +ボタンをクリックしてアクションを作成します。NetScaler® Gatewayセッションプロファイルの作成ページが表示されます。

以下の設定を構成します。

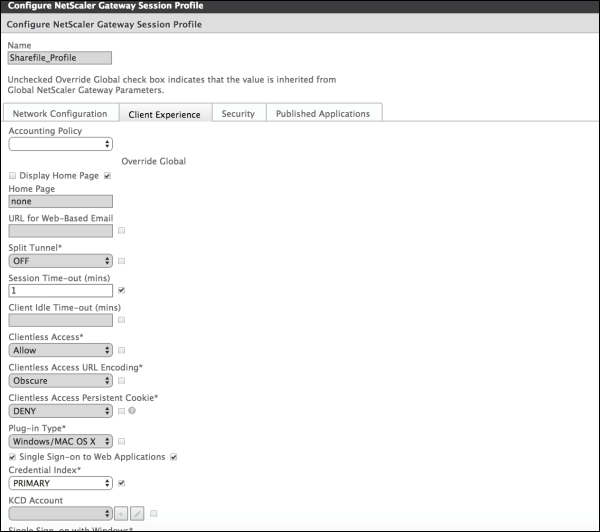

- 名前: 「ShareFile_Profile」と入力します。

-

クライアントエクスペリエンスタブをクリックし、以下の設定を構成します。

- ホームページ: 「none」と入力します。

- セッションタイムアウト(分): 「1」と入力します。

- Webアプリケーションへのシングルサインオン: この設定を選択します。

- 資格情報インデックス: PRIMARYをクリックします。

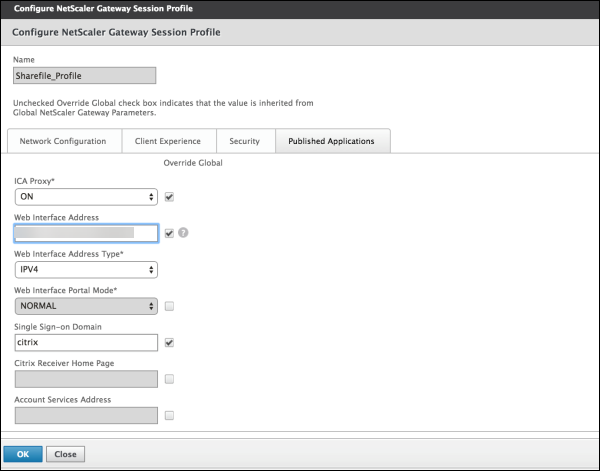

- 公開アプリケーションタブをクリックします。

以下の設定を構成します。

- ICA®プロキシ: オンをクリックします。

- Webインターフェイスアドレス: Citrix Endpoint ManagementサーバーのURLを入力します。

-

シングルサインオンドメイン: Active Directoryドメイン名を入力します。

NetScaler Gatewayセッションプロファイルを構成する際、シングルサインオンドメインのドメインサフィックスは、LDAPで定義されているCitrix Endpoint Managementドメインエイリアスと一致している必要があります。

-

-

作成をクリックしてセッションプロファイルを定義します。

-

式エディターをクリックします。

以下の設定を構成します。

- 値: 「NSC_FSRD」と入力します。

- ヘッダー名: 「COOKIE」と入力します。

-

作成をクリックし、次に閉じるをクリックします。

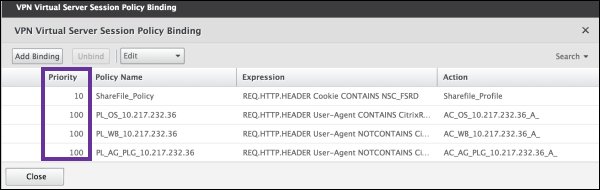

NetScaler Gateway仮想サーバーでのポリシーの構成

NetScaler Gateway仮想サーバーで以下の設定を構成します。

-

NetScaler Gateway構成ユーティリティの左側のナビゲーションペインで、NetScaler Gateway > 仮想サーバーをクリックします。

-

詳細ペインで、NetScaler Gateway仮想サーバーをクリックします。

-

編集をクリックします。

-

構成済みポリシー > セッションポリシーをクリックし、次にバインドの追加をクリックします。

-

ShareFile_Policyを選択します。

-

選択したポリシーの自動生成された優先度番号を、リストされている他のポリシーと比較して最も高い優先度(最小の番号)になるように編集します。例:

-

完了をクリックし、実行中のNetScaler Gateway構成を保存します。

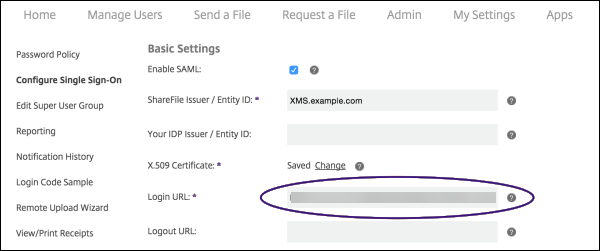

Citrix Files.com SSO設定の変更

MDXおよび非MDXのCitrix Filesアプリの両方で、以下の変更を行います。

重要:

内部アプリケーション名には、以下のたびに新しい番号が追加されます。

- Citrix Filesアプリを編集または再作成するたび

- Citrix Endpoint ManagementでShareFile設定を変更するたび

その結果、更新されたアプリ名を表示するために、Citrix Files WebサイトのログインURLも更新する必要があります。

-

ShareFile管理者としてShareFileアカウント(

https://<subdomain>.sharefile.com)にログオンします。 -

ShareFile Webインターフェイスで、管理者をクリックし、次にシングルサインオンの構成を選択します。

-

ログインURLを次のように編集します。

編集前のログインURLの例:

https://xms.citrix.lab/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML_SP&reqtype=1

-

NetScaler Gateway仮想サーバーの外部FQDNと/cginfra/https/をCitrix Endpoint ManagementサーバーのFQDNの前に挿入し、Citrix Endpoint Management FQDNの後に8443を追加します。

編集後のURLの例:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML_SP&reqtype=1 -

パラメーター

&app=ShareFile_SAML_SPを内部Citrix Filesアプリケーション名に変更します。内部名はデフォルトでShareFile_SAMLです。ただし、構成を変更するたびに、内部名に番号が追加されます(ShareFile_SAML_2、ShareFile_SAML_3など)。アプリの内部名は、構成 > ShareFileページで確認できます。編集後のURLの例:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1 -

URLの末尾に

&nssso=trueを追加します。最終的なURLの例:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1&nssso=true

-

-

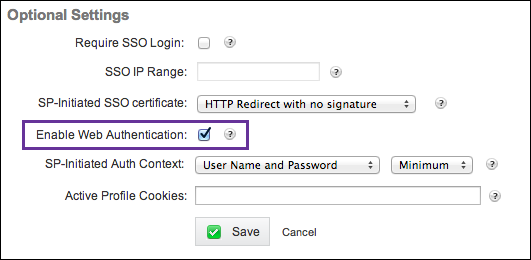

オプション設定で、Web認証を有効にするチェックボックスをオンにします。

構成の検証

構成を検証するには、以下を実行します。

-

ブラウザーで

https://<subdomain>sharefile.com/saml/loginにアクセスします。NetScaler Gatewayログオンフォームにリダイレクトされます。リダイレクトされない場合は、前述の構成設定を確認してください。

-

構成したNetScaler GatewayおよびCitrix Endpoint Management環境のユーザー名とパスワードを入力します。

<subdomain>.sharefile.comのCitrix Filesフォルダーが表示されます。Citrix Filesフォルダーが表示されない場合は、適切なログオン資格情報を入力したことを確認してください。