Windows デスクトップおよびタブレット

-

Citrix Endpoint Management は、Windows 10 および Windows 11 デバイスを MDM に登録します。Citrix Endpoint Management は、MDM に登録された Windows 10 および Windows 11 デバイスに対して、以下の認証タイプをサポートしています。

- ドメインベース認証

- Active Directory

-

Azure Active Directory

- ID プロバイダー:

- Azure Active Directory

- Citrix® ID プロバイダー

サポートされている認証タイプについて詳しくは、「証明書と認証」を参照してください。

Windows 10 または Windows 11 デバイス管理を開始するための一般的なワークフローは次のとおりです。

-

オンボーディングプロセスを完了します。「オンボーディングとリソースのセットアップ」および「デバイスの登録とリソースの配信の準備」を参照してください。

AutoDiscovery サービスを使用して Windows デバイスを登録する予定がある場合は、Citrix AutoDiscovery サービスを構成する必要があります。Citrix テクニカルサポートに支援を依頼してください。詳しくは、「Windows デバイスの AutoDiscovery を要求」を参照してください。

-

- 登録方法を選択して構成します。「サポートされている登録方法」を参照してください。

-

ユーザーは Windows 10 および Windows 11 デバイスを登録します。

-

デバイスとアプリのセキュリティアクションを設定します。「セキュリティアクション」を参照してください。

サポートされているオペレーティングシステムについては、「サポートされているデバイスオペレーティングシステム」を参照してください。

サポートされている登録方法

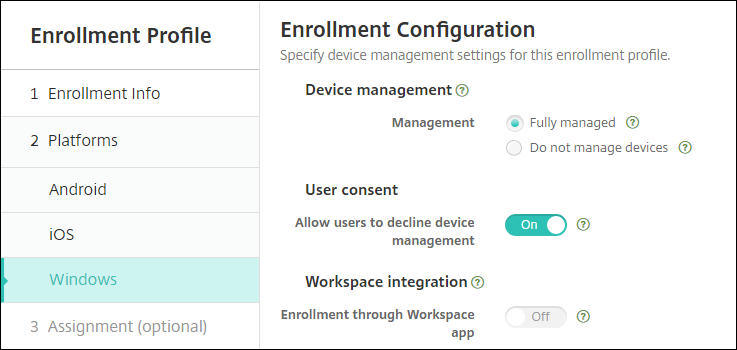

登録プロファイルで、Windows 10 および Windows 11 デバイスの管理方法を指定します。次の 2 つのオプションがあります。

- 完全管理 (MDM 登録)

- デバイスを管理しない (MDM 登録なし)

Windows 10 および Windows 11 デバイスの登録設定を構成するには、[構成] > [登録プロファイル] > [Windows] に移動します。登録プロファイルについて詳しくは、「登録プロファイル」を参照してください。

次の表に、Citrix Endpoint Management が Windows 10 および Windows 11 デバイスでサポートする登録方法を示します。

| 方法 | サポート |

|---|---|

| Azure Active Directory 登録 | はい |

| AutoDiscovery サービス登録 | はい |

| Windows 一括登録 | はい |

| 手動登録 | はい |

| 登録招待 | いいえ |

注:

手動登録では、ユーザーが Citrix Endpoint Management サーバーの完全修飾ドメイン名 (FQDN) を入力する必要があります。手動登録の使用は推奨されません。代わりに、ユーザーの登録プロセスを簡素化するために他の方法を使用してください。

- Windows デバイスに登録招待を送信することはできません。Windows ユーザーはデバイスから直接登録します。

Windows デスクトップおよびタブレットデバイスポリシーの構成

- これらのポリシーを使用して、Citrix Endpoint Management が Windows 10 または Windows 11 を実行しているデスクトップおよびタブレットデバイスとどのように連携するかを構成します。この表は、Windows デスクトップおよびタブレットデバイスで利用可能なすべてのデバイスポリシーを示しています。

| アプリ構成 | アプリインベントリ | アプリロック |

| アプリのアンインストール | Application Guard | BitLocker |

| 資格情報 | カスタム XML | Defender |

- |\[Device Guard]\(/ja-jp/citrix-endpoint-management/policies/device-guard-policy.html) |\[デバイスヘルス構成証明]\(/ja-jp/citrix-endpoint-management/policies/device-health-attestation-policy.html) |\[Exchange]\(/ja-jp/citrix-endpoint-management/policies/exchange-policy.html#windows-desktoptablet-settings) | |\[ファイアウォール]\(/ja-jp/citrix-endpoint-management/policies/firewall-device-policy.html#windows-desktop-and-tablet-settings) |\[キオスク]\(/ja-jp/citrix-endpoint-management/policies/kiosk-policy.html#windows-desktop-and-tablet-settings)|\[ネットワーク]\(/ja-jp/citrix-endpoint-management/policies/network-policy.html#windows-desktoptablet-settings) | |\[Office]\(/ja-jp/citrix-endpoint-management/policies/office-policy.html) |\[OS アップデート]\(/ja-jp/citrix-endpoint-management/policies/control-os-updates.html#windows-desktop-and-tablet-settings) |\[パスコード]\(/ja-jp/citrix-endpoint-management/policies/passcode-policy.html#windows-desktoptablet-settings) | |\[制限]\(/ja-jp/citrix-endpoint-management/policies/restrictions-policy.html#windows-desktoptablet-settings) |\[ストア]\(/ja-jp/citrix-endpoint-management/policies/store-policy.html) |\[利用規約]\(/ja-jp/citrix-endpoint-management/policies/terms-and-conditions-policy.html#windows-tablet-settings) | |\[VPN]\(/ja-jp/citrix-endpoint-management/policies/vpn-policy.html#windows-desktoptablet-settings) |\[Web クリップ]\(/ja-jp/citrix-endpoint-management/policies/webclip-policy.html#windows-desktoptablet-settings) |\[Windows エージェント]\(/ja-jp/citrix-endpoint-management/policies/windows-agent-policy.html)| | \[Windows GPO 構成]\(/ja-jp/citrix-endpoint-management/policies/windows-gpo-configuration-policy.html)|\[Windows Hello for Business]\(/ja-jp/citrix-endpoint-management/policies/windows-hello-for-business-policy.html) |

- ## Azure Active Directory を介した Windows 10 および Windows 11 デバイスの登録

重要:

ユーザーが登録する前に、Azure で Azure Active Directory (AD) 設定を構成し、Citrix Endpoint Management を構成する必要があります。詳しくは、「Citrix Endpoint Management を Azure AD に接続」を参照してください。

Windows 10 および Windows 11 デバイスは、AD 認証のフェデレーション手段として Azure に登録できます。この登録には、Azure AD Premium サブスクリプションが必要です。

Windows 10 および Windows 11 デバイスを Microsoft Azure AD に参加させるには、次のいずれかの方法を使用できます。

- 会社所有のデバイスの場合:

- デバイスの電源を初めてオンにしたときに、デバイスを Azure AD に参加させるときに MDM に登録します。このシナリオでは、ユーザーは次の記事に記載されている登録を完了します: <https://docs.microsoft.com/en-us/azure/active-directory/devices/azuread-joined-devices-frx>。

この方法で登録する Windows デバイスの場合、Windows AutoPilot を使用してデバイスをセットアップおよび事前構成できます。詳しくは、「[Windows AutoPilot を使用したデバイスのセットアップと構成](/ja-jp/citrix-endpoint-management/policies/custom-xml-policy.html#use-windows-autopilot-to-set-up-and-configure-devices)」を参照してください。

- デバイスの構成後、Windows の **[設定]** ページからデバイスを Azure AD に参加させるときに MDM に登録します。このシナリオでは、ユーザーは「[デバイス構成後に Azure AD に参加する際の MDM 登録](#enroll-in-mdm-when-joining-azure-ad-after-configuring-devices)」に記載されている登録を完了します。

-

個人用デバイス (BYOD またはモバイルデバイス) の場合:

- Microsoftの職場アカウントをWindowsに追加する際にAzure ADに登録する場合、MDMに登録します。このシナリオでは、ユーザーはAzure ADへの登録時にMDMに登録するで説明されているように登録を完了します。

デバイス構成後のAzure AD参加時のMDM登録

-

デバイスで、[スタート] メニューから [設定] > [アカウント] > [職場または学校へのアクセス] に移動し、[接続] をクリックします。

-

[職場または学校アカウントのセットアップ] ダイアログボックスで、[別の操作] の下にある [このデバイスをAzure Active Directoryに参加させる] をクリックします。

-

Azure ADの資格情報を入力し、[サインイン] をクリックします。

-

組織が要求する利用規約に同意します。

-

ユーザーが [拒否] をクリックした場合、デバイスはAzure ADに参加せず、Citrix Endpoint Managementにも登録されません。

-

- [参加] をクリックして、登録プロセスを続行します。

-

- [完了] をクリックして、登録プロセスを完了します。

-

Azure AD登録時のMDM登録

-

デバイスで、[スタート] メニューから [設定] > [アカウント] > [職場または学校へのアクセス] に移動し、[接続] をクリックします。

-

- [職場または学校アカウントのセットアップ] ダイアログボックスで、Azure ADの資格情報を入力し、[サインイン] をクリックします。

-

-

組織が要求する利用規約に同意します。デバイスはAzure ADに登録され、Citrix Endpoint Managementに登録されます。

- ユーザーが [拒否] をクリックした場合、デバイスはAzure ADに登録されますが、Citrix Endpoint Managementには登録されません。アカウントに [情報] ボタンはありません。

-

[参加] をクリックして、登録プロセスに進みます。

-

- [完了] をクリックして、登録プロセスを完了します。

-

AutoDiscoveryサービスを使用したWindowsデバイスの登録

Windowsデバイス向けにAutoDiscoveryサービスを構成するには、Citrixテクニカルサポートに支援を依頼してください。詳しくは、WindowsデバイスのAutoDiscoveryを要求するを参照してください。

注:

Windowsデバイスを登録するには、SSLリスナー証明書が公開証明書である必要があります。自己署名SSL証明書では登録に失敗します。

ユーザーは、登録を完了するために次の手順を実行します。

-

デバイスで、[スタート] メニューから [設定] > [アカウント] > [職場または学校へのアクセス] に移動し、[デバイス管理のみに登録] をクリックします。

-

[職場または学校アカウントのセットアップ] ダイアログボックスで、会社のメールアドレスを入力し、[次へ] をクリックします。

ローカルユーザーとして登録するには、正しいドメイン名を持つ存在しないメールアドレス(例:

foo\@mydomain.com)を入力します。この手順により、ユーザーは、Windowsの組み込みデバイス管理が登録を行うという既知のMicrosoftの制限を回避できます。[サービスへの接続] ダイアログボックスで、ローカルユーザーに関連付けられたユーザー名とパスワードを入力します。その後、デバイスはCitrix Endpoint Managementサーバーを見つけて登録プロセスを開始します。 -

資格情報を入力し、[続行] をクリックします。

-

- [利用規約] ダイアログボックスで、デバイスの管理に同意し、[同意] をクリックします。

-

ドメインポリシーでMDM登録が無効になっている場合、AutoDiscoveryサービスを介したドメイン参加済みWindowsデバイスの登録は失敗します。ユーザーは代わりに次のいずれかの方法を使用できます。

- デバイスをドメインから削除し、登録してから再参加させます。

- Citrix Endpoint ManagementサーバーのFQDNを入力して続行します。

Windowsの一括登録

Windowsの一括登録を使用すると、デバイスを再イメージ化することなく、MDMサーバーで管理する多くのデバイスをセットアップできます。Windows 10およびWindows 11デスクトップおよびラップトップデバイスの一括登録には、プロビジョニングパッケージを使用します。詳しくは、Windowsデバイスの一括登録を参照してください。

セキュリティアクション

Windows 10およびWindows 11デバイスは、次のセキュリティアクションをサポートしています。各セキュリティアクションの説明については、セキュリティアクションを参照してください。

| 検索 | ロック | 再起動 |

| 取り消し | 選択的ワイプ | ワイプ |

Citrix Endpoint ManagementとAzure ADの接続

Windows 10およびWindows 11デバイスはAzureに登録できます。Azure ADで作成されたユーザーは、デバイスにアクセスできます。Citrix Endpoint Managementは、MDMサービスとしてMicrosoft Azureに展開されます。Citrix Endpoint ManagementをAzure ADに接続すると、ユーザーはデバイスをAzure ADに登録する際に、Citrix Endpoint Managementに自動的に登録できるようになります。

Citrix Endpoint ManagementをAzure ADに接続するには、次の手順を実行します。

-

Azureポータルで、Azure Active Directory > モビリティ (MDMおよびMAM) > アプリケーションの追加に移動し、オンプレミスMDMアプリケーションをクリックします。

-

アプリケーションの名前を指定し、追加をクリックします。

-

(オプション) Azureでは、cloud.comなどの未検証ドメインをIdP構成に使用することはできません。Citrix Endpoint Management登録FQDNにcloud.comが含まれている場合は、Citrixサポートに連絡し、AzureからのTXTレコードを提供してください。Citrixサポートがサブドメインを検証し、構成を続行できるようになります。FQDNが独自のドメイン下にある場合は、Azure内で通常どおり検証できます。

-

作成したアプリケーションを選択し、以下を構成して、保存をクリックします。

- MDMユーザー範囲。すべてを選択します。

-

MDM利用規約URL。

https://<Citrix Endpoint Management Enrollment FQDN>:8443/zdm/wpe/touの形式で入力します。 -

MDM検出URL。

https:// <Citrix Endpoint Management Enrollment FQDN>:8443/zdm/wpeの形式で入力します。

-

オンプレミスMDMアプリケーション設定をクリックします。

-

プロパティペインで、APP ID URIを

https:// < Citrix Endpoint Management Enrollment FQDN>:8443の形式で設定します。このApp ID URIは、他のどのアプリでも再利用できない一意のIDです。 - 必要なアクセス許可ペインで、Microsoft GraphとWindows Azure Active Directoryを選択します。

- キーペインで、認証キーを作成します。保存をクリックしてキーの値を表示します。キーの値は一度しか表示されません。後で使用するためにキーを保存してください。手順7でこのキーが必要になります。

-

プロパティペインで、APP ID URIを

-

Citrix Endpoint Managementコンソールで、設定 > IDプロバイダー (IDP)に移動し、追加をクリックします。

-

検出URLページで、以下を構成し、次へをクリックします。

- IDP名。作成するIdP接続を識別するための一意の名前を入力します。

- IDPタイプ。Azure Active Directoryを選択します。

- テナントID。AzureのディレクトリIDです。AzureでAzure Active Directory > プロパティに移動すると表示されます。

-

Windows MDM情報ページで、以下を構成し、次へをクリックします。

- App ID URI。Azureで入力したAPP ID URIの値。

- クライアントID。Azureのプロパティペインに表示されるアプリケーションID。

- キー。前の手順4で作成および保存したキーの値。

-

IDPクレームの使用ページで、以下を構成し、次へをクリックします。

- ユーザー識別子の種類。userPrincipalNameを選択します。

-

ユーザー識別子文字列。

${id_token}.upnと入力します。

-

保存をクリックします。

-

Azure ADユーザーをローカルユーザーとして追加し、ローカルユーザーグループに割り当てます。

-

利用規約デバイスポリシーと、そのローカルユーザーグループを含むデリバリーグループを作成します。

Workspace Environment Management™との統合時のデバイス管理

Workspace Environment Management (WEM)単独では、MDM展開は不可能です。Citrix Endpoint Management単独では、Windows 10およびWindows 11デバイスの管理に限定されます。この2つを統合することで、WEMはMDM機能にアクセスできるようになり、Citrix Endpoint Managementを通じてより広範なWindowsオペレーティングシステムを管理できます。この管理は、Windows GPOの構成という形で行われます。現在、管理者はADMXファイルをCitrix Endpoint Managementにインポートし、Windows 10およびWindows 11のデスクトップとタブレットにプッシュして特定のアプリケーションを構成しています。Windows GPO構成デバイスポリシーを使用すると、GPOを構成し、変更をWEMサービスにプッシュできます。その後、WEMエージェントはGPOをデバイスとそのアプリに適用します。

MDM管理はWEM統合の要件ではありません。WEMがサポートするすべてのデバイスには、Citrix Endpoint Managementがそのデバイスをネイティブにサポートしていない場合でも、GPO構成をプッシュできます。

サポートされているデバイスのリストについては、「オペレーティングシステムの要件」を参照してください。

Windows GPO構成デバイスポリシーを受信するデバイスは、WEMと呼ばれる新しいCitrix Endpoint Managementモードで実行されます。登録済みデバイスの管理 > デバイスリストでは、WEM管理対象デバイスのモード列にWEMと表示されます。

詳細については、「Windows GPO構成デバイスポリシー」を参照してください。

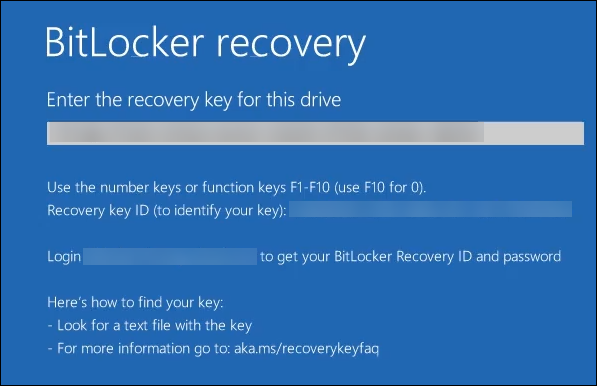

BitLocker回復キー

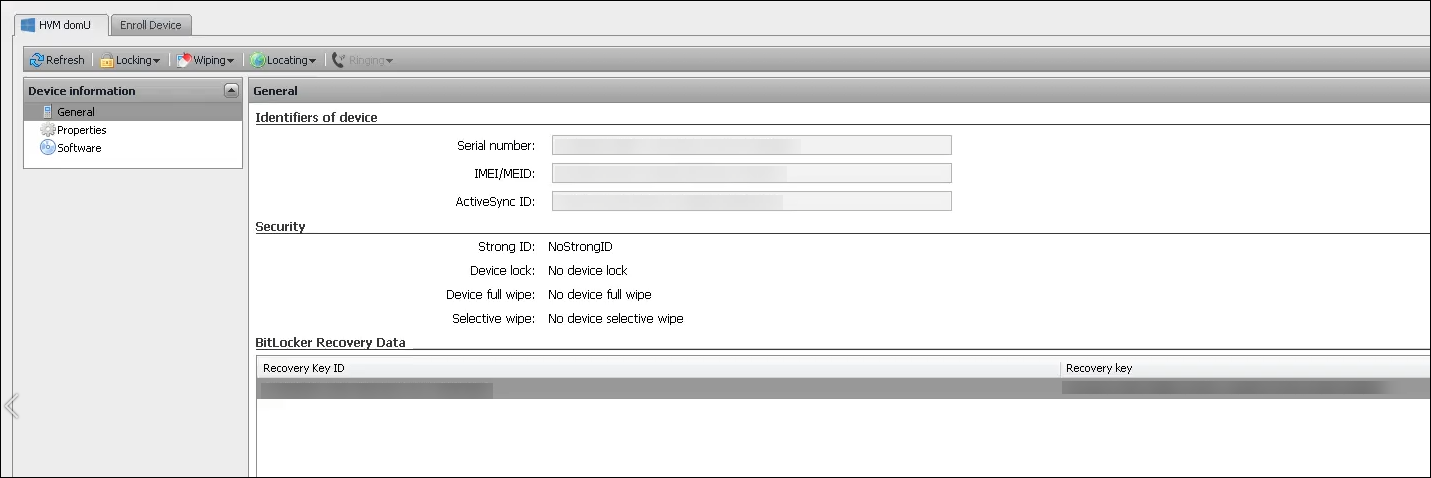

BitLockerを使用してディスクを暗号化することは、便利なセキュリティ機能です。ただし、ユーザーがBitLocker回復キーを紛失した場合、デバイスのロック解除は困難になる可能性があります。Citrix Endpoint Managementは、ユーザーのBitLocker回復キーを自動的かつ安全に保存できるようになりました。ユーザーは、セルフヘルプポータルでBitLocker回復キーを見つけることができます。BitLocker回復キーを有効にして見つけるには:

- Citrix Endpoint Managementコンソールで、設定 > サーバープロパティに移動します。

-

shpを検索し、shp.console.enable機能を有効にします。enable.new.shpが無効のままであることを確認してください。セルフヘルプポータルの有効化の詳細については、「登録セキュリティモードの構成」を参照してください。 - 構成 > デバイスポリシーに移動します。BitLockerポリシーを見つけるか、新しく作成し、BitLocker回復のCitrix Endpoint Managementへのバックアップ設定を有効にします。

デバイスのロックを解除する際、エンドユーザーにはキーの入力を求めるメッセージが表示されます。このメッセージには回復キーIDも表示されます。

BitLocker回復キーを見つけるには、ユーザーはセルフヘルプポータルに移動します。

-

一般の詳細の下で、BitLocker回復データを確認します。

- 回復キーID: ディスクの暗号化に使用されたBitLocker回復キーの識別子。このIDは、前のメッセージに示されたキーIDと一致する必要があります。

-

回復キー: ユーザーがディスクのロックを解除するために必要なキー。ロック解除プロンプトでこのキーを入力します。

BitLockerデバイスポリシーの詳細については、「BitLockerデバイスポリシー」を参照してください。