-

-

-

-

Android デバイスのコンプライアンス適用 (テクニカルプレビュー)

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Androidデバイス向けコンプライアンス強制適用 (テクニカルプレビュー)

注記:

テクニカルプレビューの機能は、非本番環境または限定的な本番環境で使用でき、お客様にフィードバックを共有する機会を提供します。Citrix® はテクニカルプレビュー機能のサポートケースを受け付けていませんが、改善のためのフィードバックを歓迎します。この機能に関するフィードバックは、[フィードバックを送信] をクリックして提供できます。Citrix は、フィードバックの重大度、重要度、および優先度に基づいて対応する場合があります。

-

Device Owner モードで登録された Android デバイスの場合、顧客管理者はデバイスのコンプライアンスを管理できます。コンプライアンスを評価するためのカスタムルールを定義できます。これには以下が含まれます。

- デバイスのパスワード強度が指定された基準を満たしていることの確認。

- すべての必須アプリがインストールされていることの確認。

- 禁止されているアプリがすべて削除されていることの確認。

デバイスが非準拠と判断された場合、顧客はユーザーに問題の是正を促すことができます。さらに、コンプライアンスが達成されるまでユーザーアクセスを制限するために、デバイス上のアプリをフリーズするなどのより厳格な措置も利用できます。 この機能を有効にするには、サーバー側とクライアント側の両方で変更が必要なため、2つの前提条件があります。

-

CEMサーバーをバージョン 24.8.0 にアップグレードします。 - Secure Hubをバージョン 24.8.0 にアップグレードします。

- ## Androidデバイスのコンプライアンス管理手順 - 1. CEMサーバー専用の機能フラグ `afw.policy.compliance` をアクティブ化します。

-

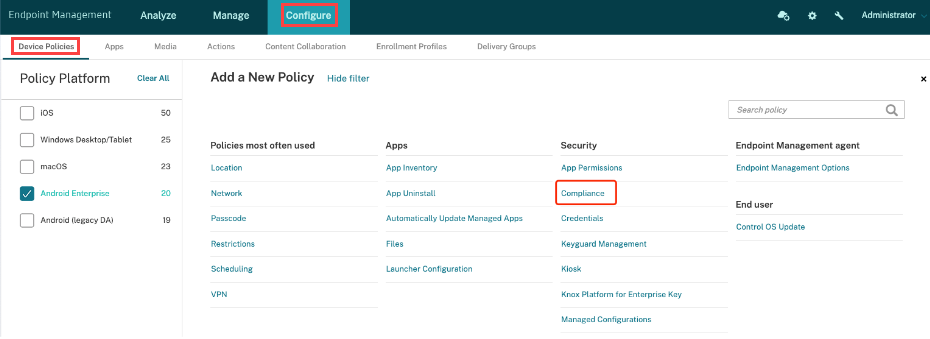

コンプライアンスポリシーを追加して展開します。 - 1. [構成] タブから [デバイスポリシー] を選択し、[コンプライアンス] をクリックします。

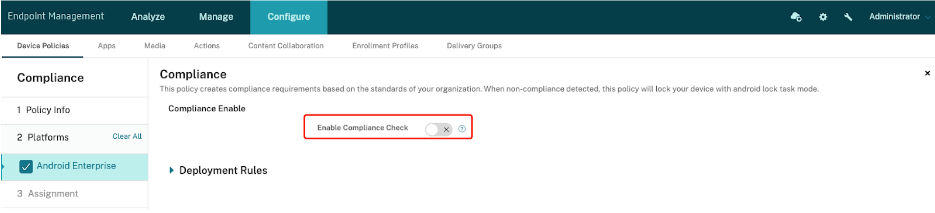

- ポリシーを次の設定で構成します。

-

[コンプライアンスチェックを有効にする]: この設定は、デバイスがコンプライアンスチェックを受けるかどうかを制御します。展開済みのコンプライアンスポリシーを取り消すには、このオプションを無効にしてポリシーを再展開します。デリバリーグループからポリシーを削除するだけでは効果がありません。

-

-

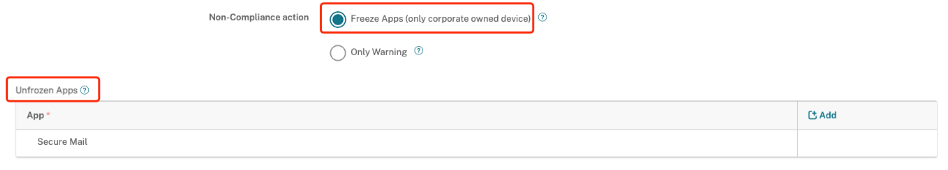

非準拠時のアクション: [警告のみ] と [アプリをフリーズ (企業所有デバイスのみ)] のいずれかを選択します。[警告のみ] を選択すると、Secure Hub でユーザーに非準拠項目について通知し、これらの問題に対処するよう要求します。[アプリをフリーズ (企業所有デバイスのみ)] を選択すると、デバイス上のすべてのアプリがロックされますが、管理者は特定のアプリ(Secure Hub(非準拠項目の表示と解決用)、Google Play ストア(必要なアプリのインストール用)、設定(工場出荷時設定へのリセット用)、SMS(緊急通信用)など)を除外するために、フリーズ解除アプリリストをカスタマイズできます。[アプリをフリーズ (企業所有デバイスのみ)] は、企業所有デバイスにのみ適用されます。

- パスコードの準拠を確認: デバイスのパスコードが指定された基準を満たしているかを確認します。通常、パスコードポリシーと組み合わせて使用されます。

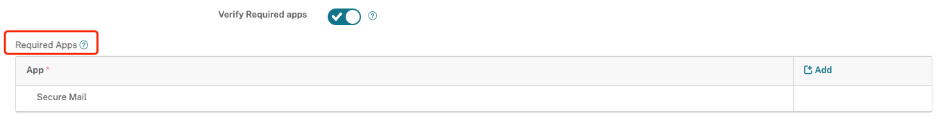

- 必須アプリを確認: 必須アプリのリストを表示します。これらのアプリがデバイスにインストールされていることを確認します。

-

-

注記:

- [必須アプリ] にリストされているアプリは、その機能を確保するためにデリバリーグループの必須アプリセクションにも含める必要があります。そうしないと、効果がありません。

- 必須アプリが管理対象の Google Play で利用できない場合、エンドユーザーはロックされたモードのままになります。

-

-

禁止アプリを確認: 禁止されているアプリのリストを表示します。これらのアプリがインストールされていないことを確認します。

-

注記:

-

-

管理者は、システムにプリインストールされているアプリを [禁止アプリ] リストに追加しないようにしてください。エンドユーザーにはそれらを削除する権限がないためです。

-

-

- ポリシーを展開します。

- Secure Hub で、[ポリシーの更新] をクリックするか、6時間ごとの定期的な同期を待ってポリシーをデバイスに展開します。

- ポリシーを展開します。

-

- 展開後、コンプライアンスチェックが直ちにトリガーされます。[アプリをフリーズ] モードの非準拠デバイスは、コンプライアンスが満たされるまでデバイスとそのアプリの両方を制限します。

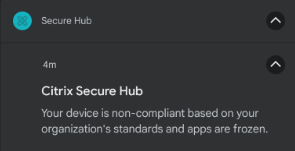

管理者が非準拠時のアクションを [アプリをフリーズ] に構成した場合、Secure Hub とデバイス自体の両方がアプリの使用を制限します。具体的には次のとおりです。

- アプリがフリーズされていることをユーザーに通知する永続的な通知が通知バーに表示されます。

- デフォルトで許可されているアプリまたは [フリーズ解除アプリ] リストに含まれるアプリを除き、アプリはフリーズされ、クリックしても応答しません。

-

この状態は、デバイスがコンプライアンスを達成するまで継続します。再起動またはシステムアップグレード後も、デバイスは直ちにこのフリーズ状態に戻ります(Secure Hub のアップグレード中は、ユーザーによる手動起動が必要な場合を除きます)。

-

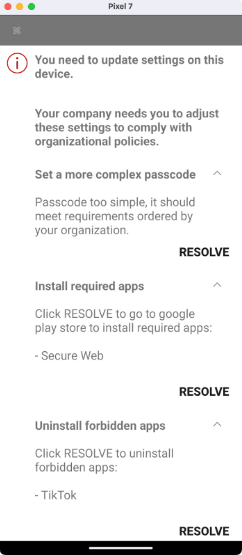

- 非準拠の解決:

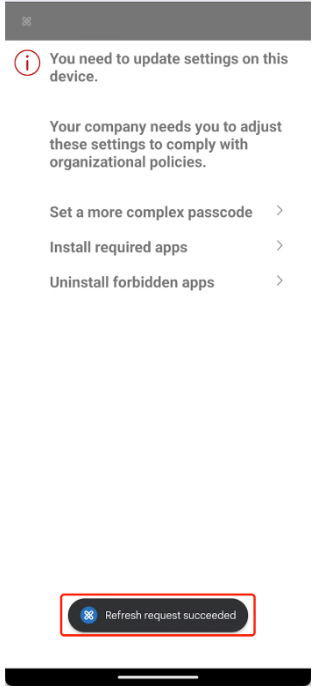

- デバイスが非準拠の場合、Secure Hub は通常の方法([デバイス情報] ページの [ポリシーの更新] ボタンをクリック)でポリシーを更新することがブロックされます。

- 代わりに、非準拠項目を表示するページをプルダウンすることで代替ソリューションが提供され、更新結果はトースト通知を通じて伝えられます。

- ユーザー向けの具体的なアクション:

- 基準を満たすためにより複雑なパスコードを設定します。

- Google Play ストアから必須アプリをインストールします。

- 禁止アプリをアンインストールします。

- ポリシーを次の設定で構成します。

-

コンプライアンスの監視

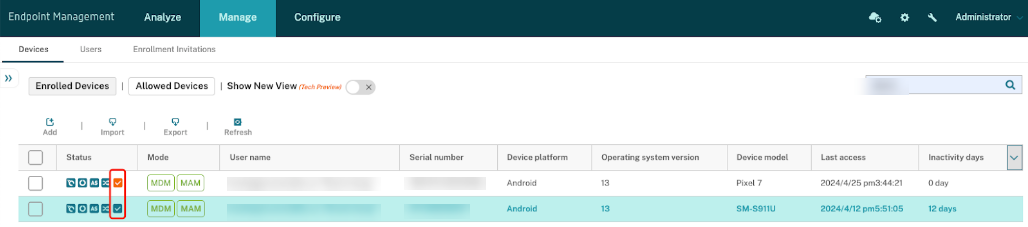

- コンプライアンスステータスの表示: [管理] -> [デバイス] -> [ステータス] に新しいコンプライアンスステータスアイコンが表示されます。緑は準拠、オレンジは非準拠を示します。

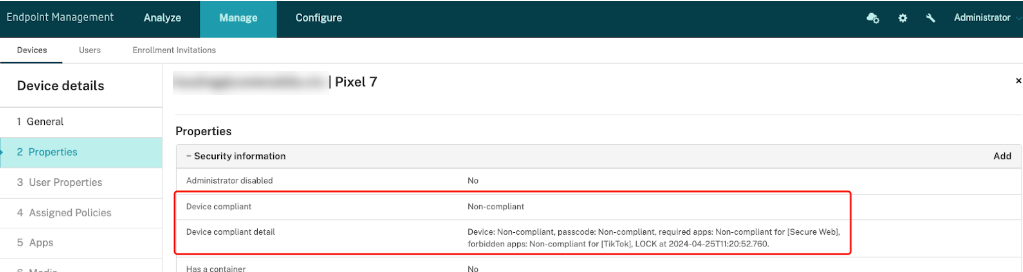

- 詳細なコンプライアンスステータスは、[管理] -> [デバイス] -> [デバイスの詳細] -> [プロパティ] -> [セキュリティ情報] で確認できます。

トラブルシューティング

-

構成された必須アプリが Google Play ストアで見つからず、デバイスが非準拠になり、問題を解決できない。これは設計上の欠陥です。

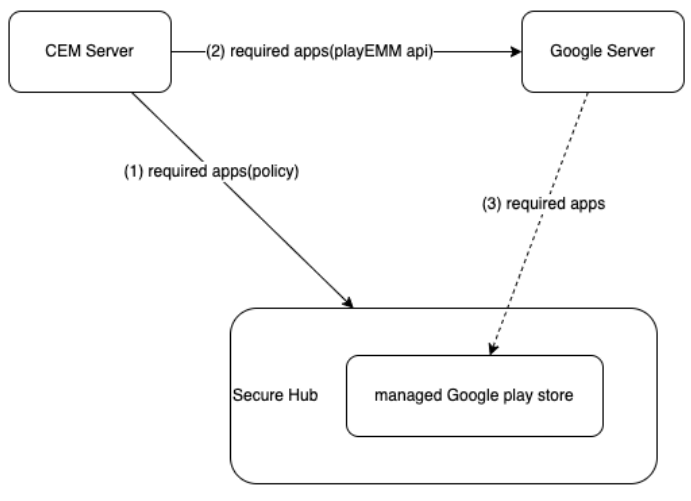

CEMサーバーは、リンク1と2を介して必須アプリをSecure HubとGoogleサーバーにプッシュしますが、リンク3は当社の管理外です。Secure Hubがリンク1を使用して必須アプリをチェックする際、管理対象のGoogle Playストアにこれらのアプリが利用可能であることを保証できません。この不一致は、コンプライアンスポリシーがSecure Hubにこれらのアプリのインストールを要求しているにもかかわらず、ストアで直ちに見つからない可能性があることを意味します。通常、Googleサーバーはリンク3を使用して24時間以内に必須アプリをデバイスにプッシュします。

-

Secure Hub のアップグレード前にデバイスが非準拠でアプリがフリーズされていました。しかし、Secure Hub のアップグレード後、すべてのアプリのフリーズが解除されました。これは、アップグレードプロセス中に Secure Hub の操作が終了し、アプリのフリーズ状態を維持できなかったために発生しました。 この問題は既知であり、現在解決策はありません。Google と協力してこの問題に対処しており、今後のバージョンでの改善を期待しています。アップグレード完了後、ユーザーは Secure Hub を手動で起動してプロセスを開始し、アプリをフリーズ状態に戻すことができます。

-

アプリのフリーズを解除する方法は? 最も一般的な方法は、ユーザーがすべての非準拠の問題を解決し、それによってデバイスを準拠状態にし、すべてのアプリのフリーズを自動的に解除することです。迅速にコンプライアンスを達成することが難しい場合は、次の手順を実行できます。

- 関連アプリをフリーズ解除アプリリストに追加し、プルダウン更新を実行します。

- 非準拠時のアクションを [警告] に変更し、プルダウン更新を実行します。

- 不適合な項目に対応するチェックスイッチまたはマスタースイッチを無効にし、プルダウンして更新します。

- 上記のどの方法も機能しない場合は、特定のCEMサーバーで機能フラグ

afw.locktaskmode.disableを有効にし、プルダウンして更新します。この操作により、すべてのアプリが強制的にフリーズ解除されますが、非準拠アクションが 警告 に設定されている場合と同様に、Secure Hubはブロックされたままになります。 - 特定のCEMサーバーで機能フラグ

afw.policy.complianceを無効にし、プルダウンして更新します。 - Secure HubがCEMサーバーに接続できない最悪のシナリオでは、[設定] から工場出荷時設定にリセットを実行します。

- 上記のどの方法も機能しない場合は、特定のCEMサーバーで機能フラグ

-

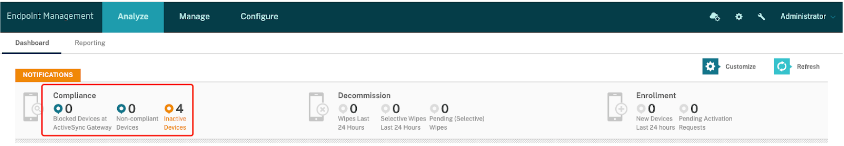

[分析] -> [ダッシュボード] に表示されるコンプライアンスステータスは、このポリシーで参照されているものとは異なる種類のCitrix Endpoint Management™におけるコンプライアンスです。この機能はまだ開発されておらず、今後のバージョンで強化される予定です。

-

この機能は、COSU/WPCOD/BYODモードで登録されたデバイスには適用されません。現在、デバイス所有者 (DO) モードで登録されたデバイスのみをサポートしています。

共有

共有

この記事の概要

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.