Application de la conformité pour les appareils Android (préversion technique)

Remarque :

Les fonctionnalités de la préversion technique sont disponibles pour une utilisation dans des environnements de non-production ou de production limitée, et pour donner aux clients l’occasion de partager leurs commentaires. Citrix® n’accepte pas les cas de support pour les fonctionnalités en préversion technique, mais apprécie les commentaires pour les améliorer. Vous pouvez fournir des commentaires sur cette fonctionnalité en cliquant sur Envoyez-nous vos commentaires. Citrix peut agir sur les commentaires en fonction de leur gravité, de leur criticité et de leur importance.

-

Pour les appareils Android inscrits en mode Propriétaire de l’appareil, l’administrateur client peut gérer la conformité de l’appareil. Il peut définir des règles personnalisées pour évaluer la conformité, notamment :

- S’assurer que la complexité du mot de passe de l’appareil respecte les normes spécifiées.

- Vérifier l’installation de toutes les applications requises.

- Confirmer la suppression de toute application interdite.

Dans les cas où des appareils sont jugés non conformes, les clients peuvent inviter les utilisateurs à rectifier les problèmes. De plus, des mesures plus strictes sont disponibles, telles que le gel des applications sur l’appareil pour restreindre l’accès de l’utilisateur jusqu’à ce que la conformité soit atteinte. Pour activer cette fonctionnalité, deux prérequis sont nécessaires, car des modifications sont requises côté serveur et côté client :

-

Mettre à niveau le serveur CEM vers la version 24.8.0. - Mettre à niveau Secure Hub vers la version 24.8.0.

- ## Procédure de gestion de la conformité des appareils Android - 1. Activez l'indicateur de fonctionnalité `afw.policy.compliance` spécifiquement pour le serveur CEM.

-

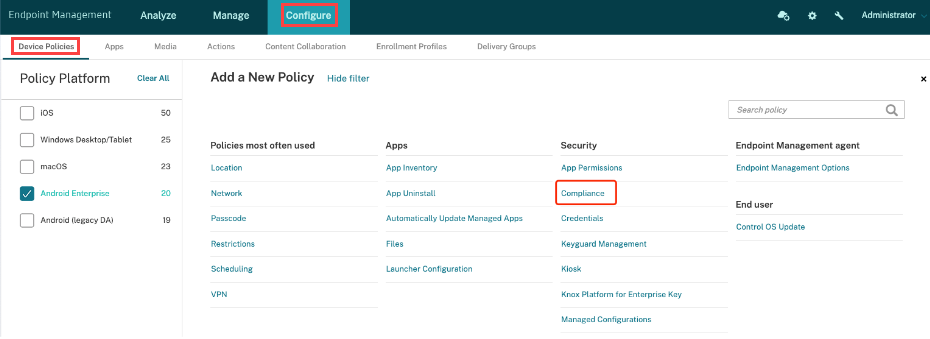

Ajoutez et déployez la stratégie de conformité. - 1. Dans l’onglet Configurer, sélectionnez Stratégies d’appareil, puis cliquez sur Conformité.

- Configurez la stratégie avec les paramètres suivants :

-

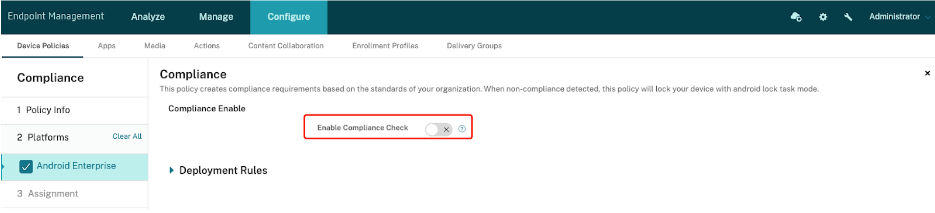

Activer la vérification de la conformité : Ce paramètre contrôle si les appareils sont soumis à des vérifications de conformité. Pour révoquer une stratégie de conformité déployée, désactivez cette option et redéployez la stratégie. Le simple fait de supprimer la stratégie du groupe de mise à disposition ne sera pas efficace.

-

-

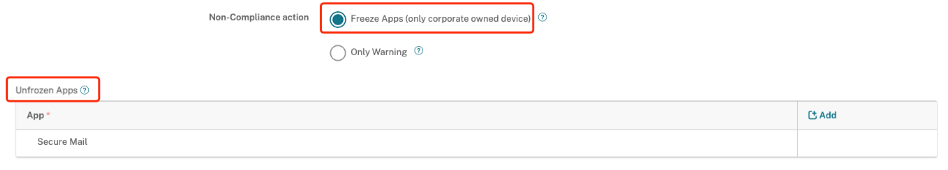

Action en cas de non-conformité : Choisissez entre Avertissement uniquement et Geler les applications (appareil d’entreprise uniquement). La sélection de Avertissement uniquement informera les utilisateurs dans Secure Hub des éléments non conformes et leur demandera de résoudre ces problèmes. Le choix de Geler les applications (appareil d’entreprise uniquement) verrouille toutes les applications sur l’appareil, mais les administrateurs peuvent personnaliser une liste d’applications débloquées pour exempter des applications spécifiques, telles que Secure Hub (pour afficher et résoudre les éléments non conformes), Google Play Store (pour installer les applications nécessaires), Paramètres (pour les réinitialisations d’usine) et SMS (pour la communication d’urgence). L’option Geler les applications (appareil d’entreprise uniquement) est applicable uniquement aux appareils d’entreprise.

- Vérifier la conformité du code d’accès : Vérifie si les codes d’accès de l’appareil respectent les normes spécifiées. Généralement utilisé avec les stratégies de code d’accès.

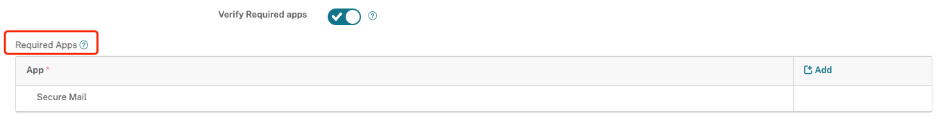

- Vérifier les applications requises : Affiche une liste d’applications obligatoires. S’assure que ces applications sont installées sur l’appareil.

-

-

Remarque :

-

Les applications listées sous Applications requises doivent également être incluses dans la section des applications requises du groupe de mise à disposition pour garantir leur fonctionnalité. Sinon, elles ne seront pas efficaces.

-

Étant donné que les applications requises peuvent être indisponibles dans Google Play géré, les utilisateurs finaux resteront en mode verrouillé.

-

-

Vérifier les applications interdites : Affiche une liste d’applications interdites. S’assure qu’aucune de ces applications n’est installée.

-

Remarque :

-

-

Les administrateurs doivent s’abstenir d’ajouter des applications système préinstallées à la liste des Applications interdites, car les utilisateurs finaux n’ont pas l’autorisation de les supprimer.

-

-

- Déployer la stratégie.

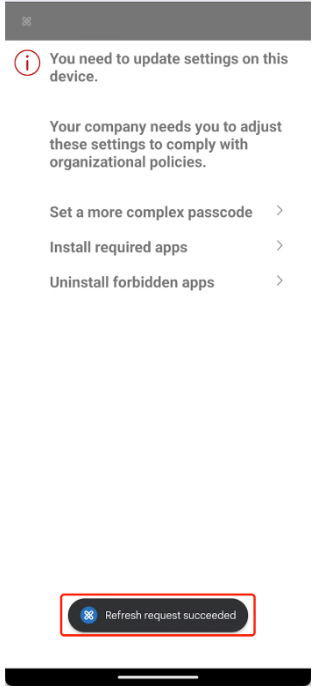

- Dans Secure Hub, cliquez sur Actualiser la stratégie ou attendez la synchronisation périodique de 6 heures pour déployer la stratégie sur les appareils.

- Déployer la stratégie.

-

- Lors du déploiement, une vérification de la conformité est immédiatement déclenchée. Les appareils non conformes en mode Geler les applications restreignent l’appareil et ses applications jusqu’à ce que la conformité soit atteinte.

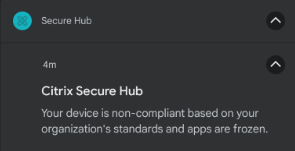

Si l’administrateur configure l’action de non-conformité sur Geler les applications, Secure Hub et l’appareil lui-même restreindront l’utilisation des applications. Plus précisément :

- Une notification persistante apparaîtra dans la barre de notification, rappelant à l’utilisateur que les applications ont été gelées.

- Les applications, à l’exception de celles listées comme autorisées par défaut ou dans la liste des Applications débloquées, seront gelées et ne répondront pas lorsqu’elles seront cliquées.

-

Cet état persiste jusqu’à ce que l’appareil atteigne la conformité. Même après un redémarrage ou une mise à niveau du système, l’appareil reviendra immédiatement à cet état gelé (sauf pendant les mises à niveau de Secure Hub, qui nécessitent un lancement manuel par l’utilisateur).

-

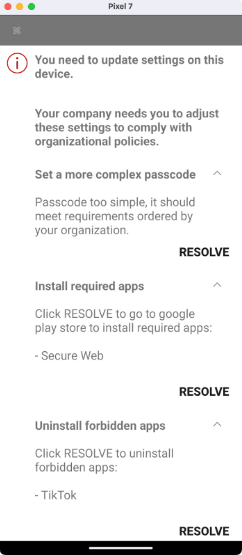

- Résolution de la non-conformité :

- Lorsqu’un appareil est non conforme, Secure Hub est empêché d’actualiser la stratégie par la méthode habituelle (en cliquant sur le bouton Actualiser la stratégie dans la page Informations sur l’appareil).

- Au lieu de cela, une solution alternative est fournie en faisant glisser la page vers le bas qui affiche les éléments non conformes, et le résultat de l’actualisation est transmis via une notification toast.

- Actions spécifiques pour les utilisateurs :

- Définir un code d’accès plus complexe pour respecter les normes.

- Installer les applications requises depuis le Google Play Store.

- Désinstaller les applications interdites.

- Configurez la stratégie avec les paramètres suivants :

-

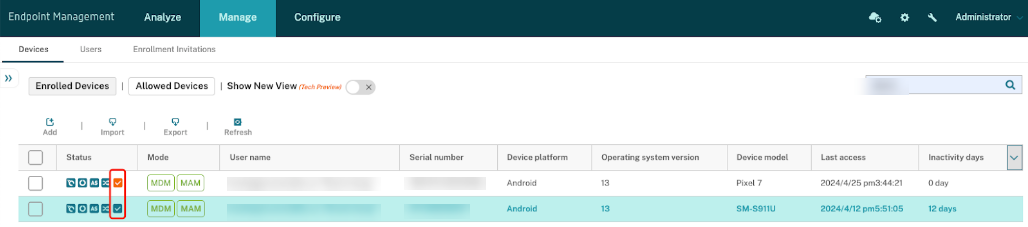

Surveillance de la conformité

- Afficher l’état de conformité : Une nouvelle icône d’état de conformité dans Gérer -> Appareils -> État. Le vert indique la conformité, tandis que l’orange indique la non-conformité.

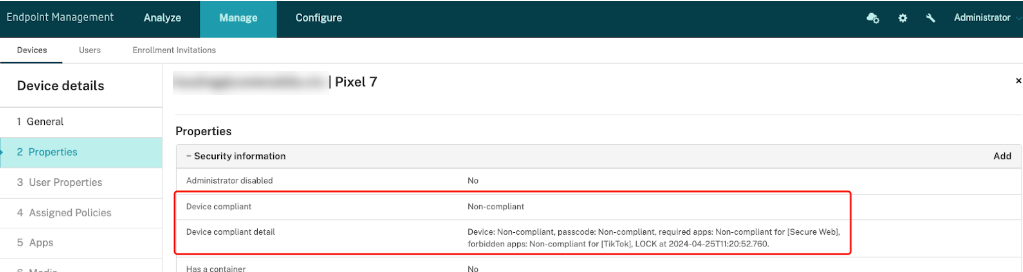

- État de conformité détaillé disponible dans Gérer -> Appareils -> Détails de l’appareil -> Propriétés -> Informations de sécurité.

Dépannage

-

L’application requise configurée est introuvable sur le Google Play Store, ce qui rend l’appareil non conforme et incapable de résoudre le problème. Il s’agit d’un défaut de conception.

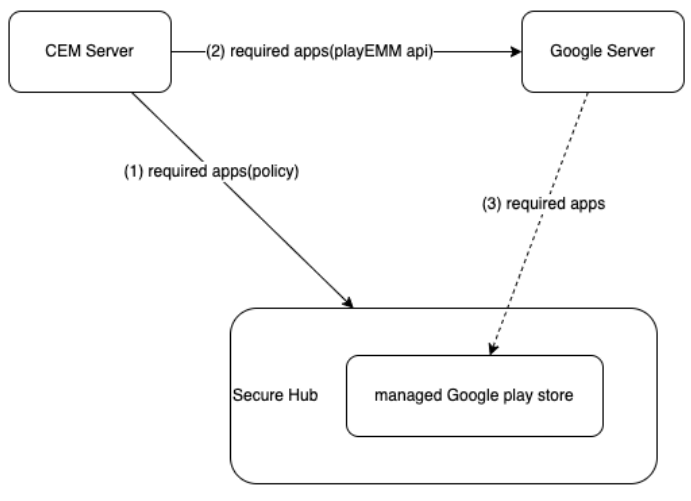

Le serveur CEM pousse les applications requises vers Secure Hub et les serveurs Google via les liens 1 et 2, mais le lien 3 est hors de notre contrôle. Lorsque Secure Hub vérifie les applications requises à l’aide du lien 1, nous ne pouvons pas garantir que le Google Play Store géré dispose de ces applications. Cette divergence signifie que, bien que la stratégie de conformité exige que Secure Hub installe ces applications, elles pourraient ne pas être trouvées immédiatement dans le magasin. Généralement, les serveurs Google poussent les applications requises vers l’appareil dans les 24 heures à l’aide du lien 3.

-

Avant la mise à niveau de Secure Hub, l’appareil était non conforme et les applications étaient gelées. Cependant, après la mise à niveau de Secure Hub, toutes les applications ont été débloquées. Cela s’est produit parce que pendant le processus de mise à niveau, le fonctionnement de Secure Hub a été arrêté, l’empêchant de maintenir le gel des applications. Ce problème est connu et n’a actuellement aucune solution. Nous travaillons activement avec Google pour y remédier et nous attendons des améliorations dans les futures versions. Après avoir terminé la mise à niveau, les utilisateurs peuvent lancer manuellement Secure Hub pour initier le processus et restaurer les applications à leur état gelé.

-

Comment débloquer les applications ? La méthode la plus courante consiste pour les utilisateurs à résoudre tous les problèmes de non-conformité, ce qui rend l’appareil conforme et débloque automatiquement toutes les applications. S’il n’est pas réalisable d’atteindre rapidement la conformité, les étapes suivantes peuvent être entreprises :

- Ajoutez les applications associées à la liste des applications débloquées et effectuez une actualisation par glissement vers le bas.

- Modifiez l’action de non-conformité en Avertissement et effectuez une actualisation par glissement vers le bas.

- Désactivez le commutateur de vérification correspondant aux éléments non conformes ou le commutateur principal, puis effectuez une actualisation par glisser vers le bas.

- Si aucune des méthodes ci-dessus ne fonctionne, activez l’indicateur de fonctionnalité

afw.locktaskmode.disablepour le serveur CEM spécifique et effectuez une actualisation par glisser vers le bas. Cette action débloque de force toutes les applications, mais Secure Hub reste bloqué, de la même manière que lorsque l’Action en cas de non-conformité est définie sur Avertissement. - Désactivez l’indicateur de fonctionnalité

afw.policy.compliancepour le serveur CEM spécifique et effectuez une actualisation par glisser vers le bas. - Dans le pire des cas où Secure Hub ne peut pas se connecter au serveur CEM, effectuez une réinitialisation d’usine à partir des Paramètres.

- Si aucune des méthodes ci-dessus ne fonctionne, activez l’indicateur de fonctionnalité

-

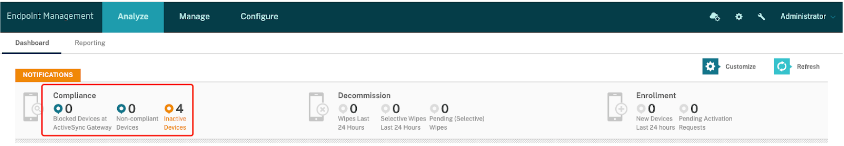

L’état de conformité affiché sous Analyser -> Tableau de bord est un type de conformité différent dans Citrix Endpoint Management™ de celui référencé dans cette stratégie. Cette fonctionnalité n’est pas encore développée et sera améliorée dans les futures versions.

-

Cette fonctionnalité ne s’applique pas aux appareils inscrits via les modes COSU/WPCOD/BYOD. Actuellement, elle ne prend en charge que les appareils inscrits en mode Propriétaire de l’appareil (DO).