Log Serverのインストールと構成

Log Serverは、個別のLinuxまたはWindowsサーバーにセットアップすることも、Citrix Connector Applianceでホストして常時更新を活用することもできます。各オプションのインストールおよび構成手順については、関連セクションを参照してください。

インストールに関する注意

セキュリティ強化のため、展開ではHTTPSを推奨します。

選択したポートが既に使用されていないことを確認してください。

管理者またはシステムレベルの権限が必要なため、特権ポート(0~1023)の使用は避けてください。

ファイアウォールルールが選択したポートでのトラフィックを許可していることを確認してください。

有効な範囲(0~65535)内のポート番号を使用しますが、競合を避けるためにシステムサービスで一般的に使用されるポートは避けてください。

Citrix Connector Applianceを使用してLog Serverを展開する場合は、ポート443のみが構成されていることを確認してください。

Always On Tracing (AOT) の最小サポートバージョン

以下の表は、Always On Tracing (AOT) ログをAOT Log Serverに送信することをサポートする、Citrix Workspaceアプリ、Citrix Virtual Apps and Desktops、およびDaaSの最小リリースバージョンを示しています。

connector-appliance-FQDN-or-IP

Citrix Workspaceアプリ (CWA)

| Citrix Workspaceアプリ | AOTをサポートする最小バージョン |

|---|---|

| Citrix Workspaceアプリ for Windows | 2511.10 または 2507 CU1 以降 |

| Citrix Workspaceアプリ for Mac | 2603 以降 |

| Citrix Workspaceアプリ for Linux | 近日公開予定 |

| Citrix Workspaceアプリ for HTML5 | 2511 以降 |

| Citrix Workspaceアプリ for ChromeOS | 2511 以降 |

| Citrix Workspaceアプリ for Android | 2603 以降 |

| Citrix Workspaceアプリ for iOS | 2603 以降 |

Citrix Virtual Apps and Desktops (CVAD)

| コンポーネント | サポートバージョン |

|---|---|

| Citrix Virtual Apps and Desktops | 2507 CU1、2511 以降 |

Citrix DaaS

| サポートバージョン |

|---|

| 2026年2月以降 |

Citrix NetScaler

| コンポーネント | サポートバージョン |

|---|---|

| Citrix NetScaler | 14.1.60.57 |

Citrix Connector Applianceを介したLog Serverのインストール

Log Serverは、Citrix Connector Appliance内に展開できます。このアプローチにより、ホストVMの展開と管理、およびイメージの手動ダウンロードやコンテナコマンドの実行が不要になります。Log Serverは、Connector Applianceのアップグレード中に自動的にオンボーディングされ、継続的なコネクタの更新によって最新の状態に保たれ、常に最新バージョンが利用可能になります。詳細については、「Connector Applianceの更新」を参照してください。

Citrix Connector Applianceを介してLog Serverを展開する手順

-

環境にまだConnector Applianceがない場合は、ハイパーバイザーまたはパブリッククラウドマーケットプレイスからアプライアンスを展開します。必要なCitrix Connector Applianceの最小バージョンは11.4.1.444です。インポート後、アプライアンスをCitrix Cloudに登録します。詳細については、「コネクタアプライアンスの取得」を参照してください。

-

デフォルトでは、Connector Applianceには2つのvCPUと4GBのメモリが搭載されています。Log Serverのリクエストを処理するには、リソースを少なくとも4つのvCPUと16GBのメモリに増やしてください。

-

Cloud Monitorは、リソースロケーション内のサポートされているWindows Cloud Connectorで実行されているMonitor Connectorサービスを介してAOTログを取得します。Log ServerがCitrix Connector Applianceに展開されている場合、同じリソースロケーション内にサポートされているWindows Cloud Connectorも存在する必要があります。Connector Applianceだけでは、Cloud MonitorがAOTトレースを取得するには不十分です。Cloud Connectorはバージョン6.141.0.13739(または4.420.0.13739)以降を実行している必要があります。以前のバージョンでは

GetAotTracesAPI呼び出しが失敗し、MonitorでHTTP 500エラーが発生します。 -

Connector Applianceは、Connector Appliance管理ページに接続するブラウザに提供される自己署名証明書を提供します。HTTPS経由でLog Serverに接続できるようにするには、この自己署名証明書を組織によって署名されたもの、または組織の信頼チェーンを使用して生成されたものに置き換えることができます。詳細については、「証明書の管理」または「サーバー証明書の置き換え」を参照してください。

-

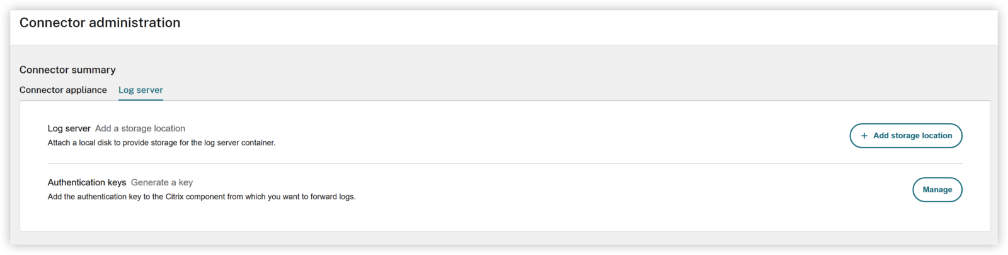

アップグレードが完了したら、

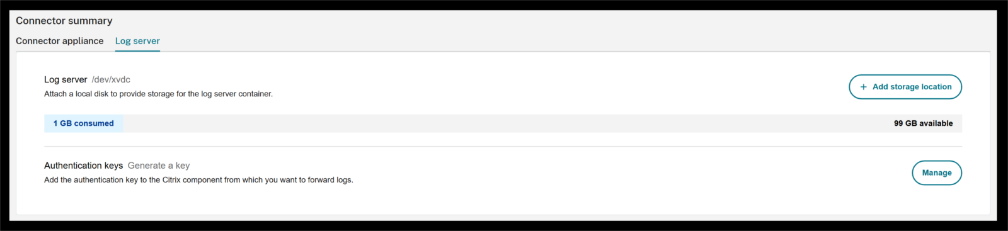

https://<connector-appliance-FQDN-or-IP>/?enable=logserver`でConnector Appliance UIにログインします。Log Server UIを表示できるように「?enable=logserver」を含めるようにしてください。新しいLog Serverタブには、ストレージと認証キー管理オプションが表示されます。

-

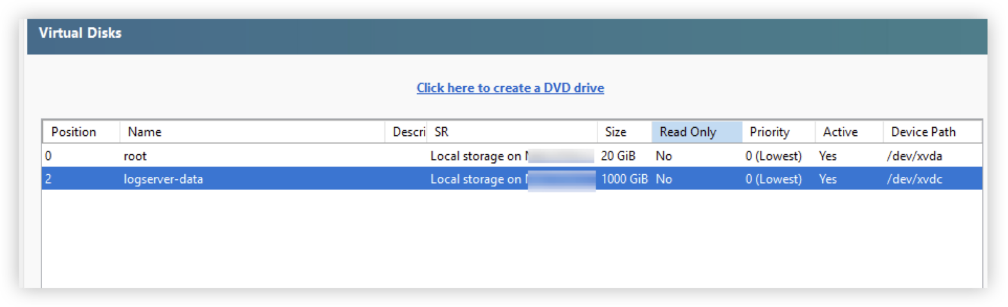

Connector Applianceのブートディスクの容量は20GBです。Log Serverでの効率的なログストレージをサポートするには、ハイパーバイザーまたはクラウド管理プラットフォームを使用して、Connector Applianceに別の仮想ディスクを追加する必要があります。この追加ディスクには、ログストレージのニーズを満たすのに十分なスペースが必要です(前のセクションで説明したとおり)。

以下のXenServerのスクリーンショットは、追加ディスクが構成されたConnector Applianceの例を示しています。

注:

VMware ESXiの既知の要件: ユーザーは、追加のデータディスクをルートディスクで使用されているものとは異なるSCSIコントローラーに接続する必要があります。

-

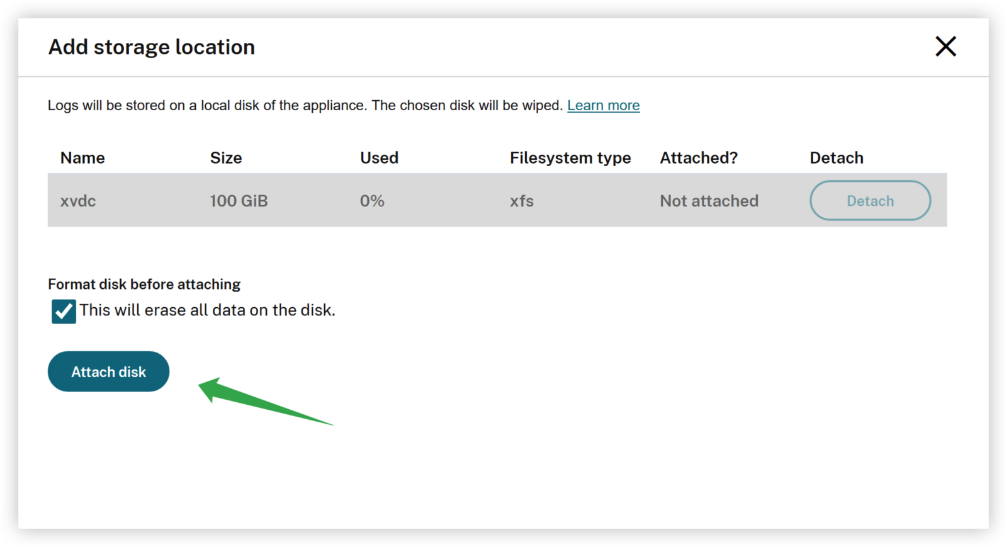

キーディスクを追加すると、Log Server UIが自動的にそれを検出し、フォーマットしてConnector Appliance上のLog Serverコンテナにマウントできるようになります。

-

-

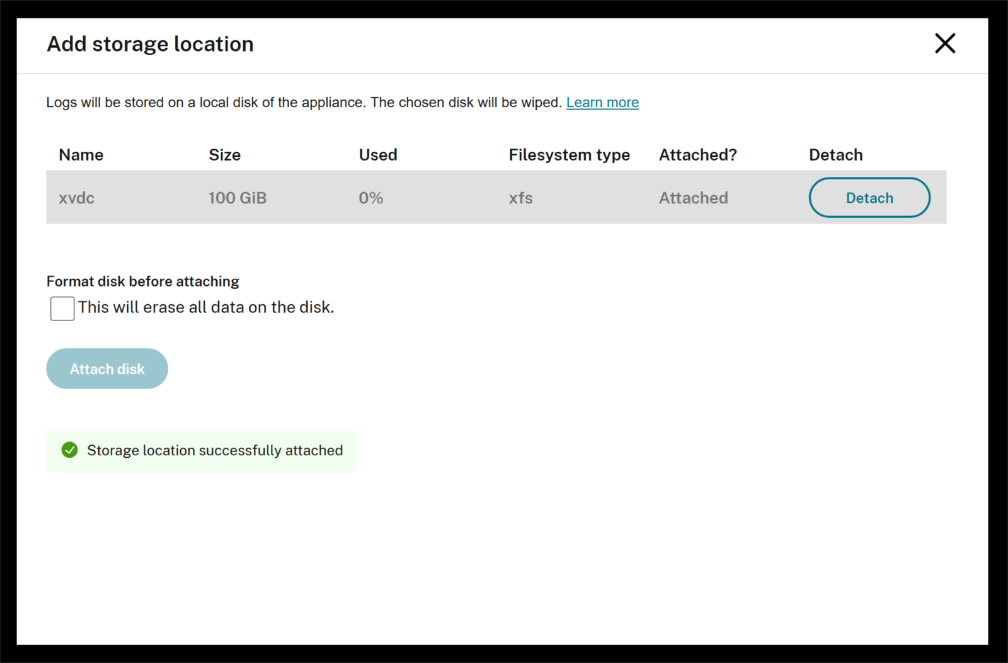

- 「Attach disk」ボタンをクリックすると、ディスクがLog Serverコンテナにマウントされます。

-

メインページには、ディスクサイズと、使用済みスペースおよび残りのスペースに関する情報が表示されます。

-

ディスクが接続されたら、pingエンドポイント

https://<connector-appliance-FQDN>/ctxlogserver/Ping`を呼び出してLog Serverが実行されていることを確認します。pong応答は、Log Serverが正常に起動したことを確認します。 -

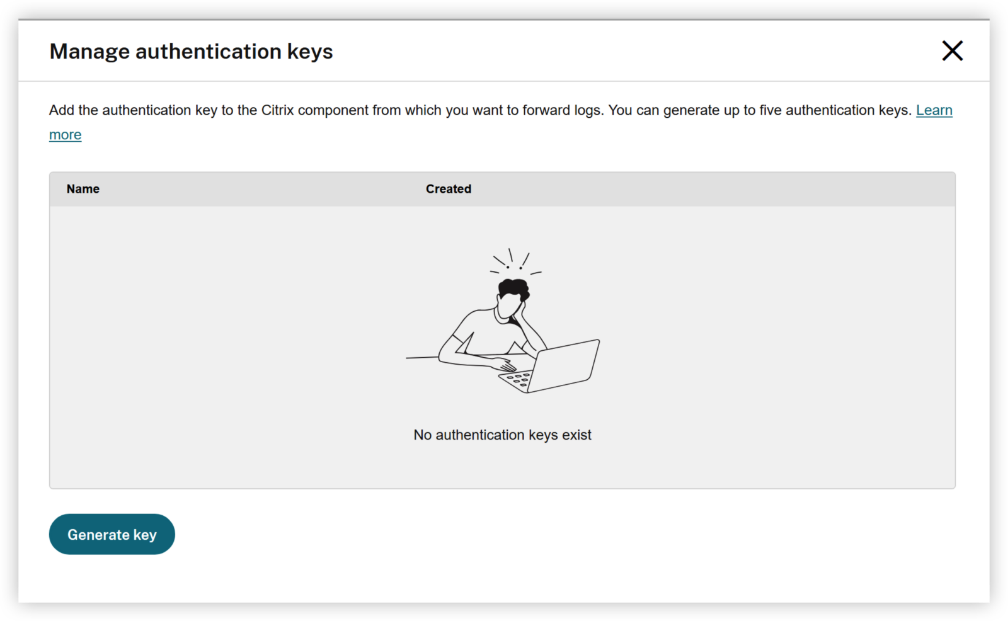

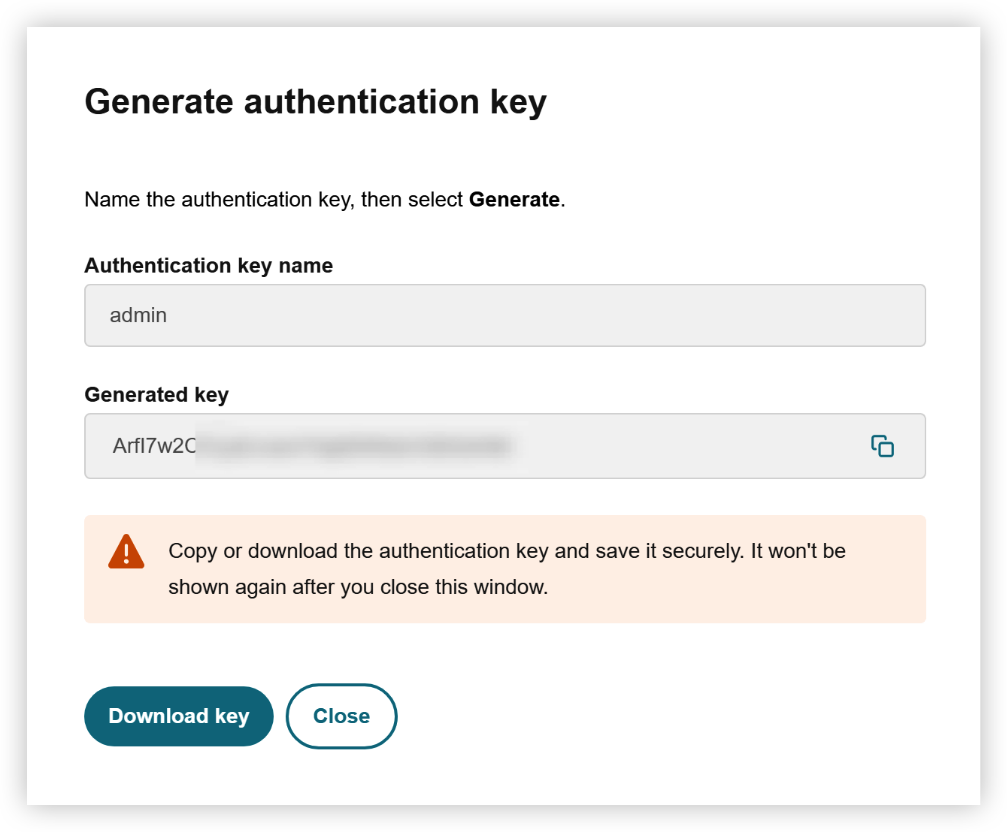

「Generate key」をクリックし、ロール名を入力して、認証キーをコピーまたはダウンロードします。ウィンドウを閉じると、キーは再度表示されません。

Linuxへのインストール

- CitrixダウンロードからLog Server Dockerコンテナイメージをダウンロードします。

- ダウンロードしたファイルを同じディレクトリに配置します。

- ターミナル(Linux)またはコマンドプロンプト(Windows)を使用して、そのディレクトリでインストーラーを実行し、指示に従います。

chmod +x ./InstallLogServer

#Install with https mode with port 8443 with default path

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443

#Install with http mode, with port 8080 with default path

./InstallLogServer --port 8080

#Command to change the config path and data path of your choice with https mode

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443 --config /Path/LogServer/Config --database /Path/LogServer/Data

#Command to change the config path and data path of your choice with http mode

./InstallLogServer --port 8080 --config /Path/LogServer/Config --database /Path/LogServer/Data

- #To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

- --sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

ここで、

-

STA_SERVER_FQDN は STA サーバーのホスト名または IP アドレスです(オンプレミス環境では、STA サーバーは通常 DDC とともにインストールされます)。

-

LOG_SERVER_FQDN と PORT は、ログサーバー自体のホスト名と指定されたポート(8080、8443、またはインストールパラメーターの –port 値)です。

-

ログサーバー証明書 your_private_cert_key.pfx は、AOT クライアントがログをアップロードするために TLS 接続を使用する他の Citrix コンポーネントによって信頼されている必要があります。

-

STA_SERVER アドレスにより、StoreFront がセッションタイムアウトなどで再接続 STA チケットを提供できない場合に、ログサーバーが Citrix Workspace アプリ (CWA) クライアントに再接続 STA チケットを発行できます。これにより、接続が切断された場合でも、CWA クライアントはログサーバーと直接接続を再確立できます。

LOG_SERVER アドレスは、ログサーバーが構成済みの STA サーバーから STA チケットを要求する際に使用されます。STA サーバーは、ログサーバーエンドポイントへの接続を特別に承認するチケットを返します。

CWA クライアントが再接続 STA チケットを必要としない場合、またはゲートウェイなしで LogServer に直接接続する場合は、これらのパラメーターはオプションです。

Linux でのインストール後

インストール後、いくつかの便利なスクリプトファイルが生成されます。

# In Linux, sh scripts will be generated

DownloadLogsByTime.sh

- DownloadLogsByWords.sh

- GetAuthKey.sh

- ListMachines.sh

StartLogServer.sh

<!--NeedCopy-->

サーバーを起動するには ./StartLogServer.sh を使用します。LogServer が正常に起動したことを確認するには、configpath/weblogs.txt を確認してください。

LogServer が正常に起動すると、weblogs ファイルに以下のメッセージが表示されます。ポート 5000 は、選択された HTTP または HTTPS プロトコルで Docker コンテナ内で LogServer によって内部的に使用されます。

Now listening on https://[::]:5000

<!--NeedCopy-->

ログサーバーが HTTP モードでインストールされた場合、成功したログには以下が表示されます。

Now listening on http://[::]:5000

<!--NeedCopy-->

LogServer が HTTPS を使用する場合、その証明書が AOT ログをアップロードするすべてのマシンで信頼されていることを確認してください。

注:

インストール手順で構成されたポート(8080、8443、または指定された任意のポート)は、DDC、StoreFront、VDA などで LogServer の URL を構成する際に使用する必要があります。

通常、Linux での起動には 30 秒から 60 秒かかります。

Windows へのインストール

- ログサーバーの Docker コンテナイメージを Citrix ダウンロードからダウンロードします。

- ダウンロードしたファイルを同じディレクトリに配置します。

- ターミナル(Linux)またはコマンドプロンプト(Windows)を使用して、そのディレクトリでインストーラーを実行し、指示に従います。

ステップ 1

ログサーバー VM に Windows 用 Docker Desktop(サブスクリプションが必要な場合があります)をインストールします。WSL 2 に依存する Windows システムで Docker Desktop が正しくインストールされ、起動することを確認するには、以下の手順に従ってください。

-

- Docker Desktop の設定でメモリ制限を 12 GB 以上に設定します。

-

- Docker Desktop には以下の Windows 機能が必要です。これらの機能が有効になっていることを確認してください。

- Hyper-V

- 仮想マシン プラットフォーム

- Linux 用 Windows サブシステム (WSL)

-

- いずれかの機能が不足している場合は、それらをインストールし、VM を再起動して変更を適用します。

-

システム再起動後、PowerShell を(管理者として実行)開き、

wsl --updateコマンドを実行して WSL を更新します。 -

Docker Desktop には WSL 2 が必要です。

wsl --set-default-version 2コマンドを実行して、WSL 2 をデフォルトとして構成します。 -

WSL が更新され、必要な Windows 機能が有効になると、Docker Desktop Engine は正常に起動するはずです。

ステップ 2

インストールを続行するには、以下のコマンドを実行します。

注:

Config および Database (Data) フォルダーのデフォルトの場所は C:\Users<username>\LogServer の下に作成されます。以下のコマンドで変更できます。

#Install with https mode with port 8443 with default path

InstallLogServer.exe --https --cert <c:\path\cert.pfx> --port 8443

#Install with http mode, with port 8080 with default path

InstallLogServer.exe --port 8080

#Command to change the config path and data path of your choice with https mode

InstallLogServer.exe --https --cert <c:\path\cert.pfx> --port 8443 --config C:\LogServer\Config --database C:\LogServer\Datacmd

#Install with specific config path and data path

InstallLogServer.exe --port 8080 --config C:\LogServer\Config --database C:\LogServer\Datacmd

#To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

--sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

ここで、

-

STA_SERVER_FQDN は STA サーバーのホスト名または IP アドレスです(オンプレミス環境では、STA サーバーは通常 DDC とともにインストールされます)。

-

LOG_SERVER_FQDN と PORT は、ログサーバー自体のホスト名と指定されたポート(8080、8443、またはインストールパラメーターの –port 値)です。

-

ログサーバー証明書 your_private_cert_key.pfx は、AOT クライアントがログをアップロードするために TLS 接続を使用する他の Citrix コンポーネントによって信頼されている必要があります。

STA_SERVER アドレスにより、StoreFront がセッションタイムアウトにより再接続 STA チケットを提供できない場合に、LogServer が CWA クライアントに再接続 STA チケットを供給できます。その結果、接続障害が発生した場合、CWA クライアントは LogServer から直接再接続チケットを取得できます。

LOG_SERVER アドレスは、ログサーバーが STA_SERVER から STA チケットを要求する際に利用されます。STA_SERVER は、LOG_SERVER アドレスへの接続を排他的に承認する STA チケットを発行します。

CWA クライアントが再接続 STA チケットを必要としない場合、またはゲートウェイなしで LogServer に直接接続する場合は、これらのパラメーターはオプションです。

Windowsでのインストール後

インストール後、インストーラーファイルを保存したディレクトリと同じ場所に、いくつかの便利なスクリプトファイルが生成されます。

注:

これらのファイルは別の場所に移動できます。ただし、ログサーバーの設定時に再度必要となるため、新しい場所を覚えておいてください。

#In Windows, bat scripts will be generated in the same directory where you saved the installer files.

DownloadLogsByTime.bat

DownloadLogsByWords.bat

GetAuthKey.bat

ListMachines.bat

StartLogServer.bat

<!--NeedCopy-->

- ログサーバーを起動するには、

StartLogServer.batを使用します。

ログサーバーが正常に起動したことを確認するには、configpath\weblogs.txtをチェックしてください。

ログに以下が表示された場合、ログサーバーが正常に起動したことを意味します。ログサーバーが正常に起動すると、weblogsファイルに以下のメッセージが表示されます。ポート5000は、選択されたHTTPまたはHTTPSプロトコルで、Dockerコンテナ内でログサーバーによって内部的に使用されます。

Now listening on: https://[::]:5000

<!--NeedCopy-->

ログサーバーがHTTPモードでインストールされている場合、成功したログには以下が表示されます。

Now listening on: http://[::]:5000

<!--NeedCopy-->

ログサーバーがHTTPSを使用する場合、その証明書がAOTログをアップロードするすべてのマシンで信頼されていることを確認してください。

注:

インストール手順で設定されたポート(8080または8443、または指定された任意のポート)は、DDC、Storefront、VDAなどでログサーバーのURLを設定する際に使用する必要があります。

通常、Windowsではハードウェアに応じて1〜10分かかります。

相互TLS認証(オプション)

相互TLS(mTLS)は、ログサーバーとクライアント(VDA、DDC、StoreFront、CWA)間のセキュリティ層を追加します。mTLSが有効な場合、クライアントとサーバーの両方が、エンタープライズPKIによって発行された証明書を使用して相互に認証します。

-

mTLSは、次のような環境で役立ちます。

- ネットワークセグメントが信頼されていない、または共有されている

- ログサーバーだけでなく、各AOTログクライアントも認証する必要がある

- 顧客が不正なシステムからのログデータの送信を防止したい

- 規制またはコンプライアンスポリシーにより、証明書ベースの認証が必要とされる

mTLSはオプションですが、信頼されたCitrixコンポーネントのみがログサーバーと通信でき、ログサーバーがテレメトリデータを受け入れる前にすべての着信接続を検証できるため、セキュリティが強化されます。

証明書の要件

mTLSを設定するには、以下の証明書を生成する必要があります。

- aotclient.pfx – AOTログクライアント(VDA、DDC、StoreFront、CWA)が使用する証明書

- logserver.pfx – ログサーバーが使用する証明書

- enterprise-ca.cer – 両方の.pfxファイルに署名するために使用されるルートまたは中間証明書

注:

Citrix Connector Applianceを使用している場合はサポートされていないため、この相互TLSセクションはスキップしてください。

- enterprise-ca.cerファイルは、ログサーバーとテレメトリクライアントの両方の信頼されたルート証明機関ストアにインポートする必要があります。

aotclient.pfxおよびlogserver.pfx証明書はパスワードで保護されていてはなりません。

- aotclient.pfxのサブジェクトはCitrixAOTClientである必要があり、これによりテレメトリクライアントは実行時に証明書を自動的に見つけることができます。

mTLSを有効にするには、ログサーバーのインストールコマンドに--caパラメーターを含めます。

このパラメーターは、enterprise-ca.cer証明書へのパスを指定します。

# with default path

./InstallLogServer --https --cert logserver.pfx --ca enterprise-ca.cer --port 8443

# with customized path

./InstallLogServer --config /YourPath/LogServer/Config --database /YourPath/LogServer/Data --cert /YourPath/logserver.pfx --ca /YourPath/enterprise-ca.cer --port 8443

# delete temp certificate logserver.pfx in current install directory

sudo rm -rf /YourPath/logserver.pfx

# keep logserver.pfx accessed only by the container process user 'ubuntu'.

sudo chmod 400 LogServer/Config/logserver.pfx

sudo chown ubuntu:ubuntu LogServer/Config/logserver.pfx

<!--NeedCopy-->

相互TLS認証が必要な場合は、DDC、Storefront、VDA、およびその他のCVADコンポーネントで管理者権限を使用して、次のPowerShellコマンドを実行します。

# import client cert at the machine aot client

Import-PfxCertificate -CertStoreLocation Cert:\LocalMachine\My\ -FilePath c:\aotclient.pfx

# Verify successful import

Get-ChildItem Cert:\LocalMachine\My | Where-Object { $_.Subject -like "*AOTclient*" }

# delete temp certificate aotclient.pfx

Remove-Item -Path "C:\aotclient.pfx" -Force

# Ensure LogServer’s certificate is trusted on all machines uploading AOT logs.

<!--NeedCopy-->

注:

テレメトリサービスは「ネットワークサービス」アカウントで実行されているため、certlm.mscグラフィカルインターフェイスを使用して、CitrixAOTClient証明書の秘密キーに対するNETWORK SERVICEのフルコントロールを手動で付与する必要があります。

Win + Rを押し、certlm.mscと入力してEnterキーを押し、証明書(ローカルコンピューター)コンソールを開きます。

証明書(ローカルコンピューター) > 個人 > 証明書を展開します。

右ペインで、CitrixAOTClientに発行された証明書を見つけます。

「秘密キーの管理」を開きます。

証明書を右クリックし、すべてのタスク > 秘密キーの管理を選択します。

アクセス許可ダイアログで、追加を選択し、NETWORK SERVICEと入力して、名前の確認をクリックします(NT AUTHORITY\NETWORK SERVICEに解決されるはずです)。

OKをクリックしてアクセス許可を適用します。

顧客が自己署名証明書を提供する場合は、次のようにします。

- ログサーバー側では、logserver.pfxとaotclient.cerが前述のようにインストールされます。aotclient.cerはenterprise-ca.cerの役割を果たします。

- クライアント側では、aotclient.pfxとlogserver.cerが前述のようにインポートされます。logserver.cerはenterprise-ca.cerの役割を果たします。

- 詳細については、新しい証明書の作成を参照してください。

ログサーバーの検証

ログサーバーまたはVDAまたはDDCでブラウザを開き、http://YourLogServerFQDN:8080/Pingにアクセスします。

ブラウザに「Pong UTC:08/19/2025 01:03:29 Version: 2511.1.6」という応答文字列が表示されます。UTC時刻はログサーバーのUTC時刻である必要があります。バージョン文字列には、リリース名とビルド番号が含まれます。

注:

デフォルトポートを使用していない場合はポート8080を構成済みのポートに変更し、HTTPSモードでインストールした場合はhttpをhttpsに変更してください。

ログサーバーの検証が失敗した場合は、以下のログを確認してください。

-

docker logs logserverを実行してDockerログを確認します。 - Linuxの場合 -

$HOME/LogServer/Config/weblogs.txt(デフォルトを使用していない場合は、$HOME/LogServerを実際のインストールパスに変更してください) - Windowsの場合 -

C:\Users\YourUserName\LogServer\Config\weblogs.txt(YourUserNameを実際のユーザー名に変更してください。デフォルトを使用していない場合は、C:\Users\YourUserName\LogServerを実際のインストールパスに変更してください)

ログサーバーの詳細設定

LinuxまたはWindowsの場合

docker stop logserverを実行してログサーバーを停止します。

デフォルトでは、ログサーバーは以下の値で設定されています。変更を行うには、Windowsにインストールされている場合はStartLogServer.shまたはStartLogServer.batを編集してください。

-e MAX_RESERVE_DAYS=7

-e MAX_DISK_USAGE_PERCENTAGE=85

-e LOCAL_DOWN_ONLY=true

-e OPENSEARCH_JAVA_OPTS="-Xms2G -Xmx2G"

<!--NeedCopy-->

| LogServer構成オプション | デフォルト値 | 値の範囲 | 説明 |

|---|---|---|---|

| LOG_LEVEL | 2 | 0-4 | 0=トレース、1=デバッグ、2=情報、3=警告、4=エラー |

| CORS_ORIGINS | “Url” または “url1;url2;url3” | CWA H5/ChromeクライアントがAOTログをアップロードできるように、この値を変更します。複数のURLを「;」で区切って指定できます。 | |

| MAX_RESERVE_DAYS | 7 | 1~30 | Log Serverは、タイムスタンプフィールドに基づいてログエントリを最大日数保持します。7日前に挿入されたログは削除されます。10分ごとにチェックされます。 |

| MAX_DISK_USAGE_PERCENTAGE | 85 | 10~90 | Log Serverはデータストレージの使用率を監視します。使用率が90%を超えた場合、Log Serverは使用率が90%未満になるまで古いログを毎日削除します。10分ごとにチェックされます。 |

| LOCAL_DOWN_ONLY | true | true/false | trueの場合、Log Serverがインストールされているマシンのみが/Download/APIにアクセスできます。falseの場合、AuthKeyを持つ他のマシンも/Download/APIにアクセスできます。 |

| OPENSEARCH_JAVA_OPTS | “-Xms2G -Xmx2G” | 2G ~ MaxMem/2 | OpenSearchのメモリ構成。Log Serverにログを送信するマシンが多い場合は、より多くのメモリを提供してください。例:0~999台のマシン:2GB、1000~1999台のマシン:4GB、2000~9999台のマシン:6GB |

Linuxで./StartLogServer.shを実行して、変更が更新されたことを確認します。

WindowsでStartLogServer.batを実行して、変更が更新されたことを確認します。

Citrix Connector Applianceでの設定

以下は、ローカルAPIを介してCitrix Connector Appliance上のログサーバーの高度な設定を構成する手順です。

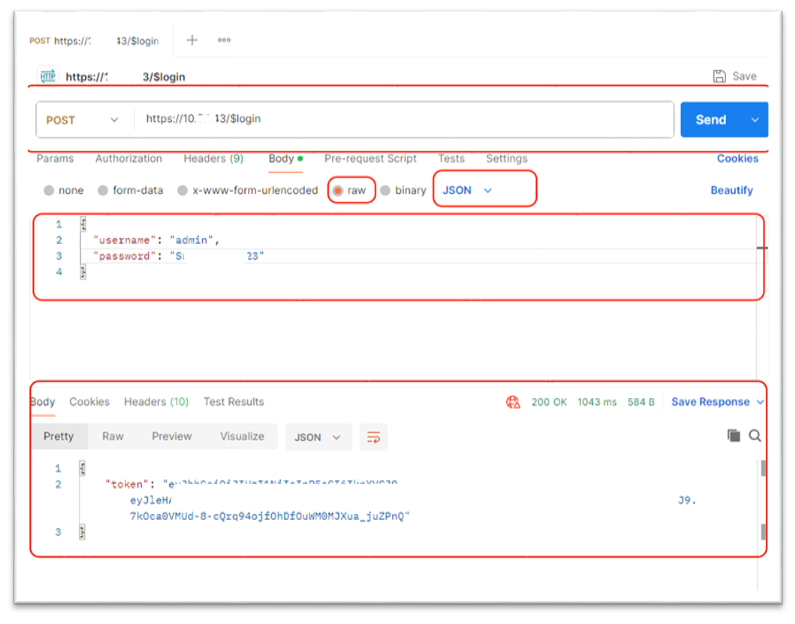

これはPostman、Curl、またはPowerShellのいずれかで実行できます。以下はPostmanで実行された手順の例です。

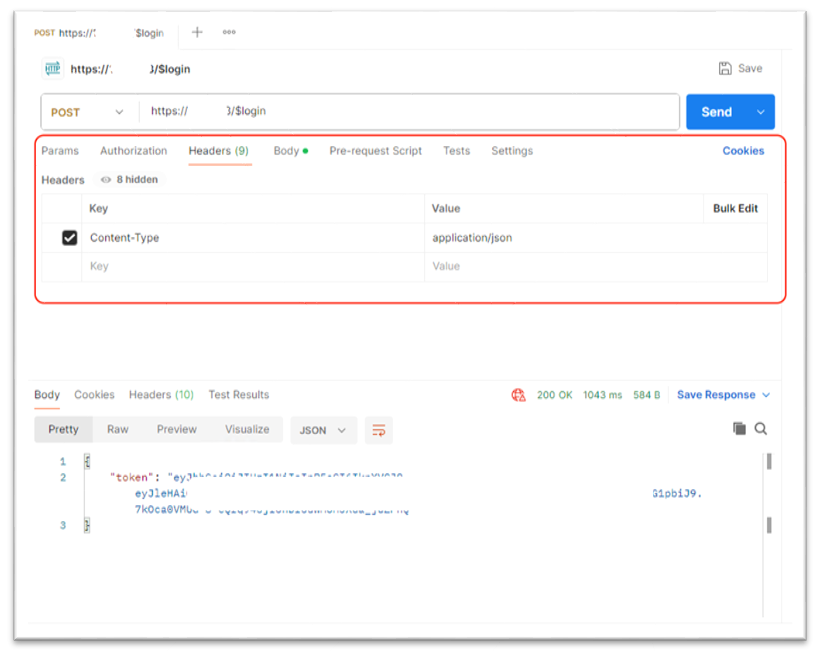

- 認証: JWTの生成

すべてのAPI呼び出しは、JSON Webトークン (JWT) を使用して認証する必要があります。まずトークンを生成し、そのトークンを後続のリクエストのヘッダーに含める必要があります。

ステップ 1.1: トークンの生成

トークンを生成するには、$loginエンドポイントにPOSTリクエストを実行します。

-

エンドポイント: POST https://[ip]/$login

-

ボディ: 認証に必要なJSONペイロード (例: ユーザー名とパスワード) を含める必要があります。 資格情報が正しい場合、APIはトークンを返します。

次のステップで使用するために、このトークン値をコピーします。

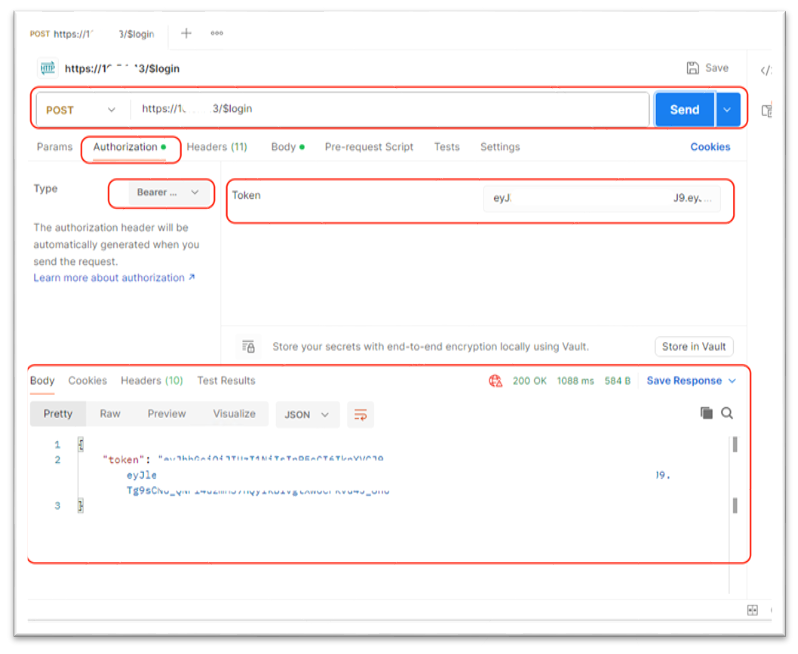

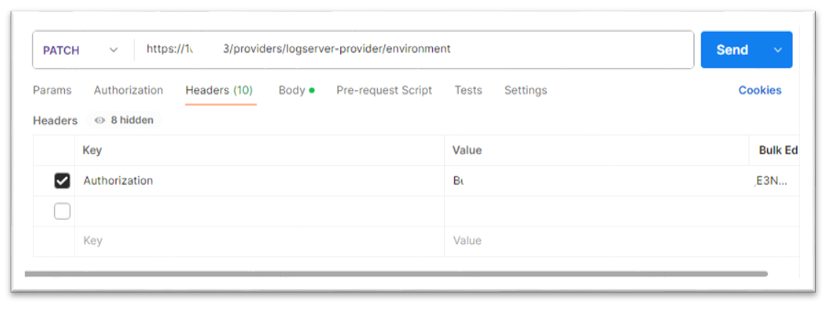

ステップ 1.2: API呼び出しの認証

生成されたトークンを、後続のすべてのAPI呼び出しのAuthorizationヘッダーに含めます。トークンには「Bearer」をプレフィックスとして付ける必要があります。

Authorization: Bearer abCD.efGH.ijKL

有効なトークンはAPI呼び出しを続行させます。無効または期限切れのトークンはエラーメッセージとともに拒否されます。

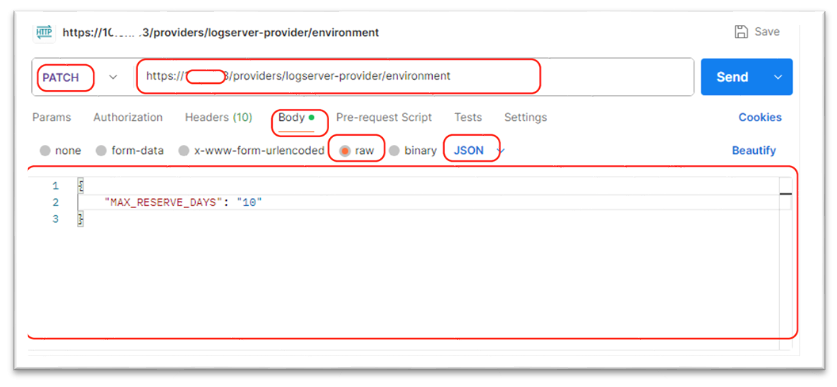

- 高度な設定の追加

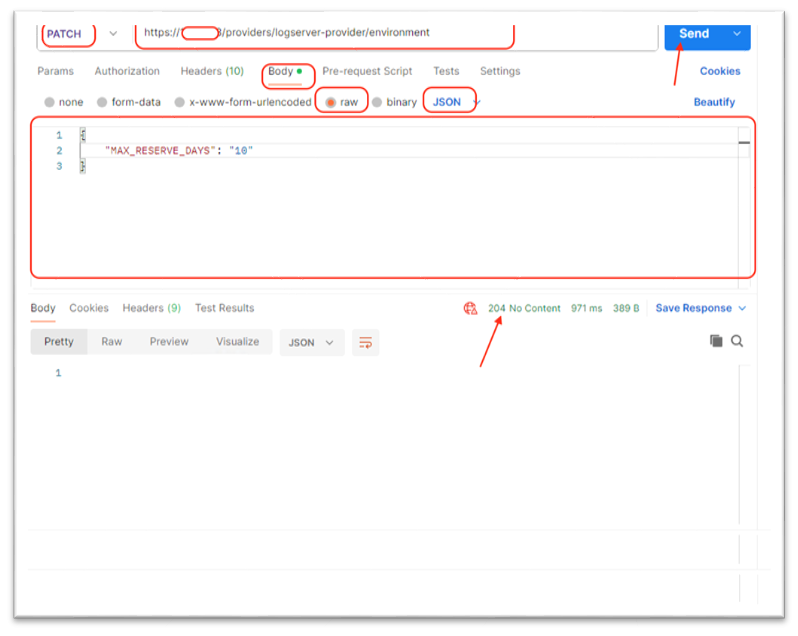

認証後、ログサーバーのようなターゲットコンテナの設定を構成できます。MAX_RESERVE_DAYSの構成

このアクションは、ログサーバーのMAX_RESERVE_DAYSを構成します。

- エンドポイント: https://[ip]/providers/logserver-provider/environment

- メソッド: PATCH

リクエストボディ

{ “MAX_RESERVE_DAYS”: “7” }

フィールド

- MAX_RESERVE_DAYS (文字列、必須): デフォルト値は7日です。Log Serverは、タイムスタンプフィールドに基づいてログエントリを最大日数保持します。7日前に挿入されたログは削除されます。10分ごとにチェックされます。

この例では、10日に変更しています。

レスポンス

✅ 成功 (204 OK) 設定が適切に構成されたことを示します。

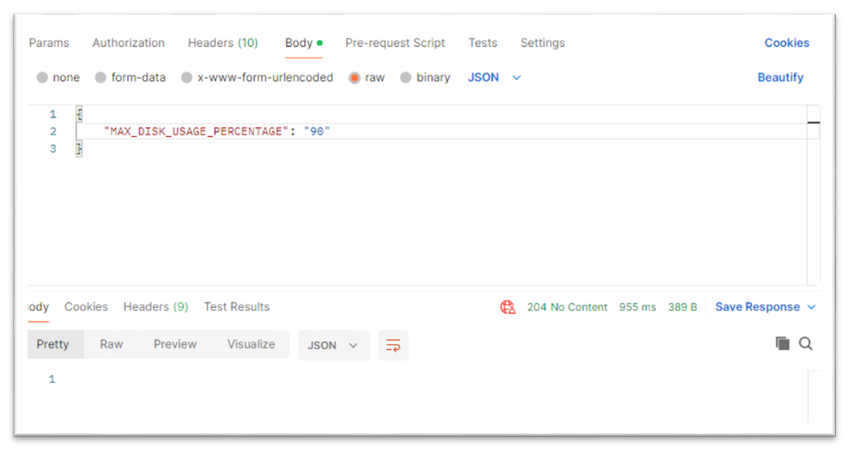

同様に、最大ディスク使用率もデフォルトの85から調整できます。ここでは90に変更しています。ディスク使用率が90%に達すると、新しいログのためのスペースを確保するために古いログが削除されます。

レスポンス

✅ 成功 (204 OK) 設定が適切に構成されたことを示します。